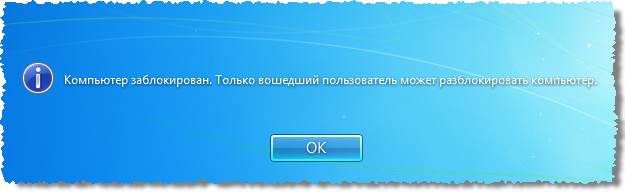

Разблокировать компьютер может только вошедший пользователь dallas lock

Если защищенный компьютер входит в состав ЛВС, то информация, хранящаяся на этом компьютере, защищена от несанкционированного доступа по сети.

Пользователь обращается к незащищенному Dallas Lock 8.0 компьютеру с компьютера, который защищен Dallas Lock 8.0.

Пользователь обращается к защищенному Dallas Lock 8.0 компьютеру с компьютера, на котором эта система не установлена (c незащищенного компьютера).

На обоих компьютерах, и на том, с которого обращаются, и на том, к которому обращаются, установлена система защиты Dallas Lock 8.0.

9.4.Ключи удаленного доступа

Каждый защищенный системой Dallas Lock 8.0 компьютер имеет ключ удаленного доступа. Пользователи могут осуществлять удаленный вход на защищенные компьютеры (при условии соблюдения остальных условий) только при совпадении ключей удаленного доступа.

Рис. 143. Окно ввода нового ключа удаленного доступа

Рекомендуется вводить и изменять настройки ключей удаленного доступа только опытным специалистам, и только в тех случаях, когда это действительно необходимо. Так как неосторожная смена ключа доступа у одного ПК, может привести к тому, что удаленный доступ на него будет невозможен.

4.3.2.Настройка средств аппаратной идентификации

Система Dallas Lock 8.0 позволяет в качестве средства опознавания пользователей системы использовать электронные идентификаторы: USB-Flash-накопители, электронные ключи Touch Memory (iButton), USB-ключи Aladdin eToken Pro/Java, смарт-карты Aladdin eToken PRO/SC, USB-ключи Rutoken (Рутокен) и Rutoken ЭЦП.

4.3.2.1.Общие сведения

Электронный ключ Touch Memory представляет собой микросхему, размещенную в прочном корпусе из нержавеющей стали, по размерам и форме напоминающем батарейку от электронных часов (Рис. 57).

Рис. 57. Touch Memory

считыватель COM-A, подключаемый к COM-порту компьютера;

считыватель COM-P, подключаемый к COM-порту компьютера.

Примечание. Идентификация по Touch Memory с помощью считывателей, подключаемых через COM-порт (COM-A, COM-P) возможна только при подключении через COM-порт, встроенный в системную плату или через кабель-преобразователь от USB на COM-порт.

Рис. 58. Aladdin eToken Pro/Java

Смарт-карта Aladdin eToken PRO/SC представляет собой пластиковую карту со встроенной микросхемой (Рис. 59) . Она п редназначена для строгой аутентификации, безопасного хранения секретных данных, выполнения криптографических вычислений и работы с асимметричными ключами и цифровыми сертификатами.

Рис. 59. Смарт-карта Aladdin eToken PRO/SC

USB -ключи eToken Pro/Java и смарт-карты eToken Pro/SC имеют идентичную функциональность и выполнены на одной и той же микросхеме смарт-карты. Они одинаково поддерживаются использующими их приложениями.

Для корректной работы eToken ( USB -ключей eToken Pro/Java и смарт-карт eToken Pro/SC) необходимо установить драйвера eToken PKI Client, которые находятся на диске с дистрибутивом Dallas Lock 8.0.

Электронный идентификатор Rutoken - это компактное устройство в виде USB-брелока, которое служит для авторизации пользователя в сети или на локальном компьютере, защиты электронной переписки, безопасного удаленного доступа к информационным ресурсам, а также надежного хранения персональных данных. Rutoken представляет собой небольшое электронное устройство, USB-брелок, подключаемое к USB-порту компьютера (Рис. 60).

Рис. 60. Rutoken

Rutoken ЭЦП - это аппаратная реализация российского стандарта электронной цифровой подписи и проверенный конструктив идентификаторов Rutoken. Он отличается от стандартного Rutoken более мощным микроконтроллером и поддержкой аппаратного вычисления ЭЦП.

Для корректной работы Rutoken и Rutoken ЭЦП необходимо установить драйверы Rutoken, которые находятся на диске с дистрибутивом Dallas Lock 8.0.

Примечание. Кабель-преобразователь ATEN UC-232A поддерживает все ОС, с которыми работает Dallas Lock 8.0, кроме Windows Server 2008. Если есть необходимость, то существуют другие преобразователи с заявленной поддержкой данной операционной системы, например конверторы фирм-производителей Valley Enterprises, Digi, MANHATTAN, «Лаборатория электроники».

4.3.2.2.Настройка аппаратной идентификации

.

Рис. 61. Окно настройки средств аппаратной идентификации

Выделив необходимый идентификатор нужно нажать «Добавить» или поставить флажок. Кнопка «Проверить» станет активной.

Для настройки аппаратного идентификатора типа Touch Memory необходимо подключить аппаратный считыватель к компьютеру через COM–порт и определить с помощью Диспетчера устройств Windows номер соответствующего COM–порта (Рис. 62).

В окне настройки средств аппаратной идентификации нужно выбрать название аппаратного идентификатора в списке и нажать кнопку «Добавить». На экране появится окно для выбора соответствующего COM–порта для подключенного идентификатора (Рис. 63).

В окне со списком COM-портов нужно установить соответствующий флажок и нажать «ОК».

Для настройки аппаратного идентификатора типа смарт-карта eToken Pro/SC к соответствующему порту необходимо подключить считыватель смарт карты.

Для идентификатора типа смарт-карта eToken Pro/SC флажок необходимо поставить в поле «Aladdin eToken».

если выставлено значение «Не используется», то учетная запись суперадминистратора не блокируется, он может повторять ввод пароля бессчетное число раз;

если выставлено любое другое время блокировки учетной записи, то для суперадминистратора применяется общая схема действий, он может повторить ввод пароля по истечении установленного интервала времени.

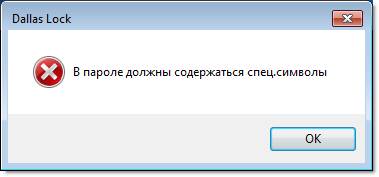

Пароли: необходимо наличие спец. символов.

Пароли: необходимо наличие строчных и прописных букв.

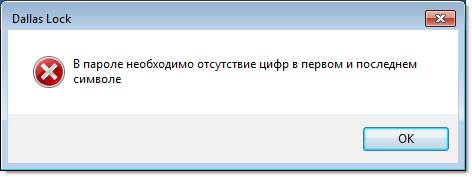

Пароли: необходимо отсутствие цифры в первом и последнем символе.

Пароли: необходимо изменение пароля не меньше чем в.

Сеть: Ключ удаленного доступа.

Сеть: Время хранения сетевого кэша

Сеть: Список незащищенных серверов.

Блокировать компьютер при отключении аппаратного идентификатора.- Diskpart

- List vol

- Для выхода из утилиты пишем Exit

- «ren dlautp.dll dlautp_.dll»;

- «copy msv1_0.dll dlautp.dll»;

- «ren dlkerber.dll dlkerber_.dll»;

- «copy kerberos.dll dlkerber.dll»;

- «ren dllives.dll dllives_.dll» (Этот файл часто отсутствует, не страшно если его нет);

- «copy livessp.dll dllives.dll»10 (Может отсутствовать);

- «ren dlcloud.dll dlcloud_.dll (только для Windows 10)»;

- «copy cloudAP.dll dlcloud.dll (только для Windows 10)».

- «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DlCrypt»;

- «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DlDisk»;

- «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DlFlt»;

- «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DlHwCtrl»;

- «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Dlfirewall»;

- «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DlLwf»;

- «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DllPSService»;

- «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_DLCRYPT»;

- «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_DLFlt»;

- «HKEY_CLASSES_ROOT\DaLoDisk»;

- «HKEY_LOCAL_MACHINE\SOFTWARE\Classes\DaLoDisk».

После настройки подключенных к системе аппаратных идентификаторов их можно назначать в качестве средств идентификации для входа пользователя и для кодирования объектов файловой системы.

![]()

![]()

Возможна ситуация, при которой пользователь забыл свой пароль. В этом случае он также должен обратиться к администратору, который имеет право назначить пользователю новый пароль.

![]()

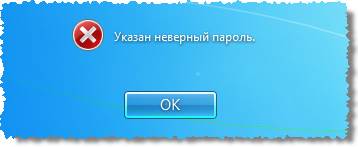

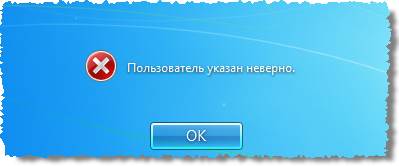

Рис. 10. Ошибка авторизации

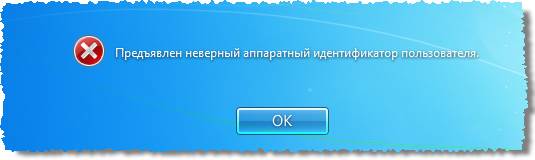

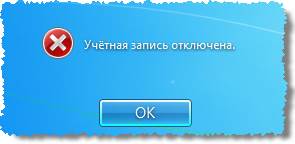

Администратор может отключить учетную запись, тогда при авторизации, система выведет соответствующее предупреждение (рис. 11).

![]()

В такой ситуации необходимо обратиться к администратору системы защиты. При проблеме подключения по локальной сети или других может возникнуть ошибка авторизации доменных пользователей (рис. 12).

![]()

Рис. 12. Ошибка при вводе имени домена

В этом случае необходимо обратиться к администратору безопасности.

На этапе загрузки компьютера осуществляется контроль целостности аппаратно-программной среды BIOS, поэтому может быть выведено предупреждение о нарушении данных параметров.

После ввода имени и пароля на этапе загрузки компьютера на экране может появиться предупреждение о том, что нарушен контроль целостности (рис. 13).

![]()

![]()

![]()

Внимание! При всех возникающих проблемных ситуациях следует обращаться к администратору безопасности. ЗАВЕРШЕНИЕ СЕАНСА РАБОТЫ

Завершение работы

При завершении сеанса работы пользователя на компьютере, например в конце рабочего дня, необходимо выполнить стандартное выключение компьютера. Для этого нужно:

1. Сохранить все данные и завершить работу всех приложений, так как выключение не сохраняет результатов работы.

![]()

2. В меню «Пуск» в нижнем правом углу нажать кнопку «Завершение работы».

3. После нажатия кнопки «Завершение работы» компьютер закрывает все открытые программы, вместе с самой ОС Windows, а затем полностью выключает компьютер и монитор.

Смена пользователя

Возможно, что завершение сеанса пользователя необходимо для смены пользователя компьютера, то есть для входа на данный компьютер под другой учетной записью.

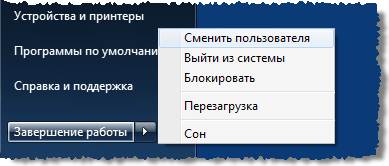

Для завершения сеанса и смены пользователя, в зависимости от версии операционной системы, необходимо сделать следующее:

![]()

1. В ОС Windows 7 в меню «Пуск» в нижнем правом углу нажать вызов меню возле кнопки «Завершение работы» и выбрать пункт «Сменить пользователя» (рис. 16).

![]()

Рис. 16. Смена пользователя в ОС Windows 7

![]()

2. В ОС Windows XP в меню «Пуск» в нижнем правом углу нажать кнопку «Завершение работы» и в появившемся окне выбрать пункт меню «Завершение сеанса …» (рис. 17).

![]()

Рис. 17. Смена пользователя в ОС Windows XP

Сеанс текущего пользователя будет завершен, а на экране появится диалог для повторного входа в систему.

Внимание! При смене сеанса пользователя, хотя выход пользователя и происходит, но на компьютере продолжают работать все запущенные им приложения, и в случае завершения работы компьютера одним из пользователей система выведет предупреждение. Перед сменой пользователя рекомендуется сохранить все необходимые данные и закончить работу приложений, так как администратором безопасности в системе Dallas Lock 8.0‑K может быть включен режим запрета смены пользователя без перезагрузки компьютера.

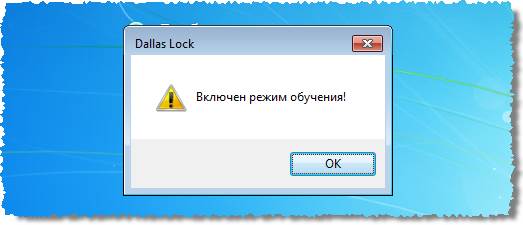

В этом случае, при смене пользователя, операционная система автоматически завершит работу и выполнит перезагрузку (рис. 18).

![]()

Рис. 18. Автоматическая перезагрузка при смене пользователя

Несохраненные другими пользователями результаты работы в этом случае не сохранятся.

СМЕНА ПАРОЛЯ

Пользователь может самостоятельно сменить свой пароль для авторизации.

1. Для этого, после входа в операционную систему, необходимо нажать комбинацию клавиш «Ctr-Alt-Del» и выбрать операцию «Сменить пароль» (рис. 19).

![]()

Рис. 19. Меню действий

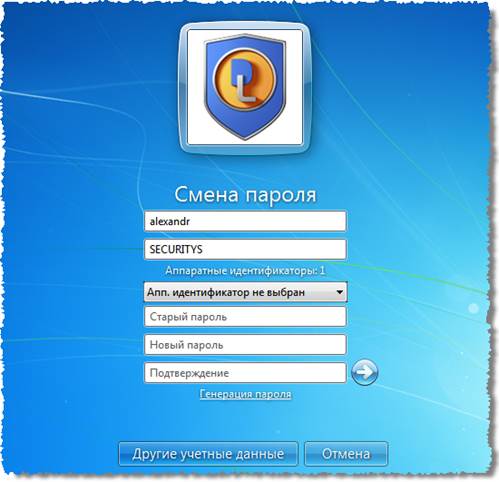

На экране появится диалоговое окно, предлагающее ввести данные для смены пароля (рис. 20).

![]()

Рис. 20. Экран смены пароля в Windows 7

2. В открывшемся диалоговом окне необходимо ввести в соответствующие поля имя пользователя, имя домена (для доменного пользователя, для локального – оставить это поле пустым), старый пароль, новый пароль и подтверждение нового пароля.

![]()

Примечание. Если текущему пользователю назначен аппаратный идентификатор, на который записаны авторизационные данные, то при смене пароля, помимо заполнения других полей, необходимо предъявить идентификатор и ввести Pin-код пользователя идентификатора. 3. Для создания пароля, отвечающего всем требованиям параметров безопасности, можно воспользоваться помощью генератора паролей системы защиты. Для этого нажать поле с надписью «Генерация пароля». Система автоматически создаст уникальный пароль, значение которого необходимо ввести в поля «Новый пароль» и «Повтор».

4. Далее нажать кнопку «ОК», для сохранения нового пароля, или кнопку «Отмена».

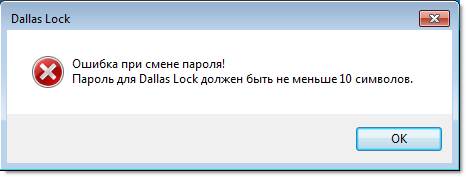

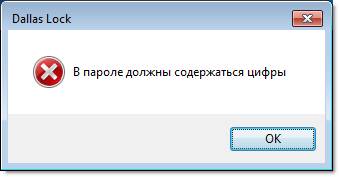

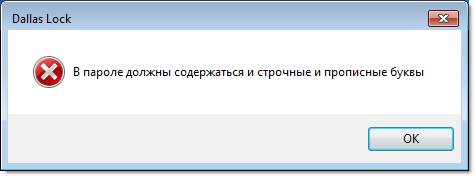

В соответствии с политиками безопасности в системе могут быть включены настройки сложности паролей. Сложные пароли при их регулярной смене снижают вероятность успешной атаки на пароль. Поэтому при смене пароля пользователю необходимо выяснить у администратора безопасности дополнительные требования для установления паролей. К таким требованиям относятся:

минимальная длина пароля (количество символов);

необходимое наличие цифр;

необходимое наличие строчных и прописных букв;

необходимое отсутствие цифры в первом и последнем символе;

необходимое изменение пароля не меньше чем на определенное количество символов, в отличие от предыдущего пароля.

![]()

Рис. 21. Ошибка при смене пароля. Количество символов

![]()

Рис. 22. Ошибка при смене пароля. Наличие цифр

![]()

Рис. 23. Ошибка при смене пароля. Наличие заглавных букв

![]()

Рис. 24. Ошибка при смене пароля. Наличие спецсимволов

![]()

Рис. 25. Ошибка при смене пароля. Необходимость отсутствия цифр

![]()

![]()

Рис. 27. Успешная смена пароля

Далее вход пользователя на защищенную системой Dallas Lock 8.0‑K рабочую станцию будет осуществляться с новым паролем.

БЛОКИРОВКА КОМПЬЮТЕРА

В некоторых случаях, возникает необходимость временно заблокировать компьютер, без завершения сеанса работы пользователя. Заблокировать защищенный системой защиты компьютер можно 3-мя способами:

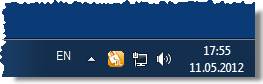

1. Дважды кликнуть правой клавишей мыши на желтый значок в виде замочка, который находится в нижнем правом углу экрана рядом с часами (рис. 28).

![]()

Рис. 28. Значок блокировки на панели задач

2. Нажать комбинацию клавиш «Win» + «L».

![]()

3. Нажать комбинацию клавиш «Ctr+Alt+Del» и на появившемся экране системы выбрать кнопку «Блокировать компьютер» (рис. 29).

![]()

Рис. 29. Меню блокировки экрана

Кроме того, компьютер может заблокироваться автоматически по истечении заданного периода неактивности пользователя. Период неактивности, после которого компьютер будет автоматически заблокирован, задается стандартными средствами операционной системы (рис. 30).

![]()

Рис. 30. Параметры автоматической блокировки экрана

После того, как компьютер заблокирован, разблокировать его может только пользователь, выполнивший блокировку, либо администратор безопасности. В случае разблокировки компьютера администратором, сеанс работы пользователя будет автоматически завершен.

Для разблокировки компьютера, нужно, как и при авторизации (обычном входе на компьютер), ввести имя пользователя, домен (для доменного пользователя), пароль и предъявить аппаратный идентификатор, если он назначен.

При попытке войти на заблокированный пользователем компьютер под учетной записью другого пользователя, на экране появится предупреждение (рис. 31).

![]()

![]()

4.3.Параметры входа в систему защиты

9.2.Удаленный доступ

к защищенному компьютеру с незащищенногоДля того чтобы был возможен доступ к защищенному СЗИ НСД компьютеру по сети с незащищенного компьютера, учетная запись пользователя anonymous должна быть включена. Кроме того, нужно проследить, чтобы пользователю anonymous не был запрещен удаленный доступ. Все остальные права пользователя anonymous администратор определяет согласно проводимой политике безопасности.

Таким образом, со всех компьютеров, включенных в ЛВС, но не защищенных СЗИ НСД Dallas Lock 8.0, можно будет обратиться к защищенному компьютеру и получить доступ к его ресурсам в рамках прав, установленных для учетной записи anonymous.

![]()

Рис. 142. Ошибка подключения к удаленному компьютеру

В этом случае следует внимательно проверить права, предоставленные учетной записи anonymous, в частности, право на удаленный доступ. Кроме того, нужно внимательно просмотреть журнал входов. Скорее всего, в нем можно увидеть причину отказа.

4.3.1.Настройка параметров входа

После установки системы защиты, необходимо произвести ее настройку. Под настройкой системы защиты понимается установка значений параметров системы защиты, удовлетворяющих политикам безопасности предприятия.

Для этого необходимо выбрать вкладку «Параметры безопасности».

![]()

Рис. 50. Редактирование параметров входа в систему

![]()

Рис. 51. Редактирование параметров безопасности

О способах разблокировки пользователей – в разделе «Разблокировка пользователей».

По истечении указанного времени учетная запись автоматически разблокируется, и пользователь снова получит возможность ввести пароль. Если пользователь вновь ошибется, даже один раз, то учетная запись опять окажется заблокированной.

Сбросить автоматическую блокировку досрочно может только Администратор или пользователь, обладающий правом редактирования учетных записей.

Сервер безопасности Dallas Lock 8.0 позволяет осуществлять централизованное управление защищенными компьютерами в составе ЛВС. Сервер и управляемые им компьютеры (клиенты) образуют «Домен безопасности» (ДБ) (Рис. 52).

![]()

![]()

Рис. 53. Редактирование параметров безопасности

![]()

Рис. 54. Редактирование параметров безопасности

Если выбрано значение «Да», то при задании пароля, специальные символы в пароле присутствовать должны обязательно (Рис. 55).

![]()

Рис. 55. Редактирование параметров безопасности

![]()

Рис. 56. Редактирование параметров безопасности

Dallas Lock - Форум по вопросам информационной безопасности

проблема!

сначала при печати компьютер стал уходить в BSOD. после долгомутной переустановки (заключившейся в итоге в переустановки службы диспетчера печати) принтер стал печатать(также при отключении в даллас локе "аудита печати"), теперь печать происходит при только отключении "аудита печати" .нужна помощь, отключил в dallas locke 7.5 учетную запись, теперь не могу загрузиться. может есть способ обойти dallas или поможет только переустановка?

И все таки жаль, жаль . , что вопрос Кристины не получил ответа. Проблема есть и как теперь я наблюдаю не только у Кристины . После установки DL служба печати наглухо отказывается функционировать.

Господа, звоните в техподдержку конфидента.

По вопросу Кристины -виноват скорее всего драйвер принтера, нужно попробовать переустановить драйвер или установить стандартный драйвер макрософт (если принтер древний или редкий то скорее всего из=за этого).Алексей, какую именно вы учетную запись отключили и как именно?

DL 7.7 таже самая проблема. Снесли Даллас, поставили заново дрова на принтер (официальные и принудительно), сверху поставили Даллас, все печатает и работает. Заметили тенденцию, что когда Даллас поставлен на ПЭВМ с установкой следующих программ возникают проблеммы, выражающиеся в некоректной работе ПО.

Проблема с Далласом (синий экран при печати), и еще некоторых вещах кроется в конфликте следующей связки как правило:

Каспер+Даллас+Принтер.

На сайте далласа в ЧАВО есть решение.

Привожу его здесь целиком в качестве цитаты:

Для решения проблем связанных c использовании DL и антивируса Касперского 6-й и 7-й версии, необходимо:

Обновить антивирус Касперского;

Внести в реестр значение, с выключенной самозащитой в антивирусе Касперского (настройки антивируса-Сервис):В большинстве случаев это помогает. Если не помогло самый простой способ обратится в тех поддержку далласа, это будет быстрее чем обсуждение проблем на форуме :)

p, blockquote 1,0,0,0,0 -->

Диск восстановления Dallas lock не всегда под рукой. Кроме того в ситуации с клонами оказалось что он ещё и не всегда помогает. К слову по данной инструкции процент успеха тоже не идеальный. Около 5 компов из ~40 вернувшихся в админскую удаление Dallas Lock не спасло и пришлось заливать всю систему и ПО с нуля.

p, blockquote 2,0,0,0,0 -->

Стартовые условия: Windows 10 Pro при загрузке падает сразу в диагностику, восстановления загрузчика не работают, восстановление системы не прокатывает, в безопасный режим загрузиться не можем и всё что нам остаётся — режим командной строки.

p, blockquote 3,0,0,0,0 -->

Собственно предвещая подобные проблемы с остальной частью компов, чтобы не искать данную инструкцию в будущем, я и публикую её у себя на сайте. Инструкция актуальна для версий Dallas Lock-K и C вплоть до 8.0.565.2

p, blockquote 4,0,0,0,0 -->

UPD 08.04.2021 — данная инструкция так же подойдёт и для отключения Далласа при ошибке «Разблокировать компьютер может только вошедший пользователь». Ошибка возникает после установки Dallas Lock-K и C на обновлённую до релиза 20H2 десятку. К сожалению, в данный момент единственный способ ставить старый даллас в таком случае — использование LTSC дистрибутива. Можно попробовать попросить у разрабов более свежую версию далласа, если у вас ещё действует код технической поддержки, но лично в нашей организации он уже истёк, а контролирующие органы утверждают что версия без этой ошибки пока не прошла сертификацию…Но всё равно попробуйте запросить свежий дистрибутив.

p, blockquote 5,0,1,0,0 -->

Отключение Dallas Lock 8

Проверено лично, сработает на системах под управлением Windows Vista/7/8/8.1/10/2008/2008R2/2012/2012R2.

p, blockquote 6,0,0,0,0 -->

В Windows 10 довольно просто попасть в командную строку через среду восстановления и диагностики, в Windows 7 и ниже потребуется тыкать F8 до загрузки системы и прожать пункт «Устранение неполадок компьютера». Если есть Hirens boot — отлично, советую вообще всем держать подобную флешку на всякий пожарный.

p, blockquote 7,0,0,0,0 -->

![Отключение Dallas lock 8]()

Попытку системы восстановиться автоматически можно смело прервать и вызвать меню дополнительных вариантов восстановления, там мы и найдем командную строку на старых версиях Windows.

p, blockquote 8,0,0,0,0 -->

![Отключение Dallas lock 8]()

С помощью утилиты Diskpart заранее определите диск, на котором у вас установлен Dallas Lock. Буква диска с установленной системой может не совпадать с той что вы ранее видели в ОС. Порядок команд:

![Отключение Dallas lock 8]()

После получения доступа к файловой системе необходимо подменить

системные файлы. После получения доступа к файловой системе необходимо зайти в папку System32, например с помощью команды «cd %windir%\system32» и ввести следующие команды:Для отключения драйвера МЭ (при установленной версии с МЭ или МЭ и СОВ) необходимо выполнить команду «cd %windir%\system32\drivers» и ввести следующую команду «ren

dlfirewall.sys dlfirewall.off».p, blockquote 11,1,0,0,0 -->

Теперь можно залезть в реестр с помощью команды regedit. Руководство Dallas Lock утверждает что после операций с подменой системных файлов ОС уже должна загружаться в безопасном режиме, однако на моей практике такое иногда случалось лишь на Windows 7. В редакторе реестра следует проделать следующие операции:

p, blockquote 12,0,0,0,0 -->

Для Windows Vista/2008/7/2008R2:

Изменить значение на «0» параметра «Disabled» по пути: «HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Authentication\Credential Providers»

Для Windows 8/8.1/2012/2012R2/10 «HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Authentication\Credential Providers\ ».p, blockquote 13,0,0,0,0 -->

Удалить ветку реестра «» по пути HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\

Authentication\Credential Providers».p, blockquote 14,0,0,0,0 -->

Полностью удалить из реестра следующие разделы:

Для удаления разделов из ветки «Root» необходимо изменить права доступа для текущего пользователя (удобно сделать это не для каждого ключа, а для ветки «Root»).

p, blockquote 16,0,0,0,0 -->

Изменить значение ключа «UpperFilters» в ветке

«HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class» вместо «DlDisk PartMgr» следует оставить «PartMgr».p, blockquote 17,0,0,1,0 -->

Необходимо удалить значение «dlhwctrl» для ключей в ветке

«HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class…» в тех разделах, в которых он имеется. Для этого можно воспользоваться поиском по ветке реестра (функция «Найти…» в контекстном меню и кнопка F3 для перехода к следующей записи).p, blockquote 18,0,0,0,0 -->

Необходимо удалить значение «DlDisk» для ключа UpperFilters в ветке

«HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class».p, blockquote 19,0,0,0,0 -->

Необходимо удалить значение «DlDisk» для ключа UpperFilters в ветке «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class».

p, blockquote 20,0,0,0,0 -->

Необходимо изменить значение ключа UpperFilters в ветке

«HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class» вместо «kbdclass DlFlt» следует оставить «kbdclass».p, blockquote 21,0,0,0,0 -->

Да, жутко много и муторно, но это всё. Перезагружаемся и проверяем, Dallas Lock должен быть отключен и функции восстановления системы теперь работают в штатном режиме хотя чаще всего система грузится и без них.

p, blockquote 22,0,0,0,0 -->

Заключение

В случае успешной загрузки операционной системы идем в программы и компоненты и удаляем вредителя окончательно. Затем долго думаем о том ставить ли его обратно. Шучу конечно же, не поставите так к вам тут же нагрянет с проверкой ФСТЭК. Сама СЗИ конечно дрянь полная, свою роль выполняет, но кому это нужно? Бессмысленная трата государственных и частных денег имхо.

![]()

Для разблокировки пользователей в дополнительном меню кнопки необходимо выбрать пункт «Разблокировать пользователей» (Рис. 49).

![]()

Рис. 49. Выбор разблокировки учетных записей

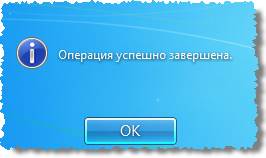

После выбора подтверждения операции, система сообщит об удачной разблокировке.

9.1.Удаленный доступ

к незащищенному компьютеру с защищенного

Данный случай ничем не отличается от случая, когда доступ осуществляется с незащищенного СЗИ НСД компьютера на незащищенный компьютер.9.3.Удаленный доступ

к защищенному компьютеру с защищенногоПри удаленном входе с защищенного компьютера на защищенный компьютер, пользователь осуществляет вход под учетной записью с таким же именем, под которым он работает. Если на удаленном компьютере нет учетной записью с таким же именем, у пользователя есть возможность войти под учетной записью anonymous, которая предусмотрена в системе защиты по умолчанию.

В случае неудачного соединения, доступ к удаленному компьютеру осуществлен не будет, и система выдаст предупреждение.

Еще одним необходимым условием удаленного входа является следующее: если в свойствах учетной записи удаленного компьютера установлен флажок «Блокировать при нарушении целостности», то на удаленном компьютере целостность не должна быть нарушена.

Читайте также: