Протокол передачи файлов не требующий аутентификации пользователя

Буквально неделю назад я писал реферат по обозначенной в заголовке теме и столкнулся с тем, что, скажем так, познавательной информации в сети не так уж много. В основном сухие факты и инструкции по настройке. Поэтому я решил несколько подкорректировать текст и выложить его в качестве статьи.

Протокол определяет следующее:

Принцип работы протокола FTP

Протокол FTP работает в режиме клиент сервер. На сервере есть файловая система, это структура каталогов в которой находятся файлы. Клиент по протоколу FTP подключается к серверу и может работать с файловой системой, просматривать каталоги, переходить между ними, загружать и записывать файлы сервера, перемещать их между разными каталогами и выполнять другие операции, которые можно делать с файловой системой.

p, blockquote 5,0,0,0,0 -->

p, blockquote 6,0,0,0,0 -->

p, blockquote 7,0,0,0,0 -->

URL состоит из 3-х частей:

В отличии от других протоколов прикладного уровня, протокол FTP использует два отдельных соединения. Первое соединение управляющее, второе соединение для передачи данных.

p, blockquote 9,0,1,0,0 -->

p, blockquote 10,0,0,0,0 -->

3. Протокол передачи файлов / безопасный (FTP / S)

Это сетевой протокол, основанный на архитектуре модели клиента и сервера, который используется для передачи файлов между клиентом и сервером в компьютерной сети. Наиболее распространенные атаки FTP используют межсайтовый скриптинг, когда злоумышленник использует веб-приложение для отправки пользователю вредоносного кода в виде скрипта на стороне браузера (или файлов cookie). Протокол удаленной передачи файлов (FTP) не контролирует соединения и не шифрует свои данные. Имена пользователей вместе с паролями передаются в виде открытого текста, который может быть перехвачен любым сетевым сниффером или даже может привести к атаке «человек посередине» (MITM).

Связь с использованием SSH

Для работы по SSH нужен SSH-сервер и SSH-клиент. Сервер прослушивает соединения от клиентских машин и при установлении связи производит аутентификацию, после чего начинает обслуживание клиента. Клиент используется для входа на удалённую машину и выполнения команд.

Заключение

p, blockquote 34,0,0,0,0 -->

Протокол FTP использует два соединения управляющее соединение и соединение для передачи данных. Использование отдельного соединения для передачи данных, приводят к проблемам в работе FTP с межсетевыми экранами и устройствами NAT. Для решения этой проблемы был придуман пассивный режим FTP при котором соединение для передачи данных устанавливается со стороны клиента. Еще одна проблема низкая безопасность.

Перед нами не стоит цель с головой окунуться в дебри и по косточкам разобрать абсолютно все разделы этой темы, но вот знание основ работы ФТП и его безопасных вариантов SFTP, FTPS, а также туннелирования посредством SSH-соединения может оказать вам практическую пользу в дальнейшем. В процессе повествования я постараюсь избежать ненужных заумных выражений и объяснить все простыми и понятными словами.

Если HTTP, который также является протоколом, был изначально предусмотрен создателями для осуществления передачи гипертекста (что это такое?) и небольших текстовых файликов, то ФТП служит для "транспортировки" практически любых файлов.

ФТП-соединение по умолчанию происходит через port 21, если не установлен другой порт. Важно также отметить, что этот протокол снабжен двоичным (бинарным) режимом передачи, что экономит трафик и сокращает время обмена данными при передачи больших файлов.

13. Telnet

Устройства без жесткого диска

Он также используется в устройствах, которые нет жесткого диска для хранения файлов. Это позволяет TFTP использовать небольшую часть памяти и, например, иметь возможность загружать сеть или систему.

Это позволяет отказаться от этой памяти, такой как жесткий диск, которая может потребоваться в случае использования других аналогичных протоколов передачи файлов. Это позволит нам запускать компьютер удаленно без жесткого диска.

Особенности FTPS

Существуют две реализации FTPS, использующие различные методы предоставления безопасности:

- Неявный метод предполагает использование стандартного протокола SSL с установлением сессии перед отправкой данных, что, в свою очередь, нарушает совместимость с обычным FTP клиентами и серверами. Для обратной совместимости с клиентами, которые не поддерживают FTPS, для контрольного соединения используется TCP-порт 990, а для передачи данных — 989. Это позволяет сохранить стандартный порт 21 для протокола FTP. Данный метод признан устаревшим.

- Явный – намного более удобен, так как использует команды стандартного FTP, но при ответе шифрует данные, что позволяет использовать одно и тоже управляющее соединение как для FTP, так и для FTPS. Клиент должен явно запросить защищенную передачу данных у сервера, а после утвердить способ шифрования. Если клиент не запросит защищенную передачу, FTPS сервер вправе как сохранить, так и закрыть незащищенное соединение. Механизм согласования идентификации и защиты данных был добавлен под RFC 2228 который включает в себя новую FTP команду AUTH. Хотя этот стандарт не определяет явно механизмы защиты, он определяет, что защищенное соединение должен инициировать клиент с помощью описанного выше алгоритма. Если защищенные соединения не поддерживаются сервером, должен быть возвращен код ошибки 504. FTPS клиенты могут получить информацию о поддерживаемых сервером протоколах защиты при помощи команды FEAT, тем не менее сервер не обязан разглашать то, какие уровни безопасности он поддерживает. Наиболее распространены FTPS команды AUTH TLS и AUTH SSL, обеспечивающие защиту TLS и SSL соответственно.

SFTP (Secure File Transfer Protocol) – протокол прикладного уровня передачи файлов, работающий поверх безопасного канала. Не следует путать с (Simple File Transfer Protocol), имеющим такую же аббревиатуру. Если FTPS является просто расширением FTP, то SFTP это отдельный и никак не связанный с ним протокол, который в качестве основы использует SSH (Secure Shell – безопасная оболочка).

8. Протокол инициации сеанса (SIP)

Это сетевой протокол связи для обеспечения совместного доступа к файлам, принтерам и последовательным портам между узлами в сети. Он также предоставляет аутентифицированный и авторизованный механизм межпроцессного взаимодействия. Уязвимость в SMB - это атака ретрансляции SMB, которая используется для проведения атак типа «злоумышленник в середине». Другая атака - атака EternalBlue. Сервер SMBv1 в различных версиях Microsoft Windows неправильно обрабатывает специально созданные пакеты от удаленных злоумышленников, позволяя им выполнять произвольный код на целевом компьютере.

Команды протокола FTP

Протокол FTP, как и многие протоколы прикладного уровня работает в текстовом режиме. Команды FTP похожи на команды протокола POP3 . Большинство из них состоит из 4-х символов, команды:

p, blockquote 17,0,0,0,0 -->

- Команды USER и PASS используются для аутентификации;

- LIST позволяет посмотреть содержимое текущего каталога;

- CWD поменять текущий каталог;

- RETR позволяет загрузить файл с сервера на клиент;

- STOR позволяет сохранить файл на сервере;

- Протокол FTP может передавать данные в двух режимах, текстовом и бинарном. В текстовом режиме возможна отправка управляющих символов, которые будут обработаны специальным образом. В бинарном режиме, обработка специальных символов не производится. Для выбора режима, который будет использоваться для передачи файлов, служит команда TYPE;

- DELE позволяет удалить файлы;

- Команды MKD и RMD используются для создания и удаления каталога;

- По умолчанию FTP сервер работает в активном режиме, т.е. соединение для передачи данных устанавливает сервер. Команда PASV служит для перехода в пассивный режим;

- Команда QUIT используется для корректного закрытия соединения FTP после того, как все необходимые операции с файлами и каталогами были завершены.

11. Простой протокол управления сетью (SNMP)

2. Система доменных имен (DNS)

Сравнение с FTPS

Главное, что отличает SFTP от стандартного FTP и FTPS, это то, что SFTP шифрует абсолютно все команды, имена пользователей, пароли и другую конфиденциальную информацию.

Оба протокола FTPS и SFTP используют сочетание асимметричных алгоритмов (RSA, DSA), симметричных алгоритмов (DES/3DES, AES, Twhofish т.д.), а также алгоритм обмена ключами. Для аутентификации FTPS (или, если быть более точным, SSL / TLS по протоколу FTP) использует сертификаты X.509, в то время как SFTP (SSH протокол) использует SSH ключи.

Сертификаты X.509 включает в себя открытый ключ и некоторую информацию о сертификате владельца. Эта информация позволяет, с другой стороны, проверить целостность самого сертификата, подлинность и владельца свидетельства. Сертификатов X.509 имеет соответствующий закрытый ключ, который обычно хранится отдельно от сертификата по соображениям безопасности.

SSH ключ содержит только открытый ключ (соответствующий закрытый ключ хранится отдельно). В нем не содержится никакой информации о владельце ключа. Некоторые SSH реализации используют сертификаты X.509 для аутентификации, но на самом деле они не проверяют всю цепочку сертификатов — только открытый ключ используется (что делает такую проверку подлинности неполной).

Протокол FTP, несомненно, до сих пор играет важную роль в вопросе хранения и распространения информации в сети несмотря на свой почтенный возраст. Это удобный, многофункциональный и стандартизированный протокол. На его базе построено множество файловых архивов, без которых техническая работа была бы не столь эффективна. Кроме того, он лёгок в настройке, а программы-серверы и клиенты существуют практически для всех актуальных и не очень платформ.

В свою очередь его защищённые версии решают проблему конфиденциальности хранимых и передаваемых данных в современном мире. Оба новых протокола имеют свои плюсы и минусы и выполняют немного разные роли. В тех областях, где необходим именно файловый архив предпочтительнее использовать FTPS, особенно если раньше там уже использовался классический FTP. SFTP менее распространён в силу своей несовместимости со старым протоколом, но более защищён и имеет больший функционал, так как является частью системы удалённого управления.

Сетевые протоколы - это набор установленных правил, которые контролируют и регулируют обмен информацией с помощью безопасного, надежного и простого метода. Эти наборы правил существуют для различных приложений. Некоторые хорошо известные примеры протоколов включают проводные сети (например, Ethernet), беспроводные сети (например, WLAN) и связь через Интернет. Набор Интернет-протоколов, который используется для широковещательной передачи и передачи данных через Интернет, состоит из десятков протоколов.

В этих протоколах есть множество уязвимостей, которые приводят к их активному использованию и создают серьезные проблемы для сетевой безопасности. Давайте разберемся с 14 наиболее распространенными сетевыми протоколами и соответствующими уязвимостями, присутствующими в них.

Взаимодействие с транспортным уровнем

FTP использует протокол транспортного уровня TCP, а для управляющего соединения на сервере используется порт 21. Соединение для данных может быть установлено в двух режимах: в активном и пассивном, при этом используются разные номера портов.

p, blockquote 11,0,0,0,0 -->

В активном режиме FTP инициатором установки соединения для передачи данных является сервер. В этом случае используется порт 20 на сервере, а со стороны клиента порт больше 1024.

p, blockquote 12,0,0,0,0 -->

p, blockquote 13,0,0,0,0 -->

Однако, если между сервером и клиентом находится межсетевой экран или устройство трансляции сетевых адресов NAT , то сервер установить соединение с клиентом не сможет. В этом случае используется пассивный режим, при котором соединение для передачи данных устанавливает клиент. В пассивном режиме и на клиенте и на сервере используются порты с номерами больше, чем 1024.

p, blockquote 14,0,0,0,0 -->

10. Простой протокол передачи почты (SMTP).

Это протокол прикладного уровня связи, который используется для отправки электронных писем. Спамеры и хакеры могут использовать почтовый сервер для рассылки спама или вредоносных программ по электронной почте под видом ничего не подозревающего владельца открытого ретранслятора. Хакеры также проводят атаку с использованием каталога, которая является способом получения действительных адресов электронной почты с сервера или домена для использования хакерами. Уязвимости также включают атаки переполнения буфера, атаки троянских коней, атаки сценариев оболочки и т. Д.

Чтение и запись файлов

Основное использование - читать или отправлять небольшие файлы . Например почта или системная папка. Обычно он используется для передачи файлов, используемых для запуска компьютера, или для настройки системы между различными устройствами, которые подключены друг к другу.

Обычно это используется, когда эти устройства подключены к одной сети. Мы видели, что аутентификация не требуется, поэтому за пределами этой сети это может быть серьезной проблемой безопасности.

Безопасность, проблема для протокола TFTP

Мы видели, что это очень старый протокол и он используется только для основных и конкретных вещей. тем не мение безопасность это проблема, которая присутствует. С одной стороны, передача файлов небезопасна, поскольку не требует аутентификации, но также может служить средством атаки.

Были случаи уязвимости в протоколе TFTP, которые влияют на его собственную работу и заставляют любой компьютер, на котором он включен, быть затронутым. Мы говорим о DrDoS атаки , который, по сути, является DDoS-атакой. Этот тип атаки ищет пакеты запроса на обслуживание или доступа и генерирует большое количество.

Чтобы избежать проблем с безопасностью протокола TFTP, можно отключить его, если мы его не используем. Тем не менее, это то, что команды, которые включили это сегодня, потому что это может быть необходимо.

По возможности лучше всего использовать другие протоколы передачи файлов, такие как SCP или SFTP. Например, Windows 10 этот протокол отключен по умолчанию, хотя его можно включить, если нам это нужно.

Взаимодействие между клиентом и сервером

Рассмотрим происходящие при работе FTP процессы подробнее. Соединение инициализируется интерпретатором протокола пользователя. Управление обменом осуществляется по каналу управления в стандарте TELNET. Команды FTP генерируются интерпретатором протокола пользователя и передаются на сервер. Ответы сервера отправляются пользователю также по каналу управления. В общем случае пользователь имеет возможность установить контакт с интерпретатором протокола сервера и отличными от интерпретатора пользователя средствами.

Основная особенность FTP в том, что он использует двойное подключение. Одно из них используется для передачи команд серверу и происходит по умолчанию через TCP-порт 21, который может быть изменён. Управляющее соединение существует все время, пока клиент общается с сервером. Канал управления должен быть открыт при передаче данных между машинами. В случае его закрытия передача данных прекращается. Через второе происходит непосредственная передача данных. Оно открывается каждый раз, когда осуществляется передача файла между клиентом и сервером. В случае, если одновременно передаётся несколько файлов, для каждого из них открывается свой канал передачи.

FTP может работать в активном или пассивном режиме, от выбора которого зависит способ установки соединения. В активном режиме клиент создаёт управляющее TCP-соединение с сервером и отправляет серверу свой IP-адрес и произвольный номер клиентского порта, после чего ждёт, пока сервер запустит TCP-соединение с этим адресом и номером порта. В случае, если клиент находится за брандмауэром и не может принять входящее TCP-соединение, может быть использован пассивный режим. В этом режиме клиент использует поток управления, чтобы послать серверу команду PASV, и затем получает от сервера его IP-адрес и номер порта, которые затем используются клиентом для открытия потока данных со своего произвольного порта.

Возможна ситуация, когда данные могут передаваться на третью машину. В этом случае пользователь организует канал управления с двумя серверами и организует прямой канал данных между ними. Команды управления идут через пользователя, а данные напрямую между серверами.

При передаче данных по сети могут быть использованы четыре представления данных:

- ASCII – используется для текста. Данные, если необходимо, до передачи конвертируются из символьного представления на хосте-отправителе в «восьмибитный ASCII», и (опять же, если необходимо) в символьное представление принимающего хоста. В частности, изменяются символы перевода строки. Как следствие, этот режим не подходит для файлов, содержащих не только обычный текст.

- Бинарный режим – устройство-отправитель посылает каждый файл байт за байтом, а получатель сохраняет поток байтов при получении. Поддержка данного режима была рекомендована для всех реализаций FTP.

- EBCDIC – используется для передачи обычного текста между хостами в кодировке EBCDIC. В остальном этот режим аналогичен ASCII-режиму.

- Локальный режим – позволяет двум компьютерам с идентичными установками посылать данные в собственном формате без конвертации в ASCII.

Передача данных может осуществляться в любом из трёх режимов:

- Поточный режим – данные посылаются в виде непрерывного потока, освобождая FTP от выполнения какой бы то ни было обработки. Вместо этого вся обработка выполняется TCP. Индикатор конца файла не нужен, за исключением разделения данных на записи.

- Блочный режим – FTP разбивает данные на несколько блоков (блок заголовка, количество байт, поле данных) и затем передаёт их TCP.

- Режим сжатия – данные сжимаются единым алгоритмом (обычно кодированием длин серий).

FTP server – это сервер, который предусматривает возможность использования протокола передачи файлов. Он обладает определенными особенностями, отличающими его от обычных веб-серверов:

- Необходима аутентификация пользователей

- Все операции производятся в рамках текущей сессии

- Возможность осуществления различных действий с файловой системой

- Применяется отдельный канал для каждого соединения

FTP client – это программа, позволяющая подключиться к удаленному серверу по FTP и также выполнять на нем необходимые действия с элементами файловой системы. Клиентом вполне может быть браузер, в адресную строку которого следует ввести адрес, представляющий собой путь до определенного каталога или файла на удаленном сервере, в соответствии с общей блок-схемой URL:

Однако же, использование веб-обозревателя в таком разрезе позволит лишь просмотреть или скачать интересующие файлы. Для того, чтобы в полной мере задействовать все плюсы FTP, в качестве клиента следует применить специализированное программное обеспечение.

FTP-аутентификация использует схему имя пользователя/пароль для предоставления доступа. Имя пользователя посылается серверу командой USER, а пароль – командой PASS. Если предоставленная клиентом информация принята сервером, то сервер отправит клиенту приглашение и начинается сессия. Пользователи могут, если сервер поддерживает эту особенность, войти в систему без предоставления учётных данных, но сервер может предоставить только ограниченный доступ для таких сессий.

Хост, обеспечивающий FTP-сервис, может предоставить анонимный доступ к FTP. Пользователи обычно входят в систему как «anonymous» (может быть регистрозависимым на некоторых FTP-серверах) в качестве имени пользователя. Хотя обычно пользователей просят прислать адрес их электронной почты вместо пароля, никакой проверки фактически не производится. Многие FTP-хосты, предоставляющие обновления программного обеспечения, поддерживают анонимный доступ.

14. Виртуальные сетевые вычисления (VNC)

Виртуальные сетевые вычисления используются для установления общего доступа к удаленному рабочему столу, который является формой удаленного доступа в компьютерных сетях. VNC отображает визуальный рабочий стол другого компьютера и управляет этим компьютером через сетевое соединение. Все атаки вызваны неправильным использованием памяти, при этом атаки, использующие их, приводят к отказу в обслуживании, сбоям, а также к несанкционированному доступу к информации пользователей и возможности запуска вредоносного кода на целевом устройстве. Уязвимости и атаки включают DoS-атаки, переполнение буфера, опустошение буфера и удаленное выполнение кода.

TFTP протокол передачи файлов. Это расшифровывается как Trivial File Transfer Protocol, что мы можем перевести как испанский. Протокол простой передачи файлов. Он используется для обмена информацией и небольшими файлами между двумя компьютерами. Работает по UDP. Он отличается простотой и простотой, так что, в отличие от других протоколов, он не имеет сложных функций передачи.

Пример сеанса FTP

Мы подключились к серверу на порт 21, создали управляющее соединение, сервер нам выдал ответ.

p, blockquote 19,0,0,0,0 -->

p, blockquote 20,0,0,0,0 -->

Сначала необходимо пройти аутентификацию. Для этого используется команда USER anonymous и мы хотим подключиться, как анонимный пользователь.

p, blockquote 21,0,0,0,0 -->

p, blockquote 22,0,0,0,0 -->

331 Guest login ok, send your complete e-mail address as password . В данном случае сервер говорит, что он принимает гостевой логин, т.е. идентификатор анонимного пользователя и просит прислать ваш e-mail в качестве пароля.

p, blockquote 23,0,0,0,0 -->

p, blockquote 24,0,0,0,0 -->

Сервер никак не анализирует e-mail, который ему передали, говорит, что аутентификация прошла успешно, но права доступа ограничены 230 Guest login ok, access restrictions apply .

p, blockquote 25,0,0,0,0 -->

Устанавливаем бинарный режим передачи файлов с помощью команды TYPE 1 . Сервер отвечает, что тип передачи данных успешно установлен в 1. 200 Type set to 1 .

p, blockquote 26,0,0,0,0 -->

Мы хотим загрузить сервера в файл, показан путь /pud/tex/latex/llncs2e.zip , но перед тем как загрузить, мы хотим узнать его размер, для этого выдаем команду SIZE /pud/tex/latex/llncs2e.zip . Сервер в ответ выдает размер файла в байтах 213 230229 .

p, blockquote 27,0,0,1,0 -->

Переходим в пассивный режим с помощью команды PASV .

p, blockquote 28,0,0,0,0 -->

p, blockquote 29,0,0,0,0 -->

В ответ сервер говорит, что он перешел в пассивный режим 227 Entering Passive Mod (213, 71, 6, 142, 35, 141) и передает нам 6 чисел, которые нужно использовать для установки соединения для передачи данных. Первые 4 числа это IP-адрес , вторые два числа используются, чтобы узнать порт на который нужно установить соединение. Первое число 35 нужно умножить на 256 и прибавить второе число 141, так мы узнаем порт.

p, blockquote 30,0,0,0,0 -->

Для того, чтобы загрузить нужный нам файл используем команду RETR /pud/tex/latex/llncs2e.zip . После того, как мы выдали эту команду сервер ждет, что мы установим соединение с IP-адресом и портом, которые он нам указал.

p, blockquote 31,0,0,0,0 -->

После того, как соединение для передачи данных установлено, сервер сообщает нам об этом в управляющем соединении. 150 Opening BINARY mode data connection for /pud/tex/latex/llncs2e.zip (230229 bytes). Также сервер говорит, что передача данных ведется в бинарном режиме.

p, blockquote 32,0,0,0,0 -->

После того, как передача файла закончена, сервер сообщает нам об этом 226 Transfer complete . Клиент выдает команду QUIT чтобы разорвать соединение. Сервер сообщает нам некоторую статистику, сколько было передано байт и файлов. 221 You have transferred 239229 bytes in 1 file . И говорит до свидания 221 Goodbye. На этом сеанс работы по протоколу FTP завершен.

p, blockquote 33,0,0,0,0 -->

SSL-подключение

Предоставляемый SSL безопасный канал обладает тремя основными свойствами:

Оборудование с небольшой мощностью

Несмотря на то, что это простой протокол и что сегодня мы можем сказать, что он устарел, если сравнивать его с другими, более новыми протоколами, правда в том, что он все еще используется. Одна из причин - воспользоваться преимуществами его простоты на компьютерах, которые не имеют большой емкости и которым не нужно использовать много ресурсов для передачи файлов или настройки чего-либо.

Обычно он используется в таких устройствах, как маршрутизатор, центральная станция VoIP и т.п. Например, это позволяет обновить прошивку без жесткого диска или возможности что-либо настроить.

Что такое протокол TFTP?

Это появилось в ранние 1980s , так что это не совсем недавний протокол. Он используется для регулирования передачи файлов между клиентом и сервером. Он работает легко и позволяет отправлять небольшие файлы.

Его название неизбежно приведет нас к тому, что мы сделаем сходство с FTP, который является гораздо более известным и используемым протоколом. Однако есть явная разница, и это то, что TFTP намного проще использовать. Это, по логике, также делает его более ограниченным. Это полезно, например, когда аутентификация пользователя не требуется.

Это, что мы комментируем, также приводит к ограничениям с точки зрения безопасности. К передача файлов и отсутствие необходимости аутентификации приводит к появлению рисков.

Как правило, использует UDP-порт 69 для передачи файлов, хотя это может быть изменено отправителем и получателем. Это важное отличие от FTP, который использует TCP для передачи файлов, и в этом случае он безопасен.

6. Почтовый протокол (POP3)

Безопасный ФТП (SFTP, FTPS и с использованием SSH)

Этот протокол изначально не задумывался как защищенный, так ка разрабатывался в далеком 1971 году и использовался поначалу лишь в научно-исследовательской сети APRANET, доступ в которую имели только несколько военных объектов и университетов.

Но с развитием Мировой Паутины ее частью стал помянутый APRANET, а, следовательно, и технология FTP перекочевала туда же, поскольку обладала многими преимуществами. Однако, одновременно на несколько порядков возросла опасность несанкционированного доступа.

Поэтому возникла насущная необходимость защиты серверов от различного рода атак. Обычный ФТП не обладает возможностью передачи данных в зашифрованном виде, вследствие чего имена пользователей, пароли, команды и другая информация могут при желании легко и просто быть перехвачены злоумышленниками.

По этой причине были разработаны несколько методов, позволяющих зашифровать передаваемую посредством ФТП информацию. Вкупе все эти способы получили обобщающее и емкое название «Безопасный FTP». Вот какие разновидности протокола соответствуют этому термину:

1. FTPS (FTP + SSL) — фактически это расширение стандартного протокола передачи файлов, которое обеспечено криптографическим протоколом SSL (Secure Sockets Layer — уровень защищенных сокетов). На сегодняшний день более передовым его аналогом является TLS (Transport Layer Security — защита транспортного уровня). При этом есть два метода предоставления безопасности:

1.1. Неявный является устаревшим и использует стандартный протокол, требующий применения SSL или TLS, которые могут обеспечить шифрование информации. При таком методе обязательно нужно использовать порты, отличные от обычных, что создает неудобства, поскольку нарушается совместимость клиентов и серверов, не поддерживающих FTPS.

1.2. Явный — намного более удобный, так как применяет команды стандартного протокола FTP, но при отправке ответа зашифровывает информацию, что позволяет сохранить совместимость, поскольку в этом случае применяются одни и те же порты как для FTPS, так и для FTP. При этом для шифрования данных клиентом отправляется команда «AUTH TLS» или «AUTH SSL».

2. SFTP (SSH FTP) — протокол прикладного уровня для передачи файлов, который работает поверх безопасного канала, его не следует путать с «Simple File Transfer Protocol», имеющего такую же аббревиатуру. Если FTPS является просто расширением FTP, то SFTP это отдельный и никак не связанный с ФТП протокол, который снабжен SSH (Secure Shell — безопасная оболочка).

Главное, в чем заключается его отличие от стандартного ФТП и ФТПС, это то, что СФТП шифрует абсолютно все команды, имена пользователей, пароли и другую конфиденциальную информацию. Так как это совершенно другая конфигурация, клиенты FTP (FTPS) не могут соединиться с SFTP-сервером.

3. FTP через SSH — производит обычную FTP-сессию через SSH-туннель, то есть этот вариант нельзя путать с SFTP, который является отдельным независимым протоколом. Этот метод нельзя назвать стопроцентно безопасным. Почему?

Дело в том, что если несколько SSH-клиентов устанавливают туннель для управляющего канала, который изначально осуществляется через 21 порт (а такая ситуация практически всегда и наблюдается), то защищенным окажется именно этот канал. При передаче же данных клиентское программное обеспечение откроет новые TCP-соединения, которые будут находиться уже вне воздействия защитной оболочки SSH.

Надеюсь, вы не запутались во всех этих вариантах безопасных протоколов. Для того, чтобы как-то облегчить понимание, позволю себе сделать краткое резюме. Объективно обеспечивающим самую высокую степень защиты является SFTP. Немного уступает ему в надежности явный FTPS, однако он более удобен, поскольку дает возможность пользоваться обычными портами. Какой из них выбрать, зависит от вида задачи, которая перед вами стоит и, конечно, настроек сервера.

7. Протокол удаленного рабочего стола (RDP)

Разработанный Microsoft, это протокол, который предоставляет пользователям графический интерфейс для подключения к другому компьютеру через сетевое соединение, где один пользователь запускает клиентское программное обеспечение RDP, а другой - серверное программное обеспечение RDP. Уязвимость под названием BlueKeep может позволить вредоносным программам, таким как программы-вымогатели, распространяться через уязвимые системы. BlueKeep позволяет злоумышленникам подключаться к службам RDP. После этого они могут отдавать команды для кражи или изменения данных, установки опасного вредоносного ПО и могут выполнять другие вредоносные действия. Использование уязвимости не требует аутентификации пользователя. Для активации даже не требуется, чтобы пользователь нажимал что-либо.

Проверка вирусов

Хотя сегодня это гораздо менее используемый и популярный протокол, чем несколько десятилетий назад, правда в том, что TFTP по-прежнему полезен, когда дело доходит до анализа компьютера для обнаружить возможные угрозы в виде вредоносного ПО.

Он может действовать таким образом, чтобы снизить нагрузку на систему и позволить нам анализировать файлы простым способом. Лица, ответственные за безопасность в определенных случаях, полагаются на этот протокол.

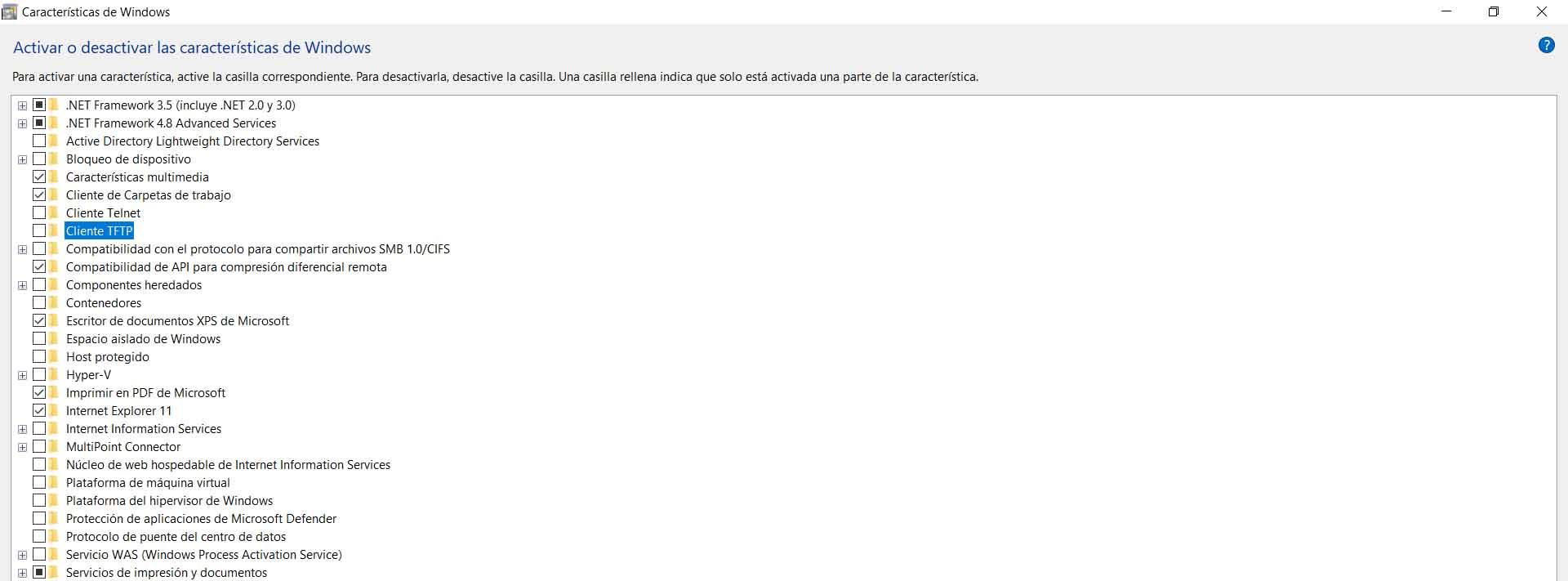

Как включить TFTP в Windows 10

к включить TFTP в Windows 10 нам нужно зайти в Панель управления, войти в «Программы» и щелкнуть «Программы и компоненты». Слева мы увидим раздел «Активировать или деактивировать функции Windows». Там мы увидим разные характеристики, которые мы можем добавить, если они нас заинтересуют.

Чтобы включить TFTP, нам просто нужно установить флажок и нажать OK. Процесс займет некоторое время, и он уже будет включен в операционной системе, и мы сможем его использовать. Однако, как мы видели сегодня, он несколько устарел и имеет определенные риски безопасности. Если нам не нужно его использовать, лучше оставить его отключенным.

Короче говоря, TFTP - это простой протокол передачи файлов, который позволяет нам читать или записывать небольшие файлы и обмениваться ими между устройствами. Хотя это старый протокол, сегодня он все еще используется при определенных обстоятельствах.

FTP (File Transfer Protocol) — протокол передачи файлов. FTP придумали в 1971 году, еще до того, как появились протоколы TCP/IP . Сначала FTP работал поверх протокола NCP. Версия на основе TCP/IP появилась в 1980 году. А в 1985 году была принята спецификация FTP, которой пользуются до сих пор, позже в неё были добавлены полезные расширения, такие как, пассивный режим и поддержка IPv6.

p, blockquote 1,0,0,0,0 -->

p, blockquote 2,0,0,0,0 -->

12. Безопасная оболочка (SSH)

Это сетевой протокол на основе криптографии для безопасного и надежного управления сетевыми службами в незащищенной сети. Некоторые конкретные приложения включают удаленную командную строку, удаленное выполнение команд, вход в систему, но любую сетевую службу можно защитить с помощью SSH. Атака «человек посередине» (MITM) может позволить злоумышленнику полностью дестабилизировать и отключить шифрование, а также получить доступ к зашифрованному содержимому, которое может включать пароли. Успешный противник - это кабель для ввода команд в терминал для модификации или изменения передаваемых данных или для кражи данных. Атака также может позволить внедрить вредоносное вредоносное ПО в любые двоичные файлы и другие обновления программного обеспечения, загружаемые через систему. Этот метод ранее использовался различными группами атак и пакетами вредоносных программ.

1. Протокол разрешения адресов (ARP)

Протокол уровня связи (процесс сопоставления между уровнем канала передачи данных и сетевым уровнем), который используется для идентификации адреса управления доступом к среде (MAC) с учетом IP-адреса. Хост не может проверить, откуда пришел сетевой пакет в одноранговой сети. Это уязвимость, которая приводит к спуфингу ARP. Злоумышленник может воспользоваться этим, если злоумышленник находится в той же локальной сети, что и цель, или использует скомпрометированный компьютер, который находится в той же сети. Идея состоит в том, что злоумышленник связывает свой MAC-адрес с IP-адресом цели, так что любой трафик, предназначенный для цели, принимается злоумышленником.

Secure Shell

Разработкой протокола занималась одна из групп IETF под названием Secsh. Рабочая документация к новому протоколу SFTP не стала официальным стандартом, однако начала активно применяться для разработки приложений. В дальнейшем было выпущено шесть версий протокола. Однако, постепенное наращивание в нём функциональности привело к тому, что 14 августа 2006 года было принято решение о прекращении работы над развитием протокола в связи с выполнением основной задачи проекта (разработка SSH) и отсутствием достаточного экспертного уровня для перехода к разработке полноценного протокола удалённой файловой системы.

SSH – это сетевой протокол, позволяющий производить удалённое управление операционной системой и туннелирование TCP-соединений (например, для передачи файлов). Схож по функциональности с протоколами Telnet и rlogin, но, в отличие от них, шифрует весь трафик, включая и передаваемые пароли. SSH допускает выбор различных алгоритмов шифрования. SSH-клиенты и SSH-серверы доступны для большинства сетевых операционных систем.

SSH позволяет безопасно передавать в незащищённой среде практически любой другой сетевой протокол. Таким образом, можно не только удалённо работать на компьютере через командную оболочку, но и передавать по шифрованному каналу звуковой поток или видео (например, с веб-камеры). Также SSH может использовать сжатие передаваемых данных для последующего их шифрования, что удобно, например, для удалённого запуска клиентов X WindowSystem.

Первая версия протокола, SSH-1, была разработана в 1995 году исследователем Тату Улёненом из Технологического университета Хельсинки (Финляндия). SSH-1 был написан для обеспечения большей конфиденциальности, чем протоколы rlogin, telnet и rsh. В 1996 году была разработана более безопасная версия протокола, SSH-2, несовместимая с SSH-1. Протокол приобрел ещё большую популярность, и к 2000 году у него было около двух миллионов пользователей. В настоящее время под термином «SSH» обычно подразумевается именно SSH-2, т.к. первая версия протокола ввиду существенных недостатков сейчас практически не применяется. В 2006 году протокол был утвержден рабочей группой IETF в качестве Интернет-стандарта.

Распространены две реализации SSH: частная коммерческая и бесплатная свободная. Свободная реализация называется OpenSSH. К 2006 году 80 % компьютеров сети Интернет использовало именно OpenSSH. Частная реализация разрабатывается организацией SSH Communications Security, которая является стопроцентным подразделением корпорации Tectia, она бесплатна для некоммерческого использования. Эти реализации содержат практически одинаковый набор команд.

Протокол SSH-2, в отличие от протокола telnet, устойчив к атакам прослушивания трафика («снифинг»), но неустойчив к атакам «человек посередине». Протокол SSH-2 также устойчив к атакам путем присоединения посредине (англ. sessionhijacking), так как невозможно включиться в уже установленную сессию или перехватить её.

Для предотвращения атак «человек посередине» при подключении к хосту, ключ которого ещё не известен клиенту, клиентское ПО показывает пользователю «слепок ключа» (англ. keyfingerprint). Рекомендуется тщательно проверять показываемый клиентским ПО «слепок ключа» со слепком ключа сервера, желательно полученным по надёжным каналам связи или лично.

Поддержка SSH реализована во всех UNIX-подобных системах, и на большинстве из них в числе стандартных утилит присутствуют клиент и сервер ssh. Существует множество реализаций SSH-клиентов и для не-UNIX ОС. Большую популярность протокол получил после широкого развития анализаторов трафика и способов нарушения работы локальных сетей, как альтернативное небезопасному протоколу Telnet решение для управления важными узлами.

Схема протокола

Взаимодействие «клиент-сервер» при FTP-соединении можно наглядно представить следующим образом:

FTP изначально не задумывался как защищенный, поскольку предназначался для связи между несколькими военными объектами и учреждениями. Но с развитием и распространением интернета опасность несанкционированного доступа возросла во много раз. Возникла необходимость защиты серверов от различного рода атак. В мае 1999 авторы RFC 2577 свели уязвимости в следующий список проблем:

- Скрытые атаки (bounce attacks)

- Спуф-атаки (spoof attacks)

- Атаки методом грубой силы (brute force attacks)

- Перехват пакетов, сниффинг (packet capture, sniffing)

- Захват портов (port stealing)

Обычный FTP не обладает возможностью передачи данных в зашифрованном виде, вследствие чего имена пользователей, пароли, команды и другая информация могут при желании легко и просто быть перехвачены злоумышленниками. Обычное решение этой проблемы — использовать «безопасные», TLS-защищённые версии уязвимых протокола (FTPS) или же другой, более защищённый протокол, вроде SFTP/SCP, предоставляемого с большинством реализаций протокола Secure Shell.

FTPS (FTP + SSL) – расширение стандартного протокола передачи файлов, добавляющее в его базовый функционал создание шифрованных сессий с помощью протокола SSL (Secure Sockets Layer — уровень защищенных сокетов). На сегодняшний день защита обеспечивается его более продвинутым аналогом TLS (Transport Layer Security — защита транспортного уровня).

Последующие данные шифруются и заверяются ключами, полученными на основе этого мастера-ключа. На втором этапе, который не является обязательным, сервер посылает запрос клиенту, а клиент подтверждает серверу свою подлинность, возвращая запрос с собственной цифровой подписью и сертификат открытого ключа.

Одним из немаловажных преимуществ SSL, является его полная программно-платформенная независимость. Протокол разработан на принципах переносимости, и идеология его построения, не зависит, от тех приложений, в составе которых он используется. Помимо этого, важно и то, что поверх протокола SSL, могут прозрачно накладываться и другие протоколы; либо для еще большего увеличения степени защиты целевых информационных потоков, либо, для адаптации криптографических способностей SSL под какую-нибудь другую, вполне определенную задачу.

Место протокола FTP в стеке TCP/IP

p, blockquote 3,0,0,0,0 -->

p, blockquote 4,0,0,0,0 -->

Для чего используется TFTP?

Протокол TFTP был в основном разработан для удаленного чтения и записи файлов через сервер. Но, как мы увидим, у него гораздо больше применений, чем мы упомянули.

Создавать резервные копии

Важный момент, который следует выделить и который позволяет выполнять протокол TFTP, - это создать резервные копии . Мы можем сделать это с помощью сетевой конфигурации компьютера. Мы говорим о небольших файлах, которые мы можем легко передать и которые не нужно будет аутентифицировать.

Эти резервные копии также могут быть созданы из конфигурации маршрутизатора. Это позволит нам иметь эти файлы на случай, если возникнет проблема и мы захотим вернуться в предыдущее состояние.

Взаимодействие между Клиентом и Сервером по ФТП

Перед тем, как продолжить, необходимо определиться с еще некоторыми терминами, которые будут совсем не лишними для восприятия картины в целом.

FTP server — это сервер, который предусматривает возможность использования протокола передачи файлов. Он обладает определенными особенностями, отличающими его от обычных вэбсерверов, а именно теми, которые в основном также присущи одноименному протоколу и представлены в табличке выше:

- необходима аутентификация пользователей (ввод логина и пароля);

- все операции производятся в рамках текущей сессии;

- возможность осуществления различных действий: загрузка и выгрузка файлов, их переименование и удаление, создание и удаление каталогов и т.д.;

- применяется отдельный канал для каждого соединения;

- поддерживается два варианта передачи: текстовый и двоичный (бинарный), что позволяет передавать файлы различного размера;

Ярким примером ФТП-сервера может служить server хостинга (что означает этот термин), на котором "живет" сайт. Эта информация для вебмастеров не является тайной за семью печатями, но вот тем, кто только планирует заняться сайтостроением, будет как раз к месту.

FTP client — это программа, позволяющая подключиться к удаленному серверу по ФТП и также выполнять на нем необходимые действия с элементами файловой системы. К слову, клиентом вполне может быть браузер, в адресную строку которого следует ввести урл, представляющий собой путь (c протоколом FTP) до определенного каталога или файла на удаленном сервере, в соответствии с общей блок-схемой URL:

Или применить более сложный вариант, ежели используется порт, отличный от 21:

Однако же, использование веб-обозревателя в таком разрезе позволит лишь просмотреть или скачать интересующие файлы. Для того, чтобы в полной мере задействовать все плюсы FTP, в качестве клиента следует применить специализированный софт наподобие Файлзиллы (в этом мануале даны все нужные инструкции по установке, настройке и работе с данной программой):

Чтобы подключиться через уже настроенный клиент FileZilla к удаленному серверу, необходимо ввести название хоста, в качестве которого используется IP-адрес сайта, соответствующий его домену (что такое доменное имя и как его приобрести), имя пользователя, пароль и порт.

Кстати, в статье о Файлзилле дана не только стандартная информация, но и практические советы по устранению ее уязвимости в плане безопасности (несмотря на кучу плюсов, проблемы такого рода у ней есть, впрочем, как и у других программ подобного профиля), поэтому настоятельно рекомендую прочитать этот материал, перейдя по чуть выше предоставленной ссылке.

Но продолжим. Схематически взаимодействие «клиент-сервер» при ФТП-соединении можно наглядно представить следующим образом:

Если расписать этот процесс по пунктам, то получится примерно следующее:

- Пользователь активирует клиентское приложение и соединяется с сервером, введя логин и пароль.

- Устанавливается управляющее соединение между соответствующими модулями — интерпретаторами протокола со стороны клиента и сервера.

- Пользователь посредством клиента посылает команды серверу, определяющие различные параметры FTP-соединения (активный или пассивный режим, порт, вид передачи данных, их тип), а также директивы для действий, которые юзер намерен осуществить (например, удалить, переименовать, закачать файл и т.д.).

- После того, как установлены все необходимые параметры, один из участников (к примеру, клиент), являющийся пассивным, становится в режим ожидания открытия соединения на порт, который задан для передачи информации. Затем активный участник открывает соединение и начинает передавать данные по предназначенному для этого каналу.

- По завершении передачи это соединение закрывается, но управляющий канал между интерпретаторами остается открытым, вследствие чего пользователь в рамках той же сессии может вновь открыть передачу данных.

Если пользователь является администратором сайта, который расположен на удаленном сервере, то после аутентификации и подключения он в силах совершать любые возможные действия.

Однако, в интернете довольно много бесплатных ФТП-серверов, по сути являющихся библиотеками разного рода файлов, которые предназначены для хранения и скачивания текстовых документов, музыки, фото, видео, дистрибутивов программ и т.п.

Кроме стандартного соединения с сервером, предусматривающего ввод данных аутентификации, существует понятие анонимного FTP, когда любой пользователь может подключиться к серверу без предоставления персональных данных. Если при этом использовать браузер в качестве клиента, то адрес доступа к файлу может быть упрощен и представлен так:

На практике при анонимном ФТП обычно в качестве логина для доступа применяется известное в сети слово «anonymous», а в качестве пароля — адрес электронной почты, который, впрочем, в большинстве случаев не проверяется.

Аутентификация в FTP

Протокол FTP требует, чтобы пользователь прошел аутентификацию. Для этого необходимо ввести идентификатор и пароль. В зависимости от идентификатора пользователя ему может быть предоставлено больше или меньше прав для доступа к файловой системе сервера.

p, blockquote 15,0,0,0,0 -->

Специальный тип пользователя FTP — анонимный пользователь. Для анонимного пользователя в качестве логина используется ftp, или anonymus, а в качестве пароля может использоваться все, что угодно, но рекомендуется использовать свой email. Как правило анонимный пользователь имеет ограниченные права, обычно он может только скачивать файлы и записывать файлы в один определенный каталог.

p, blockquote 16,0,0,0,0 -->

Читайте также: