Проблем информационной безопасности в компьютерной сети организации подключенной к сети интернет

Анализ проблем информационной безопасности в компьютерной сети организации, подключенной к сети Интернтет

Другие дипломы по предмету

Московский гуманитарный университет экономики и права

«Анализ проблем информационной безопасности в компьютерной сети, организации подключенной к сети Интернтет»

«Допущена к защите»

Декан финансово-учетного факультета

Студент: Федин М.Ф.

1. Анализ проблем информационной безопасности в компьютерной сети организации подключенной к сети Интрентет. Современные подходы к их решению

1.1Проблемы информационной безопасности современных компьютерных сетей организации

1.2Вопросы информационных безопасности интернет - сервисов

1.3Методы защиты компьютерной сети организации от НСД из сети Интернет. Применение межсетевых экранов

2. Теоретические вопросы построения межсетевых экранов

2.1 Архитектуры межсетевых экранов

2.2 Классификация межсетевых экранов

2.3 Различные типы окружений межсетевых экранов

2.4 Уровень защищенности межсетевых экранов

2.5 Виртуальные частные сети (VPN)

3. Предложение по совершенствованию защиты компьютерной сети организации за счет внедрение межсетевого экрана

3.1 Правильный выбор межсетевых экранов для защиты информации КСО

3.2 Intrusion Detection Systems (IDS)

3.3 IPv6 как сильное влияние на конструкцию межсетевого экрана

Список сокращений и обозначений

Список использованных источников литературы

Компьютеры, сети, Интернет стали неотъемлемой частью нашей повседневной жизни. Наш быстроразвивающийся, насыщенный технологиями мир с каждым днем все больше становится зависимым от компьютерных технологий и сетей. Однако эта зависимость возникла не внезапно. С каждым годом финансирование компьютерных технологий значительно возрастало, и неудивительно, что эти технологии проникли практически во все сферы деятельности человека.

На заре развития компьютерных технологий большинство людей не могли представить, насколько широко эти технологии будут использоваться в самом недалеком будущем. Поэтому, наверное, многие не решались уделять много времени и усилий для освоения того, что, в конце концов, могло оказаться обыкновенной забавой. По сравнению с требованиями современного рынка труда количество людей, работавших в то время в области компьютерных технологий, было ничтожно мало. Люди, работавшие в этом тесном сообществе, были хорошо знакомы и доверяли друг другу. Кроме того, в это сообщество допускались только избранные, которые заслуживали доверия. Таким образом, в те времена проблемы безопасности в области компьютерных технологий практически отсутствовали. И достаточно долгое время специалисты в области компьютерных технологий не уделяли внимания безопасности компьютерных сетей.

В настоящее время огромное количество сетей объединено посредством Интернет. Поэтому очевидно, что для безопасной работы такой огромной системы необходимо принимать определенные меры безопасности, поскольку практически с любого компьютера можно получить доступ к любой сети любой организации, причем опасность значительно возрастает по той причине, что для взлома компьютера к нему вовсе не требуется физического доступа.

Согласно данным, полученным Институтом компьютерной безопасности (Computer Security Institute) в результате недавно проведенного исследования, у 70% организаций были взломаны системы сетевой защиты, кроме того, 60% выявленных попыток взломов исходили из внутренних сетей организаций.

Учитывая эти факты, можно с уверенностью сказать, что проблема безопасности сетей остается неразрешенной и на сегодняшний день, поскольку у подавляющего большинства компаний не решены вопросы обеспечения безопасности, в результате чего они несут финансовые убытки.

Помимо кражи информации, опасность могут представлять атаки типа "отказ в обслуживании" и кража услуг.

Небольшие организации, до подключения к сети Интернет не сталкивавшиеся с вопросами защиты информации, часто оказываются полностью неподготовленными к изменившейся ситуации. Во многих случаях пользователи корпоративных сетей даже не подозревают о том, что их данные неожиданно оказались доступны любому пользователю Интернет

Одним из решений проблем безопасности подключения к сети Интернет является применение межсетевых экранов. Межсетевой экран - это программно-аппаратная система, находящаяся в точке соединения внутренней сети организации и Интернет и осуществляющая контроль передачи данных между сетями.

1. Анализ проблем информационной безопасности в компьютерной сети организации подключенной к сети Интрентет. Современные подходы к их решению

1.1Проблемы информационной безопасности современных компьютерных сетей организации

Новые информационные технологии активно внедряются во все сферы народного хозяйства. Появление локальных и глобальных сетей передачи данных предоставило пользователям компьютеров новые возможности оперативного обмена информацией. Если до недавнего времени подобные сети создавались только в специфических и узконаправленных целях (академические сети, сети военных ведомств и т.д.), то развитие Интернета и аналогичных систем привело к использованию глобальных сетей передачи данных в повседневной жизни практически каждого человека.

По мере развития и усложнения средств, методов и форм автоматизации процессов обработки информации повышается зависимость общества от степени безопасности используемых им информационных технологий.

Актуальность и важность проблемы обеспечения информационной

Безопасности обусловлены следующими факторами:

Современные уровни и темпы развития средств информационной безопасности значительно отстают от уровней и темпов развития информационных технологий.

Высокие темпы роста парка персональных компьютеров, применяемых в разнообразных сферах человеческой деятельности. Согласно данным исследований компании Gartner Dataquest в настоящее время в мире более миллиарда персональных компьютеров. А следующий миллиард будет достигнут уже в 2009 году.

Резкое расширение круга пользователей, имеющих непосредственный доступ к вычислительным ресурсам и массивам данных;

Доступность средств вычислительной техники, и, прежде всего персональных ЭВМ, привела к распространению компьютерной грамотности в широких слоях населения. Это, в свою очередь, вызвало многочисленные попытки вмешательства в работу государственных и коммерческих систем, как со злым умыслом, так и из чисто «спортивного интереса». Многие из этих попыток имели успех и нанесли значительный урон владельцам информации и вычислительных систем. По неофициальным данным до 70% всех противо нарушений, совершаемых так называемыми хакерами, приходится на долю script-kiddies, в дословном переводе - дети, играющиеся со скриптами. Детьми их называют, потому что они не являются специалистами в компьютерных технологиях, но умеют пользоваться готовыми программными средствами, которые достают на хакерских сайтах в Интернете, для осуществления деструктивных действий.

Значительное увеличение объемов информации, накапливаемой, хранимой и обрабатываемой с помощью компьютеров и других средства автоматизации;

По оценкам специалистов в настоящее время около 70-90% интеллектуального капитала компании хранится в цифровом виде - текстовых файлах, таблицах, базах данных.

Многочисленные уязвимости в программных и сетевых платформах;

Стремительное развитие информационных технологий открыло новые возможности для бизнеса, однако привело и к появлению новых угроз. Современные программные продукты из-за конкуренции попадают в продажу с ошибками и недоработками. Разработчики, включая в свои изделия всевозможные функции, не успевают выполнить качественную отладку создаваемых программных систем. Ошибки и недоработки, оставшиеся в этих системах, приводят к случайным и преднамеренным нарушениям информационной безопасности. Например, причинами большинства случайных потерь информации являются отказы в работе программно-аппаратных средств, а большинство атак на компьютерные системы основаны на найденных ошибках и недоработках в программном обеспечении. Так, например, за первые полгода после выпуска серверной операционной системы компании Microsoft Windows Server 2003 было обнаружено 14 уязвимостей, 6 из которых являются критически важными. Несмотря на то, что со временем Microsoft разрабатывает пакеты обновления, устраняющие обнаруженные недоработки, пользователи уже успевают пострадать от нарушений информационной безопасности, случившихся по причине оставшихся ошибок. Такая же ситуация имеет место и с программными продуктами других фирм. Пока не будут решены эти многие другие проблемы, недостаточный уровень информационной безопасности будет серьезным тормозом в развитии информационных технологий.

Бурное развитие глобальной сети Интернет, практически не препятствующей нарушениям безопасности систем обработки информации во всем мире.

Подобная глобализация позволяет злоумышленникам практически из любой точки земного шара, где есть Интернет, за тысячи километров, осуществлять нападение на корпоративную сеть.

Современные методы накопления, обработки и передачи информации способствовали появлению угроз, связанных с возможностью потери, искажения и раскрытия данных, адресованных или принадлежащих конечным пользователям.

В настоящее время компьютеры, сети, интернет стали обязательной составляющей нашей обыденной жизни. Наш быстроразвивающийся, наполненный технологиями мир с каждым днем все больше становится зависимым от компьютерных технологий, а также сетей. Но данная зависимость возникла не внезапно. С каждым годом субсидирование компьютерных технологий заметно возрастало, и это совсем не удивительно, что эти технологические процессы проникли практически во все без исключения области деятельности человека.

На заре формирования компьютерных технологий большая часть людей никак не имели возможность представить, насколько широко эти технологии станут применяться в будущем. Поэтому, многие не решались уделять большое количество времени и усилий для изучения того, что в конце концов могло быть обыкновенной забавой. Согласно сравнению, с условиями нынешнего рынка работы число людишек, трудившихся во в таком случае период во сфере компьютерных технологий, было ничтожно мало. Люди, работавшие в данном тесном сообществе, были хорошо знакомы и верили друг другу. Помимо того, в это объединение допускались только избранные, которые заслуживали доверия. Таким образом, в эти времена проблемы безопасности в области компьютерных технологий практически отсутствовали. И довольно длительное период времени специалисты в области компьютерных технологий не уделяли внимания безопасности компьютерных сеток.

Во наше время период новые информационные технологические процессы стремительно внедряются во всех сферах государственной экономики. Возникновение локальных и глобальных сетей передачи данных предоставило юзерам ПК новейшие возможности оперативного обмена данными. Если до недавнего времени аналогичные сети формировались только лишь в специфических и узконаправленных целях, то формирование интернета и подобных систем привело к применению глобальных сетей передачи данных в повседневной жизни почти каждого человека.

1. Анализ проблем информационной безопасности организации, присоединенной к сети Интернет. Актуальные на сегодня подходы к их решению

1.1 Экспертный анализ информационной безопасности современных компьютерных сетей организации

Развитие информационных технологий, а также их повсеместное проникновение в самые различные сферы деловой деятельности привело к тому, что компьютерная информация может иметь вполне определенную стоимость. По этой причине одна из основных проблем формирования информационных технологий на предприятии и организации — надежное предоставление информационной безопасности. Ее решение — исследование форм, методов, а также технологий выявления и предотвращения опасности в информационной сфере, а кроме того руководство информационной безопасностью на предприятии, подбор средств защиты. Деятельность согласно защите охраняемой владельцем информации, в основную очередь, сопряжена с предупреждением утечки секретной информации. Согласно указу Президента РФ, выделяют виды конфиденциальной информации: служебная тайна, персональные данные, тайна следствия и судопроизводства, адвокатская, нотариальная, коммерческая тайна, тайна сущности изобретения до момента опубликования, профессиональная тайна, тайна связи, банковская, врачебная, налоговая тайна.

Значимость и важность трудности предоставления информационной

Безопасности обусловлены последующими факторами:

• Необходимые на сегодняшний день уровни и темпы формирования информационной безопасности во многом отстают от уровней темпов развития информационных технологий.

• Высокие темпы увеличения парка личных пк, применяемых в различных областях человеческой деятельности.

• Существенное повышение размеров данных, накапливаемой, хранимой и обрабатываемой с помощью компьютеров и иных ресурсы автоматизации;

• Множественные уязвимости во программных также сетевых платформах;

Активное развитие информативных технологий открыло ранее не известные потенциал со целью коммерции, но повергло кроме этого к возникновению ранее не известных угроз. Инновационные программные продукты питания из-за конкурентной борьбы оказываются во реализацию с погрешностями также недоработками. До тех пор, пока не станут разрешены данные проблемы, недостаточного уровня информативной безопасности это будет существенным тормозом в создании информативных технологий.

• Активное формирование всемирной Сеть Интернет, почти никак не мешающей нарушениям защищенности систем обрабатывания данных в абсолютно во всем мире.

• Инновационные способы накапливания и передачи данных поспособствовали возникновению угроз, связанных с перспективой утраты, искажение, а также раскрытия информации, которые принадлежат конечным юзерам.

Реализация той или иной угрозы безопасности может преследовать следующие цели:

• Несоблюдение конфиденциальности данных. Сведения обрабатываемая в компьютерной сети организации (КСО), способен обладать крупной ценностью для ее собственника. Использование этой информации другими лицами, наносит существенный вред интересам собственника;

• Несоблюдение целостности данных. Утрата целостности данных - риск её раскрытия. Значимые сведения могут быть утрачены, либо обесценена линией ее неразрешенного удаления, либо изменения. Вред с подобных операций может являться может быть много больше, чем при нарушении конфиденциальности;

Следовательно, обеспечивание информативной защищенности компьютерных систем также сетей считается один из основных течений формирования информативных технологий.

Коллективная информационная система — информационная концепция, соучастниками которой может являться небольшой круг лиц, конкретный ее собственником (с закона о Электронно-числовой подписи).

Компьютерные сети организации (КСО) принадлежат к распределенным компьютерным концепциям, исполняющим автоматизированную обрабатывание данных. Проблема предоставления информативной защищенности считается основной с целью подобных компьютерных концепций. Обеспечение защищенности КСО подразумевает систему противодействия каждому несанкционированному проникновению в действие функционирования КСО.

Систематизация предприятий с точки зрения ИБ

С Целью установления принадлежности предприятия к тому или другому классу, ведется исследование соотношения согласно последующим характеристикам для каждого вида

1) Применение ИТ в предпринимательском процессе – уровень с которой предприятия используют ИТ в критичных для производство процессах

2) Технологический профиль– разновидности технологий, применяемых предприятием, ранжируя их с автономных компьютеров до универсальных ЭВМ (mainframe)

3) Установление доверия– процесс, применяемый предприятием с целью налаживания отношений со своим деловым партнером, т.е. “Знаю Ваш Клиент”

4) Информационная важность актива за пределами предприятия, или "Значение для Хакера”– ценность для хакера/внешней стороны, по взаимоотношению к предприятию, информационных активов если

5) Покрытие ИБ– персонал и управление в месте, необходимые, для того чтобы обезопасить информационные активы предприятия

Финансирование ведется в рамках общего ИТ-бюджета;

ИБ реализуется средствами нулевого уровня + средства резервного копирования, антивирусные средства, межсетевые

Финансирование ведется в рамках отдельного бюджета;

Финансирование ведется в рамках отдельного бюджета;

Преимущество предоставленного подхода состоит в существенной избирательности к конкретной опасности. Минусом данного подхода считается недостаток общей защищенности данных. Фрагментарные меры защиты данных гарантируют охрану определенных объектов КС только лишь с конкретной угрозы. Наиболее основательные компании, подходящие второму, а также третьему уровню зрелости систематизации Gartner, используют «комплексный» отношение к обеспечению ИБ. Данный подход предлагает серьезные фирмы, которые профессионально специализируются на защите информации.

Систематический подход базируется на решении комплекса индивидуальных задач согласно единому плану. Данный подход в наше время признается главным для формирования защищенной среды обрабатывания данных в корпоративных системах, сводящей в одно единое разные планы противодействия угрозам. Сюда относятся правовые, морально этические, организационные, программные и технические методы предоставления информативной безопасности. Систематический подход предоставил совместить целый ряд независимых систем путем их интеграции в так называемые встроенные концепции защищенности.

Способы решения вопросов обеспечения защищенности непосредственно связаны с уровнем формирования науки и техники, в особенности с уровнем научно-технического обеспечения. Но отличительной направленностью формирования нынешних технологий считается процесс полной интеграции. Данной направленностью охвачены микроэлектроника, а также оборудование связанной с технической связью.

Дальнейшим формированием единого подхода или его наибольшей конфигурацией считается совокупный подход, основанный на интеграции разных подсистем предоставления защищенности, подсистем связи в общую накопленную концепцию с техническими средствами, каналами связи, программным обеспечением и базами данных. Совокупный подход ориентирован на результат накопленной безопасности. Главное значение определения накопленной защищенности заключается в потребности обеспечить подобное положение условий функционирования компании, при котором она защищена от всех допустимых видов опасностей в процессе всего постоянного производственного процесса. Понятие накопленной безопасности подразумевает неотъемлемую беспрерывность процесса предоставления безопасности, как во времени, так и в пространстве, с неотъемлемым учетом абсолютно всех вероятных разновидностей угроз.

В какой-либо бы форме ни использовался систематический, либо совокупный подход, он постоянно ориентирован на разрешение ряда индивидуальных вопросов в их близкой связи с применением единых технических средств, каналов взаимосвязи, программного обеспечения. К Примеру, применительно к информативной защищенности наиболее очевидными из них считаются проблемы допуска к информации, технологического, а также криптографического закрытия данных.

1.2 Вопросы информационных безопасности интернет – сервисов

Всемирная паутина World Wide Web

Обычного решения вопросов безопасности, связанных с интенсивными элементами и иным исполняемым кодом, загружаемым, с www не имеется. Способы борьбы с проблемами содержат в себе подготовку юзеров и разъяснение им вопросов безопасности, сопряженных с загружаемым из сети исполняемым кодом, отключение в клиентском программном обеспечении способности выполнения загружаемых действующих элемент, своевременное обновление абонентного ПО с целью корректировки зафиксированных в нем ошибок и т.п.

Электрическая почта считается популярной и интенсивно используемой службой. Она представляет относительно небольшой риск, однако, этот риск не стоит не до оценивать.

Главные проблемы, сопряженные со электронной почтой:

• фальсификация электрической почты. Протокол SMTP, применяемый с целью передачи электронной почты в Интернет не предоставляет средств аутентификации отправителя. Местоположение отправителя письма может быть подделанным подделан.

• Спам. Спамом называется многочисленное распространение уведомлений маркетингового характера. FTP - протокол передачи файлов

Протокол FTP применяется с целью передачи файлов. Большая Часть web-броузеров прозрачно поддерживают FTP. Можно также использовать специализированные FTP-клиенты.

Вы можете изучить и скачать доклад-презентацию на тему Анализ проблем информационной безопасности в компьютерной сети организации, подключённой к сети интернет. Презентация на заданную тему содержит 9 слайдов. Для просмотра воспользуйтесь проигрывателем, если материал оказался полезным для Вас - поделитесь им с друзьями с помощью социальных кнопок и добавьте наш сайт презентаций в закладки!

Презентации » Информатика » Анализ проблем информационной безопасности в компьютерной сети организации, подключённой к сети интернет

Дипломная работа Тема: Анализ проблем информационной безопасности в компьютерной сети организации, подключённой к сети интернет Выполнил Столяров Рук. дипломной работы: Ахмедов А.Ш

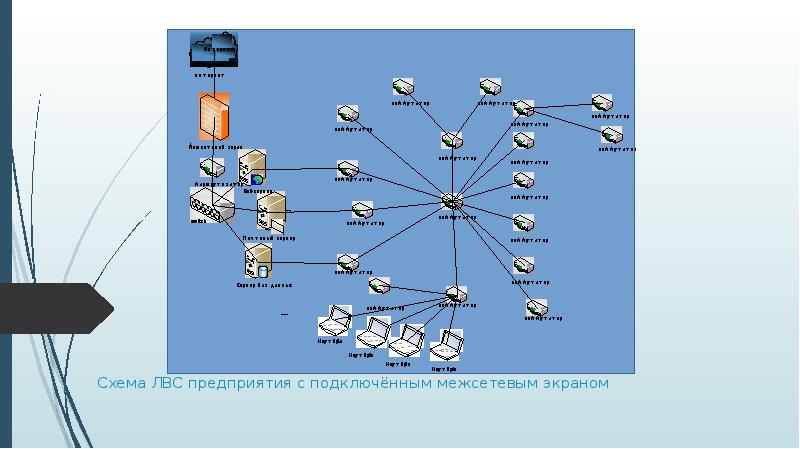

O В данной дипломной проекте объектом исследования является локальная вычислительная сеть предприятия. Предметом исследования данного дипломного проекта являются структура и функционирование локальной компьютерной сети. Цель работы состоит в анализе проблем информационной безопасности в сети предприятия, подключенной к сети Интернет. Для достижения указанной цели необходимо решить следующие задачи: O -провести анализ угроз информационной безопасности; O -предложить метод и способ защиты существующей локальной компьютерной сети.

Актуальность вопросов информационной безопасности в сети предприятия определяется следующими причинами: O постоянное развитие и усложнение оборудования и приложений, используемых в корпоративной сети; O наличие технологических недостатков, обусловленных проблемами защиты в компьютерных технологиях; O недостатки конфигурации, реализации и использование технологии защиты, результатом чего может оказаться появление проблем защиты; O ошибки и недостатки в организации политики защиты, что может привести к уязвимости даже самую лучшую технологию сетевой защиты

Основными факторами, способствующими повышению уязвимости информации, являются: -резкое увеличение объемов информации, накапливаемой, хранимой и обрабатываемой с помощью компьютеров и других средств автоматизации; - сосредоточение в единых базах данных информации различного назначения; -резкое расширение круга пользователей, имеющих непосредственный доступ к ресурсам информационной системы и находящимся в ней данных; -усложнение режимов функционирования технических средств вы-числительных систем: широкое внедрение многопрограммного режима; автоматизация межмашинного обмена информацией, в том числе и на больших расстояниях.

Методами и способами защиты информации от несанкционированного доступа являются: -реализация разрешительной системы допуска пользователей (обслуживающего персонала) к информационным ресурсам, информационной системе и связанным с ее использованием документам; -ограничение доступа пользователей в помещения, где размещены технические средства, позволяющие осуществлять обработку персональных данных, а также хранятся носители информации; -разграничение доступа пользователей и обслуживающего персонала к информационным ресурсам, программным средствам обработки (передачи) и защиты информации; -регистрация действий пользователей и обслуживающего персонала, контроль несанкционированного доступа и действий пользователей, обслуживающего персонала и посторонних лиц; -учет и хранение съемных носителей информации и их обращение, исключающее хищение, подмену и уничтожение; -резервирование технических средств, дублирование массивов и носителей информации; -использование средств защиты информации, прошедших в установленном порядке процедуру оценки соответствия; -использование защищенных каналов связи; -размещение технических средств, позволяющих осуществлять обработку персональных данных, в пределах охраняемой территории; -организация физической защиты помещений и собственно технических средств, позволяющих осуществлять обработку персональных данных; -предотвращение внедрения в информационные системы вредоносных и программных закладок.

Средним и крупным предприятиямсвойственны повышенные требования к безопасности. При широком использовании сети Интернет возникает необходимость решения проблемы защиты информации и локальной сети в целом. Решение заключается в разделении локальной сети и публичных серверов на отдельные части - создание DMZ, доступ к которой осуществляется только по заранее заданным правилам межсетевого экрана.

В результате анализа существующих средств защиты сетей в качестве межсетевого экрана было выбрано следующее устройство: O межсетевой экран Zyxel ZywallUSG 1000 Производительный центр безопасности O это компактный скоростной шлюз доступа нового поколения, обеспечивающий комплексное решение задач сетевой безопасности и управления трафиком, включая потоковый антивирус, обнаружение и предотвращение вторжений, защиту от спама, контроль полосы пропускания для разнообразных объектов сети и безопасность удаленных подключений при помощи виртуальных частных сетей. Устройство имеет интуитивный пользовательский интерфейс с перекрестной системой навигации, встроенным справочником и графическим мониторингом состояния. Объектно- ориентированная модель управления позволяет максимально оптимизировать настройку даже в сложных сетях.

Похожие темы научных работ по компьютерным и информационным наукам , автор научной работы — Табилова Альфия Загитовна, Коннов Андрей Леонидович

Об актуальных особенностях организации внутрисетевой и межсетевой защит в современных компьютерных сетях

ANALYSIS OF INFORMATION SECURITY PROBLEMS IN CORPORATE NETWORKS

The article addresses security issues. Next, we will analyze the problems of protecting confidential information and how to solve them within the organization of corporate networks . Disclosing the causes of security breaches in the corporate environment and providing access to confidential information of organizations, such as: institutional methods, antivirus software ( software ), firewalls, attack detection systems and VPNs. The most important virus attacks have been identified that have a large impact on the performance of corporate networks , which entail a potential threat of loss or duplication of closed corporate data, the impact of malware on a potential resource of the enterprise. An alternative methodology for combating threats was also proposed for consideration.

Аннотация научной статьи по компьютерным и информационным наукам, автор научной работы — Табилова Альфия Загитовна, Коннов Андрей Леонидович

В статье рассмотрена актуальность проблемы информационной безопасности в корпоративных сетях . Далее будут проанализированы проблемы защиты конфиденциальной информации и способы их решения в рамках организации корпоративных сетей . Раскрыты причины нарушения безопасности в корпоративной среде и актуальные способы их устранения и усложнения получения доступа к конфиденциальной информации организации, такие как: институциональные методы, антивирусное программное обеспечение (ПО), межсетевые экраны, системы обнаружения атак и VPN. Определены важнейшие вирусные нападения, имеющие большое влияние на производительность корпоративных сетей , которые влекут за собой потенциальную угрозу утери или дублирования закрытых корпоративных данных, воздействие вредоносного ПО на потенциальный ресурс предприятия. Также была предложена к рассмотрению альтернативная методика борьбы с угрозами.

Текст научной работы на тему «Анализ проблем информационной безопасности в корпоративных сетях»

АНАЛИЗ ПРОБЛЕМ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

1Табилова Альфия Загитовна - магистр, направление: управление и информационные технологии в технических системах;

2Коннов Андрей Леонидович - кандидат технических наук, доцент, кафедра управления и информатики в технических системах, Оренбургский государственный университет г. Оренбург

Аннотация: в статье рассмотрена актуальность проблемы информационной безопасности в корпоративных сетях. Далее будут проанализированы проблемы защиты конфиденциальной информации и способы их решения в рамках организации корпоративных сетей. Раскрыты причины нарушения безопасности в корпоративной среде и актуальные способы их устранения и усложнения получения доступа к конфиденциальной информации организации, такие как: институциональные методы, антивирусное программное обеспечение (ПО), межсетевые экраны, системы обнаружения атак и VPN. Определены важнейшие вирусные нападения, имеющие большое влияние на производительность корпоративных сетей, которые влекут за собой потенциальную угрозу утери или дублирования закрытых корпоративных данных, воздействие вредоносного ПО на потенциальный ресурс предприятия. Также была предложена к рассмотрению альтернативная методика борьбы с угрозами. Ключевые слова: программное обеспечение, корпоративные сети.

ANALYSIS OF INFORMATION SECURITY PROBLEMS IN CORPORATE NETWORKS Tabilova A.Z.1, Konnov A.L.2

1Tabilova Alfiya Zagitovna- Masters, DIRECTION: MANAGEMENT AND INFORMATION TECHNOLOGY IN TECHNICAL SYSTEMS;

2Konnov Andrey Leonidovich - Candidate of technical sciences, Associate Professor, DEPARTMENT OF MANAGEMENT AND INFORMATICS IN TECHNICAL SYSTEMS, ORENBURG STATE UNIVERSITY, ORENBURG

Abstract: the article addresses security issues. Next, we will analyze the problems of protecting confidential information and how to solve them within the organization of corporate networks. Disclosing the causes of security breaches in the corporate environment and providing access to confidential information of organizations, such as: institutional methods, antivirus software (software), firewalls, attack detection systems and VPNs. The most important virus attacks have been identified that have a large impact on the performance of corporate networks, which entail a potential threat of loss or duplication of closed corporate data, the impact of malware on a potential resource of the enterprise. An alternative methodology for combating threats was also proposed for consideration. Keywords: software, corporate networks.

Цель работы — анализ эффективных методов обеспечения защиты корпоративных информационных сетей.

Научно-технологический прогресс стремительно набирает обороты, создавая новые решения и сталкивая нас с новыми проблемами. Оптимизация

информационных технологий влияет на производительность работы за счет цифровых копий данных. Они лидируют по ряду преимуществ перед физическим носителем. Например, копии имеют долгосрочное хранение без износа конечного информационного источника, сохранение физического пространства и т.д.

Для осуществления управления в современных реалиях защита информации является одном из важнейших аспектов. Этот факт нужно учитывать на всех этапах функционирования корпоративных сетей. Перед нами стоит задача, усовершенствования корпоративной сети передачи данных машиностроительного завода. Именно она больше всего подвергается угрозам, так как через неё идет поток информации, необходимый для деятельности предприятия. Если представить, что работа сети будет приостановлена, то из этого будет следовать, что вся бухгалтерская, производственная деятельность будет парализована, что для предприятия может повлечь за собой большие убытки.

Информационная безопасность должная основываться на защите информации, которая имеет возможность параллельной работы нескольких программно -аппаратных решений, которые поддерживают и дополняют друг друга. Таким образом, специалисты должны понимать, что правильное применение современных технологий защиты корпоративной информации - это залог успешной работы предприятия, и пренебрежение им ведет к негативным финансовым и имиджевым последствиям.

Давно уже стало известным фактом то, что главной угрозой для информационных систем - является вирус (троянское ПО, черви), так же значительный вред приносит и шпионское ПО, спам. Приведем пример фишинг-атаки (Рис. 1) (вид интернет мошенничества, целью которого является получение доступа к конфиденциальной информации), социальный инжиниринг [1].

Рис. 1. Общая схема фишинговой атаки

атаки. Вредоносные алгоритмы влекут за собой полную остановку системы, утрачивание и утечку данных, сбой.

Для обеспечения безопасности данных существуют методы защиты информации как: создание межсетевых экранов, криптография, аутентификация, регистрация, протоколирование и управление доступом.

Стоит отметить, что информационная безопасность также обеспечивается и государством, что отражается в требованиях нормативно-правовых актов, таких как:

1. Гражданский кодекс РФ.

2. Федеральный закон от 06.04.2011 г. № 63-ФЗ «Об электронной подписке».

3. Федеральный закон от 27.07.2006 г. № 152-ФЗ «О персональных данных».

4. Федеральный закон от 27.07.2006 г. № 149-ФЗ «Об информации, информационных технологиях и о защите информации».

Контролирующими органами информационной безопасности в Российской

Федерации являются: Федеральная служба по техническому и экспортному контролю, Федеральная служба безопасности, Федеральная служба охраны, Министерство обороны РФ, Министерство связи и массовых коммуникаций РФ, Служба внешней разведки РФ и Банк России. Конечно, государство не способно предоставить полную защиту информации для организации, поэтому, каждой организации следует самой заботится о безопасности информации [2].

Меры, способствующие защите данных:

- создать политику безопасности и составить соответствующую документацию;

- внедрить технические средства защиты информации [3].

Для создания защиты системы на предприятии применяются технологии антивирусной защиты. Модуль межсетевого экранирования и криптографической защиты трафика при его передаче на сетевом уровне обеспечивает защиту рабочих станций, кодирует почтовые шлюзы, прокси-серверы и иные вариации проникновения вирусов. В отличие от частного использования, в корпоративных сетях результативным решением является применение, например, двух или более антивирусных программ, что сократит диапазон возможных угроз [4].

Так же есть выбор из уже существующих систем обеспечения безопасности информации. Например, рассмотрим «DENUVO» - это технология защиты от несанкционированного взлома, разработанная австрийской компанией «Denuvo Software Solutions GmbH». «DENUVO» шифрует и расшифровывает с хаотичной периодичностью, что способствует уменьшению риска взлома. Данная система была взломана лишь один раз. «DENUVO» занимает лидирующие позиции на рынке услуг по защите [6].

В данной статье были описаны основные проблемы информационной безопасности в корпоративных сетях. Вследствие чего сети подвергаются большому количеству угроз - вирусных атак и угроз на основе человеческого фактора.

Цель статьи была раскрыта и проанализированы методы, такие как: антивирусное ПО, системы обнаружения атак и т.д. Данный комплекс способствует снижению риска несанкционированного доступа к рабочей информации и оптимизации общего рабочего процесса. Была предложена система «DENUVO», которая способна увеличить эффективность комплекса защиты.

Список литературы /References

2. Гражданский кодекс Российской Федерации: Часть первая - четвертая: [Принят Гос. Думой 23 апреля 1994 года, с изменениями и дополнениями по состоянию на 10 апреля 2009 г.] // Собрание законодательства РФ, 1994. № 22. Ст. 2457.

4. Олифер В., Олифер Н.. Компьютерные сети. Принципы, технологии, протоколы. СПб.: Питер, 2013. 944 с.

5. Шаньгин В.Ф. Защита компьютерной информации. Эффективные методы и средства / В.Ф. Шаньгин. М.: ДМК Пресс, 2008. 544 с.

На сегодняшний день компьютерная сеть является привычным средством коммуникации, а также инструментом для обмена информацией. В связи при создание компьютерных сетей с много пользовательским режиме работы в локальных и глобальных сетях возникает целый ряд взаимосвязанных проблем по защите информации, хранящейся в компьютерах или серверах компьютерной сети. Современные сетевые операционные системы, которые уже полностью защищены от атак и угрозой также представляют мощные средства защиты от несанкционированного доступа к сетевым ресурсам. Однако, возникают случаи, когда даже такая защита становится уязвимой и не срабатывает программные продукты для защиты информации. Практика показывает, что несанкционированный пользователь или программные продукты, называемые как вирусы, имеющий достаточный опыт в области системного и сетевого программирования, задавшийся целью подключиться к сети, даже имея ограниченный доступ к отдельным ресурсам, рано или поздно все равно может получить доступ к некоторым защищенным ресурсам сети. Поэтому возникает проблемы необходимости в создании дополнительных аппаратных и программных средств защиты сетевых ресурсов от несанкционированного доступа или подключения [1].

К аппаратным средствам защиты относятся различные брандмауэры, сетевые экраны, фильтры, антивирусные программы, устройства шифрования протокола и т. д.

К программным средствам защиты можно отнести: слежения сетевых подключений (мониторинг сети); средства архивации данных; антивирусные программы; криптографические средства; средства идентификации и аутентификации пользователей; средства управления доступом; протоколирование и аудит.

Как примеры комбинаций вышеперечисленных мер можно привести:

- защиту баз данных;

- защиту информации при работе в компьютерных сетях.

При создание крупномасштабных (локальных, корпоративных и т. д.) компьютерных сетей возникает проблема обеспечения взаимодействия большого числа компьютеров, серверов, подсетей и сетей т. е. проблема поиска и выбора оптимальной топологий становится главной задачей. Важнейшим компонентом локальных и корпоративных сетей является их системная топология, которая определяется архитектурой межкомпьютерных связей.

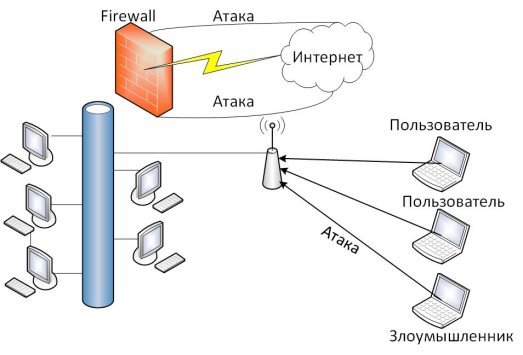

Известно, что в компьютерных сетях для обеспечения безопасности информации и сети подлежит обработке критическая информация. Термином «критическая информация» это: определенные факты относительно намерений, способностей и действий, жизненно необходимых для эффективного управления и деятельности критически важных структур, эффективного выполнения стоящих стратегических задач с различными грифами секретности; информация для служебного пользования; информация, составляющая коммерческую тайну или тайну фирмы; информация, являющаяся собственностью некоторой организации или частного лица. На рис.1. представлены Угрозы при беспроводном доступе к локальной сети.

Рис. 1. Угрозы при беспроводном доступе к локальной сети (Основные уязвимости и угрозы беспроводных сетей. Вещание радиомаяка. Обнаружение WLAN. Подслушивание. Ложные точки доступа в сеть. Отказ в обслуживании. Атаки типа «человек-в-середине». Анонимный доступ в Интернет).

В компьютерных сетях должны, предусмотрены аутентификация и шифрование, но данные элементы защиты не всегда обеспечивают надежную безопасность сети [2]:

- использование шифрования в несколько раз уменьшает скорость передачи данных по каналу, поэтому, нередко, шифрование сознательно не применяется администраторами сетей с целью оптимизации трафика;

- в компьютерных сетях зачастую применяется устаревшая технология шифрования. Существуют программы, которые могут достаточно быстро подобрать ключи для проникновения в сеть.

Каждый узел сети является самостоятельной компьютерной системой со всеми проблемами добавляются, связанные с линиями связи и процедурой передачи информации.

С точки зрения безопасности компьютерные сети обладают следующими недостатками [3]:

- недостаточный контроль над клиентскими компьютерами;

- отсутствие механизма настраиваемого доступа нескольких пользователей к разным ресурсам на одном компьютере;

- необходимость подготовленности пользователя к разным административным мерам — обновлению антивирусной базы, архивированию данных, определению механизмов доступа к раздаваемым ресурсам и т. д.;

- разделение ресурсов и загрузка распределяются по различным узлам сети, многие пользователи имеют потенциальную возможность доступа к сети как к единой компьютерной системе;

- операционная система, представляющая сложный комплекс взаимодействующих программ. В силу этого обстоятельство трудно сформулировать четкие требования безопасности, особенно к общецелевым сетям, разрабатывавшимся без учета безопасности;

- неопределенная периферия сильно влияет невозможность определения, в большинстве случаев, точных пределов сети. Один и тот же узел может одновременно работать в нескольких сетях, и, следовательно, ресурсы одной сети вполне могут использоваться с узлов, входящих в другую сеть. Такое широкомасштабное разделение ресурсов, несомненно, преимущество;

- множественность точек атаки компьютерной системе, можно контролировать доступ к системе пользователей, поскольку этот доступ осуществляется с терминалов компьютерной системы. Ситуация в сети совершенно иная: к одному и тому же файлу может быть затребован так называемый удаленный доступ с различных узлов сети. Поэтому, если администратор отдельной системы может проводить четкую политику безопасности в отношении своей системы, то администратор узла сети лишен такой возможности;

- не определённая распределение траектории доступа. Пользователь или захватчик может затребовать доступ к ресурсам некоторого узла сети, с которым данный узел не связан напрямую сетью. В таких случаях доступ осуществляется через некоторый промежуточный узел, связанный с обоими узлами, или даже через несколько промежуточных узлов. В компьютерных сетях весьма непросто точно определить, откуда именно пришел запрос на доступ, особенно если захватчик приложит немного усилий к тому, чтобы скрыть это;

На основе анализа угрозы безопасности компьютерных сетей можно сделать выводы о свойствах и функциях, которые должна обладать система обеспечения безопасности локальных и корпоративный сетей (КС).

- Палмер Майкл, Синклер Роберт Брюс. Проектирование и внедрение компьютерных сетей. Учебное пособие 2-издание. СПб.: BHV, 2004. — 752с.

- Варлатая С. К., Шаханова М. В. Защита информационных процессов в компьютерных сетях. Учебно-методический комплекс. М.: Проспект, 2015. — 216с.

- В. М. Вишневский. Теоретические основы проектирования компьютерных сетей. М.: Техносфера, 2003. — 512с.

Основные термины (генерируются автоматически): сеть, ресурс, защита информации, компьютерная сеть, линия связи, компьютерная система, локальная сеть, отдельная система, программное средство защиты, различный узел сети.

Читайте также: