Positive technologies application firewall это

Positive Technologies выпустила новую версию PT Application Firewall — межсетевого экрана уровня веб-приложений (web application firewall, WAF)¹, предназначенного для защиты веб-ресурсов от атак из списка OWASP Top 10, DDoS-атак уровня приложений, а также зловредных ботов. PT Application Firewall 4.0 получил обновленную архитектуру, возможности установки в распределенной инфраструктуре и гибкого масштабирования под любую нагрузку, инструменты глубокого машинного обучения, а также механизм интеграции с веб-сервером Nginx.

Микросервисная архитектура² PT Application Firewall делает компоненты системы слабосвязанными и позволяет масштабировать продукт под любую нагрузку. Это обеспечивает высокую доступность веб-приложений — до 99,999% времени (или не более 5,5 минут простоя в год) — и работу новой версии PT AF только в режиме активного предотвращения атак.

«На российском рынке бытует неоднозначное понимание назначения класса решений WAF, — комментирует Максим Лунгу, руководитель отдела систем защиты приложений Positive Technologies. — При работе с высоконагруженными системами компании часто используют WAF в режиме мониторинга, опасаясь ставить решение "в разрыв" с активной блокировкой атак, или применяют средства, которые по сути своей отвечают не за защиту, а доставку приложений и балансировку трафика. Мы активно меняем эту парадигму и предлагаем продукт, который способен защищать веб-ресурсы организации любого масштаба и эффективно выявлять и блокировать самые современные атаки на веб-приложения, их пользователей и инфраструктуру размещения веб-приложений».

Еще одно отличие PT Application Firewall 4.0 от прежней версии — встроенные алгоритмы глубокого машинного обучения (deep machine learning), которые в отличие от традиционного машинного обучения (machine learning) наиболее применимы в условиях одновременной работы с десятками веб-приложений, так как не требуют тонкой настройки со стороны пользователя.

PT Application Firewall 4.0 подходит для установки в распределенной инфраструктуре. Это позволяет быстро интегрировать продукт с приложениями, размещенными на удаленных площадках, не перенаправляя трафик в единую точку сбора данных. Дополнительным новшеством стал механизм интеграции с веб-сервером Nginx: теперь достаточно установить легковесный модуль для веб-сервера.

«Инфраструктуры, в которых сегодня "живут" приложения, могут быть разными: собственные мощности компании, ресурсы сервис-провайдеров, частные или публичные облака. Сами по себе сервисы тоже неоднородны: например, сайт компании и сервис дистанционного банковского обслуживания (ДБО) подразумевают две непересекающиеся логики взаимодействия с пользователем. Все это требует от продуктов класса WAF гибкости и прозрачного масштабирования. Именно с прицелом на решение этих задач и с учетом популярных запросов наших заказчиков создан PT Application Firewall 4.0», — комментирует Виктор Рыжков, менеджер по продуктовому маркетингу направления Application Security в компании Positive Technologies.

Востребованность решений класса web application firewall подтверждают статистические данные. Продукты класса WAF входят в топ-3 обязательного списка используемых технологий крупными предприятиями и компаниями среднего и малого бизнеса. Число клиентов Positive Technologies, использующих PT Application Firewall, за последние два года достигло 250. В общем финансовом результате компании на долю PT Application Firewall приходится около 10%, при этом общее число продаж лицензий продукта увеличилось в два раза по сравнению с 2018 годом

Уязвимость в приложении может существовать несколько месяцев/лет до выхода официального патча или не быть исправлена совсем. WAF позволяет защититься от эксплуатации имеющихся уязвимостей без внесения изменений в само приложение.

Stay compliant with major standards

PT AF helps to ensure compliance with PCI DSS and other international, national, industry, and corporate security standards.

Блокирует массовые и целевые атаки

Благодаря комбинации защитных механизмов и экспертизе Positive Technologies, PT Application Firewall обеспечивает комплексную защиту от известных угроз и атак нулевого дня.

Ensure quick start and rapid uptake

Thanks to a large number of delivery and deployment options, our WAF can be quickly and easily deployed on any infrastructure, for applications of any type and level of complexity.

Deployment options

Hardware appliance

A physical server running PT Application Firewall is installed on the client premises. The following modes are supported: inline (transparent proxy, reverse proxy, L2 network bridge), monitoring, and autonomous.

Virtual appliance

The WAF virtual appliance is deployed on the client's dedicated virtual infrastructure (such as VMware vSphere). Modes are the same as listed for the hardware appliance.

Cloud: private, public (Microsoft Azure), or hybrid

Modes are the same as listed for the hardware appliance. Deployment of our web app firewall in a Microsoft Azure public cloud takes literally one click from Azure Marketplace.

SaaS: administration by Positive Technologies or the client

If you are unable to install and maintain high-load systems of your own, or simply desire more flexible pricing—such as paying just for traffic actually used or for the period of time most convenient for you—consider the software as a service (SaaS) model as a way to avoid the upfront costs of an on-premise solution.

PT AF is hosted on Positive Technologies infrastructure, which is responsible for the following tasks: analyzing traffic, generating reports, handling and storing security incidents, and managing product configuration. You simply direct your traffic to us, we process it, and the processed traffic is returned to you via the Internet.

IaaS: client or MSS provider

Our WAF can be deployed under the infrastructure as a service (IaaS) model at your company or at a third party (such as an MSS provider). Unlike the SaaS option, in this case traffic is analyzed only on systems owned by you or the third party, in accordance with the Positive Technologies data handling policy. Positive Technologies infrastructure is used to generate reports, process and store security incidents, and manage product configuration.

Отзывы

«Благодаря межсетевому экрану PT Application Firewall мы можем контролировать безопасность веб-приложений „Абсолют Банка“ и оперативно реагировать на актуальные угрозы. PT Application Firewall подтвердил заявленные характеристики и зарекомендовал себя как надежное, производительное и функциональное решение».

С помощью PT AF «Связной» обеспечил защиту более десятка своих онлайн-сервисов (включая Svyaznoy.ru) и 15 миллионов посетителей этих сервисов. "Мы протестировали различные решения, как отечественные, так и импортные. Продукт компании Positive Technologies отвечает всем предъявленным нами требованиям. С помощью PT Application Firewall были выявлены атаки, которые не обнаруживались другими средствами. Кроме того, мы знакомы с профессиональной командой Positive Technologies, следим за прогрессом этой компании, и это дает нам уверенность, что PT Application Firewall будет достойно развиваться".

С помощью PT Application Firewall «МегаФон» обеспечил защиту 12 ключевых веб-систем, которые обрабатывают до 60 000 запросов пользователей в секунду. «Мы изучили продукты различных компаний, включая лидеров зарубежного рынка, но предпочли российское решение PT Application Firewall. Мы давно сотрудничаем с Positive Technologies, и нам нравится то, что делают коллеги. Есть понимание, что их продукты будут развиваться и удовлетворять наши новые потребности. Мы находимся в постоянном диалоге, всегда получаем необходимую поддержку, и для нас очень важно, что наш партнер нас слышит».

С помощью PT AF Уральский федеральный университет обеспечил защиту своего официального сайта. «Изучая рынок средств ИБ, мы обратили внимание на межсетевой экран уровня приложений PT Application Firewall, так как в нем реализованы самые современные технологии защиты веб-приложений. Использование PT Application Firewall позволило нам осуществлять непрерывный мониторинг безопасности портала УрФУ и оперативно реагировать на атаки. Мы благодарны экспертам компаний Positive Technologies и "Экстрим безопасность" за проявленную при совместных работах отзывчивость и высокий уровень профессионализма».

С помощью PT AF ВГТРК обеспечила защиту и доступность более двух десятков веб- и мобильных приложений, транслировавших Олимпийские игры. «Благодаря использованию PT Application Firewall все атаки были своевременно блокированы, а миллионы наших онлайновых зрителей и слушателей получили бесперебойную трансляцию Олимпийских игр».

A flexible and precise tool for fully securing applications, APIs, users, and infrastructure against web attacks.

Use cases

Profiling with behavioral analysis improves application security—and even allows predicting how an attack will unfold.

Multiple techniques, based on machine learning algorithms, combine to flag anomalies and automatically stop never-seen-before threats.

Built-in security scanners, plus PT Application Inspector integration, detect vulnerabilities in application source code and block attack attempts.

Application users stay safe thanks to the client-side WAF.js module, data masking, and granular access settings.

Modeling of user behavior makes it easy to identify bots and thwart automated attacks without slowing legitimate traffic.

Threats to web and mobile APIs are stopped by analysis of JSON and XML data, as well as Approov integration.

Threat landscape

Адаптируется под защищаемые приложения

PT Application Firewall сочетает в себе «коробочность» и возможности тонкой настройки, что позволяет ему работать одновременно с большим числом приложений разной степени сложности и значимости.

Watch video about PT AF

Solution

Our web application firewall is an innovative protection system that detects and blocks attacks including the OWASP Top 10, WASC, layer 7 DDoS, and zero-day attacks with pinpoint accuracy. It ensures continuous security for applications, APIs, users, and infrastructure while supporting compliance with security standards including PCI DSS.

Быстро встраивается в инфраструктуру

PT Application Firewall имеет встроенный мастер настройки и предустановленные шаблоны политик безопасности, благодаря которым его легко установить и использовать.

Опции внедрения

Sniffer

Анализ копии трафика, который передается в PT AF со SPAN-порта коммутатора

Reverse proxy

Перехват и расшифровка трафика, блокирование атак. Самый популярный сценарий внедрения WAF

Transparent proxy

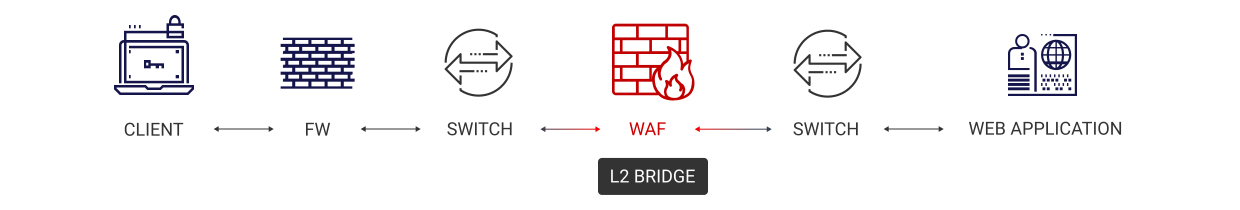

Подключение «в разрыв» на пути трафика между клиентом и веб-сервером в качестве L2-моста

Get all-around, all-the-time protection

PT AF is more than just an ordinary tool in your IT security infrastructure. State-of-the-art technologies and integrations, such as with PT Application Inspector, provide comprehensive and continuous protection for your apps (even ones with continuous development cycles), users, and infrastructure.

Сценарии использования

Механизмы корреляции и пользовательских правил позволяют объединить в цепочку несколько логически связанных событий, распределенных во времени, а также настроить аудит произвольных действий пользователей веб-приложения.

PT Application Firewall защищает от программ-роботов разного уровня, в том числе тех, что способны исполнять JavaScript, эмулируя браузер.

Профилирование приложений с использованием машинного обучения позволяет отслеживать аномалии в запросах клиентов и блокировать атаки, для которых еще нет правил обнаружения.

Клиентский модуль WAF.js защищает пользователей от XSS, DOM XSS, DOM clobbering, CSRF и других атак при входе на страницу приложения.

Дополнительный модуль M-Scan проверяет загружаемые и скачиваемые файлы набором антивирусов (до 7 движков) и блокирует вредоносное ПО

Профилирование пользователей с использованием машинного обучения позволяет отслеживать аномалии, в том числе попытки DDoS-атак уровня приложений

Дополнительный модуль P-Code анализирует исходный код веб-приложений, выявляет уязвимости и защищает от их эксплуатации с помощью виртуальных патчей

Why PT AF

For easy integration with any infrastructure, our web application security solution can be deployed as a physical device, virtual machine, in a Microsoft Azure cloud, or on dedicated virtual infrastructure. Supported modes include a transparent proxy server for near-instant deployment. A setup wizard, intuitive web interface, and provided security policies take the guesswork out of getting started.

Pre-defined security policy templates and the comprehensive set of rules can be customized to the needs of one app, multiple apps, or particular parts of an app, ensuring granular web application protection. Flexibility and extensive automation enable protecting any type of application—even ones with constant updates and the highest uptime requirements.

Unlike any traditional website firewall, our innovative WAF solution combines positive and negative security models, constant analysis of user behavior, and machine learning. These technologies minimize the number of false positives and enable precise threat detection, including common attacks such as XSS, DDoS, automated attacks, as well as previously unknown (zero-day) attacks.

A special correlation mechanism builds attack chains for spotting APTs and automatically prioritizes threats. Thanks to this unique web app firewall functionality, serious risks instantly become visible and can be handled accordingly. In addition, PT AF detects vulnerabilities with SAST and DAST, which it combines with correlations to significantly simplify incident investigation.

With built-in security scanners and integration with PT Application Inspector, PT AF can instantly prevent attacks on vulnerabilities in application code and on errors in web server and CMS configurations. Users are protected by the WAF.js module, data masking, and granular access settings. Integration with other defenses (Check Point, Approov, Arbor, antivirus solutions) strengthens corporate security across the board.

Advanced traffic handling techniques, compression, caching, and data aggregation: PT AF leaves a light resource footprint on virtual infrastructure. Support for cluster deployment means that PT AF can handle security for even the busiest applications, which provides huge benefits for organizations with apps of any number and complexity.

Reviews

Sberbank Non-Government Pension Fund (Sberbank NPF) began use of PT Application Inspector to analyze application code and deployed PT AF to defend its services: "Thanks to the comprehensive solution provided by Positive Technologies, we have maintained our fast go-to-market pace for new services. In doing so, we have also succeeded in setting up an effective collaboration process between the development and security teams plus ensuring exceptional security for our existing and in-development applications."

With PT AF, telecom and electronics retailer Svyaznoy can protect over 10 of its online services (including Svyaznoy.ru) and 15 million site visitors: "We tried out a great many solutions. The product from Positive Technologies met absolutely all of our requirements. PT AF detected attacks that others could not. Moreover, we are acquainted with the top-notch team at Positive Technologies and have seen them go from strength to strength, giving us confidence that PT AF will continue to be the product others will try to beat."

MegaFon relies on the solution to protect 12 key web systems that handle up to 60,000 user requests per second: "Our search for security was a global one, and after considering the biggest names as well as the upstarts, our choice went to PT AF. We have worked with Positive Technologies for a long time and appreciate the work they do. We see that their products will continue to grow and evolve, meeting any new needs yet to come. The dialog with them is strong, the help we receive is fantastic, and we appreciate having a partner who truly listens."

Ural Federal University uses the WAF to keep its website safe: "When looking for a security solution, PT AF caught our eye: it contains all the most modern technologies for protecting web applications. PT AF enabled us to perform non-stop security monitoring of the university site and quickly react to threats. Thank you to the experts at Positive Technologies for the responsiveness and high level of skill they showed in their work."

PT AF helped the All-Russia State Television and Radio Broadcasting Company (VGTRK) to ensure the security and availability of over 20 web and mobile applications used for broadcasting the Olympic Games: "Thanks to PT AF, we caught all attacks in time, so millions of our online viewers and listeners could enjoy uninterrupted Olympic coverage."

В этом году компанию Positive Technologies назвали «визионером» в рейтинге Gartner Magic Quadrant for Web Application Firewalls. Это вызвало ряд вопросов о том, за какие достижения мы туда попали и что такое WAF вообще. Вопросы вполне правомерные, ведь Gartner выпускает своё исследование WAF лишь с прошлого года (для примера: «квадранты» по SIEM стали выходить на пять лет раньше, в 2009 году). Кроме того, некоторые до сих пор путаются с терминологией, не отличая «экран для защиты веб-приложений» (WAF) от обычного «межсетевого экрана» (network firewall) или «системы предотвращения вторжений» (IPS).

В этой статье мы попробуем отделить мух от котлет — и рассказать, как идёт эволюция периметровой защиты по мере роста изощрённости атак.

1. В начале времён: пакетные фильтры

Изначально термин firewall (брандмауэр, экран) обозначал сетевой фильтр, который ставится между доверенной внутренней сетью и внешним Интернетом (отсюда прилагательное «межсетевой»). Этот фильтр был призван блокировать подозрительные сетевые пакеты на основе критериев низких уровней модели OSI: на сетевом и канальном уровнях. Иными словами, фильтр учитывал только IP адреса источника и назначения, флаг фрагментации, номера портов.

В дальнейшем возможности расширились до шлюзов сеансового уровня, или фильтров контроля состояния канала (stateful firewall). Эти межсетевые экраны второго поколения повысили качество и производительность фильтрации за счет контроля принадлежности пакетов к активным TCP-сессиям.

К сожалению, подобная система защиты практически бесполезна против современных кибер-угроз, где более 80% атак используют уязвимости приложений, а не уязвимости сетевой архитектуры и сервисов. Хуже того: блокирование определенных портов, адресов или протоколов (основной способ работы межсетевых экранов) может вырубить вполне легитимные приложения. Это значит, что защитная система должна проводить более глубокий анализ содержания пакетов — то есть лучше «понимать» работу приложений.

2. Системы обнаружения/предотвращения вторжений (IDS/IPS)

Следующим поколением защитных экранов стали системы обнаружения и предотвращения вторжений (IDS/IPS). Они способны изучать в TCP-пакетах поле данных и осуществлять инспекцию на уровне приложения по определённым сигнатурам. Системы IDS приспособлены к тому, чтобы выявлять атаки не только снаружи, но и внутри сети за счет прослушивания SPAN-порта коммутатора.

Параллельно для борьбы с распространением вирусов появляются прокси-серверы, а для решения задач балансировки нагрузки — обратные прокси-серверы. Они отличаются технически, но главное, что и те, и другие полноценно работают на уровне приложения: открывается два TCP соединения от прокси к клиенту и от прокси к серверу, анализ трафика ведётся исключительно на уровне приложения.

3. Всё в кучу: NGFW/UTM

Следующим шагом эволюции систем обнаружения вторжений стало появление устройств класса UTM (unified threat management, система единого управления угрозами) и NGFW (next generation firewall, экраны нового поколения).

Системы UTM отличаются от NGFW лишь маркетингом, при этом их функционал практически совпадает. Оба класса программных продуктов явились попыткой объединить функции различных продуктов (антивирус, IDS/IPS, пакетный фильтр, VPN-шлюз, маршрутизатор, балансировщик и др.) в одном устройстве. В тоже время, обнаружение атак в устройствах UTM/NGFW нередко осуществляется на старой технологической базе, при помощи упомянутых выше препроцессоров.

Специфика веб-приложений предполагает, что за один сеанс работы пользователя с веб-сервером может осуществляться большое количество различных TCP-соединений, которые открываются с различных адресов, но имеют один (возможно динамический) идентификатор сессии. Это приводит к тому, что для аккуратной защиты веб-трафика необходима платформа на основе полнофункционального реверс-прокси-сервера.

Но разница в технологической платформе — не единственное, что отличает защиту веб-приложений.

4. Защита Веба: что должен уметь WAF

Если говорить совсем просто, то веб-приложения отличаются от обычных приложений двумя вещами: огромным разнообразием и значительной интерактивностью. Это создаёт целый ряд новых угроз, с которыми традиционные межсетевые экраны не справляются: по нашим оценкам, в 2014 году 60% атак на корпоративные сети осуществлялись через веб-приложения, невзирая на наличие традиционных защитных средств.

| WAF | IPS | NGFW/UTM | |

|---|---|---|---|

| Multiprotocol Security | - | + | + |

| IP Reputation | ± | ± | ± |

| Сигнатуры атак | + | ± | ± |

| Автоматическое обучение, поведенческий анализ | + | - | - |

| Защита пользователей | + | - | - |

| Сканер уязвимостей | + | - | - |

| Виртуальный патчинг | + | - | - |

| Корреляции, цепочки атак | + | - | - |

Теперь подробнее о том, что означают все эти пункты:

Multiprotocol Security

Кроме того, продвинутые модели WAF могут анализировать XML, JSON и другие протоколы современных порталов и мобильных приложений. В частности, это позволяет противодействовать большинству методов обхода защитного экрана (HPC, HPP, Verb Tampering и др).

IP Reputation

Технология IP-Reputation опирается на внешние чёрные и белые списки ресурсов, и одинаково доступна любым периметровым средствам защиты. Но ценность этого метода несколько преувеличена. Так, в практике наших специалистов случались ситуации, когда крупные новостные агентства в силу своих уязвимостей месяцами раздавали malware пользователям, и при этом не попадали в чёрные списки. К сожалению, вектора проникновения вредоносного ПО очень разнообразны, и в наши дни источником заражения для пользователей могут быть даже сайты органов государственной власти. А возможна и обратная проблема, когда по IP блокируются «невиновные» ресурсы.

Сигнатуры атак

Сигнатурный подход к обнаружению атак применяется повсюду, но только грамотный препроцессинг трафика, доступный для WAF, может обеспечить адекватное применение сигнатур. Недостатки препроцессинга приводят к излишней «монструозности» сигнатур атак: администраторы не могут разобраться в сложнейших регулярных выражениях, весь смысл которых в том, что их авторы, например, всего лишь пытались учитывать возможность передачи параметра как открытым текстом, так и в форме шестнадцатеричного кода с процентом.

Автоматическое обучение и поведенческий анализ

Для атак на веб-приложения злоумышленники активно используют уязвимости нулевого дня (0-day), что делает бесполезными сигнатурные методы анализа. Вместо этого нужно анализировать сетевой трафик и системные журналы для создания модели нормального функционирования приложения, и на основе этой модели выявлять аномальное поведение системы. WAF в силу своей архитектуры может разобрать весь сеанс связи пользователя, и потому способен на более углубленный поведенческий анализ, чем NGFW. В частности, это позволяет выявлять атаки с использованием автоматических средств (сканирование, подбор паролей, DDoS, фрод, вовлечение в ботнеты).

Однако в большинстве случаев обучение поведенческой модели состоит в том, что операторы откуда-то берут «белый трафик» и «скармливают» его средству защиты. Но после сдачи в эксплуатацию поведение пользователей может меняться: программисты дописывают интерфейс по скорректированному техническому заданию, дизайнеры «добавляют красоты», рекламные кампании меняют направление внимания. Нельзя раз и навсегда составить схему поведения «правильного» посетителя. При этом обучаться на реальном, «сером» трафике могут только единицы программных продуктов — и это только WAF’ы.

Защита пользователей

Периметровое оборудование, обсуждаемое в настоящей статье, предназначено для защиты серверов с веб-приложениями. Однако существует класс атак (например, CSRF) направленных на клиента веб-приложения. Поскольку трафик атаки не проходит через защитный периметр, на первый взгляд защитить пользователя оказывается невозможно.

Рассмотрим следующий сценарий атаки: пользователь заходит на сайт банка, проходит там аутентификацию, и после этого в другой вкладке браузера открывает зараженный ресурс. JavaScript, загрузившийся в другом окне, может сделать запрос на перевод денег втайне от пользователя, а браузер при этом подставит все необходимые аутентификационные параметры для осуществления финансовой транзакции, так как сеанс связи пользователя с банком ещё не окончился. В описанной ситуации налицо слабости в алгоритме аутентификации в банковском ПО. Если бы для каждой формы, содержащейся на странице сайта, генерировался уникальный токен, проблемы бы не было.

К сожалению, разработчики ПО практически никогда так не делают. Однако некоторые WAF могут самостоятельно внедрять подобную защиту в веб-формы и защищать, таким образом, клиента – а вернее, его запросы, данные, URL и cookie-файлы.

Взаимодействие со сканерами уязвимостей

На периметровое оборудование возлагается не только задача защиты веб-приложений, но и задача мониторинга атак. При этом грамотный мониторинг основан на понимании слабостей защищаемого ПО, что позволяет отсеять неактуальные попытки атак и выделить только те, которые касаются реальных уязвимостей, имеющихся в системе.

Лучшие образцы WAF имеют в своем распоряжении интегрированные сканеры уязвимостей, работающие в режиме чёрного ящика, или динамического анализа (DAST). Такой сканер может использоваться в режиме реального времени для быстрой проверки тех уязвимостей, которые «прощупывают» злоумышленники.

Виртуальный патчинг

Даже известные уязвимости невозможно устранить сразу: исправление кода требует средств и времени, а зачастую и остановки важных бизнес-процессов; иногда в случае использования стороннего ПО исправление невозможно вообще. Для парирования таких «частных» угроз в системах IDS/IPS, а по наследству в UTM/NGFW, применяются пользовательские сигнатуры. Но проблема в том, что написание такой сигнатуры требует от пользователя глубокого понимания механизма атаки. В противном случае пользовательская сигнатура может не только «пропустить» угрозу, но и породить большое количество ложных срабатываний.

В наиболее современных WAF используется автоматизированный подход к виртуальному патчингу. Для этого используется анализатор исходных кодов приложения (SAST, IAST), который не просто показывает в отчёте строки уязвимого кода, но тут же генерирует эксплойт, то есть вызов с конкретными значениями для эксплуатации обнаруженной уязвимости. Эти эксплойты передаются в WAF для автоматического создания виртуальных патчей, которые обеспечивают немедленное «закрытие бреши» ещё до исправления кода.

Корреляции и цепочки атак

Традиционный межсетевой экран дает тысячи срабатываний на подозрительные события, в которых необходимо разбираться вручную, чтобы выявить реальную угрозу. Как отмечает Gartner, вендоры систем IPS вообще предпочитают отключить большинство сигнатур веб-приложений, чтобы снизить риск возникновения таких проблем.

Что дальше?

Понятно, что решения разных вендоров WAF всегда будут отличаться набором функций. Поэтому перечислим здесь лишь наиболее известные дополнительные фичи современных защитных экранов уровня приложений:

- Работа с SSL-трафиком как дополнительный уровень защиты. По мнению аналитиков Gartner, возможность проверки зашифрованного трафика является одним из важнейших отличий WAF от обычных межсетевых экранов и IPS.

- Службы проверки подлинности: WAF является единой точкой входа для веб-приложений или действует в качестве брокера проверки подлинности для устаревших приложений, механизм аутентификации которых нарушен.

- Поддержка политики безопасности контента (Content Security Policy, CSP) для защиты от XSS и других атак.

- Новые алгоритмы поведенческого анализа, которые позволят лучше различать пользователей для выявления ботов и злоумышленников (UBA).

- Защита приложений, построенных на базе HTML5, протоколов на базе XML, с использованием нереляционных БД (NoSQL).

- WAF, ориентированные на конкретные типы приложений: банковские (ДБО), системы ERP, приложения телекомов, масс-медиа и др.

Два года подряд во время международного форума Positive Hack Days проходил конкурс WAF Bypass по обходу межсетевого экрана PT Application Firewall. Мы публиковали в блоге разбор заданий этого соревнования (2014 год и 2015 год).

За год популярность соревнования значительно выросла: этой весной для участия зарегистрировалось 302 человека (годом ранее — 101), которые за время конкурса отправили 271390 запросов (вдвое больше, чем в предыдущем году).

При этом многие участники соревнования и гости PHDays интересовались не только самим соревнованием и его заданиями, но и экраном, который нужно было обходить. Поэтому мы решили немного подробнее рассказать об этом инструменте и пригласить поучаствовать в его разработке тех хабраюзеров, которые интересуются темой WAF не только в рамках конкурсов.

Немного истории

Наша компания уже 13 лет занимается борьбой с киберугрозами, за это время мы разработали целый ряд программных решений, которые сейчас обеспечивают безопасность более 1000 компаний в 30 государствах.

Одним из таких проектов является интеллектуальный межсетевой экран Positive Technologies Application Firewall (PT AF) — он помогает защищать веб-порталы, ERP-системы и мобильные приложения. Продукт уже неплохо показал себя в «боевых» условиях: например, при защите сайтов медиа-холдинга ВГТРК во время зимней Олимпиады-2014. А международная аналитическая компания Gartner, изучив наш защитный экран, назвала компанию Positive Technologies «Визионером» в своем исследовании «Magic Quadrant for Application Firewalls 2015».

Мы хотим сделать продукт еще лучше, и для этого нам нужны увлеченные люди.

Технические подробности

Продукт разрабатывается и поставляется как Hardware Appliance или Virtual Appliance (с режимами работы Reverse Proxy, Mirrored SPAN и Forensics) — поэтому все части системы должны дополнять друг друга. Решение «заточено» на работу с высоконагруженными системами (трафик 10 Gbps). Предусмотрена возможность кластерной установки с горизонтальным масштабированием для увеличения производительности.

Рассматривая PT AF как многокомпонентную систему, можно выделить несколько направлений разработки:

- Система сборки и установки продукта;

- User Interface. Frontend;

- User Interface. Backend;

- Ядро продукта. Логика анализа трафика;

- Сетевая инфраструктура. Логика получения и разбора трафика;

- Машинное обучение. Эвристические алгоритмы по оценке пользовательского поведения и отправляемых данных.

Разработчики C++

Разработчики Python/JS

- Проработка и реализация SaaS-архитектуры PT AF.

- Реализация возможности разграничения полномочий пользователей по управлению политиками безопасности для большого числа установленных копий продукта (multitenance).

- Работа над REST API — инструментом управления PT AF, который используется как для собственного UI, так и для интеграции с любыми другими внешними системами.

- Развитие систем Orchestration и Provisioning, позволяющих создавать достаточное количество копий продукта для обслуживания пользовательского трафика.

- CLI – консольный интерфейс управления продуктом на основе REST API.

- Разработка и поддержка новой версии Frontend для UI. Язык преимущественно AngularJS, Node.JS.

- Развитие системы обновления продукта. Интеграция с собственным сервером управления лицензиями. Организация доступа для технической поддержки на сервер PT AF. Сбор статистической информации с PT AF на сервер сбора данных.

- Доработка системы отчетности — генерация отчетов об инцидентах, статусе системы, нагрузке, шаблонизирование пользовательских отчетов.

Инженеры по качеству

Что мы предлагаем

Команда проекта пока небольшая, а значит, каждый ее член может принимать ключевые решения. Помимо прочего, работа в Positive Technologies — это:

Преимущества

PT Application Firewall защищает от DDoS-атак уровня L7, эксплуатации уязвимостей в бизнес-логике приложений.

PT Application Firewall блокирует атаки из списка OWASP Top 10 и классификации WASC, а также автоматически обнаруживает уязвимости и защищает от их эксплуатации.

Решение

PT AF — web application firewall (WAF), инновационная система защиты, которая точно обнаруживает и блокирует атаки, включая атаки из списка OWASP Top 10 и классификации WASC, L7 DDoS и атаки нулевого дня. PT AF обеспечивает непрерывную защиту приложений, пользователей и инфраструктуры и помогает соответствовать стандартам безопасности.

Benefit from maximum security with a minimum of fuss

Powerful features, including machine learning, ensure unmatched web security—while extensive automation makes administration more hands-off than ever before.

Читайте также: