Портал авторизации wi fi hotspot что это

Для настройки авторизации пользователей гостевой сети Wi-Fi с помощью сервиса Global Hotspot следуйте данной инструкции. Сервис предназначен для идентификации и хранения идентификационных данных пользователей.

Для настройки идентификации на MikroTik надо запустить мастер конфигурации, скопировать и вставить список полученных команд в терминал роутера. Последовательность действий одинакова и подходит для всех моделей роутеров MikroTik (RouterOS). Роутер обязательно должен быть подключен к интернету до начала настройки!

Для начала зарегистрируйте личный кабинет и войдите в него. Данные для входа будут отправлены на e-mail после регистрации.

Данная инструкция применима для MikroTik с конфигурацией по умолчанию (т.е. вы только достали его из коробки). Удалять конфигурацию рекомендуется тем, кто не знает тонких настроек и у кого инфраструктура состоит только из одного роутера. Для тех, кто хочет только настроить работу hotspot, нужно выбрать конфигурацию для настроенного устройства в шаге 3.10. Если ваш роутер MikroTik уже настроен или вы используете CAPsMAN, то рекомендуем использовать расширенную инструкцию.

Настройка Captive Portal в FreeBSD

Понимая, как работает пакетный фильтр, и владея навыками разработки на языке, используемом в веб, легко организовать Captive Portal в любой ОС. И *BSD здесь не исключение, причем реализация при помощи IPFW выглядит даже проще. Принцип остается тем же, что и ранее. Все пакеты от неавторизованных пользователей блокируем и перенаправляем на веб-страницу. После того как гость подтверждает информацию, разрешаем выход в Сеть. Для удобства всю информацию об авторизованных IP будем сохранять в базу данных (в примере текстовый файл). Заносим в системный файл вроде /etc/rc.local (а лучше в отдельный, чтобы было легче искать) необходимые переменные:

В веб-страницу добавляем следующий код. В примере пользователь в чекбоксе просто подтверждает некие условия, результат отправляется Perl-скрипту access.pl.

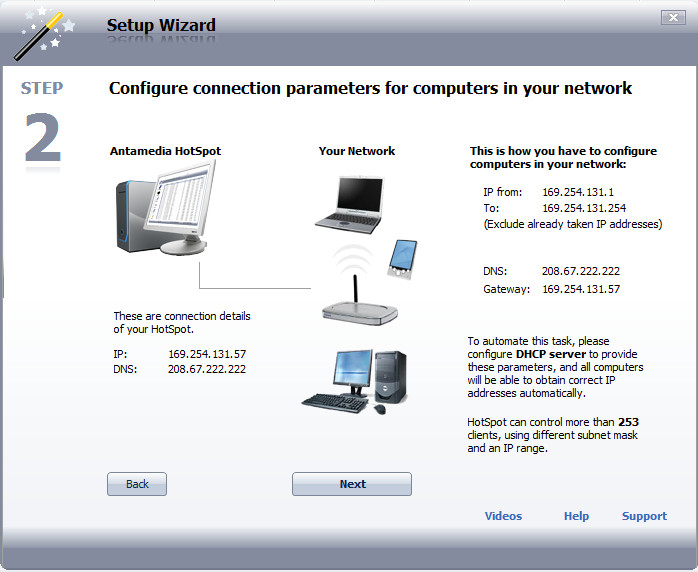

Мастер настройки Antamedia HotSpot

Здесь Perl выбран исключительно для разнообразия, при желании можно переработать PHP-код, показанный выше. Сам скрипт:

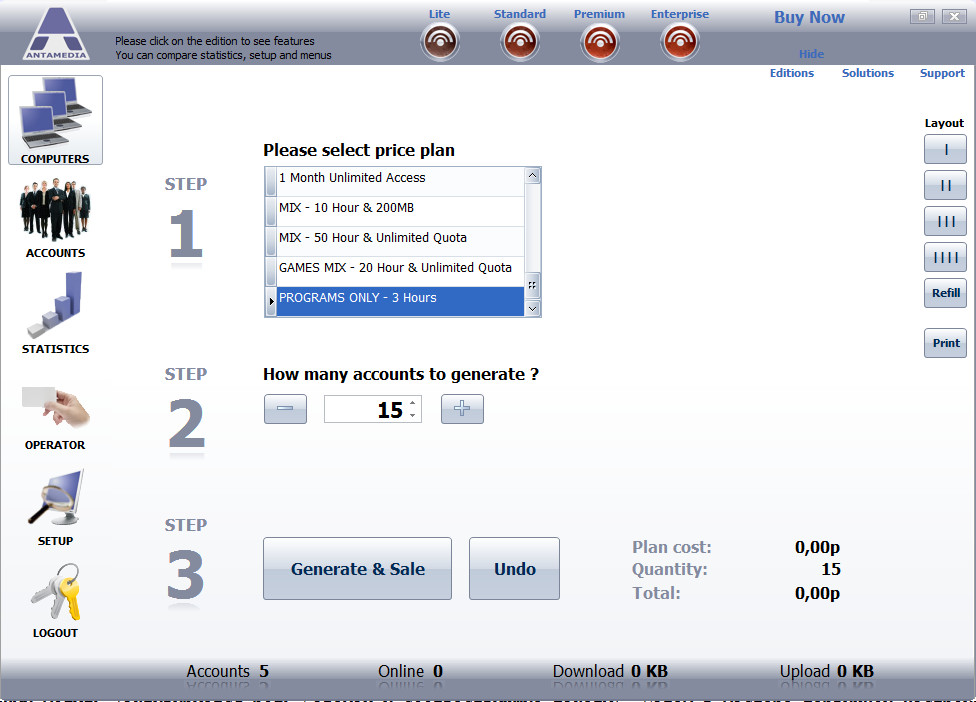

Создание тарифного плана в Antamedia HotSpot

При желании дополняем скрипт проверкой МАС-адреса и перестройкой правил прокси-сервера. Вызвав функцию time(), мы также можем сохранить время соединения (в секундах), которое затем использовать для сброса старых соединений.

Настройка списка исключений UAM Allowed в роутере Zyxel Keenetic

Создание списка исключений Walled Garden на MikroTik для настройки Wi-Fi авторизации

Роутеры MikroTik отличаются большой гибкостью настроек и доступной ценой. Они могут заменить дорогостоящее Wi–Fi оборудование без потери качества работоспособности сети для малого и среднего бизнеса. Эти роутеры работают без сбоев и зависания, а установить на них портал авторизации можно за 2 минуты. Поэтому, если вы задумываетесь о покупке Wi–Fi роутера в свое заведение, рекомендуем использовать это оборудование. Мы подскажем, какая модель роутера вам подходит в зависимости от количества посетителей.

У роутеров TP-Link, D-Link, Asus, Netgear, Hame и других роутеров SOHO класса нет встроенной поддержки портала авторизации. Для того, чтобы портал заработал на таком роутере, его надо перепрошить по инструкции на OpenWrt или DD-WRT прошивку. После этого портал идентификации можно будет установить на такой роутер. Сделать перепрошивку роутера неопытному человеку сложно, поэтому советуем вам купить роутер MikroTik, который стоит около 1500 рублей, и установить портал авторизации на него. Так будет быстрее и выгоднее.

Компьютер можно использовать в качестве межсетевого экрана и контроллера Captive Portal. Используйте любой программный межсетевой экран: m0mowall, pfSense, Zental, ZeroShell или ClearOS для настройки гостевого Hotspot. Если портал авторизации не удалось настроить на контроллере, то мы можем установить и настроить для Вас отказоустойчивый кластер на базе pfSense. Так гостевой Wi–Fi с авторизацией работает на любом оборудовании.

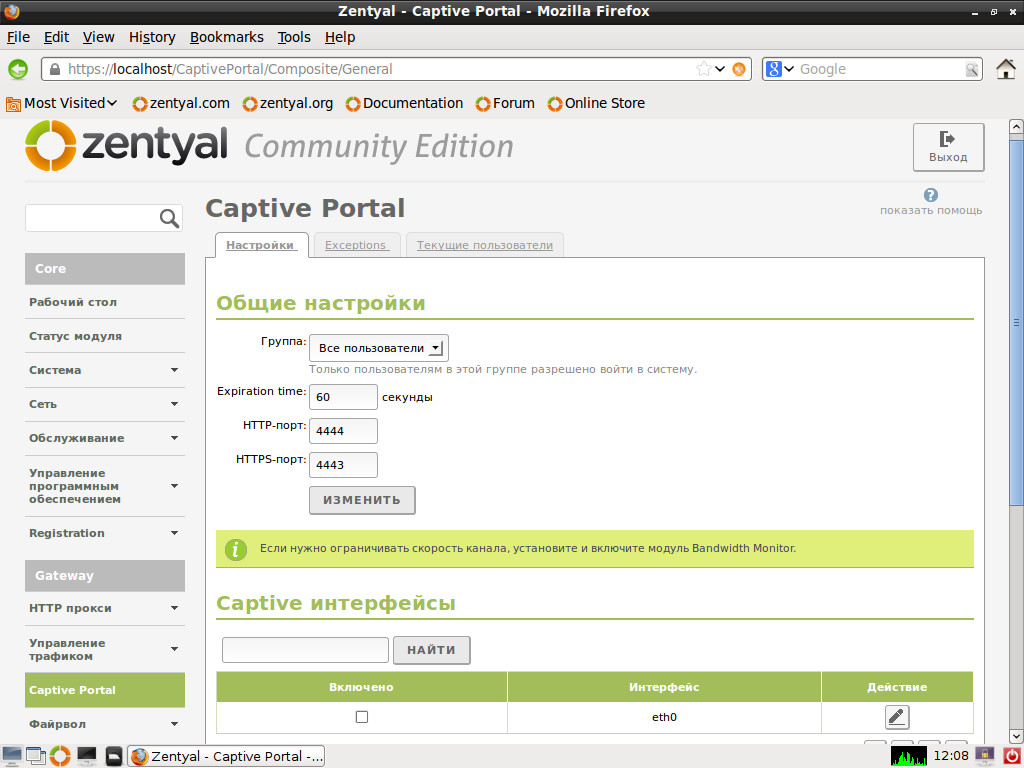

Настраиваем Captive Portal в Zentyal

Если под Captive Portal выделяется новый сервер и все настройки нужно произвести в короткое время, то лучше обратиться к специализированным решениям, где все необходимое делается буквально парой нажатий клавиш. Яркий пример — серверный дистрибутив Zentyal, ориентированный на малые и средние корпоративные сети. Он может выступать в любой из четырех ролей сетевого шлюза, Office Server, сервера коммуникаций и инфраструктуры. Для поддержки Captive Portal следует во время установки активировать одноименный модуль (активируется роль Gateway и все сопутствующие пакеты). Затем в мастере первичной настройки правильно указываем на LAN-интерфейс. Создаем учетные записи пользователей и группы. Далее в интерфейсе настройки Zentyal переходим в меню Captive Portal и отмечаем в поле «Captive-интерфейсы» нужный, выбираем группу, участники которой будут иметь доступ, и указываем порт, на который будут перенаправляться пользователи. Вот и все. Теперь любой, кто желает подключиться к сети, вводит свои учетные данные, если аутентификация проходит успешно, появляется всплывающее окно, которое нужно держать открытым. Чтобы отключиться, достаточно нажать кнопку «Выйти» или просто закрыть окно браузера.

Если имеем шлюз, построенный на Ubuntu, то для установки связанных с Zentyal приложений проще использовать специальный репозиторий:

После чего команда sudo apt-cache search zentyal покажет более 20 модулей Zentyal.

Выбираем пакеты для установки Captive Portal в Zentyal

В принципе, на этот момент ничего особенного нет. Суть Captive Portal заключается в добавлении нужных правил на лету. Для этого понадобится скрипт, который будет получать IP/MAC и передавать их пакетному фильтру. Полностью HTML-страницу приводить здесь нет смысла, поэтому ограничимся ключевыми моментами с нужным функционалом. На странице, куда перенаправляется пользователь, должен быть следующий код, получающий IP- и MAC-адреса:

В Zentyal настройки Captive Portal производятся простой установкой значений

Другие статьи в выпуске:

При необходимости добавляем поле для проверки логина и пароля, нужные примеры легко найти в интернете. Далее в этом же скрипте подставляем полученные данные в правила iptables и DansGuardian, после чего перезапускаем последний:

После подключения клиента запись в /etc/dansguardian/lists/authplugins/ipgroups будет выглядеть так:

Параметр filter1 указывает на группу фильтров, так мы можем устанавливать специфические настройки для всех пользователей, подключающихся посредством Captive Portal. При необходимости так же легко в DansGuardian подставляется и логин пользователя, для реализации индивидуальных правил. Не забываем разрешить фильтр IP в dansguardian.conf:

Так как используемые системные команды может выполнять только root, немного подправим sudoers, чтобы их мог запускать и веб-сервер:

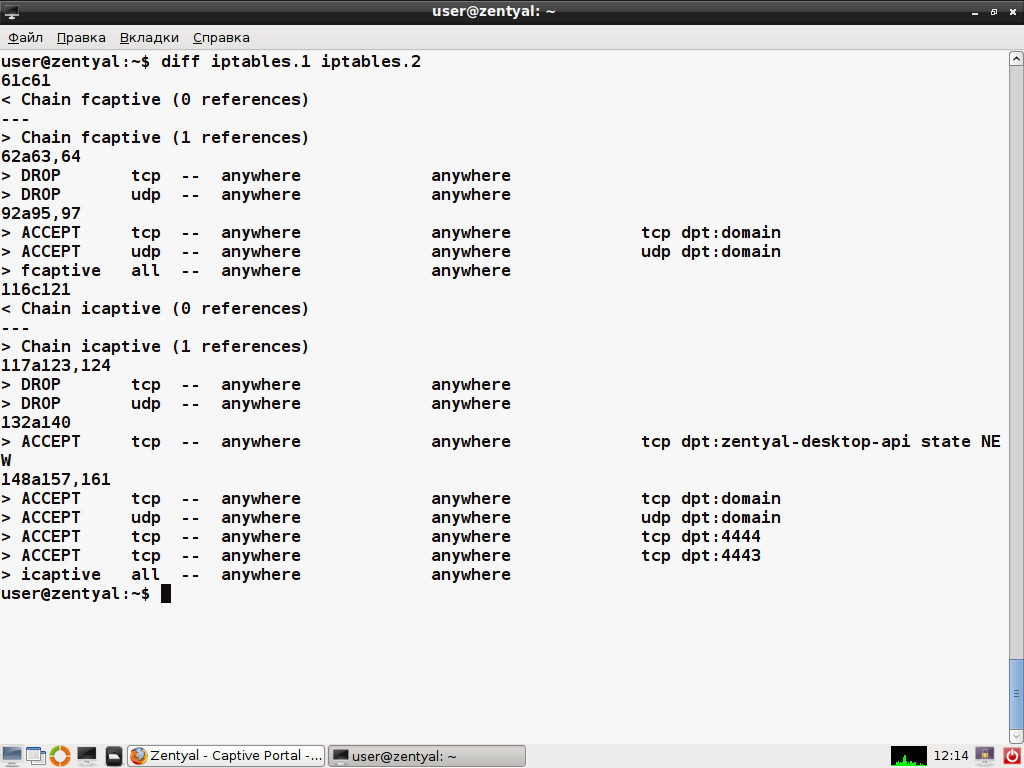

Новые правила iptables, появляющиеся в Zentyal после активации Captive Portal

Вот мы и реализовали простейший Captive Portal. Если хотспот будет работать сутками, следует побеспокоиться, чтобы через некоторое время таблица очищалась. Здесь можно придумать несколько вариантов. Например, параллельно создавать задание для cron, которое будет срабатывать через определенное время, убирая правило. Другой вариант — прописывать данные сессии в отдельный файл, а затем при помощи cron или при каждом вызове PHP-скрипта анализировать время создания файла и удалять устаревшие записи. В Zentyal, например, после регистрации пользователя открывается отдельное окно, а в каталоге /var/lib/zentyal-captiveportal/sessions создается файл, содержащий все данные сессии (IP- и MAC-адрес). Как только пользователь закрывает Popup, вся информация и правила очищаются.

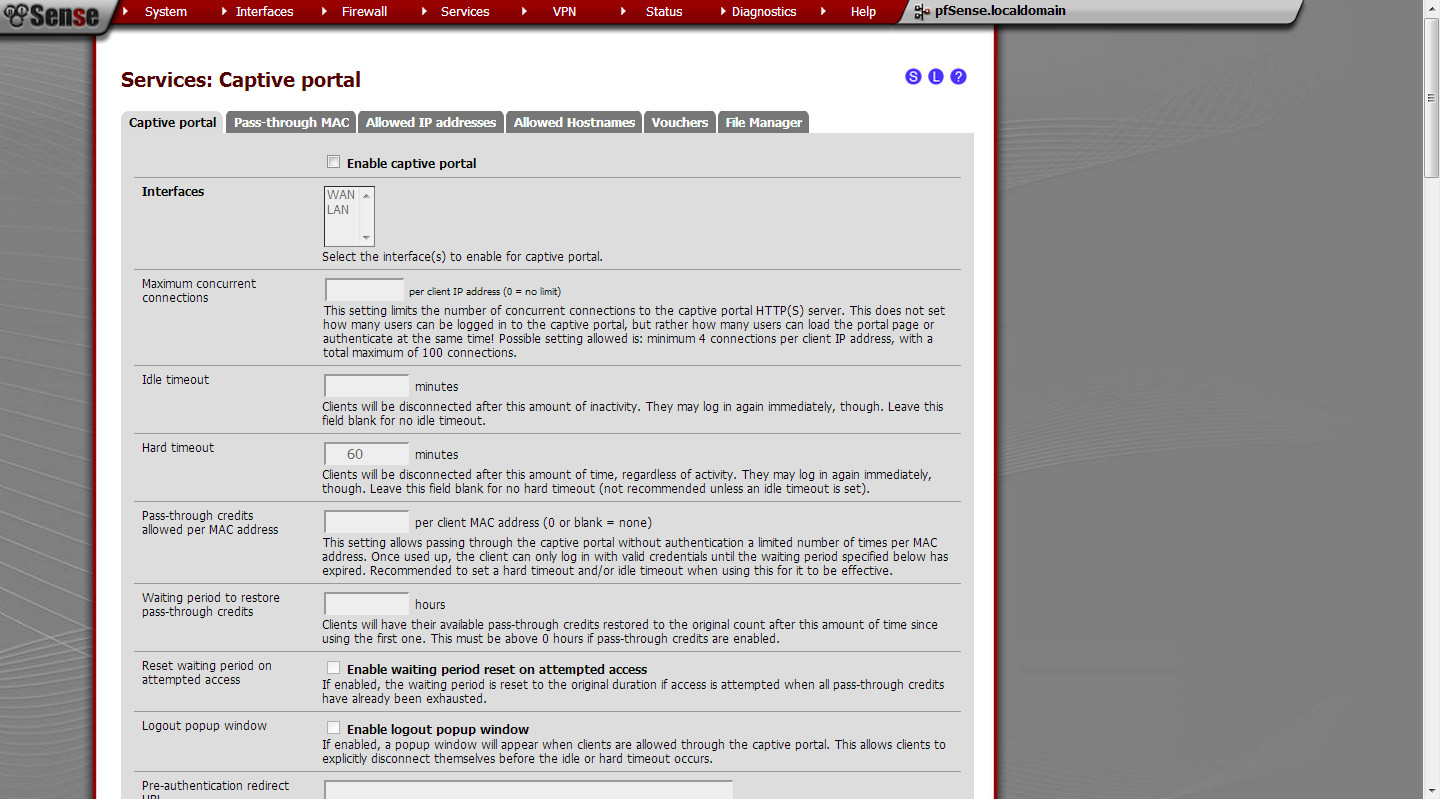

Интерфейс настройки Captive Portal в pfSense

Редактирование темы для включения Wi-Fi авторизации по входящему звонку с кодом 4 последних цифры номера

Как выглядит точка доступа, сколько стоит?

Популярное решение на базе оборудования Eltex — Точка доступа WEP-12ac

Самые главные особенностиEltex WEP-12ac: она может работать в диапазоне 5GHz и имеет 3х3 MIMO антенны на борту. Что такое MIMO можно почитать здесь!

Цена:

Розничная цена такой точки доступа составляет ~ 17 000 рублей

Полные характеристики:

Интерфейсы

- 2 порта Ethernet 10/100/1000 Base-T (RJ-45)

- Console (RJ-45)

Возможности WLAN

- Поддержка стандартов IEEE 802.11a/b/g/n/ac

- Агрегация данных, включая A-MPDU (Tx/Rx) и А-MSDU (Rx)

- Приоритеты и планирование пакетов на основе WMM

- Динамический выбор частоты (DFS)

- Поддержка скрытого SSID

- 32 виртуальные точки доступа

- Обнаружение сторонних точек доступа

- Поддержка APSD

- Поддержка WDS

Сетевые функции

- Автоматическое согласование скорости, дуплексного режима и переключения между режимами MDI и MDI-X

- Поддержка VLAN

- Поддержка аутентификации 802.1X

- DHCP-клиент

- Поддержка LLDP

- Поддержка ACL

- Поддержка IРv6

Работа в режиме кластера

- Организация кластера емкостью до 64 точек доступа

- Балансировка нагрузки между точками доступа

- Автоматическая синхронизация конфигураций точек доступа в кластере

- Single Management IP — единый адрес для управления точками доступа в кластере

- Автоматическое распределение частотных каналов между точками доступа

- Аутентификация через RADIUS-сервер

Функции QoS

- Приоритет и планирование пакетов на основе профилей

- Ограничение пропускной способности для каждого SSID

- Изменение параметров WMM для каждого радиоинтерфейса

Безопасность

- Централизованная авторизация через RADIUS-сервер (WPA Enterprise)

- Шифрование WPA/WPA2

- Поддержка Captive Portal

- E-mail информирование о системных событиях

Параметры беспроводного интерфейса

- Частотный диапазон 2400 — 2480 МГц, 5150 — 5850 МГц

- Модуляция CCK, BPSK, QPSK, 16QAM, 64QAM, 256QAM

- Внутренние всенаправленные антенны

- Поддержка 3х3 MIMO

- Два встроенных чипа Broadcom BCM43460 (IEEE 802.11a/b/g/n/ac)

Рабочие каналы

802.11b/g/n:

- 36-64 (5180 — 5320 МГц)

- 100-144 (5500 — 5720 МГц)

- 149-165 (5745 — 5825 МГц) 1

Скорость передачи данных 2

- 802.11n: 450 Мбит/c

- 802.11ac: 1300 Мбит/c

Максимальная выходная мощность передатчика

- 2.4 ГГц: до 19 дБм 1

- 5 ГГц: до 19 дБм 1

Физические характеристики

- Потребляемая мощность не более 14 Вт

- Процессор Broadcom BCM53016/BCM58522

- 128 MБ NAND Flash

- 256 MБ RAM DDR3

- Питание:

- PoE+ 48В/54В (IEEE 802.3at-2009)

- 12 В DC

Конфигурирование

- Обновление ПО и конфигурирование посредством DHCP Autoprovisioning

- Удаленное управление по Telnet, SSH

- Web-интерфейс

- SNMP

Будет ли мне выгодно разместить у себя Wi-Fi Hot Spot (точку доступа?).

Очевидно, что наибольшее преимущество от размещения точки доступа получат те организации, которые работают в сфере услуг и сервиса.

- Бизнес-центры, торгово-развлекательные комплексы с большими открытыми площадками и множеством торговых точек.

- Коммерческие и финансовые организации (отделения банков)

- Заведения общественного питания (кафе, столовые, пиццерии, lounge-бары и т.д.)

- Организации, предоставляющие различные услуги и сервис (парикмахерские, автомастерские)

- Любые другие организации с зоной ожидания для клиентов

![]()

Можно ли установить точку доступа не только для посетителей, но и для своих сотрудников?

Да, можно создать специальную закрытую сеть для своих сотрудников. Нет нужды покупать еще одну отдельную точку доступа для этого

Есть ли возможность с одной точки доступа организовать как гостевую сеть для клиентов, так и закрытую для сотрудников? Чтобы они работали одновременно

Да, услуга Wi-Fi Hot Spot очень «гибкая» система — даёт возможность организации нескольких типов сетей, которые будут работать одновременно (как закрытые, так и открытые). Можно настроить несколько закрытых и одну открытую – и наоборот. Для каждого отдельного SSID можно «вешать» свои политики безопасности – очень удобно.

![]()

Как управляется точка доступа? Что можно настроить, подкрутить?

С помощью специального веб-интерфейса можно получать статистику по работе точек доступа в режиме реального времени. Данные можно снимать за определенный промежуток времени (час, сутки, месяц). Статистика также содержит максимальные значения, средние, сумма значений и т.д. Конкретно можно посмотреть:

- Статус работы точки доступа (аптайм, текущее состояние), статус работы Wi-Fi сетей (их может быть несколько на одной точке доступа)

- Ошибки (потерянные пакеты) точки доступа, отдельной Wi-Fi сети, отдельного пользователя

- Логи сессий пользователей,. Количество подключенных пользователей в реальном времени. Количество уникальных пользователей (которые подключились впервые)

- Объем входящего/исходящего трафика по всей точке доступа, по отдельной wi-fi сети, по отдельному пользователю

Изначальная конфигурация точки доступа обговаривается до подключения услуги. Все последующие настройки точки доступа меняются только при обращении в Единый Координационный Центр. Т.е. самостоятельно изменить у вас ничего не получится – даже имя сети (SSID). Для просмотра доступна только статистика.

Что можно настроить через обращение в ЕКЦ?

В общем-то, всё, что угодно! Для примера — Срок действия пароля. Например, неделя. Т.е. клиент всю неделю сможет просто подключаться к сети без ввода SMS-пароля. Можно установить месяц, чтобы лишний раз не заставлять авторизоваться ваших клиентов

Еще пример: можно настроить максимальную скорость для каждого пользователя. Если у вас не очень скоростной канал в интернет, то можно ограничить скорость на каждого клиента, как входящего трафика, так и исходящего. Это избавит от ситуации, когда один из пользователей решит посмотреть кино в HD, а остальные будут минутами ждать открытия обычных страниц. Хотя, если вам позволяет это пропускная способность вашего канала, то лучше скорость всё же не ограничивать.

![]()

Как клиент будет подключаться к моей сети?

Ваша гостевой Wi-fi-сеть «оснащена» специальным порталом для доступа в интернет. Шаблон вы сможете выбрать при подключении услуги в Ростелекоме — можно подобрать нужный по дизайну и т.д.. Если по шагам, то подключение происходит так

Можно ли настроить точку доступа Wi-Fi без авторизации пользователей?

Предоставлять публичную сеть Wi-Fi без авторизации – запрещено законом! Поэтому анонимный доступ к точке доступа исключен и не может быть предоставлен. Каждый пользователь должен быть идентифицирован при подключении к сети в публичных местах.

Но зачем мне Wi-Fi Hot Spot именно от Ростелекома? Я могу купить и поставить обычную точку доступа и раздать клиентам wi-fi

Во-первых, если у вас множество, разнесенных географически, офисов, то настройка каждой точки доступа может занять длительное время. Благодаря технологии Wi-Fi Hot Spot вы сможете задать одинаковые настройки по всем своим точкам доступа – не надо заморачиваться с настройкой с каждой отдельной «железкой» (естественно, настройки каждой ТД могут и отличаться – всё по желанию клиента)

Во-вторых, всё бремя по поддержанию работоспособности точки доступа Ростелеком берет на себя. Также вам не нужно следить за безопасностью сети – эту работу тоже берет на себя провайдер. В общем, решение Wi-Fi Hot Spot из разряда «поставил – забыл».

В-третьих, из вышеперечисленного выливаются и главные плюсы – снижение затрат на поддержку технической инфраструктуры, сэкономленное время и деньги.

![]()

Инструкции по настройке Wi-Fi Авторизации

![broken_internet]()

Что такое «Управляемый Wi-Fi» и зачем мне нужно?

Wi-Fi Hot Spot позволит выходить вашим клиентам и посетителям в интернет с помощью телефонов и планшетов совершено бесплатно. Это поможет им скоротать время в ожидании консультации или получения услуги, повысит их лояльность и дружелюбность к компании (а это увеличит шансы повторного посещения). Публичная зона Wi-Fi становится неотъемлемой частью комфортного пребывания посетителей в вашем офисе или помещении.

![]()

Основная мысль: Клиент всегда сможет выйти в интернет через вашу точку доступа, пока ожидает аудиенции, консультации или оказания услуги, ест пиццу, пьет кофе, сидит с друзьями. Он всегда может зайти в социальные сети, вызвать такси через приложение, проверить важную почту и т.д.

Настройка Wi-Fi авторизации на оборудовании 4ipnet

![walled-garden-guest]()

КОММЕРЧЕСКАЯ ЧАСТЬ

Пример настройки Captive Portal

В качестве примера настройки возьмем облачного оператора Wi-Fi System.

На странице "Гостевая сеть" в разделе "Captive portal" включите приложение, в поле "Профиль" выберите предустановленный профиль поставщика услуг Captive Portal или "Мой профиль" для конфигурации профиля вручную, если поставщик предоставляет данные для подключения.

![captive03.jpg]()

Поля "UAM Secret" и "Radius NAS ID" пользователь должен заполнить самостоятельно после авторизации в личном кабинете на сайте компании.

Для просмотра полных настроек профиля нажмите "Показать профиль".

![captive04.jpg]()

При необходимости внести изменения в настройки нажмите "Редактировать профиль".

NOTE: Важно! Все профили были интегрированы после успешных тестов. Без необходимости не редактируйте предустановленный профиль.

![cp06.jpg]()

На странице настройки хотспота вы увидите параметры "Идентификатор хотспота (NAS ID)" и "Пароль (UAM Secret)", необходимые для окончательной настройки Captive Portal.

![cp07.jpg]()

После окончательного ввода настроек сервис будет запущен для гостевой сети Wi-Fi (по умолчанию это гостевая сеть с именем Guest). Гостевая сеть в данном случае может быть как с паролем (WPA-PSK), так и без пароля.

Keenetic позволяет разделить гостевую (Captive portal) и основную сеть. Те пользователи, которые подключаются к гостевой сети будут иметь доступ только после авторизации. А те пользователи или сетевые устройства, которые подключаются к основной сети будут иметь доступ в сеть без авторизации, к примеру, системные администраторы или видеокамеры. Каждый из проводных портов LAN может быть отдельно настроен на подключение к любой сети (дополнительная информация представлена в статье "Использование Сегментов для настройки дополнительных подсетей в интернет-центрах" в разделе Примечание).

Для расширения беспроводной сети, включая Captive Portal, можно подключить второй роутер Keenetic в режиме "Точка доступа" к основному Keenetic.

Шаг 0: Подключение MikroTik к компьютеру

Подключите MikroTik к компьютеру. Как правило, 1 порт используется для подключения к провайдеру, а все остальные порты — для подключения компьютеров в локальной сети. Вам нужен один из них.

Схема подключения MikroTik

![]()

Список ботов Global Hotspot вTelegram

![wi-fi hotspot huawei airengine]()

Captive Portal на Windows

Организовать Captive Portal на Windows штатными средствами проблематично из-за особенностей работы брандмауэра (который, кстати, начал контролировать исходящие соединения только с Vista), поэтому в любом случае придется обращаться к сторонним решениям. Выбор здесь не особенно велик — DNS Redirector, FirstSpot, PacketFence, myWIFIzone, работает под WinXP/2k), Wifidog и Antamedia HotSpot. Из них бесплатны PacketFence и Wifidog. Первый требует некоторой подготовки, а используемые во втором компоненты, такие как Apache, PHP, PostgreSQL, удобнее разворачивать на *nix-системе.

Из перечисленных наиболее функционален Antamedia HotSpot, который позволяет организовать свободный и предоплаченный доступ (по трафику, времени или скорости), управлять пропускной способностью, гарантируя нужную скорость разным клиентам, блокировать нежелательные сайты, получать статистику и многое другое. Развертывание Antamedia HotSpot не представляет особой сложности, в режиме простой установки все компоненты (хотспот, интерфейс оператора и база данных) устанавливаются на один компьютер. Разобраться с первоначальными установками помогает визард, интерфейсы настраиваются автоматически, пользователь может также выбрать внешний вид страницы регистрации. Дальнейшее управление производится при помощи понятного интерфейса.

Заключение

Организовать точку доступа с различными вариантами использования не так уж и сложно. Выбор конкретного решения зависит от наличия времени на подготовку и желания копаться в настройках. Все представленные схемы можно легко развить до требуемого уровня.

![]()

Создаете место, выбираете тип оборудования и следуете инструкции.

Шаг 3

Копируете кусочек кода и вставляете в настройках роутера или контроллера.

Принцип работы Captive Portal

Captive Portal выполняет обращение к RADIUS-серверу (располагается на стороне поставщика услуг Captive Portal), который используется для выделения ресурсов (Provisioning), — лимит времени подключения (тайм-аут сессии), скорость, объем трафика, — и контроля за расходом ресурсов (Accounting).

В Captive-порталах используется Universal Access Method (UAM) — универсальный метод контроля доступа с использованием AAA (Authentication, Authorization, Accounting) и RADIUS.Данная услуга предоставляется сторонними компаниями, а интернет-центр Keenetic является клиентом Captive Portal для работы с их услугой.

Реализация Captive Portal в интернет-центрах Keenetic базируется на Open-Source службе Coova-Chilli. С большой долей вероятности хотспот заработает на платформе поставщиков данного сервиса по умолчанию, которые в свою очередь поддерживают Coova-Chilli.

Для удобства подключения в веб-интерфейс Keenetic были добавлены профили поставщиков сервиса, которые наиболее популярны в России и со своей стороны эти компании провели тесты и подтвердили корректную работу с их реализацией Captive portal. Для настройки достаточно выбрать профиль из выпадающего списка и прописать обязательные параметры подключения из личного кабинета на сайте поставщика сервиса.

В тоже время есть возможность настроить профиль вручную, если поставщик предоставляет данные для подключения. Профиль для настройки вручную представлен ниже в разделе Примечание данной статьи.

Чтобы воспользоваться Captive Portal, нужно установить соответствующий компонент системы.

![captive01.jpg]()

Затем настройка Captive Portal станет доступна в веб-конфигураторе на странице "Гостевая сеть" в разделе "Captive portal".

![captive02.jpg]()

NOTE: Важно! Приложение Captive Portal может быть запущено только в интернет-центре, который работает в основном режиме "Роутер".

Настройка Wi-Fi авторизации на оборудовании Huawei AirEngine

![wifi-auth-vhkodyaschii-zvonok]()

Шаг 3: Создание конфигурации с помощью мастера настройки

После регистрации в личном кабинете Вам нужно выполнить несколько простых шагов, чтобы сервис заработал на Вашем устройстве:

- Создать тему на базе шаблона.

- Создать профиль и привязать к нему тему.

- Создать место и привязать к нему профиль.

- Создать конфигурацию для своего типа оборудования.

- Настроить свое оборудования по инструкции в мастере конфигураций.

- Подключиться к сети Wi–Fi и проверить.

Шаг 3.1

Выберите шаблон![]()

Шаг 3.2

Создайте тему на базе шаблона![]()

Шаг 3.3

Назовите тему![]()

Шаг 3.4

Создайте профиль![]()

Шаг 3.5

Назовите профильШаг 3.6

В оформлении профиля выбираем созданную тему![]()

Шаг 3.7

Создаем место и выбираем созданный профиль![]()

Шаг 3.8

Создание конфигурации с помощью мастера настройки![]()

Шаг 3.9

Выбор типа устройства![]()

Шаг 3.10

Выберите тип роутера: новый или уже настроенныйШаг 3.10

Выбор версии конфигурации![]()

Шаг 3.11

Полный файл настроек для Mikrotik. Для нового и настроенного роутеров файлы отличаются![]()

Шаг 3.12

Копируем настройки в буфер обмена![]()

Проблемы со связностью в Российском сегменте сети Интернет, Март 2022г.

![telegram-global-hotspot]()

Шаг 5: Настройка времени сессии

Перейдите в раздел «Стартовая страница» подраздел «Профили» и выберите ваш профиль

По умолчанию установлено время активности и не активности, равные 1 часу, время активности в сутки 24 часа и безлимит по скорости. Это значит, что активное пользование интернетом длится 1 час и по окончании этого времени клиент должен будет посмотреть рекламу (если у вас она включена) и нажать кнопку «Перейти в интернет». После чего сессия начнется заново и опять будет отсчитываться 1 час времени. Это время можно увеличить, если вы не хотите напрягать людей ежечасным нажиманием кнопки «Перейти в интернет». Или включить MAC cookie, чтобы совсем избавиться от нажимания кнопки «Перейти в интернет».

Время неактивности — это ожидание подключения устройства к сети. После отключения устройства от сети (например, заблокировать телефон и положить в карман) система ждет еще час и только через час удаляет сессию. Потом нужно опять подключиться к сети и нажать кнопку «Перейти в интернет». Увеличение времени неактивности может оттянуть этот момент. Если разблокировать телефон через 59 минут, то он снова будет подключен к интернету. Т.к. пока еще время неактивности не прошло, то продолжится учет его времени активности. Это время можно увеличить, если вы не хотите напрягать людей ежечасным нажиманием кнопки «Перейти в интернет». Или включить MAC cookie, чтобы совсем избавиться от нажимания кнопки «Перейти в интернет». Для включения MAC cookie обратитесь в нашу техподдержку. При изменении времени неактивности учитывайте размер DHCP пула.

Эти настройки рекомендуется менять по вашему усмотрению. Особенно для гостиниц и отелей.

Для гостиниц, баз отдыха, хостелов, санаториев и т.п. заведений мы настоятельно рекомендуем увеличить время активности и неактивности. Оптимальными значениями было бы 24 часа. При увеличении времени неактивности время жизни DHCP должно быть больше времени неактивности в 1,5 раза или как минимум на пару часов.

![]()

![]()

Запустите Winbox и нажмите кнопку New terminal. В открывшемся окне выполните эти команды:

1) Создать шаблон сертификата

2) Создать сертификат для hotspot

3) Подписать сертификат

set [find name=Hotspot] trusted=yes

![]()

Если пользователь нажмет кнопку «Продолжить», то у него откроется страница авторизации.

![]()

Пример подключения к Captive Portal

![cp11.jpg]()

![cp12.jpg]()

![cp13.jpg]()

Далее пользователь получит доступ в Интернет.

TIP: Примечание: Настройка профиля Captive Portal вручную.

Существует возможность настроить профиль поставщика услуг Captive Portal вручную, если поставщик предоставляет данные для подключения.

![captive05.jpg]()

Профиль для настройки вручную представлен ниже.

![captive06.jpg]()

NOTE: Важно! По умолчанию в Keenetic установлено время аренды подключенного клиентского ip-адреса 3600 секунд. Поэтому после отключения на более чем 1 час потребуется нажимать кнопку ПЕРЕЙТИ В ИНТЕРНЕТ. Если это неудобно, время можно увеличить при помощи команды:

При организации гостевого подключения к интернету в конференц-залах, публичных библиотеках и кафе особое внимание следует уделить обеспечению безопасности и максимально простой аутентификации. Технология под названием Captive Portal призвана в этом помочь.

WARNING

Администраторы точек доступа обычно разрешают все DNS-запросы из внутренней сети во внешнюю. Это можно использовать для несанкционированного выхода в интернет при помощи технологии DNS tunneling, реализованной в таких решениях, как Dnscat, Ozyman, NameServer Transfer Protocol (NSTX), Dns2tcp, и других.

Как работает Captive Portal

Все пользователи, которые хотят подключиться к публичной Wi-Fi-сети и выйти в интернет, вначале проходят через шлюз, который представляет собой комп с несколькими сетевыми интерфейсами. Шлюз действует как маршрутизатор и брандмауэр, а для возможности авторизации пользователя при помощи браузера он содержит еще и веб-сервер. Для аутентификации клиентов может использоваться внутренняя база данных или внешний RADIUS-сервер. Все пакеты от «неавторизованных» пользователей помечаются на брандмауэре, и посетитель переправляется на специальную веб-страницу (Captive Portal), где он может ознакомиться с условиями подключения и ввести логин/пароль (либо код доступа). После аутентификации пользователя производится идентификация компьютера, за которым он работает, его МАС- и IP-адреса заносятся в белый список брандмауэра. В самом простом случае пользователь может вообще не проходить аутентификацию, Captive Portal автоматически получает IP- и MAC-адреса компьютера, которые сразу подставляются в правилах брандмауэра. В последующем все пакеты проходят через маршрутизатор без ограничений. Дополнительно, в зависимости от роли, могут устанавливаться ограничения по скорости, времени, трафику или посещаемым ресурсам.

В настоящее время существует несколько проектов, позволяющих быстро развернуть Captive Portal: Wifidog, PacketFence, ChilliSpot и веб-интерфейс EasyHotspot, KATTIVE, PepperSpot и jkaptive. Выбор конкретного решения зависит от необходимых функций и поддерживаемых ОС. Например, ChilliSpot официально поддерживает несколько дистрибутивов Linux, FreeBSD, OpenBSD и OpenWRT. К слову, это единственное приложение, пакет которого доступен в официальном репозитории Ubuntu, и установить его просто:

Кроме этого, ряд дистрибутивов-роутеров предлагает возможность быстрого создания Captive Portal буквально парой щелчков мышки: Untangle, pfSense, Zeroshell, m0n0wall, ClearOS и Zentyal. Но при желании или если невозможно изменить текущую конфигурацию сети нужные скрипты легко создать самостоятельно. Этим мы и займемся.

Как добавить устройства в исключения для MikroTik (доступ к интернету без авторизации)

Иногда нужно, чтобы некоторые устройства имели доступ в интернет по Wi-Fi без авторизации. Такие устройства как телевизоры, кассы, терминалы, рабочие телефоны, компьютеры и ноутбуки можно добавить в лист для доступа к интернету без запроса авторизации.

Запустите Winbox и зайдите во вкладку IP/Hotspot. Далее есть 2 варианта действий:

- Устройство уже подключено к гостевой сети Wi-Fi и он есть в списке Hosts.

- Добавить mac-адрес устройства в исключения вручную.

Вариант 1

Устройство уже подключено к гостевой сети Wi-Fi и он есть в списке IP/Hotspot/Hosts. Выбираем его в списке и нажимаем правой кнопкой мыши. В открывшемся окне нажимаем «Make Binding».

![]()

Выбираем Type — bypassed и нажимаем Ok.

![]()

Готово, mac-адрес в списке исключений.

Вариант 2

Добавить mac-адрес устройства в исключения вручную. Создадим новую запись во вкладке IP/Hotspot/IP Bindings.

![]()

Вручную вбиваем mac-адрес (и если нужен определенный IP — adress), выбираем Type — bypassed и нажимаем Ok.

Ростелеком семимильными шагами продолжает трансформацию в digital-провайдера, предоставляющего весь спектр цифровых услуг. Первой ласточкой стоит считать именно сегмент B2B. В 2017 году идёт акцент на такие услуги, как беспроводной широкополосный доступ, виртуальный ЦОД, облачная телефония и Wi-Fi Hot Spot. На последней мы остановимся более подробней — изучаем матчасть услуги и отвечаем на самые частозадаваемые вопросы

ТЕХНИЧЕСКАЯ ЧАСТЬ

Шаг 1: Загрузка ПО WinBox

ПО WinBox — это программа для настройки оборудования, работающего под под управлением RouterOS.

Шаг 1.1

Загрузите WinBox с официального сайта MikroTik![]()

Шаг 1.1.1

Загрузите WinBox из роутера, если нет доступа к Интернет![]()

Как работает технология Wi-Fi Hot Spot?

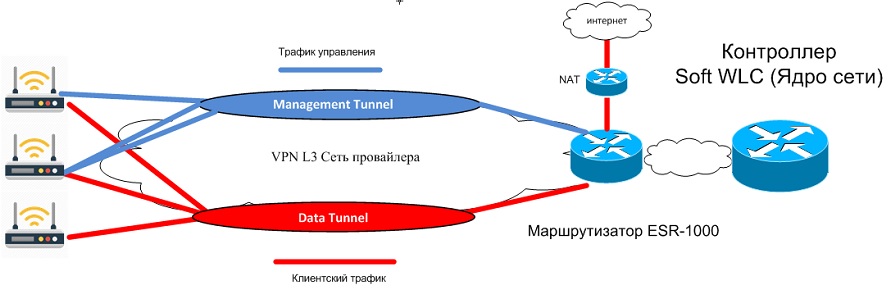

Основу (ядро) комплекса составляет контроллер Soft WLC отечественного разработчика Eltex. Вообще вся система работает именно на оборудовании именно этого вендора. Soft WLC – модульная система. В данном случае она состоит из EMS-сервера, DHCP-сервера, и Captive Portal. EMS-сервер отвечает за управление точками доступа (Management), DHCP-сервер, ожидаемо, раздает IP-адреса как точкам доступа, так и подключившимся к ним клиентам. Captive Portal – это то, что видит клиент, когда в первый раз подключается к вашей Wi-Fi сети (приветственная страница, где нужно ввести свой номер телефона и пароль с SMSки). Таким образом, он отвечает за аутентификацию и авторизацию пользователей.

Далее в цепочке идут маршрутизаторы ESR-1000. От ESR-1000 до точкам доступа поднимаются специальные туннели, которые идут по L3-сети провайдера. Как видно на схеме – туннеля два:

![]()

Management туннель служит для передачи трафика управления точкой доступа. По ней «ходит» трафик управления.

Data туннель — для передачи клиентского и абонентского трафика, который терминируется на ESR-1000. Обратите внимание, что именно дата-трафик (клиентский) в последствии маршрутизируется на NAT и уходит в сеть интернет

Приложение Captive Portal предназначено для организации хотспота — публичной (открытой, гостевой) зоны Wi-Fi с обязательной авторизацией пользователей.

NOTE: Важно! Предоставление публичного доступа к Интернету в хотспотах регулируется законодательно. Согласно постановлениям правительства РФ: № 758 от 31 июля 2014 г. и № 801 от 12 августа 2014 г. все юридические лица и индивидуальные предприниматели (к примеру владельцы кафе или гостиниц) обязаны предоставить отчеты об использовании оборудования для публичного доступа в сеть Интернет. Это значит, что клиентам, подключенным по Wi-Fi и сетевому кабелю к хотспоту, нужно пройти обязательную аутентификацию.

Captive Portal — это веб-сайт авторизации, на который принудительно перенаправляются пользователи, подключившиеся к публичной сети, перед тем как они получат доступ в Интернет.

Создание списка исключений IP-адресов (Walled Garden или Access Control List) для настройки Wi-Fi авторизации

![Ubiquiti-Unifi-pre-auth]()

Настройка списка исключений Pre-Authorization на Ubiquiti Unifi

![]()

Настраиваем Captive Portal в Linux

Разобравшись, как работает Captive Portal, легко реализовать его штатными средствами Linux. Причем доступно несколько способов — маркировка и блокировка пакетов, пришедших от неавторизованных пользователей, использование цепочки правил или шаманство с NAT. Дополнительно на лету можно перенастраивать правила прокcи-сервера Squid или контент-фильтра DansGuardian, что позволит управлять выходом в интернет на уровне групп пользователей, да и просто кешировать и фильтровать информацию, блокируя доступ к нежелательным ресурсам. И кстати, именно такой подход применяется в специализированных дистрибутивах.

Для примера разберем вариант использования отдельной цепочки и DansGuardian. Первым делом создаем правила пакетного фильтра:

Не забываем разрешить специфические низкоуровневые протоколы:

То же пишем и для LENGTH, и IPv4. Теперь создаем правила для iptables:

Не забываем разрешить ICMP, DNS, DHCP и прочие необходимые протоколы. Здесь, кстати, есть один важный момент: многие админы не заморачиваются и разрешают весь DNS-трафик. Этим пользуются некоторые юзвери для получения доступа в Сеть при помощи технологии DNS tunneling. Конечно, итоговая скорость небольшая, но вполне достаточная, чтобы сидеть в аське, писать в твиттер или отдавать команды по SSH. И главное — при этом везде засветится IP твоей сети, а в логах какие-либо записи о несанкционированной деятельности будут отсутствовать, ведь не каждый админ пишет все запросы в журнал DNS-сервера. Поэтому лучше строго указать разрешенные серверы.

Шаг 4: Загрузка конфигурации в MikroTik

Шаг 4.1

Вставляем скопированные настройки конфигурации в терминал роутера![]()

Подключитесь к Wi–Fi и проверьте результат. Если вы сделали все правильно, то при подключении к Wi–Fi вы попадете на созданную страницу авторизации.

Если у вас возникли трудности, обратитесь в службу техподдержки (чат в личном кабинете или позвоните нам).

Не забудьте установить «детский доступ» в гостевой сети с помощью днс яндекс. Как это сделать читайте в Вопросы и ответы.

Настройка списка исключений Pre-Authentication Access в TP-Link Omada Controller

![mikrotik walled garden]()

Шаг 2: Запуск ПО WinBox

Шаг 2.1

Запускаем WinBox и подключаем роутер![]()

ВНИМАНИЕ! Удалять конфигурацию рекомендуется тем, кто не знает тонких настроек и у кого инфраструктура состоит только из одного роутера. Для тех, кто хочет только настроить работу hotspot, нужно выбрать конфигурацию для настроенного устройства в шаге 3.10. Все подробно описано в расширенной инструкции. Если вы сомневаетесь, обратитесь в службу технической поддержки в чате или по телефону.

Шаг 2.2

Удаляем старую конфигурацию во вкладке System > Reset configuration![]()

Шаг 2.2.1

Удаление старой конфигурации![]()

Читайте также:

- Prestigio geovision 5800bthddvr обновление навитела

- Неисправности ибп apc back ups es 550

- Ошибка 998 неверная попытка доступа к адресу памяти

- Какие разновидности вирусов перехватывают обращения операционной системы к пораженным файлам

- Starforce для инсталляции продукта на данный компьютер необходимо иметь права