Почему нельзя открывать неизвестные файлы пришедшие по электронной почте

Рассказываем, в каких файлах злоумышленники чаще всего прячут вирусы — и как себя правильно вести, чтобы не заразиться.

Спамеры ежедневно рассылают многие миллионы писем. Львиную долю составляет банальная реклама — назойливая, но в основном безвредная. Но иногда к письмам прикрепляют вредоносные файлы.

Чтобы заинтересовать получателя и заставить его открыть опасный файл, его обычно маскируют подо что-нибудь интересное, полезное или важное — рабочий документ, какое-нибудь невероятно выгодное предложение, поздравительную открытку с подарком от имени известной компании и так далее.

У распространителей вирусов есть форматы-«любимчики». Рассказываем, в каких файлах вредоносные программы чаще всего скрываются в этом году.

Защита от фишинга и вредоносных рассылок

Проверка подозрительных посланий — дело нужное и полезное, однако чем меньше фишинговых писем доходит до конечного пользователя, тем лучше. Поэтому мы всегда рекомендуем устанавливать защитные решения с антифишинговыми технологиями на уровне почтового сервера компании.

Кроме того, защита с антифишинговым движком на рабочих станциях позволит предотвратить переход по фишинговой ссылке, даже если авторам письма удастся обмануть получателя.

В электронной почте спам — это нежеланные письма, пользователь на них не подписывался и не может отписаться от них. Как бы они всех ни раздражали, такие рассылки бывают очень прибыльными для спамеров, поэтому, к сожалению, спамеры будут искать всевозможные способы обойти спам-фильтры и засорять ваш ящик. Конечно, почтовые сервисы тоже уделяют большое внимание развитию стоп-машин, думают, как убрать спам, но справляются с этим не на сто процентов. Поэтому было бы неплохо понимать, какими приёмами пользуются спамеры, чтобы вычислить “живой” электронный ящик, а самое главное как противостоять этому. В данной статье мы расскажем, почему нельзя открывать письма от неизвестных отправителей, скачивать вложения и кликать по ссылкам в них.

Основная цель спамщика — донести свою рекламу как можно большему количеству пользователей. Существуют различные методы, как получить базу email-адресов (об этом вы можете почитать вот в этой нашей статье).

- Авто-парсинг сайтов по поиску чужих емейлов;

- Покупка, а также кража email-баз у известных компаний и сайтов;

- Рассылка писем наобум по случайным придуманным email-адресам.

Когда emai-адрес попадает в спамерский список, по началу он считается “грязным” или непроверенным. Но сам пользователь может случайно поспособствовать тому, что этот статус изменится.

Вот несколько примеров, какие действия с вашей стороны могут сделать вас “активным подписчиком” спамеров. Если вы гадаете, как избавиться от спама, просто не делайте всего этого.

1. Вы открываете письмо. Вместо того, чтобы сразу выделить письмо и нажать кнопку “спам”, вы ведётесь на заголовок и из любопытства открываете письмо. Сервис рассылки, которым воспользовался спамер, показывает, что данные емейл-адрес открыл письмо. Спамер понимает, что, во-первых, это живой почтовый ящик, во-вторых, что он зацепил вас своим письмом. Всё, вы в базе.

2. Вы отписываетесь от рассылки в письме. Мало того, что вы открыли письмо от неизвестного отправителя, вы ещё и решили, как благородный человек, отписаться от нежелательной рассылки по-хорошему. Однако отписка на самом деле может скрывать специальную ссылку. Если человек нажимает на неё, на спам-сервер приходит запрос, который подтверждает: письмо получил реально существующий человек. И происходит совершенно обратное тому, что вы ожидали: вместо отписки, вас подписывают на всевозможные спамерские рассылки.

3. Вы отвечаете на сомнительное письмо. В возмущении от нелепости содержимого письма или из любопытства, вы решаете написать отправителю что-нибудь эдакое. Но ответа скорее всего не получите, только дополнительную порцию спама. Сервис фиксирует, что это не только живой email с реальным человеком, но ещё и активным пользователем. Теперь вы в базе “любимчиков” спамеров.

Кроме того, что вы можете, сами того не подозревая, увеличивать потоки спама в ваш ящик, вы можете ещё и подхватить вирус. Большинство людей считают, что вирус можно подхватить, только если будешь скачивать и запускать какие-то файлы из неизвестного письма или переходить по ссылкам на потенциально вредоносные сайты. Но на самом деле заработать себе вирус можно и при простом открытии, если вы не обновляете свой браузер, например. Хакеры без устали ищут всякие лазейки и баги в ПО вашего компьютера (в браузерах, музыкальных проигрывателях и прочих приложениях, которые вы скачиваете из интернета), чтобы вирус смог пролезть к вам на компьютер. И иногда находят. К счастью, создатели ПО тоже не дремлют и делают обновления, чтобы латать свои баги. Поэтому лучше всего разрешить всяким программам обновляться, и особенно это касается антивируса.

На вопрос, как заблокировать спам, ответ простой. Лучший способ уменьшить количество хлама в вашем почтовом ящике и избежать заражения вирусами — не только не открывать письма от неизвестных отправителей, а нажимать на кнопку “спам”, которая есть в любом почтовом сервере.

Подписывайтесь на нашу рассылку и получайте подарок-инструкцию, как не попасться на удочку мошенника.

Что делать, когда от неизвестного отправителя приходят письма с шантажом? Действительно ли злоумышленник может записать видео с web-камеры тогда, когда человек посещает сайты для взрослых? Расслабьтесь, прочитайте наш разбор данной ситуации и узнайте советы о том, как себя вести и как реагировать.

Как проверить содержимое заголовка Received

Проще всего сделать это при помощи нашего сервиса Kaspersky Threat Intelligence Portal. Часть предоставляемых им функций бесплатна, так что если вы столкнулись с подозрительным письмом, можете воспользоваться им без какой-либо регистрации.

Для того чтобы проверить адрес в поле Received, скопируйте его, перейдите на Kaspersky Threat Intelligence Portal и вставьте в поисковую строку на закладке «Поиск». Портал выдаст вам всю доступную информацию о домене и его репутации, а также информацию сервиса Whois. Вот как должна выглядеть его выдача:

Информация от Kaspersky Threat Intelligence Portal

И напоследок на тему порнокомпромата…

Это наше личное мнение, но мы считаем, что не стоит переживать о подобном даже в случае, если злоумышленник действительно получил видео с вами в каком-то фантастическом случае. Даже если хорошие друзья и знакомые узнают, что вы чего-то там смотрели на сайтах, которые маркируются меткой «18+», то максимум посмеются и пожмут плечами. Многие скажут, что сами заходят на такие сайты. Поулыбаются и через несколько дней забудут об этом.

Да, подобное может теоретически навредить репутации некоторых категорий людей — тем, кто работает с детьми, или каким-нибудь важным директорам и представителям в дорогих костюмах и галстуках. Но если вы не Марк Цукерберг и не Павел Дуров, то вряд ли кто целенаправленно будет долго и мучительно взламывать ваше устройство и оплачивать дорогих высококлассных специалистов для осуществления этого.

Кстати, наш Детектив тоже посещает сайты для взрослых — это ГосУслуги, сайт Федеральной Налоговой Службы и сайт ФАС (федеральная антимонопольная служба). Если бы Детектива кто-нибудь заснял на видео, как он сквернословно ругается, пытаясь правильно заполнить декларацию на сайте налоговой, то потом при просмотре было бы очень стыдно.

Чтобы случайно не установить себе трояны и шпионское программное обеспечение, рекомендуем заниматься самообразованием по теме цифровой и компьютерной грамотности. Об этом вы можете узнать, если послушаете интересные курсы и интенсивы на сервисе самообразования и саморазвития — заходите по ссылке.

Также подпишитесь прямо в форме ниже, чтобы получать полезную информацию о мошенничестве в интернете и советы о современных способах заработка.

Поводы для сомнений

В первую очередь вас должна насторожить необычность запроса. Любое письмо, которое требует от вас каких-то нестандартных или нехарактерных для вашей рабочей роли действий — повод присмотреться к нему внимательнее. Особенно если отправитель аргументирует свой запрос неимоверной важностью (это личный запрос генерального директора!) или же срочностью (в течение двух часов надо оплатить счет!). Это распространенные психологические приемы фишеров. Кроме того, насторожиться следует, если вас просят:

- перейти по внешней ссылке из письма и ввести там учетные или платежные данные;

- скачать и открыть файл (особенно исполняемый);

- осуществить действие, связанное с денежными операциями или с доступом в системы или сервисы.

Что делать, если пришло письмо с шантажом?

Если вы обнаружили у себя такое письмо, то всё, что от вас требуется — соблюдать цифровую гигиену:

- не впадать в смятение и замешательство, не паниковать и не делать неадекватных действий (отрывать интернет-кабель, выбрасывать web-камеру с балкона…);

- не отвечать на письмо злоумышленника, чтобы он не получил подтверждения, что данный email-адрес является действующим;

- не переходить по ссылкам, по которым находится якобы подтверждение компромата. Там будет либо реклама, либо лохотроны, либо шифровальщики;

- не переводить деньги, само собой;

- если в письме указан один из ваших паролей, который вы где-то используете — нужно обязательно сменить этот пароль;

- не лениться и иногда что-то читать и изучать на тему основ компьютерной грамотности. Это, кстати, можно сделать на сервисе Нетология (можете сразу открыть её в новой вкладке по ссылке ), там есть разные бесплатные интенсивы, в том числе для тех, кто хочет стать программистом — там тоже можно почерпнуть знания на тему компьютерной грамотности.

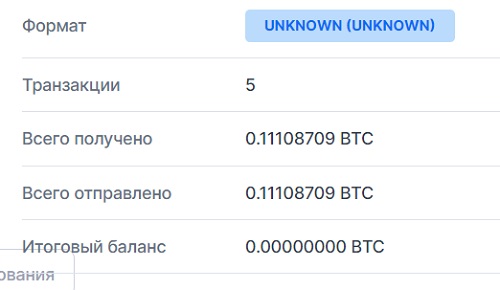

Из интереса мы проверили, сколько человек перевело деньги злоумышленникам на их биткион-кошелёк. Оказалось, нашлось таких 5 человек:

За пару недель 5 человек отправили мошенникам эквивалент 650 долларов в биткоин-валюте. По курсу на начало 2021 года мошенники «заработали» примерно 3000 долларов. Так работает закон больших чисел — если сделать рассылку по миллиону пользователей с попыткой напугать их порнокомпроматом, то обязательно найдутся люди, которые поверят и для спокойствия переведут деньги.

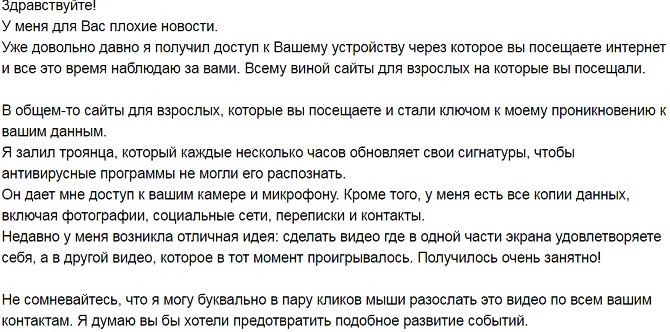

Изучаем письмо с шантажом

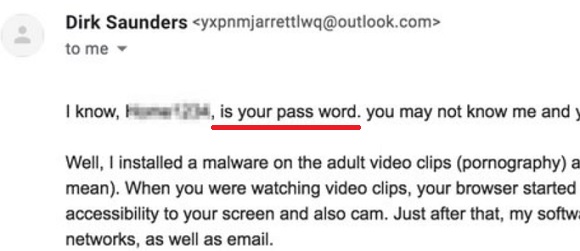

Раз уж письмо пришло, давайте его почитаем. Первая часть сразу начинается с плохих новостей. Злоумышленник, вежливо обращаясь на Вы, заявляет, что взломал наше устройство для использования интернета. Но обратиться к нам его побудило то, что мы посещали сайты для взрослых (по заявлению автора письма):

Также автор заявляет, что он получил доступ к камере и микрофону, скопировал все данные, получил доступы ко всем аккаунтам и знает все контакты и всех друзей. Единственная идея, до которой злоумышленник додумался, имея вот это всё — это сделать видео, когда на одной части экрана воспроизводится запись со взломанной web-камеры с, цитируем — «…где вы удовлетворяете себя…» а на другой части экрана чтобы шло видео, которое в тот момент воспроизводилось на устройстве.

Всё это будет разослано всем друзьям и по всем спискам контактов. Чтобы этого избежать, надо заплатить деньги. В частности, требуется перевести на биткоин-кошелёк эквивалент 650 долларов:

В конце письма нам желают удачи и просят не держать зла. Но мы и не будем держать зла, потому что, если хорошо разобраться, то зла держать не за что и нет смысла с подозрением коситься на свою web-камеру или на камеру смартфона.

4. Образы дисков ISO и IMG

Файлы ISO и IMG по сравнению с предыдущими типами вложений используются не очень часто, но в последнее время злоумышленники все больше обращают на них внимание. Такие файлы — образы диска — представляют собой фактически виртуальную копию CD, DVD или других дисков.

С помощью подобных вложений злоумышленники доставляли жертвам, например, троян Agent Tesla, специализирующийся на краже учетных данных. Внутри образа диска находился вредоносный исполняемый файл, который запускался при открытии и устанавливал на устройство шпионскую программу. Любопытно, что в некоторых случаях преступники использовали, видимо, для верности, сразу два вложения — ISO и DOC.

3. Файлы PDF

Если про опасность макросов в документах Microsoft Office многие уже знают, то от файлов PDF подвоха часто не ожидают. Тем не менее, в них тоже можно спрятать вредоносный код: формат позволяет создавать и выполнять скрипты JavaScript.

Кроме того, злоумышленники любят прятать в PDF-документах фишинговые ссылки. Так, в одной из спам-кампаний мошенники убеждали пользователей перейти на страницу «защищенного просмотра», на которой просили авторизоваться в аккаунт на American Express. Само собой, учетные данные после этого отправлялись мошенникам.

Шантаж по почте — В чём истинная суть?

Рассылка на тему порнокомпромата существует в интернете уже около 2-х лет. Количество пользователей, которые получили подобные письма на электронную почту, исчисляется миллионами.

Если перечитать текст письма с шантажом, то можно обратить внимание, что всё написано очень размыто и обобщённо. Злоумышленник пишет про «доступ к Вашему устройству» без конкретики, какое именно устройство. Далее написано «вы посещали сайты для взрослых» без конкретных примеров. Ещё дальше написано про получение доступ ко всем файлам, контактам и аккаунтам соц. сетей, но в пример не приводится ни единого контакта или имени человека по его аккаунту в соц. сети. Факт взлома компьютера не подтверждается ничем. Могли бы для приличия прикрепить уж стоп-кадр из «заснятого видео».

Единственное, в англоязычном интернете мы нашли примеры, когда в письме указан один из настоящих паролей пользователя. Этим злоумышленник пытается подтвердить факт, что он всё про человека знает, в том числе и все его пароли.

Но не стоит пугаться, если злоумышленник в письме с шантажом указал ваш настоящий пароль. Просто за последние годы в интернете с разных сервисов происходило множество утечек комбинаций email-адресов и паролей. Среди сервисов, из которых утекали базы данных с такими комбинациями, присутствуют LiknedIn, eBay, Yahoo и другие. Поэтому злоумышленники берут один из старых паролей жертвы и рассчитывают, что тот пароль до сих пор используется, и что жертва перепугается и заплатит деньги.

Рассылка делается в автоматическом режиме по утекшим базам из сотни тысяч email-адресов. Связанный с каждым адресом пароль (содержащийся в утёкшей базе) также автоматически подставляется в письмо. Никакой злоумышленник вас не снимал и ничего про вас не знает. Более того, если какой-то человек захотел бы навредить лично вам и сделать что-то подобное в индивидуальном порядке, то ему ничего не мешает взять видео с вами и смонтировать его с любым случайным роликом с порносайта, не дожидаясь, когда вы туда зайдёте.

Некоторые злоумышленники предлагают перейти по ссылке, чтобы вы убедились в существовании компромата. Если перейдёте по ссылке — никакого компромата не обнаружите. Вместо него там окажется троян-шифровальщик, который зашифрует файлы на устройстве, а за расшифровку надо будет заплатить выкуп.

Обычному пользователю не нужно бояться, что его кто-то снимает на web-камеру или кто-то видит то, что отображается на экране устройства. Для осуществления подобного требуются индивидуальные для каждой жертвы сложные действия. Индивидуальных атак стоит бояться людям уровня олигархов или основателям социальных сетей. Конечно, пользователи и сами должны быть аккуратными. Если человек самостоятельно установил себе на устройство программы для слежения и дал им привилегии, то никаких хакерских атак на устройство и не потребуется.

Как найти технические заголовки письма

Как уже говорилось выше, видимое получателю поле «От»; («From») легко подделать. А вот технический заголовок Received должен показывать настоящий домен отправителя. Найти его можно в любом почтовом клиенте. Для примера приведем Microsoft Outlook как самую распространенную программу для чтения почты в современном бизнесе. Если вдруг вы используете какой-то другой клиент, попробуйте изучить его инструкцию или поискать технические заголовки самостоятельно.

- Откройте письмо, которое хотите проверить.

- На закладке «Файл» выберите пункт «Свойства».

- В открывшемся окне «Свойства» в блоке «Заголовки Интернета» найдите поле Received.

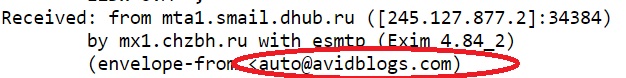

Прежде чем дойти до адресата, письмо может пройти через несколько промежуточных узлов, поэтому полей Received может быть несколько. Вам нужно самое нижнее — именно в нем содержится информация об оригинальном отправителе. Выглядеть оно должно вот так:

Технический заголовок Received.

Есть ли что-то страшное в письме?

Если попытаться что-то выяснить из технической информации, которая содержится в пришедшем письме с шантажом, то обнаруживается, что отправителем является некто с домена AvidBlogs Com :

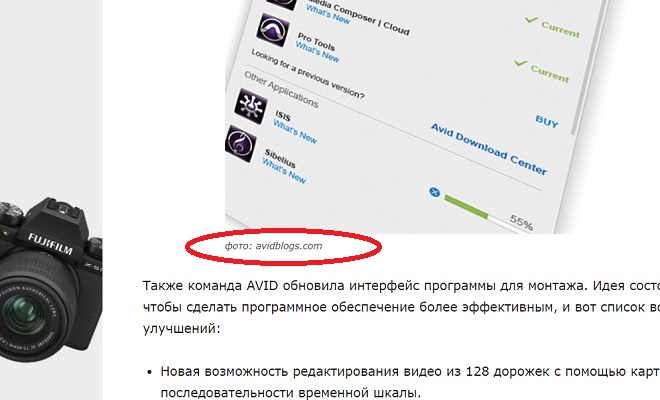

Имя отправителя написано как «auto», так что можно предположить, что это автоматическая рассылка по базе email-адресов, а не индивидуальное обращение. Но об этом чуть позже. Что за домен AvidBlogs? Странно, но это сайт, на котором размещаются статьи о звукорежиссуре и продаётся программное обеспечение для редактирования звука и монтажа видео. В интернете на других сайтах встречаются отсылки к Avidblogs, например на специализированном новостном сайте Photar есть статья про новое программное обеспечение для видеомонтажа. В статье ссылаются на упомянутый домен:

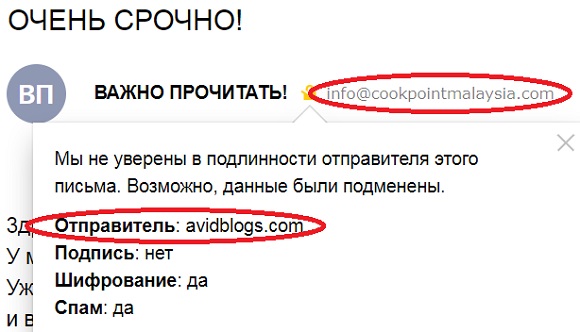

Неопытный пользователь увидит лишь поддельного отправителя с доменом CookPointMalaysia. Неясно, зачем подменять отправителя именно на такого, наверное магазин по продаже кухонных ножей и фартуков должен вызвать доверие. Имеется ввиду, что если зайти на CookPointMalaysia Com , то открывается онлайн-магазин, на котором продаётся множество принадлежностей для кухонь — от фартуков до духовых шкафов.

Мы не можем сказать, почему отправители письма указаны именно такие, но эти данные позволяют сказать, что речь идёт не об индивидуальной угрозе конкретному человеку, а про автоматизированную массовую рассылку по большой базе электронных адресов. Это значит, что одинаковое письмо с шантажом было разослано большому количеству человек. Наверняка некоторые из этих людей посещают порносайты и имеют web-камеру, поэтому такие люди и впрямь могут забеспокоиться, что их взломали.

Но мы разом всех успокоим — не стоит переживать. Расскажем про суть данного мошенничества.

2. Документы Microsoft Office

Также среди киберпреступников популярны файлы Microsoft Office, особенно документы Word (.doc, .docx), электронные таблицы Excel (.xls, .xlsx, .xlsm), а также презентации и шаблоны. Эти файлы могут содержать встроенные макросы — небольшие программы, которые выполняются прямо внутри файла. Злоумышленники использовали их, например, как скрипты для скачки зловредов.

1. ZIP- и RAR-архивы

Киберпреступники очень любят прятать зловредов в архивы. Например, ZIP-файлы с интригующим названием «Люблю_тебя0891» (число могло быть и другим) использовали злоумышленники для распространения шифровальщика GandCrab накануне Дня святого Валентина. Другие мошенники, попавшие в поле зрения экспертов на пару недель позже, рассылали архивы с трояном Qbot, специализирующемся на краже данных.

Еще в этом году обнаружилась интересная особенность WinRAR: оказалось, что при создании архива можно задать такие правила, что при распаковке содержимое попадет в системную папку. В частности, можно распаковать это содержимое в папку автозапуска Windows — и этот «подарочек» автоматически запустится при следующей перезагрузке. По этому поводу рекомендуем вам обновить WinRAR, если вы им пользуетесь.

Как себя вести с потенциально опасными вложениями

Само собой, отправлять в спам все письма с вложенными архивами или файлами в формате DOCX или PDF — слишком радикальный метод защиты. Чтобы не попасться на удочку мошенников, достаточно помнить несколько простых правил.

Вредоносный код, встроенный во вложенный в электронное письмо документ – это реальность. И это актуальная угроза.

Бесчисленное количество компьютеров по всему миру ежедневно заражается, когда пользователи открывают полученные по почте вложенные документы.

Это испытанный прием. Пытается ли злоумышленник добавить в ботнет как можно больше компьютеров, пробует ли достать информацию из корпоративной сети при помощи целенаправленной APT-атаки или же хочет завладеть вашим банковским счетом через троян — во всех случаях вредоносные вложения были и остаются самым востребованным способом атаки в течение многих лет. Пользователи компьютеров хорошо знают о том, что открывать файлы Word, PDF, изображения и прочие типы документов, присланные с незнакомых и подозрительных адресов, которые могут выглядеть совсем безобидно, может быть весьма опасно. Кроме того, вся антивирусная индустрия, а также веб-разработки, почтовые сервисы — все направлено на внедрение новых технологий борьбы с зараженными вложениями. И все это происходит одновременно с тем, что производители программного обеспечения выпускают крайне эффективные патчи, устраняющие многие уязвимости.

И несмотря на это, бесчисленное количество компьютеров по всему миру ежедневно заражается, когда пользователи открывают полученные по почте вложенные документы. Как так получается, что все усилия умнейших людей планеты и вся индустрия высоких технологий оказываются бессильными перед кучкой злоумышленников, которые к тому же не организованы в группы?

В целом причина довольно проста. Нападающие, многие из которых работают либо поодиночке, либо небольшими группами, имеют специально разработанные инструменты, позволяющие эффективно работать. В то же время создатели браузеров, почтовых сервисов и прочие технологические гиганты намного инертнее, как и любая крупная компания со множеством бюрократических барьеров. Но мы не можем винить во всем только бизнес, так как большинство пользователей осознанно отказываются от установки обновлений, а многие открывают вложения в сомнительные письма, хотя и не должны этого делать.

Отдадим должное нападающим — они не так глупы. Они внимательно смотрят за реакцией компаний на свои действия, делают выводы и оперативно изменяют тактику нападений. Они собирают разведданные на людей, которые являются целью их атаки, через социальные сети и прочие ресурсы, где те могут засветиться. Затем шлют им письма, в которых упоминают некоторые факты, повышающие доверие к отправителю.

Моя самоуверенность заставляла меня думать, что злоумышленнику придется сильно потрудиться, чтобы я стал жертвой фишинга. Однако эксперт «Лаборатории Касперского» по вопросам безопасности Курт Баумгартнер вернул меня с небес на землю, объяснив, что любой из нас, вне зависимости от своей продвинутости, может открыть присланный файл, если тот будет от человека, которому мы доверяем. И поэтому необходима защита, основанная на типичном поведении, а не на человеческой интуиции.

Например, последнее обновление безопасности от Microsoft исправило уязвимость Internet Explorer, но не исправило одну из известных уязвимостей нулевого дня в MS Office. Пользуясь этим, злоумышленники могут рассылать вредоносные документы, используя зараженные вложения. Конечно, если нападающий использует инструменты, которые знает ваш антивирус, то вы в безопасности. Но он способен оперативно изменить опознаваемые части кода или инструмент атаки, чтобы нанести свой удар, оставаясь в невидимости для антивирусов.

Не буду слишком хвалить злоумышленников. В конце концов, хорошие парни всегда лучше плохих, хотя и более медленные. Хорошие парни неплохо зарабатывают, имеют социальную защиту, им не нужно опасаться тюрьмы. Поэтому они спокойно изучают работу плохих парней, равно как и плохие парни тоже изучают работу хороших.

Именно так все происходит с разработчиками в «Лаборатории Касперского». Исследователи наблюдали за способами атак, которые злоумышленники использовали в течение многих лет. Для защиты от вредоносного ПО использовался принцип проверки подписи программ и поиска известных сигнатур вредоносных программ. Но сейчас уже стало ясно, что этого недостаточно. Таким образом, была разработана технология автоматического предотвращения эксплойта (AEP), которая сканирует систему на наличие уязвимостей и известного вредоносного поведения. Когда AEP видит, что программа запускает странный код или производит впечатление эксплойта, то запускается механизм защиты. Таким образом, пользователь защищен почти от любой угрозы, в том числе и от вышеупомянутой угрозы нулевого дня.

Если вы получили письмо, подлинность отправителя которого вызывает у вас сомнения, проверьте его самостоятельно. Рассказываем, как.

22 октября 2021

Мы часто пишем о достаточно очевидных признаках фишинга — несоответствии почтового адреса отправителя заявленной им компании, логических нестыковках в письмах, имитации нотификаций онлайновых сервисов. Но заметить фальшивку может быть не так просто — видимое получателю поле с почтовым адресом отправителя можно подделать. Да, в массовых фишинговых рассылках такое встречается нечасто, но в целевом фишинге это, к сожалению, не редкость. Если письмо выглядит настоящим, но по каким-то причинам подлинность его отправителя вызывает у вас сомнения, имеет смысл копнуть чуть глубже и проверить технический заголовок Received. В этом посте мы расскажем, как это сделать.

Читайте также: