Почему на компьютере на котором запущен сервер защиты не должно быть 100 загрузки

Материал, перевод которого мы сегодня публикуем, посвящён поиску узких мест в производительности серверов, исправлению проблем, улучшению производительности систем и предотвращению падения производительности. Здесь, на пути к решению проблем перегруженного сервера, предлагается сделать следующие 4 шага:

- Оценка ситуации: определение узкого места производительности сервера.

- Стабилизация сервера: применение срочных мер по улучшению ситуации.

- Улучшение системы: расширение и оптимизация возможностей системы.

- Мониторинг сервера: использование автоматизированных средств, позволяющих предотвращать возникновение проблем.

3. Улучшение системы

Почему появляется проблема

Загрузка процессора на 100 процентов свидетельствует о том, что оборудование компьютера работает на износ. Задействованы все ресурсы устройства, и каждую последующую операцию он выполняет с большим трудом.

Причин тому огромное множество:

- устаревший или слабый ЦП;

- плохая работа системы охлаждения;

- большое количество программ, функционирующих в фоне;

- неправильно подобранные настройки энергопотребления;

- отсутствие актуальных драйверов процессора и других комплектующих;

- излишний расход ресурсов приложением антивируса;

- воздействие вредоносного ПО;

- влияние функции оверлокинга.

Глядя на столь широкий спектр возможных причин, сложно сразу же определить точный фактор, повлиявший на возникновение проблемы. Поэтому для начала стоит разобраться, является ли проблема аппаратной (связанной с «железом») или программной (связанной с ПО).

▍Использование сжатия данных

Текстовые ресурсы нужно сжимать с использованием алгоритма gzip или brotli. В некоторых случаях сжатие может помочь в сокращении размеров таких ресурсов примерно на 70%.

Диагностика

Для того чтобы найти ресурсы, нуждающиеся в сжатии, можете воспользоваться показателем Enable text compression из отчёта Lighthouse.

Решение проблем

Для включения сжатия нужно отредактировать настройки сервера. Вот подробности об этом:

4. Мониторинг сервера

Инструменты для мониторинга серверов поддерживают сбор данных и их визуализацию с использованием панелей управления. Они умеют оповещать пользователей о различных событиях, имеющих отношение к производительности серверов. Использование таких инструментов может помочь в предотвращении и смягчении проблем с производительностью серверов.

В уведомлениях должны содержаться метрики, которые последовательно и точно описывают проблемы. Например, время ответа сервера (latency) — это метрика, которая особенно хорошо для этого подходит: она позволяет выявить большое количество проблемных ситуаций и напрямую связана с тем, как сервер воспринимается пользователями. Уведомления, основанные на низкоуровневых метриках, вроде уровня использования процессора, могут играть роль полезного дополнения, но они способны указать лишь на небольшую часть возможных проблем. Кроме того, уведомления должны быть основаны не на средних показателях, а на показателях, соответствующих 95-99 перцентилям. В противном случае анализ средних значений может легко привести к пропуску проблем, которые не затрагивают всех пользователей.

Настройка мониторинга

Все основные облачные провайдеры предоставляют клиентам собственные инструменты мониторинга (GCP, AWS, Azure). Кроме того, тут можно отметить инструмент Netdata — отличную бесплатную опенсорсную альтернативу инструментам провайдеров. Вне зависимости от того, чем именно вы пользуетесь, вам понадобится установить на каждый сервер, который нужно мониторить, приложение-агент. После завершения настройки системы не забудьте настроить уведомления. Вот инструкции по настройке разных средств мониторинга:

▍Использование CDN

Задача по обслуживанию статических ресурсов может быть переложена с сервера на сеть доставки контента (Content Delivery Network, CDN). Это позволит снизить нагрузку на сервер.

Основная функция CDN заключается в быстрой доставке материалов пользователям благодаря использованию большой сети серверов, расположенных поблизости от пользователей. Кроме того, некоторые CDN предлагают дополнительные возможности, связанные с производительностью. Среди них — сжатие данных, балансировка нагрузки, оптимизация медиа-файлов.

Настройка CDN

Преимущества CDN раскрываются в том случае, если компания, владеющая сетью, имеет большую группировку серверов, распределённых по всему миру. Поэтому поддержка собственного CDN-сервиса редко имеет смысл. Обычная настройка CDN — это достаточно быстрая процедура, занимающая около получаса. Она заключается в обновлении DNS-записей таким образом, чтобы они указывали бы на CDN.

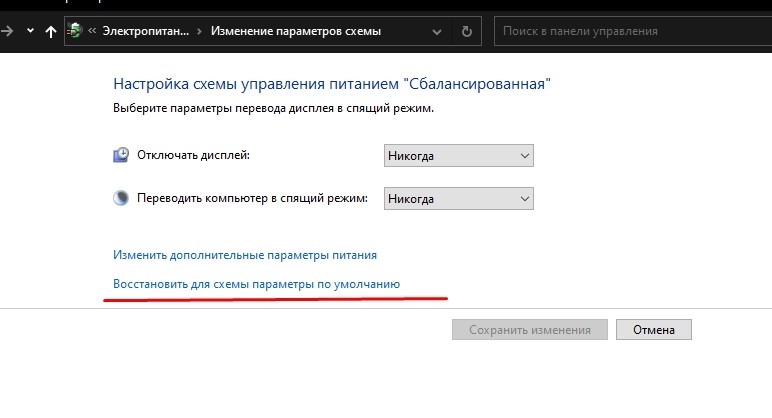

Оптимизация использования CDN: исследование ситуации

Для того чтобы идентифицировать ресурсы, которые обслуживаются не с помощью CDN (но должны выдаваться пользователям с CDN), можно воспользоваться WebPageTest. На странице результатов щёлкните по прямоугольнику, подписанному как Effective use of CDN и просмотрите список ресурсов, которые следует обслуживать средствами CDN.

Результаты, выдаваемые WebPageTest

Решение проблем

Если ресурсы не кешируются с помощью CDN, выясните, выполняются ли следующие условия:

- У ресурса есть заголовок Cache-Control: public.

- У ресурса есть заголовки Cache-Control: s-maxage, Cache-Control: max-age или Expires.

- У ресурса есть заголовки Content-Length, Content-Range или Transfer-Encoding.

▍Постепенное сокращение возможностей системы

Постепенное сокращение возможностей системы — это стратегия временного ограничения функционала, направленная на снятие с сервера чрезмерной нагрузки. Эта концепция может быть применена множеством различных способов. Например, выдача клиентам статической текстовой страницы вместо полномасштабного приложения, отключение поиска или возврат меньшего, чем обычно, количества результатов поиска. Сюда относится и отключение ресурсоёмких возможностей проектов, не влияющих на их основной функционал. Основное внимание тут должно быть уделено отключению функционала, от которого можно отказаться, не слишком сильно воздействовав на основные возможности приложения.

Что делать, если ЦП загружен на 100 % в Windows 10

Решение проблемы тесно связано с причиной ее появления. Обычно факторы, влияющие на работу компьютера, принято делить на аппаратные и программные. В первом случае устранить неполадку будет сложнее, поскольку, в большинстве случаев, требуется замена комплектующих. А вот аппаратные ошибки легко устраняются встроенными средствами.

Если проблема аппаратная

Сначала нужно рассмотреть аппаратные методы исправления загруженности процессора. Возможно, после диагностики единственным способом окажется замена компьютера или его отдельных комплектующих. Однако вы, в любом случае, сможете снизить влияние проблемы на работоспособность устройства.

Устаревшие комплектующие

Компьютеры и их компоненты обновляются каждый год. ПК, считавшийся мощным еще пару-тройку лет назад, сегодня максимум воспринимается в качестве «рабочей лошадки». Чего уж говорить о бюджетных устройствах, для которых постоянная загрузка на 100 % – нормальное явление.

Ни один пользователь, выложивший крупную сумму за компьютер, не сможет смириться фактом устаревшего оборудования. К счастью, существует альтернативный вариант решения проблемы. Он предполагает ограничение некоторых процессов, благодаря чему снижается нагрузка. Если компьютер морально устарел, но заменить его нет возможности, воспользуйтесь следующими рекомендациями:

- работайте в 1-2 программах одновременно и не более того;

- по возможности устанавливайте старые версии приложений, у которых более щадящие системные требования;

- регулярно осуществляйте чистку мусора;

- не пытайтесь пользоваться ресурсоемкими приложениями (в особенности это касается игр и видеоредакторов).

На заметку. Чтобы компьютер работал максимально эффективно, старайтесь иметь, по меньшей мере, 20 % свободного пространства от общего объема накопителя.

Если ни одна из предложенных рекомендаций не помогла, возможно, вам придется задуматься о замене компьютера. Сэкономить в таком случае помогает установка новых комплектующих взамен старых. Но помните, что процессор – это одна из множества частей единого механизма. Также стоит учитывать возможности видеокарты и встроенного накопителя.

Перегрев процессора

Если компьютер постоянно загружен на 100 %, существует большая вероятность того, что в задействовании максимального количества ресурсов виноват не сам процессор, а его система охлаждения. Для демонстрации всех своих способностей ЦП должен всегда оставаться холодным. В этом ему помогают кулеры, установленные в корпусе ПК.

Оверклокинг

Скорость работы компьютера зависит от тактовой частоты его процессора. Пытаясь выжать из устройства все соки, многие пользователи прибегают к оверлокингу. Иногда он помогает, несмотря на повышенную теплоотдачу и шум. Для увеличения частот можно задействовать меню BIOS, где доступна функция изменения тактовой частоты.

Однако не стоит думать, что оверлокинг является панацеей для любого компьютера. В случае со старыми устройствами велик риск их полного выхода из строя. Кроме того, могут периодически вылетать программы и происходить случайные сбои, из-за чего ПК не грузится.

▍Ограничение скорости обработки запросов

Ограничение скорости обработки запросов позволяет защитить инфраструктуру, ограничивая количество входящих запросов. Это очень важно при падении производительности сервера. По мере того, как растёт время ответа сервера, пользователи имеют свойство агрессивно обновлять страницу, что ещё сильнее повышает нагрузку на сервер.

Хотя отказ от обработки запроса — мера простая и действенная, лучше всего снижать нагрузку на сервер, занимаясь ограничением числа поступающих к нему запросов средствами некоей внешней системы. Это может быть, например, балансировщик нагрузки, обратный прокси-сервер или CDN. Ниже приведены ссылки на инструкции по работе с несколькими системами такого рода:

Диагностика

Запустите Lighthouse и взгляните на показатель Serve static assets with an efficient cache policy для того чтобы увидеть список ресурсов с коротким и средним временем кеширования (Time To Live, TTL). Проанализируйте ресурсы, перечисленные в списке, и рассмотрите возможность увеличения их TTL. Вот ориентировочные сроки кеширования, применимые к различным ресурсам.

- Статические ресурсы нужно кешировать на длительный срок (1 год).

- Динамические ресурсы нужно кешировать на короткий срок (3 часа).

Настройка кеширования

Нужно записать в директиву max-age заголовка Cache-Control необходимое время кеширования ресурса, выраженное в секундах. Вот инструкции по настройке этого заголовка в разных системах:

2. Стабилизация сервера

Наличие в системе перегруженного сервера может быстро привести к каскадным отказам в других частях системы. В результате важно, после того, как стало известно о том, что сервер перегружен, стабилизировать его, а уже потом исследовать ситуацию на предмет внесения в систему неких серьёзных улучшений.

1. Оценка ситуации

Когда трафик перегружает сервер, узким местом производительности могут стать процессор, сеть, память, дисковая подсистема ввода-вывода. Определение того, что именно вызывает проблему, позволяет сконцентрировать усилия на самом важном. Рассмотрим некоторые особенности анализа важнейших серверных подсистем.

- Процессор. Если использование процессора постоянно находится на уровне, превышающем 80%, это значит, что сервер перегружен и нужно выяснить причины возникновения подобной ситуации. Дело в том, что производительность серверов часто падает при достижении нагрузки на процессор 80-90%. Если же нагрузка близка к 100%, падение производительности становится более заметным. Нагрузка на процессор, которую создаёт обработка единственного запроса, крайне мала. Но когда запросов очень много, например, на пиках активности пользователей, даже «лёгкие» запросы могут перегрузить сервер. Уменьшить уровень использования процессора можно, перенеся сервер в другое окружение, снизив объём сложных вычислительных операций, ограничив количество запросов, поступающих к серверу.

- Сеть. В периоды, когда к серверу поступает очень много запросов, сеть, к которой подключён сервер, должна справляться с передачей данных от пользователя серверу и в обратном направлении. Некоторые сайты, зависящие от хостинг-провайдеров, могут испытывать проблемы, достигая лимитов на передачу данных. Избавиться от этой неприятности можно, снизив объёмы данных, которыми обмениваются сервер и клиентские системы.

- Память. Если в системе недостаточно памяти, данные приходится выгружать на диск. Диск работает значительно медленнее, чем память. В результате такая ситуация может привести к замедлению работы серверного приложения. Если вся память сервера заполнена, это может привести к ошибкам нехватки памяти (Out Of Memory, OOM). Устранить эту проблему, можно, оптимизировав выделение памяти, исправив утечки памяти и оснастив сервер большим количеством памяти.

- Дисковая подсистема ввода/вывода. То, с какой скоростью данные можно записывать на жёсткий диск, и то, с какой скоростью их можно с него читать, зависит от самого диска. Если пропускная способность дисковой подсистемы является узким местом сервера, смягчить эту проблему можно, увеличив объём данных, кешируемых в памяти (правда, платой за это станет повышенное потребление памяти). Если кеширование не помогает — вполне возможно, что решить проблему поможет обновление дисковой подсистемы сервера.

Начать работу по выявлению проблем сервера можно, воспользовавшись командой top. Если есть такая возможность, здесь можно прибегнуть к историческим данным хостинг-провайдера и к данным, собранным системами мониторинга.

▍Масштабирование вычислительных ресурсов

Решение относительно масштабирования вычислительных ресурсов следует принимать с осторожностью. Хотя часто решить некие проблемы можно, прибегнув к масштабированию, сделав это несвоевременно, можно неоправданно усложнить систему и необоснованно повысить затраты на её поддержку.

Диагностика

Высокий показатель, характеризующий время до первого байта (Time To First Byte, TTFB), может быть признаком того, что сервер приближается к пределам своих возможностей. Найти сведения о TTFB можно в разделе Reduce server response times (TTFB) отчёта Lighthouse.

Для более глубокого исследования ситуации нужно воспользоваться каким-нибудь средством мониторинга и проанализировать использование процессора. Если текущее или прогнозируемое значение загрузки процессора превышает 80% — это значит, что нужно задуматься о повышении мощности сервера.

Решение проблем

Добавление в систему балансировщика нагрузки позволяет распределять трафик между множеством серверов. Балансировщик нагрузки находится перед пулом серверов и распределяет трафик на подходящие серверы. Облачные провайдеры предлагают пользователям балансировщики нагрузки (GCP, AWS, Azure), но можно пользоваться и собственным балансировщиком, применив HAProxy или NGINX. После того, как балансировщик нагрузки готов к работе, в систему можно добавлять дополнительные серверы.

В дополнение к балансировке нагрузки большинство облачных провайдеров предлагает услуги по автоматическому масштабированию вычислительных мощностей (GCP, AWS, Azure). Автоматическое масштабирование связано с балансировкой нагрузки. А именно, при автоматическом масштабировании ресурсов в моменты высокой нагрузки производится выделение дополнительных ресурсов, а в периоды низкой — отключение ненужных ресурсов. Но, даже учитывая это, нужно отметить, что автоматическое масштабирование — это тоже не универсальное решение. Для автоматического запуска серверов нужно время. Конфигурации автоматического масштабирования требуют серьёзной настройки. Поэтому до применения сложной системы автоматического масштабирования стоит опробовать сравнительно простую конфигурацию с балансировщиком нагрузки.

▍Минификация JavaScript- и CSS-кода

Минификация кода позволяет уменьшать его размер, удаляя ненужные символы.

Диагностика

Взгляните на показатели Minify CSS и Minify JavaScript отчёта Lighthouse для того чтобы выявить ресурсы, нуждающиеся в минификации.

Решение проблем

Если у вас мало времени — сосредоточьтесь на минификации JavaScript-кода. На большинстве сайтов объём JavaScript-кода превышает объём CSS-кода, поэтому такой ход даст лучшие результаты. Вот материал о минификации JavaScript, а вот — о минификации CSS.

▍Оптимизация изображений и других медиа-материалов

На изображения приходится основной объём материалов большинства веб-сайтов. Оптимизация изображений может привести к значительному уменьшению размеров материалов сайта. При этом такая оптимизация выполняется достаточно быстро.

Диагностика

В отчёте Lighthouse есть разные показатели, которые указывают на потенциальные возможности по оптимизации изображений. Для поиска крупных изображений, нуждающихся в оптимизации, можно воспользоваться и обычными инструментами разработчика браузера. Такие изображения вполне могут стать хорошими кандидатами на оптимизацию.

Вот список показателей отчёта LightHouse, на которые стоит обратить внимание, исследуя возможность оптимизации изображений:

-

сетевую активность страницы.

- Щёлкните по Img для того чтобы отфильтровать ресурсы, не являющиеся изображениями.

- Щёлкните по столбцу Size для того чтобы отсортировать файлы изображений по размеру.

Решение проблем

Сначала поговорим о том, что стоит предпринять в том случае, если у вас мало времени.

В такой ситуации стоит обратить внимание на большие изображения, и на изображения, которые загружаются чаще других. Обнаружив их, их надо подвергнуть ручной оптимизации, воспользовавшись инструментом наподобие Squoosh. Хорошими кандидатами на оптимизацию обычно являются большие фотографии. Например, взятые с ресурса вроде Hero Images.

Вот на что надо обращать внимание, оптимизируя изображения:

- Размер: изображения не должны быть больше, чем нужно.

- Сжатие: в целом можно отметить, что сжатие с уровнем качества 80-85 обычно почти не ухудшает внешнего вида изображений, но при этом позволяет избавиться от 30-40% размеров файлов изображений.

- Формат: храните фотографии в формате JPEG, а не PNG. Для анимированного контента используйте MP4, а не GIF.

Если изображения составляют значительную долю материалов сайта — рассмотрите возможность использования для их обслуживания специализированного CDN-сервиса, рассчитанного на работу с изображениями. Такие сервисы позволяют снять нагрузку по работе с изображениями с основного сервера. Настройка проекта на использование подобного CDN-сервиса проста, но она требует обновления существующих ссылок на изображения таким образом, чтобы они указывали бы на CDN-ресурсы. Вот материал, посвящённый использованию специализированных CDN-сервисов, рассчитанных на изображения.

Итоги

Ответы на вопросы использования Системы лицензирования и защиты конфигураций (СЛК)

Для защиты от нелицензионного использования тиражных отраслевых и специализированных решений (ТОР) компании «1С-Рейтинг» используется программно-аппаратный комплекс «Система лицензирования и защиты конфигураций» (СЛК). Дистрибутив СЛК включен в основную поставку ТОР. СЛК предоставляет возможность использовать как аппаратные ключи защиты, так и программные.

Ниже приведены ответы на часто задаваемые вопросы по работе СЛК в ТОР компании «1С-Рейтинг», распределенные по темам:

Как установить программный ключ?

Инструкция по установке программного ключа прилагается к комплекту поставки программного продукта или дополнительной лицензии.

Нами приобретена дополнительная лицензия. На какой компьютер необходимо её установить?

Дополнительные лицензии (однопользовательские или многопользовательские) необходимо устанавливать на тот же компьютер, где ранее была установлена основная лицензия, полученная с основной поставкой продукта.

При установке дополнительной лицензии на другой компьютер она становится неработоспособной. В этом случае:

если основная и дополнительная лицензии являются программными, то потребуется получение резервного пинкода для дополнительной лицензии, чтобы активировать её на компьютере с установленной основной лицензией;

если основная лицензия является аппаратной, а дополнительная — программной, то можно перенести аппаратный ключ на компьютер с активированной дополнительной программной лицензией.

При инициализации СЛК в момент запуска «1С:Предприятия» выводится окно с текстом «Ошибка связи: Версия сервера Х.Х.Х.Х не соответствует версии клиента Х.Х.Х.Х»

- Ошибка говорит о том, что один из компонентов СЛК был обновлен, а другой — нет (сервер или клиент СЛК). В этом случае необходимо обновить устаревший компонент СЛК.

Сервер СЛК обновляется путем установки из дистрибутива СЛК, поставляемого с дистрибутивом обновления конфигурации. После установки дистрибутива обновления, дистрибутив СЛК доступен в подкаталоге ...\1C-Rating\\Х_Х_Х_Х\Protection\ каталога шаблонов «1С:Предприятие 8».

Клиентская компонента СЛК обновляется в момент обновления конфигурации рабочей информационной базы.

Например, если используются два продукта с версиями СЛК 2.0.8 и 2.0.9, то на компьютере с ключами защиты необходимо установить сервер СЛК 2.0.9, а на компьютере с конфигурацией, использующей СЛК 2.0.8 установить LicenceAddin 2.0.9.

Важно: необходимо устанавливать файл внешней компоненты той же разрядности (х86, х64) что и служба сервера СЛК

В этом случае необходимо обновить конфигурацию рабочей информационной базы до актуальной версии тиражного решения.

Необходимо использовать на одном компьютере конфигурации с разными версиями СЛК. Как это можно сделать?

На одном компьютере могут использоваться конфигурации с разными редакциями СЛК (например, СЛК 1.1 и СЛК 2.0). Подробная инструкция по запуску СЛК разных редакций на одном компьютере приведена в статье «Порядок обновления системы лицензирования конфигураций (СЛК «Катран») в отраслевых решениях «1С-Рейтинг» с версии 1.1 на 2.0».

Изменение каких технических характеристик компьютера приводит к неработоспособности программного ключа?

Программный ключ формируется на основании следующих параметров компьютера, на котором установлен сервер СЛК:

Где физически располагаются программные ключи?

Физически программный ключ представляет собой файл на жестком диске компьютера, на котором установлен сервер СЛК.

Файлы ключа находятся в папке:

где - это общая папка данных программ.

где - это каталог установленных программ.

Для WindowsVista и выше это может быть следующий путь:

- C:\ProgramData\1C\Licence\Data\

- C:\Program Files (x86)\1C\Licence 2.0\Bin

Для Windows XP / 2003, соответственно:

- C:\Documents and settings\All users\Application Data\1C\Licence\Data

- C:\Program Files (x86)\1C\Licence 2.0\Bin

Необходимо убедиться, что корректно указано расположение сервера СЛК (правильно указано имя компьютера с установленным сервером СЛК или его IP-адрес).

Если расположение сервера указано корректно, а ошибка продолжает появляться, то необходимо убедиться, что:

рабочая станция способна установить связь с сервером по протоколу TCP/IP (например, через системную команду ping);

работа сервера СЛК (программа «C:\Program Files\1C\Licence 2.0\Bin\LicenceServer.exe») на компьютере, выполняющем роль сервера, не блокируется защищающим компьютер программным обеспечением, например, Брандмауэром Windows или антивирусом. Если работа сервера СЛК блокируется, то необходимо добавить сервер СЛК или используемый для соединения с сервером СЛК порт в список исключений защищающего программного обеспечения.

Порядок настройка для ОС с английским интерфейсом:

Control Panel \ Change date, time or number formats

Параметр «Language for non-Unicode programs» должен быть «Russian».

Где можно получить драйверы аппаратных ключей, утилиты, дистрибутивы СЛК?

Актуальные версии дистрибутивов СЛК (включая драйверы и утилиты) поставляются в составе дистрибутивов отраслевых решений, а также в составе дистрибутивов обновлений для тех релизов, в которых менялась СЛК (менялись файлы защиты или обновлялась версия СЛК).

-

Как на одном сервере лицензий можно использовать библиотеки защиты разных релизов?

Существует 2 варианта решения данной задачи:

- Установка различных библиотек на различные ПК

- Использовать механизм параллельного использования библиотек защиты различных релизов.

Чтобы на одном сервере лицензий можно было использовать библиотеки защиты разных релизов, необходимо:

"Предупреждение безопасности

Открывается "Менеджер объектов" из файла "Licence.Objects.

Рекомендуется обращать внимание на источник, из которого был получен файл данных.

В версии платформы 1С:Предприятие 8.3.9.2033 реализован механизм защиты от опасных действий. При выполнении потенциально опасного действия система выдает предупреждение, содержащее информацию о выполняемом действии и потенциальной опасности этого действия. К потенциально опасным действиям относятся:

- Загрузка внешнего отчета, обработки или расширения конфигурации.

- Загрузка или обновление конфигурации/расширения.

- Доступ из внешнего отчета/обработки или расширения к следующим возможностям:

- Исполнение команды операционной системы.

- Управление пользователями.

- Загрузка внешней компоненты.

Пользователь имеет возможность разрешить или отклонить потенциально опасное действие.

- Не использовать последние версии платформы

- Пользователям, использующим защищенный функционал, снять флажок "Защита от опасных действий".

- СЛК на сервере было обновлено (остановлена служба и обновлена версия).

Требуется ли устанавливать СЛК на всех локальных машинах?

Куда нам необходимо обратиться для получения резервного пинкода программной лицензии?

Каждый пинкод может быть использован только один раз. При изменении конфигурации компьютера ключ может стать неработоспособным. Для восстановления работоспособности возможно получение ограниченного числа (не более 4-х для СЛК 2.* и не более 6-ти для СЛК 3.0) резервных пинкодов. Для получения резервного пин-кода необходимо обратиться в отдел продаж компании «1С-Рейтинг» по электронной почте zakaz@1c-rating.kz и указать серийный номер утратившего работоспособность ключа, причину выхода из строя.

Что нам делать, если оба резервных пинкода уже использованы?

Если резервные пинкоды израсходованы, то пользователи могут обратиться в отдел продаж компании «1С-Рейтинг» за приобретением дополнительных пинкодов с указанием причин выхода из строя второго резервного пинкода. Обращение должно быть оформлено на официальном бланке компании, с подписью руководителя. Если не будет выявлено нарушений Лицензионного соглашения, то пользователю будет предоставлен дополнительный пинкод.

Стоимость получения дополнительного пинкода составляет 5 000 тг за один пинкод.

Существует ли возможность обменять лицензии с аппаратной защитой на лицензии с программной защитой?

Пользователи отраслевых и специализированных решений, имеющих аппаратную защиту, могут перейти на использование программной защиты. Они могут сдать имеющиеся у них аппаратные ключи защиты и получить взамен программные ключи. Стоимость обмена составляет 5 000 тг за одну лицензию.

Существует ли возможность обменять лицензии с программной защитой на лицензии с аппаратной защитой?

Лицензии с программной защитой можно обменять на лицензии с аппаратной защитой. Стоимость обмена составляет 15000 тг за одну лицензию.

Для выполнения замены необходимо обратиться в в отдел продаж компании «1С-Рейтинг» по электронной почте zakaz@1c-rating.kz или к партнеру-франчайзи фирмы «1С». Для замены необходимо предоставить сведения о регистрационном номере продукта, причину замены и гарантийное письмо с обязательством удалить с компьютера файл программной лицензии после выполнения замены. Причина замены анализируется в компании «1С-Рейтинг», после чего принимается решение о возможности выполнения замены.

После отгрузки аппаратного ключа все пинкоды из заменяемого комплекта становятся неактивными (недоступными для выполнения операций с лицензиями).

![]()

Тема безопасности сервера Windows не раз поднималась, в том числе и в этом блоге. Тем не менее мне хотелось бы еще раз освежить в памяти старые методы защиты и рассказать о малоизвестных новых. Разумеется, будем использовать по максимуму встроенные средства.

Итак, предположим, что у нас есть небольшая компания, которая арендует терминальный сервер в удаленном дата-центре.

При проектировании любой защиты следует начинать с модели угроз — от кого или чего, собственно, будем защищаться. В нашей типовой конфигурации я буду строить оборону от внешних злобных хакеров, от некомпетентных (а может, и немного злонамеренных) пользователей. Начнем с внешнего периметра обороны — фаервола.

Во времена Windows 2003 встроенный фаервол представлял собой жалкое зрелище, и в случае невозможности применения сторонних средств приходилось использовать IPSec. Пример такой настройки разобран, например, в материале Secure Windows Servers using IPSec Firewall.

Сейчас, с появлением WFP (Windows Filtering Platform) дела стали получше. В принципе, с этим фаерволом так или иначе сталкивался, наверное, каждый системный администратор Windows, поэтому настройка удаленного доступа к серверу только с определенных IP не должна вызывать затруднений. Я обращу внимание на некоторые «фишки», которые используются редко.

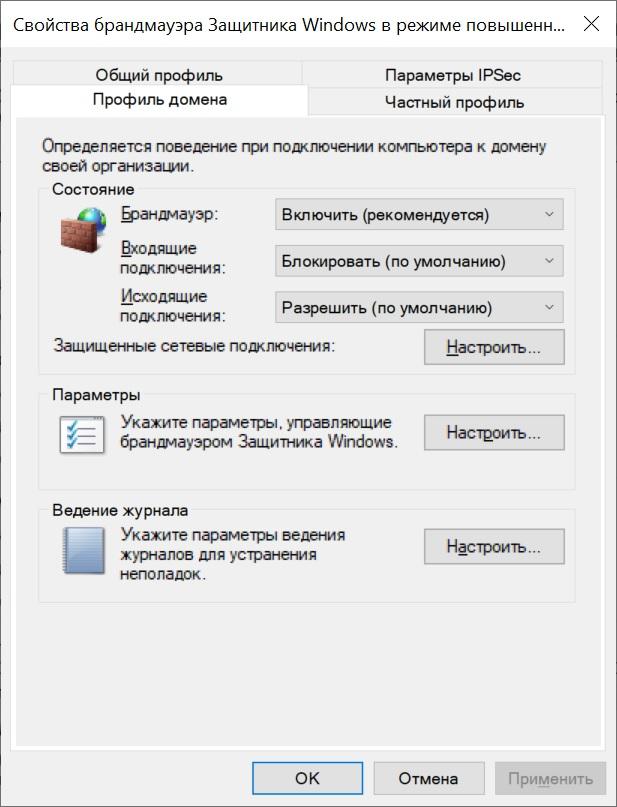

По умолчанию фаервол блокирует все входящие соединения, кроме явно разрешенных, но исходящие разрешает все, кроме явно запрещенных. Политику эту можно изменить, открыв управление фаерволом через wf.msc и выбрав «Свойства».

![]()

Теперь, если мы захотим запретить пользователям терминального сервера выходить с этого сервера в интернет — у нас это получится.

Стоит отметить, что при настройке правил доступа к серверу (входящие подключения) явно создавать правила для исходящего трафика не нужно. В терминах iptables — established и related всегда разрешены.

Для ценителей командной строки настройку фаервола можно производить в контексте netsh advfirewall. Почитать про команды можно в материале «Брандмауэр Windows 7 в режиме повышенной безопасности», я же добавлю, что блокировка входящих и исходящих подключений включается командой:

Еще одной особенностью фаервола windows является то, что любая программа или настройка меняет его правила без уведомлений. Например, отключили вы все правила на нашем дедике, рядом появился второй, вы сделали между ними локальную сеть, настроили общий доступ и… внезапно у вас включается smb для всех и вся со всеми вытекающими последствиями.

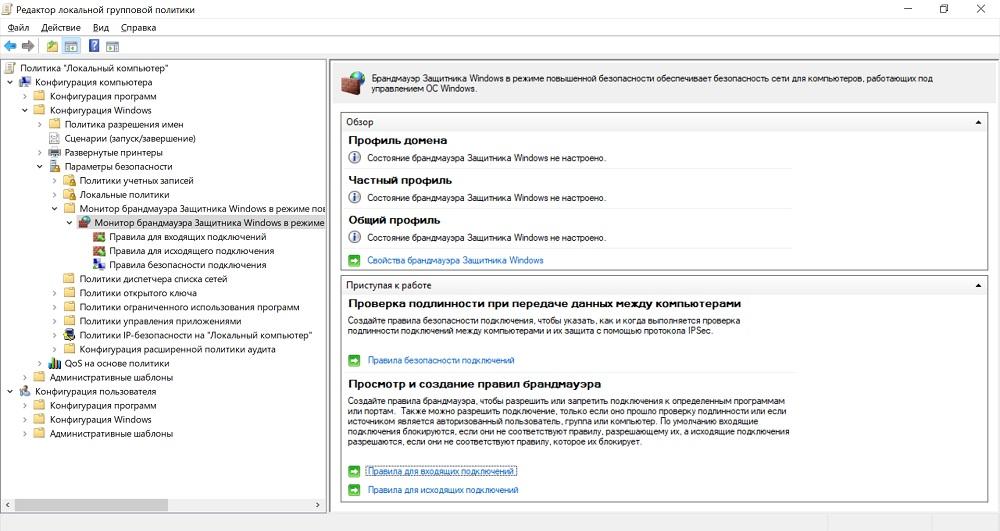

Выхода, по сути, два с половиной (напомню, мы пока говорим только про встроенные средства): регулярно проверять, не изменились ли правила, и использовать старый добрый IPSec или — как по мне, самый разумный вариант — настраивать фаервол групповой политикой. Настройка производится в Конфигурация компьютера — Конфигурация Windows — Параметры Безопасности — Монитор брандмауэра Защитника Windows в режиме повышенной безопасности.

![]()

Настройка фаервола групповой политикой.

Также при помощи фаервола windows можно реализовать простой fail2ban. Достаточно включить аудит неудачных попыток входа и при нескольких неудачах подряд блокировать IP источника. Можно использовать самописные скрипты, а можно уже готовые средства, о которых я писал в статье «Как дать шифровальщикам потопить компанию».

Если же встроенного фаервола не хватает и хочется использовать что-то более серьезное, то можно установить стороннее ПО. Жаль, что большинство известных решений для Windows Server — платные. Другим вариантом будет поставить перед сервером роутер. Понятно, что такая установка подойдет, если мы используем colocation, а не аренду сервера где-то далеко-далеко за рубежом. Если же зарубежный дата-центр — это наш выбор, то можно использовать виртуализацию — например, встроенный Hyper-V — и установить в виртуалку привычный GNU\Linux или FreeBSD.

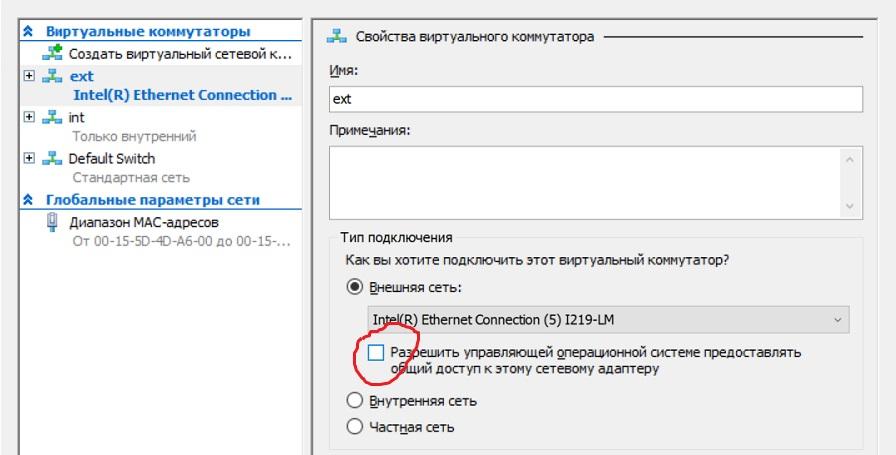

Возникает вопрос: как сделать так, чтоб виртуалка имела прямой выход в интернет, а сервер — нет? Да еще чтобы MAC-адрес сервера не светился хостеру и не требовал тем самым покупки еще одного IP-адреса.

Для этого виртуальную машину нужно снабдить двумя сетевыми адаптерами. Один — для непосредственного подключения к интернету, для него мы сделаем виртуальный коммутатор типа «внешний» и снимем галочку, разрешающую операционной системе взаимодействие с этим коммутатором. Этой самой галочкой мы лишим сервер прямого доступа в интернет (настройку виртуальной машины-фаервола лучше произвести заранее), и его MAC не будет светиться хостеру.

![]()

Настройка внешнего виртуального коммутатора.

Другой виртуальный коммутатор следует сделать типа «внутренний» для взаимодействия виртуальной машины и сервера. На нем уже нужно настроить локальную адресацию. Так получится создать виртуальный роутер, стоящий перед сервером и защищающий его.

Заодно на этой виртуальной машине можно настроить любимый VPN до офиса или удаленных сотрудников, не заморачиваясь с ролью «Маршрутизация и удаленный доступ» или со встроенным IPSec, как я рассказывал в статье «Как я базы 1С в Германии прятал». Главное, не забыть проверить автозапуск этой виртуальной машины при старте системы.

Подключаться к такому серверу можно при помощи обычного RDP или использовать HTML5 клиенты с двухфакторной аутентификацией. Стоит на случай брутфорса озаботиться и решениями fail2ban, и блокировкой учетной записи на некоторое время при нескольких неудачных попытках авторизации подряд.

Снаружи сервер мы более-менее защитили, перейдем к защите внутренней.

Конечно, для защиты сервера изнутри очень хочется поставить какой-нибудь антивирус — мало ли что пользователи сервера накопируют или накачают из интернета. Но на практике антивирус на сервере может принести больше вреда, чем пользы. Поэтому я обычно использую механизмы блокировки запуска ПО не из белого списка — в частности, механизм SRP (software restriction policies), о котором я тоже упоминал в статье «Как дать шифровальщикам потопить компанию».

Остановлюсь чуть подробнее на одном подводном камне, о котором часто забываем при включении SRP со стандартными настройками, когда блокируется все, кроме папок Windows и Program Files. Действительно, это отфильтровывает почти всех зловредов. Но не очень работает со злонамеренностью сотрудников, ведь в системных папках есть подпапки с правом на создание объектов пользователями. Например, можно посмотреть на папку C:\Windows\Temp.

![]()

Разрешения на папку, которая попадет в белый список.

И такая папка не одна. Можно, конечно, проводить аудит системных папок самостоятельно, а можно довериться людям, которые это уже сделали. Например, специалист Stefan Kanthak в своем блоге (по ссылке есть тестовый вирус EICAR, антивирус может сработать) в довольно агрессивной манере проходится по антивирусам и методам защиты Windows и заодно предлагает уже собранный пакет настроек SRP, который будет блокировать и такие подозрительные папки. По запросу автор предоставляет и программу для конвертирования этих настроек реестра в файлы локальных политик.

Если вы предпочитаете использовать механизм AppLocker c более гибкими настройками, то вам может помочь решение AaronLocker.

Редакция не рекомендует использовать и устанавливать скрипты и прочие программы из интернета без предварительного их изучения.

Если AppLocker появился уже довольно давно, а возраст SRP перевалил за 15 лет, то относительно свежей альтернативой является WDAC (Windows Defender Application Control). Действительно, со времен Security Essentials встроенный «антивирус» обзавелся многими интересными возможностями. Например, WDAC — модуль, который отвечает за политики доступа к приложениям и библиотекам. Ранее он являлся частью Device Guard (защита компьютера, в том числе с применением технологий виртуализации), и немного про его настройку рассказывалось в материале «Принцип работы S Mode в Windows 10 и настройка Device Guard своими руками». Подробнее со всеми тонкостями можно ознакомиться в официальной документации, мне же остается добавить несколько минусов, отличающих его от классических решений вроде SRP и AppLocker:

- Графической настройки нет, все через командлеты PowerShell.

- Нет настроек в срезе пользователя, только для компьютера.

- Настройка делается довольно непривычно — подготавливается файл в формате xml, который затем приводится к бинарному, и распространяется по компьютерам.

Зато возможна настройка в срезе приложения: например, если вы хотите дать доступ к cmd.exe вашему скрипту, а не стороннему вирусу — это можно реализовать. Да еще и политику можно применить до загрузки системы, при помощи UEFI.

![]()

Блокировка хрома через WDAC.

В целом из-за тягостной настройки сложилось впечатление, что WDAC больше позиционируется не сам по себе для управления компьютерами, а как средство, позволяющее интегрироваться с централизованными MDM-системами вроде Microsoft Intune. Но при этом разработка старых добрых SRP прекращена в Windows 10 1803.

Если говорить про Защитник Windows, нельзя не упомянуть про Credential Guard и Remote Credential Guard.

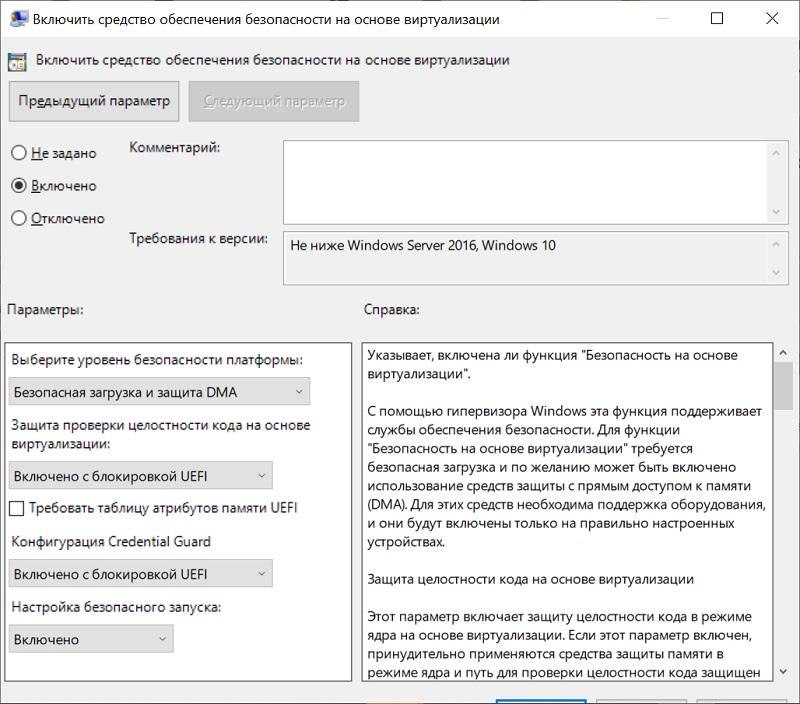

Первое средство использует опять же виртуализацию, запуская компонент LSA (Local Security Authority) в изолированном от операционной системы процессе, что сильно усложняет процесс кражи хешей паролей и билетов Kerberos. Подробнее про технологию можно почитать в официальной документации. Для работы процессор должен поддерживать виртуализацию, а также в системе должна быть включена безопасная загрузка (Secure Boot) и модуль TPM для привязки учетных данных к оборудованию. Включить Credential Guard можно через групповую политику Конфигурация компьютера — Административные шаблоны — Система — Device Guard — Включить средство обеспечения безопасности на основе виртуализации.

![]()

Включение Credential Guard.

Второе средство служит для защиты передаваемых учетных данных (особенно админских!) для удаленного подключения, например, по тому же RDP. Ранее для этих целей предлагался механизм Restricted Admin Mode, но он ограничивал подключение только одним сервером. Подключившись к серверу, нельзя было просто так использовать ресурсы сети, права администратора применялись только к одному серверу а-ля системный аккаунт Local System.

Remote Credential Guard позволяет передавать учетные данные с локальной машины удаленному серверу без явного ввода пароля, что, помимо расширенной безопасности, даст и удобство подключения к серверам (SSO). Почитать подробнее можно в документации, ну а я добавлю, что для работы механизма достаточно включить его поддержку на сервере — например, через реестр командой:

А потом подключаться к серверу командой:

Теперь учетные данные в безопасности, а сервер достаточно защищен. Правда, в материале я осознанно не касался вопросов защиты от злонамеренного хостера, но тут все сводится в общем-то к одному — к шифрованию дисков.

![]()

В сегодняшней статье я расскажу об уязвимостях сервера 1С в корпоративной сети.

Как показала практика, в инсталляциях с 1С все допускают одни и те же ошибки разной степени серьезности. Я не буду касаться очевидных вещей вроде установки обновлений, но пройдусь по специфике работы сервера приложений под Windows. Например, по возможности бесконтрольно манипулировать базами Microsoft SQL с помощью инструментов 1С.

Исторически так сложилось, что редко когда системные администраторы и программисты 1С работают как одна команда. Чаще всего специалисты по 1С не вникают в тонкости системного администрирования, а сисадмины не стремятся постичь нюансы работы 1С.

И получается инфраструктура с «детскими болячками», очевидными для специалиста по ИБ ― ниже привожу личный ТОП таких проблем.

По умолчанию платформа 1С при установке создает специальную учетную запись с ограниченными правами, под которой работают службы сервера ― USR1CV8. Все идет хорошо, до тех пор пока не становятся нужны ресурсы сети: например, для автоматических выгрузок-загрузок. Учетная запись по умолчанию не имеет доступа на сетевые папки домена, поскольку является локальной.

В своей практике я встречал множество способов решения этой задачи: папки с доступом на запись для группы «Все», сервер 1С под учетной записью с правами администратора домена, явно прописанные в коде учетные данные для подключения сетевого ресурса. Даже запуск сервера 1С под пользовательской сессией как обычное приложение.

![]()

Заходим на сервер по RDP, видим такое окно и получаем нервный тик.Конечно, «захардкоженые» пароли и сетевые ресурсы с анонимным доступом на запись встречаются редко. В отличие от работы сервера 1С из-под обычной доменной учетной записи. Разумеется, с возможностью выполнить произвольный код «на сервере».

Как известно любому 1С-нику, но не любому системному администратору, в обработках 1С есть два режима выполнения процедур: на сервере и на клиенте. Запущенная в «серверном» режиме процедура будет выполнена под учетной записью службы сервера приложений. Со всеми ее правами.

Если сервер 1С работает с правами администратора домена, то потенциальный вредитель сможет сделать с доменом что угодно. Разумным выходом станет создание специальной учетной записи ― по мотивам USR1CV8, только уже в домене. В частности, ей стоит разрешить вход только на определенные серверы в оснастке «Пользователи и Компьютеры Active Directory».

![]()

Настройка входа только на разрешенные серверы.Не лишним будет и разрешить вход на сервер только в качестве службы, отключив возможность локального (интерактивного) входа в систему. Сделать это можно через локальные политики безопасности непосредственно на сервере, либо с помощью доменных групповых политик.

![]()

Назначение прав пользователя в локальной политике безопасности.Все то же самое касается и учетной записи сервера Microsoft SQL. Седых волос может прибавиться от вредных привычек:

- запускать SQL с правами администратора компьютера или даже домена для удобного резервного копирования;

- включать возможность запуска исполняемых команд через хранимую процедуру xp_cmdshell для переноса резервных копий на сетевые ресурсы через красивые планы обслуживания.

Регулярно в практике встречается подключение баз данных к серверу 1С под пользователем «SA» (суперпользователь в SQL). Вообще, это не так страшно как звучит, ведь пароль от SA захэширован в файле 1CV8Reg.lst на сервере приложений. Хэш злоумышленник получить гипотетически может ― не забываем про права учетной записи сервера ― но расшифровка окажется долгой, особенно если использовать брутфорс.

Но все же не лишним будет настроить аудит доступа к этому файлу с уведомлением ответственных лиц.

Другое дело, когда программистам 1С «делегируют» обязанности DBA. Опять же, из личного опыта: сервер SQL был в зоне ответственности программистов, как и интеграция внешнего сайта с базами 1С. Итогом был пароль SA в скриптах сайта.

Для собственного успокоения стоит поставить на SA сложный пароль или вовсе деактивировать эту учетную запись. На SQL тогда нужно включить доменную аутентификацию для управления и создать для 1С отдельное имя входа с правами на необходимые базы.

Если вы не хотите оставить возможность создавать базы SQL через интерфейс 1С, то новому пользователю хватит общей роли public и db_owner непосредственно в базе 1С.

Это можно проделать через Management Studio или простым скриптом T-SQL:

Правам пользователей в 1С почему-то мало кто уделяет внимание. А ведь пользователь с правами «Административные функции» или «Администрирование» запросто выгрузит базу в .DT через конфигуратор и унесет домой ― это подарит не одно мгновение волнительного счастья вашему руководству. Поэтому стоит поймать на рюмочку чая 1С-ника и посидеть совместно над базой, чтобы узнать, какие пользователи имеют подобные права. А заодно ― чем грозит понижение их полномочий.

![]()

Право выгрузить базу у роли Полные Права в типовой 1С: Бухгалтерии 2.0.Следующий важный момент ― запуск внешних обработок. Как мы помним, в 1С можно запускать код с правами учетной записи сервера. Хорошо, если она не имеет административных прав на систему, но все равно стоит исключить возможность запуска подобных обработок для пользователей. И не забудьте попросить специалиста по 1С «встраивать» дополнительные отчеты и обработки в базу. Хотя не во всех обработках поддерживается встраивание ― эта возможность зависит от версии 1С.

![]()

Проверить, какие типовые роли не имеют прав на открытие внешних обработок, можно в конфигураторе.Все эти действия не только помогут защититься от потенциального «внутреннего вредителя», но и станут дополнительной преградой на пути вирусов-шифровальщиков, маскирующихся под обработки 1С.

Если все же необходим запуск внешних обработок, то неплохим вариантом контроля и подстраховки будет аудит их запуска. Штатного механизма аудита у 1С пока нет, но в сообществе уже придумали несколько обходных маневров. Внедрять эти механизмы стоит в паре со специалистом 1С, также как и настраивать уведомления о событиях в журнале регистраций базы.

Отдельно отмечу возможность настройки доменной аутентификации пользователей вместо аутентификации 1С. И пользователям будет удобнее ― меньше паролей в их памяти снижает риск появления стикеров на мониторе.

Итак, пользователи теперь не могут запускать обработки, учетная запись сервера максимально ограничена. Но есть и еще кое-что: учетная запись администратора кластера 1С, которая не создается по умолчанию.

Ее отсутствие опасно: любой человек с ноутбуком при открытом доступе к сетевым портам сервера (по умолчанию это TCP:1540) может создать там свою базу, и ограничений на запуск обработок не будет. А еще злодей сможет получить информацию по базам данных, по работающим пользователям, изменить параметры кластера и даже принудительно завершить работу определенных пользователей.

Пример скрипта на PowerShell, изгоняющего всех пользователей изо всех баз сервера:

Использование подобного способа работы с сервером 1С в благих целях уже упоминалось в одной из предыдущих статей.

Создать администратора кластера не просто, а очень просто ― достаточно щелкнуть правой кнопкой на пункте «администраторы» в управлении кластером 1С, создать нового администратора, задав логин и пароль.

![]()

Создание администратора кластера 1С.Я коснулся лишь части недоработок при настройке 1С: Предприятия. Для самостоятельного изучения рекомендую почитать до сих пор не потерявшие актуальность материалы:

Поделитесь в комментариях своими нестандартными решениями и курьезами при работе с системой 1С: Предприятие.

На стабильность работы ПК оказывает серьезное влияние его процессор. Именно он отвечает за обработку различных операций и гарантирует плавный отклик при взаимодействии с интерфейсом. Но у некоторых людей ЦП компьютера с Windows 10 загружен на 100 процентов, и не понятно, что делать в такой ситуации. Стопроцентная нагрузка – ненормальное явление, из-за которого становится просто невозможно пользоваться ПК. Поэтому важно разобраться в причинах проблемы.

Программные проблемы

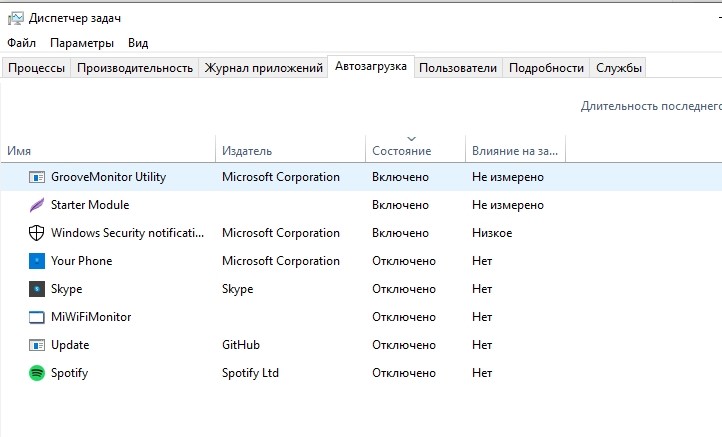

Чистка автозапуска

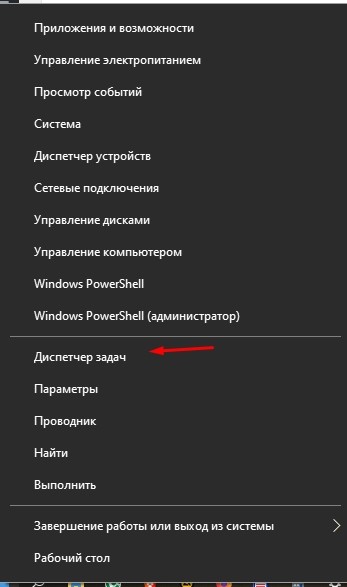

Для решения проблемы воспользуйтесь инструкцией:

- Зажмите клавиши «Ctrl» + «Shift» + «Esc», чтобы запустить Диспетчер задач.

![screenshot_8]()

![screenshot_9]()

Аналогичным образом рекомендуется поступить с максимально возможным количеством программ. Чем меньше приложений будет в автозагрузке, тем меньше ресурсов станет потреблять компьютер.

Обновление BIOS

Нередко процессор оказывается сильно нагружен из-за использования устаревшего ПО, отвечающего за меню BIOS. Его необходимо обновить в обязательном порядке, перейдя во вкладку «Update» в настройках БИОС.

Справка. Для входа в BIOS используется комбинация клавиш, которая отличается в зависимости от производителя материнской платы.

![screenshot_10]()

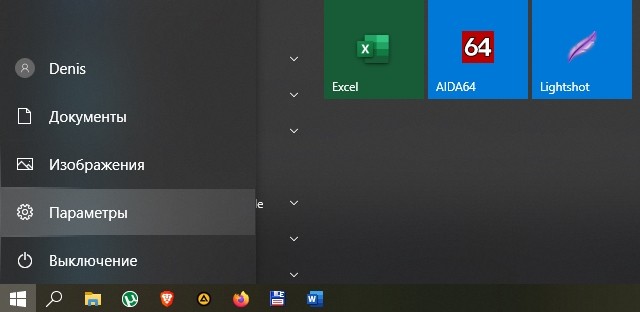

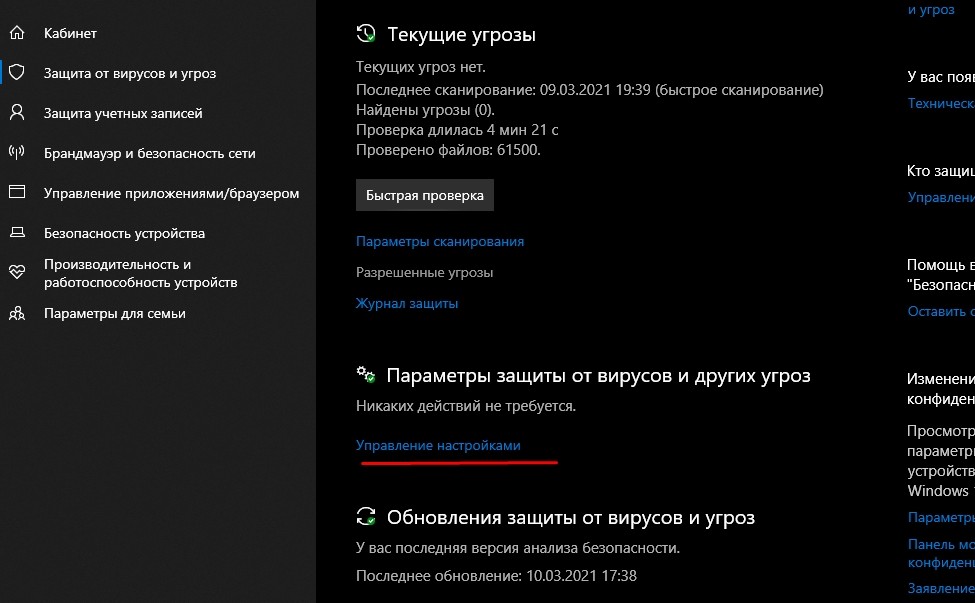

Деактивация антивируса

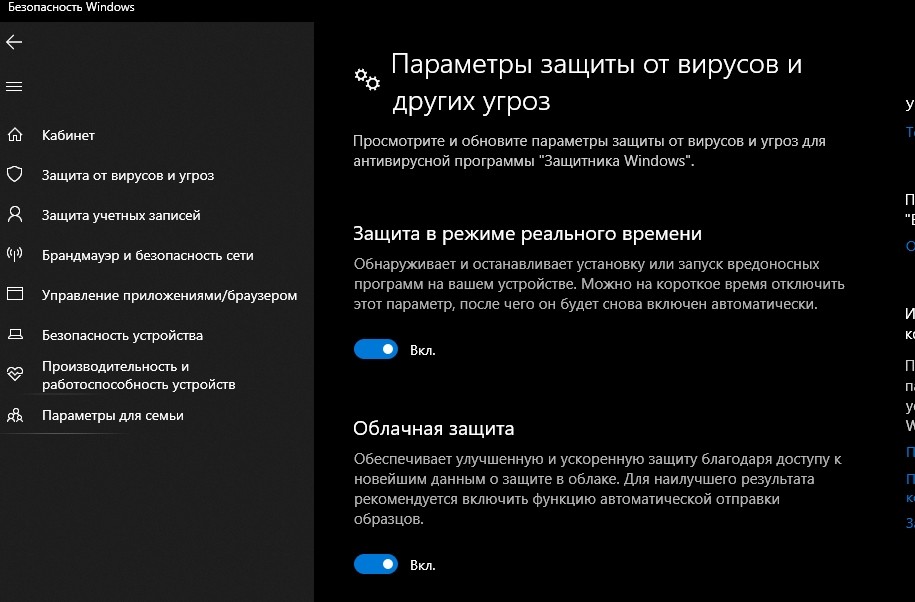

Также загруженность процессора часто связывают с работой антивирусных программ. Дело в том, что подобные приложения находятся в постоянном поиске вредителей. Это требует серьезных ресурсов компьютера. Когда речь идет о нагрузке в 100 %, от использования антивируса нужно отказаться.

Но даже если вы не устанавливали программу вроде Kaspersky Internet Security или Dr. Web, нужно отключить встроенный защитник Windows, который тоже задействует немалые ресурсы ПК:

![screenshot_11]()

- Через поисковую строку «Параметров» найдите раздел «Защита от вирусов и угроз».

![screenshot_12]()

![screenshot_13]()

- Под заголовком «Защита в режиме реального времени» передвиньте ползунок в положение «Откл.».

![screenshot_14]()

В условиях выключенного антивируса нужно внимательно относиться ко всем загружаемым файлам и посещаемым интернет-ресурсам. Компьютер будет больше подвержен угрозам, зато его нагрузка снизится на несколько процентов.

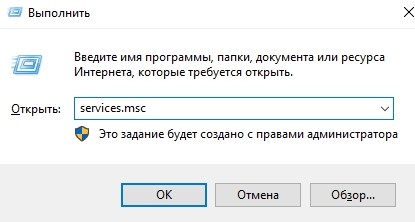

Отключение служб

Для улучшения производительности важно не только отключить автозагрузку приложений в Диспетчере задач, но и ограничить работу некоторых служб. Например, тех, которые отвечают за автоматическую установку обновлений. Да, эта опция является крайне удобной, однако ее влияние на ЦП оказывается более заметным, чем практическая польза. Компьютер вынужден в режиме реального времени искать апдейты, задействуя немалый процент возможностей процессора.

Для отключения службы понадобится:

- Запустить окно «Выполнить» комбинацией клавиш «Win» + «R».

- Ввести запрос «services.msc».

![screenshot_15]()

![screenshot_16]()

- В свойствах службы выбрать тип запуска «Отключена».

- Сохранить изменения.

![screenshot_17]()

Проблема может касаться и других служб. Центр обновления Windows – это лишь наиболее яркий процесс, который чаще всего сказывается на работоспособности компонентов ПК. Так что не лишним будет проверить целесообразность активации других служб.

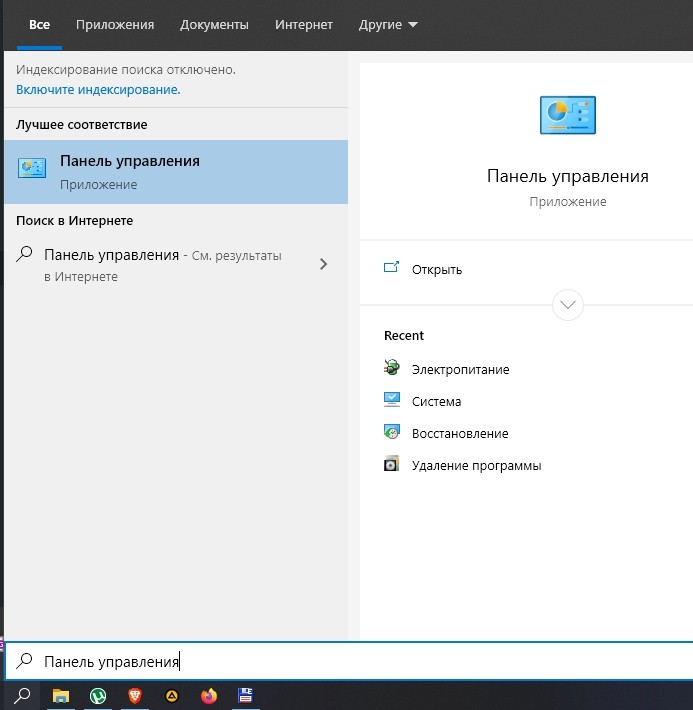

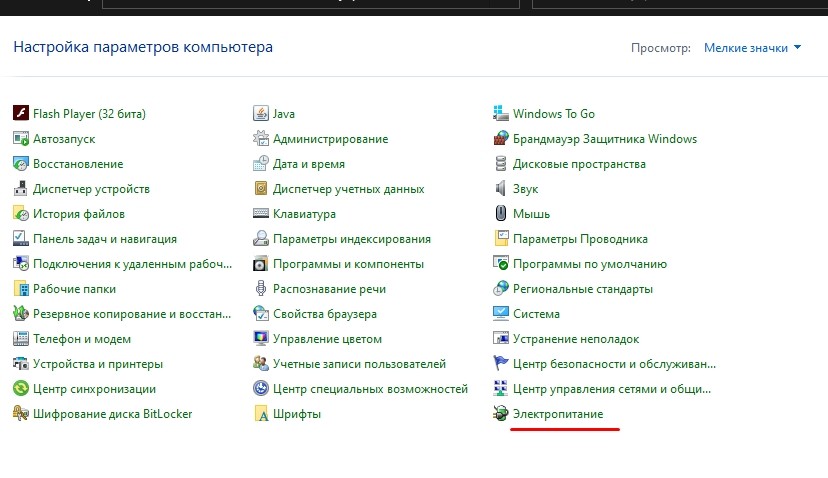

Сбросить план электропитания

Еще одно решение проблемы – сброс плана электропитания. Компьютер способен работать в нескольких режимах, а активация энергосберегающих функций может негативным образом сказываться на производительности. Поэтому действуйте по инструкции:

![screenshot_18]()

![screenshot_19]()

- Кликните по заголовку «Настройка схемы электропитания».

![screenshot_20]()

- Нажмите «Восстановить для схемы параметры по умолчанию».

- Сохранить изменения.

![screenshot_21]()

На ноутбуке необходимо действовать иным образом. Кликните ПКМ по иконке с уровнем заряда в системной строке, перейдите в «Параметры электропитания» и выберите производительный режим. В противном случае ноут будет функционировать крайне медленно. Особенно при выполнении нескольких задач одновременно.

Завершение проблемного процесса

В попытке найти способ решения проблемы обязательно изучите показатели Диспетчера задач. Он не только показывает, какой процент ресурсов ЦП задействован в данный момент, но и какие процессы потребляют наибольшую мощность. Ту программу, которая сильнее всего влияет на центральный процессор, следует закрыть.

Обновление драйверов

Наконец, важно убедиться в том, что оборудование (включая процессор) работает на актуальных драйверах. Если это не так – ПО нужно обновить. Для этого воспользуйтесь интерфейсом Диспетчера устройств, который можно найти через поисковую строку.

![screenshot_22]()

Далее кликните ПКМ по названию процессора и нажмите кнопку «Обновить драйвер». О том, что для ЦП или любого другого типа оборудования доступен апдейт, подскажет желтая иконка с восклицательным знаком. Также обновления могут быть установлены вручную путем загрузки дистрибутива с официального сайта разработчика.

Читайте также: