Почему безопасность информации в компьютерных сетях ниже чем в самих компьютерах

Обращаем Ваше внимание, что в соответствии с Федеральным законом N 273-ФЗ «Об образовании в Российской Федерации» в организациях, осуществляющих образовательную деятельность, организовывается обучение и воспитание обучающихся с ОВЗ как совместно с другими обучающимися, так и в отдельных классах или группах.

Рабочие листы и материалы для учителей и воспитателей

Более 2 500 дидактических материалов для школьного и домашнего обучения

Столичный центр образовательных технологий г. Москва

Получите квалификацию учитель математики за 2 месяца

от 3 170 руб. 1900 руб.

Количество часов 300 ч. / 600 ч.

Успеть записаться со скидкой

Форма обучения дистанционная

- Онлайн

формат - Диплом

гособразца - Помощь в трудоустройстве

Видеолекции для

профессионалов

- Свидетельства для портфолио

- Вечный доступ за 120 рублей

- 311 видеолекции для каждого

Защита данных в компьютерных сетях становится одной из самых острых проблем в современной информатике. На сегодняшний день сформулировано три базовых принципа информационной безопасности, которая должна обеспечивать:

- целостность данных - защиту от сбоев, ведущих к потере информации, а также неавторизованного создания или уничтожения данных;

- конфиденциальность информации и, одновременно,

- ее доступность для всех авторизованных пользователей.

Следует также отметить, что отдельные сферы деятельности (банковские и финансовые институты, информационные сети, системы государственного управления, оборонные и специальные структуры) требуют специальных мер безопасности данных и предъявляют повышенные требования к надежности функционирования информационных систем.

При рассмотрении проблем защиты данных в сети прежде всего возникает вопрос о классификации сбоев и нарушений прав доступа, которые могут привести к уничтожению или нежелательной модификации данных. Среди таких потенциальных "угроз" можно выделить:

1. Сбои оборудования:

- сбои кабельной системы;

- сбои дисковых систем;

- сбои систем архивации данных;

- сбои работы серверов, рабочих станций, сетевых карт и т. д.;

2. Потери информации из-за некорректной работы ПО:

- потеря или изменение данных при ошибках ПО;

- потери при заражении системы компьютерными вирусами;

3. Потери, связанные с несанкционированным доступом:

- несанкционированное копирование, уничтожение или подделка информации;

- ознакомление с конфиденциальной информацией, составляющей тайну, посторонних лиц;

4. Потери информации, связанные с неправильным хранением архивных данных.

5. Ошибки обслуживающего персонала и пользователей.

- случайное уничтожение или изменение данных;

- некорректное использование программного и аппаратного обеспечения, ведущее к уничтожению или изменению данных.

В зависимости от возможных видов нарушений работы сети многочисленные виды защиты информации объединяются в три основных класса:

- средства физической защиты, включающие средства защиты кабельной системы, систем электропитания, средства архивации, дисковые массивы и т. д.

- программные средства защиты, в том числе: антивирусные программы, системы разграничения полномочий, программные средства контроля доступа.

- административные меры защиты, включающие контроль доступа в помещения, разработку стратегии безопасности фирмы, планов действий в чрезвычайных ситуациях и т.д.

Следует отметить, что подобное деление достаточно условно, поскольку современные технологии развиваются в направлении сочетания программных и аппаратных средств защиты.

Системы архивирования и дублирования информации

Организация надежной и эффективной системы архивации данных является одной из важнейших задач по обеспечению сохранности информации в сети. В небольших сетях, где установлены один-два сервера, чаще всего применяется установка системы архивации непосредственно в свободные слоты серверов. В крупных корпоративных сетях наиболее предпочтительно организовать выделенный специализированный архивационный сервер.

Такой сервер автоматически производит архивирование информации с жестких дисков серверов и рабочих станций в указанное администратором локальной вычислительной сети время, выдавая отчет о проведенном резервном копировании. При этом обеспечивается управление всем процессом архивации с консоли администратора, например, можно указать конкретные тома, каталоги или отдельные файлы, которые необходимо архивировать.

Возможна также организация автоматического архивирования по наступлении того или иного события ("event driven backup"), например, при получении информации о том, что на жестком диске сервера или рабочей станции осталось мало свободного места, или при выходе из строя одного из "зеркальных" дисков на файловом сервере.

Для обеспечения восстановления данных при сбоях магнитных дисков в последнее время чаще всего применяются системы дисковых массивов - группы дисков, работающих как единое устройство, соответствующих стандарту RAID (Redundant Arrays of Inexpensive Disks).

Защита от компьютерных вирусов

На сегодняшний день дополнительно к тысячам уже известных вирусов появляется 100-150 новых штаммов ежемесячно. Наиболее распространенными методами защиты от вирусов по сей день остаются различные антивирусные программы.

Однако в качестве перспективного подхода к защите от компьютерных вирусов в последние годы все чаще применяется сочетание программных и аппаратных методов защиты. Среди аппаратных устройств такого плана можно отметить специальные антивирусные платы, которые вставляются в стандартные слоты расширения компьютера.

Защита от несанкционированного доступа

Проблема защиты информации от несанкционированного доступа особо обострилась с широким распространением локальных и, особенно, глобальных компьютерных сетей. Необходимо также отметить, что зачастую ущерб наносится не из-за "злого умысла", а из-за элементарных ошибок пользователей, которые случайно портят или удаляют жизненно важные данные. В связи с этим, помимо контроля доступа, необходимым элементом защиты информации в компьютерных сетях является разграничение полномочий пользователей.

В компьютерных сетях при организации контроля доступа и разграничения полномочий пользователей чаще всего используются встроенные средства сетевых операционных систем

Существует достаточно много возможных направлений утечки информации и путей несанкционированного доступа в системах и сетях. В их числе:

чтение остаточной информации в памяти системы после выполнения санкционированных запросов;

· копирование носителей информации и файлов информации с преодолением мер защиты;

· маскировка под запрос системы;

· использование программных ловушек;

· использование недостатков операционной системы;

· незаконное подключение к аппаратуре и линиям связи;

· злоумышленный вывод из строя механизмов защиты;

· внедрение и использование компьютерных вирусов.

Обеспечение безопасности информации достигается комплексом организационных, организационно-технических, технических и программных мер.

К организационным мерам защиты информации относятся:

· ограничение доступа в помещения, в которых происходит подготовка и обработка информации;

· допуск к обработке и передаче конфиденциальной информации только проверенных должностных лиц;

· хранение магнитных носителей и регистрационных журналов в закрытых для доступа посторонних лиц сейфах;

· исключение просмотра посторонними лицами содержания обрабатываемых материалов через дисплей, принтер и т.д.;

· использование криптографических кодов при передаче по каналам связи ценной информации;

· уничтожение красящих лент, бумаги и иных материалов, содержащих фрагменты ценной информации.

Организационно-технические меры защиты информации включают:

· осуществление питания оборудования, обрабатывающего ценную информацию от независимого источника питания или через специальные сетевые фильтры;

· установку на дверях помещений кодовых замков;

· использование для отображения информации при вводе-выводе жидкокристаллических или плазменных дисплеев, а для получения твёрдых копий - струйных принтеров и термопринтеров, поскольку дисплей даёт такое высокочастотное электромагнитное излучение, что изображение с его экрана можно принимать на расстоянии нескольких сотен километров;

· уничтожение информации, при списании или отправке ЭВМ в ремонт;

· установка клавиатуры и принтеров на мягкие прокладки с целью снижения возможности снятия информации акустическим способом;

· ограничение электромагнитного излучения путём экранирования помещений, где происходит обработка информации, листами из металла или из специальной пластмассы.

Технические средства защиты информации - это системы охраны территорий и помещений с помощью экранирования машинных залов и организации контрольно-пропускных систем. Защита информации в сетях и вычислительных средствах с помощью технических средств реализуется на основе организации доступа к памяти с помощью:

· контроля доступа к различным уровням памяти компьютеров;

· блокировки данных и ввода ключей;

· выделение контрольных битов для записей с целью идентификации и др.

Архитектура программных средств защиты информации включает:

· контроль безопасности, в том числе контроль регистрации вхождения в систему, фиксацию в системном журнале, контроль действий пользователя;

· реакцию (в том числе звуковую) на нарушение системы защиты контроля доступа к ресурсам сети;

· контроль мандатов доступа;

· формальный контроль защищённости операционных систем (базовой общесистемной и сетевой);

· контроль алгоритмов защиты;

· проверку и подтверждение правильности функционирования технического и программного обеспечения.

Для надёжной защиты информации и выявления случаев неправомочных действий проводится регистрация работы системы: создаются специальные дневники и протоколы, в которых фиксируются все действия, имеющие отношение к защите информации в системе. Используются также специальные программы для тестирования системы защиты. Периодически или в случайно выбранные моменты времени они проверяют работоспособность аппаратных и программных средств защиты.

К отдельной группе мер по обеспечению сохранности информации и выявлению несанкционированных запросов относятся программы обнаружения нарушений в режиме реального времени. Программы данной группы формируют специальный сигнал при регистрации действий, которые могут привести к неправомерным действиям по отношению к защищаемой информации. Сигнал может содержать информацию о характере нарушения, месте его возникновения и другие характеристики. Кроме того, программы могут запретить доступ к защищаемой информации или симулировать такой режим работы (например, моментальная загрузка устройств ввода-вывода), который позволит выявить нарушителя и задержать его соответствующей службой.

Один из распространённых способов защиты - явное указание секретности выводимой информации. Это требование реализуется с помощью соответствующих программных средств.

Оснастив сервер или сетевые рабочие станции, например, устройством чтения смарт-карточек и специальным программным обеспечением, можно значительно повысить степень защиты от несанкционированного доступа. В этом случае для доступа к компьютеру пользователь должен вставить смарт-карту в устройство чтения и ввести свой персональный код.

Смарт-карты управления доступом позволяют реализовать, в частности, такие функции, как контроль входа, доступ к устройствам персонального компьютера, доступ к программам, файлам и командам.

В мостах и маршрутизаторах удаленного доступа применяется сегментация пакетов - их разделение и передача параллельно по двум линиям, - что делает невозможным "перехват" данных при незаконном подключении "хакера" к одной из линий. К тому же используемая при передаче данных процедура сжатия передаваемых пакетов гарантирует невозможность расшифровки "перехваченных" данных. Кроме того, мосты и маршрутизаторы удаленного доступа могут быть запрограммированы таким образом, что удаленные пользователи будут ограничены в доступе к отдельным ресурсам сети главного офиса.

Механизмы обеспечения безопасности

Для обеспечения секретности применяется шифрование, или криптография, позволяющая трансформировать данные в зашифрованную форму, из которой извлечь исходную информацию можно только при наличии ключа.

В основе шифрования лежат два основных понятия: алгоритм и ключ. Алгоритм - это способ закодировать исходный текст, в результате чего получается зашифрованное послание. Зашифрованное послание может быть интерпретировано только с помощью ключа.

Все элементы систем защиты подразделяются на две категории - долговременные и легко сменяемые. К долговременным элементам относятся те элементы, которые относятся к разработке систем защиты и для изменения требуют вмешательства специалистов или разработчиков. К легко сменяемым элементам относятся элементы системы, которые предназначены для произвольного модифицирования или модифицирования по заранее заданному правилу, исходя из случайно выбираемых начальных параметров. К легко сменяемым элементам относятся, например, ключ, пароль, идентификация и т.п.

Секретность информации обеспечивается введением в алгоритмы специальных ключей (кодов). Использование ключа при шифровании предоставляет два существенных преимущества. Во-первых, можно использовать один алгоритм с разными ключами для отправки посланий разным адресатам. Во-вторых, если секретность ключа будет нарушена, его можно легко заменить, не меняя при этом алгоритм шифрования. Таким образом, безопасность систем шифрования зависит от секретности используемого ключа, а не от секретности алгоритма шифрования.

Важно отметить, что возрастающая производительность техники приводит к уменьшению времени, требующегося для вскрытия ключей, и системам обеспечения безопасности приходится использовать всё более длинные ключи, что, в свою очередь, ведёт к увеличению затрат на шифрование.

Поскольку столь важное место в системах шифрования уделяется секретности ключа, то основной проблемой подобных систем является генерация и передача ключа.

Существуют две основные схемы шифрования: симметричное шифрование (его также иногда называют традиционным или шифрованием с секретным ключом) и шифрование с открытым ключом (иногда этот тип шифрования называют асимметричным).

При симметричном шифровании отправитель и получатель владеют одним и тем же ключом (секретным), с помощью которого они могут зашифровывать и расшифровывать данные.

Электронная подпись

Аутентификация является одним из самых важных компонентов организации защиты информации в сети. Прежде чем пользователю будет предоставлено право получить тот или иной ресурс, необходимо убедиться, что он действительно тот, за кого себя выдаёт.

При получении запроса на использование ресурса от имени какого-либо пользователя сервер, предоставляющий данный ресурс, передаёт управление серверу аутентификации. После получения положительного ответа сервера аутентификации пользователю предоставляется запрашиваемый ресурс.

При аутентификации используется, как правило, принцип, получивший название “что он знает”, - пользователь знает некоторое секретное слово, которое он посылает серверу аутентификации в ответ на его запрос. Одной из схем аутентификации является использование стандартных паролей. Пароль - вводится им в начале сеанса взаимодействия с сетью, а иногда и в конце сеанса (в особо ответственных случаях пароль нормального выхода из сети может отличаться от входного). Эта схема является наиболее уязвимой с точки зрения безопасности - пароль может быть перехвачен и использован другим лицом.

Чаще всего используются схемы с применением одноразовых паролей. Даже будучи перехваченным, этот пароль будет бесполезен при следующей регистрации, а получить следующий пароль из предыдущего является крайне трудной задачей. Для генерации одноразовых паролей используются как программные, так и аппаратные генераторы, представляющие собой устройства, вставляемые в слот компьютера. Знание секретного слова необходимо пользователю для приведения этого устройства в действие.

В последнее время корпоративные сети всё чаще включаются в Интернет или даже используют его в качестве своей основы. Для защиты корпоративных информационных сетей используются брандмауэры. Брандмауэры - это система или комбинация систем, позволяющие разделить сеть на две или более частей и реализовать набор правил, определяющих условия прохождения пакетов из одной части в другую. Как правило, эта граница проводится между локальной сетью предприятия и INTERNETOM, хотя её можно провести и внутри. Однако защищать отдельные компьютеры невыгодно, поэтому обычно защищают всю сеть. Брандмауэр пропускает через себя весь трафик и для каждого проходящего пакета принимает решение - пропускать его или отбросить. Для того чтобы брандмауэр мог принимать эти решения, для него определяется набор правил.

Брандмауэр может быть реализован как аппаратными средствами (то есть как отдельное физическое устройство), так и в виде специальной программы, запущенной на компьютере.

Как правило, в операционную систему, под управлением которой работает брандмауэр, вносятся изменения, цель которых - повышение защиты самого брандмауэра. Эти изменения затрагивают как ядро ОС, так и соответствующие файлы конфигурации. На самом брандмауэре не разрешается иметь разделов пользователей, а следовательно, и потенциальных дыр - только раздел администратора.

Некоторые брандмауэры работают только в однопользовательском режиме, а многие имеют систему проверки целостности программных кодов.

Брандмауэр обычно состоит из нескольких различных компонентов, включая фильтры или экраны, которые блокируют передачу части трафика.

Все брандмауэры можно разделить на два типа:

· пакетные фильтры, которые осуществляют фильтрацию IP-пакетов средствами фильтрующих маршрутизаторов;

· серверы прикладного уровня, которые блокируют доступ к определённым сервисам в сети.

Таким образом, брандмауэр можно определить как набор компонентов или систему, которая располагается между двумя сетями и обладает следующими свойствами:

· весь трафик из внутренней сети во внешнюю и из внешней сети во внутреннюю должен пройти через эту систему;

· только трафик, определённый локальной стратегией защиты, может пройти через эту систему;

Безопасность компьютерных сетей обеспечивается за счет политики и практик, принятых для предотвращения и мониторинга несанкционированного доступа, неправильного использования, модификации или отключения сети и доступных для нее ресурсов. Она включает в себя авторизацию доступа к данным, которая контролируется сетевым администратором. Пользователи выбирают или назначают идентификатор и пароль или другую аутентификационную информацию, которая позволяет им получать доступ к данным и программам в пределах своих полномочий.

Сетевая безопасность охватывает множество компьютерных сетей, как государственных, так и частных, которые используются в повседневной работе, проводя транзакции и коммуникации между предприятиями, государственными учреждениями и частными лицами. Сети могут быть частными (например, внутри компании) и иными (которые могут быть открыты для доступа общественности).

Безопасность компьютерных сетей связана с организациями, предприятиями и другими типами учреждений. Это защищает сеть, а также выполняет защитные и надзорные операции. Наиболее распространенным и простым способом защиты сетевого ресурса является присвоение ему уникального имени и соответствующего пароля.

Безопасное кодирование

Это одна из основных мер безопасности компьютерных сетей. В разработке программного обеспечения безопасное кодирование направлено на предотвращение случайного внедрения уязвимостей. Также возможно создать ПО, разработанное с нуля для обеспечения безопасности. Такие системы «безопасны по дизайну». Помимо этого, формальная проверка направлена на то, чтобы доказать правильность алгоритмов, лежащих в основе системы. Это особенно важно для криптографических протоколов.

Данная мера означает, что программное обеспечение разрабатывается с нуля для обеспечения безопасности информации в компьютерных сетях. В этом случае она считается основной особенностью.

Некоторые из методов этого подхода включают:

- Принцип наименьших привилегий, при котором каждая часть системы имеет только определенные полномочия, необходимые для ее функционирования. Таким образом, даже если злоумышленник получает доступ к этой части, он получит ограниченные полномочия относительно всей системы.

- Кодовые обзоры и модульные тесты – это подходы к обеспечению большей безопасности модулей, когда формальные доказательства корректности невозможны.

- Глубокая защита, где дизайн таков, что необходимо нарушить несколько подсистем, чтобы нарушить целостность системы и информацию, которую она хранит. Это более глубокая техника безопасности компьютерных сетей.

Возможности и списки контроля доступа

Особенности информационной безопасности в компьютерных сетях основаны на разделении привилегий и степени доступа. Широко распространены две такие модели - это списки управления доступом (ACL) и безопасность на основе возможностей.

Безопасность на основе возможностей в основном применяется в исследовательских операционных системах, в то время как коммерческие ОС по-прежнему используют списки ACL. Однако возможности могут быть реализованы только на уровне языка, что приводит к специфическому стилю программирования, который по существу является уточнением стандартного объектно-ориентированного дизайна.

Рассмотрена актуальная проблема защиты информации и персональных данных в информационных системах.

Ключевые слова: информация, информационная система, персональные данные, защита информации

Вследствие активного развития информационных технологий, огромную ценность на сегодняшний день представляет информация. Любая сфера общественной жизни может быть описана информацией, потеря или модернизация которой может привести к большим убыткам. Таким образом, информация становиться стратегическим ресурсом государства и бизнеса всех уровней, которые заинтересованы в её сохранности. Кроме естественных рисков потери информации (отказ техники, стихийные бедствия и т. д.), присутствует также стремление криминальных структур осуществить незаконной похищение или модернизацию информации. В свете сказанного проблема защиты информации является чрезвычайно актуальной на сегодняшний день.

Вопросам защиты информации на протяжении всей истории уделялось пристальное внимание для нормализации функционирования жизни общества. На сегодняшний день всё больше внимания уделяется безопасности информации, об этом свидетельствует разросшаяся за короткие сроки правовая база, и сопутствующие современные решения в области информационной безопасности. Но существует одна постоянная проблема: помимо развития методов защиты информации, совершенствуются или появляются новые методы хищения этой информации.

В силу технического прогресса все больше информации на предприятиях и в государственных учреждениях обрабатывается сегодня с использованием средств вычислительной техники. Для более удобной работы сотрудников: оперативного обмена, гибкой обработки и хранения информации строятся компьютерные сети. Как следствие, возникает проблема: защита обрабатываемой на средствах вычислительной техники (СВТ) и передаваемой по сети информации.

Защита информации внутри корпоративной сети является одной из основных задач, которые разрешаются при построении информационной безопасности на предприятии. Для её обеспечения необходимо разграничить доступ к информационным ресурсам между сотрудниками и предотвратить как несанкционированный доступ к данным изнутри корпоративной сети, так и извне.

При построении защиты используются программные решения в области информационной безопасности, которые позволяют настроить политику безопасности на предприятии, централизованно управлять процессами защит, интегрировать различные механизмы в единую систему и выделяют различные роли для администрирования защищаемой системы.

Существует множество способов осуществить атаку на корпоративную сеть предприятия. При функционировании информационной системы существуют сниженные до оптимального значения риски по утрате таких основных свойств информации как: целостность, конфиденциальность и доступность. При этом риски сохраняются независимо от эффективности использованной системы защиты.

Для осуществления защиты компьютерных сетей необходимо четко представлять, какие методы и средства защиты необходимо использовать. Упрощение выбора необходимых для решения конкретной задачи по ИБ методов или средств производится за счёт их классификации.

Нормативные акты помогают строить систему защиты информации внутри информационной системы на высоком уровне, облегчая анализ и выбор или разработку требуемых средств защиты, так как содержат наиболее оптимальные классификации возможных каналов утечки и атак. И имеют ряд рекомендаций по выбору наиболее оптимальной защиты для множества различных ситуаций.

Защита информации — деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию [1].

При построении необходимого уровня защиты информации возникает ряд проблем, которые требуют применения методов анализа и специфических организационных методов и процедур по защите информации.

Приоритетными направлениями проводимых исследований и разработок в области информационной безопасности как у нас в стране, так и за рубежом являются [9,14]:

‒ защита от несанкционированных действий и разграничение доступа к данным в информационно-вычислительных системах коллективного пользования;

‒ идентификация и аутентификация пользователей и технических средств (в том числе и «цифровая» подпись);

‒ обеспечение в системах связи и передачи, данных защиты от появления дезинформации;

‒ создание технического системного программного обеспечения высокого уровня надёжности и использование стандартов (международных, национальных и корпоративных) по обеспечению безопасности данных

‒ защита информации в телекоммуникационных сетях;

‒ разработка правовых аспектов компьютерной безопасности.

Из выделенных приоритетных направлений развития информационной безопасности можно сделать вывод, что основная доля информации на предприятиях передаётся по сети и обрабатывается на централизованных серверах.

Основные проблемы защиты информации можно разделить на три группы:

‒ нарушение конфиденциальности информации. Информация, хранимая и обрабатываемая в корпоративной сети, может иметь высокую ценность для владельца. Её использование другими лицами наносит ущерб интересам владельца

‒ нарушение целостности информации. Потеря целостности информации (компрометация, дезинформация). Ценная информация может быть модифицирована или удалена.

‒ нарушение доступности информации. Вывод из строя или изменение режимов работы элементов компьютерной сети. Может привести к получению неверных результатов, отказу компьютерной сети от потока информации или отказам при обслуживании.

Защита информации внутри корпоративной сети является одной из основных задач, которые разрешаются при построении информационной безопасности на предприятии. Для этого необходимо разграничить доступ к информации между сотрудниками и предотвратить как несанкционированный доступ к данным изнутри корпоративной сети, так и извне [2].

При построении защиты используются программные решения в области информационной безопасности, которые позволяют настроить политику безопасности на предприятии, централизованно управлять процессами защит, интегрировать различные механизмы в единую систему и выделяют различные роли для администрирования защищаемой системы, но при использовании программных продуктов для построения системы защиты сети возникает ряд проблем [3]:

‒ расширенная зона контроля — администратору по безопасности приходится контролировать действия пользователей, которые находятся вне зоны его досягаемости;

‒ неизвестный периметр — сеть организации по требованию легко расширяется, что ведёт к возникновению новых путей передачи данных, определить чёткие границы сети становится сложной задачей;

‒ сложность в управлении и контроле доступа к системе — многие атаки производятся без получения физического доступа к определенному узлу и из удалённого места. После такой атаки становится проблематично определить нарушителя;

‒ множество точек атаки — при передаче информации по сети, она проходит различные узлы, ПК, маршрутизаторы, модемы, коммутаторы, каждый из которых может являться угрозой по отношению к ней;

‒ использование различных программно-аппаратных комплексов защиты информации — при внедрении различных систем по защите информации, уязвимость системы в целом возрастает, возможно, появление новой бреши в безопасности, при несовместности параметров настройки систем;

‒ скрытые каналы утечки информации — возможна передача конфиденциальной информации предприятия по компьютерной сети злоумышленнику в зашифрованном виде или с использованием защищённого протокола передачи данных.

При передаче информации по сети она обрабатывается на каждом узле, согласно правилам указанном в протоколе передачи данных, также каждый узел (маршрутизатор, коммутатор, компьютер) представляет собой систему, в которой могут присутствовать различные правила обработки информации.

Таким образом, при передаче информации внутри компьютерной сети возникает двойственная проблема: с одной стороны — обеспечить безопасность информации в единой системе с едиными правилами обработки информации, с другой — проконтролировать целостность, конфиденциальность и доступность информации в совокупности отдельных систем с различными правилами её обработки.

- Программно-аппаратная защита информации: учебное пособие / под ред. С. К. Варлатая, М. В. Шаханова. — Владивосток: ДВГТУ, 2007. — 243 с.

- Андрончик А. Н. Защита информации в компьютерных сетях. Практический курс: учебное пособие / А. Н. Андрончик, В. В. Богданов, Н. А. Домуховский, А. С. Коллеров, Н. И. Синадский, Д. А. Хорьков, М. Ю. Щербаков; под ред. Н. И. Синадского. Екатеринбург: УГТУ-УПИ, 2008. — 248 с.

- Шаньгин В. Ф. Комплексная защита информации в корпоративных системах: Учебное пособие / В. Ф. Шаньгин — М.: ИНФРА-М, 2010. — 592 с.

Основные термины (генерируются автоматически): защита информации, информационная безопасность, корпоративная сеть, компьютерная сеть, единая система, информационная система, информация, передача информации, безопасность информации, вычислительная техника.

На сегодняшний день компьютерная сеть является привычным средством коммуникации, а также инструментом для обмена информацией. В связи при создание компьютерных сетей с много пользовательским режиме работы в локальных и глобальных сетях возникает целый ряд взаимосвязанных проблем по защите информации, хранящейся в компьютерах или серверах компьютерной сети. Современные сетевые операционные системы, которые уже полностью защищены от атак и угрозой также представляют мощные средства защиты от несанкционированного доступа к сетевым ресурсам. Однако, возникают случаи, когда даже такая защита становится уязвимой и не срабатывает программные продукты для защиты информации. Практика показывает, что несанкционированный пользователь или программные продукты, называемые как вирусы, имеющий достаточный опыт в области системного и сетевого программирования, задавшийся целью подключиться к сети, даже имея ограниченный доступ к отдельным ресурсам, рано или поздно все равно может получить доступ к некоторым защищенным ресурсам сети. Поэтому возникает проблемы необходимости в создании дополнительных аппаратных и программных средств защиты сетевых ресурсов от несанкционированного доступа или подключения [1].

К аппаратным средствам защиты относятся различные брандмауэры, сетевые экраны, фильтры, антивирусные программы, устройства шифрования протокола и т. д.

К программным средствам защиты можно отнести: слежения сетевых подключений (мониторинг сети); средства архивации данных; антивирусные программы; криптографические средства; средства идентификации и аутентификации пользователей; средства управления доступом; протоколирование и аудит.

Как примеры комбинаций вышеперечисленных мер можно привести:

- защиту баз данных;

- защиту информации при работе в компьютерных сетях.

При создание крупномасштабных (локальных, корпоративных и т. д.) компьютерных сетей возникает проблема обеспечения взаимодействия большого числа компьютеров, серверов, подсетей и сетей т. е. проблема поиска и выбора оптимальной топологий становится главной задачей. Важнейшим компонентом локальных и корпоративных сетей является их системная топология, которая определяется архитектурой межкомпьютерных связей.

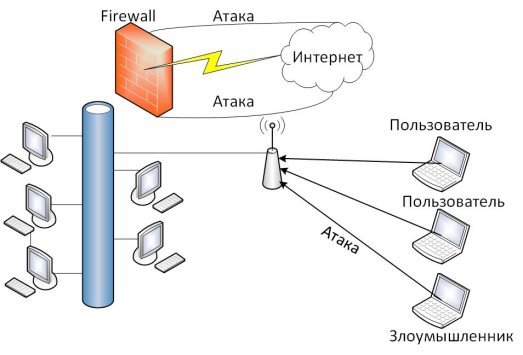

Известно, что в компьютерных сетях для обеспечения безопасности информации и сети подлежит обработке критическая информация. Термином «критическая информация» это: определенные факты относительно намерений, способностей и действий, жизненно необходимых для эффективного управления и деятельности критически важных структур, эффективного выполнения стоящих стратегических задач с различными грифами секретности; информация для служебного пользования; информация, составляющая коммерческую тайну или тайну фирмы; информация, являющаяся собственностью некоторой организации или частного лица. На рис.1. представлены Угрозы при беспроводном доступе к локальной сети.

Рис. 1. Угрозы при беспроводном доступе к локальной сети (Основные уязвимости и угрозы беспроводных сетей. Вещание радиомаяка. Обнаружение WLAN. Подслушивание. Ложные точки доступа в сеть. Отказ в обслуживании. Атаки типа «человек-в-середине». Анонимный доступ в Интернет).

В компьютерных сетях должны, предусмотрены аутентификация и шифрование, но данные элементы защиты не всегда обеспечивают надежную безопасность сети [2]:

- использование шифрования в несколько раз уменьшает скорость передачи данных по каналу, поэтому, нередко, шифрование сознательно не применяется администраторами сетей с целью оптимизации трафика;

- в компьютерных сетях зачастую применяется устаревшая технология шифрования. Существуют программы, которые могут достаточно быстро подобрать ключи для проникновения в сеть.

Каждый узел сети является самостоятельной компьютерной системой со всеми проблемами добавляются, связанные с линиями связи и процедурой передачи информации.

С точки зрения безопасности компьютерные сети обладают следующими недостатками [3]:

- недостаточный контроль над клиентскими компьютерами;

- отсутствие механизма настраиваемого доступа нескольких пользователей к разным ресурсам на одном компьютере;

- необходимость подготовленности пользователя к разным административным мерам — обновлению антивирусной базы, архивированию данных, определению механизмов доступа к раздаваемым ресурсам и т. д.;

- разделение ресурсов и загрузка распределяются по различным узлам сети, многие пользователи имеют потенциальную возможность доступа к сети как к единой компьютерной системе;

- операционная система, представляющая сложный комплекс взаимодействующих программ. В силу этого обстоятельство трудно сформулировать четкие требования безопасности, особенно к общецелевым сетям, разрабатывавшимся без учета безопасности;

- неопределенная периферия сильно влияет невозможность определения, в большинстве случаев, точных пределов сети. Один и тот же узел может одновременно работать в нескольких сетях, и, следовательно, ресурсы одной сети вполне могут использоваться с узлов, входящих в другую сеть. Такое широкомасштабное разделение ресурсов, несомненно, преимущество;

- множественность точек атаки компьютерной системе, можно контролировать доступ к системе пользователей, поскольку этот доступ осуществляется с терминалов компьютерной системы. Ситуация в сети совершенно иная: к одному и тому же файлу может быть затребован так называемый удаленный доступ с различных узлов сети. Поэтому, если администратор отдельной системы может проводить четкую политику безопасности в отношении своей системы, то администратор узла сети лишен такой возможности;

- не определённая распределение траектории доступа. Пользователь или захватчик может затребовать доступ к ресурсам некоторого узла сети, с которым данный узел не связан напрямую сетью. В таких случаях доступ осуществляется через некоторый промежуточный узел, связанный с обоими узлами, или даже через несколько промежуточных узлов. В компьютерных сетях весьма непросто точно определить, откуда именно пришел запрос на доступ, особенно если захватчик приложит немного усилий к тому, чтобы скрыть это;

На основе анализа угрозы безопасности компьютерных сетей можно сделать выводы о свойствах и функциях, которые должна обладать система обеспечения безопасности локальных и корпоративный сетей (КС).

- Палмер Майкл, Синклер Роберт Брюс. Проектирование и внедрение компьютерных сетей. Учебное пособие 2-издание. СПб.: BHV, 2004. — 752с.

- Варлатая С. К., Шаханова М. В. Защита информационных процессов в компьютерных сетях. Учебно-методический комплекс. М.: Проспект, 2015. — 216с.

- В. М. Вишневский. Теоретические основы проектирования компьютерных сетей. М.: Техносфера, 2003. — 512с.

Основные термины (генерируются автоматически): сеть, ресурс, защита информации, компьютерная сеть, линия связи, компьютерная система, локальная сеть, отдельная система, программное средство защиты, различный узел сети.

Атаки прямого доступа

Несанкционированный пользователь, получающий физический доступ к компьютеру, скорее всего, может напрямую копировать данные из него. Такие злоумышленники также могут поставить под угрозу безопасность путем внесения изменений в операционную систему, установки программных червей, клавиатурных шпионов, скрытых устройств для прослушивания или использования беспроводных мышей. Даже если система защищена стандартными мерами безопасности, их можно обойти, загрузив другую ОС или инструмент с компакт-диска или другого загрузочного носителя. Шифрование диска предназначено для предотвращения именно таких атак.

Блокировка

Безопасность компьютерных сетей и безопасность информационных систем может быть достигнута и путем блокировки дисков. Это, по сути, программные инструменты для шифрования жестких дисков, делающие их недоступными для несанкционированных пользователей. Некоторые специализированные инструменты разработаны специально для шифрования внешних дисков.

Отключение USB-портов - это еще один распространенный параметр безопасности для предотвращения несанкционированного и злонамеренного доступа к защищенному компьютером. Зараженные USB-ключи, подключенные к сети с устройства внутри брандмауэра, рассматриваются как наиболее распространенная угроза для компьютерной сети.

Мобильные устройства с поддержкой сотовой связи становятся все более популярными из-за повсеместного использования сотовых телефонов. Такие встроенные возможности, как Bluetooth, новейшая низкочастотная связь (LE), ближняя полевая связь (NFC) привели к поиску средств, направленных на устранение уязвимостей. Сегодня активно используется как биометрическая проверка (считывание отпечатка большого пальца), так и программное обеспечение для чтения QR-кода, предназначенное для мобильных устройств. Все это предлагает новые, безопасные способы подключения мобильных телефонов к системам контроля доступа. Это обеспечивает компьютерную безопасность, а также может использоваться для контроля доступа к защищенным данным.

Архитектура безопасности

Организация Open Security Architecture определяет архитектуру IT-безопасности как "артефакты дизайна, которые описывают расположение элементов управления безопасностью (контрмеры безопасности) и их взаимосвязь с общей архитектурой информационных технологий". Эти элементы управления служат для поддержания таких атрибутов качества системы, как конфиденциальность, целостность, доступность, ответственность и гарантии.

Другие специалисты определяют ее как единый дизайн безопасности компьютерных сетей и безопасности информационных систем, который учитывает потребности и потенциальные риски, связанные с определенным сценарием или средой, а также определяет, когда и где применять определенные средства.

Ключевыми ее атрибутами являются:

- отношения разных компонентов и того, как они зависят друг от друга.

- определение мер контроля на основе оценки рисков, передовой практики, финансов и правовых вопросов.

- стандартизации средств контроля.

Атаки типа «отказ в обслуживании»

Атаки на отказ в обслуживании (DoS) предназначены для того, чтобы сделать компьютер или сетевой ресурс недоступным для его предполагаемых пользователей. Организаторы такой атаки могут закрыть доступ к сети отдельным жертвам, например, путем преднамеренного ввода неправильного пароля много раз подряд, чтобы вызвать блокировку учетной записи, или же перегружать возможности машины или сети и блокировать всех пользователей одновременно. В то время как сетевая атака с одного IP-адреса может быть заблокирована добавлением нового правила брандмауэра, возможны многие формы атак с распределенным отказом в обслуживании (DDoS), где сигналы исходят от большого количества адресов. В таком случае защита намного сложнее. Такие атаки могут происходить из компьютеров, управляемых ботами, но возможен целый ряд других методов, включая атаки отражения и усиления, где целые системы непроизвольно осуществляют передачу такого сигнала.

Ключи

USB-ключи обычно используются в процессе лицензирования ПО для разблокировки программных возможностей, но они также могут рассматриваться как способ предотвращения несанкционированного доступа к компьютеру или другому устройству. Ключ создает безопасный зашифрованный туннель между ним и программным приложением. Принцип заключается в том, что используемая схема шифрования (например, AdvancedEncryptionStandard (AES)), обеспечивает более высокую степень информационной безопасности в компьютерных сетях, поскольку сложнее взломать и реплицировать ключ, чем просто скопировать собственное ПО на другую машину и использовать его.

Еще одно применение таких ключей – использование их для доступа к веб-контенту, например, облачному программному обеспечению или виртуальным частным сетям (VPN). Кроме того, USB-ключ может быть сконфигурирован для блокировки или разблокировки компьютера.

Механизмы защиты оборудования

Аппаратное обеспечение тоже может быть источником угрозы. Например, взлом может быть осуществлен с использованием уязвимостей микрочипов, злонамеренно введенных во время производственного процесса. Аппаратная или вспомогательная безопасность работы в компьютерных сетях также предлагает определенные методы защиты.

Использование устройств и методов, таких как ключи доступа, доверенные модули платформы, системы обнаружения вторжений, блокировки дисков, отключение USB-портов и доступ с поддержкой мобильной связи, могут считаться более безопасными из-за необходимости физического доступа к сохраненным данным. Каждый из них более подробно описан ниже.

Управление безопасностью

Управление безопасностью для сетей может быть различным для разных ситуаций. Домашний или малый офис может требовать только базовой безопасности, в то время как крупным предприятиям может потребоваться обслуживание с высоким уровнем надежности и расширенное программное и аппаратное обеспечение для предотвращения взлома и рассылки нежелательных атак.

«Задняя дверь»

Бэкдор в компьютерной системе, криптосистеме или алгоритме - это любой секретный метод обхода обычных средств проверки подлинности или безопасности. Они могут существовать по ряду причин, в том числе по причине оригинального дизайна или из-за плохой конфигурации. Они могут быть добавлены разработчиком с целью разрешить какой-либо законный доступ, или же злоумышленником по иным причинам. Независимо от мотивов их существования они создают уязвимость.

Защищенные устройства

Защищенные устройства доверенных платформ (TPM) интегрируют криптографические возможности на устройства доступа, используя микропроцессоры или так называемые компьютеры на кристалле. TPM, используемые в сочетании с программным обеспечением на стороне сервера, предлагают оригинальный способ обнаружения и аутентификации аппаратных устройств, а также предотвращение несанкционированного доступа к сети и данным.

Обнаружение вторжений в компьютер осуществляется посредством кнопочного выключателя, который срабатывает при открытии корпуса машины. Прошивка или BIOS запрограммированы на оповещение пользователя, когда устройство будет включено в следующий раз.

Типы атак и уязвимостей сети

Уязвимость является слабостью в дизайне, реализации, работе или внутреннем контроле. Большинство обнаруженных уязвимостей задокументированы в базе данных Common Vulnerabilitiesand Exposures (CVE).

Сети могут подвергаться атакам из различных источников. Они могут быть двух категорий: «Пассивные», когда сетевой нарушитель перехватывает данные, проходящие через сеть, и «Активные», при которых злоумышленник инициирует команды для нарушения нормальной работы сети или для проведения мониторинга с целью получить доступ к данным.

Чтобы защитить компьютерную систему, важно разобраться в типах атак, которые могут быть осуществлены против нее. Эти угрозы могут быть разделены на следующие категории.

Управление уязвимостями

Управление уязвимостями - это цикл выявления, устранения или смягчения уязвимостей, особенно в программном обеспечении и прошивке. Этот процесс является неотъемлемой частью обеспечения безопасности компьютерных систем и сетей.

Уязвимости можно обнаружить с помощью сканера, который анализирует компьютерную систему в поисках известных «слабых мест», таких как открытые порты, небезопасная конфигурация программного обеспечения и беззащитность перед вредоносным ПО.

Помимо сканирования уязвимостей, многие организации заключают контракты с аутсорсингами безопасности для проведения регулярных тестов на проникновение в свои системы. В некоторых секторах это контрактное требование.

Обеспечение безопасности компьютерной сети

Состояние «безопасности» компьютера - это концептуальный идеал, достигаемый при использовании трех процессов: предотвращения угрозы, ее обнаружения и ответа на нее. Эти процессы основаны на различных политиках и системных компонентах, которые включают следующее:

- Элементы управления доступом к учетной записи пользователя и криптографию, которые могут защищать системные файлы и данные.

- Брандмауэры, которые на сегодняшний день являются наиболее распространенными системами профилактики с точки зрения безопасности компьютерных сетей. Это связано с тем, что они способны (в том случае, если их правильно настроить) защищать доступ к внутренним сетевым службам и блокировать определенные виды атак посредством фильтрации пакетов. Брандмауэры могут быть как аппаратными, так и программными.

- Системы обнаружения вторжений (IDS), которые предназначены для обнаружения сетевых атак в процессе их осуществления, а также для оказания помощи после атаки, в то время как контрольные журналы и каталоги выполняют аналогичную функцию для отдельных систем.

«Ответ» обязательно определяется оцененными требованиями безопасности отдельной системы и может охватывать диапазон от простого обновления защиты до уведомления соответствующих инстанций, контратаки и т. п. В некоторых особых случаях лучше всего уничтожить взломанную или поврежденную систему, так как может случиться, что не все уязвимые ресурсы будут обнаружены.

Что такое брандмауэр?

Сегодня система безопасности компьютерной сети включает в себя в основном «профилактические» меры, такие как брандмауэры или процедуру выхода.

Брандмауэр можно определить как способ фильтрации сетевых данных между хостом или сетью и другой сетью, такой как Интернет. Он может быть реализован как программное обеспечение, запущенное на машине и подключающееся к сетевому стеку (или, в случае UNIX-подобных систем, встроенное в ядро ОС), чтобы обеспечить фильтрацию и блокировку в реальном времени. Другая реализация - это так называемый «физический брандмауэр», который состоит из отдельной фильтрации сетевого трафика. Такие средства распространены среди компьютеров, которые постоянно подключены к Интернету, и активно применяются для обеспечения информационной безопасности компьютерных сетей.

Некоторые организации обращаются к крупным платформам данных (таким как Apache Hadoop) для обеспечения доступности данных и машинного обучения для обнаружения передовых постоянных угроз.

Однако относительно немногие организации поддерживают компьютерные системы с эффективными системами обнаружения, и они имеют еще меньше механизмов организованного реагирования. Это создает проблемы обеспечения технологической безопасности компьютерной сети. Основным препятствием для эффективного искоренения киберпреступности можно назвать чрезмерную зависимость от брандмауэров и других автоматизированных систем обнаружения. Тем не менее это основополагающий сбор данных с использованием устройств захвата пакетов, которые останавливают атаки.

Концепция сетевой безопасности: основные пункты

Информационная безопасность в компьютерных сетях начинается с аутентификации, связанной с введением имени пользователя и пароля. Такая ее разновидность является однофакторной. С двухфакторной аутентификацией дополнительно используется и дополнительный параметр (токен безопасности или «ключ», карточка ATM или мобильный телефон), с трехфакторной применяется и уникальный пользовательский элемент (отпечаток пальца или сканирование сетчатки).

После аутентификации брандмауэр применяет политику доступа. Эта служба безопасности компьютерной сети эффективна для предотвращения несанкционированного доступа, но этот компонент может не проверить потенциально опасный контент, такой как компьютерные черви или трояны, передаваемые по сети. Антивирусное программное обеспечение или система предотвращения вторжений (IPS) помогают обнаруживать и блокировать действие таких вредоносных программ.

Система обнаружения вторжений, основанная на сканировании данных, может также отслеживать сеть для последующего анализа на высоком уровне. Новые системы, объединяющие неограниченное машинное обучение с полным анализом сетевого трафика, могут обнаруживать активных сетевых злоумышленников в виде вредоносных инсайдеров или целевых внешних вредителей, которые взломали пользовательский компьютер или учетную запись.

Кроме того, связь между двумя хостами может быть зашифрована для обеспечения большей конфиденциальности.

Снижение уязвимостей

Несмотря на то, что формальная проверка правильности компьютерных систем возможна, она еще не распространена. Официально проверенные ОС включают в себя seL4 и SYSGO PikeOS, но они составляют очень небольшой процент рынка.

Современные компьютерные сети, обеспечивающие безопасность информации в сети, активно используют двухфакторную аутентификацию и криптографические коды. Это существенно снижает риски по следующим причинам.

Взлом криптографии сегодня практически невозможен. Для ее осуществления требуется определенный некриптографический ввод (незаконно полученный ключ, открытый текст или другая дополнительная криптоаналитическая информация).

Двухфакторная аутентификация - это метод смягчения несанкционированного доступа к системе или конфиденциальной информации. Для входа в защищенную систему требуется два элемента:

- «то, что вы знаете» - пароль или PIN-код;

- «то, что у вас есть» - карта, ключ, мобильный телефон или другое оборудование.

Это повышает безопасность компьютерных сетей, так как несанкционированный пользователь нуждается в обоих элементах одновременно для получения доступа. Чем жестче вы будете соблюдать меры безопасности, тем меньше взломов может произойти.

Можно снизить шансы злоумышленников, постоянно обновляя системы с исправлениями функций безопасности и обновлениями, использованием специальных сканеров. Эффект потери и повреждения данных может быть уменьшен путем тщательного создания резервных копий и хранения.

Защита компьютера

В обеспечении безопасности компьютерной сети применяются контрмеры - действия, устройства, процедура или техника, которые уменьшают угрозу, уязвимость или атаку, устраняя или предотвращая ее, минимизируя причиненный вред или обнаруживая и сообщая о его наличии.

Читайте также: