Parallel vpn tor настройка

Планирую сделать конструкцию для перевода трафика по VPN -> TOR -> VPN.

Все "звенья" будут развёрнуты на VDS под Linux.

Нужно делать каждое звено на отдёльном сервере?

Схема:

[VPN1(VDS1)] -> [TOR(VDS2)] -> [VPN2(VDS3)].

Или можно развернуть TOR на одном из серверов с развёрнутым VPN?

Схема:

[VPN1 -> TOR(VDS1)] -> [VPN2(VDS2)].

Или

[VPN1(VDS1)] -> [TOR -> VPN2(VDS2)].

Если 1 из 2 схем приведённых выше правильная, то какая именно?

Чем схемы с использованием двух VDS хуже за схему с тремя VDS?

-----

Дополнительно:

Да, хватит TOR, но в моей стране запрещено использование TOR и я могу быть оштрафован и вообще буду сразу занесён в список подозрительных людей, значит нужно подключить VPN1 на входе к сети TOR, чтобы провайдер не видел факт подключения к ней, но на выходе из TOR трафик будет подозрительным и будет блокироваться почти всеми сайтами, если не полностью, то с помощью капчи. Значит нужно выход из сети TOR выпускать из беспалевного IP выходного VPN2.

А зачем же тогда вообще использовать TOR между ними?

А для того, что интернет-провайдер, который предоставляет интернет хостинг-провайдеру VDS, на котором расположен VPN2 может вести логи, которые выходят из сервера (из VPN2) в открытый интернет. В таком случае они могут прийти к хостинг-провайдеру, на котором запущен VPN2 и увидеть какой IP к нему подключается, но если к нему будет подключатся каждую 1 минуту разный IP (сеть TOR), то они не смогут выйти на VPN1, им помешает "прослойка" TOR.

Но если не будет TOR, они смогут увидеть какой IP подключается к VPN2, затем точно по такой же схеме копнуть немножечко глубже и увидеть какой IP подключается к VPN1 и деанонимизировать человека, чей трафик они засекли ещё на этапе прослушки трафика на выходе из VPN2.

Начальная настройка серверов будет произведена через сеть TOR, реального IP сисадмина никто не запишет.

-----

Пояснения по тегам (часть убрали в прошлой версии):

TOR и VPN - Тут всё понятно в вопросе напрямую затрагивается работа с этими протоколами/сетями.

Linux - Все сервера VDS будут работать на Linux, в этом вопросе как раз важно мнение Linux'оидов, как именно развернуть такую цепь на Линукс серверах и можно ли запустить TOR на одном сервере вместе с VPN, это самое главное, а так-же, очень важно сможет ли это ухудшить анонимность если сравнивать с "каждая сеть на отдельном VDS"

Анонимность - тут тоже всё понятно, сама идея вопроса и цель, которая должна быть достигнута после решения вопроса относится к этому понятию (тегу).

Компьютерные сети -

Цитата из Википедии:

Компьютерная сеть (вычислительная сеть) — система, обеспечивающая обмен данными между вычислительными устройствами — компьютерами, серверами, маршрутизаторами и другим оборудованием или программным обеспечением. Для передачи информации могут быть использованы различные среды.

Разве цепь (сеть) из компьютеров (серверов), которые должны переводить через себя интернет трафик не относится к тегу "Компьютерная сеть"?

Повышение анонимности – это основная задача развития современных способов передачи данных.

Сначала появился VPN – простой способ защитить свои личные данные. Затем был создан Double VPN – последовательный каскад из 2 VPN серверов.

Позже у последовательного каскада из VPN серверов были найдены минусы, которые заключались в расшифровке данных на каждом сервере. Соответственно использование Triple VPN и Quad VPN не повышало уровень анонимности.

Проблема Double VPN заключается в расшифровке трафика на каждом сервере. Обычно это не является большой проблемой, но в 2014 году был обнаружен баг в OpenSSL, благодаря которому было возможно читать данные из памяти. Этот баг существовал с 2011 года и неизвестно умышленно ли он был добавлен в пакет.

Технология параллельного каскада VPN серверов убирает минусы использования Double VPN технологии.

Мы назвали эту технологию Parallel VPN. Идея заключается в том, что трафик проходит через 2 параллельных VPN канала. При этом трафик шифруется дважды (канал в канале).

На выходе вы будете иметь внешний IP адрес второго VPN сервера. При этом как и в технологии Double VPN, ваш IP адрес сменится дважды.

Конечно, при использовании Parallel VPN скорость подключения будет ниже, чем при использовании обычного VPN. И мы всегда будем жертвовать скоростью ради анонимности.

Давайте рассмотрим какие плюсы есть в этой технологии.

Настройка Parallel VPN через роутер

Данная настройка отличается тем, что у вас должен быть роутер, который подключен к Интернету. Ваш компьютер должен подключаться к этому роутеру, чтобы получать Интернет.

В настоящее время большинство роутеров поддерживают PPTP VPN. И некоторые из них поддерживают OpenVPN соединение.

Мы рекомендуем использовать OpenVPN соединение, так как оно отличается большей надежностью и возможностью гибкой настройки.

Обратите внимание, что существуют пользовательские прошивки DD-WRT для роутеров c поддержкой OpenVPN.

Для создания Parallel VPN нужно настроить PPTP или OpenVPN соединение на самом роутере. VPN подключение на роутере может быть подключено всегда (или можно включать в нужный момент).

После установления VPN соединения на роутере, нужно создать VPN подключение на вашем компьютере. Оно может быть выполнено через PPTP или OpenVPN.

Данный тип настройки Parallel VPN через роутер позволяет использовать в обоих случаях надежное OpenVPN соединение.

После подклюяения ваш внешний IP адрес будет соответствовать IP адресу VPN сервера, к которому вы подключились на вашем компьютере.

Установка пакетов

Сначала немного приложений, которые облегчают нам жизнь. Не забудьте поставить ваш любимый редактор, mc если нужно и т.п.

I2P нету в репозитории debian, так что придется добавить новый источник.

Теперь поставим основные пакеты — TOR, VPN и I2P. Также нам пригодится DNS сервер. Я использую unbound.

Parallel VPN – это новая технология?

Parallel VPN не является новой технологией. Это новый способ настройки подключения, при котором достигается высокий уровень анонимности.

Мы поддерживаем идею о комплексном подходе к безопасности. Мы не рекомендуем вам использовать только VPN, если вам нужна совершенная анонимность.

Parallel VPN – это хорошая технология, чтобы скрыть данные от вашего Интернет-провайдера.

Постановка задачи

1. Мой компьютер должен по нажатию одной кнопки переходить в режим «весь трафик — не русский».

2. По нажатию второй кнопки он должен переходить в режим «весь траффик идет через TOR»

3. Третья кнопка — для I2P.

5. Все это должно работать под linux, windows, android. Заранее: с OS X и iPhone тоже все в порядке, просто у меня их нету, так что протестить не смогу.

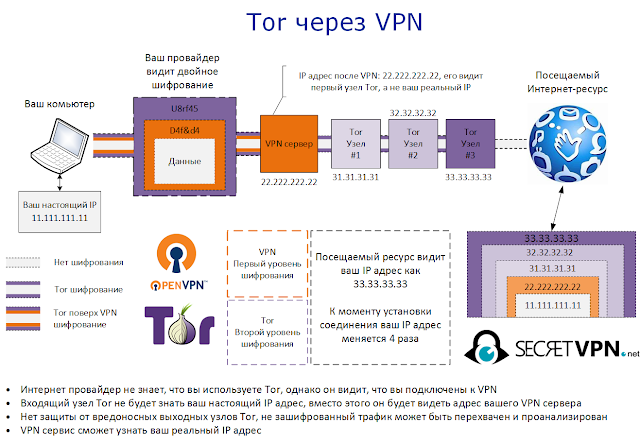

Tor через VPN

В такой конфигурации вы сначала подключаетесь к VPN серверу, а потом используете сеть Tor поверх VPN соединения.

Это именно то, что происходит, когда вы запускаете Tor браузер или защищенную ОС Whonix (для большей безопасности) в системе с уже подключенным VPN. При этом очевидно, что ваш внешний IP будет принадлежать диапазону сети Tor.

Достоинства Tor через VPN:

Недостатки Tor через VPN:

- Ваш VPN провайдер знает ваш реальный IP адрес.

- Нет защиты от вредоносных выходных узлов Tor, не зашифрованный трафик может быть перехвачен и проанализирован.

- Выходные узлы Tor часто заблокированы по IP.

Важно отметить, что для сокрытия факта использования Tor от глаз провайдера можно использовать не только VPN, но и Obfsproxy.

Предпосылки использовать Tor и VPN одновременно

К фундаментальным проблемам можно отнести централизацию большинства VPN решений. Контроль за VPN сетью находиться в руках её владельца, пользуясь VPN вы должны полностью понимать политику сервиса в области раскрытия данных и хранения логов, внимательно читать соглашение об оказании услуг.

Пример из жизни, в 2011 году ФБР арестовала хакера Cody Kretsinger, который пользовался достаточно известным британским сервисом HideMyAss для взлома Sony. Переписка хакера в IRC попала в руки федералов, даже не смотря на то, что сервис в своём лицензионном соглашении утверждает, что они собирают только общую статистику и не записывают IP-адреса клиентов и их трафик.

Казалось бы, сеть Tor, как более надежное и децентрализованное решение должна помочь избежать подобных ситуаций, но и тут не обошлось без подводных камней. Проблема в том, что каждый может запустить свой выходной узел Tor. Трафик пользователей проходит через такой узел в незашифрованном виде, что позволяет владельцу выходного узла злоупотреблять своим положением и анализировать ту часть трафика которая проходит через подконтрольные ему узлы.

Это не просто теоретические выкладки, в 2016 году ученые из университета Northeastern опубликовали исследование в котором всего за 72 часа нашли 110 вредоносных выходных узлов, шпионящих за пользователями анонимной сети. Логично предположить, что таких узлов на самом деле больше, а учитывая общее небольшое количество узлов (всего около 7000 на июнь 2017) ничто не мешает соответствующим организациям анализировать значительную часть Tor трафика.

Также много шуму наделала недавняя история с эксплойтом для браузера Firefox который ФБР использовала для деанонимизации пользователей Tor. И хотя разработчики активно работают над устранением подобных проблем, никогда нельзя быть уверенным в том, что не существуют уязвимости не известные широкой общественности.

Не смотря на то, что Tor предполагает более высокий уровень анонимности чем VPN, за это приходится платить скоростью соединения, невозможностью использовать p2p сети (Torrent, Gnutella) и проблемы с доступом к некоторым ресурсам интернет, так как часто админы блокируют диапазон IP адресов Tor.

Хорошая новость заключается в том, что можно совместно использовать обе технологии с целью нивелировать недостатки каждой и добавить дополнительный уровень безопасности, конечно за это придется заплатить еще большим снижением скорости. При этом важно понимать, что существует два варианта связки VPN и Tor, подробно остановимся на достоинствах и недостатках каждого.

Что дальше?

Дальше Вам пора сделать так, чтобы они не конфликтовали. Вместо одного сервера /etc/openvpn/00-standard сделать три: 00-standard для обычного трафика, 01-tor для tor-а, и 02-i2p для i2p. Назначьте им разные подсети (например, 10.8.2.* для tor и 10.8.3.* для i2p). После этого tor и unbound перестанут конфликтовать и вы сможете подключаться к любой из трех одновременно работающих сетей.

А еще можно запилить виртуалку, для которой выкатить tun0, трафик которого идет через TOR, после чего виртуалка не будет знать даже про VPN. А в хосте этой виртуалки прописать роутинг так, чтобы без VPN не подключалось вообще.

А еще надо лимит скорости в I2P поставить. И логи у VPN не ротируются. И веб-морды нет.

А еще… а еще я все это обязательно опишу — в других статьях. Засим — спасибо за внимание!

Если Вы начали читать данную статью, наверняка, у вас не возникает вопрос зачем пользоваться VPN и Tor. Каждая из этих технологий способна обеспечить приемлемый уровень приватности, а это как минимум скрыть ваш IP адрес и трафик от посторонних глаз. Вместе с тем как VPN, так и Tor помимо ряда очевидных достоинств, обладают недостатками, эксплуатация которых может позволить раскрыть вашу настоящую личность.

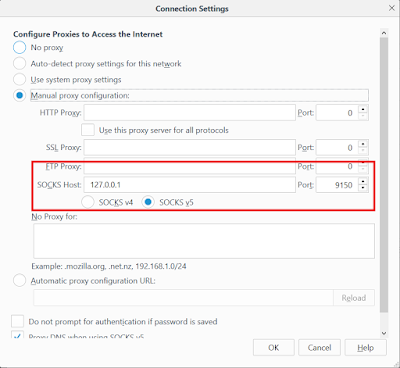

Настройка VPN через Tor с помощью браузера Tor.

1. Запустите Tor браузер, перейдите в меню настроек (Options), далее Advanced -> Network -> Settings. Перед вами откроется окно настроек Прокси. Здесь нет особой необходимости что-то менять. Видно, что пока включен Tor браузер ваш компьютер работает как SOCKS v5 прокси и принимает соединения на порту номер 9150.

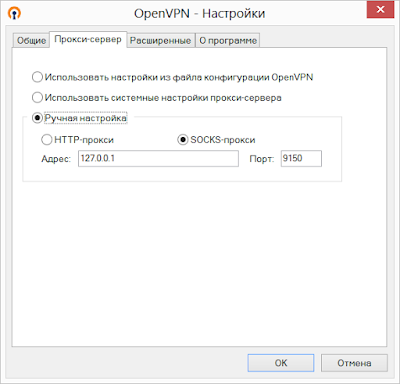

2. Далее осталось указать нашему VPN клиенту использовать Tor прокси запущенный на вашем компьютере. В случае с OpenVPN это делается в настройках программы как на снимке экрана. Тоже самое можно сделать в файле конфигурации OpenVPN указав директиву socks-proxy 127.0.0.1 9050

Настройка I2P

С I2P сложности. У них нет собственного DNS сервера, так что придется делать свой.

Откройте /etc/unbound/unbound.conf и допишите в конец:

После этого любой (!) домен будет раскрываться в заведомо несуществующий IP адрес 10.191.0.1. Осталось «ловить» такой трафик и перенаправлять на localhost:8118 — именно тут слушает I2P.

Кстати говоря, пока что не слушает. Выполните

и выставьте флаг, чтобы стартовал при загрузке.

Остановите tor. Запустите unbound.

Теперь настроим privoxy в связке в I2P. Допишите в конец /etc/privoxy/config

и рестартаните privoxy

Точно так же, как и в случае с TOR, смените DNS на локальный в конфигурации vpn-сервера:

Если вы уже пробовали редиректить TOR — не забудьте почистить iptables:

Осталось выполнить переадресацию:

Знакомо, правда? Единственное отличие — номер порта прокси.

Подключитесь к VPN. Вы в I2P. Откройте epsilon.i2p, убедитесь, что сеть работает.

Шаг 1. Выполнение предварительных требований

Для решения проблем по виртуализации окружения в этой статье мы будем использовать VirtualBox. Он работает в Windows, OS X и доступен в репозиториях большинства дистрибутивов Linux. Его можно скачать здесь или установить на всех дистрибутивах на базе Debian, таком как Kali, с помощью следующей команды:

Чтобы виртуализировать Kali, нам понадобится образ диска Kali. Можно скачать его здесь , выбрав правильную архитектуру (32- или 64-разрядную) и десктопное окружение. «Kali 64 bit» должен работать у большинства пользователей.

Whonix предоставляет OVA-файл, который можно открыть и настроить в VirtualBox. Нам нужен только Gateway-образ, потому что в качестве нашей рабочей станции мы будем использовать Kali, а не среду Whonix Workstation. Файл Whonix-Workstation скачать здесь .

При выборе VPN нужно учитывать общую надежность сервиса, местоположение его серверов, а также политику в отношении логгирования (ведения журнала) данных и метаданных пользователей. PIA заявляет, что вообще не ведет журналов, но тут нужно понимать, что сервер, не находящийся под вашим контролем, не может считаться полностью заслуживающим доверия.

Теперь, проведя всю эту подготовительную работу, мы можем начать настройку нашего виртуального окружения.

В этой статье будет рассказано, как пробросить весь трафик операционной системы через TOR так, чтобы о наличии TOR-а операционная система даже не подозревала.

Это поможет не думать о бесконечных настройках прокси и onion, перестать бояться на тему «а не сливает ли торрент клиент мой реальный IP адрес, так как не полностью поддерживает прокси?» и, наконец, быть застрахованным от законодательного запрета TOR-а в России.

Когда я говорю «TOR», я подразумеваю «TOR и I2P». По схожей методике сюда можно подключить любой даркнет.

Плюсы технологии Parallel VPN

Эта технология взяла лучшее от Double VPN и повысила уровень анонимности пользователя.

Среди плюсов можно выделить:

- отсутствие проблем с расшифровкой трафика на промежуточных VPN серверах

- возможность самостоятельной настройки Parallel VPN с серверами в любых странах. Вы можете сделать любое двойное направление сами.

- достаточно обычного VPN для создания параллельного каскада

- настоящее двойное шифрование канала (в отличие от Double VPN, где шифрование происходит дважды, но последовательно)

Но в каждой технологии есть и свои минусы.

Дальнейшее развитие технологии

В дальнейшем эту технологию можно использовать в разных звеньях вашей безопасности.

Например, можно использовать цепочку Double VPN + Parallel VPN.

Сначала вы подключаетесь к OpenVPN серверу с Double VPN, а затем настраиваете второе VPN соединение по принципу Parallel VPN.

Важно запомнить правило: безопасности много не бывает.

Анонимность – это как лук. Чем больше слоев у вас есть, тем выше ваша анонимность.

Настройка VPN

Я буду держать все настройки VPN в /opt/vpn. Для начала следует сгенерировать сертификаты для сервера и клиента.

N.B. Мы будем запускать несколько серверов (один под tor, второй под обычный трафик) и использовать для них один и тот же сертификат. Это не обязательно. Вполне можно (и нужно) генерировать независимый сертификат или даже свою CA для каждого из openvpn серверов.

Теперь сгенерируем новую CA и необходимые сертификаты.

Изучите папку /opt/vpn/rsa/keys. Теперь там есть несколько пар ключ+сертификат.

ca. — certificate authority

server. — ключ сервера

client. — ключ клиента.

Клиенту нужно отдать только ca.crt, client.crt и client.key, остальные файлы должны оставаться только на сервере.

Пора писать конфигурационный файл для сервера. Положите его в /etc/openvpn/00-standard.conf

Попробуйте запустить openVPN

ОК, VPN работает. Самое время подключиться к нему. Для этого на клиенте напишем конфиг-файл:

Теперь попробуйте подключиться

После появления надписи «Initialization Sequence Completed» вы подключены и должны успешно пинговать 10.8.1.1. Интернет пропадет, это нормально.

Настройка интернета

Допустим, мы не хотим использовать TOR, а просто хотим себе не русский внешний IP. В этом случае при помощи вот этого скрипта:

вы достигнете желаемого. Перепишите это в /etc/rc.local.

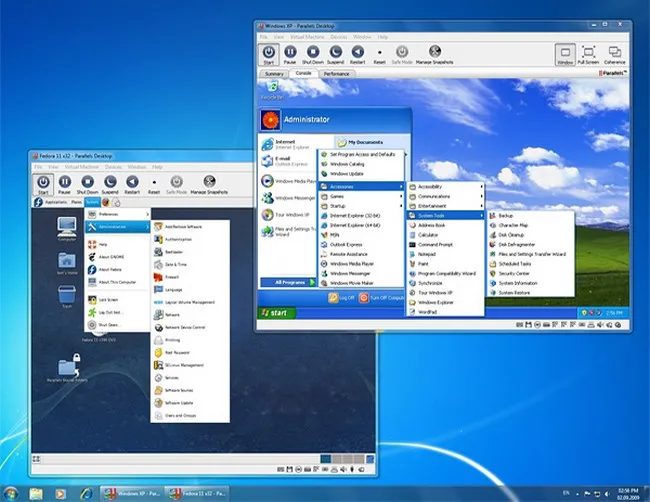

Настройка Parallel VPN через виртуальную машину

Если вы часто пользуетесь виртуальной машиной, то этот тип настройки подойдет для вас.

Настройка Parallel VPN через виртуальную машину заключается в том, чтобы создать одно VPN подключение на основном компьютере, а второе на виртуальной машине.

Ваша виртуальная машина должна быть настроена для работы с сетью через NAT. То есть весь ваш трафик будет проходит через основной компьютер.

Если ваша виртуальная машина получает Интернет через соединение типа “мост” (Bridge), то вы не сможете настроить Parallel VPN. Соединение типа Bridge напрямую отправляет трафик в Интернет.

Для смены типа подключения зайдите в раздел Настройки вашей виртуальной машины и в разделе Сеть поменяйте на использование NAT.

Сначала подключитесь к VPN серверу на основном компьютере через PPTP или OpenVPN подключение.

Затем подключитесь к PPTP или OpenVPN серверу на виртуальной машине.

Ваше подключение будет работать по технологии Parallel VPN и трафик будет шифроваться дважды. Ваш конечный IP адрес будет принадлежать VPN серверу, к которому вы подключились в виртуальной машине.

Удобство данной настройки заключается в том, что можно использовать в обоих случаях OpenVPN подключение.

Настройка VPN через Tor с помощью Expert Bundle.

1. Скачайте Expert Bundle c официального страницы загрузки и поместите в выбранную папку. Мы это сделали в папку tor на диске C:.

2. Необходимо установить и запустить Tor в качестве службы Windows. Для этого откройте командную строку с правами администратора, перейдите в папку с tor и выполните команду tor.exe —service install. Проверить, что Tor запущен в качестве службы можно в оснастке services.msc

Что же выбрать?

VPN через Tor выглядит более предпочтительным вариантом, который позволяет добиться настоящей анонимности, так как даже ваш VPN сервис не знает кто вы (при условии анонимной оплаты и покупки VPN подписки через Tor). Дополнительно осуществляется защита от вредоносных выходных узлов Tor, а так как ваш видимый IP-адрес при этом не принадлежит сети Tor вы избегаете проблем с блокировкой адресов Tor многими web сайтами.

Tor через VPN не предоставляет защиты от вредоносных узлов Tor и не позволяет обходить блокировки IP-адресов Tor, но в тоже время скрывает ваш трафик от VPN сервиса. Хороший вариант, когда вы не доверяете своему VPN провайдеру, с другой стороны зачем им тогда пользоваться.

Минусы Parallel VPN

В представленной технологии невозможно сделать все настройки только на VPN серверах. Необходима настройка такого канала на компьютере пользователя. Из-за этого есть проблема первоначального внедрения, так как пользователи часто не понимают, как это работает.

Parallel VPN – это отличная технология для анонимизации всего трафика.

Можно создать программу, которая будет настраивать подключения автоматически. Но мы уже говорили, что любая программа может вести за вами слежку. Поэтому мы рекомендуем использовать стандартные технологии подключения.

Давайте разберем подробнее, как можно настроить такое подключение на практике.

Хостинг

Первым делом нам понадобится сравнительно дешевая VPS-ка, владельцы которой не против, чтобы там крутился TOR (и не русская, разумеется). Лично я использую DigitalOcean. В их ToS не специфицирован запрещенный трафик (хотя если будете качать пиратские торренты прямо с их IP — заблокируют на раз. Ну, собственно, нам для этого и нужен TOR. ). Стоит это 5$ в месяц.

Если Вы знаете лучшие или хотя бы не худшие варианты хостинга под такие цели — пишите в комменты, обновлю статью.

Я не буду описывать конкретную процедуру создания VPS-ки, так как это зависит от хостинга и просто. Давайте предположим, что вы в итоге можете выполнить команду,

и получить shell на VPS-ку. Я буду считать, что на VPS-ке крутится debian 7. По крайней мере, эта статья тестировалась на debian 7. На убунте тоже заработает, наверное.

Дисклеймер

Настройка Parallel VPN через разные типы подключений

Идея заключается в том, чтобы использовать стандартные способы подключения.

В данном способе подключения вам нужно создать PPTP подключение и OpenVPN.

Как создать PPTP и OpenVPN соединения подробно описано в разделе Настройки VPN.

Сначала создается PPTP подключение, в результате чего IP адрес компьютера должен поменяться на IP адрес PPTP VPN сервера.

Затем мы создаем OpenVPN подключение. Работа двух подключений в операционных системах такова, что после установления PPTP соединения, весь трафик направляется в зашифрованный канал. И OpenVPN подключение создает второй параллельный канал.

Таким образом, все данные проходят в двойном зашифрованном параллельном канале. Ваш внешний IP адрес будет соответствовать второму OpenVPN серверу. Как и в Double VPN ваш IP адрес сменится дважды и ваш Интернет-провайдер даже не будет знать какой внешний IP адрес вы имеете.

Настройка TOR

Если вы прочитали и выполнили предыдущую часть — не забудьте очистить iptables

Теперь допустим, что вы таки хотите VPN через TOR (и предыдущий пункт не выполняли). Тогда:

допишите в конец /etc/tor/torrc следующее:

также изменим наш конфиг-файл сервера /etc/openvpn/00-standard.conf. Измените DNS с гугловского на локальный. Не забудьте перезапустить openvpn.

Наконец, следующая конструкция на bash перенаправит весь входящий трафик vpn через tor

Готово. Подключитесь к VPN. Убедитесь, что у Вас TOR-овский IP-шник. Зайдите на какой-нибудь .onion сайт, чтобы проверить: dns тоже работает.

Атака по времени

Это техника, используется для деанонимизации пользователей VPN и Tor путем сопоставления времени их подключения к сети со временем анонимной интернет активности.

И хотя в глобальном масштабе такая атака трудноосуществима, это не значит, что она невозможна. Учитывая, что соответствующие структуры вполне могут иметь достаточное количество выходных узлов Tor под своим контролем.

Совместное использование Tor и VPN добавляет дополнительный уровень безопасности, что позволяет снизить риски подобных атак.

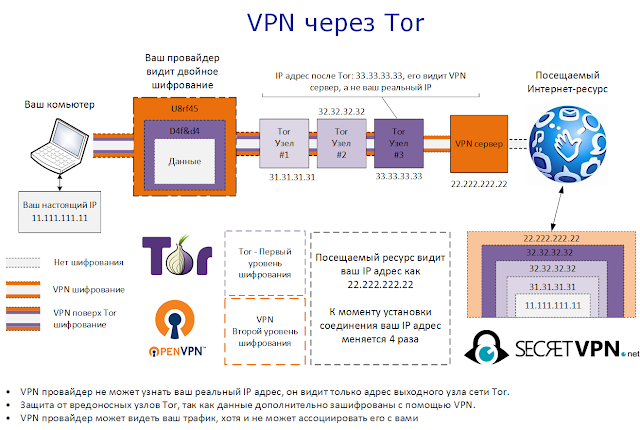

VPN через Tor

Данная конфигурация предполагает сначала соединение с сетью TOR, а потом использование VPN поверх Tor для выхода в сеть.

Цепочка соединений выглядит следующим образом:

Достоинства VPN через Tor:

- Так как вы соединяетесь с VPN сервером через Tor, VPN провайдер не может узнать ваш реальный IP адрес, он видит только адрес выходного узла сети Tor. Настоятельно рекомендуем использовать анонимный метод оплаты (например, пропущенные через миксер биткоины) и Tor для доступа к сайту VPN провайдера в момент приобретения VPN подписки.

- Защита от вредоносных узлов Tor, так как данные дополнительно зашифрованы с помощью VPN.

- Доступ к сайтам которые блокируют соединения из Tor

- Возможность выбора местонахождения сервера

- Весь трафик направляется через Tor

Недостатки VPN через Tor:

- VPN сервис может видеть ваш трафик, хотя и не может ассоциировать его с вами

- Ваш интернет провайдер видит, что трафик направляется в сторону одного из узлов Tor. Это немного повышает риск атаки по времени.

- Использовать стандартный Tor браузер. Недостаток такого подхода заключается в том, что придется запускать и держать постоянно включенным браузер Tor при работе с VPN.

- Установить Tor Expert Bundle как службу Windows. Такая настройка несколько сложнее, но зато вы получите постоянно работающий Tor на вашем компьютере и перед подключением VPN отпадает необходимость запускать Tor браузер

Вредоносные выходные узлы Tor

Обычно это не вызывает проблем, так как личность пользователя скрыта за двумя или более дополнительными нодами, через которые проходит трафик прежде чем достичь выходного узла. Однако, если не зашифрованный трафик содержит персональную информацию она может быть использована для установления вашей личности.

Бывали случае, что такие вредоносные выходные узлы перенаправляли пользователей на фишинговые сайты, поэтому всегда стоит обращать внимание на подлинность SSL сертификата.

Заключение

В независимости от того, какую конфигурацию вы выбрали, совместное использование VPN и Tor обязательно улучшит вашу безопасность и анонимность и позволит избавиться от недостатков использования каждой из технологии по отдельности.

Однако если вам нужна очень высокая степень защиты, не забудьте зашифровать ваши данные. Отличная идея — это использовать скрытую операционную систему в VeraCrypt.

Оставляйте свои комментарии и вопросы ниже, а также подписывайтесь на нас в социальных сетях

Еще больше Tor и VPN

Отметим, что ничто не мешает расширить схемы описанные выше и использовать Tor поверх VPN поверх Tor. Например, запустив анонимную виртуальную ОС Whonix на компьютере с настроенной конфигурацией VPN через TOR.

Получается следующая схема:

Недостаток такой схемы еще большая потеря скорости соединения по сравнению с предыдущими конфигурациями

Кому нужен Parallel VPN

Прочитав эту статью, возможно вы подумаете, кому нужна такая супер анонимность?

Вам не обязательно использовать Parallel VPN, если ваша деятельность в Интернете связана с разблокировкой недоступных сервисов в вашей стране (например: Facebook, Twitter, Google Disk и т.п.).

Но существуют ситуации, когда супер анонимность стоит на первом плане и наши технологии помогут вам оставаться незамеченным в огромном потоке информации.

В следующих статьях мы разберем подробнее, что такое комплексный подход к безопасности и поговорим о других способах защиты.

VPN и прокси сервис защищает своих клиентов с 2006 года, используя надежные технологии в области анонимности передачи данных в Интернете.

Получаем полную анонимность с помощью Tor, Whonix и PIA VPN. Осуществление взлома с основной машины без какого-либо проксирования — ужасная глупость со стороны хакера, которая может привести к тому, что в ходе теста на проникновение важный IP-адрес очень быстро попадет в черный список.

Запуск Kali Linux на виртуальной машине может быть практически идеальным вариантом для взлома, но в этом случае ваша анонимность целиком зависит от анонимности вашего соединения. Tor — это самая эффективная сеть обфускации трафика.

И хотя Tor-браузер сам по себе не является самым правильным вариантом для хакера, но в этом случае мы можем использовать Whonix для маршрутизации всего нашего трафика Kali Linux через сеть Tor.

Наконец, для того чтобы добавить еще один слой анонимности, мы можем объединить VPN с Tor, что еще больше запутает наш трафик и предотвратит атаки Tor Deanonymization Attacks.

Читайте также:

- Где находится батарейка биоса на материнской плате asrock b85 killer

- Питание на материнскую плату подается но компьютер не включается

- Каких файлов не должно быть в архиве данных образовательного приложения exe ppt doc css

- Могут ли за мной следить через камеру планшета

- Настройка рабочей панели размеры графического редактора autocad