Отключить sso в chrome

Раньше я мог отключить встроенную аутентификацию Windows, обновив настройки в IE. В последнее время это уже не работает. Что-то изменилось в последних версиях хрома? Есть ли новый способ отключить это?

Версия Chrome 46.0.2490.71

Раньше я использовал этот параметр в IE Internet Options -> Advanced -> снимите флажок «Включить встроенную проверку подлинности Windows».

Я получил этот ответ от внутреннего администратора, и, похоже, он работает.

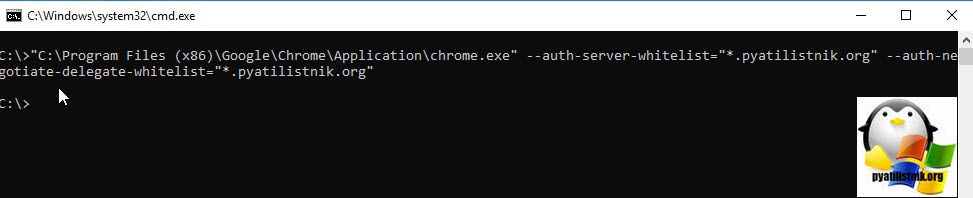

I think the best we came up with was to create a shortcut to chrome.exe on your desktop and modify the target of the shortcut to be something like:

Изменить: исправлен путь для неуместных обратных косых черт. Обратите внимание на (x86) на всякий случай.

Расширение ответа Даниэля Тримбла , которое сработало для меня:

Я хотел бы помочь большему количеству людей найти этот полезный ответ, добавив немного больше контекста. Что такое встроенная проверка подлинности Windows и почему вы хотите ее отключить?

По сути, встроенная проверка подлинности Windows позволяет браузеру, такому как Chrome, получать доступ к учетным данным, которые хранятся на вашем компьютере (например, пароль, который вы используете для входа в свой офисный компьютер), и использовать эти же учетные данные для входа на веб-сайт (например, защищенную паролем часть веб-сайта вашей компании). Это происходит за кулисами, без видимого запроса пароля.

Проблема в том, что вы можете не захотеть автоматически регистрироваться на определенном веб-сайте.

Пример: мне нравится использовать Chrome в качестве тестового браузера, чтобы увидеть «общедоступное» представление веб-сайта моей компании. Обычно я захожу на наш сайт в Firefox или IE, вношу там изменения, а затем просматриваю сайт в Chrome, чтобы убедиться, что мои изменения были «опубликованы» так, как предполагалось.

Внезапно в один прекрасный день я больше не мог выходить из веб-сайта моей компании в Chrome. Всякий раз, когда я переходил на страницу, защищенную паролем, вместо того, чтобы давать мне запрос на вход, Chrome автоматически входил в Microsoft SharePoint (система управления контентом моей компании) и показывал мне «вошедшую в систему» версию этой страницы.

Если с вами происходит что-то подобное, есть другие, более очевидные вещи, которые вы должны попробовать в первую очередь. Начните с удаления сохраненных паролей ( кнопка меню Chrome > Настройки > Показать дополнительные настройки > Пароли и формы > Управление паролями ).

Очистка сохраненных паролей у меня не сработала, поэтому я попробовал другие вещи: очистил кеш, удалил все файлы cookie, сбросил настройки Chrome, удалил и переустановил Chrome. Я даже заходил на защищенную паролем страницу в окне инкогнито, но Chrome все равно автоматически входил в систему.

Наконец я нашел эту страницу переполнения стека, которая решила проблему. (Спасибо, Дэниел Тримбл!) Виновником была встроенная проверка подлинности Windows. Раньше IWA был отключен по умолчанию в Chrome; вам нужно было включить его с помощью флажка в настройках Интернета (совместно с IE). В какой-то момент в недавнем прошлом Google, по-видимому, решил включить IWA по умолчанию. К сожалению, они не предоставили возможность отключить его на панели настроек Chrome. По крайней мере, есть этот обходной путь!

Параметры управления белым списком сайтов для SSO

В Google Chrome есть ряд настроек, которые отвечают за автоматический sso login.

- AuthNegotiateDelegateWhitelist (Белый список серверов Kerberos для передачи прав) - данный параметр говорит Google Chrome, для каких сервисов необходимо предоставлять данные встроенной аутентификацию Windows. Допускается указание названий серверов через запятую и использование подстановочных знаков (*).

- AuthServerWhitelist (Белый список аутентификации сервера) - в данный список вносятся сервера, для которых будет включен вход sso login. Тут ваш браузер будет ждать запрос от прокси-сервера или сервера, внесенного в этот список. Если вы не зададите данный параметр, то при обращении на сервер, где вы хотите, чтобы работала сквозная авторизация, Google Chrome будет проверять является ли данный адрес частью зоны интранет, напоминаю, это он берет из Internet Explorer, если сайт в интранет не входит (Местная интрасеть), то он сделает вывод, что сайт является частью интернета и будет игнорировать сквозной вход на сервер.

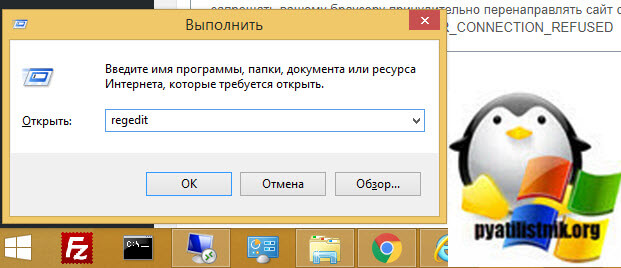

Очистка или отключение настроек HSTS в Internet Explorer

Поскольку это важное улучшение безопасности, HSTS по умолчанию включен в Internet Explorer. Хотя не рекомендуется отключать HSTS в браузерах Microsoft, вы можете отключить эту функцию для Internet Explorer. Вот краткое руководство о том, как это сделать с помощью редактора реестра. Откройте окно выполнить и введите там regedit, чтобы запустить редактор реестра Windows.

Перейдите в раздел:

Щелкните правой кнопкой мыши по FeatureControl и выберите "Создать - Раздел" . Назовите его FEATURE_DISABLE_HSTS и нажмите Enter.

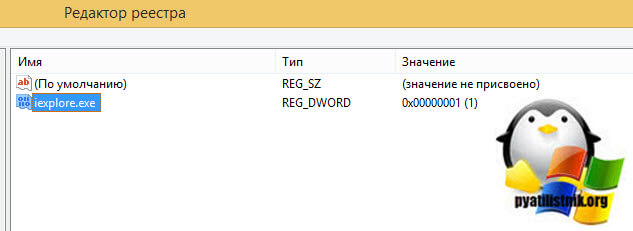

Щелкните в данном разделе правым кликом и создайте новый ключ "Параметр DWORD (32 бита)" и назовите его iexplore.exe со значением 1.

У меня получилось вот так.

Примечание. Если вы работаете в системе на базе x86, то вы можете сохранить изменения, перезагрузить компьютер и посмотреть, удается ли теперь открыть сайт. Если вы делаете это в 64-разрядной системе, перейдите к следующим шагам ниже.

-

Снова используйте левую панель, чтобы перейти к следующему подразделу реестра:

I used to be able to disable windows integrated authentication by updating the settings in IE. Recently this no longer works. Has something changed in recent versions of chrome? Is there a new way to turn this off?

Chrome version 46.0.2490.71

I used to use this setting in IE Internet Options -> Advanced -> uncheck 'Enable Windows Integrated Authentication'

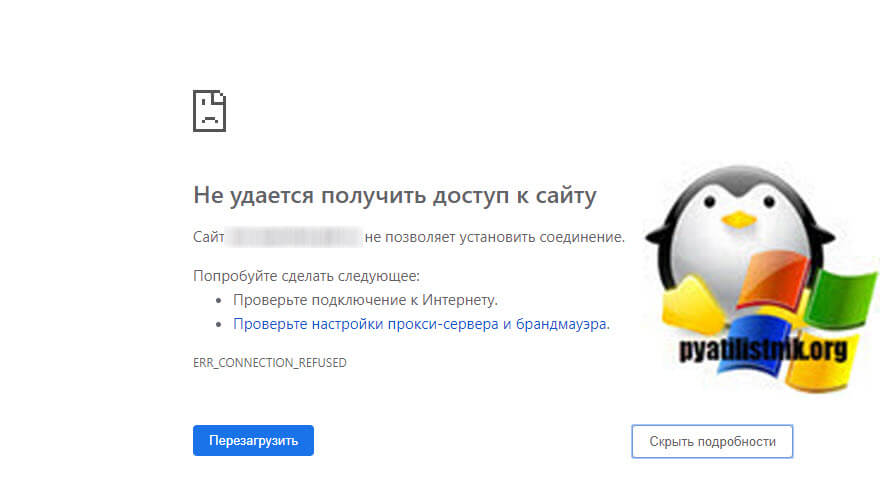

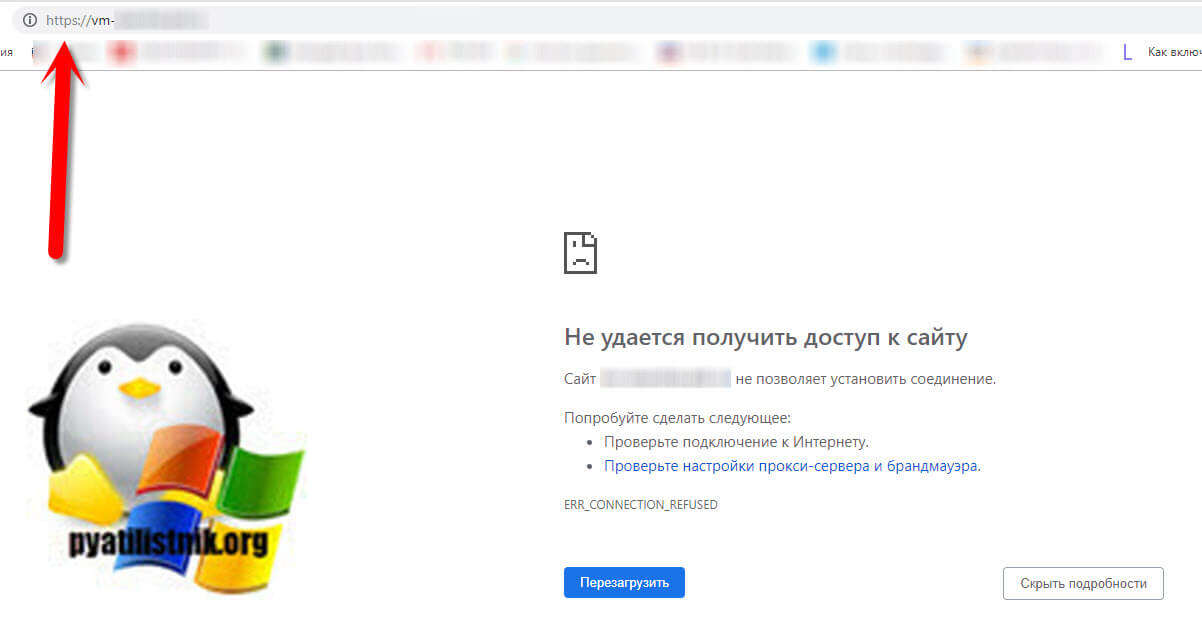

Ошибка ERR_CONNECTION_REFUSED при открытия сайта

Захотелось мне по работе открыть один из сайтов и вместо привычной мне картины я увидел ошибку "Сайт не позволяет установить соединение ERR_CONNECTION_REFUSED". Я сначала подумал, что сам сайт не работает, но команда Ping и проверка портов показывала, что он живой.

Настройка сквозной авторизации через реестр

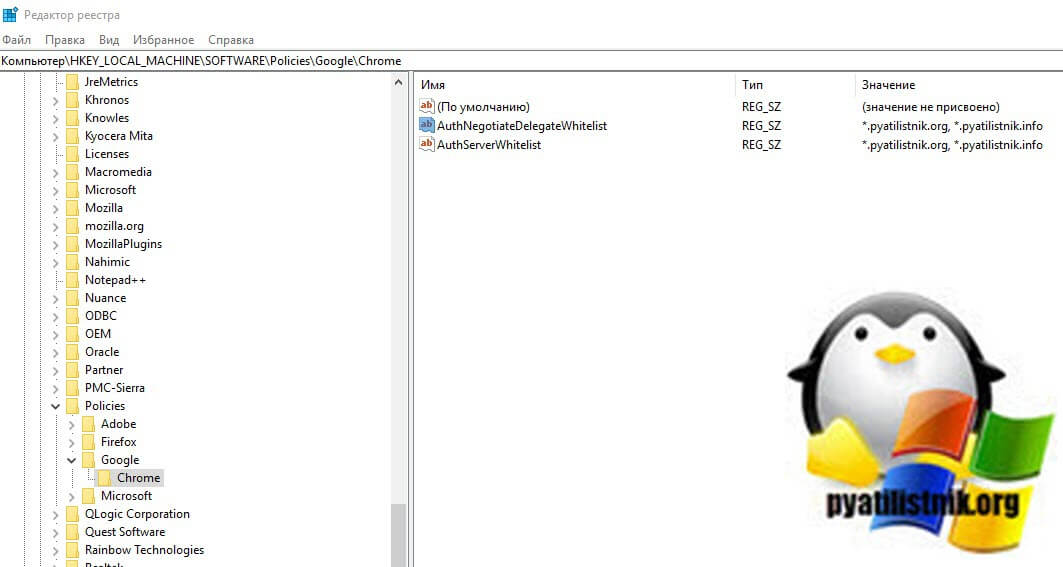

Выше мы выяснили, что у хрома есть два параметра auth-server-whitelist и auth-negotiate-delegate-whitelist. Оба параметра являются всего лишь ключами реестра Windows. Вот вам две ветки реестра, где вы найдете нужные ключи реестра.

Для конкретного пользователя \HKEY_CURRENT_USER\Software\Policies\Google\Chrome и для всего компьютера HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Google\Chrome

Тут должны быть ключи с типом REG_SZ. Все записи начинаются со знака *.имя домена и перечисляются через запятую. После внесения или создания данных ключей, вам нужно перезапустить Google Chrome.

Методы настройки SSO в Google Chrome

Я могу выделить вот такие методы сквозной аутентификации в данном браузере:

- Брать список надежных узлов в Internet Explorer

- Настройка через командную строку

- Настройка через реестр Windows

- Настройка через групповую политику

Как удалить настройки HSTS для Яндекс браузера, Edge Chromium, Opera, Амиго

Большинство браузеров построены на движке Chromium, среди них можно выделить:

-

, который появился в январе 2020 года

- Яндекс браузер

- Opera

- Амиго

Так как у них движок такой же .как и у Google Chrome, то к ним будет применен и актуален такой же метод, что мы делали выше, а именно через удаление домена на специальной странице:

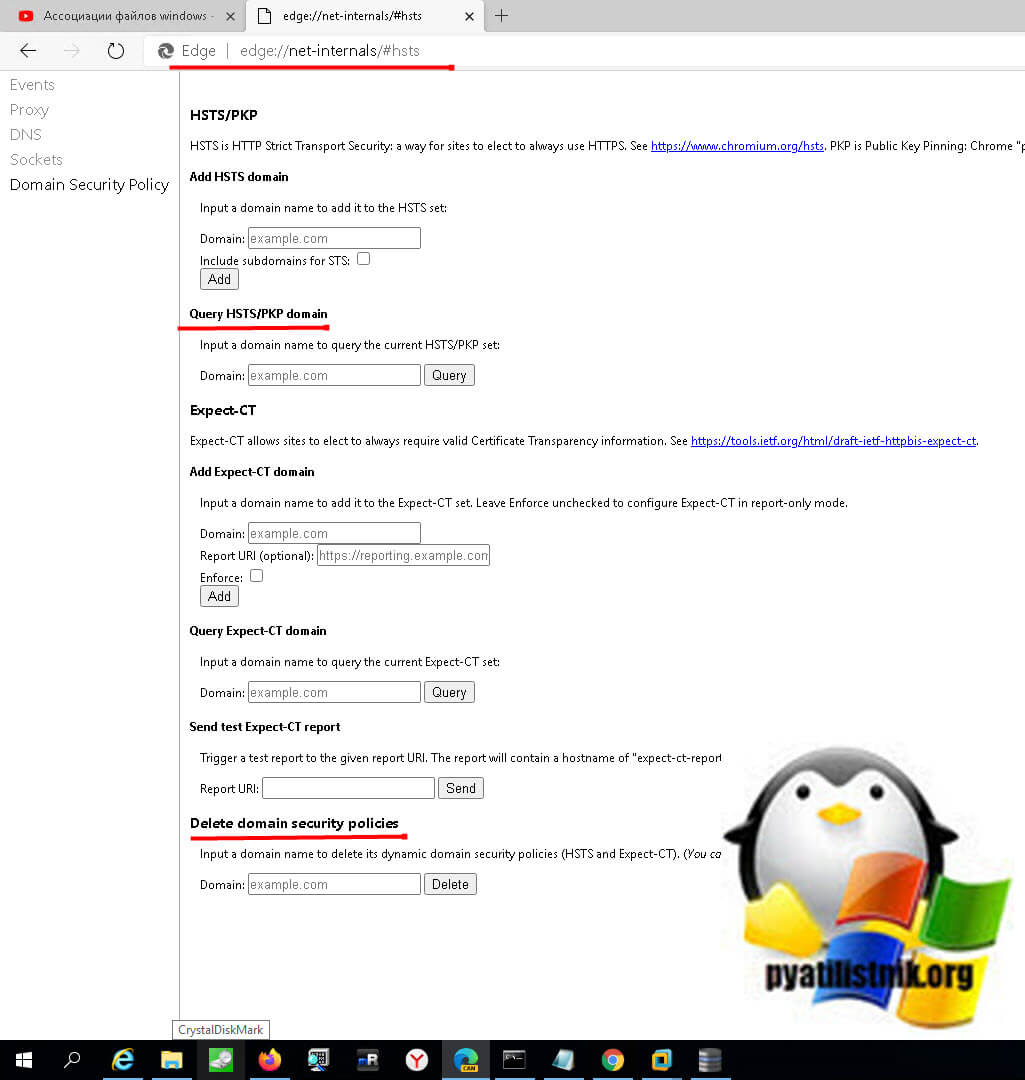

Вот вам пример из Microsoft Edge Chromium

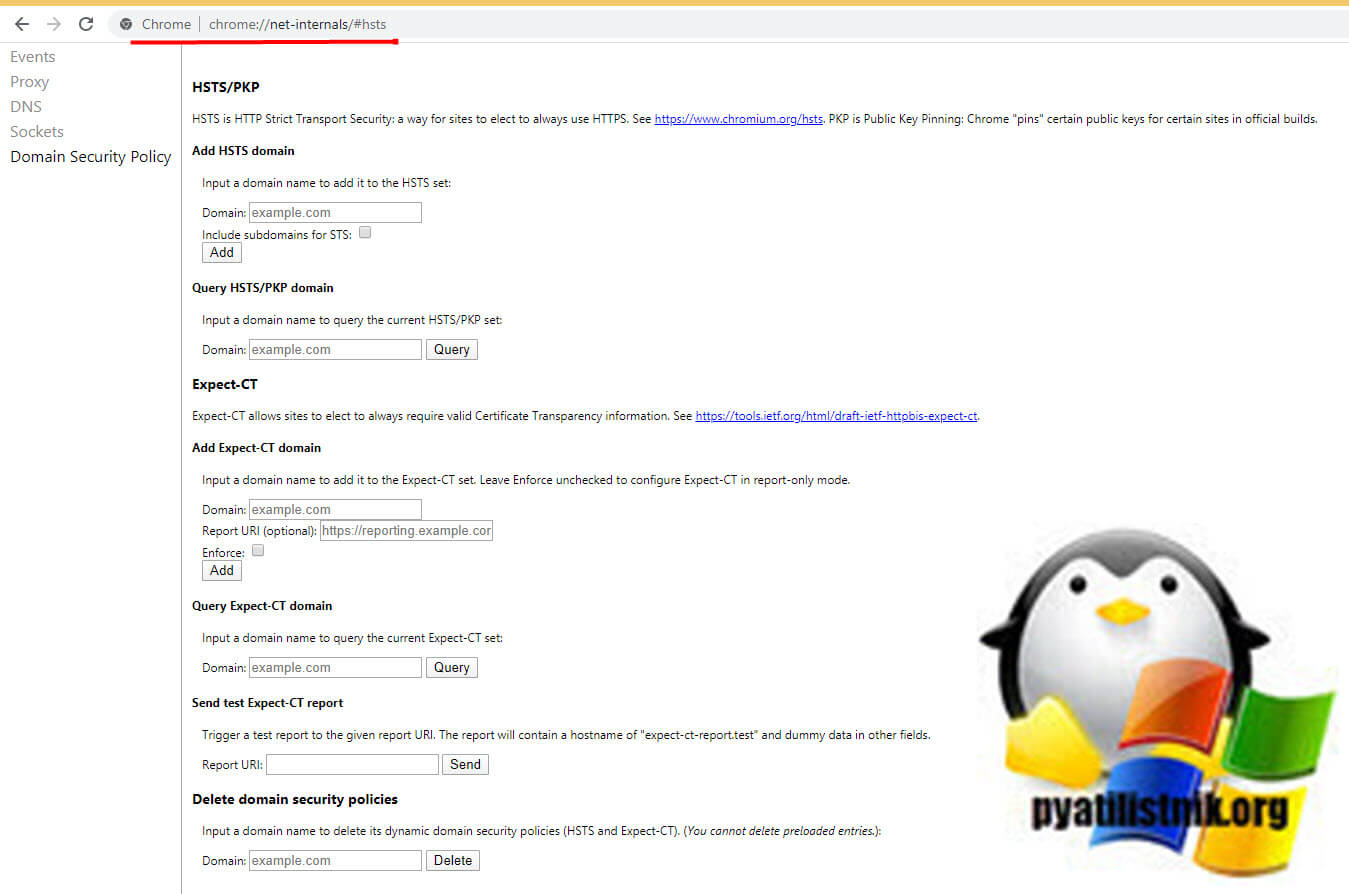

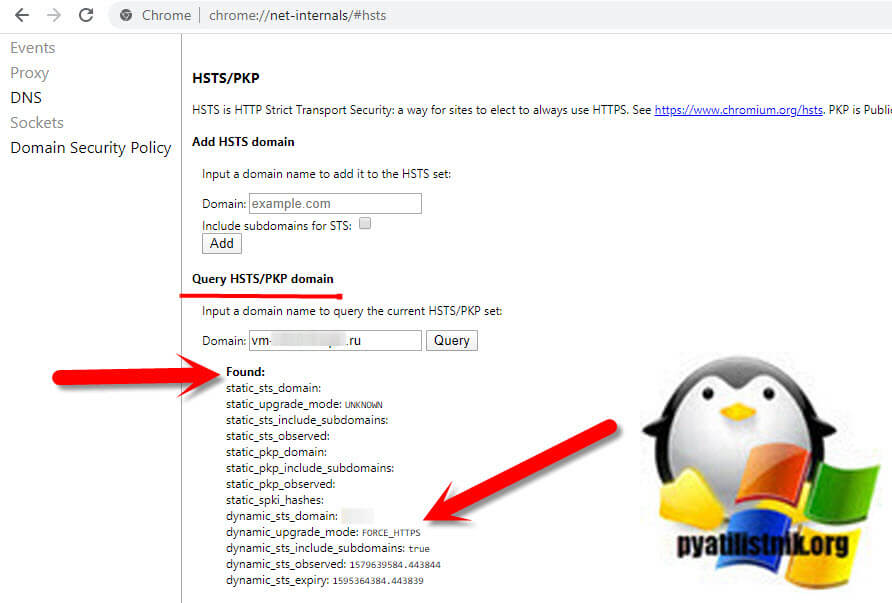

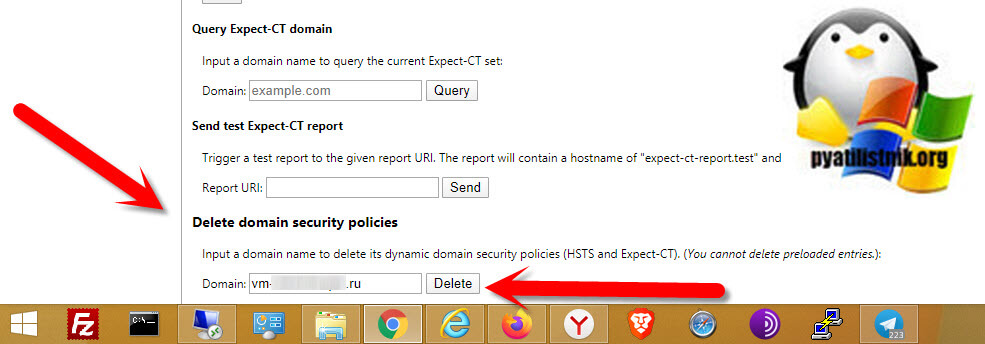

Как очистить или отключить HSTS в Google Chrome

Первым делом я хочу решить вопрос форсированного перенеправления адресов http на https в Chrome. В настройках HSTS есть опция "max-age", которая сообщает браузеру, как долго кэшировать и запоминать настройки перед повторной проверкой. Чтобы немедленно продолжить работу без ошибки, вам необходимо удалить локальные настройки HSTS вашего браузера для этого домена.

Чтобы удалить настройки HSTS в Chrome вам необходимо посетить специальную техническую страницу по адресу:

Это пользовательский интерфейс Chrome для управления локальными настройками HSTS вашего браузера.

Далее чтобы очистить данные HSTS для нужного сайта вам необходимо на этой странице найти в самом низу раздел "Delete domain security policies". Далее вы вставляете тот же адрес сайта, без всяких http, просто адрес домена, что проверяли выше и нажимаете кнопку "Delete".

Перезапустите Chrome и посмотрите, есть ли у вас доступ к домену, для которого вы ранее очистили настройки HSTS. Если проблема была связана с настройками HSTS, веб-сайт должен быть доступен.

Должен ли я внедрить HSTS на моем сайте?

Настоятельно рекомендуется использовать настройки HSTS на своем веб-сайте. Настройки HSTS укрепят безопасность вашего сайта и защитят ваши личные данные. Даже если у вас есть доверенный SSL-сертификат, хакеры все равно могут потенциально использовать ваш сайт. Если вы решите не использовать настройки HSTS на своем веб-сайте, вы повышаете вероятность того, что ваша хранимая информация будет запятнана в результате кибератак.

Настройка Kerberos аутентификации в Internet Explorer

Рассмотрим, как включить Kerberos аутентификацию в Internet Explorer 11.

Напомним, что с января 2016 года, единственная официально поддерживаемая версия Internet Explorer – это IE11.

Откройте Свойства браузера -> Безопасность -> Местная интрасеть (Local intranet), нажмите на кнопку Сайты -> Дополнительно. Добавьте в зону следующие записи:

Добавить сайты в эту зону можно с помощью групповой политики: Computer Configuration ->Administrative Templates ->Windows Components -> Internet Explorer -> Internet Control Panel -> Security Page -> Site to Zone Assignment. Для каждого веб-сайта нужно добавить запись со значением 1. Пример смотри в статье об отключении предупреждения системы безопасности для загруженных из интернета файлов

Далее перейдите на вкладку Дополнительно (Advanced) и в разделе Безопасность (Security) убедитесь, что включена опция Разрешить встроенную проверку подлинности Windows (Enable Integrated Windows Authentication).

Важно. Убедитесь, что веб сайты, для которых включена поддержка Kerberos аутентификации приустают только в зоне Местная интрасеть. Для сайтов, включенных в зону Надежные сайты (Trusted sites), токен Kerberos не отправляется на соответствующий веб-сервер.

Что следует учитывать перед внедрением HSTS?

Перед внедрением настроек HSTS на вашем веб-сайте важно учесть несколько моментов, прежде чем вы сможете включить соответствующий заголовок:

Как очистить или отключить HSTS в Firefox

По сравнению с Chrome, Firefox имеет несколько способов очистки или отключения настроек. Для начала я рассмотрю автоматический метод.

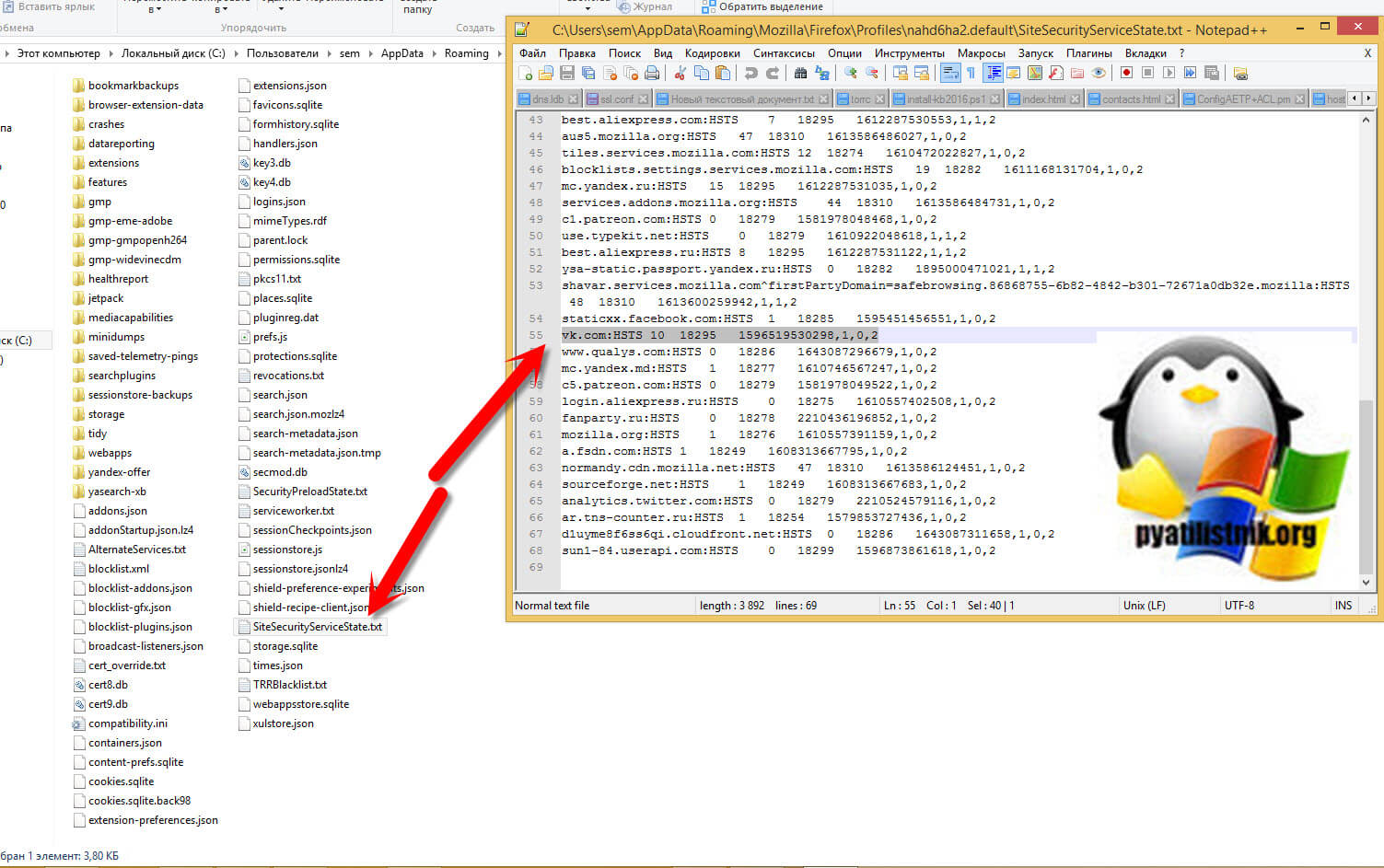

3 Способ: очистка настроек HSTS путем редактирования профиля пользователя

Еще одним методом очистки или отключения HSTS в Firefox можно выделить редактирования профиля пользователя.

- Полностью закройте Firefox и все связанные всплывающие окна и значки в трее.

- Перейдите к местоположению профиля пользователя вашего Firefox. Найти свой профиль пользователя, вставив "about:support" в навигационную панель вверху и нажав Enter. Вы найдете расположение папки профиля в разделе Основы приложения . Просто нажмите Открыть папку, чтобы перейти в папку профиля. Но как только вы это сделаете, убедитесь, что вы полностью закрыли Firefox.

- В папке профиля Firefox откройте SiteSecurityServiceState.txt в любой текстовом редакторе. Этот файл содержит кэшированные настройки HSTS и HPKP (закрепление ключей) для доменов, которые вы посещали ранее. Чтобы очистить настройки HSTS для определенного домена, просто удалите всю запись и сохраните документ .txt .

Примечание: Вы также можете переименовать файл из .txt в .bak, чтобы сохранить существующий файл на всякий случай. Это заставит Firefox создать новый файл и начать с нуля, удаляя все ранее сохраненные настройки HSTS.

После удаления записи и сохранения файла закройте SiteSecurityServiceState.txt и перезапустите Firefox, чтобы увидеть, была ли проблема решена. По идее ошибки:

- Privacy error: Your connection is not private” (NET::ERR_CERT_AUTHORITY_INVALID)

- ERR_CONNECTION_REFUSED

- ERR_CONNECTION_TIMED_OUT

должны быть устранены, по крайней мере в 99% случаев, это работает для Mozilla Firefox.

5 Answers 5

I got this response from an internal admin and it seems to work.

I think the best we came up with was to create a shortcut to chrome.exe on your desktop and modify the target of the shortcut to be something like:

Edit: Corrected the path for misplaced backslashes. Note also the (x86), just in case.

Expanding on Daniel Trimble's answer, which worked for me:

I would like to help more people find this useful answer by adding a little more context. What is Integrated Windows Authentication, and why would you want to disable it?

Basically, Integrated Windows Authentication allows a browser such as Chrome to access credentials that are stored on your computer (for example, the password you use to log into your office computer) and use those same credentials to log you into a website (for example, a password-protected portion of your company's website). This occurs behind the scenes, without a visible password prompt.

The problem is that you may not want to be automatically logged into a particular website.

Example: I like to use Chrome as a test browser to see the "public" view of my company's website. Generally I log into our site in Firefox or IE, make changes there, and then view the site in Chrome to make sure my changes were "published" as intended.

Suddenly, one day, I could no longer stay signed out of my company's website in Chrome. Whenever I navigated to a password-protected page, instead of giving me a login prompt, Chrome would automatically sign me in to Microsoft SharePoint (my company's content-management system) and show me the "logged in" version of that page.

If something similar is happening to you, there are other, more obvious things you should try first. Start by clearing your saved passwords (Chrome menu button > Settings > Show advanced settings > Passwords and forms > Manage passwords).

Finally I found this Stack Overflow page, which solved the problem. (Thank you, Daniel Trimble!) Integrated Windows Authentication was the culprit. IWA used to be turned off by default in Chrome; you had to enable it via a checkbox in your Internet Options (shared with IE). At some point in the recent past, Google apparently decided to enable IWA by default. The unfortunate part is that they did not provide an option under Chrome's Settings panel to disable it. At least there's this workaround!

![date]()

22.01.2018

![user]()

itpro

![directory]()

Active Directory, Разное

![comments]()

Комментариев пока нет

В этой статья, мы рассмотрим, как настроить Kerberos аутентификацию для различных браузеров в домене Windows для прозрачной и безопасной аутентификации на веб-серверах без необходимости повторного ввода пароля в корпоративной сети. В большинстве современных браузерах (IE, Chrome, Firefox) имеется поддержка Kerberos, однако, чтобы она работала, нужно выполнить несколько дополнительных действий.

Чтобы браузер мог авторизоваться на веб-сервере, нужно, чтобы были выполнены следующие условия:

-

Поддержка Kerberos должны быть включена на стороне веб-сервера (пример настройки Kerberos авторизации на сайте IIS)

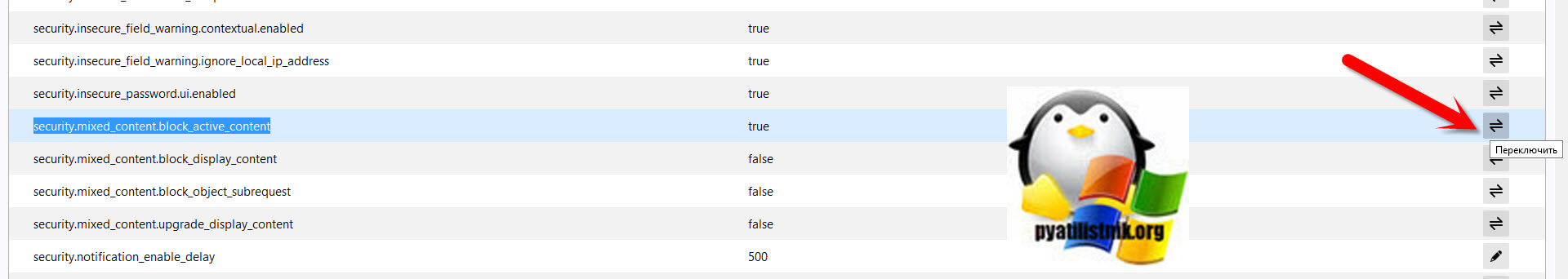

Настройка Kerberos аутентификации в Mozilla Firefox

По умолчанию поддержка Kerberos в Firefox отключена, чтобы включить ее, откройте окно конфигурации браузера (в адресной строке перейдите на адрес about:config). Затем в следующих параметрах укажите адреса веб-серверов, для которых должна использоваться Kerberos аутентификация.

- network.negotiate-auth.trusted-uris

- network.automatic-ntlm-auth.trusted-uris

![Mozilla Firefox • network.negotiate-auth.trusted-uris]()

Для удобства, можно отключить обязательное указание FQDN адреса в адресной строке Mozilla Firefox, включив параметр network.negotiate-auth.allow-non-fqdn

Проверить, что ваш браузер работает через аутентифицировался на сервере с помощью Kerberos можно с помощью Fiddler или команды klist tickets.

Включаем Kerberos аутентификацию в Google Chrome

Чтобы SSO работала в Google Chrome, нужно настроить Internet Explorer вышеописанным способом (Chrome использует данные настройки IE). Кроме того, нужно отметить, что все новые версии Chrome автоматически определяют наличие поддержки Kerberos. В том случае, если используется одна из старых версий Chrome (Chromium), для корректной авторизации на веб-серверах с помощью Kerberos, его нужно запустить с параметрами:

"C:\Program Files (x86)\Google\Chrome\Application\chrome.exe” --auth-server-whitelist="*.winitpro.ru" --auth-negotiate-delegate-whitelist="*.winitpro.ru"

Либо эти параметры могут быть распространены через групповые политики для Chrome (политика AuthServerWhitelist) или строковый параметр реестра AuthNegotiateDelegateWhitelist (находится в ветке HKLM\SOFTWARE\Policies\Google\Chrome).

Для вступления изменений в силу нужно перезагрузить браузер и сбросить тикеты Kerberos командой klist purge (см. статью).

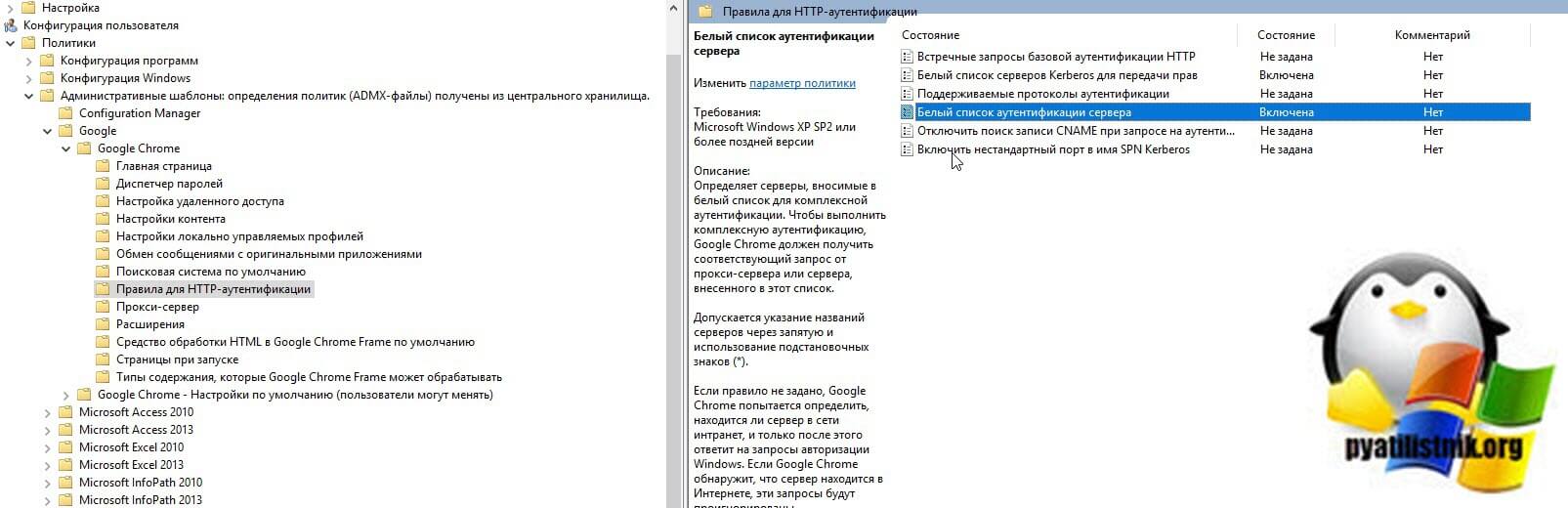

Настройка встроенной аутентификацию Windows в Google Chrome через GPO

Когда у вас большая компания и огромный штат сотрудников, вам для быстрого распространения настроек, подойдет использование объектов групповой политики. Для этого у вас должен быть создан центральный репозиторий политик и скопирован в него последний набор ADMX шаблонов для Google Chrome.

![Скачивание шаблона ADMX Google Chrome]()

Как импортировать шаблон настроек Google Chrome в ваш репозиторий, я уже подробно рассказывал, смотрим по ссылке. Создаем новый объект GPO или используем уже существующий. Напоминаю, что все настройки вы можете применять, как к компьютерам, так и к пользователям. Я буду применять к сотрудникам, перейдите в раздел:

![GPO Google Chrome Белый список аутентификации сервера]()

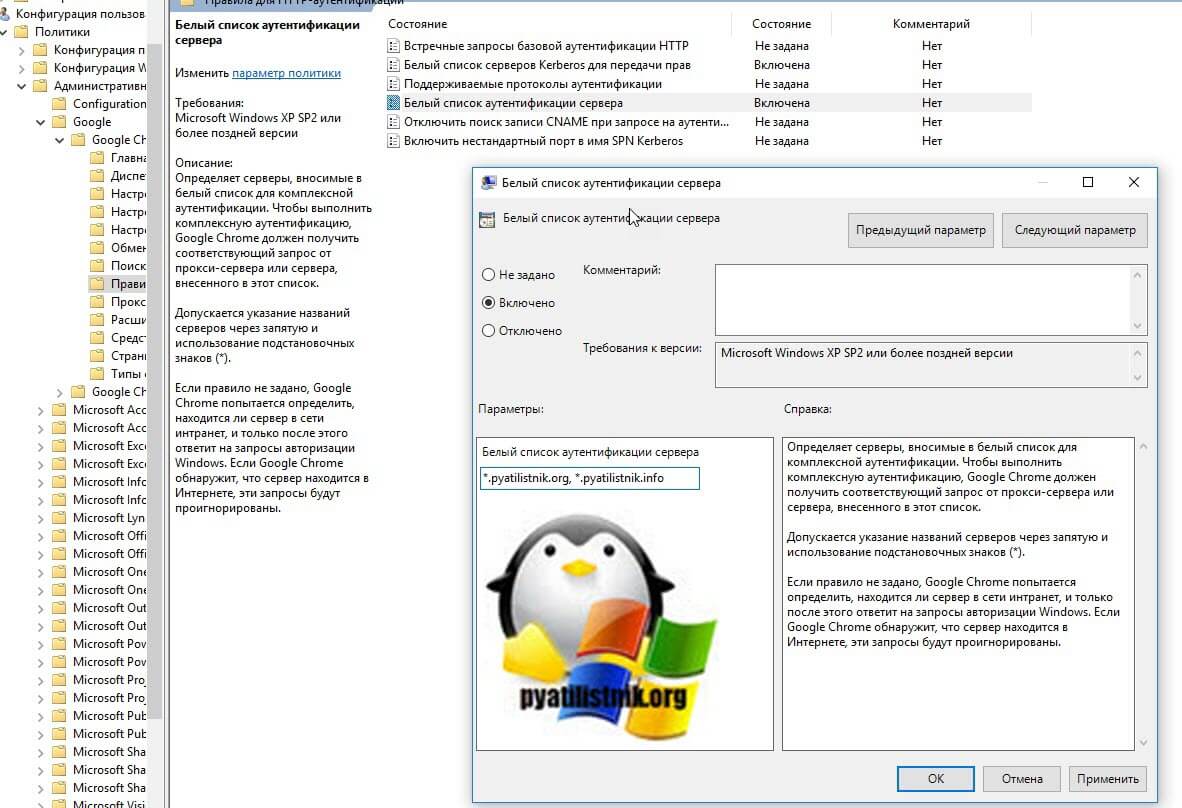

Вводим тут сервер через запятую.

![Наполнение списка сайтов для сквозной аутентификации в Google Chrome]()

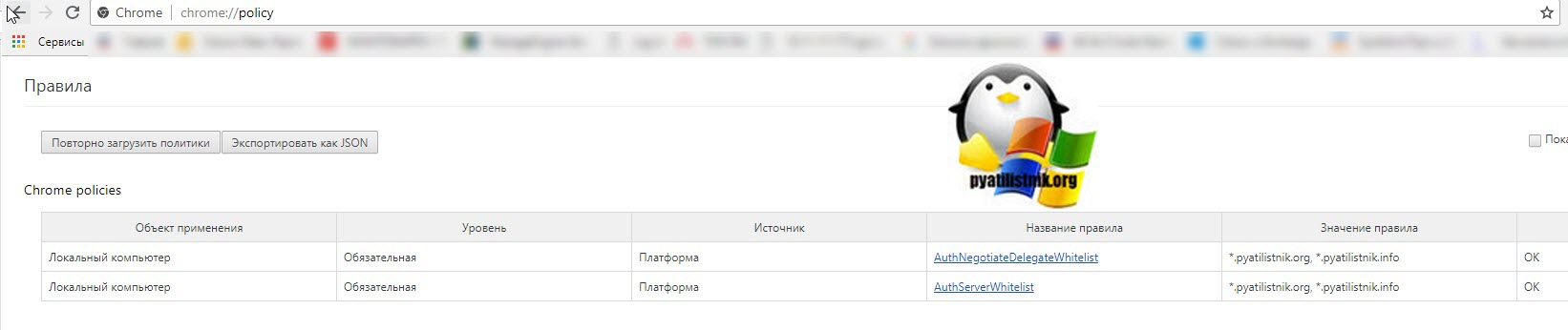

Далее вы обновляете групповые политики у пользователя на рабочей станции и можете проверить сквозную аутентификацию. Так же в Google Chrome, в адресной строке введите адрес chrome://policy/. Тут вы можете увидеть прилетевшие политики. Так же есть кнопка обновления "Повторно загрузить политики".

![Повторно загрузить политики в Google Chrome]()

Настройка SSO в Google Chrome для Azure

Если вы произвели интеграцию вашего Active Directory в облако Azure, то для работы Single Sign On есть расширение "Windows 10 Accounts". Используйте это расширение для входа на поддерживаемые веб-сайты с учетными записями в Windows 10. Если у вас есть удостоверение, поддерживаемое Microsoft, в Windows 10, вам не потребуется вводить учетные данные для входа на поддерживаемые веб-сайты. Вам нужно будет использовать это расширение, если ваша организация внедрила политику условного доступа. В настоящее время это расширение поддерживает удостоверения Azure Active Directory.

Настройка встроенной аутентификацию Windows в Google Chrome локально

"C:\Program Files (x86)\Google\Chrome\Application\chrome.exe" --auth-server-whitelist="*.pyatilistnik.org" --auth-negotiate-delegate-whitelist="*.pyatilistnik.org"

![Настройка белого списка сайтов Google Chrome]()

Пробуем теперь перезапустить ваш браузер и проверить автоматический вход на нужный вам сервис. Обратите внимание, что в итоге задали все те же две настройки auth-server-whitelist и auth-negotiate-delegate-whitelist.

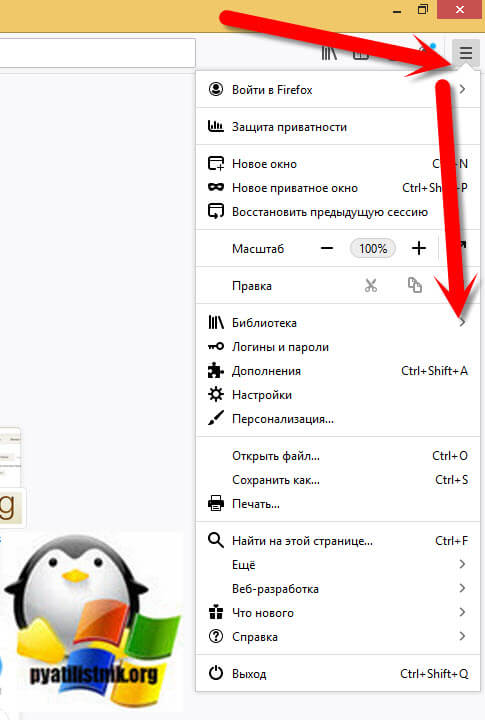

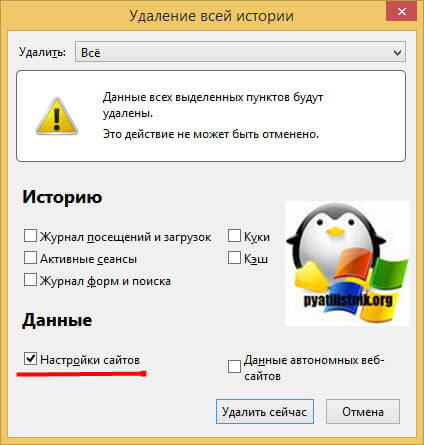

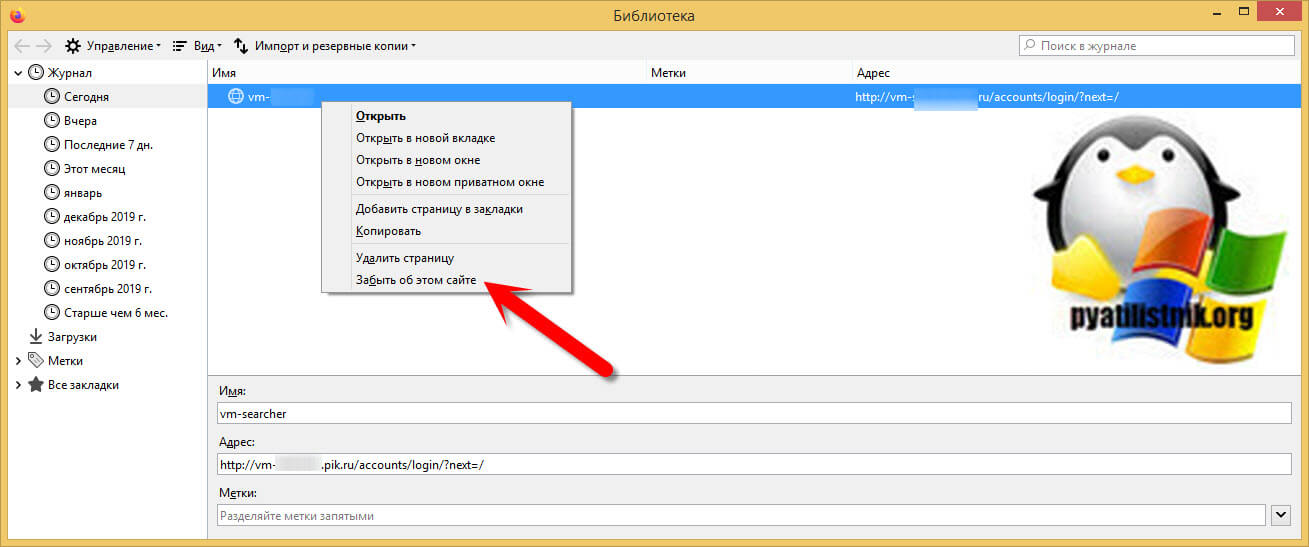

Ручной метод для Firefox

Данный метод можно еще назвать методом очистки HSTS путем очистки настроек сайта.

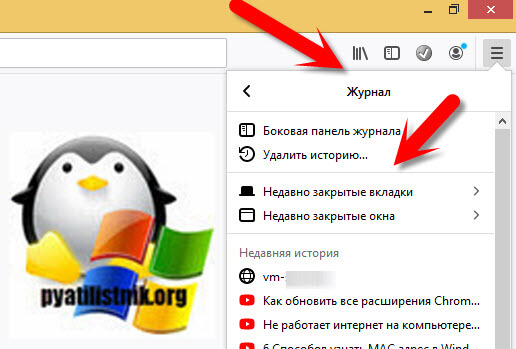

- Откройте Firefox, нажмите на значок "Библиотека" и выберите "Журнал"

![удалить настройки HSTS в Firefox-02]()

![Очистка журнала Firefox]()

- В окне "Удаление всей истории" установите в раскрывающемся меню "Диапазон времени" значение "Все". Затем разверните меню "Данные" и снимите все флажки, кроме "Настройки сайта" и нажмите "Удалить сейчас", чтобы очистить все настройки сайта, включая настройки HSTS . Далее перезагрузите Firefox и посмотрите, была ли проблема решена при следующем запуске.

![Удаление всей истории]()

Для чего нужна сквозная аутентификация в Google Chrome

Когда у вас в компании уже построена инфраструктура на базе домена Active Directory, то это подразумевает использование одной учетной записи на всех сервисах компании. Так как сейчас у сотрудника не обязательно есть только компьютер, у него может быть рабочий, планшет, телефон, ноутбук. Все эти устройства давно так же заводятся в домен и управляются централизовано. Когда вы включаете в компании политику стойкости пароля (PSO), то тем самым вы вынуждаете сотрудника делать его пароль очень сложным. Это за собой влечет сложность ввода учетных данных на мобильных устройствах, отнимая время вашего хелпдеска. Дабы всем упростить жизнь, есть такое понятие, как SSO (Single Sign On), если перевести на русский, это это единая точка входа.

Идея сквозной аутентификации очень проста, вы входите один раз под своей корпоративной учетной записью на устройство, а далее все сервисы компании на которых настроена SSO, для вас доступны без ввода логина и пароля. Согласитесь, что это очень удобно. Так мы например, недавно производили настройку SSO для ManageEngine ServiceDesk или для vCenter Server. Благодаря этому могу выделить плюсы:

- Удобство для пользователей, что влечет экономию простоя их рабочего времени

- Экономия времени сотрудников технической поддержки

- Простота доступа к новым сервисам компании

- Более высокая безопасность

Автоматический метод отключения HSTS в Mozilla

![удалить настройки HSTS в Firefox]()

Что такое HSTS?

HSTS расшифровывается как HTTP Strict Transport Security. HSTS - это механизм веб-безопасности, который помогает браузерам устанавливать соединения через HTTPS и ограничивать небезопасные HTTP-соединения. Механизм заставляет веб-браузеры взаимодействовать с веб-сайтами только через безопасные соединения HTTPS (и никогда через HTTP). Преимущество HSTS заключается в том, что он предотвращает захват файлов cookie и помогает предотвратить атаки на более ранние версии протоколов. Механизм HSTS был разработан для борьбы с атаками SSL Strip, способными понизить безопасные HTTPS-соединения до менее безопасных HTTP-соединений. HSTS работает как мера безопасности, передавая политику в заголовок веб-страницы, которая заставляет браузер создавать безопасное соединение HTTPS, даже в момент атаки "Человек посередине (Man in the middle)"

По большей части, создание HSTS приветствовалось разработчиками и обычными пользователями благодаря его способности усиливать меры безопасности в Интернете. HSTS обеспечивает дополнительный уровень безопасности, который лучше защищает ваш сайт от взлома и снижает риск повреждения ваших личных данных. Однако реализация HSTS может иногда вызывать ошибки браузера. Эта проблема может быть легко решена путем эффективной очистки настроек HSTS в большинстве основных браузеров, таких как Chrome, Mozilla, Edge, Explorer. Три самых частых ошибок в данной ситуации:

- Privacy error: Your connection is not private” (NET::ERR_CERT_AUTHORITY_INVALID)

- ERR_CONNECTION_REFUSED

- ERR_CONNECTION_TIMED_OUT

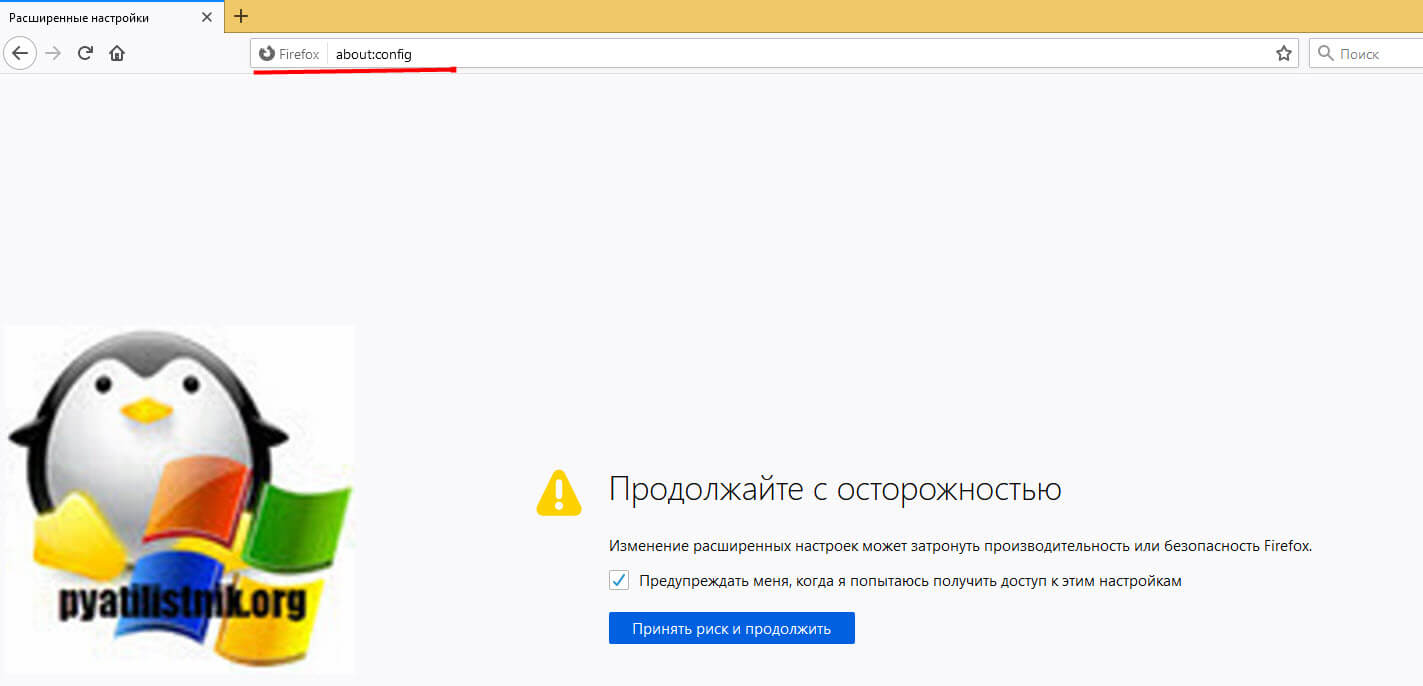

4 Способ отключить HSTS в Firefox

- Запустите Firefox и введите about:config в адресной строке вверху. Далее, нажмите "Принять риск и продолжить"! Кнопка для входа в меню расширенных настроек .

![4 Способ отключить HSTS в Firefox]()

![Как отключить HSTS в браузере Firefox-02]()

Читайте также: