Ошибка avz guard c0000061

Сегодня я расскажу Вам, моим постоянным и не очень читателям, а так же всем посетителям волей-неволей нахватавшим вирусов, о том как и чем, собственно, быстро и предельно адекватно убить этих самых злобных биологических существ электронного происхождения, которые бедокурят на Вашем компьютере.

В этом деле нам поможет антивирусная утилита AVZ , которая не является полноценным антивирусом (что, кстати, хорошо, ибо она не конфликтует с уже установленным), а всего лишь утилитой, но при этом не требует установки и зачастую помогает даже в самых сложных случаях, что подтверждено мною и тысячами посетителей в течении длительного времени.

Зачастую именно с помощью AVZ удается дать системе снова вздохнуть достаточно широко, чтобы хотя бы оживить\установить нормальный антивирус и добить всякую шушеру им (так или иначе, рекомендуется начать с AVZ и прочитать статью целиком, т.к в ней содержатся так же ссылки на дальнейшие материалы, на случай, если этот не поможет).

- Вводная

- Где скачать и как запустить

- Как искать вирусы с помощью AVZ

- Внимание!

- Необходимые действия после удаления вирусов AVZ

- Результаты проверки и их анализ

- Дополнительная очистка после AVZ

- Видео-формат статьи

- Послесловие

Как искать вирусы с помощью AVZ

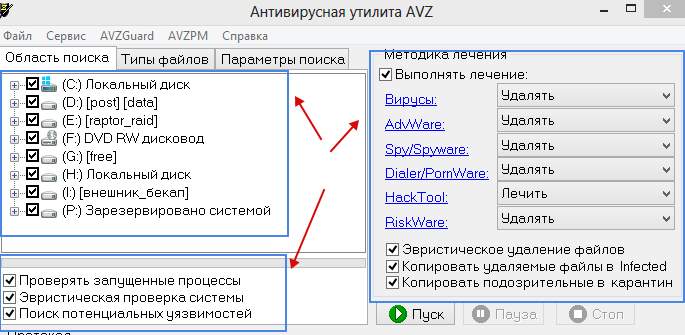

На вкладке " Область поиска " выделяем галочками все жесткие диски, флешки (если не вставлена, то вставить). Справа поставляем галочку - " Выполнять лечение ".

В первых четырех строках выбираем " Удалять ", в предпоследнем " Лечить ", и в последним само собой тоже " Удалять ". Так же проставьте галочки " Копировать подозрительные файлы в карантин и Infected ". Картинка-иллюстрация с правильными настройками представлена ниже:

Теперь самое суровое:

- Переходим на вкладку " Типы файлов ". Далее есть три варианта проверки: очень долгий, долгий и быстрый.

- Очень долгий .

На вкладке " Типы файлов " ставим кружочек " Все файлы " и ниже снимаем галочку " Не проверять архивы более 10MB ": - Долгий.

Всё тоже самое, что и в варианте " Очень долгий ", но не снимаем галочку " Не проверять архивы более 10MB". - Быстрый .

Оставляем на этой вкладке всё как оно было.Не забывайте про кружок " Потенциально опасные файлы ".

- Очень долгий .

Внимание!

На время проверки, скорее всего, Вы не сможете запустить почти ни одну программу на компьютере, а так же войти в системный диск (обычно - это C:\).

Лучше вообще оставьте компьютер в покое. Почему так? Дело в том, что AVZ таким образом блокирует все возможные передвижения вирусов, программ, spyware и тп, т.е. любые попытки обмануть сканер (сбежать, спрятаться, прикинуться чем-то еще и тд) или же набедокурить последним вздохом.

Впрочем, давайте пойдём дальше.

Результаты проверки и их анализ

Не паникуйте, если в ходе проверки утилита нашла работающие с сетью, умеющие дозваниваться, или прописанные в автозагрузку программы. Вполне вероятно, что это не вирус, а что-нибудь из служебного софта.

Что касается подозрительных файлов, найденных, но не удаленных: после такой проверки (даже быстрой), скорее всего, на Вашем компьютере не выжило большинство серьезных (или не совсем) вирусов, которые до этого момента жили у Вас, но я настоятельно рекомендую Вам обязательно проверится каким-нибудь полноценным хорошим антивирусом.

Каким? Мой личный выбор - это Dr.Web , но вообще выбор антивируса это личное дело каждого, т.к идеального антивируса всё же не существует.

Послесловие

Описанные выше действия проделаны неоднократно и проверены на личном опыте, на разных компьютерах и тд и тп. Вознкающие проблемы могут быть вызваны спецификой Вашей операционной системы, вида вирусов или действиями, что Вы проделали.

Как и всегда, я готов ответить на любые Ваши вопросы, помочь с анализом отчетов проверки и прочим добиванием вирусов. Пишите, если это необходимо, с помощью формы обратной связи, но лучше конечно обращайтесь к нам на форум (ссылку дал чуть выше по тексту).

PS : Спасибо за уделенное внимание. Держите компьютер в чистоте!

Белов Андрей (Sonikelf) Заметки Сис.Админа [Sonikelf's Project's] Космодамианская наб., 32-34 Россия, Москва (916) 174-8226

Антивирусная утилита AVZ предназначена:

• обнаружение и удаление SpyWare и AdWare, Dialers (Trojan.Dialer), Троянских программ, BackDoors, сетевых и почтовых червей, TrojanSpy, TrojanDownloader, TrojanDropper

• Эвристическая проверка системы

• Обновляемая база безопасных файлов.

• Встроенная система обнаружения Rootkit

• Детектор клавиатурных шпионов (Keylogger) и троянских DLL

• Нейроанализатор

• Встроенный анализатор Winsock SPI/LSP настроек.

• Встроенный диспетчер процессов, сервисов и драйверов.

• Встроенная утилита для поиска файлов на диске.

• Встроенная утилита для поиска данных в реестре.

• Встроенный анализатор открытых портов TCP/UDP.

• Встроенный анализатор общих ресурсов, сетевых сеансов и открытых по сети файлов.

• Встроенный анализатор Downloaded Program Files (DPF)

• Микропрограммы восстановления системы

• Эвристическое удаление файлов.

• Проверка архивов ZIP, RAR, CAB, GZIP, TAR; EML и MHT файлы; CHM архивы

• Проверка и лечение потоков NTFS.

• Скрипты управления.

• Анализатор процессов.

• Встроенный механизм обновления антивирусных баз. (меню "Файл")

• Система AVZGuard.

• Система прямого доступа к диску для работы с заблокированными файлами.

• Драйвер мониторинга процессов и драйверов AVZPM.

• Драйвер Boot Cleaner.

Предназначен для выполнения чистки системы (удаление файлов, драйверов и служб, ключей реестра) из KernelMode.

Последняя полная версия антивирусной утилиты AVZ 5.XX . (Обновляется вручную регулярно, но с задержкой. Без задержек всегда актуальная, внутри AutoLogger-а - обновляется ежедневно).

Для тех. поддержки ЛК урезанная версия утилиты AVZ 5.50 .

Последний полиморфный AVZ. (Перезаливаю вручную примерно раз в месяц).

В этой версии появились новые возможности по восстановлению системы, добавлена эвристика для обнаружения вредоносных заданий планировщика, и ряд других улучшений.

Смотрим в том тексте ясно сказано "сервер на хостинге Казахтелекома", а данные WhoIs почему-то нам показывают иное, а здесь что сказано:

я что-то там упоминаний нахождении сайта в Казахстане не обнаружил, но может для них он там находится? Или вы считаете что были внимательны читая текст сей переписки взятой не известно как и неизвестно где? У меня лично есть обоснованные сомнения в принадлежности приведённого скриншота структурам ЛК. Раз вы меня обвиняете в том, что я якобы соврал, то будьте любезны доказать подлинность своего скриншота.

Никто там не говорит, что сайт Олега в Казахстане.

ЗЫ. в принципе эти разборки офтоп для темы, так что давайте закончим.

Ладно, пошли в ПМ думать. Интересно кто же там на деле дров наломал? Я учитывая что Агава часто с ДНС делает ошибки склоняюсь к гипотезе что тут причина в её ошибках, а дальше пошло как снежный ком.

пробовал итог тотже только насчёт названия дисков

Как понимаю у вас локаль "настроена" по советам "доброжелателей" вида "Поставь CP1252 = CP1251.nls, . - всё будет по русски!" , а если так то пока вы не восстановите локаль проблема кодировки не устранима.

Локаль это частая причина ошибок. Вам ещё крепко повезло - на Win с кодировками просто, у меня UNIX и этим это посложнее - как минимум несколько возможных кодировок - KOI-8R, UTF-8, CP-1251, UTF-16 LE, UTF-16 BE и иди с ходу разберись коли какой "гений" с кодировками напутал где и каких именно дров он наломал.

Технология AVZGuard основана на KernelMode драйвере, который разграничивает доступ запущенных приложений к системе. Драйвер может функционировать в системах, основанных на платформе NT (начиная с NT 4.0 и заканчивая Vista Beta 1). Основное назначение - борьба с трудноудалимыми вредоносными программами, которые активно противодействуют процессу лечение компьютера. В момент активации все приложения делятся на две категории - доверенные и недоверенные. На доверенные приложения драйвер не оказывает никакого влияния, в то время как недоверенным запрещаются следующие операции:

- Создание, модификация и удаление параметров реестра;

- Создание файлов с расширениями *.exe, *.dll, *.sys, *.ocx, *.scr, *.cpl, *.pif, *.bat, *.cmd на любом диске;

- Обращение к устройствам \device\rawip, \device\udp, \device\tcp, \device\ip;

- Доступ к device\physicalmemory (что блокирует операции с физической памятью из UserMode);

- Установка драйверов (является следствием блокировки работы с реестром);

- Запуск процессов;

- Открытие запущенных процессов с уровнем доступа, допускающим его остановку или запись в его адресное пространство;

- Открытие потоков других процессов (при этом недоверенному процессу не запрещается открывать и останавливать свои потоки).

Исходно доверенным является только AVZ, но из меню "AVZGuard\Запустить приложение как доверенное" можно запустить любое приложение. Запускаемое таким образом приложение получает статус доверенного. По умолчанию для доверенных приложений действует принцип наследования доверительных отношений - все запускаемые доверенным приложением процессы так-же считаются доверенными.

Назначение:

Основным назначением системы является:

- Борьба с трудноудалимыми троянским программами, которые восстанавливают ключи реестра и удаленные файлы, запускают остановленные процессы или иными способами препятствуют своему удалению. Это основное назначение системы;

- Защита доверенных приложений от недоверенных на время анализа и лечения системы. Позволяет защитить AVZ и запущенные им доверенные приложения от воздействия работающих вредоносных программ;

- Распространение действия антируткита UserMode AVZ на другие процессы. Пример - утилиты типа VBA Console scanner, DrWeb Cure IT, HijackThis и т.п. не обладают функциями детектирования и нейтрализации руткитов. В этом случае можно запустить AVZ, провести нейтрализацию руткитов для его процесса, а затем включить AVZGuard и запустить тот-же DrWeb Cure IT как доверенное приложение. В этом случае драйвер AVZGuard возьмет на себя функцию защиты запущенного процесса, и в том числе не позволит руткиту модифицировать его. Естественно, данная технология не является панацеей от всех видов UserMode руткитов, но основные их типы (в частности Hacker Defender) могут быть нейтрализованы подобным образом.

Рекомендации:

Перед включением системы необходимо закрыть все приложения кроме AVZ. Это важный момент, поскольку все запущенные приложения в момент запуска начнут считаться недоверенными и это может заблокировать их работу. На самом деле экспериментально установлено, что большинство приложений сохраняют свою функциональность, так как не совершают блокируемых системой действий. В частности, Internet Explorer, Outlook Express, TheBat продолжают нормально работать в качестве недоверенных приложений;

Особенностью блокировки операций с реестром является то, что операция блокируется, но приложение получает статус успешного выполнения и считает, что реестр был изменен. Это сделано специально для совместимости с рядом программ, которые в случае ошибки записи в реестр начинают работать неадекватно. Логику этой блокировки легко изучить при помощи Regedit - его необходимо запустить до включения AVZGuard, далее включить AVZGuard, и c помощью RegEdit изменить значение какого-либо ключа реестра. С точки зрения regedit операция пройдет успешно, но если обновить данный при помощи F5, то можно убедиться, что реестр не изменился;

В случае, если проводилось лечение системы, необходимо перезагрузиться не выключая AVZGuard. Это важный момент, связанный с тем, что в системе после лечения могут быть загружены вредоносные DLL, будут продолжать работу троянские потоки и т.п.;

Особенности выключения ПК при включенном AVZGuard:

Внимание! Поведение различных программ при включенном AVZGuard непредсказуемо, поэтому настоятельно рекомендуется закрыть все приложения перед включением AVZGuard и перезагрузиться после лечение с его использованием. Использовать AVZGuard в качестве монитора или системы проактивной защиты недопустимо !

Попробовал по совету уважаемого alexyv запустить командную строку с правами администратора под ограниченным пользователем. Т.е. надо запустить командную строку, редактор реестра или программу настройки системы (msconfig) с правами администратора. С помощью ярлычка или сочетания клавиш. Эти СМС-вымогатели меняют права пользователей в реестре и блокируют выполнение команд. Но с помощью сочетания клавиш (например из совета О.Зайцева: Win+U, или какого-то другого (не все ж они блокируют?)) можно попробовать запустить что-либо с правами администратора. Или запустить отредактированный ярлычок через проводник, браузер, диспетчер и пр..

Сразу, что не получилось:

- Запустить от имени встроенного администратора;

- От имени системы. Не понял, что написано тут: ссылка

- Отредактировать свойства ярлычка из-под LiveCD Ubuntu.

Сначала попробовал в ограниченной учетке отредактировать Свойства ярлычка (командной строки - cmd.exe). Путь: C:\Documents and Settings\ник_ограниченной_учетки\Главное меню\Программы\Стандартные. В поле "Объект" стер и вставил:

runas.exe /user:НИК "%SystemRoot%\system32\cmd.exe /k"

(НИК - ник пользователя с административными правами).

Получилось, ввел пароль администратора и командная строка запустилась от имени администратора.

Потом попробовал добавить клавишу быстрого пуска - в поле "Быстрый вызов", в свойствах ярлычка, написал H, получилось: Ctrl+Alt+H. Попробовал нажать сочетание клавиш - опять ввод пароля и запуск командной строки с правами пользователя-администратора. Ога!

Попробовал создать новый ярлык (правой мышкой на Рабочем столе (или в какой папке) - Создать - Ярлык). В поле "Укажите размещение объекта" вставил этот же ключ (runas.exe /user:НИК "%SystemRoot%\system32\cmd.exe /k") и запустил. Получилось. Потом можно и добавить букву для запуска сочетанием клавиш.

Дальше запустил Ubuntu как LiveCD и попробовал - ноль. Ни-и-ичего не понятно. Потом запустил RusLive_RAM - тут все повеселей.

Сначала попробовал отредактировать свойства ярлычка для командной строки (лежит в папке: C:\Documents and Settings\ник_ограниченной_учетки\Главное меню\Программы\Стандартные). Относительные (runas.exe) пути не принялись, добавил абсолютные:

C:\WINDOWS\system32\runas.exe /user:НИК "%SystemRoot%\system32\cmd.exe /k"

или

C:\WINDOWS\system32\runas.exe /user:НИК "C:\WINDOWS\system32\cmd.exe /k"

(чтобы вернуть, как было, в Windows XP, в поле "Объект": %SystemRoot%\system32\cmd.exe)

Заработало. С LiveCD можно добавить и букву для запуска сочетанием клавиш. Совсем хорошо.

Попробовал создавать новые ярлыки - ничего не получилось. Но выход есть - отредактировать уже существующие. Например Блокнота (находится в той же папке, что и ярлык для cmd.exe. Изначальная запись в поле "Объект": %SystemRoot%\system32\notepad.exe). Получилось. Еще некоторые команды для вставки в поле "Объект" Блокнота (не забудьте потом вернуть на изначальную):

- для командной строки:

C:\WINDOWS\system32\runas.exe /user:НИК "C:\WINDOWS\system32\cmd.exe /k"

- для редактора реестра:

C:\WINDOWS\system32\runas.exe /user:НИК "C:\WINDOWS\regedit.exe"

- для программы настройки системы:

C:\WINDOWS\system32\runas.exe /user:НИК "C:\WINDOWS\ServicePackFiles\i386\msconfig.exe"

В принципе, таким макаром, можно попробовать запускать не только системные утилиты, но и программы.

Кроме возвращения изначальной команды запуска Блокнота после лечения удалите все созданные ярлыки и отредактируйте измененные ярлыки назад. Программа runas.exe весьма опасна!

UPD 2: Идея автоматизации мне очень понравилась. Понашлепал ярлычков с клавишами запуска и положил в папку "112" в C:\Documents and Settings\All Users\Документы:

1. Как видно из постов в разделе "Помогите" ВирусИнфо, некоторые вирусы оставляют возможность запустить программу лечения/исправления. Т.е. блокируют не все. Можно, например, нажать сочетание клавиш Win+U (это запустит "Дополнительные возможности", приоритет у нее большой. Если не видно окна сразу, то, возможно, оно появится при выключении/перезагрузке. А уж через него, можно добраться до запуска программы (через справку - браузер - проводник). Или еще вариант - некоторые вымогатели позволяют запускать программы (в безопасном режиме, предположим) и тут же завершают работу системы. Это тоже можно остановить. Так, чисто теоретически - нажать Win+U, потом попробовать нажать сочетание клавиш для ярлыка остановки перезагрузки системы. Или из трюка с Win+U, описанном О.Зайцевым, попытаться запустить этот ярлык. Поэтому первый:

(клавиши добавляются в поле "Быстрый вызов" свойств ярлыка.)

Z (т.е. Ctrl+Alt+Z) - остановка завершения работы системы:

2. С - запуск командной строки от имени пользователя с административными правами:

C:\WINDOWS\system32\runas.exe /user:НИК "C:\WINDOWS\system32\cmd.exe /k"

3.R - запуск редактора реестра от имени пользователя с административными правами:

C:\WINDOWS\system32\runas.exe /user:НИК "C:\WINDOWS\regedit.exe"

4. 3 - запуск 3-го стандартного скрипта AVZ (Файл - Стандартные скрипты) из командной строки:

"C:\WINDOWS\system32\cmd.exe" /c "C:\Program Files\avz4\avz.exe" Script=ExecuteStdScr(3) Run=Y

Этот ярлык, вернее исполнение команд в AVZ требует уточнения. Авира его напрочь блокирует даже с отключенным Guard_ом. Проверил со 2-ым стандартным - фунциклирует:)

UPD 3: Сочетания клавиш совсем не работают, но можно, с помощью LiveCD перенести нужный ярлык в папку C:\Documents and Settings\Ник\Главное меню\Программы\Автозагрузка - при старте системы срабатывает. Или использовать в качестве шаблона для редактирования работающих от сочетания клавиш ярлыков, Блокнота, например.

Еще наделал ярлыков и разложил их в папки с короткими названиями, чтоб не путаться. Т.е. буква - это название папки в папке "112". Убрал все сочетания клавиш и перенес всю папку "112" из All Users в НИК_администратора:

5. Р - запуск AVZ в скрытом режиме (HiddenMode=3) с командной строки:

C:\WINDOWS\system32\cmd.exe /c "C:\Program Files\avz4\avz.exe" ScanDrive=HDD DelVir=Y HiddenMode=3 Run=Y

6. А - запуск AVZ в скрытом режиме от имени пользователя с административными правами:

C:\WINDOWS\system32\runas.exe /user:НИК "C:\Program Files\avz4\avz.exe" ScanDrive=HDD DelVir=Y HiddenMode=3 Run=Y

UPD 4: Еще почитал документацию по AVZ. Нашел способы запуска с защитой: http://z-oleg.com/secur/avz_doc/ в "Параметрах командгой строки" - "Специализированные ключи":

"AG=[Y|N] - включение AVZGuard в момент запуска AVZ. Этот ключ допустим только во командной строке, в скриптах он не поддерживается. Обработка ключа AG производится в момент запуска AVZ, до его инициализации и создания рабочих окон.

Попробовал создать ярлыки и запустить под ограниченным пользователем:

C:\WINDOWS\system32\cmd.exe /c "C:\Program Files\avz4\avz.exe" am=y - сработало, выйти из AVZ можно только через меню "Файл\Выход" или по команде скрипта

C:\WINDOWS\system32\cmd.exe /c "C:\Program Files\avz4\avz.exe" ag=y - Ошибка AVZ Guard: C0000061

"C:\Program Files\avz4\avz.exe" am=y

"C:\Program Files\avz4\avz.exe" ag=y - Ошибка AVZ Guard: C0000061

Ошибка AVZ Guard: C0000061 - прочитал, возникает из-за того, что AVZ Guard работает только в х32 и под администратором.

Т.е. смысл запуска понятем, можно пробовать: из-под виндоподобных LiveCD (если из-под линуксов, то надо готовится заранее) скачать AVZ, архив с сайта или полиморфный, распаковать в папку, например в C:\Documents and Settings\All Users\Документы (если полиморфный, то создать папку), переименовать ее в Internet Explorer, переименовать avz.exe в iexplore.exe (при слете языка: "Профиль локализации - это INI файл, лежащий в папке на одном уровне с avz.exe с расширением loc. По умолчанию это avz.loc, но если avz.exe переименовывается скажем в gluck.exe, то профиль локализации должен симметрично переименоваться в gluck.loc." Или:

"Скажите пожалуйста,почему при запуске AVZ у меня вместо текста цифры?

Проблема с кодировкой в виндоус, решить можно использовав английский интерфейс- будут английские буковки вместо цифр.

Что нужно:

- создать ярлык к исполняемому файлу avz

- нажать правой кнопкой по созданному ярлыку, выбрать вторую ячейку(ярлык) в верхнем окошке( цель=target)заполнить Путь к папке с avz и добавить /avz.exe lang=en

-запускать avz, нажимая на данный ярлык").

Далее: скопировать ярлык Блокнота, предположим, из папки: C:\Documents and Settings\Имя_пострадавшего\Главное меню\Программы\Стандартные и вставить в папку C:\Documents and Settings\Имя_пострадавшего\Главное меню\Программы\Автозагрузка - при старте системы AVZ запуститься в защищенном режиме. Отредактировать скопированный ярлык. Какой из методов защиты сработает - надо пробовать. Стартовать с жесткого диска. Не получится - менять ключи старта в ярлыке.

Примеры:

- AM=[Y|N] - включает базовую защиту от троянских программ:

Через командную строку: C:\WINDOWS\system32\cmd.exe /c "Путь\avz.exe" ag=y

Просто: "Путь\avz.exe" ag=y

- AG=[Y|N] - включение AVZGuard в момент запуска AVZ:

Через командную строку: C:\WINDOWS\system32\cmd.exe /c "Путь\avz.exe" ag=y

Просто: "Путь\avz.exe" ag=y

При переименовании avz.exe надо писать придуманное имя. Если в меню будут цифры или кракозябры, то можно попробовать так:

"Путь\avz.exe" lang=en am=y

После лечения следует убрать ярлык запуска AVZ из папки Автозагрузка. А то так и будет стартовать - антивирус может обидиться.

К этому моменту это уже не вопрос а констатация.

Запустил AVZ, обновил, стал включать все пимпы для проверки. При попытке включить AVZGuard - ошибка, не может без объяснений. Драйвер расширеного мониторинга процессов тоже не устанавливается.

В принципе, ясно, что система заражена и вирус препятствует лечению. Но я прежде не замечал, чтобы вирус блокировал AVZ.

Включил систему в SafeMode, запустил DrWebCureit. Уже один червяк обнаружен.

вчера для интереса решил обновить AVZ4 и о чудо! взял да и обновился, хотя долгое время не мог обновиться и выдавал такую ошибку (см.выше), интересно в чём же было дело? возможно внешка была загружена, хотя.

Да ладно AVZ Guard не запускается Когда пошла волна WinLocker'ов(ХОРОШИХ WinLocker'ов) которые блокировали практически все, натыкался на такие экземпляры которые как только видели AVZ(стоило только заити в папку с AVZ), дык вирь сразу орал АХТУНГ. АХТУНГ. АХТУНГ э МИНЭН. и сразу рубил все процессы и вырубал машину, дабы не дай бог AVZ его не вылечил. Боятся AVZ'дa, боятся значит уважают

Программа при запуске проверки или запуске скрипта вообще зависает (система Win7 x64) и в наушниках какие то постарение пикане появляется (у меня USB наушники)

Здравствуйте,так-как эта тема озаглавленна"Об AVZ" мне наверное сюда.

в антивирусе KIS2010 версия 9.0.0.736 ,наколько я понял эта утилита встроенна, при входе в "поддержку"\"трассировки" есть подзаголовок : "Выполнить скрипт AVZ" ,что наверное обусловленно тем,что сама утилита каким-то образом интегрированна в антивирус, утилите был автоматически присвоенн статус "слабые ограничения" при её первом запуске, при повторном запуске присвоенно "доверенные",GuardAVZ не запустился ,код ошибки :C0000061 , результат попытки ниже

Имя события проблемы: APPCRASH

Имя приложения: avz.exe

Версия приложения: 4.32.0.0

Отметка времени приложения: 2a425e19

Имя модуля с ошибкой: ntdll.dll

Версия модуля с ошибкой: 6.1.7600.16385

Отметка времени модуля с ошибкой: 4a5bdb3b

Код исключения: c0000005

Смещение исключения: 00032421

Версия ОС: 6.1.7600.2.0.0.256.1

Код языка: 1049

Дополнительные сведения 1: e8ad

Дополнительные сведения 2: e8adce1c2b9e7be834b4063ac3c53863

Дополнительные сведения 3: e8ad

Дополнительные сведения 4: e8adce1c2b9e7be834b4063ac3c53863

Мне пока ещё не ясна суть скопированных выше кодов,я лишь постарался изложить наиболее полную информацию по теме.

Ээээ. Так то Олег Зайцев, родитель AVZ, работает в лаборатории касперского как я знал. Поэтому интеграция в каспер вполне понятна. А вот то что блокирует, дык и собака за своим же хвостом гоняться любит. просто не стоит на этом болезненно заострять внимание. Каспер много любит делать невероятно-непонятного, главное уметь с ним общаться, и иногда прощать

Спасибо за комментарий, теперь мне известен родитель AVZ,информация мною изложенна для ознакомления,и возможного предупреждения вопросов по схожей тематике,при использовании продуктов лаборатории Касперского и попытке использования AVZ

Дополнительная очистка после AVZ

Помимо всего прочего я рекомендую прочитать и воспользоваться следующими статьями (они помогут очистить компьютер окончательно и привести его в норме, тем более, если проблемы сохранились и AVZ не вычистил всё до конца):

- "Что такое spyware и как с этим бороться. Часть 1 [ad-aware]" и "Как удалить SpyWare и что это такое. Часть 2. [Spybot] [обновление записи]". Очень важные статьи, которые помогут удалить такую вещь как spyware . Это не совсем вирусы, но по факту вредят не меньше, а то и больше, да и обычными антивирусами удаляются не всегда;

- "Как удалить вирусы. Часть 2 [Dr.Web]" . Статья по общей установке и использованию полной версии полноценного антивируса Доктор Веб для постоянной защиты, а так же для разового поиска и удаления вирусов самого различного характера. Сюда же можно отнести статью "Удаление вирусов. Часть 4. [dr.web cureIT]" для разовой полноценной проверки без установки полной версии антивируса (ознакомьтесь, может быть полезным);

- "Как очистить вирусы. Часть 3 [dr.web LiveCD]". Очень очень полезная и важная штука, которая позволяет искать и находить вирусы до загрузки системы. Помогает в самых запущенных случаях, т.к антивирусная утилита записывается на диск, затем запускается с него еще до старта Windows , что не даёт вирусам загрузиться в память и как-либо противодействовать сканированю.

Это пожалуй всё, что я могу пока подсказать из общих рекомендаций по удалению вирусов. Само собой, что больше всякой полезной информации по этой теме, а так же по теме безопасности вообще (антивирусы, фаерволлы, пароли, анти- malware , анти- spyware и прочее прочее), Вы можете прочесть в рубрике "Безопасность и защита от вирусов/spyware/взлома и пр."

Касаемо расшифровки отчетов и логов в особо сложных случаях (т.е Вы ну никак не справляетесь, используя данную статью и ссылки на все остальные) Вы можете обращаться к нам на форум в этот раздел (требуется предварительно зарегистрироваться на форуме).

Необходимые действия после удаления вирусов AVZ

Закончив работу с антивирусной утилитой, перед выходом (или после перезагрузки, если таковая была), нажмите AVZPM -> " Удалить и выгрузить драйвер расширенного мониторинга процессов ". Затем " Файл " -> " Выход " и обязательно перезагрузите компьютер.

После перезагрузки, вам может быть предложено установить найденное неизвестное оборудование - не пугайтесь и отмените предложение. Больше оно вам досаждать не должно. Если же все еще вредничает и появляется, то проделайте следующее:

Переходим по пути "Пуск – Настройка – Панель управления – Система – Оборудование – Диспетчер устройств". Там находим нечто с желтым значком вопроса среди прочих устройств. Кликаем по нему правой кнопкой мышки и выбираем пункт " Удалить ".

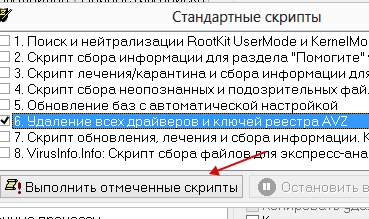

Если не помогает, то в том-же AVZ , попробуйте проделать следующее: " Файл - Стандартные Скрипты ", затем далее установите галочку " Удаление Всех драйверов и ключей реестра AVZ " и нажмите " Выполнить отмеченные скрипты ".

Если все таки никак не получается, то свяжитесь со мной через форму обратной связи.

Вводная

Дабы добиться полноценного результата, необходимо точно соблюдать инструкцию, написанную ниже. Отклонения от инструкции чреваты некачественной очисткой, возможными ошибками в дальнейшей работе программы или системы, а так же прочими проблемами.

Настоятельно рекомендуется быть осторожными и внимательными, дабы точно искоренить вирус.

Видео-формат статьи

Для тех у кого что-то не получается есть видеоформат:

Диктор у нас с дефектом речи, так что просьба не пугаться.

Где скачать и как запустить

Инструкция по применению:

- Качаем по этой ссылке антивирусную утилиту AVZ . Она будет находится в архиве;

- Распаковываем скачанный архив в какую-либо папку. Сделать это можно с помощью любого архиватора (например 7-Zip). Распаковка обязательна для успешной работы программы;

- Следуем в ту папку, куда мы распаковали программу. Там находим и запускаем файл avz.exe с черненькой иконкой;

- В окне программы жмем " Файл - Обновление баз - Пуск ". Обновление не обязательно (т.е, если недоступен интернет или возникает ошибка обновления, то можно обойтись без обновления и попробовать сканироваться как есть), но крайне желательно его всё же проделать;По окончании процесса обновления баз тыкаем мышкой в кнопочки " ОК " и " Закрыть ";

- Теперь к использованию.

Читайте также: