Обзор и анализ существующих объектов защиты компьютерных сетей

Компьютерная сеть - совокупность компьютеров, которые соединены между собой при помощи специальных коммуникационных каналов для обмена информации между участниками сети.

Компьютерные сети используются для обеспечения коммуникации между компьютерами, находящимися на расстоянии. Это может быть как небольшая сеть, состоящая из нескольких компьютеров в одном помещении, так и глобальная компьютерная сеть Интернет, которая обеспечивает взаимосвязь устройств по всему миру.

Разновидности компьютерных сетей

Рисунок 1. Виды компьютерных сетей. Автор24 — интернет-биржа студенческих работ

Первые компьютерные сети (локальные) могли обеспечивать взаимосвязь с целью передачи данных на небольшие расстояния между компьютерами, непосредственно соединенными при помощи специальных кабелей.

Хорошим примером локальной сети является компьютерный класс в школе. В нем, как правило, находится небольшое количество компьютеров, соединенных между собой и некоторые периферийные устройства (принтеры, сканеры и т.д.), которые доступны для всех компьютеров в сети.

Подключение к устройствам в локальной сети дает возможность расширить возможности всех устройств системы.

Например, с помощью локальной сети можно:

- передать управление периферийными устройствами всем компьютерам в сети;

- передавать файлы между устройствами в сети;

- проводить обмен данными, информацией, удаленно управлять устройствами в сети.

Локальная компьютерная сеть может быть нескольких видов, в зависимости от прав доступа и разрешений у всех устройств сети. Если все компьютеры в сети имеют одни и те же права и разрешения, то такая сеть называется одноранговой. Если же среди устройств есть компьютеры, которые наделены особенными правами и могут больше, чем остальные, то компьютер называется сервером, а сеть уже представляет собой клиент-серверную архитектуру.

Потребность защиты информации

Но в то же время расширение возможностей и появление глобальных компьютерных сетей несет за собой некоторые нюансы и отрицательные моменты. Это ведет за собой некоторые уязвимости тех же личных данных или конфиденциальной информации.

Объединение компьютеров в глобальные сети, где пользователи сети не могут быть уверены в добросовестности намерений других пользователей системы, ведет за собой потребность защиты компьютеров в сетях, защиты информации.

Защита информации - комплекс мер, направленных на обеспечение конфиденциальности и сохранности информации в компьютерных сетях или отдельных устройствах.

Информационная безопасность является одним из наиболее важных параметров в компьютерных сетях. От надежности защиты в корпоративных сетях на предприятиях зависит возможность нормально функционировать. Утрата важной информации в условиях корпоративной сети может означать большие потери, убытки, а то и крах компании.

Для предотвращения утечки информации используются специальные меры по обеспечению безопасности и сохранности информации. Они направлены в основном на защиту от несанкционированного доступа. Несанкционированный доступ может быть как прямым - непосредственный физический доступ к компьютеру, так и косвенным - когда физического доступа к устройству нет, а атака производится удаленно.

На сегодняшний день существует огромное количество способов и путей обхода защиты, взлома и получения несанкционированного доступа к информации. Для этого используют прослушивающие устройства, считывание введенных данных пользователей, хищение носителей информации, использование компьютерных вирусов, программные ловушки, вывод из строя систем защиты и перехват информации между устройствами компьютерной сети.

При этом основную угрозу в условиях нынешней высокой степени защиты компьютерных сетей составляет именно человек. Именно с помощью социальной инженерии злоумышленники получают наиболее критическую информацию от сотрудников компании, которая позволяет проводить мошеннические действия внутри компьютерных сетей. В таких условиях злоумышленнику не потребуется даже ничего взламывать, он получит все необходимые для входа в систему данные от сотрудников компании.

Меры защиты информации в компьютерных сетях

Защита информации может включать в себя меры по шифрованию, обеспечению сохранности, резервному копированию и архивации данных.

Одним из первых этапов для защиты компьютера есть установка пароля. Это позволяет защитить данные и конфиденциальную информацию от прямого доступа сторонних людей или злоумышленников.

Для обеспечения дополнительной безопасности используются специальные программы для шифрования. Расшифровка происходит при помощи специального ключа шифрования и может быть осуществлена на любом устройстве при условии наличия нужного ключа шифрования.

Резервное копирование и архивация данных позволяет сжимать и делать бэкапы данных для их последующего восстановления в случае утери или повреждения. Это обеспечивает надежное хранение и не подвергает важную информацию рискам.

Для защиты в условиях локальной сети компьютер использует специальные протоколы передачи данных и взаимодействия с другими участниками компьютерной сети. Существует определенный набор правил и принципов взаимодействия устройств в сети. Такая стандартизация позволяет прийти к лучшему взаимодействию и большей надежности работы и взаимосвязи устройств в сети.

Для защиты информации следует избегать предоставления злоумышленнику физического доступа к устройствам сети. Кроме того, следует избегать подключения к общедоступным сетям, так как это позволит получить доступ к другим устройствам в сети.

Прямой доступ к устройствам в сети позволяет получить информацию о системе при помощи специального сканирования. Информация о системе может содержать конфигурацию, состояние портов и наличие определенного оборудования, что позволит использовать уязвимости системы и при помощи эксплойтов (специальных программ или скриптов, использующих данные уязвимости) получить доступ к системе или данным в ней.

Именно поэтому даже косвенный доступ к компьютерной сети может дать существенное преимущество для злоумышленников. Сканирование портов на предмет их состояния может позволить определить конфигурацию системы и найти ее слабые места.

При этом большую роль в защите компьютерных систем играет человек. Даже в крупных корпорациях с серьезными системами защиты случаются осечки. Чаще всего из-за невнимательности сотрудников, которые сами того не зная, распространили важную информацию, позволяющую получить злоумышленнику доступ к системе. Для этого используется фишинг, вредоносные рассылки, спам и социальная инженерия (вхождение в доверие к сотрудникам или манипуляция их действиями при помощи разговора).

В защите информации следует руководствоваться основным принципом – цена атаки должна быть дороже защищаемой информации. Такой принцип исключит опасность умышленной атаки. Помимо умышленных атак есть риск что один из пользователей случайно удалит важную информацию или приостановит работу оборудования.

Для защиты от случайного удаления следует ограничить права доступа к файлам, а для предотвращения проблем с оборудованием необходимо физически ограничить доступ к такому оборудованию используя сетевой шкаф.

Также очень важна антивирусная защита, так как помимо обычных вирусов существует категория шпионов, которые способны нарушить конфиденциальность предприятия.

Анализ и обоснование выбора программного обеспечения для обеспечения безопасности данной компьютерной сети

Для разграничения прав доступа на компьютерах соперационной системе WindowsсуществуетActiveDirectory. это очень удобный способ системного управления. С помощью Active Directory можно эффективно управлять данными и доступом к ним.

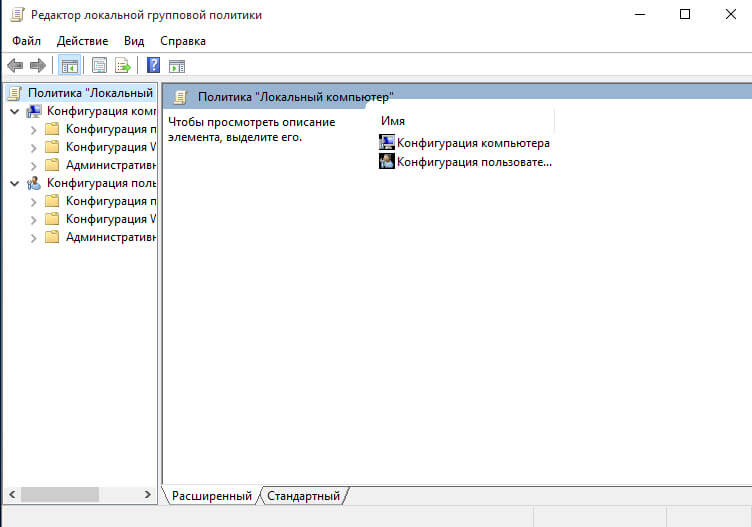

Одна из самых важных частей – групповые политики. являются одним из наиболее мощных инструментов управления пользователями и компьютерами в домене Active Directory. Однако, как и любой сложный инструмент, они требуют четкого понимания принципов своей работы и тщательного планирования.

Рисунок 1 – редактор групповых политик

Групповые политики состоят из объектов и связей.

Объекты групповой политики содержат параметры политики. Объекты групповой политики можно рассматривать как документы политики, применяющие параметры к находящимся под их контролем компьютерам и пользователям. Если объекты групповой политики подобны документам политики, то консоль управления групповыми политиками подобна проводнику. Консоль управления групповыми политиками используется для создания, перемещения и удаления объектов групповой политики точно так же, как проводник используется для создания, перемещения и удаления файлов.

Связи используются в случае, когда объекты групповой политики, находящиеся в папке объектов групповой политики, не оказывают никакого влияния, если они не связаны с сайтом, доменом или подразделением. Если объект групповой политики связан с контейнером, групповая политика применяет параметры этого объекта групповой политики к компьютерам и пользователям в этом контейнере.

При связывании объекта групповой политики с доменом этот объект групповой политики применяется ко всем компьютерам и пользователям всех подразделений и дочерних подразделений домена. Подобным же образом при связывании объекта групповой политики с подразделением этот объект групповой политики применяется ко всем компьютерам и пользователям всех дочерних подразделений. Эта концепция называется наследованием.

Немаловажной частью защиты является брандмауэр (фаервол) windows. Некоторые программы и службы при работе через сетевые протоколы используют определенные порты для обмена данными. По умолчанию включенный брандмауэр Windows блокирует подобную сетевую активность. В некоторых ситуациях нужно разрешить соединение через порт, для того чтобы программа могла полноценно работать в сети. Очевидно, что, открывая все порты вы подвергаете риск всю сеть. Для этого существуют правила, блокирующие доступ к определенным портам.

В большинстве случаев лучше выбирать стандартные средства, идущие в комплекте с операционной системой. В них будет наилучшая совместимость, а также вам не придется второй раз покупать тот же самый продукт. Именно по такому принципу были выбраны ActiveDirectoryи брандмауэр Windows. В качестве антивирусной защиты был выбран антивирус «Лаборатория Касперского». Несмотря на большое количество информации о слежке и перепродаже собираемой информации, очевидно, что это клевета в сторону компании. Данный антивирус является одним из лучших по базам определения вирусов.

Рисунок 2 – управление правилами фаервола

Помимо стандартных средств управления и разграничения прав доступа следует позаботится о защите от вирусов. Для этого создано огромное количество антивирусных программ. В корпоративных сетях чаще всего используется Kaspersky и считается наиболее эффективным средством для защиты от вирусных атак.

Рисунок 3 – интерфейс антивируса Kaspersky.

Проектная часть

Средства защиты информации — совокупность инженерно-технических, электрических, электронных, оптических и других устройств и приспособлений, приборов и технических систем, а также иных вещных элементов, используемых для решения различных задач по защите информации, в том числе предупреждения утечки и обеспечения безопасности защищаемой информации.

Аппаратные средства. Это различные по типу устройства (механические, электромеханические, электронные и др.), которые аппаратными средствами решают задачи защиты информации. Они либо препятствуют физическому проникновению, либо, если проникновение все же состоялось, доступу к информации, в том числе с помощью ее маскировки.

Программные средства включают программы для идентификации пользователей, контроля доступа, шифрования информации, удаления остаточной (рабочей) информации типа временных файлов, тестового контроля системы защиты и др. Преимущества программных средств – универсальность, гибкость, надежность, простота установки, способность к модификации и развитию. Недостатки – ограниченная функциональность сети, использование части ресурсов файл-сервера и рабочих станций, высокая чувствительность к случайным или преднамеренным изменениям, возможная зависимость от типов компьютеров (их аппаратных средств).

На предприятии используются как аппаратные(технические) так и программные средства защиты.

Для доступа на территорию предприятия необходимо пройти пост охраны с установленными турникетами для подтверждения личности и записаться. Сотрудникам офисных помещений, для получения ключа от кабинета, необходимо записать фамилию, время и поставить роспись в журнал, на посту охраны. .

В организации используется антивирусная защита «Касперский» .

Антивирус Касперского предназначен для антивирусной защиты персональных компьютеров, работающих под управлением операционной системы Windows

Антивирус Касперского выполняет следующие функции:

1. Защита от вирусов и вредоносных программ - обнаружение и уничтожение вредоносных программ, проникающих через съемные и постоянные файловые носители, электронную почту и протоколы интернета. Можно выделить следующие варианты работы программы (они могут использоваться как отдельно, так и в совокупности):

2. Постоянная защита компьютера - проверка всех запускаемых, открываемых и сохраняемых на компьютере объектов на присутствие вирусов.

3. Проверка компьютера по требованию - проверка и лечение как всего компьютера в целом, так и отдельных дисков, файлов или каталогов. Такую проверку вы можете запускать самостоятельно или настроить ее регулярный автоматический запуск.

4. Восстановление работоспособности после вирусной атаки. Полная проверка и лечение с рекомендуемыми экспертами Лаборатории Касперского настройками позволяет вам удалить все вирусы, поразившие ваши данные при вирусной атаке.

5. Проверка и лечение входящей/исходящей почты - анализ на присутствие вирусов и лечение входящей почты до ее поступления в почтовый ящик и исходящей почты в режиме реального времени1. Кроме того, программа позволяет проверять и лечить почтовые базы различных почтовых клиентов по требованию.

6. Защита компьютера от сетевых атак - анализ всех данных, поступающих из сети (локальной или интернета) на компьютер пользователя, на предмет известных сетевых атак. В случае обнаружения атаки атакующий компьютер может быть заблокирован. Кроме того, программа позволяет использовать режим невидимости, при котором компьютер пользователя принимает данные только от тех компьютеров, обмен информацией с которыми был инициирован пользователем.

7. Обновление антивирусных баз и программных модулей - пополнение антивирусных баз информацией о новых вирусах и способах лечения зараженных ими объектов, а также обновление собственных модулей программы. Обновление выполняется с серверов обновлений Лаборатории Касперского или из локального каталога.

8. Рекомендации по настройке программы и работе с ней- советы от экспертов Лаборатории Касперского, сопровождающие вас в процессе работы с Антивирусом Касперского , и рекомендуемые настройки, соответствующие оптимальной антивирусной защите. В случае обнаружения зараженных или возможно зараженных файлов, когда антивирусные базы не обновляются критически долгий срок, или когда давно не проводилась полная проверка компьютера, в главном окне Антивируса Касперского вы всегда сможете найти рекомендации по выполнению тех или иных действий и обоснования для их совершения. Основываясь на длительном опыте работы экспертов Лаборатории Касперского в антивирусной области, большом количестве отзывов от пользователей, поступивших в Службу технической поддержки, мы постарались настроить программу оптимальным образом. Сразу после установки продукта и его запуска вступают в силу рекомендуемые экспертами настройки антивирусной защиты.

9.Карантин - помещение объектов, возможно зараженных вирусами или их модификациями, в специальное безопасное хранилище, где вы можете их лечить, удалять, восстанавливать в исходный каталог, а также отправлять экспертам Лаборатории Касперского на исследование. Файлы на карантине хранятся в специальном формате и не представляют опасности.

10.Резервное хранилище - специальное хранилище резервных копий объектов, создаваемых перед их лечением или удалением. Такие копии создаются на случай необходимости восстановить исходный объект, если он представляет информационную ценность, или в целях восстановления картины заражения.

11.Формирование отчета- фиксирование всех результатов работы Антивируса Касперского в отчете. Подробный отчет о результатах проверки включает общую статистику по проверенным объектам, хранит настройки, с которыми была выполнена та или иная задача, а также последовательность проверки и обработки каждого объекта в отдельности. Отчет формируется и по результатам обновлений.

Планирование работ по модернизации сетевой инфраструктуры информационной системы предприятия

В ходе анализа существующей сети было выявлена некорректная работакоммутаторовCisco Catalyst 3550 и Cisco Catalyst 2960, которые периодически зависали и не справлялись со своей нагрузкой, в связи с чем было решено заменить их на более новые модели CiscoSLM2048T(SG200-50)и Cisco SLM2024T(SG200-26) для более высокой производительности и надежности работы в сети.

Эти расширяемые коммутаторы Cisco® серии 200 с поддержкой Fast Ethernet или Gigabit Ethernet обеспечивают базовые функции управления, безопасности и качества обслуживания (QoS) на уровень выше тех, что присущи коммутаторам потребительского класса. Благодаря удобному в использовании web-интерфейсу пользователя, Cisco Discovery Protocol и Cisco Smartports имеется возможность развернуть и сконфигурировать устойчивую бизнес-сеть за считанные минуты.

Коммутаторы Cisco серии 200, работая совместно с беспроводными решениями Cisco и других фирм, расширяют зону охвата вашей сети. Сотрудники могут продуктивно общаться в переговорных залах и общедоступных помещениях, совместно работать в любом офисе и получать доступ к бизнес-приложениям, находясь в любом месте.

Серия Cisco 200 поддерживает функции QoS, позволяющие устанавливать приоритет чувствительного к задержкам сетевого трафика объединять все коммуникационные решения, такие как IP-телефония и видеонаблюдение, в единой сети Ethernet.

Технические характеристикиCisco SLM2024T (SG200-26):

– Порты: 24 х 10/100/1000 Мбит/с2 х Gigabit Ethernet комбинированные (мини-разъемы GBIC);

– Скорость пересылки: 38.69 млн. пакетов в сек. (пакеты 64 байта);

– Производительность коммутации: 52.0 Гбит/с;

– Флэш-память: 16 МбайтПамять ЦП: 128 Мбайт;

– Коммутация на уровне 2: Протокол STP. Группирование портовVLAN, Голосовая сеть VLAN. Отслеживание IGMP версий 1 и 2. Блокировка очереди (HOL);

– Привязка MAC-адресов к портам, ограничение числа определенных MAC-адресов;

– Качество обслуживания (QoS);

– Зеркалирование портов, Зеркалирование VLAN;

– Габариты (Ш x В x Г): 440 x 44 x 257 мм. Масса: 3.27 кг.

Технические характеристики Cisco SLM2048T (SG200-50):

– Порты: 48х 10/100/1000 Мбит/с2х Gigabit Ethernet комбинированные (мини-разъемы GBIC);

– Скорость пересылки: 74.41 млн. пакетов в сек. (пакеты 64 байта);

– Производительность коммутации: 100.0 Гбит/с;

– Флэш-память: 16 МбайтПамять ЦП: 128 Мбайт;

– Коммутация на уровне 2: Протокол STP. Группирование портовVLAN, Голосовая сеть VLAN. Отслеживание IGMP версий 1 и 2. Блокировка очереди (HOL);

– Привязка MAC-адресов к портам, ограничение числа определенных MAC-адресов;

– Качество обслуживания (QoS);

– Зеркалирование портов, Зеркалирование VLAN;

– Габариты (Ш x В x Г): 440 x 44 x 257 мм. Масса: 3.96 кг.

© 2014-2022 — Студопедия.Нет — Информационный студенческий ресурс. Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав (0.008)

На данный момент фактор информационной безопасности хранения конфиденциальной информации имеет особое значение. Вопросы защиты информации и защиты информации в информационных системах решаются для того, чтобы изолировать информационную систему от 3-их лиц.

Чтобы обеспечить безопасность этой информации нам понадобится структу-рированная кабельная система предприятия.

Аналитическая часть

Описание взаимодействия серверов компьютерной сети и рабочих станций

Компания ООО «Кратч» –фирма по прокладке, ремонту, обслуживанию и защитеСКС, ремонту компьютеров, а также типографского и печатного оборудования

Надежность – мы находимся на рынке уже более 10 лет и работаем по долгосрочным контрактам с поставщиками;

Привлекательные цены – работа по долгосрочным контрактам позволяет нам держать курс цен ниже среднерыночных;

Качество – наши специалисты в обязательном порядке имеют не только средне-специальное образование, но также и дополнительную сертификацию по профилю, в котором они работают.

Компания ООО «Кратч» - надежный партнер. Среди наших постоянных клиентов есть и успешные компании известных китайских брендов, заслуживших свое доверие качеством: Xiaomi, Saya Printer Supplier Store, HP, ModuleSky, Canon.

Всего в офисе находится 50рабочих мест, расположенных по санитарным нормам. К каждому рабочему месту подведены розетки RJ11и RJ45 для IP-телефонии и доступа в интернет. В целях безопасности установлены видеонаблюдение с помощьюIPкамер.

Звезда – это топология локальной сети, где каждая рабочая станция присоединена к центральному устройству (коммутатору или маршрутизатору). Центральное устройство управляет движением пакетов в сети. Каждый компьютер через сетевую карту подключается к коммутатору отдельным кабелем.

При необходимости можно объединить вместе несколько сетей с топологией “звезда” – в результате вы получите конфигурацию сети с древовидной топологией. Древовидная топология используется практически во всех офисных зданиях. Топология “звезда” на сегодняшний день стала основной при построении локальных сетей. Это произошло благодаря ее многочисленным достоинствам:

- выход из строя одной рабочей станции или повреждение ее кабеля не отражается на работе всей сети в целом;

- отличная масштабируемость: для подключения новой рабочей станции достаточно проложить от коммутатора отдельный кабель;

- легкий поиск и устранение неисправностей и обрывов в сети;

- простота настройки и администрирования;

- в сеть легко встраивается дополнительное оборудование.

Однако, как и любая топология, “звезда” не лишена недостатков:

- выход из строя центрального коммутатора обернется неработоспособностью всей сети;

- дополнительные затраты на сетевое оборудование – устройство, к которому будут подключены все компьютеры сети (коммутатор);

- число рабочих станций ограничено количеством портов в центральном коммутаторе.

Обзор и анализ существующих объектов защиты компьютерных сетей

В кабинете №1 расположены

© 2014-2022 — Студопедия.Нет — Информационный студенческий ресурс. Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав (0.007)

Система защиты информации — это комплекс организационных и технических мер, направленных на обеспечение информационной безопасности предприятия. Главным объектом защиты являются данные, которые обрабатываются в автоматизированной системе управления (АСУ) и задействованы при выполнении бизнес-процессов.

Основные угрозы для информационной безопасности любой компании связаны с кражей данных (например, промышленный шпионаж), использованием непроверенного программного обеспечения (например, содержащего вирусы), хакерскими атаками, получением спама (также может содержать вирусы), халатностью сотрудников. Реже утрата данных вызвана такими причинами, как сбой в работе аппаратно-программного обеспечения или кража оборудования. В результате компании несут значительные потери.

· формирование политики предприятия в области информационной безопасности;

· выбор и внедрение технических и программных средств защиты;

· разработка и проведение ряда организационных мероприятий.

При этом следует учитывать государственные нормативные документы и стандарты, которые регулируют вопросы информационной безопасности на предприятиях медицинского учреждения.

Список необходимых программ, для обеспечения защиты и передачи данных по локальной сети предприятия:

1С:Медицина. Больница-предназначено для автоматизации деятельности медицинских организаций различных организационно-правовых форм, оказывающих медицинскую помощь как в амбулаторно-поликлинических, так и в стационарных условиях: областных, городских, районных больниц, диспансеров различных специализаций.

Программный продукт служит для ведения взаиморасчетов с контрагентами, управления потоками пациентов, персонифицированного учета оказанной медицинской помощи. Решение учитывает все особенности бизнес-процессов поликлинических, клинических и параклинических подразделений медицинской организации. Конфигурация предназначена для автоматизации деятельности следующих подразделений и ответственных лиц: регистратура, приемное отделение, касса, служба ведения договоров, врачебный и средний медицинский персонал, информационно-аналитическая и статистическая служба.

Radmin Server- Серверный модуль Radmin должен быть установлен на удаленных компьютерах, к которым Вы собираетесь подключиться. Он всегда запускается в качестве сервиса и автоматически загружается при запуске Windows.

Radmin известен своими высочайшими стандартами безопасности. При попытке подключения к удаленному компьютеру, Radmin Server производит безопасную аутентификацию пользователя при помощи пароля. Программа проверяет наличие у пользователей прав доступа и настройки IP-фильтрации. Все данные при передаче по сети надежно защищены по стандарту AES.

Advanced Encryption Standard (AES)- симметричный алгоритм блочного шифрования(размер блока 128 бит, ключ 128/192/256 бит), принятый в качестве стандарта шифрования правительством США по результатам конкурса AES.

· Полная поддержка Windows 10, Windows 8, Windows 7 и Windows Vista (32-bit, 64-bit).

· Новая технология DireсtScreenTransfer™ с использованием нового драйвера видео-перехвата.

· Непревзойдённая скорость работы и низкая загрузка процессора.

· Поддержка переключения сессий пользователей в Windows 7, Windows Vista и Windows XP.

· Полная поддержка отображения курсора удалённого ПК: его формы, анимации и прозрачности.

· Поддержка нескольких мониторов удаленных компьютеров.

· Встроенный многопользовательский текстовый и голосовой чат.

Radmin Viewer-В дополнение к своей основной функции, передаче изображения на другой компьютер, Radmin предоставляет администраторам и постоянным пользователям возможность выполнять и другие задачи.

Radmin существенно упрощает процесс копирования файлов с одного компьютера на другой. Используя режим передачи файлов Radmin, Вы можете копировать файлы с/на удаленный компьютер, не относящийся к Вашей сети. Раньше Вы использовали промежуточный сервер или сервер LAN, экспериментировали с e-mail приложениями или записывали файлы вручную на CD-RW или флоппи-диски. Radmin позволяет Вам копировать файлы напрямую.

Антивирусная программа:

ESET NOD32 Antivirus Business Edition:- бизнес-решение для централизованной защиты рабочих станций, мобильных устройств и файловых серверов от интернет-угроз, троянских программ, шпионского и рекламного программного обеспечения, руткитов и буткитов, а также фишинга. Обеспечивает высокий уровень безопасности корпоративной сети без снижения ее быстродействия.

Защита рабочих станций-Эффективная защита клиентских рабочих станций от всех типов вредоносного программного обеспечения. Включает в себя:

ESET Endpoint Antivirus для Microsoft Windows.

ESET Endpoint Antivirus для Mac OS X.

ESET NOD32 Antivirus Business Edition для Linux Desktop.

Защита мобильных устройств-Надежные антивирусные продукты для безопасности конфиденциальной информации на смартфонах и планшетах сотрудников компании. Включает в себя:

ESET Endpoint Security для Android.

ESET Mobile Security Business Edition.

Защита файловых серверов-Оптимизированные продукты, которые обеспечивают высокий уровень безопасности файловых серверов без снижения их производительности. Включает в себя:

ESET File Security для Microsoft Windows Server.

ESET File Security для Linux / BSD / Solaris.

Интернет Цензор 2.2- бесплатная программа для осуществления родительского контроля. Программа предназначена для эффективной блокировки сайтов, которые могут представлять опасность для ребенка, когда он использует Интернет.

Программа Интернет Цензор разработана отечественными специалистами для обеспечения надежного запрета на посещения нежелательных сайтов в интернете. В своей работе программа ориентируется на так называемый «белый список» сайтов, посещение которых разрешено. Все остальные сайты в интернете будут недоступны.

Всего в базе «белого списка» программы Интернет Цензор находится более миллиона сайтов проверенных вручную. В этот список включены проверенные сайты российского интернета и основные зарубежные сайты.

При использовании программы происходит фильтрация ресурсов в интернете, в зависимости от настроек программы. Приоритет имеют вручную добавленные пользователем списки сайтов, которые будут доступны или, наоборот, недоступны в зависимости от предпочтений пользователя.

Adblock Plus - расширение для браузеров и другого ПО на основе Gecko (MozillaFirefox, включая «мобильный», Mozilla Thunderbird, Mozilla Suite,SeaMonkey, Songbird, Mozilla Prism и K-Meleon), Blink (Google Chrome, Chromium, Opera и др.) и Trident (Internet Explorer),позволяющее блокировать загрузку и показ (англ.)русск. различных элементов страницы: чрезмерно назойливых или неприятных рекламных баннеров, всплывающих окон и других объектов, мешающих использованию сайта.

Secret Disk Server NG 3.2- Система защиты корпоративных баз и конфиденциальных данных на серверах от несанкционированного доступа, копирования, повреждения, кражи или неправомерного изъятия. Система не только надежно защищает данные, но и скрывает сам факт их наличия на сервере.

Secret Disk Server NG может быть использован как самостоятельное решение, а также как элемент комплексной системы защиты корпоративной информации.

Преимущества:

· Данные на защищенных дисках всегда хранятся в зашифрованном виде. Поэтому использовать их, даже сделав копию, например, при транспортировке сервера, ремонте, краже или изъятии дисков, невозможно.

· Снижение риска раскрытия конфиденциальных данных из-за так называемого "человеческого фактора", особенно проявляющегося при возникновении экстремальных ситуаций, когда злоумышленники могут получить физический доступ к серверам или к зашифрованным дискам, завладеть администраторским ключом eToken и узнать его PIN-код.

· Высочайшая надежность - в процессе шифрования реализована защита данных от сбоев, в том числе и в результате сбоев питания компьютера.

· Отсутствие встроенных криптографических средств в продукте.

· Использование операционных систем Microsoft Windows Server 2003, Microsoft Windows 2000 Server (с установленным пакетом обновления Service Pack 2 и выше), Microsoft Windows XP Professional и Microsoft Windows 2000 Professional (с установленным пакетом обновления Service Pack 2 и выше).

Глава2.

2.1Распределение информационных ресурсов предприятия на примере медицинского учреждения.

Необходимость разработки Концепции обусловлена соблюдением действующих в России законодательных и нормативных документов по обеспечению безопасности персональных данных (Пдн).

Настоящая Концепция определяет основные цели и задачи, а также общую стратегию построения системы защиты персональных данных на основе Медицинского учреждения(Больница). Концепция определяет основные требования и базовые подходы к их реализации, для достижения требуемого уровня безопасности информации.

Концепция разработана в соответствии с системным подходом к обеспечению информационной безопасности. Системный подход предполагает проведение комплекса мероприятий, включающих исследование угроз информационной безопасности и разработку системы защиты ПДн, с позиции комплексного применения технических и организационных мер и средств защиты.

Под информационной безопасностью ПДн понимается защищенность персональных данных и обрабатывающей их инфраструктуре от любых случайных или злонамеренных воздействий, результатом которых может явиться нанесение ущерба самой информации, ее владельцам (субъектам ПДн) или инфраструктуре. Задачи информационной безопасности сводятся к минимизации ущерба от возможной реализации угроз безопасности ПДн, а также к прогнозированию и предотвращению таких воздействий.

Концепция служит основой для разработки комплекса организационных и технических мер по обеспечению информационной безопасности Больницы, а также нормативных и методических документов, обеспечивающих ее реализацию, и не предполагает подмены функций государственных органов власти Российской Федерации, отвечающих за обеспечение безопасности информационных технологий и защиту информации.

Концепция является методологической основой для:

· формирования и проведения единой политики в области обеспечения безопасности ПДн в ИСПДн Больницы;

· принятия управленческих решений и разработки практических мер по воплощению политики безопасности ПДн и выработки комплекса согласованных мер нормативно-правового, технологического и организационно-технического характера, направленных на выявление, отражение и ликвидацию последствий реализации различных видов угроз ПДн;

· координации деятельности структурных подразделений Больницы при проведении работ по развитию и эксплуатации ИСПДн с соблюдением требований обеспечения безопасности ПДн;

· разработки предложений по совершенствованию правового, нормативного, методического, технического и организационного обеспечения безопасности ПДн в ИСПДн Больницы.

Область применения Концепции распространяется на все отделения Больницы, эксплуатирующие технические и программные средства ИСПДн, в которых осуществляется автоматизированная обработка ПДн, а также на подразделения, осуществляющие сопровождение, обслуживание и обеспечение нормального функционирования ИСПДн.

Правовой базой для разработки настоящей Концепции служат требования действующих в России законодательных и нормативных документов по обеспечению безопасности персональных данных (ПДн).

Общие положения

Настоящая Концепция определяет основные цели и задачи, а также общую стратегию построения системы защиты персональных данных (СЗПДн) Больницы, в соответствии с Перечнем ПДн, подлежащих защите в ИСПД Больницы. Концепция определяет основные требования и базовые подходы к их реализации, для достижения требуемого уровня безопасности информации.

СЗПДн представляет собой совокупность организационных и технических мероприятий для защиты ПДн от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, распространения ПДн, а также иных неправомерных действий с ними.

Безопасность персональных данных достигается путем исключения несанкционированного, в том числе случайного, доступа к персональным данным, результатом которого может стать уничтожение, изменение, блокирование, копирование, распространение персональных данных, а также иных несанкционированных действий.

Структура, состав и основные функции СЗПДн определяются исходя из уровня защищенности ИСПДн. СЗПДн включает организационные меры и технические средства защиты информации (в том числе шифровальные (криптографические) средства, средства предотвращения несанкционированного доступа, утечки информации по техническим каналам, программно-технических воздействий на технические средства обработки ПДн), а также используемые в информационной системе информационные технологии.

Эти меры призваны обеспечить:

· конфиденциальность информации (защита от несанкционированного ознакомления);

· целостность информации (актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения);

· доступность информации (возможность за приемлемое время получить требуемую информационную услугу).

Стадии создания СЗПДн включают:

· предпроектная стадия, включающая предпроектное обследование ИСПДн, разработку Технического задания на ее создание;

· стадия проектирования Эскизный проект и реализации ИСПДн, включающая разработку СЗПДн в составе ИСПДн;

· стадия ввода в действие СЗПДн, включающая опытную эксплуатацию и приемосдаточные испытания средств защиты информации, а также оценку соответствия ИСПДн требованиям безопасности информации.

Организационные меры предусматривают создание и поддержание правовой базы безопасности ПДн и разработку (введение в действие) предусмотренных в «Отчете об обследовании ИСПДн» в Учреждении следующих организационно-распорядительных документов:

· План мероприятий по контролю и обеспечению защиты ПДн при их обработке в ИСПДн;

· Порядок резервирования и восстановления работоспособности ТС и ПО, баз данных и СЗИ;

· Должностная инструкция лица, ответственного за организацию обработки и защиты персональных данных обеспечения безопасности ПДн при их обработке в ИСПДн;

· Должностная инструкция лица, ответственного за обеспечение безопасности ПДн в ИСПДн;

· Должностная инструкция оператора ЭВМ в части обеспечения безопасности ПДн при их обработке в ИСПДн;

· Инструкция на случай возникновения внештатной ситуации;

· Положение об использовании программного обеспечения пользователями

Технические меры защиты реализуются при помощи соответствующих программно-технических средств и методов защиты.

Перечень необходимых мер защиты информации определяется по результатам Отчета об обследовании ИСПДн в Медицинского учреждения.

2.2 Средства защиты против атак и несанкционированного доступа к информационным ресурсам, список существующих программ.

Dallas Lock 8.0-С- назначение:

- Защита от несанкционированного доступа и раскрытия конфиденциальной информации, в том числе персональных данных, и сведений, составляющих государственную тайну (до уровня «совершенно секретно»).

- Защита персональных компьютеров, портативных и мобильных компьютеров (ноутбуков и планшетных ПК), серверов (файловых, контроллеров домена и терминального доступа), поддержка виртуальных сред.

- Защита автономных компьютеров и компьютеров в составе локально-вычислительной сети через локальный, сетевой и терминальный входы.

- Разграничение доступа, аудит событий, контроль целостности файловой системы.

- Централизованное управление политиками безопасности.

Преимущества:

- Поддержка современных ОС, в том числе 64-х битных.

- Не требуется установки стороннего ПО или обязательной аппаратной составляющей.

- Полностью переработанный, инновационный интерфейс.

- Настройка всех параметров безопасности из единой оболочки администратора для локальной версии и Консоли сервера безопасности для ПК в составе Домена безопасности

- Совместимость с другими технологиями и продуктами по защите информации (антивирусы, межсетевые экраны, VPN, криптопровайдеры, IDS/IPS) и прикладным ПО.

- Быстрое внедрение и эффективное управление многоуровневой системой защиты для распределенных конфигураций информационных сетей (механизм, независимый от AD).

- Широкий набор дополнительного функционала (помимо базовых требований РД).

- Оптимальная совокупная стоимость владения - от первичного приобретения до внедрения и сопровождения.

eToken Network Logon 5- Программное обеспечение усиления функций безопасности операционных систем Microsoft Windows – eToken Network Logon 5 – предназначено для входа на рабочую станцию и в домен Microsoft Windows с использованием USB-ключей и смарт-карт eToken.

eToken Network Logon- обеспечивает двухфакторную аутентификацию пользователей и администраторов рабочих станций с использованием eToken, автоматически блокирует рабочую станцию при отсоединении eToken. Применение eToken Network Logon позволяет решить проблему "слабых" паролей и автоматизировать исполнение пользователями требований регламентов ИБ.

Secret Net 5.1(автономный вариант)- Комплексное решение, сочетающее в себе необходимые возможности по защите информации, средства централизованного управления, средства оперативного реагирования и возможность мониторинга безопасности информационной системы в реальном времени. Тесная интеграция защитных механизмов Secret Net с механизмами управления сетевой инфраструктурой, повышает защищенность информационной системы компании в целом.

Готовые работы на аналогичную тему

Такая архитектура открывает некоторые возможности и является более безопасной, так как позволяет ограничивать права некоторых пользователей, следить за действиями и контролировать состояние системы из одного компьютера.

Глобальная компьютерная сеть представляет собой множество устройств, объединенных в одну огромную сеть. Примером глобальной компьютерной сети есть Интернет. Он позволяет наладить коммуникацию миллионов компьютеров и периферийных устройств по всему миру между собой. Это открывает большое количество возможностей и удобств для пользователей по всему миру.

Например, люди могут в любой момент, находясь в любой точке мира, общаться с другими людьми, используя компьютер, ноутбук или мобильный телефон. Интернет позволяет осуществить обмен любыми файлами, получить доступ к любым книгам и учебным материалам по всему миру, что увеличивает человеческие возможности для обучения и развития.

Читайте также: