Общее использование можно предоставлять следующие ресурсы компьютера

Под ресурсами ПК будет пониматься любой из следующих элементов:

• логические диски, включая накопители на CD-ROM, ZIP, DVD и другие аналогичные устройства;

• каталоги (папки) с подкаталогами (вложенными папками) или без них, а также содержащиеся в них файлы;

• подключенные к ПК устройства: принтеры, модемы и др.

Ресурс, доступный только с ПК, на котором он находится, называется локальным. Ресурс ПК, доступный для других компьютеров сети, называется разделяемым или сетевым (общим, совместно используемым). Локальный ресурс можно сделать разделяемым, и, наоборот, разделяемому ресурсу можно вернуть статус локального, т. е. запретить доступ к нему других пользователей сети.

Создание разделяемых сетевых ресурсов и доступ к ним обеспечиваются специальными сетевыми операционными системами. Базовые сетевые возможности сетевых ОС позволяют копировать файлы с одного ПК сети на другой, с одного компьютера сети обрабатывать данные (вводить, редактировать, удалять, производить поиск), размещенные на другом. Для некоторых сетевых ОС можно также запустить программу, размещенную в памяти одного компьютера, которая будет оперировать данными, хранящимися на другом ПК.

Обычно используются один или несколько мощных ПК (выделенные серверы), которые предоставляют свои ресурсы для совместного использования в сети. Система коллективного доступа работает по принципу разделения времени работы главного компьютера.

В зависимости от используемых сетевых ресурсов в иерархических сетях различают серверы следующих типов.

Файловый сервер. В этом случае на сервере находятся совместно обрабатываемые файлы или (и) совместно используемые программы. В этом случае на рабочих станциях находится только небольшая (клиентская) часть программ, требующая незначительных ресурсов. Программы, допускающие такой режим работы, называются программами с возможностью инсталляции в сети. Требования к мощности сервера и пропускной способности сети при таком способе использования определяются количеством одновременно работающих рабочих станций и характером используемых программ.

Сервер баз данных. На сервере размещается база данных, которая может пополняться с различных рабочих станций или (и) выдавать информацию по запросам с рабочей станции. Возможны два принципиально различающихся режима обработки запросов с рабочей станции или редактирования записей в базе данных:

• с сервера последовательно пересылаются записи базы данных на рабочую станцию, где производится собственно фильтрация записей и отбор необходимых;

• сервер сам отбирает необходимые записи из БД (реализует запрос) и пересылает их на рабочую станцию.

Во втором случае снижаются нагрузка на сеть и требования к рабочим станциям, но резко возрастают требования к вычислительной мощности сервера. Тем не менее именно такой способ обработки запросов является наиболее эффективным. Указанный способ удовлетворения запросов с рабочих станций называется режимом клиент-сервер, его реализуют специальные средства работы с современными сетевыми базами данных. В системах клиент-сервер обработка данных разделена между двумя объектами: клиентом и сервером. Клиент — это задача, рабочая станция, пользователь. Он может сформировать запрос для сервера: считать файл, осуществить поиск записи и т.п. Сервер — это устройство или компьютер, выполняющий обработку запроса. Он отвечает за хранение данных, организацию доступа к этим данным и передачу данных клиенту.

Принт-сервер. К компьютеру небольшой мощности подключается достаточно производительный принтер, на котором может быть распечатана информация сразу с нескольких рабочих станций. Программное обеспечение организует очередь заданий на печать, а также идентифицирует отпечатанную информацию специальными страницами (закладками), которые разделяют печатные материалы различных пользователей.

Топология – геометрическое отображение отношений в сети. По топологии ЛВС делятся: на общую шину, кольцо, звезду и др.

Звездообразная топология сети – разновидность сети, где каждый терминал соединен с центральной станцией (рис. 2).

Эта топология взята из области больших электронных вычислительных машин. Здесь файловый сервер находится в “центре”.

• повреждение кабеля является проблемой для одного конкретного компьютера и в целом не сказывается на работе сети;

• просто выполняется подключение, так как рабочая станция должна соединяться только с сервером;

• механизмы защиты против несанкционированного доступа оптимальны;

• высокая скорость передачи данных от рабочей станции к серверу, так как оба ПК непосредственно соединены друг с другом.

• в то время как передача данных от рабочей станции к серверу (и обратно) происходит быстро, скорость передачи данных между отдельными рабочими станциями мала;

• мощность всей сети зависит от возможностей сервера, если он недостаточно оснащен или плохо сконфигурирован, то будет являться тормозом для всей системы;

• невозможна коммуникация между отдельными рабочими станциями без помощи сервера.

Рис 2. Топология типа “звезда”

Топология с сервером в центре, практически, не реализуется, так как в этом случае сервер должен иметь много сетевых адаптеров, рабочие станции подключаются к концентратору (хабу).

Сеть типа “кольцо” – разновидность сети, в которой каждый терминал подключен к двум другим соседним терминалам кольца.

Рис. 3. Кольцевая топология

Достоинство сети типа “кольцо”:

• рабочие станции могут коммутироваться друг с другом без помощи сервера.

• время передачи данных увеличивается пропорционально числу соединенных в кольцо компьютеров;

• каждая рабочая станция причастна к передаче данных, выход из строя одной станции может парализовать всю сеть, если не используются специальные переходные соединения;

• при подключении новых рабочих станций сеть должна быть кратковременно выключена.

Такая сеть похожа на центральную линию, к которой подключены сервер и отдельные рабочие станции. Шинная топологии имела широкое распространение в прежние годы, что, прежде всего, можно объяснить небольшими потребностями в кабеле (рис. 4).

Рис. 4. Шинная топология

Достоинства шинной топологии:

• небольшие затраты на кабели;

• рабочие станции в любой момент времени могут быть установлены или отключены без прерывания работы всей сети;

• рабочие станции могут коммутироваться друг с другом без помощи сервера.

• при обрыве кабеля выходит из строя весь участок сети от места разрыва;

• возможность несанкционированного подключения к сети, поскольку для увеличения числа рабочих станций нет необходимости в прерывании работы сети.

Комбинированная структура ЛВС

Наряду с известными топологиями вычислительных сетей: кольцо, звезда и шина – на практике применяется и комбинированная. Она образуется в основном в виде комбинаций вышеназванных топологий вычислительных сетей (рис. 5).

Рис 5. Комбинированная структура

Вычислительные сети с комбинированной структурой применяются там, где невозможно непосредственное применение базовых сетевых структур в чистом виде. Для подключения большого числа рабочих станций применяют сетевые усилители и(или) коммутаторы. Коммутатор, обладающий одновременно и функциями усилителя, называют активным концентратором.

Пассивный концентратор обычно используют как разветвитель. Он не нуждается в усилителе. Предпосылкой для подключения пассивного концентратора является то, что максимальное возможное расстояние до рабочей станции не должно превышать нескольких десятков метров.

Семиуровневая модель ЛВС

ЛВС должна иметь надежную и быструю систему передачи данных, стоимость которой должна быть меньше по сравнению со стоимостью подключаемых рабочих станций. Иными словами, стоимость передаваемой единицы информации должна быть значительно ниже стоимости обработки информации в рабочих станциях. Исходя из этого ЛВС, как система распределенных ресурсов, должна основываться на следующих принципах:

• единой передающей среды;

• единого метода управления;

• гибкой модульной организации;

• информационной и программной совместимости.

Международная организация по стандартизации (ISO), основываясь на опыте многомашинных систем, который был накоплен в разных странах, выдвинула концепцию архитектуры открытых систем – эталонную модель, используемую при разработке международных стандартов.

На основе этой модели вычислительная сеть предстает как распределенная вычислительная среда, включающая в себя большое число разнообразных аппаратных и программных средств. По вертикали данная среда представляется рядом логических уровней, на каждый из которых возложена одна из задач сети. По горизонтали информационно-вычислительная среда делится на локальные части (открытые системы), отвечающие требованиям и стандартам структуры открытых систем.

Часть открытой системы, выполняющая некоторую функцию и входящая в состав того или иного уровня, называется объектом.

Правила, по которым осуществляется взаимодействие объектов одного и того же уровня, называются протоколом.

Протокол – набор правил и процедур, регламентирующий обмен данными.

Протоколы определяют порядок обмена информацией между сетевыми объектами. Они позволяют взаимодействующим рабочим станциям посылать друг другу вызовы, интерпретировать данные, обрабатывать ошибочные ситуации и выполнять множество других различных функций. Суть протоколов заключается в регламентированных обменах точно специфицированными командами и ответами на них (например, назначение физического уровня связи – передача блоков данных между двумя устройствами, подключенными к одной физической среде).

Для протокола передачи данных требуется следующая информация:

• Синхронизация. Под синхронизацией понимают механизм распознавания начала блока данных и его конца.

• Инициализация. Под инициализацией понимают установление соединения между взаимодействующими партнерами. При условии, что приемник и передатчик используют один и тот же протокол, синхронизация устанавливается автоматически.

• Блокирование. Под блокированием понимают разбиение передаваемой информации на блоки данных строго определенной максимальной длины (включая опознавательные знаки начала блока и его конца).

• Адресация. Адресация обеспечивает идентификацию различного используемого оборудования, которое обменивается друг с другом информацией во время взаимодействия.

• Обнаружение ошибок. Под обнаружением ошибок понимают установку и проверку контрольных битов.

• Нумерация блоков. Текущая нумерация блоков позволяет установить ошибочно передаваемую или потерявшуюся информацию.

• Методы восстановления. После прерывания процесса передачи данных используют методы восстановления, чтобы вернуться к определенному положению для повторной передачи информации.

• Разрешение доступа. Распределение, контроль и управление ограничениями доступа к данным вменяются в обязанность пункта разрешения доступа (например, “только передача” или “только прием”).

Каждый уровень подразделяется на две части:

Спецификация услуг определяет, что делает уровень, а спецификация протокола — как он это делает. Причем каждый конкретный уровень может иметь более одного протокола.

Большое число уровней, используемых в модели, обеспечивает декомпозицию информационно-вычислительного процесса на простые составляющие. В свою очередь, увеличение числа уровней вызывает необходимость включения дополнительных связей в соответствии с дополнительными протоколами и интерфейсами. Интерфейсы (макрокоманды, программы) зависят от возможностей используемой ОС.

Международная организация по стандартизации предложила семиуровневую модель, которой соответствует и программная структура (рис. 6).

Рис 6. Уровни управления и протоколы ЛВС

Рассмотрим функции, выполняемые каждым уровнем программного обеспечения.

1. Физический – осуществляет как соединения с физическим каналом, так и отсоединение, управление каналом, а также определяет скорость передачи данных и топологию сети.

2. Канальный – осуществляет обрамление передаваемых массивов информации вспомогательными символами и контроль передаваемых данных. В ЛВС передаваемая информация разбивается на несколько пакетов или кадров. Каждый пакет содержит адреса источника и места назначения, а также средства обнаружения ошибок.

5. Сеансовый – на данном уровне осуществляется управление сеансами связи между двумя взаимодействующими пользователями (определяет начало и окончание сеанса связи: нормальное или аварийное; определяет время, длительность и режим сеанса связи; определяет точки синхронизации для промежуточного контроля и восстановления при передаче данных; восстанавливает соединение после ошибок во время сеанса связи без потери данных).

6. Представительский – управляет представлением данных в необходимой для программы пользователя форме, генерацию и интерпретацию взаимодействия процессов, кодирование/декодирование данных, в том числе компрессию и декомпрессию данных. На рабочих станциях могут использоваться различные операционные системы: DOS, UNIX, OS/2. Каждая из них имеет свою файловую систему, свои форматы хранения и обработки данных. Задачей данного уровня является преобразование данных при передаче информации в формат, который используется в информационной системе. При приеме данных этот уровень представления данных выполняет обратное преобразование. Таким образом, появляется возможность организовать обмен данными между станциями, на которых используются различные операционные системы. Форматы представления данных могут различаться по следующим признакам:

• порядок следования битов и размерность символа в битах;

• порядок следования байтов;

• представление и кодировка символов;

• структура и синтаксис файлов.

Компрессия или упаковка данных сокращает время передачи данных. Кодирование передаваемой информации обеспечивает защиту ее от перехвата.

Протоколы передачи данных

В различных сетях существуют различные протоколы обмена данными. Наибольшее распространение получила конкретная реализация методов доступа в сетях типа Ethernet, Arcnet и Token-Ring.

Метод доступа в сетях Ethernet

Этот метод доступа, разработанный фирмой Xerox в 1975 году, пользуется наибольшей популярностью. Он обеспечивает высокую скорость передачи данных и надежность.

Метод доступа в сетях Ethernet является методом множественного доступа с прослушиванием несущей и разрешением коллизий (конфликтов) (CSMA/CD — Carrier Sense Multiple Access/Collision Detection)

Реально конфликты приводят к уменьшению быстродействия сети только в том случае, если в сети работают не менее 80-100 станций.

Метод доступа в сетях Arcnet

Метод доступа в сетях Token-Ring

Метод доступа Token-Ring был разработан фирмой IBM и рассчитан на кольцевую топологию сети.

Этот метод напоминает Arcnet, так как тоже использует маркер, передаваемый от одной станции к другой. В отличие от Arcnet при методе доступа в сетях Token-Ring имеется возможность назначать разные приоритеты разным рабочим станциям.

Статьи к прочтению:

Предварительный просмотр:

Дисциплина «Программное обеспечение компьютерных сетей».

1. Сетевой компьютер оснащается:

2. Элемент не входящий в физический состав сети:

3. Чип ПЗУ BootROM, расположенный на сетевом адаптере, обеспечивает возможность:

удаленной загрузки операционной системы;

ускорения загрузки операционной системы;

повышения безопасности операционной системы;

локальной загрузки операционной системы.

модель взаимодействия открытых систем;

международная организация по стандартизации;

сетевая операционная система;

сетевое программное обеспечение.

5. Утилиты используемые для проверки работоспособности стека TCP/IP и маршрута

6. Уровень модели OSI предназначенный для представления данных в требуемой форме:

7. Назначение службы DHCP:

автоматическое получение клиентами сведений о настройках TCP/IP;

изменение параметров стека TCP/IP;

автоматическое разрешения имен;

автоматического преобразования символьного имения в IP-адрес.

8. Каждый узел сети на основе стека TCP/IP идентифицируется:

9. Объект сети, который могут использовать несколько пользователей одновременно:

10. Установите соответствие класса сети количеству октетов в IP-адресе, используемых для идентификации узла (ID-узла)

11. Использование технологии кэширования позволяет:

клиенту использовать ресурс в автономном режиме;

ускорять доступ к сетевым ресурсам;

увеличивать скорость работы сети.

12. Установите соответствие определений их значениям.

логическое объединение компьютеров. Как правило, объединение в группы используется для упрощения администрирования сети. При этом несколько компьютеров выступают как единое целое – группа

это специализированный компьютер, предоставляющий свои ресурсы в использование клиентам сети (как правило, это рабочие станции) и управляющий сетью

это объект (папка, диск, принтер и др.) который могут использовать несколько пользователей одновременно, причем им не обязательно находится за тем компьютером, на котором физически расположен данный ресурс

это компьютер, подключенный к сети и предназначенный для выполнения задач пользователя

13. Адрес записанный в формате UNC для ОС Windows:

14. В общее использование можно предоставлять следующие ресурсы компьютера:

15. Открывая общий доступ к папке ей обязательно нужно присвоить:

16. Вершина дерева, представляющая не именованный уровень -

домен верхнего уровня

домен второго уровня

17. Обратное пространство имен формируется в домене

18. Установите соответствие элементов DNS-адреса "host-b.mspu.edu.ru" их обозначению в терминологии DNS

Домен второго уровня

Домен верхнего уровня

19. Назначение серверной операционной системы

обслуживание всех пользователей сети

все выше перечисленное

20. Комплекс мероприятий, направленных на обеспечение информационной безопасности:

21. Преимущества использования стандартных правил, регламентирующих работу пользователей:

рутинные задачи всегда выполняются одинаково;

уменьшение вероятности появления ошибок;

работа по инструкциям выполняется гораздо быстрее;

все выше перечисленное.

22. Политика безопасности сети на основе Windows храниться в следующих типах объектов:

локальный объект групповой политики;

глобальный объект групповой политики;

объект групповой политики домена.

23. Параметры узла Конфигурация компьютера в редакторе объектов групповой политики определяют работу:

все выше перечисленное.

24. Компонент групповой политики, определяющий параметры реестра, задающий внешний вид рабочего стола и компоненты операционной системы:

25. Программный компонент вычислительной системы, выполняющий сервисные функции по запросу клиента:

26. Сервер, в основную задачу которого входит предоставление доступа к файлам на диске:

27. Операции, выполняемые посредством оснастки Пользователи и компьютеры:

все выше перечисленное.

28. Основной компонент IIS:

29. Активные угрозы становятся видимыми на уровне (модели OSI):

30. Потенциальные угрозы, определяющие задачи защиты информации в компьютерных сетях:

умышленное уничтожение или искажение информации;

выход из строя операционной системы;

внедрение сетевых вирусов.

31. К сервисам безопасности относят:

32. Соответствие между понятиями и их определениями:

это предотвращение пассивных атак для передаваемых или хранимых данных

защита от несанкционированного использования ресурсов

подтверждении подлинности взаимодействующих объектов

33. Цифровая подпись – это:

способ введения электронной метки для файла данных;

файл, подтверждающий ваши права;

сведения о пользователе помещаемые в файл;

34. К механизмам безопасности относят:

алгоритмы симметричного шифрования;

35. Влияет ли на производительность сети пропускная способность сетевого адаптера и пропускная способность порта концентратора?

Производительность определяется скоростью самого медленного устройства

Не влияет

Только пропускная способность концентратора

Только пропускная способность сетевого адаптера

36. Какая информация содержится в таблицах маршрутизаторов

Адрес сети назначения, MAC адрес источника и порт

Адрес сети назначения, MAC адрес следующего коммутатора и порт

Адрес сети назначения, адрес следующего маршрутизатора , адрес порта и расстояние до сети назначения

37. Способ определения того, какая из рабочих станций сможет следующей использовать канал связи:

38. Установите соответствие определений, их значениям:

это путь для передачи данных от одной системы к другой

путь или средство, по которому передаются сигналы

40. Устройства, предназначенные для сопряжения компьютера со средой передачи информации:

Основы технологии ЛС

Похожие статьи:

I: Задание 203 S: Существующие типы локальных сетей: одноранговые, иерархические. I: Задание 204 S: Сеть равноправных компьютеров: одноранговая сеть. I:…

Для использования сетевого ресурса необходимо получить доступ к нему. Существуют три метода доступа: множественный доступ с контролем несущей, доступ с…

Этот тест является формой итогового контроля, для выявления понимания вопросов, рассматриваемых в рамках данной дисциплины.

Такой вариант итогового контроля знанийвозможен после лекционно-семинарской части дисциплины, перед началом практических занятий.

На выполнение теста предлагается 20 минут.

| Вложение | Размер |

|---|---|

| testirovanie_poks_40_voprosov.docx | 177.35 КБ |

По теме: методические разработки, презентации и конспекты

Методическая разработка открытого урока Дисциплина: Программное обеспечение компьютерных сетей Тема: «Службы Интернета»

Это занятие посвящено решению таких вопросов, как:1. подключение локальной сети к Интернет;2. возможности одновременного доступа к ресурсам Интернет пользователей на всех клиентских рабочих станциях;3.

Тесты и кодификаторы для специальностей: программирование, компьютерные сети, компьютерные системы и комплексы, авиационные приборы

Тесты и кодификаторы для специальностей: программирование, компьютерные сети, компьютерные системы и комплексы, авиационные приборы

итоговые тесты по правовому обеспечению профессиональной деятельности

тестовые задания по правовому обеспечению прочдеятельности по специальности "Организация перевозок и управление на жд транспорте.

Методические рекомендации по выполнению практических работ для специальности 230111 Компьютерные сети (углубленный уровень) по ПМ 02 Организация сетевого администрирования/МДК 02.01 Программное обеспечение компьютерных сетей

Методические рекомендации по выполнению практических работ для специальности 230111 Компьютерные сети (углубленный уровень) по ПМ 02 Организация сетевого администрирования/МДК 02.01 Программное обеспе.

Программное обеспечение компьютерных сетей

Комплект практических работ по дисциплине "Программное обеспечение компьютерных сетей", для обучающихся на 3 курсе специальности "Компьютерные сети".

Аппаратное и программное обеспечение компьютерной сети

Методическая разработка урока по Информатике для 9 класса. Тема "Аппаратное и программное обеспечение компьютерной сети".

Операционная система (ОС) – это совокупность программных средств, осуществляющая управление ресурсами компьютера, запуск прикладных программ и их взаимодействие с внешними устройствами и другими программами, а также обеспечивающая диалог пользователя с ЭВМ. Ресурсом является любой компонент ЭВМ и предоставляемые им возможности: центральный процессор, оперативная и внешняя память, внешнее устройство, программа и т.д. ОС загружается в оперативную память при включении компьютера и предоставляет пользователю удобный способ общения (интерфейс) с вычислительной системой.

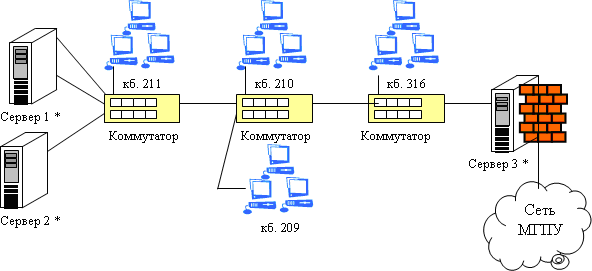

Учебная локальная сеть представляет собой обособленный сегмент компьютерной сети МГПУ. В структуре сети можно выделить следующие элементы: контроллеры домена, шлюз, рабочие станции.

Учебный сегмент локальной сети МГПУ построен на основе клиент-серверной архитектуры с использованием топологии типа звезда.

Рисунок 1. Упрощенная структура учебного сегмента сети МГПУ

Здесь Сервер 1 и Сервер 2 – первичный и вторичный контроллеры домена с именами ORION и MAIN соответственно. Сервер 3 (PHOENIX) – это компьютер, выполняющий роль шлюза, прокси-сервера и брандмауэра.

В локальную сеть на базе ОС Windows входят следующие элементы: общие ресурсы, серверы, рабочие станции, группы.

Общий ресурс – это объект (папка, диск, принтер и др.) который могут использовать несколько пользователей одновременно, причем им не обязательно находится за тем компьютером, на котором физически расположен данный ресурс.

Рабочая станция – это компьютер, подключенный к сети и предназначенный для выполнения задач пользователя.

Сервер – это специализированный компьютер, предоставляющий свои ресурсы в использование клиентам сети (как правило, это рабочие станции) и управляющий сетью.

Рабочая группа – логическое объединение компьютеров. Как правило, объединение в группы используется для упрощения администрирования сети. При этом несколько компьютеров выступают как единое целое – группа.

На компьютере с ОС Windows 2000 или Windows XP в общее пользование можно предоставить как любую папку на диске, так и диск целиком. После создания общего ресурса пользователи с соответствующими полномочиями могут получить доступ к нему с любой рабочей станции сети.

Открывая общий доступ к папке, можно ограничить число пользователей, которые могут работать с ней одновременно. Для управления доступом к папке и ее содержимому используются разрешения, назначаемые пользователям и группам. Эти разрешения, а также сетевое имя папки в любой момент можно изменить. При необходимости можно прекратить общий доступ к папке. Если к ней в это время подключены пользователи, на экране появится диалоговое окно с информацией об этом и предложением подтвердить принятое решение.

В Windows 2000 и Windows XP предоставлять папки в общее пользование разрешается членам групп Администраторы, Операторы сервера и Опытные пользователи, причем с некоторыми ограничениями.

ОС Windows автоматически открывает общий доступ к некоторым ресурсам, необходимым для администрирования компьютера. К их сетевым именам добавляется значок доллара ($), благодаря которому административный общий ресурс скрыт от пользователей, просматривающих содержимое компьютера через сеть.

К числу административных ресурсов относятся: корневые папки каждого тома, корневая системная папка и папки, в которых находятся драйверы принтеров.

Открывая общий доступ к папке, обязательно нужно присвоить ей сетевое имя. Кроме того, при желании можно сопроводить папку описанием, ограничить число пользователей, которые могут пользоваться ею одновременно, и назначить для нее разрешения. Одну и ту же папку можно сделать общей под несколькими сетевыми именами.

Чтобы общий ресурс был доступен клиенту и в автономном режиме, то есть при отсутствии подключения к сети, Windows 2000 или Windows XP может сохранить копии файлов ресурса в специальной области на локальном диске клиентского компьютера — кэше. По умолчанию размер кэша составляет 10% от доступного дискового пространства, но его можно изменить с помощью вкладки Автономные файлы диалогового окна Свойства папки.

Возможности раздела Общие ресурсы в оснастке Общие папки позволяют просматривать список всех общих папок на компьютере и определять, сколько пользователей могут обращаться к каждой папке.

Кроме того, можно отслеживать, какие файлы открыты, а также отключать пользователей от одного открытого файла или от всех открытых файлов.

Если изменить разрешения файловой системы NTFS для файла, который в данный момент открыт пользователем, новые разрешения не будут действовать для этого пользователя, пока он не закроет файл и затем не откроет его.

· Отключить всех пользователей от всех открытых файлов. Для этого в дереве консоли оснастки Общие папки открыть раздел Открытые файлы и в меню Действие активизировать пункт Отключить все открытые файлы.

· Отключить всех пользователей от одного открытого файла. Для этого в дереве консоли оснастки Общие папки открыть раздел Открытые. В правой части окна указать открытый файл, а затем в меню Действие указать пункт Закрыть открытый файл.

Обращаем Ваше внимание, что в соответствии с Федеральным законом N 273-ФЗ «Об образовании в Российской Федерации» в организациях, осуществляющих образовательную деятельность, организовывается обучение и воспитание обучающихся с ОВЗ как совместно с другими обучающимися, так и в отдельных классах или группах.

Рабочие листы и материалы для учителей и воспитателей

Более 2 500 дидактических материалов для школьного и домашнего обучения

Столичный центр образовательных технологий г. Москва

Получите квалификацию учитель математики за 2 месяца

от 3 170 руб. 1900 руб.

Количество часов 300 ч. / 600 ч.

Успеть записаться со скидкой

Форма обучения дистанционная

- Онлайн

формат - Диплом

гособразца - Помощь в трудоустройстве

Видеолекции для

профессионалов

- Свидетельства для портфолио

- Вечный доступ за 120 рублей

- 311 видеолекции для каждого

ПРАКТИЧЕСКАЯ РАБОТА № 22-23

Тема: Разграничение прав доступа в сети

Цель работы: Изучить понятие разграничение прав доступа в сети, изучить основные понятия компьютерной сети.

Этапы работы.

1) Внимательно изучить материал.

2) Ответить на вопросы.

Дать определение:

1.Глобальная сеть.

3.Протокол обмена.

Глобальная сеть – это объединения компьютеров, расположенных на удаленном расстоянии, для общего использования мировых информационных ресурсов. На сегодняшний день их насчитывается в мире более 200. Из них наиболее известной и самой популярной является сеть Интернет.

В отличие от локальных сетей в глобальных сетях нет какого-либо единого центра управления. Основу сети составляют десятки и сотни тысяч компьютеров, соединенных теми или иными каналами связи. Каждый компьютер имеет уникальный идентификатор, что позволяет "проложить к нему маршрут" для доставки информации. Обычно в глобальной сети объединяются компьютеры, работающие по разным правилам (имеющие различную архитектуру, системное программное обеспечение и т.д.). Поэтому для передачи информации из одного вида сетей в другой используются шлюзы.

Шлюзы (gateway)– это устройства (компьютеры), служащие для объединения сетей с совершенно различными протоколами обмена.

Протокол обмена – это набор правил (соглашение, стандарт), определяющий принципы обмена данными между различными компьютерами в сети.

Протоколы условно делятся на базовые (более низкого уровня), отвечающие за передачу информации любого типа, и прикладные (более высокого уровня), отвечающие за функционирование специализированных служб.

Главный компьютер сети, который предоставляет доступ к общей базе данных, обеспечивает совместное использование устройств ввода-вывода и взаимодействия пользователей называется сервером.

Компьютер сети, который только использует сетевые ресурсы, но сам свои ресурсы в сеть не отдает, называется клиентом (часто его еще называют рабочей станцией).

Для работы в глобальной сети пользователю необходимо иметь соответствующее аппаратное и программное обеспечение.

Программное обеспечение можно разделить на два класса:

- программы-серверы, которые размещаются на узле сети, обслуживающем компьютер пользователя;

- программы-клиенты, размещенные на компьютере пользователя и пользующиеся услугами сервера.

Глобальные сети предоставляют пользователям разнообразные услуги: электронная почта, удаленный доступ к любому компьютеру сети, поиск данных и программ и так далее.

Задание №2. Опишите основную задачу системного администратора, и учетные записи пользователей, опишите основные права системного администратора.

Основная задача системного администратора — обеспечение безопасной и эффективной работы компьютера. Безопасная система защищает данные от несанкционированного доступа, всегда готова предоставить ресурсы своим пользователям, надежно хранит информацию, гарантирует неизменность данных. Для авторизованного входа в систему применяют учетные записи пользователей.

Учетные записи пользователей. Если в разное время с компьютера будут заходить несколько человек, то нужна регистрация в системе новой учетной записи для входа в Windows. Windows XP является многопользовательской системой, различные пользователи могут независимо друг от друга настроить интерфейс Рабочего стола, работать с собственными файлами и папками, настраивать для себя выход в Интернет и к электронной почте. Системный администратор может допускать к работе неопытных пользователей, запретив им устанавливать новое программное обеспечение, изменять настройки системы, запускать некоторые программы.

Администратор обладает следующими правами:

установка оборудования и программного обеспечения;

изменение всех системных настроек;

доступ ко всем файлам, кроме индивидуальных файлов других пользователей;

создание, удаление и изменение учетных записей пользователей;

изменение статуса собственной учетной записи;

изменение прав доступа других пользователей к ресурсам компьютера.

Для того чтобы было надежное хранения данных в системе, администратору следует проводить следующие работы:

проверка диска — проверяет диск на наличие сбойных секторов;

дефрагментация диска — устраняет фрагментацию файлов и дисков;

очистка дисков — предложит список неиспользуемых программ и файлов, которые можно удалить для освобождения дисковой памяти;

архивация данных — осуществляет резервное копирование данных на дисках.

Задание № 3. Разграничение прав доступа в сети: Опишите в чем заключается разграничение прав доступа в сети.

В сетевых операционных системах при управлении сетевыми ресурсами должна быть реализована модель системы безопасности с разграничением прав доступа на разных уровнях. В том числе:

полный доступ для всех пользователей на все виды действий;

ограничения на уровне пользователей;

ограничения на уровне узлов сети;

ограничения на уровне анализа содержимого запросов;

полный запрет для всех пользователей на все виды действий.

Если доступ к сетевым ресурсам регламентируется на уровне пользователей — это означает, что пользователь сможет получить доступ к объектам системы только после того, как он будет авторизован. В процессе аутентификации система удостоверяет личность пользователя на основании факта знания пароля, соответствующего его учетной записи. Авторизация подразумевает назначение пользователю прав доступа к объектам системы. Например, согласно сетевой политике Microsoft, виды прав доступа к файловой системе могут быть следующие:

Совместное использование файлов — предоставление файлов, находящихся на компьютере, в общий доступ так, что другие пользователи компьютерной сети могут получить к ним доступ.

Возможно разделение доступа — предоставление доступа только определенным пользователям или компьютерам, разделение прав доступа — только чтение, чтение и изменение и т. п.

Второе значение: одновременная правка файла несколькими пользователями. Используется в современных системах разработки.

Задание №4. Защита информации, установка антивирусных программ: Составьте из приведенного ниже материала конспект.

Персональные компьютеры (ПК) обладают всеми свойствами ЭВМ других классов, поэтому, все проблемы защиты информации в построенных на их основе системах и подходы к защите аналогичны другим классам. Однако персональным компьютерам присущи ряд таких свойств, которые, с одной стороны, благоприятствуют защите, а с другой — затрудняют ее и усложняют. К основным из указанных свойств относятся:

малые габариты и вес, что делает их не просто транспортабельными, а легко переносимыми;

наличие встроенного внутреннего ЗУ большого объема, сохраняющего записанные данные после выключения питания;

наличие сменного ЗУ большого объема и малых габаритов;

наличие устройств сопряжения с каналами связи;

оснащенность программным обеспечением с широкими функциональными возможностями;

массовость производства и распространения;

относительно низкая стоимость.

В процессе работы за компьютером каждый человек создает, копирует, сохраняет, перерабатывает множество информации. Ничто не вечно, и компьютеры, к сожалению, тоже. Наиболее надежный способ сохранения информации от сбоев компьютера – регулярное копирование накопленных данных на внешние носители. В наше время существуют различные виды внешних носителей: CD и DVD, flash-память

Возможно, также использовать для хранения своей информации Интернет. Существует достаточно много ресурсов, позволяющих пользователям хранить информацию на серверах.

Наилучший способ – использование многопользовательских операционных систем (ОС), таких как Windows 2000 Professional и Windows XP Professional, Windows Vista, а также всех Unix-подобных ОС. Они позволяют разделять файлы пользователей в своих домашних каталогах и саму операционную систему от случайного разрушения некомпетентным пользователем.

«Внешняя» защита. Интернет – это не только средство доступа к информации, находящейся по всему миру, но и возможность злоумышленникам проникнуть на ваш компьютер. Для проникновения к документам они могут использовать различные способы доступа. Один из основных – заражение различного типа вирусами как с использованием специальных программ, сайтов сомнительного содержания, так и электронной почты.

Наилучшим средством защиты являются, конечно же, различные антивирусные пакеты. Регулярное обновление антивирусных баз – одно из условий успешной борьбы с потерей информации. Установить хороший лицензионный антивирус и использовать самые последние антивирусные базы, лучшие средство защиты вашего компьютера.

Установка Антивируса.

Процедура установки антивируса ни чем не отличается от установки любой другой программы, с той лишь разницей, что после установки вам будет предложено перезагрузить компьютер, настроить параметры антивирусной защиты и провести полное сканирование системы. Надо знать что важна не сама установка антивирусной программы, а ее использование.

Обращаем Ваше внимание, что в соответствии с Федеральным законом N 273-ФЗ «Об образовании в Российской Федерации» в организациях, осуществляющих образовательную деятельность, организовывается обучение и воспитание обучающихся с ОВЗ как совместно с другими обучающимися, так и в отдельных классах или группах.

Рабочие листы и материалы для учителей и воспитателей

Более 2 500 дидактических материалов для школьного и домашнего обучения

- Онлайн

формат - Диплом

гособразца - Помощь в трудоустройстве

311 лекций для учителей,

воспитателей и психологов

Получите свидетельство

о просмотре прямо сейчас!

Примерные вопросы по аттестации педагогических работников

по ИКТ-компетентности

Работа с офисным пакетом для обработки электронных документов.

Данный блок вопросов предназначен для проверки следующих компетентностей: знание назначения офисных программных продуктов, работа с текстом (умение применять различные функции форматирования, работать с абзацем и колонтитулами, умение создавать таблицы, умение работать с данными электронных таблиц, умение создавать диаграммы, умение создавать презентацию, работать с конструктором и шаблонами программы, умение организовывать демонстрацию).

1. MicrosoftWord – это:

1) текстовый файл

2) табличный редактор

3) текстовый редактор

4) записная книжка

2. Основные параметры абзаца в текстовом редакторе

1) отступ, интервал, выравнивание

2) поля, ориентация, стиль

3) размер, гарнитура, начертание

3. Как напечатанное слово сделать зачеркнутым?

1) это сделать невозможно

2) для этого нужен специальный шрифт

3) для этого надо изменить свойства шрифта у этого слова

4) для этого надо изменить свойства шрифта и абзаца у этого слова

4. Как увеличить расстояние между буквами в слове?

1) с помощью пробелов;

2) с помощью изменений свойств шрифта;

3) с помощью изменений свойств абзаца и шрифта ;

4) с помощью стиля

5. Когда можно поменять свойства шрифта?

1) в любое время;

2) только в начале редактирования;

3) только после окончательного редактирования;

4) перед распечаткой документа

6. Чтобы записать документ программы Word на диск, надо выбрать пункт Кнопка «Office»:

1) сохранить как…

7. Какие последовательные команды нужно выполнить для вставки нумерации страниц в тексте в программе Word?

1) вставка – Номера страниц

2) надстройки – Номера страниц

3) вид – Разметка страницы

4) рецензирование– Параметры страницы

8. Какие возможности предоставляет диалоговое окно Абзац в программе Word?

1) изменение типа шрифта, цвет, размера и его начертания

2) создание анимационных эффектов

3) перезапуск системы

4) изменение междустрочного интервала, отступов, табуляции

9. Какого способа выравнивания нет в MS Word:

1) выравнивание по левому краю;

2) выравнивание по правому краю;

3) выравнивание по высоте

10. Документы созданные в программе Word имеют расширение …

1) doc

11. Адрес ячейки в электронной таблице определяется …

1) номером листа и номером строки

2) номером листа и именем столбца

3) названием столбца и номером строки

4) именем, присваиваемым пользователем

12. Данные в электронной таблице могут быть …

1) текстом

2) числом

13. Диапазон ячеек электронной таблицы задается …

1) номерами строк первой и последней ячейки

2) именами столбцов первой и последней ячейки

3) указанием ссылок на первую и последнюю ячейку

4) именем, присваиваемым пользователем

14. Диаграмма изменится, если внести изменения в данные таблицы, на основе которых она создана

1) Да 2) Нет

15. Фильтрация данных в MS Excel – это процедура, предназначенная для:

1) отображения на экране записей таблицы, значения в которых соответствуют условиям, заданным пользователем ;

2) расположения данных исходной таблицы в наиболее удобном для пользователя виде;

3) графического представления данных из исходной таблицы;

4) изменение порядка записей

16. Для переименования листа в EXCEL требуется:

1) сохранить данные на диске;

2) щелкнуть левой кнопкой мыши на листе и ввести новое имя;

3) щелкнуть правой кнопкой мыши на листе и изменить имя;

4) дважды щелкнуть на имени листа и изменить имя

17. Что такое PowerPoint ?

1) прикладная программа MicrosoftOffice, предназначенная для создания презентаций;

2) прикладная программа для обработки кодовых таблиц;

3) устройство компьютера, управляющее его ресурсами в процессе обработки данных в табличной форме;

4) системная программа, управляющая ресурсами компьютера

18. PowerPoint нужен для создания

1) таблиц с целью повышения эффективности вычисления формульных выражений;

2) текстовых документов, содержащих графические объекты;

3) Internet-страниц с целью обеспечения широкого доступа к имеющейся информации;

4) презентаций с целью повышения эффективности восприятия и запоминания информации

19. Составная часть презентации, содержащая различные объекты, называется…

1) слайд

20. Совокупность слайдов, собранных в одном файле, образуют…

2) презентацию

21. Конструктор и шаблоны в программеPowerPoint предназначены для…

1) облегчения операций по оформлению слайдов

2) вставки электронных таблиц

3) вставки графических изображений

4) создания нетипичных слайдов

22. Эффекты анимации отдельных объектов слайда презентации программыPowerPoint задаются командой …

1) Показ слайдов – Настройка демонстрации

2) Показ слайдов – Эффекты анимации

3) Показ слайдов – Настройка действия

4) Показ слайдов – Настройка презентации

23. Какая клавиша прерывает показ слайдов презентации программы PowerPoint?

4) Esc

24. Поставьте в соответствие название программы и определение

1.компьютерная программа создания и редактирования изображений (рисунков, фотографий и др.)

2.компьютерная программа, обеспечивающая доступ и перемещение в глобальной компьютерной сети Интернет

3.компьютерная программа, используемая для создания, редактирования и форматирования документов

4.компьютерная программа, предназначенная для обработки различных данных, представленных в табличной форме

Электронные образовательные ресурсы

данный блок вопросов предназначен для проверки следующих компетентностей: умение находить, оценивать, отбирать и демонстрировать информацию из ЭОР (ЦОР).

25. Электронные образовательные ресурсы (ЭОР) - это .

1) учебные материалы, для воспроизведения которых используются электронные устройства;

2) средства современных информационных и коммуникационных технологий;

3) современные средства связи, обеспечивающие информационное взаимодействие пользователей.

26. Электронные образовательные ресурсы по степени интерактивности классифицируют как:

5) все вышеперечисленное

27. Цифровые образовательные ресурсы (ЦОР) это:

1) представленные в цифровой форме фото, видеофрагменты и видеоруководства, статические и динамические модели, объекты виртуальной реальности и интерактивного моделирования;

2) графические и картографические материалы, звукозаписи, аудиокниги, различные символьные объекты и деловая графика;

3) текстовые бумаги и другие учебные материалы, нужные для организации учебного процесса;

4) все вышеперечисленное

28. К цифровым образовательным ресурсам относят:

Сервисы и технологии Интернет

данный блок вопросов предназначен для проверки следующих компетентностей: знание базовых сервисов и приемов работы в сети Интернет, умение работать с электронной почтой, умение работать с поисковыми системами.

29. Объединение двух и более сетей в одну:

1) Глобальная сеть

2) Региональная сеть

3) Локальная сеть

30. Правила передачи информации в сети:

2) Протокол

2) user _ name

32. Соединение трех и более компьютеров друг с другом на небольшом расстоянии (обычно внутри одного учреждения) с помощью кабелей:

1) локальная сеть

2) региональная сеть

3) глобальная сеть

1) единица измерения информации

2) название программы для осуществления связи между компьютерами

3) часть адреса, определяющая адрес компьютера в сети

1) Очень большой текст

2) Текст, в котором можно переходить по выделенным ссылкам

3) Текст на страницах сайта Интернет

2) Поисковая система

3) Домашняя страница

2) Пароль доступа к почтовому ящику

3) Имя пользователя в записи почтового адреса

38. Группа web-страниц, принадлежащая одной и той же Фирме, организации или частному лицу и связанная между собой по содержанию

1) сайт

39. Электронная почта (e-mail) позволяет передавать …

3) исполняемые программы

5) исключительно базы данных

40. Какой символ обязательно присутствует в адресе электронной почты

41. Выберите правильные ответы: «Гиперссылкой может быть…»

1) текст

2) графическое изображение

42. Что нельзя прикрепить к электронному письму

1) папку

2) текстовый файл

3) графический файл

43. Поисковая система это

1) сайт, позволяющий осуществлять поиск информации на основе ключевых слов, определяющих область интереса пользователя

2) программа тестирования компьютера

4) программа передачи гипертекстовой информации

данный блок вопросов предназначен для проверки следующих компетентностей:умение работать с информацией, используя определенную стратегию; умение сформировать цифровое портфолио, умение организовать работу учащихся в рамках сетевых проектов; умение взаимодействовать и сотрудничать с родителями с помощью ИКТ, умение эффективно строить процесс общения с различными участниками образовательного пространства с помощью ИКТ (школьная сеть, социальная сеть, сайт, форум, электронный дневник).

44. Что собой представляет понятие«информационно-коммуникационные технологии»?

1) специальный набор форм, методов, способов, приёмов обучения и воспитательных средств, системно используемых в образовательном процессе на основе декларируемых психолого-педагогических установок, приводящий всегда к достижению прогнозируемого образовательного результата с допустимой нормой отклонения;

2) некий готовый «рецепт», алгоритм, процедура для проведения каких-либо нацеленных действий;

3) процессы, методы поиска, сбора, хранения, обработки, предоставления, распространения информации и способы осуществления таких процессов и методов

45. Компетенция – это…

1) владение, обладание человеком соответствующей компетенцией, включающей его личное отношение к ней и предмету деятельности

2) совокупность взаимосвязанных качеств личности (знаний, умений, навыков, способов деятельности), задаваемых по отношению к определенному кругу предметов и процессов и необходимых для качественной продуктивной деятельности по отношению к ним

3) акцентирование внимания на результате образования, причем в качестве результата рассматривается не сумма усвоенной информации, а способность человека действовать в различных проблемных ситуациях

46. ИКТ-компетентность учителя – это:

1) совокупность взаимосвязанных качеств личности, задаваемых по отношению к определенному кругу предметов и процессов и необходимых для качественной продуктивной деятельности по отношению к ним;

2) эффективное, обоснованное применение ИКТ в образовательной деятельности для решения профессиональных задач;

3) комплексное понятие, которое рассматривается как целенаправленное, эффективное применение технических знаний и умений в реальной образовательной деятельности

47. Что является основным аспектом ИКТ-компетентности?

1) наличие достаточно высокого уровня функциональной грамотности в сфере ИКТ;

2) эффективное, обоснованное применение ИКТ в образовательной деятельности для решения профессиональных задач;

3) понимание ИКТ как основы парадигмы в образовании;

4) все варианты правильные

48. ИКТ-компетентность учителя должна обеспечивать реализацию

1) целей образования

2) модернизации российской системы образования

3) содержания образовательной деятельности

4) форм организации образовательного процесса

49. Что включает в себя ИКТ-компетентность учителя-предметника?

1) проведение уроков с использованием ИКТ

2) мониторинг развития учащихся

3) поиск учебных материалов в интернет

4) делится новыми навыками в использовании ИКТ со своими коллегами

5) все ответы верны

50. Модель ИКТ-компетентности имеет двухуровневую структуру. Что это за уровни?

1) уровень подготовленности

2) уровень содержательных инноваций

3) уровень реализованности

4) уровень предметной компьютерной грамотности

51. Чем характеризуется знаниевый уровень ИКТ - компетенции?

1) наличием у учителей знаний, умений и навыков, достаточных для пользования оборудованием, программным обеспечением и ресурсами в сфере ИКТ;

2) функциональная грамотность в сфере ИКТ эффективно и систематически применяется учителем для решения образовательных задач;

3) созданием интерактивных домашних заданий и тренажеров для самостоятельной работы студентов;

4) все варианты правильные

52. Что является преимуществом мультимедийного урока?

1) усиление наглядности

2) простота подачи информации

3) повышает мотивацию детей

4) нет правильного ответа

53. Социальный сетевой сервис — это:

1) формальная или неформальная группа профессионалов, работающих в одной предметной или проблемной профессиональной деятельности в сети;

2) это новая форма организации профессиональной деятельности в сети;

3) виртуальная площадка, связывающая людей в сетевые сообщества с помощью программного обеспечения, компьютеров, объединенных в сеть (Интернет) и сети документов (Всемирной паутины).

54. Сетевые сообщества или объединения учителей – это:

1) профессиональное сетевое объединение, которое позволяет учителям, общаться друг с другом, решать профессиональные вопросы, реализовать себя и повышать свой профессиональный уровень

2) виртуальная площадка, связывающая людей в сетевые сообщества с помощью программного обеспечения, компьютеров, объединенных в сеть (Интернет) и сети документов (Всемирной паутины);

3) совместный поиск, хранения, редактирования и классификация информации, обмен медиаданными;

55. Какими средствами может быть реализована коммуникативная деятельность в дистанционном взаимодействии?

Основы технологии ЛС

Похожие статьи:

I: Задание 203 S: Существующие типы локальных сетей: одноранговые, иерархические. I: Задание 204 S: Сеть равноправных компьютеров: одноранговая сеть. I:…

Для использования сетевого ресурса необходимо получить доступ к нему. Существуют три метода доступа: множественный доступ с контролем несущей, доступ с…

Этот тест является формой итогового контроля, для выявления понимания вопросов, рассматриваемых в рамках данной дисциплины.

Такой вариант итогового контроля знанийвозможен после лекционно-семинарской части дисциплины, перед началом практических занятий.

На выполнение теста предлагается 20 минут.

| Вложение | Размер |

|---|---|

| testirovanie_poks_40_voprosov.docx | 177.35 КБ |

Читайте также: