Объединение компьютеров в сеть не влияет на количество угроз информации компьютерной системе

Основной задачей, решаемой при создании компьютерных сетей, является обеспечение совместимости оборудования по электрическим и

механическим характеристикам и обеспечение совместимости информационного обеспечения (программ и данных) по системе кодирования и формату данных. Решение этой задачи относится к области стандартизации и основано на так называемой модели OSI (модель взаимодействия открытых систем Model of Open System Interconnections). Она

создана на основе технических предложений Международного института стандартов ISO (International Standards Organization).

Модель взаимосвязи открытых систем состоит из 7 уровней взаимодействия компонентов сети компьютерной системы. На Рис. 6. 1 модель процесса взаимодействия двух субъектов компьютерной системы в режиме передачи данных от субъекта системы А к субъекту В. Непосредственно данные передаются на передающем конце с 7-го до 1-го уровня. На приемном конце данные передаются с 1-го до 7-го уровня. На передающей стороне на каждом из уровне к передаваемым данным добавляется информация о соотвествующем уровне, а на приемной стороне извлекается информации соответствующего уровня. Таким образом уровни с 7-го по 2-й образуют логический канал связи, а 1-й образует физический канал связи. Физический канал связи представляет собой физическую среду передачи сигналов (кабель, радиоканал, световой и др.).

Модель взаимосвязи открытых систем определется следующей иерархией.

· 7 уровень – прикладной. Этот, высший уровень в иерархии, обеспечивает поддержку прикладных процессов конечных пользователей. Он содержит все необходимые элементы сервиса для прикладных программ пользователя. На этом уровне пользователь имеет свои прикладные программы, где может делать всё, что ему необходимо, но руководствуется некоторыми установленными правилами при обменах с другим пользователем сети, т.е. выполнять соответствующие протоколы.

· 6 уровень – представительный обеспечивает преобразование данных пользователя к форматам, принятым в данной системе; преобразует символьные строки и коды и организует файлы с целью обеспечения независимости прикладных программ от форм передачи и получения.

· 5 уровень – сеансовый обеспечивает установление и поддержку сеансов связи между абонентами при обмене данными, организует двунаправленный обмен данными с размещением во времени, начало и окончание заданий, восстановление связи после ошибок, связанных с отказом канала и отказом сети взаимодействия, восстанавливается или повторно устанавливается соединение.

Три верхних уровня является прикладным процессом. Четвертый уровень обеспечивает взаимодействие между прикладными процессами, устанавливая между ними логические каналы и обеспечивая передачу по этим каналам информационных пакетов (группу байтов, передаваемых абонентами сети друг другу), которыми обмениваются процессы. Отметим, что столь популярный сегодня Internet - это транспортный уровень. Логические каналы, устанавливаемые транспортным уровнем, называются транспортными каналами.

· 3 уровень – сетевой, обеспечивает интерфейс оконечного оборудования данных с сетью коммутации пакетов, маршрутизацию пакетов в коммуникационной сети, межсетевое взаимодействие. Сетевой уровень обеспечивает функции ретрансляции, в соответствии с которыми данные направляются по маршруту в нужном направлении через устройства пакетной коммутации, т.е. к нужным узлам в соответствии с маршрутными таблицами.

· 2 уровень – канальный обеспечивает процесс передачи данных по информационному каналу. Информационный канал это канал логический, который устанавливается между устройствами соединенными физическим каналом. Канальный уровень обеспечивает управление потоком данных в виде кадров, обнаруживает ошибки передачи, реализует алгоритмы восстановления информации в случае обнаружения сбоев или потерь данных. Второй уровень разбивается на два подуровня: LLC (Logical Link Control), обеспечивающий управление логическим звеном данных, и МАС (Media Access Control), обеспечивающий управление доступом к среде. Второй подуровень поддерживает метод, обеспечивающий выполнение совокупности правил, по которым узлы сети получают доступ к информационному ресурсу.

· 1 уровень – физический, обеспечивает механические, электрические, функциональные и процедурные средства для осуществления физических соединений, их поддержания и разъединения. Среда распространения сигналов является также физическим уровнем.

Рис. 6. 1. Модель взаимодействия уровней связи OSI открытых систем

Для обеспечения необходимой совместимости на каждом из семи возможных уровней архитектуры компьютерной сети действуют специальные стандарты, называемые протоколами. Они определяют характер аппаратного взаимодействия компонентов сети (аппаратные протоколы) и характер взаимодействия программ и данных (программные протоколы). Физически функции поддержки протоколов исполняют аппаратные устройства (интерфейсы) и программные средства (программы поддержки протоколов). Программы, выполняющие поддержку протоколов, также называют протоколами. Так, например, если два компьютера соединены между собой прямым соединением, то на низшем (физическом) уровне протокол их взаимодействия определяют конкретные устройства физического порта (параллельного или последовательного) и механические компоненты (разъемы, кабель и т. п.). На более высоком уровне взаимодействие между компьютерами определяют программные средства, управляющие передачей данных через порты. Для стандартных портов они находятся в базовой системе ввода/вывода (BIOS). На самом высоком уровне протокол взаимодействия обеспечивают приложения операционной системы. Например, для Windows это стандартная программа Прямое кабельное соединение.

В соответствии с используемыми протоколами компьютерные сети принято разделять на локальные (LAN — Local Area Network) и глобальные (WAN — Wide Area Network). Компьютеры локальной сети преимущественно используют единый комплект протоколов для всех участников. По территориальному признаку локальные сети отличаются компактностью. Они могут объединять компьютеры одного помещения, этажа, здания, группы компактно расположенных сооружений. Глобальные сети имеют, как правило, увеличенные географические размеры. Они могут объединять как отдельные компьютеры, так и отдельные локальные сети, в том числе и использующие различные протоколы.

Локальная вычислительная сеть представляет собой группу компьютеров, сопряженных друг с другом линиями связи и размещенных в пределах несколько компактно расположенных зданий на ограниченной территории, принадлежащей одной организации.

Разделение локальной сети на сегменты улучшает ее производительность, сокращая трафик. Это связано с тем, что пакеты отдельных компьютеров сегмента, адресат которых находится в этом же сегменте, не распространяются по всей сети. Однако следует учитывать, что улучшение производительности локальной сети путем ее разбиения на сегменты будет обеспечено только в том случае, если выделенные сегменты соответствуют рабочим группам, в пределах которых осуществляется интенсивный обмен информацией. При отсутствии разделения локальной сети на сегменты, считается, что данная сеть состоит из одного сетевого сегмента.

Корпоративная, региональная, глобальная сеть объединяет с помощью каналов связи территориально распределенные локальные сети. В качестве основного признака корпоративной сети выступает принадлежность к одной организации, региональной – охват какого-либо региона, например одного города, глобальной – охват территориальных областей, например стран и континентов. Большая региональная сеть может объединять более мелкие региональные и корпоративные сети, глобальная – любые виды компьютерных сетей.

Для наращивания, а также интеграции компьютерных сетей используются различные типы аппаратно-программных устройств:

Рисунок 1. Уровня модели сетевого взаимодействия с повторителями, мостами, маршрутизаторами, шлюзами

- Мосты и коммутаторы предназначены для разбиения локальной сети на сегменты, а также для объединения полученных сегментов и небольших локальных сетей и работают на канальном уровне модели OSI (рисунок 1). Объединяемые сегменты и локальные сети должны функционировать по одинаковым протоколам среднего и высокого уровней эталонной модели (с сетевого по прикладной уровень). Протоколы канального и физического уровней могут отличаться. Соответственно мосты и коммутаторы обеспечивают объединение сегментов и локальных сетей с разной топологией, например Ethernet и Token Ring. Отдельные мосты и коммутаторы, например маршрутизирующий мост, помимо своих функций поддерживают некоторые функции сетевого уровня для оптимизации передачи данных. Современные коммутаторы позволяют объединять сегменты и локальные сети с различными протоколами не только физического и канального уровней, но и сетевого уровня, например с протоколами IP и IPX. Современные коммутаторы также выполняют функции повторителей.

Мосты имеют достаточно простую архитектуру и представляют собой специализированный компьютер с двумя или более сетевыми адаптерами. Объединяемые сегменты локальной сети присоединяются к портам моста, в качестве которых выступают сетевые адаптеры (рисунок 2). Каждый сетевой сегмент присоединяется к сетевому адаптеру, тип которого совпадает с типом этого сегмента. Мост чаще всего имеет от двух до четырех портов.

Любой пакет, отправленный компьютером какого-либо сегмента сети, приходит в порт моста, к которому этот сегмент подключен. Если получатель данного пакета находится в другом сегменте сети, то мост направляет этот пакет в порт, к которому подсоединен сегмент с получателем. Этот процесс называется ретрансляцией. Пакет ретранслирован означает, что он получен одним портом моста и передан через другой. В случае когда принятый портом моста пакет имеет адрес получателя, находящегося в пределах присоединенного к этому мосту сегмента, данный пакет не ретранслируется. Этот процесс называется фильтрацией. Пакет отфильтрован – значит, он получен одним портом моста и не ретранслирован другим. Принятие мостом решения о том, ретранслировать полученный пакет или отфильтровать, основано на запоминании МАС – адресов компьютеров, входящих в присоединенные к портам моста сегменты. Данные адреса хранятся в памяти моста в виде таблицы, ставящей в соответствии МАС – адресу каждого компьютера номер порта, к которому подсоединен сегмент с этим компьютером. Заполнение таблицы адресов мост осуществляет сам.

Функции моста может выполнять и обычный подсоединенный к сети компьютер со специальным программным обеспечением и несколькими сетевыми адаптерами, каждый из которых предназначен для одного из связываемых сегментов сети. Если в качестве моста используется сервер, то такой мост называют внутренним, а если рабочая станция – внешним. При использовании в качестве моста рабочей станции, эту станцию не следует применять для других функций, так как любой отказ запущенной на ней пользовательской программы может привести к нарушению информационного обмена в сети.

Рисунок 2. Схема подключения сегментов локальной сети к мосту

- шлюзы (специализированные компьютеры) выполняют функции маршрутизации и предназначены для объединения компьютерных сетей, функционирующих по несовместимым протоколам информационного взаимодействия. Если локальные сети построены по протоколам, отличающимся не только на физическом, канальном и сетевом уровнях модели OSI, но и на более высоких уровнях, то для объединения таких сетей или сегментов сети должны использоваться шлюзы. Шлюзы обычно работают на прикладном уровне модели OSI, обеспечивая маршрутизацию передаваемой информации и протокольное преобразование для всех уровней модели сетевого взаимодействия. Например, шлюзы необходимы для подсоединения к современным локальным сетям устаревших ЭВМ. Обычно шлюзы позволяют пользователям объединенных систем воспользоваться такими сервисами, как электронная почта, пересылка файлов и доступ к базе данным.

В современных сетях сегменты локальной сети соединяются с мостом, коммутатором или маршрутизатором только через повторители (рисунок 3).

- концентраторы предназначены для связывания нескольких устройств между собой. В некоторых сетях при кольцеобразной и звездообразной топологии, концентраторы выполняют функцию повторителей. Такие концентраторы называются активными или их еще называют хабы, объединяющие группы компьютеров в сетевом сегменте. Также активные концентраторы реализуют функции усиления сигнала. Пассивные концентраторы реализуют только функции разветвления. Соответственно к активным концентраторам может быть подсоединено большее количество компьютеров, например 16 или 32, а кабельные соединения могут иметь большую длину, например от 45 до 200 м в зависимости от кабеля. Пассивный концентратор используется в дополнение к активному и обеспечивает подключение только нескольких компьютеров, например трех. При этом максимально возможная длина кабеля не должна превышать нескольких метров. Кроме того, в активных концентраторах все имеющиеся порты являются и входными и выходными.

12. Для защиты от несанкционированного изменения структуры компьютерной системы в процессе эксплуатации следует обеспечить:

- использование современных технологий программирования, наличие автоматизированных контрольно-испытательных стендов, наличие трансляторов для обнаружения закладок;

- применение стандартных блоков, контроль адекватности, контроль процесса разработки, сертификацию готового продукта;

- охрану помещений, разграничение доступа к оборудованию, противодействие внедрению вредительских программ.

- физическая защита компонент компьютерной системы и носителей информации, идентификация и аутентификация, разграничение доступа

- дублирование информации, создание отказоустойчивых компьютерных систем, блокировка ошибочных операций

- сегментация сетей с помощью коммутаторов и межсетевых экранов, шифрование информации

- процесс предъявления пользователем идентификатора;

- процесс подтверждения подлинности;

- сравнение предъявляемых идентификаторов с перечнем присвоенных идентификаторов;

- контрольное суммирование, алгоритм циклических кодов, хэш-функция;

- сравнение параметров рабочих программных файлов с дистрибутивами;

- проверка списка файлов программного обеспечения.

- дискреционный и мандатный

- по специальным спискам и многоуровневый

- по группам пользователей и специальным разовым разрешениям

- Это инструмент политики безопасности, позволяющий контролировать процесс загрузки системных драйверов.

- Это инструмент политики безопасности, позволяющий отслеживать действия пользователей и системные события и регистрировать их в журнале.

- Это инструмент политики безопасности, позволяющий наблюдать динамические изменения технического состояния аппаратных компонентов компьютера (температура материнской платы, скорость вращения вентилятора на процессоре и т.д.).

- администратор

- аудитор

- начальник

- процесс предъявления пользователем идентификатора;

- процесс подтверждения подлинности;

- регистрация всех обращений к защищаемой информации;

- выбора средств защиты информации;

- гарантированного использования современных технологий защиты информации;

- согласования интересов пользователей и производителей средств защиты информации.

- программы, которые самостоятельно внедряются в компьютер, размножаются на нем и наносят вред.

- программы, которые внедряются в компьютер с целью получения информации.

- программы, которые возникают и распространяются независимо от человека.

- тумблером выключить ПК, чтобы избежать большего заражения, а после включения первым делом запустить антивирусную программу;

- как можно скорее загрузить антивирусную программу;

- по возможности корректно выключить ПК и обеспечить лечение путем загрузки антивирусной программы с альтернативного носителя.

- прозрачным

- зеркальным

- тайным

- обнаружения сетевых атак или подозрительных намерений

- разграничения доступа между двумя сетями с различными требованиями по обеспечению безопасности.

- контроля почтового трафика и Web-трафика.

26. Какой принцип управления межсетевым экраном предпочтительнее в компьютерной системе, обрабатывающей конфиденциальную информацию:

- разрешено все, что не запрещено

- запрещено все, что не разрешено

- выборочной фильтрации трафика

- увеличивает количество угроз информации компьютерной системе.

- не влияет на количество угроз информации компьютерной системе.

- уменьшает количество угроз информации компьютерной системе.

- фильтрации пакетов служебных протоколов, служащих для диагностики и управления работой сетевых устройств;

- фильтрации на транспортном уровне запросов на установление виртуальных соединений;

- скрытия от внешних абонентов истинных внутренних адресов защищаемой локальной сети.

- функции защиты являются встроенными в ядро операционной системы;

- функции защиты являются приданными (добавленными) в виде утилит;

- функции защиты обеспечиваются программно-аппаратным комплексом защиты информации.

- межсетевых экранов и шифрования трафика;

- физической защиты информационных линий связи;

- инкапсуляции и декапсуляции сетевых пакетов.

- сокрытия факта передачи информации по цифровым сетям связи

- сокрытия информации заголовка сетевого пакета

- шифрования информации в сетевом пакете

- выявить злоумышленника работающего в компьютерной сети.

- выявить уязвимости проектируемой системы защиты информации.

- выявить уязвимости действующей системы защиты информации.

34. Операционная система Windows XP для разграничения доступа к файлам и папкам использует файловую систему:

Термин «топология», или «топология сети», характеризует физическое расположение компьютеров, кабелей и других компонентов сети.

Все сети строятся на основе трех базовых топологий:

Если компьютеры подключены вдоль одного кабеля [сегмента ( segment )], топология называется шиной. В том случае, когда компьютеры подключены к сегментам кабеля, исходящим из одной точки, или концентратора, топология называется звездой. Если кабель, к которому подключены компьютеры, замкнут в кольцо, такая топология носит название кольца. Хотя сами по себе базовые топологии несложны, в реальности часто встречаются довольно сложные комбинации, объединяющие свойства нескольких топологий.

Определение

Топологию «шина» часто называют «линейной шиной» ( linear bus ). Данная топология относится к наиболее простым и широко распространенным топологиям. В ней используется один кабель, именуемый магистралью или сегментом, вдоль которого подключены все компьютеры сети.

Шина — пассивная топология. Это значит, что компьютеры только «слушают» передаваемые по сети данные, но не перемещают их от отправителя к получателю. Поэтому, если один из компьютеров выйдет из строя, это не скажется на работе остальных. В активных топологиях компьютеры регенерируют сигналы и передают их по сети.

Преимущества топологии общая шина:

Рабочие станции можно подключать независимо друг от друга. Т.е. при подключении нового абонента нет необходимости останавливать передачу информации в сети.

Построение сетей на основе топологии общая шина обходится дешевле, так как отсутствуют затраты на прокладку дополнительных линий при подключении нового клиента.

Сеть обладает высокой надежностью, т.к. работоспособность сети не зависит от работоспособности отдельных компьютеров.

К недостаткам топологии типа общая шина относятся:

Низкая скорость передачи данных, т.к. вся информация циркулирует по одному каналу (шине). Быстродействие сети зависит от числа подключенных компьютеров. Чем больше компьютеров подключено к сети, тем медленнее идет передача информации от одного компьютера к другому.

Для сетей, построенных на основе данной топологии, характерна низкая безопасность, так как информация на каждом компьютере может быть доступна с любого другого компьютера.

Звезда

Определение

При топологии «звезда» все компьютеры с помощью сегментов кабеля подключаются к центральному компоненту, именуемому концентратором ( hub ). Сигналы от передающего компьютера поступают через концентратор ко всем остальным. Эта топология возникла на заре вычислительной техники, когда компьютеры были подключены к центральному, главному, компьютеру.

В сетях с топологией «звезда» подключение кабеля и управление конфигурацией сети централизованны. Но есть и недостаток: так как все компьютеры подключены к центральной точке, для больших сетей значительно увеличивается расход кабеля. К тому же, если центральный компонент выйдет из строя, нарушится работа всей сети. А если выйдет из строя только один компьютер (или кабель, соединяющий его с концентратором), то лишь этот компьютер не сможет передавать или принимать данные по сети. На остальные компьютеры в сети это не повлияет.

Звезда

Преимущества данной топологии состоят в следующем:

Высокое быстродействие сети, так как общая производительность сети зависит только от производительности центрального узла.

Отсутствие столкновения передаваемых данных, так как данные между рабочей станцией и сервером передаются по отдельному каналу, не затрагивая другие компьютеры.

Однако помимо достоинств у данной топологии есть и недостатки:

Низкая надежность, так как надежность всей сети определяется надежностью центрального узла. Если центральный компьютер выйдет из строя, то работа всей сети прекратится.

Высокие затраты на подключение компьютеров, так как к каждому новому абоненту необходимо ввести отдельную линию.

Кольцо

Определение

При топологии «кольцо» компьютеры подключаются к кабелю, замкнутому в кольцо. Поэтому у кабеля просто не может быть свободного конца, к которому надо подключать терминатор. Сигналы передаются по кольцу в одном направлении и проходят через каждый компьютер. В отличие от пассивной топологии «шина», здесь каждый компьютер выступает в роли репитера, усиливая сигналы и передавая их следующему компьютеру. Поэтому, если выйдет из строя один компьютер, прекращает функционировать вся сеть.

Сетевые системы характерны тем, что наряду с локальными угрозами, осуществляемыми в пределах одной компьютерной системы, к ним применим специфический вид угроз, обусловленный распределенностью ресурсов и информации в пространстве. Это так называемые сетевые или удаленные угрозы. Они характерны, во-первых, тем, что злоумышленник может находиться за тысячи километров от атакуемого объекта, и, во-вторых, тем, что нападению может подвергаться не конкретный компьютер, а информация, передающаяся по сетевым соединениям. С развитием локальных и глобальных сетей именно удаленные атаки становятся лидирующими как по количеству попыток, так и по успешности их применения и, соответственно, обеспечение безопасности вычислительных сетей с точки зрения противостояния удаленным атакам приобретает первостепенное значение. Специфика распределенных вычислительных систем состоит в том, что если в локальных вычислительных сетях наиболее частыми являются угрозы раскрытия и целостности, то в сетевых системах на первое место выходит угроза отказа в обслуживании.

Удаленная угроза – потенциально возможное информационное разрушающее воздействие на распределенную вычислительную сеть, осуществляемая программно по каналам связи. Это определение охватывает обе особенности сетевых систем – распределенность компьютеров и распределенность информации. Поэтому при рассмотрении вопросов информационной безопасности вычислительных сетей рассматриваются два подвида удаленных угроз – это удаленные угрозы на инфраструктуру и протоколы сети и удаленные угрозы на телекоммуникационные службы. Первые используют уязвимости в сетевых протоколах и инфраструктуре сети, а вторые – уязвимости в телекоммуникационных службах.

Цели сетевой безопасности могут меняться в зависимости от ситуации, но основные цели обычно связаны с обеспечением составляющих "информационной безопасности":

Целостность данных – одна из основных целей информационной безопасности сетей – предполагает, что данные не были изменены, подменены или уничтожены в процессе их передачи по линиям связи, между узлами вычислительной сети. Целостность данных должна гарантировать их сохранность как в случае злонамеренных действий, так и случайностей. Обеспечение целостности данных является обычно одной из самых сложных задач сетевой безопасности.

Конфиденциальность данных – вторая главная цель сетевой безопасности. При информационном обмене в вычислительных сетях большое количество информации относится к конфиденциальной, например, личная информация пользователей, учетные записи (имена и пароли), данные о кредитных картах и др.

Доступность данных – третья цель безопасности данных в вычислительных сетях. Функциями вычислительных сетей являются совместный доступ к аппаратным и программным средствам сети и совместный доступ к данным. Нарушение информационной безопасности как раз и связана с невозможностью реализации этих функций.

В локальной сети должны быть доступны: принтеры, серверы, рабочие станции, данные пользователей и др.

В глобальных вычислительных сетях должны быть доступны информационные ресурсы и различные сервисы, например, почтовый сервер, сервер доменных имен, web-сервер и др.

При рассмотрении вопросов, связанных с информационной безопасностью, в современных вычислительных сетях необходимо учитывать следующие факторы:

· разнородность корпоративных информационных систем;

· распространение технологии "клиент/сервер".

Применительно к системам связи глобальная связанность означает, что речь идет о защите сетей, пользующихся внешними сервисами, основанными на протоколах TCP/IP, и предоставляющих аналогичные сервисы вовне. Весьма вероятно, что внешние сервисы находятся в других странах, поэтому от средств защиты в данном случае требуется следование стандартам, признанным на международном уровне. Национальные границы, законы, стандарты не должны препятствовать защите потоков данных между клиентами и серверами.

Из факта глобальной связанности вытекает также меньшая эффективность мер физической защиты, общее усложнение проблем, связанных с защитой от несанкционированного доступа, необходимость привлечения для их решения новых программно-технических средств, например, межсетевых экранов.

Разнородность аппаратных и программных платформ требует от изготовителей средств защиты соблюдения определенной технологической дисциплины. Важны не только чисто защитные характеристики, но и возможность встраивания этих систем в современные корпоративные информационные структуры. Если, например, продукт, предназначенный для криптографической защиты, способен функционировать исключительно на платформе Wintel (Windows+Intel), то его практическая применимость вызывает серьезные сомнения.

Корпоративные информационные системы оказываются разнородными еще в одном важном отношении – в разных частях этих систем хранятся и обрабатываются данные разной степени важности и секретности.

Использования технологии "клиент/сервер" с точки зрения информационной безопасности имеет следующие особенности:

· каждый сервис имеет свою трактовку главных аспектов информационной безопасности (доступности, целостности, конфиденциальности);

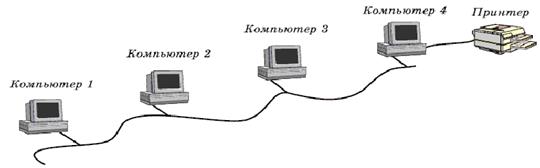

Практически сразу после появления ЭВМ возник вопрос о налаживании взаимодействия компьютеров друг с другом, чтобы более эффективно обрабатывать информацию, использовать программные и аппаратные ресурсы. Сеть (Network)— это группа компьютеров и/или других устройств, каким-либо способом соединенных для обмена информацией и совместного использования ресурсов.

Рис. 4. Простейшая сеть: несколько компьютеров и общий принтер

Ресурсы — это программы, файлы данных, а также принтеры и другие, совместно используемые периферийные устройства в сети.

Главной целью объединения компьютеров в сеть является предоставление пользователям возможности доступа к различным информационным ресурсам (например, документам, программам, базам данных и т.д.), распределенным по этим компьютерам и их совместного использования.

Преимущества, получаемые при сетевом объединении персональных компьютеров:

1. Разделение ресурсов позволяет экономно использовать ресурсы, например, управлять периферийными устройствами, такими как лазерные печатающие устройства, со всех присоединенных рабочих станций.

2. Разделение данных предоставляет возможность доступа и управления базами данных с периферийных рабочих мест, нуждающихся в информации

3. Разделение программных средств предоставляет возможность одновременного использования централизованных, ранее установленных программных средств.

4. Разделение ресурсов процессора. При разделение ресурсов процессора возможно использование вычислительных мощностей для обработки данных другими системами, входящими в сеть. Предоставляемая возможность заключается в том, что на имеющиеся ресурсы не "набрасываются" моментально, а только лишь через специальный процессор, доступный каждой рабочей станции.

5. Многопользовательский режим. Многопользовательские свойства системы содействуют одновременному использованию централизованных прикладных программных средств, ранее установленных и управляемых, например, если пользователь системы работает с другим заданием, то текущая выполняемая работа отодвигается на задний план.

По способу организации сети подразделяются на реальные и искусственные.

- Искусственные сети (псевдосети) позволяют связывать компьютеры вместе через последовательные или параллельные порты и не нуждаются в дополнительных устройствах. Иногда связь в такой сети называют связью по нуль-модему (не используется модем). Само соединение называют нуль-модемным. Искусственные сети используются когда необходимо перекачать информацию с одного компьютера на другой. Основной недостаток - низкая скорость передачи данных и возможность соединения только двух компьютеров.

- Реальные сети позволяют связывать компьютеры с помощью специальных устройств коммутации и физической среда передачи данных.

Основной недостаток - необходимость в дополнительных устройствах.

16. Классификация компьютерных сетей по территориальной распространенности, по скорости передачи информации, по типу среды передачи.

Компьютерная сеть- это система, состоящая из двух и более разнесенных в пространстве компьютеров, объединенных каналами связи, и обеспечивающая распределенную обработку данных.

Компьютерные сети можно классифицировать по различным признакам.

По охвату территории:

1. Локальная сеть (сеть, в которой компьютеры расположены на расстоянии до километра и обычно соединены при помощи скоростных линий связи.) - 0,1 - 1,0 км; Узлы ЛВС находятся в пределах одной комнаты, этажа, здания.

2. Корпоративная сеть (в пределах находятся в пределах одной организации, фирмы, завода). Количество узлов в КВС может достигать нескольких сотен. При этом в состав корпоративной сети обычно входят не только персональные компьютеры, но и мощные ЭВМ, а также различное технологическое оборудование (роботы, сборочные линии и т.п.).

Корпоративная сеть позволяет облегчить руководство предприятием и управление технологическим процессом, установить четкий контроль за информационными и производственными ресурсами.

3. Глобальная сеть (сеть, элементы которой удалены друг от друга на значительное расстояние) - до 1000 км. В качестве линий связи в глобальных сетях используются как специально проложенные (например, трансатлантический оптоволоконный кабель), так и существующие линии связи (например, телефонные сети). Количество узлов в ГВС может достигать десятков миллионов. В состав глобальной сети входят отдельные локальные и корпоративные сети.

4.Всемирная сеть - объединение глобальных сетей (Internet).

По скорости передачи информации:

Низкоскоростные- это те, скорость передачи информации которых составляет до 10 Мбит/с.

Среднескоростные - это те, скорость передачи информации которых составляет до 100 Мбит/с.

Среднескоростные - это те, скорость передачи информации которых составляет свыше 100 Мбит/с.

По типу среды передачи:

Проводные - коаксиальные, на витой паре, оптоволоконные.

Беспроводные - с передачей информации по радиоканалам, в инфракрасном диапазоне.

Читайте также: