Не найден исполняемый файл скзи криптотуннель

Производители средств криптографической защиты информации (СКЗИ) предлагают различные механизмы для интеграции криптосредств в информационные системы. Существуют решения, ориентированные на поддержку систем с Web-интерфейсом, мобильных и десктопных приложений, серверных компонентов. СКЗИ интегрируются в приложения Microsoft и в продукты Open Source, обеспечивают поддержку различных прикладных протоколов и форматов электронной подписи.

С учетом растущего количества проектов с применением ЭЦП и появления массовых проектов для физических лиц, разработчикам подобных проектов требуется хорошо ориентироваться в предлагаемых производителями решениях по ЭЦП для того, чтобы сделать систему удобной в эксплуатации и недорогой в плане техподдержки. Таким образом, если еще лет 5 назад главным фактором выбора криптосредства являлось его полное соответствие требованиям регуляторов, то при сегодняшнем разнообразии важными критериями могут выступать охват поддерживаемых платформ, возможность интеграции с браузером, поддержка мобильных пользователей, возможность установки без прав системного администратора и т.п.

- Рассмотрены в основном СКЗИ, использующиеся на клиентских местах для защиты клиент-серверных соединений по протоколу TLS, для организации ЭЦП, шифрования передаваемых данных;

- Не рассматриваются СКЗИ, применяемые для создания VPN и шифрования файловой системы, хранимых данных, а так же УЦ;

- Отдельно выделены аппаратные криптографические устройства.

- технологий интеграции (CryptoAPI, Active-X, NPAPI и др.), которые поддерживают СКЗИ для встраивания в приложения и прикладные системы;

- интерфейсов, которые предоставляют СКЗИ для встраивания в приложения и прикладные системы.

Руководство по настройке

После установки токена JaCarta PKI в USB порт сервера и запуска системы проверяем, что новое устройство обнаружено и появилось в списке:

В нашем случае это Bus 004 Device 003: ID 24dc:0101

Пока не установлены все необходимые пакеты, информация о токене не отобразится.

Программное извлечение ключей

В общем виде пример извлечения закрытого ключа и сертификата открытого ключа из контейнера на токене с помощью КриптоПро Java CSP следующий:

Если действовать так:

то криптографический провайдер будет пытаться в системе отобразить через консоль или GUI окно запрос на ввод пароля к контейнеру.

Нативные библиотеки

Результаты

Отторгаемый ключевой носитель-токен установлен во внутренний USB-порт сервера.

Само серверное оборудование опломбировано и размещается в помещении с ограниченным доступом.

Такие меры позволяют повысить уровень защиты наших информационных систем от кражи и компрометации ключей электронной подписи или шифрования, как удаленно по сети, так и физически.

Локальные прокси

Основным принципом действия локального прокси является прием незащищенного соединения от приложения, установка TLS-туннеля с удаленным сервером и передача «прикладного уровня» между приложением и удаленным сервером по этому туннелю.

- прокси должен быть запущен;

- приложение должно работать через прокси, нужно «научить» его этому;

- могут использоваться нестандартные порты, отсюда проблемы в файрволом

- если приложение «ходит» через localhost, то, например, в адресной строке браузера прописано localhost… — нестандартно

- дополнительные ограничения на разработку web-сайта — в ряде случаев использование только относительных ссылок, чтобы не «вылететь» из туннеля

- прокси сконфигурирован на проксирование конечной группы сайтов, расширение группы — это обновление клиентского конфига

- работа через внешний прокси требует дополнительного конфигурирования локального прокси, при этом могут быть проблемы с аутентификацией пользователя на внешнем прокси

- решение использует универсальную технологию, поэтому можно не бояться его устаревания;

- решение может применяться на большом числе платформ, в том числе на мобильных платформах;

- кроссбраузерность, поддержка всех WEB-серверов без модификации;

- не требует инсталляции;

- поддержка различных прикладных протоколов.

Плагины от Крипто-Про

Специалисты Крипто-Про сделали кроссплатформенные плагины к браузерам. При заходе пользователя на web-страницу ЭЦП сервер определяет какой именно требуется плагин в зависимости от браузера, запускается программа установки плагина. Эта программа не требует для установки прав сисадмина. Все достаточно удобно и можно подписывать документы, не слезая с Mozilla FireFox.

- чтобы плагины заработали, требуется предварительно установить КриптоПро CSP и сконфигурировать его на использование ключевого носителя Рутокен (это не всегда просто для неподготовленного человека)

- придется повозиться с настройками безопасности браузера, так как плагин для IE является тем же ActiveX

Первую проблему можно сгладить. У Крипто-Про имеется вариант CSP, который представляет собой one-click installer — программно-аппаратное СКЗИ КриптоПро Рутокен CSP . Этот продукт создан на основе КриптоПро CSP и Рутокен ЭЦП, все моменты сопряжения usb-токена и программной части решены уже на уровне архитектуры продукта. Таким образом, существенно снижается сложность установки и настройки СКЗИ, а благодаря тому, что работа с закрытыми ключами идет на аппаратном уровне, повышается общий уровень безопасности

В любом случае связка КриптоПро Рутокен CSP + кроссбраузерные плагины это большой шаг вперед с точки зрения облегчения жизни службе техподдержки крупных проектов.

Установка пакетов КриптоПро CSP

При установке КриптоПро CSP по умолчанию нужные пакеты для работы с токенами и смарт-картами отсутствуют.

zypper search cprocsp

Выполняем установку в CSP компонента поддержки JaCarta components for CryptoPro CSP

zypper install cprocsp-rdr-jacarta-64-3.6.408.683-4.x86_64.rpm

Устанавливаем базовые пакеты поддержки считывателей и ключевых носителей:

zypper install cprocsp-rdr-pcsc-64-4.0.9944-5.x86_64.rpm

zypper install lsb-cprocsp-pkcs11-64-4.0.9944-5.x86_64.rpm

Теперь можно установить модули для работы с остальными видами носителей и компонент GUI:

zypper install cprocsp-rdr-emv-64-4.0.9944-5.x86_64.rpm

Проверяем итоговую конфигурацию КриптоПро CSP:

S | Name | Summary | Type

---+-----------------------------+----------------------------------------------------+--------

i+ | cprocsp-curl-64 | CryptoPro Curl shared library and binaris. Build 9944. | package

i+ | cprocsp-rdr-emv-64 | EMV/Gemalto support module | package

i+ | cprocsp-rdr-gui-gtk-64 | GUI components for CryptoPro CSP readers. Build 9944. | package

i+ | cprocsp-rdr-jacarta-64 | JaCarta components for CryptoPro CSP. Build 683. | package

i+ | cprocsp-rdr-mskey-64 | Mskey support module | package

i+ | cprocsp-rdr-novacard-64 | Novacard support module | package

i+ | cprocsp-rdr-pcsc-64 | PC/SC components for CryptoPro CSP readers. Build 9944.| package

i+ | lsb-cprocsp-base | CryptoPro CSP directories and scripts. Build 9944. | package

i+ | lsb-cprocsp-ca-certs | CA certificates. Build 9944. | package

i+ | lsb-cprocsp-capilite-64 | CryptoAPI lite. Build 9944. | package

i+ | lsb-cprocsp-kc2-64 | CryptoPro CSP KC2. Build 9944. | package

i+ | lsb-cprocsp-pkcs11-64 | CryptoPro PKCS11. Build 9944. | package

i+ | lsb-cprocsp-rdr-64 | CryptoPro CSP readers. Build 9944. | package

Чтобы применить изменения, выполняем перезапуск службы криптографического провайдера и проверяем ее статус:

ActiveX

С помощью данного сертифицированного криптографического средства Вы сможете с наименьшими затратами времени и средств обеспечить защиту обмена конфиденциальной информацией между Вашим Интернет-сервисом и его пользователями.

- не требует установки на пользовательских местах;

- не требует специального обучения пользователей;

- позволяет работать непосредственно со съемного носителя (например, USB-Flash) на любом компьютере;

- позволяет использовать любой Интернет-браузер для защищенного web-соединения;

- имеет минималистичный и интуитивно-понятный пользовательский интерфейс;

- позволяет пользователю не вводить URL сайта, что защищает от интернет-мошенничества в виде фишинга, DNS-спуфинга и т.п.

«КриптоТуннель» состоит из серверной части, устанавливаемой на защищаемый сервер, и клиентской части, применяемой пользователями этого сервера.

Сертификат ФСБ

СКЗИ «МагПро КриптоПакет» версии 3.0 успешно прошло сертификационные испытания в ФСБ РФ.

Получены сертификаты на средство криптографической защиты информации (СКЗИ) «МагПро КриптоПакет» версии 3.0 по требованиям к средствам криптографической защиты информации, предназначенным для защиты информации, не содержащей сведений, составляющих государственную тайну, класса КС1 (для исполнений 3, 5, 7) сертификат ФСБ РФ № СФ/114-3935 от 12 декабря 2020 года , класса КС2 (для исполнений 4, 6, 8) сертификат ФСБ РФ № СФ/124-3936 от 12 декабря 2020 года , требованиям к средствам электронной подписи, утвержденным приказом ФСБ России от 27 декабря 2011 г. №796, установленным для класса КС1 (для исполнений 3, 5), класса КС2 (для исполнений 4, 6).

Исполнение «КриптоТуннель» указано в сертификатах под номерами 5 и 6.

Программный комплекс «МагПро КриптоПакет» в.3.0 в исполнении «КриптоТуннель» удовлетворяет требованиям российского законодательства к техническим средствам защиты персональных данных и закону «Об электронной подписи».

Применение

- Защита данных и аутентификация пользователей в системах «интернет-банк»;

- Защита данных и аутентификация пользователей в корпоративных системах электронного документооборота;

- Защита данных при терминальном доступе (Remote Desktop);

- Защищенный обмен файлами через сеть Интернет, в т.ч. по протоколу WebDAV;

- Защита электронной почты;

- Обеспечение безопасного канала передачи данных и двусторонней аутентификации между клиентом и сервером, общающимися по произвольному протоколу.

Платформы

СКЗИ «МагПро КриптоПакет» сертифицируются под фиксированный список операционных систем:

Демо-версия

Демо-версия МагПро КриптоПакет 3.0 предоставляется по запросу, подробности см. здесь

Документация

Техническое описание

Принцип действия

- аутентификацию удаленного сервера по сертификату X.509 сервера, обеспечивая таким образом защиту от атаки «человек посередине»;

- аутентификацию клиента на сервере по сертификату X.509 клиента, обеспечивая таким образом защиту от несанкционированного доступа к ресурсам сервера;

- шифрование сетевого трафика между клиентом и сервером, обеспечивая таким образом конфиденциальность обмена данными.

Протоколы

Мы предлагаем вам сертифицированное средство криптографической защиты информации (СКЗИ) «МагПро КриптоПакет» в.3.0, позволяющее обеспечить надежную криптографическую защиту вашей информации, отвечающую всем требованиям ФСБ России.

СКЗИ разработано на базе широко распространённой криптобиблиотеки OpenSSL 1.0.2 и opensource-продуктов stunnel 5.42 и OpenVPN 2.3.

СКЗИ реализует криптографическую обработку данных в соответствии с ГОСТ Р 34.10-2012, P 34.11-2012, 28147-89. Для совместимости с предыдущими версиями поддерживается также работа по ГОСТ Р 34.10-2001 и Р 34.11-94.

СКЗИ «МагПро КриптоПакет» включено в реестр российского ПО.

Исполнения

СКЗИ «МагПро КриптоПакет» в.3.0 может поставляться в нескольких исполнениях, ориентированных на различные модели использования.

Утилита openssl - данное исполнение ориентировано на задачи криптографической обработки данных в файлах и потоках ввода-вывода и реализовано в форме командно-строчной утилиты, по интерфейсу совпадающей со стандартной утилитой openssl.

OpenVPN-ГОСТ - это решение создано для организации защищённого канала связи между удалёнными компьютерами. OpenVPN-ГОСТ позволяет объединить в единую безопасную сеть как разрозненных пользователей, так и офисы целиком, обеспечивая надёжную защиту передаваемым персональным данным и другой конфиденциальной информации.

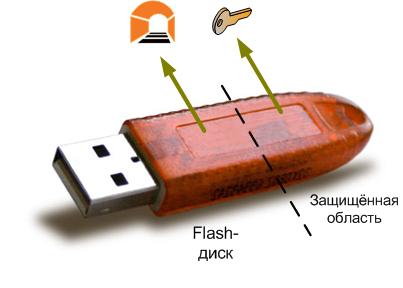

КриптоТуннель полезен в ситуации, когда требуется защитить какой-то один протокол или сервис, например, доступ к веб-порталу или к удалённому рабочему столу. КриптоТуннель абсолютно прозрачен для вашего ПО, что позволяет избежать серьёзных изменений в уже имеющейся системе. Клиентская часть КриптоТуннеля для Windows не требует установки и может поставляться на Рутокене.

Сертификат ФСБ РФ

СКЗИ «МагПро КриптоПакет» версии 3.0 успешно прошло сертификационные испытания в ФСБ РФ.

Получены сертификаты на средство криптографической защиты информации (СКЗИ) «МагПро КриптоПакет» версии 3.0 по требованиям к средствам криптографической защиты информации, предназначенным для защиты информации, не содержащей сведений, составляющих государственную тайну, класса КС1 (для исполнений 3, 5, 7) сертификат ФСБ РФ № СФ/114-3935 от 12 декабря 2020 года , класса КС2 (для исполнений 4, 6, 8) сертификат ФСБ РФ № СФ/124-3936 от 12 декабря 2020 года , требованиям к электронной подписи, утвержденным приказом ФСБ России от 27 декабря 2011 г. №796, установленным для класса КС1 (для исполнений 3, 5), класса КС2 (для исполнений 4, 6).

Программный комплекс «МагПро КриптоПакет» полностью отвечает требованиям российского законодательства к техническим средствам защиты персональных данных и закону «Об электронной подписи».

Платформы

Демо-версия

Демо-версия МагПро КриптоПакет 3.0 предоставляется по запросу, подробности см. здесь

У меня есть мечта… В самом деле — у меня есть мечта, что когда-нибудь в будущем я смогу обойтись без связки «windows + IE» для клиент-банков и прочего софта, который использует крипто-про. СБИС++, например. Блин, я надеюсь, что это когда-нибудь будет.

Конкретная такая мечта. И сейчас имеются все предпосылки для ее исполнения.

В топике я немного остановлюсь на решениях Крипто-Про, которые позволяют сделать квалифицированную ЭЦП в браузере действительно удобной.

Криптопровайдеры

Следует отметить, что несовершенство предлагаемых MS Windows механизмов расширения вынуждает разработчиков криптопровайдеров дополнительно модифицировать высокоуровневые криптобиблиотеки и приложения MS Windows в процессе их выполнения для того, чтобы «научить» их использовать российские криптоалгоритмы.

Следует понимать, что не все СКЗИ одного вида реализуют полный объем функциональности, приведенный в таблицах. Для уточнения возможностей криптосредств следуют обратиться к производителю.

- Отсутствие нормальной кроссплатформенности;

- Установка с правами администратора, настройка;

- Установка обновления Windows может потребовать обновления провайдера;

- Необходимость встраивания в приложения посредством модификации кода «на лету»;

- CSP — неродной интерфейс для не-Windows-приложений.

- Широкий охват Windows-приложений;

- Богатый инструментарий для разработчиков защищенных систем;

- Апробированная на большом количестве проектов технология.

Настройка и диагностика КриптоПро CSP

Проверим, видит ли криптографический провайдер наш токен и другие доступные типы носителей следующими командами:

/opt/cprocsp/bin/amd64/csptest -card -enum -v –v

/opt/cprocsp/bin/amd64/csptest -enum -info -type PP_ENUMREADERS | iconv -f cp1251

/opt/cprocsp/sbin/amd64/cpconfig -hardware reader -view -f cp1251

Aladdin R.D. JaCarta [SCR Interface] (000000000000) 00 00 — это наш носитель.

Следуя инструкции КриптоПро CSP для Linux. Настройка, выполняем его регистрацию в криптографическом провайдере:

В результате выполнения в конфигурационный файл /etc/opt/cprocsp/config64.ini

в раздел Не найден исполняемый файл скзи криптотуннель будет добавлена запись:

Не найден исполняемый файл скзи криптотуннель (000000000000) 00 00"\Default]

Чтобы выполнить требования Формуляра, Правил пользования и Руководства администратора безопасности КриптоПро CSP:

Использование СКЗИ «КриптоПро CSP» версии 4.0 с выключенным режимом усиленного контроля использования ключей не допускается. Включение данного режима описано в документах ЖТЯИ.00087-01 91 02. Руководство администратора безопасности.

Необходимо включить режим усиленного контроля использования ключей:

Проверяем, что режим включен:

cat /etc/opt/cprocsp/config64.ini | grep StrengthenedKeyUsageControl

Выполняем перезапуск службы криптографического провайдера:

После перезапуска проверяем, что ошибок в работе провайдера с ключевыми носителями нет:

/opt/cprocsp/bin/amd64/csptest -keyset –verifycontext

/opt/cprocsp/bin/amd64/csptest -keyset -verifycontext -enum –unique

Установка драйверов и ПО для работы с JaCarta PKI

Согласно Руководству по внедрению «JaCarta для Linux» пункт 4.2., первым делом требуется установить пакеты pcsc-lite, ccid и libusb.

Для работы утилиты управления JaCarta необходимо установить следующие компоненты:

- PC/SC Lite — промежуточный слой для обеспечения доступа к смарт-картам по стандарту PC/SC, пакет pcsc-lite.

- Библиотеки ccid и libusb для работы с USB-ключами, смарт-картами и считывателями смарт-карт.

Выполняем проверку наличия этих пакетов и установку:

zypper search pcsc-lite

zypper search libusb

zypper install pcsc-lite

zypper search CCID

zypper install pcsc-ccid

zypper search CCID

zypper install libusb

В итоге пакет pcsc-lite был обновлен, CCID установлен, libusb никаких действия не требовалось.

Следующими двумя командами выполняем установку пакета с драйверами и программным обеспечением непосредственно для работы с JaCarta PKI:

zypper install idprotectclientlib-637.03-0.x86_64.rpm

zypper install idprotectclient-637.03-0.x86_64.rpm

Проверяем, что драйверы и ПО для JaCarta PKI установились:

zypper search idprotectclient

При попытках заставить работать SafeNet eToken PRO я нашел информацию, что предустановленный в SLES пакет openct — Library for Smart Card Readers может конфликтовать с pcsc-lite — PCSC Smart Cards Library, установку которого требует руководство Аладдин Р.Д.

zypper search openct

Поэтому пакет openct удаляем:

Теперь все необходимые драйверы и ПО для работы с токеном установлены.

Выполняем диагностику с помощью утилиты pcsc-tools и убеждаемся, что JaCarta определяется в операционной системе:

Браузерные плагины

Рутокен КриптоТуннель

Для надежной защиты ключа КриптоТуннель следует использовать совместно с Рутокен ЭЦП Flash. При этом ключ хранится в защищенной памяти Рутокена, а сам КриптоТуннель на его Flash-памяти, откуда и запускается. Так как Рутокен ЭЦП Flash использует стандартный CCID-драйвер, то для его работы на современных ОС (начиная с Windows Vista и Mac OS X 10.7) не требуется установки какого-либо софта, а модуль поддержки Рутокен ЭЦП Flash уже входит в КриптоТуннель.

Хранение ключей на токенах и смарт-картах обеспечивает дополнительную защиту от внешних и внутренних нарушителей, в том числе имеющих определенный уровень доступа к информационной системе и оборудованию.

Сегодня я расскажу, как мы защищаем ключи шифрования и электронной подписи в наших информационных системах, и сделаю это в подробном, хорошо проиллюстрированном руководстве по настройке SUSE Linux Enterprise Server 12 SP3 для работы с токеном Aladdin JaCarta PKI и КриптоПро CSP KC2 4.0.9944.

Опубликовать данное руководство побудило несколько причин:

Причина 1

Официальная документация на Aladdin-RD JaCarta больше адаптирована под операционные системы Astra Linux и ALT Linux, сертифицированные в Минобороны, ФСТЭК и ФСБ как средства защиты информации.

Причина 2

Причина 3

UPD 16.04.2019: В процессе настройки среды и оборудования выяснилось, что носитель, первым оказавшийся в распоряжении, был вовсе не JaCarta PKI Nano, как ожидалось, а устройство работающее в режиме SafeNet Authentication Client eToken PRO.

UPD 16.04.2019: Некогда Банку требовалось устройство, которое могло бы работать в той же инфраструктуре, что и eToken PRO (Java). В качестве такого устройства компания “ЗАО Аладдин Р.Д.” предложила токен JaCarta PRO, который был выбран банком. Однако на этапе формирования артикула и отгрузочных документов сотрудником компании была допущена ошибка. Вместо модели JaCarta PRO в артикул и отгрузочные документы случайно вписали JaCarta PKI.

UPD 16.04.2019: Благодарю компанию Аладдин Р.Д., за то что помогли разобраться и установить истину.

В этой ошибке нет никаких политических и скрытых смыслов, а только техническая ошибка сотрудника при подготовке документов. Токен JaCarta PRO является продуктом компании ЗАО “Аладдин Р.Д.”. Апплет, выполняющий функциональную часть, разработан компанией “ЗАО Аладдин Р.Д”.

Этот eToken PRO относился к партии, выпущенной до 1 декабря 2017 года.

После этой даты компания «Аладдин Р.Д.» прекратила продажу устройств eToken PRO (Java).

Забегая немного вперед, нужно сказать, что работа с ним настраивалась через соответствующие драйверы — SafenetAuthenticationClient-10.0.32-0.x86_64, которые можно получить только в поддержке Аладдин Р.Д. по отдельной online заявке.

В КриптоПро CSP для работы с этим токеном требовалось установить пакет cprocsp-rdr-emv-64 | EMV/Gemalto support module.

Данный токен определялся и откликался. При помощи утилиты SACTools из пакета SafenetAuthenticationClient можно было выполнить его инициализацию. Но при работе с СКЗИ он вел себя крайне странно и непредсказуемо.

Проявлялось это следующим образом, на команду:

Выдавался ответ, что все хорошо:

Но сразу после попытки зачитать ключи программно эта же проверка начинала выдавать ошибку:

Согласно перечню кодов ошибок объектной модели компонентов Microsoft COM Error Codes (Security and Setup)

В таком состоянии токен блокировался. СКЗИ начинало показывать неактуальное состояние считывателя и ключевого контейнера. Перезапуск службы криптографического провайдера cprocsp, службы работы с токенами и смарт-картами pcscd и всей операционной системы не помогали, только повторная инициализация.

Справедливости ради требуется отметить, что SafeNet eToken PRO корректно работал с ключами ГОСТ Р 34.10-2001 в ОС Windows 7 и 10.

Можно было бы попробовать установить СКЗИ КриптоПро CSP 4.0 ФКН (Gemalto), но целевая задача — защитить наши ключи ЭП и шифрования с помощью сертифицированных ФСБ и ФСТЭК изделий семейства JaCarta, в которых поддерживаются новые стандарты.

Проблему удалось решить, взяв настоящий токен JaCarta PKI в (XL) обычном корпусе.

Но на попытки заставить работать Safenet eToken PRO времени было потрачено немало. Хотелось обратить на это внимание и, возможно, кого-то оградить от подобного.

Причина 4

Иногда самому требуется вернуться к старым статьям и инструкциям. Это удобно, когда информация размещена во внешнем источнике. Так что спасибо Хабру за предоставленную возможность.

Библиотеки c собственным интерфейсом

КриптоТуннель

КриптоТуннель сделан на базе open source приложения sTunnel. Работает он по принципу порт- форвардинга. При старте КриптоТуннель начинает слушать произвольный порт на localhost. При этом у него в конфиге прописан удаленный host:port, на которые следует форвардить соединения. Но форвардит он их не просто так, а предварительно установив с удаленным хостом TLS-соединение. Вот по этому TLS-соединению данные и передаются.

Пример конфига с комментариями:

С TLS надеюсь все понятно, теперь перейдем к ЭЦП.

Для того, чтобы КриптоТуннель понял, какое поле передаваемой web-формы следует подписывать, ему в конфиге задаются параметры sign_inputs и sign_files. Разработчику сайта при проектировании web-формы ввода пользовательских данных следует поле, которое будет подписываться, назвать соответствующим образом.

Основной фишкой решения КриптоТуннель является то, что он работает без установки, со всеми браузерами, без сложной настройки политик безопасности браузера. КриптоТуннель можно положить на

флешку и запускать прямо с нее.

Желающие могут посмотреть решение на демонстрационной площадке.

OpenSSL-style

Open Source библиотека OpenSSL обладает широкими криптографическими возможностями и удобным механизмом ее расширения другими криптоалгоритмами. OpenSSL является основным криптоядром для широкого спектра приложений Open Source.

После того, как в эту библиотеку компанией Криптоком были добавлены ГОСТы, появились патчи для «гостификации» многих популярных приложения, использующих OpenSSL. На базе OpenSSL некоторые вендоры разработали и сертифицировали СКЗИ, кроме того в ряд продуктов OpenSSL входит «неявным» образом.

- OpenSSL и его аналоги не поддерживается приложениями Microsoft;

- Необходимость патчить СПО, которое поддерживает OpenSSL, для включения ГОСТов.

- Кроссплатформенность;

- Использование в огромном количестве проектов, открытые исходники большей части проекта — выявление и устранение уязвимостей (как пример, недавнее выявление heartbleed);

- Распространяется копированием — можно делать приложения, не требующие инсталляции;

- Широкий охват приложений СПО, на базе которых можно делать защищенные сертифицированные продукты;

- Широкая интеграция в фреймворки, но при этом проблемы с ГОСТами.

- Функции доступа к устройству;

- Функции записи/чтения произвольных данных;

- Функции работы с ключами (поиск, создание, удаление, импорт, экспорт);

- Функции работы с сертификатами (поиск, импорт, экспорт);

- Функции ЭЦП;

- Функции хэширования;

- Функции шифрования;

- Функции вычисления имитовставки;

- Функции выработки ключа согласования (Диффи-Хeллман);

- Функции экспорта/импорта сессионного ключа;

Для обеспечения быстродействия часть криптопримитивов может быть реализована программно.

Пример совместимости приложений приведен на схеме. Таким образом, возможно использование подходящего приложения в соответствующем месте инфосистемы.

NSS представляет собой криптографическую библиотеку от сообщества Mozilla. NSS используется такими приложениями, как браузер Mozilla Firefox, почтовым клиентом Mozilla Thunderbird.

В данный момент существуют два проекта по «гостификации» NSS:

Кроссбраузерные плагины

Работа с токеном JaCarta PKI

Запустим программу Xming (X11 forwarding) на своей станции, чтобы по SSH иметь возможность открывать и работать с графическими интерфейсами нужных утилит.

После установки IDProtectClient — программного обеспечения для работы с JaCarta PKI, на сервере в папке /usr/share/applications появились два файла:

Это ярлыки, в которых можно посмотреть параметры запуска утилит Exec=/usr/bin/SACTools

Запустим утилиту IDProtectPINTool.

С помощью нее задаются и меняются PIN-коды доступа к токену.

При первой инициализации токена будет полезна ссылка, содержащая PIN-коды (пароли) ключевых носителей по умолчанию

Программа IDProtect_Manager позволяет просматривать информацию о токене и контейнере с ключами и сертификатом:

Для доступа к контейнеру с ключами нужно ввести пароль:

Для работы с SafeNet Authentication Client eToken PRO существуют аналогичные программы — SafeNet Authentication Client Monitor и SafeNet Authentication Client Tools, которые запускаются так:

Выполнять операции непосредственно с ключевыми контейнерами удобнее в интерфейсе криптографического провайдера КриптоПро JavaCSP:

Для отображения информации о содержимом контейнера с ключами можно выполнить команду:

Для диагностики контейнера используется эта же команда с ключом –check

Потребуется ввести пароль от контейнера:

Читайте также: