Настройки wlan lan vlan

The documentation set for this product strives to use bias-free language. For the purposes of this documentation set, bias-free is defined as language that does not imply discrimination based on age, disability, gender, racial identity, ethnic identity, sexual orientation, socioeconomic status, and intersectionality. Exceptions may be present in the documentation due to language that is hardcoded in the user interfaces of the product software, language used based on RFP documentation, or language that is used by a referenced third-party product. Learn more about how Cisco is using Inclusive Language.

WLAN и смартфон

Где найти WLAN в телефоне, смотрите на картинке:

Troubleshooting Procedure

Complete these instructions in order to troubleshoot your configuration.

Ping from the WLAN controller to the default gateway that is configured on the VLAN routed interface, and then ping in the opposite direction.

VLAN routed interface:

If the pings are unsuccessful, deploy a packet capture/sniffer at the switch and check in order to verify proper VLAN tagging.

Note: When you initiate the ping from your controller to a Layer 3 gateway, which is on the same subnet as your dynamic interface, the controller appears to source the ping from the dynamic interface.

Для наглядного примера я буду использовать маршрутизатор Mikrotik CCR1036-8G-2S+ и коммутатор CRS125-24G-1S.

Этот вариант на данный момент работает в нескольких гостиницах Москвы и Московской области.

Поставим условную задачу, чтобы на каждом коммутационном узле присутствовала сеть класса А (10.1.0.0/24) для работников фирмы и сеть класса С (192.168.1.0/24) для WiFi для посетителей.

Допустим, у нас имеется коммутационный узел A c маршрутизатором Mikrotik CCR1036-8G-2S+, коммутационный узел B с коммутатором CRS125-24G-1S. Коммутационные узлы А и В будут соединены каналом связи (Trunk) в нашем случае по витой паре (каналов связи (trunk) может быть несколько в зависимости от количества коммутационных узлов; также если имеется ВОЛС и оптический модуль SFP mikrotik, то можно trunk назначить и на SFP). Приведу ниже схему с использованием trunk по витой паре.

Приступим к настройке коммутационного узла A с маршрутизатором Mikrotik CCR1036-8G-2S+.

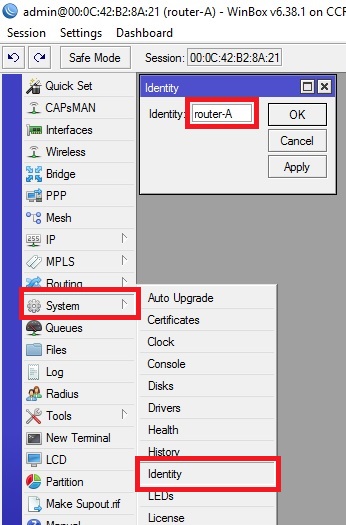

Назовем наш маршрутизатор «router-A».

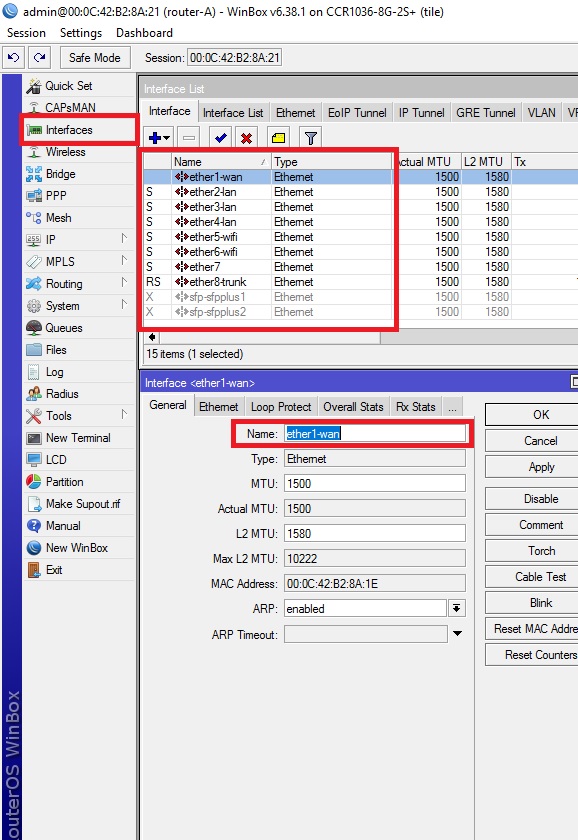

Обозначим физические порты так, чтобы не возникало путаницы, каким сетям они принадлежат. Обозначим маркировкой lan физические порты, которые будут принадлежать сети (класса А) 10.1.0.0/24, маркировкой wifi физические порты, которые будут принадлежать сети (класса С) 192.168.1.0/24 и маркировкой trunk физические порты, которые будут использоваться под канал связи типа trunk.

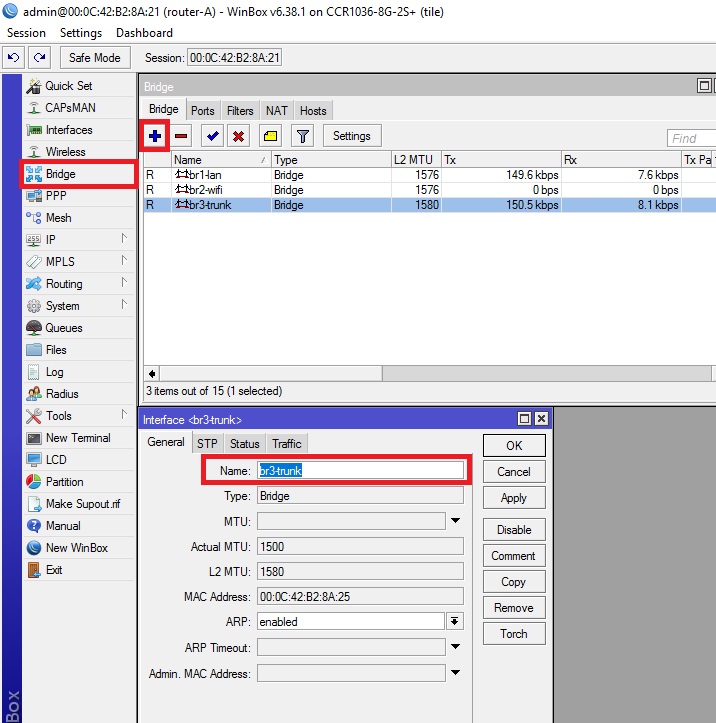

Создадим виртуальные интерфейсы во вкладке bridge, для объединения LAN портов.

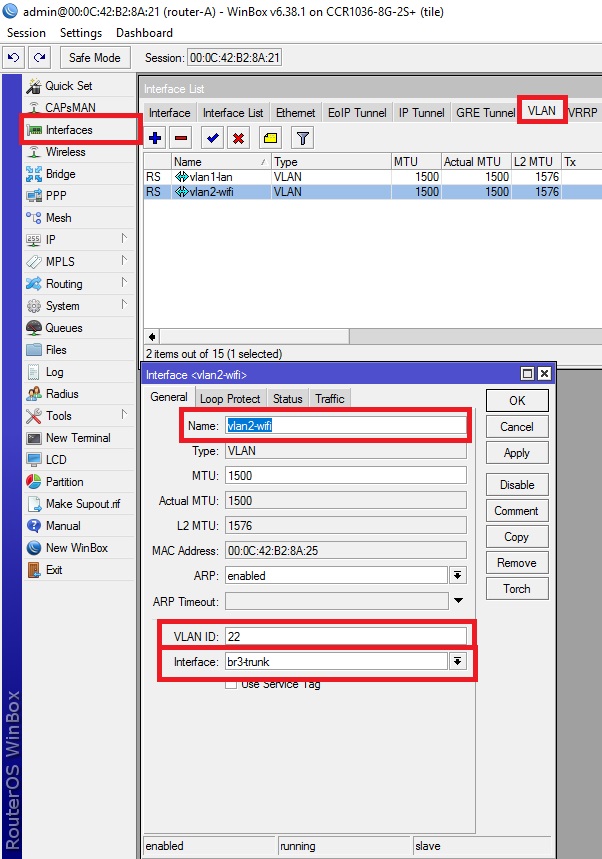

Создаем Vlan интерфейсы, с помощью которых будут транспортироваться сети 10.1.0.0/24 и 192.168.1.0/24 до коммутационного узла B по каналу связи типа trunk. VLAN id для сети 10.1.0.0/24 будет 11, а для сети 192.168.1.0/24 будет 22. С помощью этих id будет передаваться информация о принадлежности трафика к vlan1-lan и vlan2-wifi.

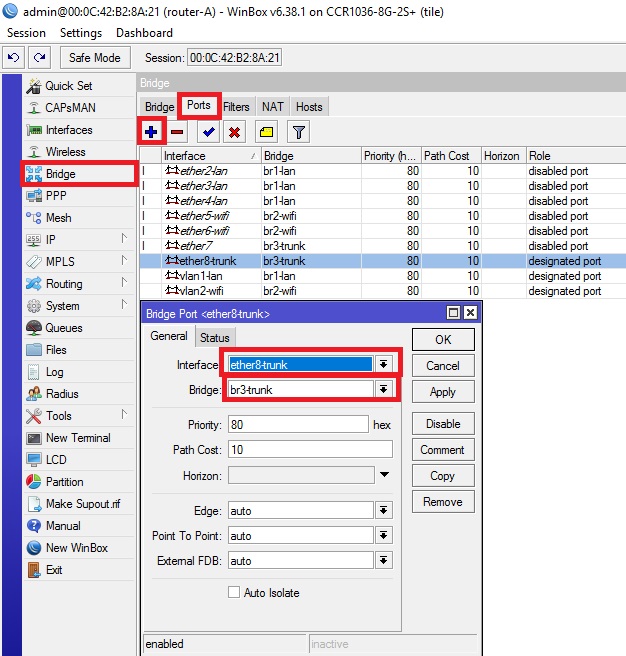

Назначаем LAN порты маршрутизатора виртуальным интерфейсам (bridge) согласно вышеуказанной схеме

(Добавлю этот LAN порт для возможно будущего коммутационного узла С, на всякий пожарный)

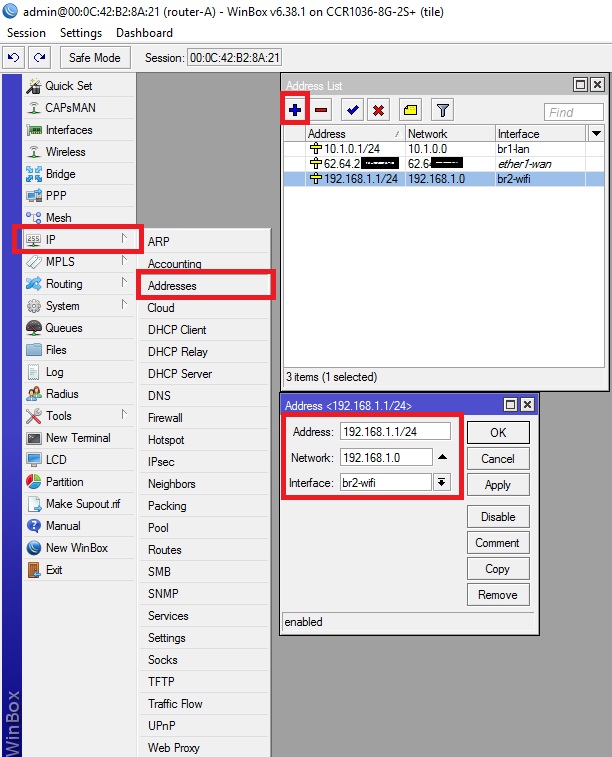

Назначаем сети виртуальным интерфейсам

Провайдер предоставляет мне интернет по протоколу EOiP. Поэтому вы на эту команду не обращайте внимания, а настраивайте доступ в интернет по wan-порту согласно настройкам, предоставленным Вашим провайдером

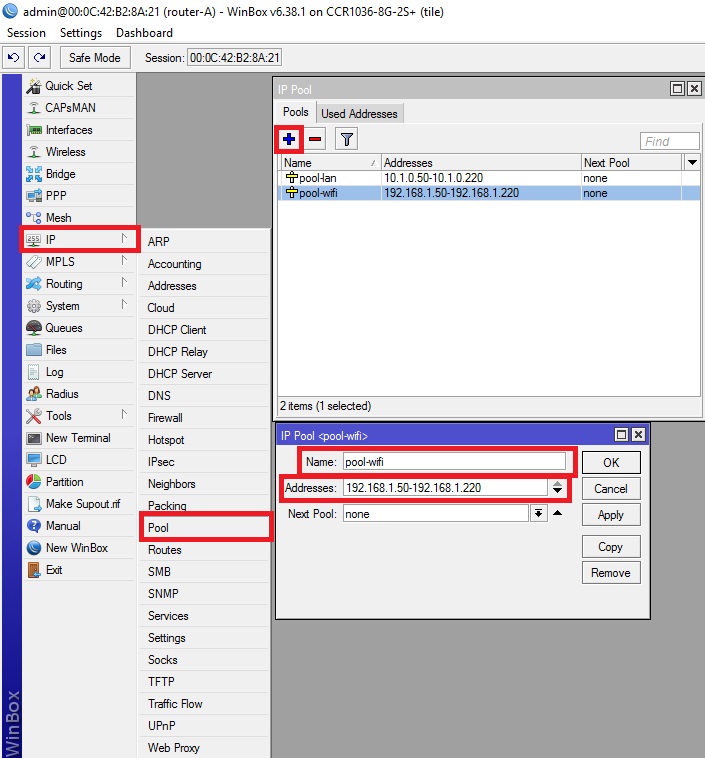

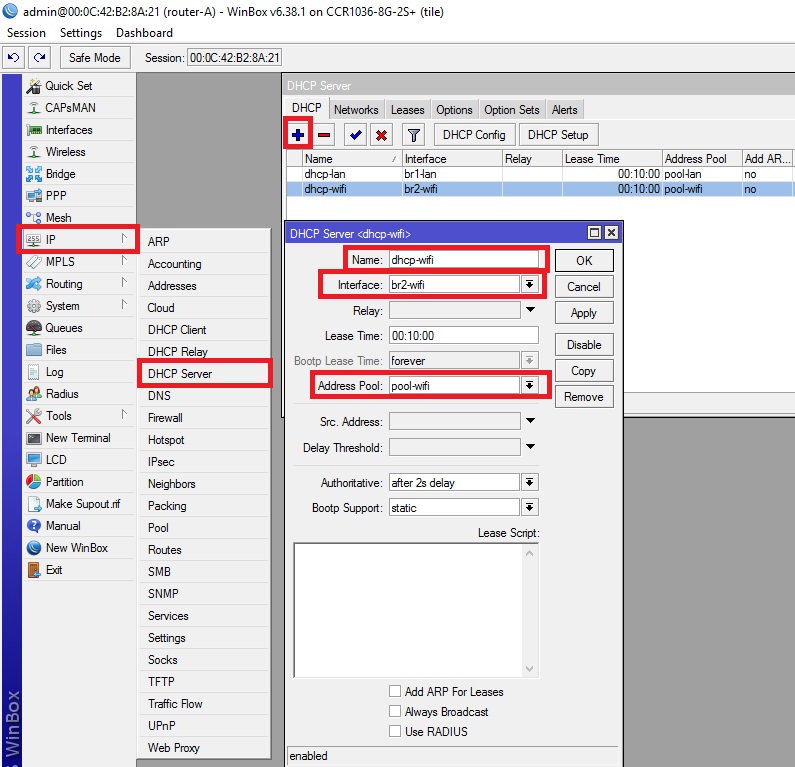

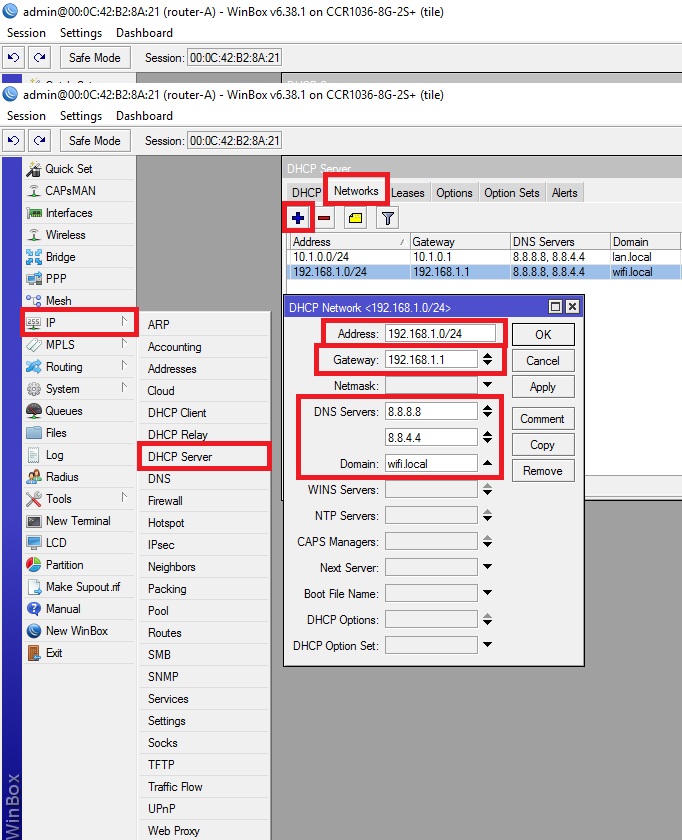

Настроим Пул раздаваемых адресов сетям, настроим dhcp

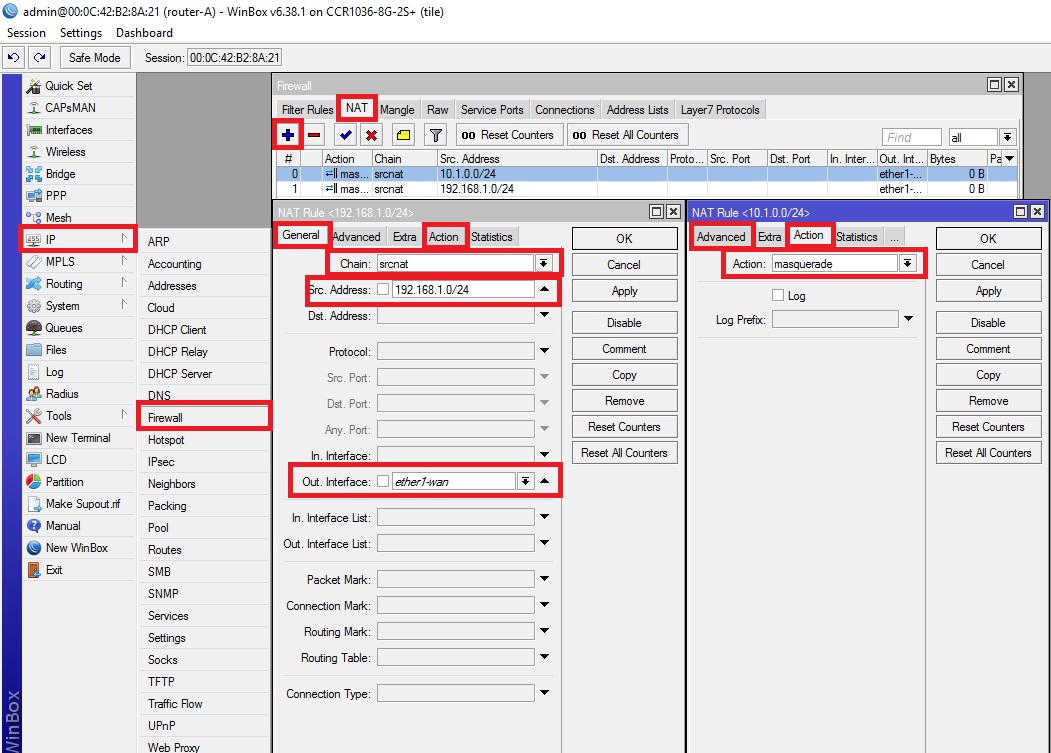

Включим NAT, чтобы устройства, находящиеся в сетях 192.168.1.0/24 и 10.1.0.0/24, имели выход в интернет.

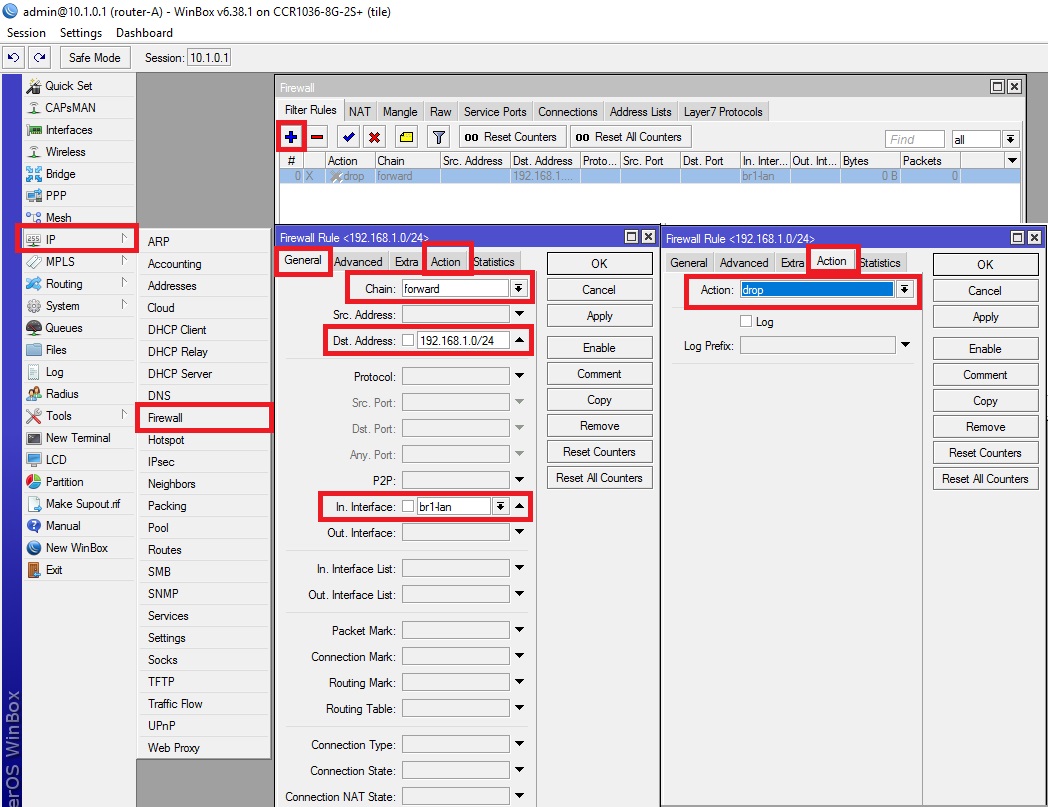

Изолируем подсети, чтобы устройства из сети 192.168.1.0/24 не видели и не использовали устройства, находящиеся в сети 10.1.0.0/24. (Я предпочитаю таким способом осуществить изоляцию; есть еще способ изолировать подсети с помощью Route Rules, но я буду использовать правило Firewall)

Данное правило можно включать и отключать в зависимости от вашей потребности в доступе к устройствам из сети 10.1.0.0/24 в 192.168.1.0/24 или наоборот.

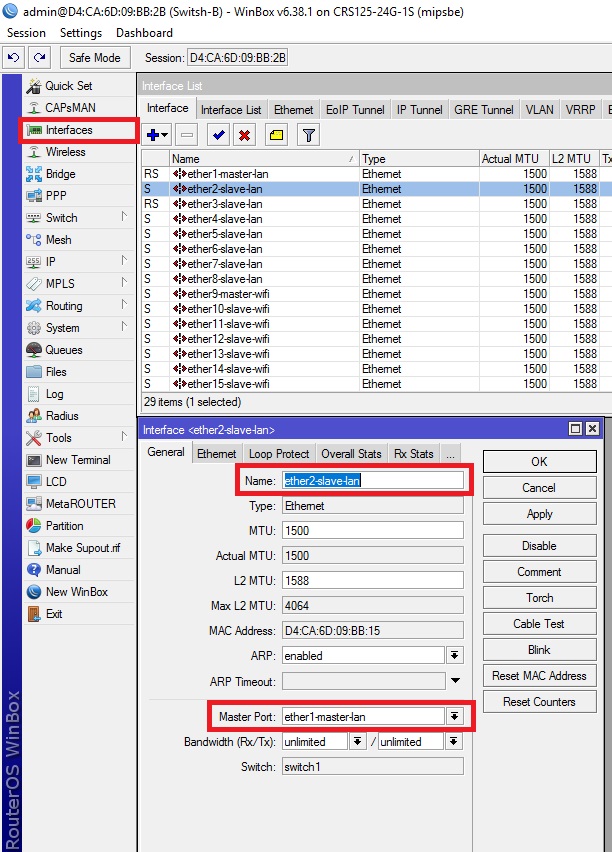

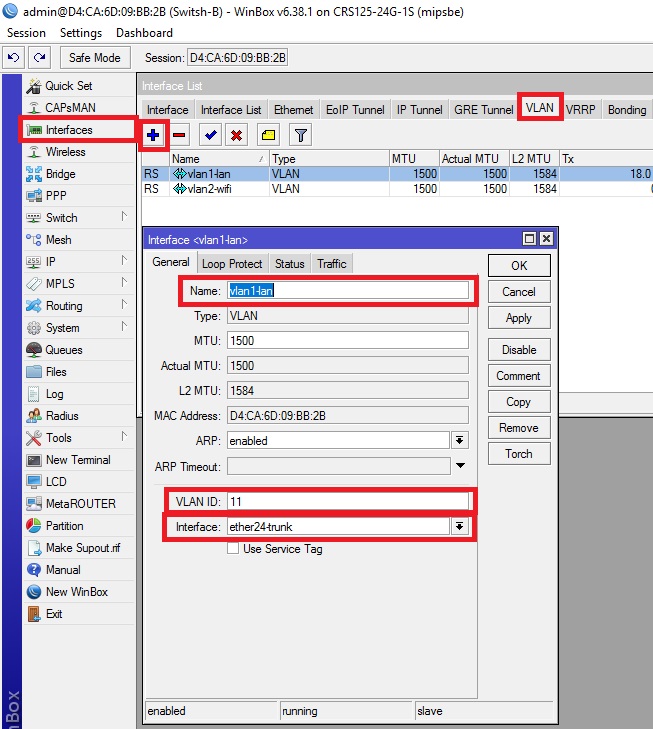

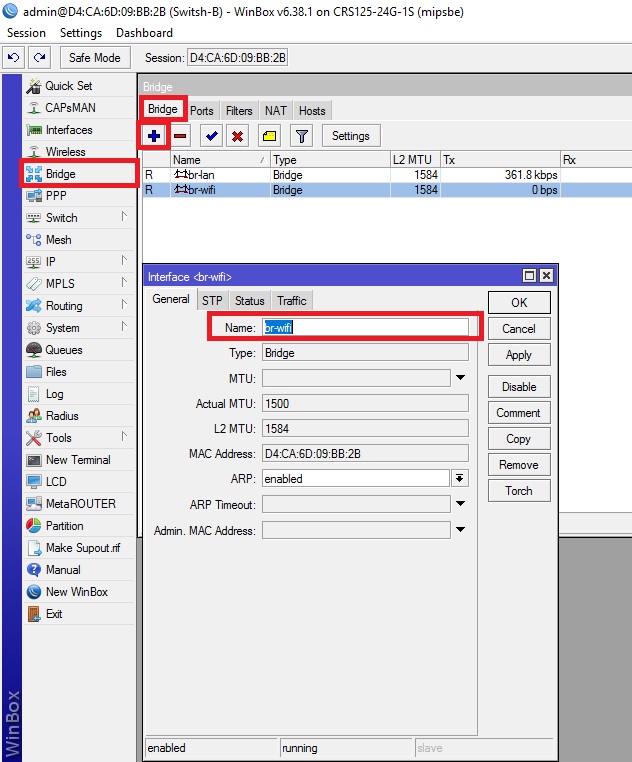

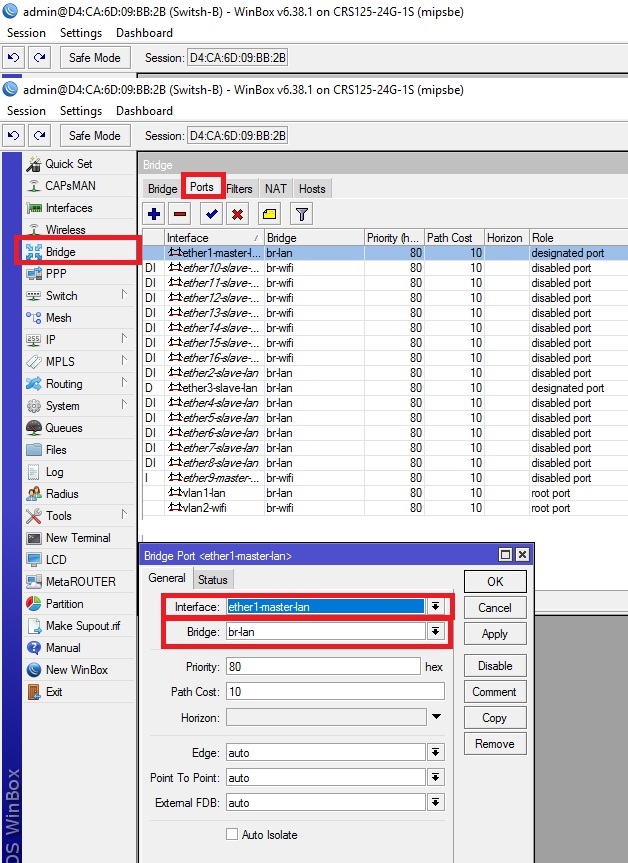

Теперь настроим коммутационный узел B с коммутатором Mikrotik CRS125-24G-1S

Назовем наш коммутатор «switch-B»:

Обозначим физические LAN порты. Объединим порты с 1 по 8 включительно в общий аппаратный коммутатор с мастер портом ether-1 и обозначим его master, остальные со 2 по 8 включительно обозначим slave. Аналогично сделаем и с портами с 9 по 16 включительно с мастер портом ether-9.

Создаем Vlan интерфейсы на физическом 24 lan-порту, с помощью которых будут транспортироваться сети 10.1.0.0/24 и 192.168.1.0/24 от коммутационного узла А по каналу связи типа trunk. Не забываем указать тот vlan id, который мы указали в соответствии с начальной схемой.

Создадим виртуальные интерфейсы во вкладке bridge для объединения LAN портов.

Таким образом, мы имеем связь между коммутационными узлами А и В, соединенные витой парой, по которой проходят две разные сети 10.1.0.0/24 и 192.168.1.0/24 с помощью VLAN.

Настройка маршрутизатора

Заходим в настройки и обзываем его исходя из картинки:

Так как маршрутизатор подключен к центральному коммутатору, то шлюзы у нас будут не физические, а виртуальные (сабинтерфейс), так как мы ведь не подключили компьютеры напрямую к маршрутизатору. Для этого надо на маршрутизаторе настроить три этих самых сабинтерфейса – ведь у нас 3 VLAN и 3 подсети:

Теперь создаем виртуальный шлюз для второй подсети. Обратите внимание, что для порта мы прописываем команду: «0/0.3». Хотя в прошлых коммутаторах мы явно указывали порт. Все это из-за того, что за шлюз будет отвечать, как раз вот этот маршрутизатор, который не подключен напрямую к устройствам.

Осталось создать шлюз для последней подсети:

Чуть не забыл сказать – маршрутизатор мы подключим к 24 порту центрального коммутатора. Теперь нам нужно разрешить отправлять пакеты всех вланов на маршрутизатор через 24 порт, к которому мы и подключились:

Не забываем указать «транковое» тегирование, ведь пакеты будут идти на сетевое устройство, а не на компьютер:

Все VLAN можно прописать просто через запятую:

- Отправка будет осуществлена по IP адресу с 192.168.1.1 (комп 1) на адрес 192.168.3.2 (комп 5).

- Первый комп вообще не понимает: «кто это вообще такой?», – и поэтому он отправляет пакет своему центральному шлюзу (192.168.1.1). Он отправляет пакет по протоколу ARP, используя MAC-адрес, чтобы запрос точно дошел до шлюза.

- Пакет доходит до центрального свича, далее идет к маршрутизатору. И потом ответ идет обратно до первого компа.

- Теперь первый комп понимает – где находится пятый и отправляет пакет по протоколу ICMP.

- Пакет доходит обратно до маршрутизатора. Роутер не знает ничего про пятый комп (192.168.3.2), но знает про коммутатор (SW3) и отправляет туда запрос.

- Коммутатор уже связывается с 5 компом, который отправляет ответ обратно.

- Но ответ доходит только до маршрутизатора, который записывает данный IP адрес в свою таблицу.

- Как видите, ответ все никак не может дойти до первого компа, хотя запрос уже был отправлен ранее. Тогда он отправляет новый пакет запросов, и вот уже тот через маршрутизатор идет до 5-го компьютера.

Именно так заполняется таблица маршрутизации. Такой долгий путь обычно начинается в самом начале. Впоследствии маршрутизатор помогает общаться всем компьютерам именно через канальный уровень.

Видео

Более детально про VLAN рассказывается в данном видео, оно достаточно долгое, но максимально информативное.

The documentation set for this product strives to use bias-free language. For the purposes of this documentation set, bias-free is defined as language that does not imply discrimination based on age, disability, gender, racial identity, ethnic identity, sexual orientation, socioeconomic status, and intersectionality. Exceptions may be present in the documentation due to language that is hardcoded in the user interfaces of the product software, language used based on RFP documentation, or language that is used by a referenced third-party product. Learn more about how Cisco is using Inclusive Language.

Catalyst Switch That Runs Cisco IOS Software

Note: VLAN number 999 is used as native VLAN here. This means the untagged traffic arriving to the WLC port will come from vlan 999. In this document the WLC has management port with tagged VLAN 1, which means traffic to/from the WLC management interface goes on VLAN 1 and VLAN 999 is not used by the WLC.

Conventions

Refer to the Cisco Technical Tips Conventions for more information on document conventions.

Requirements

There are no specific requirements for this document. However, this document assumes that there is a working DHCP server to provide IP addresses to the access points (APs) that are registered to the controller.

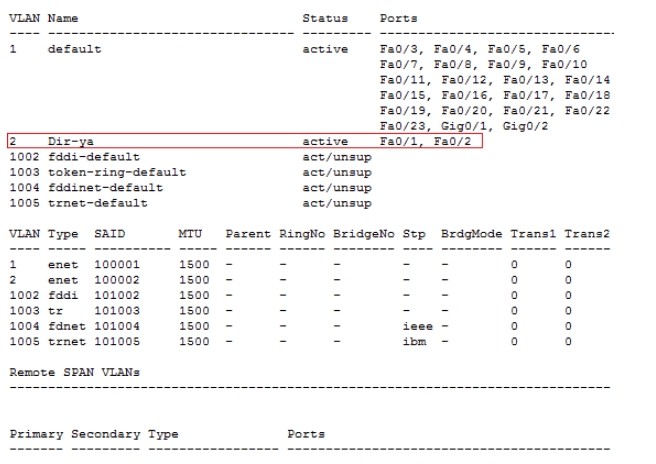

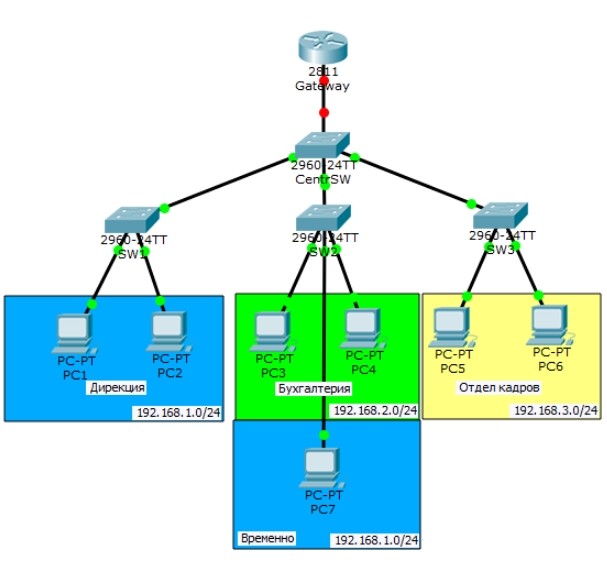

Ситуация с переездом сотрудника

Давайте рассмотрим ситуацию, что в отдел бухгалтерии нужно будет посадить сотрудника из совершенно другого отдела (на время). Допустим Елена Павловна не может сидеть в отделе Дирекции летом, так как у нее сильно повышается давление, а там не кондиционера. Начальство решает переселить её на летнее время в бухгалтерию.

Итак, что мы будем делать?! В первую очередь мы подключим её компьютер к следующему третьему порту второго свича. Теперь возникла проблема в том, что на втором коммутаторе и слухом не слыхивали про 2-ой ВЛАН и его надо создать:

Теперь нужно 3-порт настроить и добавить его в VLAN2. И также не забываем прописать ему модель тегирования:

Теперь нам нужно разрешить пропускать VLAN2 пакеты именно на внешнем порту. У второго свича (как и у всех) – это 24-ый порт. Внимательно пропишите команду:

Теперь переходим к центральному коммутатору:

Заметьте, что для 2 внешнего порта мы разрешили использовать сразу два влана. Теперь при отправке пакета – он будет доходить до центрального коммутатора. Далее он будет отправлен на 2 свич, у которого уже прописано правило – разрешающее отправлять VLAN2 пакеты только на выделенный 3 порт – где как раз и сидит переселенный сотрудник: Елена Павловна.

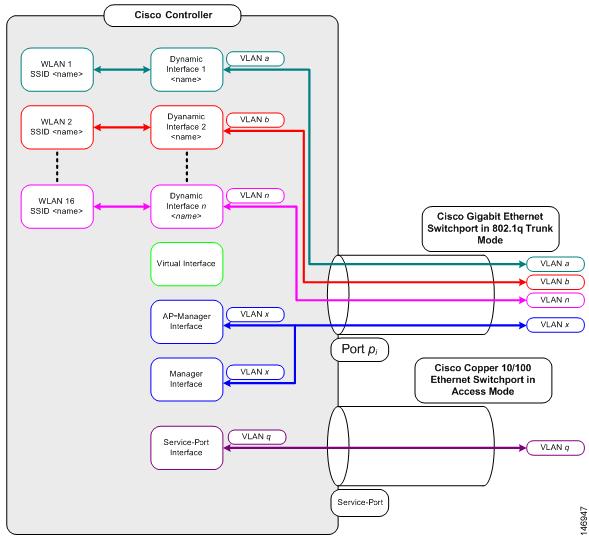

Dynamic Interfaces on WLCs

Dynamic interfaces, also known as VLAN interfaces, are created by users and designed to be analogous to VLANs for wireless LAN clients.

A controller can support up to 512 dynamic interfaces (VLANs).

Each dynamic interface is individually configured and allows separate communication streams to exist on any or all of a controller’s distribution system ports.

Each dynamic interface controls VLANs and other communications between controllers and all other network devices, and each acts as a DHCP relay for wireless clients associated to Wireless LANs (WLANs) mapped to the interface.

You can assign dynamic interfaces to distribution system ports, WLANs, the Layer 2 management interface, and the Layer 3 AP-manager interface, and you can map the dynamic interface to a backup port.

You can configure zero, one, or multiple dynamic interfaces on a distribution system port. However, all dynamic interfaces must be on a different VLAN or IP subnet from all other interfaces configured on the port.

If the port is untagged, all dynamic interfaces must be on a different IP subnet from any other interface configured on the port.

For information about maximum number of VLANs supported on a Cisco WLC platform, see the respective Cisco WLC platform's datasheet.

Cisco recommends using tagged VLANs for dynamic interfaces.

VLANs with WLAN controllers use this model:

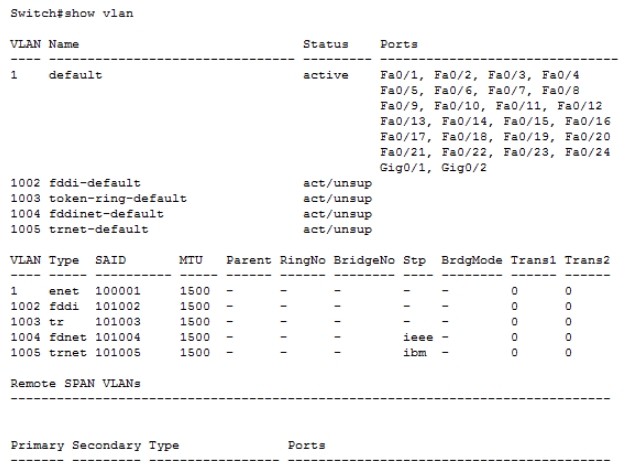

Настройка VLAN на коммутаторе

Приведу пример настройки VLAN на коммутаторе от компании CISCO. По сути у них все настройки делаются примерно одинаково, поэтому вы можете использовать данную инструкцию и в своих целях. Поддержка VLAN должна быть на всех коммутаторах с канальным уровнем.

Для начала давайте посмотрим всю таблицу коммутации VLAN стандартной консольной командной:

Смотрим по столбцам:

- Тут находится номер нашего ВЛАН подключения. Чуть ниже вы видите другие номера с 1002 по 1005 – они зарезервированы и их удалить или поменять как-то НЕЛЬЗЯ!

- Далее идут имена.

- Статус – может быть активным или активным и одновременно не поддерживаемым – как на последних зарезервированных портах.

- И последняя строка – одна из самых главных. Тут мы задаем каждому VLAN свои порты и тут мы «разделаем пространство» бухгалтеров от отдела кадров. FA0/1 переводится как «Fast Ethernet» – 1 порт. Как видите у нас тут 24 порта «Fast Ethernet» со скоростью 100 Мбит в секунду. И 2 порт: Gig01 и Gig02 – со скоростью 1000 Мбит (или 1 Гбит) в секунду (мы их пока трогать не будем).

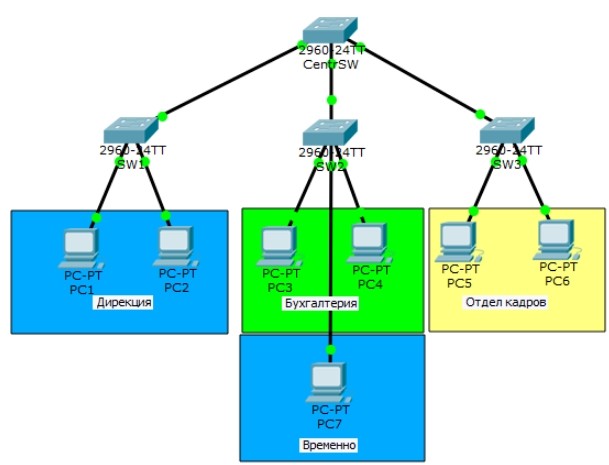

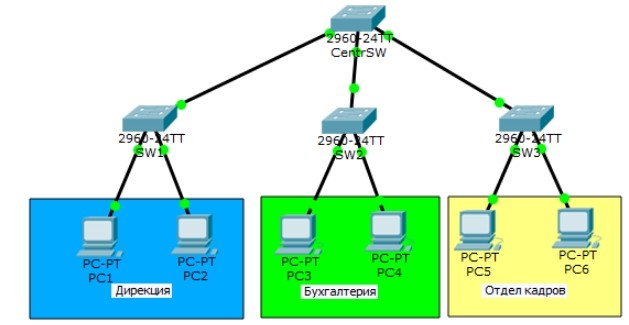

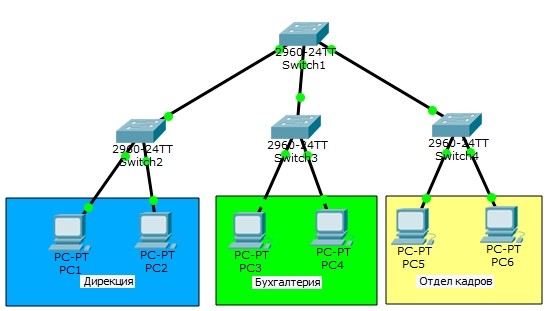

Для примера я буду использовать модель Cisco 2960 24tt, но принцип настройки, который буду показывать далее – одинаковый для всех их аппаратов. Плюс вы поймете принцип VLAN сразу и на примере.

Далее назовём как-то нашего зверя:

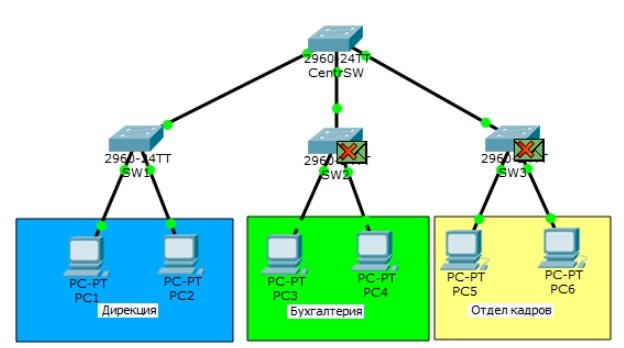

Покажу настройку на примере нашей любимой картинки, которую я показывал в самом начале. Тут у нас есть:

- Коммутаторы: SenterSW, SW1, SW2, SW3.

- Компы: PC1, PC2, PC3, PC4, PC5, PC

Запомните примерно данные названия, чтобы было проще ориентироваться при вводе команд. Можете также иногда посматривать на эту картинку.

Теперь давайте подключим наши компьютеры, и заведем им отдельные VLAN. К первому порту мы подключим первый комп, а ко второму – второй. Для того, чтобы попасть в конфиг первого порта прописываем:

ПРИМЕЧАНИЕ! Просто запомните, что команда с надписью «interface» вводит вас в настройку данного объекта.

Так как наш порт будет направлен именно на комп, то тегирование не нужно, и мы переводим его в нужное состояние:

2-ой ВЛАН мы создали, осталось теперь привязать 1-ое устройство к нему:

Теперь тоже самое проделайте и для второго порта. В самом конце надо будет привязать второй порт к тому же самому VLAN2 – мы же хотим, чтобы они находились в одной сети.

На будущее – чтобы не прописывать каждый порт таким образом, вы можете прописать диапазон портов вот так:

Итак, два компьютера теперь у вас настроены правильно и находятся в одной VLAN. Теперь нам надо подключить наш 1-ый коммутатор к центральному. Для этого мы будем использовать 24-ый порт. И конечно же нам надо перевести его в режим с тегированием:

Как бы вроде мы все сделали, но есть одна проблема: в коммутаторе нет правила, которое бы ограничивало поступление пакетов с других ВЛАН – то есть проблема с безопасностью остается. Нам нужно теперь прописать такое правило, которое бы разрешало поступление на наш 24 порт только пакеты для VLAN2:

На всякий случай проверяем таблицу маршрутизации:

Как видите наш второй VLAN теперь имеет только два доступных порта. Единственный минус данного вывода информации в том, что вы не можете посмотреть статус тегирования портов. Для этого есть отдельная команда:

show interfaces trunk

Вот тут мы видим наш 24 порт, который нам нужен для связи с центральным коммутатором. Ещё раз повторюсь, что статус тегирования (Trunk или Access) – обязательно нужно настраивать для внешних портов. В противном случае не будет смысла вообще в настройке VLAN.

Первый коммутатор мы настроили, теперь давайте настроим третий. В первую очередь нужно создать три ВЛАН для каждой из структур: дирекция, бухгалтерия и отдел кадров. VLAN 2 уже закрепился за дирекцией. Создаем VLAN для бухгалтерии:

Теперь создаем внутреннюю сеть для отдела кадров:

Ну так как данный коммутатор будет иметь связь только с сетевыми устройствами, то мы будем использовать тегирования в статусе trunk. А использовать мы будем первые 3 порта.

Вам не кажется, что мы что-то упустили? Наш центральный коммутатор по идее будет связующим звеном – ведь так?! Но мы забыли создать VLAN 2 для первого сегмента:

ПРИМЕЧАНИЕ! Дабы не запутаться обязательно называем ВЛАН как на первом коммутаторе.

А теперь останется настроить 2-ой и 3-ий коммутатор по аналогии с первым. Описывать это тут я не стану, так как делается все одинаково. Только не забудьте обозвать их – как «SW2» и «SW3». Далее нужно просто создать и прикрутить соответствующие VLAN: 3 и 4. Также не забудьте их обозвать теми же наименованиями, которые мы применили в центральном коммутаторе.

И тут мы подходим к следующей проблеме. VLAN мы создали и даже разделили на разные по портам. Вроде разделение есть, но давайте взглянем на IP адреса наших компов:

- 192.168.1.2

- 192.168.1.3

- 192.168.1.4

- 192.168.1.5

- 192.168.1.6

- 192.168.1.7

Да – все компы находятся в одной сети. Да, мы ограничили трафик на канальном уровне с помощью разбиения сегментов и портов на VLAN. Вообще мы могли просто бы разделить данную сеть на 3 подсети и трафик также бы был ограничен. Дело в том, что коммутатор не может разделять трафик между разными подсетями – это уже сетевой уровень модели OSI.

ПРИМЕЧАНИЕ! Если вы ещё путаетесь в этих понятиях, то советую прочесть статью про OSI – ссылку я оставил в самом начале статьи.

Все я это сделал в учебных целях и вообще нужно разделять сети и на канальном, и на сетевом уровне. Это можно сделать вручную на компьютерах. Но статья немного не об этом.

Теперь что будет происходить с отправлением данных? Если мы отправим пакет на PC2, то он дойдет до первого коммутатора. Далее коммутатор отправит его одновременно на PC2 и на центральный Switch. После этого центральный коммутатор отправит пакеты на другие SW (2 и 3). Там коммутаторы, у которых прописаны правила только для VLAN: 3 и 4 – просто отправят пакет в утиль. То есть данный пакет не дойдет до компов: 3, 4, 5 и 6.

Prerequisites for Configuring Dynamic Interfaces

While configuring on the dynamic interface of the controller , you must use tagged VLANs for dynamic interfaces.

Prerequisites

WLAN Controller VLAN Configuration in CLI

Use this section in order to configure your VLAN via command-line interface (CLI).

- Create the interface and the associated VLAN tag. The command is config interface createinterface_namevlan_id.

Note: If there is a space in the VLAN/WLAN name as is the case in this example, make sure the name is in quotes.

- Define the IP address and default gateway. The command is config interfaceinterface_nameIP_addressnetmaskgateway.

- Define the DHCP server. The command is config interface dhcp dynamic-interfaceprimary[secondary].

- Issue this command in order to map the interface to a physical port: config interface portoperator_defined_interface_name physical_ds_port_number.

- Verify the interface configuration. The command is show interface summary.

- Define the WLAN. Define the WLAN. The command is config wlan createwlan_idname.

- Define the interface for the WLAN. The command is config wlan interfacewlan_idinterface_name.

- Verify the WLAN and the associated interface. The command is show wlan summary.

Verify

Use this section to confirm that your configuration works properly.

You can check if the configuration works as expected. The wireless client (admin user) who is configured with SSID Admin must get connected to VLAN 20. The same user should be able to connect to the admin user on the wired network, which is also on the same VLAN. In order to verify, activate the wireless client profile for the Admin user.

Note: This document does not explain how to configure the wireless client in order to set up profiles. For information on how to configure the wireless client adapter, refer to Configuring the Client Adapter.

This example window shows that the wireless client is associated to the AP:

The show dot11 associations command on the AP also verifies that the client gets connected to VLAN 10:

Note: The Output Interpreter Tool (registered customers only) (OIT) supports certain show commands. Use the OIT to view an analysis of show command output.

You can issue the show vlans command on the AP in order to display the VLANs that are configured on the AP. Here is an example:

You can now check if the wireless admin user is able to connect to the admin user on the wired side, which is configured for the same VLAN. Issue the ping command on the wireless client. Here is an example:

Similarly, you can check if the guest users get connected to VLAN 30. You can issue the ping command on the guest wireless client in order to test the connectivity to the web server on the wired side. Here is an example:

Verify

Use this section to confirm that your configuration works properly.

Troubleshooting Procedure

Follow these instructions in order to troubleshoot your configuration:

Check if the native VLAN that is configured on the switch port and connected to the AP matches the native VLAN of the AP.

If there is a mismatch in the native VLAN, connectivity through the switch does not happen.

Ensure that all the VLANs that are configured on the wireless side are allowed on the switch port that is configured as the trunk.

By default, all VLANs are allowed through the trunk port.

Check if the bridge-group command is configured on all the VLANs except the native VLAN.

You do not need to configure a bridge group on the subinterface that you set up as the native VLAN. This bridge group is automatically moved to the native subinterface in order to maintain the link to BVI 1, which represents both the radio and Ethernet interfaces.

Caution: When you configure the bridge-group command, these commands automatically get enabled:

These are standard default settings, and you should not change them unless you are directed. If you remove these commands, the WLAN can fail to function as expected.

Contents

Общение между собой

Теперь мы подошли к вопросу использования VLAN – как видите это полезная вещь, которая строго разделяет трафик на канальном уровне и позволяет отправлять пакеты только в нужную сторону. Таким образом организовывается работа больших организаций, где есть большое количество отделов, которые не должны видеть друг друга. Но одна из проблем у нас все же остается, а именно – проблема одной сети. Все наши компьютеры находятся в первой подсети, что неправильно, и нам надо их разбить.

Но для этих целей нам также понадобится маршрутизатор, чтобы объединить сеть также и на сетевом уровне. Для этого мы подключим маршрутизатор Cisco 2811.

В настройках нам также надо будет указать шлюзы, но они будут стандартные:

- 192.168.1.1 – для дирекции

- 192.168.2.1 – для бухгалтерии

- 192.168.3.1 – для отдела кадров

Маска будет везде одинаковая: 255.255.255.0 (/24).

Для чего вообще нужен маршрутизатор – он будет позволять общаться компьютерам, которые находятся в разных VLAN. Для этого будет использоваться адрес шлюза, у каждой подсети.

Начало

Проблема локальных сетей и нескольких подсетей в том, что появляется угроза утечки информации. Давайте посмотрим на пример трех сетей: дирекция, бухгалтерия и отдел кадров. Конечно, в крупных компаниях сети куда больше, но мы рассмотрим более ужатый пример.

Представим себе, что все из этих компьютеров имеют одинаковую первую (1) подсеть, то есть – PC1 имеет адрес 192.168.1.2; PC2 имеет – 192.168.1.3; PC3 имеет адрес 192.168.1.4 и т.д. То есть все они находятся в одной подсети.

Подключены они все к разным коммутаторам. Если кто не знает, то коммутатор при отсутствии таблицы коммутации (при первом запуске) – отправляет приемный пакет на все порты. То есть если PC1 отправит пакет данных на компьютер PC2, то произойдет следующее:

- Пакет дойдет до Switch2, и он отправит его на PC2 и на центральный Switch

- Далее пакет дойдет до центрального Switch-а. Но Switch1 отправит пакеты на два других коммутатора: 3 и 4.

- Те в свою очередь отправят пакеты на все остальные PC: 3, 4, 5 и 6.

А почему же так происходит? А происходит все из-за того, что PC1 пока не знает MAC-адрес второго компа и отправляем специальный пакет по протоколу ARP, для так называемого «прозвона». Также отправляющий комп не знает адрес канального уровня – вспоминаем сетевую модель OSI.

И тут возникает две проблемы:

- Безопасность – трафик могут просто перехватить злоумышленники. В целом это можно сделать стандартными программами перехватчиками.

- Ненужный трафик – когда сеть небольшая, это не так заметно. Но представьте, что у вас сеть состоит из тысячи компьютеров. Все может привести к забитости канала и потери пакетов.

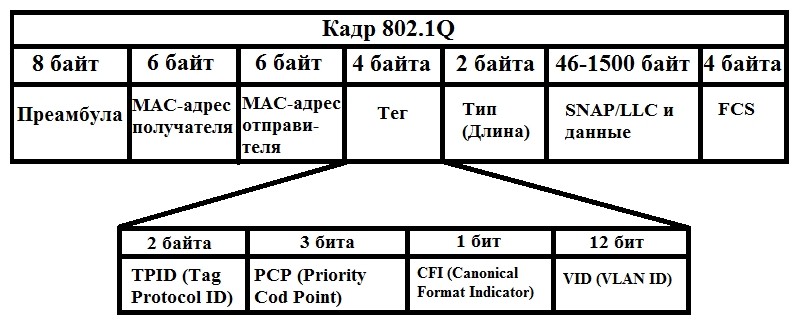

Как ни странно, но пример, который я привел был работоспособным почти в самом начале создания сетей, когда ещё интернет был слабым и юным. О проблеме знали все, и её постаралась решить компания Cisco, которая в своих лабораториях изобрела совершенно новый протокол ISL. После этого протокол Inter-Switch Link был прикручен к IEEE под кодовым названием 802.1q – именно это название вы и можете встречать в интернете или на коробке от коммутаторов.

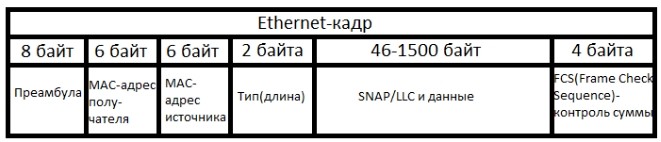

Для начала взглянем на обычный «Ethernet-кадр», находящийся в своей привычной среде обитания:

А теперь взглянем на новый кадр 802.1q:

Что у нас в итоге получается – добавляется ещё один тег с нужной для нас информацией:

- TPID – всегда будет состоять из 2 байт и обычно равен 0x8100. В переводе с английского «Tag Protocol ID» – обозначает «Идентификатор тегированного протокола».

- PCP – в нем обычно записывается приоритет того или иного трафика. Чем приоритетнее трафик, тем больше шансов, что коммутатор обработает его первым. Полезная вещь в крупных сетях. Три буквы расшифровываются – как «Priority Code Point», а переводятся как – приоритет или значение приоритета

- CFI – может иметь только два значения: 0 и 1, – так как данное поле имеет размер в 1 бит.

- VID – определяет в каком VLAN находится выделенный кадр. Обычно состоит из 12 бит. Расшифровывается как VLAN ID.

Теперь мы подошли к одному очень интересному понятию. Как вы уже поняли, данный кадр 802.1q помогает правильно отправлять пакеты данных. Но вопрос в том, зачем добавлять кадр к пакету, который уже идёт на конечное устройство пользователя? Правильно – незачем.

Именно поэтому в маршрутизаторах и коммутаторах есть два понятия:

- Trunk port (магистральный порт) – порт, который идет на другое сетевое устройство: коммутатор, маршрутизатор и т.д. Из этого порта обычно отправляются тегированные пакеты, то есть пакеты с этим самым тегом.

- Access port (порт доступа) – открытый или последний порт, из которого информация льется прямиком на компьютер пользователя. Сюда бессмысленно добавлять тег, забивая размер пакета.

Нетегированный трафик – это пакеты данных, которые идут без кадра 802.1q. Тегирование VLAN как раз и происходит по двум портам: Trunk и Access. Если вам пока ничего не понятно, то не переживайте, дальше я все покажу на примере.

Prerequisites

Introduction

This document describes how to configure Virtual LANs (VLANs) on Wireless LAN controllers (WLCs).

Преимущества технологии

К основным преимуществам такого технологического решения можно отнести следующее:

- Удобство. Это преимущество касается как владельцев сети, так и конечных пользователей. Для первых установка и настройка WLAN обходится дешевле, нежели прокладка кабеля. Кроме того, в отдельных случаях монтаж кабеля просто нецелесообразен или невозможен из-за особенностей рельефа, расположения строений и коммуникаций. Пользователи получают возможность использования стабильно высокой передачи данных на определенной территории охвата.

- Увеличение сети. Технология легко поддается расширению за счет установки дополнительных точек доступа.

- Мобильность. Покрытие практически игнорирует препятствия, что позволяет одинаково успешно пользоваться сетью в движении, на разных этажах или уровнях, в разных помещениях.

- Простота монтажа. Построение осуществляется гораздо легче по сравнению с прокладкой кабелей.

- Высокая скорость и значительный охват. Скорость сопоставима со скоростью при кабельном подключении и достигает 100 Мбит/с. Уверенный прием сигнала осуществляется в радиусе 150 м, при этом наличие дополнительных точек доступа может расширить и более.

- Одновременная работа нескольких абонентов с одинаковым уровнем сигнала для каждого.

- Унификация. Влан прекрасно совместима с многочисленными устройствами самых разных производителей.

Troubleshoot

Use this section to troubleshoot your configuration.

Conventions

Refer toCisco Technical Tips Conventionsfor more information on document conventions.

Configure the Router

The router is configured as the DHCP server for the wireless clients in VLAN 20 and VLAN 30. The router has three sub-interfaces, one for each VLAN 2, 20, and 30 so that it can assign IP addresses to clients in the subnet of their respective VLAN and perform inter-VLAN routing.

Configure

In this section, you are presented with the information to configure the features described in this document.

Note: Use theCommand Lookup Tool(registeredcustomers only) to find more information on the commands used in this document.

Restrictions on Configuring Dynamic Interfaces

The following restrictions apply for configuring the dynamic interfaces on the controller:

- Wired clients cannot access management interface of the Cisco 2504 WLC using the IP address of the AP Manager interface.

- For SNMP requests that come from a subnet that is configured as a dynamic interface, the controller responds but the response does not reach the device that initiated the conversation.

- If you are using DHCP proxy and/or a RADIUS source interface, ensure that the dynamic interface has a valid routable address. Duplicate or overlapping addresses across controller interfaces are not supported.

- You must not use ap-manager as the interface name while configuring dynamic interfaces as ap-manager is a reserved name.

Components Used

The information in this document is based on these software and hardware versions:

Aironet 1240AG Series AP that runs Cisco IOS ® Software Release 12.4(3g)JA1

Aironet 802.11a/b/g Client Adapter

Aironet Desktop Utility that runs firmware version 2.5

Catalyst 2950 switch that runs Cisco IOS Software Release 12.1(19)EA1

2800 ISR Router that runs Cisco IOS Software Release 12.4(11)T

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

WLAN Controller VLAN Configuration in GUI

Complete these steps on the WLAN controller.

From the WLC GUI, chooseController > Interfaces. TheInterfacespage lists all the interfaces that are configured on the WLC. In order to create a new dynamic interface, clickNew.

Enter the Interface Name and VLAN Identifier and clickApply.

Enter the parameters specific to this VLAN. Some of the parameters include the IP Address, Netmask, Gateway, and the DHCP server IP address, and clickApply.

Note: The IP address assigned to this interface acts as the DHCP relay for a client to obtain an IP address from the DHCP server. For example, when a client attempts to associate to a WLAN/SSID (see step 5 in this configuration) mapped to this dynamic interface, it performs a local subnet broadcast to identify the DHCP server. The controller sends a request to the DHCP server (or to itself if it is the DHCP server for the segment) with the IP address of this dynamic interface as relay IP to the DHCP server configured for this interface. The DHCP server assigns an IP address to the client from the configured DHCP scope.

Note: It is mandatory to have a valid IP address for technical reasons, but this ip will not be used unless you have DHCP proxy or "radius interface overwrite" (under WLAN config) enabled.

Note: The "Interface Name" or Vlan name is what you can use as radius attribute (airespace-interface-name) to return a vlan "name" instead of number.

Verify the interface configuration. Click theControllertab in the menu at the top of the window, and chooseInterfacesfrom the menu on the left.

Click theWLANstab in the menu at the top of the window, and clickCreate New.

Enter the Service set identifier (SSID) and Profile Name and clickApply. This example usesVLAN 81for ease of understanding.

SelectVLAN 81from the Interface Name drop-down menu at the bottom of the window, and clickApply. In this case, SSID Students is tied to Interface Name VLAN 81.

Configure VLANs for Guest Users and Admin Users on the AP

Here, you need to configure two VLANs, one for the guest users and the other for the admin department users. You also need to associate the SSID to the specific VLANs. This example configures:

VLAN 20 for the admin department and uses the SSID Admin

VLAN 30 for guest users and uses the SSID Guest

In order to configure these VLANs, enter these commands in global configuration mode:

Repeat the same procedure in order to configure VLAN 30 for the admin users:

Note: This document uses open authentication for both SSIDs Admin and Guest. The authentication types are tied to the SSIDs that you configure for the AP. For information on how to configure different authentication types on the AP, refer to Configuring Authentication Types.

Introduction

This document provides a configuration example that shows how to configure VLANs on Cisco Aironet Access Points (APs) with use of the command-line interface (CLI).

Requirements

Ensure that you meet these requirements before you attempt this configuration:

Knowledge of the basic configuration of Aironet APs

Knowledge of the configuration of the Aironet 802.11a/b/g Client Adapter with the Aironet Desktop Utility

Basic knowledge of the configuration of Cisco Catalyst switches and Cisco routers

Configure the Catalyst Switch

The next step is to configure the switch ports which will connect the APs and the router to the wired network. You should configure the switch port which connects to the AP and the router as a trunk port because this port carries traffic from all VLANs on the wireless network. In this example, the VLANs are VLAN 20, VLAN 30, and the native VLAN 2. When you configure the switch port, which connects to the AP and the router, ensure that the native VLANs that you configure match the native VLAN on the AP and the router. Otherwise, frames are dropped. In order to configure the trunk port on the switch, issue these commands from the CLI on the switch:

Note: This document uses the Catalyst 2950 switch. The configurations on the switch port can vary, which depends on the switch model that you use. As shown in the diagram, interface fastethernet 0/5 connects to the Router, and interface fastethernet 0/10 connects to the Access Point.

Note: Cisco IOS Software-based Aironet wireless equipment does not support Dynamic Trunking Protocol (DTP). Therefore, the switch must not try to negotiate DTP.

Как настроить точку доступа?

Краткая пошаговая инструкция:

- В любом браузере вводим адрес своего модема и авторизуемся.

- В меню находим пункт WLAN и активируем Wireless Lan. Далее пишем имя сети, отмечаем регион. В графе Channel ставим режим «авто».

- В настройках шифрования вводим и сохраняем пароль.

- В пункте Setup Access List выбрать устройства, которым будет открыт точка доступа.

- Активируем галочкой Turn Access Control On.

Как включить WLAN на Windows? Смотрите подробную инструкцию в следующем видео:

Не забывайте одно правило: если вы пользуетесь свободным, незапароленным Вай-Фай, злоумышленники могут видеть, какие сайты вы посещаете, и перехватить введенные пароли!

Всем привет! И сегодня мы постараемся полностью раскрыть вопрос – что такое VLAN и как его настроить на CISCO. Постараюсь писать, как можно проще и с простыми примерами – для чайников. Для полного понимания я советую прочесть статью от начала и до конца. Вам не нужно иметь под рукой коммутатор от CISCO, чтобы понять принципы стандартной настройки – все можно понять «на лету», так как я буду использовать простой пример. Если у вас будут какие-то вопросы или дополнения, пишите в комментариях.

Components Used

Catalyst switch that runs Cisco IOS ® Software.

Cisco WLC 8540 that runs software version 8.5.120.0.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Troubleshooting Commands

You can also use these commands in order to troubleshoot your configuration on the AP:

Note: The Output Interpreter Tool (registered customers only) (OIT) supports certain show commands. Use the OIT to view an analysis of show command output.

show vlans dot1q

show dot11 associations

On the Catalyst 2950 switch, you can use these commands in order to troubleshoot the configuration:

show interface fastethernet x / x switchport

show interface fastethernet x / x trunk

On the router, issue these commands in order to troubleshoot the configuration.

debug ip dhcp server packet

show ip interface brief

Here is an output of successful IP-address assignment to the client in SSID Admin.

Кабельные сети не могут покрыть все пространства, где необходим или желателен высокоскоростной интернет. Кроме того, на них влияет топология, относительная сложность монтажа и ограниченность конечных пользователей сети. При таких обстоятельствах оптимальным решением является проведение WLAN и Wi-Fi.

WLAN, что это такое? Чем отличается WLAN? Это точка доступа к интернету, современная технология передачи информации посредством радиосигналов, без наличия кабельных соединений. Влан расшифровывается как беспроводная локальная сеть (Wireless Local Area Network). Наличие специальных модулей в смартфонах, планшетах, ноутбуках или стационарных ПК позволяет пользователям получать устойчивый сигнал в границах покрытия, как находясь неподвижно, так и перемещаясь.

Что такое WLAN, узнаете, посмотрев следующее видео:

WLAN Controller VLAN Verification

- Verify the interface configuration. The command is show interface summary.

- Verify the WLAN and the associated interface. The command is show wlan summary.

Network Diagram

This document uses this network setup.

An Aironet 1200 Series AP has three VLANs—VLAN 2, VLAN 20, and VLAN 30. The setup in this document uses VLAN 2 as the native VLAN, VLAN 20 for the administrative (admin) department, and VLAN 30 for guest users. Wireless users who belong to the admin department must connect to the AP and should be able to connect to the admin department users on the wired network (on VLAN 20). The wireless guest users must be able to connect to a web server that is on the wired segment on VLAN 30. A Catalyst 2950 switch connects the AP to the wired network. A 2800 ISR router connects to the same switch and acts as a DHCP server for wireless clients that belong to VLAN 20 and VLAN 30. The router needs to assign IP addresses to clients from their respective subnet. You must configure the AP, Catalyst switch, and the router for an implementation of this setup.

Below is the list of IP addresses used for the devices in the document. All the IP addresses use /24 subnet mask

AP Bridge-Group Virtual Interface (BVI) IP address (VLAN 2)—172.16.1.20

Wireless client (SSID Admin) that connects to VLAN 20 gets an IP address from the DHCP server of the router from the subnet 172.16.2.0

Wireless client (SSID Guest) that connects to VLAN 30 gets an IP address from the DHCP server of the router from the subnet 172.16.3.0

Admin user on the wired network on VLAN 20—172.16.2.60 (Static IP)

Web server on VLAN 30—172.16.3.60 (Static IP)

Sub-interface of the router in VLAN 2—172.16.1.1

Sub-interface of the router in VLAN 20—172.16.2.1

Sub-interface of the router in VLAN 30—172.16.3.1

Troubleshoot

Use this section to troubleshoot your configuration.

Catalyst Switches Verification

Configure

In this section, you are presented with the information to configure the features described in this document.

Note: Use the Command Lookup Tool (registered customers only) to find more information on the commands used in this document.

In order to configure the AP to connect to a specific VLAN, you must configure the service set identifier (SSID) to recognize the VLAN. Either a VLAN ID or a name identifies a VLAN. Therefore, if you configure the SSID on an AP to recognize a specific VLAN ID or name, you can establish a connection to the VLAN. After establishment of the connection, the wireless clients that connect to the AP with use of the specific SSID are assigned to that VLAN. Because you can configure up to 16 SSIDs on an AP, you can create 16 VLANs on an AP. In order to configure VLANs on APs and establish connectivity, you must complete these steps:

Contents

Configure the Native VLAN on the AP

The VLAN, to which the Access Point itself and other infrastructure devices such as the switch, to which the access point connects, is called native VLAN. Native VLAN of the Access Point is usually different from other VLANs configured on the Access Point. It is BVI interface, which is used for the management of the Access Point that is assigned an IP address in the native VLAN subnet. The traffic, for example, management traffic, sent to and by the Access Point itself assumes the native VLAN, and it is untagged. All untagged traffic that is received on an IEEE 802.1Q (dot1q) trunk port is forwarded with the native VLAN that is configured for the port. If a packet has a VLAN ID that is the same as the native VLAN ID of the sending port, the switch sends the packet without a tag. Otherwise, the switch sends the packet with a tag.

In order to configure a native VLAN on an AP, issue these commands in global configuration mode on the AP:

Читайте также: