Настройка firewall tl er6020

Всем привет! В настоящее время вопрос безопасности при работе за компьютером играет очень большую роль. Но как обезопаситься себя от проникновения на свой компьютер шпионских программ и уменьшить вероятность незаконного проникновения на свой компьютер?

Помимо таких обязательных действий, как установка хорошего антивируса и Firewall ( межсетевой экрана), необходимо максимально защитить свой роутер от несанкционированного доступа.

В сегодняшней статье я хотел бы рассмотреть, как правильно настроить WI-FI роутер на максимальную безопасность, на примере своего роутера TP-Link

Для начала нам необходимо зайти в настройки WI-FI роутера. Для этого необходимо вбить в поисковой строке браузера адрес 192.168.0.1 ( у разных моделей роутеров может быть различный адрес, его необходимо посмотреть в инструкции к вашему роутеру).

Затем необходимо ввести логин и пароль. По умолчанию они одинаковые: логин admin и пароль admin ( они указаны в инструкции к вашему роутеру). И затем нажать ОК.

1. В первую очередь нам необходимо установить пароль на WI-FI роутер. Это позволит нам обезопаситься от несанкционированного подключения к нашей сети посторонних лиц, находящихся в ближайшей близости, и уменьшить шанс "взлома".

Для этого необходимо перейти на пункт "Беспроводной режим" далее "Защита беспроводного режима"

Далее необходимо в правом окне выбрать тип защиты WPA/WPA2-Personal. В поле "версия" необходимо выбрать WPA2-Personal, "Шифрование" - поставить значение AES. И в поле Пароль PSK - необходимо ввести и запомнить пароль от WI-FI роутера, который вы будете вводить при попытке подключения к вашей сети смартфона, планшета и т.д. Стоит учесть, что пароль лучше придумать посложнее, используя латинские буквы большие и маленькие, цифры, специальные символы ( + = №"). Чем сложнее будет пароль тем лучше. После ввода пароля нажать кнопку "Сохранить"

После данного действия необходимо перезагрузить роутер, для того чтобы сохранить данную настройку. Для этого необходимо выбрать пункт "Системные инструменты" и в нем выбрать пункт "перезагрузка" и в правом окне нажать на кнопку "перезагрузка"

После этого произойдет перезагрузка роутера и вы сможете подключиться к вашей сети с помощью указанного вами пароля.

2. Следующим шагом нам необходимо зайти в пункт "Безопасность" и далее "расширенные настройки защиты".

Затем в правой части окна нам необходимо включить пункт Защита от Dos-атак, далее проставить "галочки" как указано ниже, и нажать на кнопку "Сохранить".

3. Следующим шагом необходимо в этом же пункте "Безопасность" выбрать подпункт "Локальное управление"

И в правом окне необходимо Выбрать пункт "Только указанные в списке компьютеры" , затем нажать на кнопку "Добавить", после этого в списке появится MAC-адрес вашего компьютера и затем нажать на кнопку " Сохранить ". Это делается для того, чтобы управлять данным компьютером могли только вы, точнее убрать вероятность удаленного управления.

Финальным шагом необходимо поставить пароль на сам роутер, чтобы при входе для управления им у вас был другой логин и пароль, нежели admin admin.

Для этого выбираем пункт "Системные инструменты" и далее подпункт "пароль"

Теперь в правом окне необходимо ввести логин и пароль, под которым вы будете заходить в настройки вашего роутера, и нажать "Сохранить"

Ну вот и все, мы настроили наш WI-FI роутер на максимальную безопасность! Друзья, если вам понравилась данная статья, подписывайтесь на канал, пишите ваши комментарии!

Подробное описание возможностей и настройки TL-ER6020 доступно здесь. В данной статье мы ограничимся описанием настройки маршрутизатора TP-Link TL-ER6020 для работы с 3CX Phone System.

Схема сети предусматривает расположение сервера 3CX на NAT маршрутизатора в сети 192.168.0.0 / 24. IP адрес маршрутизатора 192.168.0.1, а IP адрес сервера 3CX 192.168.0.2

Заключение

Настройка VPN маршрутизатора TP-Link TL-ER6020 для работы с 3CX Phone System – достаточно несложный процесс, однако требует учета некоторых особенностей, с которыми нам пришлось столкнуться. Также желательно иметь понятие об основных принципов работы VoIP технологий.

В этом руководстве мы не рассмотрели такую интересную возможность TL-ER6020, как резервирование WAN канала. Эта возможность позволяет обеспечить бесперебойную VoIP связь даже в случае “падения” основного интернет – подключения.

Из-за существования функции NAT трафик из внешних сетей, активно обращающийся к локальной сети маршрутизатора, будет отброшен NAT.

Как разрешить удаленному ip-адресу подключение к определенному компьютеру или службе по внутренней локальной сети? Нам нужно открыть порты для сервера на маршрутизаторе.

Сценарий применения

Возьмем TL-ER6120 v2 в качестве примера. Веб-сервер находится в локальной сети TL-ER6120 – его IP-адрес /порт 192.168.0.164:2018. WAN1 TL-ER6120 v2 - IP-адрес - 17.23.52.10. Клиент может иметь любой IP-адрес, для доступа к WAN1. В данном примере мы берем 10.155.77.33. Топология подключения выглядит следующим образом:

Шаги настройки

На главной странице управления перейдите в раздел Transmission ---->NAT ----> Virtual Servers. Нажмите «Добавить» (Add). В всплывающем меню заполните параметры, как показано на скриншоте ниже.

Укажите «Имя записи» (Name) - WEB_Server;

Выберите «Интерфейс» (Interface) – WAN;

Укажите «Внутренний / Внешний порт» (External/Internal) – 2018;

Введите «IP-адрес узла локальной сети» (Internal Server IP) - 192.168.0.164

Выберите «Протокол» (Protocol) – ALL;

Отметьте состояние записи «Включено» (Enable).

Нажмите «ОК».

С устройства, имеющего IP-адрес 10.155.77.33, мы открываем браузер и вводим в адресной строке 17.23.52.10:2018, после чего попадаем на веб-страницу сервера в сети TL-ER6120, который имеет IP адрес/порт 192.168.0.164:2018.

Был ли этот FAQ полезен?

Ваш отзыв поможет нам улучшить работу сайта.

Что вам не понравилось в этой статье?

- Недоволен продуктом

- Слишком сложно

- Неверный заголовок

- Не относится к моей проблеме

- Слишком туманное объяснение

- Другое

Как мы можем это улучшить?

Спасибо

Спасибо за обращение

Нажмите здесь, чтобы связаться с технической поддержкой TP-Link.

Отключение сервиса SIP ALG

Отключите SIP ALG в разделе Advanced – NAT – ALG.

Recommend Products

Широкополосный маршрутизатор с балансировкой нагрузки

Широкополосный маршрутизатор с балансировкой нагрузки

Подписаться на рассылку Мы с ответственностью относимся к вашим персональным данным. Полный текст политики конфиденциальности доступен здесь.

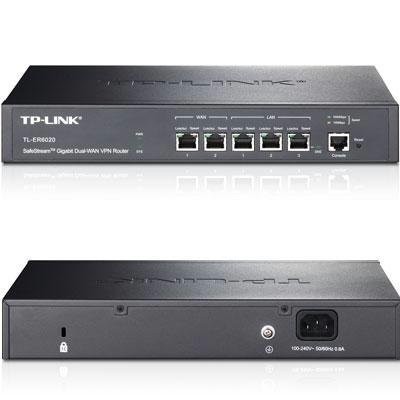

Гигабитный VPN маршрутизатор на основе системы SafeStream™ TL-ER6020 дает вам много возможностей по обработке информации и большой набор разных функций - IPsec/PPTP/L2TP VPN, контроль доступа, лимит сессий, балансировка нагрузки, IM/P2P блокировка, контроль пропускной способности, защита от DoS, сервер PPPoE и прочие. Этот комплект функций отлично подойдет для эффективной, защищенной и легкоуправляемой сети в средних и малых организациях, отелях и зданиях с большим объемом пользователей.

Оптимизация пропускной способности

Устройство оснащено двумя портами WAN, с помощью которых предоставляет широкие возможности пользованием Интернетом через одно и то же устройство. Режим «разумной» балансировки нагрузки распределяет потоки данных согласно с загруженностью каждого из WAN портов, тем самым, увеличивая скорость передачи по любому из каналов. Благодаря функциям Контроля пропускной способности и Лимита сессий на основе IP, администраторы могут проводить гибкое управление пропускной способности сети для ее оптимизации.

Большая производительность VPN

Роутер имеет поддержку нескольких протоколов VPN, среди которых PPTP, IPsec и L2TP в системе Клиент/Сервер, а также он справляется с большими объемами проходящего трафика. Устройство оснащено аппаратным встроенным VPN-обработчиком, с помощью которого аппарат контролирует и поддерживает до ста соединений LAN-to-LAN/Client-to-LAN IPsec VPN. Расширенные VPN опции включают: шифровку DES/3DES/AES128/AES192/AES256, Ручное/ IKE key управление, MD5/SHA1 аутентификацию и Основную/Агрессивную функции согласования.

Расширенные режимы защиты

Для защиты сети от внешней угрозы, аппарат оснастили автозащитой, которая может найти и заблокировать ДОС-атаки, такие как: TCP-сканирование, TCP/UDP/ICMP Flooding, Ping of Death (поддельный Ping) и прочие. Кроме этого, роутер оснащен аппаратным DMZ портом, позволяющим избежать внешние атаки и угрозы.

Безопасность вложений

Маршрутизатор оборудован прочной защитой от ударов молнии, позволяющей предупреждать выбросы тока и выполнять безвредную разрядку напрямую через заземление. Устройство оснащено защитой от электро разрядов до 4 кВ при правильном заземлении. Эта характеристика дает возможность защитить ваши средства при опасных погодных явлениях.

Тестирование настройки

Чтобы проверить правильность работы сетевого экрана сделайте исходящий и входящий вызовы. Вызов должен проходить успешно, слышимость должна быть двухсторонней и не должно происходить обрыва связи через 32 секунды.

Настройка сетевого экрана для повышения безопасности

Публикация сервисов так, как она реализована в TL-ER6020, вызывает справедливые опасения: мы открываем SIP порт 5060, который так любят хакеры, фактически, для всего мира. В интерфейсе публикации нет никакой возможности указать, для каких IP адресов следует открывать SIP порт сервера 3CX.

Наша настоятельная рекомендация: открывать порт 5060 только для SIP адресов операторов связи / SIP провайдеров, с которыми работает ваша система.

В нашем примере система работает с российским оператором Мегафон (услуга Мультифон) и украинским оператором Киевстар, при этом Мегафон использует разные IP адреса для SIP сервера и SIP прокси, а Киевстар – единственный SIP сервер.

Сперва определим сервисы / диапазоны портов, доступ к которым следует ограничить в разделе Firewall – Access Control – Service.

Здесь мы определили только SIP порт 5060 и RTP порты 9000-9255. Поскольку остальные сервисы 3CX должны быть доступны для любого IP адреса в Интернет и ограничивать к ним доступ нет необходимости.

В разделе Firewall – Access Control – Access Rules добавим правила сетевого экрана, разрешающие доступ к определенным сервисам 3CX только с определенных SIP адресов.

Также необходимо добавить одно общее запрещающее правило, ограничивающее доступ к указанным портам всем адресам Интернет. Обратите внимание – это правило должно стоять последним в списке. Окончательный список правил должен выглядеть таким образом.

Вторая часть списка с общим запрещающим правилом.

Настройка маршрутизатора

- Подключение хотя бы одного WAN порта к сети Интернет

- Отключение сервиса SIP ALG

- Публикация сервисов (проброс портов) через NAT, необходимых для полноценной работы 3CX Phone System

- Дополнительная настройка сетевого экрана для повышения безопасности

- Тестирование правильности настройки TL-ER6020 входящим и исходящим SIP вызовом

Подготовка маршрутизатора

- Зайдите в интерфейс маршрутизатора по адресу 192.168.0.1 (адрес по умолчанию) с именем пользователя и паролем admin / admin и обновите маршрутизатор

- После обновления рекомендуется сбросить устройство в настройки по умолчанию

Подключение маршрутизатора к Интернет

Подключение одного (или обоих) WAN портов к Интернет делается в разделе Network – WAN. В нижней части интерфейса можно проверить статус подключения. В данном примере используется подключение PPPoE.

Recommend Products

Широкополосный маршрутизатор с балансировкой нагрузки

Широкополосный маршрутизатор с балансировкой нагрузки

Подписаться на рассылку Мы с ответственностью относимся к вашим персональным данным. Полный текст политики конфиденциальности доступен здесь.

Если вам нужно блокировать доступ к определенным web -сайтам для некоторых компьютеров вашей сети, воспользуйтесь функцией Domain Filtering (Фильтр доменов).

Откройте браузер и введите IP адрес маршрутизатора (по умолчанию 192.168.1.1) в адресную строку. Нажмите Enter (Ввод).

Введите логин и пароль для входа в web -интерфейс, по умолчанию и логин, и пароль admin .

Нажмите Security -> Firewall (Безопасность -> Брандмауэр) в левой части страницы.

Активируйте Firewall (Брандмауэр) и функцию Domain Filtering (Фильтр доменов).

Нажмите Save (Сохранить), чтобы сохранить настройки.

Нажмите Security -> Domain Filtering (Безопасность -> Фильтр доменов).

Нажмите Add New (Добавить), чтобы создать и редактировать правило.

Введите время действия правила, введите адрес сайта, который хотите заблокировать в поле Domain Name (Имя домена). Активируйте правило.

Нажмите Save (Сохранить), чтобы сохранить настройки.

После вышеизложенных действий доступ к указанному сайту будет заблокирован.

Если вы хотите заблокировать доступ к другим сайтам, нажмите Add New (Добавить), чтобы создать новые правила. Заметьте, что для каждого сайта создается отдельное правило.

Был ли этот FAQ полезен?

Ваш отзыв поможет нам улучшить работу сайта.

Что вам не понравилось в этой статье?

- Недоволен продуктом

- Слишком сложно

- Неверный заголовок

- Не относится к моей проблеме

- Слишком туманное объяснение

- Другое

Как мы можем это улучшить?

Спасибо

Спасибо за обращение

Нажмите здесь, чтобы связаться с технической поддержкой TP-Link.

Публикация сервисов (проброс портов) через NAT

- 5060 TCP/UDP – SIP

- 5090 TCP/UDP – 3CX Tunnel

- 5000, 5001 (для веб сервера Abyss) или 80 и 443 (для сервера IIS) TCP – расширенное управление 3CXPhone и автонастройка IP телефонов

- 9000-9500 UDP – RTP и WebRTC медиапоток

После публикации всех сервисов, интерфейс должен иметь примерно такой вид.

Читайте также: