На usb ключе не найдена ключевая пара

Всем привет. В этом посте я хочу рассказать о подводных камнях выпуска квалифицированной электронной подписи (КЭП) для физического лица и о моем личном опыте взаимодействия с удостоверяющими центрами (УЦ). Не буду вдаваться в законодательство и прочие юридические подробности, специалистом в которых я не являюсь. Могу лишь сказать что существует ФЗ (номер сейчас не вспомню) согласно которому КЭП признается аналогом обычной подписи физического лица, что открывает для простого пользователя массу возможностей. Например, с помощью КЭП можно подписывать произвольные документы, например, всякие заявления в PDF в банки, сотовым операторам, коммунальщикам и т.п. и отправлять их по обычной электронной почте, без необходимости посещения этих учреждений лично. По закону документ подписанный КЭП и отправленный по электронной почте, если и не считается юридически значимым (здесь не могу сказать, т.к. не юрист), то подпись на нем по-крайней мере точно считается аналогом вашей обычной подписи, что, как минимум, удобно. Плюс, вы можете получать различные государственные сервисы, например, регистрацию ИП и т.п., как раз для всего этого вам и пригодится КЭП.

Если вы не специалист в криптографии и никогда не касались подобных моментов, то немного поясню. Физически КЭП представляет собой сертификат, выданный аккредитованным удостоверяющим центром, а также ключевую пару, состоящую из открытого/публичного и закрытого/приватного ключа. Приватный ключ должен храниться в защищенном контейнере на ПК или на специальном устройстве - токене. Например, Рутокен Lite, Рутокен ЭЦП 2.0, Jacarta, eSmart и т.п. Также при создании ключевой пары могут использоваться различные алгоритмы, самые распространенные и наиболее используемые из них - зарубежные, например, RSA и др., у нас же в стране официально стандартом для КЭП признан алгоритм ГОСТ Р 34.10-2012.

Процесс выпуска КЭП в теории выглядит следующим образом. Пользователь формирует на своем ПК ключевую пару: закрытый ключ, и получающийся из него открытый. После чего генерируется запрос на сертификат, согласно определенному шаблону, например, для КЭП в него заполняются такие поля, как Фамилия Имя Отчество пользователя, ИНН, СНИЛС, e-mail и др. Все это происходит с использованием СКЗИ (средства криптографической защиты информации), наиболее распространенными из которых являются КриптоПро CSP и VipNet CSP. Если кому-то интересно более подробно - то данную информацию можно найти на сайте практически любого удостоверяющего центра.

Теперь самое главное. Носители ключевой пары (токены) бывают нескольких видов. Если немного углубиться в технические детали, то это - с поддержкой аппаратной криптографии и без. Что это значит? На носителе с поддержкой аппаратной криптографии можно создать неэкспортируемую ключевую пару, т.е. в этом случае приватный ключ создастся на самом носителе и не сможет быть извлечен оттуда. Другими словами, все операции с электронной подписью будут выполняться на самом носителе, приватный ключ никогда его не покинет, не окажется в памяти компьютера, не сможет быть скомпрометирован вирусами или другим вредоносным ПО. Т.е. пока сам носитель при вас - никто не сможет воспользоваться вашей электронной подписью и никто не сможет ее похитить. В то время как носители без поддержки аппаратной криптографии являются просто хранилищем ключа и не выполняют таких функций.

Естественно, что для меня, как для пользователя делающего ставку на безопасность важно хранить мою подпись и ключевую пару на носителе с поддержкой аппаратной криптографии, и, конечно, мне бы хотелось чтобы ключевая пара была неизвлекаемой / неэкспортируемой. Т.е. чтобы ни вирусы, ни кто-либо еще не могли получить доступ к приватному ключу, хранящемуся на носителе. Таким требованиям вполне отвечает Рутокен ЭЦП 2.0.

Приобрести его можно в любом удостоверяющем центре (УЦ), или, например, в сетевых магазинах, таких как Ситилинк и т.п. Что я и сделал, плюс использовал бонусы в Ситилинке, для покупки токена со скидкой. В итоге окончательная цена на него получилась около ~1000 руб. Для сравнения - ни один УЦ такую цену на токен конечно не даст. Кроме самого токена нам понадобится ПО КриптоПро CSP и КриптоАРМ ГОСТ для удобной подписи документов (напомню, что одним из условий для чего мы вообще планируем использовать КЭП - является подпись документов), это все также достаточно легко находится и приобретается.

Поясню почему это важно. Априори регламент выпуска электронной подписи удостоверяющим центром неизвестен для пользователя. Т.к. ответственность за безопасность приватного ключа подписи несет сам пользователь, логично что подпись должна генерироваться пользователем самостоятельно (!), на его собственном ПК или токене с поддержкой аппаратной криптографии. Вариант в котором вы обратились в УЦ с заявлением на предоставление электронной подписи, сотрудники УЦ как-то что-то там сгенерировали, отдали вам токен и бумаги на подпись не подходит по понятным причинам. Т.к. в этом случае приватный ключ сгенерирован не вами и у вас в теории не может быть уверенности в том, что недобросовестный сотрудник УЦ не скопировал ваш приватный ключ себе на флэшку. Такое наверное маловероятно, но все же. В ситуации когда приватный ключ генерируется вами, на носителе с поддержкой аппаратной криптографии и не может быть физически извлечен с этого носителя - вы чувствуете себя гораздо более спокойно, т.к. ваш закрытый ключ находится в безопасности.

Но . вернёмся в реальность. В субботу вечером был напрален запрос по e-mail в следующие удостоверяющие центры:

6. Инфотекс Траст

С некоторыми из них переписка велась по e-mail, с некоторыми - в чате на сайте. Вопрос был задан всем один и тот же:

Позже всех ответил Тензор, ответа пришлось ждать несколько суток, аж до понедельника:

Электронные подписи для физического лица изготавливаем только на защищеном носителе Рутокн lite (не на Рутокен ЭЦП 2,0).

Таким образом сотрудники Тензор считаю что физические лица не достойны использовать ключевые носители с аппаратной криптографией.

Диалог со старшим специалистом Астрал в чате выглядел следующим образом (общение в чате происходило потому, что на почту они так и не удосужились ответить):

- Добрый день. Подскажите, каков механизм получения КЭП для физического лица в случае если у меня уже есть носитель (Рутокен ЭПЦ 2.0) и сформирован запрос на сертификат? Каким образом я могу передать запрос на сертификат сотрудникам УЦ? Лично при посещении офиса, либо с помощью какой-либо формы на сайте УЦ, по электронной почте или еще как-то?

- Здравствуйте. Вы обратились в техническую поддержку организации АО «Калуга Астрал». Уточните, пожалуйста, ИНН организации.

- Елена, в смысле ИНН организации? Вы читали вопрос? Речь идет о ФИЗИЧЕСКОМ ЛИЦЕ.

- Я читала Ваш вопрос, в данном случае имеется ввиду ИНН физ. лица.

- А какое это отношение имеет к заданному вопросу? Ответить на вопрос можно без запроса каких-либо перс. данных.

- Вы написали что сформировали запрос, мне необходимо понимать по какому продукту.

- Перечитайте вопрос. Речь идет о КЭП для физического лица. Об этом сказано в вопросе.

- Еще раз уточню, я читала Ваш вопрос, если Вы сформировали запрос у нас по какому-либо продукту, то потребуется ИНН для проверки. Если Вы еще не формировали, а только собираетесь сформировать, то в данном случае я могу оформить заявку в отдел продаж если Вы уже выбрали тариф. Могу только сказать что идентификация производится при личном присутствии в офисе.

- Подскажите, вы представляете себе принципы и алгоритмы выпуска КЭП удостоверяющим центром? В данном случае речь идет о том что у меня сформирован запрос на выпуск сертификата КЭП для УЦ. Вопрос о том, каким образом он передается в УЦ, при личном посещении или есть другие каналы передачи?

- Получить сертификат на физ. лицо можно либо напрямую в офисе, либо подав заявку из личного кабинета. Для подбора обслуживающей организации можем оформить заявку в отдел продаж.

- Видимо мы не понимаем друг-друга. Я задам интересующие вопросы при посещении офиса. Спасибо.

Диалог со "специалистами" Контур был куда более "увлекательным". Один из специалистов попытался вникнуть в смысл вопроса, но после нескольких безуспешных попыток:

Просто решил уйти. Другой сотрудник почему-то решил что речь идет про использование решения КриптоПро HSM (хотя в вопросе про это ничего не было сказано) и вообще никакой речи про HSM не поднималось:

И ответил отказом. После чего ему еще раз было объяснено, что никакого HSM и облачных технологий у меня нет и никогда не было, и что имеется только РуТокен ЭПЦ 2.0 на котором уже есть неэкспортируемая ключевая пара, а также мной уже был сгенерирован запрос на сертификат. Однако это пояснение также не помогло, после чего я попытался переформулировать вопрос:

Однако четкого ответа также не было получено и я просто решил не тратить больше время на подобное общение.

Специалисты Инфотекс Траст ответили что действуют согласно собственному регламенту и не могут сформировать КЭП на основании имеющегося запроса:

Наш УЦ выпускает КЭП только на основании запроса сформированного через личный кабинет на сайте iitrust.lk. Выпуск сертификата на основании запроса сформированного сторонним ПО не предусмотрен.

Выпуск сертификата к уже существующему приватному/закрытому ключу тоже не предусмотрен. Если у Вас утеряна открытая часть ключа (сертификат), то необходимо обратиться в УЦ, в котором выпускалась ключевая пара. В ином случае, Вы можете пройти весь этап генерации заново в нашем УЦ, но в этом случае будет сформирована новая ключевая пара.

Естественно, что генерация ключевой пары в УЦ меня по понятным причинам не устраивала и я решил задать уточняющий вопрос:

А какой смысл в генерации ключевой пары вне носителя пользователя? В этом случае она априори будет считаться скопрометированной, т.к. недобросовестный сотрудник УЦ сможет, например, скопировать контейнер с закрытым ключом себе. В случае же, если ключевая пара формируется непосредственно на носителе с неизвлекаемой ключевой парой - подобное исключено в принципе. Поэтому вопрос актуален, и наверное звучит - как при обращении в ваш УЦ использовать носитель с аппаратной криптографией и неизвлекаемой ключевой парой?

После чего сотрудник поддержки прислал следующее разъяснение:

В сценарии получения электронной подписи через личный кабинет iitrust.lk все действия, в том числе и генерация закрытого ключа, производятся на ПК пользователя - УЦ осуществляет только выпуск сертификата, который можно будет скачать в личном кабинете. На этапе формирования запроса на сертификат Вы сможете выбрать СКЗИ в зависимости от установленных в операционной системе. Аппаратная криптография Рутокен ЭЦП 2.0 поддерживается.

Получив его, я запросил инструкцию по выпуску сертификата, чтобы понять каким именно образом происходит генерация сертификата через их ЛК, т.е. чтобы понять суть самой процедуры. И инструкция была незамедлительно мне предоставлена, несмотря на позднее время - 4 утра (по этому критерию данному УЦ вообще можно ставить 5+, т.к. ответы на все вопросы удалось получить у сотрудника поддержки даже глубокой ночью).

Кстати, в УЦ Инфотекс Траст была возможной "удаленная идентификация" по биометрии загранпаспорта, т.е. получение КЭП вообще без посещения офиса. Как это - можно прочитать вот тут (не сочтите за рекламу). В результате в 4 утра (!) я заполнил все что необходимо и отправил запрос на получение КЭП, через некоторое время она уже была выпущена. Если коротко, то перед началом работы вы устанавливаете на телефон специальное приложение IDPoint, в котором с помощью NFC ридера в телефоне читаете данные с чипа в вашем загранпаспорте и приложение идентифицирует вас.

Единственный нюанс, который стал "сюрпризом" - в процессе оформления КЭП они выпускают на вас ДВА сертификата, вместо одного. Один, который вы собственно и заказывали, приватный ключ от которого защищенно хранится на вашем токене. А другой - неявно получается в приложении IDPoint во время идентификации. Неявно - потому что вас не предупреждают о том, что будет выпущено несколько сертификатов. Но т.к. информация о всех выпущенных на ваше имя КЭП попадает в ГосУслуги - вы узнаете об этом. Честно говоря я был слегка удивлен, что было выпущено именно два сертификата и задал соответствующий вопрос техподдержке, ответ был следующим:

При выпуске ЭП с дистанционной идентификацией через приложение IDPoint выпускается 2 сертификата ЭП:

Первый сертификат ЭП – технологический, издается через само приложение и хранится только на вашем телефоне, воспользоваться им можно только через приложение IDPoint, и только в рамках услуг, предоставляемых УЦ АО «ИнфоТеКС Интернет Траст». В случае удаления или переустановки приложения IDPoint ключ удаляется безвозвратно. Передать, перенести или выгрузить данную ЭП на другое устройства нельзя, ключ не экспортируемый.

Второй сертификат ЭП выпускается уже по запросу, формируемому с вашего компьютера, с этой ЭП можно работать через обычные СКЗИ.

Тем не менее я все равно отправил запрос на отзыв второго сертификата, т.к. использовать его не планировал.

Поэтому по факту оценка 5+, поставленная этому УЦ ранее, меняется на 5- (пять с минусом), т.к. ситуацию с двумя выпущенными сертификатами вместо одного является далеко не очевидной.

Резюмируя, если подвести итог. Из 6-ти опрошенных УЦ смогли вообще понять что требуется клиенту и выразили готовность выпустить сертификат всего два. Один действительно его выпустил, правда с некоторыми оговорками (целых два сертификата вместо одного ;), второй, если бы я обратился к ним, думаю, выпустил бы его тоже. Остальные же, как видно, либо просто отказались (хотя выпуск сертификатов на основании запроса - прямая обязанность УЦ), либо продемонстрировали полную безграмотность сотрудников ТП, либо попытались навязать небезопасное решение. Выводы можете сделать самостоятельно.

Конечно же, все вышеописанное базируется на основании моего собственного опыта общения с УЦ и пропущено через призму моего мировосприятия и вообще является моим сугубо личным субъективным мнением ;) Поэтому, вполне возможно, что я где-то был откровенно не прав, а возможно, что доля истины в моих словах все-таки есть и руководители соответствующих подразделений в УЦ возьмут какие-то моменты на заметку и проведут соответствующий инструктаж с сотрудниками (не в смысле устроят "публичную порку", а именно приложат усилия для повышения технической грамотности). Буду рад вашим комментариям, ну а у меня на этом всё .

Работая (проверяя) на дефект и т.п JaCarta (это к сожалению так же многим кто в теме известно)., заметил, что УЦ выдаёт ЭП средствами ViPNet - это навело на мысль и оказалось это так. Т.е. созданный запрос обрабатывается УЦ Випнет и в итоге контейнер прекрасно видится им, что даёт возможность легко выстроить цепочку, добавить серт в ОС и как с обычной ЭП не без исключения плагина Криптопро пройти проверку на сайте и войти в ЛК налоговой ЮЛ. Почему об этом не где не сказано на сайте налоговой не понял. Возможно точно так же можно было бы и для ИП сделать, без использования отдельного плагина.

В данном случае рассматривается нормальные условия входа, потому что как обычно бывает чего то не хватает т.е. без танца с бубном бывает не обходится.

Есть ли у кого то ещё положительные результаты и быть может с ИП (хотя там как бы есть плагин) и интересно как будет если УЦ не на випнете обрабатывал, пройдёт ли такое там?

И за одно на ключах Рутокена так же не должно думаю быть проблем, т.к. по сути это всего лишь носитель,

на который можно записывать и извлекаемую КЭП.

- Владимир Салыкин

- Посетитель

- Неактивен

Добрый день, Vintik.

Давайте разбираться.

Вы полностью правы, когда рассказываете про ЕГАИС.

Для личного кабинета ИП есть 2 варианта входа с использованием ключевых носителей - использование специальных плагинов (в этом случае не требуется приобретать и устанавливать криптопровайдер) и с использованием криптопровайдеров.

Налоговая сама никаких плагинов не разрабатывала, а встроила уже существующие плагины вендоров ключей. Пока только для личного кабинета ИП.

Теперь про личный кабинет юр. лица.

Информация с сайта налоговой:

"необходимо выполнение ряда технических условий:

Microsoft Windows XP или выше, либо Mac OS X 10.9 или выше;

Криптопровайдер с поддержкой алгоритмов шифрования ГОСТ 34.10-2001 и ГОСТ 28147-89;

Браузер с поддержкой шифрования защищенных соединений по ГОСТ 34.10-2001, 28147-89;

Программный компонент для работы с электронной подписью с использованием Web-браузера

(Крипто ПРО ЭЦП browser plug-in версия 2.0; для браузера Спутник - версия 2.0.12888 или выше, скачать).

Набор драйверов и дополнительных утилит для работы с электронными ключами"

Большинство криптовайдеров умеют работать с неизвлекаемыми ключами на токенах. Проблем с Рутокеном никаких не будет. От УЦ, на котором происходило выписывание сертификата, в общем случае ничего не зависит, хотя бывают некоторые нюансы.

Получается, что Рутокен ЭЦП и JaCarta ГОСТ не являются токенами с неизвлекаемым ключом?

Опять нет. Данные устройства могут реализовывать функционал ФКН (но, возможно, в меньшем объеме, чем при использовании их совместно с СКЗИ КриптоПРО), но для этого нужен софт, который умеет работать с апплетами размещенными на токенах. Таким софтом может быть КриптоАРМ Стандарт 5 Плюс. Он это умеет. При генерации ключевой пары в мастере КриптоАРМ можно выбрать криптопровайдер, который будет использоваться, например, Rutoken ECP или eToken GOST. Это и позволит использовать токен как ФКН.

Итак, что такое ключевая пара?

Ключевая пара включает в себя два ключа:

-

Закрытый ключ/Приватный /Private key — ключ, известный только своему владельцу. Только сохранение владельцем/пользователем в тайне своего закрытого ключа гарантирует невозможность подделки злоумышленником документа и цифровой подписи от имени заверяющего;

Открытый ключ подписи вычисляется, как значение некоторой функции от закрытого ключа, но знание открытого ключа не дает возможности определить закрытый ключ.

- id-GostR3410-2001-CryptoPro-A-ParamSet;

- id-GostR3410-2001-CryptoPro-B-ParamSet;

- id-GostR3410-2001-CryptoPro-C-ParamSet;

- id-GostR3410-2001-CryptoPro-XchA-ParamSet;

- id-GostR3410-2001-CryptoPro-XchB-ParamSet.

- id-tc26-gost-3410-2012-512-paramSetA;

- id-tc26-gost-3410-2012-512-paramSetB.

И именно оно определяет длину закрытого/открытого ключей и корректность закрытого ключа:

— длина закрытого ключа 256 бит;

— длина закрытого ключа 512 бит.

И так, открытый ключ получается из закрытого ключа.

А откуда берется закрытый ключ?

Для получения закрытого ключа сначала необходимо решить какой длины будет закрытый ключ (256 или 512 бит), затем определиться с криптопараметрами ключевой пары. Теперь берем датчик случайных чисел и получаем случайное число соответствующей длины. Собственно это случайное число и должно стать значением d закрытого ключа (ключом подписи d). Это значение должно удовлетворять следующему правилу:

Что делать, если это условие не выполняется? Если d == 0, то просто сгенерировать новое случайное число. В противном случае достаточно бывает взять остаток от деления на цело значения d, которое превышает q, на q (d % q). Остаток и станет значением закрытого ключа.

Именно поэтому регулятор (ФСБ России) предъявляет особые требования к датчику случайных чисел.

В качестве примера основного источника для заполнения буфера:

- случайными цифрами можно привести:

- регистр TSC процессора – счетчик тактов процессора;

- счетчик времени GTC;

- автоинкрементируемый счетчик в отдельном потоке;

- стандартная функция rand();

- координаты мыши.

- Счетчик времени работы процесса в пользовательском режиме;

- Таймер высокого разрешения Windows.

Для генерации ключевой пары используется фунция C_GenerateKeyPair. В зависимости от того, какую ключевую пару (с какой длиной закрытого ключа 256 или 512 бит) мы генерируем, в ней будет использоваться соответствующий механизм:

- CKM_GOSTR3410_KEY_PAIR_GEN для ключевой пары с закрытым ключом в 256 бит;

- CKM_GOSTR3410_512_KEY_PAIR_GEN для ключевой пары с закрытым ключом в 512 бит.

Нас интересуют атрибуты извлекаемости закрытого ключа.

Это прежде атрибут CKA_SENSITIVE, отвечающий за возможность получения значения закрытого ключа. Если значение атрибута CKA_SENSITIVE установлено в CK_TRUE, то закрытый ключ не может быть извлечен из токена в открытом виде. Второй атрибут CKA_EXTRACTABLE позволяет получать закрытый ключ в зашифрованном виде. Для этого его необходимо установить CK_TRUE.

Установка атрибута CKA_SENSITIVE в CK_TRUE, а атрибута CKA_EXTRACTABLE в CK_FALSE при генерации ключевой пары делает закрытый ключ абсолютно неизвлекаемым. Возможность определять является ли ключ экспортабельным имеется в браузере Redfox:

Кто-то скажет, — а что если изменить значения этих атрибутов. Как правило этого сделать нельзя, защиту понизить нельзя, также как «нельзя понижать градус». Точно также можно сделать неизвлекаемым закрытый ключ после его импорта на токен (если конечно токен/смарткарта разрешают импорт). После создания (или во время создания) объекта CKO_PRIVATE_KEY необходимо установить CKA_SENSITIVE=CK_TRUE, а атрибута CKA_EXTRACTABLE=CK_FALSE.

И вот здесь не мешало бы напомнить тебе, уважаемый читатель, что безопасность обеспечивается только КОМПЛЕКСОМ организационных и технических мероприятий . Поэтому не получится латать дыры в организационной безопасности за счет технических средств и наоборот — все должно быть органично согласовано. В том числе, и при доступе к значению закрытого ключа.

Для того, чтобы посмотреть какие объекты находятся на токене достаточно выполнить команду вида:

И наконец, для того, чтобы посмотреть не только какие типы объектов хранятся на токене, а объекты со всеми атрибутами необходимо использовать дополнительно флаг –d:

Пошаговая установка библиотеки Capicom

проблемы с сертификатом

— сертификат не выбран,

не найден, не верен

Чтобы избежать вопросов, почему не работает ЭЦП, внимательно изучите инструкцию по установке, настройке и работе электронной подписи. Либо облегчите себе задачу, доверив все процессы специалистам нашей компании. Сертификат для создания ЭЦП не найден Если же истек срок действия лицензии, придется потратить немного времени для получения новой. Для этого следует обратиться в свой Удостоверяющий Центр.

Сертификат ключа подписи не виден на площадке при попытке входа в систему

- Некорректная настройка сертификата ключа подписи

- Неправильно настроен интернет браузер

- Отсутствует корневой сертификат Удостоверяющего Центра

- Истек срок действия лицензии программы КриптоПро

- Вставлен носитель с другим сертификатом

Три наиболее распространенные проблемы в работе с электронной подписью На самом деле ошибок может быть куда больше, но мы разберем основные и их причины, а также обозначим возможные пути устранения проблем.

Методика тестирования

- генерируется контейнер закрытого ключа и запрос на сертификат открытого ключа;

- после прохождения в удостоверяющем центре процедуры сертификации из запроса получается сертификат;

- сертификат в совокупности с контейнером закрытого ключа образует готовую для использования ключевую информацию. Данную ключевую информацию, записанную на носителе, будем называть исходным ключевым документом;

- с исходного ключевого документа изготавливаются копии, которые записываются на отчуждаемые носители (далее будем называть их рабочими ключевыми документами) и передаются уполномоченным пользователям;

- после изготовления необходимого количества рабочих ключевых документовисходный ключевой документ уничтожается или депонируется на хранение в орган криптографической защиты информации.

Конфигурация тестового стенда

- ОС MS Windows 7 SP1

- СКЗИ КриптоПРО CSP 3.9.8423

- Драйверы Рутокен для Windows (x86 и x64). Версия: v.4.1.0.0 от 20.06.2016, WHQL-certified

- Единый Клиент JaCarta и JaCarta SecurLogon. Версия 2.9.0 сборка 1531

- КриптоАРМ Стандарт Плюс 5. Версия 5.2.0.8847.

- Рутокен ЭЦП. Версия 19.02.14.00 (02)

- JaCarta ГОСТ. Номер модели JC001-2.F09 v2.1

Проблемы с электронной цифровой подписью и способы их решения

По-новому взглянем на наш тестовый стенд

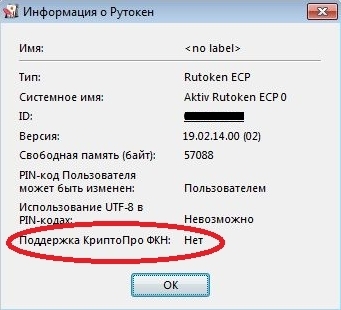

В качестве одного из ключевых носителей использовался Рутокен ЭЦП. Через «Панель управления Рутокен» о нем можно получить следующую информацию:

В последней строке указана фраза «Поддержка КриптоПРО ФКН: Нет», а это значит, что на токене нет апплета, с которым умеет работать СКЗИ КриптоПРО CSP. Таким образом, реализация технологии ФКН с использованием СКЗИ и токенов, описанных в конфигурации тестового стенда, невозможна.

Аналогичная ситуация и с JaCarta ГОСТ. Более того, СКЗИ КриптоПРО CSP, по крайней мере та версия, которая использовалась в тестовом стенде, использует данные ключевые носители как «обычные токены», которые, в свою очередь, являются просто носителями ключа.

Это утверждение очень просто подтвердить. Для этого надо поставить СКЗИ КриптоПРО CSP на чистую машину без драйверов от токенов и подключить токен JaCarta ГОСТ. ОС Windows 7 обнаружит токен JaCarta ГОСТ как «Устройство чтения смарт-карт Microsoft Usbccid (WUDF)». теперь можно попробовать создать ключ на токене и скопировать его в реестр компьютера. Весь функционал СКЗИ успешно отработает.

Проведение тестирования

Для этого с помощью КриптоАРМ создадим в реестре контейнер закрытого ключа test-key-reestr, содержащий самоподписанный сертификат (CN=test)

С помощью штатных средств СКЗИ КриптоПРО CSP (Пуск-->Панель управления-->КриптоПро CSP) скопируем ключевой контейнер test-key-reestr на ключевые носители Рутокен ЭЦП и JaCarta ГОСТ. Ключевым контейнерам на ключевых носителях присвоим имена test-key-rutoken и test-key-jacarta соответственно.

Описание приведено применительно к JaCarta ГОСТ (для Рутокен ЭЦП действия аналогичны):

Таким образом получили рабочие ключевые документы на JaCarta ГОСТ (контейнер test-key-jacarta) и Рутокен ЭЦП (контейнер test-key-rutoken).

Попробуем скопировать ключевые контейнеры test-key-rutoken и test-key-jacarta обратно в реестр.

Описание приведено для JaCarta ГОСТ (для Рутокен ЭЦП действия аналогичны).

Как мы видим, ключевая информация успешно скопирована или, другим языком, извлечена из токенов с неизвлекаемым ключом. Получается, что производители токенов и СКЗИ врут? На самом деле нет, и ситуация сложнее, чем кажется на первый взгляд. Исследуем матчасть по токенам.

Причины некорректной работы электронной подписи и способы устранения проблем

В первую очередь, необходимо убедиться в том, что Вы корректно установили открытую часть сертификата в личные через СКЗИ (Крипто Про). При этом версия установленной программы подходит для типа вашей операционной системы.

Три наиболее распространенные проблемы в работе с электронной подписью

- Сертификат участника закупки не отображается на электронной площадке

- Электронная подпись не подписывает документы

- Система выдает ошибку при входе на электронную площадку

На самом деле ошибок может быть куда больше, но мы разберем основные и их причины, а также обозначим возможные пути устранения проблем.

Самое главное — запомнить, что для корректной работы электронной подписи необходимо использовать браузер Internet Explorer не ниже 8 версии и, желательно, не выше 11 (с 11 версией нет гарантий стабильной работы подписи).

В данном случае ошибка вызвана сразу несколькими причинами, а именно:

- Некорректная настройка сертификата ключа подписи

- Неправильно настроен интернет браузер

- Отсутствует корневой сертификат Удостоверяющего Центра

Как решить проблему?

В первую очередь, необходимо убедиться в том, что Вы корректно установили открытую часть сертификата в личные через СКЗИ (Крипто Про). При этом версия установленной программы подходит для типа вашей операционной системы.

Затем, в настройках браузера Internet Explorer необходимо добавить адреса площадок в надежные узлы и включить все элементы ActiveX.

Далее, следует установить корневой сертификат Удостоверяющего Центра, выдавшего электронную подпись, в доверенные корневые центры сертификации.

Электронная подпись выдает ошибку при подписании документов

Как правило, эта ошибка возникает в ряде случаев:

- Истек срок действия лицензии программы КриптоПро

- Вставлен носитель с другим сертификатом

Для этого Вам необходимо получить новую лицензию, обратившись в Удостоверяющий Центр. После того, как лицензия благополучно получена, необходимо запустить КриптоПро и ввести серийный номер лицензии.

Во втором случае Вам необходимо проверить все закрытые контейнеры (носители), вставленные в USB-разъем компьютера и проверить правильность выбора нужного сертификата.

Система выдает ошибку при входе на электронную площадку

Данная ошибка может быть вызвана совокупностью причин, указанных выше. Как показывает практика, такая ошибка в первую очередь появляется из-за неправильно установленной библиотеки Capicom. Рекомендуем проверить наличие установленной библиотеки на Вашем компьютере и обратить внимание на необходимость копирования 2 системных файлов с расширением .dll в одну из папок Windows, при пользовании 64-разрядной системой.

Для того, чтобы Вы могли избежать подобных ошибок, перед установкой электронной подписи, прочитайте инструкцию по установке и настройке электронной подписи или заказать услуги по выпуску и настройке электронной подписи в нашей компании.

Ошибка подписи ключа 0x80090010 Континент АП. Решаем.

Ряд пользователей программного продукта Континент АП, обновивших программу для работы со средствами криптографической защиты Крипто-Про до версии 4.0 и выше или изначально установившие ее на свое рабочее место, столкнулись с ошибкой Ошибка подписи ключа 0x80090010 (Отказано в доступе) . При этом нормальная работа в системе Континент АП нарушается, использовать сертификат для подписи и отправки документов не представляется возможным. Отметим, что с более ранними версиями Крипто-Про, начиная с 3.6 и до релизов версии 3.9 такие ошибки возникают в основном по следующим причинам:

1. Истек срок действия закрытого ключа (сертификата). Узнать актуальный срок действия сертификата можете, открыв программу Крипто-Про CSP — Просмотреть сертификаты в контейнере — Выбрать нужный сертификат — Ок. Если срок действия сертификата истек — вам нужно получить новый. Если же сертификат был выдан сроком на 2 и более лет и с момента его выпуска прошло 15 и более месяцев и при этом у вас установлено ПО Крипто-Про 4.0 и выше — то мы имеем дело как раз с тем самым редким случаем, присущим 4-й версии. О нем ниже.

2. Отсутствие прав доступа к накопителю , на котором находится ключ. Также случается редко, но случается, в основном на ОС Windows 10 и 8.1. Необходимо дать права доступа на флешку или добавить этот диск в исключения антивируса.

3. Отсутствие прав доступа на реестр защищенных ключей . Это для тех случаев, когда ключ установлен в реестре считывателей и у пользователя, работающего с Континент АП не хватает прав доступа к соответствующей ветке — тогда может возникать ошибка подписи ключа 0x80090010. Проверить права доступа легко через команду regedit, пройдя по пути:

Если все вышеперечисленные варианты решения не помогли — у вас вероятнее всего Crypto-Pro версии 4.0 и проблема кроется в следующем: сертификат для Континент АП был сформирован в АРМ Генерация ключей Казначейства действием на 2 и более года. По какой-то причине Крипто-Про 4-х версий считает просроченными ключи, выпущенные 15 и более месяцев назад. При этом если сертификата нет в контейнере — все работает нормально.

Многие участники закупок, в независимости от опыта, сталкиваются с проблемой корректности работы электронной подписи на электронной торговой площадке. Данные ошибки могут обнаружиться в любой момент, в том числе и в процессе электронных торгов.

Последствия могут быть самые разные, а именно:

- Не поданная в сроки заявка на участие в конкурсе

- Проигранный электронный аукцион

- Не подписанный в срок государственный контракт

Установка библиотеки Capicom для 64-bit ОС

Помните! Если вовремя не восстановить работу ЭЦП, можно лишиться возможности участия, потерять шанс на выгодные предложения и вложения.

При проверке подписи электронного документа произошла ошибка: «Ошибка интерфейса модуля криптографии. Указан неверный алгоритм».

Номер карточки: SD0000710

Для устранения ошибки необходимо в программе 1С пройти по пути Администрирование — Обмен электронными документами — Электронная подпись и шифрование — Настройки электронной подписи и шифрования — Программы и пометить на удаление «Microsoft Enhanced CSP».

Примечание: если данный криптопровайдер используется Вами в каких-либо других сервисах, процессы подписания, шифрования и проверки подписи с его участием проходить не будут. В тех случаях, когда Вам потребуется его использовать, пометку удаления нужно будет снимать.

Почему возникает «Ошибка при подписании данных» при отправке отчетности с помощью сервиса «1С-Отчетность»?

Инструкция по регистрации продукта VipNet CSP .

1. Для регистрации продукта «VipNet CSP» перейдите в «Пуск» «Все программы» «ViPNet» «ViPNet CSP» «Настройка Криптопровайдера ViPNet CSP» (рис. 1. ).

2. Перед Вами откроется окно следующего вида (рис. 2. ), выберите пункт «Зарегистрировать ViPNet CSP» и нажмите кнопку «Далее».

3. В следующем окне выберите пункт «Запрос на регистрацию (получить код регистрации)» и нажмите кнопку «Далее» (рис. 3. ).

7. Откроется окно «Настройка ViPNet CSP» (рис. 7. ). Нажмите в нем кнопку «ОК».

Довольно часто при оформлении сертификатов ключей электронной подписи можно наблюдать навязчивый пиар токенов с неизвлекаемым ключом. Продавцы из удостоверяющих центров уверяют, что, купив у них СКЗИ КриптоПРО CSP и токен с неизвлекаемым ключом (Рутокен ЭЦП или JaCarta ГОСТ), мы получим сертифицированные СКЗИ, обеспечивающие 100%-ную защиту от кражи ключей с токена. Но так ли это на самом деле? Для ответа на этот вопрос проведем простой эксперимент…

Электронная подпись выдает ошибку при подписании документов

В данном случае ошибка вызвана сразу несколькими причинами, а именно:

Матчасть

То, что на рынке принято называть токеном с неизвлекаемым ключом, правильно называется функциональным ключевым носителем (ФКН) (доп. инфо).

Главным отличием ФКН от обычных токенов (Рутокен S, JaCarta PKI, …) в том, что при выполнении криптографических преобразований (например, формирование электронной подписи) закрытый ключ не покидает устройство. В то время как при использовании обычных токенов закрытый ключ копируется с токена в память комптьютера.

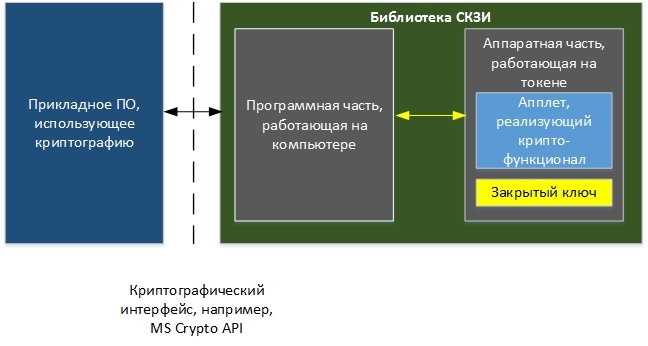

Использование ФКН требует особой организации взаимодействия между прикладным криптографическим ПО и библиотекой СКЗИ (криптопровайдером или, по-другому, CSP).

Здесь важно увидеть, что программная часть библиотеки СКЗИ должна знать о существовании на токене апплета, реализующего криптографический функционал (например, генерация ключа, подпись данных и т.д.) и уметь с ним работать.

Как сделать, чтобы все было хорошо?

Чтобы с помощью продуктов ООО “КРИПТО-ПРО” реализовать технологию ФКН, необходимо:

1. Купить специальную версию библиотеки СКЗИ:

— для Рутокен ЭЦП — СКЗИ КриптоПРО Рутокен CSP.

— для JaCarta ГОСТ – СКЗИ КриптоПро ФКН CSP.

2. Одновременно с библиотекой СКЗИ необходимо приобрести специально подготовленные токены, содержащие в себе программные части (апплеты), с которыми умеет работать КриптоПРО Рутокен CSP или КриптоПро ФКН CSP соответственно.

Читайте также: