Msftewds что это за файл

currently we are expecting some strange problems with our fileserver. It is a Windows Server 2012 server with newest hardware. After one to two weeks uptime, Windows 7 clients cannot load their explorer window. It takes a huge time while the green bar in the address bar is trying to load the explorer overview and finally stops with a blank explorer window.

The shares can still be accessed through UNC commands and the fileserver can be reached with a ping command. This error doesn't occur when opening the explorer window on another server.

On the fileserver I can see a lot of open files called "\msftewds".

I have found an article of microsoft describing this problem but there was no final solution for me:

The only workaround for the moment is to restart the server (what is not that easy because it's productive). After a restart the "\msftewds" files are gone in the open files overview.

Appreciate any help. :)

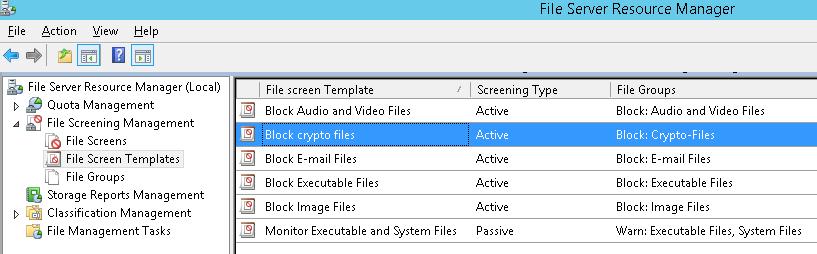

Настройка File Screen Templates

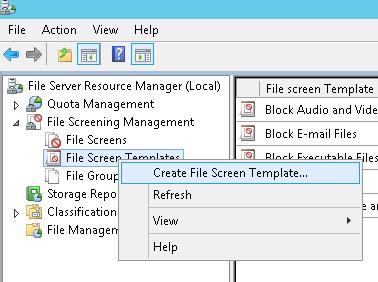

Создадим новый шаблон File Screen Template, в котором определяются действия, которые FSRM должен выполнить при обнаружении указанных файлов. Для этого в консоли FSRM перейдите в раздел File Screen Management -> File Screen Templates. Создадим новый шаблон Create File Screen Template.

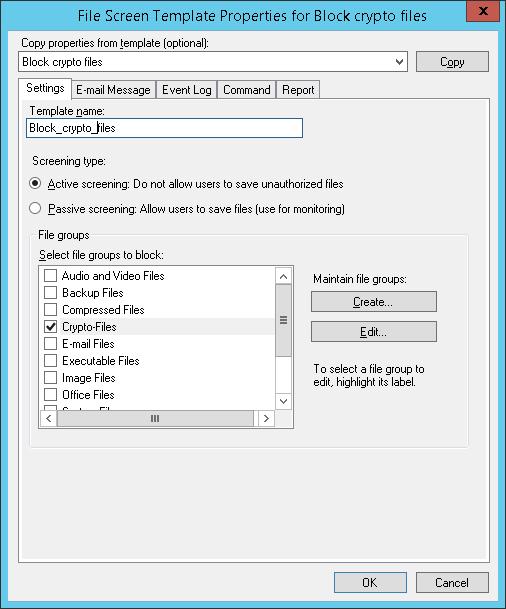

На вкладке настроек укажем имя шаблона “Block_crypto_files”, тип скрининга – Active screening (запрещается создавать указанные типы файлов) и в списке групп файлов выбрать Crypto-Files.

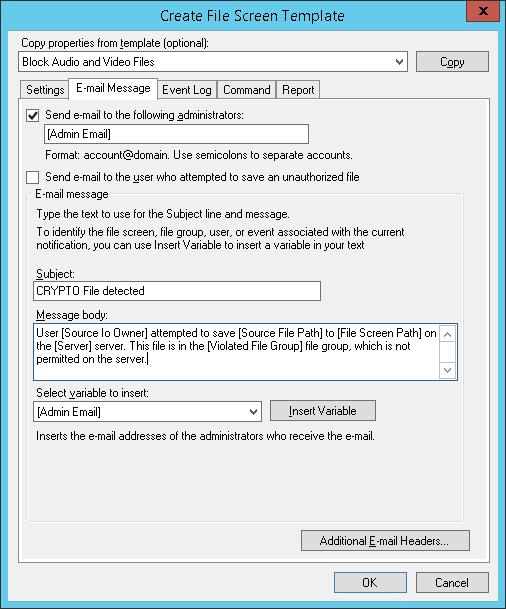

На вкладке E-mail Message включим отправку почтовых уведомлений, настроив текст оповещения по-своему вкусу.

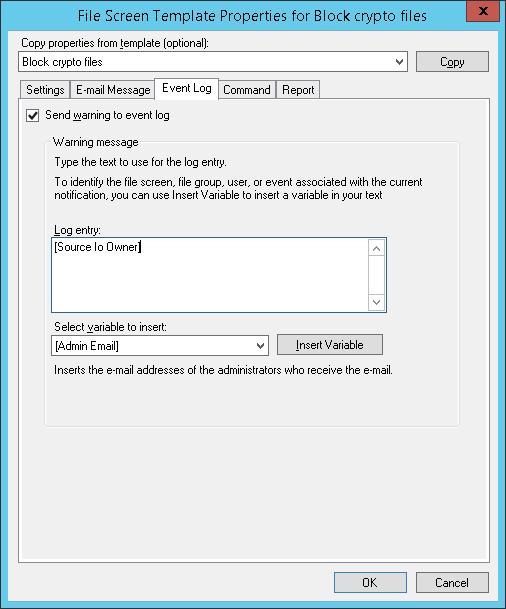

На вкладке Event Log включим запись события в системный журнал. С указанием записывать только имя пользователя: [Source Io Owner]

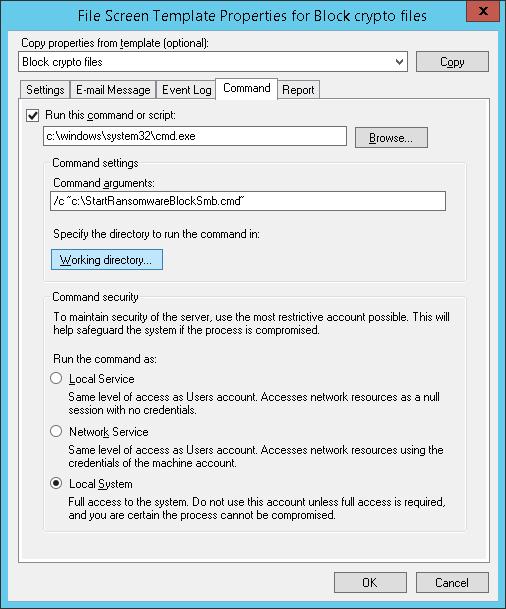

На вкладке Command можно указать действие, которое нужно выполнить при обнаружении такого типа файла. Об этом чуть ниже.

Сохраните изменения. В списке шаблонов должен появится еще один.

Тестирование защиты FSRM

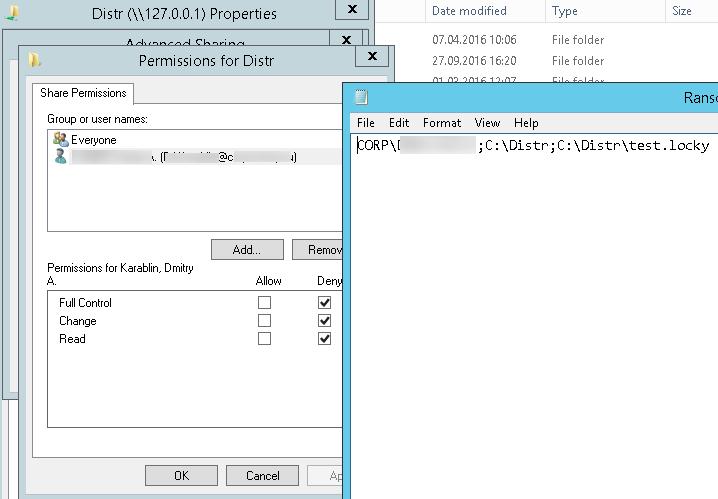

Протестируем, как работает защита FSRM от шифровальщиков. Для чего в защищаемом каталоге создадим файл с произвольным расширением, и попробуем изменить его на запрещенное .locky.

При попытке сохранить запрещенный файл FSRM запишет в журнал событие:

Event ID: 8215

Source: SRMSVC

Скрипт RansomwareBlockSmb.ps1на основании данных из события запретит текущему пользователю доступ к данному каталогу, выставив в разрешениях на шару персональный deny:

Защита работает! В корне диска в логе можно посмотреть каталог и пользователя, из-под которого пытался запустится шифровальщик.

Если нужно обеспечить еще более высокий уровень зашиты, можно перейти от черного списка файлов к белому, когда на файловом сервере можно сохранять только файлы разрешенных типов.

Итак, мы рассмотрели, как с помощью FSRM автоматически блокировать доступ к сетевым каталогам пользователям, компьютеры которых заражены вирусом-шифровальщиком. Естественно, использование FSRM в таком режиме не может дать 100% гарантию защиты файлов на серверах от этого класса вирусов, но как один из эшелонов защиты, методика вполне себе пригодна. В следующих статьях мы рассмотрим еще несколько вариантов противодействия вирусам-шифровальщикам:

Как принудительно закрыть открытый файл в Windows?

Чтобы закрыть открытый файл, нужно найти его в списке файлов секции Open Files и в контекстном меню выбрать пункт “Close Open File”.

Если на файловом сервере сотни открытых файлов, найти их в консоли будет непросто. Удобнее воспользоваться утилитой Openfiles. Как мы уже говорили, она возвращает ID сессии открытого файла. Вы можете принудительно закрыть файл и сбросить подключение пользователя по ID SMB сессии. Сначала нужно определить ID сессии открытого файла:

Openfiles /Query /s mskfs01 /fo csv | find /i "farm"| find /i ".xlsx"

Теперь можно принудительно отключить пользователя по полученному идентификатору SMB сессии:

Openfiles /Disconnect /s mskfs01 /ID 67109098

Можно принудительно сбросить все сессии и освободить все файлы, открытые определённым пользователем:

openfiles /disconnect /s mskfs01 /u corp\aivanova /id *

Обратите внимание, что принудительное закрытие файла, открытого клиентом на SMB сервере, вызывает потерю несохраненных данных. Поэтому команду openfiles /disconnect и командлет Close-SMBOpenFile (рассматривается ниже) нужно использовать с осторожностью.

Как удаленно закрыть открытые SMB файлы с помощью PowerShell?

Командлеты Get-SMBOpenFile и Close-SmbOpenFile можно использовать чтобы удаленно найти и закрыть открытые файлы. Сначала нужно подключиться к удаленному SMB серверу Windows через CIM сессию:

$sessn = New-CIMSession –Computername mskfs01

Также вы можете подключаться к удаленному серверам для запуска команд через командлеты PSRemoting: Enter-PSSession или Invoke-Command .

Следующая команда найдет SMB сессию для открытого файла *pubs.docx и завершит ее.

Get-SMBOpenFile -CIMSession $sessn | where | Close-SMBOpenFile -CIMSession $sessn

Подтвердите закрытие файла, нажав Y . В результате вы разблокировали открытый файл. Теперь его могут открыть другие пользователи.

С помощью PowerShell вы можете закрыть и разблокировать на файловом сервере все файлы, открытые определенным пользователем (пользователь ушел домой и не освободил файлы). Например, чтобы сбросить все файловые сессии для пользователя ipivanov, выполните:

Get-SMBOpenFile -CIMSession $sessn | where |Close-SMBOpenFile -CIMSession $sessn

04.09.2012

itpro

Active Directory

комментарий 41

Напомним, что каталог Sysvol присутствует на всех контроллерах домена Active Directory и используется для хранения логон скриптов и объектов групповых политик (подробнее о репликации в Active Directory можно почитать тут). В том случае, если вы развернули новый домен с нуля на функциональном уровне Windows Server 2008, то для репликации каталога SYSVOL используется механизм репликации DFS ( Особенности и преимущества DFS ).

Если же функциональный уровень домена Windows Server 2003 (или ниже), то для репликации SYSVOL используется служба FRS. После того, как функциональный уровень домена поднят до Windows Server 2008, то для репликации объектов AD можно использовать DFS, но только осуществив процедуру миграции, о которой мы и поговорим.

Узнаем текущий тип репликации

1.На контроллере домена с правами администратора домена откройте mmc консоль adsiedit.msc.

2. Жмем правой кнопкой по ADSIEdit и выбираем Connectto.

3. Указываем Select a well known Naming Context и Default naming context.

?

4. Жмем OK.?

5. Развернем элемент Default Naming Context -> Domain Name — > CN=System -> CN=File Replication Service

6. Т.е. сейчас для репликации SYSVOL используется механизм File Replication Service

- Все контроллеры домена должны быть обновлены до функционального уровня Windows Server 2008 или выше

- Перед процедурой миграции необходимо выполнить принудительную полную миграцию разделов Active Directory на каждом из контроллеров домена, выполнив команды:

Устанавливаем роль DFS

На всех контроллерах домена устанавливаем роль DFS командой:

Проверим состояние службы DFS, выполнив команды:

1. Установим флаг подготовки к миграции (global state:

Prepared), выполнив команду:

2. Текущее состояние контроллеров проверим командой:

В том случае, если хотя бы у одного из контролеров состояние не изменится на Prepared, не переходите к следующему шагу!

Принудительно запустить репликации DFS и AD, можно командами:

3. Запустите консоль ADSI Edit, и перейдите в

раздел

Default naming context ->Domain name-> CN=System — > CN=DFSR-GlobalSettings

Как вы видите, появился новый раздел, который будет использоваться для управления репликацией.

4. Запустите редактор реестра и перейдите в ключу

HKLM\SYSTEM\CurrentControlSet\Services\DFSR\Parameters\Sysvols\Migrating sysVols\Local State

Значение: Local State = 1 говорит о том, что текущий статус — Prepared.

5. Перейдем к ключу HKLM\SYSTEM\CurrentControlSet\Services\Netlogon\Parameters\SysVol

Как вы видите, AD все еще использует папку SYSVOL

6. Служба DFS в каталоге %WINDIR% должна создать полную копию каталога SYSVOL с именем SYSVOL_DFSR

Перенаправление продуктивной папки

-

Прежде чем перейди к следующему этапу миграции (состояние Redirected), необходимо убедиться что:

1. Перейдем к следующему этапу миграции, набрав

2. Убедимся, что все контроллеры домена находятся в статусе Redirected:

?3. В редакторе реестра проверим, что LocalState=2 и SYSVOL= C:\windows\SYSVOL_DFSR\sysvol.

?Удаляем старый каталог SYSVOL ?

Примечание ! Процесс удаления («Eliminated«) не может быть отменен!

Прежде чем перейди в режим Elminated, необходимо убедиться что:

- Все контроллеры домена находятся в статусе Redirected

- Шара SYSVOL все еще доступна

1. Набираем команду:

2. Проверяем статус командой:

?В результате каталог SYSVOL будет мигрирован в папку SYSVOL_DFSR. И теперь для репликации шары SYSVOL применяется механизм DFS.

Предыдущая статья Следующая статья

Запрос к Active Directory из Excel

Создание WMI фильтров для групповых политик (GPO) в домене AD

Установка программ с помощью групповых политик в домене Active Directory

Управление репликацией Active Directory

После проделанной работы по Вашей статье в журнале постоянно регистрируется ошибка с кодом 13575

«Этот контроллер домена был мигрирован с целью использования службы репликации DFS для репликации общего ресурса SYSVOL. Использование службы репликации файлов для репликации наборов содержимого, не являющегося содержимым SYSVOL, было отключено, и поэтому служба была остановлена. Для репликации папок, общего ресурса SYSVOL на контроллерах домена и объектов ссылок DFS рекомендуется использовать службу репликации DFS.»

Сергей Проверьте что на контроллере домена созданы и расшарены папки NETLOGON & SYSVOL.

Вопрос такой — была настроена довольно давно репликация по SYSVOL по DFS на 3-х контроллерах. Вылетел один контроллер, причем напрочь, пришлось чистить AD через ADSIedit. В общем ставился на чистую, так как ни system state ни точек восстановления не осталось. Теперь у меня на двух контроллерах папки DFSR_SYSVOL, а на восстановленом соотв. просто SYSVOL.

На запрос dfsrmig /getmigrationstate отвечает, что все контроллеры успешно перешли в глобальное состояние «Удалено», т.е. пройдена стадия 3. В ADSI тоже все прописано как репликация по DFS, но на восттановленом контроллере в реестре нет ветки DFSR вообще. Так вот вопрос — надо все-таки как-то добиваться появления папки DFSR_SYSVOL на восстановленом контроллере или нет? Репликация при этом идет прекрасно между всеми контроллерами.

Если состояние контроллеров домена — ELIMINATED, это означает, что репликация DFS станала единственным механизмом репликации, а FRS отключен. ИМХО, если репликация идет, и в логах ошибок нет, не парьтесь

Имеются лес (повышенный с 2003 до 2008 уровня) и 2 домена.

Все DC 2008 R2 и недавно был добавлен DC 2012 R2.

repadmin /replsum нет ошибок в реплике.

Вопрос: как проверить по какому протоколу реплики FSRили DFSR?

Достаточно ли комманды dfsrmig /GetGlobalState ?

И с какого DC ее запускать ,что бы проверить все контроллеры ?

На любом контроллере домена выполните команду:

dfsrmig /GetGlobalState

Если она вернет:

Current DFSR global state: ‘Eliminated’

Succeeded.

— все ОК за репликацию отвечает служба DFS.

Также можно определить текущего провайдера репликации как описано в статье: с помощью adsiedit.msc.

Windows 2012 R2 в качестве контроллеров домена

и …

C:\>ServerManagercmd -iFS-DFS

‘ServerManagercmd’ is not recognized as an internal or external command,

operable program or batch file.

и как? что не так делаю?

Командную строку с повышением прав попробуйте.

Просто спасибо за статью

Пошагово сделал — и наслаждаюсь

Спасибо ещё раз

Свою проблему решил случайно (коммент от 01.05.3013). В GPO в разделе «системные службы» остался, наверное, от старого КД автоматическй запуск и, не смотря на то, что frs была отключена, система всеравно пыталась ее запустить.

Вопрос такой: А зачем это вообще нужно. Что будет, если оставить репликацию в режиме FRS?

У меня контроллер домена повышен с 2003 до 2008. Репликация SYSVOL нормально работает в режиме FRS. По опыту знаю, что начнёшь что-то менять в такой сложной системе, как AD, поимеешь кучу проблем. Так стоит ли это делать, если и так всё работает?

Добрый день. Некоторые технологии, такие как DirecrAccess, требуют DFS-R. Также технология экономит трафик репликации между серверами. В принципе, если инфраструктура небольшая, FRS подходит.

кроме того на DC под 2016 фрс забанена окончательно

Windows Server 2016 RS3 no longer supports FRS: Windows Server 2016 RS3 can no longer be added as an Active Directory domain controller (DC) to an existing domain that is still using File Replication Service (FRS) for replication of the SYSVOL share.

Для перехода на DFS репликацию, можно ли сразу поднимать уровень работы домена и леса с 2003 до 2012 R2 или лучше сначала повысить до 2008, перейти на DFS и затем уже повышать до 2012 R2 ?

Можно сразу повысить уровень домена до 2012 R2, а после этого уже перейти на DFSR репликацию.

Ещё прошу помощи со следующей проблемой т.к. нагуглить ничего не смог.

Был домен с работающими контроллерами домена на Windows Server 2008 и 2008 R2, а ещё ранее видимо на 2003 т.к. режим работы домена 2003.

В строй введены новые контроллеры на Windows Server 2012 R2.

Старые контроллеры понижены в ролях и с них удалены службы AD, DNS, DHCP.

При понижении роли(через dcpromo) была ошибка удаления делегирования в DNS (видимо из-за того что первичным DNS на них был 127.0.0.1).

Теперь в записях DNS домена в разделах DomainDnsZones и ForestDnsZones наблюдаю записи с IP адресами старых контроллеров.

Вопросы:

Что это за записи и нужны ли они?

Можно ли удалять их вручную или делать это нужно через adsiedit ?

Если через adsiedit, то где именно их можно найти(я не смог найти подобных записей) ?

Буду благодарен за грамотный и полный ответ.

Спасибо!

В AD остались записи старых контроллеров домена (компьютеров)?

Попробуйте выполнить поиск удаленных DC по имени

dsquery * -filter «(Name=DC01)»

Если ничего не будет найдено, и у зон DomainDnsZones / ForestDnsZones имеются корректные настройки новых серверох, старые можно удалить руками в консоли DNS.

В AD есть записи о старых контроллерах, но они там в разделе «Computers», а не «Domain Controllers»

Один из контроллеров полностью отключен, второй работает в качестве сервера KSC(Kaspersky Security Center)

В DomainDnsZones/ForestDnsZones есть IP новых контроллеров тоже.

Просто удалите адреса старых DC из зон DomainDnsZones/ForestDnsZones. Ну и изучите подробнее журналы DC и ошибки репликации, может где еще и всплывут старые сервера.

Спасибо!

В журналах на данный момент нет ошибок.

Спасибо за статью, делал по ней, всё завелось. Одна из самых подробных в рунете!

Огромное спасибо за статью

Имеется единственный КД под 2016. Ести старые тачки под winxp в домене. Если я совершу миграцию на DFS, то смогут ли пользователи со старых тачек авторизороваться в домене?

Насколько я помню, Windows XP поддерживали DFS — мне кажется не будет проблем при миграции. Главное, чтобы на DC не отключали SMBv1

ServerManagercmd -iFS-DFS это полная лажа. Рекомендую как минимум убрать ее и сказать что необходима установка службы «Репликация DFS» из роли «Файловые службы».

Как максимум убедится что ServerManagercmd должен как минимум иметь аргумент «install»

dfsrmig /get/GlobalStatedfsrmig /getMigrationState ребята — тупая копи-паста еще никогда и никого до добра не доводила! Исправляем:

dfsrmig /getGlobalState

dfsrmig /getMigrationState

Некоторый команды поправил.Спасибо. Но! статья 2012 года, версия Windows Server 2008 🙂 Не актуализировал до сих пор… каюсь.

У вас явно что-то новее )

Статья хоть и старая, но до сих пор актуальная!

Немало доменов переехавших с 2003 не завершили миграцию до сих пор…

Я вот например о репликации «вспомнил» только при попытке добавить еще один DC на 2019 😉

Если скриншотики, команды и краткое описание новых для моментов пришлете — с удовольствием обновлю статью. 🙂

аналогично

repadmin /syncall Aed

меняем на

repadmin /syncall /Aed

Я тоже споткнулся на этом месте.

Озадачил вопрос необходимости установки роли FS-DFS (т.е. ролей «Пространства имен DFS» и «Репликация DFS»).

На всех контролерах домена 2008 R2 и 2012 R2, какие есть под рукой — эти две службы уже присутствуют и работают, а консоль Server Manager говорит, что роли не установлены.

По факту эти службы установились еще в момент повышения каждого контроллера домена

И поэтому вопрос — реально ли нужно устанавливать их еще раз именно как роли?

Не думаю, что это хорошая идея — не трогайте DFS на DC. 🙂

Так ведь статья призывает трогать:

На всех контроллерах домена устанавливаем роль DFS командой:

ServerManagercmd -i FS-DFS

А по факту службы DFS там уже есть. Отсюда и возник мой вопрос

Добрый день. Правильно ли я понимаю, что папка SYSVOL_DFSR появится только на DC , которые апгрейдились с 2003 режима? В домене, например, который изначально разворачивался на 2008 R2 я наблюдаю просто папку SYSVOL.

Да, SYSVOL_DFSR это следы от старого домена с FRS репликацией.

Начиная с 2008R2 используется DFSR для репликации sysvol

Добрый вечер!

Хочу перенастроить репликацию на DFS. Есть 2 контроллера на 2008 R2 (мигрировал с 2003).

Поднял функциональный уровень домена и леса до 2008 R2.

Начал миграцию, выполнил команды Dfsrmig /setglobalstate 1 и Dfsrmig /setglobalstate 2.

Сейчас имею такое состояние:

Dfsrmig /getmigrationstate

Все контроллеры домена успешно мигрировали в глобальное состояние («Перенаправлено»).

Состояние миграции согласовано на всех контроллерах домена.

Успешно.

Планирую переводить в состояние «Удалено», но хотелось уточнить пару моментов.

Можно ли посмотреть какой-нибудь командой или в логах, какие клиенты подключаются к КД используя протокол SMB1 (для доступа на SYSVOL)?

В сети имеем клиентов на windows XP, потеряют ли они возможность аутентификации при переходе на FRS?

Я так понимаю, что по умолчанию SMB1 включен на 2008 R2, специально я его не отключал.

Команда по проверке возвращает это:

sc.exe query mrxsmb10

Имя_службы: mrxsmb10

Тип : 2 FILE_SYSTEM_DRIVER

Состояние : 4 RUNNING

(STOPPABLE, NOT_PAUSABLE, IGNORES_SHUTDOWN)

Код_выхода_Win32 : 0 (0x0)

Код_выхода_службы : 0 (0x0)

Контрольная_точка : 0x0

Ожидание : 0x0

и так:

Get-Item HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters | ForEach-Object

PSPath : Microsoft.PowerShell.Core\Registry::HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Service

s\LanmanServer\Parameters

PSParentPath : Microsoft.PowerShell.Core\Registry::HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Service

s\LanmanServer

PSChildName : Parameters

PSProvider : Microsoft.PowerShell.Core\Registry

ServiceDll : C:\Windows\system32\srvsvc.dll

ServiceDllUnloadOnStop : 1

EnableAuthenticateUserSharing : 0

NullSessionPipes :

autodisconnect : 15

enableforcedlogoff : 1

enablesecuritysignature : 1

requiresecuritysignature : 1

restrictnullsessaccess : 1

Lmannounce : 0

Size : 3

AdjustedNullSessionPipes : 3

Guid :

21.10.2016

itpro

Windows Server 2012 R2

комментариев 50

В этой статье мы разберем методику использования функционала File Server Resource Manager (FSRM) на файловом сервере Windows Server 2012 R2 для детектировании и блокировки работы вирусов-шифровальщиков (троянов-энкодеров, Ransomware или CryptoLocker). В частности, разберемся, как установить службу FSRM, настроить детектирование определенных типов файлов и, в случае детектирования таких файлов, заблокировать доступ пользователя к каталогу на файловом сервере.

Определяем пользователя, который открыл файл в сетевой папке с помощью Openfiles

Чтобы удаленно определить пользователя, который открыл (заблокировал) файл cons.adm в сетевой папке на сервере mskfs01, выполните команду:

Openfiles /Query /s mskfs01 /fo csv | find /i "cons.adm"

Можно указать только часть имени файла. Например, чтобы узнать, кто открыл xlsx файл, в имени которого есть строка farm, воспользуйтесь таким конвейером:

Openfiles /Query /s mskfs01 /fo csv | find /i "farm"| find /i "xlsx"

Можно, конечно найти открытый файл и в графической консоли Computer Management, но это менее удобно (в консоли нет возможности поиска).

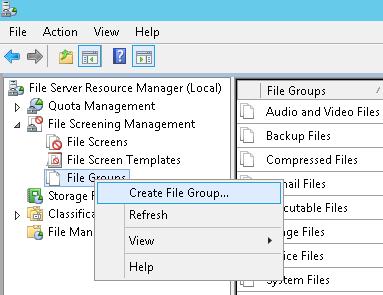

Создание группы расширений файлов, создаваемых шифровальщиками

Следующий шаг – создать группу файлов, в которой будут содержаться известные расширения и имена файлов, которые создают шифровальщики в процессе работы.

Этот список можно задать из консоли FSRM. Для этого разверните раздел File Screening Management -> File Groups и в меню выберите Create File Group.

Нужно указать имя группы (к примеру, Crypto-files) и внести все известные расширения в список с помощью поля Files to include.

Список известных расширений файлов, создаваемых шифровальщиками довольно большой, поэтому намного проще создать его с помощью PowerShell.

В Windows Server 2012 создать группу файлов с помощью PowerShell можно так:

New-FsrmFileGroup -Name "Crypto-files" –IncludePattern @("_Locky_recover_instructions.txt","DECRYPT_INSTRUCTIONS.TXT", "DECRYPT_INSTRUCTION.TXT", "HELP_DECRYPT.TXT", "HELP_DECRYPT.HTML", "DecryptAllFiles.txt", "enc_files.txt", "HowDecrypt.txt", "How_Decrypt.txt", "How_Decrypt.html", "HELP_RESTORE_FILES.txt", , "restore_files*.txt", "restore_files.txt", "RECOVERY_KEY.TXT", "how to decrypt aes files.lnk", "HELP_DECRYPT.PNG", "HELP_DECRYPT.lnk", "DecryptAllFiles*.txt", "Decrypt.exe", "AllFilesAreLocked*.bmp", "MESSAGE.txt","*.locky","*.ezz", "*.ecc", "*.exx", "*.7z.encrypted", "*.ctbl", "*.encrypted", "*.aaa", "*.xtbl", "*.abc", "*.JUST", "*.EnCiPhErEd", "*.cryptolocker","*.micro","*.vvv")

В Windows Server 2008 R2 придется воспользоваться утилитой filescrn.exe:

filescrn.exe filegroup add /filegroup:"Crypto-files" /members:"DECRYPT_INSTRUCTIONS.TXT|DECRYPT_INSTRUCTION.TXT| DecryptAllFiles.txt|enc_files.txt|HowDecrypt.txt|How_Decrypt.txt| How_Decrypt.html|HELP_TO_DECRYPT_YOUR_FILES.txt|HELP_RESTORE_FILES.txt| HELP_TO_SAVE_FILES.txt|restore_files*.txt| restore_files.txt|RECOVERY_KEY.TXT|HELP_DECRYPT.PNG|HELP_DECRYPT.lnk| DecryptAllFiles*.txt|Decrypt.exe|ATTENTION. txt|AllFilesAreLocked*.bmp| MESSAGE.txt|*.locky|*.ezz|*.ecc|*.exx|*.7z.encrypted|*.ctbl| *.encrypted|*.aaa|*.xtbl|*.EnCiPhErEd|*.cryptolocker|*.micro|*.vvv| *.ecc|*.ezz|*.exx|*.zzz|*.xyz|*.aaa|*.abc|*.ccc|*.vvv|*.xxx| *.ttt|*.micro|*.encrypted|*.locked|*.crypto|*_crypt|*.crinf| *.r5a|*.XRNT|*.XTBL|*.crypt|*.R16M01D05|*.pzdc|*.good| *.LOL!|*.OMG!|*.RDM|*.RRK|*.encryptedRSA|*.crjoker| *.LeChiffre|*.keybtc@inbox_com|*.0x0|*.bleep|*.1999| *.vault|*.HA3|*.toxcrypt|*.magic|*.SUPERCRYPT|*.CTBL|*.CTB2|*.locky"

Совет. Список известных расширений файлов различных шифровальщиков можно составить самостоятельно, или воспользоваться готовыми периодически обновляемым списками, ведущимися энтузиастами:

Во втором случае актуальный список расширений файлов для FSRM можно грузить прямо с веб сервера с помощью Invoke-WebRequest

new-FsrmFileGroup -name "Anti-Ransomware File Groups" -IncludePattern @((Invoke-WebRequest -Uri "https://fsrm.experiant.ca/api/v1/combined").content | convertfrom-json | % )

Либо воспользоваться готовым файлом: crypto_extensions.txt. Данный файл можно сохранить на диск и обновить с его помощью созданную группу файлов FSRM:

$ext_list = Get-Content .\crypto_extensions.txt

Set-FsrmFileGroup -Name "Crypto-files" -IncludePattern ($ext_list)

All replies

From the description a lot of open files exist which seems to be the cause. Instead of reboot, please test to manually kill these processes in MMC - Share Folders - Open Files and see if the performance will back to normal.

If so, try to find out the exact process which locked these files. Meanwhile please help collect a screenshot of open files for helping us understand the current situation.

Meanwhile we have a forum FAQ which provided most general steps to troubleshoot network performance related issue. Please see if it could help.

- Edited by MedicalS Microsoft contingent staff Thursday, May 1, 2014 5:51 AM

- Marked as answer by MedicalS Microsoft contingent staff Monday, May 12, 2014 3:05 AM

- Unmarked as answer by BITS2013 Friday, July 18, 2014 8:46 AM

I tried to kill all of the open "\msftewds" files. They disappeard and then came back again. I was unable to kill them.

How can I find out which process is locking an opened file? I'm sorry but at the moment I can't give you a useful screenshot because at the moment we are fine with the fileserver. As soon as the problem will be back I'll upload a screenshot.

27.07.2021

itpro

Windows 10, Windows Server 2012 R2, Windows Server 2016

комментариев 48

Если вы администрируете общие сетевые папки Windows, скорее всего вы периодически сталкиваетесь с просьбами пользователей принудительно закрыть файлы, открытые (заблокированные) в сетевых папках другими пользователями. Обычно это связано с некорректной работой программы, неправильном завершении сессии пользователя или ситуациях, когда пользователь открыл файл и забыл закрыть его (ушел домой, в отпуск и т.д.). Во всех этих случаях файл в сетевой папке оказывается заблокированным, и другие пользователи не могут вносить в него изменения.

В этой статье мы покажем, как получить список открытых файлов на файловом сервере Windows, узнать какие пользователи их используют, и способы сброса файловых сессий для разблокировки открытых файлов.

Детектирование шифровальщиков с помощью FSRM

Если компонент File Server Resource Manager еще не установлен на сервере, его можно установить с помощью графической консоли Server Manager или из командной строки PowerShell:

Install-WindowsFeature FS-Resource-Manager -IncludeManagementTools

Проверим, что роль установилась:

Get-WindowsFeature -Name FS-Resource-Manager

После установки компонента сервер нужно перезагрузить.

Все ответы

From the description a lot of open files exist which seems to be the cause. Instead of reboot, please test to manually kill these processes in MMC - Share Folders - Open Files and see if the performance will back to normal.

If so, try to find out the exact process which locked these files. Meanwhile please help collect a screenshot of open files for helping us understand the current situation.

Meanwhile we have a forum FAQ which provided most general steps to troubleshoot network performance related issue. Please see if it could help.

- Изменено MedicalS Microsoft contingent staff 1 мая 2014 г. 5:51

- Помечено в качестве ответа MedicalS Microsoft contingent staff 12 мая 2014 г. 3:05

- Снята пометка об ответе BITS2013 18 июля 2014 г. 8:46

I tried to kill all of the open "\msftewds" files. They disappeard and then came back again. I was unable to kill them.

How can I find out which process is locking an opened file? I'm sorry but at the moment I can't give you a useful screenshot because at the moment we are fine with the fileserver. As soon as the problem will be back I'll upload a screenshot.

currently we are expecting some strange problems with our fileserver. It is a Windows Server 2012 server with newest hardware. After one to two weeks uptime, Windows 7 clients cannot load their explorer window. It takes a huge time while the green bar in the address bar is trying to load the explorer overview and finally stops with a blank explorer window.

The shares can still be accessed through UNC commands and the fileserver can be reached with a ping command. This error doesn't occur when opening the explorer window on another server.

On the fileserver I can see a lot of open files called "\msftewds".

I have found an article of microsoft describing this problem but there was no final solution for me:

The only workaround for the moment is to restart the server (what is not that easy because it's productive). After a restart the "\msftewds" files are gone in the open files overview.

Appreciate any help. :)

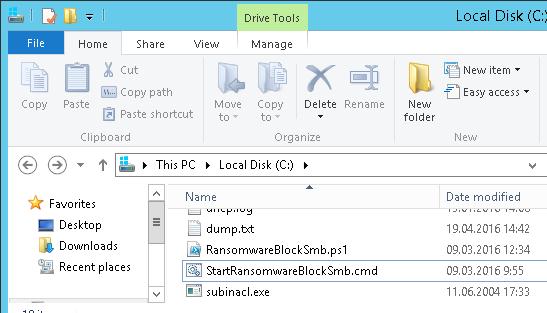

Автоматическая блокировка доступа пользователя, зараженного шифровальщиком

Скачайте указанный скрипт и распакуйте его в корень каталога C:\ на файловом сервере. В эту же папку скопируйте утилиту SubInACL (нужна для изменения разрешений на сетевой каталог). В каталоге должны оказаться следующие файлы:

- RansomwareBlockSmb.ps1

- StartRansomwareBlockSmb.cmd

- subinacl.exe

Примечание. В PS скрипте пришлось изменить строки:

$SubinaclCmd = "C:\subinacl /verbose=1 /share \\127.0.0.1\" + "$SharePart" + " /deny=" + "$BadUser"

if ($Rule -match "Crypto-Files")

Осталось в настройках шаблона “Block crypto files” на вкладке Command указать, что должна запуститься командная строка с аргументом StartRansomwareBlockSmb.cmd:

Run this command or script: c:\windows\system32\cmd.exe

Command arguments: /c “c:\StartRansomwareBlockSmb.cmd”

Команда должна выполняться с правами локальной системы (Local System).

Применение шаблона File Screen к диску или папке

Осталось назначить созданный шаблон к диску или сетевой папке на сервере. В консоли FSRM создадим новое правило Create File Screen.

В поле File screen path нужно указать локальный диск или путь к каталогу, для которого мы хотим включить систему защиты от шифровальщика, а в списке шаблонов выбрать созданный ранее шаблон Block_crypto_files.

Все ответы

From the description a lot of open files exist which seems to be the cause. Instead of reboot, please test to manually kill these processes in MMC - Share Folders - Open Files and see if the performance will back to normal.

If so, try to find out the exact process which locked these files. Meanwhile please help collect a screenshot of open files for helping us understand the current situation.

Meanwhile we have a forum FAQ which provided most general steps to troubleshoot network performance related issue. Please see if it could help.

- Изменено MedicalS Microsoft contingent staff 1 мая 2014 г. 5:51

- Помечено в качестве ответа MedicalS Microsoft contingent staff 12 мая 2014 г. 3:05

- Снята пометка об ответе BITS2013 18 июля 2014 г. 8:46

I tried to kill all of the open "\msftewds" files. They disappeard and then came back again. I was unable to kill them.

How can I find out which process is locking an opened file? I'm sorry but at the moment I can't give you a useful screenshot because at the moment we are fine with the fileserver. As soon as the problem will be back I'll upload a screenshot.

currently we are expecting some strange problems with our fileserver. It is a Windows Server 2012 server with newest hardware. After one to two weeks uptime, Windows 7 clients cannot load their explorer window. It takes a huge time while the green bar in the address bar is trying to load the explorer overview and finally stops with a blank explorer window.

The shares can still be accessed through UNC commands and the fileserver can be reached with a ping command. This error doesn't occur when opening the explorer window on another server.

On the fileserver I can see a lot of open files called "\msftewds".

I have found an article of microsoft describing this problem but there was no final solution for me:

The only workaround for the moment is to restart the server (what is not that easy because it's productive). After a restart the "\msftewds" files are gone in the open files overview.

Appreciate any help. :)

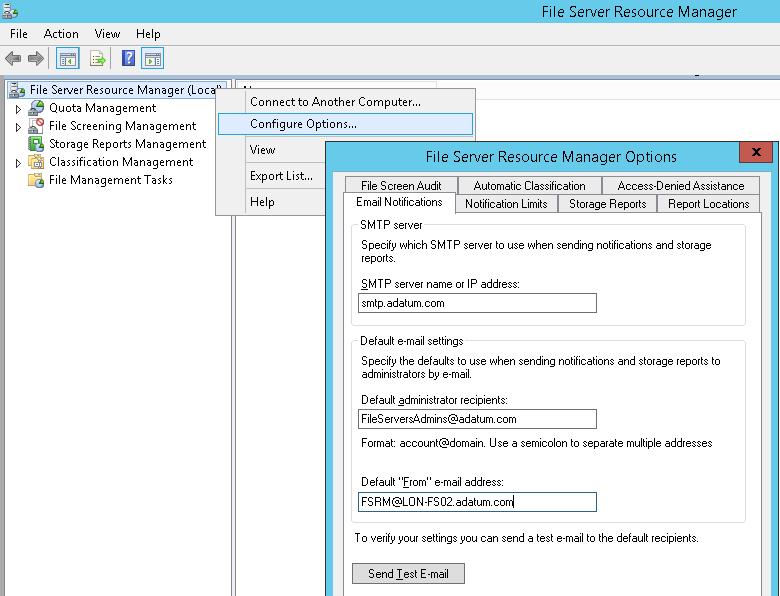

Настройка SMTP параметров FSRM для отправки email уведомлений

Следующий этап — конфигурация SMTP параметров службы FSRM, благодаря которым администратор может настроить отправку email уведомлений на свой ящик. Для этого запустите консоль fsrm.msc, щелкните ПКМ по корню консоли File Server Resource Manager и выберите пункт Configure Options.

Укажите адрес SMTP сервера, почтовый ящик администратора и имя отправителя.

Совет. Если у вас отсутствует внутренний почтовый сервер, можно настроить пересылку через SMTP релей на внешние ящики.

Проверить корректность настройки SMTP сервера можно, отправив тестовое письмо с помощью кнопки Send Test E-mail.

Настроить параметры SMTP службы FSRM также можно выполнить с помощью Powershell:

Set-FsrmSetting -AdminEmailAddress "FileServerAdmins@adatum.com" –smtpserver smtp.adatum.com –FromEmailAddress "FSRM@LON-FS02.adatum.com"

Вывод списка открытых файлов в сетевой папке Windows

Список открытых по сети файлов в Windows можно получить с помощью стандартной графической консоли Computer Management (Управление компьютером — compmgmt.msc ).

Запустите на файловом сервере консоль Computer Management (или подключитесь к нему консолью удаленно со своего компьютера) и перейдите в раздел System Tools -> Shared Folders -> Open files (Служебные программы -> Общие папки -> Открыты файлы). В правой части окна отображается список файлов на сервере, открытых удаленно. В данном списке указан локальный путь к файлу, имя учетной записи пользователя, количество блокировок и режим, в котором открыт файл (Read или Write+Read).

Этот же список открытых файлов можно получит с помощью встроенной консольной утилиты Openfiles. Например, с помощью следующей команды можно получить id сессии, имя пользователя и полный локальный путь к открытому файлу:

Openfiles /Query /fo csv |more

При удаленном доступе пользователя к папке или файлу в сетевой папке (SMB) на сервере, для пользователя создается новая сессия. Вы можете управлять открытыми файлами с помощью идентификаторов этих сессий.

Вы можете вывести список открытых файлов на сервере удаленно. Например, чтобы вывести все открытые по сети файлы на сервере mskfs01, выполните:

Openfiles /Query /s mskfs01 /fo csv

Команда Openfiles позволяет также вывести список локально открытых файлов. Для этого на сервере нужно включить опцию Maintain Objects List (Построение списка объектов) командой openfiles /local on и перезагрузить сервер. После этого команда Openfiles будет отображать файлы, открытые локальными процессами (этот режим желательно использовать только для отладки, т.к. может негативно сказаться на производительности сервера).

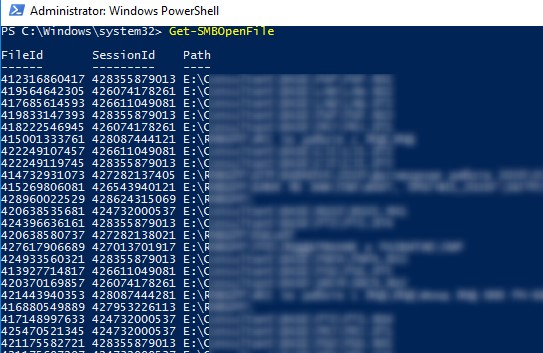

Get-SMBOpenFile: вывод списка открытых по сети файлов в PowerShell

В версии PowerShell в Windows Server 2012/Windows 8 появились командлеты для управления сетевыми файлами и папками на SMB сервере. Эти командлеты можно использовать чтобы удаленно закрыть открытые по сети файлы.

Список открытых файлов можно получить с помощью командлета Get-SMBOpenFile. Чтобы закрыть файл (сбросить подключение), используется Close-SmbOpenFile.

Для вывода полного списка открытых файлов на сервере, выполните команду:

Команда возвращает ID файла, ID сессии и полное имя файла.

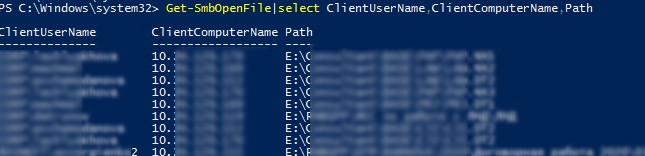

Можно вывести список открытых файлов с именами пользователей и компьютеров (IP адресами):

Можно вывести все файлы, открытые определенным пользователем:

Get-SMBOpenFile –ClientUserName "corp\aaivanov" |select ClientComputerName,Path

или с определенного компьютера (сервера):

Get-SMBOpenFile –ClientComputerName 192.168.12.170| select ClientUserName,Path

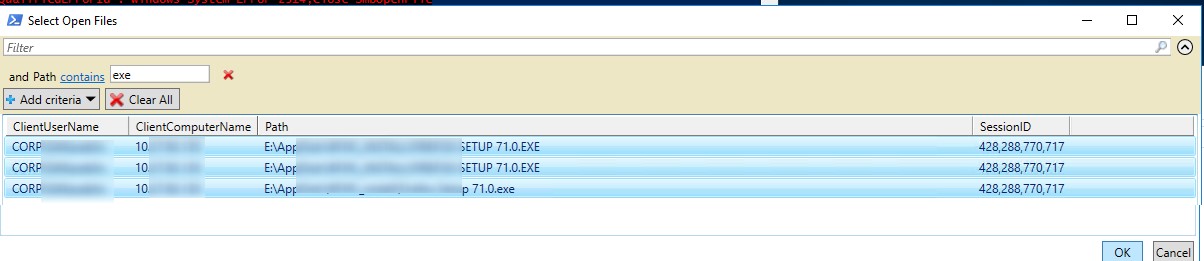

Можно вывести список открытых файлов по шаблону. Например, все открытые по сети exe файлы:

или файлы с определенным именем:

Чтобы закрыть файл используется командлет Close-SmbOpenFile . Закрыть файл можно по ID:

Close-SmbOpenFile -FileId 4123426323239

Но обычно удобнее закрыть файл по имени:

Get-SmbOpenFile | where | Close-SmbOpenFile -Force

С помощью Out-GridView можно сделать простую графическую форму для поиска и закрытия файлов. Следующий скрипт выведет список открытых файлов. Администратор должен с помощью фильтров в таблице Out-GridView найти, выделить нужные файлы и нажать ОК. В результате выбранные файлы будут принудительно закрыты.

Get-SmbOpenFile|select ClientUserName,ClientComputerName,Path,SessionID| Out-GridView -PassThru –title “Select Open Files”|Close-SmbOpenFile -Confirm:$false -Verbose

Читайте также: