Можно ли взломать выключенный компьютер

Люди в технологической индустрии разделились во мнениях, возможен ли взлом без Интернета. … Однако вы были бы рады узнать, что общий ответ на этот вопрос — «нет». Если ваш компьютер выключен, его нельзя загрузить и взломать, даже если вы оставите его подключенным к источнику питания и Интернету.

Как узнать, есть ли на ноутбуке вирус?

Вот как узнать, есть ли на вашем компьютере вирус.

- 9 признаков компьютерного вируса.

- Снижение производительности вашего компьютера. …

- Бесконечные всплывающие окна и спам. …

- Ваш компьютер заблокирован. …

- Изменения на вашей домашней странице. …

- Неизвестные программы, запускаемые на вашем компьютере. …

- Массовая рассылка писем с вашего почтового ящика.

Может кто-нибудь наблюдает за мной на моем компьютере?

Кто-то может наблюдать за вами через веб-камеру, а вы даже не подозреваете об этом. Мы не хотим чрезмерно тревожить вас, но незащищенные камеры на вашем компьютере могут дать злоумышленнику возможность получить прямое окно в вашу жизнь.

Какие 3 типа хакеров?

Какие три типа хакеров?

- Черная шляпа. Хакеры в черной шляпе обычно несут ответственность за создание вредоносного ПО, которое часто используется для проникновения в компьютерные сети и системы. …

- Белая шляпа. …

- Серая шляпа.

2. Векторы атак

Практически все данные, которые использует ME в своей работе либо явно, либо косвенно подписаны Intel. Но МЕ все-таки предоставляет некоторые возможности для взаимодействия с пользователем:

- Локальный управляющий интерфейс — HECI

- Сеть (только для vPro)

- Память хоста (UMA)

- SPI флеш

- Внутренняя файловая система

Можно ли взломать выключенный компьютер?

Люди в индустрии высоких технологий разделились во мнениях, возможен ли взлом без Интернета. … Однако вы были бы рады узнать, что общий ответ на этот вопрос — «нет». Если ваш компьютер выключен, его нельзя загрузить и взломать, даже если вы оставите его подключенным к источнику питания и Интернету.

2.7. Thread Local Storage

Все обращение к структуре TLS происходит через сегментный регистр gs сама же структура имеет следующий вид:

Структура TLS

Получение полей TLS

Сегмент, на который указывает gs, не доступен на запись, но сама структура TLS расположена на дне стека (. ), что позволяет изменять ее в обход ограничения. Таким образом, при переполнении буфера мы можем перезаписать указатель на TLS и формировать структуру SYSLIB_CTX. А алгоритм работы алгоритм работы функции bup_dfs_read_file, используя этот трюк, позволяет получить arbitrary write.

Можно ли взломать компьютер, если он не подключен к Интернету?

Можно ли взломать автономный компьютер? Технически — на данный момент — нет. Если вы никогда не подключаете свой компьютер, вы на 100 процентов защищены от хакеров в Интернете. Невозможно взломать и получить, изменить или контролировать информацию без физического доступа.

3. Заключение

Таким образом, нами была найдена уязвимость Intel ME, которая позволяет выполнять произвольный код. Это ставит под угрозу все технологии такие технологии как Intel Protected Audio Video Path (PAVP), Intel Platform Trust Technology (PTT или fTPM), Intel BootGuard, Intel Software Guard Extention (SGX) и многие другие.

Эксплуатируя найденную нами уязвимость в модуле bup, нам удалось включить механизм, называемый PCH red unlock, который открывает полный доступ ко всем устройствам PCH, для использование их через DFx chain, иначе говоря с помощью JTAG. Одним из таких устройств и является само ядро ME. Это дало возможность отлаживать код, выполняемый на ME, читать память всех процессов и ядра, а так же, управлять всеми устройствами внутри PCH. Мы насчитали в совокупности порядка 50 внутренних устройств, полный доступ к которым имеет только ME, а основной процессор только к весьма ограниченному их подмножеству.

Мы не утверждаем, что в нашем исследовании нет ошибок или оно является исчерпывающим. Тем не менее, мы надеемся, что оно поможет другим исследователям, интересующимся безопасностью и «начинкой» Intel ME.

Авторы: Марк Ермолов и Максим Горячий

Можете ли вы определить, был ли ваш роутер взломан?

Вы замечаете неизвестные IP-адреса в своей сети

Если вы вошли в интерфейс своего маршрутизатора, вам следует регулярно проверять список IP-адресов, используемых в вашей сети. Если вы видите неизвестный адрес (особенно иностранный), это, скорее всего, будет означать, что хакер получил доступ к вашему маршрутизатору.

2.11. Disclosure Timeline

- June 27, 2017 — Bug reported to Intel PSIRT

- June 28, 2017 — Intel started initial investigation

- July 5, 2017 — Intel requested proof-of-concept

- July 6, 2017 — Additional information sent to Intel PSIRT

- July 17, 2017 — Intel acknowledged the vulnerability

- July 28, 2017 — Bounty payment received

- November 20, 2017 — Intel published SA-00086 security advisory

Где хакеры учатся взламывать?

Краткий ответ: путем самообучения и через частные форумы, но в настоящее время есть общедоступные курсы благодаря росту пен-тестирования (легального взлома). Длинный ответ: для того, чтобы быть «хакером», нужны знания во многих областях ИТ.

2.3. Аппаратная атака на SPI-интерфейс

В процессе изучения МЕ у нас возникла идея обойти проверку подписи с помощью эмулятора SPI-флеш. Это специализированное устройство, которое выглядело бы для PCH как обычная SPI-flash но при разных обращениях оно отправляет разные данные. Таким образом если вначлае контролируется подпись данных, а потом они перечитываются то можно провести атаку и внедрить свой код во внутрь МЕ. Найти таких ошибок в прошивке нам не удалось, данные вначале вычитываются, затем проверяется подпись. При повторных обращениях контролируется их идентичность тем данным, которые были получены при первом чтении.

Как хакеры получают ваш пароль?

Ваши пароли хранятся в защищенных системах с использованием некоторых специальных алгоритмов, известных как «хеширование». Хакеры пытаются получить доступ к этим паролям, используя различные методы, самый популярный из которых называется «Атака по словарю», когда компьютер пытается снова и снова.

2.4. Внутренняя файловая система

Intel Management Engine использует SPI flash в качестве основного файлового хранилища с собственной файловой системой. C одной стороны файловая система имеет достаточно сложную структуру [6], с другой многие привилегированные процессы хранят именно здесь свои конфигурационные фалы. Исходя из чего, файловая система показалась нам наиболее перспективным местом для воздействия на ME.

Следующим шагом в поиске уязвимости был выбор бинарного модуля.

1.2. Публично известные уязвимости в Intel ME

1.2.1. Ring-3 Rootkits

Первая публичная уязвимость в Intel ME была найдена в 2009 году Alexander Tereshkin и Rafal Wojtczuk представили доклад на Black Hat Introducing Ring-3 Rootkits. Атака производилась через инъекцию кода в специализированную область памяти UMA, в которую МЕ выгружает неиспользованный в данный момент страницы памяти.

После оглашения результатов исследования Intel внедрил защиту UMA – теперь эта область шифруется AES-ом и для каждой страницы МЕ хранит ее контрольную сумму, которая проверяется при «возвращении» страницы в основную память МЕ.

1.2.2. Zero-Touch Provisioning

В 2010 году Vassilios Ververis представил атаку на реализацию МЕ в GM45. Используя режим конфигурирования «zero touch», он смог обойти авторизацию AMT.

1.2.3. Silent Bob is Silent

В мае 2017 году была опубликована уязвимость в системе авторизации AMT (CVE-2017-5689), которая позволяла неавторизованному пользователю получить полный доступ к основной системе на материнских платах с поддержкой технологии vPro.

Таким образом, до сегодняшнего времени была найдена только одна уязвимость (Ring-3 rootkits), которая позволяет выполнять произвольный код внутри Intel ME.

Как узнать, что ваш компьютер взломан?

Посмотрите на Data Usage Meter или Data Monitor, в зависимости от вашего провайдера. Сравните количество использованных данных за предыдущие месяцы. … Чтобы проверить использование данных на Android, откройте приложение «Настройки» и нажмите «Сеть и Интернет», а затем «Использование данных». В разделе «Мобильные устройства» вы увидите, сколько данных вы используете за месяц.

Где хакеры учатся взламывать?

Краткий ответ: путем самообучения и через частные форумы, но в настоящее время есть общедоступные курсы благодаря росту пен-тестирования (легального взлома). Длинный ответ: для того, чтобы быть «хакером», нужны знания во многих областях ИТ.

Как хакеры попадают в компьютеры?

Секретный путь, который хакер использует для проникновения в компьютерную систему. Переполнение буфера. Метод атаки, при котором хакер передает вредоносные команды системе, переполняя буфер приложения. Атака отказа в обслуживании.

Может ли вирус работать при выключенном компьютере?

Вирусы обычно не влияют на оборудование, но могут повредить другое программное обеспечение и привести к повреждению оборудования, например, к перегреву ядра из-за выполнения нескольких экземпляров непрерываемых инструкций на этом ядре. … Следовательно, вирус не может повлиять на ваш компьютер, когда он выключен.

2.10. Обзор уязвимостей CVE-2017-5705,6,7

Найденной уязвимости был присвоен номер INTEL-SA-00086 (CVE-2017-5705, CVE-2017-5706, CVE-2017-5707). Приведем небольшую выдержку из его описания:

- 8.2 High AV:L/AC:L/PR:H/UI:N/S:C/C:H/I:H/A:H

- 6th, 7th & 8th Generation Intel Core Processor Family

- Intel Xeon Processor E3-1200 v5 & v6 Product Family

- Intel Xeon Processor Scalable Family

- Intel Xeon Processor W Family

- Intel Atom C3000 Processor Family

- Apollo Lake Intel Atom Processor E3900 series

- Apollo Lake Intel Pentium

- Celeron N and J series Processors

Как мне обезопасить свой компьютер с Windows 10?

Думайте об этом как о советах по обеспечению безопасности Windows 10, которые нужно выбирать и комбинировать.

На прошедшей недавно конференции Black Hat Europe исследователи Positive Technologies Марк Ермолов и Максим Горячий рассказали об уязвимости в Intel Management Engine 11, которая открывает злоумышленникам доступ к большей части данных и процессов на устройстве.

Такой уровень доступа означает также, что любой эксплуатирующий эту уязвимость злоумышленник, обойдя традиционную защиту на основе ПО, сможет проводить атаки даже при выключенном компьютере. Сегодня мы публикуем в нашем блоге подробности проведенного исследования.

2.5. Выбор модуля для анализа

В операционной системе МЕ реализована похожая на применяемую в Unix модель разграничения и контроля доступа, с той разницей, что в качестве субъектов системы выступают процессы. Для каждого процесса статически задаются его идентификатор пользователя, группы, список доступного оборудования и разрешенные системные вызовы.

Пример статических правил для процесса

Таким образом не каждый процесс в системе может загружать модули на исполнение. Причем, контроль целостности и привилегии устанавливает запускающий его процесс. Он может поднять свои привилегии, задав новому процессу высокие права доступа.

Одним из процессов с возможностью порождать новые является – BUP (BringUP). В процессе реверс-инжиниринга этого модуля, в функции инициализации устройства Trace Hab мы нашли переполнение стекового буфера. Файл «/home/bup/ct» не имел подписи, и мог быть интегрирован в прошивку МЕ через сервисную программу – Flash Image Tool. Это давало возможность вызвать переполнение буфера внутри процесса BUP с помощью файла инициализации BUP большого размера. Но поэксплуатировать ее можно было только после обхода защиты от переполнения стекового буфера.

Переполнение буфера в стеке

2.9. Возможные векторы эксплуатации

Для успешной эксплуатации данной уязвимости необходим доступ на запись в MFS или целиком в Intel ME регион. Производителям оборудования должны блокировать доступ к региону с ME, но к сожалению, это делают далеко не все [8]. В случае, если на системе присутствует такая ошибка конфигурации – это автоматически делает ее уязвимой.

Одним из самых насущных вопросов является вопрос о возможности удаленной эксплуатации. Нам кажется, что такая возможность есть, если выполнены следующие условия:

- Атакуется платформа с активированным AMT.

- Атакующий знает пароль администратора AMT или использует уязвимость для обхода авторизации.

- BIOS не имеет пароля (или он известен злоумышленнику).

- BIOS имеет опцию, позволяющую открывать доступ на запись в ME регион.

Отметим так же, что ROM не контролирует версию Intel ME при запуске, что делает возможным обновлением на старую версию, содержащую уязвимость.

1. Введение

Intel Management Engine — это закрытая технология, которая представляет собой интегрированный в микросхему Platform Controller Hub (PCH) микроконтроллер с набором встроенных периферийных устройств. Именно через PCH проходит почти все общение процессора с внешними устройствами, следовательно Intel ME имеет доступ практически ко всем данным на компьютере и возможность исполнения стороннего кода позволяет полностью скомпрометировать платформу. Такие безграничные возможности привлекают исследователей не первый год, но сейчас интерес к технологии Intel ME значительно вырос. Одной из причин этого является переход данной подсистемы на новую аппаратную (x86) и программную (доработанный MINIX в качестве операционной системы) архитектуру. Применение платформы x86 позволяет использовать всю мощь средств анализа бинарного кода, что ранее было затруднительно, так как до 11-й версии использовалось ядро с малораспространенной системой команд — ARC. К сожалению, анализ Intel ME 11-й версии был затруднен тем, что исполняемые модули упакованы кодом Хаффмана с неизвестными таблицами. Но нашей исследовательской группе удалось их восстановить (утилиту для распаковки образов можно найти на нашей странице в GitHub [2]).

После распаковки исполняемых модулей мы приступили к изучению программной и аппаратной «начинки» Intel ME. Нашу усилия были вознаграждены, и в итоге мы получили полный контроль над всей платформой.

Как узнать, что ваш компьютер взломан?

Посмотрите на Data Usage Meter или Data Monitor, в зависимости от вашего провайдера. Сравните количество использованных данных за предыдущие месяцы. … Чтобы проверить использование данных на Android, откройте приложение «Настройки» и нажмите «Сеть и Интернет», а затем «Использование данных». В разделе «Мобильные устройства» вы увидите, сколько данных вы используете за месяц.

2.8. Использование реализации функции чтения для получения arbitrary write primitive

Функция bup_dfs_read_file считывает данные с SPI-flsh блоками по 64 байта, что позволяет вначале перезаписать указатель на SYSLIB_CTX а TLS. На следующей итерации функция sys_write_shared_mem извлекает адрес, который мы сформировали и передает его в memcpy в качестве целевого адресса. Это позволяет получить примитив записи внутри процесса BUP.

Итеративное чтение файла внутри bup_dfs_read_file

Отсутствие ASLR позволяет перезаписать адрес возврата функцией memcpy и перехватить управление. Тут так же поджидает неприятность для атакующего – стек не является исполняемым. Но пользуясь тем, что BUP умеет создавать новые процессы и сам проверяет подпись для запускаемых модулей, мы можем с помощью возвратно-ориентированного программирования (Return Oriented Programming — ROP) создать новый процесс с заданными правами.

Как мне запретить кому-либо удаленный доступ к моему компьютеру?

Открытая система и безопасность. На правой панели выберите Система. Выберите Remote Settings на левой панели, чтобы открыть диалоговое окно System Properties для вкладки Remote. Щелкните "Не разрешать подключения к этому компьютеру", а затем щелкните "ОК".

1.1. Обзор Intel Management Engine 11

Детальное описание внутреннего устройства Intel ME и его компонентов можно найти в работах: [1], [3], [4]. Отметим, что, начиная с 2015 года в PCH было интегрировано процессорное ядро LMT набором команд х86. Такое ядро применяется в SOC Quark.

LMT2 IdCode ядра ME

C Intel Management Engine связано большое количество современных технологий Intel — Intel Active Management Technology, Intel Platform Trust Technology (fTPM), Intel Software Guard Extensions, Intel Protected Audio Video Path. Также ME является root of trust для технологий технологии Intel Boot Guard, которая не позволяет злоумышленнику внедрять свой код в UEFI. Основное назначение МЕ – начальная инициализация платформы, и запуск основного процессора. ME так же обладает практически безграничными возможности доступа к данным, которые обрабатываются на компьютере МЕ может перехватывать и модифицировать сетевые пакеты, изображение на видеокарте, имеет полный доступ к USB устройствам. Такие возможности означат, что, если злоумышленник получит возможность выполнять свой код внутри МЕ это будет означать новую эру зловредного программного обеспечения, которое невозможно обнаружить современными средствами защиты. Но к счастью за все 17 лет истории этой технологии было найдено всего 3 уязвимости (публично).

Что хакер может сделать с моим IP-адресом?

Существуют тысячи портов для каждого IP-адреса, и хакер, у которого есть ваш IP-адрес, может попробовать все эти порты, чтобы взломать соединение, например захватить ваш телефон и украсть вашу информацию. Если преступник получит доступ к вашему устройству, он также может установить на него вредоносное ПО, которое может раскрыть ваш IP-адрес.

2.1. HECI

Как узнать, взломан ли ваш IP-адрес?

Вот признаки того, что вас могли взломать

2.6. Обход защиты от переполнения буфера

В ME реализован классический способ защиты от переполнения буфера в стеке – стековая канарейка. Реализован данный механизм следующим образом:

- Для каждого процесса в момент его создания из аппаратного генератора случайных чисел в специальную область (доступную только для чтения) копируется 32-битное значение;

- В прологе функции — это значение копируется над адресом возврата в стеке, тем самым защищая его;

- В эпилоге функции происходит сравнение сохранённого значения с эталонным. Если оно не совпадает генерируется программное прерывание int 81h завершающие процесс.

Изучая функции, которые вызываются после переполнения и до проверки целостности нами было обнаружено, что функция, которую мы назвали bup_dfs_read_file косвенно вызывает memcpy. Она в свою очередь использует в качестве значения целевого адреса, данные полученные из некоторой структуры, которую мы назвали TLS (Th

read Local Storage). Стоит отметить, что функции bup для чтения и записи файлов, используют сервисы системной библиотеки для работы с общей памятью (shared memory). Используя его, функции чтeния и записи, получают и записывают информацию. Но никто кроме BUP эти данные не использует, поэтому использование этого механизма может показаться сомнительными. Мы считаем, что это связано с тем, что часть кода BUP, который взаимодействует с MFS скопирован из другого модуля – драйвера файловой системы, где использование общую память оправдано.

Вызов функции memcpy

Получение адреса из TLS

Как выяснилось позже, при переполнении буфера эта область TLS может быть перезаписана функцией чтения файла, что позволяет обойти защиту от переполнения буфера.

Какие 7 типов хакеров?

- 1) Белые хакеры.

- 2) Black Hat Hackers.

- 3) Серые хакеры.

- 4) Script Kiddies.

- 5) Зеленые хакеры.

- 6) Хакеры синей шляпы.

- 7) Red Hat Hackers.

- 8) Хакеры, спонсируемые государством / нацией.

Может кто-нибудь наблюдает за мной на моем компьютере?

Кто-то может наблюдать за вами через веб-камеру, а вы даже не подозреваете об этом. Мы не собираемся чрезмерно тревожить вас, но незащищенные камеры на вашем компьютере могут предоставить злоумышленнику прямое окно в вашу жизнь.

Можете ли вы получить удаленный доступ к выключенному компьютеру?

Можете ли вы определить, есть ли у кого-то удаленный доступ к вашему компьютеру?

Другой способ узнать, просматривает ли кто-то ваш компьютер удаленно, оценив программы, недавно открытые из диспетчера задач Windows. Нажмите Ctrl + ALT + DEL и выберите Диспетчер задач из доступных вам опций. Просмотрите свои текущие программы и определите, не было ли там необычной активности.

2.2. Сеть (только vPro)

AMТ представляет собой один большой модуль, в который интегрировано огромное количество различных сетевых протоколов различного уровня, данный модуль содержит в себе большое количество legacy-кода, но присутствует только на системах бизнес-сегмента.

Что хакеры могут сделать с вашим компьютером?

Что может со мной сделать хакер?

- Взломайте ваши логины и пароли.

- Украдите ваши деньги и откройте кредитную карту и банковские счета на свое имя.

- Разрушьте свой кредит.

- Запросите новую учетную запись. Персональные идентификационные номера (ПИН-коды) или дополнительные кредитные карты.

- Совершайте покупки.

Может кто-нибудь взломать ваш компьютер WIFI?

Можно ли взломать Wi-Fi роутер? Вполне возможно, что ваш роутер был взломан, а вы даже не подозреваете об этом. Используя метод под названием DNS (перехват сервера доменных имен), хакеры могут взломать безопасность вашего домашнего Wi-Fi и потенциально причинить вам большой вред.

Может ли хакер контролировать мой компьютер?

Вот что происходит, когда хакер использует Sub7, чтобы получить контроль над вашим компьютером. … Они могут украсть ваши личные данные или удалить программы, установленные на вашем компьютере. Что еще хуже, они могут загружать больше вирусов.

Список литературы

[1] Dmitry Sklyarov, Intel ME: The Way of the Static Analysis, Troopers 2017.

[2] Intel ME 11.x Firmware Images Unpacker.

[3] Xiaoyu Ruan, Platform Embedded Security Technology Revealed.

[4] Igor Skochinsky, Intel ME Secrets. Hidden code in your chipset and how to discover what exactly it does, RECON 2014.

[5] Alexander Tereshkin, Rafal Wojtczuk, Introducing Ring-3 Rootkits, Black Hat USA, 2009.

[6] Dmitry Sklyarov, Intel ME: flash file system explained, Black Hat Europe, London, 2017.

[8] Alex Matrosov, Who Watch BIOS Watchers?.

[9] Марк Ермолов, Максим Горячий, «Как стать единоличным владельцем собственного компьютера», PHDays VI.

Статья — огонь, Хабр — торт, всем причастным — респект и уважуха.

Ждем статей про внутренее устройство железа и прошивки МЕ, уверен, что вам всем есть что рассказать о них.

Где здесь про "выключенный компьютер"?

МЕ работает от дежурного напряжения, и потому может исполнять свой код даже на «выключенном» компьютере. Ясно, что для взлома его все-таки потребуется включить, зато потом можно творить свои темные дела и на «выключенном». Согласен с тем, что заголовок несколько громче, чем следовало бы, но ради содержимого я готов это простить.

Он-то работает… а вот работает ли сеть и жёсткий диск?

В общем кроме как "сидеть и ждать" никакие другие "темные дела" на выключенном компьютере в голову не приходят.

AMT-интерфейс работает, жесткий диск — нет, но для изменения кода в IME хард не нужен. А чем плохо «сидеть и ждать»? Ещё у Intel есть технология конфигурации с другого хоста, можно в качестве другого хоста подсунуть взломанный IME, и он заразит соседа в результате, а все компы «выключены». Кроме того, IME прекрасное место для точек присутствия APT, что ещё и плохо определяется антивирусными решениями (по сетевой активности можно распознать, но вроде как ни по чему ещё).

ну теоретически могут быть команды на пробуждение, или не полное пробуждение а включение каких то компонентов, например сети.

Технология Wake on LAN существует с 1997 года (согласно Википедии).

У меня было так, компьютер посреди ночи проснулся, сделал апдейты и выключился. Я про восстание машин подумал. (Компьютер был полностью выключен)

У виндов есть в планировщике галка «Разбудить ПК для выполнения задания». Скорее всего, на эту нарвались.

Можно и на полное. На многих ноутбуках лампочки «power» и «Mic ON» управляется программно, HDD просто нету, так что их можно преспокойно включить, включить микрофон и обрабатывать себе данные потихоньку. Главное — не слишком сильно «напрягать» зверушку, а то охлаждение включится.

[quote]

Детальное описание внутреннего устройства Intel ME и его компонентов можно найти в работах: [1], [3], [4].[/quote] Вы слышали про HTML? На нем работает интернет. Рассказываться про ссылки? Ну хоть на свои сноски внизу поста можно поставить ссылки? А сделать ссылками все из них, а не только три?

А за что минусы? Сам ненавижу эти сноски. Приходится листать вниз, если во время чтения заинтересовался.

На многих иностранных форумах их используют, бесит до невозможности.

Стандартный формат для публикаций, используется везде — от курсовых работ в ВУЗах до журналов и книг.

Стандарт бумажных публикаций. Если бы публикации были в гипертексте, то ссылки бы зашивали в сам текст, как и оглавление с автопереходом на нужный раздел, так и анимированные картинки, проигрывание звука, демонстрация работы кода, и много чего ещё. Но мы ведь с вами эту статью не на бумаге сейчас читаем, верно?

Вполне можем распечатать. Не, я не против гипертекста, это было бы глупо. Я против только гипертекста. Потому что частенько ссылку на что-то, втч источник, делают как ссылку приякоренную к какому-то слову. Такая ссылка теряется при печати, это былинный отказ наравне с текстом в виде картинки. Самое то — стиль Вики — и цифровая ссылка есть и гипертекстовая привязка. Граждане довольны, расходятся по домам.

Видать кто-то Markdown забыл включить.

Реализации есть, но исполнение хромает. В моей ситуации: Intel® DQ67EP + Intel® Xeon® E3-1260L. Оба поддерживают vPro. Но настроить не получилось, подключиться по vnc так и не смог. Плюс многие утилиты уже не доступны с официального сайта intel.

Статья имеет слишком громкий заголовок, не соответствующий содержимому. Фактически, в ней рассказывается, как обойти программную защиту на компьютере, к которому имеется полный физический доступ (включая возможную аппаратную модификацию). В принципе, аналогичного результата при таких условиях можно достичь, я думаю, на вообще любом компьютере.

Тут меня заинтересовало — предоставляет ли AMT возможность удалённой модификации ME региона, или требуется ручная перепрошивка (физический доступ)?

Не соглашусь с Вами:

1. доступ должен быть локальный (возможность запуска ПО с правами администратора)

2. Подразумевалось, что после инъекции своего кода атакующий может «рулить» основным CPU в любой момент, даже только при наличии дежурного напряжения.

3. Никакой аппаратной модификации не требуется.

В принципе, аналогичного результата при таких условиях можно достичь, я думаю, на вообще любом компьютере.

Технология BootGuard как раз разрабатывалась, для защиты от такого вектора. Т.е. атакующий, который имеет физический доступ к машине не мог подменить прошивку.

Тут меня заинтересовало — предоставляет ли AMT возможность удалённой модификации ME региона, или требуется ручная перепрошивка (физический доступ)?

Такую возможность часто предоставляет BIOS, а имея AMT можно ей воспользоваться и перепрошить ME регион не имея физического доступа. Непросто — да, но возможность есть.

Для успешной эксплуатации данной уязвимости необходим доступ на запись в MFS или целиком в Intel ME регион. Производителям оборудования должны блокировать доступ к региону с ME

выполнения производителями указанной блокировки (а в принципе это могут сделать в обновлении БИОСа даже те кто не делал ранее), единственный путь — аппаратное вмешательство (гипотетические уязвимости БИОСа оставим в покое). Логично предположить, что чем дальше — тем меньше будет материнок с отсутствием блокировки.

выполнения производителями указанной блокировки (а в принципе это могут сделать в обновлении БИОСа даже те кто не делал ранее), единственный путь — аппаратное вмешательство (гипотетические уязвимости БИОСа оставим в покое). Логично предположить, что чем дальше — тем меньше будет материнок с отсутствием блокировки.

К сожалению, как показывает практика найти материнки с просто разблокированными дескрипторами не составляет труда. К тому же, существует не один и даже не два способа как можно обойти это ограничение.

Это механизм не AMT, имея доступ к BIOS через AMT вы можете активировать указанную выше опцию (в BIOS), после чего сможете перезаписать все флеш, а не только МЕ.

Сетевой вектор в реальной жизни, как мне кажется, больше вероятен через цепочку уязвимостей, впрочем как любые другие атаки на прошивку.

Начнём с традиционного «Этот материал представлен только в образовательных целях». Если вы используете эту информацию для взлома HBO и выпуска следующего сезона «Игры престолов» бесплатно на YouTube, ну… здорово. В том смысле, что я никак не поощряю подобное поведение.

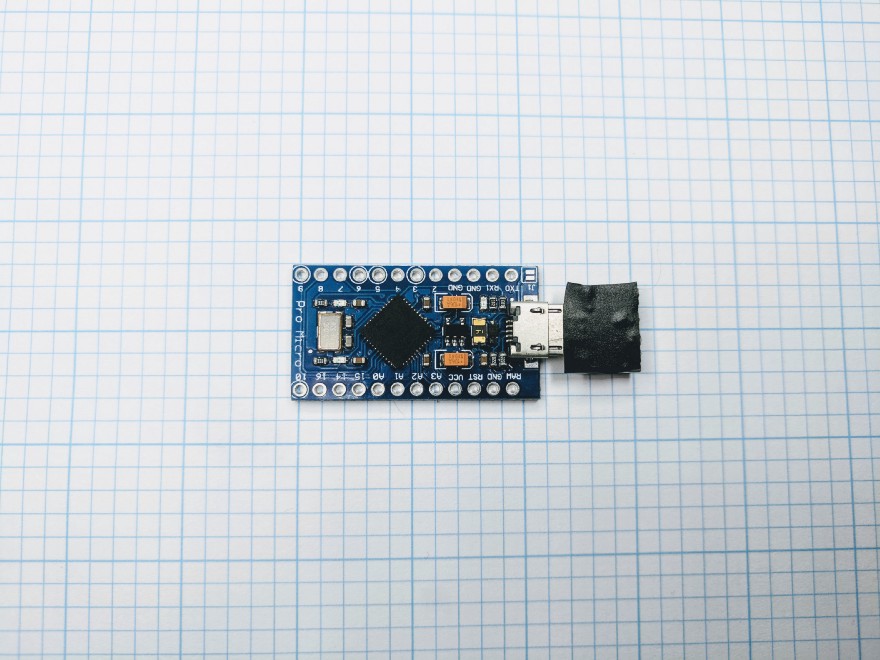

Если не знаете, что такое «резиновая уточка» (USB Rubber Ducky), это устройство, которое сделал Hak5, на фото. Оно выглядит и ведёт себя как обычная флешка, но её можно запрограммировать на очень быстрый ввод клавиш с клавиатуры. «Уточка» способна взломать любую систему за несколько секунд. Единственный недостаток — вам понадобится физический доступ к компьютеру. И ещё она стоит $50, вот почему я написал эту статью.

Можем поиграться с библиотекой для начала, начнём с инициализации флэшки как HID-устройства методом begin().

Выглядит неплохо. Теперь запустим команды на компьютере жертвы. Это можно сделать, «нажав» клавишу Windows, набрав cmd, Enter, а затем саму команду.

Отлично. Создадим эксплоит во фреймворке Metasploit.

Будем использовать модуль web_delivery. Я выбрал его из-за высокой скорости и низкой вероятности срабатывания антивируса. Он также ничего не пишет на диск, так что не оставит следов по окончании работы.

Здесь мы ломаем 64-битную Windows 10, так что выберем мишенью PowerShell, но имейте в виду, это не эксплоит против PowerShell. Мы просто используем оболочку, чтобы скачать нужные файлы с сервера.

Нужно сказать нашей программе, откуда брать бинарники:

Дальше указываем порт, который не вызовет подозрений, что насчёт 443? ;)

Metasploit каждый раз генерирует случайный URIPATH, а мы хотим иметь возможность запускать и останавливать прослушку порта в любой момент без необходимости перекомпилировать код для флешки.

Теперь нужно выбрать Powershell в качестве метода доставки. Эксплоит поддерживает три цели, помеченные идентификаторами: это 0: Python, 1: PHP, и 2: Powershell.

И наконец exploit .

Чтобы удобно было останавливать и возобновлять прослушку порта, создадим конфигурационный файл: usb.rc.

Получаем полезную нагрузку для запуска на компьютере жертвы:

Теперь можем запустить это с флэшки.

Работает очень неплохо. Нам нужно около 40 секунд, чтобы поиметь Дейнерис, я имею в виду компьютер жертвы.

Из-за ограниченной мощности «уточки» загрузчик не доступен постоянно, как в обычной Arduino, вы можете загрузить код только когда нажмёте кнопку на флешке или в течение первых 30 секунд работы. То есть первые 30 секунд после подключения флешки мы ждём, пока код реально сработает, а затем ещё 10 секунд для набора и выполнения скрипта. Было бы очень полезно сократить время доступа на 75%. Вот этот хороший человек отредактировал прошивку, чтобы пропустить загрузчик при подключении. Мы взяли код и перепрошили флэшку, перезагрузили код и та-дам — всё работает. Но можно сделать ещё лучше: хорошо бы спрятать микросхему в корпус, чтобы она не вызывала подозрений.

Я выбрал одну из тех неприметных USB-флешек, которые рекрутеры раздают миллионами, и заказал эти классные маленькие OTG-адаптеры microUSB − USB A. Пришлось отрезать ненужные части печатной платы, чтобы она поместилась в корпус, всунул OTG-адаптер в корпус USB A и заклеил всё суперклеем. По мне так выглядит вообще не подозрительно, но всё-таки 10 секунд — это немалое время, особенно когда прячешься от драконов.

Вы также можете заказать Arduino Pro Micro на Amazon примерно за $10. Если есть терпение, то можно даже найти на eBay примерно за $3 или $4. У меня не нашлось USB-флэшки достаточно большого размера для Pro Micro, так что я подключил OTG-адаптер, перемотал его изолентой и на этом успокоился.

Нужно немного изменить программу, потому что мы используем другую библиотеку, но работать она будет как и раньше.

Самое большое преимущество Pro Micro — это скорость. Теперь нам нужно всего 3 секунды физического доступа. Настоящая атака на ходу. Если вы намерены применить эту силу, делайте это ради благого дела. Убейте Серсею.

Взлом выключенной машины крайне маловероятен. Чтобы это произошло, нужно выстроить множество вещей. У вас должна быть включена эта возможность удаленного включения (пробуждение по локальной сети) в сетевых настройках, а на большинстве компьютеров этого не происходит. В большинстве случаев это параметр в UEFI или BIOS, который нужно включить самостоятельно.

Читайте также: