Можно ли взломать компьютер

Первое, что может заставить вас задуматься о возможном взломе, — это внезапные списания средств, к которым вы не имеете никакого отношения. Это явный признак того, что мошенники могли получить доступ к сведениям о вашей карте или же «угнали» учётную запись одного из используемых вами платёжных сервисов.

Если баланс ваших средств всегда под рукой, подозрительную активность вы заметите быстро. Если же вы редко проверяете счёт и у вас даже не подключено оповещение по СМС или почте, самое время этим заняться.

Вымышленные предубеждения

К сожалению, сегодня у многих пользователей начинает проявляться все больший страх перед тем, что их компьютерные терминалы могут взломать или «хакнуть». Откровенно говоря, это полный бред. Кому вы нужны? Понятно еще, когда на компьютерах или серверах хранится конфиденциальная информация. Тогда, да. Многие не прочь поживиться ею.

Домашние компьютерные системы взламывают в основном любители-хулиганы, которым просто нечего делать. Иногда, правда, встречаются и те, кто может украсть пароли доступа к сайтам или коды банковских карт (при условии, что они хранятся на домашнем терминале в незашифрованном виде). Но это редкость.

Разбираясь с тем, как залезть в чужой «комп», можно сказать (как ни странно это звучит), сделать это может даже ребенок при наличии соответствующих утилит и умении ими пользоваться. Рассмотрим самые примитивные способы.

Программа Lamescan

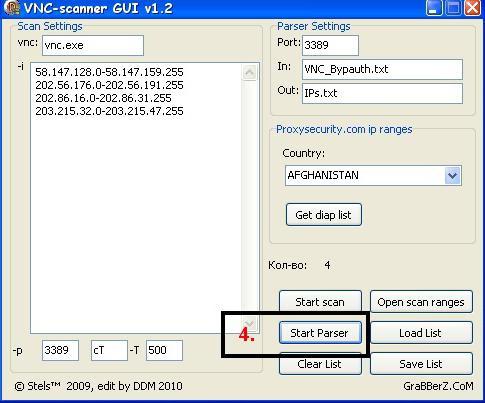

Теперь несколько слов еще об одном способе, позволяющем узнать, как залезть в чужой «комп». Сначала используется программа VNC-scanner GUI 1.2 на предмет наличия IP-адресов с открытым портом 4899 или 3389.

Теперь в приложении Lamescan вводим нужные адреса и подбираем пароль. Можно придумать самому, можно скачать список наиболее часто используемых паролей из Интернета. Как только находится совпадение, можно радоваться.

Этические соображения

В заключение хочется отметить, что данная статья не является побуждением к действию. Это, скорее, общеобразовательный материал, ни в коем случае не несущий вреда пользователям. А тем, кто собирается этим заняться, стоит задуматься о правомерности таких действий и соображениях этики.

wikiHow работает по принципу вики, а это значит, что многие наши статьи написаны несколькими авторами. При создании этой статьи над ее редактированием и улучшением работали, в том числе анонимно, 12 человек(а).

Количество источников, использованных в этой статье: 11. Вы найдете их список внизу страницы.

Возможно, окружающие думают, что вы компьютерный гений, или вам очень хочется выдать себя за него. Для взлома компьютеров необходимо прекрасно разбираться в операционных системах, сетевой безопасности и программировании. Если вы сделаете вид, что взламываете чей-то компьютер, окружающие будут сильно впечатлены; при этом ничего незаконного предпринимать не нужно – воспользуйтесь командной строкой или создайте BAT-файл, который приведет к отображению на экране множества зеленых символов (как в фильме «Матрица»).

- В Windows для запуска окна «Выполнить» можно просто нажать ⊞ Win + R [1] X Источник информации

- В Mac OS командная строка называется терминалом, который запускается через ввод в строке поиска слова «терминал» или «terminal» (без кавычек). [3] X Источник информации

- В Windows введите следующие команды; после ввода каждой команды нажимайте ↵ Enter . Делайте все как можно быстрее, чтобы ваши «умения» оказали нужный эффект на окружающих.

- color a

- Эта команда приведет к изменению цвета шрифта с белого на зеленый; цвет фона останется черным. После команды color введите цифру от 0 до 9 или букву от A до F, чтобы изменить цвет шрифта командной строки.

- Команда ping проверит качество соединения между вашим и удаленным компьютерами (но обычный человек не догадывается об этом). Здесь в качестве примера используется сайт компании Google, но вы можете ввести адрес любого другого сайта.

- top

- ps -fea

- ls -ltra [5] X Источник информации [6] X Источник информации

![Изображение с названием Make It Look Like You Are Hacking Step 4]()

Переключайтесь между окнами. Откройте несколько командных строк или терминалов и переключайтесь между ними, вводя различные команды. Так окружающие решат, что вы одновременно запустили несколько сложных и не связанных между собой процессов.

wikiHow работает по принципу вики, а это значит, что многие наши статьи написаны несколькими авторами. При создании этой статьи над ее редактированием и улучшением работали, в том числе анонимно, 186 человек(а).

Из этой статьи вы узнаете, как взломать компьютер с Windows или Mac OS X, а также как использовать TeamViewer для удаленного управления другим компьютером.

![Изображение с названием Accomplish]()

- Вы не сможете изменить пароль основного административного аккаунта, но получите доступ практически ко всем данным, связанным с этим аккаунтом.

![Изображение с названием Hack a Computer Step 2]()

![Изображение с названием Hack a Computer Step 3]()

- войдите в BIOS;

- найдите раздел «Boot order» (Порядок загрузки) на вкладке «Boot» (Загрузка) или «Advanced» (Дополнительно);

- выберите имя своего флеш-накопителя, а затем нажимайте «+» (или клавишу «Up» (Наверх), указанную в списке клавиш в правой или нижней части экрана) до тех пор, пока флеш-накопитель не окажется в верхней части списка;

- сохраните изменения и выйдите из BIOS с помощью клавиш, указанных в списке клавиш в правой или нижней части экрана.

![Изображение с названием Hack a Computer Step 4]()

Откройте командную строку. На экране установки нажмите ⇧ Shift + F10 . Откроется окно командной строки.

![Изображение с названием Hack a Computer Step 5]()

- введите move c:\windows\system32\utilman.exe c:\windows\system32\utilman.exe.bak в командной строке;

- нажмите ↵ Enter ;

- введите copy c:\windows\system32\cmd.exe c:\windows\system32\utilman.exe в командной строке;

- нажмите ↵ Enter .

![Изображение с названием Hack a Computer Step 6]()

- Если вы не отключили флеш-накопитель и началась установка Windows, извлеките флешку, а затем нажмите (или нажмите и удерживайте) кнопку питания на корпусе компьютера.

![Изображение с названием Hack a Computer Step 7]()

- Если вы не заменили значок Диспетчера утилит командной строкой, откроется Диспетчер утилит.

- введите net user имя /add , где вместо «имя» введите имя пользователя;

- нажмите ↵ Enter ;

- введите net localgroup administrators имя /add , где вместо «имя» введите то же имя пользователя;

- нажмите ↵ Enter .

![Изображение с названием Hack a Computer Step 9]()

![Изображение с названием Windowspower.jpg]()

![Изображение с названием Hack a Computer Step 10]()

- нажмите на имя учетной записи администратора, которую вы только что создали, в нижней левой части экрана;

- нажмите «Войти»;

- подождите, пока Windows завершит настройку новой учетной записи.

![Изображение с названием Hack a Computer Step 11]()

![Изображение с названием Limitationsunderstand]()

- Имейте в виду, что пользователь компьютера Mac узнает (по измененному паролю), что кто-то взломал его компьютер.

![Изображение с названием Hack a Computer Step 13]()

![Изображение с названием Macapple1.jpg]()

![Изображение с названием Hack a Computer Step 14]()

![Изображение с названием Hack a Computer Step 15]()

![Изображение с названием Hack a Computer Step 16]()

![Изображение с названием Hack a Computer Step 17]()

![Изображение с названием Hack a Computer Step 19]()

Введите команду сброса пароля. Введите resetpassword , а затем нажмите ⏎ Return — в фоновом режиме откроется окно сброса пароля.

![Изображение с названием Hack a Computer Step 20]()

Закройте терминал. Когда в фоновом режиме откроется окно сброса пароля, щелкните по значку в виде красного круга в верхнем левом углу окна терминала.

![Изображение с названием Hack a Computer Step 21]()

Выберите учетную запись. Нажмите на имя учетной записи, которую вы хотите взломать, а затем нажмите «Далее» в нижней части окна.

![Изображение с названием Hack a Computer Step 22]()

- Пароль: введите новый пароль;

- Подтвердить пароль: еще раз введите пароль;

- Подсказка для пароля: введите подсказку для пароля.

![Изображение с названием Hack a Computer Step 23]()

![Изображение с названием Hack a Computer Step 24]()

Нажмите Перезагрузить . Вы найдете эту опцию в нижней части экрана. Компьютер перезагрузится и отобразится экран входа в систему.

![Изображение с названием Hack a Computer Step 25]()

Введите новый пароль. В поле пароля (под именем пользователя) введите новый пароль и нажмите ⏎ Return .

![Изображение с названием Hack a Computer Step 26]()

Щелкните по Продолжить , если будет предложено. Это позволит вам продолжить вход в систему, не создавая новую связку ключей.

![Изображение с названием Hack a Computer Step 27]()

- Имейте в виду, что вы изменили пароль, поэтому пользователь, аккаунт которого вы взломали, не сможет войти в систему.

![Изображение с названием Howitworksunderstand]()

- Имейте в виду, что нужен физический доступ к компьютеру, чтобы использовать этот метод.

- Если у вас есть физический доступ к компьютеру, но вы не знаете пароль, обойдите авторизацию в Windows или Mac OS X.

![Изображение с названием Hack a Computer Step 29]()

![Изображение с названием Hack a Computer Step 30]()

- Windows: установите флажок у «Установить, чтобы потом управлять этим компьютером удаленно». Установите флажок «Личное/некоммерческое использование», уберите флажок у «Показать дополнительные настройки», нажмите «Принять - завершить», а затем нажмите «Да», когда будет предложено.

- Mac: дважды щелкните по значку в виде квадрата посередине окна TeamViewer, а затем следуйте инструкциям на экране. Сначала измените пароль, если вы не знаете его, так как вам будет предложено ввести пароль во время установки.

![Изображение с названием Hack a Computer Step 31]()

![Изображение с названием Hack a Computer Step 32]()

- нажмите «Отмена», чтобы закрыть окно «Автоматическая настройка»;

- нажмите «Попробовать» в верхней части окна;

![Изображение с названием Hack a Computer Step 33]()

Установите флажок у «Удаленное управление». Эта опция находится в правой части окна. Теперь вашим компьютером можно пользоваться, чтобы получить доступ к удаленному компьютеру.

![Изображение с названием Hack a Computer Step 34]()

![Изображение с названием Hack a Computer Step 35]()

- установите флажок у «Запускать TeamViewer»;

- установите флажок у «Присвоить устройству»;

- введите свой адрес электронной почты и пароль, а затем нажмите «Присвоить»;

- установите флажок у «Предоставить легкий доступ».

![Изображение с названием Hack a Computer Step 36]()

Найдите идентификатор и пароль удаленного компьютера. В левой части окна TeamViewer есть строки «Идентификатор» и «Пароль» с цифрами и символами. Чтобы получить доступ к удаленному компьютеру, нужно знать и идентификатор, и пароль.

Не доверяйте настройку оборудования не специалистам. Друзьям, знакомым. Они делают так чтоб просто все работало.

7. Неконтролируемая активность устройства

Если вам порой кажется, что ваш компьютер или же смартфон живёт собственной жизнью, то вполне вероятно, что им кто-то управляет удалённо. Делается это через бэкдор-приложение, которое вы могли загрузить вместе с недавно скачанным контентом.

Такой удалённый доступ можно отследить по непроизвольному выходу устройства из спящего режима, внезапной активности жёсткого диска в момент простаивания ПК и даже в спонтанном движении курсора мыши. К счастью, в последнее время настолько наглые взломы встречаются крайне редко, особенно если вы пользуетесь исключительно лицензионным ПО.

2. Замедление работы устройства

Работа пробравшегося в ваш компьютер или смартфон зловреда может требовать большой вычислительной мощности. Поэтому, если вы заметили снижение производительности, которое является значительным, неожиданным и долгосрочным — необходимо незамедлительно проверить устройство на наличие вирусов и ограничить на этот период любую сетевую активность. Если же угроз обнаружено не было, возможно, причина замедления кроется в другом.

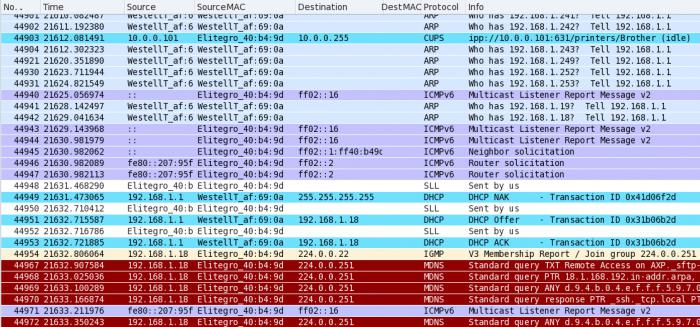

Использование онлайн сниффера и XSpider

Несколько более сложным, но более эффективным методом является использование онлайн-сниффера. Для этого нужно зарегистрироваться на определенном сайте (по этическим соображениям не указывается, на каком именно), после чего, к примеру, загружаем какую-то картинку. После этого выдается ссылка на сниффер с содержанием перенаправления (редиректа) на загруженное изображение (тут обязательно нужно поставить галочку напротив строки «Записывать IP в лог»).

Теперь либо с сайта, либо с анонимного электронного почтового ящика отправляете жертве письмо с содержанием типа «На Ваш e-mail отправлено то-то и то-то. Нажмите сюда, чтобы просмотреть».

![взлом компа]()

Теперь жертве остается только перейти по ссылке, и у вас в руках окажется требуемый IP.

В сканере XSpider 7.5 создаем новый профиль и переходим на вкладку «Сканер портов». Внизу рядом с надписью «default.prt» нажимаем еще одну кнопку справа, а в новом окне – кнопку «Новый». Снизу будет строка «Добавить порты». Сюда добавляем «4889» и «3389».

Затем, как было описано выше, создается еще один профиль. После чего в портах добавляется значение «23». Теперь вводим полученный IP жертвы и начинаем сканирование. Если хоть один из портов открыт, пытаемся подключиться. Если будет затребован пароль, по умолчанию вводим «12345678». Все, на компьютере жертвы можно делать все. что заблагорассудится.

Для справки: 4889 – порт Radmin, 3389 – Remote Desktop (Удаленный Рабочий стол), 23 – Telnet.

Как избежать взлома:

- Променять пароль на вход в роутер.

- Включить firewall ( Файрвол , брандмауэр)

- Если есть возможность, то настроить таким образом роутер чтоб подключиться на его интерфейс можно было только с локальной сети, а не из вне.

Третий пункт не всегда сработает, так как очень много роутеров не поддерживают такую функцию. А в идеале настроить так чтоб при обращении из вне или пингу из вне, роутер молчал и не отвечал злоумышленнику.

Вот в принципе и все, если вы сами можете сделать эти настройки, то действуйте. Если же нет, тогда обратитесь к специалисту.

11. Отказ в доступе к вашим аккаунтам

Если при авторизации в каком-то из сервисов ваш стандартный пароль внезапно не подошёл, то, вероятно, злоумышленники, получив доступ к аккаунту, успели его сменить. В случае с крупным сервисом или социальной сетью паниковать не стоит. Вам может помочь форма восстановления и изменения пароля через почту или же прямое обращение в техподдержку.

Чтобы повысить уровень защиты всех своих аккаунтов и социальных сетей, необходимо использовать двухфакторную аутентификацию.

Даже если вы считаете, что опасность миновала и данные аккаунтов не пострадали, перестраховаться, безусловно, стоит. Ещё раз напомним, что всегда имеет смысл периодически обновлять пароли своих учётных записей, особенно если один и тот же пароль применяется в нескольких сервисах.

Если какой-то из онлайн-аккаунтов всё же был взломан, немедленно сообщите об этом в техподдержку. Даже если вы с легкостью восстановили доступ, сделать это всё равно стоит, ведь вам неизвестно, где «угнанный» аккаунт успели использовать.

На ПК обязательно установите надёжный антивирус со свежими базами данных или хотя бы систематически проверяйте систему лёгкими portable-вариантами. Если по какой-то причине на заражённом компьютере установить или запустить такое ПО не удаётся, необходимо загрузить программу через другое устройство и после попробовать скопировать.

Не исключено, что для полного восстановления может понадобиться сброс системы. В таком случае необходимо позаботиться о резервной копии важных для вас данных. Благо её сейчас можно сделать на любом устройстве, вне зависимости от ОС.

Сегодня достаточно много говорится о взломе чужих компьютеров. Однако, как считают многие эксперты в этой области, правильнее было бы сказать не «как взломать чужой «комп», а «как получить к нему несанкционированный доступ». Ни о каких деструктивных действиях в данном случае и речи быть не может. Попробуем рассмотреть простейшие методы, при помощи которых можно решить проблему, как залезть в чужой «комп».

Что можно украсть с вашего компьютера:

- Пароли к соцсетям почте, а так же номера и данные банковских карт.

- Фото видео

- Документы и персональные данные

- Может получить доступ к веб камере ноутбука и микрофону далее смотреть и слушать что происходит.

- Так же может использовать ваш компьютер для взлома банка, магазина. Либо сделает ваш компьютер своим прислужником (ботом) и он будет верно помогать злоумышленнику.

3. Отключение или перебои в работе защитных программ

Если вредоносное ПО пробралось в систему и успело обжиться, не исключено, что оно попытается закрыть или изолировать все опасные для него средства защиты. Повод бить тревогу — непроизвольное отключение антивируса или невозможность запустить сканирование компьютера по требованию. Избежать такой ситуации позволит постоянное обновление антивирусных баз и загрузка приложений только из проверенных источников.

На чем основывается взлом «компа»

В большинстве случаев используется простейший, но самый действенный метод. В принципе, сама проблема, как залезть в чужой «комп», сводится только к получению IP-адреса компьютерного терминала и одного из открытых портов жертвы. Что самое интересное, в большинстве случаев многие любители не избирают кого-то конкретно, а сканируют просто заранее заданный диапазон IP-адресов уязвимых компьютерных систем, так, просто ради интереса или опробования своих сил.

![как взломать чужой комп]()

Поэтому тем, кто уж слишком опасается за свои данные, лучше заранее позаботиться о безопасности, установив соответствующее ПО.

4. Изменение программных или браузерных настроек без вашего участия

Если защита вашего устройства пропустила хотя бы один зловред, то вскоре их может стать значительно больше. Укоренившаяся на ПК угроза может инициировать загрузку дополнительных инструментов злоумышленников, которые могут быть представлены как дополнительным ПО, так и браузерными расширениями.

Проверить, какое ПО активно в момент работы компьютера, можно с помощью «Диспетчера задач» на Windows (вызвать комбинацией клавиш Ctrl + Alt + Del) и «Мониторинга системы» на macOS (найти в списке «Утилит» или «Программ»). В используемом браузере необходимо открыть список всех расширений и аналогичным образом проверить, что установлено и что запускается автоматически.

8. Внезапные отключения и перезагрузки

Помимо активности внутри системы, зловред может стать причиной внезапного отключения или же перезагрузки устройства. Это вполне может говорить о частичном контроле над ПК и попытках дестабилизации системы.

Паниковать тут стоит лишь тогда, когда такие отключения участились и предпосылок для этого не было: вы не перегружаете ПК требовательными играми и контролируете нагрев. В таких случаях опять же стоит проверить активные процессы в «Диспетчере задач» и в особенности автозапуск.

В случае получения доступа к вашей почте злоумышленники попытаются распространить свои щупальца настолько, насколько это возможно. Рассылка спама от вашего имени — первое, на что стоит обратить внимание. Ежедневно проверяйте не только новую почту, но и папку отправленных писем. Заметив что-то подозрительное, поспешите сменить пароль от данного аккаунта, причём сделать это лучше через другое устройство.

Использование Shared Resource Scanner

Итак, вы задались вопросом о том, как зайти на чужой «комп». Для начала можно применить один из самых простых способов, заключающийся в использовании утилиты Shared Resource Scanner 6.2.

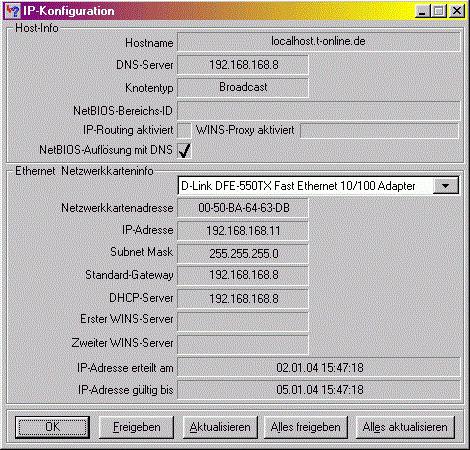

Прежде чем приступать к работе, в командной строке (меню «Выполнить»), к примеру, в Windows XP необходимо ввести команду winipcfg, чтобы узнать собственный IP-адрес. Появится окно с вашим адресом. Его нужно запомнить.

![как зайти на чужой комп]()

Открываем программу и в верхнем поле вводим собственный IP с изменением последних двух цифр на «1». В нижнем поле прописываем тот же IP, только последние две цифры меняем на 255. Строка TimeOut (время истечения ожидания) должна содержать значение «80». Остается нажать кнопку старта сканирования.

По окончании процесса в окне приложения начнут появляться компьютеры, выделенные разным шрифтом. Тонкий шрифт – защищенный терминал, жирный – слабо защищенный, жирный красный – без защиты вообще. Остается выделить компьютер отмеченный красным жирным шрифтом и нажать кнопку «Открыть». О-па! На экране вашего «компа» появились диски и логические разделы чужого компьютера.

6. Изменения в системных настройках

Вредоносное ПО вполне может изменить и системные настройки. Классический пример — это изменение домашней страницы вашего браузера или поисковой системы. Увидев совершенно новую и при этом довольно сомнительную страницу при загрузке того же Chrome или Firefox, переходить по ссылкам на ней, конечно, не стоит.

Особенно пристально нужно следить за запросами на изменение системных настроек и выдачей разрешений новым программам. Последнее очень актуально в случае со смартфонами, где, казалось бы, элементарные приложения могут требовать целый список прав на доступ в недра гаджета.

10. Подозрительная онлайн-активность

Обезопасить себя от этого можно лишь с помощью бдительности, то есть периодической проверки основных действий в каждой конкретной сети. В случае обнаружения сомнительных посланий и комментариев, которые вы не могли оставить даже в нетрезвом виде, обязательно смените пароль, воспользовавшись для этого другим устройством.

5. Увеличение числа всплывающих окон

Через браузер и некоторые другие приложения зловреды могут бомбардировать вас всплывающими окнами о необходимости провести сканирование компьютера или проверить данные учётной записи. Окна эти зачастую выглядят вполне аутентично и не вызывают подозрений, но если они стали появляться гораздо чаще, чем раньше, то это повод задуматься.

Сейчас современные браузеры и операционные системы в целом отлично справляются с надоедливыми всплывашками, однако вероятность того, что инициатором показа очередного окна или баннера является пробравшийся на ПК зловред, всё же есть.

Как взламывают домашние сети:

Теперь расскажу вам, как и что делается. Злоумышленник ( Хакер ), сидит дома пьет чай, запускает программу " сканер сети " смотрит на ip адрес который выдал ему провайдер. Допустим адрес 10.10.0.4. Хакер забивает в "сканер сети" диапазон адресов 10.10.0.1-10.10.5.254 и начинает сканировать сеть провайдера. И через некоторое время он увидит все роутеры домашних компьютеров и организаций. Осталось попытаться войти на любой из них: введя логин admin и аналогичный пароль admin.

95% роутеров после настройки дилетантами любителями приветливо откроются. Так как пароль менять их никто не учил . Вот таким образом хакер зайдет на ваш роутер, далее он может сменить пароль на wi-fi. Но это цветочки. Хакер с легкостью может настроить IPsec. Далее хакер подключится к вашей домашней сети. И войдет на ваш компьютер, телевизор, телефон планшет. И украдет все ваши данные.

Читайте также:

- color a