Может ли быть вирус в pdf файле

Специально подготовленный pdf-файл может содержать троянскую программу, которая по сети запускает загрузку “недостающих” компонентов вирусов. Потенциальную угрозу несут не только документы Adobe Acrobat, но Adobe Flush Player (swf-файлы) , поэтому эти файлы проверяет стоящая антивирусная программа. Заражение, т. е. пересаживание вируса с одного pdf на другой представить трудно. Наверняка хакеры трудятся над этой задача, но и Adobe выпускает обновления к своим продуктам. Скорее всего заразить pdf-файл невозможно.

Если говорить о rar-архивах, то любой вирус может в нем что-то изменить или добавить, если только пользователь не позаботился защитить его паролем. Проще всего каким-нибудь очевидным, который никогда не забудешь (например, Rar-Archive). Вирусная программа скорее всего сломается на подборе пароля.

Нет. Гипотетический вирус может повредить эти файлы, или удалить нафиг. Но заражать их нет смысла - они не являются исполняемыми. Для этого существуют всем известные .exe и .scr

Слышал, что есть вирусы, которые шифруют документы (к которым относится .pdf), и потом, через смс за денежку вам может быть дадут пароль.

Картофельный папа Искусственный Интеллект (323964) Ну и пусть проверяет. У меня Symantec Antivirus Server тоже проверяет все подряд. Просто они так должны делать. Но если напрягает, то можно исключения задать.

Глупо. Тогда за не менее мелкую денежку проще купить программу ПОДБОРА паролей для pdf, сниффер какой-нибудь. По крайней мере полезная штука :-)

Картофельный папа Искусственный Интеллект (323964) почему глупо. они же вам его и продадут. А приблуда которая блокирует венду, и требует код разблокировки очень даже известна.

Не встречала.

Да и что значит - заползти? Испортить?

Ведь, Долинин прав, для pdf именно з а р а ж е н и е, чтобы он потом этот вирус распространял - невозможно

А вот заразить УПАКОВАННЫЙ в rar экзешник теоретически возможно, почему нет :-(

> для pdf именно з а р а ж е н и е , чтобы он потом этот вирус распространял - невозможно

А зачем тогда Касперский их проверяет?

White Rabbit Искусственный Интеллект (313087) Ну, не знаю. Ещё doc могу понять - там могут быть всякие бэйсик-программы, макросы - и макровирусы. Но pdf-то вроде бы ВООБЩЕ не программа :-(

В архив RAR/ZIP не может. Там формат блочно-контейнерный и (если он не SFX) вобще не предусматривает исполнения содержимого. А вот в PDF и JPG - вполне может, поскольку там (как и в пакетных видеоформатах типа MPeG/VOB внутри есть т. н. BUP-блоки) предусмотрен в заголовках формат контейнера внешнезагружаемого дескриптора, запускаемого при открытии с передачей ему массива основного документа. Таким способом в этих файлах 16-битный код до 64к размером можно исполнить при открытии на открывшей машине легко и непринуждённо "внутри" загружающей документ программы при загрузке.

з. ы. swf(Shockwave Flash) кстати формат исполняемый. К нему можно присобачить любой PE-Exe блок и он исполнится.

Файлы PDF сегодня — один из основных источников заражения компьютера. Как смотреть их безопасно?

Приложения Adobe относятся к числу наиболее популярных в мире, и почти на каждом компьютере стоят Reader, отображающий PDF-файлы, и Flash, показывающий медиаконтент в Интернете. Именно поэтому за этими платформами пристально следят хакеры, выискивая уязвимости в софте, позволяющие заражать компьютеры вредоносным кодом.

Особенно интересен атакующим формат PDF, который используется практически на всех платформах и операционных системах и очень распространен в последние годы. Злоумышленники разработали технологию, которая автоматически распознает, в какой ОС просматривается зараженный PDF-файл, и загружает нужную версию вредоносного кода.

Злоумышленники разработали технологию, которая автоматически распознает, в какой ОС просматривается зараженный PDF-файл, и загружает нужную версию вредоносного кода

Но популярность PDF и возможность наличия внутри зловреда не означает, что себя надо подвергать опасности. Вот несколько советов для безопасной работы с PDF-файлами.

Устанавливайте обновления приложений. Этот очевидный шаг очень важен именно в работе с PDF. Обновления Adobe, как и все прочие, включают свежайшие «заплатки», устраняющие известные уязвимости. Без этого ворота вашего компьютера гостеприимно распахнуты перед большинством угроз. Убедитесь, что в системе настроена автоматическая загрузка подобных обновлений.

Безопасные режимы. Конечно, Adobe в курсе уязвимостей своей платформы и предлагает два режима безопасной работы, которые ограничивают свободу действий вредоносного кода. Первый – это защищенный режим, не позволяющий коду из PDF-файла запустить или изменить системные файлы. Включить режим можно через меню «Редактирование», затем «Установки», а там в окне настроек нужно выбрать категорию «Защита (повышенный уровень)» и установить флажок «Включать защищенный режим при запуске». Второй режим называется «Защищенный просмотр», и он вообще отключает сценарии внутри PDF-файла, доступны только базовые функции просмотра. Это ограничивает свободу работы с документом PDF, зато значительно повышает безопасность. Задать условия, при которых будет включаться этот режим, можно в том же меню защиты. К сожалению, «песочница», защищающая пользователя от небезопасных действий помещенного в нее PDF-файла, уже была пару раз взломана (подробности взлома и последующих исправлений Adobe можно почитать на Threatpost), поэтому данных мер защиты недостаточно для стопроцентной гарантии безопасности.

Альтернативные приложения. Почти все пользуются для чтения PDF «родным» Adobe Reader, но он не является единственно возможным решением. Существует как минимум три популярных приложения: Foxit Reader, Sumatra PDF и Nitro PDF Reader, а еще в этом году появился встроенный просмотр PDF в Mozilla Firefox. Последнее решение появилось слишком недавно, чтобы делать выводы о его безопасности, но первоначальные обзоры звучат позитивно. Разумеется, альтернативные «читалки» тоже могут быть уязвимы к атакам, но сам факт, что этими программами пользуются на порядок меньше, чем Adobe Reader, означает, что нацеливаться на них не очень интересно атакующим.

Пользуйтесь антивирусом. Возможность «подцепить» заразу через PDF-файл, Java или Flash – одна из основных причин, по которым на компьютере всегда должна быть установлена всесторонняя защита, такая как Kaspersky Internet Security или Kaspersky Crystal. В их последние версии встроена автоматическая защита от эксплойтов, которая может предотвращать эксплуатацию уязвимостей, даже если соответствующие «заплатки» еще не выпущены производителем приложения. Разумеется, антивирус должен обновляться ежедневно, как он это и делает со стандартной настройкой.

Рассказываем, в каких файлах злоумышленники чаще всего прячут вирусы — и как себя правильно вести, чтобы не заразиться.

Спамеры ежедневно рассылают многие миллионы писем. Львиную долю составляет банальная реклама — назойливая, но в основном безвредная. Но иногда к письмам прикрепляют вредоносные файлы.

Чтобы заинтересовать получателя и заставить его открыть опасный файл, его обычно маскируют подо что-нибудь интересное, полезное или важное — рабочий документ, какое-нибудь невероятно выгодное предложение, поздравительную открытку с подарком от имени известной компании и так далее.

У распространителей вирусов есть форматы-«любимчики». Рассказываем, в каких файлах вредоносные программы чаще всего скрываются в этом году.

1. ZIP- и RAR-архивы

Киберпреступники очень любят прятать зловредов в архивы. Например, ZIP-файлы с интригующим названием «Люблю_тебя0891» (число могло быть и другим) использовали злоумышленники для распространения шифровальщика GandCrab накануне Дня святого Валентина. Другие мошенники, попавшие в поле зрения экспертов на пару недель позже, рассылали архивы с трояном Qbot, специализирующемся на краже данных.

Еще в этом году обнаружилась интересная особенность WinRAR: оказалось, что при создании архива можно задать такие правила, что при распаковке содержимое попадет в системную папку. В частности, можно распаковать это содержимое в папку автозапуска Windows — и этот «подарочек» автоматически запустится при следующей перезагрузке. По этому поводу рекомендуем вам обновить WinRAR, если вы им пользуетесь.

Как себя вести с потенциально опасными вложениями

Само собой, отправлять в спам все письма с вложенными архивами или файлами в формате DOCX или PDF — слишком радикальный метод защиты. Чтобы не попасться на удочку мошенников, достаточно помнить несколько простых правил.

Пытаясь захватить почту сотрудника компании, злоумышленники могут прислать извещение якобы от онлайн-сервиса Adobe.

Рассмотрим очередную уловку злоумышленников, охотящихся за учетными данными от корпоративной почты. Их излюбленный метод — прислать письмо, имитирующее какой-нибудь онлайновый сервис, и заставить жертву ввести пароль для доступа. В качестве наживки начал встречаться онлайновый файл PDF, якобы хранящийся на сайте Adobe. Для наглядности мы сами создали такой файл и теперь сравним фишинговое письмо и «онлайновый PDF» с настоящими, чтобы понять, какие признаки могут выдать фальшивку.

4. Образы дисков ISO и IMG

Файлы ISO и IMG по сравнению с предыдущими типами вложений используются не очень часто, но в последнее время злоумышленники все больше обращают на них внимание. Такие файлы — образы диска — представляют собой фактически виртуальную копию CD, DVD или других дисков.

С помощью подобных вложений злоумышленники доставляли жертвам, например, троян Agent Tesla, специализирующийся на краже учетных данных. Внутри образа диска находился вредоносный исполняемый файл, который запускался при открытии и устанавливал на устройство шпионскую программу. Любопытно, что в некоторых случаях преступники использовали, видимо, для верности, сразу два вложения — ISO и DOC.

2. Документы Microsoft Office

Также среди киберпреступников популярны файлы Microsoft Office, особенно документы Word (.doc, .docx), электронные таблицы Excel (.xls, .xlsx, .xlsm), а также презентации и шаблоны. Эти файлы могут содержать встроенные макросы — небольшие программы, которые выполняются прямо внутри файла. Злоумышленники использовали их, например, как скрипты для скачки зловредов.

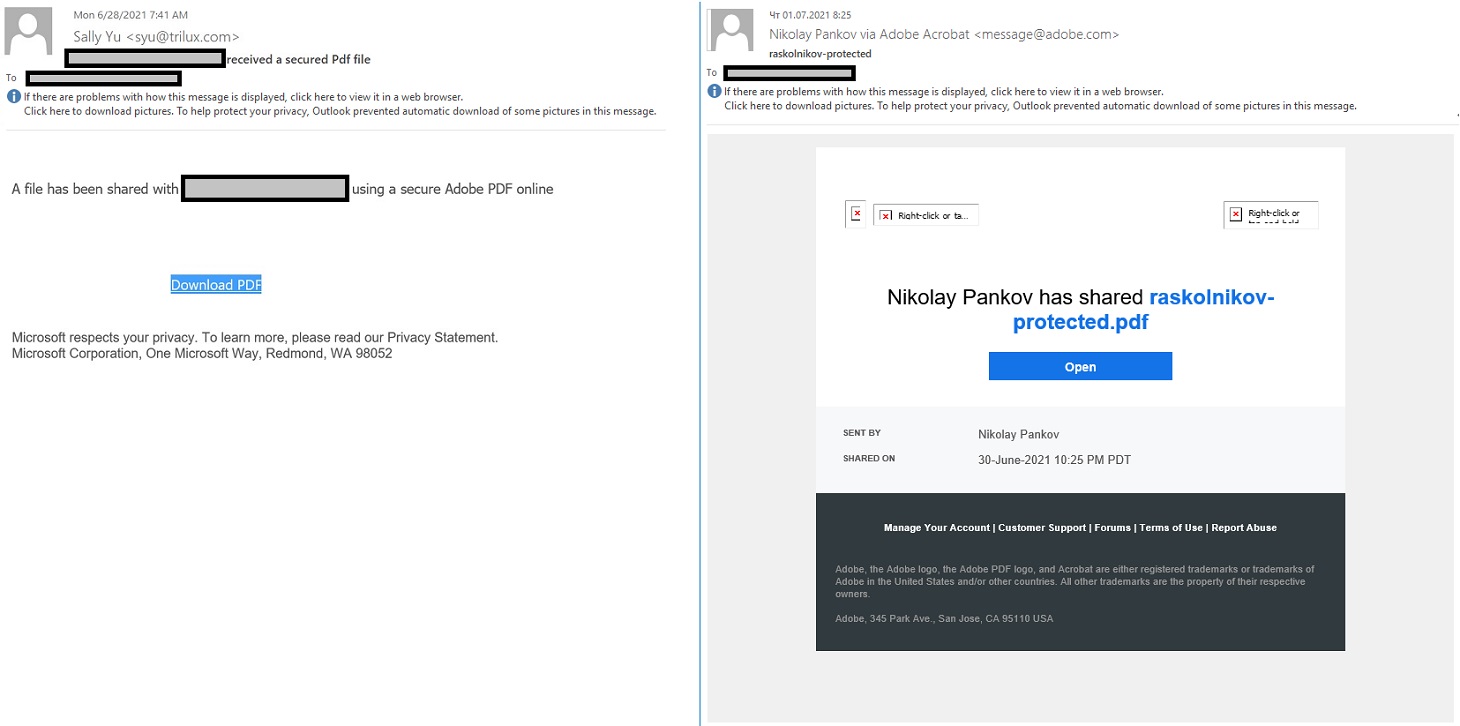

Фишинговое письмо якобы от Adobe PDF Online

Фишинговое извещение слева, а настоящее — справа

Итак, предположим, что вы не знаете, как выглядит настоящее извещение от онлайновых сервисов Adobe, и пойдем по порядку перечислять признаки, которые должны настораживать:

Сайт фальшивого сервиса, имитирующего Adobe Document Cloud

Допустим, письмо не вызвало у вас подозрений (мало ли, возможно, однажды злоумышленники научатся делать убедительные подделки). Давайте перейдем к сайту. Он выглядит как размытый интерфейс программы Adobe Acrobat Reader DC, поверх которого открыто окно аутентификации. Мы опять же предполагаем, что получатель не знает, как выглядит настоящий сайт онлайновых сервисов Adobe, и тем более не представляет, как устроен запрос пароля.

Запрос пароля на фишинговом сайте (сверху) и на настоящем сайте Adobe

Давайте посмотрим, что может настораживать здесь? Ну кроме того, что размытие — вообще достаточно невнятный способ защиты данных, особенно когда часть надписей можно распознать через него невооруженным взглядом.

Несколько месяцев назад я столкнулся с интересной задачей по анализу подозрительного pdf файла. К слову сказать, обычно я занимаюсь анализом защищенности веб приложений и не только веб, и не являюсь большим экспертом в направлении malware analysis, но случай представился довольно любопытный.

Практически все инструменты представленные в данной статье содержаться в дистрибутиве Remnux, созданном специально в целях reverse engineering malware. Вы можете сами загрузить себе образ виртуальной машины для VirtualBox или Vmware.

Первым делом я проанализировал полученный экземпляр с помощью скрипта pdfid:

Декодировал javascript код с помощью все того же pdf-parser:

Привел к удобному виду, для этого можно воспользоваться js-beautify:

Неплохо. Также проанализировал файл с помощью отличной утилиты jsunpack:

На первый взгляд им была обнаружена уязвимость CVE-2009-1492, связанная с выполнением произвольного кода или отказа в обслуживании через Adobe Reader и Adobe Acrobat версий 9.1, 8.1.4, 7.1.1 и ранних версий, с помощью pdf файла, содержащего annotaion и использующего метод getAnnots. Но если проверить мои результаты, полученные выше, с соответствующим exploit-ом, то обнаруживается, что эта уязвимость не имеет отношения к текущему случаю. В нашем варианте annotaion используется для хранения большой части скрипта в том числе в целях обфускации.

Данные из annotaion вызываются методом getAnnots и находятся в объекте 9 нашего файла(как показал pdfparser). Сохраним полученный javascript код, добавив к нему поток из объекта 9. Обычно, первым шагом для безопасного выполнения кода является замена функции eval безобидным alert или console.log и открытии файла с помощью браузера. Также в этих целях можно использовать Spidermonkey. Основные необходимые нам функции и переменные уже определены в файле pre.js, который вы также можете обнаружить в дистрибутиве Remnux.

Неплохо. После запуска Spidermonkey мы получили новый скрипт, который использует функции eval и поток данных из объекта 7:

Нет необходимости декодировать весь код, достаточно выполнить полученный скрипт с данными с помощью все того же spidermonkey или воспользоваться jsunpack.

Финальный скрипт выглядел так:

После рефакторинга получил:

Как видно во втором случае используются наши unescape("%u0c0c%u0c0c") и this.collabStore = Collab.collectEmailInfo(>);

В переменных v3, v4 просматривается shellcode из-за наличия серии NOP инструкций в начале значений переменных.

Чтобы подтвердить мои предположения я использовал эмулятор libemu из бесплатного продукта PDFStreamDumper со значением, взятым из переменной v4. Также libemu вы можете найти и в Remnux:

Бинго. Обнаружился url xxxxxx.info/cgi-bin/io/n002101801r0019Rf54cb7b8Xc0b46fb2Y8b008c85Z02f01010 который и использовался для загрузки с последующем исполнением нашего вредоноса:

3. Также параметры сравнения, обнаруженные в скрипте:

выглядят также как описано в CVE-2009-2990: Ошибка индекса в массиве Adobe Reader и Acrobat 9.x до версии 9.2, 8.x и 8.1.7, а также с версии 7.x до 7.1.4 позволяет выполнить произвольный код.

В кодируемом FlateDecode потоке объекта 11 мы также обнаруживаем код в U3D:

Теперь мы имеем URL, Shellcode, несколько CVE и этого вполне достаточно для данной статьи.

Автор статьи: Андрей Ефимюк, эксперт в области ИБ, OSCP, eCPPT, хороший друг PentestIT.

Оригинал статьи

3. Файлы PDF

Если про опасность макросов в документах Microsoft Office многие уже знают, то от файлов PDF подвоха часто не ожидают. Тем не менее, в них тоже можно спрятать вредоносный код: формат позволяет создавать и выполнять скрипты JavaScript.

Кроме того, злоумышленники любят прятать в PDF-документах фишинговые ссылки. Так, в одной из спам-кампаний мошенники убеждали пользователей перейти на страницу «защищенного просмотра», на которой просили авторизоваться в аккаунт на American Express. Само собой, учетные данные после этого отправлялись мошенникам.

Читайте также: