Мой вирус постоянно обновляет сигнатуры он драйверный поэтому он остается незаметным для антивирусов

есть самописная программа, в виде exe файла, но на неё начали ругаться антивирусы, особенно eset и касперский, ладно бы просто ругались, они же ей ещё и сеть блокируют. научите как сделать что бы антивирусы не видели в ней угрозы, именно сделать с программой.

Антивирус AVIRA: пропала из контекстного меню проводника команда "сканировать файл"

Проблема с авирой: пропала из контекстного меню проводника команда "сканировать файл". Как ее.

как "мастера по вызову" устанавливают антивирус ?

как "мастера по вызову" устанавливают антивирус, ведь чтобы был лицензионный антивирус, нужно.

Инструкция по адресу "0x800051da" обратилась к памяти по адресу "0x0281600". Память не может быть "written"

ПРИ КАЖДОМ ЗАПУСКЕ , НЕ ЗАПУСКАЕТСЯ ПРОВОДНИК И ВЫЛАЗЕЕТ ОКНО - Инструкция по адресу "0x800051da".

Антивирус ругается при установке

при установке винампа касперский выдает такое сообшение. что нужно предпринять? спасибо зараннее

Отключить антивирус, тогда не будут ругаться. Или добавить в исключения. Но это только на вашем компьютере.

Антивирусы содержат сигнатуры вирусов и эвристические анализаторы, которые могут срабатывать ложно. Также они могут ругаться на "странные действия" типа изменения файла hosts и т.п.

Можете написать в саппорт этих антивирусов, чтобы они предприняли какие-то меры.

Ну или поменять код (что-то переставить, заменить другим и пр), пока антивирусы не перестанут ругаться. Если, конечно, ваша программа действительно ничего плохого не делает. Сколько на это времени вы потратите и будет ли результат – неизвестно.

У меня Каспер периодически ругается на почти пустые программы на Delphi (тестовые), я уже привык и просто отключаю его на время запуска.

просто программой пользуется несколько человек, некоторые из них панически боятся отключать антивирус, думают что он панацея.

просто программа иногда расчёты делает длительные, загружая проц, антивирусы в ней почему то троян-майнер видят.

Если эвристика у антивируса такая: "программа, что не имеет сертификата, работает с сетью и нагружает процессор по самое не балуйся - это майнер", то это уже клиника. Или вымогательство этот сертификат купить.

Хотя если подумать, то майнер - это обязательно программа, которая передает и принимает текстовые строки, начинающиеся < и кончающиеся >и переводом строки ? Твоя программа, что, такая ?

Т.е. формат обмена данными JSON. Твоя программа тоже обменивается JSON ?

дело в том что программу не я писал, её ещё до меня тут используют, и раньше всё было хорошо, но где то с месяц назад касперский начал ругаться на неё. если честно, то программа с интерфейсом из 90-х. походу и с кодом оттуда же.

в исключения добавить не могу, потому как касперский работает под политикой, а управляет ей другой человек из другой конторы, но вы понимаете кто из этих людей крайний оказывается.

попробую tcpdump поставить и посмотрю что с компов идёт

Так, никто ж не говорит, что антивирус ругается на прогу именно как на майнер.

kelod, попробуйте написать в саппорт и объяснить ситуацию. Приложите программу и скажите, что проблема появилась недавно. В общем, подробно всё распишите. Есть шанс, что среагируют и помогут решить проблему.

Jin X, думаете мы не писали? толку ноль. а антивирус табличку выдает что обнаружена вредоносная программа и удаляет её. помогает только отключение антивируса, но так со временем начинают звонить из той конторы которая антивирус админит, типа почему у вас комп включен, а антивирус нет и что это угрожает безопасности сети

kelod, если саппорт антивируса не реагирует, добавить прогу в исключения нельзя и изменить прогу тоже нельзя, тогда вряд ли вы что-то сделаете с этим.

Запускать на виртуальной машине, где нет антивируса разве что . Но боюсь, вас такой вариант не устроит.

разве нельзя как то файл модернизировать? ассемблером разобрать, добавить какого нибудь мусора, который на работоспособность влиять не будет, а сигнатуры изменит? просто я не очень силён в низкоуровневом программировании

kelod, можно, только гарантии того, что это повлияет на работу антивируса, но не повлияет на работу программу, нет.

Я сейчас бредовую идею предложу, но если время позволяет ковыряться, можно попробовать (лично я так не делал, но теоретически может сработать)

Попробуйте написать прогу, которая прочтёт этот файл в память и создаст 20 файлов, в которых изменены случайным образом последовательно 5% (1/20 часть) данных.

К примеру, файл весит 100'000 байт. В первом файле меняете первые 5000 байт, во втором - первые 5000 остаются прежними, меняются следующие 5000. И т.д. Получится так, что каждый файл отличается от оригинала только этими 5000 байтами, но в разных местах. Можно вообще не 20 файлов создать, а 100.

Проверьте все эти файлы антивирусами. Возможно, на какой-то из них антивирус не среагирует.

Запомните, какая часть этого файла была затёрта. И повторите ещё раз, разбив на части уже эту часть. К примеру, это были байты 20000-25000. Создаём 20 файлов, затирая эту область кусочками по 250 байт (20000-20250, 20250-20500 и т.д.). Опять прогоняем антивирусом.

Повторяем 3-й, 4-й раз. короче, до тех пор, пока антивирус не станет съедать ВСЕ файлы, либо пока не останется 1 байт. Если в результате остался 1 байт, то это вообще круто (кстати, тут при изменении файла надо быть уверенным на 100%, что все байты были изменены, т.е. если просто записывать random'ные значения, то можно изменить байт на такой же, т.к. случайный байт может совпасть с оригиналом). Если файл, на который антивирус не сработал, имеет блок из 5 байтов, можно тоже поиграться с этим как-то. А если 100 байт, то тут вряд ли получится изменить программу без потери работоспособности. На край можно эти 100 байт разделить не на 20 частей, а на 10 или на 5, вдруг получится создать такой файл, который антивирус не съест.

Ну и в итоге можно уже дальше посмотреть что находится в этих байтах и как можно их изменить, чтобы не потерять работоспособность.

Добавлено через 51 секунду

Но повторюсь, что это идея взята просто с потолка из-за неимения ничего другого, и нет никакой гарантии, что это даст какой-то результат.

Не уж то кто то ведется на это ?

И так текст письма пришедшего на мыло :

Я вынужден вам преподнести плохую новость.

Где-то пару месяцев назад, я получил доступ ко всем вашим устройствам, которые вы используете для выхода в интренет.

После этого я начал следить за вашей активностью в сети.

Вот как все произошло:

Какое-то время назад я купил доступ почтовым акаунтам у хакеров (такие доступы несложно купить в сети, вы наверное знаете это).

Естественно я без труда смог авторизоваться на вашем почтовом ящике

Неделю спустя я уже установил троянский вирус на операционные системы всех устройств, которыми вы пользуетесь, для захода на ваш емейл.

Это не составило труда, (вы просто нажимали на ссылки в письмах, которые приходили к вам).

Все гениальное просто. =)

Это ПО дает мне доступ ко всем контроллерам ваших устройств (например к микрофону, камере или клавиатуре).

Я скачал на свои сервера все ваши данные, фотографии, истории простотра сайтов.

У меня есть все ваши доступы к мессанджерам, социальным сетям, емейлам, ваши переписки и контакты.

Мой вирус постоянно обновляет сигнатуры (он драйверный), поэтому он остается незаметным для антивирусов.

Итак, я думаю вы поняли, почему я так долго оставался необнаруженным вами до этого письма…

В процессе добычи информации о вас я узнал, что вы — любитель сайтов для взрослых.

Вы просто обожаете посещать порноресурсы и смотреть зажигательные ролики, получая при этом кучу удовольствия.

Вот именно кучу Ваших утех я и записал, смонтировав несколько видео-фрагментов, на которых вы очень выразительно маструрбируете, доводите себя до оргазмов.

Не сомневайтесь, буквально несколько нажатий на кнопки и пару щелчков мыши — и все эти видео с вашим участием будут у ваших друзей, знакомых и родственников.

Также мне совершенно не трудно выложить их в открытый доступ.

Я не верю что вы этого хотите, учитывая еще и специфичность того что вы любите смотреть (вы понимаете о чем я…) для вас это будет просто катастрофа.

Давайте условимся так:

Вы платите мне 700 Евро (в биткойнах по курсу на момент оплаты), и после оплаты я моментально удалю всю эту мерзкую грязь.

После этого мы оба забываем друг о друге. Я также дезактивирую и удаляю все вредоносное ПО с ваших устройств, так как я всегда держу слово.

Сделка эта также честная, и сумма не высокая, так как я очень долго и кропотливо просматривал ваш трафик и работал с вами.

На случай, если вы не знаете как купить и выслать биткойны — воспользуйтесть любым современным поисковиком.

Это мой биткойн-кошелек: 1PUTVCu5xERhSwYTA5xzujpxX2LMBPtET9

У вас не больше 48 часов с момента открытия этого письма (ровно двое суток).

Чего делать вам не стоит:

*Отвечать мне (я создал это письмо в вашем ящике, а обратный адрес сгенерировал).

*Не обращайтесь в полицию или другие службы, даже не говорите про это вашим знакомым. Если я узнаю (а это несложно, учитывая, что я контролирую ваши системы) — видео будет моментально распространено.

*Не ищите меня, это совсем бесполезно. Транзакции с криптовалютами анонимны.

*Переустанавливать операционки ваших устройств или выкидывать их. Это бесполезно, все видео уже сохранены на удаленных серверах.

Чего вам не стоит бояться:

*Что я не увижу оплату от вас.

— Не переживайте, я сразу увижу, что вы мне выслали деньги, так как я вижу все ваши действия (мой троянец имеет функцию удаленного контроля, что-то типа TeamViewer).

*Что я все равно выложу ваши видео после оплаты.

— Поверьте, я не собираюсь просто так портить вам жизнь. Если бы я хотел, то я бы уже это сделал!

Все будет честно!

И вот еще что… Не попадайтесь больше в такие передряги!

Советую менять пароли от всех сервисов как можно чаще!

В первой части статьи Вирусы и как с ними бороться мы рассмотрели теоретические основы вирусостроения. Сегодня подбираемся ближе к практике.

Для чего нам нужен антивирус?

В первую очередь для того, чтобы своевременно обнаруживать и удалять вирусы и тому подобную заразу. Но для начала нам его нужно установить. Сразу оговоримся, что помимо вирусов как таковых существует еще целый ряд деструктивных сетевых действий, на борьбу с которыми рассчитан фаервол (он же брандмауэр), часто идущий в пакете с антивирусом в виде модуля расширения, который можно установить, а можно и отказаться от его установки, воспользовавшись услугами таких мэтров как Agnitum Outpost Firewall Pro - кстати, последний не уживается практически ни с какими сторонними разработками. Вообще роль брандмауэра в системе нельзя умалять, он закрывает неиспользуемые сетевые порты, "мониторит" их на предмет нецелевого использования, а также запрещает выход в сеть неугодным приложениям, отражает сканирование портов, DDoS атаки и выполняет еще массу различных и крайне необходимых мер безопасности, так что отнеситесь к нему с большим вниманием, а на штатное решение компании Microsoft особо полагаться не стоит. О фаерволах нужна отдельная статья, потому что они тоже делятся на классы и типы фильтрации сетевого трафика (динамическая и пакетная фильтрация), у которых, разумеется, тоже есть свои достоинства и недостатки.

Каждый производитель выпускает антивирусы для различных платформ, например существуют версии того же самого AVP как для различных Windows платформ, так и для Unix/Linux систем, MacOS. Уже многие компании начали выпуск антивирусных пакетов для мобильных устройств на базе SymbianOS, PalmOS и клоны Windows CE (WM, Pocket, Smartphone и т.п.). Многие юзеры, конечно, и не подозревают о том, что уже существуют вирусы и под эти платформы, а некоторые уже знают о них, получив через Bluetooth вирус Duts для WM 2002/2003 или Cabir для Symbian.

Слухи о том, что якобы появились вирусы под мобильные телефоны, небезосновательны, но особо бояться их не стоит. Во-первых, теоретически, мобильный телефон можно заразить только посредством java-мидлета, а во-вторых, от модели к модели нередко меняется аппаратная и программная часть, и написать вирус, поражающий все модели телефонов одновременно, просто невозможно - тем более, что доступ к файловой системе телефона получить не так просто, да и подсистема памяти у мобилок устроена несколько иначе, чем у смартов.

Где взять антивирус

Можно иметь дело с коробочной версией антивируса - той, которая продается в красивой коробке и стоит немало, а можно установить себе и триал-версию продукта, которая будет исправно трудиться в течении определенного производителем срока, а после этого либо прекратит работу (может работать частично, просто обнаруживая вирусы, но отказываясь их лечить), либо лишится поддержки и обновления антивирусных баз. Для установки антивируса нужно обязательно удалить предыдущий антивирус (если он от стороннего производителя), иначе два разных ядра перехватчика системных событий не уживутся, и возникнет конфликт, вплоть до полной невозможности загрузки ОС, тогда придется загружаться в безопасном режиме и удалять один антивирус. А может быть и еще хуже, придется откатывать систему к контрольной точке восстановления.

В процессе установки разные антивирусы могут предлагать различные попутные настройки с обязательно установленной кнопкой в положение Recommended. Если вы не особо разбираетесь в работе антивируса, то лучше так и оставьте. Далее возможна ситуация, когда антивирус просканирует ОЗУ вашего кремниевого друга и удалит все вирусы из нее, после этого поступит предложение просканировать весь жесткий диск на предмет вирусов, до перезагрузки (если в памяти были найдены вирусы), не советую пренебрегать этим предложением. После сканирования перезагружаемся и если до этого в системе антивирус установлен не был, то наблюдаем более низкую скорость загрузки ОС, потерю нескольких десятков мегабайт ОЗУ, а если машина совсем уж слабенькая, то может наблюдаться и замедление работы — но поверьте, оно того стоит.

Как работает антивирус?

Практически каждый антивирус состоит из нескольких модулей, а именно из сканера, монитора, брандмауэра и различных блоков, защищающих нас от спама, фишинга и тому подобных неприятностей.

Начнем по порядку: с того, какие типы обнаружения вирусов существуют, а их всего три, это сигнатурный, эвристический и проактивный.

Сигнатурный метод обнаружения вирусов

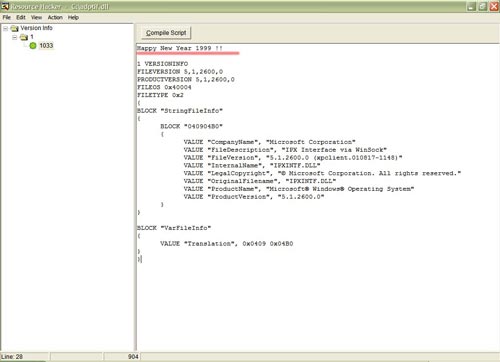

Для начала давайте разберемся, что же такое сигнатура. Сигнатура - это участок кода вируса, который обнаружили антивирусные компании и добавили этот участок кода в базу сигнатур антивируса, и теперь во время сканирования антивирус будет проверять каждый файл на компьютере на наличие такой сигнатуры в коде (как бы прикладывая ее к телу файла). Если он ее отыщет, то она будет извлечена из тела файла, то есть файл окажется вылечен (этим занимаются фаги и полифаги). Многие пользователи не могут представить себе, как антивирус может вообще заглянуть в файл, и хотят посмотреть на примере участок кода (открою вам секрет: вирус не может заразить чисто текстовый файл таких форматов как txt, rtf или "чистый" html, и если вы посмотрите эти файлы с помощью HEX-редактора, то сразу поймете, почему). Итак, откроем файл adptif.dll из директории System32 программой ResHacker (она позволяет декомпилировать некоторые файлы для последующего анализа исходника).

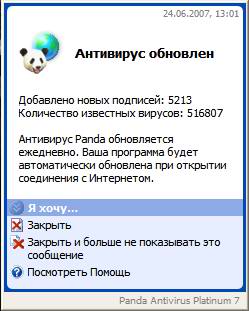

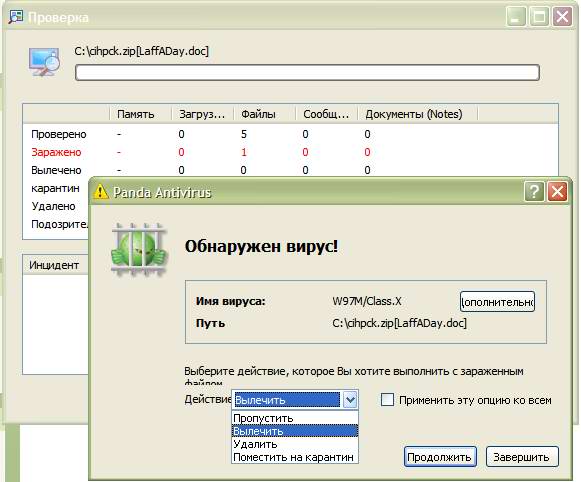

На рисунке видна сигнатура, которую я специально добавил в тело "диллки" из существующего вируса под названием Email-Worm.Win32.Happy (из легендарного вируса!), примерно так и работает антивирус, декомпилируя файл и ища в нем сигнатуры вирусов (на самом деле, конечно же, код длинней, но и на сохраненные изменения в этом файле моя "Панда" отреагировала незамедлительно).

Многих также интересовал вопрос, как же все таки тело вируса попадает в антивирусные лаборатории, и я постараюсь на него ответить. Ну, во-первых, у каждой компании есть специальный робот, который называется Honeypots (липучка), сканирующий Интернет в поисках вирусов посредством эвристического анализа и проактивных методов (о которых чуть ниже), также вирусы присылают "зараженные" пользователи, чей антивирус с помощью эвристического анализатора обнаружил вирус и поместил его в карантин (специальная директория, в которую помещается инфицированный файл до тех пор, пока антивирусная компания не выпустит сигнатуру с кодом этого вируса и антивирус не сможет "выкусить" этот участок вредоносного кода фагом, тем самым, вылечив файл, а до тех пор придется выкусить пользователю :) Файлы из этой директории не могут быть запущены на выполнение).

В некоторых случаях сигнатуры новых вирусов отправляют друг другу и компании антивирусного ПО. Да-да, это не шутка. Несмотря на маркетинговую политику, такое происходит, это поведал один руководитель крупной российской антивирусной компании в онлайн-интервью. А вообще в антивирусные компании ежедневно поступают из всех помянутых источников 200-300 свеженьких образцов различных "зверушек", написанных как профи, так и не очень опытными вирусописателями, некоторым образцам так и не суждено заразить ни одной машины, а некоторым, таким как Win95.CIH (он же "Чернобыль"), Sasser, NetSky, MyDom удается произвести настоящий шум.

После того как сигнатуры на сервере антивирусной компании добавлены в базы, антивирус подключается к официальному серверу или к зеркалу (если этому не противоречит регламент) и скачивает новые сигнатуры, добавляя к уже существующим.

Иногда в неделю добавляется сигнатур объемом в 350-400 кб, и после того как сигнатуры добавлены, файлы, находившиеся в карантине, будут вылечены (т.е. если вирусы, которыми они заражены, найдутся в базе).

Также иногда возникает спор на тему того, что у одного антивируса в базе 75 000 известных вирусов, а у другого их аж 125 000, и последний, как правило, в глазах несведущих пользователей выглядит привлекательней. Но тут тоже есть рекламная хитрость, дело в том, что у одного вируса может быть несколько мутаций (небольшое изменение кода вследствие модификации вредоносного кода), так вот, некоторые компании считают группу мутаций одного вируса (которая может достигать десятка) одним вирусом, другие считают каждую мутацию отдельным вирусом. Сигнатурный метод очень хорош тем, что в случае, когда вирус известен антивирусной компании и его сигнатура занесена в базы, он будет найден наверняка, на все 100%.

У сигнатурного метода обнаружения есть и слабые места, а именно: при увеличении файла(ов) сигнатур увеличиваются и требования к ресурсам компьютера, а еще такой метод поиска и обнаружения способен отыскать только те вирусы, которые заранее известны и не более того. Новые вирусы пишутся просто с бешеной скоростью, а на то, чтобы обнаружить новый вирус и добавить в базы, нужно время. Если учитывать, что на написание нового вируса у профи может уйти всего 15-20 минут, а на распространение и заражение сотен компьютеров в сети и того менее - 20-30 секунд (!), то станет понятно, что динамичным и надежным такой метод назвать трудно.

Эвристический метод обнаружения вирусов

Сразу после изобретения сигнатурного анализатора антивирусные компании начали искать альтернативы - по той простой причине, что успевать за вирусописателями и их творениями (которые, к слову, могут сами себя видоизменять и шифровать), стало совсем непросто. Тем более, что упаковщики, в которые упаковывают вирусы при создании, становятся все сложнее и сложнее, что делает добывание сигнатур еще более медленным и трудоемким делом. И в дополнение к старому методу был добавлен эвристический анализатор.

Слово "эвристика" происходит от греческого "отыскиваю, открываю", и построен этот метод, грубо говоря, на анализе проб и ошибок. На практике при работе антивируса эвристический анализатор распознает некоторые виды мутировавших вирусов, но зачастую такой метод порождает ложные срабатывания. Зато именно с помощью этого метода возможна некоторая защита от отсутствующих в базе вирусов, то есть подозрительный файл будет помещен в карантин, откуда будет передан антивирусной компании в момент следующего обновления. В компании его исследуют и добавят код в базу сигнатур, после чего этот файл, возможно, будет вылечен.

Один совет по поводу сотрудничества с антивирусными компаниями. Иногда антивирусная компания просит присылать обнаруженный вирус или инфицированный файл по почте с пометкой "вирус", но дело в том, что по дороге от почтового сервера к почтовому серверу файл подвергнется проверке и будет либо удален, либо дезинфицирован, поэтому следует его предварительно упаковать в архив с паролем и в тексте письма указать пароль.

Помните, что ни один антивирус не обнаружит вирус в запароленном архиве. Когда же вирус или инфицированный файл попадает в карантин, то он сразу шифруется и становится недоступным для всех приложений, кроме антивируса, и в лабораторию при следующем соединении с сервером он будет отправляться также в зашифрованном виде, но уже напрямую, минуя почтовые сервера. Ни один антивирусный монитор не даст вам сделать ни одного действия над зараженным файлом, а будет его блокировать (обычно на защищенных от записи носителях) или сразу лечить, поэтому нужно будет, отключив резидентный модуль (о нем ниже), заархивировать файл с паролем, а потом запустить резидента снова (вообще я все эксперименты с вирусами произвожу на виртуальной машине, что и вам советую).

Проактивный метод обнаружения вирусов (или поведенческий)

Этот метод обнаружения впервые появился в продукте "Антивирус Касперского 6.0" и произвел в некотором роде переворот в антивирусном ПО.

Этот метод включает в себя несколько принципов анализа. Первый из них - вычисление контрольных сумм файлов, которую при последующем сканировании антивирус будет сравнивать со своей базой (слепком), и когда контрольная сумма осталась без изменения, он этот файл проверять не станет. Второй принцип - это проверка системного реестра на состояние (целостность) критически важных ключей и, соответственно, снимок реестра, а третий способ (его еще называют поведенческим) включает в себя мониторинг поведения программ, а именно - того, что в данный момент выполняет программа, и если ее действия подозрительны, антивирус вам об этом сообщит. Проактивный метод не стоит путать с эвристикой и расширенной эвристикой, это несколько разные методы, потому что эвристика все равно обращается к сигнатурам, а проактивный метод имеет четкие правила поведения программ и записей в реестре, которые разработаны производителем.

Но, конечно, и у этого метода есть как сильные стороны, так и слабые. Правила поведенческого анализатора выпускаются производителем в специальных базах (как и сигнатуры), и если, допустим, хакеры изучат поведение антивируса в той или иной ситуации, то они могут создать такое правило для своего вируса, которое будет вписываться в рамки "допустимости" антивирусного модуля проактивной защиты, и тем самым обманут его. Также стоит отметить, что те пользователи, которые работали с таким методом обнаружения вирусов, очень часто натыкались на "ложную тревогу", когда антивирус принимал совершенно безобидное приложение за шпиона или трояна.

Полифаги и фаги

Это доктора, встроенные в антивирус, которые позволяют вылечить файл, после того как в нем был обнаружен вирус сканером - а если быть точным, то фаги извлекают из файла вредоносный код. Однако в некоторых случаях вирусы не только добавляют себя в тело файла, но и уродуют код последнего, делая его восстановление невозможным.

Теперь давайте разберемся, как работает антивирус на практике и как вообще построен процесс работы антивируса. Для начала стоит напомнить, что современные антивирусы состоят из нескольких блоков (как уже упоминалось выше), а именно из монитора (резидентного модуля), сканера, фаервола (брандмауэра) и различных модулей по работе со спамом, фишингом, шпионами, адварами и тому подобной дрянью.

В процессе работы компьютера в оперативной памяти всегда находится монитор, на программном уровне это ядро антивируса, так называемый перехватчик системных событий, который очень глубоко интегрируется в систему (именно по этой причине несколько перехватчиков от различных производителей не уживаются на одной машине - а вот антивирусы, состоящие из двух ядер, существуют, например, у компании McAfee), и все последующие действия отслеживаются антивирусом (будь то проверка файлов на сигнатуры или то поведенческий анализ).

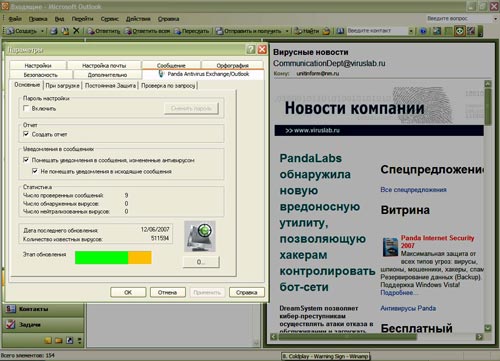

Также во время установки антивируса в систему он интегрируется в почтовые программы, такие как Outlook Express, Eudora, The Bat! и т.д.

Это очень важный аспект, поскольку во время получения почты нужно прямое сканирование трафика из протоколов POP3, SMTP, NNTP, IMAP и тому подобных, потому что многим типам червей, распространяющихся через эти протоколы, совершенно не нужно запуска, им главное попасть на ваш компьютер, дальше сработает механизм. Учтите это! Вам же не хочется, чтобы какой-нибудь червь с трояном отправили на все ваши адреса из почтовой программы ругательные письма. Представляете, что будет с вашим лицом через пару дней, когда до вас доберутся обиженные адресаты? :)

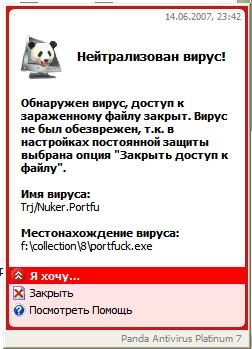

В процессе того, как монитор отслеживает поведение программ и файлов возможна такая ситуация, что будет обнаружен вирус - где угодно, то ли в кэше вашего браузера, который только что загрузил свеженький вирус с сайта, то ли уже в запущенном процессе или вообще лежащий в файле на диске.

Первым делом задача антивируса - это не дать файлу прав на исполнение, простыми словами - блокировать его, и любые действия над ним будут невозможны (копирование, архивация и т.д.), вторым по плану будет задача встроенного фага обезвредить файл. Конечно же, если вирус был найден эвристическим методом или проактивным, то о лечении и речи быть не может, только карантин до появления сигнатуры в базах или удаление. Также возможно переименование файла, это не даст возможности его запуска в другой раз.

В отличие от монитора, сканер нужно запускать вручную, натравив антивирус либо на один файл из контекстного меню, либо через главное окно производить поверку выбранных объектов, целых дисков, отдельных папок.

подскажите пожалуйста, какие варианты есть для того чтобы сделать консольную программу (собранную с помощью pyinstaller) безопасной с точки зрения windows defender (windows 10) ?

Вариант с добавление в исключения не рассматриваем, так как это всё же затычка а не решение.

Windows Defender блокирует exe-файл после сборки VS2017

после сборки проекта защитник виндос удаляет exe фаил.. проверял каспером онлайн - все ок, так-же.

Windows Defender распознал и удалил троян ymacco. На этом все?

Скачал с RuTracker'a MC Office 2019. Установил, активировал. Сразу после установки защитник Windows.

Антивирус принимает программу за троян

Люди может кто сталкивался,скачал исходник "смена фона изображения рабочего стола" немного.

Как удалить троян SteamClient.exe, Client.exe?

Вчера мой Avast сообщил о нахождении руткита по пути C:\Windows\HhSm\services.exe, и предложил.

Да как бы он нужен)) отключение тоже не рассматриваем

проблема то в том что программа используется на большом числе устройств

и задача найти решение исключающее кардинальные какие-то действия

может хитрости какие-то есть.

mihmann, Не зная задачу,ее не решить.)

А главная хитрость, всех программистов, Вами почему-то не рассматривается: добавить папку с собственным кодом и готовыми прогарммами в исключения и не знать горя.

Добавлено через 1 минуту

mihmann, пересобрать pyinstaller

Добавлено через 26 секунд

Упаковать программу, через пересобранный pyinstaller.

mihmann, Попробуйте собрать заново с опцией: --runtime-tmpdir любой_удобный_каталог_кроме_TEMP

exe-архив собранный pyinstaller'ом по умолчанию распаковывается в TEMP и запускается оттуда.

Для многих антивирусов это стандартное поведение malware.

к ораторам выше добавлю, что есть еще эвристики, когда само поведение проги подозрительно. Например помню АВГ сразу считает вирусом программу, которая пробует копировать саму себя или начинает создавать папки/файлы в больших количествах.

Garry Galler, не поможет, единственный способ избавиться от ложного срабатывания Win-Defender, это пересобрать pyinstaller, проверено.

mihmann, Инструкция (только в картинке, т.к. не помню откуда это цепанул):

Тогда это точнее будет назвать - перекомпилировать стандартный загрузчик (bootloader), который идет в комплекте pyinstaller.

P.S. Я, так понимаю, через pyinstaller было собрано море вирусов и сигнатура bootloader'а давно уже в вирусных базах, поэтому ручная перекомпиляция помогает от срабатываний.

Garry Galler, да, прости что использую не правильные термины (с терминологией у меня еще беда, учить и учить).

Как внедрить dll в exe, чтобы для работы программы нужен был только exe файл

как внедрить dll ссылку в exe, чтобы для работы программы нужен был только exe файл? Выдает.

Неправильно работает EXE-файл, скомпилированный из BAT-файла с помощью программы Bat To Exe Converter

Сдрасте люди, я пришел к вам с того самого мира, или как то так У меня уже мозги кипят на.

Обновление Windows KB915597 (Definition Update for Windows Defender) Не могу удалить

Сразу после переустановки Windows отключил все обновления, до этого момента компьютер был не.

Троян nvm.dll , mss_update.exe в автозагрузке

Раньше постоянно появлялся вирус mss_update.exe в папке C:\Users\User\AppData\Roaming\glister .

exe файл программы

Как сделать exe-шник для проги?(для любой)

Запустить .exe файл из программы

Здравствуйте ! Хочу запустить свою программу используя, system("start C:\\test file.exe"). Файл.

Анализ сигнатур основан на чёрном списке методов. Когда антивирусным аналитиком обнаруживается новая малварь, для неё создаётся определённая сигнатура. Сигнатура может быть основана на конкретном коде или на данных (например использование некоторого строкового имени). Довольно часто сигнатуры построены на первых исполняемых байтах вредоносного файла. Антивирус содержит миллионы сигнатур в своей базе данных и они сравниваются со сканируемым кодом из этой базы данных. Первые антивирусы использовали этот метод; этот метод используется до сих пор комбинируя этот метод с эвристикой и с динамическом анализом.

Самая большая проблема анализа основанного на сигнатурах, это то, что метод не может быть использован для обнаружения новой малвари. Для обхода анализа основанного на сигнатурах, нужно просто построить новый код или существенно изменить существующий, чтобы обойти актуальную сигнатуру. Сила полиморфных вирусов заключается в автоматическом изменении его кода (используя шифрование), которая делает возможным генерацию нового бинарного хеша или для идентификации специфичной сигнатуры. Остаётся возможность построить сигнатуру для зашифрованного вредоносного кода, которые выглядят как специфичные инструкции в загрузчике-расшифровщике.

2. Статический эвристический анализ

В этом случае антивирус ищет шаблоны в коде, которые, специфичны для малвари. Есть много существующих правил, которые зависят от антивируса. Обычно эти правила держат в секрете (я полагаю, чтобы избежать их обхода), поэтому не всегда так просто понять почему антивирус считает программу вредоносной. Главная ценность эвристического анализа, это то что он может быть использован для поиска новой малвари, сигнатур которых нет в базе данных. Главный недостаток этого метода, это то что он генерирует ложные срабатывания.

Например: функция CallNextHookEx обычно используется в кейлоггерах. Некоторые антивирусы предполагают, что использование этой функции является угрозой, и выдает эвристическое предупреждение о программном обеспечении, если имя функции обнаружено в сегменте данных исполняемого файла. Другой пример, это открытие процесса "explorer.exe" и попытки записать в виртуальную память, это действие тоже расценивается как вредоносное.

Легчайший путь обхода эвристического анализа, это убедиться что весь вредоносный код скрыт. Шифрование кода это самый частый метод, который используется для этого. Если до расшифрования двоичный код не вызывает никаких подозрений, и если загрузчик-расшифровщик не выполняет никаких вредоносных действий, то вредоносное ПО не будет обнаружено.

3. Динамический анализ

В наши дни всё больше антивирусов полагаются на динамический подход. Когда исполняемый файл сканируется, то он на некоторое короткое время запускается в виртуальном окружении. Комбинирование с проверкой сигнатур и с эвристическом анализом позволяет обнаруживать неизвестную малварь, даже ту, которая полагается на шифрование. Большинство антивирусов позволяют обходить фазу расшифрования.

- Необнаруживаемый механизм саморасшифрования

- Не допустить, чтобы антивирус выполнил фазу расшифрования

На самом деле динамический анализ - сложная функция, способная сканировать миллионы файлов, запускать их в эмулируемой среде и проверять на все сигнатуры. И она также имеет некоторые ограничения.

Читайте также: