Mikrotik отключить ipv6 dns

Распространенность оборудования Mikrotik растет с каждым днем, все больше устройств, а значит и RoS, появляется не только в корпоративном секторе, но и у обычных, домашних пользователей.

К сожалению, не смотря на вполне нормальные настройки по умолчанию, которые можно сделать через Quick Set, в интернете можно встретить множество советов очистить конфигурацию, и сделать как-то по «особому», с «нуля». В этой статье я хочу поделится своим опытом и дать рекомендации, как изменить конфигурацию из Quick Set под свои нужды, при этом сохранив достаточный уровень защищенности.

Что такое Quick Set?

Quick Set — это мастер автоматической конфигурации, который помогает быстро, не погружаясь в глубины тонкой настройки RoS, настроить роутер и начать им пользоваться. В зависимости от устройства, вам могут быть доступны несколько шаблонов:

- CAP — Режим управляемой точки доступа, требует наличия настроенного CAPsMAN

- CPE — Режим WiFi клиента, когда интернет вам приходит по WiFi

- HomeAP [dual] — Режим домашней точки доступа, тут количество настроек уменьшено, а их названия приближены к сленгу «домашних пользователей»

Безопасность

Конфигурация по умолчанию уже не дает подключаться к роутеру из внешней сети, но основывается защита только на пакетном фильтре. Не забываем, про установку пароля на пользователя admin. Поэтому, в дополнение к фильтрации и паролю, я делаю следующие:

Доступность на внешних интерфейсах

Отключаю не нужные в домашней сети (и не во всех не домашних сетях) сервисы, а оставшиеся ограничиваю областью действия, указывая адреса, с которых можно к этим сервисам подключится.

Следующим шагом, будет ограничение на обнаружение роутера с помощью поиска соседей. Для этого, у вас должен быть список интерфейсов, где данный протокол может работать, настроим его:

Добавим в список discovery интерфейсы, на которых мы хотим, чтобы протокол Neighbors Discovey работал.

Теперь настроим работу протокола, указав список discovery в его настройках:

В простой, домашней конфигурации, в списке discovery могут быть интерфейсы, на которых может работать протокол доступа по MAC адресу, для ситуаций, когда IP не доступен, поэтому настроим и эту функцию:

Теперь, роутер станет «невидимым» на внешних интерфейсах, что скроет информацию о нем (не всю конечно), от потенциальных сканеров, и даже, лишит плохих парней легкой возможности получить управление над роутером.

Защита от DDoS

Теперь, добавим немного простых правил в пакетный фильтр:

И поместим их после правила defcon для протокола icmp.

Результатом будет бан на сутки для тех, кто пытается открыть более 15 новых соединений в секунду. Много или мало 15 соединений, вопрос спорный, тут уже сами подбирайте число, я выбрал 50 для корпоративного применения, и таких банит у меня 1-2 в сутки. Вторая группа правил гораздо жестче, блокирует попытки соединений на порт ssh(22) и winbox(8291), 3-и попытки за минуту, и отдыхай сутки ;). Если вам необходимо выставить DNS сервер в интернет, то подобным правилом можно отсекать попытки DNS Amplification Attacks, но решение не идеальное, и ложно-положительных срабатываний бывает много.

RFC 1918

RFC 1918 описывает выделение адресных пространств для глобально не маршрутизируемых сетей. Поэтому, имеет смысл блокировать трафик от\к таким сетям, на интерфейсе, который смотрит к провайдеру, за исключением ситуаций, когда провайдер выдает вам «серый» адрес.

Поместите эти правила ближе к началу и не забудьте, добавить в список WAN интерфейс, смотрящий в сторону провайдера.

А вот набор маршутов в «черную дыру»

Этот набор маршрутов направит весь трафик до сетей RFC 1918 в «черную дыру», однако, если будут маршруты с меньшей метрикой, то такой трафик пойдет через эти маршруты. Полезно для гарантии того, что приватный трафик не просочится во внешнюю сеть.

За совет благодарим achekalin

Довольно спорная технология, которая позволяет приложениям попросить роутер пробросить порты через NAT, однако, протокол работает без всякой авторизации и контроля, этого просто нет в стандарте, и часто является точкой снижающей безопасность. Настраивайте на свое усмотрение:

SIP Conntrack

Кроме всего прочего, стоит отключить модуль conntrack SIP, который может вызывать неадекватную работу VoIP, большинство современных SIP клиентов и серверов отлично обходятся без его помощи, а SIP TLS делает его окончательно бесполезным.

Прочее

Для корпоративного применения рекомендую заводить списки интерфейсов и адресов, которые олицетворяют зоны доступа. Тогда, создав такие списки, вы сможете настроить правила прохождения трафика из одной зоны в другую, а так-же легко изменять состав зон. Вообще, чаще используйте списки, а не сами интерфейсы, это облегчит перенос конфигурации.

Все ниже перечисленное не является утверждением, а лишь моим личным опытом и мнением .

Лирика. (для тех, кто наступит на те же грабли, переходя со старой прошивки на новую)

Потратил несколько дней вникая в понятия IPv6 и попытки настроить свой Mikrotik RB951G для работы в среде IPv6. При тестировании понял, что на прошивке 5-ой версии DNSv6 у меня вообще не получает. Перешел на прошивку v6.10 (последняя на сегодня). При первом запуске все вроде заработало, но потом все пинги встали колом. IPv6 получаю, DNSv6 получаю, маршруты появляются в таблице, но трафик ни в какую не шел. Было принято решение сделать полный сброс.

После полного сброса и быстрой настройки для тестирования IPv6, все заработало.

Настроил интерфейсы, IPv4, IPv6, импортировал необходимые разделы настроек из старой прошивки. Кусками импорт прошел успешно (Firewall, IGMP, DHCPv4 Server) и связь прекрасно сохранилась.

Практика.

Мой провайдер мне выдает настройки по DHCP с привязкой по MAC адресу, с этой "колокольни" я и буду рассматривать все дальнейшие манипуляции.

В IPv4 используется привязка адреса к MAC-адресу сетевого интерфейса.

В IPv6 используется привязка адреса к DUID-адресу. DUID – это уникальный идентификатор устройства, он один на все порты.

Он состоит из двух частей, в моем случае первая часть состоит из блока цифр "00030001" (похоже, что этот же блок встречается на многих устройствах, независимо от производителя), а вторая из MAC адреса одного из портов.

При каждом сбросе Mikrotik до заводских настроек генерирует новый DUID.

В Mikrotik пока нет возможности изменить DUID. Но есть возможность изменить MAC адрес.

А так как провайдер выдает настройки только после авторизации клиента по MAC для выдачи IPv4 и DUID для выдачи IPv6, нам нужно узнать DUID своего Mikrotik, и посмотреть какой MAC в нем используется.

И поставить этот MAC адрес на порт, на котором висит провайдер (у меня он назван WAN1).

Запускаем WinBox, подключаемся к Mikrotik, поехали.

Проверяем наличие IPv6 в Меню, если есть, идем к пункту 1.

Если его нет, то идем на сайт Mikrotik, скачиваем All packages текущей прошивки вашего Mikrotik, распаковываем, берем пакет ipv6 и перетаскиваем в окно WinBox. Проверяем в Меню > System > Packages. Перезагружаем Mikrotik.

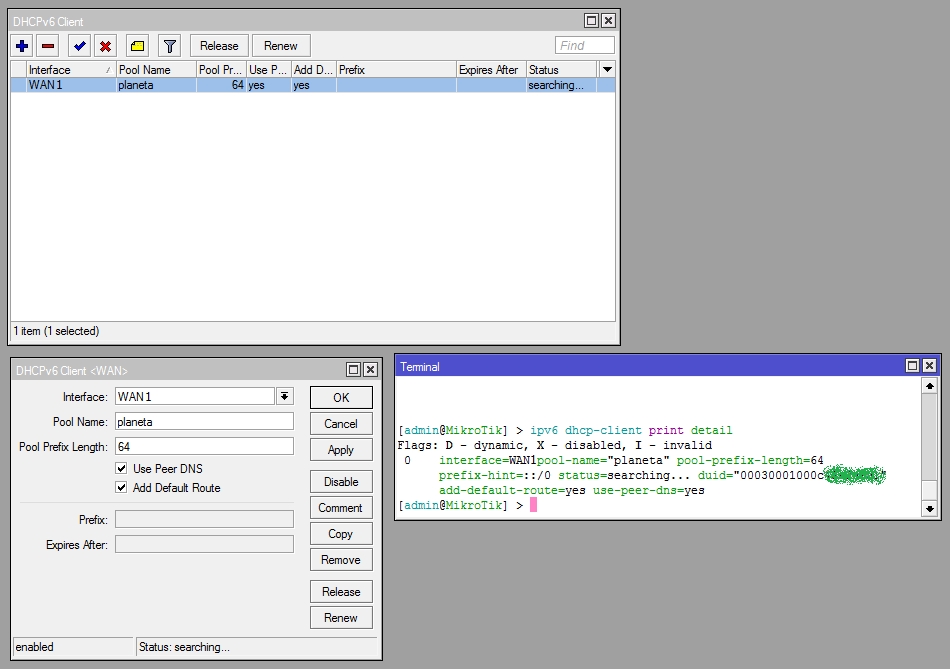

1. Меню > IPv6 > DHCP Client – Добавляем клиента.

Interface: WAN1 (порт куда подключен провайдер)

Pool Name: planeta (произвольное название, этот пул мы будем использовать в будущем)

Pool Prefix Length: 64 (префикс сети по умолчанию, так и оставляем)

Use Peer DNS: включаем (чтобы получить и записать DNSv6 сервера)

Add Default Route: включаем (автоматически добавит маршрут)

ОК.

Если DUID окончание совпадает с MAC адресом порта WAN1, то практически сразу увидим получение IPv6 пула адресов. Если так и случилось, переходим к пункту 3 - добавление адреса.

В противном случае будет висеть статус "Searching”.

3. Теперь нужно добавит IPv6 адрес роутеру и объявить IPv6 зону в локальную сеть.

Меню > IPv6 > Addresses – добавляем новый адрес

Address: ::/64 (можно назначить адрес из пула выделенного нам провайдером, в данном примере мы оставляем поле как есть.)

From Pool: planeta (выбираем пул из списка, он появится в списке после получения настроек от провайдера в IPv6 - DHCP Client)

Interface: LAN1 (выбираем интерфейс-порт локальной сети, я привел пример LAN1, у вас это может быть bridge1)

EUI64: выключен (будет присвоен первый адрес из пула, если включим - адрес будет сгенерирован на основе MAC и доп. алгоритмов)

Advertise: включаем (объявить подсеть, чтобы компьютеры локальной сети (Interface: LAN1) могли автоматически получить IPv6 адреса из пула)

ОК.

4. Защита локальной сети с белыми IPv6 адресами от нежелательного входящего трафика.

Тут все на ваше усмотрение, мне легче контролировать входящий трафик на роутере, чем на каждом компьютере в локальной сети.

В окне Terminal пишем:

/ipv6 firewall filter

add chain=forward comment="Web, Torrent" dst-address=2a02:17d0:1234:abcd::1/128 dst-port=80,62562 protocol=tcp

add chain=forward comment="Incoming ICMP - Ping" protocol=icmpv6

add chain=forward comment="DHCPv6 Client" dst-port=546 in-interface=WAN1 protocol=udp

add chain=forward comment="Current traffic" connection-state=established

add chain=forward connection-state=related

add action=drop chain=forward comment="Block any other traffic" in-interface=WAN1

где 2a02:17d0:1234:abcd::1/128 – IPv6 адрес вашего компьютера в локальной сети.

Открываем Меню > IPv6 > Firewall > Вкладка Filter Rules и проверяем наши добавленные правила.

Проблемы и их решения: 1. DNS сервера сбрасываются на роутере. После успешного получения всех настроек по IPv6 на прошивке 6.10 заметил одну особенность. К сожалению, Mikrotik не в состоянии разделять понятия DNS IP4 и IP6, для него это одно и то же, а также - кто последний тот и "папа". Делаем сброс (Release, Renew) на интерфейсе IPv4 (DHCPv4 Client) – теряем все прошлые записи DNS и получаем новые IPv4 серверов. Делаем сброс (Release, Renew) на интерфейсе IPv6 (DHCPv6 Client) – теряем все прошлые записи DNS и получаем новые IPv6 серверов. Решение: Получаем по очереди все записи, и прописываем их вручную в IP - DNS, сначала IPv4, потом IPv6. После этого, я думаю, можно отключить автоматическое получение настроек DNS серверов для IPv6 интерфейса (IPv6 - DHCP Client - снять галочку "Use Peer DNS").

Исправлено в прошивке 6.15

Теперь DNS адреса IPv4 и IPv6 по DHCP получает раздельно, не затирая настройки друг друга.

2. Связь по IPv6 пропадает после изменения некоторых настроек. Тоже очень странная и не понятная мне особенность. Все настроили – все работает. Компьютеры в сети получили IPv6 адреса, трафик у них забегал, Ping-и идут. Берем и делаем в Mikrotik сброс DHCP Client (Release, Renew) на любом интерфейсе (IPv4 или IPv6). Mikrotik получает те же настройки что и были ранее, те же маршруты. Трафик на нем начинает бегать, все как и должно быть. А вот на клиентах в сети, трафик по IPv6 встает. Ping не идет даже до IPv6 Mikrotik. При этом IPv4 весь трафик прекрасно ходит. Решение: После всех настроек, сбросов и т.п. идем в меню IPv6 – Addresses – выключаем и включаем основной адрес полученный от провайдера (пул которого объявлен в локальную сеть). На клиентах в локальной сети трафик тут же начинает бегать. Благо при перезагрузке Mikrotik такой проблемы нет. Самопроизвольно эта проблема у меня пока не проявлялась.

Исправлено в прошивке 6.15

Теперь после смены настроек адресов на интерфейсе связь сохраняется.

3. DHCPv6 Server не раздает IPv6 адреса Windows клиентам локальной сети.

Каких попыток только не предпринимал, сколько не google-ил, сколько не читал wiki и статей, так и не смог его настроить. Windows не получал IPv6 настроек от роутера.

Решение: Не использовать IPv6 - DHCP Server. В меню IPv6 – Addresses – в настройках адреса (префикса) провайдера, ставим галочку "Advertise" (Объявить) и выбираем интерфейс локальной сети. После этого в локальной сети Windows клиенты получат белые IPv6 адреса и маршрут.

К сожалению, организовать привязку в локальной сети IPv6 – Компьютер (MAC, DUID) в этом случае не представляется возможным. Все компьютера будут автоматически получать IPv6 сгенерированный на основе префикса и MAC адреса.

Остается возможность использовать ручную настройку IPv6 у клиента локальной сети. В этом случае можно использовать любой адрес из пула.

4. Mikrotik не раздает полноценно клиентам локальной сети DNS сервера IPv6.

Клиенты локальной сети получают все реквизиты для работы в среде IPv6 кроме DNSv6. Для разрешения имен используется как правило локальный адрес маршрутизатора DNSv4.

Решение: Смириться с DNS сервером IPv4 или прописать ручками на стороне клиента DNSv6 адрес роутера или провайдера.

Все действия, рассмотренные в данном руководстве, являются базовой рекомендацией по защите маршрутизаторов MikroTik. Мы настоятельно рекомендуем оставить настройки межсетевого экрана (Firewall) по умолчанию, и только исправлять или дополнять их правилами, которые соответствуют вашим требованиям к настройке безопасности и требуемым сервисам.

Рисунок 1. Автоматическое обновление маршрутизатора кнопкой «check for updates».

Рисунок 2. Ручное обновление маршрутизатора предварительно загруженным файлом прошивки.

Доступ по имени пользователя

Измените имя пользователя по умолчанию (admin) на другое имя. Нестандартное пользовательское имя позволит защитить доступ к вашему маршрутизатору от атак на подбор пароля, если кто-то получил к нему прямой доступ по сети.

/user add name=myname password=mypassword group=full /user remove admin

Измените Предупреждение: используйте безопасный пароль и нестандартные имена для доступа к вашему маршрутизатору. Не рекомендуется использовать общепринятые имена типа Administrator и им подобные.

Маршрутизаторы MikroTik требуют настройки пароля, мы предлагаем использовать pwgen или другой инструмент для генерации безопасных и неповторяющихся паролей.

Дополнительный способ установить пароль:

Помимо того, что firewall по умолчанию защищает ваш маршрутизатор от несанкционированного доступа из внешних сетей, есть возможность ограничить доступ для пользователя по определенным IP-адресам.

/user set 0 allowed-address=x.x.x.x/yy

xxxx / yy - ваш IP или подсеть, из которой разрешен доступ к вашему маршрутизатору.

Примечание: перед удалением стандартного пользователя войдите в маршрутизатор с новыми учетными данными, чтобы проверить, что имя пользователя и пароль работают и права доступа установлены корректно.

Рисунок 3. Создание нового пользователя.

Защита доступа к маршрутизатору

Рисунок 4. Безопасный доступ к роутеру.

Большинство инструментов администрирования RouterOS имеют свои настройки:

/ip service print

Оставляйте включенными только безопасные опции,

/ip service disable telnet,ftp,www,api,api-ssl /ip service print

Также измените порт по умолчанию, это немедленно прекратит большинство случайных попыток входа в систему через SSH:

/ip service set ssh port=2200 /ip service print

Кроме того, доступ к каждому объекту/ip-сервису может быть ограничен разрешенным IP-адресом

/ip service set winbox address=192.168.88.0/24

Рисунок 5. Настройка сервисов управления.

RouterOS имеет встроенные опции для управления доступом к сетевым устройствам. В производственных сетях некоторые службы должны быть выключены. Все действия по отключению не требующихся служб выполняются аналогично.

Отключить службы MAC-Telnet,

/tool mac-server set allowed-interface-list=none /tool mac-server print

Отключить службы Mac-Winbox,

/tool mac-server mac-winbox set allowed-interface-list=none /tool mac-server mac-winbox print

Отключить службу mac-ping,

/tool mac-server ping set enabled=no /tool mac-server ping print

Рисунок 6. Настройка MAC сервера.

Отключите протокол обнаружения устройств MikroTik «Neighbor Discovery», используемый для распознавания других маршрутизаторов MikroTik в сети,

/ip neighbor discovery-settings set discover-interface-list=none

Рисунок 7. Настройка обнаружения устройств Mikrotik.

Отключите сервер измерения пропускной способности Bandwidth, используемый для проверки скорости между двумя маршрутизаторами MikroTik.

/tool bandwidth-server set enabled=no

На маршрутизаторе может быть включен кэш DNS, это сокращает время обработки запросов DNS от клиентов к удаленным серверам. Если на вашем маршрутизаторе не требуется DNS-кэш или для этих целей используется другой маршрутизатор, отключите его.

/ip dns set allow-remote-requests=no

Другие клиентские сервисы

В RouterOS могут быть включены другие службы (по умолчанию они отключены).

MikroTik caching proxy.

/ip proxy set enabled=no

MikroTik socks proxy,

/ip socks set enabled=no

Сервис MikroTik UPNP,

/ip upnp set enabled=no

Сервис динамических имен MikroTik или ip cloud,

/ip cloud set ddns-enabled=no update-time=no

RouterOS может использовать усиленную криптографию для SSH, большинство новых программ используют усиленную криптографию для SSH:

/ip ssh set strong-crypto=yes

Рекомендуется отключить все неиспользуемые интерфейсы Ethernet / SFP на маршрутизаторе, чтобы уменьшить попытки неавторизованного доступа к маршрутизатору.

/interface print /interface set x disabled=yes

х - номера неиспользуемых интерфейсов.

Некоторые платы RouterBOARD оснащены жидкокристаллическим дисплеем для информационных целей, установите pin или выключите его.

/lcd set enabled=no

Рисунок 8. Настройка LCD экрана.

Мы настоятельно рекомендуем оставить firewall по умолчанию включенным. Вот несколько настроек, чтобы сделать его более безопасным, убедитесь, что применяете правила только тогда, когда понимаете, что они делают.

Firewall IPv4 к роутеру

работа с только с новыми подключениями для снижения нагрузки на роутер;

создание списка IP-адресов, которым разрешен доступ к маршрутизатору;

включить ICMP-доступ (опционально);

отбросить все остальное (log = yes может быть добавлено, чтобы логировать определенные пакеты, которые соответствуют определенному правилу);

/ip firewall filter add action=accept chain=input comment="default configuration" connection-state=established,related add action=accept chain=input src-address-list=allowed_to_router add action=accept chain=input protocol=icmp add action=drop chain=input /ip firewall address-list add address=192.168.88.2-192.168.88.254 list=allowed_to_router

Firewall IPv4 для клиентов

Established/related пакеты обрабатываются в fasttrack для более быстрой передачи данных, firewall будет работать только с новыми соединениями;

Запрет “invalid”-соединений, залогировав их с префиксом «invalid»;

Запрет попыток доступа к непубличным адресам из локальной сети, address-list=not_in_internet, bridge1 - интерфейс локальной сети, логирование этих событий с префиксом «!public_from_LAN»;

Сброс входящих пакетов, которые не являются NAT, ether1 является публичным интерфейсом, логирование этих событий с префиксом «!NAT»;

Сброс входящих пакетов из Интернета, которые не являются общедоступными IP-адресами, ether1 является общедоступным интерфейсом, логировать эти события с префиксом «!public»;

Отбрасывать все пакеты из локальной сети не имеющие IP-адреса локальной сети, 192.168.88.0/24 – адреса подсети, используемые в локальной сети;

/ip firewall filter add action=fasttrack-connection chain=forward comment=FastTrack connection-state=established,related add action=accept chain=forward comment="Established, Related" connection-state=established,related add action=drop chain=forward comment="Drop invalid" connection-state=invalid log=yes log-prefix=invalid add action=drop chain=forward comment="Drop tries to reach not public addresses from LAN" dst-address-list=not_in_internet in-interface=bridge1 log=yes log-prefix=!public_from_LAN out-interface=!bridge1 add action=drop chain=forward comment="Drop incoming packets that are not NATted" connection-nat-state=!dstnat connection-state=new in-interface=ether1 log=yes log-prefix=!NAT add action=drop chain=forward comment="Drop incoming from internet which is not public IP" in-interface=ether1 log=yes log-prefix=!public src-address-list=not_in_internet add action=drop chain=forward comment="Drop packets from LAN that do not have LAN IP" in-interface=bridge1 log=yes log-prefix=LAN_!LAN src-address=!192.168.88.0/24 /ip firewall address-list add address=0.0.0.0/8 comment=RFC6890 list=not_in_internet add address=172.16.0.0/12 comment=RFC6890 list=not_in_internet add address=192.168.0.0/16 comment=RFC6890 list=not_in_internet add address=10.0.0.0/8 comment=RFC6890 list=not_in_internet add address=169.254.0.0/16 comment=RFC6890 list=not_in_internet add address=127.0.0.0/8 comment=RFC6890 list=not_in_internet add address=224.0.0.0/4 comment=Multicast list=not_in_internet add address=198.18.0.0/15 comment=RFC6890 list=not_in_internet add address=192.0.0.0/24 comment=RFC6890 list=not_in_internet add address=192.0.2.0/24 comment=RFC6890 list=not_in_internet add address=198.51.100.0/24 comment=RFC6890 list=not_in_internet add address=203.0.113.0/24 comment=RFC6890 list=not_in_internet add address=100.64.0.0/10 comment=RFC6890 list=not_in_internet add address=240.0.0.0/4 comment=RFC6890 list=not_in_internet add address=192.88.99.0/24 comment="6to4 relay Anycast [RFC 3068]" list=not_in_internet

В начале package IPv6 отключен по умолчанию. Включайте его с осторожностью, так как в RouterOS не будет никаких правил firewall-а по умолчанию для IPv6.

Отключить IPv6 Network Discovery

/ipv6 nd set [find] disabled=yes

Firewall IPv6 к роутеру

работать только с новыми пакетами, принимать established/related пакеты;

отбросить пакеты с link-local адресов на интернет-интерфейсе;

разрешать доступ к маршрутизатору с link-local адресов, разрешать multicast адреса для управления, разрешать ваш адрес для доступа к маршрутизатору;

запретить всё остальное;

/ipv6 firewall filter add action=accept chain=input comment="allow established and related" connection-state=established,related add chain=input action=accept protocol=icmpv6 comment="accept ICMPv6" add chain=input action=accept protocol=udp port=33434-33534 comment="defconf: accept UDP traceroute" add chain=input action=accept protocol=udp dst-port=546 src-address=fe80::/16 comment="accept DHCPv6-Client prefix delegation." add action=drop chain=input in-interface=sit1 log=yes log-prefix=dropLL_from_public src-address=fe80::/16 add action=accept chain=input comment="allow allowed addresses" src-address-list=allowed add action=drop chain=input /ipv6 firewall address-list add address=fe80::/16 list=allowed add address=xxxx::/48 list=allowed add address=ff02::/16 comment=multicast list=allowed

Firewall- IPv6 для клиентов

Включение IPv6 даёт доступ к вашим клиентам с публичных сетей, настраивайте надлежащий firewall для защиты клиентов.

принимать established/related пакеты, а также работать только с новыми пакетами;

отбрасывать invalid пакеты и ставить префикс для правил;

принимать новые подключения ваших клиентов к Интернету;

запретить всё остальное.

/ipv6 firewall filter add action=accept chain=forward comment=established,related connection-state=established,related add action=drop chain=forward comment=invalid connection-state=invalid log=yes log-prefix=ipv6,invalid add action=accept chain=forward comment=icmpv6 in-interface=!sit1 protocol=icmpv6 add action=accept chain=forward comment="local network" in-interface=!sit1 src-address-list=allowed add action=drop chain=forward log-prefix=IPV6

Захотелось мне воспользоваться технологией IPv6 по некоторым причинам, но мой провайдер не предоставляет данную услугу. Гугл подсказал о 6in4 механизме, позволяющему передавать IPv6 пакеты через IPv4 сеть моего провайдера, который поддерживается моим роутером MikroTik RouterBoard 951g-2hnd.

Начало

- «белый» постоянный IPv4 адрес от провайдера (так называемый выделенный IP адрес) — если у Вас «белый», но динамический адрес, то стоит почитать вот это: Hurricane Electric IPv6 Tunnel — IPv4 Endpoint updater

- не заблокированы входящие пакеты ICMP (т.е. Ваш выделенный IP адрес можно пингонуть из интернета. Некоторые провайдеры блокируют входящие ICMP пакеты)

Туннельный брокер

Зарегистрироваться у туннельного брокера. Я пользуюсь Hurricane Electric

Переходим по этому адресу и регистрируемся. В этом нет ничего сложного. В ответ получаем письмо с логином и паролем. Вводим их на сайте и создаем туннель: «User Functions — Create Regular Tunnel» В поле вводим Ваш выделенный IP адрес, рядом Ваш текущий IP адрес если Вы регистрируетесь там где желаете настроить данное соединение то выделенный IP адрес идентичен текущему. Далее выбираем ближайший туннельный сервер, в этом нам может помочь: Looking Glass. Создаем!

В результате получаем:

Тут указанны адреса сервера IPv4 и IPv6, а также Ваши — клиента. Так же ниже указана сеть /64 для Ваших устройств.

Во вкладке «Example Configurations» выбираем настройки для MikroTik:

Настройка Mikrotik

Допустим Ваш выделенный IP адрес 49.45.157.133, адрес сервера 236.63.85.135, IPv6 адрес сервера 2001:470:2e3a:5fe::1 и IPv6 адрес клиента 2001:470:2e3a:5fe::2/64, а также 2001:470:2e3b:5fe::1/64 первый адрес в выделенной для Вас /64 подсети 2001:470:2e3b:5fe::/64

Те настройки которые нам предложили в разделе «Example Configurations»:

/interface 6to4 add comment="Hurricane Electric IPv6 Tunnel Broker" disabled=no local-address=49.45.157.133 mtu=1280 name=sit1 remote-address=236.63.85.135

/ipv6 route add disabled=no distance=1 dst-address=2000::/3 gateway=2001:470:2e3a:5fe::1 scope=30 target-scope=10

/ipv6 address add address=2001:470:2e3a:5fe::2/64 advertise=yes disabled=no eui-64=no interface=sit1

И адрес IPv6 для интерфейса BRIDGE:

/ipv6 address add address=2001:470:2e3b:5fe::1/64 advertise=yes disabled=no eui-64=no interface=BRIDGE

Интерфейсом BRIDGE у меня объединены внутренние ethernet порты и беспроводной интерфейс, также в сети раздается IPv4.

На компьютере включаем поддержку IPv6 если она у Вас отключена. Должен появится доступ к интернету по IPv6. Также должны появится адреса IPv6 в сведениях интерфейса или в консоли при выводе команды ipconfig /all

Если последняя часть теста не прошла и у Вас 9/10 то Ваш DNS сервер (предоставляемый вашим провайдером) не имеет доступ к IPv6 интернету. Лечится легко просто прописываем DNS Google

Google Public DNS IP addresses

The Google Public DNS IP addresses (IPv4) are as follows:

8.8.8.8

8.8.4.4

The Google Public DNS IPv6 addresses are as follows:

2001:4860:4860::8888

2001:4860:4860::8844

You can use either number as your primary or secondary DNS server

You can specify both numbers, but do not specify one number as both primary and secondary.

You can configure Google Public DNS addresses for either IPv4 or IPv6 connections, or both.

Windows периодически генерит IPv6 адреса из-за чего некоторые сайты ругаются на то что у пользователя меняется IP адрес. Отключается это просто (без перезагрузки):

Микротик имеет дефолтный конфиг. От провадыра получаю DHCP на дом. Что-то раньше не задался этим вопросом, как убрать динамическое получение DNS в микротике? Я прописал выше по списку статические DNS, которые мне нужны, но я хочу убрать динамику вообще из списка. Как сделать это?

в настройках dhcp клиента отключите галку Use peer DNS

Замечательно то, что эта галка не снимается! Она неактивная. Статик прописывать бесполезно - всё равно работает через DNS провайдера. Что за произвол? Почему эта "волшебная всемогущая RouterOS" не может отключить динамические днс??

Wexter, шляпу съесть обещаете?

Вот смотрите:

Если не поняли, обратите внимание на фон чекбоксов - он серый. Это потому что их нельзя изменить. На следующий вопрос "а все ли у тебя права" заранее отвечу - все. Пользователь один, админские права и все разрешения в политиках пользователя установлены.

Fenyx_dml, у вас клиент динамический, т.е создан чем-то другим.

ищите что его создаёт, там скорее всего и прописывается всё

Wexter, вы первый кто что-то конкретное сказал. Другие что-то невнятное бормочут. У меня подключение к провайдеру, как выразился их техник, когда меня подключал, "по DHCP". Там просто их сервер запоминает мак адрес подключенного устройства и таким образом происходит авторизация. Ни VPN ни PPP не используется. Клиент образуется когда микротик обнаруживает на этой линии интернет (в лог он это пишет). dhcp сервер в микротике назначен на локальный мост. Где искать? Или надо создать клиента, чтобы динамически не создавался и там настройки менять?

Fenyx_dml, я бы начал с изучения /export

возможно что провайдер рулит микротиком по какому-нибудь tr069 и оттуда растёт этот динамический dhcp

Если бы я разбирался в этом микротике. Я настраивал по шаблонам, которые в сети выложены.

Но не надо там искать то чего нет. Никому в дом.ру не упало копаться в юзерских роутерах и ломать их настройки.

xmmx, забил в поле "servers" 1.1.1.1 и 9.9.9.9, а динамический днс отключить, наверное, нельзя. Он используется если те, которые статические не доступны. Глубже я не знаю почему так и никто из хваленых спецов объяснить не может. Ну, а если кто знает - не хочет. Они без бабок и пальцем шевелить отказываются. У меня работает и ладно.

IPv6 туннели

Если вы не используете IPv6 или не хотите что-бы рабочие машины с Windows поднимали IPv6 туннели без спроса, тогда заблокируйте следующий трафик:

За совет опять благодарим achekalin

Динамические и вложенные списки интерфейсов

Эта функция появилась совсем недавно (с версии 6.41), и она очень удобная. Однако, есть особенность: глубина вложенности. Невозможно вложить вложенный список во вложенный список. Если вы так сделаете (фича такая) вам не сообщат о проблеме, просто такой список работать по факту не будет.

В городской среде, когда эфир крайне зашумлен, имеет смысл отказаться от каналов в 40MGhz, это увеличивает удельную мощность сигнала на канале, так как 40MGHz канал по сути, это два канала по 20MGHz.

Bridge & ARP

Если у вас роутер раздает интернет и дает клиентам настройки по DHCP, имеет смысл установить настройку arp=reply-only, а в DHCP Server включить add-arp=yes

Такая настройка помешает выставить IP адрес вручную, так как роутер согласится работать только с той парой MAC-IP, которую выдавал сам.

Читайте также: