Mikrotik настройка dns doh

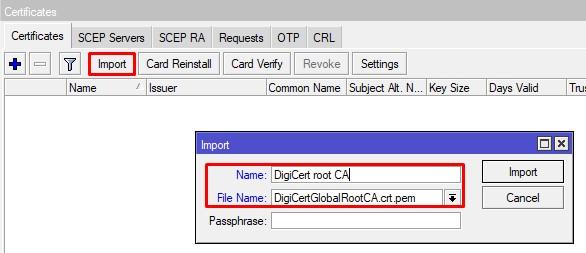

1) Импортируем сертификат DigiCert Global Root CA в хранилище сертификатов роутера:

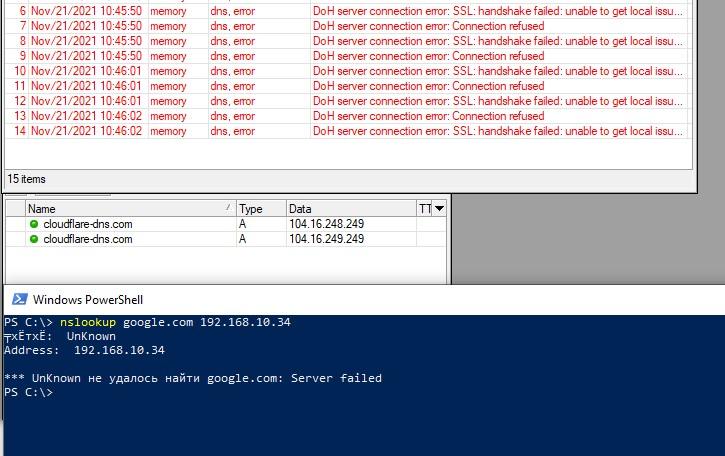

DoH server connection error: SSL: handshake failed: unable to get local issuer certificate (6)

в логах такая ошибка

Видимо вы не добавили сертификат из первого шага.

Нет, всё работает, видимо вы не настоящий админ.

Возвращение 400 это работает называется?

400 = 200 уже?

Его нужно не в браузере открывать, а в микротике прописывать, у меня до сих пор работает.

Он лишь в Curl’е иногда проскакивает что работает.

В микротике тоже отказывается.

У них в DoH мане теперь написано что нужно указывать домен, т.е. что бы юзать DoH, нужно юзать чей то DNS.

У гугла та же история теперь, по этому DoH в той самой изначальной идее уже больше мёртв, чем жив, т.к. остальную мелочь из поставщиков DoH не рассматриваем.

Укажите домен статикой будет вам счастье.

И искать потом приключения на удалённых узлах, когда он вдруг сменится?

Хороший такой совет.

перестало сегодня работать

DoH server connection error: SSL: handshake failed: certificate is not yet valid (6)

DoH server connection error: Connection refused

не смог заставить работать

и серт перекачал

Как вариант, снимите галку с пункта verify-doh-cert=

Спасибо за инструкцию.

Всё работает как надо.

После я усложнил схему. Я ещё и WARP Cloudflare подключил через WireGuard (в RouterOS 7.1) и смаршрутизировал запросы на 1.1.1.1 в тоннель.

класс. Поделитесь конфигом?)

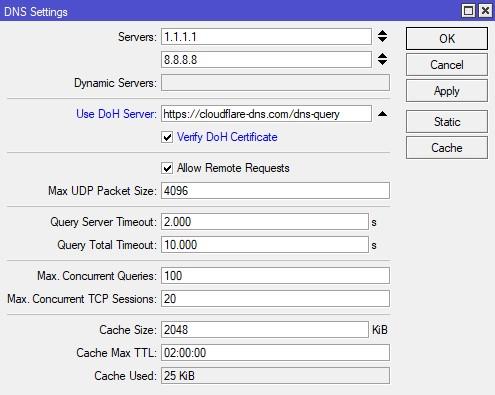

Настройка DoH

Перед включением необходимо определиться, какой сервис вы будите использовать. На сегодняшний день их достаточно и выбрать есть из чего, так же вы может быть захотите свой сервер поднять. Из общедоступных есть следующие:

В примере я буду использовать проверенный временем Cloudflare. Они обещают не передавать аналитику третьим лица.

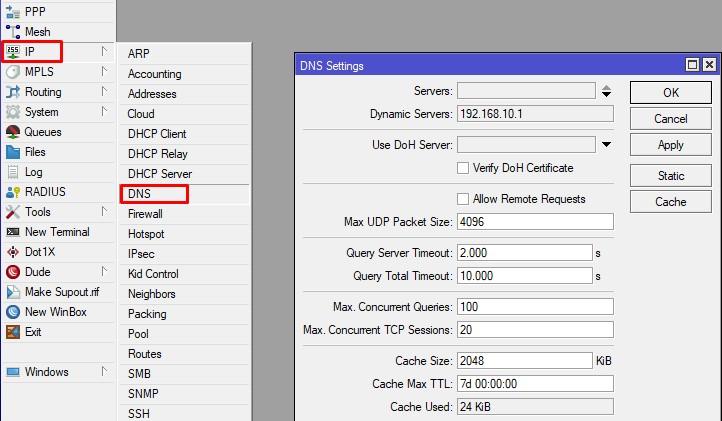

Открываем IP – DNS и вставляем строку резолвера в Use DoH Server

Обязательно ставим галочку Verify DoH Certificate.

Попробуем проверить работу по новой технологии через nslookup.

Так же видно, что в кэше тоже ничего нет. В чем может быть причина? Правильно в сертификате!

Комментарии

- simplix к записи WinKernel — автоматическое обновление ядра Windows 7 x64

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- R.V к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- jiafei2427 к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- August Rush к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- Kostya к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- Sergey к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- Kostya к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- Crouni к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- Малыш и Карлсон к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи WinRepair — восстановление повреждённой системы

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- Александр к записи WinRepair — восстановление повреждённой системы

- Kostya к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- Игорь к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- Михаил Борисович к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- Евгений к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи Набор обновлений UpdatePack7R2 версия 22.5.13

- simplix к записи WimVerify — проверка файлов дистрибутива Win7-10 на ошибки

Импорт сертификатов

RouterOS ничего не знает о сертификате Cloudflare и о других, т.к. в него не импортированы корневые публичные ключи глобальных CA и по этому он не может выстроить доверие. Допустим в ОС Windows они уже идут в составе и добавляются / удаляются с обновлениями.

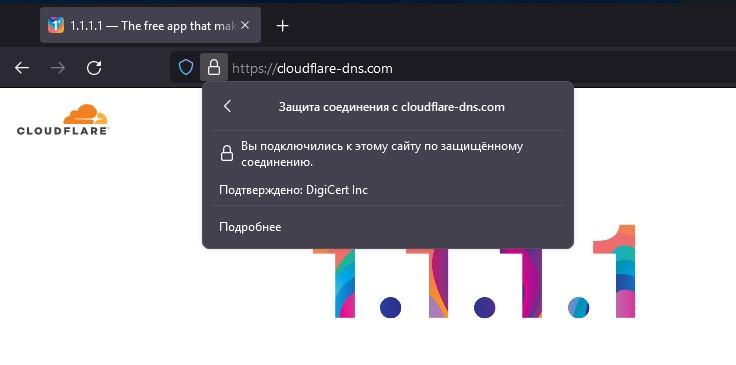

Прежде чем импортировать корневой CA вам нужно понять, кем был выпущен сертификат для одного из сервис-провайдеров. Допустим, для моего примера выпустил DigiCert.

Качаем его публичную часть по этой ссылке. Делаем его Upload на девайс, после в System – Certificates импортируем.

Проверим снова разрешение имён

Теперь все отлично. Как вы видите, ничего сложного нет, выбираем сервис, который вам больше нравится, прописываем его в настройках и импортируем CA того, кто выпустил вашему сервису сертификат, и все на этом настройка DoH на MikroTik завершена.

Записи

Делаем DNS Mikrotik общедоступным

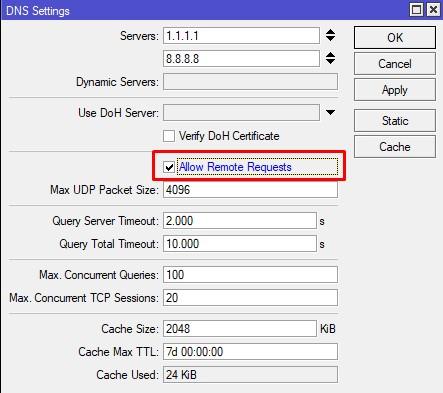

Чтобы наш девайс мог отвечать на запросы, а не только их запрашивать у вышестоящих, нам нужно активировать галочку – Allow Remote Requests.

Однако, нужно понимать, что в глобальных настройках вы не можете указать, с каких адресов или сетей сервер будет принимать запросы. После ее активации, на всех адресах, что заданы в девайсе, включается листнинг DNS запросов по TCP/UDP. Т.е. если вы имеете публичный IP, то недоброжелатели буду использовать вас для своих целей. Чтобы этого не было, вам нужно настроить фаервол, и желательно с использованием Address List, в которые вы и укажете адреса/подсети, откуда разрешаете TCP/UDP по 53 порту.

Очень частая загрузка CPU на 100% у хозяев, кто не закрыл снаружи резолв имён. Хорошо видно в Tools – Profile.

Создание статических записей

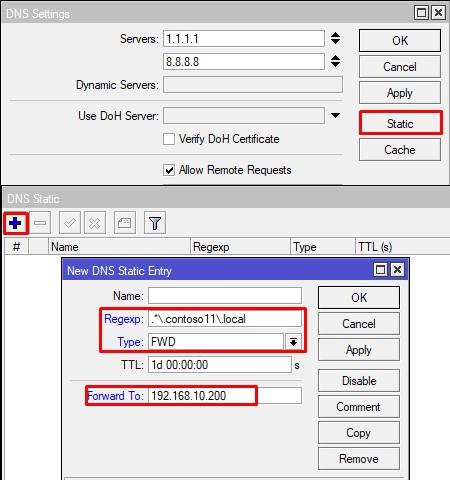

Как я говорил ранее, с версии 6.47 появилась поддержка дополнительных типов записей. У меня тут рядом завалялась виртуальная машина с домен контроллером на Windows Server, на ней есть зона contoso11.local. Предлагаю сделать перенаправление всех запросов зоны contoso11.local на адрес 192.168.10.200.

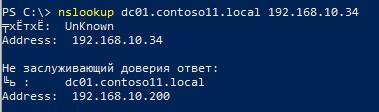

Далее делаем nslookup любой записи из зоны и смотрим на ответ

Взглянем на кэш

Аналогично во вкладке Static, вы можете создать другие типы записей, но, к сожалению, PTR пока не доступна.

На этом все, надеюсь информация по настройке DNS на Микротике была полезна, а общем то ничего сложного. Спасибо за внимание!

Кэш DNS сервера

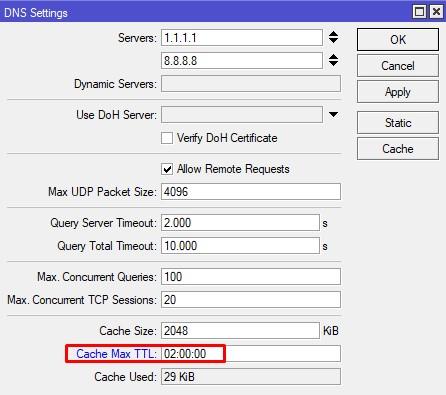

Нажав на кнопку Cache, мы увидим все за кэшированные записи, что резолвил девайс.

Если хотим его очистить, то жмём Flush Cache.

По умолчанию кэшированные записи будут иметь TTL (время жизни) в зависимости от значения в зоне прямого просмотра. Я обычно искусственно сокращаю максимальное время жизни с 7 дней на 2 часа.

Отрегулировать размер кэша можно в Cache Size. Но зачастую его вполне хватает.

89 вопросов по настройке MikroTik

Вы хорошо разбираетесь в Микротиках? Или впервые недавно столкнулись с этим оборудованием и не знаете, с какой стороны к нему подступиться? В обоих случаях вы найдете для себя полезную информацию в курсе «Настройка оборудования MikroTik». 162 видеоурока, большая лабораторная работа и 89 вопросов, на каждый из которых вы будете знать ответ. Подробности и доступ к началу курса бесплатно тут.

1) Импортируем сертификат DigiCert Global Root CA в хранилище сертификатов роутера:

Доброй ночи. Не работает, Попробовал на HAP AC2. Не обнаруживает DNS.

Либо настроили неправильно, либо провайдер шалит, причём первое вероятнее.

На моём поднялось.

. первые 2 строки вставляем построчно, остальное можно целиком .

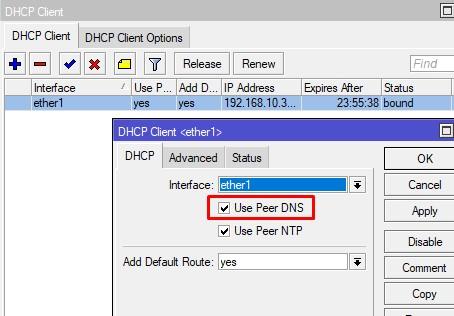

. Если настройки IP от провайдера получаем по DHCP, то нужно будет снять галку напротив пункта Use Peer DNS — иначе при реконнекте вернутся настройки от провайдера .

Для CloudFlare DoH

Проверять можете так же в терминале командой

Ну и смысл дублировать мою инструкцию?

Третий пункт, похоже, лишний: на данный момент если указан сервер DoH, все запросы идут к нему.

Похоже в 6.47.1 это исправили, на прошлой необходимость была.

Рад видеть специалиста 😉

В листе WAN надо что нибудь включать/исключать (Include/Enclude) интерфейсы

если правлю файрвол, dns перестает работать. без этого все поднялось, но первый пункт в проверке не cloudfare не проходит.

Что-то у меня не получается убрать все Dynamic Servers в DNS Setting.

Убрал галку Use Peer DNS в DHCP Client, но Dynamic Servers все равно есть.

На входном интерфейсе WAN тоже убери галочку.

Инструкции из поста автора недостаточно для полной настройки. Firewall тоже необходимо уделить внимание, например изолировать локальный DNS от внешней сети интернет.

Добрый день!

Сделал все согласно инструкции но настранице теста ни internet explorer ни chrome не проходят тест Encrypted SNI.

Эти браузеры его не поддерживают. ESNI (Encrypted SNI) будет работать в Mozilla Firefox.

К сожалению в нем такой же результат.

Просто установить браузер недостаточно. Первая инструкция в поисковике по запросу «Mozilla Firefox ESNI» поможет его настроить.

всё работало, но через пару дней перестало, отключаешь DOH интернет работает.

у кого так же? провайдер ростелеком начал блокировать это?

У кого отвалился или не работал изначально — добавьте статическую запись для самого DNS-сервера:

/ip dns static

add address=116.202.176.26 name=doh.libredns.gr type=A

Ну или какой там у вас используется

89 вопросов по настройке MikroTik

Вы хорошо разбираетесь в Микротиках? Или впервые недавно столкнулись с этим оборудованием и не знаете, с какой стороны к нему подступиться? В обоих случаях вы найдете для себя полезную информацию в курсе «Настройка оборудования MikroTik». 162 видеоурока, большая лабораторная работа и 89 вопросов, на каждый из которых вы будете знать ответ. Подробности и доступ к началу курса бесплатно тут.

Сегодня поговорим о DNS в рамках использования на MikroTik, настроим Server да и в общем затронем немного истории этой технологии. И так начнём.

DNS – как много в этом слове. Domain Name System – система доменных имён или та штука, которая преобразует имя в IP. Представитель мамонтов в нашем мире. RFC 1034/1035 были выпущены в ноябре 1987 года. На сегодняшний день сервисов, его не использующих практически нет или что-то совсем специфическое. Он как инфраструктурный сервис — без него никуда. Он может не только преобразовать имя в IP, но и наоборот, такая запись называется PTR (в режиме кэширования).

Если вы хотите углубить свои знания по работе с роутерами MikroTik, то наша команда рекомендует пройти курсы которые сделаны на основе MikroTik Certified Network Associate и расширены автором на основе опыта . Подробно читайте ниже.

До версии 6.47 реализация от Mikrotik поддерживала только A статические записи. Теперь вы можете добавлять статикой следующие типы записей:

Добавить комментарий Отменить ответ

Добавить комментарий Отменить ответ

Рубрики

Copyright © 2022 simplix.info . All rights reserved. Theme Spacious by ThemeGrill. Powered by: WordPress .

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Чтобы понять суть проблемы незащищенного DNS немного углубимся в историю: на заре формирования глобальной сети интернет в том виде, в каком мы ее знаем встал вопрос использования простых и запоминающихся имен вместо цифровых адресов. Для того чтобы решить эту задачу был создана система DNS, которая должна была хранить соответствия имен цифровым адресам и сообщать их, получив запрос по специальному протоколу. Со временем возможности DNS росли и расширялись, но основной функцией по-прежнему остается сопоставление доменных имен IP-адресам, это одна из ключевых служб современного интернета, обойтись без нее невозможно.

В далеком 1987 году, когда принимались первые спецификации DNS вопросы безопасности были далеко не на первом месте и поэтому протокол дожил до наших дней практически в первозданном виде, передавая данные без какой-либо защиты. Чем это чревато? Давайте посмотрим.

Мы развернули в нашей виртуальной лаборатории небольшую сеть, которая выходит в интернет через виртуальный роутер Mikrotik. Вышестоящим узлом для него (читай - провайдером) является наш домашний роутер, с которого мы сняли дамп проходящего трафика. Даже беглого взгляда хватает, чтобы понять - вся интернет жизнь абонента как на ладони.

При этом, обратите внимание, абонент не использовал DNS-сервера провайдера, а работал с публичными серверами Google, но все равно провайдер имеет полную картину запросов пользователя. Эта же самая информация доступна каждому промежуточному узлу, через который проходит абонентский трафик.

- Позвольте, - скажет иной пользователь, - но мне нечего скрывать!

К сожалению, это не так. Информацию на основе ваших DNS-запросов могут использовать в рекламных целях и далеко не факт, что это будет ненавязчивая реклама в браузере. Кроме того, она позволяет составить достаточно наглядную картину вашей интернет-деятельности и далеко не все ее эпизоды вы захотите сделать общественным достоянием. Причем речь тут даже не о каких-то порочащих моментах, но вряд ли широкой общественности надо знать, что вы храните деньги в банке А и регулярно делаете покупки на площадке Б.

Поэтому сокрытие данной информации - это вопрос личной цифровой безопасности, а не попытка скрыть какие-либо неприглядные факты, тем более что провайдер может легко сопоставить такие запросы с реальной личностью: IP-адрес - номер договора - ФИО - адрес - паспортные данные.

В RouterOS возможность использовать DoH появилась начиная с версии 6.47, но в ней имеется ряд уязвимостей, которые могут привести к утечке DNS, поэтому минимальной версией для DoH следует считать 6.47.1.

Следующий вопрос - какие сервера DoH использовать? Мы рекомендуем крупных публичных провайдеров, благо есть из чего выбирать, ниже приведены провайдеры и URL-адреса DoH серверов:

Здесь возникает один интересный парадокс: DoH-сервер указан в виде URL, и чтобы достичь его нам нужно будет выполнить разрешение имен на обычном DNS-сервере. Поэтому в настройках выше у вас должен быть указан хотя бы один DNS-сервер. Наиболее правильно будет не трогать текущие настройки DNS, так как при указании DoH все запросы будут автоматически направляться к нему. Таким образом ваш провайдер будет знать, что вы используете DoH, но ваша интернет активность будет от него полностью скрыта.

Вроде бы все настроено правильно, но после применения данных настроек доступ в интернет на клиентах пропадет. А в качестве причины будет указана невозможность разрешения DNS-запросов.

Но почему сертификат не проходит проверку? Да потому что RouterOS не имеет возможности ее выполнить. Для того чтобы проверить валидность сертификата нам потребуется корневой сертификат центра сертификации (CA), во "взрослых" ОС такие сертификаты хранятся в защищенном системном хранилище и обновляются средствами системы, в RouterOS нам нужно добавить такие сертификаты самостоятельно.

Для работы с Google Public DNS нам потребуется корневой сертификат GlobalSign Root CA - R2, а для остальных провайдеров - DigiCert Global Root CA, формат скачиваемых сертификатов - PEM.

Данные сертификаты следует скопировать на Mikrotik и находясь в System - Certificates выполнить их импорт.

Корневые сертификаты CA не являются секретными, но именно они отвечают за доверие ко всем выпущенным этим удостоверяющим центром сертификатам, поэтому скачивайте их только с официальных источников (на нашем сайте ссылки именно оттуда) и обязательно проверяйте контрольные суммы, которые отображаются в колонке Fingerprint на Mikrotik.

После того, как мы импортируем корневой сертификат доступ во всемирную сеть появится. А что теперь у нас видит провайдер? Снова снимем дамп трафика на промежуточном роутере и изучим его. На этот раз не густо, единственное что можно узнать - это то, что мы используем DoH от Cloudflare.

Как видим - настроить DoH не сложно, но это позволить поднять защиту приватной информации на качественно новый уровень. Надеемся, что данный материал окажется вам полезен, также всегда готовы к вашим вопросам в комментариях.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Если вы хотите углубить свои знания по работе с роутерами MikroTik, то наша команда рекомендует пройти курсы которые сделаны на основе MikroTik Certified Network Associate и расширены автором на основе опыта . Подробно читайте ниже.

В использовании данной технологии есть клиент и сервер. Так вот, клиентская часть реализована в RouterOS с версии 6.47. Mikrotik не может быть DoH сервером.

Настройка DNS сервера

Сами глобальные настройки и живут в IP – DNS.

Начнём сверху вниз. Servers – это серверы имён для Mikrotik. Ему же надо имена разрешать, вот здесь мы и указываем адреса серверов. Давайте позволим Google и Cloudflare собирать наши данные.

Dynamic Server – это адреса серверов которые мы получили по DHCP. Если посмотреть на интерфейс клиента DHCP, то увидим ту самую галочку, которая за это и отвечает.

Если ее снять, то IP сервера удалится из Dynamic, так и сделаем.

А что будет, если у нас указаны статические и динамические адреса имён?

Если указана статика, то она будет более предпочтительна, однако, это не означает что они будут использоваться всегда (ранее запрос был получен от динамики). Чтобы у вас была контролируемая ситуация, оставляйте одно из двух.

Читайте также: