Mikrotik dynamic dns настройка

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Чтобы понять суть проблемы незащищенного DNS немного углубимся в историю: на заре формирования глобальной сети интернет в том виде, в каком мы ее знаем встал вопрос использования простых и запоминающихся имен вместо цифровых адресов. Для того чтобы решить эту задачу был создана система DNS, которая должна была хранить соответствия имен цифровым адресам и сообщать их, получив запрос по специальному протоколу. Со временем возможности DNS росли и расширялись, но основной функцией по-прежнему остается сопоставление доменных имен IP-адресам, это одна из ключевых служб современного интернета, обойтись без нее невозможно.

В далеком 1987 году, когда принимались первые спецификации DNS вопросы безопасности были далеко не на первом месте и поэтому протокол дожил до наших дней практически в первозданном виде, передавая данные без какой-либо защиты. Чем это чревато? Давайте посмотрим.

Мы развернули в нашей виртуальной лаборатории небольшую сеть, которая выходит в интернет через виртуальный роутер Mikrotik. Вышестоящим узлом для него (читай - провайдером) является наш домашний роутер, с которого мы сняли дамп проходящего трафика. Даже беглого взгляда хватает, чтобы понять - вся интернет жизнь абонента как на ладони.

При этом, обратите внимание, абонент не использовал DNS-сервера провайдера, а работал с публичными серверами Google, но все равно провайдер имеет полную картину запросов пользователя. Эта же самая информация доступна каждому промежуточному узлу, через который проходит абонентский трафик.

- Позвольте, - скажет иной пользователь, - но мне нечего скрывать!

К сожалению, это не так. Информацию на основе ваших DNS-запросов могут использовать в рекламных целях и далеко не факт, что это будет ненавязчивая реклама в браузере. Кроме того, она позволяет составить достаточно наглядную картину вашей интернет-деятельности и далеко не все ее эпизоды вы захотите сделать общественным достоянием. Причем речь тут даже не о каких-то порочащих моментах, но вряд ли широкой общественности надо знать, что вы храните деньги в банке А и регулярно делаете покупки на площадке Б.

Поэтому сокрытие данной информации - это вопрос личной цифровой безопасности, а не попытка скрыть какие-либо неприглядные факты, тем более что провайдер может легко сопоставить такие запросы с реальной личностью: IP-адрес - номер договора - ФИО - адрес - паспортные данные.

В RouterOS возможность использовать DoH появилась начиная с версии 6.47, но в ней имеется ряд уязвимостей, которые могут привести к утечке DNS, поэтому минимальной версией для DoH следует считать 6.47.1.

Следующий вопрос - какие сервера DoH использовать? Мы рекомендуем крупных публичных провайдеров, благо есть из чего выбирать, ниже приведены провайдеры и URL-адреса DoH серверов:

Здесь возникает один интересный парадокс: DoH-сервер указан в виде URL, и чтобы достичь его нам нужно будет выполнить разрешение имен на обычном DNS-сервере. Поэтому в настройках выше у вас должен быть указан хотя бы один DNS-сервер. Наиболее правильно будет не трогать текущие настройки DNS, так как при указании DoH все запросы будут автоматически направляться к нему. Таким образом ваш провайдер будет знать, что вы используете DoH, но ваша интернет активность будет от него полностью скрыта.

Вроде бы все настроено правильно, но после применения данных настроек доступ в интернет на клиентах пропадет. А в качестве причины будет указана невозможность разрешения DNS-запросов.

Но почему сертификат не проходит проверку? Да потому что RouterOS не имеет возможности ее выполнить. Для того чтобы проверить валидность сертификата нам потребуется корневой сертификат центра сертификации (CA), во "взрослых" ОС такие сертификаты хранятся в защищенном системном хранилище и обновляются средствами системы, в RouterOS нам нужно добавить такие сертификаты самостоятельно.

Для работы с Google Public DNS нам потребуется корневой сертификат GlobalSign Root CA - R2, а для остальных провайдеров - DigiCert Global Root CA, формат скачиваемых сертификатов - PEM.

Данные сертификаты следует скопировать на Mikrotik и находясь в System - Certificates выполнить их импорт.

Корневые сертификаты CA не являются секретными, но именно они отвечают за доверие ко всем выпущенным этим удостоверяющим центром сертификатам, поэтому скачивайте их только с официальных источников (на нашем сайте ссылки именно оттуда) и обязательно проверяйте контрольные суммы, которые отображаются в колонке Fingerprint на Mikrotik.

После того, как мы импортируем корневой сертификат доступ во всемирную сеть появится. А что теперь у нас видит провайдер? Снова снимем дамп трафика на промежуточном роутере и изучим его. На этот раз не густо, единственное что можно узнать - это то, что мы используем DoH от Cloudflare.

Как видим - настроить DoH не сложно, но это позволить поднять защиту приватной информации на качественно новый уровень. Надеемся, что данный материал окажется вам полезен, также всегда готовы к вашим вопросам в комментариях.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Сейчас разберём очень полезную фичу которая позволяет подключаться к микротику из вне даже если у вас динамический белый ip адрес, называется она MikroTik DDNS.

У многих из вас, я думаю, возникала потребность в подключении к вашему RouterBoard или CHR по доменному имени. Те, кто имеют статический белый IP адрес от провайдера и публичную зону DNS, скорее всего, создавали A запись и не напрягались по этому поводу. А что делать, если у тебя нет публичной зоны и адрес вроде белый, но динамический? Т.е. у меня есть микротик, нет публичной зоны, а адрес провайдер мне выдаёт белый, но динамический (замечал такое у Ростелеком).

С версии RouterOS 6.14 появилось несколько облачных сервисов. Один из них это IP-Cloud. По-русски говоря DDNS. Он смотрит исключительно на облачные сервера компании Mikrotik. Т.е. нет выбора DDNS провайдера как допустим у Keenetic или TP-Link. Но как правило они сейчас уже платные, в отличие от IP-Cloud.

89 вопросов по настройке MikroTik

Вы хорошо разбираетесь в Микротиках? Или впервые недавно столкнулись с этим оборудованием и не знаете, с какой стороны к нему подступиться? В обоих случаях вы найдете для себя полезную информацию в курсе «Настройка оборудования MikroTik». 162 видеоурока, большая лабораторная работа и 89 вопросов, на каждый из которых вы будете знать ответ. Подробности и доступ к началу курса бесплатно тут.

Сегодня мы настроим шаг за шагов легендарный Mikrotik RB951Ui-2Hnd. Это отец 951G, разница у них только в скоростях портов, все остальное один в один. Работать он у нас будет в режиме «кухонного комбайна» то есть все что нужно мы на него прикрутим.

89 вопросов по настройке MikroTik

Вы хорошо разбираетесь в Микротиках? Или впервые недавно столкнулись с этим оборудованием и не знаете, с какой стороны к нему подступиться? В обоих случаях вы найдете для себя полезную информацию в курсе «Настройка оборудования MikroTik». 162 видеоурока, большая лабораторная работа и 89 вопросов, на каждый из которых вы будете знать ответ. Подробности и доступ к началу курса бесплатно тут.

Как правило, динамический DNS (DDNS) требуется в случае, когда при выходе в Интернет вам назначается динамический IP адрес и нужно удалённо подключаться к камерам или другим ресурсам внутри сети за роутером. Впрочем, есть и более изощренные схемы организации сети, когда такое соединение необходимо.

Так, в одном из офисов у меня настроено два канала связи от разных провайдеров — основной , со статическим IP-адресом, который указан в настройках VPN-соединения удалённых пользователей и резервный с динамикой. Автоматическим переключением между ними заведует роутер MikroTik.

Всё прекрасно работает до тех пор, пока не случается авария в сети основного провайдера и не происходит переключение на запасной канал связи. Вот тут то все удаленные пользовали и отваливаются. Как быть?

Можно попросить второго провайдера выделить статический адрес и настроить каждому удалённому пользователю ещё одно соединение на случай аварии, но это долго, неудобно и вообще какие-то костыли. Более правильным вариантом будет настроить на роутере DDNS и прописать в настройках VPN-соединения полученный динамический DNS вместо физического IP адреса, выделенного провайдером.

Тут следует учесть один существенный момент, для работы DDNS требуется реальный (белый) адрес от провайдера.

Принцип действия сервиса DDNS заключается в том, чтобы присвоить устройству уникальное доменное имя, которое привязывается к текущему (динамическому) IP-адресу, назначенному интернет-провайдером.

Время жизни (TTL) динамической записи делается очень маленьким и составляет от одной до трёх минут, чтобы другие DNS-сервера не помещали её в свой кэш, а их клиенты не получали устаревшую информацию.

Кэш DNS сервера

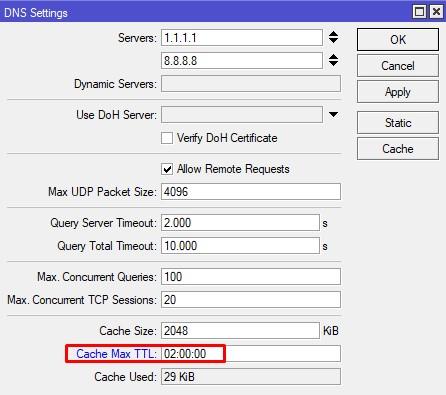

Нажав на кнопку Cache, мы увидим все за кэшированные записи, что резолвил девайс.

Если хотим его очистить, то жмём Flush Cache.

По умолчанию кэшированные записи будут иметь TTL (время жизни) в зависимости от значения в зоне прямого просмотра. Я обычно искусственно сокращаю максимальное время жизни с 7 дней на 2 часа.

Отрегулировать размер кэша можно в Cache Size. Но зачастую его вполне хватает.

89 вопросов по настройке MikroTik

Вы хорошо разбираетесь в Микротиках? Или впервые недавно столкнулись с этим оборудованием и не знаете, с какой стороны к нему подступиться? В обоих случаях вы найдете для себя полезную информацию в курсе «Настройка оборудования MikroTik». 162 видеоурока, большая лабораторная работа и 89 вопросов, на каждый из которых вы будете знать ответ. Подробности и доступ к началу курса бесплатно тут.

Сегодня поговорим о DNS в рамках использования на MikroTik, настроим Server да и в общем затронем немного истории этой технологии. И так начнём.

DNS – как много в этом слове. Domain Name System – система доменных имён или та штука, которая преобразует имя в IP. Представитель мамонтов в нашем мире. RFC 1034/1035 были выпущены в ноябре 1987 года. На сегодняшний день сервисов, его не использующих практически нет или что-то совсем специфическое. Он как инфраструктурный сервис — без него никуда. Он может не только преобразовать имя в IP, но и наоборот, такая запись называется PTR (в режиме кэширования).

Если вы хотите углубить свои знания по работе с роутерами MikroTik, то наша команда рекомендует пройти курсы которые сделаны на основе MikroTik Certified Network Associate и расширены автором на основе опыта . Подробно читайте ниже.

До версии 6.47 реализация от Mikrotik поддерживала только A статические записи. Теперь вы можете добавлять статикой следующие типы записей:

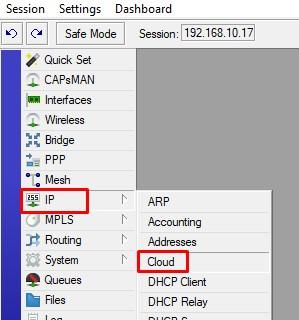

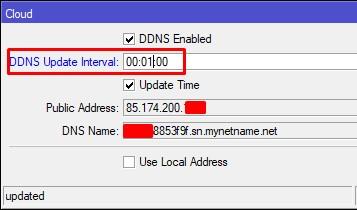

Включаем функцию MikroTik Cloud (DDNS)

Активировать функцию DDNS в роутерах MikroTik довольно просто, достаточно поставить всего одну галочку в настройках. Заходим в web-интерфейс и выбираем IP -> Cloud, где активируем функцию DDNS Enabled:

Прошивка

Первым делом рекомендуется обновить девайс до RouterOS 6.48.3. В ней исправили уязвимость в wireless «FragAttacks» (CVE-2020-24587, CVE-2020-24588, CVE-2020-26144, CVE-2020-26146, CVE-2020-26147);

Сделать вы можете это разными способами, но рекомендуем через NetInstall (снимает блокировку на мощность карточки WiFi)

Если вы хотите углубить свои знания по работе с роутерами MikroTik, то наша команда рекомендует пройти курсы которые сделаны на основе MikroTik Certified Network Associate и расширены автором на основе опыта . Подробно читайте ниже.

Указываем данный URL в Use DoH Server и ставим галочку Verify DoH Certificate.

Посмотрите внимательно на данную настройку. Есть нюансы:

- Использовать можно только 1 DoH;

- Т.к. мы используем URL, то адрес CloudFlare нужно отрезолвить, для этого мы указываем 1.0.0.1;

- Для верификации сертификата провайдера, нужен публичный ключ глобального CA, для CloudFlare это DigiCert Global Root CA. Скачиваем DigiCert pem и импортируем в Mikrotik.

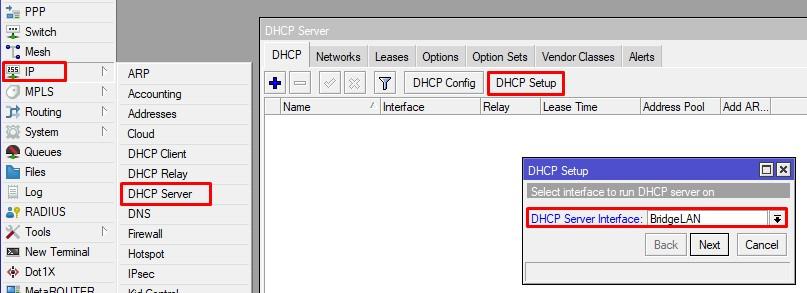

Настроим раздачу IP адресов. Но для начала нам нужно собрать Bridge и определиться, через какой порт будет доступен провайдер, предлагаю по стандарту через 1-ый. Открываем Bridge, жмем на плюсик и указываем имя.

Далее добавляем порты с 2 по wlan1.

Зададим адрес в локальной сети для микротика.

И запускаем мастер DHCP-конфигурации, в котором укажем что хотим навесить его на BridgeLAN.

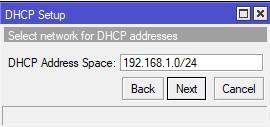

На следующем шаге сверяем что Address Space верный.

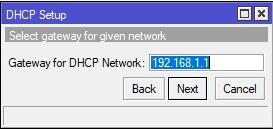

Проверяем что шлюзом в сети будет адрес микротика в локальной сети.

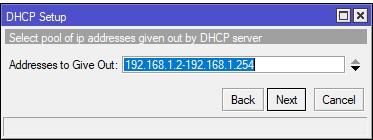

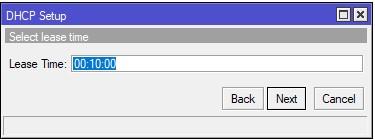

Задаём выдаваемый пул адресов.

На следующем шаге меняем DNS адрес на микротик в локальной сети.

Время аренды можете не менять, но тут по желанию.

Убедимся, что DHCP сервер создался корректно.

Принцип работы

- Проверяется исходящий IP адрес каждые 60 сек;

- Ожидает ответ 15 сет от облачного сервера Mikrotik;

- Время жизни DDNS 60 секунд;

- Отправляется зашифрованный пакет к облачным серверам используя UDP порт 15252.

Если вы хотите углубить свои знания по работе с роутерами MikroTik, то наша команда рекомендует пройти курсы которые сделаны на основе MikroTik Certified Network Associate и расширены автором на основе опыта . Подробно читайте ниже.

Включение DDNS

Все довольно просто и легко. Открываем Winbox, IP – Cloud

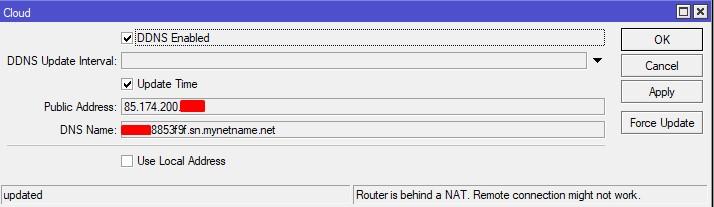

Перед нами открывается меню настроек. Ставим галочку DDNS Enabled и Update Time, если у вас свои сервера времени, то последнее можно не включать.

Внимание, для CHR версии free данный функционал не доступен

После включения, мне присваивается уникальное имя. В поле Public IP определился автоматически публичный адрес, но если прочитать справа внизу уведомление, то подключиться у нас по имени через интернет не получится.

Давайте проверим, какой адрес у меня назначен на WAN интерфейсе.

Действительно, RouterOS верно определил. Обращаю ваше внимание, что по такому IP у вас не получится подключиться к вашему девайсу, т.к. вы находитесь за провайдерским NATом.

Чтобы изменить время обновления DNS записи на серверах Mikrotik, правим DDNS Update Interval.

Для ручного обновления записи, прям здесь и сейчас жмём кнопку Force Update или в CLI:

Чтобы выключить DDNS сервис снимаем галочку или выполняем команду:

Обращаю внимание, не забывать про правила фаервола при подключении как снаружи, так и внутри. А также про DNS кэш клиента и серверов.

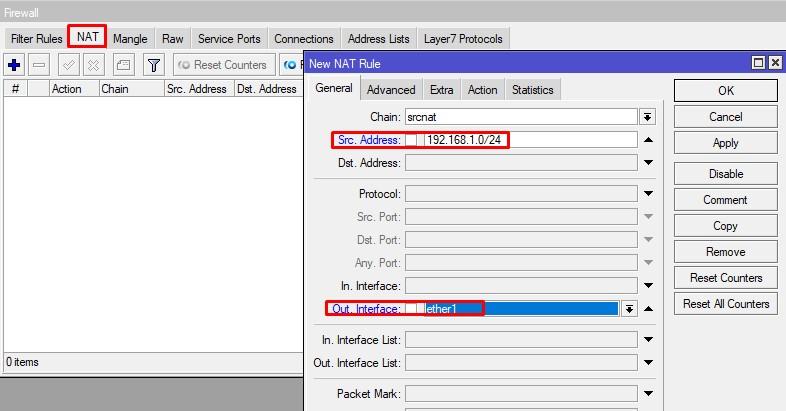

Выход в интернет и NAT

Провайдером в моей лаборатории будет домашний роутер. Предоставлять доступ через динамический адрес. Так же данная настройка подойдёт и для людей с выходом IPoE. Открываем меню DHCP-Client, создаём новый на первом интерфейсе, настройки оставляем по умолчанию.

Если по каким-либо причинам, разрешение имён у вас не работает, то можете перейти на классическое преобразование, отключив DoH.

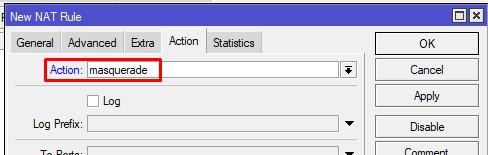

Для того чтобы клиенты ЛВС имели выход в интернет, необходимо создать правило IP-Firewall-NAT, в котором говорим, что, если src. Address из сети 192.168.1.0/24, то выпускать трафик через ether1.

На вкладке Action говорим, что делаем masquerade. Сохраняем правило.

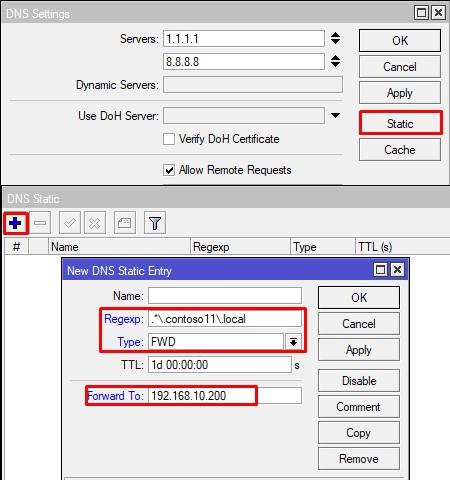

Создание статических записей

Как я говорил ранее, с версии 6.47 появилась поддержка дополнительных типов записей. У меня тут рядом завалялась виртуальная машина с домен контроллером на Windows Server, на ней есть зона contoso11.local. Предлагаю сделать перенаправление всех запросов зоны contoso11.local на адрес 192.168.10.200.

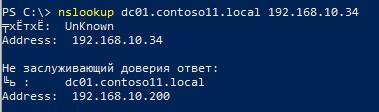

Далее делаем nslookup любой записи из зоны и смотрим на ответ

Взглянем на кэш

Аналогично во вкладке Static, вы можете создать другие типы записей, но, к сожалению, PTR пока не доступна.

На этом все, надеюсь информация по настройке DNS на Микротике была полезна, а общем то ничего сложного. Спасибо за внимание!

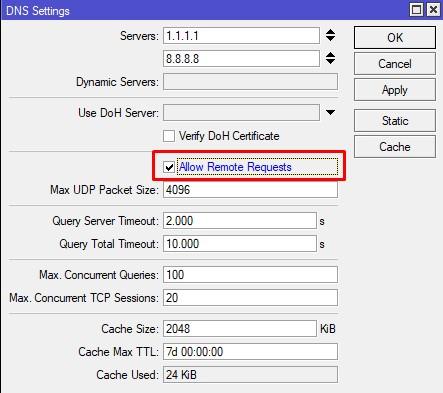

Делаем DNS Mikrotik общедоступным

Чтобы наш девайс мог отвечать на запросы, а не только их запрашивать у вышестоящих, нам нужно активировать галочку – Allow Remote Requests.

Однако, нужно понимать, что в глобальных настройках вы не можете указать, с каких адресов или сетей сервер будет принимать запросы. После ее активации, на всех адресах, что заданы в девайсе, включается листнинг DNS запросов по TCP/UDP. Т.е. если вы имеете публичный IP, то недоброжелатели буду использовать вас для своих целей. Чтобы этого не было, вам нужно настроить фаервол, и желательно с использованием Address List, в которые вы и укажете адреса/подсети, откуда разрешаете TCP/UDP по 53 порту.

Очень частая загрузка CPU на 100% у хозяев, кто не закрыл снаружи резолв имён. Хорошо видно в Tools – Profile.

Настройка Firewall

Ниже приведён конфиг среднестатистического Mikrotik, у которого разрешён:

/ip firewall filter

add action=accept chain=input comment=in_Winbox&SSH-Allow connection-state=new dst-port=22,8291 protocol=tcp

add action=accept chain=input comment=in-WEB-from-LAN connection-state=new dst-port=80 protocol=tcp src-address=192.168.1.0/24

add action=accept chain=input comment=in-DNS-from-LAN dst-port=53 protocol=udp src-address=192.168.1.0/24

add action=accept chain=input comment=in-E&R-Allow connection-state=established,related

add action=drop chain=input comment=in-All-Drop

Последняя строчка запрещает весь остальной входящий трафик на роутер. Я попытался внести небольшую изюминку в настройку микротика rb951ui-2hnd, но в общем нет разницы что за роутер, они все работают на операционной системе RouterOS, так что конфигурирование у всех будет одинаковое.

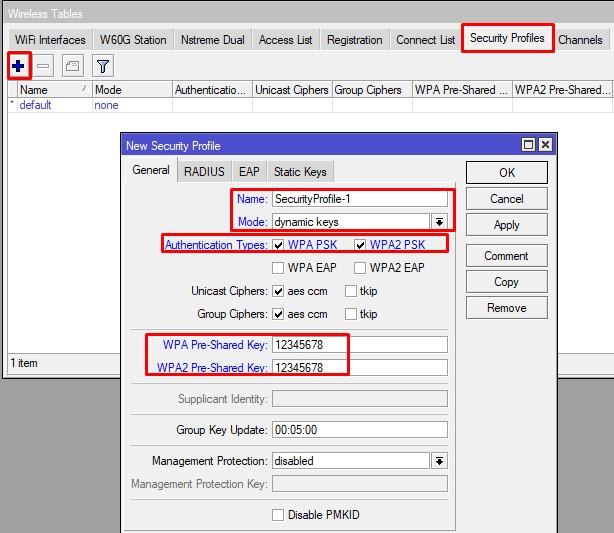

Настройка WiFi

Mirtotik RB961Ui-2Hnd оснащён не плохим чипом, но имеет поддержку только 2,4 Ггц. Настроим его в режиме точки доступа, именем сети Test и паролем 12345678. Чтобы задать пароль, нужно создать Security Profile:

- Имя профиля;

- Mode – dynamic keys;

- Authentication Types – WPA PSK, WPA2 PSK (если есть возможность использоваться только WPA2, то отключайте WPA);

- Сам пароль от сети.

Далее переходим к настройке самой точки. Переходим в WiFi Interfaces и открываем свойства единственного wlan1. Активируем Advanced Mode.

Переходим во вкладку Wireless и задаём настройки согласно скриншоту.

Жмём Apply и Enable.

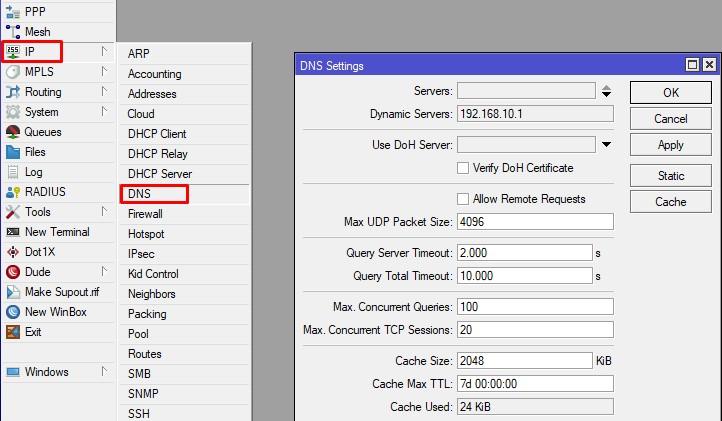

Настройка DNS сервера

Сами глобальные настройки и живут в IP – DNS.

Начнём сверху вниз. Servers – это серверы имён для Mikrotik. Ему же надо имена разрешать, вот здесь мы и указываем адреса серверов. Давайте позволим Google и Cloudflare собирать наши данные.

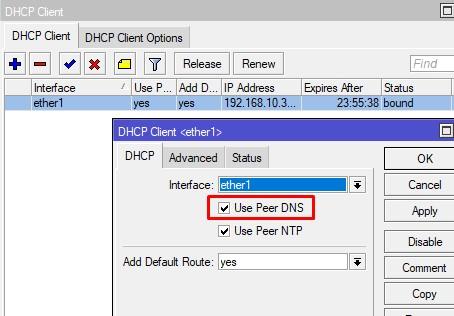

Dynamic Server – это адреса серверов которые мы получили по DHCP. Если посмотреть на интерфейс клиента DHCP, то увидим ту самую галочку, которая за это и отвечает.

Если ее снять, то IP сервера удалится из Dynamic, так и сделаем.

А что будет, если у нас указаны статические и динамические адреса имён?

Если указана статика, то она будет более предпочтительна, однако, это не означает что они будут использоваться всегда (ранее запрос был получен от динамики). Чтобы у вас была контролируемая ситуация, оставляйте одно из двух.

Читайте также: