Межсетевой экран spi tp link что это

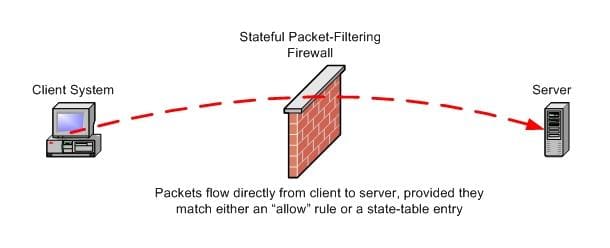

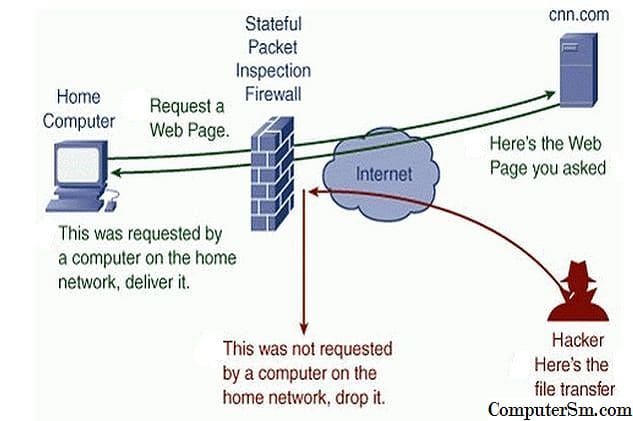

Брандмауэр с отслеживанием состояния (англ. Stateful firewall) — это брандмауэр, который может обеспечивать проверку пакетов с отслеживанием состояния (stateful packet inspection, сокращенно SPI) или просмотр состояния (проверка состояния) , а также может непрерывно отслеживать состояние различных сетевых подключений ( например, TCP и UDP-соединений ), которые проходят через брандмауэр. Этот брандмауэр предназначен для различения допустимых пакетов при разных типах соединений. Только пакеты, соответствующие активному соединению, могут пройти через брандмауэр, а все остальные пакеты отбрасываются .

Такие брандмауэры также могут обеспечивать динамическую фильтрацию пакетов (dynamic packet filtering).

Брандмауэр предотвращает несанкционированный доступ к корпоративной сети с помощью брандмауэра SPI. Использование брандмауэра SPI выходит за рамки проверки системы фильтрации без сохранения состояния только заголовка пакета и порта назначения для аутентификации, проверяя все содержимое пакета, прежде чем решить, разрешить ли его прохождение в сеть. Этот более высокий уровень проверки обеспечивает гораздо более надежную защиту и соответствующую информацию о сетевом трафике, чем система фильтрации без сохранения состояния брандмауэра .

Что такое SPI?

Stateful packet inspection (или динамическая фильтрация пакетов) — это технология, которая отслеживает активные соединения и проверяет, соответствуют ли входящие пакеты данных этим соединениям. Затем он решает, разрешить или запретить им проходить через брандмауэр.

Если кратко, устройства передают данные в пакетах, чтобы получающая сторона могла их легче обрабатывать. Один большой блок данных может быть разделен на несколько пакетов. Но хакеры могут взломать эти пакеты, чтобы нанести вред принимающему серверу. Вот тут брандмауэр SPI проверяет, являются ли эти пакеты легитимными и соответствуют ли они уже установленному соединению. Он отбрасывает пакеты, которые не относятся к доверенному соединению, тем самым сводя к минимуму возможность взлома.

Каковы преимущества брандмауэра с отслеживанием состояния?

Более высокая защита : брандмауэр с отслеживанием состояния обеспечивает полную проверку протокола с учетом STATE+ CONTEXT потока, тем самым устраняя дополнительные поверхности для атак и улучшая управление уязвимостями в системе.

Более продвинутый: брандмауэр с отслеживанием состояния действует как строительный блок для более продвинутых брандмауэров или шлюзов прикладного уровня.

Возможности настройки: брандмауэр с отслеживанием состояния понимает сетевой поток и может идентифицировать пакеты данных потока, тем самым обеспечивая простое написание правил для двунаправленных соединений или сетевых протоколов псевдосостояния.

Сложные протоколы: поскольку брандмауэр с отслеживанием состояния может глубже анализировать полезную нагрузку пакетов, он может понимать сложные протоколы, которые согласовывают коммуникационный порт и протокол во время выполнения, и соответствующим образом применять политики брандмауэра. Подумайте о таких протоколах, как FTP, протоколы P2P и т. д.

Что такое брандмауэр SPI?

Брандмауэр SPI (проверка пакетов с контролем состояния соединений) защищает устройства, проверяя входящие пакеты от существующих подключений.

Обычный брандмауэр делает проверку на статических значениях, таких как адрес источника или назначения. Он не учитывает трафик соединения пакета и применяет один и тот же набор правил для всех пакетов и не может получать никакую информацию о своем подключении. Эти брандмауэры нельзя настроить на открытие и закрытие сессий. Они также не могут определить, поступают ли пакеты с легитимного IP-адреса. Поэтому, они не так безопасны, как брандмауэры SPI, но зато быстрее.

Как работают брандмауэры SPI?

Брандмауэр SPI может запоминать атрибуты каждого соединения и использовать эту информацию для определения надежности пакета. Он хранит полученную информацию, изучая пакеты и устанавливая правила. Благодаря этому, он видит весь контекст пакета, а не только его содержимое.

Благодаря такой памяти брандмауэр SPI не нуждается в тщательном осмотре каждого пакета, поэтому он работает быстрее, чем deep packet inspection (DPI). Последний деконструирует пакеты, чтобы проверить, правильно ли они сформированы и содержат ли они какой-либо вредоносный код. DPI используется для самых различных целей, включая управление сетью, безопасность, интеллектуальный анализ данных или интернет-цензуру. Он обеспечивает безопасность за счет снижения скорости.

Обычно понятия брандмауэр в Windows и в роутере различаются. Брандмауэр на подобие того, что в Windows обычно называется Secured NAT (не часто сие опция встречается в роутерах) и во включенном режиме работает как "Усечёный конус" (Restricted cone), вот вам немного википедии, чтобы быть немного вкурсе по поводу типов NAT:

Cone NAT, Full Cone NAT (в играх обычно "Open" или "Открытый" NAT) - Однозначная (взаимная) трансляция между парами «внутренний адрес: внутренний порт» и «публичный адрес: публичный порт». Любой внешний хост может инициировать соединение с внутренним хостом (если это разрешено в правилах межсетевого экрана).

Address-Restricted cone NAT, Restricted cone NAT (в играх - "Moderate" или "Умеренный" NAT, в роутерах "Secured") - Постоянная трансляция между парой «внутренний адрес: внутренний порт» и «публичный адрес: публичный порт». Любое соединение, инициированное с внутреннего адреса, позволяет в дальнейшем получать ему пакеты с любого порта того публичного хоста, к которому он отправлял пакет(ы) ранее.

Port-Restricted cone NAT (аналогично "Moderate", "Умеренный", "Secured") - Трансляция между парой «внутренний адрес: внутренний порт» и «публичный адрес: публичный порт», при которой входящие пакеты проходят на внутренний хост только с одного порта публичного хоста - того, на который внутренний хост уже посылал пакет.

Симметричный NAT (Symmetric NAT, в играх - "Restricted" или "Строгий") - трансляция, при которой каждое соединение, инициируемое парой «внутренний адрес: внутренний порт» преобразуется в свободную уникальную случайно выбранную пару «публичный адрес: публичный порт». При этом инициация соединения из публичной сети невозможна. (самый жуткий вариант для P2P)

P.S.: Если признаться честно, то эти "типы" NAT реализуются как набор правил фильтрации входящих пакетов для брандмауэра.

Но под Firewall в роутерах чаще подразумевается SPI

Технология SPI (Stateful Packet Inspection - инспекция пакетов с хранением состояния) позволяет дополнительно защититься от атак, выполняя проверку проходящего трафика на корректность (работают на сетевом, сеансовом и прикладном уровнях модели OSI).

Т.е. он вскрыает пакеты и смотрит что там, а также ведёт статистику защая от DDoS-атак, SYN-флуда и т.д.

Суть в том, что вся эта защита требует ресурсов процессора и может вносить из-за этого задержки, поэтому на бюджетных роутерах для обеспечения быстродействия ставим NAT в Open (если есть возможность), а SPI отключаем.

Если опцию "Secured NAT" не часто можно встретить, то DMZ уж точно есть почти в каждом роутере.

DMZ (англ. Demilitarized Zone — демилитаризованная зона, ДМЗ) — сегмент сети, содержащий общедоступные сервисы и отделяющий их от частных[1]. В качестве общедоступного может выступать, например, веб-сервис: обеспечивающий его сервер, который физически размещён в локальной сети (Интранет), должен отвечать на любые запросы из внешней сети (Интернет), при этом другие локальные ресурсы (например, файловые серверы, рабочие станции) необходимо изолировать от внешнего доступа.

В домашних роутерах он отличается только тем, что "общедоступный сервис" не отделёт от внутренней сети. С помощью DMZ как раз можно отключить фильтрацию (или блокировку) входящих пакетов, но для отдельно взятого компьютера.

Но если у вас какой-нибудь хардкорный роутер (например Mikrotik), то там не найдётся упоминания о DMZ и что в таком случае делать? Тут следует знать, что DMZ это тот же Port Forward (Проброс портов), но не на один порт, а на все, т.е. в таком случае следует сделать проброс портов от 1 до 65535.

Application-level gateway, или ALG (с англ. — «шлюз прикладного уровня») — компонент NAT-маршрутизатора, который понимает какой-либо прикладной протокол, и при прохождении через него пакетов этого протокола модифицирует их таким образом, что находящиеся за NAT пользователи могут пользоваться протоколом.

Это одно из первых решений для обхода NAT, но оно не развилось далее т.к. для каждой программы пришлось бы писать свой протокол для маршрутизатора. Как и в случае с брендмауэром эти протоколы могут занимать процессорное время и в бюджетных роутерах их тоже полезно будет отключить (снять все галочки с PPTP, L2TP, IPSec, RTSP, H.323, SIP и т.д.), тем более в них нет смысла когда работает DMZ, UPnP или Port forward.

Ну тут всё понятно, пускай одни пакеты стоят где-то в пробке, а другим выдадим мигалки и пускай мчатся, как раздавать приоритеты в Windows уже ранее рассказывалось в другом руководстве .

Тут хочется отметить, что есть роутеры Asus в которых предлагается на выбор "Адаптивный QoS" и "Традиционный QoS" - на мой взгляд последний лучше =)

Вопрос: Что такое SPI у Интернет-маршрутизаторов (роутеров) серии DI-XXX? Ответ:

SPI (stateful packet inspection)- это функция Интернет-маршрутизаторов серии DI-XXX , при включении которой производится дополнительная проверка пакетов на принадлежность существующему соединению.

При установлении любой сессии TCP/IP NAT открывает для нее порт. После завершения сессии порт еще несколько минут остается открытым. Теоретически, если в этот момент производится атака на роутер путем сканирования открытых портов, то появляется возможность проникновения во внутреннюю сеть. Или же атакующий может пытаться посылать пакеты на этот открытый порт в течение сессии.

При включении функции SPI происходит запоминание информации о текущем состоянии сессии и производится анализ всех входящих пакетов для проверки их корректности.

В случае некорректности входящего пакета ( например, адрес отправителя не равен адресу, к которому посылался запрос или номер пакета не соответствует ожидаемому ) — такой пакет блокируется и в логе появляется запись о таком событии.

Для включения SPI сначала нужно настроить подключение к интернет- маршрутизатору по локальной сети, подключиться веб-браузером по IP-адресу интернет- маршрутизатора, ввести имя и пароль для входа на страницу настроек (согласно прилагаемой к нему документации).

После этого перейти на закладку Tools -> Misc и выбрать «Enabled» в разделе SPI mode.

Из данной инструкции вы узнаете как настроить блокировку веб-сайта на наших беспроводных роутерах. В качестве примера мы возьмем модель TL-WR841N V13.

Шаг 1: Как войти на веб-страницу вашего роутера

Перейдите в Access Control (Контроль доступа) > Host (Узел), затем нажмите Add New…(Добавить)

Выберите ‘IP Address’, затем введите краткое описание для правила хоста в поле Host Description. Введите диапазон IP-адресов в сети, к которому требуется заблокировать доступ.

Нажмите Save (Сохранить) – новое правило Хоста теперь будет отображаться на странице «Host Settings» («Настройки хоста»).

Перейдите в Access Control (Контроль доступа) -> Target, затем нажмите Add New (Добавить…)

Выберите Доменное имя в качестве типа режима. Создайте уникальное описание (например, цель_1) для цели в поле Target Description (Описание цели) и введите доменное имя, полное имя или ключевые слова (например, TP-LINK) в поле Domain Name.

Выберите Access Control (Контроль доступа) > Schedule (Расписание) и настройте параметры расписания. Нажмите Кнопку Add New… «Добавить».

Создайте уникальное описание (например, schedule_1) для расписания в поле Schedule Description (Описание расписания), задайте дни и период времени и нажмите кнопку Save (Сохранить).

Примечание: убедитесь, что время на маршрутизаторе установлено также, как на компьютерах. Чтобы проверить время маршрутизатора, перейдите в раздел System Tools (Системные инструменты) -> Time Settings (Настройки времени).

Перейдите к Access Control (Контроль доступа) -> Rule (Правило). На открывшейся странице поставьте галочку «Enable Internet Access Control» («Включить управление доступом в Интернет»), затем выберите Allow the packets specified by any enabled access control policy to pass through the Router (Разрешить пакетам, указанным в любой включенной политике управления доступом, проходить через маршрутизатор) в качестве фильтра по умолчанию, затем нажмите кнопку Save (Сохранить).

В поле «Host:» (Узел) выберите правило узла, определенное на Шаге 2

В поле «Target:» (Цель) выберите целевое правило, определенное на Шаге 3

В поле «Schedule:» (Расписание) выберите «в любое время» (это сделает правило всегда активным)

В поле «Action:» (Действие) выберите «Deny» (Запретить).

В поле «Status:» (Состояние) выберите «Enabled» (Включено).

Маршрутизаторы фирмы Tp-Link в нашей сети с ЗАВОДСКОЙ прошивкой работают только в режиме PPPoE.

Для возможности работать через этот режим подключения требуется связываться с техподдержкой.

Для работы роутера с прошивкой от производителя нужно продиктовать MAC адрес роутера технической поддержке.

Затем нужно зайти в любой браузер, и в адресной строке указывает IP адрес веб-интерфейса настройки роутера 192.168.0.1.

В веб интерфейсе в основном меня выберите пункт «Сеть» и подпункт «WAN» (1).

Выберите тип соединения PPPoE / PPPoE Россия (2).

Введите пользовательские логин доступа и два раза пароль доступа. (3).

В разделе «Вторичное подключение» обязательно нужно отметить пункт Динамический IP адрес (4).

В разделе «Режим подключение» выберите пункт Подключать автоматически (5).

После завершение настроек внизу нажмите Сохранить.

Для облегчения диагностики возможных неполадок рекомендуем отключить брандмауэр (межсетевой экран) роутера.

Для этого в основном меню выберите пункт Безопасность, Настройки базовой защиты, и напротив пункта «межсетевой экран SPI» выберите «Выключить».

После этого можно настроить беспроводную сеть.

Для этого сначала зайдите в основном меня в пункт «Беспроводной режим», «Настройки беспроводного режима» (1).

И в поле «Имя беспроводной сети» задайте имя свой сети (2) .

Потом в разделе меню Беспроводной режим, Защита беспроводного режима (1).

Выберите тип шифрования WPA/WPA2 Personal (2).

В графе версия выберите WPA2-PSK, и в графе Пароль PSK укажите желаемый пароль (3).

Обратите внимание что если Вы работаете с роутером по WiFi, то после любых изменений настроек беспроводной сети, связь с роутером теряется, и нужно устанавливать соединение с роутером снова, с учетом новых настроек WiFi.

SPI (Stateful Packet Inspection) Firewall and DoS (Denial of Service) Protection protect the router from cyber attacks.

The SPI Firewall can prevent cyber attacks and validate the traffic that is passing through the router based on the protocol. This function is enabled by default, and it’s recommended to keep the default settings.

The DoS Protection can protect your home network against DoS attacks from flooding your network with server requests. Follow the steps below to configure DoS Protection.

1. Log in to the web-based interface of the router. If you don’t know how to do that, please refer to

2. Go to Advanced > Security > Settings.

3. Enable DoS Protection.

4. Set the level (Off, Low, Middle or High) of protection for ICMP-FLOOD Attack Filtering, UDP-FlOOD Attack Filtering and TCP-SYN-FLOOD Attack Filtering.

• ICMP-FLOOD Attack Filtering - Enable to prevent the ICMP (Internet Control Message Protocol) flood attack.

• UDP-FlOOD Attack Filtering - Enable to prevent the UDP (User Datagram Protocol) flood attack.

• TCP-SYN-FLOOD Attack Filtering - Enable to prevent the TCP-SYN (Transmission Control Protocol-Synchronize) flood attack.

The level of protection is based on the number of traffic packets. The protection will be triggered immediately when the number of packets exceeds the preset threshold value (the value can be set on Advanced > System Tools > System Parameters > DoS Protection Level Settings), and the vicious host will be displayed in the Blocked DoS Host List.

5. If you want to ignore the ping packets from the WAN port, select Ignore Ping Packet From WAN Port; if you want to ignore the ping packets form the LAN port, select Ignore Ping Packet From LAN Port.

6. Click Save.

Get to know more details of each function and configuration please go to Download Center to download the manual of your product.

Был ли этот FAQ полезен?

Ваш отзыв поможет нам улучшить работу сайта.

Что вам не понравилось в этой статье?

- Недоволен продуктом

- Слишком сложно

- Неверный заголовок

- Не относится к моей проблеме

- Слишком туманное объяснение

- Другое

Как мы можем это улучшить?

Спасибо

Спасибо за обращение

Нажмите здесь, чтобы связаться с технической поддержкой TP-Link.

Как работает брандмауэр с отслеживанием состояния?

Брандмауэр с отслеживанием состояния отслеживает состояние сетевых подключений (таких как потоки TCP или трафик UDP) и может хранить важные свойства каждого подключения в памяти. В совокупности эти свойства называются состояниями подключения и могут включать такие сведения, как IP-адреса и порты, участвующие в соединении, а также порядковые номера пакетов, проходящих через соединение. Проверка состояния отслеживает входящие и исходящие пакеты и состояние соединения с течением времени и сохраняет данные в динамической таблице состояний брандмауэра . Эти накопленные данные оцениваются, поэтому решения о фильтрации принимаются не только на основе правил определенных администратором, но также на основе контекста, в котором были созданы предыдущие соединения, и предыдущих группировок, принадлежавших одному и тому же соединению.

Выполняет большинство проверок с интенсивным использованием процессора при установлении соединения. Записи создаются только для соединений TCP или потоков UDP, которые удовлетворяют определенной политике безопасности. После этого все пакеты (для этого сеанса) обрабатываются быстро, потому что можно просто и быстро определить, принадлежит ли он существующему предварительно отфильтрованному сеансу. Пакеты, связанные с этими сеансами, могут проходить через брандмауэр. Сеансы, не соответствующие какой-либо политике, отклоняются, поскольку пакет не соответствует существующей записи в таблице.

В зависимости от соглашения о подключении поддержание состояния соединения более или менее сложно для брандмауэра. Например, TCP по своей сути является протоколом с отслеживанием состояния, поскольку соединение устанавливается посредством "three-way handshake" («SYN, SYN-ACK, ACK») и заканчивается обменом «FIN, FIN-ACK, ACK». Это означает, что все пакеты с «SYN» в заголовке принимаются брандмауэром и интерпретируются как открытие нового соединения. Если служба, запрошенная клиентом, доступна на сервере, он ответит пакетом «SYN-ACK», который также будет отслеживать брандмауэр. Как только брандмауэр получает ответ «ACK» от клиента, он переводит соединение в состояние "ESTABLISHED" , так как соединение было аутентифицировано в двух направлениях. Это позволяет отслеживать будущие пакеты через установленные соединения. В то же время брандмауэр будет отбрасывать все пакеты (или пакеты «SYN»), не относящиеся к существующим соединениям, записанным в его таблице состояний, не позволяя хакерам взломать защищенную машину.

Каковы минусы брандмауэра с отслеживанием состояния?

Вычислительная мощность: брандмауэры с отслеживанием состояния выполняют дополнительные проверки для обеспечения большей безопасности, а для этих других проверок требуется большая вычислительная мощность с точки зрения циклов процессора и памяти.

Архитекторы и разработчики брандмауэров с отслеживанием состояния подумали об этой проблеме, и большинство новейших брандмауэров преодолевают или уменьшают эту проблему благодаря современному алгоритмическому дизайну, разделяющему управление и обработку уровня данных, что обеспечивает почти аналогичную производительность брандмауэра без сохранения состояния. Но я дам брандмауэру без сохранения состояния преимущество здесь по сравнению с брандмауэром с отслеживанием состояния.

Большая поверхность атаки: брандмауэр с отслеживанием состояния может иметь большую поверхность атаки по сравнению с брандмауэром без отслеживания состояния из-за большего размера базы кода. Простой поиск в Google дает множество примеров. Хотя со временем некоторые типы брандмауэров, такие как встроенные операционные системы, такие как Linux и Windows, прошли боевые испытания и сегодня служат брандмауэрами корпоративного уровня с отслеживанием состояния.

Брандмауэр является одним из основных инструментов, защищающих устройства от различных атак и вирусов, распространяющихся через интернет. Однако не все они одинаково мощные и безопасные. Брандмауэр SPI — это один из вариантов, который вы можете выбрать.

Читайте также: