Межсетевой экран циско это

Интеллектуальные точки контроля доступа с единой политикой и мониторингом угроз.

Рекомендованные материалы

Архитектура Cisco SecureX

Упростите операции обеспечения безопасности с помощью самой широкой и интегрированной платформы.

Ваш межсетевой экран теперь способен на большее

В ходе этого вебинара вы узнаете, как межсетевые экраны Cisco могут автоматизировать предотвращение проникновений, быстрее блокировать угрозы, экономить время ваших сотрудников и полностью контролировать систему безопасности.

Промоакции и бесплатные пробные версии

Оцените возможности наших решений для обеспечения безопасности перед покупкой. Начните работу с бесплатной пробной версией.

Виртуальные межсетевые экраны для общедоступного облака

Простой перевод центра обработки данных в общедоступное облако и защита данных и приложений в средах Amazon Web Services (AWS) и Microsoft Azure за счет автоматизированного применения согласованных политик безопасности, расширенного мониторинга и централизованного управления.

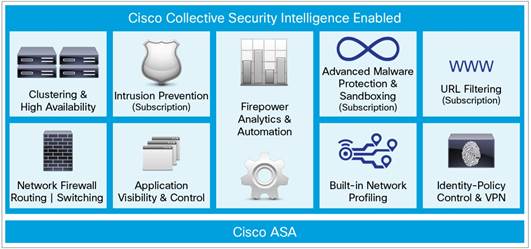

Функциональные особенности

Cisco ASA представляет собой многофункциональное устройство обеспечения безопасности, совмещающее следующие технологии:

- Межсетевой экран нового поколения (NGFW);

- Система гранулярного мониторинга и контроля приложений (Cisco AVC);

- Cистема построения VPN-туннелей (site-to-site IPsec);

- Система предотвращения вторжений нового поколения (NGIPS);

- Система Advanced Malware Protection (AMP) с функциями ретроспективной защиты

- Фильтрация URL-адресов на основе репутации и алгоритмов классификации;

- Система управления уязвимостями и SIEM.

Рассмотрим подробнее этот перечень подробнее.

Почему стоит выбрать Cisco Secure Firewall?

Cisco Secure Firewall является базой для самой полной и открытой платформы безопасности в отрасли.

Firepower серии 4100

Для крупных комплексов зданий и центров обработки данных: создание логических межсетевых экранов для гибкого развертывания, анализ зашифрованного веб-трафика, защита от DDoS-атак, кластеризация устройств для повышения производительности и обеспечения высокой доступности, масштабирование VPN, блокировка сетевых вторжений и многое другое.

Компания Cisco признана лидером

Компания Cisco признана лидером рынка согласно отчету The Forrester Wave: Enterprise Firewalls, Q3 2020 (Корпоративные межсетевые экраны, третий кв. 2020 г.).

Средства управления безопасностью мирового класса

Для защиты сетей от усложняющихся угроз требуются лучшая в отрасли аналитика и согласованная защита. Повысьте свой статус безопасности уже сегодня с помощью Cisco Secure Firewall.

ASA 5500-X с сервисами FirePOWER

Устройства ASA 5500-X, сочетающие надежное оборудование и функции анализа сложных угроз, подходят для защиты малых и средних организаций и филиалов от новейших угроз.

Межсетевые экраны Cisco помогут защитить от имеющихся и будущих угроз.

5 советов по выбору межсетевого экрана нового поколения

Инвестиция в безопасность — это вложение в будущее вашего бизнеса. Это важное решение, и мы готовы помочь вам определиться. Эти пять советов помогут вам принять обоснованное решение.

Cisco AMP

Система борьбы с вредоносным кодом с функциями ретроспективной защиты действует на всех стадиях жизни атаки.

Базовые методы и ретроспективные технологии представлены в Таблицах 1 и 2. Первые три алгоритма основаны на анализе непосредственно файлов. Технологии поведенческого анализа используют индикаторы компрометации и динамический анализ файлов в песочнице для обнаружения вредоносов.

Cisco NGFW

С развитием интернет-технологий классического межсетевого экрана CIsco ASA с инспекцией статусов сессий (stateful firewall), работающего на 3-4 уровнях модели OSI, стало недостаточно. Необходимо подниматься на прикладной уровень и отслеживать соответствующие протоколы и функции приложений. Так, к традиционным правилам (ACL) на основе IP headers и портов TCP/UDP, добавляются новые параметры в ACL:

- интерфейс/сетевая зона;

- VLAN tag;

- учетные записи AD;

- приложение;

- URL-адрес;

- атрибуты файла.

Виртуальные межсетевые экраны для частного облака

Виртуальные межсетевые экраны защищают данные и приложения, улучшая микросегментацию за счет поддержки обнаружения сложных угроз и организации защиты в средах VMware ESXi, Microsoft Hyper-V и KVM на базе согласованных политик безопасности, расширенного мониторинга и централизованного управления.

Как защититься от самых сложных угроз

Узнайте, как с помощью межсетевых экранов Cisco, которые обеспечивают непревзойденный уровень видимости угроз и контроля, защитить свою сеть даже от самых сложных угроз безопасности.

Связаться с Cisco

Межсетевой экран: наше видение

Независимо от способа развертывания и типоразмера межсетевые экраны Cisco упрощают контроль и позволяют с легкостью масштабировать средства управления безопасностью мирового уровня везде, где они необходимы.

Преимущества межсетевого экрана Cisco

Межсетевые экраны Cisco оснащены средствами управления безопасностью мирового уровня, унифицированной политикой, единой системой контроля и встроенными функциями предотвращения угроз. С помощью этого решения организации могут обеспечить защиту от актуальных и будущих угроз.

Связаться с Cisco

Согласованные политики и мониторинг

Сети становятся все более взаимосвязанными, что затрудняет проведение всестороннего мониторинга угроз и согласованное управление политиками. Упростите управление безопасностью и организуйте мониторинг распределенных и гибридных сетей.

Краткая ретроспектива

Межсетевой экран Cisco ASA — преемник серии PIX, которые были первым файрволами Cisco и обеспечили превосходство компании в этом сегменте сетевых устройств. На инфографике представлена хронология основных событий.

Главным событием стало приобретение компании SourceFire — разработчика системы предотвращения вторжений (СПВ) Snort и антивируса AMP. Технологии компании были интегрированы в продукты линейки 5500-X и известны как сервисы FirePower. С тех пор устройства совершенствуются в механизмах защиты и удобстве управления.

Продукты для обеспечения безопасности

Найдите и нейтрализуйте угрозы с нашими продуктами для обеспечения кибербезопасности.

Связаться с Cisco

Компания Cisco признана лидером

Компания Cisco признана лидером рынка согласно отчету The Forrester Wave: Enterprise Firewalls, Q3 2020 (Корпоративные межсетевые экраны, третий кв. 2020 г.).

Firepower серии 2100

Для крупных филиалов, коммерческих и промышленных предприятий. Выберите вариант управления, который соответствует вашей среде и рабочим процессам.

Связаться с нами

У вас есть вопросы? Обратитесь к специалисту Cisco по решениям для обеспечения безопасности.

В первой части я рассказал почему стоит защищать доступ в Интернет и что должны уметь технические решения. В этой же расскажу, что есть в арсенале Cisco и типовых способах решения задачи.

Как правило выбор делается между решениями классов «прокси-сервер» и «межсетевой экран нового поколения». Также существуют и облачные сценарии, но их мы коснёмся лишь вскользь.

Прокси-серверы – Cisco Web Security Appliance (WSA)

Самый консервативный и проверенный десятилетиями способ решения задачи. Прокси-сервер или дословно «сервер-посредник» принимает на себя запросы от пользователей, проверяет их на соответствие политике и уже от своего имени устанавливает соединение с Интернет-ресурсом. Обычно прокси-сервер устанавливается в демилитаризованной зоне (ДМЗ), а прямой маршрутизируемый доступ в Интернет запрещается.

Вполне естественно, что рабочие станции пользователей не подозревают о существовании прокси-сервера. Существует несколько способов рассказать им об этом:

Конечно же все мы не любим настраивать что-либо сразу на всех рабочих станциях и к счастью есть вариант внедрения с WCCP. WCCP — открытый протокол перенаправления трафика, разработанный компанией Cisco. С его помощью можно отдать на проверку весь веб-трафик, проходящий через маршрутизатор, коммутатор или Cisco ASA, а остальной трафик пойдёт как раньше. На сетевом оборудовании производятся минимальные настройки, а на хостах ничего не настраивается. Ниже схематично изображён принцип работы WCCP

Само собой, создание исключений по портам или станциям/пользователям это упадочный вариант, который ведёт к лишней нагрузке на персонал и избыточным правам доступа. Неправильных приложений окажется больше, чем вы ожидаете, например, банк-клиенты, приложения собственной разработки, серверные приложения, приложения для работы с налоговой, пенсионными фондами, тендерными площадками, партнёрами и т.п.

Управлять нестандартными приложениями нужно с помощью межсетевых экранов следующего поколения. Альтернативный вариант — это использование прокси-серверов некоторых производителей, которые можно устанавливать «в разрыв» и которые могут маршрутизировать весь трафик через себя. Основным минусом здесь является добавление дополнительной точки отказа в инфраструктуру.

Межсетевые экраны нового поколения — Cisco Sourcefire NGFW

Про NGFW и Sourcefire на Хабре уже писали, так что повторятся не буду. NGFW устанавливаются в разрыв, зачастую вместо старых межсетевых экранов, и пропускают через себя весь трафик, понимая и контролируя любые протоколы. Каких-либо настроек на хостах не требуется.

*Рекламная пауза*

Помните, что Sourcefire это лучший в мире NGIPS с функциональностью NGFW. Sourcefire NGIPS/NGFW может быть внедрён как в виде отдельного устройства FirePOWER, так и запущен в виде программного модуля на вашей существующей Cisco ASA. ASA должна быть серии 5500-Х и иметь SSD-диск. Для 5585-Х дополнительно потребуется замена модуля SSP. ASA будет работать как обычно, выполняя роль фильтра грубой очистки, а Sourcefire заниматься самыми интеллектуальными задачами для уже разрешённых соединений.

Прокси-сервер или NGFW — что выбрать?

Очевидно, что функциональность двух решений пересекается, и вы не сразу можете определить, что нужно именно Вам.

Если перед Вами стоит только задача по сложной фильтрации доступа в Интернет и уменьшению счёта от провайдера, то ваш выбор — Cisco WSA.

Если достаточно базовой фильтрации, есть множество нестандартных приложений и пора обновить ваши средства сетевой безопасности, то стоит смотреть в сторону Sourcefire NGIPS/NGFW.

Самый правильный вариант — это использование обоих решений.

особенно с точки зрения выполнения моей квоты

Его как правило выбирают наиболее требовательные организации и выглядит он следующим образом:

- В ядро сети или на периметре устанавливается NGIPS/NGFW, который фильтрует доступ пользователей по группам в AD, протоколам, приложениям и т.д.

- Разрешённый веб-трафик перенаправляется по WCCP на Cisco WSA, который расшифровывает трафик SSL, кэширует запросы, передаёт отдельные файлы в систему DLP, сканирует вложения антивирусом и многое другое

- Так как предварительную фильтрацию выполняет NGFW, то нагрузка на WSA существенно снижается и можно разворачивать его в виде ВМ. В свою очередь NGFW освобождается от задач по URL-фильтрации и перехвату SSL –трафика, что позволяет сэкономить на лицензиях и выбрать модель с меньшей производительностью

Облачные решения — Cisco Cloud Web Security (CWS)

Данный класс решений пока не набрал популярности в России и не факт, что когда-либо наберёт. Весь трафик от пользователей к Интернет-ресурсам шифруется и отправляется в облачный сервис. После проверки на соответствие политикам трафик перенаправляется к Интернет-ресурсам и запрошенные данные возвращаются пользователю. Данное решение проще всего рассматривать как Cisco WSA, размещённый в облаке и немного ограниченный по функциональности.

Как и с традиционными прокси-серверами есть два варианта перенаправления пользователей в облачный сервис

- «Хостовый» — на хостах производятся настройки реестра или устанавливается агент или используется Cisco Anyconnect

- «WCCP-like» — агент на маршрутизаторах Cisco или межсетевых экранах Cisco ASA перенаправляет весь веб-трафик в CWS

На сегодня пожалуй всё. Буду благодарен за обратную связь и участие в опросе!

Stay tuned ;)

Всем привет! Периодически при проектировании компьютерных сетей на базе оборудования Cisco возникает вопрос, что поставить на периметр сети: маршрутизатор или межсетевой экран Adaptive Security Appliance (ASA)? Далеко не всегда можно однозначно ответить на данный вопрос. Хотел бы в очередной раз сделать попытку и провести небольшое сравнение этих двух устройств. Вы заметите, что уже много раз это обсуждалось. Согласен. Но устройства постоянно развиваются: появляются новые модели, добавляется функционал. Поэтому иногда стоит отойти подальше и ещё раз посмотреть со стороны на данный вопрос. Вдруг что-то поменялось?

Для строгости отметим, что основное сопоставление будет идти между ASA 5500-X и маршрутизаторами ISR G2 и ISR 4000.

Все мы знаем, что Cisco ASA является устройством безопасности и обычно его имя упоминается вместе с аббревиатурой МЭ (межсетевой экран). Маршрутизатор же Cisco является в первую очередь маршрутизатором. О, как сказал. Собственно, вот и отличие. Но всё не так просто: Cisco ASA умеет маршрутизировать трафик (даже поддерживает протоколы динамической маршрутизации), а маршрутизатор Cisco может выполнять функции МЭ (поддерживается две технологии – CBAC и ZFW). Чувствую, как в сторону автора полетели фразы: да, капитан очевидность, ты прав. Поэтому предлагаю более пристально взглянуть на эти устройства с целью определения, что в них общего, а что разного.

Исторически сложилось, что ASA имеет преимущества перед маршрутизатором только в ряде технологий, в первую очередь связанных с безопасностью (классический межсетевой экран и VPN концентратор для подключения удалённых пользователей). Во всём остальном ASA выступает в основном в роли догоняющего. Это обусловлено тем, что ASA позиционируется как средство безопасности, а маршрутизатор Cisco – как универсальный швейцарский нож (на его базе мы можем запустить и функции шифрования, и голосовые функции, и оптимизировать трафик и пр.). Поэтому вопрос выбора устройства возникает только в разрезе вопроса обеспечения сетевой безопасности.

На первый взгляд, для реализации такой задачи, как обеспечение защищенного подключения офиса к сети интернет, оба устройства предоставляют всё необходимое:

- есть маршрутизация (статическая, динамическая, PBR), а также функция трансляции адресов NAT;

- можно завести два и более провайдера (поддерживается IP SLA, BGP);

- присутствуют функции межсетевого экранирования.

Так как ASA является более узкопрофильным решением, попробуем провести наше сравнение относительно неё. ASA позиционируется как устройство безопасности, поэтому многие функции безопасности работают уже “из коробки”. По умолчанию в Cisco ASA “завинчены все гайки”, в то время как на маршрутизаторе функции безопасности требуется включать принудительно (настраивать с нуля МЭ, отключать лишние сервисы и пр.). Давайте пройдёмся по основным функциям ASA:

-

Функции трансляции адресов NAT. На ASA присутствуют все возможные вариации (статический и динамический NAT, PAT), в том числе двойной (twice NAT). Есть возможность влиять на порядок применения правил NAT. В этом плане ASA превосходит маршрутизатор.

- AnyConnect VPN Client — туннели SSL или IPSec IKEv2 с использованием AnyConnect Secure Mobility Client. Поддерживается большинство современных платформ ПК и мобильных устройств. Опционально интегрируется с сервисами и услугами Cloud Web Security, Host Scan, 802.1x.

- Бесклиентский (Clientless) SSL VPN – доступ к приложениям осуществляется через web-портал, или обеспечивается проброс портов через тонкий клиент (Java-аплеты/Active-X скрипт) и SSL VPN Smart Tunnels.

- Remote Access IPsec VPN и L2TP over IPsec (IKEv1) – в качестве клиента может выступать любой IPSec или L2TP-клиент (например, Microsoft Windows).

- Easy VPN — туннели IPSec IKEv1. Раньше данное решение активно использовалось для подключения удалённых пользователей через Cisco VPN Client. Сейчас Cisco VPN Client умер, и остался только режим, при котором в качестве удалённого клиента выступает аппаратное устройство.

В режиме отказоустойчивости два устройства объединяются в одно логическое. Данные с одного устройства реплицируются на второе для обеспечения сохранения состояния всех сессии при отказе одного из них. Доступны два режима работы: active/standby (с единственным контекстом) и active/active (в режиме множественных контекстов). Режим отказоустойчивости удобен тем, что после объединения двух устройств, необходимо настраивать только одно устройство — активное.

Второй режим – кластеризация (clustering), позволяет объединить в одно логическое устройство до 16 устройств ASA. Необходимо оговориться, что в кластер из 16 устройств мы можем объединить на данный момент только ASA 5585-X. Для остальных моделей в кластер объединяются только два устройства. Кластеризация обеспечивает резервирование устройств, единую точку управления (все устройства объединяются в одно логическое) и повышение производительности (речь идёт о том, что мы получаем одно виртуальное устройство с бОльшей производительностью нежели одно физическое устройство).

А что с маршрутизаторами? Там нет функций failover и clustering. Отказоустойчивость обеспечивается соответствующей настройкой каждого протокола и функции. Для маршрутизации трафика настройки будут свои, для МЭ свои, а для VPN – свои. Failover на ASA в этом плане более удобен: объединил устройства и далее все настроил из одной консоли, как будто у нас оно одно. С маршрутизатором так не получится.

У ASA есть очень неплохой WEB-интерфейс – Adaptive Security Device Manager (ASDM). Он полнофункциональный и ряд функций рекомендуется настраивать именно через него (например, SSL VPN), так как есть достаточно удобные помощники (wizard). Как мы знаем, WEB-интерфейс маршрутизаторов (Cisco Configuration Professional) оставляет желать лучшего.

На этом основная функциональность ASA практически исчерпывается. Хотел бы ещё отметить на ASA достаточно удобную утилиту – packet-tracer. Она позволяет провести первичную диагностику прохождения пакета через устройство. Packet-tracer выводит информацию по каждой стадии обработки пакета внутри устройства. Предполагаю, что отсутствие packet-tracer на маршрутизаторе обусловлено тем, что маршрутизатор существенно функциональнее.

Коснёмся чуточку архитектурных особенностей программно-аппаратной частей. Сразу заметим, что программный код ASA и маршрутизатора абсолютно разный. Поэтому некоторые процессы реализованы по-разному.

Например, маршрутизация. На ASA нет привычного для маршрутизаторов Cisco Express Forwarding (CEF). Используется своя собственная логика: маршрут определяется для сессии единожды при её установлении (чем-то напоминает fast-switching). Можно сказать, что маршрутизатор оперирует пакетами, а ASA – сессиями. На маршрутизацию в ASA может влиять NAT (правильнее сказать: NAT в ряде случаев определяет, куда будут отправлены пакеты той или иной сессии). На маршрутизаторах такого нет, всем «рулит» таблица маршрутизации или PBR. При переключении маршрутизации с одного интерфейса на другой на ASA далеко не всегда сессия будет также переброшена (она может остаться работать на старом интерфейсе). ASA для каждой сессии запоминает не только исходящий интерфейс (т.е. куда слать), но и входящий (откуда изначально пришли пакеты). Эта особенность работы наиболее ярко проявляется, когда у нас есть несколько провайдеров (подключенных через статическую маршрутизацию) и на них есть какие-то публикации. В случае ASA ответные пакеты всегда пойдут через того провайдера, через которого пришёл запрос. Т.е. все публикации будут рабочими. В случае маршрутизатора ответные пакеты будут идти через провайдера по умолчанию. Т.е. только на одном провайдере будут работать публикации (такое поведение можно обойти с помощью плясок с бубном: VRF+BGP).

Пора подвести итоги и ответить на поставленный в заголовке статьи вопрос. Существуют рекомендации вендора на это счёт, оформленные в виде различных дизайнов в рамках архитектуры Cisco SAFE. Но далеко не всегда мы строим какие-то сложные сети, где присутствуют все виды устройств, выполняющие наиболее подходящие для них функции. Например, в качестве устройства МЭ мы ставим ASA с сервисами Firepower, а для организации подключения к WAN-каналам – маршрутизаторы. Часто бывают ситуации, когда нужно поставить что-то одно (причина может быть самая банальная — бюджет). И вот тут нам и приходится задумывать, что же выбрать.

Случай 1. Относительно небольшая компания с одним офисом. Нужно обеспечить защищённый доступ в Интернет (используется один или два провайдера).

- функционал ASA достаточен для реализации поставленной задачи;

- на базе ASA можно запустить сервисы Firepower для получения функций NG FW и NG IPS (совокупная стоимость будет ниже, чем в случае использования связки маршрутизатор+модуль+сервисы Firepower);

- если необходимо обеспечить подключение удалённых пользователей к корпоративной сети, ASA предоставит наиболее широкие возможности;

- в ряде случаев мы получим бОльшую производительность устройства за те же деньги.

Случай 2. Есть центральный и удалённые офис(ы). Что поставить в удалённый офис?

Думаю, многим уже понятно, что site-to-site VPN не самая сильная сторона ASA. Если у нас много офисов, несколько провайдеров и нужен full-mesh (прямая связность всех офисов), лучше для этой задачи использовать маршрутизаторы. Одна только технология DMVPN позволит снять бОльшую часть головной боли. В центральном офисе в этом случае также должен стоять маршрутизатор.

Если у нас везде один провайдер и офисов не так и много, ASA вполне подойдёт. Более того, решение может получиться дешевле аналогичного на базе маршрутизаторов. Но не стоит забывать, что сегодня провайдер один, а завтра два, да и компания может чуточку подрасти. Безусловно, на ASA в удалённом офисе можно настроить резервный VPN до центрального офиса, используя в центре двух провайдеров. Просто слишком много «но», которые порядком могут подпортить репутацию такого решения. Их, конечно, вендор старается убрать, однако пока эти «но» приходится принимать во внимание.

Подытожим: ASA прекрасно подходит для таких задач, как межсетевое экранирование и remote-access VPN. Если мы можем себе позволить поставить это устройство для решения только этих вопросов, стоит так и сделать. Если же необходимо в одной «коробке» получить смесь функций, возможно, стоит присмотреться к маршрутизатору.

Если у Вас есть свои мысли по поводу вопроса в заголовке статьи, добро пожаловать в комментарии.

UPD:

В статье указывается, что в маршрутизаторах нет аналогичной функции packet-tracer как на ASA. Это утверждение не совсем корректно. В IOS XE присутствует схожая функциональность — Datapath Packet Trace.

Cisco Systems — лидер мирового рынка межсетевых экранов по результатам исследований, например, по отчету за 2018 год от Frost&Sulivan . Самым известным продуктом компании в области безопасности является Cisco ASA.

Firepower 9300

Для поставщиков услуг и высокопроизводительных центров обработки данных: эта модульная платформа операторского класса позволяет создавать отдельные логические межсетевые экраны и масштабируемые VPN, анализировать зашифрованный веб-трафик, защищаться от DDoS-атак, группировать устройства в кластеры для повышения производительности и обеспечения высокой доступности, блокировать сетевые вторжения и многое другое.

Межсетевой экран как главный элемент платформы безопасности

Выберите свой межсетевой экран

Интеграция сетей и решений безопасности

Cisco Secure Firewall закладывает основу для интеграции мощных средств предотвращения угроз с существующей сетевой инфраструктурой.

Cisco NGIPS

Next Generation Intrusion Prevent System — СПВ, в основе которой был Snort. Базовый метод обнаружения — сигнатурный анализ. NGIPS загружает новые образцы каждые два часа для поддержания актуальности базы атак. В распоряжении Cisco крупнейшая сеть детектирования угроз Talos. Важные отличительные особенности данной СПВ состоят в объеме анализируемых данных и автоматизации оценки влияния событий. За счет перманентного детального мониторинга сети система в реальном времени отслеживает её нормальное состояние и своевременно обнаруживает появляющиеся уязвимости. При этом необходимы механизмы снижения количества событий безопасности, требующих обработки пользователям. Для этого применяется автоматизация следующих процессов:

- обновление политик и правил предотвращения угроз;

- оценка ущерба, нанесенного угрозой;

- сопоставление пользователей и событий;

- создание отчетов.

Firepower серии 1000

Для малого и среднего бизнеса, а также филиалов. Упрощенное управление с помощью Cisco Defense Orchestrator экономит время на администрирование, следовательно, у вас остается больше времени на развитие бизнеса.

Проверка состояния систем безопасности сетей Cisco

Угрозы становятся все более сложными, но мы готовы вам помочь максимально поднять уровень безопасности и наладить эффективную работу. Выполните вспомогательную проверку состояния систем уже сегодня.

“ После начального тестирования мы смогли перевести всех учащихся и преподавателей с устаревшей платформы аутентификации и инфраструктуры на межсетевой экран Cisco Firepower нового поколения. ”

Профессор Стефано Винти

ИТ-координатор в школе Convitto Nazionale Umberto, главный аналитик в компании Ansell.

Читайте также: