Метод оценки безопасности компьютерных систем или сетей

Существуют тысячи инструментов, как коммерческих, так и бесплатных, предназначенных для специалистов, которым приходится оценивать систему безопасности сети. Сложность заключается в выборе подходящего для конкретного случая инструмента, которому можно доверять. Чтобы сузить круг поиска, в данной статье я предлагаю вниманию читателей 10 превосходных бесплатных инструментов для анализа уровня безопасности сети.

Процесс оценки безопасности сети состоит из четырех основных этапов: сбор данных, привязка, оценка и проникновение. На стадии сбора данных проводится поиск сетевых устройств с помощью сканирования в реальном времени с применением протоколов Internet Control Message Protocol (ICMP) или TCP. На стадиях привязки и оценки определяется конкретная машина, на которой работает служба или приложение, и оцениваются потенциально уязвимые места. На этапе проникновения одно или несколько уязвимых мест используются для привилегированного доступа к системе с последующим расширением полномочий на данном компьютере либо во всей сети или домене.

1. Nmap

Проверенный временем инструмент Network Mapper (Nmap) существует несколько лет и постоянно совершенствуется автором. Nmap — необходимый инструмент специалиста по сетевой безопасности, значение которого невозможно переоценить. Nmap можно по-разному использовать на стадии сбора данных для сканирования в реальном времени, чтобы выявить системы, активные в данной сети. Nmap также полезен для обнаружения ACL (список управления доступом) маршрутизатора или правил брандмауэра с помощью проверки флага подтверждения (ACK) и других методов.

2. N-Stealth

Один из наиболее сложных этапов анализа нарушений в системе безопасности — стадия оценки. Определить активные системы и службы, которые работают на них, несложно, но как выяснить степень уязвимости конкретной службы? Эффективный инструмент для Web-служб — N-Stealth Security Scanner компании N-Stalker. Компания продает более полнофункциональную версию N-Stealth, но бесплатная пробная версия вполне пригодна для простой оценки. Платный продукт располагает более чем 30 тыс. тестов системы безопасности Web-серверов, но и бесплатная версия обнаруживает более 16 тыс. конкретных пробелов, в том числе уязвимые места в таких широко распространенных Web-серверах, как Microsoft IIS и Apache. Например, N-Stealth отыскивает уязвимые сценарии Common Gateway Interface (CGI) и Hypertext Preprocessor (PHP), использует атаки с проникновением в SQL Server, типовые кросс-сайтовые сценарии и другие пробелы в популярных Web-серверах.

3. SNMPWalk

SNMP — известный, широко используемый и совершенно незащищенный протокол, работающий через UDP-порт 161. Маршрутизаторы Cisco Systems и серверы Windows, как правило, совместимы с SNMP и в лучшем случае минимально защищены требованием указывать чисто текстовую строку с именем сообщества (community string), чтобы получить разрешения на запись и чтение. Для оценки мер безопасности, пусть слабых, SNMP в сети удобен такой инструмент, как SNMPWalk, с помощью которого можно получать важную информацию от сетевых устройств. Простой запрос SNMP поможет обнаружить утечку информации из устройств SNMP. Например, широко известная стандартная community-строка для маршрутизаторов Cisco — «ILMI». Используя эту строку, SNMPWalk может извлечь из маршрутизаторов Cisco массу информации, которая позволяет получить полный контроль над инфраструктурой сетевого маршрутизатора, если конкретный важный фрагмент данных хранится в информационной базе Cisco Management Information Base (MIB).

4. Fpipe

Один из наиболее сложных тестов системы безопасности, которые полезно выполнить в сети, — имитировать нападение взломщика, отыскивая способы обойти одну или несколько линий обороны. Пример обходного маневра на этапах оценки или проникновения — ретрансляция или перенаправление портов, и инструмент Fpipe компании Foundstone (подразделение компании McAfee) как нельзя лучше подходит для этого. Для обхода списков управления доступом (ACL) маршрутизатора, правил брандмауэра и других механизмов защиты иногда можно обращаться к конкретной службе, работающей через порт, перенаправляя или туннелируя трафик в нужный TCP-порт через другой TCP-порт.

5. SQLRECON

6. Enum

7. PsTools

Большинство администраторов знакомы с многочисленными инструментами и ресурсами компании Sysinternals. Для оценки безопасности очень полезен комплекс PsTools. Название комплекса происходит от ps (process listing), утилиты командной строки для UNIX. PsTools представляет собой набор инструментов, заполняющих пробелы в обычном инструментарии командной строки и комплектах ресурсов для Windows. PsTools особенно полезен для оценки безопасности и проникновения как на удаленные, так и на локальные компьютеры.

PsExec — одна из лучших утилит комплекта PsTools. Благодаря ей пользователь с локальным административным доступом (через аутентифицированное сетевое соединение) может дистанционно запускать программы в системе. Очень эффективный прием — использовать PsExec для запуска cmd.exe на удаленной системе, что обеспечивает доступ к удаленной командной строке с административными полномочиями (PsExec не позволяет получить такие полномочия, их нужно приобрести каким-то другим способом). Более подробную информацию о PsExec можно найти в статье «PsExec», опубликованной в Windows IT Pro/RE № 6 за 2004 г.

8. Netcat

Netcat достаточно широко известен как средство открыть лазейки для доступа взломщика в систему (этап проникновения), но менее известны его возможности в качестве инструмента для привязки и оценки, а также выполнения других важных операций, составляющих традиционную процедуру оценки уровня сетевой безопасности. Он был разработан более десяти лет назад для UNIX и перенесен в Windows в 1998 г. Netcat — это расширение UNIX-команды

с помощью которой можно организовать потоковую пересылку содержимого файлов на экран и с экрана, чтобы просматривать, изменять или объединять данные. С помощью Netcat можно читать и записывать данные из стандартных устройств ввода/вывода компьютера через сеть TCP/IP. В результате пользователь может работать с набором протоколов TCP/IP и читать/записывать данные через порты TCP и UDP.

Помимо организации лазеек, Netcat можно использовать для захвата заголовков (Telnet, SMTP и FTP), конвейеризации файлов и данных, сканирования портов, дистанционной привязки служб к портам и многих других задач. Мне кто-нибудь то и дело демонстрирует новые, неизвестные ранее способы применения Netcat. Чаще всего я использую данную утилиту для подключения к TCP-порту, чтобы попытаться извлечь из него какую-нибудь информацию, и обратной передачи приглашения командной строки с целевой системы.

9. John the Ripper

Большинство администраторов наверняка слышали об инструменте для взлома паролей и аудита L0phtCrack, первоначально разработанном группой The Cult of the Dead Cow; в настоящее время владеет программой и совершенствует ее фирма @stake, недавно купленная компанией Symantec. Я предпочитаю John the Ripper, простой, эффективный инструмент разгадывания паролей, реализованный на многих платформах (в том числе на Windows), в основе которого лежит известный UNIX-инструмент Crack. С помощью John можно выявить характеристики и возможности системы, чтобы оптимизировать производительность. По моему опыту John предпринимает значительно больше попыток в секунду, нежели другие программы разгадывания паролей, в том числе L0phtCrack (считается, что LC5 — текущая версия L0phtCrack — значительно быстрее прошлых версий, но за нее приходится платить).

10. Metasploit Framework

Простая в использовании платформа проникновения, содержащая описание новейших угроз, дополненная функциями автоматического обновления и расширяемая с помощью известного языка, такого как Perl. Однако небезопасно (и довольно безответственно) бесплатно предоставлять такие возможности кому попало — это просто подарок для начинающих хакеров (все равно что выставить ядерный чемоданчик на аукционе eBay). Однако нельзя не признать, что такой инструмент, как Metasploit Framework, очень пригодится специалистам по сетевой безопасности для эмуляции угроз.

Metasploit Framework появилась около двух лет назад как результат исследовательского проекта, возглавляемого известным специалистом по проблемам безопасности Х. Д. Муром. Цели проекта были отчасти благородными: углубить исследования в области безопасности и предоставить ресурс для разработчиков средств проникновения. Я использую Metasploit Framework (с некоторой осторожностью и после предварительного тестирования в лаборатории) в качестве инструмента проникновения для оценки уровня безопасности.

Metasploit — механизм на базе сценариев Perl, с помощью которого можно применять множество методов проникновения для различных платформ и приложений (на момент подготовки данной статьи известно более 75 способов проникновения, несущие 75 вариантов нагрузки, и это число увеличивается). Помимо набора методов проникновения через известные лазейки, Metasploit позволяет переслать в обнаруженную брешь конкретную программу. Например, проникнув в систему, не защищенную от SQL Slammer (см. выше раздел SQLRECON), можно выбрать способ манипулирования пораженной системой: создать соединение с помощью оболочки Win32 Bind, обратную посылку оболочкой Win32 Reverse, просто выполнить дистанционную команду, ввести вредную серверную DLL утилиты Virtual Network Computing (VNC) в пораженный активный процесс или применить другой метод. Metasploit Framework расширяется с использованием модулей Perl, поэтому можно подготовить собственные средства проникновения, включить их в инфраструктуру и воспользоваться готовой подходящей программой использования. На экране 2 показан удобный в применении Web-интерфейс Metasploit со списком методов проникновения.

В данной статье я попытался сделать невозможное — составить список наиболее распространенных бесплатных инструментов, полезных для оценки сетевой безопасности. Трудно выбрать лишь десять среди множества существующих средств. Если рекомендованные продукты не подходят в конкретной ситуации, то должны быть другие, аналогичные бесплатные инструменты. Можно обратиться и к коммерческим средствам, которые часто более полно проработаны и обслуживаются лучше, чем бесплатные продукты. И даже если вы узнали из статьи лишь об одном новом инструменте, можно считать, что она прочитана не зря.

Безопасность — общая забота

Для защиты сети недостаточно просто купить брандмауэр, контролировать сеть или прочесывать Internet в поисках новостей о новейших угрозах. ИТ-подразделение каждой компании и остальные ее сотрудники играют столь же важную роль в обеспечении безопасности, как считает Ллойд Хессион, директор по ИТ-безопасности компании BT Radianz. Он убедился в этом на собственном опыте. В течение пяти лет Ллойд отвечал за информационную безопасность компании, которая обеспечивает сетевые соединения для поставщиков финансовых услуг во всем мире с ведущими финансовыми компаниями. В качестве директора по ИТ-безопасности Ллойд обеспечивает круглосуточную бесперебойную работу сети семь дней в неделю. Старший редактор Windows IT Pro Энн Грабб недавно беседовала с Ллойдом о том, как технологии, специалисты ИТ-службы и сами пользователи помогают ему в работе по защите сети BT Radianz.

С какими проблемами безопасности сталкивается BT Radianz?

Radianz соединяет мировые биржи, поставщиков финансовой информации и службы финансовых транзакций с крупнейшими финансовыми компаниями во всем мире. В сущности, это большая корпоративная IP-сеть. Стоимость транзакций, совершаемых в сети BT Radianz за два или три дня, может достигать величины валового национального продукта США: от 11 до 12 трлн. долл. При этом безопасность — абсолютный приоритет. В первую очередь меня беспокоят такие проблемы, как отказоустойчивость, атаки типа «отказ в обслуживании» (Denial of Service, DoS), «черви» и вирусы, которые могут привести к снижению производительности.

Есть ли у вас план, в котором изложена общая стратегия безопасности и способы делегирования обязанностей ИТ-защиты?

У нас есть внутренний документ Security Posture and Framework, который мы выполняем совместно с некоторыми из наших клиентов. В нем описано, какой должна быть безопасная архитектура сети, рабочие процессы и дисциплинарные меры, которые обеспечивают текущую безопасность сети, организационная структура, способы реагирования на происшествия и методы работы с клиентами в случае происшествий. Я привык постоянно находиться под строгим надзором и разъяснять нашу стратегию безопасности; в конце концов, если вы хотите доверительного отношения от бирж и финансовых фирм, они должны быть бдительными. Я убеждаю их, что мы выбрали лучшие технологии и информационные службы, которые незамедлительно информируют нас об уязвимых местах. Мне приходится демонстрировать — почти ежедневно — самое серьезное отношение к безопасности.

Какова численность сотрудников, обеспечивающих безопасность сети? Каковы их обязанности?

Один из самых эффективных способов обеспечить безопасность — учитывать ее требования в должностных инструкциях даже тех сотрудников, которые не являются специалистами по безопасности. Например, у нас много сотрудников, обслуживающих сеть. Чрезвычайно важно, чтобы они осознавали свои обязанности в отношении безопасности. Администратор маршрутизаторов должен понимать, что многие процедуры введены именно из-за проблем с безопасностью.

Поэтому, когда меня просят быстро назвать точное число сотрудников, отвечающих за информационную безопасность, я обычно отвечаю: «41». В это число входят лица, в названии должности которых есть слово «безопасность» или безопасность составляет значительную часть их обязанностей. Хотя, конечно, при этом я недооцениваю вклад сотен специалистов сетевых операционных центров, которые реагируют на предупреждения об опасности на экранах и должны довести эти предупреждения до более малочисленной группы технических специалистов. Я бы назвал такой подход распределенной системой безопасности и считаю, что в результате эффективность защиты повышается.

Считаете ли вы, что даже малые организации, ИТ-ресурсы которых более ограниченны, нежели у Radianz, могут использовать такой горизонтальный подход к управлению безопасностью?

Вы затронули очень важный вопрос. В отличие от BT Radianz, большинство компаний не могут позволить себе создать централизованный отдел обеспечения безопасности. Поэтому, чтобы убедиться в эффективности мер защиты, возможно, следует назначить специального сотрудника, который должен определять направление работы в сфере безопасности и координировать действия системных администраторов, сетевых инженеров и просто технически грамотных людей. Я уверен, что лучше привлечь человека, который понимает технологию предприятия, с опытом администрирования систем или обслуживания сетей, и обучить его методам информационной защиты, чем привлекать специалиста по безопасности, который превосходно владеет этой областью, но не знает специфики предприятия.

Какие инструменты и продукты вы применяете для защиты сети?

Мы используем ряд инструментов, которые обычно не относятся к категории средств обеспечения безопасности, но тем не менее предоставляют множество преимуществ. Нам приходится управлять 40 тыс. маршрутизаторов, это невозможно сделать вручную. Если предоставить сотрудникам возможность индивидуально настраивать конфигурацию и управлять маршрутизаторами, то вероятность ошибок будет слишком велика. Мы не можем заявить: извините, торги на бирже сегодня отменяются из-за неполадок в маршрутизаторах. Поэтому у нас есть специальная внутренняя экспертная система, которая, в сущности, представляет собой огромную базу данных всех возможных конфигураций маршрутизаторов. Если я подозреваю, что в маршрутизатор внесены несанкционированные изменения, я могу сравнить его конфигурацию с известными параметрами в базе данных и определить, были ли изменения внесены вручную, т. е. не экспертной системой.

Мы также используем инструменты системного управления, обычно применяемые такими крупными сетевыми организациями, как операторы связи. Для внутренней сети используются брандмауэры уровней 2 и 3; устройства для предотвращения (Intrusion Prevention System, IPS) и обнаружения несанкционированного доступа (Intrusion Detection System, IDS); proxy-серверы; фильтры спама, электронной почты и шпионских программ. Однако многие из этих инструментов нельзя применить в производственной сети, которую мы предоставляем клиентам.

Кроме того, в производственной сети мы используем DeepSight Threat Management System компании Symantec. DeepSight ведет непрерывный мониторинг Internet в поисках информации о проблемах, связанных с безопасностью, атаках и успешных взломах, и предупреждает нас об этих угрозах. DeepSight также сообщает, что необходимо сделать для устранения конкретной угрозы. Например, мы получили рекомендации по борьбе с «червем» SQL Slammer и временных мерах (блокирование трафика через порт 1434, порт SQL Server), пока Microsoft не выпустила исправление. Таким образом, с помощью инструмента можно быстро собрать необходимую информацию и принять решение о мерах, уместных на конкретном предприятии.

До того как мы стали использовать DeepSight, два или три специалиста постоянно были в курсе последних угроз — они читали бюллетени, рассылаемые по почте, посещали конференции и определяли приоритеты различных предупреждений. Аргументом в пользу услуг службы Security Focus, которая впоследствии стала собственностью компании Symantec, было желание использовать сотрудников компании для решения реальных проблем вместо исследовательской работы, результаты которой проще приобрести у независимой организации.

Каким образом конечные пользователи внутри компании задействованы в реализации плана ИТ-безопасности?

Если в вашем распоряжении всего один доллар, который нужно израсходовать на безопасность, то потратьте его на обучение пользователей. Ибо главная потенциальная опасность исходит от опрометчивых действий сотрудников внутри предприятия — загрузки программ, которые они не должны загружать, запуска файла, в котором скрыт «троянский конь». Поэтому любые меры, которые помогут им распознать опасность, улучшат обратную связь с сотрудниками и помогут избежать многих неприятностей в будущем.

Кроме того, наиболее эффективен мониторинг на уровне пользователей, если они сообщают о любых подозрительных событиях. Каждый сотрудник должен играть роль индивидуальной системы обнаружения несанкционированного доступа. В сущности, необходимо довести до сознания людей их ответственность за безопасность. У нас имеется список 14 важнейших принципов безопасности, которые должен знать каждый сотрудник.

И принцип номер один заключается в том, что за безопасность отвечают все сотрудники. У каждого есть обязанность — запирать за собой двери, не впускать в здание незнакомых лиц, не оставлять конфиденциальных документов на столе, надежно хранить ноутбуки.

Какова главная угроза безопасности, с которой ИТ-специалистам необходимо бороться сегодня?

В основном это шпионские программы. В большинстве организаций очень серьезно относятся к размещению антивирусных программ. Но не у всех есть надежные инструменты для борьбы со шпионским программным обеспечением. Многие мои знакомые с малых предприятий жалуются, что деятельность их компаний почти останавливается из-за шпионских программ. Для очистки систем и восстановления производительности могут потребоваться очень существенные затраты.

На сегодняшний день компьютерная сеть является привычным средством коммуникации, а также инструментом для обмена информацией. В связи при создание компьютерных сетей с много пользовательским режиме работы в локальных и глобальных сетях возникает целый ряд взаимосвязанных проблем по защите информации, хранящейся в компьютерах или серверах компьютерной сети. Современные сетевые операционные системы, которые уже полностью защищены от атак и угрозой также представляют мощные средства защиты от несанкционированного доступа к сетевым ресурсам. Однако, возникают случаи, когда даже такая защита становится уязвимой и не срабатывает программные продукты для защиты информации. Практика показывает, что несанкционированный пользователь или программные продукты, называемые как вирусы, имеющий достаточный опыт в области системного и сетевого программирования, задавшийся целью подключиться к сети, даже имея ограниченный доступ к отдельным ресурсам, рано или поздно все равно может получить доступ к некоторым защищенным ресурсам сети. Поэтому возникает проблемы необходимости в создании дополнительных аппаратных и программных средств защиты сетевых ресурсов от несанкционированного доступа или подключения [1].

К аппаратным средствам защиты относятся различные брандмауэры, сетевые экраны, фильтры, антивирусные программы, устройства шифрования протокола и т. д.

К программным средствам защиты можно отнести: слежения сетевых подключений (мониторинг сети); средства архивации данных; антивирусные программы; криптографические средства; средства идентификации и аутентификации пользователей; средства управления доступом; протоколирование и аудит.

Как примеры комбинаций вышеперечисленных мер можно привести:

- защиту баз данных;

- защиту информации при работе в компьютерных сетях.

При создание крупномасштабных (локальных, корпоративных и т. д.) компьютерных сетей возникает проблема обеспечения взаимодействия большого числа компьютеров, серверов, подсетей и сетей т. е. проблема поиска и выбора оптимальной топологий становится главной задачей. Важнейшим компонентом локальных и корпоративных сетей является их системная топология, которая определяется архитектурой межкомпьютерных связей.

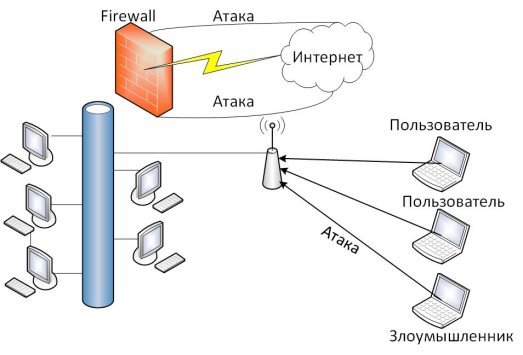

Известно, что в компьютерных сетях для обеспечения безопасности информации и сети подлежит обработке критическая информация. Термином «критическая информация» это: определенные факты относительно намерений, способностей и действий, жизненно необходимых для эффективного управления и деятельности критически важных структур, эффективного выполнения стоящих стратегических задач с различными грифами секретности; информация для служебного пользования; информация, составляющая коммерческую тайну или тайну фирмы; информация, являющаяся собственностью некоторой организации или частного лица. На рис.1. представлены Угрозы при беспроводном доступе к локальной сети.

Рис. 1. Угрозы при беспроводном доступе к локальной сети (Основные уязвимости и угрозы беспроводных сетей. Вещание радиомаяка. Обнаружение WLAN. Подслушивание. Ложные точки доступа в сеть. Отказ в обслуживании. Атаки типа «человек-в-середине». Анонимный доступ в Интернет).

В компьютерных сетях должны, предусмотрены аутентификация и шифрование, но данные элементы защиты не всегда обеспечивают надежную безопасность сети [2]:

- использование шифрования в несколько раз уменьшает скорость передачи данных по каналу, поэтому, нередко, шифрование сознательно не применяется администраторами сетей с целью оптимизации трафика;

- в компьютерных сетях зачастую применяется устаревшая технология шифрования. Существуют программы, которые могут достаточно быстро подобрать ключи для проникновения в сеть.

Каждый узел сети является самостоятельной компьютерной системой со всеми проблемами добавляются, связанные с линиями связи и процедурой передачи информации.

С точки зрения безопасности компьютерные сети обладают следующими недостатками [3]:

- недостаточный контроль над клиентскими компьютерами;

- отсутствие механизма настраиваемого доступа нескольких пользователей к разным ресурсам на одном компьютере;

- необходимость подготовленности пользователя к разным административным мерам — обновлению антивирусной базы, архивированию данных, определению механизмов доступа к раздаваемым ресурсам и т. д.;

- разделение ресурсов и загрузка распределяются по различным узлам сети, многие пользователи имеют потенциальную возможность доступа к сети как к единой компьютерной системе;

- операционная система, представляющая сложный комплекс взаимодействующих программ. В силу этого обстоятельство трудно сформулировать четкие требования безопасности, особенно к общецелевым сетям, разрабатывавшимся без учета безопасности;

- неопределенная периферия сильно влияет невозможность определения, в большинстве случаев, точных пределов сети. Один и тот же узел может одновременно работать в нескольких сетях, и, следовательно, ресурсы одной сети вполне могут использоваться с узлов, входящих в другую сеть. Такое широкомасштабное разделение ресурсов, несомненно, преимущество;

- множественность точек атаки компьютерной системе, можно контролировать доступ к системе пользователей, поскольку этот доступ осуществляется с терминалов компьютерной системы. Ситуация в сети совершенно иная: к одному и тому же файлу может быть затребован так называемый удаленный доступ с различных узлов сети. Поэтому, если администратор отдельной системы может проводить четкую политику безопасности в отношении своей системы, то администратор узла сети лишен такой возможности;

- не определённая распределение траектории доступа. Пользователь или захватчик может затребовать доступ к ресурсам некоторого узла сети, с которым данный узел не связан напрямую сетью. В таких случаях доступ осуществляется через некоторый промежуточный узел, связанный с обоими узлами, или даже через несколько промежуточных узлов. В компьютерных сетях весьма непросто точно определить, откуда именно пришел запрос на доступ, особенно если захватчик приложит немного усилий к тому, чтобы скрыть это;

На основе анализа угрозы безопасности компьютерных сетей можно сделать выводы о свойствах и функциях, которые должна обладать система обеспечения безопасности локальных и корпоративный сетей (КС).

- Палмер Майкл, Синклер Роберт Брюс. Проектирование и внедрение компьютерных сетей. Учебное пособие 2-издание. СПб.: BHV, 2004. — 752с.

- Варлатая С. К., Шаханова М. В. Защита информационных процессов в компьютерных сетях. Учебно-методический комплекс. М.: Проспект, 2015. — 216с.

- В. М. Вишневский. Теоретические основы проектирования компьютерных сетей. М.: Техносфера, 2003. — 512с.

Основные термины (генерируются автоматически): сеть, ресурс, защита информации, компьютерная сеть, линия связи, компьютерная система, локальная сеть, отдельная система, программное средство защиты, различный узел сети.

В данной статье рассмотрены современное состояние и подходы к оценке информационной безопасности сетей телекоммуникации. Дан краткий анализ задач оценки информационной безопасности. Оценка информационной безопасности производится с целью проверки соответствия достигнутого уровня безопасности заданному в нормативных документах. Представлены современные методические подходы к оценке информационной безопасности, в том числе на основе качественных и количественных подходов.

Ключевые слова:информационная безопасность, сети телекоммуникации, оценка информационной безопасности, риск информационной безопасности, количественная оценка риска

В последние годы в сфере связи и информатизации осуществляется большая работа по построению современных сетей телекоммуникаций, которые необходимо осуществлять с учетом требований безопасности их функционирования.

В основе формирования требований, определяющих необходимый уровень информационной безопасности, лежит анализ сетей как объектов оценки информационной безопасности.

Однако в настоящее время не существует общей методологии и конкретных методик оценки информационной безопасности сетей телекоммуникаций.

В связи с этим важным является анализ различных подходов к решению аналогичных задач в информационно-вычислительных системах, в которых накоплен опыт обеспечения комплексной безопасности, которая предполагает адекватность уровня затрат на её обеспечение, ценности информационных ресурсов и величине возможного ущерба.

В области оценки информационной безопасности в настоящее время развиваются два основных методических направления [3,4].

‒ первое направление основывается на использовании для оценки ИБ совокупности строго определенных требований, которым должны удовлетворять сети телекоммуникаций (качественные подходы).

‒ второе направление оценки информационной безопасности технологий телекоммуникаций основывается на определении числовых характеристик безопасности используемых технологий телекоммуникаций (количественные подходы).

При оценке информационной безопасности сетей телекоммуникаций вводится понятие риска R, под которым понимается вероятный ущерб, зависящий от защищенности сети.

Оценка рисков информационной безопасности сетей выполняется либо количественно (риск измеряется в денежных единицах), либо — качественно (по уровням риска: высокий, средний, низкий).

Двумя ключевыми элементами при оценке риска является определение последствий угроз, то есть оценка стоимости ущерба и вероятности его нанесения.

Качественный подход к оценке информационной безопасности сетей телекоммуникаций. Качественные методологии, используемые для оценки безопасности сетей, исходят из того, что зачастую потенциальные потери неосязаемы, поэтому риск в результате реализации той или иной угрозы ИБ нельзя представить в денежном выражении. При качественном подходе результаты риска выражаются словесно: от «нет опасности» до «очень большая опасность».

В настоящее время известно множество направлений качественной оценки рисков, большинство из которых построено на использовании таблиц. Такие методы сравнительно просты в использовании и достаточно эффективны. Однако не стоит говорить о «лучшем» методе, так как для различных случаев они будут разными. Важно из имеющегося многообразия методов выбрать именно тот, который обеспечивал бы воспроизводимые результаты для данной сети телекоммуникаций.

Некоторые качественные подходы оценивают результаты анализа риска ИБ сетей телекоммуникаций эффективнее всего, выражая его математически в виде скалярной величины с описанием условий для каждой точки. Другие подходы предлагают графическое изображение дерева решения, которое показывает распределение вероятностей самых общих случаев [1,2].

Однако ни одно из указанных направлений не способно в отдельности обеспечить получение объективной, оценки безопасности сети телекоммуникаций. Задача выбора эффективной критериальной основы оценки безопасности технологий телекоммуникаций заключается в определении рационального сочетания этих направлений и в правильном выборе показателей безопасности

Пример, на основе которого можно определить уровень риска, приведён в таблице.

Пример определения уровня риска информационной безопасности

Ущерб

Вероятность реализации угрозы

Очень низкая

Низкая

Средняя

Высокая

Очень высокая

Малый ущерб

Умеренный ущерб

Ущерб средней тяжести

Большой ущерб

Критический ущерб

При использовании качественных шкал числовые значения заменяются на эквивалентные им понятийные уровни. Каждому понятийному уровню в этом случае будет соответствовать определённый интервал количественной шкалы оценки. Количество уровней может варьироваться в зависимости от применяемых методик оценки рисков.

Для разработки рационального плана обеспечения безопасности необходимо оценить и вероятность осуществления каждой угрозы безопасности. Общей целью большинства предложенных стратегий оценки риска является получение количественной оценки риска. В качестве наиболее приемлемого метода используется вычисление ожидаемой величины потерь для каждой угрозы в виде произведения:

где V — оценка угрозы в денежных единицах,

Р — вероятность ее осуществления [1,2].

При этом целью применения мер противодействия является уменьшение риска: либо за счет уменьшения вероятности осуществления угрозы, либо за счет уменьшения эффекта воздействия угрозы. Мера противодействия считается разумной с экономической точки зрения, если ее эффективность, выраженная через уменьшение ожидаемого экономического ущерба, превышает затраты на ее реализацию. Одной из важных целей, которые пытаются достичь с помощью мер противодействия, является увеличение затрат на нарушение системы защиты до значения, которое превышает оценку злоумышленником достигаемого им выигрыша. В затраты злоумышленника нужно включить и необходимые ему ресурсы, такие как технические средства, специальные знания, время и возможности. Кроме того, существуют еще и затраты на штрафы, то есть злоумышленник должен учитывать возможность обнаружения его действий и связанные с этим экономические, персональные и социальные санкции.

Для определения уровня затрат, обеспечивающих требуемый уровень защищенности информации, необходимо по крайней мере определить, во-первых, полный перечень угроз информации, во-вторых, потенциальную опасность для информации каждой из угроз и, в-третьих, размеры затрат, необходимые для нейтрализации каждой из угроз.

Для количественной оценки рисков необходимо оценивать потери и стоимости потерь (распределение величины потерь), зависящую от стоимости информационных ресурсов. При оценке величины риска необходимо иметь в виду не только непосредственные расходы на замену оборудования или восстановление информации, но и величину ущерба, нанесенного процессам сетей телекоммуникаций, посредством которых они выполняют свои функции.

Классический количественный подход для оценки риска информационных потерь был разработан Национальным институтом стандартов и технологий (США) «GuidelinesforAutomatedDataProcessingPhysicalSecurityandRiskManagement».

Согласно этому подходу:

Информационный активФактор подверженности воздействию Ежегодная частота проявления, = Ожидаемые ежегодные потери

где Информационный актив (AssetValue, AV) — сущность, составленная из аппаратного и программного обеспечения, накопленных и обрабатываемых данных. Измерять информационные активы можно, оценивая стоимости их разработки, лицензирования, поддержки и замены;

Фактор подверженности воздействию (ExposureFactor, EF)- процент потери, который могла бы принести реализованная угроза на определенном активе (когда определенная угроза совпадает с определенной уязвимостью);

Ожидаемые единоразовые потери (SingleLossExpectancy, SLE). Риск рассчитывается в денежных единицах. Для любой определенной угрозы, мы берем ценность подверженного ей актива и умножаем ее на фактор подверженности. В промежуточном итоге получается ожидаемая при исполнении угрозы потеря, которая и называется ожиданием единичной потери:

(1)

Ежегодная частота проявления (AnnualRateofOccurrence, ARO) — ожидаемое количество проявлений угрозы по отношению к определенному активу: чем больше риск, относящийся к угрозе, тем выше ее значение.

Ожидаемыеежегодныепотери (Annual Loss Expectancy, ALE).

В итоге можно посчитать ожидаемые за год финансовые потери актива от одной определенной угрозы:

. (2)

Таким образом, получают несложные для использования метрики и формулы для количественной оценки рисков, которые могут быть успешно использованы специалистами, на которых возложено управление рисками.

Основной трудностью практической реализации оценки риска при обеспечении информационной безопасности становится получение исходных данных, необходимых для количественной оценки рисков.

Анализ рассмотренных методик показывает, что для выбора технических средств обеспечения информационной безопасности необходимо располагать достаточно представительными данными по угрозам безопасности и их последствиям.

В связи с этим важной задачей является организация сбора и анализа информации о воздействиях угроз и их последствиях, охватывающего большое число объектов различных сетей.

- Dang Depeng, Meng Zhen. Assessment of information security risk by support vector machine. Journal of Huazhong University of Science and Technology (Natural Science Edition), 2010, 3(38), p.46–49

- Джураев, Р.Х., Шомаксудов, Б. Ю. Анализ методов обеспечения целостности информации в сетях передачи данных // Труды ICEIC-2008. Ташкент: 24–27 июнь, 2008, С. 304–306.

- Новиков, А.А., Устинов, Г. Н. Уязвимость и информационная безопасность телекоммуникационных технологий: Учебное пособие для вузов. — М.: Радио и связь, 2003. — 296 с.

- Петренко, С.А., Симонов, С. В. Управление информационными рисками, экономически оправданная безопасность. М.: АйТи: ДМК Пресс, 2004. — 392 с.

Основные термины (генерируются автоматически): информационная безопасность, риск, высокий риск, информационная безопасность сетей телекоммуникаций, количественная оценка рисков, оценка, подход, сеть телекоммуникаций, угроза, уровень риска.

Бумага

Подробное документирование всех действий в рамках моделирования атаки — неотъемлемая часть работы пентестера. Итоговые документы подобного характера очень часто выглядят, как статьи в твоем любимом журнале из категории «История взлома . ». Помимо описания действий, этичный хакер предоставляет рекомендации по устранению найденных им уязвимостей, а также ведет общение с вендором на тему выпуска патча, если найденная им в ходе работ уязвимость еще не является публичной. В случае с ServiceDesk вендор попросил на выпуск патча достаточно большой отрезок времени, поэтому владельцу уязвимой системы было рекомендовано ограничить доступ к уязвимому функционалу приложения встроенными средствами Apache Tomcat, обслуживающим уязвимое веб‑приложение, и, конечно же, дожидаться официального патча от производителя.

Факторы, определяющие сущность менеджмента рисков.

сущность риск-менеджмента, критерии принятия риска, ограничения риск-менеджмента, асимметрия принятия решений.

Менеджмент рисков информационной безопасности как непрерывный процесс. Оценка рисков информационной безопасности с помощью метода.

Основные аспекты управления рисками информационной.

процесс управления рисками информационной безопасности, компоненты безопасности, оценка риска, обработка риска, определение уровня риска.

Некоторые аспекты информационной безопасности в распределенной компьютерной системе.

Оценка риска информационной безопасности при.

– трехфакторная модель оценки риска; – оценка риска через предотвращенный ущерб; – оценка рисков на основе теории квалиметрических шкал, карт, моделей

ERP-система, информационная безопасность, оценка риска, угроза, уязвимость. Похожие статьи.

Менеджмент рисков информационной безопасности как.

Оценка рисков информационной безопасности с помощью метода нечеткой кластеризации и вычисления взаимной информации.

Похожие статьи

Качественная и количественная оценка рисков андеррайтинга.

Пример количественной оценки риска (в баллах). Вероятность (Р).

Поэтому количественная оценка рисков не может основываться только на «магии чисел». Но это и не значит, что нам нужно сомневаться в каждой полученной цифре.

Тестирование на проникновение (penetration testing) — метод оценки безопасности компьютерных систем или сетей средствами моделирования атаки злоумышленника. Для кого‑то это хобби, для кого‑то работа, для кого‑то это стиль жизни. На страницах нашего журнала мы постараемся познакомить тебя с профессией настоящего «этичного» хакера, с задачами, которые перед ним ставятся, и их решениями.

Менеджмент рисков информационной безопасности как.

Оценка рисков информационной безопасности с помощью метода нечеткой кластеризации и вычисления взаимной информации.

Основные аспекты управления рисками информационной.

процесс управления рисками информационной безопасности, компоненты безопасности, оценка риска, обработка риска, определение уровня риска.

Некоторые аспекты информационной безопасности в распределенной компьютерной системе.

Факторы, определяющие сущность менеджмента рисков.

сущность риск-менеджмента, критерии принятия риска, ограничения риск-менеджмента, асимметрия принятия решений.

Менеджмент рисков информационной безопасности как непрерывный процесс. Оценка рисков информационной безопасности с помощью метода.

Коротко о различиях

Давай выявим особенности, характерные для так называемых внешнего и внутреннего пентеста.

- Внешний пентест подразумевает в 99% случаев плоскую сеть как область работ, на внутренних работах это справедливо лишь в 10% случаев (напрочь отсутствует сегментация сетей).

- В рамках внешнего пентеста намного проще выбрать цель для исследования на предмет уязвимостей. Это напрямую связано с отсутствием «левых» сервисов на периметре. Соответственно, и времени получается уделить на такой ресерч больше.

- Атаки на канальном уровне намного доступнее в рамках внутреннего пентеста.

- Основная цель внешнего пентеста — преодоление внешнего «сетевого» периметра организации.

- Первоочередная цель внутреннего пентеста, если это явно не обговорено, — заполучить максимальные привилегии на всех компонентах ИС.

Переломный момент

Условное обозначение «переломный момент» характерно именно для внутреннего тестирования на проникновение. Если кратко, это получение таких привилегий в ИС / информации об ИС, которые дают возможность получить максимальные привилегии в 100% случаев.

В современных реалиях каждый уважающий себя айтишник, посетитель того же Хабра, обращает внимание на публикации о критичных уязвимостях, позволяющих сразу же получить полный контроль над каким‑либо компонентом ИС. Подобные публикации почему‑то заставляют людей думать, что цепочка, по которой этичный хакер идет шаг за шагом к сокровенным максимальным привилегиям, сводится всего лишь к эксплуатации %famous_vuln_name_here%. Хочу тебя заверить — это совершенно не так.

Как раз таки серьезные уязвимости вроде MS14-068, которые в один шаг предоставляют специалисту ключи от всех дверей, обычно найти незакрытыми куда сложнее. Например, в тот момент, когда для MS14-068 появился PoC, приносящий профит, в округе не оказалось уже ни одного не патченного контроллера домена. Системные администраторы стараются устранить подобные уязвимости настолько быстро, насколько это вообще возможно. Обычно описание подобных уязвимостей в отчете пентестера выглядит так: проверили на всех домен‑контроллерах, уязвимость везде устранена. Отличный пример того, как full disclosure влияет на количество уязвимых систем. Куда большую угрозу представляют не такие публичные, менее разрушительные уязвимости. Шанс раскрутить цепочку лоурисковых багов намного выше, следовательно, и опасности от него куда больше.

Пример переломного момента — сервис JBoss, доступный только на локальном интерфейсе терминальной станции, на которой работают десятки пользователей. Многие забывают, что по умолчанию JMX console не требует авторизации, — секции конфигурационного файла web.xml просто закомментированы, предоставляя тем самым доступ к этому приложению любому локальному пользователю. Деплой простейшего веб‑шелла через JMX console позволяет получить привилегии nt authority/system на терминальной станции и выжать из нее как минимум солидный список логинов и паролей авторизованных в системе пользователей.

9:00 — 18:00

Если ты думаешь, что работа этичного хакера ни капли не зависит от времени суток, то ты не совсем прав. Существует масса причин быть «в строю» в общепринятые дневные рабочие часы, ни раньше ни позже. Это не всегда обязательно, но временами — очень важно. Одно из важнейших обязательств в работе пентестера — соблюдение конфиденциальности, целостности и доступности информации. В данном случае речь идет именно о доступности.

Основная масса работ происходит так называемым методом черного ящика, который подразумевает полное отсутствие у хакера знаний об исследуемой целевой системе. Когда объектом изучения выступает, к примеру, кастомная система ДБО, с кучей своих особенностей и костылей, они легко могут при некорректном взаимодействии пользователя с ними просто перестать работать, что нарушит обязательное условие доступности тестируемого сервиса. Если это случится, всегда есть человек на стороне заказчика, который сможет быстро устранить подобную проблему, — естественно, в свои рабочие часы. Но такое встречается нечасто, так что расслабься.

Качественная и количественная оценка рисков андеррайтинга.

Пример количественной оценки риска (в баллах). Вероятность (Р).

Поэтому количественная оценка рисков не может основываться только на «магии чисел». Но это и не значит, что нам нужно сомневаться в каждой полученной цифре.

Методика оценки рисков информационной безопасности

Обеспечение информационной безопасности это одна из ключевых задач современных организаций. Угрозу организации могут представлять технические сбои, несогласованность данных в системах организации, безграничный доступ служащих к хранимой информации.

Юрий Гольцев

Профессиональный white hat, специалист по ИБ, еженедельно проводящий множество этичных взломов крупных организаций, редактор рубрики Взлом, почетный член команды ][

Похожие статьи

Оценка рисков информационной безопасности с помощью.

2. Риски системы информационной безопасности.

В оценке рисков информационной безопасности, оценка показателей риска не имеет четких свойств и неопределенностей, наш метод количественно оценивает риски информационной безопасности с нечетким.

Ключевые слова

Информационная безопасность, сети телекоммуникации, оценка информационной безопасности, риск информационной безопасности, количественная оценка риска

информационная безопасность, сети телекоммуникации, оценка информационной безопасности, риск информационной безопасности, количественная оценка риска

Методика оценки рисков информационной безопасности

Обеспечение информационной безопасности это одна из ключевых задач современных организаций. Угрозу организации могут представлять технические сбои, несогласованность данных в системах организации, безграничный доступ служащих к хранимой информации.

Преодоление периметра

Как я уже отметил, при внешнем пентесте в большинстве случаев не так много сервисов, которые потенциально могут быть легитимной/нелегитимной точкой входа во внутреннюю сеть. В теории — чем меньше сервисов на периметре, тем больше времени этичный хакер уделяет каждому из них. На практике это, естественно, не так: видя перед собой информацию обо всех доступных на периметре сервисах, в первую очередь выискиваешь те, с которыми встречался в личной практике и удачно эксплуатировал найденные уязвимости, следом идет изучение незнакомых до данного момента программных продуктов, и, наконец, приходишь к анализу автоматизированных сканов на предмет наличия уязвимостей, информация о которых доступна в паблике. Процесс исследования по времени примерно так и разделяется: сначала треть на знакомую область, треть на новые продукты, треть на автосканы. Но если вдруг быстро понимаешь, что в пп. 1 ловить нечего, а в пп. 2 есть потенциальные интересности, все время можешь уделить ему — исследованию незнакомых, но потенциально уязвимых продуктов.

Приведу пример из личной практики, напрямую связанном с сервисами, внимание пентестера на которые переключается не сразу (то есть незнакомыми до данного момента программными продуктами). В моем случае это был ManageEngine ServiceDesk. Немного древний, но хороший пример. Именно такие сервисы становятся темой ресерчей и целями для не очень долго живущих 0day-эксплойтов. И именно на такие сервисы уходит больше всего времени.

История такова. На периметре встретился до этого незнакомый ManageEngine ServiceDesk (веб‑приложение для службы техподдержки, с тикетами и прочими плюшками). В ходе исследования данного продукта было найдено несколько уязвимостей разной степени критичности, которые в совокупности позволяли заполучить полный дамп БД. В том конкретном случае веб‑приложение было завязано на Active Directory и для привязки был использован аккаунт администратора домена. Неясно, зачем это было сделано, но факт остается фактом — в дальнейшем еще не раз такое встречалось. Пароль администратора домена хранился в обфусцированном виде, но исходники ServiceDesk помогли найти его исходное значение. Используя эту учетную запись и доступный на периметре сервис RDP, я получил доступ во внутреннюю сеть. Вышло элегантно.

Типичный пример того, как сервис, до некоторого момента незнакомый, переходит в перечень сервисов, которые в первую очередь ищешь на периметре.

Методы оценки рисков нарушения целостности информации.

Ключевые слова: уязвимость, угроза, риск, информационная безопасность, оценки информационной безопасности, целостность.

Второй подход оценки ИБ СПД основывается на анализе рисков нарушения безопасности, предусматривает оценку рисков.

Методики оценивания рисков и их программные реализации.

CRAMM, OCTAVE, CORAS, CCTA, риск, программный комплекс, оценка рисков, этап, информационная безопасность, количественная оценка.

Преамбула

В российских реалиях ИБ принято разделять так называемый пентест на внешний и внутренний, в зависимости от рассматриваемой модели нарушителя. Модель нарушителя — это некие исходные/вводные данные, с которыми этичный хакер начинает моделировать и развивать атаку. Внешнему пентесту характерна модель «внешнего злоумышленника», атакующего из внешней сети — интернета и не обладающего какой‑либо информацией о системе. Внутренний этичный хакер моделирует действия потенциального «инсайдера», обладающего привилегиями рядового пользователя.

В большинстве случаев, когда говорят «пентест» без каких‑либо уточнений, подразумевают работы, покрывающие обе модели. В этом случае модель внешнего атакующего, который преодолел сетевой периметр организации, получил доступ в ее сеть и разжился минимальными привилегиями, плавно и изящно перетекает в модель внутреннего нарушителя. Таким образом, разделение на внешний и внутренний пентест напрямую связано с потребностями рынка. Кто‑то хочет лишь оценить возможность преодоления подответственного сетевого периметра и проверить, насколько организация готова к атаке извне. Кто‑то же, наоборот, полностью уверен, что угрозы со стороны интернета нет, и больше всего боится профессионального «инсайдера», охотящегося за корпоративными секретами.

Атакующий на исходной позиции в рамках внешнего тестирования Модель «инсайдера» при проведении внутреннего тестирования

Другие статьи в выпуске:

Общая теория по пентестам:

Оценка рисков информационной безопасности с помощью.

2. Риски системы информационной безопасности.

В оценке рисков информационной безопасности, оценка показателей риска не имеет четких свойств и неопределенностей, наш метод количественно оценивает риски информационной безопасности с нечетким.

Методики оценивания рисков и их программные реализации.

CRAMM, OCTAVE, CORAS, CCTA, риск, программный комплекс, оценка рисков, этап, информационная безопасность, количественная оценка.

Методы оценки рисков нарушения целостности информации.

Ключевые слова: уязвимость, угроза, риск, информационная безопасность, оценки информационной безопасности, целостность.

Второй подход оценки ИБ СПД основывается на анализе рисков нарушения безопасности, предусматривает оценку рисков.

Оценка риска информационной безопасности при.

– трехфакторная модель оценки риска; – оценка риска через предотвращенный ущерб; – оценка рисков на основе теории квалиметрических шкал, карт, моделей

ERP-система, информационная безопасность, оценка риска, угроза, уязвимость. Похожие статьи.

Читайте также: