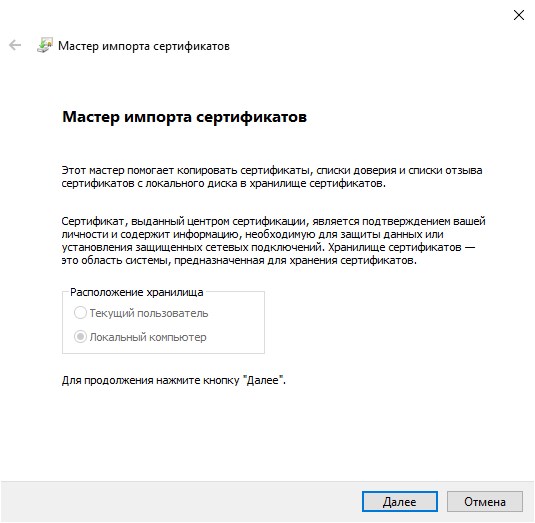

Куда устанавливать сертификат текущий пользователь или локальный компьютер

Установка закрытого ключа в реестр

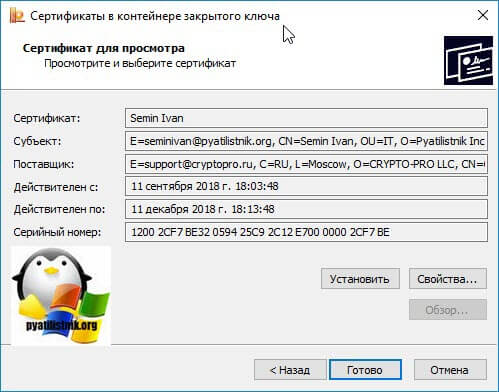

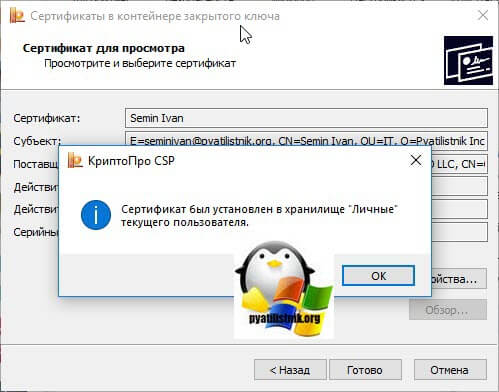

Теперь когда ваш закрытый ключ находится в реестре, давайте установим личный сертификат. Для этого откройте на вкладке "Сервис" кнопку "Посмотреть сертификат в контейнере"

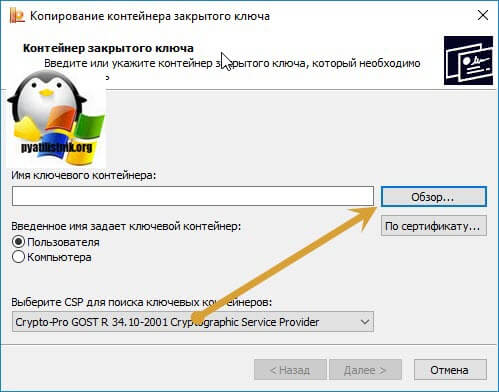

Далее в окне "онтейнер закрытого ключа" нажмите кнопку "Обзор".

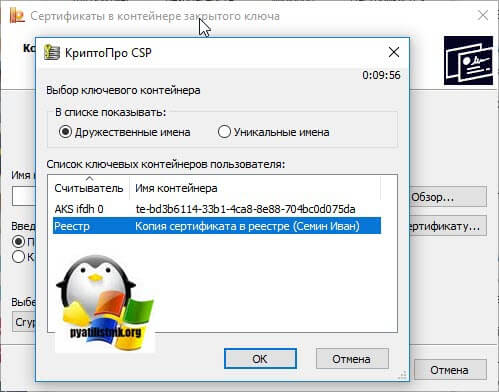

И выберите сертификат из реестра, он будет с тем именем, что вы ему задавали.

После чего производится установка закрытого ключа в реестр, через соответствующую кнопку.

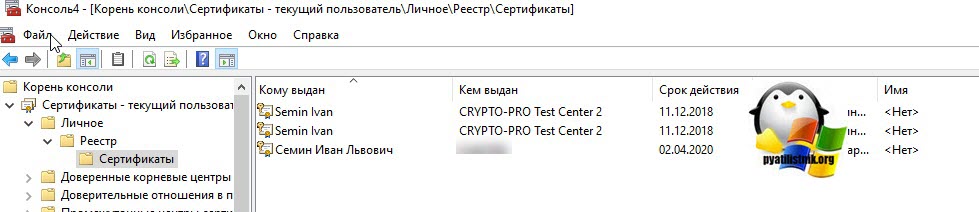

Видим, что сертификат был установлен в хранилище "Личные" текущего пользователя.Как видите, было очень просто скопировать закрытый ключ в реестр операционной системы.

_ _ _ локальный _ компьютер хранилища сертификатов

Хранилища _ системы _ сертификатов _ локального _ компьютера хранятся в следующем расположении реестра:

Стандартные физические хранилища связаны с этими системными хранилищами следующим образом.

| Системное хранилище | Физическое хранилище |

|---|---|

| MY | . Параметры |

| Root | . Default. Аусрут . GroupPolicy . Enterprise . Карте |

| Доверие | . Default. GroupPolicy . Enterprise |

| CA | . Default. GroupPolicy . Enterprise |

_ _ _ Локальная машина хранилища _ сертификатов _ предприятия

_ _ _ Локальная машина хранилища _ сертификатов _ на локальном компьютере содержит сертификаты, которые совместно используются в доменах предприятия и скачаны из глобального корпоративного каталога. Чтобы синхронизировать корпоративное хранилище клиента, Каталог предприятия опрашивается каждые восемь часов, а сертификаты автоматически загружаются в фоновом режиме.

Ниже приведены стандартные физические хранилища, связанные с этими системными хранилищами.

| Системное хранилище | Физическое хранилище |

|---|---|

| MY | . Параметры |

| Root | . Параметры |

| Доверие | . Параметры |

| CA | . Параметры |

Как скопировать сертификат в реестр КриптоПРО

CryptoPRo позволяет производить установку с копирование закрытого ключа (сертификата) в реестр Windows.

Хочу вас сразу предупредить, что с точки зрения безопасности, это очень не надежно и ваши закрытые ключи могут быть похищены, если вы не организовываете надлежащий уровень безопасности

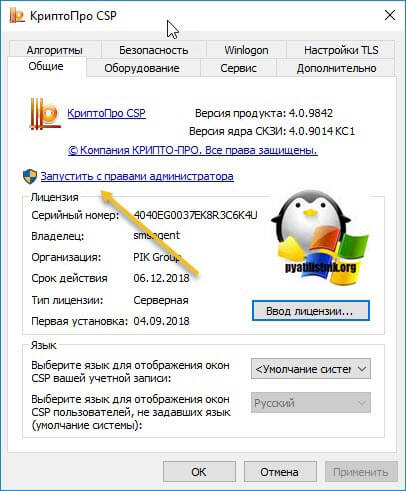

И так, у меня есть USB токен SafeNet, на который я выпустил тестовую ЭЦП, ее я буду переносить вместе с закрытым ключом в реестр Windows. Открываем утилиту CryptoPRO с правами администратора.

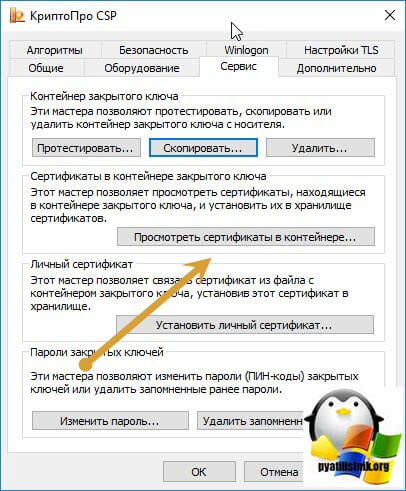

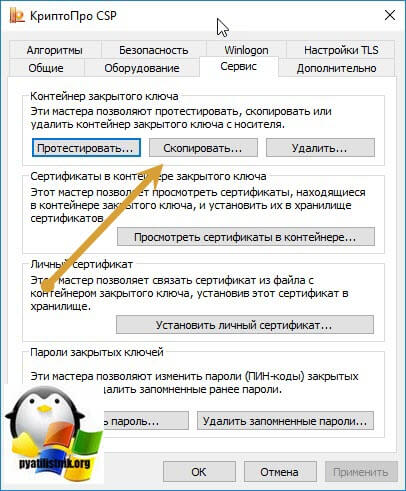

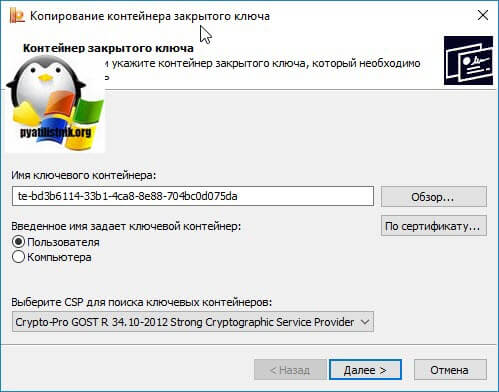

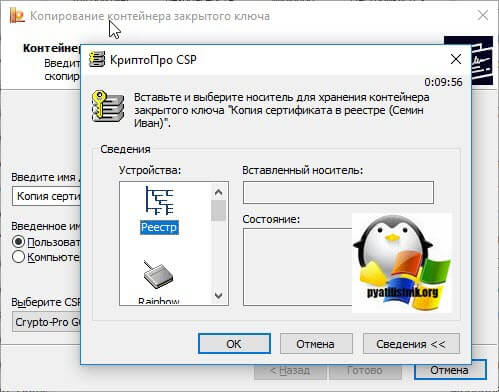

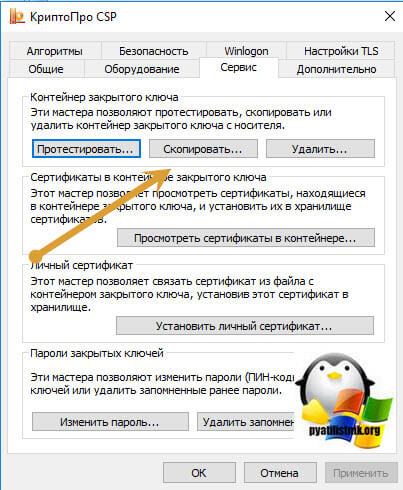

Переходите на вкладку "Сервис" и нажимаете "скопировать"

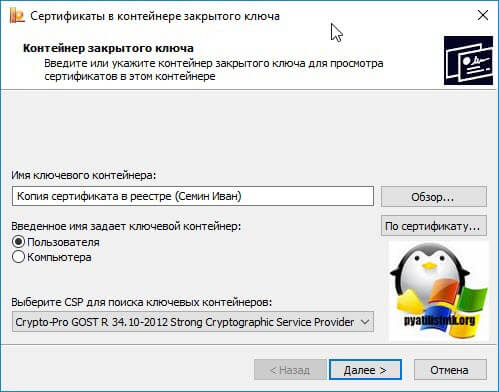

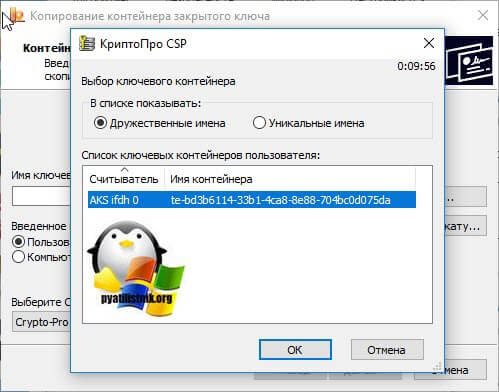

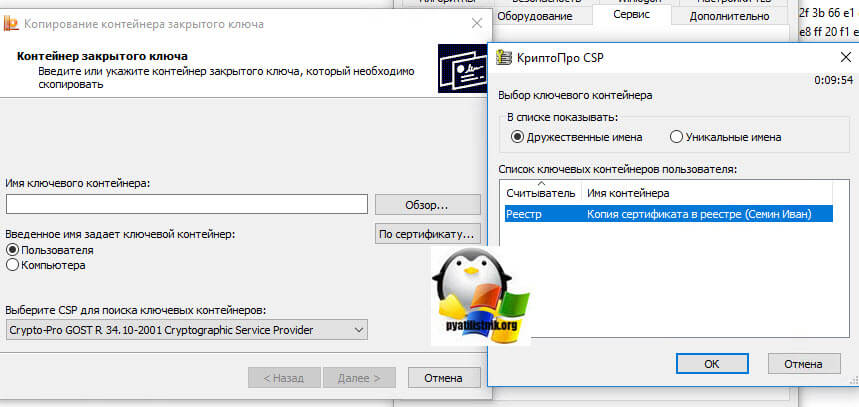

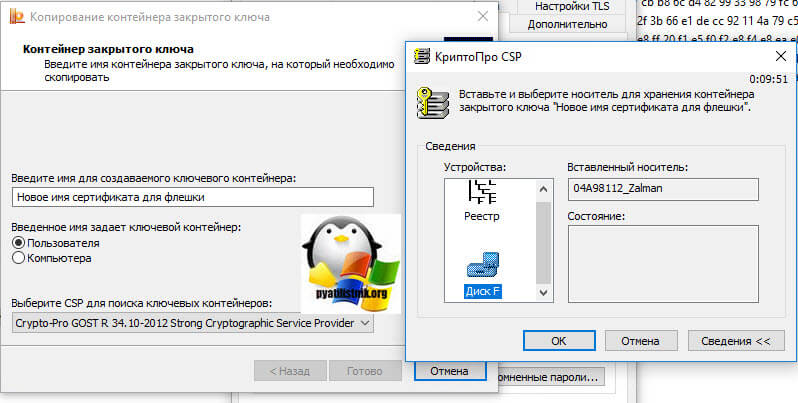

У вас откроется окно "Контейнер закрытого ключа", тут вам нужно нажать кнопку "Обзор", что бы выбрать ваш сертификат, который вы хотите скопировать в реестр.

В итоге у вас в поле "Имя ключевого контейнера" отобразиться абракадабровое имя.

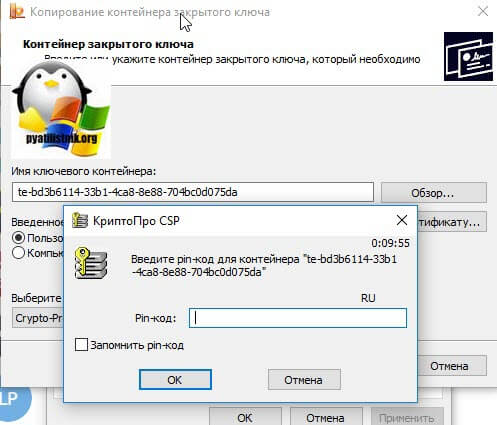

У вас появится окно с вводом пин-кода от вашего USB токена.

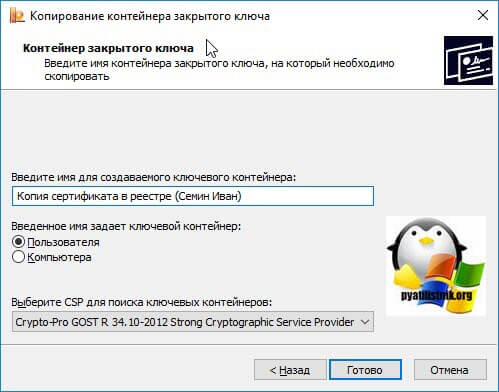

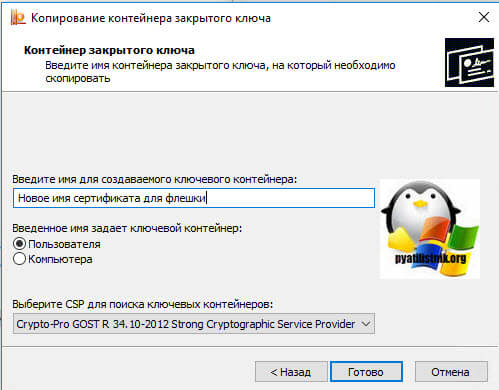

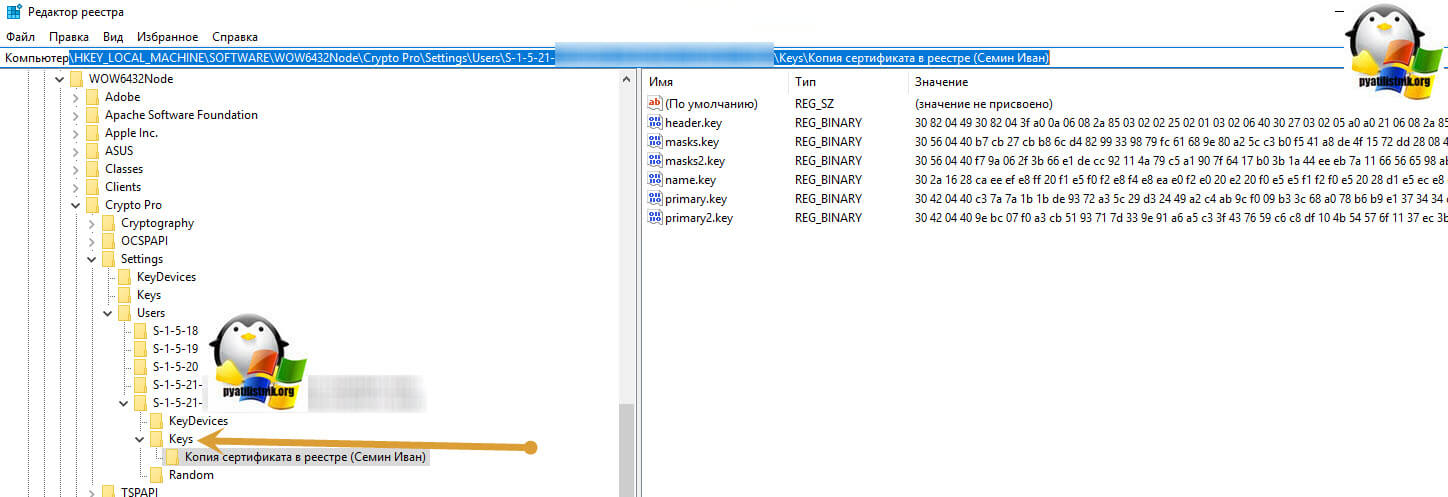

Теперь вам необходимо задать имя для копируемого сертификата в реестр Windows, КриптоПРО благо, это позволяет. Я назвал его "Копия сертификата в реестре (Семин Иван)"

Теперь вам необходимо положить сертификаты КриптоПРО в реестр, для этого выбираем соответствующий пункт и нажимаем "Ок".

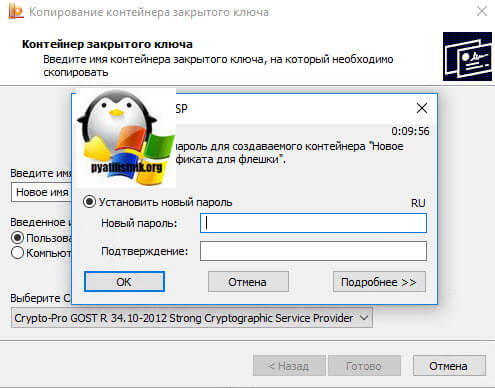

На следующем шаге вам предложат установить новый пароль на ваш контейнер с закрытым ключом, советую установить его и желательно посложнее.

Как скопировать эцп из реестра на флешку

Предположим, что у вас стоит задача скопировать контейнер из реестра, так как он уже там, то он экспортируемый, для этого открываем криптопро, "Сервис-Скопировать"

Выбираете "Обзор" и ваш сертификат из реестра.

Задаете ему новое имя, удобное для себя.

После чего вас попросят указать флешку, на которую вы будите копировать контейнер с закрытым ключом из реестра.

Обязательно задайте новый пароль.

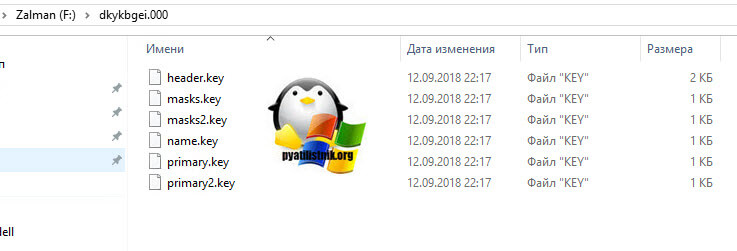

Ну и собственно теперь открывайте вашу флешку и лицезрейте перенесенный на него контейнер, он будет состоять из файликов с форматом key.

Как видите КриптоПРО, это конвейер, который позволяет легко скопировать сертификат из реестра на флешку или даже дискету, если они еще используются.

Файлы сертификатов, по умолчанию, устанавливаются только под учетную запись пользователя, под которым происходит сама установка. Тем не менее, можно установить сертификаты на компьютер, то есть на всех его пользователей.

_ _ _ _ Групповая политика текущего пользователя системы CERT _

_Системные _ _ хранилища групповой политики системных политик текущего пользователя системы CERT _ _ находятся в следующем расположении реестра:

34 Responses to Где хранятся сертификаты в windows системах

certmgr.msc и сразу попадаем в нужную консоль

Как я и писал, в сертификаты компьютера вы так не попадете.

А где они реально сами лежат в файлах, реестре?

Спасибо! Всё описал и ничего лишнего!

Всегда, рад помочь.

Интересует некий нюанс экспорта/импорта сертификатов.

Если есть необходимость ВСЕ установленные сертификаты перенести на этот же комп, после переустановки системы. Т.е. групповой экспорт/импорт.

Опять же интересует такая вещь, что если существуют «общесистемные» сертификаты (т.е. которые уже есть в винде при установке, по умолчанию), то наверное их не надо экспортировать/импортировать, потому что в старой системе могут оказаться отозванные, просроченные и пр. устаревшие сертификаты.

Т.е как вытянуть только все свои, установленные пользователем сертификаты, за один проход?

Через графический интерфейс ни как, попробуйте воспользоваться Powershell комапдлетами.

Так и остался не отвеченным вопрос, где они физически находятся…

Win 7 x64

Папка: C:\Users\sa-024\AppData\Roaming\Microsoft\SystemCertificates\My

Реестр: HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Crypto Pro\Settings\Users\S-1-5-21-2466579141-2672595957-3228453836-1000\Keys

Только пока не нашел, где доверенные сертификаты лежат.

Спасибо за пошаговую инструкцию . Сейчас буду пытатьсяработать с сертифкатом .

Дорогие мои!

Не тратьте время на пустое!

Не надо их переносить и искать физически.

За исключением случаев переноса сертификата для особых целей.

Вопрос. Укажите, пожалуйста, где же хранятся сертификаты в Windows 10?

Какие именно, личные или промежуточные, корневые?

Очень помогла статья. Спасибо вам огромное за вашу работу!

Здравствуйте, а сертификаты безопасности, что с ними делать? а то у меня не работает и-за них Директ Коммандер.

В каком формате или виде они вас, опишите не совсем понятно

на телефоне как удалить?плиис,помогите

всем любопытным ответ на вопрос:

физически они находятся в реестре

Большое спасибо, что действительно помогли мне 🙂

гениальный ответ Дениса заставляет прослезится, вопрос был ГДЕ находятся сертификаты. То что они в реестре и так известно

Полезная статья, спасибо!)

Рад, что вам подошло

Попробовал скопировать сертификат из реестра одного компьютера на другой.

При экспорте с закрытым ключем запрашивает пароль. Ввожу пароль из цифр.

Однако при импорте этого ключа пароль не принимается. Пишет неправильный пароль. Что не так и как скопировать сертификат с закрытым ключом ?

Вообще странно, если пароль вы установили, то измениться он не мог. ОС какая у вас?

@echo off

setlocal

goto start

:1

mkdir %systemdrive%\Cert_User\%username%

set «exec=wmic useraccount where name=»%username%» get sid /value»

for /f %%i in (‘ «%exec%» ‘) do 1>nul set «%%i»

reg export «HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Crypto Pro\Settings\Users\%sid%\Keys» %systemdrive%\Cert_User\%username%_Cert_CryptoPro.reg /y

start %systemdrive%\Cert_User\%username%

cls

goto start

:2

mkdir %systemdrive%\Cert_User\SystemCertificates

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\ACRS» %systemdrive%\Cert_User\SystemCertificates\ACRS_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\ADDRESSBOOK» %systemdrive%\Cert_User\SystemCertificates\ADDRESSBOOK_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\AuthRoot» %systemdrive%\Cert_User\SystemCertificates\AuthRoot_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\CA» %systemdrive%\Cert_User\SystemCertificates\CA_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\ClientAuthIssuer» %systemdrive%\Cert_User\SystemCertificates\ClientAuthIssuer_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\Disallowed» %systemdrive%\Cert_User\SystemCertificates\Disallowed_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\Local NonRemovable Certificates» %systemdrive%\Cert_User\SystemCertificates\Local_NonRemovable_Certificates_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\MSIEHistoryJournal» %systemdrive%\Cert_User\SystemCertificates\MSIEHistoryJournal_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\My» %systemdrive%\Cert_User\SystemCertificates\My_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\REQUEST» %systemdrive%\Cert_User\SystemCertificates\REQUEST_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\Root» %systemdrive%\Cert_User\SystemCertificates\Root_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\SmartCardRoot» %systemdrive%\Cert_User\SystemCertificates\SmartCardRoot_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\trust» %systemdrive%\Cert_User\SystemCertificates\trust_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\TrustedPeople» %systemdrive%\Cert_User\SystemCertificates\TrustedPeople_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\TrustedPublisher» %systemdrive%\Cert_User\SystemCertificates\TrustedPublisher_Cert.reg /y

reg export «HKEY_CURRENT_USER\SOFTWARE\Microsoft\SystemCertificates\UserDS» %systemdrive%\Cert_User\SystemCertificates\UserDS_Cert.reg /y

start %systemdrive%\Cert_User\SystemCertificates

cls

goto start

Ну так ГДЕ корневые сертификаты находятся на локальном диске физически? Это лишь консоль (и за неё спасибо), но всё же, ГДЕ сами файлы оказываются… Надо искать через программу обнаружитель изменений, типа «Простой наблюдатель»… Или через поисковик Виндовс просто найти по расширению.

_ _ _ Текущая _ Служба хранилища сертификатов системы

_Хранилище системы _ сертификатов _ _ . текущие хранилища системных систем службы находятся в следующем расположении реестра:

Ниже приведены стандартные физические хранилища, связанные с этими системными хранилищами.

| Системное хранилище | Физическое хранилище |

|---|---|

| MY | . Параметры |

| Root | . Default. LocalMachine |

| Доверие | . Default. LocalMachine |

| CA | . Default. LocalMachine |

Где хранится закрытый ключ в реестре Windows

После процедуры добавления сертификата в реестр КриптоПРО, я бы хотел показать, где вы все это дело можете посмотреть. Ранее я вам рассказывал, о том как добавить оснастку сертификаты. Нас будет интересовать раздел "Сертификаты пользователя - Личное".

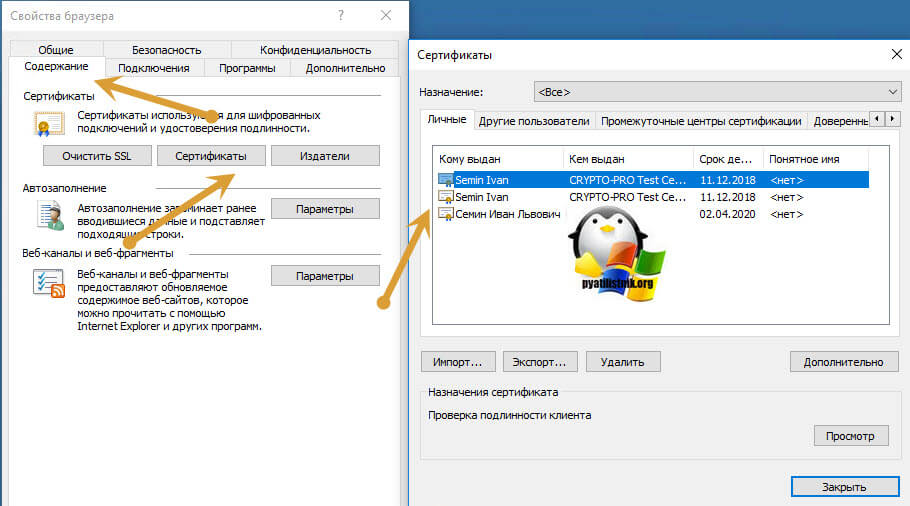

Либо вы можете зайти в свойства Internet Explorer на вкладку "Содержание'. Потом перейти в пункт "Сертификаты", где у вас будут отображаться все ваши SSL сертификаты, и те, что КриптоПРО скопировал в реестр операционной системы.

Если нужно найти ветку реестра с закрытым ключом, то я вам приводил уже пример в статье, когда я переносил ЭЦП с компьютера на компьютер.

\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Crypto Pro\Settings\Users\Ваш SID, как его определить читайте по ссылке\Keys\Копия сертификата в реестре (Семин Иван)

Про копирование ЭЦП с закрытыми ключами мы разобрали, теперь ситуация обратная.

_ _ _ текущий _ пользователь хранилища системы сертификатов

_Хранилище системы _ сертификатов _ текущие _ пользовательские хранилища систем находятся в следующем расположении реестра:

Ниже приведены стандартные физические хранилища, связанные с этими системными хранилищами.

| Системное хранилище | Физическое хранилище |

|---|---|

| MY | . Параметры |

| Root | . Default. LocalMachine . Карте |

| Доверие | . Default. GroupPolicy . LocalMachine |

| CA | . Default. GroupPolicy . LocalMachine |

| усердс | . UserCertificate |

Установка сертификатов всем пользователям

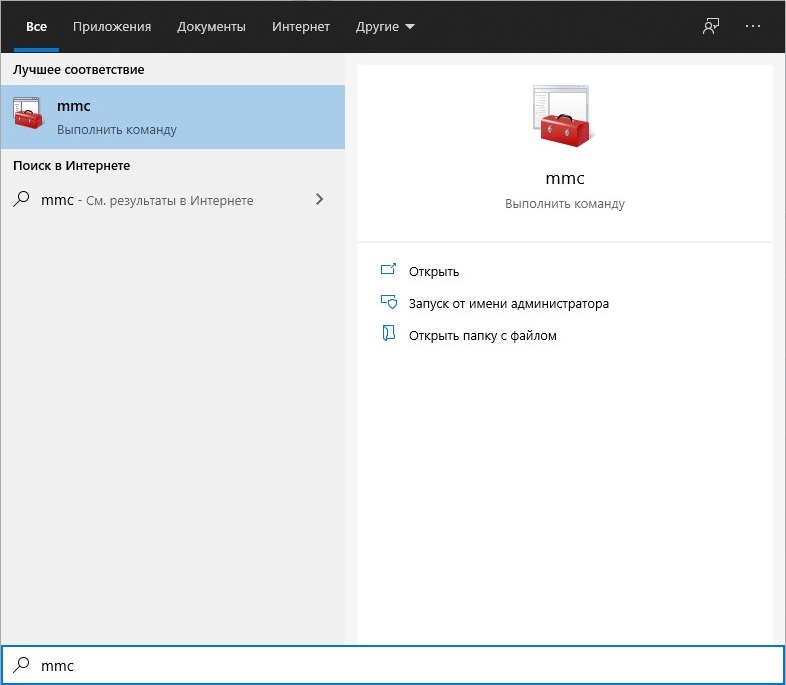

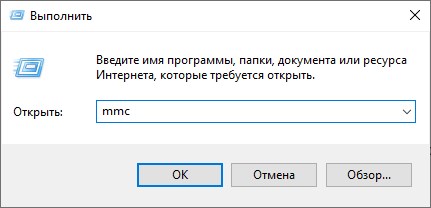

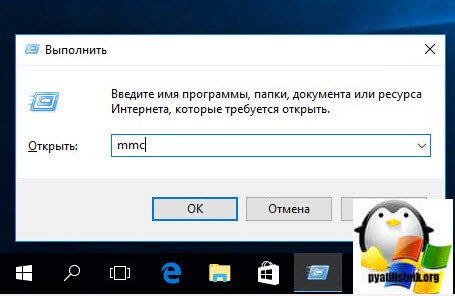

Сделать это можно набрав в меню Пуск mmc и выполнив там данную команду

Либо же выполнив команду mmc в окошке "Выполнить", которое отркрывается сочетанием клавиш Win + R

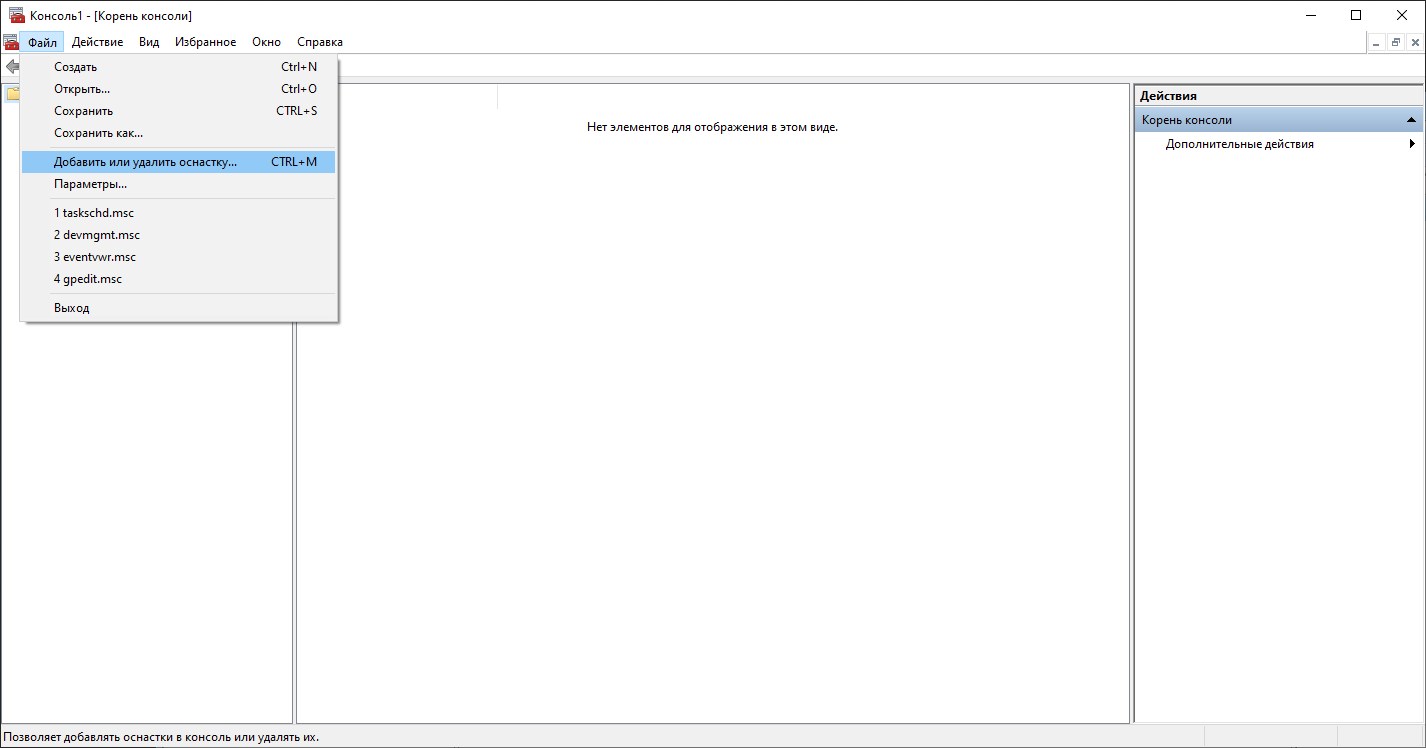

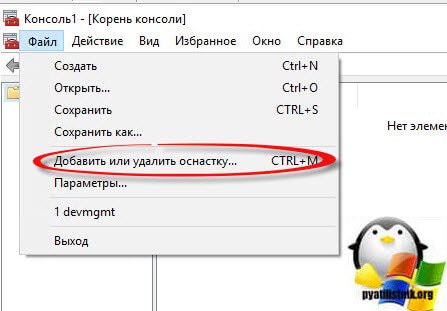

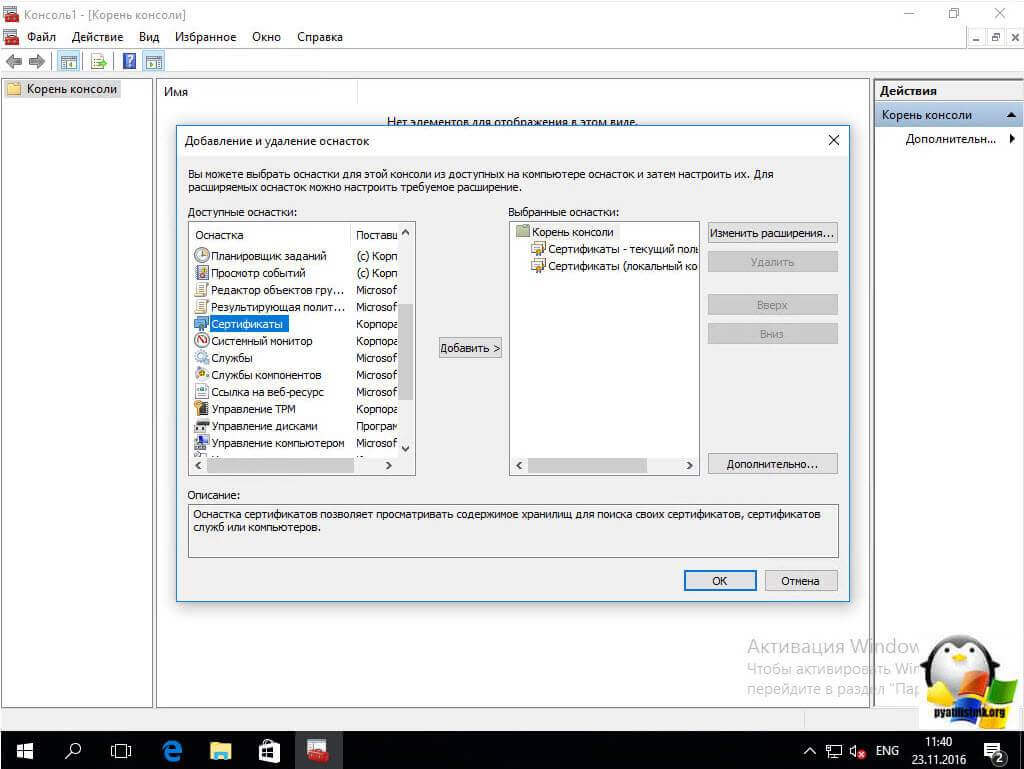

Откроется пустое окошко консоли, в которое нужно добавить оснастку Сертификаты. Для этого нажимаем клавиши Ctrl +M, или же открываем в верхнем меню пункт "Файл", в нем выбираем "Добавить или удалить оснастку".

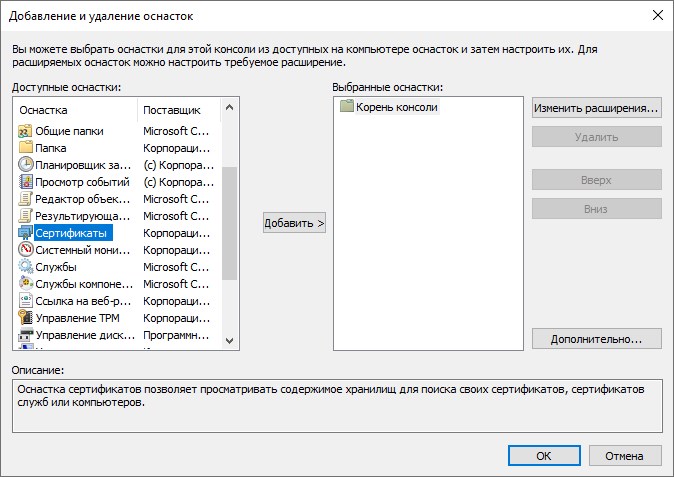

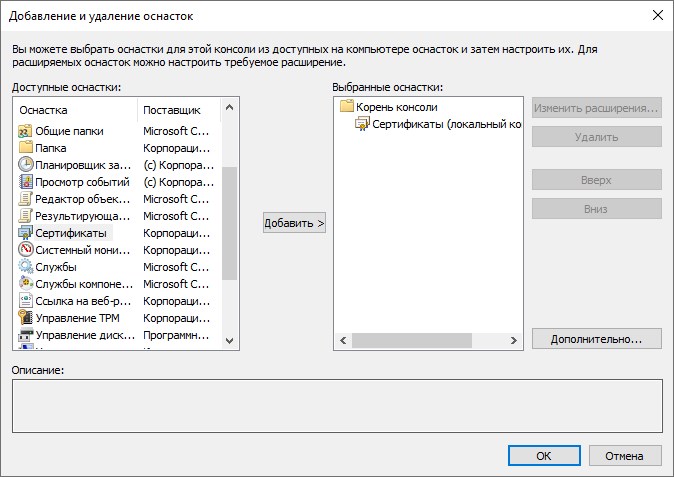

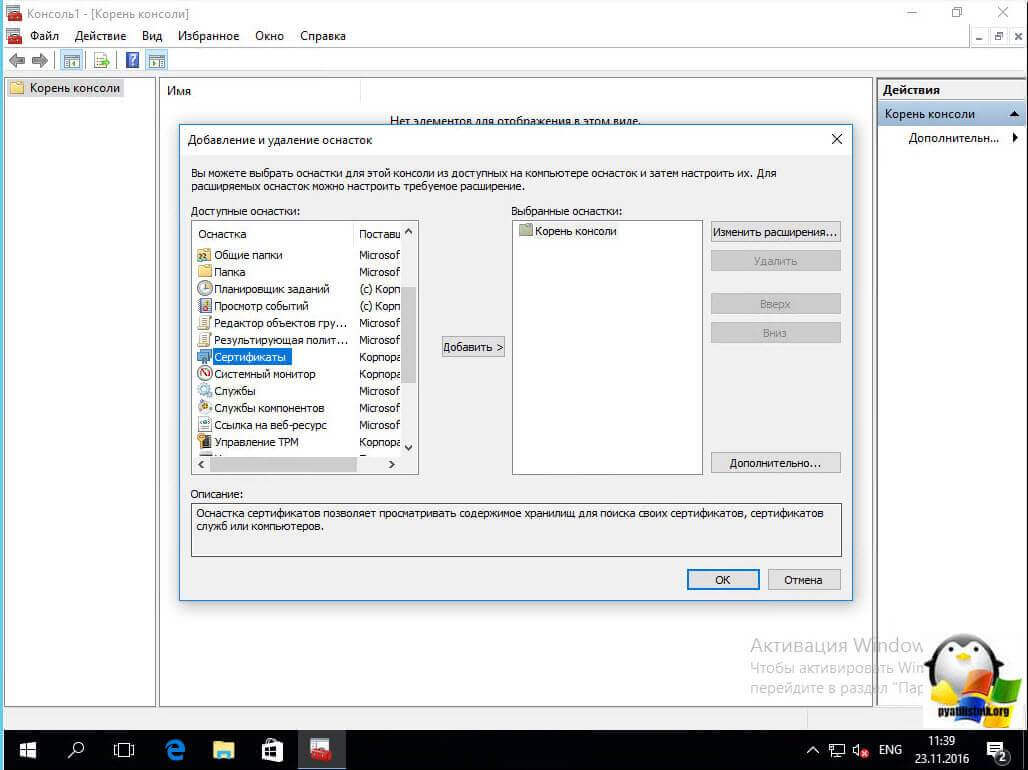

Откроется окошко добавления или удаления оснасток. В левом столбце (который называется "Доступные оснастки") ищем Сертификаты, выделяем и нажимаем "Добавить".

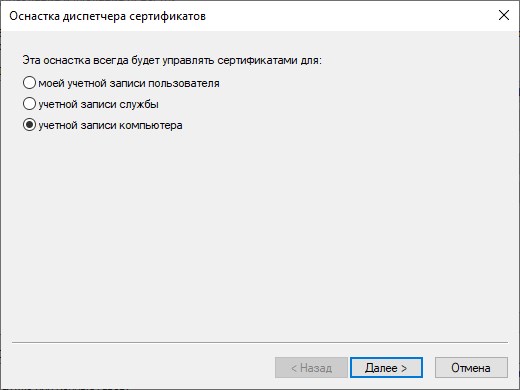

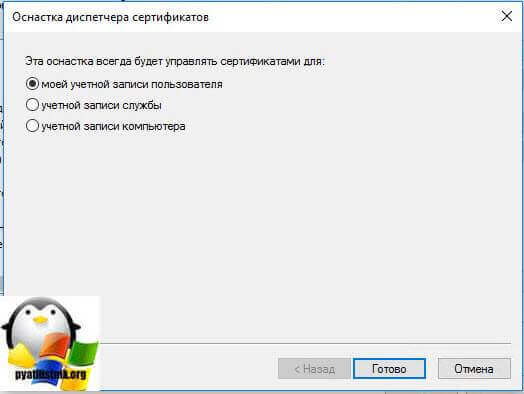

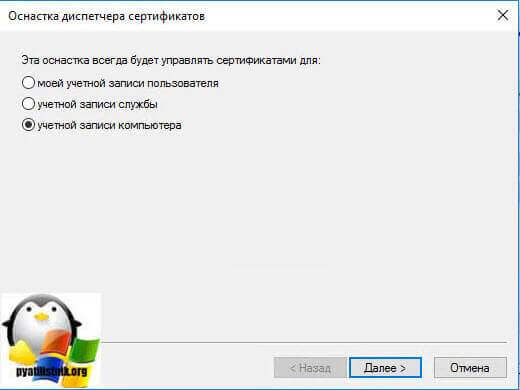

Появится окошко, в котором необходимо будет указать некоторые параметры добавляемой оснастки. В первом окне необходимо будет указать область управления сертификатами, так как заданной целью является возможность добавлять сертификаты для всех пользователей, то нужно выбрать пункт "учетной записи компьютера".

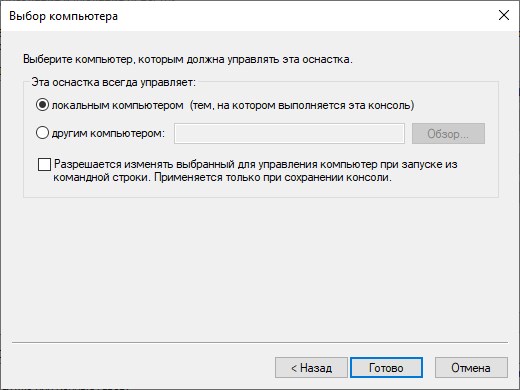

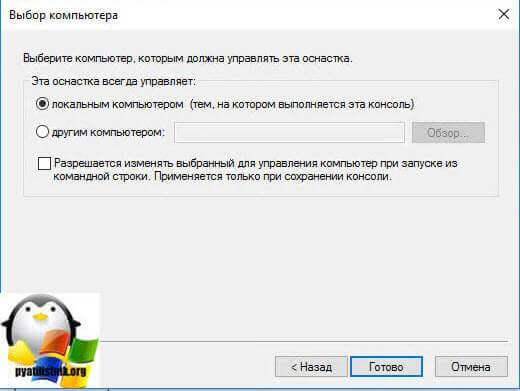

Затем, после нажатия кнопки "Далее" появится окошко, в котором необходимо будет указать, каким компьютером будет управлять данная оснастка. Если целью стоит управление локальным компьютером, то необходимо отметить пункт "Локальным компьютером", если же удаленным, то его необходимо выбрать пункт "Другим компьютером", где нужно будет указать нужный компьютер.

По закрытию окошка с выбором параметров добавляемой оснастки видим, что в правом окне доступных оснасток появились "Сертификаты (локальный компьютер)". Нажимаем "Ок".

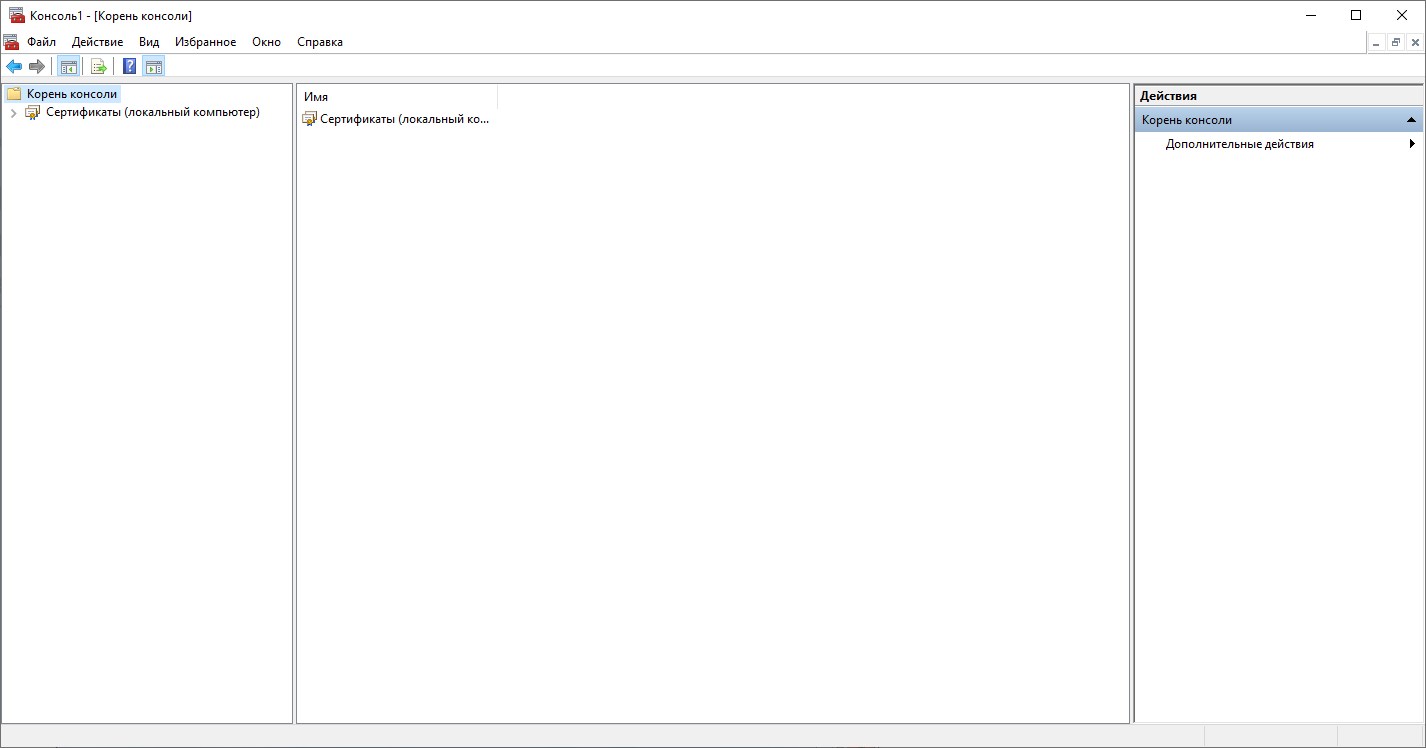

Теперь в правой части консоли нажимаем на Сертификаты (Локальный компьютер).

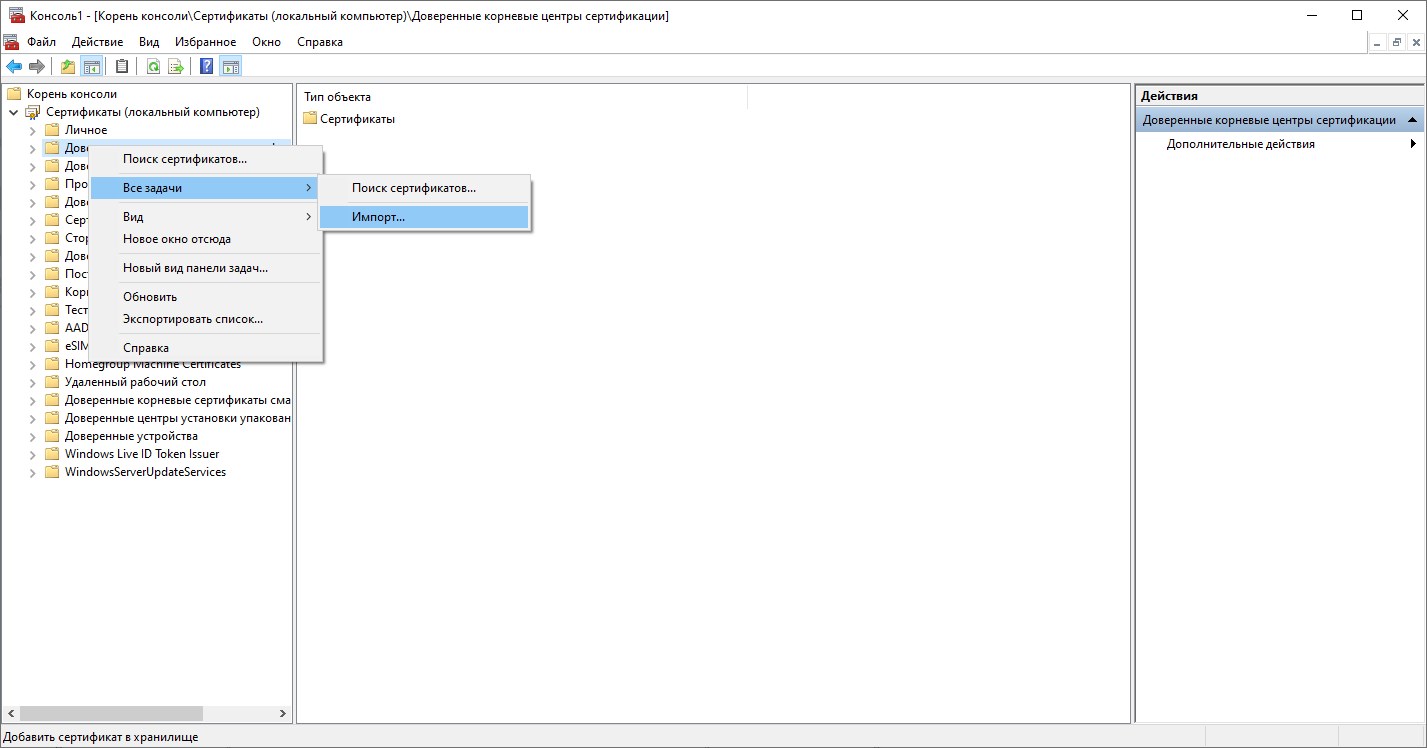

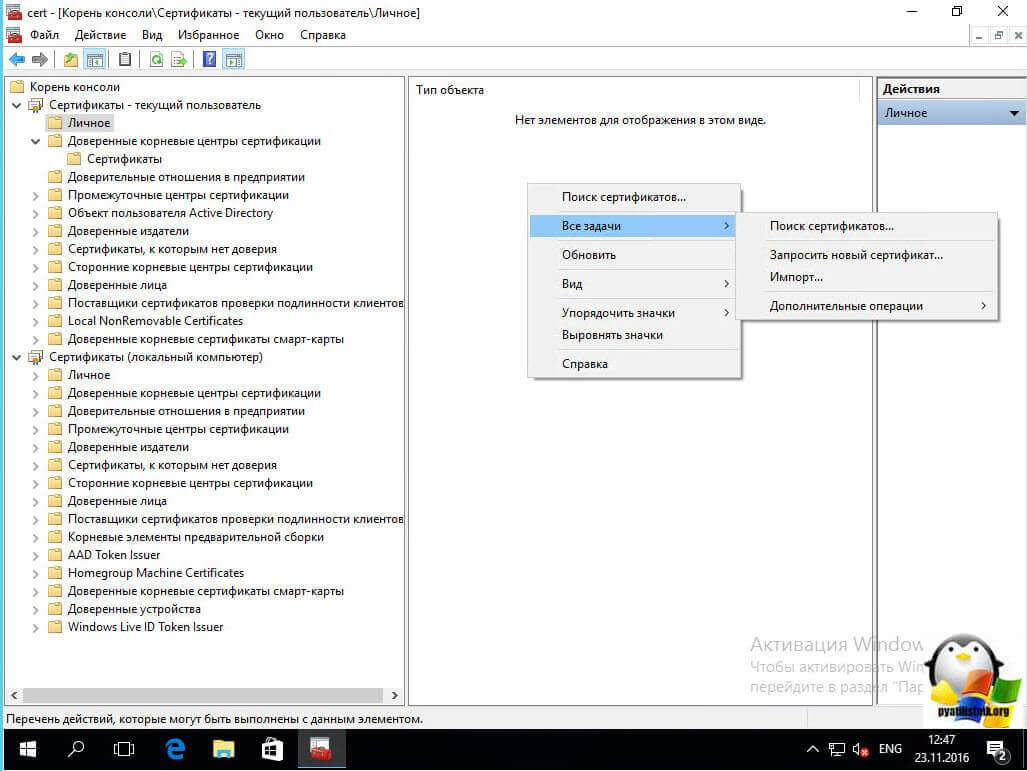

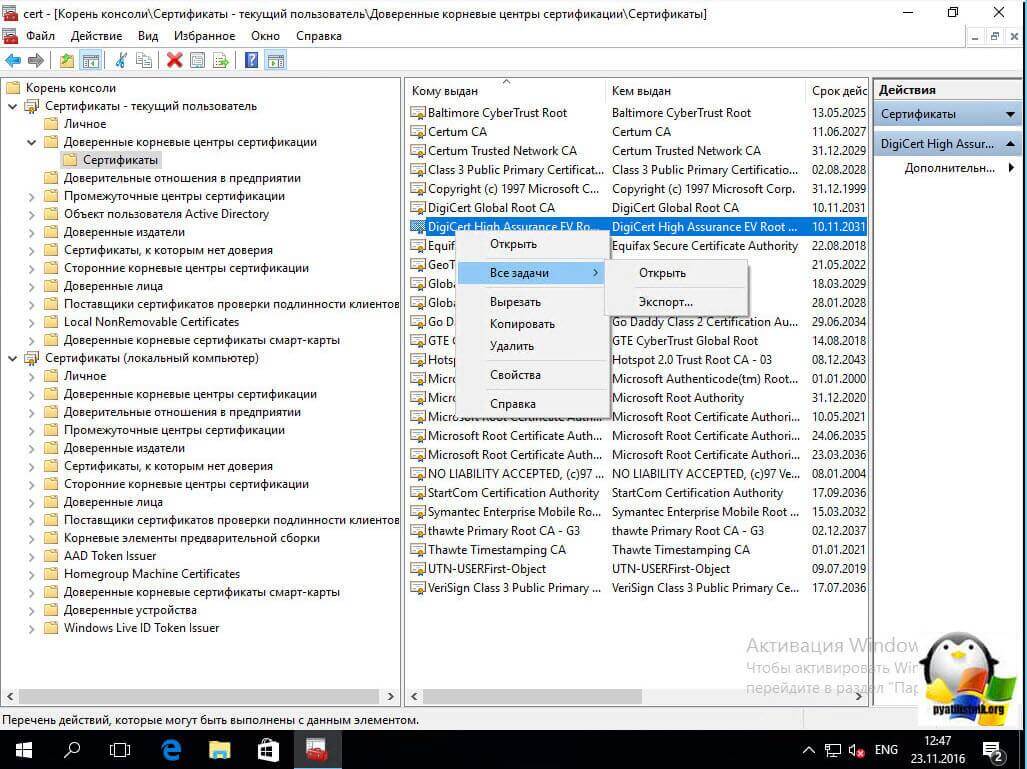

После этого откроется список доступных хранилищ сертификатов. Нажимаем на нужном хранилище правой кнопкой мыши, и выбираем пункт "Все задачи - Импорт".

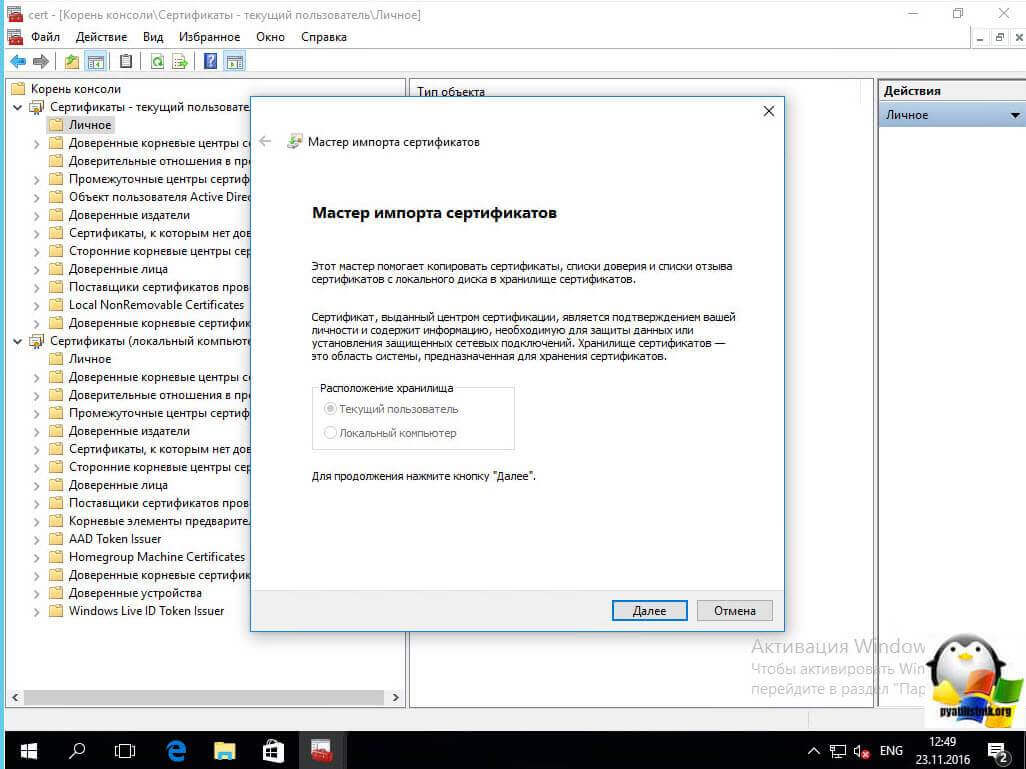

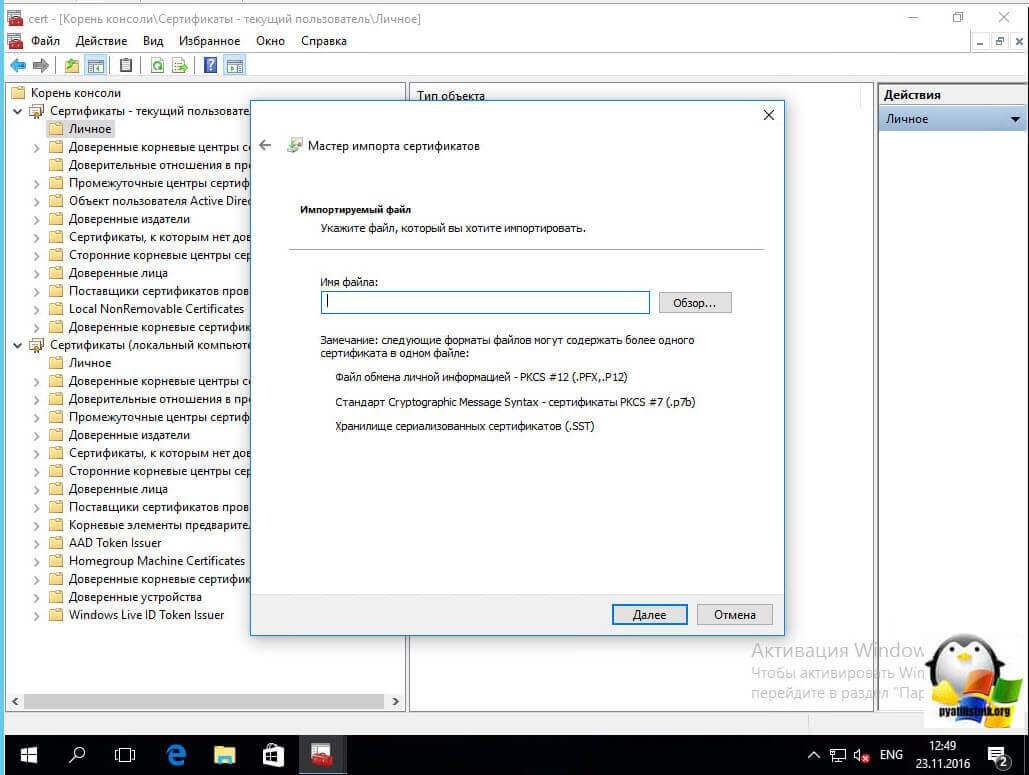

Откроется окошко импорта сертификатов. Первое окошко с приветствием можно быстро пропустить, нажав кнопку "Далее".

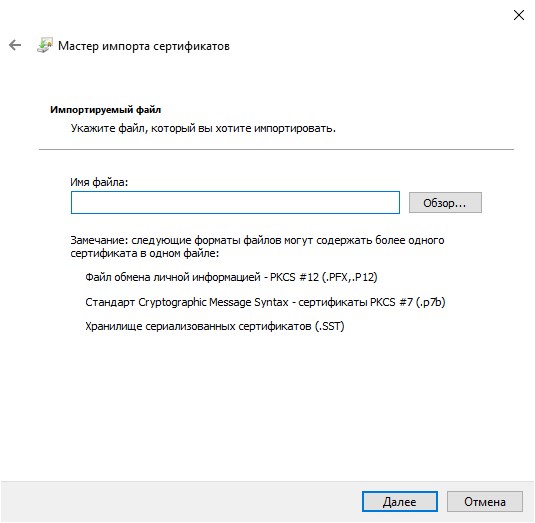

В следующем окне нужно выбрать нужный сертификат, выбрать который можно нажав кнопку "Обзор". По завершению добавления сертификата нужно нажать кнопку "Далее".

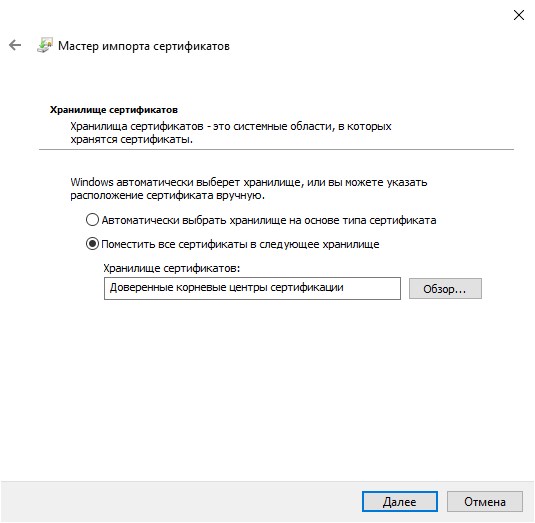

Затем нужно определить необходимое хранилище сертификатов. Ранее выбранное хранилище сертификатов будет выбрано автоматом, но в этом окошке его можно поменять.

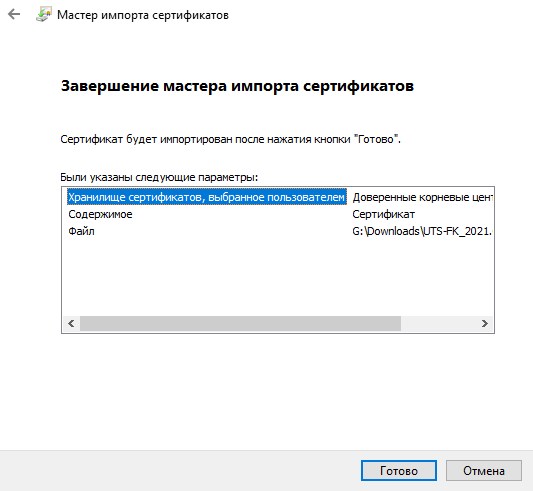

Затем, после нажатия кнопки "Далее" будет отображено окно завершения операции по импорту сертификата. Закрыть его можно нажав кнопку "Готово".

После этого появится уведомление о успешном импорте. Далее можно закрыть все ранее открытые окна, нужный сертификат был добавлен в нужное хранилище для всех пользователей на компьютере.

Системное хранилище — это коллекция, состоящая из одного или нескольких физических хранилищ на одном уровне. Для каждого системного хранилища существуют стандартные физические хранилища на уровне элементов. После открытия системного хранилища, например MY в _ системном _ хранилище сертификатов _ текущий _ пользователь, поставщик услуг магазина вызывает цертопенсторе , чтобы открыть каждое из физических хранилищ в коллекции системных хранилищ. В открытом процессе каждое из этих физических хранилищ добавляется в коллекцию системного хранилища с помощью цертаддсторетоколлектион. Все сертификаты в этих физических хранилищах доступны через коллекцию логических хранилищ систем.

Для каждого расположения системного хранилища предопределены следующие стандартные хранилища систем:

В _ системном _ хранилище CERT _ текущий _ пользователь также имеется предопределенное хранилище усердс. Для этого расположения планируется хранилище смарт-карт.

Ниже приведены системные хранилища, за которыми следуют дополнительные замечания.

_Пользователи системного _ хранилища _ сертификатов

_Хранилище системы _ сертификатов _ Пользователи системы хранятся в следующем расположении реестра:

Ниже приведены стандартные физические хранилища, связанные с этими системными хранилищами.

| Системное хранилище | Физическое хранилище |

|---|---|

| UserID \ My | . Default. LocalMachine |

| \корневой UserID | . Default. LocalMachine |

| \доверие UserID | . Default. LocalMachine |

| \ЦС UserID | . Default. LocalMachine |

Для чего знать где хранятся сертификаты в windows

Давайте я вам приведу основные причины, по которым вы захотите обладать этим знанием:

- Вам необходимо посмотреть или установить корневой сертификат

- Вам необходимо посмотреть или установить личный сертификат

- Любознательность

Ранее я вам рассказывал какие бывают сертификаты и где вы их можете получить и применять, советую ознакомиться с данной статьей, так как информация изложенная в ней является фундаментальной в этой теме.

Во всех операционных системах начиная с Windows Vista и вплоть до Windows 10 Redstone 2 сертификаты хранятся в одном месте, неком таком контейнере, который разбит на две части, один для пользователя, а второй для компьютера.

В большинстве случаев в Windows поменять те или иные настройки вы можете через mmc оснастки, и хранилище сертификатов не исключение. И так нажимаем комбинацию клавиш WIN+R и в открывшемся окне выполнить, пишем mmc.

Вы конечно можете ввести команду certmgr.msc, но таким образом вы сможете открыть только личные сертификаты

Теперь в пустой mmc оснастке, вы нажимаете меню Файл и выбираете Добавить или удалить оснастку (сочетание клавиш CTRL+M)

В окне Добавление и удаление оснасток, в поле Доступные оснастки ищем Сертификаты и жмем кнопку Добавить.

Тут в диспетчере сертификатов, вы можете добавить оснастки для:

- моей учетной записи пользователя

- учетной записи службы

- учетной записи компьютера

Я обычно добавляю для учетной записи пользователя

У компьютера есть еще дополнительные настройки, это либо локальный компьютер либо удаленный (в сети), выбираем текущий и жмем готово.

В итоге у меня получилось вот такая картина.

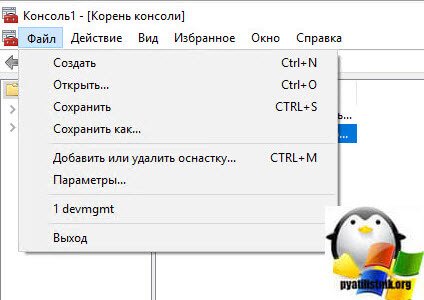

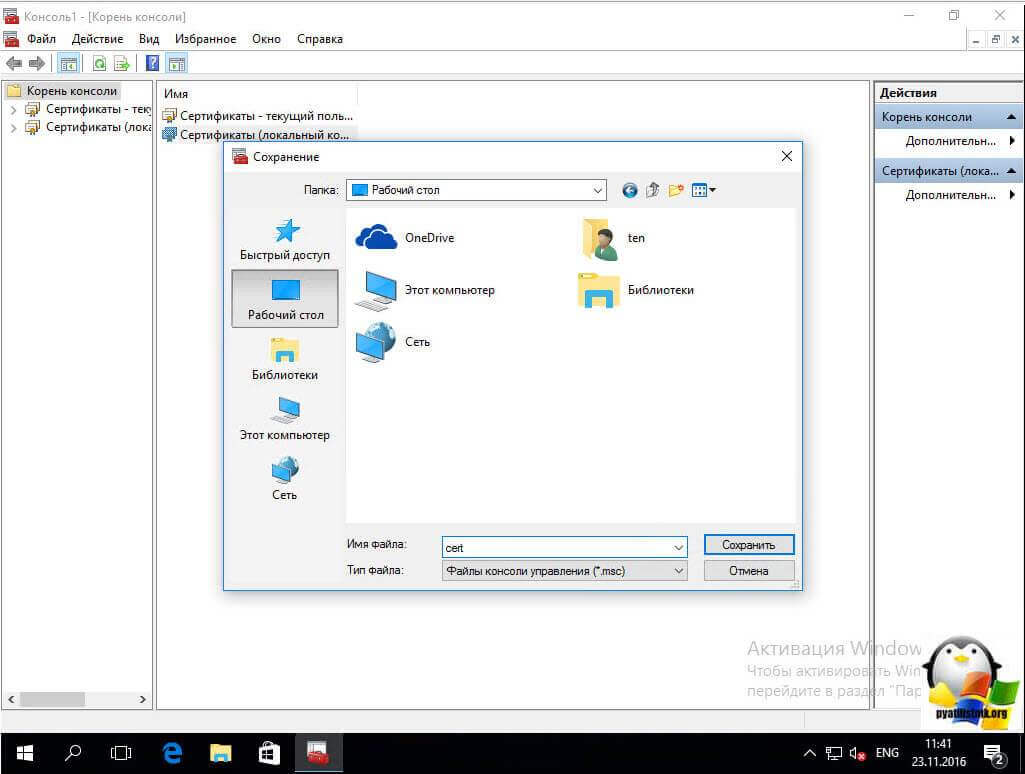

Сразу сохраним созданную оснастку, чтобы в следующий раз не делать эти шаги. Идем в меню Файл > Сохранить как.

Задаем место сохранения и все.

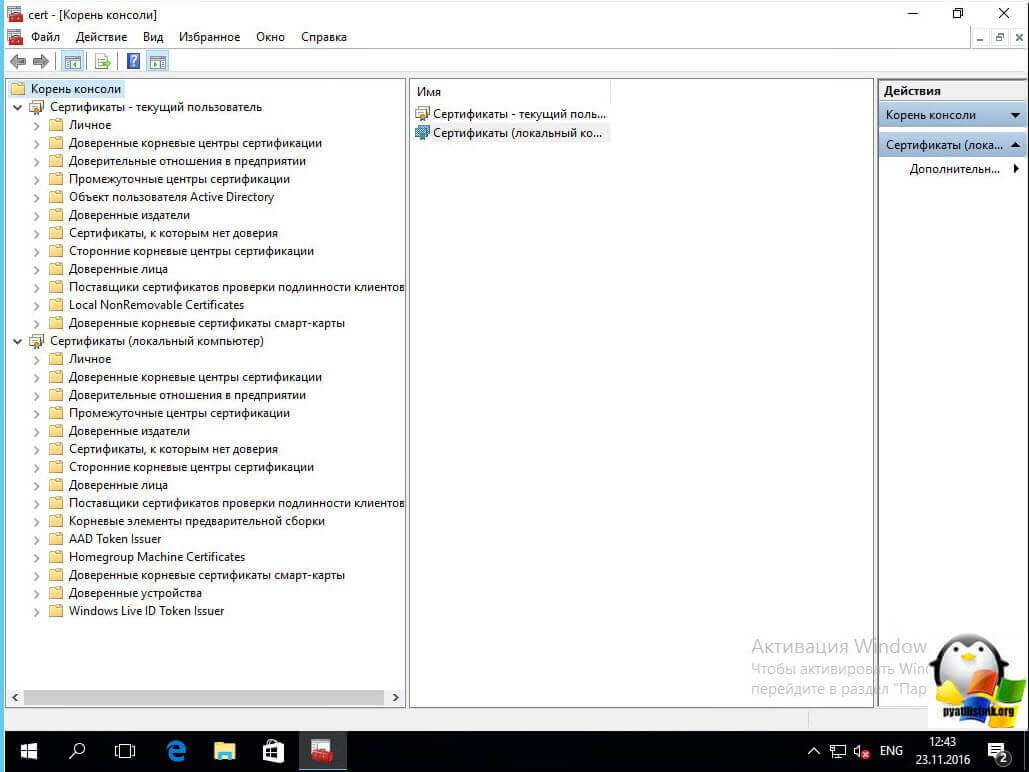

Как вы видите консоль хранилище сертификатов, я в своем примере вам показываю на Windows 10 Redstone, уверяю вас интерфейс окна везде одинаковый. Как я ранее писал тут две области Сертификаты - текущий пользователь и Сертификаты (локальный компьютер)

_системная _ _ Политика ЛОКАЛЬНОГО _ компьютера _ с сертификатом

Системные _ _ _ _ хранилища групповой политики локального компьютера с сертификатами _ находятся в следующем расположении реестра:

Когда нужно копировать сертификаты КриптоПРО в реестр

Существует ряд задач, когда удобно иметь вашу ЭЦП подпись в реестре Windows:

1. При тестировании настроенного окружения для торговых площадок, для входа на которые используется ЭЦП подпись.

2. Когда у вас виртуальная инфраструктура и нет возможности, произвести проброс USB устройств по локальной сети

3. Ситуации, когда КриптоПРО не видит USB токена

4. Ситуации, когда USB ключей очень много и нужно работать одновременно с 5-ю и более ключами, примером может служить программа по сдачи отчетности СБИС

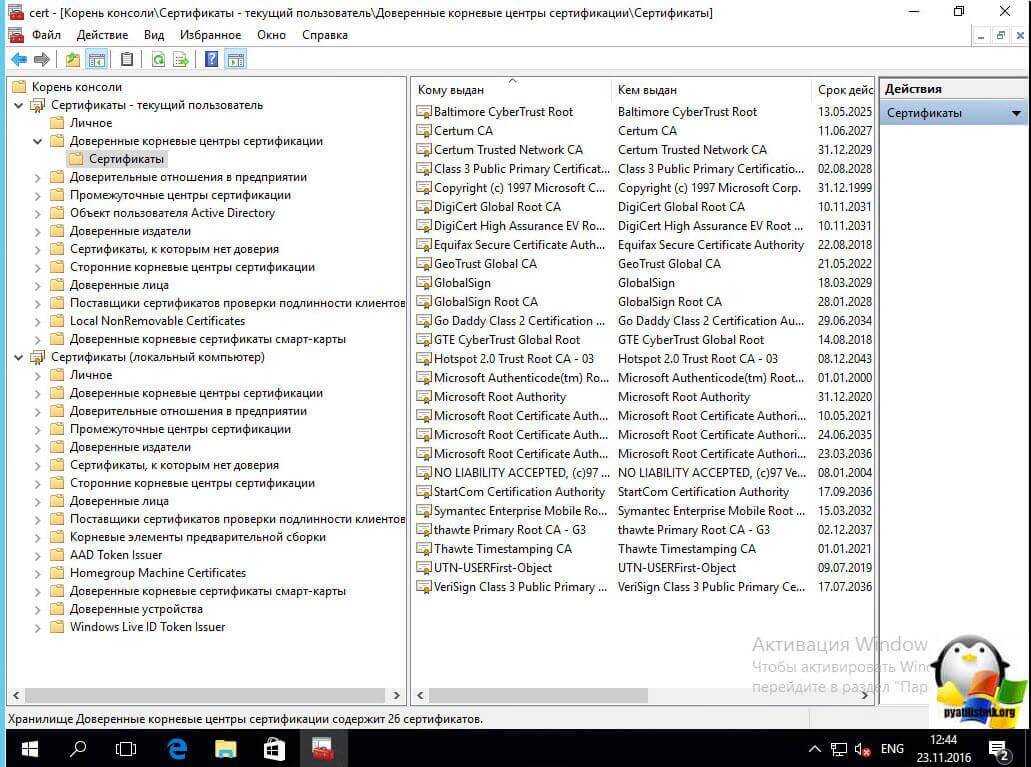

Сертификаты - текущий пользователь

Данная область содержит вот такие папки:

- Личное > сюда попадают личные сертификаты (открытые или закрытые ключи), которые вы устанавливаете с различных рутокенов или etoken

- Доверительные корневые центры сертификации > это сертификаты центров сертификации, доверяя им вы автоматически доверяете всем выпущенным ими сертификатам, нужны для автоматической проверки большинства сертификатов в мире. Данный список используется при цепочках построения доверительных отношений между CA, обновляется он в месте с обновлениями Windows.

- Доверительные отношения в предприятии

- Промежуточные центры сертификации

- Объект пользователя Active Directory

- Доверительные издатели

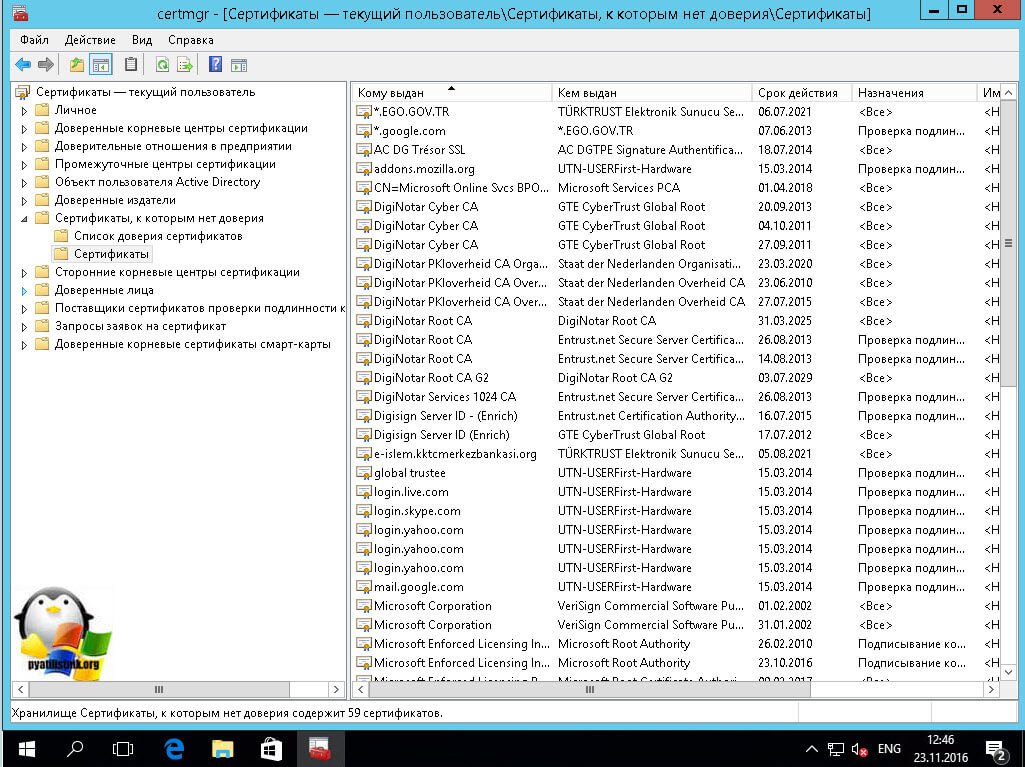

- Сертификаты, к которым нет доверия

- Сторонние корневые центры сертификации

- Доверенные лица

- Поставщики сертификатов проверки подлинности клиентов

- Local NonRemovable Certificates

- Доверительные корневые сертификаты смарт-карты

В папке личное, по умолчанию сертификатов нет, если вы только их не установили. Установка может быть как с токена или путем запроса или импорта сертификата.

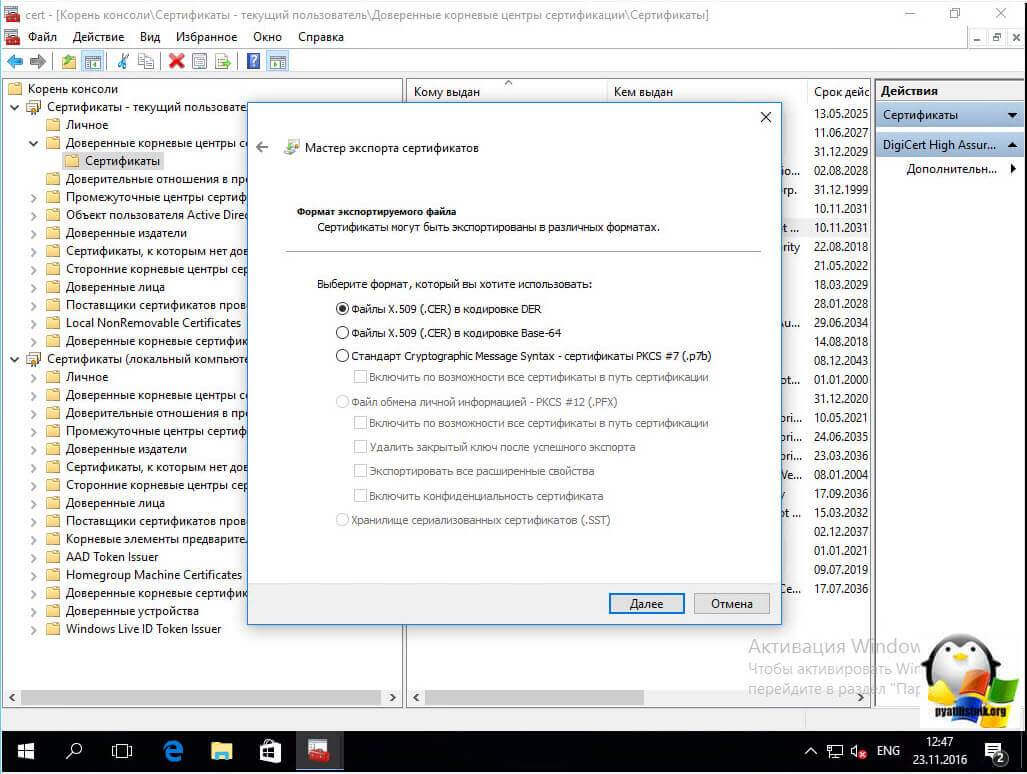

В мастере импортирования вы жмете далее.

далее у вас должен быть сертификат в формате:

На вкладке доверенные центры сертификации, вы увидите внушительный список корневых сертификатов крупнейших издателей, благодаря им ваш браузер доверяет большинству сертификатов на сайтах, так как если вы доверяете корневому, значит и всем кому она выдал.

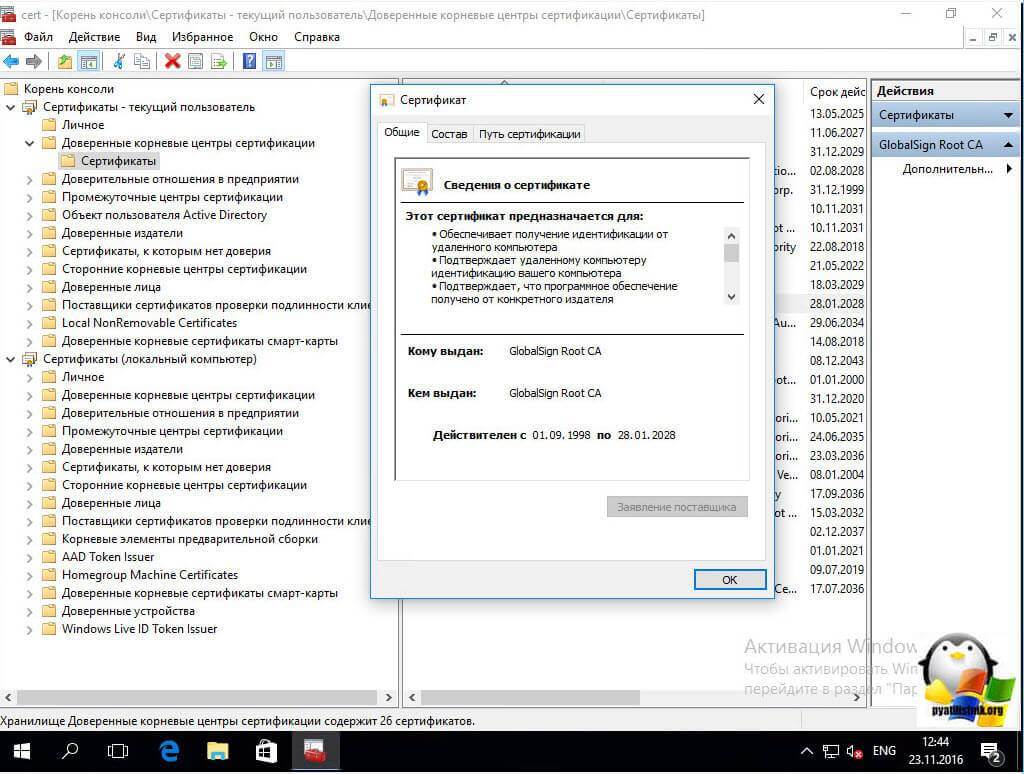

Двойным щелчком вы можете посмотреть состав сертификата.

Из действий вы их можете только экспортировать, чтобы потом переустановить на другом компьютере.

Экспорт идет в самые распространенные форматы.

Еще интересным будет список сертификатов, которые уже отозвали или они просочились.

Список пунктов у сертификатов для компьютера, слегка отличается и имеет вот такие дополнительные пункты:

- AAD Token Issue

- Windows Live ID Token

- Доверенные устройства

- Homegroup Machine Certificates

Думаю у вас теперь не встанет вопрос, где хранятся сертификаты в windows и вы легко сможете найти и корневые сертификаты и открытые ключи.

Популярные Похожие записи:

Remarks

Дополнительные физические хранилища могут быть связаны с системным хранилищем с помощью цертрегистерфисикалсторе.

_Хранилища системы _ сертификатов _ и хранилища _ _ пользователей в хранилище системы сертификатов _ открываются путем добавления имени хранилища в строку, переданную в пвпара с помощью службы или имени пользователя, например ServiceName \ Trust или . По умолчанию \ My. _ _ _ Расположение пользователей службы хранилища системы сертификатов или _ хранилища систем сертификатов _ _ может открыть то же хранилище в _ _ текущей службе системы сертификации _ или в _ системном _ хранилище сертификатов _ текущий пользователь с _ помощью текстового идентификатора безопасности (SID) текущей службы или пользователя.

_ _ _ _ При загрузке компьютера или входе в систему на клиентском компьютере хранятся учетная запись групповая политика пользователя для хранилища систем сертификатов _ и _ _ _ _ Групповая политика локального компьютера _ Групповая политика с сертификатами в сети. Эти магазины могут быть обновлены на клиентском компьютере после запуска или входа в систему при изменении GPT на сервере домена администратором. Функция цертконтролсторе позволяет получать уведомления о приложении при изменении хранилищ в любом из этих расположений.

Следующие расположения системных хранилищ можно открыть удаленно:

- _ _ _ локальный _ компьютер хранилища сертификатов

- _ _ _ _ _ Групповая политика локального компьютера хранилища _ сертификатов

- _ _ службы хранилища систем _ сертификатов

- _Пользователи системного _ хранилища _ сертификатов

Расположения системных хранилищ открываются удаленно путем добавления имени хранилища в строку, переданную в пвпара , с именем компьютера. Примеры имен удаленных систем хранения:

начиная с Windows Vista, диспетчер Plug and Play (PnP) выполняет проверку подписи драйвера во время установки устройства и драйвера. Однако диспетчер PnP может успешно проверить цифровую подпись только в том случае, если выполняются следующие условия.

Сертификат подписи, использованный для создания подписи, был выдан центром сертификации (ЦС).

Соответствующий корневой сертификат для центра сертификации устанавливается в хранилище сертификатов доверенных корневых центров сертификации. таким образом, хранилище сертификатов доверенных корневых центров сертификации содержит корневые сертификаты всех центров сертификации, которые Windows доверять.

По умолчанию хранилище сертификатов Доверенных корневых центров сертификации настроено с набором общедоступных центров сертификации, удовлетворяющих требованиям Программы корневых сертификатов Майкрософт. Администраторы могут настроить набор доверенных центров сертификации по умолчанию и установить собственный частный ЦС для проверки программного обеспечения.

Примечание . Частный ЦС вряд ли будет доверенным за пределами сетевой среды.

Наличие действительной цифровой подписи гарантирует подлинность и целостность пакета драйверов. Однако это не означает, что конечный пользователь или системный администратор неявно доверяет издателю программного обеспечения. Пользователь или администратор должен решить, следует ли устанавливать или запускать приложение в отдельности, исходя из сведений о издателе и приложении программного обеспечения. По умолчанию издатель является доверенным только в том случае, если его сертификат установлен в хранилище сертификатов «Доверенные издатели».

Имя хранилища сертификатов доверенных корневых центров сертификации — root. Корневой сертификат частного ЦС можно вручную установить в хранилище сертификатов доверенных корневых центров сертификации на компьютере с помощью средства CertMgr .

Примечание . Для политики проверки подписи драйверов, используемой диспетчером PnP, требуется, чтобы корневой сертификат частного ЦС был ранее установлен в версии локального компьютера хранилища сертификатов корневых центров сертификации. Дополнительные сведения см. в статье Хранилища сертификатов "Локальный компьютер" и "Текущий пользователь".

Дополнительные сведения о подписывании драйверов см. в статье о политике подписывания драйверов.

_ _ службы хранилища систем _ сертификатов

Системные _ хранилища служб сертификатов системы сертификации _ _ находятся в следующем расположении реестра:

Ниже приведены стандартные физические хранилища, связанные с этими системными хранилищами.

| Системное хранилище | Физическое хранилище |

|---|---|

| ServiceName \ My | . Параметры |

| \Корневой каталог ServiceName | . Default. LocalMachine |

| \Доверие ServiceName | . Default. LocalMachine |

| \Центр сертификации ServiceName | . Default. LocalMachine |

Читайте также: