Компьютерный вирус обычно срабатывает при очень большом числе обращений к серверу ответы

Вопрос 2. Если по электронной почте пришел спам, то лучше всего:

- сохранить его на жестком диске в виде архива;

- прочитать все тексты и приложения и удалить ненужное;

- записать адрес источника и выяснить затем его IP-адрес;

- удалить все, не читая.

Вопрос 3. Компьютерный вирус обычно срабатывает:

- при очень большом числе обращений к серверу;

- во время отсутствия пользователя;

- используя IP-адрес компьютера;

- перехватывая управление от работающей программы.

Вопрос 4. АРМ - это система: (Автоматизированное рабочее место (АРМ) - программно-технический комплекс, предназначенный для автоматизации деятельности определенного вида.)

- автоматического ведения работ профессионала;

- автоматизированного ведения работ профессионала;

- автоматизации работы менеджера;

- автоматического составления расписания работ.

Вопрос 5. Отличительная сторона информационного общества:

- информационная конфиденциальность;

- массовое производство компьютеров во всех странах;

- информационная открытость;

- организация конференций и диспутов.

Вопрос 6. Глобализация подразумевает унификацию: (приведение к единообразию, к единой форме или системе)

- политического строя;

- национальных экономик;

- социального положения;

- медицинских систем.

Вопрос 7. "Электронное правительство" - это:

- инфраструктура;

- кабинет министров;

- интернет-сообщество;

- проект.

Вопрос 8. Наиболее типично нарушение в Интернете в области:

- административного права;

- прав интеллектуальной собственности;

- уголовного права;

- гражданского права.

Вопрос 9. Наиболее распространенными являются следующие классы угроз:

- ошибки эксплуатации и изменения режима работы системы;

- непреднамеренные действия;

- продажа нелицензионного программного обеспечения;

- использование старой техники.

Вопрос 10. Основная цель концепции государственной информационной политики РФ:

1. Сформировать у учащихся минимальные представления о правовом регулировании проблем, связанных с информацией.

2. Познакомить с основными видами правонарушений в информационной сфере.

3. Обозначить проблему информационной безопасности.

4. Сформировать представление об информационной этике и праве.

· Рассказать об основных законодательных актах в информационной сфере.

· Назвать способы защиты от несанкционированного доступа к информации.

· Ввести понятие «информационная этика», «информационное право», «информационная безопасность», повторить основные положения Доктрины информационной безопасности Российской Федерации.

· Познакомить обучающихся с сетевым этикетом.

· Через решение практических задач научить соблюдать правовые и этические нормы в информационной сфере деятельности.

Оборудование:

Компьютерный класс, медиапроектор, доступ в Интернет.

За последние годы в Российской Федерации реализован комплекс мер по совершенствованию обеспечения ее информационной безопасности.

Начато формирование базы правового обеспечения информационной безопасности. Приняты Закон Российской Федерации "О государственной тайне", Основы законодательства Российской Федерации об Архивном фонде Российской Федерации и архивах, федеральные законы "Об информации, информатизации и защите информации", "Об участии в международном информационном обмене", ряд других законов, развернута работа по созданию механизмов их реализации, подготовке законопроектов, регламентирующих общественные отношения в информационной сфере.

Осуществлены мероприятия по обеспечению информационной безопасности в федеральных органах государственной власти, органах государственной власти субъектов Российской Федерации, на предприятиях, в учреждениях и организациях независимо от формы собственности. Развернуты работы по созданию защищенной информационно-телекоммуникационной системы специального назначения в интересах органов государственной власти.

Успешному решению вопросов обеспечения информационной безопасности Российской Федерации способствуют государственная система защиты информации, система защиты государственной тайны, системы лицензирования деятельности в области защиты государственной тайны и системы сертификации средств защиты информации.

Вместе с тем анализ состояния информационной безопасности Российской Федерации показывает, что ее уровень не в полной мере соответствует потребностям общества и государства.

Некоторые законы, действующие в информационной сфере в Российской Федерации.

1. ФЗ РФ №149-ФЗ «Об информации, информационных технологиях и о защите информации», принят Государственной думой 8 июля 2006 года, одобрен Советом Федерации 14 июля 2006 года

Закон РФ "О правовой охране программ для ЭВМ и баз данных" , подписан Президентом Российской Федерации Б.Ельциным, 23 сентября 1992 года N 3523-1

2. Преступления в сфере компьютерной информации. Уголовный кодекс РФ.

3. ФЗ РФ №152-ФЗ «О персональных данных», принят Государственной думой 8 июля 2006 года, одобрен Советом Федерации 14 июля 2006 года.

Необеспеченность прав граждан на доступ к информации, манипулирование информацией вызывают негативную реакцию населения, что в ряде случаев ведет к дестабилизации социально-политической обстановки в обществе.

Решение задач из практикума

Небольшая компьютерная фирма занималась продажей компьютеров с предустановленной нелицензионной версией операционной системы Windows XP. Она имеет легально закупленную ранее у компании — представителя фирмы Microsoft лицензионную версию Windows-2000, которая устанавливалась ранее на продаваемые компьютеры. Является ли установка Windows XP нарушением лицензионных прав и почему?

1. Сотрудник экологической службы военного завода из экологических побуждений передал корреспонденту газеты правдивую информацию о состоянии загрязнения на заводе. Газета из соображений реализации тиража преподнесла эту информацию в отягощенном виде. Нарушено ли здесь информационное право? Опишите сценарий разбирательства.

2. В служебные обязанности сетевого администратора фирмы входит ежедневный антивирусный контроль. Из-за спешки он однажды не сделал этого, в результате чего вирус уничтожил важные данные. Администратором и другими сотрудниками фирмы было потеряно достаточно большое время и большие ресурсы для восстановления утерянных данных. Руководство фирмы решило вычесть из зарплаты сетевого администратора все понесенные затраты. Право ли руководство фирмы и почему? Опишите сценарий разбирательства.

3. Некто разместил копии фотографий из публичного журнала с широко известной торговой маркой на своем интернет-сайте. Нарушил ли он Закон об авторском праве и почему? Опишите сценарий разбирательства.

Закрепленные в Конституции права граждан на неприкосновенность частной жизни, личную и семейную тайну, тайну переписки практически не имеют достаточного правового, организационного и технического обеспечения. Неудовлетворительно организована защита собираемых федеральными органами государственной власти, органами государственной власти субъектов Российской Федерации, органами местного самоуправления данных о физических лицах (персональных данных).

Для закрепления изученной темы:

Разобрать пример.

Николай Новиков работает в редакции газеты. Ему нужно написать статью о компьютерных технологиях. Николай копирует часть информации с одного из веб-сайтов и использует ее в своей статье. Однако он не ссылается на источник, откуда взята данная информация. После публикации статьи Николай сталкивается с юридическими проблемами из-за нарушения авторского права. Это связано с тем, что он использовал интеллектуальную собственность без разрешения владельца.

Любая доступная в Интернете информация является интеллектуальной собственностью, которая по закону принадлежит создавшему ее лицу. Например, если Вы опубликовали на веб-сайте статью, данная статья является вашей интеллектуальной собственностью. Как владелец интеллектуальной собственности, Вы обладаете эксклюзивными правами на следующие виды деятельности:

· Копирование, воспроизведение или распространение собственности.

· Совместное использование прав на собственность или их продажа.

· Бесплатная передача прав на собственность.

Фактические права на интеллектуальную собственность могут варьироваться в зависимости от разрешений, полученных от владельца.

Использование интеллектуальной собственности без разрешения владельца запрещено. Существуют законы, защищающие права людей на интеллектуальную собственность. Такие законы называются законами об авторском праве. Нарушение таких законов может вызвать юридические проблемы.

Юридические вопросы, связанные с использованием материалов, охраняемых авторским правом

На веб-сайте Вы можете получить разрешение на загрузку охраняемой авторским правом информации. Однако при загрузке такой информации Вы можете столкнуться с юридическими последствиями. Как правило, размещенная на веб-сайте информация официально охраняется авторским правом и сопровождается уведомлением об авторском праве или помечена специальным знаком. Однако отсутствие такого уведомления или знака еще не означает, что информация не охраняется авторским правом. Согласно законодательству об авторском праве Великобритании, как только человек облек идею или концепцию в физическую форму, работа автоматически становится материалом данного лица, который охраняется авторским правом. Таким же образом, согласно законодательству об авторском праве США, владелец авторского права обладает эксклюзивными правами на материалы, охраняемые авторским правом, даже без официальной регистрации авторского права.

Нарушение авторского права в любой форме является наказуемым правонарушением. Владелец авторского права может подать судебный иск против лица, нарушившего закон об авторском праве, или может потребовать крупную компенсацию за такое нарушение. Поэтому, прежде чем загружать какую-либо информацию с веб-сайта, ознакомьтесь с международным и местным законодательством об авторском праве.

Легальное использование материалов,

охраняемых авторским правом

В следующей таблице приведены примеры легального использования материалов, охраняемых авторским правом.

Легальное использование

Использование охраняемых авторским правом материалов в обучающих целях

Использование Вами небольших объемов охраняемых авторским правом материалов в обучающих целях с указанием источника является добросовестным использованием таких материалов. Например, в школьном или университетском задании Вы можете использовать материалы из книги в небольшом объеме с указанием названия данной книги. Аналогично, если Вы пишете рецензию на книгу, Вы можете цитировать отрывки из данной книги.

Использование ссылок вместо использования загруженных материалов

Вместо того чтобы копировать материалы с веб-сайтов и использовать их в своей работе, можно привести ссылки на данные материалы. Например, Вы хотите упомянуть в своей статье материалы, опубликованные на определенном веб-сайте. Вместо того, чтобы копировать данные материалы с веб-сайта, просто приведите ссылку на данный веб-сайт в своей статье. Таким образом Вы полностью избежите плагиата материалов, охраняемых авторским правом.

Использование охраняемых авторским правом материалов с разрешения владельца

Вы можете использовать охраняемые авторским правом материалы в своей работе, получив на это разрешение от владельца авторских прав. В большинстве случаев для использования таких материалов требуется письменное разрешение.

Помните о том, что владелец авторских прав может на свое усмотрение:

·

Выдать разрешение на использование охраняемых авторским правом материалов или отказать в выдаче такого разрешения.

·

Дать право на использование какой-либо части охраняемого авторским правом материала или всего материала.

·

Брать оплату за выдачу разрешения на использование охраняемых авторским правом материалов.

·

Определять условия использования охраняемых авторским правом материалов. Например, Вам может быть разрешено загрузить охраняемое авторским правом программное обеспечение и передавать его другим пользователям, но не разрешено использовать его для извлечения прибыли.

Если срок действия авторского права на материалы истек либо идея или процесс, используемые в охраняемых авторским правом материалах, стали общеизвестными, данные материалы или идею можно использовать без получения разрешения.

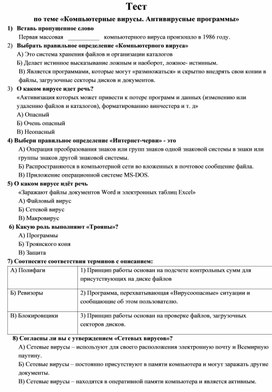

Первая массовая __________ компьютерного вируса произошло в 1986 году.

2) Выбрать правильное определение «Компьютерного вируса»

А) Это система хранения файлов и организации каталогов

Б) Делает истинное высказывание ложным и наоборот, ложное- истинным.

В) Является программами, которые могут «размножаться» и скрытно внедрять свои копии в файлы, загрузочные секторы дисков и документов.

3) О каком вирусе идет речь?

«Активизация которых может привести к потере программ и данных (изменению или удалению файлов и каталогов), форматированию винчестера и т. д»

А) Опасный

Б) Очень опасный

В) Неопасный

5) О каком вирусе идёт речь

«Заражают файлы документов Word и электронных таблиц Excel »

А) Файловый вирус

Б) Сетевой вирус

В) Макровирус

6) Какую роль выполняют «Трояны»?

А) Программы

Б) Троянского коня

В) Защита

7) Соотнесите соответствия терминов с описанием:

1) Принцип работы основан на подсчете контрольных сумм для присутствующих на диске файлов

2) Программа, перехватывающая «Вирусоопасные» ситуации и сообщающие об этом пользователю.

3) Принцип работы основан на проверке файлов, загрузочных секторов дисков.

8) Согласны ли вы с утверждением «Сетевых вирусов»?

А) Сетевые вирусы – используют для своего расположения электронную почту и Всемирную паутину.

Б) Сетевые вирусы – постоянно присутствуют в памяти компьютера и могут заражать другие документы.

В) Сетевые вирусы – находятся в оперативной памяти компьютера и является активным.

9) Какой вирус ведет себя так же, как файловый, то есть может заражать файлы при обращении к ним компьютера?

А) Интернет-черви

Б) Ревизоры

В) Загрузочные

10) Какие типы компьютерных вирусов существуют?

___________ , ____________ , ___________ , __________ .

11) Какое название по отношению к компьютерным программам перешло к нам из биологии именно по признаку способности к саморазмножению: _______________________________________________________

12) О каком вирусе идет речь?

«Могут привести к сбою и зависанию при работе компьютера»

А) Файловый

Б) Опасный

В) Загрузочный

13) Этапы действия программного вируса:

А) Размножение, вирусная атака.

В) Запись в файл, размножение, уничтожение.

Б) Запись в файл, размножение.

14) Какие программы относятся к антивирусным?

А ) AVP, DrWeb, Norton AntiVirus.

Б ) MS-DOS, MS Word, AVP .

В ) MS Word, MS Excel, Norton Commander .

15) Какие существуют вспомогательные средства защиты?

А) Административные методы и антивирусные программы.

Б) Аппаратные средства.

В) Программные средства.

16) В чем заключается размножение программного вируса?

А) Программа-вирус один раз копируется в теле другой программы.

Б) Вирусный код неоднократно копируется в теле другой программы.

17) Ответьте на вопрос «Что называется вирусной атакой?»

18) Ответьте на вопрос «Какие существуют методы реализации антивирусной защиты?»

19) На чем основано действие антивирусной программы?

А) На ожидании начала вирусной атаки

Б) На сравнении программных кодов с известными вирусами

В) На удалении зараженных файлов

20) Какие существуют основные средства защиты данных?

А) Аппаратные средства

Б) Программные средства

В) Резервное копирование наиболее ценных данных

1) Эпидемия

2) В

3) Б

4) Б

5) В

6) Б

7)

Внимание! Все тесты в этом разделе разработаны пользователями сайта для собственного использования. Администрация сайта не проверяет возможные ошибки, которые могут встретиться в тестах.

Список вопросов теста

Вопрос 1

К биометрической системе защиты относятся:

- Антивирусная защита

- Защита паролем

- Физическая защита данных

- Идентификация по радужной оболочке глаз

- Идентификация по отпечаткам пальцев

Вопрос 2

Сопоставьте названия антивирусных программ и изображений:

Вопрос 3

Выберите правильные утверждения

- На Web-страницах могут находится сетевые черви

- Чтобы защитить компьютер недостаточно только установить антивирусную программу

- Если компьютер не подключен к сети Интернет, в него не проникнут вирусы

- Файловые вирусы заражают файлы с расширениями *.doc, *.ppt, *.xls

- Почтовый червь активируется в тот момент, когда к вам поступает электронная почта

Вопрос 4

Сетевые черви - это.

- Вирусы, которые проникнув на компьютер, блокируют работу сети

- Хакерские утилиты управляющие удаленным доступом компьютера

- Вредоносные программы, устанавливающие скрытно от пользователя другие вредоносные программы и утилиты

- Вирусы, которые внедряются в документы под видом макросов

- Вредоносные программы, которые проникают на компьютер, используя сервисы компьютерных сетей

Вопрос 5

Отметьте составные части современного антивируса

- Межсетевой экран

- Сканер

- Модем

- Принтер

Вопрос 6

К вредоносным программам относятся:

- Межсетевой экран

- Шпионские программы

- Программы-шутки

- Потенциально опасные рекламные программы

- Брандмауер

Вопрос 7

Как вирус может появиться в компьютере?

- при работе с макросами

- самопроизвольно

- при работе компьютера в сети

- при решении математической задачи

Вопрос 8

Какие программы не относятся к антивирусным?

- программы-фаги

- программы-детекторы

- программы сканирования

- программы-ревизоры

Вопрос 9

Как происходит заражение "почтовым" вирусом?

- при получении с письмом, присланном по e-mail, зараженного файла

- при открытии зараженного файла, присланного с письмом по e-mail

- при подключении к почтовому серверу

- при подключении к web-серверу, зараженному "почтовым" вирусом

Вопрос 10

Заражению компьютерными вирусами могут подвергнуться .

- графические файлы

- звуковые файлы

- видеофайлы

- программы и документы

Вопрос 11

Вставьте нужное слово:

Информационная культура определяется уровнем . общества.

Вопрос 12

К методам защиты информации относятся:

- административные меры

- программно-технические меры

- законодательные меры

- воспитательные меры

Вопрос 13

- Закон «О правовой охране программ для ЭВМ и баз данных»

- Закон «Об информации, информатизации и защите информации»

- Раздел в уголовном кодексе РФ «Преступления в сфере компьютерной информации»

Вопрос 14

Добавьте определение:

Виртуальные диски, запись и считывание информации с которых, сопровождается шифрованием/дешифрованием в реальном времени называются .

Вопрос 15

К программно-техническим мерам защиты информации не относится:

- Защита от компьютерных вирусов

- Правило эксплуатации ЭВМ и их сетей

- Шифрование данных

- Резервное копирование информации

- Ограничение доступа к устройствам и файловой системе

- Контроль внешнего трафика с помощью межсетевых экранов (брандмауэров)

Вопрос 16

Допишите по смыслу слово с маленькой буквы и в нужном падеже.

Вид компьютерного мошенничества, целью которого является создание подложного сайта - это .

Вопрос 17

Допишите слово по смыслу с маленькой буквы и в нужном падеже.

Анонимные не запрошенные массовые рассылки электронной пoчты - это.

Вопрос 18

Добавьте слово по смыслу и в нужном падеже.

Программисты, использующие ошибки в коде приложений для внедрения в компьютерную систему с целью кражи конфиденциальных данных, установки вредоносных программ или для рассылки спама - это.

Вопрос 19

- Таргетированная атака -

- Хакерская атака -

- DDos-атака -

- Промышленная угроза -

Вопрос 20

Вставьте слово по смыслу в нужном падеже:

Сеть компьютеров, которые управляются хакерами удаленно - это . сети

Вопрос 21

Добавьте слово по смыслу в нужном числе и падеже:

Один из самых распространенных видов нежелательного программного обеспечения, предназначенный для несанкционированного сбора данных с пользовательского устройства - это . программа

Вопрос 22

Добавьте слово по смыслу с маленькой буквы в нужном падеже:

Информационное противоборство с целью нанесения ущерба важным структурам противника, подрыва его политической и социальной систем, а также дестабилизации общества и государства противника. - это информационная .

Вопрос 23

Вставьте слово по смыслу с маленькой буквы в нужном падеже:

Форма межгосударственного соперничества, реализуемая посредством оказания информационного воздействия на системы управления других государств и их вооруженных сил, а также на политическое и военное руководство и общество в целом - это . противоборство.

Тест по информатике по теме: Защита от вредоносных программ (учебник: Н.Д. Угринович. Информатика и ИКТ. Базовый уровень. 11 класс) содержит 2 варианта (15 вопросов) предназначен для тематического контроля (безмашинный вариант) с целью проверки знаний обучающихся. Архив содержит 3 файла: ответы, вариант 1, вариант 2.

Просмотр содержимого документа

«Вар. 2. ТЕСТ вредон. программы»

Вариант 2. 11 класс. Тест: Вредоносные программы.

1. Вопрос: Сопоставьте номер изображения и

название программы

1)

2)

3)

4)

5)

6)

1) Antivirus Kaspersky; 2) Antivir; 3) Nod 32; 4) Avast; 5) Antivirus Panda; 6) DrWeb.

2. Вопрос: RAID-массив - это.

Выберите один из 5 вариантов ответа:

1) Набор жестких дисков, подключенных особым образом;

2) Антивирусная программа;

3) Вид хакерской утилиты;

4) База защищенных данных;

5) Брандмауэр.

3. Вопрос: Вредоносные программы – это ….

(выберите один из вариантов ответа)

1) антивирусные программы

2) программы, наносящие вред данным и программам, находящимся на компьютере

3) программы, наносящие вред пользователю, работающему на зараженном компьютере

4) шпионские программы

5) троянские утилиты и сетевые черви

4. Вопрос: Руткит - это.

Выберите один из 5 вариантов ответа:

1) вредоносная программа, выполняющая несанкционированные действия по передаче управления компьютером удаленному пользователю

2) вредоносная программа, маскирующаяся под макрокоманду

3) набор программ или программа для скрытого взятия под контроль взломанной системы

4) разновидность межсетевого экрана

5) программа, использующая для распространения Рунет (Российскую часть Интернета)

5. Вопрос: Вирус поражающий документы называется

1) Троян; 2) Файловый вирус; 3) Макровирус; 4) Загрузочный вирус; 5) Сетевой червь.

6. Вопрос: К вредоносным программам относятся:

(выберите несколько вариантов ответа)

1) Потенциально опасные программы

2) Черви, трояны

3) Шпионские и рекламные программы

4) Программы-шутки, вирусы, антивирусное программное обеспечение

5) Межсетевой экран, брандмауэр.

7. Вопрос: Сетевые черви - это…

1) Вредоносные программы, устанавливающие скрытно от пользователя другие вредоносные программы

2) Хакерские утилиты, управляющие удаленным доступом компьютера

3) Вредоносные программы, которые проникают на компьютер, используя сервисы компьютерных сетей

4) Вирусы, которые проникнув на компьютер, блокируют работу сети

5) Вирусы, которые внедряются в документы под видом макросов

8. Вопрос: Определите истинность или ложность высказывания (да или нет):

1) Если компьютер не подключен к сети Интернет, в него не проникнут вирусы

2) Макровирусы заражают файлы с расширениями *.doc, *.ppt, *.xls

3) Чтобы защитить компьютер недостаточно только установить антивирусную программу

4) Троянские программы могут осуществлять электронный шпионаж за пользователем зараженного

5) На Web-страницах могут находиться сетевые черви.

6) Сетевые атаки на удалённые серверы реализуются с помощью специальных устройств.

9. Вопрос : Выберите методы реализации антивирусной защиты

1) аппаратные и программные;

2) программные, аппаратные и организационные

3) только программные

4) достаточно резервного копирования данных.

10. Вопрос: Вредоносная программа, которая подменяет собой загрузку некоторых программ при загрузке системы называется.

1) Загрузочный вирус; 2) Макровирус; 3) Троян; 4) Сетевой червь; 5) Файловый вирус.

11. Вопрос: Продолжите: Профилактическая работа от файловых вирусов состоит ____________________________

12. Вопрос: Отметьте составные части современного антивируса

Выберите несколько из 5 вариантов ответа:

1) Монитор 2) Принтер 3)Модем 4)Сканер 5) Межсетевой экран

13. Вопрос: Компьютерные вирусы – это…

Выберите несколько из 5 вариантов ответа:

1) Вредоносные программы, наносящие вред данным.

2) Программы, уничтожающие данные на жестком диске

3) Программы, заражающие загрузочный сектор дисков и препятствующие загрузке компьютера

4) Это скрипты, помещенные на зараженных интернет-страничках

5) Программы, которые могут размножаться, и скрыто внедрять свои копии в файлы, загрузочные сектора дисков, документы.

14. Вопрос: Вирус внедряется в исполняемые файлы и при их запуске активируется. Это.

1) Загрузочный вирус; 2) Макровирус; 3) Файловый вирус; 4) Сетевой червь; 5) Троян.

15. Вопрос: Укажите порядок действий при наличии признаков заражения компьютера:

1) Запустить антивирусную программу

Просмотр содержимого документа

«Вар. 1. ТЕСТ вредон. программы»

Вариант 1. Тест: Вредоносные программы. 11 класс.

1.Вопрос: Сопоставьте номер изображения и

название программы)

1)

2)

3)

4)

5)

6 )

1) Antivir; 2) DrWeb; 3) Nod 32; 4) Antivirus Kaspersky; 5) Avast; 6) Antivirus Panda.

2. Вопрос: RAID-массив - это.

1) Набор жестких дисков, подключенных особым образом;

2) Антивирусная программа;

3) Вид хакерской утилиты;

4) База защищенных данных;

5) Брандмауэр.

3. Вопрос: Определите истинность или ложность высказывания (да или нет):

1) Почтовый червь активируется в тот момент, когда к вам поступает электронная почта

2) Если компьютер не подключен к сети Интернет, в него не проникнут вирусы

3) Файловые вирусы заражают файлы с расширениями *.doc, *.ppt, *.xls

4) Чтобы защитить компьютер недостаточно только установить антивирусную программу

5) На Web-страницах могут находиться сетевые черви.

4. Вопрос: Отметьте составные части современного антивируса

Выберите несколько из 5 вариантов ответа:

1) Модем 2) Принтер 3) Сканер 4) Межсетевой экран 5) Монитор

5. Вопрос: Вредоносные программы – это ….

(выберите один из вариантов ответа)

1) шпионские программы

2) программы, наносящие вред данным и программам, находящимся на компьютере

3) антивирусные программы

4) программы, наносящие вред пользователю, работающему на зараженном компьютере

5) троянские утилиты и сетевые черви

6. Вопрос: К вредоносным программам относятся:

(выберите несколько вариантов ответа)

1) Потенциально опасные программы

2) Вирусы, черви, трояны

3) Шпионские и рекламные программы

4) Вирусы, программы-шутки, антивирусное программное обеспечение

5) Межсетевой экран, брандмауэр.

7. Вопрос: Сетевые черви - это…

1) Вредоносные программы, устанавливающие скрытно от пользователя другие вредоносные программы и утилиты

2) Вирусы, которые проникнув на компьютер, блокируют работу сети

3) Вирусы, которые внедряются в документы под видом макросов

4) Хакерские утилиты управляющие удаленным доступом компьютера

5) Вредоносные программы, которые проникают на компьютер, используя сервисы компьютерных сетей

8. Вопрос: К биометрической системе защиты относятся: (выберите несколько вариантов ответа)

1) Защита паролем;

2) Физическая защита данных

3) Антивирусная защита

4) Идентификация по радужной оболочке глаз

5) Идентификация по отпечаткам пальцев

9. Вопрос : Вредоносная программа, которая подменяет собой загрузку некоторых программ при загрузке системы называется.

Выберите один из 5 вариантов ответа:

1) Загрузочный вирус; 2) Макровирус; 3) Троян; 4) Сетевой червь; 5) Файловый вирус.

10.Вопрос: Программа, осуществляющая несанкционированные действия по сбору, и передаче информации злоумышленнику, а также ее разрушение или злонамеренную модификацию.

11. Вопрос: Руткит - это.

Выберите один из 5 вариантов ответа:

1) вредоносная программа, выполняющая несанкционированные действия по передаче управления компьютером удаленному пользователю

2) разновидность межсетевого экрана

3) программа использующая для распространения Рунет (Российскую часть Интернета)

4) вредоносная программа, маскирующаяся под макрокоманду

5) программа для скрытого взятия под контроль взломанной системы

12. Вопрос: Компьютерные вирусы – это…

Выберите несколько из 5 вариантов ответа:

1) Вредоносные программы, наносящие вред данным.

2) Программы, уничтожающие данные на жестком диске

3) Программы, которые могут размножаться, и скрыто внедрять свои копии в файлы, загрузочные сектора дисков, документы.

4) Программы, заражающие загрузочный сектор дисков и препятствующие загрузке компьютера

5) Это скрипты, помещенные на зараженных интернет-страничках

13. Вопрос: Вирус внедряется в исполняемые файлы и при их запуске активируется. Это.

Выберите один из 5 вариантов ответа:

1) Загрузочный вирус; 2) Макровирус; 3) Файловый вирус; 4) Сетевой червь; 5) Троян.

14. Вопрос: Укажите порядок действий при наличии признаков заражения компьютера:

1) Сохранить результаты работы на внешнем носителе

2) Запустить антивирусную программу

3) Отключиться от глобальной или локальной сети.

15. Вопрос: Вирус поражающий документы называется

1) Троян; 2) Файловый вирус; 3) Макровирус; 4) Загрузочный вирус; 5) Сетевой червь.

Читайте также: