Компьютерный вирус может закрыть доступ к архивной информации паролем

Создавая архивы, дублируя и резервируя таким образом важную для нас информацию, мы тем самым, хотя и косвенно, защищаем эту информацию.

Возможен и другой подход к архивации файлов и папок, при котором архивирование информации рассматривается как средство защиты данной информации в создаваемом архиве.

Компьютерные вирусы и борьба с ними

Сегодня трудно представить себе человека, который не слышал бы словосочетание «компьютерный вирус». О компьютерных вирусах пишут в газетах, о них говорят по радио и телевидению. Этим словосочетанием можно серьезно напугать любого пользователя ПК. Что же такое компьютерный вирус?

Компьютерный вирус — программа или присоединяемый к другим программам набор команд, которые воспроизводят и распространяют свои копии в компьютерах или компьютерных сетях и выполняют некоторые действия, нежелательные для законных пользователей.

Компьютерный вирус заражает программы в оперативной памяти и на дисках. Он серьезно нарушает работу ПК, приводит к потере информации (в случае инициирования вирусом форматирования жесткого диска) и даже к выходу из строя отдельных микросхем ПК (например, в случае уничтожения вирусом информации в базовой системе ввода-вывода). Вирус может сам разослать себя всем адресатам из вашей адресной книги почтовой программы.

Программа, зараженная вирусом, может сразу при запуске приступить к разрушающим действиям или ждать какого-либо события, например определенной даты. Поскольку вирусы способны быстро распространяться по сети, размер разрушений может быть огромным.

Вирус попадает в компьютер с программой или документом. Необходимо также соблюдать осторожность при использовании электронной почты и не открывать подозрительные письма. К сожалению, существуют вирусы, которые могут попасть в компьютер через зараженное электронное письмо, даже если вы его не открывали.

В зависимости от того, какие именно программы или документы инфицируются, вирусы можно разделить на следующие типы:

§ файловые(иногда их делят еще на программные и макровирусы). Они заражают файлы программ и документов на жестким и гибких дисках. В последнее время особое распространение получили макровирусы, способные внедряться в несколько приложений сразу (например, Nriplicate);

§ загрузочные.Они поражают системные области жестких и гибких дисков. Примером такого вируса является знаменитый Win95CIH «Чернобыль», который весной 1998 года вывел из строя тысячи компьютеров. В одной из последних версий он поражает аппаратную часть ПК — флэш-память на материнской плате;

§ троянские.Они, тайно от вас, собирают информацию, например, о вашем пароле для доступа в Интернет, номерах кредитных Карт, с помощью которых вы делаете покупки в магазинах, паролях для соединения с вашей банковской сетью и т. д. А затем через Интернет пересылают эти сведения на определенный компьютер. И действуют на нем от вашего имени.

В последнее время появились вирусы которые приводят к перегрузке каналов связи в компьютерных сетях. Например, в мае 2002 года появился новый опасный Интернет-червь, получивший название LoveLetter. Всего за несколько часов в течение дня Интернет-червь посетил тысячи компьютеров во всем мире. Пользователи из многих стран стали жертвой этой эпидемии. Червь парализовал работу многих предприятий, банков, правительственных учреждений многих стран Европы и Азии.

К наиболее популярным в настоящее время антивирусным средствам можно отнести следующие пакеты:

§ Norton Antivirus(разработка фирмы Symantec) — одна из наиболее мощных программ-детекторов, в которой предусмотрены также средства иммунизации. По отзывам ряда специалистов, пакет не вполне эффективно удаляет вирусы;

§ Doctor Webсостоит из полифага Dr.Web и сторожа SpIDer Guard;

§ AVP (AntiViral Toolkit Pro, разработка группы Е. Касперского, фирма «КАМИ», Москва) имеет одну из самых больших в мире обновляемых антивирусных баз данных. Программа обеспечивает высокую вероятность того, что обнаруженный сложный вирус будет корректно удален.

знать

Можно выделить несколько основных подходов к защите информации, которая хранится и обрабатывается на ПК: организационный, технический и программный.

Основным документом, в котором сформулирован ряд определений и понятий информатики, является закон РФ «Об информации, информатизации и защите информации».

Несанкционированный допуск (или неправомерный доступ) того или иного пользователя (или должностного лица) к информации, хранящейся в ПК, может привести к наступлению определенной степени ответственности, вплоть до уголовной (Уголовный Кодекс РФ глава 28).

Виды и методы защиты информациипри работе с компьютером:

| Вид защиты | Метод защиты |

| От сбоев оборудования | • Архивирование файлов (со сжатием или без); • резервирование файлов |

| От случайной потери или искажения информации, хранящейся в компьютере | • Запрос на подтверждение выполнения команд, изменяющих файлы; • установка специальных атрибутов документов и программ; • возможность отмены неверного действия или восстановления ошибочно удалённого файла; • разграничение доступа пользователей к ресурсам файловой системы |

| От преднамеренного искажения, вандализма (компьютерных вирусов) | • Общие методы защиты информации; • профилактические меры; • использование антивирусных программ |

| От несанкционированного (нелегального) доступа к информации (её использования, изменения, распространения) | • Шифрование; • паролирование; • «электронные замки»; • совокупность административных и правоохранительных мер |

Традиционным методом защиты информации является её шифрование.

Криптология — наука, изучающая проблемы защиты информации путем её преобразования.

Ключ — информация, необходимая для беспрепятственного шифрования и дешифрования текстов.

Наиболее распространёнными причинами потери и искажения информации при работе закомпьютером являются:

• сбои в работе программного обеспечения компьютера;

• помехи или потери на линии связи;

• нарушения энергоснабжения компьютера;

• физическая порча носителей внешней памяти;

• ошибочные действия пользователя.

Контрольные вопросы

1. Назовите факторы, приводящие к утрате, порче или утечке информации, хранимой и обрабатываемой на ПК.

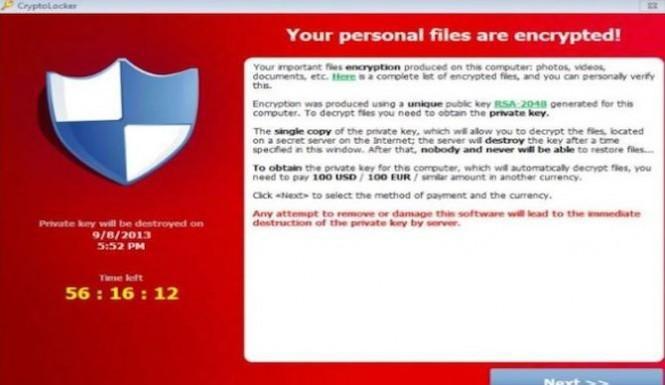

Сегодня поговорим о проблеме вирусов-шифровальщиков (ransomware). Эти программы предназначены для вытягивания денег из обладателей зараженных компьютеров, поэтому их еще называют «программы-вымогатели».

Важной составляющей стратегии защиты данных всегда было наличие резервных копий, из которых можно выполнить восстановление. Рассмотрим же несколько рекомендаций от моего коллеги Rick Vanover относительно того, как как уберечь СХД резервных копий от шифровальщиков (вне зависимости от того, используете вы решения Veeam или других производителей). Итак, добро пожаловать под кат.

Эта общечеловеческая рекомендация особенно актуальна в эпоху троянов-шифровальщиков.

- Резонно использовать для доступа к хранилищу бэкапов специально выделенные для этого учетные записи.

- Следует избегать назначения прав доступа к хранилищу всевозможным пользователям, за исключением тех, кому они необходимы для выполнения резервного копирования.

- И, конечно, не стоит повсеместно использовать учетку доменного админа.

Способы проникновения шифровальных вредоносных программ в операционную систему

Чем опасен вирус-вымогатель для персонального компьютера

Совершенно понятно, что ни одна вредоносная программа не принесет пользу вашему персональному компьютеру. Для чего создается такой софт? Как ни странно, такие программы были созданы не только в целях выманивания у пользователей как можно большего количества денег. На самом деле вирусный маркетинг достаточно выгоден многим антивирусным изобретателям. Ведь если вирус зашифровал все файлы на компе, куда вы обратитесь в первую очередь? Естественно, за помощью профессионалов. Чем же шифровальные вирусы опасны для вашего ноутбука или персонального компьютера?

Алгоритм их работы нестандартный, поэтому обычным антивирусным обеспечением будет невозможно вылечить зараженные файлы. Удаление вредоносных объектов приведет к потере данных. Только перемещение в карантин даст возможность обезопасить другие файлы, которые зловредный вирус еще не успел зашифровать.

Шифровальный компьютерный вирус: определение и алгоритм действия

На просторах Интернета появился новый компьютерный вирусный софт, известный многим под названием CTB (Curve Tor Bitcoin) или Critroni. Это усовершенствованный троян-вымогатель, схожий по принципу алгоритма с ранее известным вредоносным софтом CriptoLocker. Если вирус зашифровал все файлы, что делать в таком случае? Прежде всего нужно понять алгоритм его работы. Суть действия вируса в том, чтобы зашифровать все ваши файлы в расширения .ctbl, .ctb2, .vault, .xtbl или другие. При этом вы не сможете открыть их до тех пор, пока не заплатите запрошенную сумму денег.

Программное предотвращение инфицирования вирусом персонального компьютера

Если вы боитесь попадания зловещего вредоносного софта на ваш компьютер и не хотите, чтобы коварный вирус зашифровал все файлы, следует использовать редактор локальной политики или Windows-группы. Благодаря этому интегрированному софту можно настроить политику ограничения программ - и тогда вас не будут беспокоить мысли об инфицировании компьютера.

2. Имейте резервные копии, хранящиеся offline (без подключения к инфраструктуре)

Весьма действенный способ обезопасить себя от проникновения трояна-шифровальщика – сохранять резервные копии offline (то есть вне работающей инфраструктуры). Например, если вы используете решение Veeam, то можно рассмотреть следующие опции:

| Где хранить данные | Пояснение |

|---|---|

| Магнитная лента | Всегда offline (если только не в процессе чтения-записи). |

| Реплика ВМ | Обычно выключена; в большинстве случаев будет задействована в среде с аутентификацией, отдельной от продакшена (например, хосты vSphere и Hyper-V в разных доменах). |

| Аппаратные снимки производственных СХД | Можно использовать для восстановления; обычно задействуются в среде с аутентификацией, отдельной от продакшена. |

| Бэкапы в Cloud Connect | Не подключаются непосредственно к инфраструктуре резервного копирования; задействуют иной механизм аутентификации. |

| Сменные носители (например, внешний жесткий диск) | Всегда offline (если только не в процессе чтения-записи). |

Если вы используете выделенную СХД только для хранения резервных копий, то обычно такое хранилище используется только во время окна резервного копирования (скажем, только ночью). В этом случае отдельным простым способом перевода резервной копии в оффлайн будет настройка расписания автоматического выключения/включения СХД на период времени, когда оно не требуется.

Предупредить распространение шифровальщиков можно, используя разные файловые протоколы. Например, если держать репозиторий на Linux, то в этом случае при резервном копировании и восстановлении с помощью Veeam будет использоваться аутентификация Linux, а файловая система может быть как ext3, так и ext4 (или другая). Таким образом можно дополнительно защитить свои резервные копии. Вот несколько примеров систем хранения резервных копий с таким подходом:

- СХД Data Domain со встроенной дедупликацией и использованием DDBoost (рекомендованный метод) или с монтированием NFS в случае, если DDBoost не используется

- СХД Hewlett Packard Enterprise (HPE) StoreOnce со встроенной дедупликацией и использованием Catalyst

- ExaGrid со встроенной дедупликацией и использованием Veeam agent

Аппаратные снимки являются, так сказать, «полу-оффлайновым» способом сохранения данных в случае работы с основной СХД. Если же есть возможность создания аппаратных снимков и для СХД резервного копирования, то вполне резонно задействовать ее для предотвращения атак шифровальщиков.

Как вы помните, есть правило «3-2-1», которое предписывает хранить 3 резервных копии как минимум на носителях двух типов, и одну из этих копий держать на резервной площадке (а не в месте расположения производственной инфраструктуры).

Это простое правило поможет вам практически в любой аварийной ситуации, при которой потребуется восстановить данные, и при этом оно не требует применения какой-либо специфической технологии. В эпоху шифровальщиков будет разумным добавить еще одну единичку к этому правилу, подразумевая, что один из носителей должен храниться offline. Приведенные выше опции (см. пункт 2) помогут вам с выбором носителя и способа хранения, что, в свою очередь, укрепит вашу инфраструктуру в противостоянии шифровальщикам.

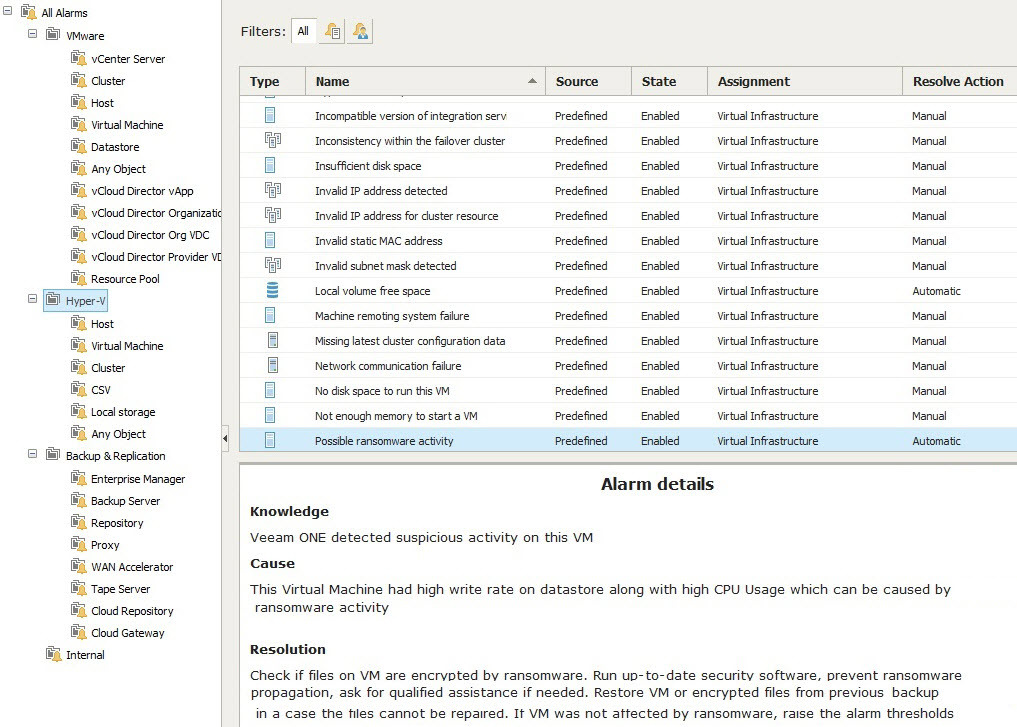

Одна из угроз, которые несут с собой шифровальщики — это потенциальная возможность распространения на другие системы. Поэтому важно контролировать работу оборудования, процессов и приложений с целью выявления подозрительной активности. Так, Veeam ONE 9.5 предлагает вашему вниманию новое встроенное оповещение Possible ransomware activity (вероятная активность шифровальщика). Оно срабатывает, если замечена повышенная активность в использовании ЦПУ и рост количества операций записи на диск.

Для того, чтобы получить точку восстановления, хранящуюся на удаленной СХД и имеющую свою политику хранения (отличную от той, что задана в настройках бэкапа), удобно использовать задание переноса резервных копий Backup Copy Job. Это задание берет данные из репозитория резервных копий и на их основе создает точки восстановления на удаленной СХД. Так, например, если вы добавили еще одну СХД к инфраструктуре резервного копирования (допустим, Linux), то можно создать соответствующий репозиторий и затем настроить задание переноса для работы с ним.

В заключение можно сказать, что существует немало методов борьбы с троянами-«шифровальщиками», позволяющих сохранить ваши бэкапы в целости, и в этом посте была перечислена лишь их часть. Если же у вас есть личный опыт или конструктивные идеи на этот счет, милости простим в комментарии.

Если просто распаковать запароленный rar архив с exe'шником вирусом, может ли он запуститься в процессе распаковки? Или только если после распаковки запустить сам exe.

- Вопрос задан более трёх лет назад

- 10531 просмотр

RAR архив (не SFX) представляет собой неисполняемый формат данных. А файлы .EXE сами по себе не вызываются. Есть что-то, что побуждает их исполняться. Этим "что-то" является программа-распаковщик, пытающаяся извлечь данные из архива, считывая с него данные.

Ведь просто лежащие на диске файлы .exe с вирусами сами по себе не несут вреда до тех пор, пока пока что-нибудь не вызовет их.

С другой стороны, специально формированные архивы могут использовать недочёты в программах-распаковщиках и эксплуатировать их уязвимости.

Итого, если в читающей архив программе нет уязвимостей, то всё безопасно даже если вирус внутри архива до тех пор пока его не запустит какой-то процесс.

Если я не прав, буду рад получить новые сведения.

Роман Мирр, не всем очевидно, что 0дей в коде, который показывает иконку, может привести к компроментации системы

Давно, помнится, в rar формате присутствовали некие пост-архивационные процессы - типа благое дело в виде распаковать и что-то выполнить. Если вдруг такое осталось и распаковщик отработает - то ситуация вполне вероятна.

Второй вариант - похитрее: имя файла, которое файловая система может воспринять как "специальное". Например что будет при распаковке архива, где находится файл с именем com1.

Еще вариант - файл с именем rar.exe (unrar.exe) и многопоточная распаковка многотомного архива - как бы попытка распаковки последующих сегментов не спровоцировала вызов rar.exe arch.r02 из текущей директории.

Естественно примеры из детских, известных и скорее всего "прикрытых", но это как бы иллюстрация, что вариант нештатного действия не исключен.

С другой стороны, специально формированные архивы могут использовать недочёты в программах-распаковщиках и эксплуатировать их уязвимости.

А файлы .EXE сами по себе не вызываются. Есть что-то, что побуждает их исполняться. Этим "что-то" является программа-распаковщик, пытающаяся извлечь данные из архива, считывая с него данные.

Роман Мирр,

Я не критикую вашу формулировку ответа - я уточняю и обращаю внимание на детали, которые рядовые пользователи часто не замечают

Чисто теоретически - да может - архивный файл может сам по себе быть вирусом, который проникает через уязвимость в программе архиватора.

Но на практике вероятность меньше 1 процента, так что можете извлекать.

Прочитав статью rattlersnake А твой антивирус ловит запароленные архивы? я прошел стадии от неверия через сомнение к разочарованию и обратно к пониманию.

Как вполне правильно отмечают в комментариях, получение содержимого запароленного архива без знания пароля невозможно, следовательно, невозможна и проверка. Но значит ли это, что детект вируса невозможен? Как мне кажется, я разобрался, почему такое возможно и почему такой метод имеет право на жизнь.

Желание проверить правильность описанной в статье ситуации и разобраться, как такое возможно, побудили меня провести небольшой эксперимент.

Проверяемый файл info.exe был найден по хэшу с VirusTotal и запакован архиватором WinRar в три архива: zip, rar и rar версии 5.

На все архивы был установлен сложный пароль для исключения его подбора антивирусом либо использования стандартных паролей. К моему удивлению, антивирус Fortinet сработал на архивах zip и rar, но не сработал на rar5!

В комментариях к статье была версия, что это — «false positive, ложное срабатывание». Но эта версия неправдоподобна, так как это ложное срабатывание выдает тот же самый детект, что и незапакованный вирус. Более того, при использовании разных паролей полученный архив должен значительно отличаться. Тут должен работать какой-то другой механизм, но какой?

Пытясь понять, что влияет на срабатываение антивируса, я изменил один байт в файле и снова запаковал его в архивы с паролем. После проверки меня ждал другой сюрприз – хотя детект вируса в архиве пропал (0/53), пропал детект этим антивирусом и неупакованного файла, хотя большинство остальных антивирусов продолжали его видеть (35/52)!

И тут мне в голову пришла отличная идея:

-

Смотрим, какие свойства файла доступны в архиве – и видим контрольную сумму CRC32:

Проверяем на всякий случай и получившийся exe файл – и видим странный результат – Fortinet продолжает находить в файле вирус. Похоже, он детектит его исключительно по CRC32!

Да, похоже, чудес не бывает и настоящий детект вируса в запароленом архиве невозможен.

С другой стороны, учитывая что Fortinet занимается программно-аппаратными комплексами сетевой безопасности, и цель — не пропустить писмо с вредоносным вложением, то такой подход имеет право на жизнь.

Если мы знаем CRC32 вредоносного файла, будет не лишним предупредить пользователя, когда такой файл найдется в архиве с паролем.

Для того чтобы понять, как бороться с вредоносной программой, нужно знать, что она представляет собой и каким образом проникает в операционную систему. К тому же абсолютно не важно, какой версией Windows вы пользуетесь - Critroni-вирус направлен на инфицирование любой операционной системы.

Как восстановить зараженные файлы

Если CTB-вирус зашифровал все файлы, что делать в данном случае, чтобы восстановить необходимые документы? К сожалению, в нынешнее время ни одна антивирусная лаборатория не может предложить расшифровку ваших файлов, но обезвреживание инфекции, ее полное удаление с персонального компьютера возможно. Выше указаны все действенные методы информационного восстановления. Если же вам слишком дороги ваши файлы, а вы не побеспокоились сделать их резервную копию на съемный носитель или интернет-диск, тогда вам придется оплатить запрошенную киберпреступниками сумму денег. Но нет никакой вероятности, что вам будет выслан ключ дешифрования даже после оплаты.

Чего не стоит делать при проникновении шифровального вируса на компьютер

Случается, что в панике мы устанавливаем антивирусную программу и с ее помощью в автоматическом или ручном режиме удаляем вирусный софт, теряя вместе с ним и важные документы. Это неприятно, помимо того, на компьютере могут храниться данные, над которыми вы работали месяцами. Обидно терять такие документы без возможности их восстановления.

Если вирус зашифровал все файлы .xtbl, некоторые пытаются сменить их расширение, но это тоже не приводит к положительным результатам. Переустановка операционной системы и форматирование жесткого диска безвозвратно удалит зловредную программу, но вместе с этим вы потеряете и всякую возможность восстановления документов. В данной ситуации не помогут и специально созданные программы-дешифраторы, ведь софт-вымогатель запрограммирован по нестандартному алгоритму и требует особого подхода.

Как избежать заражения компьютера вирусом

Зловещий вирус зашифровал все файлы .xtbl. Что делать? Вы уже перечитали массу ненужной информации, которую пишут на большинстве веб-сайтов, и ответ не находите. Так случается, что в самый неподходящий момент, когда срочно нужно сдавать отчет на работе, дипломную в университете или защищать свою профессорскую степень, компьютер начинает жить своей жизнью: ломается, заражается вирусами, зависает. Вы должны быть готовы к таким ситуациям и держать информацию на сервере и съемном носителе. Это позволит в любой момент переустановить операционную систему и через 20 минут работать за компьютером, как ни в чем не бывало. Но, к сожалению, мы не всегда такие предприимчивые.

Чтобы в один прекрасный момент не вышло так, что вирус зашифровал все файлы .xtbl, лаборатории антивирусного программного обеспечения советуют бесплатный способ защиты от заражения шифровальными вирусами: раз в неделю осуществлять резервное копирование данных и осмотр их состояния.

Вирус зашифровал все файлы на компьютере: способы лечения

Если вы стали жертвой киберпреступности и данные на вашем компьютере были заражены одним из шифровальных видов вредоносных программ, тогда самое время попытаться восстановить файлы.

Существует несколько способов бесплатного лечения зараженных документов:

- Наиболее распространенный метод и, наверное, самый действенный в нынешний момент - резервное копирование документов и последующее восстановление в случае непредвиденного заражения.

- Программное восстановление файлов. Алгоритм CTB-вируса работает интересным образом. Попадая в компьютер, он копирует файлы, шифрует их, а оригиналы документов удаляет, тем самым исключая возможность их восстановления. Но с помощью программного софта Photorec или R-Studio вы можете успеть сохранить некоторые нетронутые оригинальные файлы. Следует знать, что чем дольше вы пользуетесь компьютером после его заражения, тем меньше вероятность восстановления всех необходимых документов.

- Если вирус зашифровал все файлы .vault, есть еще один неплохой способ их дешифровки - использование теневых томов копий. Конечно, вирус будет пытаться навсегда и безвозвратно удалить их все, но случается и так, что некоторые файлы остаются нетронутыми. В этом случае у вас будет хоть и маленький, но шанс их восстановления.

- Существует возможность хранения данных на файлообменниках, таких как DropBox. Его можно установить на компьютер в виде локального отображения диска. Естественно, шифровальный вирус будет и его инфицировать. Но в этом случае гораздо реальнее восстановить документы и важные файлы.

Как найти зараженные файлы

Чтобы увидеть список зараженных файлов, можно перейти по такому пути: "Мои документы"\.html или "C:"\"Пользователи"\"Все пользователи"\.html. Этот html-лист содержит данные не только о случайных инструкциях, но также и о зараженных объектах.

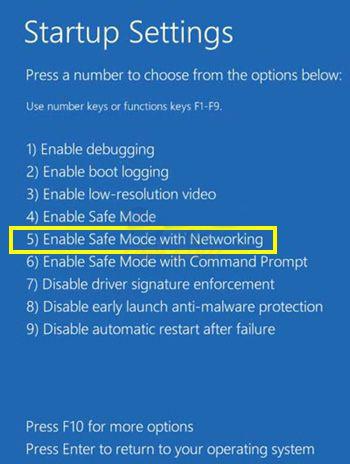

Как заблокировать шифровальный вирус

Как только компьютер был инфицирован вредоносным программным обеспечением, первое необходимое действие со стороны пользователя - включение безопасного режима с сетью. Это осуществляется нажатием на клавишу клавиатуры F10.

Если на ваш компьютер случайным образом попал Critroni-вирус, зашифровал все файлы в .rar, .ctbl, .ctb2, .xtbl, .vault, .cbf или любой другой формат, в таком случае уже тяжело восстановить их. Но если вирус еще не успел внести много изменений, есть вероятность его блокировки с помощью политики ограниченного доступа программ.

Срок действия шифровального вредоносного обеспечения

Если ваш компьютер заразился Critroni (вредоносной программой) и вирус зашифровал все файлы, что делать? .vault-, .xtbl-, .rar-форматы самостоятельно не расшифруешь, вручную поменяв расширение на .doc, .mp3, .txt и другие. В случае если в течение 96 часов вы не оплатите нужную сумму киберпреступникам, с вами будут вести запугивающую переписку по почте о том, что все ваши файлы безвозвратно удалятся. В большинстве случаев на людей действуют такие угрозы, и они неохотно, но послушно выполняют указанные действия, боясь потерять драгоценную информацию. Жаль, пользователи не понимают того факта, что киберпреступники не всегда верны своему слову. Получив деньги, они зачастую уже не беспокоятся о дешифровке ваших заблокированных файлов.

Читайте также: