Компьютерные вирусы и проблемы антивирусной защиты

Компьютерный вирус — это специально написанная небольшая по размерам программа, которая может "приписывать" себя к другим программам для выполнения каких-либо вредных действий — портит файлы, "засоряет" оперативную память и т.д.

Существует очень много разных вирусов. Условно их можно классифицировать следующим образом:

1) загрузочные вирусы или BOOT-вирусы заражают boot-секторы дисков. Очень опасные, могут привести к полной потере всей информации, хранящейся на диске;

2) файловые вирусы заражают файлы. Делятся на:

макровирусы вирусы, заражающие файлы данных, например, документы Word или рабочие книги Excel;

вирусы-спутники используют имена других файлов;

вирусы семейства DIR искажают системную информацию о файловых структурах;

3) загрузочно-файловые вирусы способные поражать как код boot-секторов, так и код файлов;

4) вирусы-невидимки или STEALTH-вирусы фальсифицируют информацию прочитанную из диска так, что программа, какой предназначена эта информация получает неверные данные. Эта технология, которую, иногда, так и называют Stealth-технологией, может использоваться как в BOOT-вирусах, так и в файловых вирусах;

5) ретровирусы заражают антивирусные программы, стараясь уничтожить их или сделать нетрудоспособными;

Если не принимать меры для защиты от компьютерных вирусов, то следствия заражения могут быть очень серьезными. В ряде стран уголовное законодательство предусматривает ответственность за компьютерные преступления, в том числе за внедрение вирусов. Для защиты информации от вирусов используются общие и программные средства.

К программным средствам защиты относят разные антивирусные программы (антивирусы). Антивирус - это программа, выявляющая и обезвреживающая компьютерные вирусы. Следует заметить, что вирусы в своем развитии опережают антивирусные программы, поэтому даже в случае регулярного пользования антивирусов, нет 100% гарантии безопасности. Антивирусные программы могут выявлять и уничтожать лишь известные вирусы, при появлении нового компьютерного вируса защиты от него не существует до тех пор, пока для него не будет разработан свой антивирус. Однако, много современных антивирусных пакетов имеют в своем составе специальный программный модуль, называемый эвристическим анализатором, который способен исследовать содержимое файлов на наличие кода, характерного для компьютерных вирусов. Это дает возможность своевременно выявлять и предупреждать об опасности заражения новым вирусом.

Различают такие типы антивирусных программ:

1) программы-детекторы: предназначены для нахождения зараженных файлов одним из известных вирусов. Некоторые программы-детекторы могут также лечить файлы от вирусов или уничтожать зараженные файлы. Существуют специализированные, то есть предназначенные для борьбы с одним вирусом детекторы и полифаги, которые могут бороться с многими вирусами;

2) программы-лекари: предназначены для лечения зараженных дисков и программ. Лечение программы состоит в изъятии из зараженной программы тела вируса. Также могут быть как полифагами, так и специализированными;

4) лекари-ревизоры: предназначены для выявления изменений в файлах и системных областях дисков и, в случае изменений, возвращают их в начальное состояние.

5) программы-фильтры: предназначены для перехвата обращений к операционной системе, которые используются вирусами для размножения и сообщают об этом пользователя. Пользователь может разрешить или запретить выполнение соответствующей операции. Такие программы являются резидентными, то есть они находятся в оперативной памяти компьютера.

6) программы-вакцины: используются для обработки файлов и boot-секторов с целью предупреждения заражения известными вирусами (в последнее время этот метод используется все чаще).

Вопросы для самоконтроля.

1. Что такое программа?

2. Что включает в себя понятие "программное обеспечение"?

3. Назовите и характеризуйте основные категории программного обеспечения.

4. В чем отличие прикладных программ от системных и инструментальных?

5. Что входит в системное программное обеспечение?

6. В чем состоит назначение операционной системы?

7. Характеризуйте основные классы операционных систем.

8. Опишите процесс начальной загрузки операционной системы в оперативную память компьютера.

9. Что такое файл?

10. Как организована файловая система?

11. Какой модуль операционной системы осуществляет обслуживание файлов?

12. Приведите пример иерархической файловой структуры.

13. Что такое базовая система ввода-вывода (BIOS), и в каком разделе памяти она размещается?

14. Из каких основных модулей состоит операционная система MS-DOS?

15. Назовите основные разновидности программ-утилит и дайте им краткую характеристику.

16. Для чего предназначен пакет программ Norton Commander?

17. Какой вид интерфейса удобнее для пользователя — командный или графический?

18. Чем объясняется широкая популярность пакета Norton Commander?

19. Что такое компьютерные вирусы, в чем состоят их вредные действия?

20. Какие существуют средства борьбы с компьютерными вирусами?

21. В чем суть процесса сжатия информации?

22. Характеризуйте основные особенности операционных систем Windows-NT и Windows 95.

23. Что такое технология OLE?

- Что такое OLE-объект, OLE-сервер, OLE-клиент?

- Какими способами можно внедрять и связывать внешние объекты с документом-приемником?

- Перечислите и охарактеризуйте способы связи объекта OLE-сервера с документом-приемником.

- Сравните способы внедрения и связывания объектов.

- В какой степени поддерживают технологию OLE различные приложения Windows? Приведите примеры.

- Каковы возможности OLE-технологии?

- Каково назначение служебных программ Windows?

- Как осуществляется доступ к служебным программам Windows?

- Для чего используется программа ScanDisk?

- Каковы возможности режимов стандартной и полной проверки программы ScanDisk?

- Как часто следует проводить стандартную и полную проверку жесткого диска?

- Каково назначение программы дефрагментации диска?

- Что такое дефрагментация диска?

- Что такое форматирование дисков? В каких случаях прибегают к форматированию?

- Как можно выполнить форматирование диска?

39. Каковы особенности быстрого и полного форматирования дисков

- Что такое архив? Какие программные средства называются архиваторами?

- Почему методы сжатия, при которых происходит изменение содержимого данных, называются необратимыми?

- Приведите примеры форматов сжатия с потерями информации.

- В чем состоит преимущество обратимых методов сжатия над необратимыми? А недостаток?

44. Которая существует зависимость между коэффициентом сжатия и эффективностью метода сжатия?

- Что такое компьютерный вирус?

- Каким образом вирус заражает компьютер?

- Каким образом действуют компьютерные вирусы?

- Какие вы знаете источники заражения компьютерным вирусом?

- По каким признакам можно обнаружить факт заражения компьютерным вирусом?

- Какие вы знаете типы вирусов? Какие деструктивные действия они осуществляют?

- Какие действия предпринимают для предотвращения заражения компьютерным вирусом?

- Что такое антивирус? Какие типы антивирусов вы знаете?

- Что такое эвристический анализатор? Какие функции он выполняет?[kgl]

[gl]ЛЕКЦИЯ 5. ТЕКСТОВЫЙ РЕДАКТОР WORD.[:]

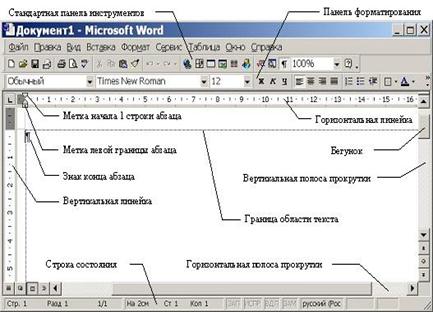

Текстовый процессор Word является популярным средством для редактирования текстовых документов и входит в пакет Microsoft Office. Основные элементы окна Word показаны на рисунке. Вид панели форматирования и других элементов окна, наличие границ области текста, знака конца абзаца определяются самим пользователем, а поэтому могут быть другими или отсутствовать.

Текст, создаваемый в процессоре Word, называется документом. Документы могут быть сохранены в различных форматах, однако, основным является формат "Документ Word", в котором имени файла автоматически присваивается расширение .doc. Word позволяет выполнять сложные виды форматирования текстов, создавать, вставлять и редактировать рисунки и таблицы, записывать математические формулы, проверять орфографию текста, вставлять оглавления и выполнять многие другие действия по редактированию документов. Для автоматизации повторяющихся операций Word имеет встроенную систему автоматической записи макросов, представляющих собой программу на языке Word Basic.

15.1.3. Основные каналы распространения вирусов и других вредоносных программ

Для того чтобы создать эффективную систему антивирусной зашиты компьютеров и корпоративных сетей, необходимо четко представлять себе, откуда грозит опасность. Вирусы находят самые разные каналы распространения, причем к старым способам постоянно добавляются новые.

Классические способы распространения

Файловые вирусы распространяются вместе с файлами программ в результате обмена дискетами и программами, загрузки программ из сетевых каталогов, сWeb- или ftp-серверов. Загрузочные вирусы попадают на компьютер, когда пользователь забывает зараженную дискету в дисководе, а затем перезагружает ОС. Загрузочный вирус также может быть занесен на компьютер вирусами других типов. Макрокомандные вирусы распространяются в результате обмена зараженными файлами офисных документов, такими как файлы Microsoft Word, Excel, Access.

Если зараженный компьютер подключен к локальной сети, вирус легко может оказаться на дисках файл-сервера, а оттуда через каталоги, доступные для записи, попасть на все остальные компьютеры сети. Так начинается вирусная эпидемия. Системному администратору следует помнить, что вирус имеет в сети такие же права, что и пользователь, на компьютер которого этот вирус пробрался. Поэтому он может попасть во все сетевые каталоги, доступные пользователю. Если же вирус завелся на рабочей станции администратора сети, последствия могут быть очень тяжелыми.

Электронная почта

Заражения вирусами могут осуществляться как непреднамеренно, так и по злому умыслу. Например, пользователь зараженного макровирусом редактора, сам того не подозревая, может рассылать зараженные письма адресатам, которые в свою очередь отправляют новые зараженные письма и т. д. С другой стороны, злоумышленник может преднамеренно послать по электронной почте вместе с вложенным файлом исполняемый модуль вирусной или троянской программы, вредоносный программный сценарий Visual Basic Script, зараженную или троянскую программу сохранения экрана монитора, словом — любой опасный программный код.

Троянские Web-сайты

Эта статья была опубликована Среда, 8 декабря, 2010 at 12:49 в рубрике Защита от вирусов. Вы можете следить за ответами через RSS 2.0 feed.

По среде обитания компьютерные вирусы можно разделить:

• на файловые;

• загрузочные;

• макровирусы;

• сетевые.

Файловые вирусы либо внедряются в выполняемые файлы (наиболее распространенный тип вирусов) различными способами, либо создают файлы-двойники (компаньон-вирусы), либо используют особенности организации файловой системы (link-вирусы).

Загрузочные вирусы записывают себя либо в загрузочный сектор диска (boot-сектор), либо в сектор, содержащий системный загрузчик винчестера (MasterBoot Record). Загрузочные вирусы замещают код программы, получающей управление при загрузке системы. В результате при перезагрузке управление передается вирусу. При этом оригинальный boot-сектор обычно переносится в какой-либо другой сектор диска. Иногда загрузочные вирусы называютбутовыми вирусами.

Макровирусы заражают макропрограммы и файлы документов современных систем обработки информации, в частности файлы-документы и электронные таблицы популярных редакторов Microsoft Word, Microsoft Excel и др. Для размножения макровирусы используют возможности макроязыков и при их помощи переносят себя из одного зараженного файла в другие. Вирусы этого типа получают управление при открытии зараженного файла и инфицируют файлы, к которым впоследствии идет обращение из соответствующего офисного приложения.

Сетевые вирусы используют для своего распространения протоколы или команды компьютерных сетей и электронной почты. Иногда сетевые вирусы называют программами типа «червь». Сетевые черви подразделяются на Internet-черви (распространяются по Internet), LAN-черви (распространяются по локальной сети), IRC-черви Internet Relay Chat (распространяются через чаты). Существуют также смешанные типы, которые совмещают в себе сразу несколько технологий.

Существуют много комбинированных типов компьютерных вирусов, например, известен сетевой макро-вирус, который заражает редактируемые документы, а также рассылает свои копии по электронной почте. В качестве другого примера вирусов комбинированного типа можно указать файлово-загрузочные вирусы, заражающие как файлы, так и загрузочные секторы дисков. Такие вирусы имеют усложненный алгоритм работы и применяют своеобразные методы проникновения в систему.

Другим признаком деления компьютерных вирусов на классы является операционная система, объекты которой подвергаются заражению. Каждый файловый или сетевой вирус заражает файлы какой-либо одной или нескольких ОС — DOS, Windows 95/98, Windows NT/2000 и т. д. Макро-вирусы заражают файлы форматов Word, Excel, Microsoft Office. На определенные форматы расположения системных данных в загрузочных секторах дисков также ориентированы загрузочные вирусы.

Естественно, эти схемы классификации не являются единственно возможными, существуют много различных схем типизации вирусов. Однако ограничимся пока классификацией компьютерных вирусов по среде обитания, поскольку она является базовой, и перейдем к рассмотрению общих принципов функционирования вирусов. Анализ основных этапов «жизненного цикла» этих вредоносных программ позволяет выделить их различные признаки и особенности, которые могут быть положены в основу дополнительных классификаций.

Эта статья была опубликована Среда, 8 декабря, 2010 at 12:49 в рубрике Защита от вирусов. Вы можете следить за ответами через RSS 2.0 feed.

Существует много определений компьютерного вируса. Исторически первое определение было дано в 1984 г. Фредом Коэном: «Компьютерный вирус — это программа, которая может заражать другие программы, модифицируя их посредством включения в них своей, возможно измененной копии, причем последняя сохраняет способность к дальнейшему размножению». Ключевыми понятиями в этом определении являются способность вируса к саморазмножению и способность к модификации вычислительного процесса. Указанные свойства компьютерного вируса аналогичны паразитированию биологического вируса в живой природе. С тех пор острота проблемы вирусов многократно возросла — к концу XX в. в мире насчитывалось более 14 300 модификаций вирусов.

В настоящее время под компьютерным вирусом принято понимать программный код, обладающий следующими свойствами:

• способностью к созданию собственных копий, не обязательно совпадающих с оригиналом, но обладающих свойствами оригинала (самовоспроизведение);

• наличием механизма, обеспечивающего внедрение создаваемых копий в исполняемые объекты вычислительной системы.

Следует отметить, что эти свойства являются необходимыми, но не достаточными. Указанные свойства следует дополнить свойствами деструктивности и скрытности действий данной вредоносной программы в вычислительной среде.

15.1.1. Классификация компьютерных вирусов

На сегодняшний день известны десятки тысяч различных компьютерных вирусов. Несмотря на такое изобилие, число типов вирусов, отличающихся друг от друга механизмом распространения и принципом действия, достаточно ограничено. Существуют и комбинированные вирусы, которые можно отнести одновременно к нескольким типам. Вирусы можно разделить на классы:

• по среде обитания;

• операционной системе (ОС);

• особенностям алгоритма работы;

• деструктивным возможностям.

Основной и наиболее распространенной классификацией компьютерных вирусов является классификация по среде обитания, или по типам объектов компьютерной системы, в которые внедряются вирусы.

Эта статья была опубликована Среда, 8 декабря, 2010 at 12:49 в рубрике Защита от вирусов. Вы можете следить за ответами через RSS 2.0 feed.

Наиболее изощрённые угрозы для КС представляют программы исследующие и использующие уязвимые места из КС. Общие названия таких угроз – зловредные программы. Эти программы предназначены для причинения вреда или использования ресурса компьютера, выбранного в качестве мишени.

В общем виде угрозы такого вида можно разделить на 2 категории:

· Использующие программы-носители- люки, вирусы, логические бомбы, троянские кони;

· Независимые программы-зомби, черви.

К первой категории относятся фрагменты программ, которые не могут существовать независимо от программы-носителя, в роли которой могут выступать: приложения, утилиты или какая-то системная программа.

Ко второй категории относятся независимые программы, которые могу планироваться и запускаться ОС.

Люки – это скрытые точки входа в программу, которые позволяют каждому кто о ней знает, получать доступ к программам(-е) в обход обычных процедур доступа, предназначенных для обеспечения безопасности.

Люк – это код, распознающий некоторую особую последовательность входных данных или включающийся при запуске с определённым id пользователя.

Обычно люки используются программистами для отладки и тестирования программ, например, для упрощения процедуры аутентификации или настройки. А так же чтобы иметь в своём распоряжении (программиста) надёжный метод, позволяющий активизировать программу в случае возможных сбоев в процедуре регистрации.

Если люк используется недобросовестным программистом, для получения НСД, то он становится угрозой.

Меры безопасности в отношении использования люков должны приниматься в основном на этапе разработки и обновления программ.

Предшественниками вирусов и червей являются логические бомбы.

Логическая бомба – это код, помещённый в какую-то легальную программу и устроенный так, что при определённых условиях он «взрывается».

Включившись, «логическая бомба» может изменить или удалить некоторые данные, а так же стать причиной остановки объекта вычислительной техники.

Троянские кони – это полезные или кажущиеся таковыми программы, в которых спрятан код, способный в случае срабатывания, выполнить некоторую нежелательную или вредную функцию.

Смысл троянской программы заключается в том, чтобы заинтересовать легального пользователя в запуске этой программы, чтобы осуществить НСДействия на компьютере или информационных ресурсах легального пользователя.

Примером трудно обнаруживаемого троянского коня является компилятор, изменённый таким образом, чтобы при компиляции он вставлял в определённые программы (напр. регистрации в системе) дополнительный код. С помощью этого кода, в программе регистрации можно создать люк, позволяющий автору/нарушителю входить в систему с помощью специального пароля.

Вирусы – это программы, которые могут «заражать» другие программы, изменять их. К числу изменений относятся копирование программы-вируса в программу, которая затем может заразить другие программы. Содержат в своём коде некую последовательность выполнения программы, для точного копирования себя. Попав в компьютер, типичный вирус временно берёт на себя управление ОС.

Таким образом, пользователи обменивающиеся программами передают вирусы от одного компьютера к другому или по сети.

Черви– сетевые программы, которые используют сетевые соединения, чтобы переходить из одной системы в другую. Однажды активизировавшись в системе, сетевой червь может вести себя как вирус, порождать троянских коней или выполнять любые другие разрушительные действия.

Для самовоспроизведения, сетевой червь использует некое транспортное средство: которое может быть заключено в передаче электронной почты, возможности удалённого доступа программ (запускают свою копию на другой системе), имеют возможность удалённой регистрации.

Зомби – программа, которая скрытно соединяется с другим подключённым в интернет компьютером, а так же использует этот компьютер для запуска атак, что усложняет отслеживание пути к создателю программ-зомби.

Зомби используются при атаках с отказом в обслуживании, которые обычно направлены против выбранных в качестве мишеней web-узлов или сайтов.

Зомби распространяются на сотни и тысячи компьютеров, принадлежащих ничего не подозревающим третьим лицам, а затем используются для поражения (выдачи запроса) в сторону выбранного в качестве мишени web-узла или сайта при помощи огромного увеличения сетевого трафика.

Классификация вирусов по среде обитания:

1. файловые вирусы;

2. загрузочные вирусы- внедряются в загрузочный сектор данных или в сектор содержащий системный загрузчик винчестера;

3. макро вирусы- внедряется в систему используя при работе так называемые макросы;

4. сочетание указанных вирусов- пример, файлово- загрузочные.

Классификация вирусов по способам заражения:

1. резидентные - при инфицировании компьютера оставляют в оперативной памяти свою резидентную часть, которая затем перехватывает обращение ОС к объектам КС, заражая их и внедряясь в них, находятся в оперативной памяти КС и являются активными вплоть до выключения или перезагрузки компьютера;

2. нерезидентные вирусы - не заражают память компьютера и являются активными лишь ограниченное время.

Существует также Классификация вирусов по деструктивным возможностям:

1. безвредные (не влияющие на работу компьютера – их отрицательное действие проявляется в уменьшении свободной памяти на диске, в результате своего распространения);

2. не опасные - их влияние ограничивается уменьшением свободной памяти на диске, графическими, звуковыми или другими эффектами;

3. опасные - те вирусы, которые заражая компьютер могут привести к серьезным сбоям в его работе;

4. очень опасные - те вирусы, которые уничтожают данные и могут привести к потере программ, стереть необходимую для работы компьютера информацию, записанную в системных областях памяти.

Троянские кони, делятся на:

1. mail senders- тип Троянских коней работающих на основе отправки информации хозяину, с помощью такого типа вирусов пользователи настраивающие их могут получать по почте, акаунты, различные виды паролей;

2. back door- такой Троянский конь ждет соединения со стороны клиента после чего он дает полный доступ к зараженному компьютеру. Делятся на:

· локальный- предоставляет привилегии локально;

· удаленный- может предоставить интерпретатор команд ОС обеспечивающий интерфейс для взаимодействия пользователя с функциями системы удаленно;

существует 2 вида предоставления shell доступа:

· BindS hell- самый распространенный работает по архитектуре клиент-сервер, то ест бэкдор ожидается соединение;

· Back Connect- применяется для обода брандмауэров, бэкдор сам пытается соединиться с компьютером хакера;

3. key logger- тип Троянских коней, которые копируют всю информацию вводимую из клавиатуры и записывающие ее в файл, далее этот файл отправляется по почте или просматривается через FTP;

Можно разделить на 5 типов:

1. программы шпионы разрабатываемые под эгидой правительственных организаций;

2. программы шпионы встроенные разработчиками ОС, они включаются в состав ядра ОС;

3. программы шпионы, созданные в ограниченном количестве, в одной или нескольких копиях для решения конкретной задачи связанной с похищением критической информации с компьютера пользователя – программы, применяемые хакерами профессионалами;

4. коммерческие - особенно корпоративные программные продукты, которые очень редко вносятся в сигнатурные базы;

5. программы шпионы - представляющие собой модули, входящие в состав программ вирусов, до внесение сигнатурных данных в вирусную базу данные модули являются неизвестными.

Существует так же 2 типа троянских программ:

1. Trojan Dropper для скрытой инстоляции;

2. Trojan Downloader работает полностью скрыто и запускает программы-вирусы, почтовый вирус ведет рассылку писем.

Root Kit - набор утилит, которые злоумышленник устанавливает на взломанном им компьютере после получения первоначального доступа, этот набор включает в себя разнообразные утилиты для заметания следов вторжения в систему, набор злоумышленника их сниферов, сканеров и троянских программ, замещающие основные утилиты ОС Unix.

Сниферы (нюхачи)- вирусные программы позволяющие просматривать содержимое сетевых пакетов, перехватывать трафик в сети и анализировать его.

Сетевые атаки (DOS, DDOS):

Dos- программы реализуют атаку с одного компьютера, Ddoc- с разных компьютеров, без ведома пользователей.

Взломщики удаленных компьютеров (Exploit, HackTool)

Exploit - используют уязвимости в ОС или приложениях, утилиты для проникновения в удаленные компьютеры с целью дальнейшего управления ими для внедрения во взломанную систему других вредоносных программ.

Nuker - фатальные сетевые атаки - отправляют специально оформленные запросы на атакуемые компьютеры в сети, в результате чего атакуемая системы прекращает работу.

Прочие вредоносные программы.

PolyEngen (полиморфные генераторы) - его главная функция шифрование тела вируса и генерация соответствующего регулировщика.

Симптомы заражения ИС:

· прекращение работы или сильное замедление Интернета;

· усиление шума, исходящие от компьютера из-за работы жестких дисков;

· изменение домашней страницы в используемом браузере;

· автоматическое открытие окон с незнакомыми страницами;

· изменение обоев на рабочем столе;

· появление новых неизвестных процессов в окне «Процессы диспетчера задач»;

· появление звука от работы дисковода при отсутствии в нем диска;

· появление в реестре автозапуска новых приложений;

· запрет на изменение настроек компьютера в учетной записи пользователя;

· мониторы Интернета показывают фальшивую закачку видео программ, игр и т.д. которые вы не закачивали и не посещали;

· открывание и закрывание консоли CD-ROM;

· проигрывание звуков или демонстрация изображений;

Способы (методы) защиты от вредоносных программ:

Чтобы снизить риск потерь от вредоносных программ рекомендуется:

· использовать современные ОС, имеющие серьезный уровень защиты от вредоносных программ;

· своевременно устанавливать патчи, если существует режим автоматического обновления, включить его;

· постоянно работать на персональном компьютере исключительно под правами пользователя, а не администратора, что не позволит большинству вредоносных программ инсталлироваться на персональном компьютере;

· использовать специальное программное обеспечение, которое для противодействия вредоносным программам использует (применяет) эвристические анализаторы, то есть не требующие наличия сигнатурной базы вирусов;

· использовать антивирусы известных производителей, обеспечивающих автоматическое обновление сигнатурной базы вирусов;

· использовать для ОВТ персональный «Firewall», который позволяет контролировать выход в глобальную сеть «Интернет» с персонального компьютера на основании политик безопасности, которые устанавливает сам пользователь;

· ограничить физический доступ к ОВТ (персон. компьютеру) посторонних лиц;

· использование внешних носителей информации только от проверенных источников; не открывать файлы, полученные от ненадежных источников;

· отключить автозапуск со сменных носителей, что не позволит запускаться кодам, которые находятся на нем без ведома пользователя.

Для защиты ОВТ существуют подсистемы защиты информации от вредоносных программ:

1. 1-ая подсистема защиты устанавливается на стыке ОВТ с глобальными сетями ( она включает средства защиты от вредоносных программ Интернет, устанавливаемых шлюзах или на межсетевых экранах, публичные серверы размещаемые в деметаризованной зоне) эти средства защиты осуществляют фильтрацию основных видов трафика;

Межсетевой экран- комплекс программных, аппаратных средств, осуществляющий контроль, фильтрацию проходящих через него сетевых пакетов на различных уровнях модели ОСИ в соответствии с заданными правилами.

2. средства защиты, устанавливаемые на внутренних корпоративных серверах и серверах рабочих групп;

3. средства защиты от вредоносных программ, устанавливаемые на рабочих станциях пользователей, включая удаленных и мобильных пользователей.

Читайте также: