Компьютерная сеть материальной группы виды угроз

Безопасность компьютерных сетей особенно важна в таких компаниях и фирмах, где персонал работает над проектами, имеющими конфиденциальную составляющую. Чтобы уберечь работников и компанию в целом от хакерских атак, взломов, утечки информации, особое внимание нужно уделить защите компьютерной сети.

Основная особенность любой сетевой системы заключается в том, что все компоненты ее распределены в пространстве, а связь между ними осуществляется физически с помощью сетевых соединений. В число сетевых соединений входят:

- витая пара,

- коаксиальный кабель;

- оптоволокно.

Одна из главных характеристик сетевых систем заключается в том, что наряду с локальными угрозами, которые осуществляются в границах одной компьютерной системы, КС также уязвимы перед рядом специфических угроз. Они характерны следующими условиями:

- злоумышленник, который воспроизводит атаку на ваши данные, может находиться за многие тысячи километров от атакуемого объекта;

- нападению может подвергаться не отдельный компьютер, а и вся информация, которая передается по сетевым соединениям.

Чем дальше развиваются локальные и глобальные сети, тем больше удаленные атаки делаются лидирующими, как по числу попыток, так и по успешности их применения. Поэтому высококачественное обеспечение безопасного функционирования вычислительных сетей приобретает первостатейное значение. Речь идет о защите с позиции противостояния удаленным атакам. Специфический оттенок распределенных вычислительных систем заключается в том, что если в локальных вычислительных сетях чаще всего появляются угрозы раскрытия и целостности, то в сетевых системах - угроза отказа в обслуживании.

Цели и меры сетевой безопасности

Цели сетевой безопасности заключаются в:

- сохранении целостности пользовательских данных;

- конфиденциальности информации;

- доступность данных для первоначального пользователя (компании).

Целостность данных — одна из основных целей информационной безопасности сетей. Этот пункт предполагает, что данные не подвергаются изменениям, трансформации в любой форме, подмене или уничтожению в процессах их передачи по линиям связи и между узлами вычислительной сети. В свою очередь целостность данных гарантирует их сохранность. Например, как в случае злонамеренных действий со стороны злоумышленников, так и в результате случайностей. Если говорить о целостной сетевой безопасности, то именно обеспечение сохранности данных — одна из самых сложных задач.

Конфиденциальность данных — вторая главная цель сетевой безопасности. Если происходит процесс информационного обмена в вычислительных сетях, то чаще всего передается личная информация пользователей, учетные записи (имена и пароли), данные о кредитных картах и другая конфиденциальная информация. Порой от того, насколько качественно она защищена, зависит дальнейшее будущее компании, способность к ее полноценному функционированию или репутация.

Доступность данных — это третья цель безопасности данных в вычислительных сетях, но от этого не менее важная чем первые две. Поскольку основными функциями вычислительных сетей являются совместный доступ к аппаратным и программным средствам, то важен здесь совместный доступ к данным. И если происходит нарушение информационной безопасности, то у пользователей возникают проблемы с доступом к данным.

Для того чтобы уберечь пользователей компьютерной сети от вышеуказанных угроз и рисков, особенности вычислительных сетей, в первую очередь глобальных, предопределяют необходимость использования методов и средств защиты. К необходимым мерам относятся следующие:

- защита подключений к внешним сетям;

- защита корпоративных потоков данных, передача которых осуществляется по открытым сетям;

- защита потоков данных уровня “клиент-сервер”;

- гарантия безопасности распределенной программной среды;

- защита web-сервиса;

- аутентификация в открытых сетях.

Отметим, что в последнее время все чаще встречается незащищенность вычислительных сетей от глобальных хакерских атак.

На локальном уровне угроз компьютерной безопасности выделяют каналы утечки информации, под которыми понимают совокупность источников информации, материальных носителей или среды распространения несущих эту информацию сигналов и средств выделения информации из сигналов или носителей.

Классификация путей утраты информации.

Тема №1 Понятие, цели и направление защиты информации, принципы, методы и средства защиты информации

Каналы утечки информации делятся на традиционные каналы утечки информации и каналы утечки информации непосредственно из средств компьютерной техники (СКТ).

Традиционные каналы утечки информации:

1. Контактное или бесконтактное подключение к электронным устройствам. Встроенные микрофоны, видео- и радиозакладки в стенах, мебели, предметах.

2. Съем акустической информации при помощи лазерных устройств с отражающих поверхностей.

3. Оптический дистанционный съем видеоинформации.

4. Применение узконаправленных микрофонов и диктофонов.

5. Утечки информации по цепям заземления, сетям громкоговорящей связи, охранно-пожарной сигнализации, линиям коммуникаций и сетям электропитания.

6. Высокочастотные каналы утечки информации в бытовой и иной технике.

7. Утечка за счет плохой звукоизоляции стен и перекрытий.

8. Исследование злоумышленником производственных и технологических отходов.

9. Утечка информации через телефонные и факсимильные аппараты.

10. Оборудование виброканалов утечки информации на сетях отопления, газо- и водоснабжения.

11. Утечка информации через персонал:

а) Утечка акустических сигналов (речевая информация);

б) Утечка электромагнитных сигналов (в т.ч. оптического диапазона);

в) Утечка информации с носителей (либо с носителями).

№ 2. Вредоносные программы и их классификация

Классификация вредоносных программ:

· троянские программы, трояны

Компьютерный вирус – это специально созданная, как правило, небольшая по объему программа для ЭВМ, целью которой является разрушение хранимой в ЭВМ информации и программного обеспечения.

Еще одно определение компьютерному вирусу - это программа (некоторая совокупность выполняемого кода/инструкций), которая способна создавать свои копии (не обязательно полностью совпадающие с оригиналом) и внедрять их в различные объекты/ресурсы компьютерных систем, сетей и т.д. без ведома пользователя. При этом копии сохраняют способность дальнейшего распространения.

Основные задачи компьютерных вирусов - заразить, выполнить, размножиться.

Заражается компьютер снаружи, когда человек запускает на выполнение некую программу, которая либо уже заражена вирусом (т.е. при ее выполнении запускается и вирус), либо сама является вирусом.

Вирус может выполнять разные действия. Некоторые вирусы просто осыпают буквы с монитора или рисуют летающий мячик. Такие вирусы наиболее безвредны. Другие могут переименовывать файлы на диске или вообще их удалять. Эти, без сомнения, гораздо опаснее. Также существуют вирусы (например "Win95.CIH"), которые могут испортить микросхему BIOS вашего компьютера (хотя уже давно ходят слухи о том, что некоторые вирусы могут портить винчестеры, раскачивая их считывающие головки). Тут трудно сказать, что хуже - потеря информации или выход компьютера из строя (даже если его можно отремонтировать).

И, наконец, вирус размножается, то есть дописывает себя везде, где он имеет шанс выполниться.

Вирусы отличаются от троянских программ тем, что работают на себя. Троянцы же работают на человека, который его запустил. Получить троянца можно, так же, как и вирус. Только он, скорее всего, не будет проявлять себя открыто. Просто он незаметно просканирует ваш диск, найдет пароли (от Интернета и не только), а потом отошлет их тому, кто его запустил в обращение. Вы будете долго удивляться, куда исчезают деньги с вашего счета. Кроме того, такая программа может давать злоумышленнику полный доступ к Вашим программам и данным.

Основные признаки появления вируса в системе:

· Замедление работы некоторых программ (очень низкое быстродействие компьютера).

· Увеличение размеров файлов (особенно выполняемых). Это трудно заметить, но можно. В таких случаях помогает программа-ревизор.

· Появление не существовавших ранее "странных" файлов - особенно в каталоге Windows или корневом. Прежде чем удалить файл, скопируйте его в другой каталог - вдруг он еще понадобится.

· Внезапно возникающие разнообразные видео и звуковые эффекты.

· Заметное снижение скорости работы в Интернете. (Вирус или троянец может что-то качать. Это проверяется ATGuard. Если в списке работающих в сети программ есть что-то типа kemei.exe или system.exe - это серьезный повод для подозрений).

· Наконец, жалобы от друзей (или провайдера) о том, что к ним приходят различные непонятные письма. Вирусы любят рассылать себя по почте.

Вопросы безопасности в Internet в равной степени беспокоят и корпоративных, и домашних пользователей. В большинстве случаев организации ограничиваются установкой централизованного брандмауэра, который защищает (в большей или меньшей степени) Internet-серверы и локальную сеть от вторжения извне. И хотя идея брандмауэров неплохо себя зарекомендовала, централизованная архитектура и характеристики Internet-протоколов не позволяют на ее основе организовать защиту изнутри, т. е. на уровне индивидуальных компьютеров. Действительно, ничто не помешает непосвященному пользователю загрузить на свой компьютер зараженную вирусом программу, которая затем распространится по всей локальной сети. Понятно, что домашние пользователи находятся в худшем положении, причем не только потому, что они не защищены корпоративным брандмауэром.

Учитывая характер приведенных примеров и разнообразной информации, регулярно появляющихся в прессе и Internet, может создаться впечатление, что упомянутые проблемы актуальны, в основном, для Запада, где вовсю развивается электронная коммерция, бесплатно подключают к Internet, используются кредитные карточки и т.д. Кое-что интересное найдется и на компьютерах отечественных пользователей - например, бухгалтерский учет фирмы, учетные записи для подключения к Internet-провайдеру и т.п.

Также не следует забывать, что далеко не всегда злоумышленники преследуют корыстные цели. Ваш компьютер может просто стать полигоном для обкатки хакерских технологий.

Безопасность в Internet, в том числе и персональная, - проблема комплексная, поэтому вначале мы разберемся с теми видами угроз, которые поджидают пользователя в Internet, а затем рассмотрим программы и способы достижения этой безопасности.

Многие узлы Интернета защищены от несанкционированного просмотра проходящей информации. Такие узлы называют «безопасными». Поскольку Internet Explorer поддерживает протоколы безопасности, используемые на таких узлах, вы можете уверенно посылать на них данные. (Протокол - это набор правил и стандартов, позволяющий обмениваться информацией между компьютерами.)

При посещении защищенной веб-страницы она автоматически посылает пользователю свой сертификат, а в строке состояния обозревателя Internet Explorer отображается значок замка. (Сертификатом называют документ, гарантирующий идентификацию какого-либо лица или безопасность веб-узла.

Например, при отправке каких-либо сведений (например, номера кредитной карточки) на небезопасный узел, в Internet Explorer будет выведено предупреждение, что этот узел не является безопасным. Если узел сообщает о своей безопасности, но предоставляет сомнительные гарантии, в Internet Explorer будет выведено предупреждение, что узел может быть опасным.

Соединение двух компьютеров между собой с помощью кабеля называется прямым соединением.

Компьютерная сеть – это система обмена информацией между различными компьютерами. Их назначение состоит в передаче информации между компьютерами, а также совместном использованим аппаратного, программного и информационного обеспечения. Требования, предъявляемые к сетям:производительность, расширяемость, масштабируемость, надежность, безопасность передачи данных. Различают локальные, региональные, глобальные, корпоративные сети.

Локальная вычислительная сеть – это соединение 3-х и более компьютеров друг с другом на небольшом расстоянии, как правило, с помощью кабеля. Они бывают одноранговыми и с выделенным сервером. Под сервером понимаютцентральный компьютер, на котором установлено сетевое программное обеспечение. Остальные компьютеры называются рабочими станциями, клиентами или абонентами сети. Одноранговая сеть – сеть, в которой нет специально выделенного сервера.

Способ соединения компьютеров в локальной сети называют топологией. Различают полносвязанную (каждый компьютер сети связан со всеми остальными) и неполносвязанную (обмен между двумя компьютерами осуществляется через другие компьютеры сети) топологии. Среди неполносвязанных топологий выделяютшинную (кабель прокладывается от одного компьютера к другому в виде последовательной цепочки), кольцевую (топология аналогичная шинной, только замкнутого типа), топологию звезда (от центрального компьютера ко всем остальным прокладывается отдельный кабель).

Региональная (территориальная) вычислительная сеть связывает абонентов в пределах одного региона.

Корпоративная вычислительная сеть связывает локальные сети, относящиеся к одному предприятию, отрасли.

Тема 7. Защита информации в ЭИС.

Под безопасностью информации понимается защищенность информации от нежелательного (для соответствующих субъектов информационных отношений) ее разглашения (нарушения конфиденциальности), искажения (нарушения целостности), утраты или снижения степени доступности информации, а также незаконного ее тиражирования.

Под доступностью информации понимается свойство системы, в которой циркулирует информация, характеризующееся способностью обеспечивать своевременный беспрепятственный доступ к информации субъектов, имеющих на это надлежащие полномочия.

Под целостностью информации понимается свойство информации, заключающееся в ее существовании в неискаженном виде (неизменном по отношению к некоторому фиксированному ее состоянию).

Под уязвимостью информации понимается подверженность информации воздействию различных дестабилизирующих факторов, которые могут привести к нарушению ее конфиденциальности, целостности, доступности, или неправомерному ее тиражированию.

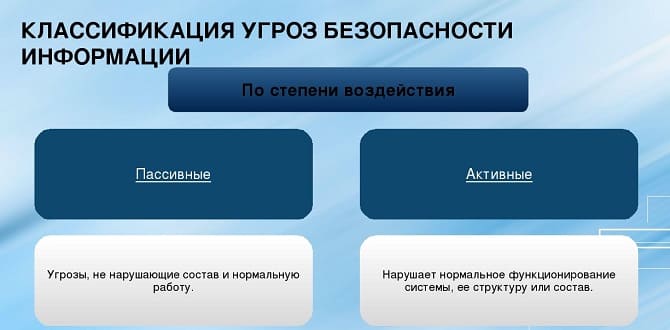

Все угрозы безопасности информации в информационных системах принято делить на активные и пассивные.

Пассивные угрозы направлены в основном на несанкционированное использование информационных ресурсов ИС, не оказывая при этом влияния на ее функционирование, несанкционированный доступ к базам данных, прослушивание каналов связи и т.д.

Активные угрозы имеют целью нарушение нормального функционирования ИС путем целенаправленного воздействия на ее компоненты. К активным угрозам относятся, например, вывод из строя компьютера или его операционной системы, искажение сведений в банке данных, разрушение ПО компьютеров, нарушение работы линий связи и т.д. Источником активных угроз могут быть действия взломщиков, вредоносные программы и т.п.

Умышленные угрозы подразделяются также на внутренние (возникающие внутри управляемой организации) и внешние.

Внутренние угрозы чаще всего определяются социальной напряженностью и тяжелым моральным климатом в организации.

Внешние угрозы могут вызываться злонамеренными действиями конкурентов, экономическими условиями и другими причинами (например, даже стихийными бедствиями). По данным зарубежной литературы, широкое распространение получил промышленный шпионаж – это наносящие ущерб владельцу коммерческой тайны незаконные сбор, присвоение и передача сведений, составляющих коммерческую тайну, лицом, не уполномоченным на это ее владельцем.

К основным угрозам безопасности информации и нормального функционирования ИС относятся:

- утечка конфиденциальной информации;

- несанкционированное использование информационных ресурсов;

- ошибочное использование информационных ресурсов;

- несанкционированный обмен информацией между абонентами;

- отказ от информации;

- нарушение информационного обслуживания;

- незаконное использование привилегий.

Утечка конфиденциальной информации – это бесконтрольный выход конфиденциальной информации за пределы ИС или круга лиц, которым она была доверена по службе или стала известна в процессе работы. Данная утечка может быть следствием:

- разглашения конфиденциальной информации;

- ухода информации по различным, главным образом техническим, каналам;

- несанкционированного доступа к конфиденциальной информации различными способами.

К разглашению информации ее владельцем или обладателем ведут умышленные или неосторожные действия должностных лиц и пользователей, которым соответствующие сведения в установленном порядке были доверены по службе.

Возможен бесконтрольный уход конфиденциальной информации по визуально-оптическим, акустическим, электромагнитном и другим каналам.

Несанкционированный доступ – это противоправное преднамеренное овладение конфиденциальной информацией лицом, не имеющим права доступа к охраняемым сведениям.

Наиболее распространенными путями несанкционированного доступа к информации являются:

- перехват электронных излучений;

- принудительное электромагнитное облучение (подсветка линий связи с целью получения паразитной модуляции несущей;

- применение подслушивающих устройств (закладок);

- перехват акустических излучений;

- чтение остаточной информации в памяти системы после выполнения санкционированных запросов;

- копирование носителей информации с преодолением защиты;

- маскировка под запросы системы;

- использование программных ловушек;

- использование недостатков языков программирования и операционных систем;

- незаконное подключение к аппаратуре и линиям связи специально разработанных аппаратных средств, обеспечивающих доступ к информации;

- злоумышленный вывод из строя механизмов защиты;

- расшифровка специальными программами зашифрованной информации;

Перечисленные пути несанкционированного доступа требуют достаточно больших технических знаний и соответствующих аппаратных или программных разработок со стороны взломщика.

Однако есть и достаточно примитивные пути несанкционированного доступа:

- хищение носителей информации и документальных отходов;

- склонение к сотрудничеству со стороны взломщика;

- наблюдение и другие пути.

Любые способы утечки конфиденциальной информации могут привести к значительному материальному и моральному ущербу как для организации, где функционирует ИС, так и для ее пользователей.

Менеджерам следует помнить, что довольно большая часть причин и условий, создающих предпосылки и возможность неправомерного овладения конфиденциальной информацией, возникает из-за элементарных недоработок руководителей предприятий и их сотрудников. Например, к причинам и условиям, создающим предпосылки для утечки коммерческих секретов, могут относиться:

- недостаточное знание работниками предприятия правил защиты конфиденциальной информации и непонимание необходимости их тщательного соблюдения;

- использование неаттестованных технических средств обработки конфиденциальной информации;

- слабый контроль за соблюдением правил защиты информации правовыми, организационными и инженерно-техническими мерами;

- текучесть кадров, в том числе владеющих сведениями, составляющими коммерческую тайну;

- другие варианты, организационных недоработок, в результате которых виновниками утечки информации являются люди – сотрудники ИС и ИТ.

Большинство из перечисленных технических путей несанкционированного доступа поддаются надежной блокировке при правильно разработанной и реализуемой на практике системе обеспечения безопасности. Но борьба с информационными инфекциями представляет значительные трудности, так как существует и постоянно разрабатывается огромное множество вредоносных программ, направленных на порчу информации в БД и ПО компьютеров. Большое число разновидностей этих программ не позволяет разработать постоянных и надежных средств защиты против них.

Вирус – программа, которая может заражать другие программы путем включения в них модифицированной копии, которая в свою очередь сохраняет способность к дальнейшему размножению

Считается, что вирус характеризуется двумя основными особенностями:

1)способностью к саморазмножению (созданию собственных копий);

2)наличием механизма, обеспечивающего внедрение создаваемых копий в исполняемые объекты вычислительной системы.

Вредоносные программы классифицируются следующим образом.

1) по деструктивным возможностям:

ü безвредные – никак не влияющие на работу компьютера кроме уменьшения свободной памяти на диске в результате своего распространения;

ü неопасные – влияние ограничивается уменьшением свободной памяти на диске и графическими, звуковыми и прочими эффектами;

ü опасные – могут привести к серьезным сбоям в работе компьютера;

ü очень опасные – в алгоритм работы заведомо заложены процедуры, которые могут вызвать потерю программ, уничтожить данные, стереть необходимую для работы компьютера информацию, записанную в системных областях памяти;

2) по среде обитания:

ü файловые – вирусы либо различными способами внедряются в выполняемые файлы, либо создают файлы-двойники, либо используют особенности организации файловой системы;

ü загрузочные – вирусы записывают себя либо в загрузочный сектор диска, либо в сектор, содержащий системный загрузчик винчестера;

ü макровирусы – вирусы заражают файлы-документы и электронные таблицы популярных редакторов;

ü сетевые – вирусы используют для своего распространения протоколы или команды компьютерных сетей и электронной почты;

3) по особенностям алгоритма работы:

ü использование резидентности – вирус при инфицировании компьютера оставляет в оперативной памяти свою часть, которая затем перехватывает обращения ОС к объектам заражения и внедряется в них. Эти вирусы находятся в памяти и являются активными вплоть до выключения компьютера или перезагрузки ОС;

ü использование «стелс»-алгоритмов – использование этих алгоритмов позволяет вирусам полностью или частично скрыть себя в системе. Наиболее распространеным алгоритмом является перехват запросов ОС на чтение-запись зараженных объектов, затем вирусы либо временно лечат их, либо подставляют вместо себя незараженные участки информации;

ü использование самошифрования и полиморфичности – используются для того, чтобы максимально усложнить процедуру обнаружения вируса. Эти вирусы достаточно трудно поддаются обнаружению, они не имеют сигнатур, т.е. не содержат ни одного постоянного участка кода. В большинстве случаев два образца одного и того же вируса не будут иметь ни одного совпадения;

ü использование нестандартных приемов.

«Логические бомбы», как вытекает из названия, используются для искажения или уничтожения информации; реже с их помощью совершаются кража или мошенничество. Манипуляциями с логическими бомбами обычно занимаются чем-то недовольные служащие, собирающиеся покинуть данную организацию, но это могут быть и консультанты, служащие с определенными политическими убеждениями и т.п.

Реальный пример «логической бомбы»: программист, предвидя свое увольнение, вносит в программу расчета заработной платы определенные изменения, работа которых начинается, если его фамилия исчезнет из набора данных о персонале фирмы.

«Троянский конь» - программа, выполняющая в дополнение к основным, т.е. запроектированным и документированным, действиям действия дополнительные, но не описанные в документации. «Троянский конь» представляет собой дополнительный блок команд, тем или иным образом вставленный в исходную безвредную программу, которая затем передается (дарится, продается, подменяется) пользователям ИС. Этот блок команд может срабатывать при наступлении некоторого условия (даты, времени, по команде извне и т.д.). Запустивший такую программу подвергает опасности как свои файлы, так и всю ИС в целом. «Троянский конь» действует обычно в рамках полномочий одного пользователя, но в интересах другого пользователя или вообще постороннего человека, установить личность которого порой невозможно.

Наиболее опасные действия «троянский конь» может выполнять, если запустивший его пользователь обладает расширенным набором привилегий. В таком случае злоумышленник, составивший и внедривший «троянского коня», и сам этими привилегиями не обладающий, может выполнять несанкционированные привилегированные функции чужими руками.

«Червь» - программа, распространяющаяся через сеть и не оставляющая своей копии на магнитном носителе. «Червь» использует механизмы поддержки сети для определения узла, который может быть заражен. Затем с помощью тех же механизмов передает свое тело или его часть на этот узел и либо активизируется, либо ждет для этого подходящих условий. Наилучший способ защиты от «червя» – принятие мер предосторожности против несанкционированного доступа к сети.

Компрометация информации (один из видов информационных инфекций). Реализуется, как правило, посредством несанкционированных изменений в базе данных, в результате чего ее потребитель вынужден либо отказаться от нее, либо предпринимать дополнительные усилия для выявления изменений и восстановления истинных сведений. В случае использования скомпрометированной информации потребитель подвергается опасности принятия неверных решений со всеми вытекающими отсюда последствиями.

Несанкционированное использование информационных ресурсов имеет самостоятельное значение, так как может нанести большой ущерб управляемой системе (вплоть до полного выхода ИТ из строя) или ее абонентам. Для предотвращения этих явлений проводятся идентификация и аутентификация.

Идентификация – это присвоение пользователю уникального обозначения для проверки его соответствия.

Аутентификация – установление подлинности пользователя для проверки его соответствия.

Ошибочное использование информационных ресурсов, будучи санкционированным, тем не менее может привести к разрушению, утечке или компрометации указанных ресурсов. Данная угроза чаще всего является следствием ошибок, имеющихся в ПО ИТ.

Несанкционированный обмен информацией между абонентами может привести к получению одним из них сведений, доступ к которым ему запрещен. Последствия – те же, что и при несанкционированном доступе.

Кроме того, существует ряд случайных угроз информации, таких как проявление ошибок программно-аппаратных средств, некомпетентное использование, настройка или неправомерное отключение средств защиты персоналом службы безопасности, неправомерное включение оборудования или изменение режимов работы устройств и программ, неумышленная порча носителей информации, пересылка данных по ошибочному адресу и т.д.

Основной задачей, решаемой при создании компьютерных сетей, является обеспечение совместимости оборудования по электрическим и

механическим характеристикам и обеспечение совместимости информационного обеспечения (программ и данных) по системе кодирования и формату данных. Решение этой задачи относится к области стандартизации и основано на так называемой модели OSI (модель взаимодействия открытых систем Model of Open System Interconnections). Она

создана на основе технических предложений Международного института стандартов ISO (International Standards Organization).

Модель взаимосвязи открытых систем состоит из 7 уровней взаимодействия компонентов сети компьютерной системы. На Рис. 6. 1 модель процесса взаимодействия двух субъектов компьютерной системы в режиме передачи данных от субъекта системы А к субъекту В. Непосредственно данные передаются на передающем конце с 7-го до 1-го уровня. На приемном конце данные передаются с 1-го до 7-го уровня. На передающей стороне на каждом из уровне к передаваемым данным добавляется информация о соотвествующем уровне, а на приемной стороне извлекается информации соответствующего уровня. Таким образом уровни с 7-го по 2-й образуют логический канал связи, а 1-й образует физический канал связи. Физический канал связи представляет собой физическую среду передачи сигналов (кабель, радиоканал, световой и др.).

Модель взаимосвязи открытых систем определется следующей иерархией.

· 7 уровень – прикладной. Этот, высший уровень в иерархии, обеспечивает поддержку прикладных процессов конечных пользователей. Он содержит все необходимые элементы сервиса для прикладных программ пользователя. На этом уровне пользователь имеет свои прикладные программы, где может делать всё, что ему необходимо, но руководствуется некоторыми установленными правилами при обменах с другим пользователем сети, т.е. выполнять соответствующие протоколы.

· 6 уровень – представительный обеспечивает преобразование данных пользователя к форматам, принятым в данной системе; преобразует символьные строки и коды и организует файлы с целью обеспечения независимости прикладных программ от форм передачи и получения.

· 5 уровень – сеансовый обеспечивает установление и поддержку сеансов связи между абонентами при обмене данными, организует двунаправленный обмен данными с размещением во времени, начало и окончание заданий, восстановление связи после ошибок, связанных с отказом канала и отказом сети взаимодействия, восстанавливается или повторно устанавливается соединение.

Три верхних уровня является прикладным процессом. Четвертый уровень обеспечивает взаимодействие между прикладными процессами, устанавливая между ними логические каналы и обеспечивая передачу по этим каналам информационных пакетов (группу байтов, передаваемых абонентами сети друг другу), которыми обмениваются процессы. Отметим, что столь популярный сегодня Internet - это транспортный уровень. Логические каналы, устанавливаемые транспортным уровнем, называются транспортными каналами.

· 3 уровень – сетевой, обеспечивает интерфейс оконечного оборудования данных с сетью коммутации пакетов, маршрутизацию пакетов в коммуникационной сети, межсетевое взаимодействие. Сетевой уровень обеспечивает функции ретрансляции, в соответствии с которыми данные направляются по маршруту в нужном направлении через устройства пакетной коммутации, т.е. к нужным узлам в соответствии с маршрутными таблицами.

· 2 уровень – канальный обеспечивает процесс передачи данных по информационному каналу. Информационный канал это канал логический, который устанавливается между устройствами соединенными физическим каналом. Канальный уровень обеспечивает управление потоком данных в виде кадров, обнаруживает ошибки передачи, реализует алгоритмы восстановления информации в случае обнаружения сбоев или потерь данных. Второй уровень разбивается на два подуровня: LLC (Logical Link Control), обеспечивающий управление логическим звеном данных, и МАС (Media Access Control), обеспечивающий управление доступом к среде. Второй подуровень поддерживает метод, обеспечивающий выполнение совокупности правил, по которым узлы сети получают доступ к информационному ресурсу.

· 1 уровень – физический, обеспечивает механические, электрические, функциональные и процедурные средства для осуществления физических соединений, их поддержания и разъединения. Среда распространения сигналов является также физическим уровнем.

Рис. 6. 1. Модель взаимодействия уровней связи OSI открытых систем

Для обеспечения необходимой совместимости на каждом из семи возможных уровней архитектуры компьютерной сети действуют специальные стандарты, называемые протоколами. Они определяют характер аппаратного взаимодействия компонентов сети (аппаратные протоколы) и характер взаимодействия программ и данных (программные протоколы). Физически функции поддержки протоколов исполняют аппаратные устройства (интерфейсы) и программные средства (программы поддержки протоколов). Программы, выполняющие поддержку протоколов, также называют протоколами. Так, например, если два компьютера соединены между собой прямым соединением, то на низшем (физическом) уровне протокол их взаимодействия определяют конкретные устройства физического порта (параллельного или последовательного) и механические компоненты (разъемы, кабель и т. п.). На более высоком уровне взаимодействие между компьютерами определяют программные средства, управляющие передачей данных через порты. Для стандартных портов они находятся в базовой системе ввода/вывода (BIOS). На самом высоком уровне протокол взаимодействия обеспечивают приложения операционной системы. Например, для Windows это стандартная программа Прямое кабельное соединение.

В соответствии с используемыми протоколами компьютерные сети принято разделять на локальные (LAN — Local Area Network) и глобальные (WAN — Wide Area Network). Компьютеры локальной сети преимущественно используют единый комплект протоколов для всех участников. По территориальному признаку локальные сети отличаются компактностью. Они могут объединять компьютеры одного помещения, этажа, здания, группы компактно расположенных сооружений. Глобальные сети имеют, как правило, увеличенные географические размеры. Они могут объединять как отдельные компьютеры, так и отдельные локальные сети, в том числе и использующие различные протоколы.

Локальная вычислительная сеть представляет собой группу компьютеров, сопряженных друг с другом линиями связи и размещенных в пределах несколько компактно расположенных зданий на ограниченной территории, принадлежащей одной организации.

Разделение локальной сети на сегменты улучшает ее производительность, сокращая трафик. Это связано с тем, что пакеты отдельных компьютеров сегмента, адресат которых находится в этом же сегменте, не распространяются по всей сети. Однако следует учитывать, что улучшение производительности локальной сети путем ее разбиения на сегменты будет обеспечено только в том случае, если выделенные сегменты соответствуют рабочим группам, в пределах которых осуществляется интенсивный обмен информацией. При отсутствии разделения локальной сети на сегменты, считается, что данная сеть состоит из одного сетевого сегмента.

Корпоративная, региональная, глобальная сеть объединяет с помощью каналов связи территориально распределенные локальные сети. В качестве основного признака корпоративной сети выступает принадлежность к одной организации, региональной – охват какого-либо региона, например одного города, глобальной – охват территориальных областей, например стран и континентов. Большая региональная сеть может объединять более мелкие региональные и корпоративные сети, глобальная – любые виды компьютерных сетей.

Для наращивания, а также интеграции компьютерных сетей используются различные типы аппаратно-программных устройств:

Рисунок 1. Уровня модели сетевого взаимодействия с повторителями, мостами, маршрутизаторами, шлюзами

- Мосты и коммутаторы предназначены для разбиения локальной сети на сегменты, а также для объединения полученных сегментов и небольших локальных сетей и работают на канальном уровне модели OSI (рисунок 1). Объединяемые сегменты и локальные сети должны функционировать по одинаковым протоколам среднего и высокого уровней эталонной модели (с сетевого по прикладной уровень). Протоколы канального и физического уровней могут отличаться. Соответственно мосты и коммутаторы обеспечивают объединение сегментов и локальных сетей с разной топологией, например Ethernet и Token Ring. Отдельные мосты и коммутаторы, например маршрутизирующий мост, помимо своих функций поддерживают некоторые функции сетевого уровня для оптимизации передачи данных. Современные коммутаторы позволяют объединять сегменты и локальные сети с различными протоколами не только физического и канального уровней, но и сетевого уровня, например с протоколами IP и IPX. Современные коммутаторы также выполняют функции повторителей.

Мосты имеют достаточно простую архитектуру и представляют собой специализированный компьютер с двумя или более сетевыми адаптерами. Объединяемые сегменты локальной сети присоединяются к портам моста, в качестве которых выступают сетевые адаптеры (рисунок 2). Каждый сетевой сегмент присоединяется к сетевому адаптеру, тип которого совпадает с типом этого сегмента. Мост чаще всего имеет от двух до четырех портов.

Любой пакет, отправленный компьютером какого-либо сегмента сети, приходит в порт моста, к которому этот сегмент подключен. Если получатель данного пакета находится в другом сегменте сети, то мост направляет этот пакет в порт, к которому подсоединен сегмент с получателем. Этот процесс называется ретрансляцией. Пакет ретранслирован означает, что он получен одним портом моста и передан через другой. В случае когда принятый портом моста пакет имеет адрес получателя, находящегося в пределах присоединенного к этому мосту сегмента, данный пакет не ретранслируется. Этот процесс называется фильтрацией. Пакет отфильтрован – значит, он получен одним портом моста и не ретранслирован другим. Принятие мостом решения о том, ретранслировать полученный пакет или отфильтровать, основано на запоминании МАС – адресов компьютеров, входящих в присоединенные к портам моста сегменты. Данные адреса хранятся в памяти моста в виде таблицы, ставящей в соответствии МАС – адресу каждого компьютера номер порта, к которому подсоединен сегмент с этим компьютером. Заполнение таблицы адресов мост осуществляет сам.

Функции моста может выполнять и обычный подсоединенный к сети компьютер со специальным программным обеспечением и несколькими сетевыми адаптерами, каждый из которых предназначен для одного из связываемых сегментов сети. Если в качестве моста используется сервер, то такой мост называют внутренним, а если рабочая станция – внешним. При использовании в качестве моста рабочей станции, эту станцию не следует применять для других функций, так как любой отказ запущенной на ней пользовательской программы может привести к нарушению информационного обмена в сети.

Рисунок 2. Схема подключения сегментов локальной сети к мосту

- шлюзы (специализированные компьютеры) выполняют функции маршрутизации и предназначены для объединения компьютерных сетей, функционирующих по несовместимым протоколам информационного взаимодействия. Если локальные сети построены по протоколам, отличающимся не только на физическом, канальном и сетевом уровнях модели OSI, но и на более высоких уровнях, то для объединения таких сетей или сегментов сети должны использоваться шлюзы. Шлюзы обычно работают на прикладном уровне модели OSI, обеспечивая маршрутизацию передаваемой информации и протокольное преобразование для всех уровней модели сетевого взаимодействия. Например, шлюзы необходимы для подсоединения к современным локальным сетям устаревших ЭВМ. Обычно шлюзы позволяют пользователям объединенных систем воспользоваться такими сервисами, как электронная почта, пересылка файлов и доступ к базе данным.

В современных сетях сегменты локальной сети соединяются с мостом, коммутатором или маршрутизатором только через повторители (рисунок 3).

- концентраторы предназначены для связывания нескольких устройств между собой. В некоторых сетях при кольцеобразной и звездообразной топологии, концентраторы выполняют функцию повторителей. Такие концентраторы называются активными или их еще называют хабы, объединяющие группы компьютеров в сетевом сегменте. Также активные концентраторы реализуют функции усиления сигнала. Пассивные концентраторы реализуют только функции разветвления. Соответственно к активным концентраторам может быть подсоединено большее количество компьютеров, например 16 или 32, а кабельные соединения могут иметь большую длину, например от 45 до 200 м в зависимости от кабеля. Пассивный концентратор используется в дополнение к активному и обеспечивает подключение только нескольких компьютеров, например трех. При этом максимально возможная длина кабеля не должна превышать нескольких метров. Кроме того, в активных концентраторах все имеющиеся порты являются и входными и выходными.

В связи с широким использованием Интернета существуют различные типы и виды компьютерных угроз, которым подвержены компьютерные сети.

Каждая из этих опасностей может нанести потенциальный ущерб и причинить много вреда, если данные будут потеряны.

Компьютерные сети, а также автономные системы подвержены ряду рисков. Опасность возрастает, когда компьютерная сеть подключена к интернету. Существуют различные виды опасностей для компьютерных систем, все они имеют общую связь.

Они предназначены для обмана пользователя и получения доступа к сети или автономным системам, или уничтожения данных. Известно, что некоторые угрозы воспроизводятся сами собой, в то время как другие уничтожают файлы в системе или заражают сами файлы.

Adware

Дополнение к списку компьютерных угроз — рекламное ПО. Нередко на компьютере появляются различные рекламные объявления или всплывающие окна, когда используются определенные приложения. Они могут не представлять большой угрозы, но часто снижают скорость работы компьютеров.

Есть вероятность того, что компьютерная система может стать нестабильной из-за этих рекламных программ.

Фишинг

Это были основные типы компьютерных угроз.

На видео: Виды и типы компьютерных угроз

Готовые работы на аналогичную тему

Вирус

Наиболее распространенными из типов киберугроз являются вирусы. Они заражают различные файлы в компьютерной сети или в автономных системах.

Большинство людей становятся жертвами вирусов, злоумышленник заставляет человека предпринимать какие-либо действия, такие как щелчок по вредоносной ссылке, загрузка вредоносного файла и так далее. Именно из этих ссылок и файлов вирус передается на компьютер.

Есть также случаи, когда вирусы были частью вложения электронной почты. Вирусы могут распространяться через зараженное портативное хранилище данных (флешки, накопители). Следовательно, важно иметь в системе антивирус, который может не только обнаружить вирус, но и избавиться от него.

Riskware

Это опасные программы, которые часто становятся частью программных приложений. Они рассматриваются как часть среды разработки для вредоносных программ и распространяются на программные приложения. В некоторых случаях эти приложения также могут использоваться хакерами в качестве дополнительных компонентов для получения доступа в сеть.

Готовые работы на аналогичную тему

Троянский вирус

Это другой тип компьютерного вируса, который замаскирован. Троянцы получили свое имя из легенды. Часто видно, что Трояны являются частью различных вложений в электронных письмах или ссылках на скачивание. В некоторых случаях посещение определенных веб-страниц также подвергает риску компьютерную систему.

Типы угроз компьютерной безопасности

Классификация типов угроз информационной безопасности производится по способу компрометации информации в системе. Есть пассивные и активные угрозы.

Пассивные угрозы очень трудно обнаружить и в равной степени трудно предотвратить. Активные угрозы продолжают вносить изменения в систему, их достаточно легко обнаружить и устранить.

Руткит

Работа руткитов заключается в том, чтобы прикрывать хакеров. Лучшая или худшая сторона руткитов состоит в том, что они также могут скрываться от антивирусного программного обеспечения, из-за чего пользователь не знает, что в системе присутствует руткит.

Это помогает хакеру, и он может распространять вредоносное ПО в системе. Поэтому важно иметь хороший антивирус со сканером руткитов , который сможет обнаружить вторжение.

Угрозы для компьютерных сетей

Обеспечение высокоуровневой безопасности в компьютерных сетях – это основное условие защиты конфиденциальных данных от угроз различного рода.

Данным компаний и индивидуальных пользователей грозят такие явления как:

- шпионаж;

- уничтожение файлов;

- разглашение конфиденциальной информации (например, врачебная или государственная тайна);

- другие несанкционированные действия.

Все из вышеперечисленных факторов могут отрицательно повлиять на корректное функционирование локальной и глобальной сети. Сбои могут привести к утрате либо разглашению конфиденциальной информации.

Такие неприятности чаще всего спровоцированы вирусами, которые заражают систему в целом (или отдельные ее компоненты) в момент входа в интернет (или загрузки вирусных файлов). Некорректная работа офисной техники также может быть вызвана отсутствием электропитания. Или же виной тому могут быть некоторые проблемы в работе сервера, серверных систем или вспомогательных устройств.

Во вреде организационной технике и компьютерным сетям также нельзя исключать и человеческий фактор: именно неграмотные манипуляции сотрудников компании могут причинить вред содержащейся на серверах и в ПК информации.

Удаленная угроза — это такое информационное разрушение, которое оказывает воздействие на распределенную вычислительную сеть.

Удаленная угроза включает в себя обе особенности сетевых систем:

- распределенную способность компьютеров;

- распределенность информации.

Поэтому при исследовании вопросов безопасности компьютерных сетей рассматривают два подвида удаленных угроз:

- Удаленные угрозы на протоколы сети и инфраструктуру. Они используют уязвимость этих составляющих сети.

- Удаленные угрозы на телекоммуникационные службы. Они действуют благодаря уязвимости в телекоммуникационных службах.

Spyware

В некоторых случаях они также могут пробираться через другое прямое соединение для обмена файлами. Иногда нажав «Принять лицензионное соглашение», вы можете подвергнуть компьютер риску.

Черви

Другими распространенными типами угроз безопасности в Интернете являются черви. На самом деле это вредоносные программы, которые используют слабые стороны операционной системы. Подобно тому, как черви в реальной жизни перемещаются из одного места в другое, точно так же черви в кибер-мире распространяются с одного компьютера на другой и из одной сети в другую.

Наиболее характерной особенностью червей является то, что они способны распространяться с очень высокой скоростью, что может привести к риску сбоя системы.

Существует тип червя, который называется net worm.

Эти черви размножаются, посылая полные и независимые копии по сети, заражая таким образом почти все системы в указанной сети.

Читайте также: