Kerio winroute firewall создать правило rdp

Персональный файрвол от компании Kerio известен в России с 2003 года. За это время он стал довольно популярным и зарекомендовал себя достаточно надежным и удобным (об этом говорили цифры продаж: ежегодный прирост - 300%). С этого года те, кто уже знаком с персональным файрволом (а также и все остальные), могут попробовать защитить свои корпоративные сети специальной версией межсетевого экрана корпоративного уровня. Kerio WinRoute Firewall сертифицирован научно-исследовательским центром ICSA Labs в категории "Корпоративный брандмауэр", то есть его надежность проверена и признана достаточной для сетей малых и средних предприятий.

Kerio WinRoute Firewall от Kerio Technologies - это интегрированное решение, включающее брандмауэр, VPN-сервер, антивирус и контентный фильтр и предназначенное для защиты корпоративных сетей предприятий малого и среднего бизнеса.

- собственно межсетевой экран с очень гибкой настройкой политик доступа для каждого пользователя;

- встроенный VPN-сервер;

- встроенная антивирусная защита;

- управление доступом к веб-сайтам;

- контентная фильтрация;

- поддержка всех технологий доступа в Интернет: DSL, ISDN, кабельных, спутниковых, беспроводных и диалап-соединений;

- поддержка VoIP и UPnP;

- возможность удаленного администрирования.

Правила для межсетевого экрана администратор может настроить как самостоятельно, так и с помощью мастера в восемь шагов. Последнее особенно удобно для начинающих администраторов: упрощается процесс настройки. Все правила отображаются в одной-единственной закладке, что также упрощает повседневную работу. Единственной потенциальной трудностью для сисадминов можно назвать отсутствие русскоязычного интерфейса и файла помощи. Но, покопавшись в Сети, можно найти немного устаревшую, но все же актуальную русскоязычную документацию.

Особенностью данного файрвола можно назвать возможность мониторинга используемых протоколов, в том числе и специфических протоколов, не относящихся непосредственно к IP-трафику. Эта функция позволяет контролировать и защищать специфические приложения, необходимые для бизнес-деятельности компаний.

Сам же интернет-канал может контролироваться не только по типовым для брандмауэров критериям (протоколам, портам, пользователям и так далее), но и по пропускной способности канала. Эта возможность особо ценна для фирм, активно использующих в своей деятельности IP-телефонию. Такая функция контроля называется Bandwidth Limiter и позволяет устанавливать конкретные параметры пропускной способности канала связи для определенных пользователей.

В Kerio WinRoute Firewall реализована своя технология работы с VPN-каналами. Проблему совместимости технологий VPN и NAT удалось решить с помощью функции NAT Traversal, которая обеспечивает стабильную работу VPN с NAT, в том числе с множественными NAT-шлюзами. Проблемы несовместимости решены за счет того, что теперь разрешается сетевым приложениям определять присутствие устройства NAT, настраивать его и устанавливать необходимые соответствия между портами. Благодаря этому настройка VPN-соединений теперь очень проста.

Совмещение антивирусной и межсетевой защиты - идея далеко не новая и реализованная у многих разработчиков ПО. Особенностью Kerio WinRoute Firewall можно назвать то, что компания не производила собственных разработок антивирусных механизмов, а интегрировала в брандмауэр (как и в свой почтовый сервер Kerio Mail Server) отличную разработку от компании McAfee Security - антивирус McAfee. Такая интегрированная защита позволяет избежать конфликтов антивирусных программ, если иные антивирусы установлены на других серверах компании. Более того, интегрирование антивирусного движка в механизм защиты позволило дополнительно использовать (помимо встроенного McAfee) и другие антивирусные средства, инсталлированные на сервере с Kerio WinRoute Firewall. Для этого достаточно выбрать нужный антивирус из списка. Заметим только, что спискок поддерживаемых вторичных антивирусных защит не очень большой и ограничивается только семью продуктами.

Надо заметить, что такое совмещение брандмауэра и антивируса добавляет гибкости при выборе продуктов для обслуживания корпоративной сети. Можно приобрести Kerio WinRoute Firewall как со встроенной антивирусной защитой, так и без нее, если у вас уже есть удовлетворяющий вас охотник за вирусами.

С ростом неограниченного доступа в Интернет по высокоскоростным каналам растет вероятность использования сотрудниками корпоративного трафика в целях загрузки файлов из файлообменных сетей (KaZaA, eDonkey, eMule или DC++). С целью облегчения работы администраторов по выявлению таких фактов в Kerio WinRoute Firewall встроена функция блокировки работы P2P-клиентов. Также можно воспользоваться статистическим анализом трафика для выявления и нейтрализации неизвестных файлообменных сетей. Возможен аналогичный контроль трафика и по протоколу FTP.

Активный поиск информации в Интернете по поводу обнаруженных уязвимостей Kerio WinRoute Firewall дал только одно упоминание. И то выявленная уязвимость легко устранялась апгрейдом до последней версии.

Kerio Winroute Firewall: ПРАВИЛЬНЫЕ Traffic Policy.

Posted by Retifff на 05.12.2009

Перед тем, как что-то делать с правилами, необходимо настроить сетевые интерфейсы по-человечески, так что кто не читал статью ПРАВИЛЬНАЯ настройка DNS и сетевых интерфейсов. , сделайте это сейчас.

Все ниженаписанное было испробовано на версии KWF 6.2.1, но будет работать и на всех версиях 6.xx, для следующих версий если и будут изменения, то не думаю, что значительные.

Итак, сетевые интерфейсы настроены, Kerio Winroute Firewall установлен, первое, что делаем, заходим в Configuration > Traffic Policy и запускаем Wizard. Даже если до этого вы его уже запускали. Мы же делаем правильно, так?

1. С первым и вторым шагами визарда все понятно, на третьем выбираем внешний сетевой интефейс (Internet Interface, Wizard почти всегда сам определяет его правильно).

2. Далее, шаг четветый, самый важный.

По умолчанию KWF предлагает вариант «Allow access to all services (no limitations)», но! Постоянно сталкиваемся с тем, что такие правила KWF обрабатыват мягко говоря странно, проблемы с сервисом 🙂 ANY сплошь и рядом.

Поэтому выбираем второй вариант, Allow access to the following services only. Неважно, что KWF вам возможно предложит немного не те сервисы, какие вам нужны, но все это можно добавить или убрать позднее.

3. На пятом шаге создаем правила для VPN, те кому они не нужны, могут убрать галки. Но опять же можно это сделать и потом, если не уверены.

4. Шаг 6-й, тоже довольно важный. Здесь создаем правила для тех сервисов, которые должны быть доступы извне, из Интернета. Советую добавить хотя бы парочку сервисов, вам самим потом проще будет увидеть, как строится такое правило.

Например:

сервис KWF Admin на Firewall

сервис RDP на 192.168.0.15

5. Шаг седьмой, естественно включаем NAT, даже кому и не нужно будет (маловероятно конечно), всегда его можно выключить.

На восьмом шаге жмем Finish.

Получается у нас что-то типа того:

Небольшие пояснения для тех, кто мануал не хочет читать:

Правило NAT — в нем собственно те сервисы, которым разрешен доступ в интерет с клиентских машин.

А правило Firewall Traffic — это правило для той машины, на которой KWF стоит.

Красненькие правила ниже — для доступа из Интернета к одноименным сервисам.

В принципе уже работать можно, но ведь нужно KWF немного настроить, поэтому дальше:

6. Правило Local Traffic передвигаем на самый верх, ибо правила обрабатываются сверху вниз и поскольку локальный трафик как правило превалирует над остальным, это позволит снизить нагрузку на шлюз, чтоб он не гнал пакеты от локального трафика через всю таблицу правил.

7. В правиле Local Traffic Protocol Inspector отключаем, ставим в None.

8. Из правил NAT и Firewall Traffic убираем ненужные нам сервисы, а нужные соответственно добавляем. Ну например ICQ 🙂 Советую думать над тем, что вы добавляете и удаляете.

9. Иногда для некоторых сервисов требуется отдельное правило, потому что вместе с остальными начинаются непонятные глюки. Ну и отследить как оно отрабатывает проще конечно, поставив логгирование этого правила.

В принципе все, дальше уже все зависит от вас, что именно вам нужно, каким сервисам вы хотите дать доступ в интернет, какие должны быть доступны снаружи.

Несколько примечаний:

10. Если хотите, чтобы с клиентских компьютеров можно было пинговать внешние адреса, то добавьте сервис Ping в правило NAT.

11. Eсли не используете VPN совсем, отключите VPN-сервер (Configuration > Interfaces > VPN Server правой кнопкой > Edit > убрать галку Enable VPN Server).

Еще можно отключить интерфейс Kerio VPN.

13. Если доступ в Интернет нужно дать какой-то группе пользователей или IP-адресов, то создаете правило, подобное NAT, только в качестве источника у него не Local Interface, а ваша группа.

Ниже более-менее похожий на реальность (мою естественно 🙂 , но не совсем) пример.

Пример.

Задача: раздать интернет всем компьютерам из сети, используя непрозрачный прокси, разрешить ICQ и FTP избранным группам, а скачивание почты по POP3 всем. Запретить отсылать письма напрямую в Интернет, только через почтовик. Сделать доступ к этому компьютеру из интернета. Ну и учесть примечания естественно.

Вот сразу правила готовые:

Краткие пояснения по правилам:

Local Traffic — на самый верх, как и собирались.

NTP Traffic — правило для синхронизации сервера времени (192.168.0.100) с источниками точного времени в интернете.

ICQ Traffic — правило, разрешающее группе пользователей «Allow ICQ Group» пользоваться аськой.

FTP Traffic — правило, разрешающее группе пользователей «Allow FTP Group» скачивать файлы с FTP-серверов.

NAT for all — мало от НАТа осталось (мы же через прокси ходим в интернет) только free mail и ping интернета всем пользователям сети разрешен.

Firewall Traffic — с этим все понятно, разрешенные сервисы для фаервола. Обратите внимание, что сюда добавлен сервис SMTP (в случае, если почтовик находится не на том же компьютере, что и винроут, нужно сделать отдельное правило) и порт 3128 для парент прокси.

Service Ping — правило, нужное для того, чтобы пинговать наш сервер снаружи.

Remote Admin — правило для доступа снаружи к консоли KWF и KMS, к веб-интерфейсу их же.

Service Kerio VPN — правило для доступа снаружи клиентов Kerio VPN.

Service Win VPN — правило для доступа снаружи клиентов родного виндового VPN

Service RDP — правило для доступа снаружи клиентов виндового терминала (но лучше через VPN).

Итак имеем Шлюз в котором 2 интерфейса LAN-Локальная сеть(IP 192.168.108.254) WAN-внешка (IP 192.168.3.1).

Под сеть пример: локалка 192.168.108.0/24

Под сеть пример: внешка 192.168.3.0/24(Связь с модемом который настроен в режиме роутера и имеет IP адрес 192.168.3.254)

В сети имеется DC(контролер домена)с IP 192.168.108.1 на котором а настройках DNS в вкладке пересылка указаны IP адреса DNS серверов провайдера.

Пример настройки клиента:

Имеется комп user1 с IP адресом 192.168.108.56

итак в настройках TCP\IP протокола указываем шлюз (Это IP адрес сервера где стоит керио в нашем случае это 192.168.108.254)

В качестве DNS. Указываем IP адрес контролера домена. на котором настроена пересылка в нашем случае это 192.168.108.1

Клиент готов к работе))

Теперь разберем настройки самой программы

ниже будут привидины самые основные настройки которые необходимо проделать для корректной работы.

Опишу что значат правила:

1.LocalTraffic-в данном случае разрешен полный обмен информацией между компьютерами локальной сети шлюзом vpn клиентами и VPN тунелями в этом правиле должен быть отключен PI(протокол инспектор!)Правило должно стоять в самом верху ибо в KWF правила обрабатываються с верху в низ.

2.Service KerioVPN out-правило для исходящего подключения сервиса VPN по порту 4090 это правило необходимо для создания активных VPN тунеллей.

3. Service Kerio VPN-правило служит для входящих подключений VPN клиентов и VPN туннелей обязательно требуется если если создан VPNтунель в пассивном режиме!

4.Mail out-правило для корректной работы почтового сервера который находиться в ну три локальной сетидля исходящих подключений по SMTP протоколу.

в чём отличие от инструкций?

)

думаю в том что никто читать не будет (потому что надо ДУМАТЬ) никаких отличий от сущестующих инструкций нет

))

сюда ж приходят СПРОСИТЬ

а не найти информацию и обдумать её, спросить где какю галку поставить и всё

меня начинает вообще парить всё это

__________________

Общество свободных людей – совсем не то же, что толпа одиноких расчётливых эгоистов, безразличных к общему благу

в чём отличие от инструкций?

)

думаю в том что никто читать не будет (потому что надо ДУМАТЬ) никаких отличий от сущестующих инструкций нет

))

сюда ж приходят СПРОСИТЬ

а не найти информацию и обдумать её, спросить где какю галку поставить и всё

меня начинает вообще парить всё это

off topic почитал форум, понимаю, жара у вас, хвала Одминам

sorry не хотел обидеть, мануал штурмую.

Всегда найдутся те, кому хватит информации даже в этом, которые скажут спасибо. Тоже ништяк

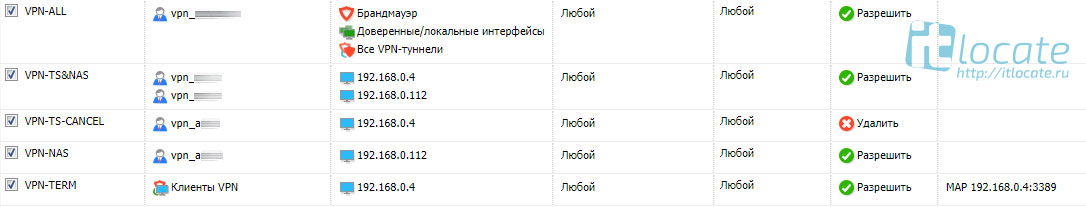

В прошлой статье я рассказал как связать две сети с шлюзом Kerio Control в одну. Теперь необходимо было настроить VPN подключения следующим образом: пользователь при подключении к VPN Kerio Control 9.2 имел доступ только к терминальному серверу, а другой пользователь мог бы подключаться не только к терминалу, но и к файловому серверу. И так.

Настройка правил трафика для VPN пользователя

Переходим в настройку Правила трафика межсетевого экрана и проверяем добавляем правило для Клиенты VPN чтобы назначение у них было только к IP терминального сервера 192.168.0.4 (в моём случае). Обратите внимание, что в правиле Локальной трафик вы должны убрать Клиенты VPN. В таком случае все, кто подключился по VPN будут видеть только терминальный сервер.

Но далее прилетают задачи, в которых определёным пользователям необходим доступ к Сетевому диску NAS через VPN, а к терминалу нужно запретить. Или кому-то нужен доступ и к тому и к тому. Ну и нам, администраторам нужен полный доступ ко всей сети предприятия. Вы все эти настройки можете посмотреть на скриншоте выше. Я думаю у вас не должно возникнуть вопросов. А если будут, пишите в комментариях.

Резюме

Шлюзовый брандмауэр Kerio WinRoute Firewall 6 от компании Kerio Technologies обеспечивает общий доступ и защиту от внешних атак и вирусов. Кроме этого он обеспечивает ограничение доступа к сайтам различной тематики и ограничение в работе пиринговых сетей. Разработанный специально для корпоративных сетей предприятий среднего и малого размера, этот файрвол является достаточно привлекательным в плане соотношения цена/качество, обеспечивая высокий уровень защиты.

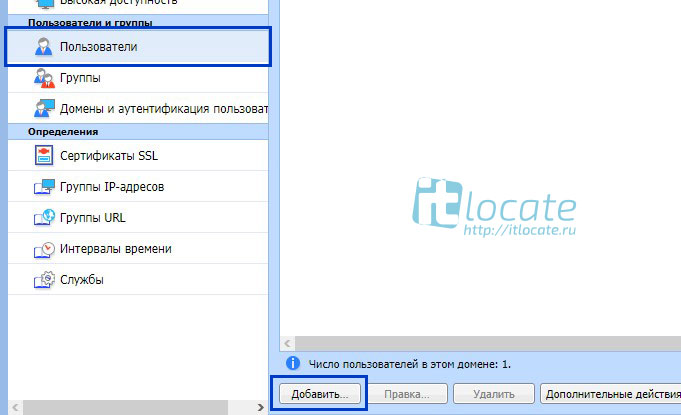

Создание пользователя для подключения по VPN

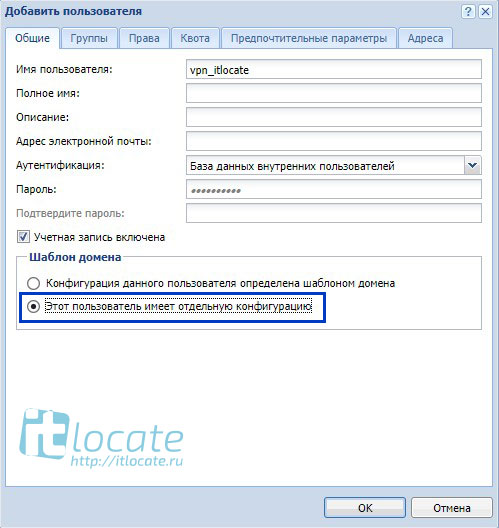

Идём в вкладку Пользователи и жмём Добавить

Отмечаем радиальный чекбокс Этот пользователь имеет отдельную конфигурацию

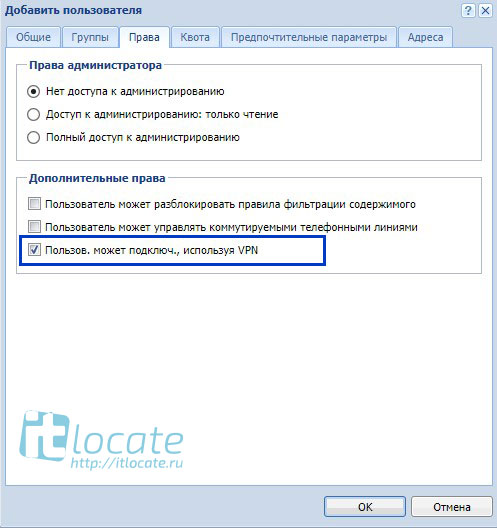

В вкладке Права ставим галку напротив Пользов. может подключ., используя VPN

Подключение по VPN к удалённой сети

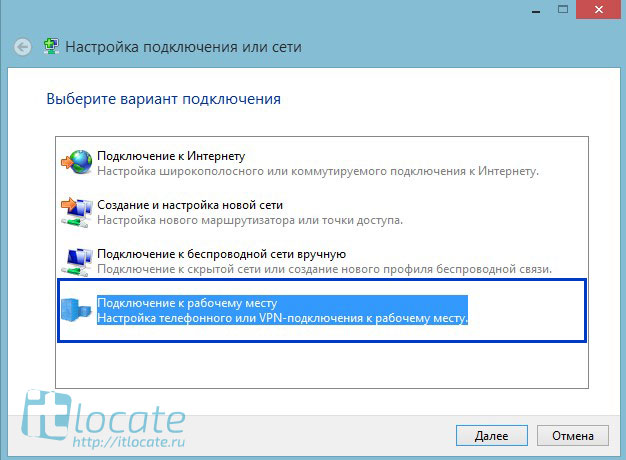

Через Центр управления сетями и общим доступом добавляем новое подключение.

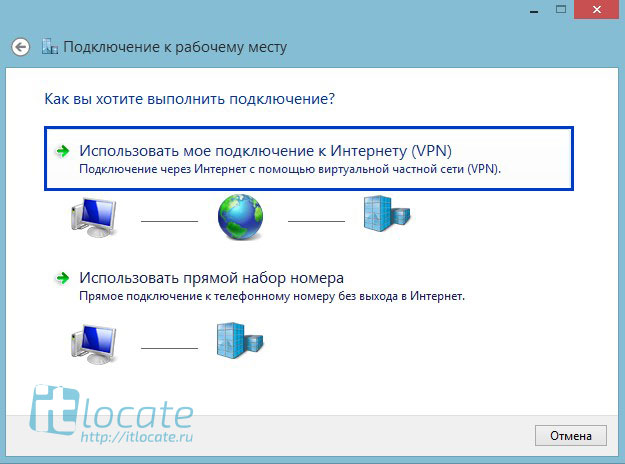

Выбираем Подключение к рабочему месту, VPN.

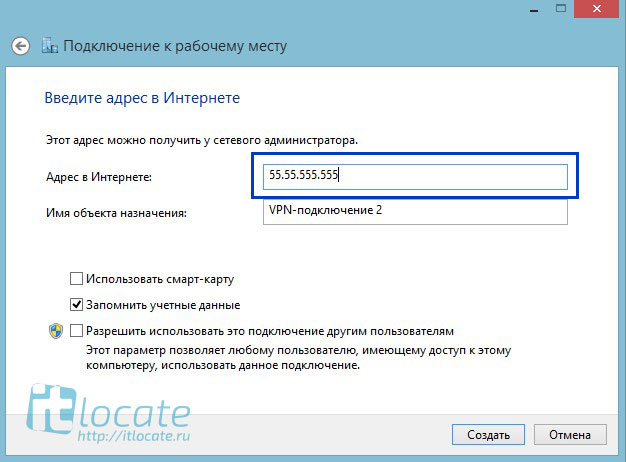

Прописываем IP адрес VPN сервера Kerio Connect и нажимаем Создать.

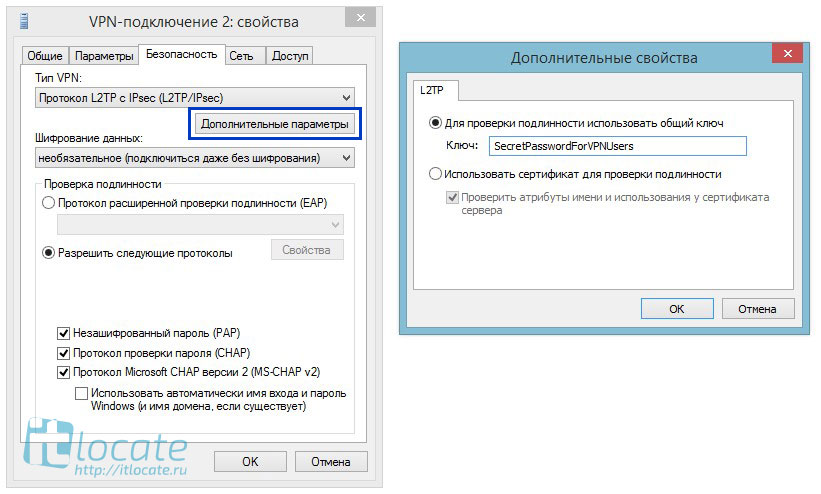

После открываем свойства только что созданного VPN-подключения и переходим к вкладке Безопасность. Выбираем тип vpn: Протокол L2TP с IPsec (L2TP/IPsec), Шифрование данных: необязательное (подключать даже без шифрования). И по кнопке Дополнительные параметры прописываем ключ, который ранее мы с вами устанавливали в VPN сервере Kerio Control.

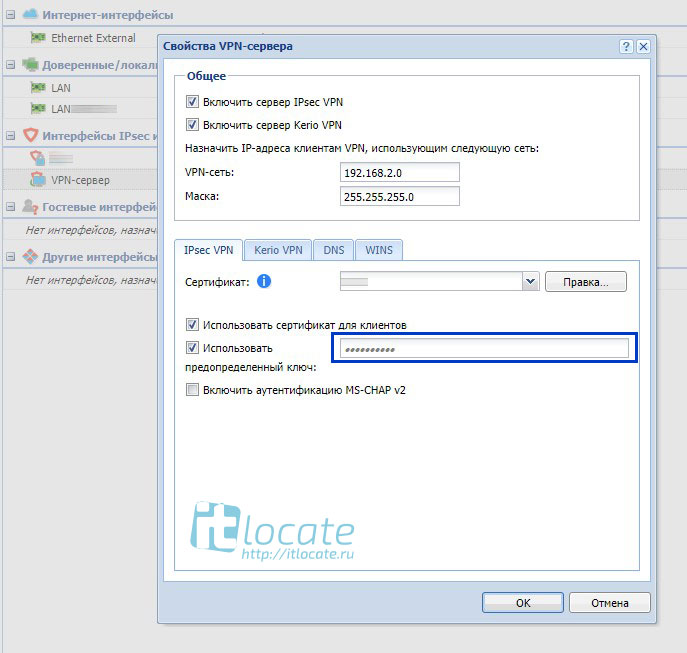

Настройка VPN Сервера

Для начала нам нужно проверить одну настройку на нашем терминальном сервере. В разделе Интерфейсы открываем свойства VPN сервера, отмечаем чекбокс напротив Предопределенный ключ и устанавливаем пароль.

Заключение

Вот мы и разобрались с поставленной задачей: настроили подключение через VPN к терминальному серверу и прописали правила доступа для пользователей на необходимые только им ресурсы, кроме терминального сервера.

Здравствуйте. Вопрос подобного плана.

Имеется основная локальная сеть на отдельном сетевом интерфейсе 10.10.0.0, на нее через таблицу маршрутизации направляется трафик с сетей 192.168.1.0, 192.168.2.0 и.т.д. Требуется разрешить RDP доступ на компьютеры в маршрутизируемых сетях, но никак не могу понять как должно выглядеть правило проброса в маршрутизируемые сети. Все работает на Kerio Control 9.2.5 build 2532.

Заранее огромное спасибо.

Да вроде там все очевидно делается. В правилах трафика делаете правило, где указываете источником то откуда будут идти запросы (обычно это сетевой интерфейс), назначением указываете Брандмауэр или отдельный сетевой интерфейс (если она у вас отдельно идет) в службах указываете порт 3389. и доступ разрешить - все.

Если нужно на какой то контретный ИП перенаправлять то в том же правиле указываете Трансляцию и порт.

А так для ясности не помешал бы скрин сетевых и маршрутизации в керио как настроено.

Правило по вашему совету создал, результата нет, скриншоты с таблицей маршрутизации и правилами прилагаю.

prizrak5033, Чет не пойму, у вас получается сделаны Вланы и вы хотите из внутренней сети зайти на другую внутреннюю?

Если да, тогда никакие правила не нужно создавать. У вас все работает по-умолчанию на втором правиле под названием "Внутренняя сеть".

Если у вас не пингуется другой Влан, то это вам надо смотреть L3 коммутатор и порты, и на них уже рулить доступом одного Влана в другой.

prizrak5033, С другой стороны если у вас маршрутами рулит сам керио и адреса 10.10.2.200-205 - это адрес одного керио, что довольно странно, то попробуйте поменять правило. И в источнике и в назначении сделайте две записи подсетей куда и откуда ходят, т.е. в правиле выберите "Адреса" и вбейте?

192.168.2.0/24 и 192.168.3.0/24 эти две строки должны быть в обоих столбцах.

Но сдается мне что тут надо рулит доступом там где Вланы сделаны, скорее всего вы просто не видите другой Влан.

Резюме

Шлюзовый брандмауэр Kerio WinRoute Firewall 6 от компании Kerio Technologies обеспечивает общий доступ и защиту от внешних атак и вирусов. Кроме этого он обеспечивает ограничение доступа к сайтам различной тематики и ограничение в работе пиринговых сетей. Разработанный специально для корпоративных сетей предприятий среднего и малого размера, этот файрвол является достаточно привлекательным в плане соотношения цена/качество, обеспечивая высокий уровень защиты.

Читайте также: