Kerio winroute firewall настройка

Записки по настройке Debian Ubuntu и Microsoft Windows

Резюме

Шлюзовый брандмауэр Kerio WinRoute Firewall 6 от компании Kerio Technologies обеспечивает общий доступ и защиту от внешних атак и вирусов. Кроме этого он обеспечивает ограничение доступа к сайтам различной тематики и ограничение в работе пиринговых сетей. Разработанный специально для корпоративных сетей предприятий среднего и малого размера, этот файрвол является достаточно привлекательным в плане соотношения цена/качество, обеспечивая высокий уровень защиты.

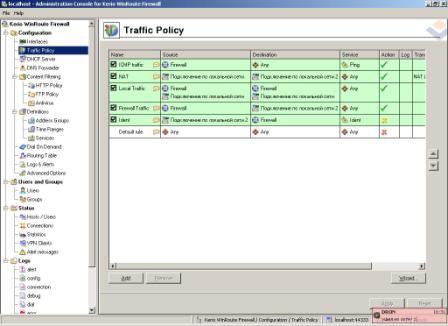

Ну вот, то была присказка, добрались, наконец, и до сказки. Перед вами открылась во всей своей красе консоль администрирования, с помощью которой вы и будете теперь объяснять файерволу, что вам от него надо, а так же просматривать сетевой траффик, логи, ну и еще много чего интересного.

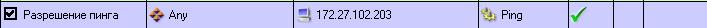

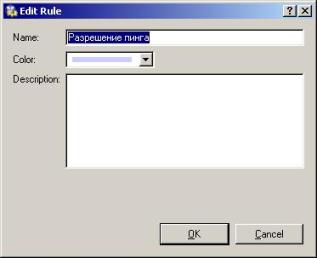

Для тех, кто пока ничего не понял, поясню. Первый столбец - Name (имя) - здесь вводится имя и выбирается цвет создаваемого вами правила (цвет носит чисто декоративный характер). Здесь же можно временно отключить (не удаляя) правило, сняв черную галочку и нажав кнопку Apply внизу окна. Все окна редактирования правила вызываются двойным щелчком мыши по соответствующей ячейке.

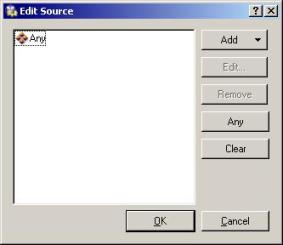

Второй столбец - Source (источник) - здесь определяется инициатор соединения. Инициатором может быть либо отдельный хост (Host), либо диапазон IP-адресов (IP range), либо группа IP-адресов - IP address group (должна быть заранее создана), либо подсеть (Network/mask), либо сетевое подключение (Network connected to interface), а также пользователь или сам файервол. Если оставлено стоящее по умолчанию значение Any, то подразумевается, что имеется в виду любой возможный инициатор соединения. В нашем примере вместо Any можно было бы указать IP-адреса нужных вам компьютеров, что бы обезопасить устанавливаемое соединение.

Третий столбец - Destination (Адресат) - здесь определяется адресат устанавливаемого соединения. Меню редактирования адресата я рассматривать не буду, так как оно ничем не отличается от меню редактирования источника.

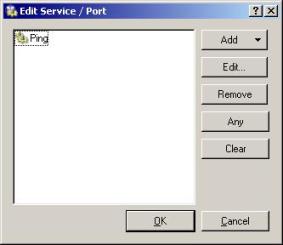

Четвертый столбец - Service (Сервис) - здесь определяется сам сервис (из списка), либо TCP/UDP порт (или порты), по которым устанавливается соединение. Стоящее по умолчанию Any означает любой.

Пятый столбец - Action (Действие) - здесь задается, будет разрешено (Permit) или напротив, запрещено (Deny, Drop), устанавливаемое соединение.

Шестой столбец - Log (Файл регистрации) - здесь можно настроить слежение за данным правилом.

Седьмой столбец - Translation (Перевод) - здесь можно настроить перевод данного подключения (об этом позже).

Итак, теперь, если рассмотреть созданное нами правило, как некий алгоритм, получим следующее: любому компьютеру разрешен пинг внешнего интерфейса (в моем случае 172.27.102.203 и есть IP-адрес внешнего интерфейса). Слежение не вести, перевода нет.

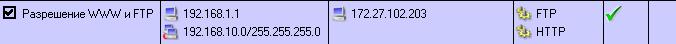

Рассмотрим еще один пример - вам нужно разрешить доступ к веб- и FTP-серверам, находящимся на вашем шлюзе (в таких случаях всегда подразумевается внешний сетевой интерфейс шлюза) с хоста 192.168.1.1 и с подсети 192.168.10.0.

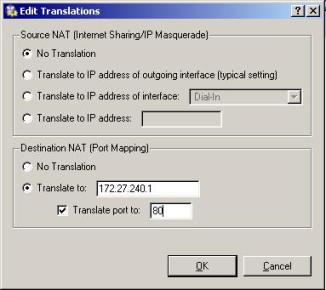

Рассмотрим случай посложнее. Предположим, ваш веб-сервер с вашего шлюза (у меня это 172.27.102.203) переехал на хост с IP-адресом 172.27.240.1. Как быть? Оповещать об этом всех пользователей? Нет, можно сделать проще. Создаем следующее правило:

Теперь редактируем ячейку в столбце Translation следующим образом:

Все, осталось только нажать кнопку Apply внизу окна, и пользователи будут автоматически пересылаться на новый IP-адрес.

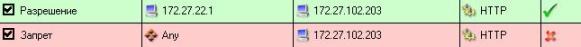

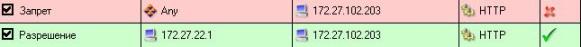

Еще надо добавить, что порядок, в котором правила распологаются в списке, тоже имеет большое значение. Вышестоящие правила имеют приоритет над нижестоящими. Допустим, вам нужно, что бы только пользователь с IP-адреса 172.27.22.1 имел доступ к вашему веб-серверу. Тогда верная таблица правил будет выглядеть вот так:

Если же разместить правила наоборот, то никто без исключения не будет иметь доступа к веб-сайту, так как запрещающее правило имеет больший приоритет.

Настройка Kerio Winroute Firewall 6 в сети с доменом

Назначение Kerio Winroute Firewall

Kerio WinRoute Firewall 6.0 - это комплексный инструмент для соединения локальной сети с Интернет и защиты сети от несанкционированного доступа.

Следует обязательно помнить о том, что на компьютере, где установлен WinRoute, не должно использоваться следующее программное обеспечение, т.к. оно конфликтует с Kerio:

- Приложения для Общего Соединения с Интернет — например, Microsoft Internet Connection Sharing, Microsoft Прокси-сервер, MicrosoftProxy Client, и т.д.

- Сетевые брандмауэры, такие как Microsoft ISA Server, CheckPoint Firewall-1, WinProxy (компании Ositis), Sygate Office Network and Sygate Home Network, и т.д.

- Персональные брандмауэры: Kerio Personal Firewall, Internet Connection Firewall (включенный в Windows XP), Zone Alarm, Sygate Personal Firewall, Norton Personal Firewall, и т.д.

- Программное обеспечение, разработанное для создания частных виртуальных сетей (VPN): CheckPoint, Cisco Systems, Nortel, и т.д. Примечание: Решение VPN, включенное в операционную системуWindows (основанное на протоколе Microsoft PPTP) поддерживается WinRoute.

Приложения, которые используют те же самые порты что и брандмауэр, нельзя запускать на хосте WinRoute (или конфигурация портов должна быть изменена). Если все службы запущены, WinRoute использует следующие порты:

Следующие службы используют соответствующие порты по умолчанию. Порты для этих служб могут быть изменены.

Настройка Kerio Winroute Firewall 6.0.11 в сети с доменом

Для более наглядной настройки файрвола составим схему локальной сети, пример которой показан на рисунке 1.

Рис. 1. Схема локальной сети.

Первое что вам нужно сделать - это конечно же установить Kerio Winroute на компьютер, ЖЕЛАТЕЛЬНО не являющийся DC. Перегрузиться, зарегистрировать файрвол и после этого приступить к конфигурации.

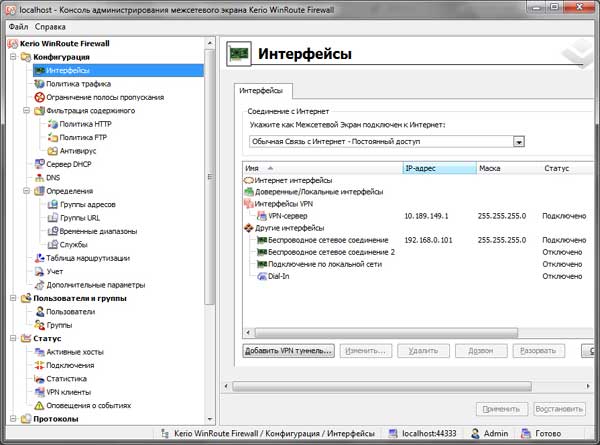

Рис. 2. Interfaces.

Поясню назначения интерфейсов:

- LAN - сетевая карта, смотрящая в локальную сеть

- INTERNET - сетевая карта, смотрящая в интернет и имеющая реальный IP

Рис. 3. Traffic policy.

Поясню смысл полей и правил в целом:

- поле Source - источник трафика (то есть КТО)

- поле Destination - получатель траффика (то есть КУДА)

- поле Service - типа трафика (протоколы) которые вы хотите разрешить или запретить создаваемым правилом

- поле Action - запрет или разрешение трафика для созданного правила

- поле Translation - тут включается трансляция адреса (NAT) и также делается Port-mapping

- поле Valid on - тут можно выбрать в какой интервал времени действует данное правило (интервалы времениможно определить в менюTime Ranges (в данной статье рассматривать не будем)

- поле Log - для включения записи в лог результата действия данного правила

Пояснения по правилам, показанным на рисунке 3:

Рис. 4. DNS Forvarder.

Можно для определенных доменов и IP-диапазонов (обычно если имеются всякие "дружественные" подсети) настраивать жёсткую привязку к определенным ДНС:

Рис. 5. Custom DNS Forvarding.

Для нормальной работы компьютеров в домене вы должны настроить ваш доменный DNS-сервер для пересылки неразрешенных запросов на адрес машины с КЕРИО:

Рис. 6. Настрока пересылки.

Эти настройки находятся в свойствах ДНС в Win2k(3), при этом сервер не должен быть корневм, т.е., должна быть удалена зона . (точка). На машине с Керио в свою очередь должен быть включен DNS Forwarding.

В URL Groups можно создавать группы, в которые вносить сайты, схожие по содержанию (например банерные сети, порноресурсы) и потом использовать эти группы для ограничения к ним доступа локальных пользователей (будет показано чуть ниже):

На рисунке 7 создана группа "локал" и она содержит маску внутрисетевых ресурсов, далее мы к ним разрешим доступ БЕЗ авторизации.

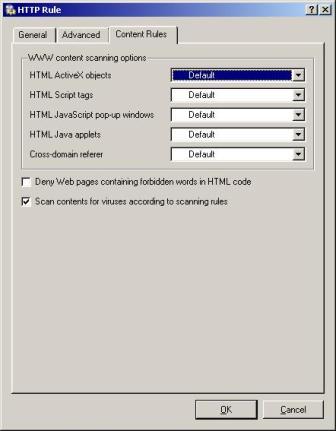

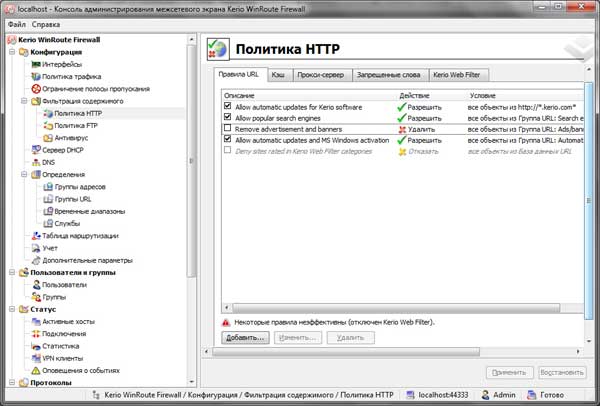

Контентные правила оставляем по умолчанию:

Рис. 9. Content Rules.

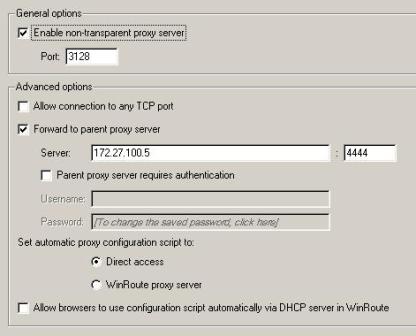

На закладке Proxy отключаем непрозрачный (non-transparent) прокси, работающий на 3128 порту (для данной конфигурации):

Закладку Forbidden words не трогаем.

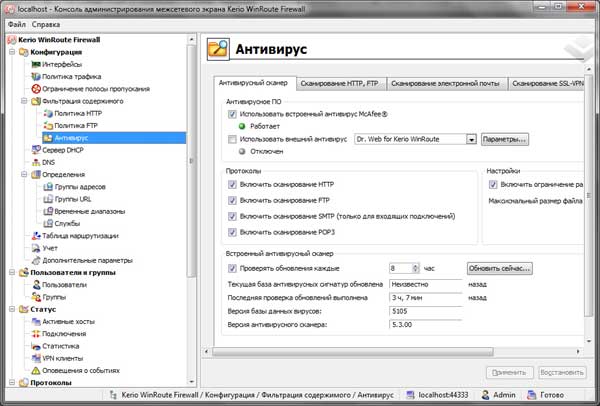

Рис. 12. Antivirus.

Следующая закладка для настроек того, какое содержимое будет сканировать антивирь (если включён конечно же):

Рис. 14. Email Scanning.

Рис. 15. Address Group.

Рис. 16. Time Ranges.

Рис. 17. Services.

Список всевозможных "сервисов", которые применяются в трафикполисях (собственно говоря, применяются в настройках пакетного фильтра), красным обведено включённое использоватние так называемого "протоколинспектора", призванного следить за "правильностью" пакетов и отличать настоящий трафик от "ложного".

Ниже приведен пример создания нового "сервиса" для винрута с названием "http (на нестандартном порту)", это обычно нужно если требуется выход в интернет некоторым сервисам, работающим на НЕСТАНДАРТНОМ порту:

Рис. 18. Создание сервиса.

Данная картинка показывает, как сделать "сервис", например, для web-сервера, работающего на НЕСТАНДАРТНОМ (отличном от общепринятого) порту, то есть, вместо 80-го на 888. Далее этот сервис можно указывать в политиких трафика для разрешения или явного запрета.

Рис. 19. Advanced Options.

Отключаем все галочки.

Рис. 20. Advanced Options.

Включаем встроенный web-интерфейс, через который будет происходить авторизация пользователей.

Рис. 21. Advanced Options.

В общем, настройки ISS (оранж фильтра) у меня вот такие.

Рис. 22. Advanced Options.

Настроечки для автоматической проверки новых версий.

Рис. 23. Advanced Options.

Тут настраиваем через какой почтовый сервер винроут сможет отправлять письма (предупреждения о найденых вирусах в почтовом трафике + всевозможные алерты).

Рис. 24. Advanced Options.

Тут включаем пользовательскую статистику.

Рис. 25. Logs and Alerts.

Ниже показано как сделать Алерт (который пошлётся по емайлу), сообщающий о начале сканирования портов:

Рис. 26. Add Alert.

На картинке так же показано как "привязать" пользователя к определенному IP (или имени компа), в этом случае будет происходить АВТОМАТИЧЕСКАЯ АВТОРИЗАЦИЯ и весь трафик от указанного IP (компа) будет ассоциироваться с данным пользователем и начисляться в его (пользовательскую) статистику.

В общем, тут всё понятно.

Ставим галочку для того, чтобы всегда запрашивалась авторизация перед посещением страниц интернета.

Можно идентифицировать доменных пользователей.

Последнее, что нам остается сделать - настроить компьютеры локальной сети для того что бы они ходили в инет через наш УЖЕ настроенный Kerio Winroute Firewall, являющимся роутером + NAT в интернет.

Приведен скриншот настройки одного из пользовательских компьютеров:

Рис. 30. Настройка компьютера пользователя.

В качестве основного шлюза указываете адрес вашего Керио-маршрутизатора, а в качестве предпочитаемого DNS-сервера следует указывать адрес локального DNS (во избежание долгого входа в домен).

P.S. Данные настройки приведены в самом простом виде, думать практически не надо. Для более тщательной настройки защищенности сервера от локальной сети и от интернета ВЫ САМИ в силах придумать и создать правила, ведь конфигурации сетей у всех разные и требования у всех разные.

Процесс подключения корпоративной информационной системы к Интернету связан с решением двух основных задач. Первая из них — предоставить контролируемый совместный доступ сотрудников к глобальной сети. Вторая же — обеспечить защиту от внешних угроз. Часто их рассматривают и решают отдельно друг от друга с помощью разных инструментов.

Однако такой подход имеет целый ряд недостатков. В частности, повышенные затраты на внедрение и обслуживание такой системы. Гораздо удобнее использовать комплексные продукты, которые, с одной стороны обеспечивают совместную работу в Интернете, а с другой — надежно защищают сеть от всего спектра внешних угроз. В качестве примера можно взять Kerio WinRoute Firewall.

Основы работы Kerio WinRoute Firewall

Kerio WinRoute Firewall представляет собой комплексную систему по организации корпоративного доступа к Интернету. По сути, он является полнофункциональным прокси-сервером, тесно интегрированным с целым рядом инструментов для защиты информационной системы предприятия от внешних угроз.

Kerio WinRoute Firewall инсталлируется на интернет-шлюз или любой другой компьютер, играющий его роль. Сам процесс установки прост и понятен, а с настройкой дела обстоят сложнее. Для ее выполнения необходимо обладать определенными знаниями. Впрочем, в этом нет абсолютно ничего удивительного. Все-таки рассматриваемый продукт является корпоративной системой, рассчитанной на обслуживание ИТ-специалистами. Если рассмотреть процесс настройки с их точки зрения, то его можно назвать удобным. Во-первых, он может осуществляться не только локально, но и удаленно с помощью специального приложения — «Консоли администрирования». Это позволяет сотрудникам ИТ-отдела управлять всеми параметрами и оперативно реагировать на любые инциденты, не вставая со своего рабочего места. Во-вторых, практически вся работа с консолью осуществляется в одном окне, а параметры сервера разбиты на группы, представленные в виде древовидного списка. Такой подход наиболее прост и удобен для пользователя. В-третьих, у Kerio WinRoute Firewall есть руководство администратора, в котором подробно расписаны все аспекты настройки и использования этого продукта.

Организовываем доступ в Интернет

Как мы уже говорили, Kerio WinRoute Firewall — полноценный прокси-сервер, позволяющий организовать многопользовательский доступ к одному или нескольким интернет-каналам. Для этого в нем реализованы такие функции, как DHCP-сервер, технология NAT и переадресация DNS-запросов. Благодаря им можно организовать доступ к Интернету любых сетевых приложений. Отдельно стоит отметить поддержку VoIP-трафика. Все-таки сегодня многие компании используют IP-телефонию, а поэтому этот момент достаточно важен. Настроить прокси-сервер можно вручную или воспользоваться специальным пошаговым мастером.

После настройки основных параметров прокси-сервера необходимо создать базу данных пользователей, которые смогут выходить в Интернет через него. Сделать это можно вручную. Однако гораздо быстрее и удобнее импортировать учетные записи из Active Directory или домена Windows NT. Кстати, в программе существует два варианта аутентификации пользователей. Первый предполагает использование собственной базы данных, а второй — Active Directory. Таким образом, внесение и настройка сотрудников компании максимально облегчена.

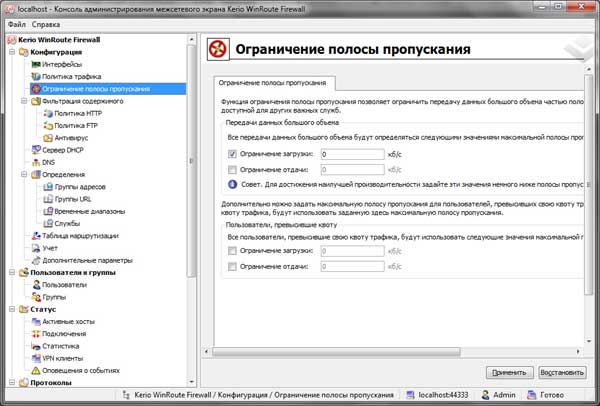

Следующий момент, на который стоит обратить внимание — настройка системы ограничения полосы пропускания. Она используется для решения сразудвух задач. Первая — уменьшение нагрузки на интернет-канал за счет контроля и ограничения некритичного трафика, вторая — обеспечение бесперебойной работы важных или чувствительных к сбоям сетевых приложений. В рамках этой системы реализовано сразу несколько инструментов. Во-первых, это искусственное ограничение скорости при загрузке или отдаче большого (порог задается администратором) объема информации. Оно очень тонко настраивается. В частности, можно явно указать протоколы, адреса и службы на которые оно будет или, наоборот, не будет распространяться. В результате можно сделать так, чтобы, например, загружаемые пользователями «тяжелые» файлы не мешали работе IP-телефонии.

Во-вторых, в систему ограничения полосы пропускания входит лимитация дневного, недельного и месячного трафика как отдельных пользователей, так и целых их групп. Причем администратор сам выбирает, какие санкции применить к превысившим любой из порогов сотрудникам. Так, можно полностью заблокировать их доступ или же просто снизить до нужного значения доступную им полосу пропускания.

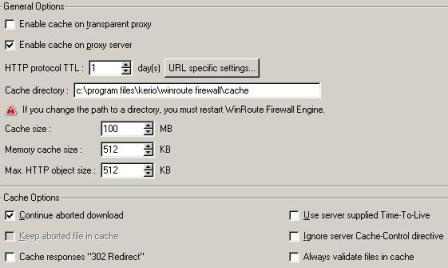

Помимо этого в рассматриваемом прокси-сервере реализован целый ряд других возможностей: кеширование информации, ведение подробного журнала, оповещение администратора о различных событиях и многое, многое другое.

Настраиваем защиту

Третий инструмент в системе фильтрации трафика — защита от вредоносного ПО. Здесь нужно отметить один момент. У Kerio WinRoute Firewall существует два варианта поставки: со встроенным сканером McAfee и без него. Кроме того, в программе реализована возможность использования внешнего антивирусного ПО (Dr.Web, Nod32, Avast и пр.). Дополнительные антивирусные модули нужно приобретать отдельно. Таким образом, Kerio WinRoute Firewall, фактически, может работать в четырех режимах: без антивируса, только со встроенной или только с внешней защитой или с двойным сканированием (последовательно встроенным и внешним антивирусом).

Следующий инструмент защиты — файрволл, работающий на уровне приложений. Он позволяет очень гибко настраивать политику обработки входящего и исходящего трафика. В правилах файрволла в качестве источника и приемника можно назначать любые хосты, IP-адреса (в том числе их диапазоны и группы), сети, пользователей, входящих VPN-клиентов.

В дополнительных параметрах «Консоли администрирования» можно найти еще один важный для обеспечения информационной безопасности компании инструмент. Речь идет о фильтре P2P-трафика. Это весьма интересное решение, построенное на основе анализа трафика и могущее обнаруживать даже скрытое использование пиринговых сетей. Это немаловажно. Дело в том, что современные P2P-сети очень часто используются для распространения вредоносного ПО. Кроме того, потенциально они могут стать причиной утечки конфиденциальной информации. Именно поэтому рекомендуется активировать данные фильтр и настроить его параметры: выбрать тип реакции на обнаружение пирингового трафика (заблокировать только P2P или весь трафик указанного хоста). Если же запрещать пиринговые сети не планируется, то можно ограничить доступную им полосу пропускания, причем не только на загрузку, но и на выгрузку информации.

Наконец, последний инструмент, который особо хочется отметить — полноценный VPN-сервер, входящий в состав Kerio WinRoute Firewall. Его можно использовать как для подключения удаленных офисов компании, так и для работы отдельных пользователей. В первом случае необходимо установить в каждом из офисов Kerio WinRoute Firewall и организовать VPN-канал между ними. В результате все локальные сети будут интегрированы друг с другом. Во втором случае необходимо использовать VPN-клиент. Стоит отметить, что у рассматриваемого продукта их три: для Windows, MacOS X и Linux.

Выводы

Рассмотрев все возможности Kerio WinRoute Firewall, можно придти к выводу, что данный продукт действительно является комплексной системой для организации контролируемого подключения корпоративной сети к Интернету и, одновременно, для ее защиты от внешних угроз. Такая интеграция значительно упрощает и удешевляет как организацию интернет-шлюза, так и его обслуживание в процессе эксплуатации. Купить Kerio WinRoute Firewall можно у партнеров сети «1Софт».

Настройка Kerio WinRoute v6.7 для раздачи интернета пользователям в локальной сет и возможности подключения VPN клиентов

По сути, Kerio WinRoute является в первую очередь фаерволом, который может предоставить безопасное соединение рабочим станциям в локальной сети.

У нас стоит задача, предоставить некоторым пользователям локальной сети доступ к интернету, но при этом, не совершая никаких настроек со стороны клиента. Настроить подключение VPN клиентов к нашей локальной сети.

И так, приступим, первым делом нам нужно установить Kerio WinRoute:

Процесс установки весьма прост, и не должен вызвать затруднений, запускаем WinRoute и выбираем язык:

Принимаем лицензионное соглашение:

Выбираем тип установки, я выбрал «Полная», ненужные модули можно будет отключить в панели управления:

Путь установки, если хотите, то можно поменять:

Kerio WinRoute обнаружил службы с которыми могут быть конфликты, и предлагает отключить их, и мы конечно соглашаемся:

Обязательно указываем логин и пароль администратора:

Если мы выполняем установку на своём компьютере (не удалённо), просто продолжаем:

Kerio WinRoute уже готов к работе, но только на 30 дней…, перезагружаем компьютер и останавливаем службу Kerio:

Если вы скачали Kerio WinRoute с нашего сайта и установили x86 версию, то копируем winroute.exe (присутствует в архиве) в каталог с фаерволом, по умолчанию это c:\Program Files\Kerio\WinRoute Firewall\ , с заменой исходного конечно. Теперь копируем license.key в каталог с лицензиями WinRoute, по умолчанию это c:\Program Files\Kerio\WinRoute Firewall\license\. Если вы установили x64 версию, то вам нужно будет пропатчить winroute.exe и сгенерировать license.key самостоятельно (патчи тоже присутствуют).

Запускаем Kerio WinRoute, теперь он работает без ограничений пользователей и времени:

Кликаем 2 раза на иконке Kerio WinRoute в трее и попадаем в окно авторизации, где нам нужно ввести логин и пароль для доступа в панель управления, этот логин и пароль мы указывали во время установки:

После успешной авторизации, мы сразу попадаем в панель управления, откажемся от матера настройки и перейдём в раздел "Интерфейсы". В этом разделе выберем интерфейс для подключения к интернету, нажмём на него 2 раза и укажем соответствующую группу интерфейсов:

Теперь выбираем интерфейс для локальной сети, в моём случае их два, и я для обоих указал группу "Доверенные/локальные интерфейсы":

Сетевые платы, должны быть настроены средствами Windows, для одной локальной сети, я указал IP адрес 192.168.1.1 с маской 255.255.255.0, а для другой 192.168.2.1 с маской 255.255.255.0. Сетевая плата для получения интернета у меня была настроена на DHCP режим, то есть получение настроек автоматом.

Теперь сохраним изменения и перейдём в раздел "Политика трафика" где у нас будет уже 2 правила. Первое правило разрешает WinRoute-у ходить куда угодно на любые порты, а второе правило запрещает любой трафик откуда угодно, куда угодно. Правила трафика применяются сверху вниз, таким образом, если вы создадите какое-то разрешающее правило, и оно будет стоять выше правила, которое блокирует весь трафик, то приоритет вашего правила будет выше, и путь для трафика будет открыт:

Теперь приступим к настройкам и добавим новое правило, которое, в итоге, будет разрешать локальный трафик. Потом нажмём два раза на его названии, и укажем своё название:

Теперь нажмем два раза на поле нового правила в колонке "Источник" и поочерёдно добавим нужные объекты, а именно фаервол, VPN клиенты, VPN туннели и локальные интерфейсы:

Добавляем VPN клиентов

Добавляем VPN тунели

Добавляем локальные интерфейсы

Вот что получилось

Точно таким же образом, добавляем эти же объекты в раздел «Назначение», а в разделе "действие" указываем "разрешить":

Теперь добавляем правило для разрешения доступа локальных пользователей в интернет:

А теперь добавляем правило для разрешения доступа для подключения VPN клиентов, если вам не нужен доступ удалённых VPN клиентов к вашей локальной сети, то можете не создавать данного правила:

А теперь очень важный момент, правило для доступа локальных пользователей в интернет мы создали, но доступа они НЕ получат, так как мы не включили NAT, в разделе "трансляция" этого правила устанавливаем флажок на включении NAT и можем выбрать тип балансировки нагрузки (балансировка нужна лишь при нескольких подключениях к интернету):

Выключим сам прокси:

Выключим ВЕБ фильтр:

Этими действиями мы полностью отключили фильтрацию трафика и оставили пользователей локальной сети без защиты перед загружаемыми ими данными, но нам этого и не нужно, к тому же мы снимаем большую нагрузку с нашего сервера – пусть пользователи сами беспокоятся об установке антивирусов на своём компьютере.

Включаем DHCP сервер для раздачи сетевых параметров для локальных пользователей:

Добавляем диапазон IP адресов для раздачи в нашей сети №1:

Добавляем диапазон IP адресов для раздачи в нашей сети №2 (этот шаг совсем не нужен, если у вас всего один локальный интерфейс):

Получаем вот такую картину:

Настройки DNS нас устраивают:

Выключим Anti-Spoofing:

Если вам нужно подключение VPN клиентов с использованием SSL оставим галочку, и если вы хотите предоставить пользователям доступ к статистике через ВЕБ интерфейс, тоже оставим соответствующие галочки. Если вы собираетесь проводить авторизацию пользователей через ВЕБ аутентификацию, то вам нужно будет оставить включенным ВЕБ интерфейс (ВЕБ авторизацию мы рассмотрим дальше):

Отключаем проверку обновлений (ну ели вы КУПИЛИ Kerio WinRoute, то можете не отключать):

После проведенных настроек, Kerio WinRoute раздаст сетевые настройки по протоколу DHCP всем клиентам подключенным к любому из локальных интерфейсов, и предоставит доступ к интернету.

Клиент подключенный на интерфейс №1:

Клиент подключенный на интерфейс №2:

Устанавливаем нужные вам права (или не устанавливаем)

Прикрепляем к группе:

Теперь, при попытке доступа к ВЕБ странице, пользователя бросит на страницу авторизации, и только после успешной авторизации он сможет получить доступ к ВЕБ страницам:

Пару слов про VPN, к сожалению, Kerio WinRoute не поддерживает такие стандарты как PPTP и L2TP, из-за чего установить VPN соединение стандартными средствами Windows не получится, а для подключения используется специальный клиент kerio-control-vpnclient. Ещё одним недостатком, является то, что при помощи VPN соединения не получится подключить пользователя к интернету, так как WinRoute не прописывает VPN клиенту шлюз, доступ будет только к локальным ресурсам. Поддержка подключения интернета через VPN реализована в версии WinRoute 7.4

Персональный файрвол от компании Kerio известен в России с 2003 года. За это время он стал довольно популярным и зарекомендовал себя достаточно надежным и удобным (об этом говорили цифры продаж: ежегодный прирост - 300%). С этого года те, кто уже знаком с персональным файрволом (а также и все остальные), могут попробовать защитить свои корпоративные сети специальной версией межсетевого экрана корпоративного уровня. Kerio WinRoute Firewall сертифицирован научно-исследовательским центром ICSA Labs в категории "Корпоративный брандмауэр", то есть его надежность проверена и признана достаточной для сетей малых и средних предприятий.

Kerio WinRoute Firewall от Kerio Technologies - это интегрированное решение, включающее брандмауэр, VPN-сервер, антивирус и контентный фильтр и предназначенное для защиты корпоративных сетей предприятий малого и среднего бизнеса.

- собственно межсетевой экран с очень гибкой настройкой политик доступа для каждого пользователя;

- встроенный VPN-сервер;

- встроенная антивирусная защита;

- управление доступом к веб-сайтам;

- контентная фильтрация;

- поддержка всех технологий доступа в Интернет: DSL, ISDN, кабельных, спутниковых, беспроводных и диалап-соединений;

- поддержка VoIP и UPnP;

- возможность удаленного администрирования.

Правила для межсетевого экрана администратор может настроить как самостоятельно, так и с помощью мастера в восемь шагов. Последнее особенно удобно для начинающих администраторов: упрощается процесс настройки. Все правила отображаются в одной-единственной закладке, что также упрощает повседневную работу. Единственной потенциальной трудностью для сисадминов можно назвать отсутствие русскоязычного интерфейса и файла помощи. Но, покопавшись в Сети, можно найти немного устаревшую, но все же актуальную русскоязычную документацию.

Особенностью данного файрвола можно назвать возможность мониторинга используемых протоколов, в том числе и специфических протоколов, не относящихся непосредственно к IP-трафику. Эта функция позволяет контролировать и защищать специфические приложения, необходимые для бизнес-деятельности компаний.

Сам же интернет-канал может контролироваться не только по типовым для брандмауэров критериям (протоколам, портам, пользователям и так далее), но и по пропускной способности канала. Эта возможность особо ценна для фирм, активно использующих в своей деятельности IP-телефонию. Такая функция контроля называется Bandwidth Limiter и позволяет устанавливать конкретные параметры пропускной способности канала связи для определенных пользователей.

В Kerio WinRoute Firewall реализована своя технология работы с VPN-каналами. Проблему совместимости технологий VPN и NAT удалось решить с помощью функции NAT Traversal, которая обеспечивает стабильную работу VPN с NAT, в том числе с множественными NAT-шлюзами. Проблемы несовместимости решены за счет того, что теперь разрешается сетевым приложениям определять присутствие устройства NAT, настраивать его и устанавливать необходимые соответствия между портами. Благодаря этому настройка VPN-соединений теперь очень проста.

Совмещение антивирусной и межсетевой защиты - идея далеко не новая и реализованная у многих разработчиков ПО. Особенностью Kerio WinRoute Firewall можно назвать то, что компания не производила собственных разработок антивирусных механизмов, а интегрировала в брандмауэр (как и в свой почтовый сервер Kerio Mail Server) отличную разработку от компании McAfee Security - антивирус McAfee. Такая интегрированная защита позволяет избежать конфликтов антивирусных программ, если иные антивирусы установлены на других серверах компании. Более того, интегрирование антивирусного движка в механизм защиты позволило дополнительно использовать (помимо встроенного McAfee) и другие антивирусные средства, инсталлированные на сервере с Kerio WinRoute Firewall. Для этого достаточно выбрать нужный антивирус из списка. Заметим только, что спискок поддерживаемых вторичных антивирусных защит не очень большой и ограничивается только семью продуктами.

Надо заметить, что такое совмещение брандмауэра и антивируса добавляет гибкости при выборе продуктов для обслуживания корпоративной сети. Можно приобрести Kerio WinRoute Firewall как со встроенной антивирусной защитой, так и без нее, если у вас уже есть удовлетворяющий вас охотник за вирусами.

С ростом неограниченного доступа в Интернет по высокоскоростным каналам растет вероятность использования сотрудниками корпоративного трафика в целях загрузки файлов из файлообменных сетей (KaZaA, eDonkey, eMule или DC++). С целью облегчения работы администраторов по выявлению таких фактов в Kerio WinRoute Firewall встроена функция блокировки работы P2P-клиентов. Также можно воспользоваться статистическим анализом трафика для выявления и нейтрализации неизвестных файлообменных сетей. Возможен аналогичный контроль трафика и по протоколу FTP.

Активный поиск информации в Интернете по поводу обнаруженных уязвимостей Kerio WinRoute Firewall дал только одно упоминание. И то выявленная уязвимость легко устранялась апгрейдом до последней версии.

Читайте также: