Керио контроль настройка dns

KERIO+VPN

Всем доброго времени суток. У нас на предприятии стоит Kerio Control 9.2.6. Имеется около 200.

Kerio и 50 VPN-соединений

Добрый день! Коллеги, подскажите реально ли выполнить следующую задачу посредством Kerio и какой.

Kerio Winroute VPN

Всем привет, народ, нужна помощь, я не особый специалист в Керио. Необходимо дать доступ по VPN.

Kerio и подключение по VPN

Всем привет! начинающий сис.админ и начал знакомится с Kerio. Провел wan подключение(но при этом.

ДНС в какой сетке размещен ? вообщем не важно главное чтобы маршрутизация отработала между сетями, т.е например ДНС сервер 192.168.1.13 нужно чтобы хостам из сетки 192.168.4.0, был доступен 53 udp порт 192.168.1.13 IP адреса и все

corlovito,

Можно подробнее? Не получается реализовать пинг по имени из одной сети в другую при наличии VPN-туннеля.

По ip адресам пинги идут в обе стороны.

DNS активирован на Kerio Control.

Трафик на KK разрешен между сетями весь.

На Роутере(Кинетик) в другой сети в файерволле так же разрешен весь трафик между двумя локальными сетями.

Вы скорее всего внутренние имена резолвите не с помощью DNS.

А с помощью netBIOS или llmnr, а они работают только по мультикасту в одном броадкасте.

В сети где КК - DNS указан локальный интерфейс КК.

В сети где Кинетик - на хостах указан DNS локальный адрес кинетика.

не получится, разве что только прописывать в DNS на той и другой стороне соответствие ip и имен узлов другой стороны

не получится, разве что только прописывать в DNS на той и другой стороне соответствие ip и имен узлов другой стороны

Да, этот вариант работает. Мне достаточно 3 хоста прописать - сервера. На Кинетике через CLI с помощью команды ip host прописывал. Но ту тесть минус, что не во всех роутерах такое соответствие можно прописать.

Добавлено через 1 минуту

Да любое обычное имя хоста в любой из двух сетей. Как токового dns сервера нет. Есть kerio control c функциями dns.

Добавлено через 8 минут

Есть еще вариант:

На Кинетике можно поднять VPN как site-to-site, так и аналогично тому, когда на домашнем компьютере устанавливается kerio control client и цепляется к kerio control. При этом dns сервер на домашнем компьютере прописывается локальный ip-адрес КК. И тогда по именам идет пинг. Но при этом все dns - запросы заворачиваются на KK. Насколько это логично и не криминально?

В КК есть еще такая штука?

В моем вопросе ее можно применить?

Она применима, если в удаленном офисе на хостах прописать dns-суффикс?

1. Вот создайте три записи в dns kerio.

А клиентам кинетика отдавайте по DHCP два dns сервера:

Первичный: адрес КК

Вторичный: адрес кинетика.

Тогда dns запросы от клиентов за кинетиком будут лететь на КК, а в случае обрыва туннеля на кинетик.

2. Можно и в настройках dns кинетика прописать по аналогии три А записи, тогда клиентам за кинетиком не надо отдавать по DHCP в качестве DNS адрес КК.

3. Можно так же в dns кинетика посмотреть вариант с перенаправлением, например:

Если поступил запрос на резолв таких-то имён, то перенаправлять запрос на КК

1й вариант пожалуй самый оптимальный(не будет зависеть от типа роутера). Только я очерёдность dns серверов прописывал обратную =)

У меня древний кинетик - Keenetic lite 3 =(. Там этого я не нашел. Точнее нашел через CLI, в ручную можно прописать с помощью команды ip host.

Kerio VPN и аутентификация пользователей

Всем добрый день! Kerio Control 8.6.2 build 3847. Вопросов несколько. 1) Аутентификация.

Kerio vpn сбой аутентификации

Добрый день тыжпрограммисты :) В общем по сабжу понятно, что речь идет про Керио ВПН и с.

Kerio vpn не видит сервер Qnap

Добрый день! Есть проблема, подключаясь к сети VPN (kerio) не вижу сервера по сети. Все остальные.

VPN через Kerio + Win Server 2008

Добрый день. В прикрепленных файлах топология сети. Цель: подключиться из дома к локальной сети.

Не подключается к сетевой папке через Kerio VPN

Добрый день, такая ситуация, провайдер Подряд, у коллеги провайдер подряд, с дома подключиться.

In case of Active Directory A directory service for Windows domain networks. environments, Kerio Control forwards DNS queries to the internal Domain Name Server if Kerio Control is joined to the domain. For more information refer to Connecting Kerio Control to directory service.

Clearing the cache

Clear-out of all records from the DNS cache (regardless of their lifetime). This feature can be helpful e.g. for configuration changes, dial-up testing, error detection, etc.

Добрый день. Прошу поделиться опытом правильной настройки параметров DNS в доменной сети, где в качестве UTM решения планируется использовать Kerio Control.

Например:

имеем сеть 192.168.1.0/24

LAN IP Kerio 192.168.1.1

LAN IP DC ( и DNS) сервера 192.168.1.2

У меня дилемма между вариантами:

А)

1. Для пользователей настройки ip раздавать с DHCP сервера (от Kerio) в автоматическом режиме:

Тогда устройства получат свой ip адрес. Адреса DNS и и шлюза по умолчанию будут от Kerio.

2. Но для того чтоб поиск DNS имен осуществлялся в DNS "аффилированном" с DC я делаю так:

На Kerio в настройках WAN интерфейса в качестве DNS сервера вместо DNS провайдера указываю Ip Адрес DC 192.168.1.2

3. На DC в настройках DNS сервера адрес пересылки указываю DNS сервер провайдера.

1. Изменить настройки для клиентов таким образом чтоб DHCP Kerio сервер раздавал IP где в качестве DNS сервера сразу будет указан адрес DNS Сервера DC 192.168.1.2

2. НА DC в настройках DNS сервера адрес пересылки указываю LAN IP Kerio 192.168.1.1

Возможно есть и другие варианты. Хотелось бы знать какой вариант является более правильным.

Настройка Kerio Control 7.0.1

День добрый. Помогите с настройкой Kerio. Задача заблокировать соц.сети, торенты, месенжеры ну и.

Настройка kerio control 7.2

Как правильно настроить kerio Есть два сервера. Один для локальной сети, второй хочу сделать для.

настройка Kerio Control

Здравствуйте. Установил Kerio, был один пользователь админ, под ним заходит на другие пк. Создаю.

Настройка Kerio Control на Esxi 6.0

Здравствуйте, Нужна помощь в настройке сетевых адаптеров на Esxi (у меня версия 6,0 но думаю в этом.

Configuring simple DNS forwarding

Решение

В)

1. Изменить настройки для клиентов таким образом чтоб DHCP Kerio сервер раздавал IP где в качестве DNS сервера сразу будет указан адрес DNS Сервера DC 192.168.1.2

2. НА DC в настройках DNS форвардера адрес пересылки указываю dns провайдера или публичные dns сервера

В)

1. Изменить настройки для клиентов таким образом чтоб DHCP Kerio сервер раздавал IP где в качестве DNS сервера сразу будет указан адрес DNS Сервера DC 192.168.1.2

2. НА DC в настройках DNS форвардера адрес пересылки указываю dns провайдера или публичные dns сервера

Как я понимаю в таком случае на Kerio вообще можно выключить службу DNS так как обращение к нему в принципе не происходит ?

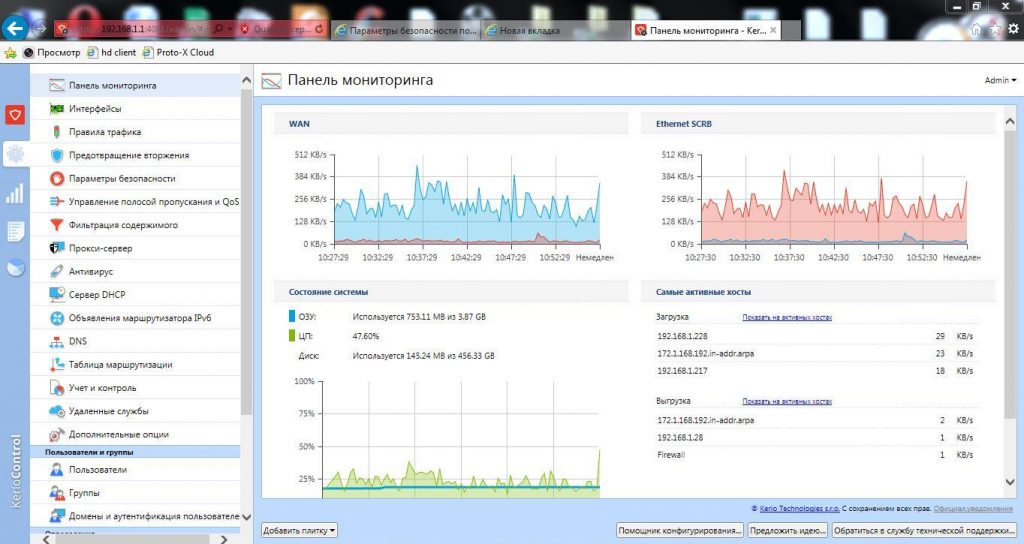

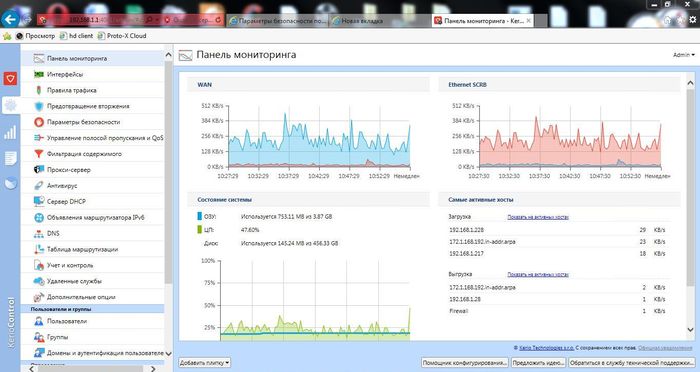

Для организации контроля в локальной сети нашей организации был выбран Kerio Control Software Appliance 9.2.4. Раньше эта программа называлась Kerio WinRoute Firewall. Рассматривать плюсы и минусы мы не будем, и почему выбран Керио, тоже, переходим сразу к делу. Программа версии 7 и выше устанавливается на голое железо без какой-либо операционной системы. В связи с этим подготовлен отдельный ПК (не виртуальная машина) со следующими параметрами:

-процессор AMD 3200+;

-HDD 500Гб; (необходимо гораздо меньше)

— Сетевая карта – 2 шт.

Собираем ПК, вставляем 2 сетевых карты.

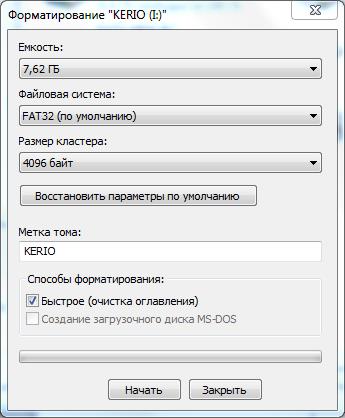

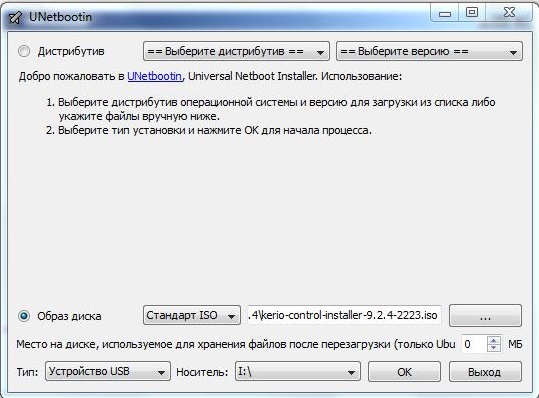

Для установки линукс-подобной системы нужно создать загрузочный носитель – флэшку или диск. В нашем случае флэшка создана с помощью программы UNetbootin.

Скачиваем Kerio Control Software Appliance. (можно купить лицензию или скачивать образ с встроенным активатором)

Объем образа Керио не превышает 300Мб, размер флэшки соответствующий.

Вставляем флэшку в USB разъем ПК или ноут-бука.

Форматируем в FAT32 средствами Windows.

Запускаем UNetbootin и выбираем следующие настройки.

Дистрибутив – не трогаем.

Образ – Стандарт ISO, указываем путь к скаченному образу Керио.

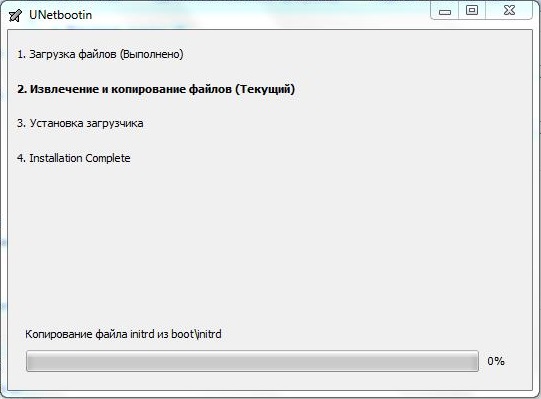

Тип – Устройство USB, выбираем нужную флэшку. ОК.

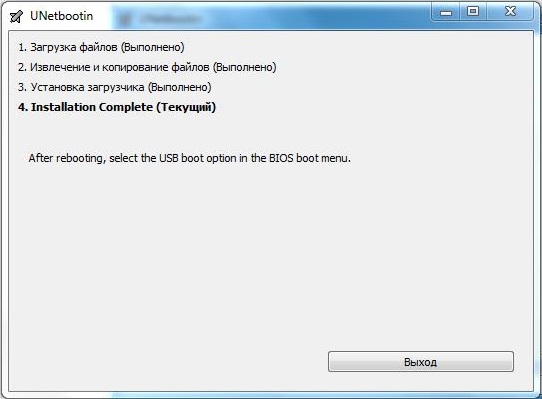

После некоторого времени создания, загрузочная флэшка готова. Жмем выход.

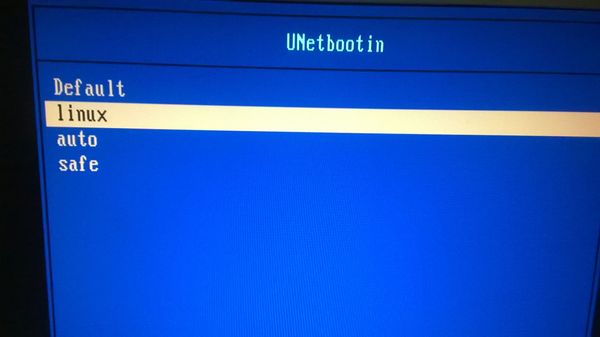

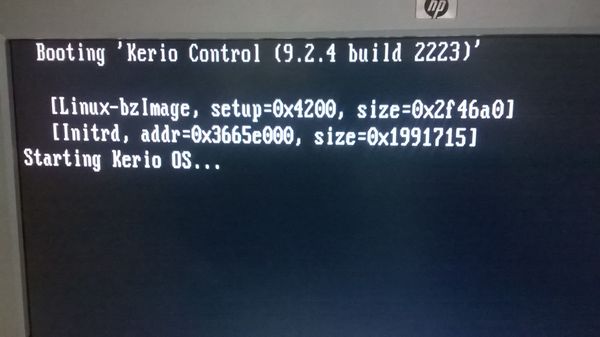

Вставляем загрузочную флэшку в подготовленный ПК, включаем его и в Boot menu выбираем загрузку с USB-HDD. В начавшейся загрузке выбираем linux.

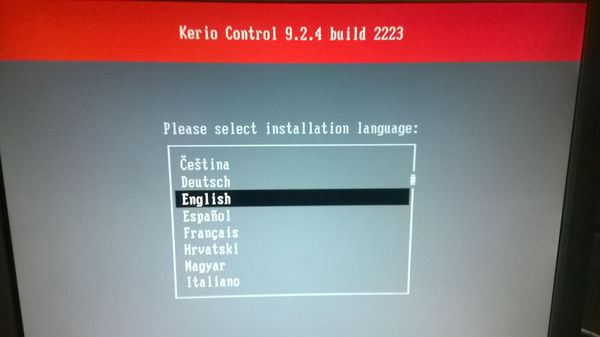

Начнется установка Kerio Control Software Appliance 9.2.4. Выбираем язык.

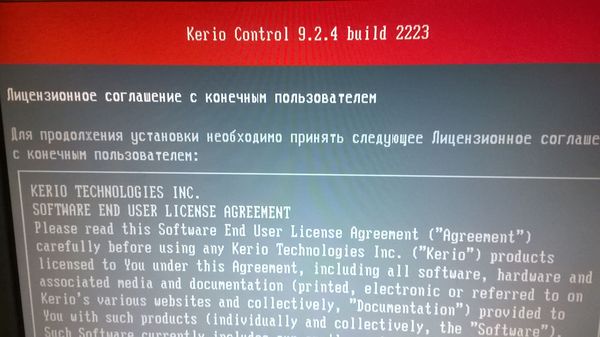

Читаем лицензионное соглашение.

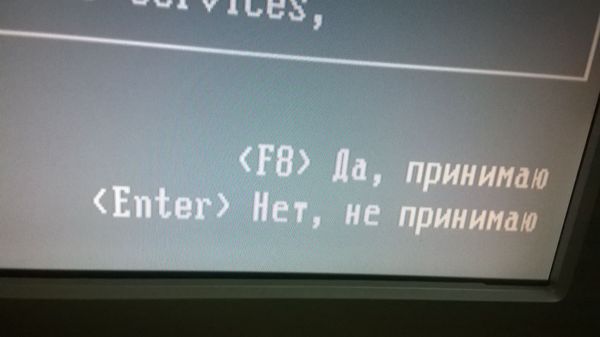

Принимаем его, нажав F8.

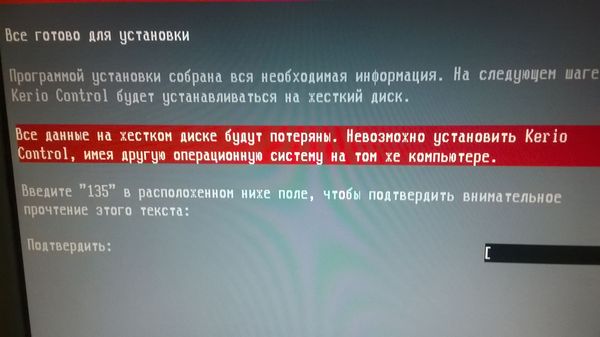

Вводим код 135. Программа предупреждает о том, что жесткий диск будет отформатирован.

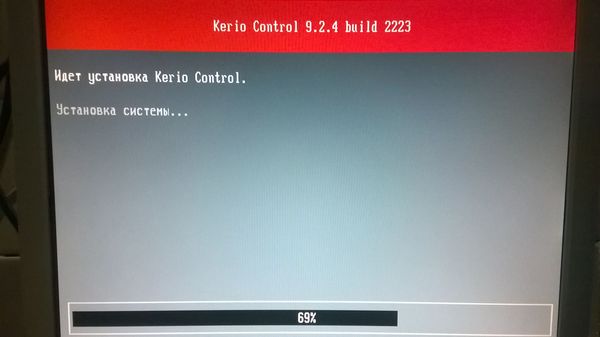

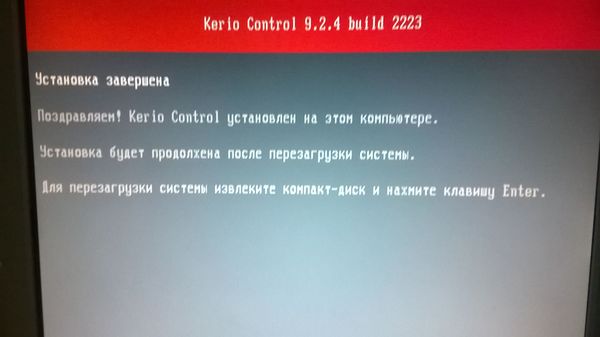

Ждем пока идет установка.

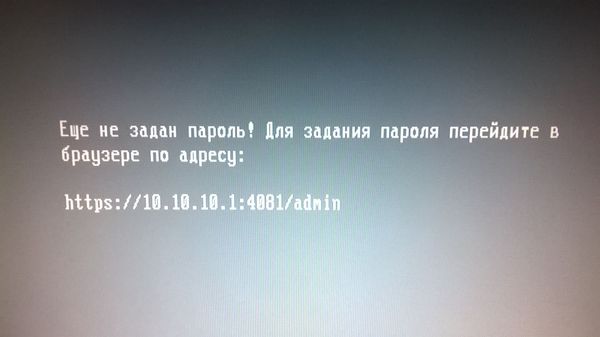

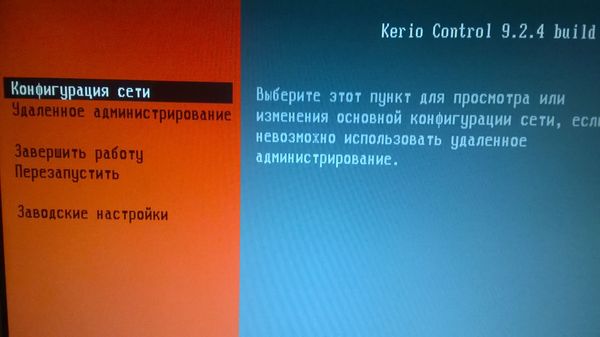

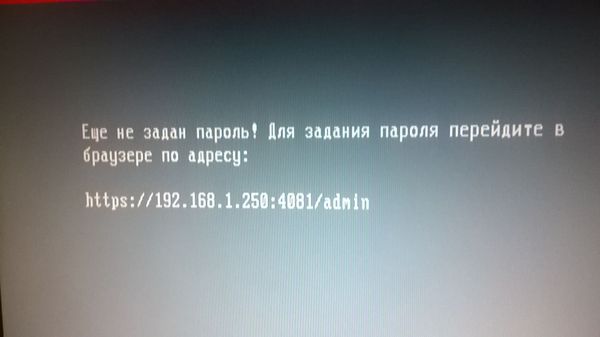

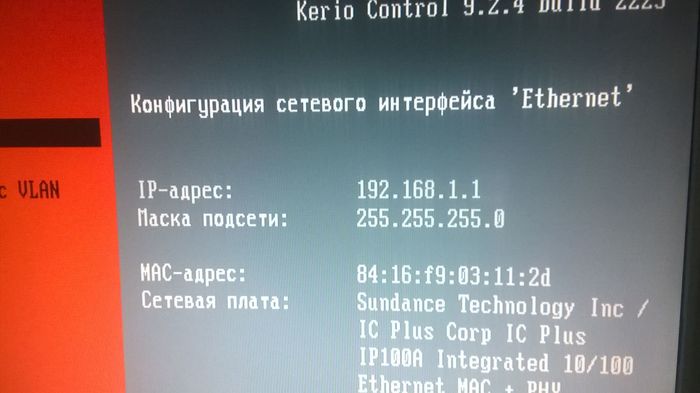

Мы пока этого делать не будем, а переходим в Конфигурацию сети в самом Керио.

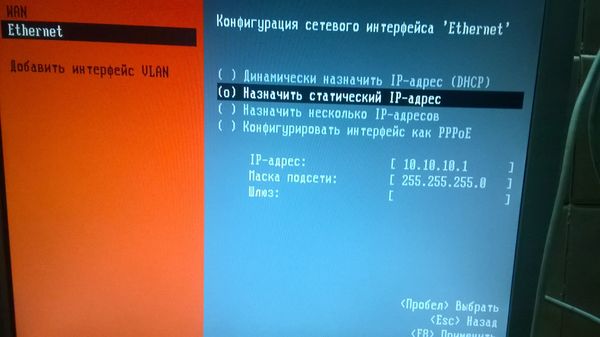

Конфигурация сетевого интерфейса Ethernet. Отмечаем пробелом – Назначить статический IP-адрес.

И назначаем его.

Маска подсети: 255.255.255.0

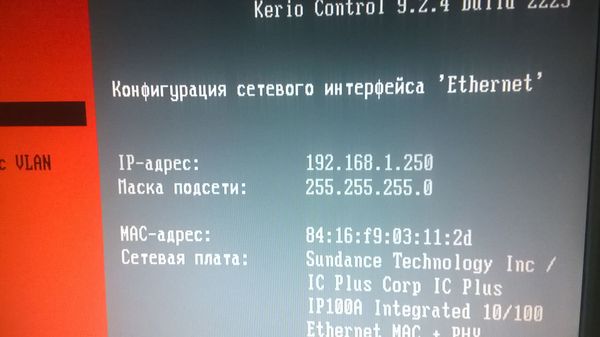

Если до установки ПО в сетевые карты были подключены два необходимых сетевых провода для внешней и внутренней сети, то об этом компьютере можно забыть. Я поставил его в уголок и даже забрал монитор.

Теперь в браузере того ноут-бука, в котором создавалась загрузочная флэшка, я перехожу по адресу:

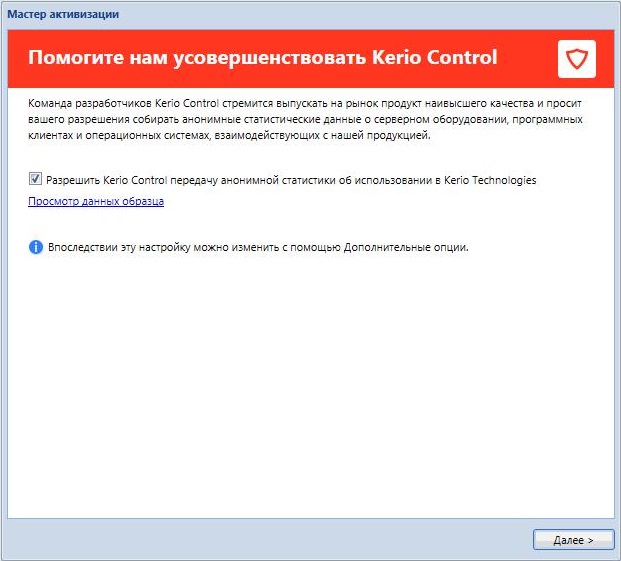

Анонимную статистику, конечно же, не передаем, убираем галочку.

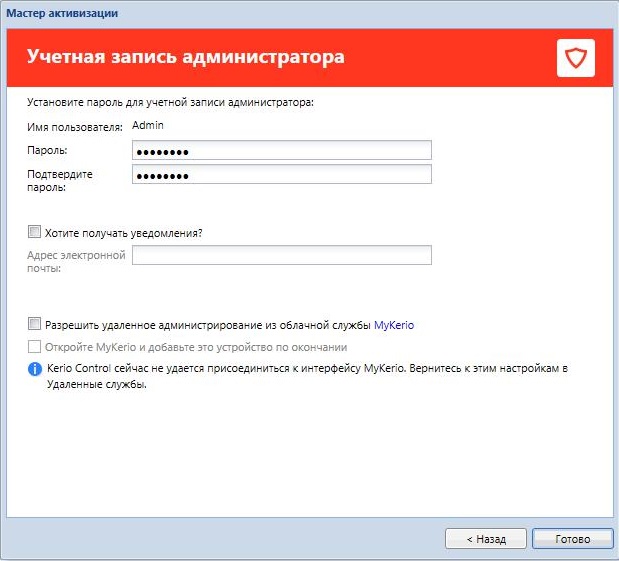

Вводим новый пароль администратора.

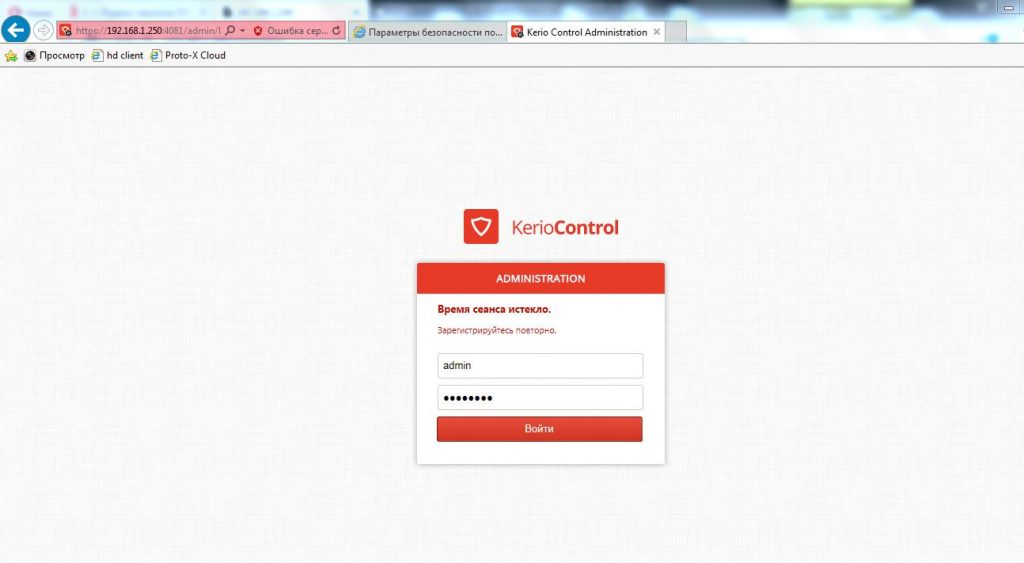

Вот и всё. Здравствуй Керио.

Первоначально, все функции маршрутизации и DNS выполнял модем с IP –адресом 192.168.1.1. При установке Керио модему назначили адрес 192.168.0.1 и он обращается к внешней сетевой карте Керио с адресом 192.168.0.250. Адреса в одной подсети. Внутренняя сетевая карта получила адрес, который раньше был у модема. Всё оборудование в сети со статическими IP-адресами и прописанным шлюзом (а это почти вся наша сеть) увидело новый шлюз как старый и даже, не заподозрило подмены : )

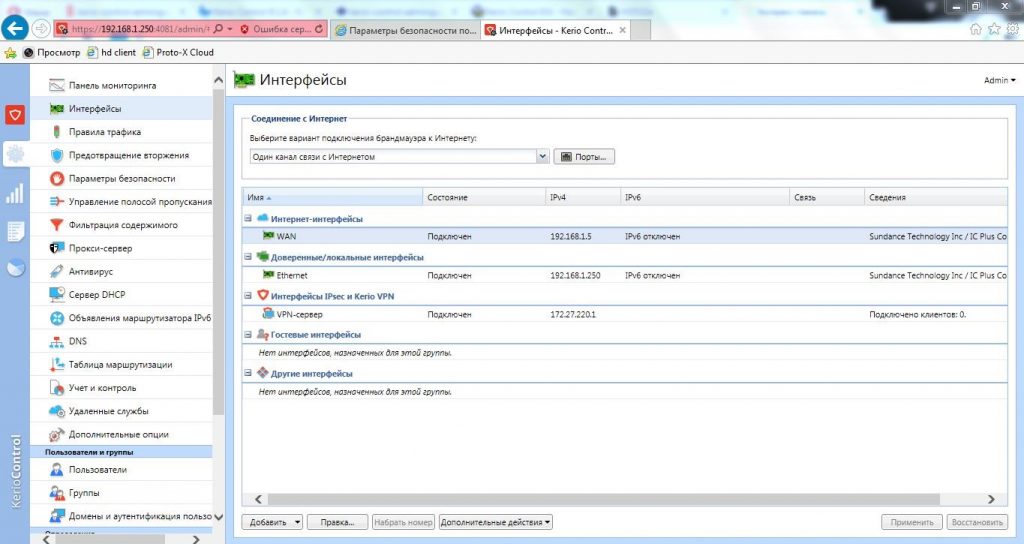

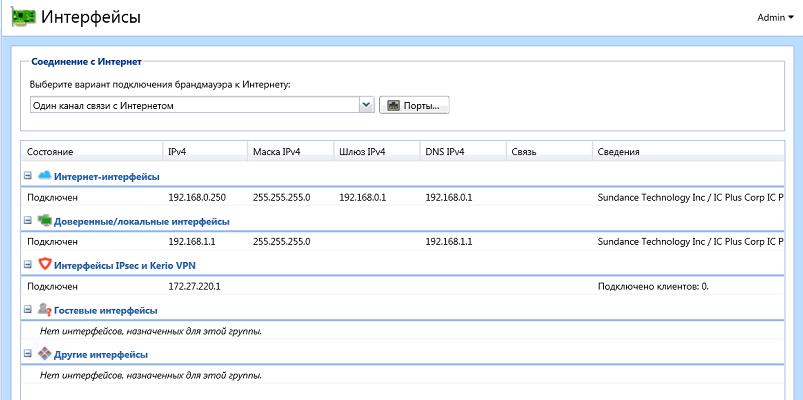

При первом запуске Керио, мастер предлагает настроить интерфейсы. Можно настраивать не через мастера. Рассмотрим подробнее всё, что описано выше.

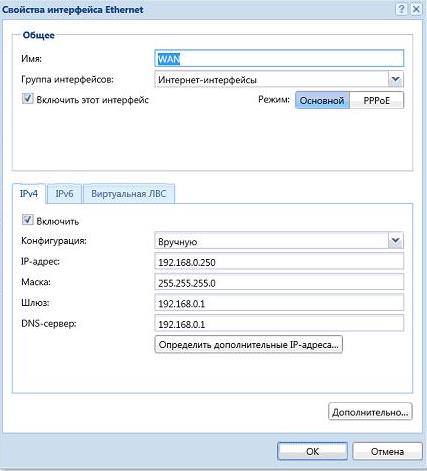

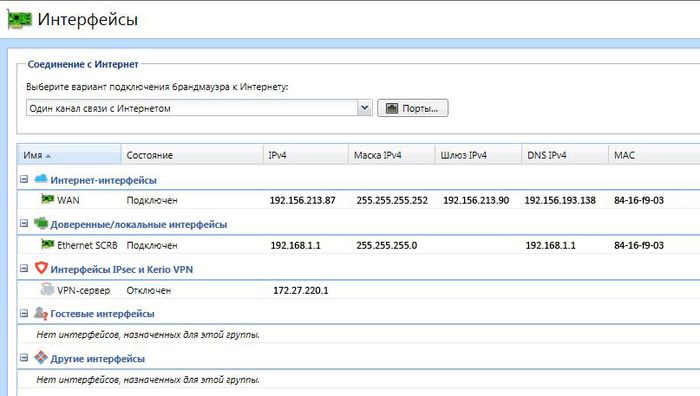

Во вкладке интерфейсы выбираем пункт Интернет-интерфейсы.

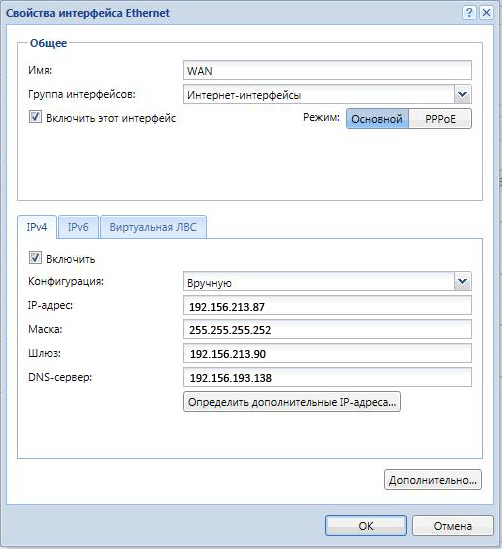

Придумываем название типа Внешняя сеть или Интернет, по умолчанию написано WAN. Вводим вручную данные IP адреса, маску, шлюз и DNS, всё в одной подсети с модемом. ОК.

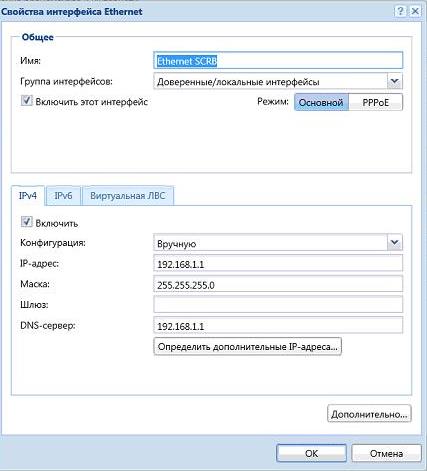

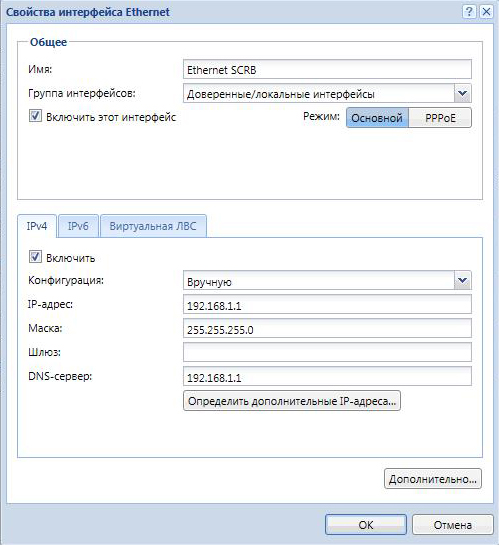

Далее выбираем следующее подключение в пункте Доверенные/локальные интерфейсы – наша внутренняя сеть. Эти пункты в зависимости от версии Керио могут называться по другому. Придумываем имя и вносим данные как на картинке ниже. Внешняя и внутренняя сеть не могут находится в одной подсети. Это не нужно забывать. DNS от Керио. Шлюз не пишем. ОК.

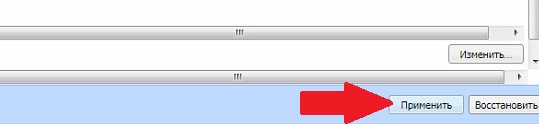

Нажимаем кнопку Применить в нижней правой части экрана, настройки активируются. Проверим подключение к Интернету. Интернет работает.

Можно переходить к созданию правил трафика, фильтрации содержимого, посмотреть, кто скачивает торренты и перегружает сеть, ограничить скорость или заблокировать. Короче, Керео полноценно работает и в нем есть множество настроек. Тут каждый настраивает что кому нужно.

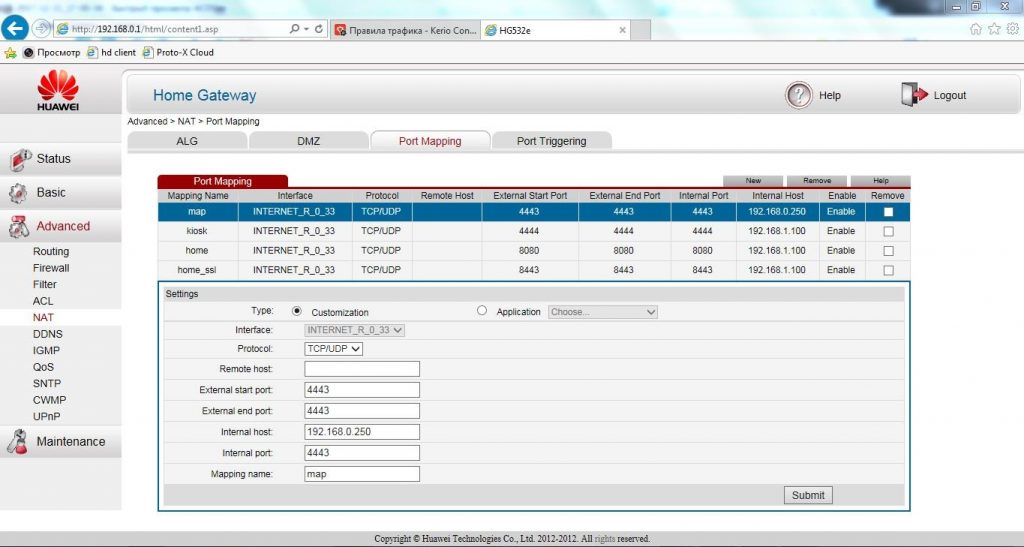

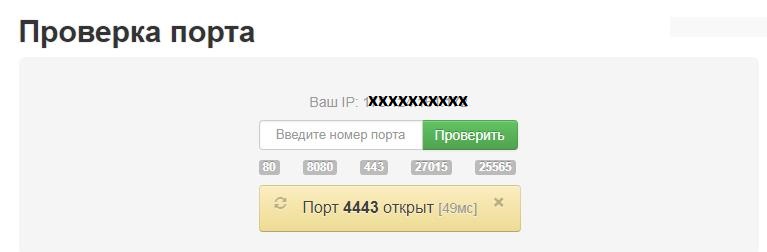

Рассмотрим еще один важный момент – это открытие портов. До установки Керео в модеме были проброшены порты на сервер. Так же изначально необходимые порты были открыты в самом сервере. Без этих портов спец. софт сервера не может нормально работать. Рассмотрим открытие порта 4443.

Модем HUAWEI HG532e, заходим в него, для этого в адресной строке браузера вводим 192.168.0.1. Переходим по вкладкам Advanced—>NAT—> Port Mapping и вносим данные как на картинке ниже.

Интерфейс – наше подключение (в режиме роута кстати).

Remote host – ничего.

External start port/end port – 4443 (внешний порт).

Internal host – 192.168.0.250 (адрес внешней сетевой карты Керео).

Internal port – 4443 (внутренний порт).

Mapping name – любое понятное имя.

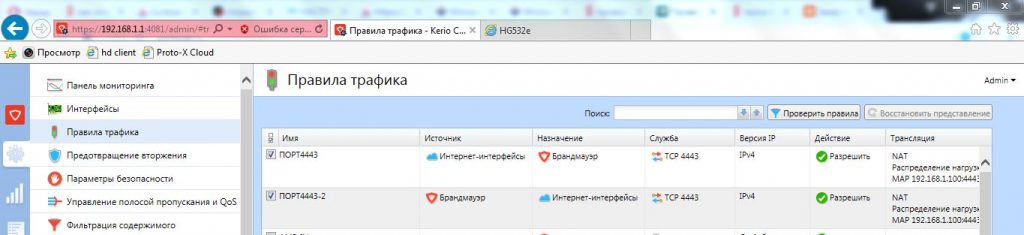

Принцип действия таков, что обращение из интернета на внешний статический IP-адрес к порту 4443 будет переадресовано к внешней сетевой карте Керио. Теперь нужно сделать так, чтоб запрос с внешней сетевой карты перенаправлялся на внутреннюю сетевую карту и далее к нашему серверу на порт 4443. Это делается с помощью создания двух правил. Первое правило разрешает доступ извне, второе правило разрешает доступ изнутри.

Создаем эти два правила на вкладке Правила трафика. Разница в пунктах источник и назначения. Служба – наш порт 4443. см. картинку выше.

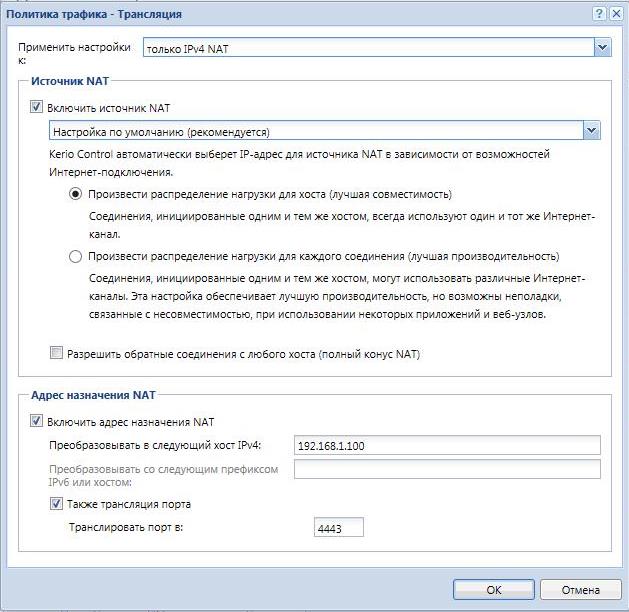

В пункте Трансляция делаем настройки как на картинке ниже. Отмечаем галочкой — Адрес назначения NAT и пишем там IP-адрес сервера назначения и нужный порт. ОК.

Нажимаем применить. Проверяем, открылся ли порт в он-лайн сервисе. Порт открыт.

Проверяем службы сервера, для которых всё это делалось – они заработали. Аналогичным способом можно открыть любой порт.

О прочих настройках Kerio Control Software Appliance возможно будет написано в других статьях.

Эта страница является продолжением повествования о настройках Kerio Control. Про установку и базовые настройки можно прочитать ТУТ .

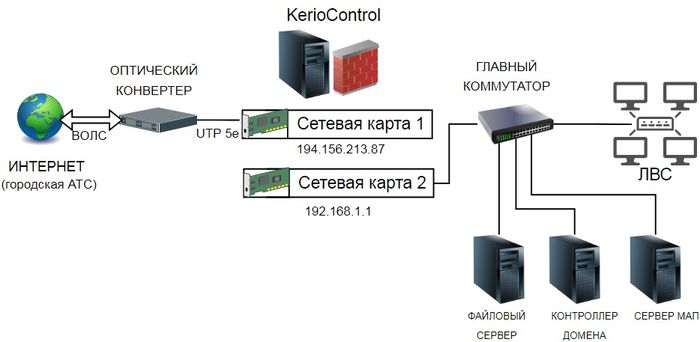

К нам в организацию наконец-то подвели оптоволоконную линию для передачи данных. По ней теперь идет часть телефонии и интернет. Рассмотрим настройки Kerio при подключении к оптическому конвертеру. Новая схема подключения на рисунке ниже.

Цифровой поток из городской АТС приходит по опто-волоконной линии в распределительный шкаф (РШ).

В РШ конвертер преобразует сигнал из светового вида в электрический и разделяет на телефонию и ЛВС. В нашем случае конвертером является сетевой терминал Huawei SmartAX MA5620 2шт. К нему и ко всему остальному оборудованию серверной обязательно нужны ИБП.

Подключаем Ethernet-кабель от сетевого терминала во внешнюю сетевую карту 1 Kerio Control. Какой порт в терминале подключать должен сообщить провайдер.

Подключаем Ethernet-кабель от главного коммутатора (из которого идет вся остальная ЛВС организации) во внутреннюю сетевую карту 2 Kerio Control, см. схему.

Включаем ПК на котором установлен Kerio Control. В нашем случае настройки уже были выполнены. Если настройки не выполнены, читаем первую часть описания. Если кратко в настройках Kerio нужно указать IP адрес внутренней сетевой карты в пункте «Конфигурация сети». У нас это 192.168.1.1. Маска подсети: 255.255.255.0.

Выбираем вариант подключения брандмауэра к Интернету – Один канал связи с Интернетом.

Изменяем настройки в разделе Интернет-интерфейсы. На вкладке режима «Основной» прописываем настройки IPv4 вручную.

Все данные: внешний IP, маску, шлюз, DNS, должен предоставить провайдер.

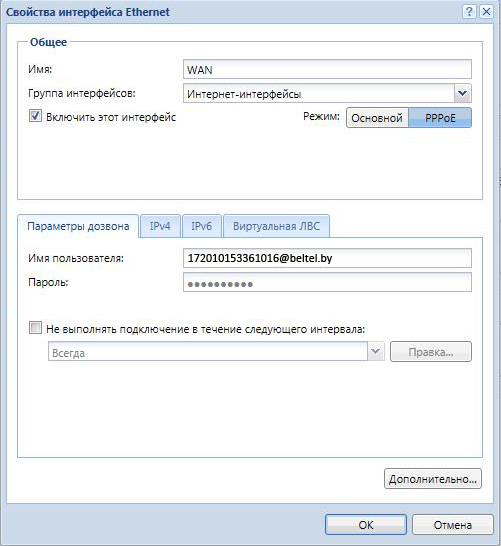

На вкладке «PPPoE» в параметрах дозвона вводим имя пользователя и пароль из договора на предоставление услуги. ОК.

Можно запустить мастера настроек и через него сделать всё то же самое.

Далее выбираем следующее подключение в пункте «Доверенные/локальные интерфейсы» – наша внутренняя сеть. Эти пункты в зависимости от версии Kerio могут называться по-другому. Придумываем имя и вносим данные как на картинке ниже. DNS от Керио. Шлюз не пишем. ОК.

Нажимаем кнопку «Применить» в нижней правой части экрана, настройки активируются.

Проверим подключение к Интернету. Интернет работает.

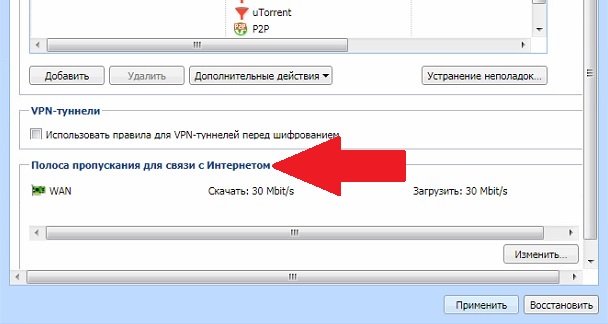

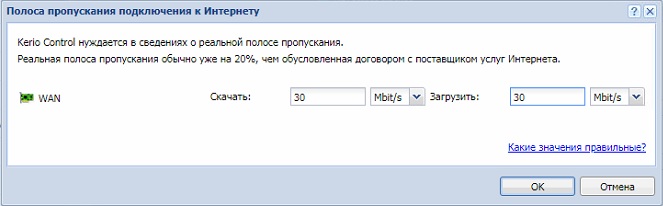

Переходим в пункт «Управление полосой пропускания» и в нижней части выставляем значения скорости.

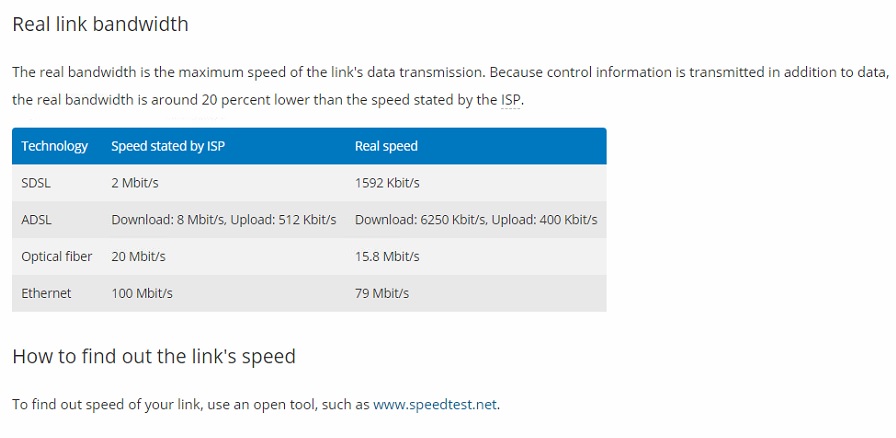

Подсказка Керио нам сообщает, что реальная скорость будет на 20% меньше заявленной в договоре.

Чтоб не заморачиваться с подсчетами выставляем значение как по тарифному плану, у нас 30Мбит/с.

Запускаем SpeedTest и смотрим реальную картину.

Скорость скачивания близка к истине, а вот загрузка немного просела. Эта полоса пропускания относится ко всем пользователям, подключенным в сеть. Возможно, что кто-то бесконтрольно что-то загружал в интернет в этот момент, или какие-то другие причины. Для ограничения скорости пользователям переходим к правилам полосы пропускания.

Нужно отметить, что после 1 (одного) ADSL модема на 150+ компьютеров оптика для нашей ЛВС оказалась спасительным Мессией и манной небесной одновременно.

Пока не внесены все пользователи, можно ограничить скорость для всех одновременно, но это неудобно. Поэтому нужно добавить пользователей ЛВС в разделе «Пользователи». Так как этого не сделано, ограничим скорость всем без разбора. Создаем новое правило – Ограничение скорости.

Трафик любой. Скорость ограничиваем по своему усмотрению и обстоятельствам. Максимальное значение устанавливать не рекомендуется. Половина или треть или даже четверть от максимальной скорости вполне подойдет. Если какой-то пользователь займет весь разрешенный канал, то всегда останется резерв для остальных. Для злостных качателей нужно создать отдельное правило и ограничивать им скорость индивидуально или по группам.

Устанавливаем скорость для скачивания и загрузки.

Интерфейсы – Все. Нажимаем применить и правило начнет действовать. Следующее правило – это торренты, которые перегружают сеть. Создаем новое правило. В разделе «Трафик» выбираем «Приложения и веб-категории» и отмечаем всё, что относится к торренту.

В пункте «Правила трафика» выбираем пиринговую сеть.

Устанавливаем скорость скачивания и загрузка минимальной, интерфейсы – Все. Нажимаем применить и торренты нашей сети больше не страшны.

Итак, у нас есть правило, ограничивающее скорость доступа в интернет всем пользователям и ограничение скорости торрентов. Остальные ограничения например ютуба или социальных сетей выполним в разделе «Фильтрация содержимого». Однако до этого лучше немного позависать и добавить всех пользователей. Переходим в раздел меню – «Пользователи».

Для добавления пользователя нажимаем кнопку «Добавить».

Вносим имя пользователя. У нас имя в большинстве случаев соответствует имени ПК т.к. не привязан домен.

В разделе адреса привязываем IP адрес, потому что у нас в сети статическая IP адресация. Более надежно привязать MAC-адрес. Данные для привязки можно взять из ведомости ПК, которую сис. админы конечно же ведут, или из сканера сети. Нажимаем ОК.

Ну и так далее со всеми пользователями.

После этого, в пункте меню «Управление полосой пропускания» можно выбрать пользователей или группы пользователей и назначить им определенную скорость для скачивания и загрузки в интернете.

Добавляем сперва всех пользователей в список, нажав на пункт «Пользователи и группы», (отмечаем всех, ОК). Затем, удаляем из списка, нажимая красный крестик, админов, сервера, конференц-зал, руководство и прочие важные места. Устанавливаем скорость. При этом, нужно деактивировать (снять галочку) с самого первого правила, которое ограничивает трафик всем без исключения. Получится новое правило, как на картинке ниже.

Далее можно создавать список пользователе, которые много скачивают или играют в он-лайн игры и занижать им скорость, чтоб другие на жаловались на плохой интернет, как у нас было до установки Kerio очень часто.

Посмотреть кто сколько скачал можно в разделе статистика.

Другие полезные возможности Kerio Control будут рассмотрены в следующий раз.

Hosts table

Hosts table includes a list of IP addresses and corresponding DNS hostnames. Kerio Control uses this table to detect the IP address An identifier assigned to devices connected to a TCP/IP network. of hostname-specified local hosts, for example, if you have a local server which should be accessed using an internal, local IP address.

Each IP address can have multiple DNS names assigned. This can be defined:

A single record with separate individual names:

The main advantage of this method is space-saving. First name written is always considered as primary (so called canonical name) and the other names are used as its aliases.

An individual record for each name:

In case of this method, the primary name can be set as needed. To move records, use arrow buttons on the right side of the window. The name written as first at the IP address will be used as primary.

Each DNS name can have multiple IP addresses assigned (e.g. a computer with multiple network adapters). In that case, a record must be added to the table for each IP address, while DNS name will be identical in all these records.

Defining a rule

For custom DNS forwarding, follow these steps:

- Configure simple DNS resolution.

- Select option Enable custom DNS forwarding to enable settings for forwarding certain DNS queries to other DNS servers and click Edit.

- In the Custom DNS Forwarding dialog, click Add. The rule can be defined for:

- Common DNS queries ( A queries),

- Reverse queries ( PTR queries).

Rules can be reordered by arrow buttons. This enables more complex combinations of rules — e.g. exceptions for certain workstations or subdomains. As the rule list is processed from the top downwards, rules should be ordered starting by the most specific one (e.g. name of a particular computer) and with the most general one at the bottom (e.g. the main domain of the company).

Similarly to this, rules for reversed DNS queries should be ordered by subnet mask length (e.g. with 255.255.255.0 at the top and 255.0.0.0 at the bottom). Rules for queries concerning names and reversed queries are independent from each other.

Configuring custom DNS Forwarding

The DNS module allows forwarding of DNS requests to DNS servers. It can be helpful when we intend to use a local DNS server for the local domain (the other DNS queries are forwarded to the Internet directly — this speeds up the response). DNS forwarder's settings also play a role in the configuration of private networks where it is necessary to provide correct forwarding of requests for names in domains of remote subnets.

Request forwarding is defined by rules for DNS names or subnets. Rules are ordered in a list which is processed from the top. If a DNS name or a subnet in a request matches a rule, the request is forwarded to the corresponding DNS server. Queries which do not match any rule are forwarded to the default DNS servers (see above).

If the simple DNS resolution is enabled, the forwarding rules are applied only if the DNS module is not able to respond by using the information in the hosts table and/or by the DHCP lease table.

Читайте также: