Kaspersky security center 10 отчеты

Клиент: как собирается информация об аппаратных свойствах компьютеров в сети с помощью Касперски Секьюрити Центр?

Консультант: Агент администрирования собирает все информацию о компьютере на котором установлен и передает в Kaspersky Security Center для формирования Реестра аппаратного обеспечения.

Клиент: Как функционирует и администрится в Касперском реестр аппаратного обеспечения?

Консультант: Основная цель Реестра аппаратного обеспечения — предоставить администратору информацию об аппаратном обеспечении компьютера. Используя эту информацию, администратор может находить компьютеры, на которых мало оперативной памяти или слишком малый объем жесткого диска. Также администратору будет полезна информация, например, о компьютерах со старой версией операционной системы. Информацию об аппаратном обеспечении на клиентских компьютерах собирает Агент администрирования и передает ее Серверу. Просмотреть информацию об аппаратном обеспечении можно в свойствах каждого конкретного компьютера в секции Информация о системе -> Реестр оборудования.

Клиент: В реестре имеется суммарная информация об «состоянии железа» в сети?

Консультант: Для получения сводной информации об аппаратном обеспечении на всех клиентских компьютерах необходимо воспользоваться шаблоном отчета

— Отчет о реестре оборудования. По каждому компьютеру в таблице отображается детальная информация, а также есть сводка по всем устройствам с указанием количества каждого. В отчете, как и в свойствах компьютера, отображается немаловажный параметр — свободное место на диске. Утилита глобального поиска компьютеров на Сервере администрирования

— Поиск, позволяет искать компьютеры по наличию устройств определенного типа, производителя, по объему оперативной памяти или размеру диска, а также по версиям драйверов устройств и еще ряду параметров, также можно искать по версии операционной системы. Это делается на закладках Оборудование и Операционная система. Для этих же целей можно также использовать Выборки компьютеров.

Клиент: Чем отличаются в Касперском реестр аппаратного обеспечения от реестра оборудования?

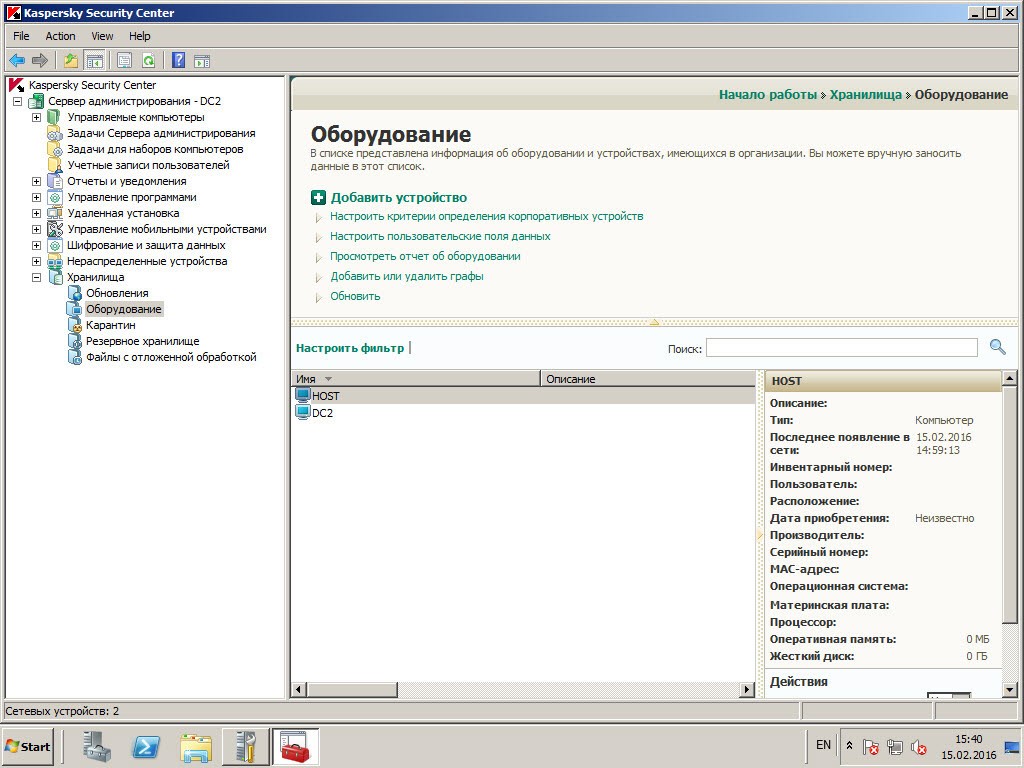

Консультант: Реестр оборудования — это централизованный реестр всех корпоративных устройств, может использоваться для проведения инвентаризации и предоставления отчетности. Также, на основании информации из реестра, администратор может делать выборки и накладывать NAC-политики. Информация об обнаруженных устройствах отображается в контейнере Оборудование узла Хранилища. По умолчанию, узел не отображается в интерфейсе, поэтому настройки интерфейса нужно предварительно изменить. Данные об устройствах в сети поступают из различных источников:

- Подсистема обнаружения компьютеров — все те же методы, которые используются для обнаружения компьютеров в Kaspersky Security Center: сканирование сети Microsoft, сканирование Active Directory, сканирование IP-подсетей. Кроме компьютеров, таким образом, могут быть обнаружены сетевые принтеры и другие сетевые устройства. Фактически, устройства, обнаруженные при сканировании сети и отображаемые в узле Нераспределенные компьютеры, дополнительно передаются в реестр оборудования и отображаются в узле Хранилища \ Оборудование

- Подсистема NAC — при помощи прослушивания широковещательных ARP и DHCP-запросов определяет список имеющихся в корпоративной сети устройств. Более детальная информация об обнаруженном устройстве определяется при помощи утилиты Nmap.

- Агент администрирования — дополняет информацию о найденных компьютерах данными из Реестра аппаратного обеспечения компьютера, на котором он установлен

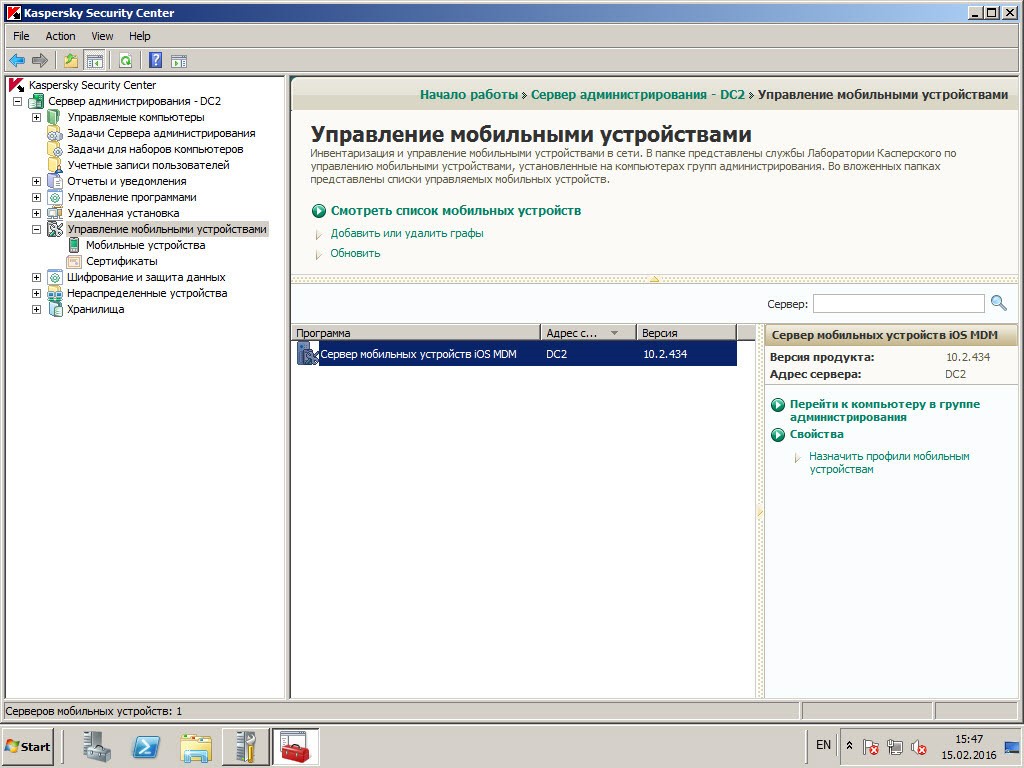

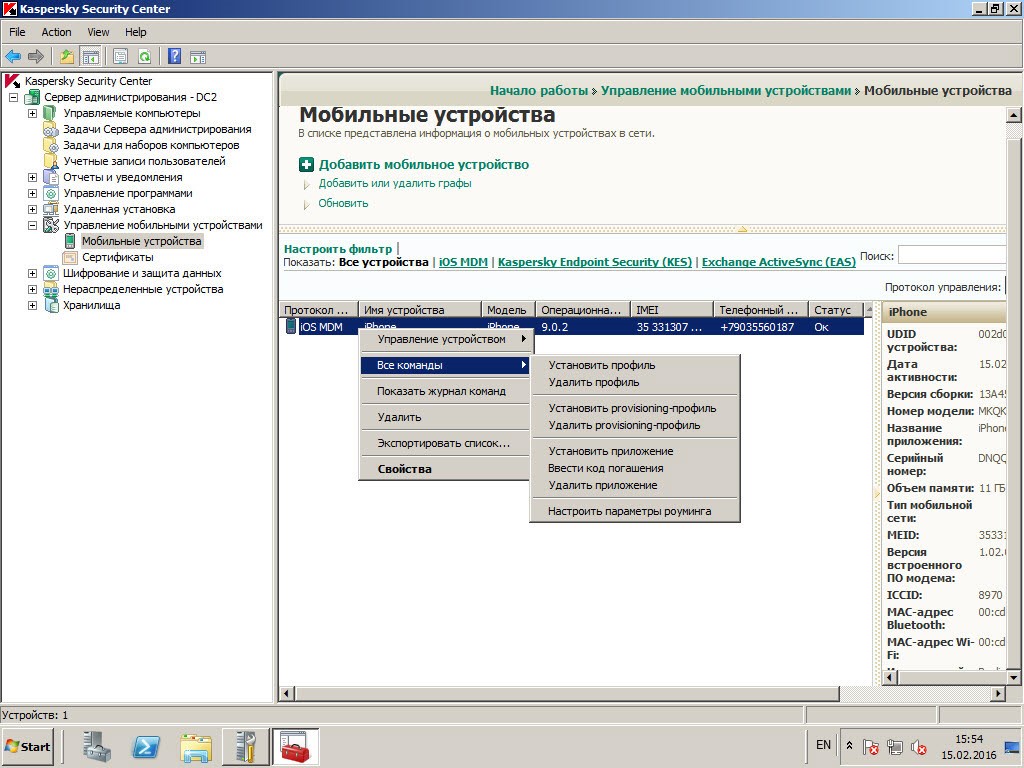

- Mobile Device Management — передает информацию о мобильных устройствах, подключенных к Серверам мобильных устройств

- Контроль устройств в составе KES — предоставляет информацию об устройствах, подключенных к клиентским компьютерам

Клиент: Какие типы устройств может классифицировать Kaspersky Security Center?

Консультант: В контейнере Оборудование могут отображаться устройства следующих типов: — Компьютеры — Мобильные устройства — Сетевые устройства — Периферийные устройства — Сменные носители — IP-телефоны — Сетевые хранилища

Клиент: Можно сделать выборки по параметрам оперативной памяти или размеру жестких дисков?

Консультант: Основным идентификатором для устройств, подключенных к сети, считается MAC-адрес. Для мобильных устройств — идентификатор, переданный Сервером мобильных устройств, для устройств, подключаемых к компьютеру — идентификатор устройства, переданный компонентом Контроль устройств. Информация о новом устройстве отображается автоматически, после появления в корпоративной сети. Обновление информации в контейнере Оборудование происходит раз в час. Если устройство не отображается автоматически, можно добавить его вручную. Делается это из контекстного меню контейнера Оборудование командой Новый | Устройство.

Каждое устройство имеет огромное количество атрибутов, некоторые могут определяться автоматически, такие как MAC-адрес, версия операционной системы, аппаратные характеристики. Другие нужно добавлять вручную, такие как инвентарный и серийный номера, владелец, местоположение и т.д. Для упрощения процедуры редактирования свойств весь список устройств с атрибутами можно экспортировать в Excel-файл, отредактировать его и импортировать обратно в Консоль администрирования. Помимо предустановленных атрибутов, администратор может создавать собственные исходя из своих нужд. Делается это в свойствах контейнера Оборудование в разделе Пользовательские поля.

Информация об устройствах в контейнере Оборудование может использоваться в условиях поиска при создании выборок компьютеров. В частности, можно создавать выборки для поиска компьютеров по версии операционной системы, размеру оперативной памяти, размеру жесткого диска и так далее.

Клиент: Если поменялись параметры «железа», как отреагирует Центр управления Касперского?

Консультант: Администратор имеет возможность отслеживать историю изменений атрибутов устройства. Каждое изменение сопровождается записью в журнал предыдущего состояния. Например, администратор изменил владельца и местоположение устройства, после сохранения изменений в журнале будет создана запись об изменениях. При автоматическом изменении атрибутов, например, поменялась версия операционной системы или изменились аппаратные характеристики устройства, также будет создана запись в журнале.

Клиент: Kaspersky Security Center присваивает произвольные статусы устройствам, можно создавать новые статусы и атрибуты?

Консультант: Журнал изменений атрибутов можно посмотреть из контекстного меню конкретного устройства по команде История изменения атрибутов. Помимо атрибутов, каждому из устройств можно присвоить два статуса:

— Корпоративное устройство — используется как один из критериев для задания NAC-политики, т.е. устройства, имеющие статус Корпоративное устройство могут автоматически получать доступ в корпоративную сеть. По умолчанию статус присваивается вручную, но можно настроить автоматическое присвоение статуса для различных типов устройств. Настраивается это в свойствах контейнера Оборудование узла Хранилища. Устройства, добавленные вручную, получают статус Корпоративное устройство автоматически. — Устройство списано

— списанное устройство, удаленное из списка вручную может быть найдено повторно, чтобы избежать этого, необходимо присвоить устройству статус Устройство списано

Клиент: Какой отчет по устройствам в контейнере Оборудование можно создать?

Консультант: Для получения сводной информации обо всех устройствах сети необходимо воспользоваться новым шаблоном отчета — Отчет об оборудовании. По каждому устройству в таблице отображается детальная информация со всеми атрибутами. В отчете также можно использовать фильтр по атрибутам.

Для использования всех возможностей администирования в Kaspersky Security Center необходимо приобрести дополнительную лицензию на продукт Управление Системами Kaspersky Systems Management Предлагаем Вашей организации - бесплатный электронный ключ Kaspersky Systems Management для тестирования. - Купить Kaspersky Systems Management со значительной скидкой у Официального Партнера Лаборатории Касперского.

Отчеты в Kaspersky Security Center содержат информацию о состоянии управляемых устройств. Отчеты формируются на основании информации, хранящейся на Сервере администрирования.

Начиная с Kaspersky Security Center 11, для Kaspersky Security для Windows Server доступны следующие типы отчетов:

- отчет о статусе компонентов;

- отчет о запрещенных запусках;

- отчет о тестовых запрещенных запусках.

Подробную информацию о настройке и работе с отчетами Kaspersky Security Center см. в Справке Kaspersky Security Center.

Отчет о статусе компонентов Kaspersky Security для Windows Server

Вы можете контролировать состояние защиты всех устройств в сети и получать организованное представление о наборе компонентов на каждом устройстве.

В отчете для каждого компонента может отображаться одно из следующих состояний: Работает, Приостановлен, Остановлен, Неисправен, Не установлен, Запускается.

Состояние Не установлен относится к компонентам программы, а не к самой программе. Если программа не установлена, Kaspersky Security Center присваивает статус N/A (недоступно).

Можно создавать выборки компонентов и использовать фильтры, чтобы отображать сетевые устройства с определенным набором компонентов и их состояниями.

Подробную информацию о создании и использовании выборок см. в Справке Kaspersky Security Center.

Чтобы просмотреть статусы компонентов в параметрах программы, выполните следующие действия:

- В дереве Консоли администрирования Kaspersky Security Center разверните узел Управляемые устройства и выберите группу администрирования, для которой вы хотите настроить параметры программы.

- Выберите закладку Устройства и откройте окноПараметры программы .

- Выберите раздел Компоненты .

- Ознакомьтесь с таблицей состояния компонентов.

Чтобы просмотреть стандартный отчет Kaspersky Security Center, выполните следующие действия:

- В дереве Консоли администрирования выберите узел Сервер администрирования .

- Выберите закладку Отчеты .

- Откройте Отчет о статусе компонентов программы двойным щелчком мыши.

Будет сформирован отчет.

- диаграмма;

- итоговая таблица с компонентами и суммарным количеством устройств в сети, на которых установлен каждый из компонентов, а также группы, к которым они принадлежат;

- детальная таблица, показывающая статус, версию, устройство и группу компонента.

Отчеты о запрещенных программах в активном и в тестовом режимах

По результатам выполнения задачи Контроль запуска программ можно сформировать два типа отчетов: отчет о запрещенных программах (если задача запущена в активном режиме) и отчет о запрещенных программах в тестовом режиме (если задача запущена в режиме Только статистика). В этих отчетах приведена информация о заблокированных программах на защищаемых устройствах сети. Каждый отчет формируется для всех групп администрирования и содержит данные обо всех программах "Лаборатории Касперского", установленных на защищаемых устройствах.

Чтобы просмотреть отчет о запрещенных программах в режиме Только статистика, выполните следующие действия:

- Запустите задачу Контроль запуска программ в режиме Только статистика.

- В дереве Консоли администрирования выберите узел Сервер администрирования .

- Выберите закладку Отчеты .

- Откройте Отчет о запрещенных программах в режиме тестирования двойным щелчком мыши.

Будет сформирован отчет.

- диаграмма, показывающая 10 программ с самым большим количеством заблокированных запусков;

- итоговая таблица блокировок программ, содержащая имя исполняемого файла, причину и время блокировки, а также количество устройств, на которых произошла блокировка программ;

- детальная таблица, показывающая данные устройства, путь к файлу и причину блокировки.

Чтобы просмотреть отчет о запрещенных программах в активном режиме, выполните следующие действия:

- Запустите задачу Контроль запуска программ в режиме Активный.

- В дереве Консоли администрирования выберите узел Сервер администрирования .

- Выберите закладку Отчеты .

- Откройте Отчет о запрещенных программах двойным щелчком мыши.

Будет сформирован отчет.

Отчет содержит те же разделы данных, что и отчет о запрещенных программах в тестовом режиме.

Как это ни странно, я нашёл на Хабре всего одну статью по данной тематике — и ту в песочнице и сильно незаконченную фактически содержащую в себе маленький кусочек чуть переделанной справки по продукту. Да и Google по запросу klakaut молчит.

Я не собираюсь рассказывать, как администрировать иерархию Kaspersky Security Center (далее по тексту KSC) из командной строки — мне это пока не понадобилось ни разу. Просто хочу поделиться некоторыми соображениями по поводу средств автоматизации с теми, кому это может понадобиться, и разберу один кейс, с которым мне пришлось столкнуться. Если тебе, %habrauser%, эта тема будет интересной — добро пожаловать под кат.

Исторически сложилось так, что в качестве средства антивирусной защиты на работе я предпочитаю продукты Лаборатории Касперского (далее ЛК). Причины и прочие священные войны личных мнений, пожалуй, оставим за кадром.

Естественно, хотелось бы централизованно развернуть, защитить, оградить и не пущать рисовать красивые графики, интегрироваться в существующие системы мониторинга и заниматься прочим перекладыванием работы с больной головы на здоровый сервер. И если с развёртыванием и защитой тут всё более или менее в порядке (у ЛК даже есть какие-то онлайн-курсы по продуктам), то с интеграцией уже сильно грустнее: в последней на текущий момент версии KSC 10.2.434 появилась интеграция аж с двумя SIEM: Arcsight и Qradar. На этом всё.

Для интеграции в что-то своё KSC предоставляет аж 2 интерфейса:

-

: в БД KSC есть ряд представлений с именами, начинающимися на «v_akpub_», из которых можно достать какую-то информацию о состоянии антивирусной защиты. : DCOM-объект, позволяющий скриптовать работу с KSC.

Минусы klakdb очевидны: чтобы напрямую обратиться к БД, нужно иметь к этой БД доступ, что приводит к необходимости лишних телодвижений по созданию правил доступа в межсетевых экранах, настройке прав доступа на серверах СУБД и прочему крайне неувлекательному времяпрепровождению. Ну и плюс мониторинг актуальности всех этих правил, естественно. Особенно интересно становится, когда имеется 20+ серверов — и все в разных филиалах, в каждом из которых свои администраторы.

klakaut в этом плане значительно более интересен: подключившись к корневому серверу иерархии, можно средствами самого KSC пройтись по оной иерархии и получить доступ ко всем нужным данным. Например, построить дерево серверов KSC с пометкой, кто из них живой, а кто нет, позапускать задачи, поперемещать компьютеры и вообще дать волю фантазии.

Минусы тоже есть, естественно: долго и сложно. Если нужно собрать какую-то статистику — нужно будет сначала долго писать скрипт, а потом долго ловить баги ждать, когда он отработает.

Естественно, никто не запрещает (по крайней мере, мне про это неизвестно) использовать оба механизма вместе: например, пройтись по иерархии серверов с помощью klakaut, получить полный список серверов KSC с информацией об используемых БД, а потом уже передать эту информацию в более другие средства автоматизации, которые удалят устаревшие правила из сетевых экранов, создадут новые, дадут разрешения на доступ и принесут кофе в постель отредактируют список источников данных в вашей системе мониторинга, которая, в свою очередь, опросит список и, обнаружив какие-нибудь девиации, с помощью klakaut сделает что-нибудь хорошее. Ну, или просто зарегистрирует инцидент в трекере. Тогда что-нибудь хорошее сделают администраторы в ручном режиме.

Воодушевлённый всеми этими соображениями, я написал свой первый скрипт:

И запустил его на сервере:

Открыв консоль KSC, я убедился, что с правами у меня всё в порядке.

К сожалению, KSC не логирует неудачные попытки входа. Переписка с вендором показала, что логирование неудачных попыток входа можно включить (это была отдельная увлекательная история, которая, кстати, ещё не закончилась), однако данная конкретная попытка в логи всё равно попадать отказалась.

Казалось бы, можно сделать вот так:

В этом случае никаких ошибок не будет, но указывать логин с паролем открытым текстом в скрипте мне не показалось замечательной идеей. Новая переписка с техподдержкой ЛК подарила мне следующую рекомендацию:

Необходимо выставить в настройках COM, на вкладке Default Properties:

Default Authentication Level: Packet

Default Impersonation Level: Delegate

Эта инструкция заставила работать исходный скрипт, но показалась мне сомнительной в плане безопасности, поэтому я решил покопать чуть глубже. После некоторого времени поисков нашёлся добрый человек, который подсказал мне, как задать указанные уровни проверки подлинности и олицетворения для конкретного объекта, а не разрешать всем и всё сразу:

Вот так скрипт никаких ошибок выдавать не стал. Первый квест пройден.

Вообще в боевой среде неплохо бы проверять при вызове EnableImpersonation возвращаемое значение на предмет ошибок, а не перенаправлять его в никуда, как это сделал я.

Следующая задача: получить от KSC данные об используемой БД.

А вот тут всё сложно: документация о том, как это сделать, молчит. Исследование класса KlAkProxy ничего интересного не выявило, кроме параметра KLADMSRV_SERVER_HOSTNAME, который оказался идентификатором компьютера, на котором установлен KSC.

Перейдём тогда к компьютеру, для этого есть специальный класс KlAkHosts2. Для сокращения количества кода приведу только содержимое блока try:

Обратите внимание: переменная $Params, которую я использовал при подключении к KSC — экземпляр класса KlAkParams. А переменная $HostParams при, на мой взгляд, аналогичной функциональности, является экземпляром класса KlAkCollection. Почему используются разные классы — боюсь даже представить. Видимо, то, что SetAt принимает первым аргументом только целочисленные значения — очень принципиальный момент.

Данный код вернул значение «KSC», а значит, я на верном пути.

Метод GetHostInfo класса KlAkHosts2 достаточно хорошо задокументирован, но — не содержит нужной мне информации. Увы и ах. Зато есть метод GetHostSettings. Всё описание для которого сводится к следующему:

Давайте, заглянем внутрь:

Пробежавшись глазами по названиям секций, я решил просмотреть 85 и 87, поскольку остальные на нужное мне были не очень похожи.

Секция 85, судя по всему, отвечает за события и ныне нам неинтересна. А вот в 87 есть что-то, на что стоит обратить внимание:

Тут я воспользовался одним из предыдущих кейсов, где упоминалось, что нужные данные следует брать именно из KLSRV_CONNECTION_DATA (тогда я ещё не знал, что это вообще такое, просто отложилось).

Ну, вот, в общем-то, и всё. Данные об используемой БД получены. Квест пройден.

Наверное, ещё неплохо бы набросать скрипт для прохождения по иерархии серверов. Здесь ничего загадочного не оказалось, всё было вполне по документации. Я написал скрипт, который выбирает UID родителя, UID самого сервера, экземпляр СУБД и имя БД и выводит их в stdout через разделитель.

Стенд маленький, поэтому результат оказался не очень впечатляющим:

Естественно, чтобы превратить точку в актуальное имя сервера, придётся поколдовать с KlAkHosts2.GetHostInfo(), но это уже не столь страшно, просто ещё сколько-то кода.

Техподдержка ЛК, естественно, пугала меня тем, что структура SS_SETTINGS в следующих релизах KSC может поменяться, поэтому так лучше не делать. К сожалению, даже мой внутренний перфекционист считает, что скрипт нельзя просто написать и забыть: при смене версии используемого ПО его по-любому придётся тестировать и отлаживать. Так что пока пользуемся тем, что есть, а проблемы будем решать по мере поступления, благо, техника уже отработана.

Казалось бы, бессмертному «Ревизору» Н.В. Гоголя уж скоро 200 лет, а фраза «К нам едет ревизор!» до сих пор вгоняет в ступор многих руководителей. Причина элементарна. В борьбе с бесконечной круговертью многие руководители утрачивают контроль над элементарными вещами. Увы, но это же относится и к департаменту ИТ.

В данной статье мы с вами поговорим об элементах проведения ревизии с помощью Kaspersky Endpoint Security для бизнеса 10. Давно пора признать, что KESB 10 уже совсем не антивирус. Вернее, не только антивирус. Да и средство для работы не только администратора безопасности, но и ИТ-аналитика.

Ревизия программных средств

В документации вы не найдете подобных слов, но на мой взгляд, это наиболее точно соответствует проводимой работе. Попробуйте уточнить у начальника подразделения ИТ, какое программное обеспечение установлено в организации на рабочих станциях. Чаще всего вы либо ничего не услышите, либо услышите стандартные фразы. Как дело обстоит на самом деле, не знает никто. Почему? Программное обеспечение устанавливается службой технической поддержки, администраторами, а в случае, если пользователь имеет права локального админа, то и самим пользователем. Естественно, порядка в этом случае просто нет.

Как правильно ответить на этот вопрос?

Для правильного ответа необходимо провести инвентаризацию установленного программного обеспечения. Учтите, что это уж никак не быстрый процесс, даже если вы сумеете его правильно автоматизировать. Так как этот процесс требует значительных ресурсов, то проводить, естественно, его нужно маленькими порциями.

В Kaspersky Security Center 10 выделены три функциональных области: антивирусная защита, компоненты контроля и шифрование. Доступность компонентов зависит от типа лицензии. Так как компоненты контроля не входят в базовую функциональность, то их настройки по умолчанию не отображаются в консоли администрирования.

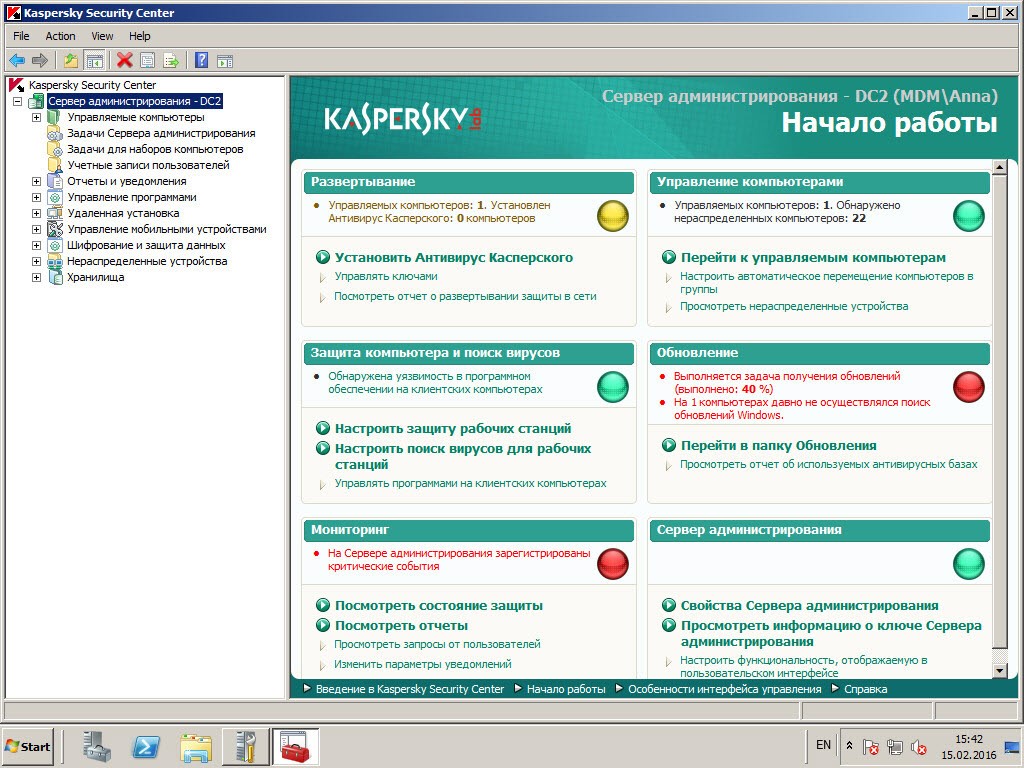

Рисунок 1 Интерфейс консоли администрирования

Для того, чтобы изменить настройки компонентов контроля в политике, вы должны активировать соответствующие элементы интерфейса консоли администрирования. Для этого необходимо в окне настроек интерфейса нажать ссылку настроить функциональность, отображаемую в пользовательском интерфейсе, расположенную в разделе сервер администрирования на экране начало работы. В окне настроек интерфейса включить флаг отображать компоненты контроля программ и устройств. После этого перезапустить консоль администрирования.

Задача инвентаризации

По умолчанию такая задача не создается. Что это означает? Это означает то, что в список исполняемых файлов попадут только те, которые запускались на компьютерах, а, следовательно, может пройти немало времени, пока нужная вам программа станет доступной в списке на сервере администрирования. Для того, чтобы не ждать, нужно создать и запустить задачу инвентаризации.

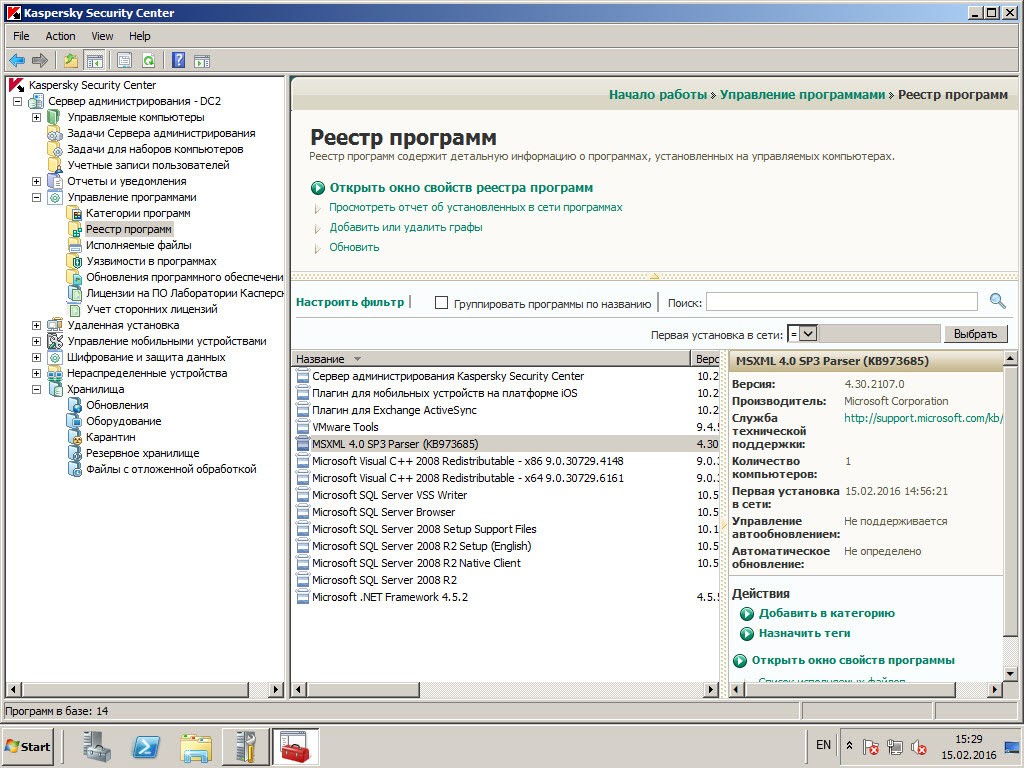

Рисунок 2 Реестр программ

Эту задачу решает Kaspersky Endpoint Security для бизнеса. Она относится как к групповым, так и к задачам для наборов компьютеров.

В случае стандартных настроек задача выполняет поиск исполняемых файлов в каталогах:

Этот список проверяемых папок можно изменять или дополнять. Информация о найденных файлах доступна в контейнере исполняемые файлы сервера администрирования.

С помощью данной задачи вы можете обнаружить исполняемые файлы внутри архивов и инсталляционных пакетов.

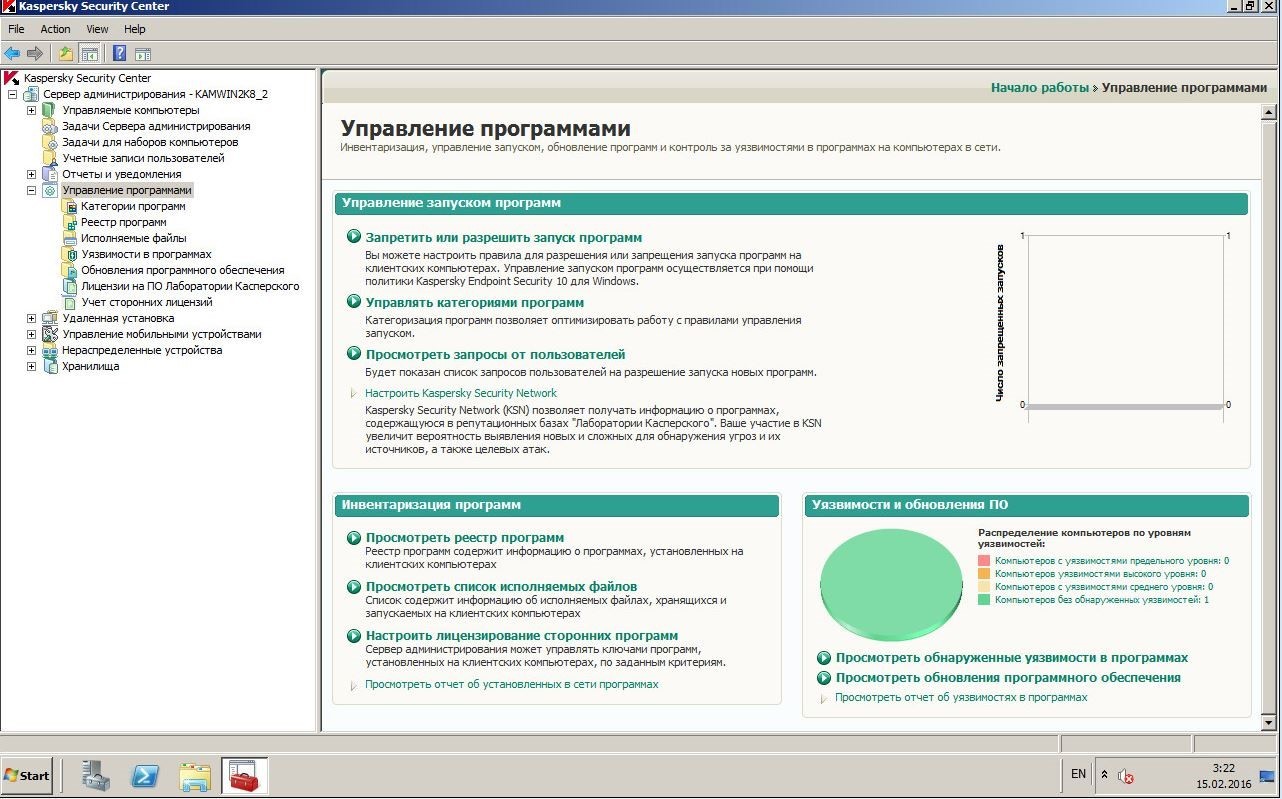

Рисунок 3 Управление программами

Стоит учесть, что поиск исполняемых файлов сопровождается вычислением их контрольных сумм, что, естественно, снижает быстродействие компьютеров. Для уменьшения потребления ресурсов можно отключить проверку файлов, которые не изменялись. Информация об изменениях поставляется в рамках технологии iSwift и не требует почти никаких вычислений.

В результате продолжительной работы вы получите полный список установленного в вашей компании программного обеспечения, причем не только по названию и производителю, но и с учетом используемых версий. Я не удивлюсь, если этот список вас немало озадачит и, более того, скорее всего выяснится, что далеко не все установленное у вас программное обеспечение вам реально необходимо.

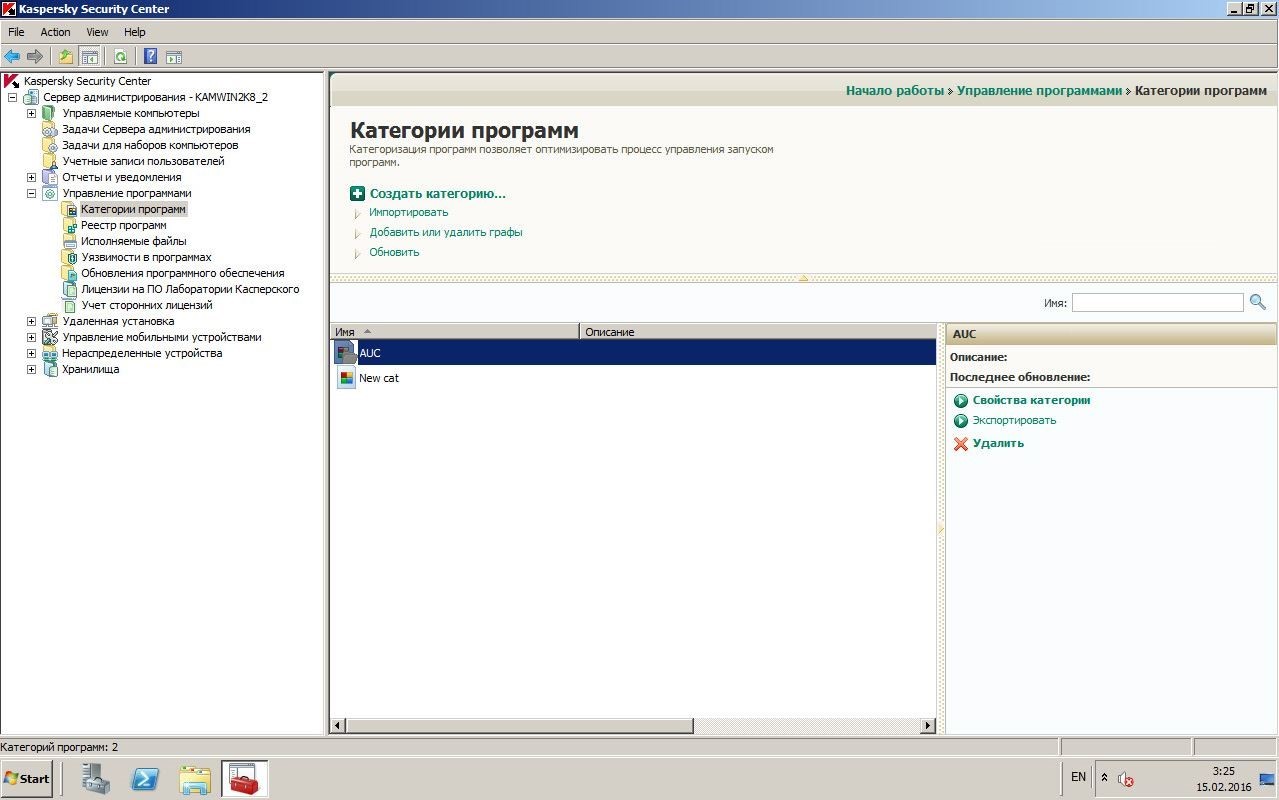

Рисунок 4 Категории программ

Ревизия аппаратного обеспечения

На самом деле ревизия аппаратного обеспечения в департаменте ИТ, как правило, если и проводится, то достаточно формально. В лучшем случае учитывается объем оперативной памяти и свободное место на жестком диске. Реальная же картина состояния аппаратного обеспечения чаще всего отсутствует, так как для ее сбора нужно приложить довольно много усилий.

На самом деле эта задача довольно просто решается с помощью Kaspersky Endpoint Security для бизнеса. Единственное что вам потребуется – это лицензия на использование компонента System Management, которая входит в состав Kaspersky Endpoint Security для Бизнеса уровня Расширенный.

Основная цель реестра аппаратного обеспечения – предоставить администратору информацию об аппаратном обеспечении компьютера. Используя эту информацию, администратор может находить компьютеры, на которых мало оперативной памяти или слишком малый объем жесткого диска. Также администратору будет полезна информация, например, о компьютерах со старой версией операционной системы

Информацию об аппаратном обеспечении на клиентских компьютерах собирает модуль агент администрирования и передает ее серверу. Просмотреть информацию об аппаратном обеспечении можно в свойствах каждого конкретного компьютера в разделе информация о системе | реестр оборудования.

Для получения сводной информации об аппаратном обеспечении на всех клиентских компьютерах необходимо воспользоваться шаблоном отчета — отчет о реестре оборудования. По каждому компьютеру в таблице отображается детальная информация, а также есть сводка по всем устройствам с указанием количества каждого. В отчете, как и в свойствах компьютера, отображается немаловажный параметр — свободное место на диске.

Утилита глобального поиска компьютеров на сервере администрирования — поиск, позволяет искать компьютеры по наличию устройств определенного типа, производителя, по объему оперативной памяти или размеру диска, а также по версиям драйверов устройств и еще ряду параметров, также можно искать по версии операционной системы. Это делается на закладках оборудование и операционная система.

Для этих же целей можно также использовать выборки компьютеров.

Так вы сможете вовремя понять, на каких ПК нужно обновить драйвера или заменить определенные компоненты. А может и заменить ПК целиком. Главное же, что у вас будет постоянно обновляемый реестр аппаратного обеспечения.

Реестр оборудования

Следующим шагом в проведении ревизии является реестр оборудования. Реестр оборудования — это централизованный реестр всех устройств, подключенных к корпоративной сети.

Рисунок 5 Реестр оборудования

Вся информация об обнаруженных устройствах отображается в контейнере оборудование узла хранилища.

Я не сомневаюсь, что у вас на предприятии существует и постоянно актуализируется карта корпоративной сети, а данные могут поступать из различных источников. В случае использования Kaspersky Endpoint Security для бизнеса это:

- Подсистема обнаружения компьютеров: сканирование сети Microsoft, сканирование Active Directory, сканирование IP-подсетей. Так вы сможете обнаруживать компьютеры, сетевые принтеры и другие сетевые устройства.

- Управление мобильными устройствами — передает информацию о мобильных устройствах, подключенных к серверам мобильных устройств

- Контроль устройств в составе Kaspersky Endpoint Security для бизнеса— предоставляет информацию об устройствах, подключенных к клиентским компьютерам

В контейнере оборудование отображаются:

- Компьютеры

- Мобильные устройства

- Сетевые устройства

- Периферийные устройства

- Сменные носители

- IP-телефоны

- Сетевые хранилища

Рисунок 6 Управление мобильными устройствами

Рисунок 7 Мобильные устройства

Как видите, решение задачи проведения ревизии существует. Более того, проведение таких ревизий – совсем несложное дело.

Kaspersky Security Center — это инструмент для централизованного управления комплексной системой защиты, который предоставляет администратору доступ к детальной информации об уровне безопасности корпоративной сети и позволяет гибко настраивать все компоненты системы защиты. Этот мощный и удобный инструмент способствует обеспечению бесперебойной работы ИТ-инфраструктуры компании и повышению эффективности ее бизнеса.

Контроль рабочих мест под управлением Windows*

Позволяет осуществлять усовершенствованный контроль рабочих мест под управлением операционной системы Windows.

- Контроль запуска программ

Позволяет администратору производить аудит использования приложений, разрешать или блокировать их запуск. - Белые списки

Система категоризации позволяет администратору создавать правила запуска программ на основе локального белого списка или с помощью обновляемого из «облака» списка программ, сгруппированных по определенным категориям. - Контроль активности программ

Позволяет контролировать действия программ и при необходимости ограничивать их доступ к различным ресурсам системы. - Поиск уязвимостей

Осуществляет проверку операционной системы и используемых программ на наличие уязвимостей, выявляет необходимость установки обновлений операционной системы и приложений, помогая предотвратить заражение корпоративной сети. - Контроль устройств

Применение настраиваемых политик использования внешних устройств снижает риск потери данных и утечки конфиденциальной информации. Администратор может гибко настроить политики контроля доступа к внешним устройствам в зависимости от типа устройств, шины подключения или ID (идентификационного номера) конкретных устройств. - Веб-Контроль

Обеспечивает мониторинг и контроль доступа пользователей к веб-ресурсам, позволяет регулировать права доступа сотрудников в корпоративной сети и за ее пределами к веб-ресурсам в зависимости от категории, содержания и типа данных.

Системные требования

Сервер администрирования

Microsoft® Data Access Components (MDAC) 2.8 или выше или Microsoft® Windows® DAC 6.0

Microsoft® Windows® Installer 4.5 (для Windows Server® 2008 / Windows Vista®)

Microsoft® SQL Server Express 2005, 2008

Microsoft® SQL Server® 2005, 2008, 2008 R2

MySQL Enterprise

- Windows Server 2003 (включая Windows Small Business Server 2003)

- Windows Server 2008 (включая Core mode)

- Windows XP Professional SP2 / Vista SP1 / 7 SP1

- процессор с частотой 1 ГГц или выше

- 512 Мб оперативной памяти

- 1 Гб свободного пространства на жестком диске

- Windows Server 2003

- Windows Server 2008 SP1 (включая Windows Small Business Server 2008 и Core mode)

- Windows Server 2008 R2 (включая Windows Small Business Server 2011 и Core mode)

- Windows XP Professional / Vista SP1 / 7 SP1

- процессор с частотой 1,4 ГГц или выше

- 512 Мб оперативной памяти

- 1 Гб свободного пространства на жестком диске

Консоль администрирования

Microsoft® Management Console 2.0 или новее

Microsoft® Internet Explorer® 8.0

Защита на опережение

Продукт входит в состав:

Быстрое развертывание защиты

Простые и гибкие сценарии развертывания позволяют обеспечить защиту мультиплатформенных и распределенных сетей.

- Защита сетей любого масштаба

Независимо от уровня сложности корпоративной ИТ-инфраструктуры, Kaspersky Security Center обеспечивает централизованное развертывание и управление системой защиты, гибкую настройку политик безопасности и формирование детальных отчетов. - Оперативное развертывание системы защиты

Kaspersky Security Center позволяет администратору быстро развернуть систему защиты, используя инсталляционные пакеты, созданные при установке Kaspersky Security Center; кроме того, можно формировать собственные инсталляционные пакеты, а также устанавливать приложения сторонних производителей. - Поддержка иерархии серверов администрирования

Kaspersky Security Center поддерживает неограниченное число уровней вложенности в иерархии серверов администрирования (в том числе виртуальных), что позволяет учесть все особенности сети, а также оптимизировать нагрузку на серверы и использование каналов передачи данных. - Возможность установки на зараженные компьютеры

Kaspersky Security Center позволяет установить решение для защиты рабочих мест даже на зараженные компьютеры.

Полный список поддерживаемых приложений:

Kaspersky Security Center обеспечивает управление работой следующих решений «Лаборатории Касперского» для защиты от информационных угроз:

- защита мобильных устройств:

- Kaspersky Endpoint Security 8 for Smartphone

- Новинка! Kaspersky Endpoint Security 8 для Windows

- Kaspersky Endpoint Security 8 для Linux

- Kaspersky Endpoint Security 8 для Mac

- Антивирус Касперского 6.0 дляWindowsWorkstationsMP4

- Антивирус Касперского 6.0 Second Opinion Solution MP4

- Новинка! Kaspersky Endpoint Security 8 для Windows

- Антивирус Касперского 8.0 для Windows Servers Enterprise Edition

- Антивирус Касперского 8.0 для систем хранения данных

- Антивирус Касперского 8.0 для Linux File Server

- Антивирус Касперского 6.0 дляWindowsServersMP4

- Антивирус Касперского 5.7 для Novell NetWare

Обратите внимание, что поддержка некоторых версий защитных решений для Microsoft Exchange и ISA Server, а также предыдущих версий приложений для защиты серверов и рабочих станций под управлением Linux по-прежнему осуществляется с помощью Kaspersky Administration Kit – предыдущей версии средства централизованного управления системой защиты.

Удобная система мониторинга

Инструменты Kaspersky Security Center предоставляют актуальные сведения о состоянии системы защиты, позволяя администратору получать информацию о ключевых событиях, где бы он ни находился.

- Информационные панели

Специальные информационные панели отображают наиболее важные сведения о состоянии защиты в режиме реального времени, позволяя администратору оперативно реагировать на события и возникающие угрозы. - Система отчетов

Kaspersky Security Center позволяет на основе стандартных шаблонов формировать подробные отчеты о работе всех компонентов системы защиты и действиях администратора. Отчеты могут создаваться как по расписанию, так и по запросу администратора, а также экспортироваться в файлы различных форматов (HTML, PDF, XML) с последующей доставкой по электронной почте. - Веб-интерфейс

Гибкий и удобный интерфейс веб-консоли Kaspersky Security Center обеспечивает доступ к оперативной информации о состоянии защиты и ключевым отчетам.

Поддержка мультиплатформенных сред

- Поддержка виртуализированных сред

Обнаружение виртуальных машин в корпоративной сети и оптимизация нагрузки на хост-сервер при выполнении ресурсоемких задач на виртуальных машинах. - Автоматическая поддержка жизненного цикла виртуальных машин

Kaspersky Security Center автоматически обнаруживает виртуальные машины, добавляет их в структуру администрирования и при необходимости удаляет из нее. - Поддержка мультифплатформенной ИТ-инфраструктуры

Kaspersky Security Center поддерживает работу с широким спектром операционных систем и платформ виртуализации, включая Windows, Novell Netware, Linux, Mac, VMware, Android, BlackBerry и Windows Mobile.

Централизованное управление защитой

Удобный интерфейс, предусматривающий поддержку основных сценариев работы, обеспечивает легкое и простое управление системой защиты в сетях любого размера и сложности, что значительно упрощает работу системных администраторов.

- Оптимальные настройки по умолчанию

Помимо создания собственных политик безопасности, администратор может воспользоваться предустановленным набором политик, рекомендуемых специалистами «Лаборатории Касперского». - Политики для мобильных пользователей

Kaspersky Security Center позволяет создавать политики для мобильных пользователей и автоматически применять их, когда пользователи покидают пределы корпоративной сети. Данная возможность незаменима для компаний с высокой степенью мобильности сотрудников. - Поддержка иерархической структуры управления

Kaspersky Security Center позволяет объединять все компьютеры и устройства сети в иерархическую структуру, создавать правила наследования задач и политик, а также разграничивать права системных администраторов. - Прозрачность для пользователей

Выполнение задач, связанных с защитой рабочих станций, а также развертыванием и удалением приложений «Лаборатории Касперского», никак не мешает работе пользователей. Kaspersky Security Center позволяет даже полностью скрыть от пользователя присутствие антивирусного продукта на компьютере. - Бесперебойная работа и отказоустойчивость

Kaspersky Security Center регулярно обновляет защитные решения и антивирусные базы, обеспечивая актуальность защиты. Перед установкой обновления тестируются, а в экстренных случаях могут быть задействованы функции удаленной диагностики, резервного копирования и восстановления данных.

Читайте также: