Kaspersky endpoint agent что это

Доброго времени суток, уважаемый посетитель. Из названия статьи Вы уже поняли, что сегодня речь пойдет о защите. В одной из прошлых статей мною был рассмотрен продукт относящийся к данной области IT, который неплохо себя показал. Сегодня я Вам расскажу о не менее интересном продукте компании «Лаборатории Касперского», партнерами которой мы являемся, Kaspersky Endpoint Security. Он будет рассмотрен в виртуальной среде Hyper-V, на машинах второго поколения. Серверная часть будет реализована на контроллере домена ОС Windows Server 2012 R2, режим AD Windows Server 2012 R2, а клиентская на Windows 8.1.

Стоит отметить, что данный продукт мы постоянно используем в нашей практике ИТ аустсорсинга.

Что же такое Kaspersky Endpoint Security?

В решении Kaspersky Endpoint Security для Windows технологии мирового класса для защиты от вредоносных программ сочетаются с Контролем программ, Веб-Контролем и Контролем устройств, а также с шифрованием данных — и все это в рамках одного приложения. Управление всем функционалом осуществляется из единой консоли, что позволяет упростить развертывание и администрирование широкого спектра решений «Лаборатории Касперского».

- Единое приложение

- Единая консоль

- Единые политики

Kaspersky Endpoint Security для Windows — это единое приложение, включающее широкий спектр важнейших защитных технологий, таких как:

- Защита от вредоносного ПО (в том числе сетевой экран и система предотвращения вторжений)

- Контроль рабочих мест

- Контроль программ

- Веб-Контроль

- Контроль устройств

- Шифрование данных

Kaspersky Endpoint Security различается набором входящих модулей, содержащих разное количество модулей в зависимости от редакции:

- СТАРТОВЫЙ,

- СТАНДАРТНЫЙ

- РАСШИРЕННЫЙ

- Kaspersky Total Security для бизнеса

В нашем случае мы будем использовать РАСШИРЕННЫЙ.

В составе решения Kaspersky Endpoint Security для бизнеса СТАРТОВЫЙ доступны следующие возможности:

- Защита от вредоносного ПО, сетевой экран и система предотвращения вторжений

В составе решения Kaspersky Endpoint Security для бизнеса СТАНДАРТНЫЙ доступны следующие возможности:

- Защита от вредоносного ПО, сетевой экран и система предотвращения вторжений

- Контроль рабочих мест

- Контроль программ

- Веб-Контроль

- Контроль устройств

…а также другие технологии «Лаборатории Касперского» для обеспечения IT-безопасности

В составе решений Kaspersky Endpoint Security для бизнеса РАСШИРЕННЫЙ и Kaspersky Total Security для бизнеса доступны следующие возможности:

- Защита от вредоносного ПО, сетевой экран и система предотвращения вторжений

- Контроль рабочих мест

- Контроль программ

- Веб-Контроль

- Контроль устройств

- Шифрование

…а также другие технологии «Лаборатории Касперского» для обеспечения IT-безопасности.

Архитектура

- Сервер администрирования Kaspersky Security Center

- Консоль администрирования Kaspersky Security Center

- Агент администрирования Kaspersky Security Center

Установка сервера администрирования

В нашем случае сервер администрирования будет установлен на контроллер AD в режиме Windows Server 2012 R2. Запустим инсталляцию:

.jpg)

Забыл уточнить, мы будем использовать Kaspersky Security Center 10. Устанавим полный дистрибутив , скаченный с сайта «Лаборатории Касперского», в состав которого входит инсталляционный пакет Kaspersky Endpoint Security 10, соответственно, и Агент администрирования 10

В следующем окне мастера выберем путь для распаковки дистрибутива и нажмем «Установить».

.jpg)

После распаковки дистрибутива нас встречает мастер установки Kaspersky Security Center, после нажатия кнопки «Далее» мастер спрашивает «Размер сети», т.к. клиентов у нас будет всего два, один x86, а другой x64 разрядности, то указываем «Менее 100 компьютеров в сети».

.jpg)

Задаем учетную запись, под которой будет стартовать «Сервер администрирования». В нашем случае учетная запись доменного администратора.

.jpg)

Все свои данные Kaspersky Security Center хранит в СУБД. При установке мастер предлагает установить Microsoft SQL Server 2008 R2 Express, либо, если имеется уже установленная СУБД, можно выбрать имя SQL-сервера и имя БД.

.jpg)

Далее мастер предлагает создать или указать имя общей папки для хранения инсталляционных пакетов. Оставим по умолчанию.

На этапе «Адрес сервера администрирования» мастер просит указать адрес сервера, т.к. у нас установлен AD и DNS интегрирован, то разумнее будет указать имя сервера.

.jpg)

После выбора плагинов для управления начнется установка Kaspersky Security Center.

.jpg)

После успешной установки и первом запуске Kaspersky Security Center, нас встречает мастер первоначальной настройки, в котором мы можем указать ключ, принять соглашение в участии KSN, указать адрес почты для оповещений.

.jpg)

.jpg)

Так же указываются параметры обновления и создается политика с задачами.

.jpg)

После установки на наш сервер будет установлено:

- Сервер администрирования

- Консоль администрирования

- Агент Администрирования

Но не будет установлен Kaspersky Endpoint Security. Выполним удаленную установку, т.к. агент администрирования уже установлен, то мы сможем развернуть Kaspersky Endpoint Security на сервер. В случает отсутствия агента администрирования и запрета на все входящие соединения в Брандмауэре Windows удаленную установку произвести не получится. Развернем узел «Удаленная установка» и выберем «Запустить мастер удаленной установки». Выберем инсталляционный пакет и нажмем кнопку «Далее»

.jpg)

В окне «Выбор компьютеров для установки» выберем вариант установки для компьютеров, размещенных в группах администрирования. Затем выбираем сервер и нажимаем кнопку «Далее».

.jpg)

Перезагрузка системы потребуется после обновления важных модулей Kaspersky Endpoint Security, т.к. пакет достаточно новый, то перезагрузка не нужна. В выборе учетных данных оставим все по умолчанию, т.е. пусто. После нажатия кнопки «Далее», мы увидим ход установки Kaspersky Endpoint Security.

.jpg)

.jpg)

Создание групп

Т.к. политики и задачи, предназначенные для серверов отличаются от политик и задач рабочих станций, то создадим группы, соответствующие типу администрирования для разных машин. Развернем узел «Управляемые компьютеры» и выберем «Группы», нажмем «Создать подгруппу». Создадим две подгруппы, «Рабочие станции» и «Серверы». Из меню «Управляемые компьютеры – Компьютеры», с помощью «drag and drop» или «cut & copy», «DC» перенесем в группу «Серверы» и создадим политику и задачи для данной группы отличной от задач и политики в узле «Управляемые компьютеры».

Установка Kaspersky Endpoint Security

Для удаленной установки Kaspersky Endpoint Security, нужно отключить UAC на время установки. Требование является «неудобным», поэтому мы создадим в GPO политику для Брандмауэра Windows, в которой разрешим входящее соединение по следующему предопределенному правилу «Общий доступ к файлам и принтерам».

После настройки и распространения групповой политики, перейдем в консоль администрирования. Развернем узел «Сервер администрирования» и выберем «Установить антивирус Касперского», нажмем «Запустить мастер удаленной установки». В окне мастера выбора инсталляционного пакета выберем нужный пакет и нажмем «Далее». Выберем клиентов в группе «Нераспределённые компьютеры» и нажмем «Далее».

.jpg)

В следующем окне оставим все по умолчанию и нажмем «Далее». После окна с выбором ключа, мастер предлагает спросить у пользователя о перезагрузке системы по окончании установки Kaspersky Endpoint Security, оставим по умолчанию и нажмем «Далее». На шаге «Удаление не совместимых программ» можно внести коррективы, конечно, если они нужны. Далее мастер предлагает переместить клиентские компьютеры в одну из групп, в нашем случает переместить в группу «Рабочие станции».

.jpg)

Далее мастер просит ввести «Логин» и «Пароль» учетной записи, обладающими административными правами.

.jpg)

По нажатии кнопки «Далее» начнется установка Kaspersky Endpoint Security.

.jpg)

Как мы видим, консоль «говорит» об успешной установке Kaspersky Endpoint Security на клиентских станциях.

.jpg)

Как мы видим, после установки сервер администрирования перенес клиентские машины согласно условию в задаче удаленной установки.

.jpg)

Kaspersky Endpoint Security на клиентской машине.

Создадим политику для клиентских станций, в которой включим «Защита паролем», это необходимо, например, если пользователь захочет выключить антивирус.

.jpg)

Попробуем отключить защиту на клиентской машине.

.jpg)

Правила перемещения компьютеров

На сервере администрирования можно задать правила перемещения для клиентских компьютеров. Например, создадим ситуацию, в которой на новый обнаруженный ПК будет установлен Kaspersky Endpoint Security. Это удобно в сценарии, когда в организации был установлен новый ПК.

Для автоматизации развертывания Kaspersky Endpoint Security зададим правила перемещения для компьютеров. Для этого выберем узел «Нераспределенные компьютеры» и выберем пункт «Настроить правила перемещения компьютеров в группы администрирования» и создадим новое правило.

.jpg)

.jpg)

В созданном правиле новый обнаруженный ПК будет добавляться в группу «Рабочие станции» из заданного диапазона IP адресов.

Далее создадим задачу автоматического развертывания антивирусной защиты для машин, на которых он не установлен. Для этого выберем группу «Рабочие станции» и перейдем во вкладку «Задачи». Создадим задачу по установке антивирусной защиты с расписанием «Немедленно».

Итак, мы видим, что клиентский компьютер был добавлен в группу «Рабочие станции».

.jpg)

Перейдем во вкладку «Задачи» и увидим, что задача по установке запущена.

.jpg)

Напомню, ситуация была воспроизведена на машине без антивирусной защиты (хотя до этого я демонстрировал удаленную установку на одной из них, после, был удален антивирус, для демонстрации данного сценария) и, как видно, установка происходит на машине без антивирусной защиты, машина с антивирусной защитой не была тронута. После установки средств антивирусной защиты к данному клиентскому компьютеру будет применена политика KES.

Отчеты

Отчеты в Kaspersky Endpoint Security более, чем информативны. Например, посмотрим отчет «О версиях программ Лаборатории Касперского».

.jpg)

В отчете, довольно подробно, отображается информация об установленных программах «Лаборатории Касперского». Видно на сколько агентов, клиентских решений и серверов установлено. Отчеты можно удалять и добавлять. Так же можно просматривать состояние антивирусной защиты с помощью «Выборки компьютеров», которая помогает удобно отсортировать компьютеры с зараженными объектами или с критическими событиями.

В заключение хочется сказать, что была рассмотрена лишь небольшая часть антивирусного комплекса «Лаборатории Касперского». Управление, действительно, является удобным и интуитивно понятным. Но стоит заметить огромную загруженность клиентских систем во время поиска вирусов и потенциальных угроз, данная загруженность вызвана в основном из-за эвристического анализа, который требует не мало ресурсов. Продукт очень удобен в администрировании и подходит как в среде AD, так и в рабочей группе. Данный продукт установлен у многих наших клиентов и показывает себя только с хорошей стороны.

Программа Kaspersky Endpoint Agent устанавливается на отдельные устройства в ИТ-инфраструктуре организации. Программа осуществляет постоянный контроль процессов, запущенных на этих устройствах, открытых сетевых соединений и изменяемых файлов. Kaspersky Endpoint Agent поддерживает взаимодействие со следующими решениями "Лаборатории Касперского" для обнаружения сложных угроз (например, целевых атак):

-

. (Поддерживается Kaspersky Endpoint Agent 3.9 и выше.)

Kaspersky Endpoint Detection and Response Optimum – это решение, предназначенное для защиты ИТ-инфраструктуры организации от сложных кибер-угроз. Функционал решения сочетает автоматическое обнаружение угроз с возможностью реагирования на эти угрозы для противостояния сложным атакам, в том числе новым эксплойтам, программам-вымогателям, бесфайловым атакам, а также атакам с использованием законных системных инструментов. Решение предназначено для корпоративных пользователей. Дополнительная информация приведена в онлайн справке Kaspersky Endpoint Detection and Response Optimum.

Kaspersky Anti Targeted Attack Platform – это решение, предназначенное для защиты корпоративной ИТ-инфраструктуры и своевременного обнаружения таких угроз, как атаки нулевого дня, целевые атаки и сложные целевые атаки, известные как продвинутые постоянные угрозы. Решение предназначено для корпоративных пользователей. Дополнительная информация приведена в онлайн справке Kaspersky Anti Targeted Attack Platform.

Kaspersky Sandbox – это решение для обнаружения и блокировки комплексных угроз. Виртуальные образы операционных систем разворачиваются на серверах Kaspersky Sandbox, а проверяемые объекты исполняются внутри этих операционных систем. Kaspersky Sandbox анализирует поведение этих объектов, чтобы выявить вредоносную активность и признаки таргетированных атак. Дополнительная информация приведена в онлайн справке Kaspersky Sandbox.

Kaspersky Security 11 для Windows Server поддерживает следующие версии Kaspersky Endpoint Agent: 3.7, 3.8, 3.9.

Дистрибутив Kaspersky Security 11 для Windows Server включает файлы установки для Kaspersky Endpoint Agent 3.9. Kaspersky Endpoint Agent 3.9 можно установить во время установки Kaspersky Security для Windows Server.

В основу интегрированного решения «Лаборатории Касперского» для защиты рабочих мест положены классическое EPP-решение Kaspersky Endpoint Security и EDR-комплекс Kaspersky Endpoint Detection and Response «Оптимальный». Единый агент для автоматической защиты от массовых угроз и расширенного противодействия сложным атакам облегчает управление инцидентами и минимизирует дополнительные затраты на обслуживание. В итоге обеспечивается сбалансированный подход к защите.

Сертификат AM Test Lab

Номер сертификата: 329

Дата выдачи: 17.02.2021

Срок действия: 17.02.2026

Введение

Ряд исследований, проведённых в 2019–2020 годах несколькими ведущими аналитическими центрами, показывает быстрый рост решений класса EDR и стойкий интерес к ним.

Так, например, компания IDC в своём отчёте «Безопасность рабочих мест в 2020 г.: возрождение EPP и предназначение EDR» сделала следующие выводы:

- Слабое решение класса EPP сводит на нет все преимущества EDR-решения.

- EDR-система должна анализировать данные, в том числе те, что находятся за пределами рабочих мест.

- Люди и время становятся новым показателем окупаемости EDR-решений.

По результатам исследования, проведённого «Лабораторией Касперского», в 2019 году доля фишинговых атак только в финансовом секторе по отношению ко всем зафиксированным случаям фишинга возросла с 44,7 % до 51,4 %. Также чаще стали подвергаться атакам субъекты критической информационной инфраструктуры (КИИ). Так, с начала 2020 года было выявлено более миллиарда атак только в отношении объектов КИИ.

По данным аналитического агентства Technavio, рынок средств класса EDR будет расти в течение 2020–2024 годов и увеличится на 7,67 млрд долларов США.

Исходя из исследований можно сделать выводы, что классические решения EPP и EDR по отдельности уже не всегда удовлетворяют потребности потенциальных заказчиков в привычном виде. Именно поэтому специалисты «Лаборатории Касперского» выработали решение по усилению уже внедрённой защиты конечных точек в целях противодействия сложным угрозам — KES + KEDR «Оптимальный» (рис. 1).

Рисунок 1. Усиленная защита конечных точек за счёт интеграции решений

Суть усиления и доработки заключается в использовании функциональности решений обоих классов через бесшовное взаимодействие посредством единого агента. Перечислим актуальные проблемы информационной безопасности, которые помогает решать такой подход:

- необходимость ручного разбора и анализа большого числа инцидентов;

- эксплуатация средств ИБ, которые не взаимодействуют друг с другом и управляются из разных консолей;

- принятие решений без использования средств для наглядного централизованного представления информации;

- выполнение сложных задач в условиях нехватки квалифицированных кадров и экспертизы;

- несоответствие требованиям регулирующих органов и действующего законодательства.

Ещё одним важным моментом и запросом на сегодняшний день является возможность не только внедрить сложное и широкофункциональное решение по обнаружению инцидентов и реагированию на них на конечных точках в больших организациях, но и надёжно защитить активы и бизнес-процессы независимо от уровня и размера организации, равно как и её зрелости в части ИБ (рис. 2).

Рисунок 2. Уровни зрелости организаций в части информационной безопасности

Решение, рассматриваемое в нашем обзоре, было разработано для организаций среднего уровня зрелости процессов ИБ. Создатели исходили из того, что для охвата потребностей такого предприятия или ведомства не требуется всех умений Kaspersky EDR: будет достаточно набора самых нужных функций с возможностью расширить его за счёт подключения дополнительных решений (рис. 3).

Рисунок 3. Различия между Kaspersky EDR «Оптимальный» и Kaspersky EDR

Далее в обзоре будет рассматриваться только Kaspersky EDR «Оптимальный». Начнём с функциональных возможностей.

Сценарии использования KES + EDR

В наших сценариях мы будем использовать стенд в следующем составе:

- Kaspersky Security для рабочих станций и файловых серверов,

- Kaspersky Endpoint Agent,

- Kaspersky Security Center.

Процесс развёртывания рассматриваться не будет; о нём можно подробно узнать из официальной документации. Один из способов установки также описан в ранее выпущенной нами статье.

Подключимся к Kaspersky Security Center (рис. 7).

Рисунок 7. Авторизация в Kaspersky Security Center

После подключения перемещаемся в панель мониторинга Kaspersky Security Center с настраиваемой панелью и инструментами визуализации (рис. 8).

Рисунок 8. Панель мониторинга Kaspersky Security Center

Будут рассмотрены классические и часто используемые сценарии, но начнём мы с интересных возможностей, связанных с визуализацией цепочек развития угрозы (kill chain).

Оптимальный EDR для среднего бизнеса

Зачастую компании среднего размера не могут позволить себе содержать собственный SOC или держать в штате несколько профильных специалистов. При этом они, конечно же, также заинтересованы в возможностях, предоставляемых решениями EDR. Специально для таких клиентов «Лаборатория Касперского» совсем недавно выпустила продукт «Kaspersky EDR для бизнеса ОПТИМАЛЬНЫЙ».

Всего за полгода данный продукт снискал заслуженную популярность. Он является частью т.н. «Оптимального фреймворка ИТ-безопасности», разработанного вендором именно для заказчиков, которые не могут позволить себе дорогостоящие специализированные программы для борьбы со сложными кибератаками.

Помимо вышеупомянутого «Kaspersky EDR для бизнеса ОПТИМАЛЬНЫЙ», включающего технологии класса EPP (Endpoint Protection Platform) и базовые технологии EDR, в состав фреймворка входят также инструмент Kaspersky Sandbox и сервис Kaspersky MDR Optimum.

Перечислим ключевые возможности «Kaspersky EDR для бизнеса ОПТИМАЛЬНЫЙ». Основной его функцией является мониторинг конечных устройств, обнаружение возникающих угроз и сбор сведений о них.

Для каждого выявленного инцидента составляется граф развития атаки, дополненный информацией об устройстве и активности его операционной системы. Для поиска угроз или следов прежних атак продукт может использовать индикаторы компрометации (IoC), выявленные в ходе проведенного расследования или загруженные из внешних источников.

Реакция защитных механизмов на выявленную угрозу может быть настроена исходя из характера атаки: изоляция сетевых хостов, карантин или удаление зараженных объектов файловой системы, блокирование или запрет на запуск определенных процессов в операционной системе и пр.

Функциональность продукта может быть существенно расширена, благодаря средствам интеграции с другими продуктами «Лаборатории Касперского» — облачным сервисом Kaspersky Security Network, информационной системой Kaspersky Threat Intelligence Portal и базой данных Kaspersky Threats. Данные технологии и сервисы входят в стоимость лицензии (KSN) или предоставляются бесплатно (OpenTIP, Kaspersky Threats).

Сетевая изоляция устройства и запрет на исполнение файлов на управляемом устройстве в KES + EDR

Удобной и полезной функцией является возможность изолировать на сетевом уровне подконтрольное устройство (рис. 18). Это важно при обнаружении потенциально вредоносных действий или подозрении на атаку (например, где-либо появилась троянская программа), поскольку за счёт изоляции можно пресечь распространение и переход атаки на другие устройства в корпоративной сети.

Сетевая изоляция включается в два щелчка из карточки инцидента. Для этого необходимо нажать на кнопку «Изолировать устройство» и подтвердить действие (при совершении таких операций надо чётко понимать, что в этом случае легитимный пользователь не сможет работать с сетевыми устройствами и службами, что при ложном срабатывании может вызвать негативную реакцию с его стороны, так что необходимо принимать решение об изоляции обдуманно). При этом в политике могут быть заданы исключения сетевой изоляции (есть ряд предварительно настроенных), которые позволяют оставить доступ к критически важным сервисам (в том числе сохранить связь между машиной и KSC).

Рисунок 18. Включение сетевой изоляции устройства, управляемого KES + EDR

Кроме возможности изолировать устройства, полезной функцией является удалённое создание правил по запрету запуска исполняемых файлов, офисных документов / PDF, скриптовых файлов или помещение в карантин для дальнейшего анализа в Kaspersky Sandbox, а также ручного анализа и передачи экспертам (рис. 19). Такой подход, несомненно, позволит гибко принимать решения и повысить надёжность и эффективность работы решения KES + EDR.

Рисунок 19. Включение правила, запрещающего исполнение файла на управляемых узлах, в KES + EDR

Ранее была отмечена возможность просматривать в свойствах управляемых устройств локальные задачи, исполняемые на них. Однако если нам понадобится просмотреть список задач в глобальном плане, то для этого лучше подходит раздел в панели инструментов веб-консоли KSC (рис. 20).

Рисунок 20. Список задач на управляемых узлах и других компонентах комплекса KES + EDR в Kaspersky Security Center

Подведём итог изучения комплексного решения от «Лаборатории Касперского», суть которого заключается в обновлённом интегрированном подходе к защите конечных точек, а также эффективном обнаружении и пресечении выявленных вредоносных действий.

Endpoint-агент как элемент экосистемы

Как можно видеть, endpoint-агенты значительно расширяют возможности службы информационной безопасности и помогают навести в компании порядок. Однако они являются лишь частью экосистемы решений для защиты компании от внутренних угроз. Многие аспекты контролируются на уровне серверов, и правильное использование агентов позволяет найти баланс между безопасностью и оптимальными затратами.

Один хакер может причинить столько же вреда, сколько 10 000 солдат! Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Поиск по ключевым словам

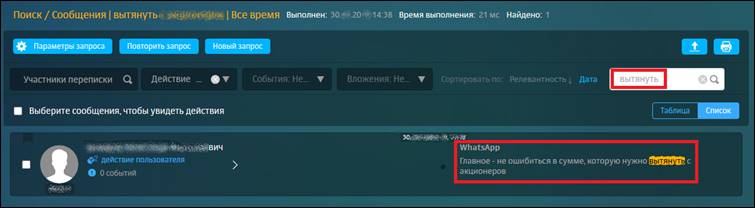

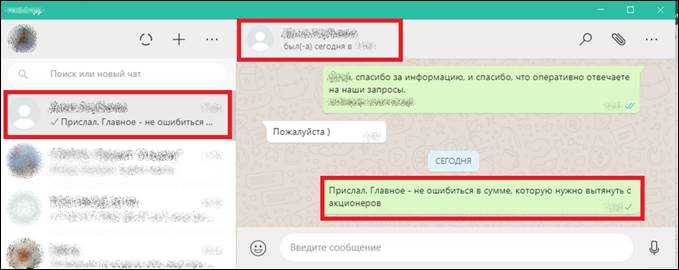

В одной из компаний мы проводили проверку использования при общении сотрудников в мессенджерах слова «вытянуть», потому что его часто применяют в коммуникациях при подготовке к совершению различных неправомерных действий. В результате удалось выявить сотрудника, который обсуждал, как «посильнее нагреть начальство» на очередной сделкем (см. скриншоты ниже).

Построение цепочки развития угрозы в KES + EDR

Удобная функциональность позволяет визуализировать в виде графа информацию о потенциальной атаке, необходимую для выполнения своевременных ответных действий.

Граф цепочки развития угрозы — инструмент для анализа причин появления последней. Граф предоставляет визуальную информацию об объектах, задействованных в инциденте — например, о ключевых процессах на устройстве, сетевых соединениях, библиотеках, кустах реестра.

Собираемые сведения отправляются в Kaspersky Security Center, где и происходит само построение.

Настройка правил, по которым формируются цепочки развития угрозы, выполняется в разделе управляемых устройств (рис. 9, 10, 11). Перед настройкой важно выполнить ряд предварительных условий (табл. 3). Также важно знать, что цепочка развития угрозы отображается в карточке инцидента.

Рисунок 9. Раздел «Управляемые устройства» в Kaspersky Security Center

После выбора управляемого устройства переходим в свойства и выбираем раздел «Параметры программы» → «Синхронизация с Сервером администрирования».

Рисунок 10. Настройка параметров Kaspersky Endpoint Agent

В параметрах синхронизации должно быть выбрано «Отправлять данные для построения цепочки развития угрозы».

Рисунок 11. Параметры синхронизации отправки данных для построения цепочки развития угрозы

Таблица 3. Предварительные условия для развития цепочки угроз

Благодаря произведённым настройкам у ИБ-администратора появляется возможность получить более наглядную и полную картину для принятия решения по событию и оперативно перевести последнее в статус инцидента.

Функциональность работы с цепочками развития угроз привлекательна, так как имеет низкий порог вхождения: на её основе даже не занимающийся ИБ профессионально специалист сможет разобраться в ситуации и принять решение на своём уровне. В расширенной же версии Kaspersky EDR присутствует возможность корреляции цепочки развития угроз с матрицей MITRE ATT&CK.

Системные требования

При развёртывании всегда рекомендуется изучить системные требования и придерживаться их, в противном случае можно столкнуться с рядом сложностей.

Таблица 1. Аппаратные требования для Kaspersky Endpoint Agent

Для работы Kaspersky Endpoint Agent 3.9 в составе решения Kaspersky EDR «Оптимальный» требуется Kaspersky Security Center 12.1 или Kaspersky Security Center Cloud Console. Управление программой осуществляется через облачную или веб-консоль администрирования. Программа Kaspersky Endpoint Agent должна быть установлена в составе Kaspersky Endpoint Security 11 для Windows (версии 11.4 или 11.5) или Kaspersky Security 11 для Windows Server.

Таблица 2. Программные требования для Kaspersky Endpoint Agent

В целом предъявляемые системные требования — такие же, как и у решений Kaspersky Endpoint Security и Kaspersky Security Center, так что при наличии последних не потребуется выделять дополнительные ресурсы.

Архитектура KES + EDR

В основу архитектуры решения положены привычные нам Kaspersky Security Center и Kaspersky Endpoint Security, что даёт гибкие возможности по интеграции в существующую инфраструктуру организации. Если говорить о месте в экосистеме продуктов, то стоит отметить тесную взаимосвязь и взаимозависимость между ними, что обеспечивает перекрёстный охват всех объектов сети.

Рисунок 5. Архитектура KES + EDR

Как видно по схеме выше, Kaspersky Security Center и Kaspersky Endpoint Agent являются обязательными компонентами, а Kaspersky Sandbox — вспомогательным.

Рисунок 6. Другие решения, в которых используется единый агент

Изучив архитектуру, можно сказать, что она позволяет легко и гибко наращивать мощности, подключать новые устройства и управлять ими. Мониторинг всех возникающих инцидентов на конечных точках вкупе с другими элементами инфраструктуры даёт более полную картину и обеспечивает подконтрольность ситуации.

Архитектура и развертывание

Для развертывания в корпоративной сети «Kaspersky EDR для бизнеса ОПТИМАЛЬНЫЙ» не требуется больших вычислительных ресурсов. На всех конечных устройствах должен быть установлен Kaspersky Endpoint Security с включенным компонентом Endpoint Agent, совместимый с любыми операционными системами Windows, начиная с Windows 7 SP1/Windows Server 2008 R2 и занимающий не более 2 Гбайт дискового пространства. Для его полноценной работы достаточно одноядерного процессора с тактовой частотой 1,4 ГГц и 1 Гбайт (x86), 2 Гбайт (x64) оперативной памяти.

Несколько выше системные требования к компьютеру, с которого будет осуществляться управление решением. Речь идет о локальном сервере Kaspersky Security Center, оснащенном консолью администрирования, но можно воспользоваться и облачным сервисом Kaspersky Security Center Cloud Console. В обоих случаях доступ к управлению продуктом осуществляется через веб-браузер. Для работы локального сервера Kaspersky Security Center потребуется доступ к СУБД Microsoft SQL Server или MySQL.

Развертывание Kaspersky Security Center происходит при помощи мастера инсталляции и не занимает много времени. В процессе установки создается папка для хранения установочных пакетов и обновлений, а также конфигурируется сервер администрирования.

Установка Kaspersky Endpoint Security с включенным компонентом Endpoint Agent выполняется централизованно, при помощи мастера развертывания защиты. В процессе инсталляции администратору предлагается определить перечень защищаемых хостов, скачать установочные файлы, настроить политику уведомлений о событиях безопасности и пр. После этого, собственно, начнется развертывание в соответствии с выбранными опциями.

Альтернативным способом распространения Kaspersky Endpoint Security с включенным компонентом Endpoint Agent по сети может быть использование групповых политик Windows.

С выходом «Kaspersky EDR для бизнеса ОПТИМАЛЬНЫЙ» компании получили возможность использовать современные инструменты обнаружения и реагирования на угрозы без необходимости инвестирования в собственную службу ИБ.

Решение вполне может обслуживаться силами системных администраторов заказчика, для повышения квалификации которых «Лаборатория Касперского» подготовила соответствующие тренинги.

Ниже мы расскажем о типичных сценариях применения систем мониторинга рабочих станций на примерах из практики.

Автор: Виталий Петросян, аналитик внедрения Solar Dozor компании «Ростелеком-Солар»

Служба безопасности любой компании нацелена на защиту от внутренних угроз. Рынок ИБ предлагает широчайший набор инструментов, которые решают эту большую задачу различными путями, применяя те или иные технологии для отдельных подзадач. Так, системы DLP (Data Leak Prevention) отслеживают трафик, выходящий за пределы организации, модуль UBA (User Behaviour Analysis) анализирует отклонения в типовом поведении сотрудников. Технологии мониторинга конечных точек сети контролируют действия сотрудников на рабочих компьютерах, где бы ни находился персонал — в офисе, дома, в командировке.

Ниже мы расскажем о типичных сценариях применения систем мониторинга рабочих станций на примерах из практики использования Dozor Endpoint Agent нашими заказчиками.

Скриншоты для расследования случаев мошенничества

Агентский модуль для конечных точек имеет функциональность снятия снимков с экранов рабочих компьютеров пользователей. Эти данные помогают восстановить картину событий, когда возникает подозрение, что произошел ИБ-инцидент или имело место мошенничество.

Например, в одной компании сотрудник срочно отпросился с работы, потому что у него «умерла бабушка». Не верить человеку в такой ситуации некрасиво, но у службы безопасности возникли сомнения. При анализе скриншотов с рабочего ноутбука сотрудника выяснилось, что за несколько минут до печального известия он общался в мессенджере с девушкой, оказывающей платные интимные услуги (см. скриншот ниже).

С помощью endpoint-агента удалось выяснить, что сотрудник вместо похорон бабушки побежал на свидание. В результате удалось изобличить обманщика, а также не допустить, чтобы участливый коллектив скидывался на похороны бабуле.

В другом случае наличие endpoint-агента помогло обнаружить сотрудника, который отказывался от выполнения заказов, отправляя их «налево». Он настроил пересылку информации о заказах через одного из руководителей финансового блока компании в надежде, что того не будут подозревать. Впрочем, endpoint-агент вместе с модулем UBA помогли службе безопасности выявить нестандартное поведение сотрудника (см. скриншот ниже).

А после анализа скриншотов с рабочих компьютеров участников аферы удалось установить, куда бухгалтер сохранял «левые заказы», и узнать все подробности этого сговора.

Печать на принтере

Анализ документов, уходящих на печать, — один из классических способов обнаружения нечистоплотных сотрудников. Например, в одной региональной компании выяснилось, что менеджер по закупкам получает «рибейты» (по сути откаты) от контрагентов за то, что в закупках отдается предпочтение определенному вендору. Инцидент был замечен после того, как девушка решила распечатать на офисном принтере документ на получение денежного перевода от фирмы-однодневки. Это заинтересовало службу безопасности, которая по нажатию клавиш на рабочем компьютере сотрудницы обнаружила запросы в поисковиках по слову рибейт (см. скриншот ниже).

Примечательно, что трехнедельный мониторинг активности менеджера показал, что в течение этого времени сотрудница ничего кроме данного документа на офисном принтере не распечатывала.

Мы рекомендуем нашим клиентам вести мониторинг печати по ключевым словам, таким как извещение, повестка, договор (в особенности, если это не свойственно сотруднику по его должностной деятельности) и тому подобным. Кроме того, наша рекомендация компаниям – устанавливать агенты на компьютеры всех работников со схожими должностными полномочиями (участники тендеров, ключевых сделок, участники формирования бюджета вплоть до рядовых сотрудников, формирующих ТЗ, определяющих начальную максимальную цену).

Перевод денег, конечно, может приходить от частного лица или от фирмы-посредника. Но очень часто договоренности о подобных активностях одновременно присутствуют и в электронной переписке, социальных сетях, мессенджерах. Дополненная печатью документов на принтере, эта активность позволяет весьма эффективно выявлять подобные инциденты.

Kaspersky Endpoint Detection and Response

Несколько лет назад «Лаборатория Касперского» вышла на рынок EDR с собственным решением Kaspersky Endpoint Detection and Response (KEDR), которое успело заработать себе хорошую репутацию в глазах отраслевых экспертов. Компании, серьезно заботящиеся об информационной безопасности, как правило применяют KEDR в составе комплексного решения, в которое входят собственно сам KEDR, платформа Kaspersky Anti Targeted Attack (KATA) и сервис Managed Detection and Response (MDR).

Такая связка позволяет специалистам по кибербезопасности эффективно противостоять самым продвинутым и передовым типам современных атак. Как правило, к подобным решениям прибегают организации уровня Enterprise имеющие собственный SOC или хотя бы отдельный небольшой департамент безопасности. Стоимость необходимых лицензий на ПО и сервисы достаточно высока, но если речь идет, например, о банке национального масштаба, то потенциальные риски многократно превышают расходы на обеспечение ИБ.

Кейлоггинг для выявления дискредитации паролей

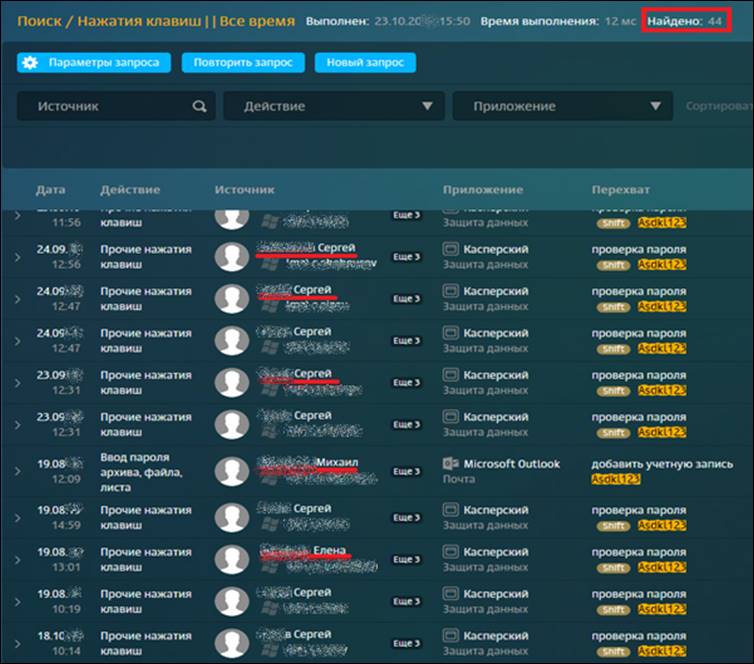

Endpoint-агенты имеют целый набор разных функций, которые позволяют обнаруживать нелегитимные действия сотрудников в отношении компании. С их помощью можно выявлять следы нарушений ИБ-политики компании, утечек конфиденциальных документов, различных мошеннических сговоров, финансовой нечистоплотности персонала и многих других инцидентов. Одной из таких полезных функций является кейлоггинг или отслеживание нажатия клавиш на клавиатуре. Система собирает и хранит длительное время всю историю набора информации с клавиатуры для каждого агента. А это значит, что можно восстановить дату и время, а главное — факт ввода каких-либо важных данных. В нашей практике чаще всего кейлоггинг помогает узнать, как пользователи применяют свои пароли.

Проблема заключается в том, что практически любая организация сталкивается с проблемой дискредитации паролей. Масштабы этого неприятного явления могут быть разными, но нужно помнить, что пользователи склонны делиться паролями друг с другом. Иногда пароль дают коллеге, чтобы он в отсутствие сотрудника переслал важные документы. Однажды в ходе пилотного проекта мы выяснили, что системный администратор поделился с одним из сотрудников, которому просто не имел возможности отказать, паролем на установку дополнительного ПО в Kaspersky Security Suite. После поиска по базе оказалось, что этим паролем пользуются 70% сотрудников, и на компьютерах организации давно уже установлено какое попало ПО, в том числе опасное и вредоносное.

Иногда пароли передают специально, например, чтобы сбить с толку службу безопасности. Ведь если сотрудника не было на месте, его невозможно будет обвинить в инциденте. Он просто скажет: «Да, видимо, утечка была с моей рабочей станции, но меня-то здесь не было!»

На самом деле, современные развитые DLP-системы обладают широчайшим инструментарием для расследования подобных инцидентов. Если говорить только о возможностях endpoint агента, то можно просто воспользоваться полнотекстовым поиском в системе и моментально узнать, кто еще из сотрудников компании использовал искомый пароль (см. скриншот ниже).

Создавать сложные запросы уже нет необходимости. Если же endpoint-агент ведет запись с веб-камер рабочих станций сотрудников, то можно получить визуальное подтверждение, кто именно был за компьютером в момент ввода пароля.

Более детальное расследование можно провести, применяя систему анализа поведения пользователей (UBA): с ее помощью служба безопасности сразу узнает, что пароль вводит человек, которого не должно быть в офисе. Так, в модуле Dozor UBA имеются паттерны (характерные особенности) поведения «Работа ночью» или «Работа в выходные дни», в которых отдельно отмечается прирост числа включенных в них сотрудников. В списке включенных в паттерн лиц всегда бросаются в глаза работники, для которых попадание в список не является нормальным: например, их должности не подразумевают подобный график работы. И когда офицер безопасности понимает, что на компьютере такого сотрудника зафиксирована какая-либо активность, а по данным СКУДа этот работник покинул помещение, – это веский повод проверить версию дискредитации пароля от рабочей станции и служебных программ. Работа на опережение позволяет выявить негативные явления на ранних стадиях.

Кроме того, модуль UBA зафиксирует несвойственную конкретному работнику активность, например, отправку конфиденцильных файлов вовне. А модуль мониторинга электронной почты и мессенджеров DLP-системы поможет определить, кому пересылались учетные данные и когда.

Еще один типичный пример дискредитации паролей связан с передачей дел при увольнении сотрудников. В нашей практике встречались случаи, когда покидающие компанию работники передавали работодателю зашифрованные архивы и… неверные пароли от них! В этом случае кейлоггинг позволяет восстановить историю нажатия клавиш и найти правильный пароль.

Выводы

Основной мишенью киберпреступников по-прежнему остаются рабочие места сотрудников. В то же время развиваются и средства защиты: трендом последних лет в области информационной безопасности стали технологии класса EDR, которые дополняют и нивелируют слабые места классических решений EPP. Они помогают обнаружить атаки, обходящие традиционные средства защиты, и точно на них отреагировать.

«Лаборатория Касперского» предлагает мощную комплексную защиту конечных точек (EPP + EDR) с использованием единого агента, без дополнительных затрат на обслуживание и с минимальным воздействием на производительность рабочих мест.

KES + EDR позволяет получить наглядные данные о событиях из области безопасности, а также значительно улучшает обзор происходящего в инфраструктуре. С помощью этого комплекса можно не только обнаружить угрозу, но и определить её истинные происхождение и масштаб, а также оперативно среагировать на неё, минимизировав бизнес-потери. Базовые инструменты EDR включены в состав «Kaspersky EDR для бизнеса Оптимальный», а он, в свою очередь, полностью входит при этом в комплект поставки «Kaspersky Total Security Plus для бизнеса» (EDR + EPP).

Давно прошли те времена, когда для проведения сложной хакерской атаки необходимо было привлекать серьезные ресурсы и компетентных специалистов. Сейчас продвинутое вредоносное ПО можно без особых усилий приобрести в даркнете, а то и вообще арендовать на время по модели MaaS (Malware-as-a-service).

Создатели таких сервисов не только предлагают своим клиентам удобную консоль управления инструментами для несанкционированного вторжения в чужую ИТ-инфраструктуру, но и всегда готовы оказать техническую поддержку, если пользователь сервиса «путается в педалях». Эта практика сделала порог применения сложных целевых атак минимальным, причем целью нападающих, как правило, становятся те, с кого есть что взять. И это, конечно, в первую очередь компании.

Функциональные возможности «Kaspersky EDR для бизнеса Оптимальный»

Kaspersky EDR «Оптимальный» объединяет новейшие технологии защиты рабочих мест и гибкие инструменты контроля со средствами эффективного противодействия сложным атакам и повышения прозрачности инфраструктуры.

Отметим следующие аспекты функциональности решения:

- Управление функциями EPP и EDR из единой консоли.

- Автоматизированные средства реагирования на угрозы.

- Возможность проведения анализа первопричин (root-cause analysis).

- Интегрированные шифрование и патч-менеджмент.

- Формирование карточки инцидента: Kaspersky Endpoint Agent составляет подробную карточку с важными данными об инциденте на конечном устройстве. Карточка формируется в веб-консоли сервера администрирования на основе сигнала об обнаружении от совместимой EPP-программы Kaspersky.

- Возможность запустить цепочку ответных действий: создать правило запрета на запуск недоверенного объекта, выполнить поиск похожих инцидентов в группе устройств на основе выбранных индикаторов атаки (IoC), изолировать недоверенный объект, отсечь скомпрометированное конечное устройство от сети.

- Визуализация пути распространения атаки (attack spread path): для каждой заполненной карточки инцидента Kaspersky Endpoint Agent строит интерактивный граф, описывающий этапы развёртывания обнаруженной атаки во времени. Построенный граф содержит информацию о модулях, задействованных в атаке, и действиях, выполненных ими.

- Интеграция с решением Kaspersky Security Center Cloud Console в рамках функций Kaspersky EDR «Оптимальный».

Рисунок 4. Основные функциональные возможности KES + EDR

В целом подобная функциональность может встретиться в решениях классов EPP и EDR по отдельности, но в том и преимущество комплекса от «Лаборатории Касперского»: в легковесности, едином агенте и возможности гибко наращивать необходимую функциональность. Взглянем на его архитектуру.

Решения класса EDR

Шквал целевых атак привел к появлению особого типа инструментов обеспечения информационной безопасности, получивших название EDR (Endpoint Detection and Response). Активность EDR направлена на защиту конечных узлов корпоративной сети, которые чаще всего и становятся входными воротами атаки. Главными задачами EDR является обнаружение признаков вторжения, формирование автоматического ответа на атаку, предоставление специалистам возможности оперативно определить масштаб угрозы и ее источник, а также собрать данные для последующего расследования инцидента.

Функциональность EDR основана на способности этого типа ПО проводить подробный анализ событий и проактивный поиск угроз, автоматизировать повторяющиеся повседневные задачи по защите, проводить централизованный сбор данных мониторинга состояния конечных устройств. Все это помогает поднять производительность труда специалистов по ИБ, работающих, например, в SOC (Security operations center) крупной компании.

Работа с карточками инцидентов в KES + EDR

Ранее было отмечено, что всю необходимую информацию (ту же цепочку развития угрозы) можно найти в карточке инцидента. Но прежде чем добраться до неё и посмотреть, как она выглядит, разберём несколько моментов, позволяющих понять, где и в каких разделах Kaspersky Security Center находятся полезная информация и настройки KES + EDR.

Так, в интерфейсе Kaspersky Security Center отображаются политики KES + EDR (рис. 12). Они позволяют распространять на управляемые устройства с установленным Kaspersky Endpoint Agent политики в массовом формате.

Рисунок 12. Отображение политик KES + EDR в Kaspersky Security Center

Переключимся теперь на раздел со списком управляемых устройств (рис. 13). Находим здесь интересующее нас устройство и щелчком по нему переходим в его свойства.

Рисунок 13. Выбор управляемого устройства из списка в KES + EDR

В разделе общих свойств выбранного устройства (рис. 14) отображается информация по нему, включая текущие сеансы с его участием, а также доступна немаловажная функциональность, связанная с возможностью принудительно синхронизировать параметры и настройки устройства с сервером администрирования.

Рисунок 14. Общие свойства управляемого устройства в KES + EDR

Здесь нам кроме всего прочего доступна информация об установленных на управляемом узле программах. Всё это позволяет централизованно держать под контролем ситуацию с актуальной версией (рис. 15). На остальных вкладках доступны для просмотра данные о задачах, запускаемых на узле, событиях и инцидентах, а также дополнительные сведения.

Рисунок 15. Установленное программное обеспечение «Лаборатории Касперского» на подконтрольном управляемом устройстве в KES + EDR

Но самое интересное для ИБ-администратора — это, конечно же, события и инциденты, на основе которых он сможет принимать верные решения по дальнейшим действиям, а также оценивать уровень важности ситуации, держа всё под контролем. Для получения информации о событиях можно не только воспользоваться разделом в свойствах управляемого устройства (там будут видны только относящиеся конкретно к нему записи), но и в общем плане просмотреть все события через раздел отчётов. В последнем случае в главном окне веб-консоли KSC нажимаем на «Мониторинг и отчёты» → «Отчёты» и из списка в разделе «Подробнее» выбираем интересующее нас зафиксированное событие (рис. 16).

Рисунок 16. Выбор карточки инцидента из отчёта по событиям на управляемых узлах в KES + EDR

В итоге открывается карточка инцидента (рис. 17). Там собрана самая необходимая и важная для принятия решения информация:

- действие, предпринятое по отношению к обнаруженному исполняемому файлу / процессу;

- информация об управляемом устройстве (IP-адрес, ОС, наименование применяемой политики);

- дата обнаружения, полный путь до файла, хеш-сумма в разных форматах (данные, на основе которых можно создавать IoC);

- цепочка развития угрозы;

- кнопки действий по отношению к обнаруженному объекту (запретить, поместить в карантин).

Рисунок 17. Карточка инцидента в KES + EDR

О запрете запуска, переносе в карантин и сетевой изоляции стоит рассказать подробнее. Посвятим этим возможностям следующий сценарий.

Выявление компромата в общедоступных файлообменниках

С помощью поиска по нажатию клавиш ИБ-специалисты заметили присвоение имён папкам «Корпоратив официально» и «Корпоратив неофициально». Затем они проверили дальнейшие действия с файлами в папках и обнаружили что сотрудники бухгалтерии разместили архив с фото на Яндекс.Диске и активно делятся ссылками друг с другом. В общей массе фото оказались не самые пристойные кадры с участием ключевых сотрудников компании, и их утечки удалось избежать. С учетом слабого уровня защищенности общедоступных файлообменных ресурсов и несоблюдения некоторыми сотрудниками правил корпоративной культуры репутационные риски для компании были весьма высоки.

Читайте также: