Какой тип сервера использует протокол imap select one dns dhcp электронная почта ftp telnet

В настоящее время в Интернете существует большое количество сервисов, обеспечи-вающих работу со всем спектром ресурсов. Например: - сервис DNS; - электронная почта (E-mail); - сервис IRC (chat); - сервис FTP; - сервис Telnet; - World Wide Web - гипертекстовая система, для интеграции различных сетевых ресурсов в единое информационное пространство; - Потоковое мультимедиа.

DNS (Domain Name System – система доменных имён) – компьютерная распределённая система для получения информации о доменах. Чаще всего используется для получения IP-адреса по имени хоста (компа или устр-ва), получения информации о маршрутизации почты. Распределённая база данных DNS поддерживается с помощью иерархии DNS-серверов, взаимодействующих по определённому протоколу.Основой DNS является представление об иерархической структуре доменного имени и зонах. Каждый сервер, отвечающий за имя, может делегировать ответственность за дальнейшую часть домена другому, что позволяет возложить ответственность за актуальность информации на серверы различных ор-ганизаций, отвечающих только за «свою» часть доменного имени.

Понятие почтовых клиентов. Работа с почтовыми клиентами разных типов. Планирование совместной деятельности в корпоративной сети с помощью почтовых программ.

Почтовый клиент должен располагать определенной информацией:

· адресом (IP-адресом или доменным именем) сервера входящей почты, на котором расположен почтовый ящик и данными о том, по какому протоколу осуществляется связь с ним;

· адресом сервера исходящей почты;

· именем почтового ящика;

· данными о параметрах, управляющих доступом к почтовому ящику

Почтовая программа – это ПО, которое инсталлируется на компьютер пользователя и предназначено для написания, получения, хранения, отправки электронной почты одного или нескольких пользователей.

Самые популярные почтовые клиенты: Microsoft Outlook; Mozilla Thunderbird; Windows Mail; The Bat!; Opera Mail; Lotus Notes

Планирование совместной деятельности в корпоративной сети с помощью почтовых программ

Есть несколько способов обеспечить сотрудников компании электронными почтовыми ящиками:

1) воспользоваться бесплатными почтовыми системами, во множестве существующими в Интернете. Способ самый дешевый и самый сомнительный, т.к. ни одна из существующих бесплатных email-систем не гарантирует сохранности переписки.

2) приобрести почтовые ящики у провайдера интернет. За деньги вашей компании будут предоставлены адреса и место на сервере провайдера для получения, отправки и временного хранения электронной почты. Безопасность выше. Уникальное доменное имя.

3) Создание собственного сервера электронной почты в компании. Плюсы: 1) Защита электронной переписки компании от несанкционированного доступа: вся электронная почта компании хранится на подконтрольном компании сервере, находящемся в защищенной корпоративной сети и на территории компании. Несанкционированный доступ к информации на таком сервере, как физический, так и удаленный, при правильной постановке дела максимально затруднен. 2) Корпоративный архив переписки 3)

Мобильный доступ сотрудников компании к своей электронной почте 4) Полный контроль и сохранность информации, которые достигаются возможностью резервного копирования корпоративного сервера. 5) Вирусная безопасность и защита от спама.

Поперечные профили набережных и береговой полосы: На городских территориях берегоукрепление проектируют с учетом технических и экономических требований, но особое значение придают эстетическим.

Организация стока поверхностных вод: Наибольшее количество влаги на земном шаре испаряется с поверхности морей и океанов (88‰).

Механическое удерживание земляных масс: Механическое удерживание земляных масс на склоне обеспечивают контрфорсными сооружениями различных конструкций.

© cyberpedia.su 2017-2020 - Не является автором материалов. Исключительное право сохранено за автором текста.

Если вы не хотите, чтобы данный материал был у нас на сайте, перейдите по ссылке: Нарушение авторских прав. Мы поможем в написании вашей работы!

Материал разбит следующим образом:

В сети достаточно материалов по отдельным пунктам, но все разбросано по разным местам и, когда возникает необходимость выполнить ту или иную операцию, приходится по разным ресурсам вспоминать нюансы авторизации, способы быстрой кодировки в base64, ключи к openssl и tshark. Здесь все собрано вместе, а также добавлена информация о дешифровке SSL/TLS трафика.

Настройка IP и DNS

Внесение в белый список определенных почтовых серверов

Некоторые серверы, такие как Outlook, имеют свои собственные черные списки. Проверка проста - приложение почтового сервера уведомит о неудачной доставке в почтовом клиенте. Большинство почтовых серверов предоставляют в ответе URL-адреса разблокировки. Таким образом, нужно открыть такой URL и следовать инструкциям, например, как этот.

Настройка DKIM записи в DNS

Почта, идентифицированная ключами домена (DKIM) — это протокол безопасности электронной почты, который прикрепляет зашифрованную цифровую подпись к электронному письму. Принимающий сервер проверяет его с помощью открытого ключа, чтобы убедиться, что электронное письмо не было подделано.

Понадобятся приватный и открытый ключи. Их можно создать с помощью онлайн-инструментов, например Power DMARC Toolbox - DKIM Record Generator, или с помощью команд OpenSSL (приведен пример для Windows):

Создать приватный ключ

openssl.exe genrsa -out private.key 2048

Создать публичный ключ из приватного

openssl.exe rsa -in private.key -pubout -outform der 2>nul | openssl base64 -A > public.key.txt

И запись DNS будет выглядеть так:

Type

Host

Value

TTL

selector._domainkey

v=DKIM1; k=rsa; p=public_key

selector - самостоятельно выбранный идентификатор (например, mysrv), который будет использоваться в приложении почтового сервера (смотрите ниже).

public_key - открытый ключ, закодированный алгоритмом base64 (содержимое public.key.txt).

TTL (время жизни) имеет то же значение, что и в предыдущем разделе.

Протоколы электронной почты

Нужно настроить три протокола электронной почты, которые необходимы для её отправки и получения.

25 порт

Этот порт необходим для управления входящими подключениями от других почтовых серверов. Метод безопасности следует установить в STARTTLS.

587 порт

Он нужен для почтовых клиентов собственного почтового сервера. Метод безопасности следует установить в STARTTLS.

465 порт

Он не является официальным и может потребоваться для старых почтовых клиентов. И метод безопасности следует установить в SSL/TLS.

POP3, IMAP

Порт 993 следует использовать для защищенных соединений IMAP, а порт 995 - для POP3. Для обеспечения совместимости с большинством клиентов метод безопасности следует установить в SSL/TLS (не STARTTLS).

Также можно настроить порты 143 для IMAP и 110 для POP3, но они не шифруются и сейчас их уже мало кто использует.

Выбор и запуск приложения почтового сервера

Конечно, хостинг должен позволять устанавливать программное обеспечение. Можно использовать любое подходящее приложение для почтового сервера. Например, есть бесплатный hMailServer для Windows, который предоставляет все необходимые функции с минимальным использованием ресурсов. Для систем на базе UNIX существует множество бесплатных почтовых серверов, таких как Exim Internet Mailer или iRedMail.

Если вы знаете ещё хорошие программы, то поделитесь ими в комментариях. Подробный обзор выбора такого программного обеспечения, конечно, заслуживает отдельной статьи.

Настройка SPF записи в DNS

Инфраструктура политики отправителя (SPF) — это стандарт проверки подлинности электронной почты, который проверяет IP-адрес отправителя по списку авторизованных IP-адресов владельца домена для проверки входящей электронной почты.

Тут запись DNS будет выглядеть так:

Type

Host

Value

TTL

v=spf1 a mx include:relayer_name -all

relayer_name - имя необязательного внешнего почтового сервера-ретранслятора (смотрите ниже). Если не нужно - убирается вместе с "include:".

TTL (время жизни) имеет то же значение, что и в предыдущем разделе.

Можно использовать удобный онлайн-генератор записи SPF.

Используемые и рекомендуемые утилиты

При помощи nmap можно быстро проверить, доступны ли порты снаружи, то есть, слушаются ли они программами и не закрыты ли при этом файерволом:

По этому выводу видно, что на сервере доступны SMTP/IMAP порты, но недоступны порты для

POP3 протокола.

Через netstat можно посмотреть не только прослушиваемые и используемые порты, как часто предполагают, но и процессы, связанные с этими портами. Вот вывод netstat для этого же почтового сервера:

В этом примере в качестве SMTP сервера используется postfix и dovecot в качестве IMAP. POP3 в списке отсутствует, так как в настройках dovecot этот протокол отключен, как неиспользуемый.

*) для удобства использования можно поместить следующую bash функцию в ~/.bashrc

Здесь приведены примеры сессий по SMTP/IMAP/POP3 протоколам. Для соединения используется клиент телнет, который либо в системе установлен по-умолчанию, либо устанавливается из репозиториев:

Если есть необходимость освежить в памяти как всё это работает, то есть давняя, но актуальная статья об архитектуе почтовых систем.

Есть три основных шага, чтобы установить и настроить собственный почтовый сервер.

Настройка IP и DNS

Выбор и запуск приложения почтового сервера

Добавление своего почтового сервера в белые списки

Дополнительные записи DNS

Некоторые поля не обязательны, но желательно иметь.

TLS-RPT

TLS-отчетность (TLS-RPT) дает ежедневные сводные отчеты с информацией о электронных письмах, которые не зашифровываются и не доставляются.

MTA-STS

Строгая транспортная безопасность агента пересылки почты (MTA-STS) - это новый стандарт, направленный на повышение безопасности SMTP, позволяя доменным именам выбирать строгий режим безопасности транспортного уровня, требующий аутентификации и шифрования.

Все эти записи кроме MTA-STS могут быть созданы с помощью Power DMARC Toolbox. Конфигурация MTA-STS похожа на Google, также описывалась на habr, и, наконец, может быть проверена с помощью Hardenize.

Добавление почтового сервера в белые списки

Внесение в белый список в публичных источниках

Затем нужно последовательно просмотреть каждый элемент в результатах и прочитать рекомендации о том, как внести IP-адрес в белый список в конкретном источнике черного списка. Но не все из них могут позволить это сделать бесплатно, например, немецкий UCEPROTECT®-Network.

Обозначения

$ — приглашение в обычном шелле, указанная после него команда выполняется от обычного пользователя

Запрос клиента в почтовых сессиях выделен жирным шрифтом.

Проверка

Итак, когда все настроено, нужно протестировать почтовый сервер, отправив письмо кому-нибудь из списка пользователей. Кроме того, в некоторых почтовых приложениях есть функция самодиагностики (см. ниже пример от hMailServer).

Теперь пора проверить отправку на внешний адрес.

Если есть «подписано: домен», подпись DKIM настроена правильно. Если есть «отправлено по почте: домен», SPF в порядке.

Также, можно убедиться в оригинальных заголовках, что статус проверки пройден.

Специальные онлайн-сервисы

Существует множество онлайн-сервисов, которые могут проверять отправку электронной почты. Ниже приведены некоторые из них.

AppMailDev

Этот сервис позволяет тестировать конфигурацию почтового сервера, такую как DKIM и SPF, отправляя электронное письмо на указанный сгенерированный почтовый адрес. Нужно просто следовать инструкциям на экране и результаты теста будут отображены там же.

DKIMValidator

Предоставляет те же функции, что и предыдущая служба. Результаты тестирования будут отправлены на адрес отправителя.

PowerDMARC

Этот сервис предоставляет только облегченную проверку всех атрибутов, но у него есть удобные инструменты, указанные в ссылках выше.

Итак, если всё настроено правильно, но сервер присутствует в чёрных списках спама, нужно внести его в белый список.

Обход черных списков

Если какой-то официальный черный список не разрешает добавление в исключения или когда-нибудь почта перестает отправляться на определенный домен - можно использовать внешние службы ретрансляции SMTP. Они позволяют использовать их в качестве шлюзов (или прокси) при отправке почты.

MailerSend

Один из самых дешевых - позволяет бесплатно отправлять 20 тысяч писем в месяц и имеет низкую стоимость дополнительной отправки. Но есть особенность: поля CC и BCC пока не поддерживаются.

SendInBlue

Это еще один хороший сервис, который позволяет бесплатно отправлять 9 тысяч писем в месяц с лимитом 200 в день. Но есть нюансы: встроенное отслеживание электронной почты нельзя отключить и высоковатая цена сверх бесплатного лимита.

В каждой службе нужно зарегистрироваться и получить подтверждение почтового домена. После подтверждения, каждый из них дает указания на то, что должно быть настроено для DNS (DKIM, SPF и DMARK) и почтового приложения (адрес сервера ретрансляции SMTP, порт и учетные данные).

Инициализация

Когда программное обеспечение выбрано и установлено, самое время его настроить.

Домен и пользователи

Нужно добавить домен и начальный набор пользователей почтового сервера.

Безопасность

Чтобы обеспечить соответствующий уровень безопасности, мы должны добавить сертификат SSL для домена. Конфигурацию SSL можно проверить здесь.

Обозначения

$ — приглашение в обычном шелле, указанная после него команда выполняется от обычного пользователя

Запрос клиента в почтовых сессиях выделен жирным шрифтом.

Обеспечение внешнего статического IP-адреса, публичного домена и записи PTR

Это основные требования для запуска собственного почтового сервера.

Публичный статический IP-адрес

IP-адрес почтового сервера должен быть общедоступным и постоянным во времени. Убедиться в этом можно у хостинг или Интернет-провайдера.

Доменное имя указывает на IP

DNS-запись публичного доменного имени почтового сервера должна указывать на этот IP-адрес. Им можно управлять в настройках DNS провайдера доменного имени.

IP указывает на доменное имя

Самое главное, обратная DNS-запись (именуемая PTR) должна указывать на доменное имя почтового сервера по IP-адресу. Можно попросить своего хостинг-провайдера или поставщика интернет-услуг настроить его. Его можно легко проверить по IP-адресу онлайн (например, тут), или с помощью команды ‘nslookup’ в Windows и команды ‘host’ в системах на основе UNIX.

Заключение

Итак, теперь можно использовать все преимущества выделенного почтового сервера. Надеюсь, что этот материал поможет наиболее эффективно достичь поставленной цели. Если есть какие-либо вопросы или предложения по этой теме, буду рад обсудить в комментариях.

Аннотация: Приведены основные функции протоколов прикладного и транспортного уровней. Показаны примеры функционирования протоколов транспортного уровня, форматы заголовков сегментов.

Почтовые порты

Основные порты, использующиеся в работе почтовых серверов по RFC (документы, регламентирующие работу сети интернет и ее основных компонентов):

- 25/tcp SMTP (стандартный порт)

- 465/tcp SMTPS (устаревший)

- 587/tcp submission (порт для обслуживания клиентов)

- 110/tcp POP3 (стандартный порт)

- 995/tcp POP3S (порт с предварительной установкой SSL/TLS соединения)

- 143/tcp IMAP (стандартный порт)

- 993/tcp IMAPS (порт с предварительной установкой SSL/TLS соединения)

Здесь перечислены только основные, помимо них разные реализации серверов могут использовать другие порты для своих служебных целей, для пользовательского и административного веб-интерфейса, общения узлов кластера и т.д.

2.1. Прикладной уровень

Программы служб сервиса готовят данные для передачи по сети, обеспечивая эффективное использование ресурсов сети. Разные типы информации (аудио-, видео-, текстовая информация ) требуют различных услуг, поскольку разнотипную информацию необходимо передать через общую сеть .

Протоколы прикладного уровня определяют правила обмена данными между узлом источником информации и узлом назначения. Каждый вид приложений и сервиса использует свои протоколы, которые определяют стандарты и форматы передаваемых данных.

Протоколы и службы прикладного уровня обычно представлены соответствующими серверами. Однако сервер , как отдельное устройство, может объединять функции нескольких служб сервиса; или наоборот, служба одного вида услуг может быть представлена многими серверами разного уровня.

Наиболее распространенными протоколами и службами прикладного уровня являются:

Таким образом, приложения прикладного уровня обеспечивают интерфейс (сопряжение) человека с сетью. Службы сервиса используют программные средства протоколов, чтобы подготовить информацию для передачи по сети.

Существуют две модели построения сети:

- модель "клиент-сервер";

- модель соединения равноправных узлов сети ( peer -to- peer ).

В сети peer-to-peer связанные через сеть конечные узлы разделяют общие ресурсы (принтеры, файлы) без выделенного сервера . Каждое конечное устройство ( peer ) может функционировать либо как сервер , либо как клиент. Компьютер может выполнять роль сервера для одного соединения и роль клиента для другого.

Согласно модели "клиент-сервер" клиент запрашивает информацию, пересылая запрос выделенному серверу ( upload ), который в ответ на запрос посылает ( download ) файл , принимаемый клиентом. Следовательно, клиент инициирует процесс обмена информацией в среде "клиент- сервер " и получает от сервера требуемую информацию. Главным достоинством модели "клиент- сервер " является централизация управления сетью и обеспечение безопасности.

Ниже приведены краткие характеристики некоторых наиболее широко используемых протоколов прикладного уровня.

Протоколы передачи электронной почты

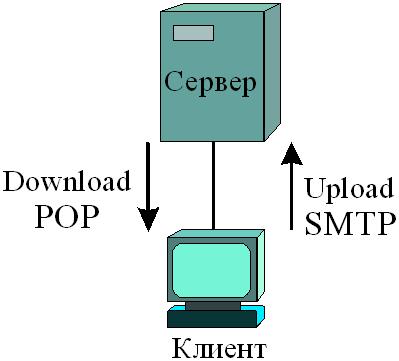

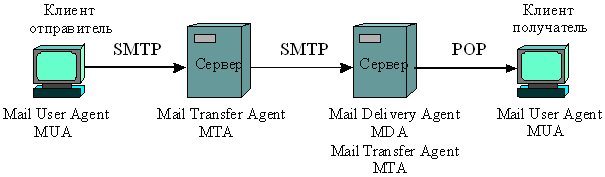

На рис. 2.1 приведена модель 'клиент-сервер' в службе электронной почты. При пересылке почты от клиента на сервер используется протокол SMTP, при этом происходит процесс upload .

В ответ на запрос сервер посылает клиенту сети текст, аудио-, видео- и графические файлы, указанные в командах HTML. Браузер клиента повторно собирает все файлы, чтобы создать изображение веб-страницы, которая представляется пользователю.

Протоколы передачи файлов FTP и TFTP

Протокол передачи файлов (File Transfer Protocol – FTP) – служба, ориентированная на предварительное соединение ( connection-oriented ), которая взаимодействует с протоколом транспортного уровня TCP. Главная цель протокола FTP состоит в том, чтобы передавать файлы от одного компьютера другому или копировать и перемещать файлы от серверов клиентам и от клиентов серверам. Это является главным отличием от протокола HTTP, который позволяет клиенту "скачивать" файлы с сервера, но не позволяет пересылать файлы на сервер.

Протокол передачи файлов FTP сначала устанавливает соединение между клиентом и сервером, используя команды запроса клиента и ответы сервера. При этом номер порта – 21. Затем производится обмен данными, когда номер порта – 20. Передача данных может производиться в режиме кода ASCII или в двоичном коде. Эти режимы определяют кодирование, используемое для файла данных, которое в модели OSI является задачей представительского (presentation) уровня. После завершения передачи файла соединение для передачи данных заканчивается автоматически. Управление сеансом связи происходит на сеансовом (Session) уровне.

Простой протокол передачи файлов (Trivial File Transfer Protocol – TFTP ) – служба без установления соединения ( connectionless ), которая работает совместно с протоколом транспортного уровня (User Datagram Protocol – UDP ). Протокол TFTP применяется на маршрутизаторах, чтобы передавать файлы конфигурации и операционную систему Cisco IOS , а также для передачи файлов между системами, которые поддерживают TFTP . Протокол TFTP характеризует простота и малый объем программного обеспечения. Он может читать или записывать файлы при соединении с сервером, но не ведет списки и каталоги. Поэтому протокол TFTP работает быстрее, чем протокол FTP.

Система доменных имен DNS

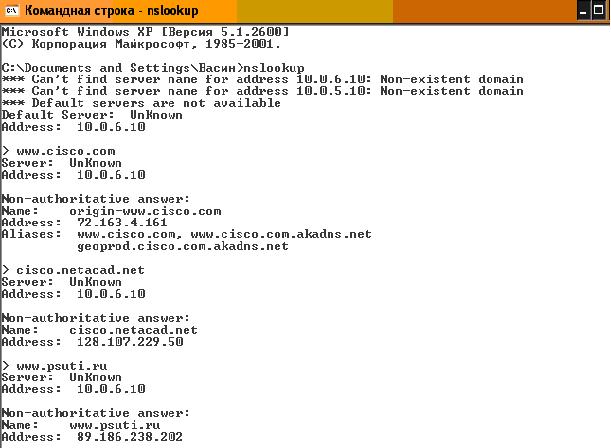

Операционные системы компьютеров содержат утилиту nslookup, которая позволяет пользователю вручную запрашивать имя сервера и идентифицировать название хоста. Когда клиент делает запрос, локальный сервер сначала проверяет собственные записи. Если соответствующих пар "имя-адрес" у него нет, то он связывается с другими серверами DNS более высокого уровня иерархии.

На рис. 2.3 приведен пример выполнения команды nslookup, которая позволяет пользователю вручную запросить адрес DNS-сервера . Команда выполняется в режиме командной строки ( Пуск Программы Стандартные Командная строка ). В приведенном примере выполнено четыре команды.

Служба прикладного уровня DNS характеризуется номером порта 53 и взаимодействует как с протоколом транспортного уровня TCP, так и с протоколом UDP .

Протокол удаленного доступа Telnet

Протокол Telnet обеспечивает виртуальное соединение пользователя с удаленными сетевыми устройствами: компьютерами, маршрутизаторами, коммутаторами. Чтобы осуществить подключение клиента по протоколу Telnet , обычно задают имя удаленного хоста. В качестве имени хоста используется IP-адрес или имя доменной системы DNS удаленного устройства. Вся обработка информации и использование памяти производится на процессоре удаленного устройства, а отображение результатов конфигурирования протокол Telnet транслирует на монитор пользователя. Telnet работает на прикладном уровне модели TCP/IP, поэтому охватывает все уровни модели OSI . Номер порта – 23.

Протокол Telnet поддерживает аутентификацию, поэтому на удаленном устройстве задается пароль, который должен знать пользователь. Однако Telnet не поддерживает криптографирование данных, которые передаются по сети как простой текст. Это означает, что данные могут быть перехвачены. Для защиты передаваемой информации разработан протокол SSH (Secure Shell). Он обеспечивает криптографирование данных и более надежную аутентификацию, номер порта – 22. Протокол SSH заменяет Telnet .

Протокол динамического назначения адресов узлов DHCP

Протокол динамического назначения адресов узлов (Dynamic Host Configuration Protocol – DHCP) позволяет автоматизировать процесс назначения IP-адресов рабочим станциям из диапазона, предоставленного администратору провайдером. Динамическое назначение адресов протоколом DHCP производится по запросу клиента на определенный промежуток времени, для продления которого пользователь должен периодически обращаться к серверу. При освобождении IP-адреса возвращаются DHCP -серверу, который перераспределяет их. При повторном запросе клиента, освободившего IP-адрес, сервер пытается назначить ранее использовавшийся адрес. Помимо IP-адреса протокол DHCP предоставляет пользователю еще целый ряд параметров ( маску подсети , шлюз по умолчанию, IP-адрес сервера DNS и др.)

Транспортный уровень моделей OSI и TCP / IP одинаков как по функциям, так и по названию (см. рис. 1.6). TCP / IP – это комбинация двух протоколов. Протокол IP функционирует на Сетевом уровне 3 OSI модели, он является протоколом дейтаграммного типа без предварительного соединения connectionless, который обеспечивает доставку через сеть без гарантий ( best-effort delivery ), т. е. доставка ненадежная. Протокол TCP работает на транспортном Уровне 4 OSI модели и является протоколом типа connection-oriented, т. е. ориентированным на предварительное соединение, что обеспечивает контроль потока и надежность доставки. Когда эти протоколы объединены, они обеспечивают более широкий объем услуг, малую задержку и высокую надежность (см. рис. 1.9). Всемирная сеть Интернет строится на основе стека протоколов TCP / IP .

Таким образом, протоколы транспортного уровня:

Контроль потока необходим, чтобы гарантировать, что источник, передавая данные с некоторой скоростью, не переполняет буферные устройства узла назначения. Если узел назначения не может обрабатывать данные в темпе их поступления, то может произойти переполнение буферов и потеря данных. Управление скоростью передачи данных обеспечивается изменением размера скользящего окна (Window), которое указывает, сколько байтов данных может быть передано за одну порцию. При переполнении буферных устройств узел назначения посылает источнику требование уменьшения размера окна.

После получения каждой порции данных узел назначения посылает источнику квитанцию подтверждения (acknowledgment). Подтверждение (квитирование) обеспечивает надежность сети передачи данных . Если подтверждение не получено, то неподтвержденная порция данных передается узлом-источником повторно.

Поля TCP сегмента определяют следующее:

Поскольку UDP является протоколом дейтаграммного типа, то в заголовке его сегмента ( рис. 2.5) отсутствуют такие параметры, как Номер последовательности, Номер подтверждения, Размер окна.

Номера портов делятся на несколько типов:

Номера известных портов заданы организацией Internet Assigned Numbers Authority ( IANA ). Номера известных портов назначаются протоколам и службам сервиса прикладного уровня. Номера некоторых известных портов протокола TCP приведены в таблице 2.1

В приложении протокола передачи файлов FTP используются два известных (стандартных) номера порта – 20 и 21. Порт 20 задействуется для передачи данных, а порт 21 – для управления соединением.

Среди номеров известных портов протокола UDP наиболее распространенными являются: протокол TFTP – 69, RIP – 520.

Служба DNS с номером порта 53 и простой протокол управления сетью SNMP – 161 применяются как протоколом TCP , так и UDP .

Если необходимо узнать, какие TCP -соединения активны на сетевом конечном узле, то можно использовать команду netstat в режиме командной строки. В распечатке команды ( рис. 2.6) указаны: протокол (TCP ), локальный адрес узла с динамически назначенным номером порта, внешний адрес (или имя) узла назначения с номером порта, а также состояние связи.

Установление соединения

Соединение между двумя устройствами производится в три этапа ( рис. 2.7).

Во-первых, узел-отправитель инициализирует установление связи, посылая узлу-получателю запроса синхронизации SYN (1).

Во-вторых, узел-получатель подтверждает запрос синхронизации и задает свои параметры синхронизации ACK (2).

В-третьих, узлу-получателю посылается подтверждение, что обе стороны готовы к тому, чтобы соединение было установлено (3).

Такой механизм получил название трехэтапного установления связи (Three-way handshake ). Оба узла должны согласовать начальные номера последовательности передаваемых частей информации, что происходит через обмен сегментами синхронизации ( SYN ) и подтверждения ( ACK ).

Синхронизация требует, чтобы каждая сторона послала собственный начальный номер последовательности и получила подтверждение от другой стороны. Каждая сторона, получив начальный номер последовательности от другой стороны, отвечает подтверждением ACK . Например, последовательность, соответствующая рис. 2.7, будет следующей.

- Узел-отправитель (A) инициализирует соединение, посылая сегмент SYN узлу-получателю (B), в котором указывает номер своей последовательности Sequence Number , например SECА = 101.

- Получив сегмент инициализации соединения, узел B делает запись принятого номера последовательности 101 и формирует ответ в виде ACK В = 101 + 1 = 102. Ответ ACK В = 102 означает, что хост B получил сегмент данных, включая байт с номером 101, и ожидает следующий байт с номером 102. Одновременно хост B формирует начальный номер своей последовательности данных, например SECВ = 51.

- Узел A, получив сегмент от B со значениями ACK В = 102, SECВ = 51, формирует ответ ACK А = 52, SECА = 102, который завершает процесс соединения.

Передача данных

Сегменты данных нужно представить пользователю-получателю в том же порядке, в котором они были переданы. Сбой происходит, если какие-то сегменты данных потеряны, повреждены или получены в неверном порядке. Поэтому получатель должен подтвердить получение каждого сегмента. Однако если бы отправитель ждал ответ ACK после посылки каждого сегмента, то производительность сети была бы низкой. Поэтому надежный, ориентированный на предварительное соединение протокол, например TCP, позволяет послать несколько сегментов прежде, чем отправитель получит подтверждение ACK .

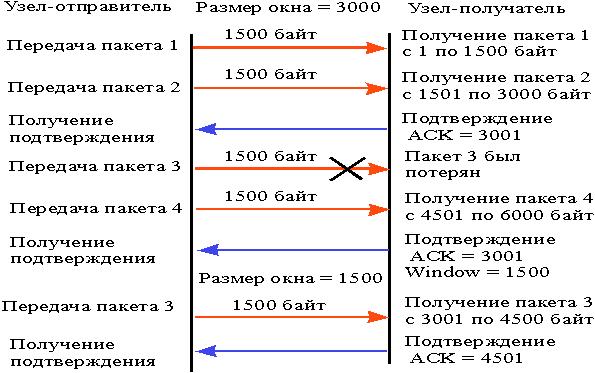

Размер скользящего окна (Window) заголовка сегмента TCP ( рис. 2.4) определяет, сколько байт данных передается в одной порции неподтвержденных данных. Последовательность сегментов передаваемых данных представляет собой последовательность байт. Поэтому и размер окна в заголовке сегмента задается в количестве передаваемых байт. Узелполучатель передает отправителю подтверждение ACK , когда примет указанное в окне количество байт данных.

На рис. 2.8 приведен пример, когда размер окна составляет 3000 байт, а каждый передаваемый сегмент содержит 1500 байт, что соответствует максимальному размеру кадра Ethernet Уровня 2.

Поэтому узел-отправитель передает два сегмента подряд, на которые узел-получатель посылает подтверждение ACK с номером следующего ожидаемого байта, т. е. ACK = 3001. После получения узлом-отправителем подтверждения процесс передачи данных повторяется.

Если какой-то сегмент в процессе передачи был потерян, например, из-за перегрузки сети, то узел-получатель в ответе укажет начальный номер потерянного сегмента ( рис. 2.9), чтобы этот сегмент был передан повторно. При этом размер окна может быть уменьшен до 1500 байт, т. е. до размера одного передаваемого сегмента.

Перегрузка буферов данных может произойти по следующим причинам:

Когда данные прибывают на узел-получатель слишком быстро, буферные устройства адресата могут оказаться перегруженными и приходящие пакеты будут отбрасываться. Чтобы не потерять данные, процесс TCP на узле-получателе может послать отправителю индикатор "не готов", и отправитель приостановит передачу данных.

Когда получатель вновь сможет обрабатывать дополнительные данные, он посылает индикатор "готов". Если этот индикатор получен, отправитель может продолжить передачу.

Завершение соединения

Для завершения соединения в конце передачи данных узел- отправитель, инициализировавший обмен данными, посылает сегмент конца передачи FIN. В ответ на это узел-получатель подтверждает ( ACK ) конец передачи и также посылает сигнал конца передачи FIN. Узел- отправитель подтверждает получение информации ( ACK ), и на этом соединение заканчивается, т. е. завершение соединения происходит в четыре этапа.

Настройка MX записи в DNS

Type

Host

Value

Priority

TTL

Priority (приоритет) используется, когда в домене более одного почтового сервера.

TTL (время жизни) можно установить любое предпочтительное значение, а наименьшее значение используется для применения конфигурации DNS как можно скорее при отладке настроек.

Читайте также: