Какой скайп у мистика

добрый день хочу высказать свое негодование в сторону скайпа.

Сложилась такая ситуация что я не могу зайти под логином скайпа на учетную запись при вводе лога начинающего на live:xxx он говорит что такого пользователя нету а хотя с другого аккаунта скайпа этот пользователь находиться !

Хотелось бы выяснить причину по какой я не могу попасть в аккаунт и таким образом я не могу ни сбросить пароль ни войти в саму учетку в итоге замкнутый круг хотелось бы выяснить че за баг с учеткой

с скрини во вложение

Эта цепочка заблокирована. Вы можете просмотреть вопрос или оставить свой голос, если сведения окажутся полезными, но вы не можете написать ответ в этой цепочке.

Оскорбление — это любое поведение, которое беспокоит или расстраивает человека или группу лиц. К угрозам относятся любые угрозы самоубийством, насилием, нанесением ущерба и др. Любое содержимое для взрослых или недопустимое на веб-сайте сообщества. Любое изображение, обсуждение наготы или ссылка на подобные материалы. Оскорбительное, грубое или вульгарное поведение и другие проявления неуважения. Любое поведение, нарушающее лицензионные соглашения, в том числе предоставление ключей продуктов или ссылок на пиратское ПО. Незатребованная массовая рассылка или реклама. Любые ссылки или пропаганда сайтов с вирусным, шпионским, вредоносным или фишинговым ПО. Любое другое неуместное содержимое или поведение в соответствии с правилами использования и кодексом поведения. Любое изображение, ссылка или обсуждение, связанные с детской порнографией, детской наготой или другими вариантами оскорбления или эксплуатации детей.

Если ваш аккаунт был создан с помощью номера телефона (а не с помощью почты), система присваивает вам рандомный идентификатор абонента.

- в строке для ввода данных укажите номер телефона.

- система выдаст вам все ваши аккаунты, которые имеют связь с данным номером.

- выберете необходимый вам аккаунт и следуйте инструкции для входа в учетную запись.

Если вы хотите, что бы учетная запись содержала желаемый вами логин, ознакомьтесь со следующий информацией:

на данный момент все аккаунты создаются через Майкрософт аккаунт. При этом логин генерируется используя первую часть Вашего Майкрософт аккаунта (вашей почты), то есть если Ваш Майкрософт аккаунт выглядит так: *** Адрес электронной почты удален по соображениям конфиденциальности *** то при входе в учетную запись с использованием вашей почты, будет создан логин live:somelogin, если данный логин уже занят, то Ваш логин возьмет цифру live:somelogin_1 и так далее.

Пользователи Скайпа смогут Вас находить по Майкрософт аккаунту *** Адрес электронной почты удален по соображениям конфиденциальности *** логину live:somelogin и по

Вашему отображаемому имени.

Для удаления нежелательного аккаунта, воспользуйтесь инструкцией:

В результате вы увидите следующее

(майкрософт аккаунт) будет закрыт (дата)

Если данный совет помог вам в решении вопроса, пожалуйста, отметьте его, как полезный.

MISTIK31 и LaGGeRFeed какой у вас настоящий скайп? я для вас готовлю карту в minecrafte. Версия 1.7.2 и 1.8.9

Skype представляет собой одну из самых популярных VoIP-программ, установленную на миллионах компьютеров по всему миру, владельцы которых даже и не подозревают, какая опасность им грозит. А опасность им грозит весьма серьезная: от утечки конфиденциальной информации до проникновения червей и попадания на трафик, не говоря уже о таких мелочах, как нежелание Skype работать при активном SoftICE. Я все это благополучно разгрыз и теперь выставляю продукты своей жизнедеятельности на всеобщее обозрение :).

Skype, созданный отцами-основателями скандально известной Kazaa и унаследовавший от своей прародительницы самые худшие ее черты, работает по принципу самоорганизующейся распределенной пиринговой сети (distributed self-organized peer-to-peer network, P2P). Skype – это черный ящик с многоуровневой системой шифрования, напичканного антиотладочными приемами исполняемого файла, считывающий с компьютера конфиденциальную информацию и передающий ее в сеть по закрытому протоколу. Последний обходит брандмауэры и сурово маскирует свой трафик, препятствуя его блокированию. Все это превращает Skype в идеального переносчика вирусов, червей и дронов, создающих свои собственные распределенные сети внутри Skype-сети. К тому же, Skype довольно бесцеремонно обращается с ресурсами твоего узла, используя его для поддержания связи между остальными узлами Skype-сети, напрягая ЦП и генерируя мощный поток трафика. А трафик, как известно, редко бывает бесплатным (особенно в России), так что кажущаяся бесплатность звонков весьма условна: за узлы с «тонкими» каналами расплачиваются «толстые» владельцы.

Skype активно изучается в хакерских лабораториях и security-организациях по всему миру, и большинство исследователей единодушно сходятся во мнении, что Skype - это дьявольски хитрая программа, написанная бесспорно талантливыми людьми в стиле

Black Magic Art. Skype не брезгует грязными трюками, создающими огромные проблемы, о которых я и собираюсь рассказать.

Как Skype обходит брандмауэры

Протокол обмена между Skype-клиентами совершенно недокументирован, и поэтому вся информация о нем получена методами реинженеринга: дизассемблирования Skype-клиентов, анализа перехваченного сетевого трафика и т.д. Поскольку существует огромное количество значительно различающихся между собой версий Skype-клиентов, то описание протокола может содержать неточности, во всяком случае, open-source-клиента еще никто не написал.

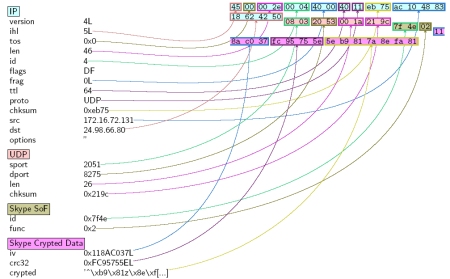

Структура IP-пакета при работе Skype по протоколу UDP

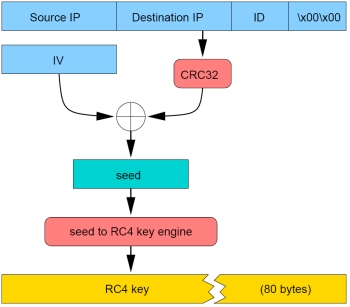

Ситуация осложняется тем, что Skype шифрует трафик, активно используя продвинутые технологии обфускации, препятствующие выделению постоянных сигнатур в полях заголовков. Алгоритмы шифрования меняются от версии к версии, к тому же выпущено множество специальных версий для разных стран мира, чьи законы налагают определенные ограничения на длину ключа или выбранные криптографические алгоритмы. Но в целом механизм шифрования выглядит так, как показано на рисунке.

Механизм шифрования, используемый Skype

Так что, с юридической точки зрения, действия Skype законны и не попадают под статью.

STUN, расшифровывающийся как Simple Traversal of User Datagram Protocol (UDP) Through Network Address Translators (NATs) (простое проникновение датаграмм протокола UDP через транслятор сетевых адресов (NAT)), представляет собой отличное средство, которое страдает, однако, рядом ограничений и не работает в следующих случаях:

- если путь во внешнюю сеть прегражден злобным брандмауэром, режущим весь

UDP; - если на пути во внешнюю сеть стоит симметричный транслятор сетевых адресов.

Эта проблема решается протоколом TURN (Traversal Using Relay

NAT), технические подробности работы которого описаны по вышеупомянутому адресу и большинству читателей совершенно неинтересны. Гораздо важнее другое — протокол TURN значительно увеличивает латентность и теряет большое количество UDP-пакетов (packet loss), что далеко не лучшим образом сказывается на качестве и устойчивости связи, но полное отсутствие связи - еще хуже. Так что пользователям Skype стоит радоваться, а не жаловаться!

Структура Skype-сети, в которой присутствуют

Skype-клиенты за NAT и брандмауэрами

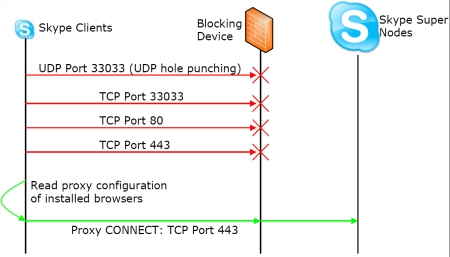

Вот только администраторы этой радости почему-то не разделяют, наглухо закрывая UDP-трафик (тем более что большинству нормальных программ он не нужен). Немного поворчав для приличия (замуровали, демоны!), Skype автоматически переключается на чистый TCP, отрубить который администратору никто не позволит. Правда, поколдовав над брандмауэром, тот может закрыть все неиспользуемые порты, но в том-то и подвох, что неиспользуемых портов в природе не встречается! При соединении с удаленным узлом операционная система назначает клиенту любой свободный TCP/UDP-порт, на который будут приходить пакеты. То есть, если мы подключаемся к web-серверу по 80-му порту, наш локальный порт может оказаться 1369-м, 6927-м или еще каким-нибудь другим. Закрыв все порты, мы лишимся возможности устанавливать TCP/UDP-соединения!

Единственный выход — обрубить всем пользователям локальной сети прямой доступ в интернет, заставив их ходить через proxy-сервер. Однако даже такие драконовские меры не решат проблемы, поскольку Skype просто прочитает конфигурацию браузера и воспользуется proxy-сервером как своим родным!

Skype, работающий через proxy-сервер, конфигурация которого прочитана из настроек браузера

Блокировка через техподдержку

Проведя с друзьями собственное расследование, мы нашли исполнителя атаки. Его объявлениями были заполнены все форумы для малолетних кулхацкеров.

Вот его реквизиты:

Вот одно из объявлений удалятора:

Чтобы проверить, как происходит удаление, я заказал у него удаление моего тестового аккаунта.

Для чистоты эксперимента были соблюдены такие условия:

Через несколько часов после оплаты на почту посыпались письма с Microsoft Security Code, как на скриншоте выше.

За 10 часов пришло 24 письма с кодами. Забегая вперед скажу, что атакующий в итоге угадывал код подтверждения.

Вот все коды из писем, пришедшие за время атаки, с привязкой ко времени получения письма.

Видно, что отправка происходит короткими всплесками в пределах нескольких минут.

На тот момент мы имели следующие данные:

- Атакующий не знает почту от аккаунта. Учитывая предыдущие инциденты со взломом аккаунтов, от которых была известна почта, можно было предположить похожую атаку.

- Пароль от аккаунта достаточно надежен и подбор исключен.

- Запросов авторизации от незнакомых контактов не происходило. В Skype-клиенте никакой активности не было. Атакующий никак не контактировал с жертвой.

Имя аккаунта заблюрено .

В итоге процедура удаления аккаунта через чат тех. поддержки выглядела так:

- Атакующий говорит: «Пожалуйста, удалите мой аккаунт accountname, потому что я завел другой.

- Оператор просит подтвердить владение аккаунтом, назвав код, который был выслан на почту, привязанную к аккаунту. При этом оператор не называет почты, а только ожидает правильный код.

- После того, как оператор получит правильный код, аккаунт удаляется. При этом оператор соглашается выслать код повторно несколько раз и не возражает, если названный ему код не подходит.

В этот момент все еще неясно, как конкретно атакующий успешно завершает процедуру удаления.

Способ 1 — абузы (классический)

В Skype аккаунт блокируется автоматически, если на него поступило достаточное количество жалоб от других пользователей. Предположительно, более 20 штук.

Таким образом, жертва может не знать об отправленных в ее адрес жалобах.

Этой технике уже много лет. О ней писали на Хабре, о ней знают даже дети, которые собираются в группы для совместного накручивания жалоб.

Таких сообществ много и в самом Skype. Существует даже отдельная субкультура «вкачивателей». Обычно это дети 12-19 лет, которые объединяются в кланы. Суть их деятельности состоит в максимальном нанесении вреда оппоненту, который выбирается случайным образом.

Основные баталии происходят в виде словесных дуэлей в групповых звонках. Смысл в том, чтобы максимально унизить собеседника за короткий период времени и зафиксировать это на видео.

Некоторые кланы вкачиваетелей выпускают свой фирменный софт для автоматизации вредоносной деятельности.

Демонстрация программы для массовой рассылки жалоб (Видео). Получается подобие ботнета из собственного контакт-листа, который добровольно абузит присланные аккаунты. Напомню, что для жалобы не нужно добавлять аккаунт жертвы к себе в контакты. То есть на вас может пожаловаться сотня школьников, с которыми вы никогда не общались, и вы этого не узнаете.

Я лично знаю десяток жертв, чьи аккаунты были удалены таким образом. На все обращения в поддержку Skype отвечают стандартной отпиской:

I understand that your Skype account was blocked. I apologize for any inconvenience that this may have caused, but I will be more than happy to look into this for you.

Our automatic systems detected that activities which are contrary to Skype’s Terms and Conditions have taken place via your Skype account. As a result, your account has been restricted and will remain restricted until further notice.

Я понимаю, что ваш аккаунт был заблокирован, и извинюсь за доставленные неудобства. Я буду БОЛЕЕ ЧЕМ СЧАСТЛИВ посмотреть, чем я могу помочь.

Наша автоматическая система определила, что вы чмо и нарушаете все правила. Поэтому мы удалили нафиг ваш аккаунт, до свидания.

Угадайте, исправлена ли эта уязвимость на текущий момент? Конечно же нет!

Эй, Microsoft!

Через друзей мне удалось связаться напрямую с сотрудниками Microsoft. Я подробно описал все этапы уязвимости, приложил скриншоты, листинги кодов. Меня заверили, что начато внутреннее расследование. Серьезная компания ведь.

Однако спустя месяц ко мне снова обратились новые жертвы этой атаки. Сотрудники Microsoft сообщили, что расследование еще не закончено.

Ответ Microsoft Security Response Center:

Вольный перевод: это не уязвимость, вы просто дурак.

Раз в неделю я спрашивал, как продвигается расследование у ребят из Microsoft, на что получал ответ, что результата нет. Так продолжалось около ШЕСТИ МЕСЯЦЕВ . .

Наверное, тут вы подумаете, что уязвимость закрыта. Как бы не так.

Хронология событий

Уже на протяжении нескольких лет существуют уязвимости, приводящие к блокировке произвольного Skype-аккаунта. Их несколько, ими активно пользуются злоумышленники и предоставляют в качестве сервиса.

Раньше я много писал про уязвимости скайпа, и ко мне стали обращаться жертвы блокировок, которые находили меня через поиск.

Я видел разные случаи блокировок Skype-аккаунтов. Пытался помочь людям восстановить доступ и умолял Skype сделать с этим хоть что-то.

Обычно это были блокировки через массовые жалобы. Это давно известный способ, который существует уже много лет. Он настолько старый, что стал частью детской субкультуры, ведущей войны друг с другом в Skype. Но за последний год случилось нечто вопиющее, о чем я не могу молчать.

Общение с техподдержкой Skype

Сразу после блокировки аккаунта я написал в техподдержку Skype. Предположив, что аккаунт был заблокирован старым добрым способом через массовые жалобы, я подробно описал ситуацию.

Оригинал переписки можно посмотреть здесь: telegra.ph/Account-blocked-by-mass-abuse-reporting (Читать сверху вниз)

Я рекомендую прочитать именно оригинал, чтобы ощутить полностью унижение, которое испытывают невинные жертвы блокировок.

Краткая выдержка из переписки:

Почему мой аккаунт заблокирован? Я предполагаю, что это результат массовых поддельных жалоб.

Наша автоматическая система заблокировала ваш аккаунт за нарушение правил использования Skype.

Ваша система уязвима, с помощью поддельных жалоб можно заблокировать чужой аккаунт, даже если он не выполняет никаких действий и не нарушает правила. Мой аккаунт был заблокирован именно таким образом. Пожалуйста, проверьте тщательно.

Мы проверили, наша система не ошибается, вы точно нарушили правила. Наша система очень точна, и все действия логируются. Мы точно видим, что вы нарушили правила, ваш аккаунт не будет разблокирован никогда. Если хотите пользоваться скайпом дальше — заводите новый.

Ваша система подвержена мошенническим манипуляциям. Вот доказательства.

Нет, наша система не ошибается, инфа 100%

Хорошо, назовите мои конкретные действия, которые привели к блокировке.

Вы уже описали эти действия в предыдущих письмах. Вы правы насчет причин блокировки.

Мы считаем, что предоставили вам достаточно информации. Вы просто говно и все тут.

Это очень серьезная уязвимость. Я считаю, что вы должны тщательно расследовать ее. У меня достаточно данных для воспроизведения этой уязвимости. Мы можем повторить ее на аккаунте, который вы предоставите, который точно не нарушает правила, и который вы полностью контролируете. Я оплачу удаление этого аккаунта атакующему, и вы сможете расследовать эту проблему.

Мы понимаем, что вы хотите узнать точную причину удаления вашего аккаунта. Мы уже сообщали вам ранее, что наша автоматическая система выявления мудаков очень точна. Так вот, вы — мудак. У нас все записано!

Хорошо, что если я хочу сообщить об уязвимости? Вот ее подробное описание…

Да нам пофиг вообще, идите в суд или полицию.

На текущий момент, прошло 15 дней с момента блокировки моего аккаунта. Из переписки с поддержкой видно, что возвращать его не собираются. Но я все-таки рассчитываю его вернуть, и получить извинения от Skype за все унижения, которые мне приходится терпеть, пытаясь сделать их сервис безопаснее.

К сожалению, Skype на сегодняшний день — огромная неповоротливая бюрократическая машина, которая из-за своих размеров и плохой организации не способна выявлять и реагировать на проблемы. Я сильно сомневаюсь, что в ближайшее время что-то изменится.

В статье описаны уязвимости, которые известны лично мне. По опыту, можно предположить, что существует еще огромное число проблем, о которых я просто не знаю, и которые активно эксплуатируются.

Важно понимать, что таким проблемам подвержен ЛЮБОЙ мессенджер с централизованным управлением, где вся безопасность строится на доверии к администрации.

Если вы считаете, что ваш любимый мессенджер более безопасен чем Skype, потому что его сотрудники хорошие ребята, то это большое заблуждение.

По-настоящему безопасный мессенджер должен быть построен не на доверии к какой-то группе людей, а на невозможности неправомерного доступа к информации на уровне спецификации.

Раньше я чаще всего настраивал «политику» уведомлений только через глобальные настройки программы

Случилось так, что я узнал, что в каждом окне чата skype возможно использование команд, например /alertsoff отключит уведомления для конкретного окна чата, соответственно /alertson включит их обратно.

Поискав немного я наткнулся на некое how-to, оказывается у skype чата довольно много текстовых команд, подобие IRC команд. Далее я постарался попробовать все возможные из них на двух имеющихся у меня платформах, как оказалось не все и не везде работает… Прошу под кат.

Две платформы — Windows и Linux, в настоящем обзоре использовалась Windows 7 сборка 7600 + skype 4.2.0.169 и Ubuntu 10.04 + skype 2.1.0.81. Если кто выяснит как себя ведут данные команды в skype других версиях, для других платформ или даст еще какие-то подробности по данным командам (к сожалению не со всем удалось разобраться) — буду рад если сообщите и добавлю в топик.

Учтите то, что вам нет надобности использовать квадратные кавычки вокруг текста после написания комманды.

/help

Вывод списка команд с некоторым описанием.

Работает как в Win7 так и в Ubuntu.

/add [Skype_Name]

Добавляет пользователя Skype_Name к чату.

Win7 — работает, при этом если чат был изначально с 1 собеседником, групповой чат создается в новом окне, иначе контакт добавляется в это же окно.

Ubuntu — работает групповой чат создается в окне в котором была введена команда.

/alertsoff

Отключение уведомлений чата.

Работает как в Win7 (в win версии через GUI настройки) так и в Ubuntu.

/alertson [text]

Позволяет указать конкретно слова или текст для которых будут включены уведомления, например ваше имя.

Работает как в Win7 так и в Ubuntu.

/call [Skype_Name]

Судя по описанию данная команда должна совершить звонок.

Win7 — не работает, показывает список команд также как и команда /help и все другие команды или слова в формате "/^\/([a-zA-Z])+$/" то есть если команда не известна skype то он выдаст список «известных», но как оказалось, что не все работают.

Ubuntu — почти не работает, звонок начинает совершаться и сразу же статус становится Cancelled. Что касается остальных произвольных написаний "/^\/([a-zA-Z])+$/" не вызывает хелп список — просто отображает введенный пользователем текст.

/clear

Удаляет историю чата. Не может быть отменено.

Win7 — не работает.

Ubuntu — работает, но похоже очищает просто окно чата, история сохраняется.

/find [text]

Регистронезависимый поиск первого вхождения text в чате.

Win7 — работает.

Ubuntu — работает. Также работает /fa команда.

/get banlist

Просмотр списка пользователей которым запрещено присоединяться к чату.

Работает как в Win7 так и в Ubuntu.

/get allowlist

Просмотр списка пользователей которым разрешено присоединяться к чату.

Я полагаю, что это инверсная форма бан-листа, то есть все что не разрешено — запрещено.

Работает как в Win7 так и в Ubuntu.

/get creator

Просмотр информации о создателе текущего чата.

Работает как в Win7 так и в Ubuntu.

/get guidelines

Просмотр указаний или скорее правил для данного чата, сюда можно написать что то вроде: «в этом чате запрещено и т. д.».

Работает как в Win7 так и в Ubuntu. Установить получилось параметр, а как просмотреть данный guideline я так до конца и не понял.

/get xguidelines

Описания конкретного не нашел, дела обстоят в использовании также как и с предыдущей командой.

Работает как в Win7 так и в Ubuntu

/get options

Просмотр установленных опций. За время обзора нашел только одну, о которой описано в конце статьи.

Работает как в Win7 так и в Ubuntu

/get password_hint

Просмотр подсказки пароля, не получилось ни установить ни посмотреть.

Работает как в Win7 так и в Ubuntu

/get role

Просмотр своей роли в чате.

Работает как в Win7 так и в Ubuntu

/goadmin Размещает теги рядом с создателям чата имя автора. Не понял и не сумел воспользоваться.

оригинал — Puts a Creator tag next to the chat creator's name.

leonard: Размещает ярлык (тег) «Создатель» рядом с именем создателя в чате.

/history

Загружает полную историю чата в активное окно.

Win7 — не работает.

Ubuntu — загружает всю историю.

/htmlhistory

HTML файл истории который должен появится в окне браузера.

Win7 — не работает.

Ubuntu — не работает.

/info

Отображает количество присутствующих и максимально возможное для этого чата количество человек.

К сожалению не узнал как изменить количество, опции не нашел.

Работает как в Win7 так и в Ubuntu

/kick [Skype_Name]

Удаляет пользователя из чата.

Win7 — работает.

Ubuntu — работает.

/kickban [Skype_Name]

Удаляет пользователя из чата и предотвращает его обратное туда возвращение. Обычные пользователи не могут вернуть пользователя в чат, а также редактировать банлист.

Win7 — работает.

Ubuntu — работает.

/leave

Покинуть чат. Невозможно если вы создатель чата.

Win7 — работает. Даже если я создатель, удалось покинуть чат.

Ubuntu — аналогично.

/set allowlist [[+|-]mask]

Устанавливает соответствующий список пользователей

Win7 — работает.

Ubuntu — работает.

/set banlist [[+|-]mask]

Устанавливает соответствующий список пользователей

Win7 — работает.

Ubuntu — работает.

/set guidelines [text]

Устанавливает строку «правил» чата, которую я так и не увидел как просмотреть не используя команды /get -/-.

Win7 — работает.

Ubuntu — работает.

/set xguidelines [text] — попросту не нашел, хотя странно то, что обратная команда /get для нее существует.

/set password [text]

Устанавливает пароль чата (пробелы запрещены).

Win7 — работает, но не понятно где этот пароль нужно вводить и кому.

Ubuntu — аналогично.

/set password_hint [text]

Устанавливается подсказка для пароля.

Win7 — работает.

Ubuntu — работает.

/setpassword [password] [password hint]

Устанавливает пароль и подсказку одной командой.

Win7 — работает.

Ubuntu — работает.

/setrole [Skype Name] MASTER | HELPER | USER | LISTENER

Позволяет установить роль пользователю в чате описание ролей приведено ниже.

/topic [text]

Изменяет текст темы чата.

/whois [Skype_Name]

Показывает всевозможную информацию о пользователе Skype_Name.

Описание ролей пользователей чата

CREATOR

Участник который создал чат. Может быть только один создаль для одного чата. Только создатель может назначать роль MASTER.

MASTER

В описании звучит как «chat hosts», я полагаю что это некая главная роль, что-то вроде модераторов в чате, знаю только ограничения. Master не может назначить других пользователей мастерами.

HELPER

Полу-привилегированный член чата. Этих пользователй не затронет опция USERS_ARE_LISTENERS. Helpers не имеют права менять роли пользователям.

USER

Обычный пользователь чата (роль по умолчанию, если вы не создатель), позволяет делать все что обычно делают в чате. Также не имеют права менять роли пользователям (пока не проверено).

APPLICANT

Пользователь который ждет утверждение что бы попасть в чат. Пользователь не может быть понижен к этой роли если он был принят в чат. (пока не разрешен вопрос скорее эту роль получает пользователь которого пригласил пользователь с ролью низкого уровня).

В заключении могу сказать, что я не буду пользоваться всеми этими командами, но познакомится было интересно и что-то я точно возьму на вооружение. Судя по различиям в реакции на команды в разных версиях, могу предположить что эволюционируя skype обретает больше графического интерфейса и теряет возможность выполнять какие-то текстовые команды. Опять же мое предположение что в ранних версиях skype поддержка команд чата была более кошерной. Так или иначе еще есть время воспользоваться данным не всем известным функционалом. Был рад если это открыло для кого-нибудь что-то новое, спасибо за внимание!

UPD ниже будут обновления по теме.

alice2k поведал:

/get uri

Возвращает ссылку на чат в виде skype:?chat&blob=smth, при клике на которую можно сразу присоединиться к чату.

Win7 — работает.

Ubuntu — работает.

Спасибо, almalexa, за подсказку. Ниже еще возможные для использования опции:

JOINING_ENABLED — Когда отключено, новые пользователи не могут добавляться в чат.

JOINERS_BECOME_APPLICANTS — Если включено, новые пользователи будут ждать подтверждения их добавления от группы MASTERS или CREATOR.

TOPIC_AND_PIC_LOCKED_FOR_USERS — Если включено, то пользователи не могут менять тему и картинку чата

Пока не было возможности протестировать Mac платформу 30/06/2010. (я думаю либо кто-то из сообщества поможет, или у меня найдется время и возможность)

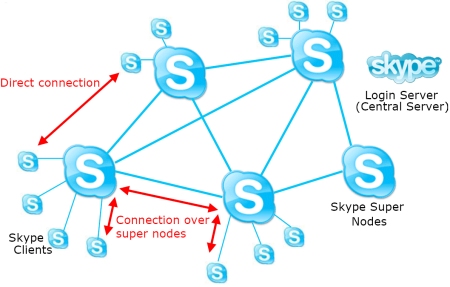

Архитектура распределенной сети

На атомарном уровне структура Skype-сети состоит из обычных узлов (normal/ordinal node/host/nest), обозначаемых аббревиатурой SC (Skype

Client), и super-узлов (super node/host/nest), которым соответствует аббревиатура SN. Любой узел, который имеет публичный IP-адрес (тот, который маршрутизируется в интернет) и обладает достаточно широким каналом, автоматически становится super-узлом и гонит через себя трафик обычных узлов, помогая им преодолеть защиты типа брандмауэров или трансляторов сетевых адресов (NAT) и равномерно распределяя нагрузку между хостами. В этом и состоит суть самоорганизующейся распределенной децентрализованной пиринговой сети, единственным централизованным элементом которой является

Skype-login-сервер, отвечающий за процедуру авторизации Skype-клиентов и гарантирующий уникальность позывных для всей распределенной сети.

Важно подчеркнуть, что связь между узлами осуществляется не напрямую, а через цепочку super-узлов. Серверов в общепринятом смысле этого слова (таких, например, как в сети eDonkey) в Skype-сети нет. Любой узел с установленным Skype-клиентом является потенциальным сервером, которым он автоматически становится при наличии достаточных системных ресурсов (объема оперативной памяти, быстродействия процессора и пропускной способности сетевого канала).

Каждый узел Skype-сети хранит перечень IP-адресов и портов известных ему super-узлов в динамически обновляемых кэш-таблицах (Host Cache Tables, HC-tables). Начиная с версии Skype 1.0, кэш-таблица представляет собой простой XML-файл, в незашифрованном виде записанный на диске в домашней директории пользователя.

Структура децентрализованной самоорганизующейся пиринговой

Skype-сети

Skype-клиенты за отдельную плату могут принимать входящие звонки с обычных телефонов и совершать подобные звонки. Однако в PC2PC-обмене эти серверы никак не участвуют, поэтому мы не будем на них останавливаться.

Помимо звонков внутри Skype-сети, пользователи могут звонить и на обычные телефоны, а также принимать с них звонки.

Обо мне

Например, SCW-2778 Remote DoS exploit. Эта уязвимость позволяла удаленно обрушить десктопную версию Skype для Windows так, что программа не запускалась без очистки истории.

Или SCW-3328, которая позволяла удаленно включить отключенный микрофон во время звонка.

Я пользовался всеми продуктами Skype, инструментами для разработки Skype4Com, Skypekit. Покупал premium-подписки. Продвинул на работе идею купить Skype For Business. Писал ботов, сервис для генерации собственных смайлов и т.д.

Но сегодня могу сказать, что я искренне ненавижу Skype. Это отвратительный сервис, погрязший в бюрократии и невежестве сотрудников, абсолютно игнорирующий проблемы и занятый только созданием 3D Видеосмайлов. На сегодняшний день Skype не просто не безопасен, он представляет угрозу для пользователей, потому что его механизмы обеспечения безопасности не работают.

Анализ исполняемого файла Skype

Исполняемый файл Skype-клиента представляет собой настоящий шедевр хакерского искусства, вобравший в себя множество интересных и достаточно могучих защитных механизмов. Для противодействия им требуются не только мощные инструментальные средства (отладчики, дизассемблеры, дамперы и т.д.) и знания/навыки, но еще и куча свободного времени.

Двоичный файл полностью зашифрован и динамически расшифровывается по мере загрузки в память. Причем сброс дампа невозможен, точнее, затруднен тем обстоятельством, что стартовый код после выполнения очищается, в результате чего мы получаем exe, который не запускается. Оригинальная таблица импорта не содержит ничего интересного, и API-функции подключаются уже в процессе распаковки. Проверка целостности кода выполняется из разных мест в случайном порядке (преимущественно при входящих звонках), поэтому поиск защитных процедур представляет собой весьма нетривиальную задачу. Тем более что они основаны на криптографических RSA-сигнатурах и снабжены полиморфными генераторами, которые в случайном порядке переставляют инструкции ADD, XOR, SUB и др., перемешивая их с левыми машинными командами.

Статический вызов функций (по жестко прописанному адресу) практически не встречается, и все важные процедуры вызываются по динамически вычисляемому указателю, пропущенному через обфускатор. Следовательно, дизассемблер нам тут уже не поможет, и приходится браться за отладчик.

А вот про отладчик следует сказать отдельно. Skype распознает

SoftICE даже при наличии установленного IceExt, наотрез отказываясь запускаться. Это забавно, поскольку для взлома самого Skype отладчик

SoftICE не очень-то и нужен, ведь существуют и другие инструменты подобного рода, среди которых в первую очередь хотелось бы отметить

The Rasta Ring 0 Debugger, или сокращенно [RR0D], не обнаруживаемый Skype-клиентом и, как и следует из его названия, работающий на уровне ядра. В принципе, можно воспользоваться и отладчиком прикладного уровня (например, стремительно набирающим популярность

OllyDbg). Только при этом важно помнить, что Skype легко обнаруживает программные точки останова, представляющие собой однобайтовую машинную инструкцию с опкодом CCh, записывающуюся поверх отлаживаемого кода. А для предотвращения пошаговой трассировки Skype осуществляет замеры времени выполнения определенных участков кода, для прохождения через которые приходится использовать полноценные эмуляторы PC с интегрированным отладчиком, например, знаменитый

BOCHS.

Наконец, когда исполняемый файл распакован и все проверки пройдены, защита вычисляет контрольную сумму и преобразует ее в указатель, по которому передается управление, пробуждающее

Skype.

Последовательность распаковки исполняемого

файла

Антиотладочные приемы, с помощью которых Skype обнаруживает загруженный SoftICE

Проблема в том, что Skype очень следит за своей целостью, поэтому попытка исправления jnz на jmp short работает только до первого входящего звонка, после которого Skype падает и обратно уже не поднимается. Специально для таких хитроумных защит еще во времена MS-DOS была разработана техника онлайн-патча, при которой исправление программы осуществляется непосредственно в оперативной памяти, а после успешного прохождения проверки на наличие

SoftICE совершается откат, чтобы не волновать процедуру проверки целости.

Беглая трассировка Skype с помощью OllyDbg быстро выявляет защитный код, выполняющий проверку на присутствие SoftICE

Эксперимент — умереть за ваши грехи

Спустя год после описанных выше событий, ко мне снова обратились жертвы нашего удалятора скайпов. Теперь письма с Security Code не приходили, очевидно был найден другой способ.

Как я уже говорил, я пользуюсь скайпом около десяти лет. Моему основному аккаунту zhovner примерно столько же. Мне показалось, что будет нечестно только смотреть на страдания других людей, не пережив этого самому. Тогда я решил провести эксперимент и заказать сразу удаление своего аккаунта.

Заказ удаления

Стоимость работ — 2 тысячи рублей (примерно $30). На этот раз удалятор обозначил три дня на выполнение работы. И действительно, через несколько дней меня разлогинило из скайпа, и больше я не мог в него войти.

Заключение

Заканчивая статью, я хотел бы спросить: что же все-таки скрывают создатели Skype в недрах своего кода? Почему, распространяя программу бесплатно, они зажимают исходные тексты и используют закрытый протокол, вызывая тем самым недоверие специалистов по безопасности? Для чего бесплатной программе столь навороченная защита, снижающая производительность и потребляющая большое количество памяти, ведь ломать ее никто не собирается? Почему вообще Skype-клиент реализован как черный ящик?

Вопросы риторические. Но чует мой хвост, неспроста все это!

WWW

Полную версию статьи

читай в апрельском номере

Хакера!

В статье описываются мои безуспешные попытки убедить сотрудников Microsoft, что их сервис уязвим, а также унижения, которые приходится выносить пользователям Skype. Под катом невежество, боль и отчаяние.

-

Любой может заблокировать ваш аккаунт навсегда так, что вы больше не сможете им пользоваться. Для этого достаточно знать только имя аккаунта. В большинстве случаев Skype откажет вам в восстановлении доступа. Microsoft знает об этой проблеме несколько лет.

Армии дронов, или как зомбировать Skype

Хакеры уже давно догадались использовать Skype для распространения вирусов и организации распределенных атак, которым очень сложно воспрепятствовать - Skype-трафик надежно зашифрован и не может быть проанализирован антивирусами, заблокирован брандмауэрами или распознан системами обнаружения вторжения.

Возможность передачи управления на shell-код позволяла атакующему овладевать любым

Skype-узлом, а также всеми известными ему super-узлами и т.д. Над распределенной сетью нависла глобальная угроза, и просто чудо, что она не закончилась катастрофой. Однако, как показывает практика, там, где есть одна ошибка, рано или поздно появляются и другие. Закрытость исходных текстов и множество антиотладочных приемов (затрудняющих тестирование программы) этому только способствуют!

Другая опасная «вкусность» Skype заключается в открытости его API. Пойдя навстречу сторонним разработчикам, создатели Skype предусмотрели возможность интеграции любой прикладной программы со

Skype-клиентом. Правда, при этом на экран выводится грозное предупреждение, что такая-то программа хочет пользоваться Skype API: разрешить или послать ее на фиг? Естественно, большинство пользователей на подобные вопросы отвечают утвердительно. Уже привыкшие к надоедливым предупреждениям, они инстинктивно давят «Yes» и только потом начинают думать, а что же они, собственно, разрешили?

Понятное дело, что, чтобы использовать Skype

API, зловредную программу нужно как-то доставить на компьютер. Раньше для этого применялась электронная почта, успешно фильтруемая антивирусами, но количество пользователей, запустивших исполняемый файл, все равно исчислялось миллионами. Теперь же для рассылки вирусов можно использовать сам Skype. Локальный антивирус — единственное средство обороны, потенциально способное отразить атаку. Но, если он и установлен, распознать неизвестный науке вирус он не в состоянии даже при наличии антивирусных баз первой свежести (эвристика пока все-таки работает больше на рекламу, чем на конечный результат).

Важно, что протокол Skype уже частично расшифрован и созданы хакерские инструменты, позволяющие взаимодействовать со Skype-узлами в обход стандартных Skype-клиентов, и даже без сервера регистрации! И хотя в настоящее время дело ограничивается простым сбором адресов super-узлов, существует принципиальная возможность создания своих собственных сетей на базе распределенной Skype-сети, главная ошибка разработчиков которой заключается в том, что Skype-узлы безоговорочно доверяют друг другу и вся «безопасность» зиждется лишь на закрытости протокола.

Географическое распределение super-узлов Skype по планете

Как заблокировать Skype-трафик

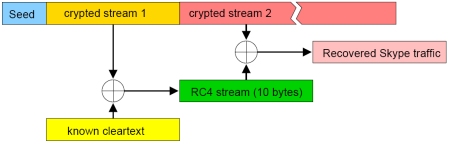

Разработчики Skype предостерегают администраторов от попыток выявления и блокирования его трафика (типа: «Все равно у вас ничего не получится!»). И действительно, распознать Skype-трафик очень сложно, а заблокировать его можно только по содержимому, которое зашифровано и не содержит никаких предсказуемых последовательностей. К счастью для администраторов, создатели Skype, при всей своей гениальности, допустили ряд оплошностей, оставив часть трафика незашифрованной. UDP-соединение использует открытый протокол для получения публичных IP-адресов super-узлов, что вполне может быть выявлено анализатором трафика. Это раз. TCP-соединение использует один и тот же RC4-поток дважды, что позволяет нам восстановить 10 первых байт ключа, расшифровав часть постоянных полей заголовков Skype-протокола. Это два! Кстати, весьма полезная вещь для шпионажа за чужими разговорами! Однако мне не известен ни один готовый блокиратор Skype-трафика, а писать свой собственный — лениво, да и времени нет.

Повторное использование RC4-потока позволяет восстановить 10 байт ключа из 12-ти, расшифровывая часть Skype-трафика

Распознать и заблокировать UDP-трафик намного проще. Каждый фрейм начинается с двухбайтового идентификационного номера (ID) и типа пакета (payload). В UDP-пакет вложен 39-байтный NACK-пакет, пропущенный через обфускатор и содержащий следующие данные:

- идентификатор пакета (непостоянен и варьируется от пакета к пакету);

- номер функции (func), пропущенный через обфускатор, но func & 8Fh всегда равно 7h;

- IP отправителя;

- IP получателя.

Таким образом, чтобы заблокировать UDP-трафик, генерируемый Skype, достаточно добавить в брандмауэр следующее правило:

iptables -I FORWARD -p udp -m length --length 39 -m u32

--u32 '27&0 x8f=7' --u32 '31=0 x527c4833 ' -j DROP

Структура NACK-пакета

К сожалению, блокировка UDP-трафика ничего не решает, поскольку Skype автоматом переходит на TCP, но тут есть одна небольшая зацепка. Заголовки входящих IP-пакетов, относящиеся к протоколу обмена SSL-ключами

(SSL key-exchange packets), содержат нехарактерный для «нормальных» приложений идентификатор 170301h, возвращаемый в ответ на запрос с идентификатором 160301h (стандартный SSL версии 3.1). Таким образом, блокирование всех входящих пакетов, содержащих в заголовке 170301h, серьезно озадачит Skype, и текущие версии потеряют работоспособность. Вот только надолго ли…

Распознание Skype-трафика по необычному идентификатору во время обращения к Login Server при обмене SSL-ключами

Для детектирования и блокирования Skype-трафика можно использовать и другие программно-аппаратные средства, например, PRX от Ipoque или Cisco Network-Based Application Recognition (NBAR). Однако все они недостаточно эффективны, так как разработчики Skype не сидят сложа руки, и если кому-то удается найти надежный способ блокировки его поганого трафика, в следующих версиях поганец появляется вновь.

Читайте также: