Какой из файлов принято называть зараженным

Компьютерный вирус может испортить, т.е. изменить ненадлежащим образом, любой файл на имеющихся в компьютере дисках. Но некоторые виды файлов вирус может заразить. Это означает, что вирус может внедриться в эти файлы, т.е. изменить их так, что они будут содержать вирус, который при некоторых обстоятельствах может начать свою работу.

Следует заметить, что тексты программ и документов, информационные файлы баз данных, таблицы табличных процессоров и другие аналогичные файлы не могут быть заражены обычным вирусом, он может их только испортить. Заражение подобных файлов делается только Макро-вирусами. Эти вирусы могут заразить даже ваши документы.

Обычным вирусом могут быть заражены (табл.1):

Как правило, каждая конкретная разновидность вируса может заражать только один или два типа файлов. Чаще всего встречаются вирусы, заражающие исполняемые файлы. На втором месте по распространенности загрузочные вирусы. Некоторые вирусы заражают и файлы, и загрузочные области дисков. Вирусы, заражающие драйверы устройств, встречаются крайне редко, обычно такие вирусы умеют заражать и исполняемые файлы.

Вирусы можно делить на классы по разным признакам На схеме отображены основные признаки и классы компьютерных вирусов.

Рис. 1 классификация вирусов

Возможно деление вирусов по признаку вероломности: вирусы, моментально поражающие компьютер, форматируют жесткий диск, портят таблицу размещения файлов, портят загрузочные сектора, стирают так называемое Flash-ПЗУ (где находится BIOS) компьютера (вирус Чернобыль), другими словами, как можно быстрее наносят непоправимый урон компьютеру.

Сюда же можно отнести и результаты обид программистов, пишущих вирусы, на антивирусные программы. Имеются в виду так называемые аллергии на определенные антивирусные программы. Эти вирусы достаточно вероломны. Вот, например, аллергия на Dr.Weber при вызове этой программы, не долго думая, блокирует антивирус, портит все, что

находится в директории с антивирусом и C:\WINDOWS. В результате приходится переустанавливать операционную систему и затем бороться с вирусом другими средствами.

Существуют вирусы, рассчитанные на продолжительную жизнь в компьютере. Они постепенно и осторожно заражают программу за программой, не афишируя, свое присутствие и производят подмену стартовых областей программ на ссылки к месту, где расположено тело вируса. Кроме этого они производят незаметное для пользователя изменение структуры диска, что даст о себе знать, только когда некоторые данные уже будут безнадежно утеряны (например, вирус OneHalf-3544,Yankey-2C).

По признаку способов передачи и размножения тоже можно провести разделение.

Теперь вирусы отправляют электронной почтой как демонстрационные программки или как картинки, например, если по электронной почте пришел файл PicturesForYou.jpg, не спешите его смотреть, тем более что он пришел неизвестно откуда. Если посмотреть на название повнимательнее, то окажется, что оно имеет еще 42 пробела и действительное расширение .exe. То есть реально полное имя файла будет таким: PicturesForYou.jpg .exe. Теперь любому понятно, что на самом деле несет в себе эта картинка. Это не файл рисунка, который при активизации вызывает осмотрщик рисунков, а наглый чуточку завуалированный вирус, который только и ждет когда его активизируют щелчком мыши или нажатием клавиши . Такой вирус вы сами загружаете себе на компьютер, под оболочкой какой-нибудь картинки, как Троянского коня. Отсюда и жаргонное название таких вирусов как Трояны.

На данный момент существуют такие оболочки информационных каналов как Internet Explorer, Outlook Express, Microsoft Office. Сейчас появились немногочисленные классы так называемых Макро-вирусов. Они содержат скрытые команды для данных оболочек, которые нежелательны для рядового пользователя. И этот код уже не является кодом для компьютера, то есть это уже не программа, а текст программы, выполняемый оболочкой. Таким образом, он может быть записан в любом необходимом формате: .html, .htm — для Internet Explorer, .doc, .xls, .xlw, .txt, .prt, или любой другой — для Microsoft Office и т. д.. Такие вирусы наносят вред только определенного характера, ведь оболочка не имеет команд, к примеру, для форматирования жесткого диска. Но все же этот вид вирусов заслуживает внимания, ведь с помощью скрытых гиперссылок он способен самостоятельно загрузить из Интернета на ваш компьютер тело вируса, а некоторые вирусы способны обновляться и загружаться по частям через Интернет с определенных серверов. Вот, например, одним из японских студентов разработан именно такой вирус, который подключает небольшой загрузчик к любому формату входных данных из Интернета. Далее этот загрузчик самостоятельно скачивает из Интернета с сервера с IP-адресом Babilon5 тела вируса. Этих тел четыре. Каждая из них способна самостоятельно разрушать ваш компьютер, но имеет определенное назначение. Этот вирус по типу является гибридом между макро-вирусами и обычными вирусами. Но надо отметить, что именно гибриды являются наиболее живучими, хитрыми, опасными и многочисленными среди вирусов. Совсем недавно нашумел скандал о программисте, который, как утверждают эксперты, создал и начал распространение макро-вируса, заражавшего текстовые файлы для Microsoft Word. Его вычислили по дате и времени создания исходного документа, которое хранится в невидимых частях .doc файлов. Возможно, что файл был создан другим человеком до того, как к нему был приделан вирус, тогда вопрос о злоумышленнике остается открытым. Но эксперты утверждают, что это именно он.

Например, вирус Win32.HLLM.Klez. один из разновидностей опасного сетевого червя распространяется путем рассылки своих копий по электронной почте. Кроме того, этот червь может распространяться по локальной сети, заражая компьютеры, диски которых являются разделяемыми сетевыми ресурсами, доступными для записи. Попадая в систему, червь рассылает себя по адресам, найденным в адресной книге Windows, в базе данных ICQ и в локальных файлах. Зараженные письма, рассылаемые данным червем, используют одну из сравнительно давно известных ошибок в системе безопасности Internet Explorer, которая позволяет вложенному в письмо программному файлу (с вирусом) автоматически запуститься при простом просмотре почты в программах Outlook и Outlook Express.

Попробуем рассмотреть способы маскировок и защит, применяемых вирусами против нас рядовых пользователей и антивирусных программ.

Вероломность — это основной и самый быстрый способ сделать пакость до обнаружения. Вирус Чернобыль, например, полностью стирает BIOS (стартовую программу, расположенную в микросхеме ПЗУ, обеспечивающую работу компьютера). После такого компьютер вообще ничего не сможет выдать на экран. Но его работа легко блокируется, если внутри компьютера установлен переключатель, запрещающий писать в область ПЗУ. По этому это был первый, но и, как я думаю, последний представитель аппаратных вирусов.

Регенеративные вирусы делят свое тело на несколько частей и сохраняют их в разных местах жесткого диска. Соответственно эти части способна самостоятельно находить друг друга и собираться для регенерации тела вируса. Программа — антивирус обнаруживает и убивает лишь тело вируса, а части этого тела не заложены в антивирусной базе, так как являются измененными. От таких вирусов помогает целенаправленное низкоуровневое форматирование жесткого диска. Предварительно необходимо принять осторожные меры по сохранению информации.

Хитрые вирусы прячутся не только от нас, но и от антивирусных программ. Эти хамелеоны изменяют сами себя с помощью самых хитрых и запутанных операций, применяя и текущие данные (время создания файла) и используя чуть ли не половину всего набора команд процессора. В определенный момент они, конечно же, по хитрому алгоритму превращаются в подлый вирус и начинают заниматься нашим компьютером. Это самый трудно обнаруживаемый тип вирусов, но некоторые антивирусные программы, такие как Dr.Weber, способны с помощью так называемого эвристического анализа обнаруживать и обезвреживать и подобные вирусы.

Невидимые вирусы чтобы предотвратить свое обнаружение применяют так называемый метод Stelth. Он заключается в том, что вирус, находящийся в памяти резидентно, перехватывает обращения DOS (и тем самым прикладных программ) к зараженным файлам и областям диска и выдает их в исходном (незараженном) виде. Разумеется этот эффект наблюдается только на зараженном компьютере — на чистом компьютере изменения в файлах и загрузочных областях диска можно легко обнаружить. Но некоторые антивирусные программы могут обнаруживать вирусы — невидимки даже на зараженных компьютерах.

Сетевой червь «Randon» появился в марте 2003 года. Распространятся по IRC-каналам и ресурсам локальных сетей и заражает компьютеры под управлением операционных систем Windows2000 и Windows XP. Для проникновения на компьютер он подключается к локальной сети или IRC-серверу, сканирует находящийся на нем пользователей, устанавливает с ними соединение по порту 445 и пытается подобрать пароль из встроенного списка наиболее часто используемых фраз. В случае успешного взлома системы «Random» пересылает на нее троянскую программу «Apher», которая, в свою очередь, загружает с удаленного Web-сайта остальные компоненты червя. После этого «Randon» устанавливает свои компоненты в системном каталоге Windows, регистрирует свой основной файл. Для сокрытия присутствия в памяти использует специальную утилиту «HideWindows», которая также является компонентом червя. Благодаря ей он оказывается невидимым для пользователя, так что активный процесс «Randon» можно обнаруживать только в диспетчере задач Windows. Его побочные эффекты – создание на зараженной машине большого объема избыточного трафика и переполнение IRC-каналов.

«Лаборатория Касперского»[1], один из ведущих разработчиков антивирусных программ, представляет обзор вирусной активности за март 2003г.(табл.2 и рис.1)

Таблица 2. Двадцатка наиболее распространенных вредоносных программ

*не вошедшие в 20 наиболее распространенных

Рис. 2 диаграмма вирусов

Для того, чтобы вирус, полученный каким-либо образом, смог заразить систему, его программный код должен быть исполнен. Сам себя вирус запустить не может, поэтому, например, обычное копирование зараженного файла в незараженную систему еще не приводит к заражению. Заражение может произойти только если файл будет открыт, в частности для исполняемого файла (программы) , если этот файл будет запущен на выполнение. В случае когда файл не является исполняемым, возможность заражения от его открытия зависит от того, как программное обеспечение, которое используется для открытия файла, обрабатывает его содержимое. Последнее определяется наличием так называемого активного содержимого в файле.

Под активным содержимым понимается присутствие в файле каких-либо инструкций (программного кода) требующее от программы, открывающей этот файл, выполнения дополнительных операций, порядок исполнения и набор которых определяется непосредственно содержащимися инструкциями. Если программа, открывающая файл, будет исполнять эти инструкции, то это вполне может привести к заражению. Конкретным примером такого активного содержимого являются макросы текстового процессора Microsoft Word

К классу безопасных файлов относятся .txt, практически все файлы растровой графики, например, форматов JPEG - Joint Photographic Experts Group (расширение ".jpg"), GIF - Graphic Interchange Format (расширение ".jpg"), PNG - Portable Network Graphics (расширение ".jpg"), TIFF - Tagged Image File Format (расширение ".tif") и другие. К безопасным файлам так же относятся аудио файлы форматов MIDI (расширение ".mid"), RIFF Wave (расширение ".wav"), MP3 - MPEG Audio Layer 3 (расширение ".mp3"), Real Audio (расширение ".ra") и другие.

вирус Penetrator

.

ирус написан на Visual Basic.

Исполняемый файл вируса упакован UPX v.1.93.

Вирус предназначен для 32-битной платформы ОС Windows с процессором x86.

Вирус – резидентный, на зараженном ПК он грузится вместе с операционной системой и постоянно присутствует в оперативной памяти.

Родина вируса – Россия.

Основные средства распространения вируса – Интернет, локальная сеть, flash-носители.

Вирус распространяется с помощью файла flash.scr

JPG тоже может быть источником заражения:

Заразиться JPEG-вирусом можно, просмотрев содержащий его файл с помощью Internet Explorer, получив соответствующее "изображение" в Outlook, открыв содержащий его документ MS Word (в самом Word, конечно) и ещё добрым десятком способов с использованием программных продуктов Microsoft.

2008:

Червь, получивший название Worm.Win32.GetCodec.a, конвертирует mp3-файлы в формат WMA (при этом сохраняя расширение mp3) и добавляет в них маркер, содержащий в себе ссылку на зараженную web-страницу. Активация маркера осуществляется автоматически во время прослушивания файла и приводит к запуску браузера Internet Explorer, который переходит на инфицированную страницу, где пользователю предлагается скачать и установить некий файл, выдаваемый за кодек. Если пользователь соглашается на установку, то на его компьютер загружается троянская программа Trojan-Proxy.Win32.Agent.arp, с помощью которой злоумышленник может получить контроль над атакованным ПК.

хммм , только непонятно как можно конвертировать mp3-файлы в формат WMA (при этом сохраняя расширение mp3)

RomRom Искусственный Интеллект (148738) элементарно. Вирус сначала конвертирует MP3 во временный файл WMA и после добавления маркера переименовывает его в оригинальный MP3. Для плеера, расширение особого значения не имеет. Формат определяется им по заголовку файла.

RomRom Искусственный Интеллект (148738) >>Активация маркера осуществляется автоматически во время прослушивания файла и приводит к запуску MP3 с таким маркером можно считать зараженным. Потенциально он может вызвать заражение всех других MP3 файлов. Здесь, правда, не совсем совершенный полуавтоматический механизм. Пользователь может не разрешить установку трояна.

Внимание! Все тесты в этом разделе разработаны пользователями сайта для собственного использования. Администрация сайта не проверяет возможные ошибки, которые могут встретиться в тестах.

Компьютерные вирусы и антивирусные программы. Тест содержит 15 вопросов. Ограничение по времени 10 минут.

Список вопросов теста

Вопрос 1

Найдите правильные слова: компьютерные вирусы .

- возникают в связи со сбоями в аппаратных средствах компьютера

- пишутся людьми специально для нанесения ущерба пользователям персональных компьютеров

- зарождаются при работе неверно написанных программных продуктов

- являются следствием ошибок в операционной системе компьютера

Вопрос 2

Заражение компьютерным врусом может призойти в процессе .

- работы с файлами

- форматирования диска

- перезагрузки компьютера

- выключения компьютера

- включения компьютера

Вопрос 3

Как вирус может появиться на компьютере

- при работе в компьютерной сети

- при работе в текстовом редакторе

- при открытии файла, присланного по электронной почте

- самопроизвольно

- при создании макросов

Вопрос 4

Найдите отличительные особенности компьютерного вируса:

- он обладает значительным объемом программного кода и ловкостью действий

- компьютерный вирус легко распознать и просто удалить

- вирус имеет способности к повышению помехоустойчивости операционной системы и к расширению объема оперативной памяти компьютера

- он обладает маленьким объемом, способностью к самостоятельному запуску и многократному копированию кода, к созданию помех корректной работе компьютера

Вопрос 5

Создание компьютерных вирусов является

- последствием сбоев операционной системы

- необходимым компонентом подготовки программистов

- побочным эффектом при разработке программного обеспечения

- преступлением

Вопрос 6

Вирусы распространяемые через электронную почту называются

- загрузочные

- сетевые черви

- файловые

- почтовые черви

- скриптовые вирусы

Вопрос 7

Вирусы способные воровать пароли с вашего ПК называются

- загрузочные

- сетевые черви

- файловые

- почтовые черви

- скриптовые вирусы

- троянские программы

Вопрос 8

Вирусы заражающие Web-страницы называются

- загрузочные

- сетевые черви

- файловые

- почтовые черви

- скриптовые вирусы

- троянские программы

Вопрос 9

Как происходит заражение "почтовым" вирусом

- при получении письма с зараженным файлом по электронной почте

- при регистрации на почтовом сервере

- при посещении своего почтового ящика

- при открытии зараженного файла, присланного с письмом по электронной почте

- при скачивании фото присланного в письме по электронной почте

Вопрос 10

Вирусы заражающие загрузочные сектора дисков называются

- загрузочные

- сетевые черви

- файловые

- почтовые черви

- скриптовые вирусы

- троянские программы

Вопрос 11

Вирусы заражающие документы содержащие макросы называются

- загрузочные

- сетевые черви

- файловые

- макровирусы

- скриптовые вирусы

- троянские программы

Вопрос 12

Вирусы могут заражать

- видео

- драйверы

- звук

- документы с макросами

- простой текст

- рисунки

- программы

Вопрос 13

Вирусы не могут заражать

- видео

- драйверы

- звук

- документы с макросами

- простой текст

- рисунки

- программы

Вопрос 14

Для периодической проверки компьютера на наличие вирусов используются

- антивирусы мониторы

- антивирусы принтеры

- антивирусы охранники

- антивирусы сканеры

- антивирусы полицейские

Вопрос 15

Антивирусы которые постоянно находятся в оперативной памяти и обеспечивают проверку файлов в процессе их загрузки в оперативную память

- антивирусы мониторы

- антивирусы принтеры

- антивирусы охранники

- антивирусы сканеры

- антивирусы полицейские

Вопрос 16

Назовите метод защиты от компьютерных вирусов:

- отключение компьютера от электросети при малейшем подозрении на вирус

- перезагрузка компьютера

- вызов специалиста по борьбе с вирусами

- установка на компьютер антивирусной программы

Вопрос 17

Какой файл считается зараженным?

- в файле обнаружена картинка

- в файле обнаружен лишний символ

- в файле обнаружен шифр

- в файле обнаружен лишний программный код

- в файле обнаружен макрос

Вопрос 18

Для чего используется антивирусная программа?

- для периодической проверки компьютера

- для уничтожения вирусов

- для авторизации доступа к файлам

- для нахождения вирусов

- для предотвращения попытки проникновения вируса в компьютер

Вопрос 19

К каким последствиям может привести заражение компьютера вирусом?

- изменению названия файлов

- заражению программ

- полному удалению файлов

- изменению формата файлов

- зависание

- удалению данных

Вопрос 20

В целях безопасности компьютера не следует .

- запускать неизвестные программы

- загружать музыку из сети

- открывать свои фото

- переходить по неизвестным ссылкам

- общаться с незнакомыми по сети

Вопрос 21

В каком году был создан первый компьютерный вирус

Вопрос 22

В каком году произошла первая эпидемия компьютерных вирусов

Вопрос 23

Какие основные достоинства программы блокировщик?

- обнаруживать вирус на самой ранней стадии его появления

- возможность сканировать все файлы компьютера

- обнаруживать и останавливать вирус на самой ранней стадии его размножения

- сканировать носитель без уничтожения данных

- высокая скорость поиска вирусов

Вопрос 24

Что необходимо сделать с антивирусной базой программы для выявления нового вируса?

Описание разработки

На какие типы можно разделить вирусы по "среде обитания"?

Выберите несколько из 7 вариантов ответа:

7) транспортные вирусы

Как называется вирус, который внедряется в программы и активируется при их запуске?

Выберите один из 5 вариантов ответа:

Вирусы, заражающие различные текстовые документы называют…

Выберите один из 5 вариантов ответа:

Как называется вирус, попадающий на компьютер при работе с электронной почтой?

Выберите один из 5 вариантов ответа:

Какой тип распространения почтовых вирусов?

Выберите один из 3 вариантов ответа:

Какой файл считается зараженным?

Выберите один из 4 вариантов ответа:

1) Если в файле обнаружена картинка

2) Если в файле обнаружена лишний символ

3) Если в файле обнаружен шифр

4) Если в файле обнаружен лишний компьютерный код

Для чего используется антивирус?

Выберите несколько из 5 вариантов ответа:

1) для периодической проверки компьютера

2) для обмена информацией

3) для уничтожения вирусов

4) для авторизации доступа к файлам

5) для нахождения вирусов

Что наиболее эффективно в борьбе с вирусом?

Выберите один из 4 вариантов ответа:

1) программа перехватчик

3) более сильный вирус

Сколько вирусов известно в настоящее время?

Выберите один из 5 вариантов ответа:

1) более 5 тысяч

2) более 10 тысяч

3) более 20 тысяч

4) более 50 тысяч

Что делается с заражённым файлом, если он не подлежит лечению от вируса?

Выберите несколько из 4 вариантов ответа:

1) удаляется целиком

2) перемещается в изолятор

3) осторожно используется дальше

4) частично обновляется

Чем может являться вирус?

Выберите один из 4 вариантов ответа:

1) постоянно находящимся в ОП программным кодом

2) программой, которая может "размножаться" и незаметно для пользователя внедрять свой программный код в файл или документ

3) изменяемым файлом

4) внедряемым в файл переменным символом

Для периодической проверки компьютера на наличие вирусов используется.

Выберите один из 4 вариантов ответа:

2) Дефрагментация диска

3) Антивирусное сканирование

4) Антивирусная изоляция

Когда заражённый файл удаляется целиком?

Выберите несколько из 4 вариантов ответа:

1) Когда антивирус не способен провести изоляцию

2) Когда происходит сбой в антивирусе

3) Когда файл невозможно вылечить

4) Когда файл частично поврежден

Какими способами вирусы могут заразить ваш компьютер?

Выберите несколько из 5 вариантов ответа:

1) через просмотр страниц в соцсетях

2) Скачиванием неизвестных программ из интернета

3) Использованием нелицензированной версией антивируса

4) Переход по ссылке неизвестного происхождения

5) посредством спама

Укажите порядок действий антивирусной программы для обезвреживания носителей информации

Укажите порядок следования всех 4 вариантов ответа:

__ Изолирует или удаляет

К каким последствиям может привести заражение компьютера вирусом?

Выберите несколько из 6 вариантов ответа:

1) Изменению названия файлов

2) Заражению программ

3) Полному удалению файлов

4) Изменению формата файлов

5) Удалению данных

В целях безопасности компьютера не следует .

Выберите несколько из 5 вариантов ответа:

1) Запускать неизвестные программы

2) Открывать свои файлы документов

3) Загружать музыку

4) Переходить по неизвестным ссылкам

5) Говорить с незнакомыми по скайпу

Какой вирус создает наиболее большую угрозу для компьютера?

Выберите один из 4 вариантов ответа:

1) Файловый вирус

2) Сетевой вирус

Кто запустил первый компьютерный вирус?

Составьте слово из букв:

Когда впервые был запущен компьютерный вирус?

Выберите один из 4 вариантов ответа:

Как называется полифаг, обеспечивающий проверку файлов в процессе их загрузки в ОП?

Составьте слово из букв:

Что используется для распознавания известных вирусов?

Какая антивирусная программа считается наиболее эффективной?

Выберите один из 5 вариантов ответа:

3) KASPERSKY ANTI-VIRUS

Выберите из перечня программ только антивирусные ?

Выберите несколько из 5 вариантов ответа:

Какая информация сохраняется для работы ревизоров в базе данных?

Выберите несколько из 5 вариантов ответа:

1) общая контрольная сумма для всего носителя

2) контрольная сумма для файлов

4) даты модификаций файлов

5) даты последней модификации файлов

Какие основные достоинства программы блокировщик?

Выберите несколько из 5 вариантов ответа:

1) обнаруживать вирус на самой ранней стадии его появления

2) обнаруживать вирус на самой ранней стадии его размножения

3) останавливать вирус на самой ранней стадии его размножения

4) сканировать носитель без уничтожения данных

5) высокая скорость поиска вирусов

Как скоро ( через сколько лет) был запущен антивирус после появления первого вируса?

Что используется в качестве биометрических способов защиты информации на ПК

Выберите несколько из 7 вариантов ответа:

2) отпечатки пальцев

4) радужная оболочка глаза

5) изображение лица

7) геометрия ладони

Назовите традиционный бесконтактный способ распознавания человека в операционной системе

Составьте слово из букв:

Укажите основные типы вредоносных программ

Выберите несколько из 5 вариантов ответа:

2) шпионские программы

3) рекламные компьютерные продукты

4) потенциально опасные программы

5) непредусмотренные изображения

Назовите один из признаков заражения компьютера

Составьте слово из букв:

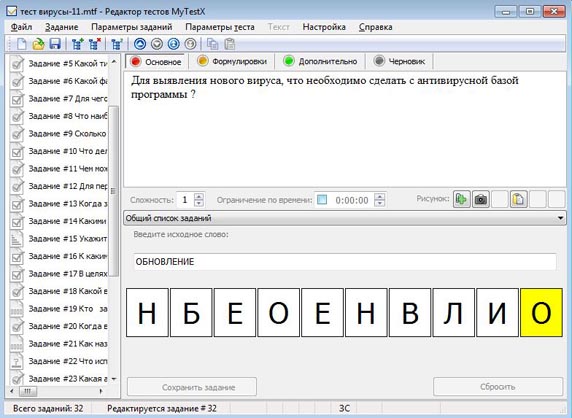

Для выявления нового вируса, что необходимо сделать с антивирусной базой программы ?

Составьте слово из букв:

Ответы:

1) (1 б.) Верные ответы: 1; 3; 5; 6;

2) (1 б.) Верные ответы: 3;

3) (1 б.) Верные ответы: 4;

4) (1 б.) Верные ответы: 2;

5) (1 б.) Верные ответы: 1;

6) (1 б.) Верные ответы: 4;

7) (1 б.) Верные ответы: 1; 3; 5;

8) (1 б.) Верные ответы: 2;

9) (1 б.) Верные ответы: 5;

10) (1 б.) Верные ответы: 1; 2;

11) (1 б.) Верные ответы: 2;

12) (1 б.) Верные ответы: 3;

13) (1 б.) Верные ответы: 3;

14) (1 б.) Верные ответы: 2; 4;

15) (1 б.) Верные ответы:

16) (1 б.) Верные ответы: 2; 3; 5;

17) (1 б.) Верные ответы: 1; 4;

18) (1 б.) Верные ответы: 2;

19) (1 б.) Верные ответы: "СТУДЕНТ".

20) (1 б.) Верные ответы: 2;

21) (1 б.) Верные ответы: "МОНИТОР".

22) (1 б.) Верный ответ: "маски".

23) (1 б.) Верные ответы: 3;

24) (1 б.) Верные ответы: 2; 4; 5;

25) (1 б.) Верные ответы: 2; 3; 5;

26) (1 б.) Верные ответы: 2; 3;

27) (1 б.): Верный ответ: 1.;

28) (1 б.) Верные ответы: 1; 2; 4; 5; 7;

29) (1 б.) Верные ответы: "ГОЛОС".

30) (1 б.) Верные ответы: 1; 2; 4;

31) (1 б.) Верные ответы: "ЗАВИСАНИЕ".

32) (1 б.) Верные ответы: "ОБНОВЛЕНИЕ".

-75%

Внимание! Все тесты в этом разделе разработаны пользователями сайта для собственного использования. Администрация сайта не проверяет возможные ошибки, которые могут встретиться в тестах.

Компьютерные вирусы и антивирусные программы. Тест содержит 25 вопросов. Ограничение по времени 20 минут.

Список вопросов теста

Вопрос 1

Основные типы компьютерных вирусов:

- Файловые, сетевые, макровирусы, загрузочные

- Аппаратные, программные, загрузочные

- Аппаратные, программные, файловые

- Программные, загрузочные, макровирусы

Вопрос 2

Какие программы относятся к антивирусным?

- AVP, DrWeb, Norton AntiVirus.

- MS-DOS, MS Word, AVP .

- В) MS Word, MS Excel, Norton Commander .

Вопрос 3

Какой файл считается зараженным?

- Если в файле обнаружена картинка

- Если в файле обнаружен лишний компьютерный код

- Если в файле обнаружена лишний символ

Вопрос 4

Вирусы, заражающие различные текстовые документы называют…

- Файловый

- Макровирусами

- Компьютерный

- Сетевой

Вопрос 5

Какой вирус создает наиболее большую угрозу для компьютера ?

- Макровирус

- Сетевой вирус

- Файловый вирус

Вопрос 6

Когда заражённый файл удаляется целиком?

- Когда антивирус не способен провести изоляцию

- Когда файл частично поврежден

- Когда файл невозможно вылечить

Вопрос 7

Какие методы существуют реализации антивирусной защиты ?

- Аппаратные и программные.

- Только программные.

- Программные и административные.

Вопрос 8

На чем основанно действие антивирусной программы?

- На сравнении программных кодов с известными вирусами.

- На ожидании начала вирусной атаки.

- На удалении зараженных файлов.

Вопрос 9

Как называется вирус, попадающий на компьютер при работе с электронной почтой ?

- Документарный

- Сетевой

- Почтовый

Вопрос 10

Какой вирус ведет себя так же, как файловый, то есть может заражать файлы при обращении к ним компьютера?

Тест подготовлен по учебнику Н.Угриновича "Информатика и ИКТ 11 класс", содержит 32 вопроса разных по типу, используемая тестовая оболочка - MyTestХ.

Читайте также: