Какое из следующих разрешений ntfs для папок позволяет вам удалять папку

Развитая система безопасности - это одна из особенностей операционной системы Windows 8.1, Windows 10. И основой этой безопасности служит файловая система NTFS, которая предполагает использование так называемых разрешений.

Под разрешением NTFS понимается правило, связанное с объектом (файлом, папкой) и используемое для управления доступом пользователей к этому объекту. При этом под пользователем понимается не только пользователь-человек как таковой, но и программы, запущенные от его имени (под его учетной записью).

В NTFS, разрешения назначаемые папкам, отличаются от разрешений, назначаемых файлам. Далее будут по отдельности рассмотрены и те и другие. Причем в NTFS предусмотрен как стандартный набор разрешений (для общих случаев), так и специализированный набор - для «тонкой» настройки.

Назначение разрешений для файлов

Задание разрешений для какого-либо файла производится следующим образом:

1 . Нажимаем правой кнопкой мыши по нужному файлу и в контекстном меню выбираем Свойства, а в появившемся диалоговом окне переходим на вкладку Безопасность .

2 . Далее смотрим на приведенный в верхней части вкладки список пользователей и групп пользователей, которым уже определены разрешения для данного файла. Вы можете либо выбрать пользователя и изменить установленные для него разрешения, либо добавить или полностью удалить пользователя (или группу пользователей). В любом случае необходимо нажать кнопку Изменить.., а потом выбрать нужное действие: кнопки Добавить.. и Удалить .

3 . При добавлении пользователя после нажатия на кнопку Добавить появится диалоговое окно Выбор: "Пользователи" или "Группы". В нем можно либо сразу ввести имя пользователя (или группы) в поле Введите имена выбираемых объектов - но ввести его нужно правильно, либо воспользоваться инструментом поиска, нажав на кнопку Дополнительно .

В первом случае (при ручном вводе имени) нужно будет нажать на кнопку Проверить имена, чтобы проверить правильность введенных имен. Кстати говоря, тип вводимых объектов (Пользователь, Группа пользователей, Встроенные участники безопасности) выбирается нажатием кнопки Типы объектов.

Во втором случае при проведении поиска, перед нами появится еще одно диалоговое окно, в котором нужно сразу нажать на кнопку Поиск . После этого внизу окна появится список всех групп и пользователей, имеющихся на компьютере. Остается лишь выбрать необходимые.

4 . Закончив задание имен пользователей и групп, закройте окно Выбор: "Пользователи" или "Группы" нажатием на кнопку ОК .

5 . Сам процесс задания разрешений производится следующим образом:

На вкладке Безопасность в области Группы или Пользователи выбираете имя пользователя или группы, а внизу, в области Разрешения , путем проставления флажков назначаете или запрещаете то или иное стандартное разрешение. Чтобы установить разрешение, нужно напротив него установить флажок в столбце Разрешить , а чтобы отказать в данном разрешении - установить флажок в столбце Запретить . Всего доступно 5 стандартных разрешений - Полный доступ, Изменение , Чтение и выполнение, Чтение , Запись .

6 . Если вы хотите более детально назначить разрешения, в том числе и специальные разрешения, то необходимо нажать на кнопку Дополнительно на вкладке Безопасность .

При задании разрешений обратите внимание на две существенные особенности. Во-первых, установка или запрет какого-либо разрешения может автоматически влиять на другие разрешения. Например, установив разрешение «Полный доступ», вы автоматически установите все остальные возможные разрешения.

Второе, на что необходимо обращать внимание - это то, что отсутствие какого-либо разрешения (флажок не стоит ни в столбце Разрешить ни в столбце Запретить ) не эквивалентно запрету этого разрешения (флажок стоит в столбце Запретить ).

Если разрешение не определено, то оно, как правило, наследуется от родительской папки, в которой содержится файл. А в этом случае могут возникать неприятные ситуации. Например, доступ к папке предоставлен, а к файлу он должен быть запрещен. Так вот, если явно этого запрета не задать, то разрешение будет унаследовано от папки - то есть доступ будет разрешен.

Если вы захотите более «тонкой» настройки разрешений и на вкладке Безопасность нажмите на кнопку Дополнительно , перед вами откроется диалоговое окно Дополнительные параметры безопасности. В этом диалоговом окне имеется несколько вкладок.

На вкладке Разрешения отображается перечень элементов управления доступом для данного файла. При этом указываются имена пользователей и групп, которым установлены разрешения для данного файла, а также сами эти разрешения. Стоит обратить внимание на столбец Унаследовано от. В нем можно увидеть, от какого объекта данный файл унаследовал разрешение для данного конкретного пользователя или группы. Как правило, файлы наследуют разрешения от родительской папки, в которой они расположены.

Доступ к настройке специальных разрешений можно получить, нажав на кнопку Изменить на вкладке Разрешения .

После этого появится окно Элемент разрешения для" ", в котором нужно нажать на Отображение дополнительных разрешений.

В следующем диалоговом окне Элемент разрешения для" ", путем проставления/снятия флажков как раз и можно установить или отменить какие-либо специальные разрешения для файла.

Наследование разрешений

В Windows 8, Windows 8.1 вложенные папки и файлы могут наследовать разрешения от родительской папки. По умолчанию так и происходит. При этом изменение разрешений родительской папки мгновенно передается на вложенные папки и файлы.

Однако если вы хотите установить для вложенных файлов и папок разрешения, отличающиеся от разрешений родительской папки, то вы можете отключить наследование разрешений. При этом возможны два варианта:

- Вы хотите отменить наследование разрешений родительской папки для всех вложенных файлов и папок.

- Вы хотите отменить наследование разрешений родительской папки лишь для некоторых вложенных файлов и/или папок.

В первом случае вы должны перейти на вкладку Безопасность для данной папки, а затем нажать на кнопку Дополнительно . Далее переходите в режим редактирования разрешений для какого-либо пользователя или группы и в списке Применяется к указываете Только для этой папки.

Во втором случае необходимо перейти на вкладку Безопасность для данного конкретного файла или папки, щелкнуть по кнопке Дополнительно и в появившемся окне Дополнительные параметры безопасности нажать кнопку Изменить разрешения.

Далее нажимаем кнопку Отключение наследования.

Затем в появившемся окне Блокировать наследование нажимаем Удалить все унаследованные разрешения из этого объекта.

Нажимаем кнопку ОК .

Кстати говоря, ниже предусмотрен флажок Заменить все записи разрешений дочернего объекта наследуемыми от этого объекта, название которого говорит само за себя.

В файловой системе NTFS каждый объект (файл или папка) имеет свой список контроля доступа (Access Control List, ACL), в котором содержится информация о том, кто (или что) имеет доступ к объекту и какие операции разрешено (или запрещено) этому субъекту проводить над объектом. А что происходит с ACL при копировании или перемещении объекта? Попробуем это выяснить …

В качестве подопытного возьмем папку Temp в корне диска C. Откроем свойства папки и посмотрим ее разрешения. Как видите, в списке доступа есть только группа локальных администраторов и пользователь kirill (то есть я :)).

Теперь возьмем нашу папку.

И помощью Проводника скопируем ее на компьютер SRV1, также в корень диска C.

Если посмотреть разрешения скопированной папки, то мы увидим, что они полностью изменились.

Для того чтобы понять, откуда взялись новые разрешения, пройдем в дополнительные параметры безопасности папки (кнопка Advanced). Как видно из рисунка, все разрешения папки Temp унаследованы от диска С.

В этой ситуации нет ничего удивительного. По умолчанию разрешения NTFS сохраняются только при копировании\перемещении в пределах одного логического диска, или тома. Если же объект перемещается на другой диск того же (или другого) компьютера, то все разрешения заменяются наследуемыми от родительского объекта, которым в нашем случае и является диск C компьютера SRV1.

В нашем случае скопирована всего лишь одна папка с несколькими файлами, поэтому при необходимости восстановить утерянные разрешения несложно. А если подобное случиться при переносе серьезного файлового ресурса с высоким уровнем вложенности и сложной структурой разрешений NTFS, заданных вручную ?

К сожалению, проводник Windows не умеет копировать разрешения файловой системы, для этого нам придется воспользоваться альтернативными средствами.

Утилита Icacls

Эта утилита специально предназначена для работы с ACL. В числе прочего она может сохранить список доступа указанного объекта в файл, а затем применить этот список к указанному объекту.

Открываем командную консоль и сохраняем ACL исходного каталога Temp со всем его содержимым (подкаталоги и файлы) в файл tempACL командой:

Icacls C:\Temp\* /save tempACL /t

По умолчанию утилита сохраняет файл в профиле пользователя — C:\Users\Имя_пользователя. Это обычный текстовый файл, который при желании можно открыть в Блокноте.

Перенесем созданный файл tempACL на SRV1 и восстановим из него ACL каталога Temp командой:

Icacls C:\temp /restore C:\tempACL

Затем еще раз посмотрим разрешения скопированой папки Temp и увидим, что справедливость восторжествовала 🙂 и исходные разрешения восстановлены.

Утилита Xcopy

Xcopy является продвинутым вариантом команды Copy и в отличие от нее умеет работать с сетевыми путями, а также копировать сведения о владельце и данные ACL объекта.

В нашем случае для того, чтобы скопировать каталог Temp на SRV1 с сохранением списков доступа воспользуемся командой:

Xcopy C:\Temp \\SRV1\C$\Temp /E /O

Total Commander

Те, кто боится не любит работать в командной строке, могут воспользоваться файловым менеджером стороннего производителя, например Total Commander. В нем при копировании\переносе есть возможность скопировать разрешения NTFS, просто отметив галочкой чекбокс «Copy NTFS permissions».

И в завершение один важный момент, который учитывать при перемещении файловых ресурсов — разрешения NTFS можно свободно переносить только в пределах одного домена или леса доменов. Если к примеру скопировать папку со списком доступа на компьютер, не входящий в домен, то получим интересную ситуацию: ACL перенесен, но в локальной базе учетных записей нет такого пользователя. В этом случае при просмотре разрешений мы увидим примерно такую картину:

Что может быть проще, чем разграничить права на папку в NTFS? Но эта простая задача может превратиться в настоящий кошмар, когда подобных папок сотни, если не тысячи, а изменение прав к одной папке «ломает» права на другие. Чтобы эффективно работать в подобных условиях, требуется определенная договоренность, или стандарт, который бы описывал, как решать подобные задачи. В данной статье мы как раз и рассмотрим один из вариантов подобного стандарта.

Стандарт управления правами доступа к корпоративным файловым информационным ресурсам (далее – Стандарт) регламентирует процессы предоставления доступа к файловым информационным ресурсам, размещенным на компьютерах, работающих под управлением операционных систем семейства Microsoft Windows. Стандарт распространяется на случаи, когда в качестве файловой системы используется NTFS, а в качестве сетевого протокола для совместного доступа к файлам SMB/CIFS.

Информационный ресурс – поименованная совокупность данных, к которой применяются методы и средства обеспечения информационной безопасности (например, разграничение доступа).

Файловый информационный ресурс – совокупность файлов и папок, хранящихся в каталоге файловой системы (который называется корневым каталогом файлового информационного ресурса), доступ к которой разграничивается.

Составной файловый информационный ресурс – это файловый информационный ресурс, содержащий в себе один или несколько вложенных файловых информационных ресурсов, отличающихся от данного ресурса правами доступа.

Вложенный файловый информационный ресурс – это файловый информационный ресурс, входящий в составной информационный ресурс.

Точка входа в файловый информационный ресурс – каталог файловой системы, к которому предоставляется сетевой доступ (shared folder) и который используется для обеспечения доступа к файловому информационному ресурсу. Данный каталог обычно совпадает с корневым каталогом файлового информационного ресурса, но может быть и вышестоящим.

Промежуточный каталог – каталог файловой системы, находящийся на пути от точки входа в файловый информационной ресурс к корневому каталогу файлового информационного ресурса. Если точка входа в файловый информационный ресурс является вышестоящим каталогом по отношению к корневому каталогу файлового информационного ресурса, то она также будет являться промежуточным каталогом.

Группа доступа пользователей – локальная или доменная группа безопасности, содержащая в конечном счете учетные записи пользователей, наделенные одним из вариантов полномочий доступа к файловому информационному ресурсу.

- Доступ разграничивается только на уровне каталогов. Ограничение доступа к отдельным файлам не проводится.

- Назначение прав доступа выполняется на базе групп безопасности. Назначение прав доступа на отдельные учетные записи пользователей не проводится.

- Явно запрещающие полномочия доступа (deny permissions) не применяются.

- Разграничение прав доступа проводится только на уровне файловой системы. На уровне сетевых протоколов SMB/CIFS права не разграничиваются (Группа «Все» – полномочия «Чтение/Запись» / Everyone – Change).

- При настройке сетевого доступа к файловому информационному ресурсу в настройках SMB/CIFS устанавливается опция «Перечисление на основе доступа (Access based enumeration)».

- Создание файловых информационных ресурсов на рабочих станциях пользователей недопустимо.

- Не рекомендуется размещать файловые информационные ресурсы на системных разделах серверов.

- Не рекомендуется создавать несколько точек входа в файловый информационный ресурс.

- Следует по возможности избегать создание вложенных файловых информационных ресурсов, а в случаях, когда имена файлов или каталогов содержат конфиденциальную информацию, это вовсе недопустимо

Доступ пользователей к файловому информационному ресурсу предоставляется путем наделения их одним из вариантов полномочий:

- Доступ «Только на чтение (Read Only)».

- Доступ «Чтение и запись (Read & Write)».

Имена групп доступа пользователей формируются по шаблону:

FILE-Имя файлового информационного ресурса–аббревиатура полномочий

Имя файлового информационного ресурса

должно совпадать с UNC именем ресурса или состоять из имени сервера и локального пути (если сетевой доступ к ресурсу не предоставляется). При необходимости в данном поле допускаются сокращения. Символы «\\» опускаются, а «\» и «:» заменяются на «-».

Аббревиатуры полномочий:

- RO — для варианта доступа «Только на чтение (Read Only)»

- RW — для варианта доступа «Чтение и запись (Read & Write)».

Пример 2

Имя группы доступа пользователей, имеющих полномочия «Чтение и запись» для файлового информационного ресурса, размещенного на сервере TERMSRV по пути D:\UsersData, будет:

FILE-TERMSRV-D-UsersData-RW

Таблица 1 – Шаблон NTFS-прав доступа для корневого каталога файлового информационного ресурса.

| Субъекты | Права | Режим наследования |

| Наследование прав доступа от вышестоящих каталогов отключено | ||

| А) Обязательные права | ||

| Специальная учетная запись: «СИСТЕМА (SYSTEM)» | Полный доступ (Full access) | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Локальная группа безопасности: «Администраторы (Administrators)» | Полный доступ (Full access) | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Б.1) Полномочия «Только чтение (Read Only)» | ||

| Группа доступа пользователей: «FILE-Имя ресурса-RO» | Базовые права: а) чтение и выполнение (read & execute); б) список содержимого папки (list folder contents); в) чтение (read); | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Б.2) Полномочия «Чтение и запись (Read & Write)» | ||

| Группа доступа пользователей: «FILE-Имя ресурса-RW» | Базовые права: а) изменение (modify); б) чтение и выполнение (read & execute); в) список содержимого папки (list folder contents); г) чтение (read); д) запись (write); | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Б.3) Другие полномочия при их наличии | ||

| Группа доступа пользователей: «FILE-Имя ресурса-аббревиатура полномочий» | Согласно полномочиям | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

Табилца 2 – Шаблон NTFS-прав доступа для промежуточных каталогов файлового информационного ресурса.

| Субъекты | Права | Режим наследования |

| Наследование прав доступа от вышестоящих каталогов включено, но если данный каталог является вышестоящим по отношению к файловым информационным ресурсам и не входит ни в один другой файловый информационный ресурс, то наследование отключено | ||

| А) Обязательные права | ||

| Специальная учетная запись: «СИСТЕМА (SYSTEM)» | Полный доступ (Full access) | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Локальная группа безопасности: «Администраторы» | Полный доступ (Full access) | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Б.1) Полномочия «Проход через каталог (TRAVERSE)» | ||

| Группы доступа пользователей информационных ресурсов, для которых этот каталог является промежуточным | Дополнительные параметры безопасности: а) траверс папок / выполнение файлов (travers folder / execute files); б) содержимое папки / чтение данных (list folder / read data); в) чтение атрибутов (read attributes); в) чтение дополнительных атрибутов (read extended attributes); г) чтение разрешений (read permissions); | Только для этой папки (This folder only) |

- Создаются группы доступа пользователей. Если сервер, на котором размещен файловый информационный ресурс, является членом домена, то создаются доменные группы. Если нет, то группы создаются локально на сервере.

- На корневой каталог и промежуточные каталоги файлового информационного ресурса назначаются права доступа согласно шаблонам прав доступа.

- В группы доступа пользователей добавляются учетные записи пользователей в соответствии с их полномочиями.

- При необходимости для файлового информационного ресурса создается сетевая папка (shared folder).

В. Изменение доступа пользователя к файловому информационному ресурсу

Учетная запись пользователя перемещается в другую группу доступа пользователей в зависимости от указанных полномочий.

Г. Блокирование доступа пользователя к файловому информационному ресурсу

Учетная запись пользователя удаляется из групп доступа пользователей файлового информационного ресурса. Если работник увольняется, то членство в группах не меняется, а блокируется учетная запись целиком.

- Регистрируется вложенный файловый информационный ресурс (согласно процессу А)

- В группы доступа пользователей вложенного файлового информационного ресурса добавляются группы доступа пользователей вышестоящего составного файлового информационного ресурса.

- Регистрируется вложенный файловый информационный ресурс (согласно процессу А)

- В группы доступа пользователей создаваемого информационного ресурса помещаются те учетные записи пользователей, которым требуется предоставить доступ.

- Организационными (или техническими, но не связанными с изменением прав доступа к каталогам файловой системы) мерами блокируется доступ пользователей к данному и всем вложенным файловым информационным ресурсам.

- К корневому каталогу файлового информационного ресурса назначаются новые права доступа, при этом заменяются права доступа для всех дочерних объектов (активируется наследие).

- Перенастраиваются права доступа для всех вложенных информационных ресурсов.

- Настраиваются промежуточные каталоги для данного и вложенных информационных ресурсов.

Рассмотрим применение данного стандарта на примере гипотетической организации ООО «ИнфоКриптоСервис», где для централизованного хранения файловых информационных ресурсов выделен сервер с именем «FILESRV». Сервер работает под управлением операционной системы Microsoft Windows Server 2008 R2 и является членом домена Active Directory с FQDN именем «domain.ics» и NetBIOS именем «ICS».

Подготовка файлового сервера

На диске «D:» сервера «FILESRV» создаем каталог «D:\SHARE\». Этот каталог будет единой точкой входа во все файловые информационные ресурсы, размещенные на данном сервере. Организуем сетевой доступ к данной папке (используем апплет «Share and Storage Management»):

|  |

Создание файлового информационного ресурса

Постановка задачи.

Пусть в составе организации ООО «ИнфоКриптоСервис» имеется Отдел разработки информационных систем в составе: начальника отдела Иванова Сергея Леонидовича (SL.Ivanov@domain.ics), специалиста Маркина Льва Борисовича (LB.Markin@domain.ics), и для них нужно организовать файловый информационный ресурс для хранения данных подразделения. Обоим работникам требуется доступ на чтение и запись к данному ресурсу.

- «FILE-FILESRV-SHARE-Отд. разр. ИС-RO»

- «FILE-FILESRV-SHARE-Отд. разр. ИС-RW»

Предоставление доступа пользователю к файловому информационному ресурсу

Постановка задачи.

Предположим, в отдел разработки приняли еще одного работника – специалиста Егорова Михаила Владимировича (MB.Egorov@domain.ics), и ему, как и остальным работникам отдела, требуется доступ на чтение и запись к файловому информационному ресурсу отдела.

Решение.

Учетную запись работника необходимо добавить в группу «FILE-FILESRV-SHARE-Отд. разр. ИС-RW»

Создание вложенного информационного ресурса. Расширение доступа

Постановка задачи.

Предположим, Отдел разработки информационных систем решил улучшить качество взаимодействия с Отделом маркетинга и предоставить руководителю последнего — Кругликовой Наталье Евгеньевне (NE.Kruglikova@domain.ics) — доступ на чтение к актуальной документации на продукты, хранящейся в папке «Документация» файлового информационного ресурса Отдела разработки информационных систем.

Решение.

Для решения данной задачи необходимо сделать вложенный ресурс «\\FILESRV\share\Отдел разработки информационных систем\Документация», доступ к которому на чтение и запись должен быть (остаться) у всех пользователей, имевших доступ к «\\FILESRV\share\Отдел разработки информационных систем\ и добавиться доступ на чтение для пользователя Кругликовой Натальи Евгеньевне (NE.Kruglikova@domain.ics)

- «FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RO»

- «FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RW»

Теперь, если Кругликова Наталья Евгеньевна (NE.Kruglikova@domain.ics) обратится по ссылке «\\FILESRV\share\Отдел разработки информационных систем\Документация», то она сможет попасть в интересующую ее папку, но обращаться по полному пути не всегда удобно, поэтому настроим сквозной проход к данной паке от точки входа «\\FILESRV\share\» («D:\SHARE\»). Для этого настроим права доступа на промежуточные каталоги «D:\SHARE\» и «D:\SHARE\Отдел разработки информационных систем\».

Проведем настройку «D:\SHARE\»:

Дамп NTFS разрешений, полученных командой cacls:

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RO:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RW:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RO:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RW:R

NT AUTHORITY\SYSTEM:(OI)(CI)F

BUILTIN\Administrators:(OI)(CI)F

и «D:\SHARE\Отдел разработки информационных систем»:

Дамп NTFS разрешений, полученных командой cacls:

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RO:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RW:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RO:(OI)(CI)R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RW:(OI)(CI)C

NT AUTHORITY\SYSTEM:(OI)(CI)F

BUILTIN\Administrators:(OI)(CI)F

Создание вложенного информационного ресурса. Сужение доступа

Постановка задачи

В целях организации резервного копирования наработок Отдела разработки информационных систем начальнику отдела Иванову Сергею Леонидовичу (SL.Ivanov@domain.ics), в рамках файлового информационного ресурса отдела, понадобилась сетевая папка «Архив», доступ к которой был бы только у него.

Решение.

Для решения данной задачи в файловом информационном ресурсе отдела требуется сделать вложенный ресурс «Архив» («\\FILESRV\share\Отдел разработки информационных систем\Архив»), доступ к которому предоставить только начальнику отдела.

Публикуем вторую часть перевода статьи File Server Management with Windows PowerShell. В первой части мы рассматривали как с помощью PowerShell строить отчеты о сетевых папках.

На этот раз в зоне нашего внимания находятся такие вопросы как создание сетевой папки, делегирование прав доступа к ней и прекращение совместного доступа.

Создаем новые папки

Теперь давайте взглянем на то, как можно использовать PowerShell для создания файлов и папок и управления ими. Все, что я продемонстрирую, Вы можете использовать в PS 2.0 и 3.0 (хотя в PS 3.0 приводимые мною примеры можно упростить). Управление файловым сервером в PowerShell 2.0 требует обращения к WMI и написанию сложных скриптов. В PowerShell 3.0, особенно если у вас Windows Server 2012, этот тип управления значительно упрощен. Именно его я и собираюсь рассмотреть.

Все, что нам необходимо, уже имеется в модуле SMBShare, который по умолчанию установлен на моей машине Windows 8. Команды в этом модуле позволят нам локально и удаленно управлять папками. Я не собираюсь останавливаться на каждой команде подробно – они довольно однотипны; рекомендую прочитать справку и примеры. Мы же начнем с использования команды New-SMBShare, чтобы создать новую папку.

Сделать это нужно за пару шагов. Так как папка должна быть на удаленном сервере, я установлю удаленную сессию PowerShell:

Я, конечно, могу использовать интерактивную сессию, однако передо нами стоит задача автоматизации, так что использую команду Invoke-Command. Для начала я создам новую папку:

А сейчас сложная часть. Я хочу установить такие NTFS разрешения, чтобы JDHLAB\Domain Users имела разрешения на изменения (Change). Для этого необходимо создать новое правило доступа, изменяющего список правил доступа и заново применяющих их к папке. В примере 6 приведен пример скрипта:

Пример 6: Создание, изменение и применение правила доступа

В примере 6 я сделал так, чтобы параметр пути можно было заново использовать.

Существует способы упростить этот процесс, но для целей ясности мы сохраним все так как есть. Сейчас мы готовы создать новую папку.

Я могу использовать эту сессию, но я хочу продемонстрировать, как можно использовать команду New-SmbShare, чтобы удаленно подключиться к файловому серверу:

Право доступа к папке по умолчанию стоит “Только чтение” (ReadOnly). Я выдал доменным админам Полный контроль (Full Control) на папку, и всем остальным выдал права на изменение (Change). Этот путь относителен к удаленному компьютеру, который должен работать под PS 3.0.

Расширенные настройки папки

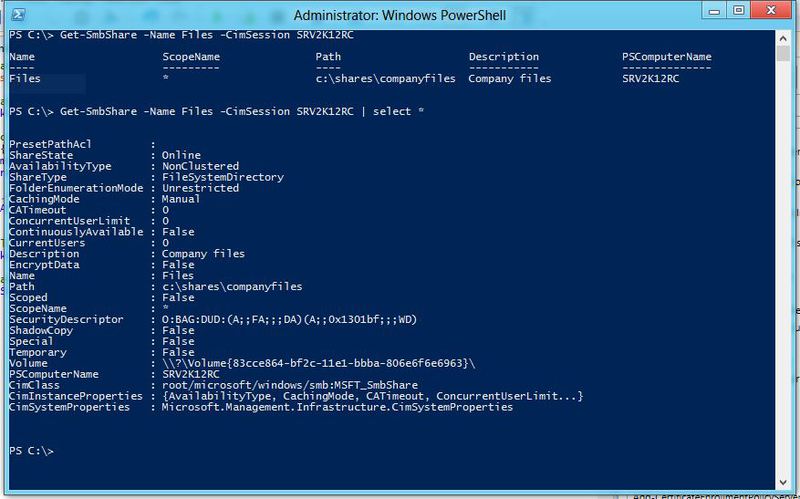

Получить информацию о папке можно в любое время, использовав команду Get-SMBShare, как вы можете видеть на рисунке 9. Можно сделать еще парочку вещей с нашими папками, например, зашифровать SMB соединение, какой режим перечисления (enumeration mode) и тип кеширования использовать для папки. Я собираюсь использовать Set-SMBShare, чтоб осуществить гибкую настройку для только что созданной папки. Посмотрим это на примере 7.

Пример 7: Гибкая настройка папки

Указанное выше применяется к одной единственной папке, но вы с легкостью можете использовать Get-SMBShare для извлечение всех папок и их последующей передачи в Set-SMBShare и применения изменений к ним всем:

Эта команда извлечет все папки (кроме административных папок) на компьютере SRV2K12RC и установим свойство EncryptData в значении True. Мне не хочется подтверждать каждое действие, поэтому переключатель Confirm установлен в значение False. Set-SMBshare не запишет ничего в конвейер, в том случае если вы не используете –Passthru. Как видите, я смог изменить все с помощью одной единственной команды.

Удаление сетевых папок

Напоследок удалим сетевую папку. Код в примере 8 полностью отключает совместный доступ к папке, которую я только что создал. Можно ли это сделать проще? Конечно, структура папок до сих пор на файловом сервере.

Пример 8: Удаляем сетевую папку

Сводим воедино

А теперь давайте сведем все в одном скрипте. Не вдаваясь с детали кода, отмечу, что команды могут быть запущены параллельно. Например, после создания папки, создаю сетевую папку и устанавливаю NTFS разрешения в то же время, см. пример 9.

Пример 9: Создаем сетевую папку и устанавливаем NTFS разрешения

Этот скрипт создает новую сетевую папку, присваивает разрешения пользователю или группе. Я могу запустить ее из-под Windows 8 или на файловом сервере Windows Server 2012, использовав следующую команду (которая должна быть введена в одну строчку):

Процесс займет пару секунд. Результаты на скриншоте ниже.

Нет ничего плохого в том, чтобы использовать обыкновенный графический интерфейс для того же самого. Однако если Вам нужны специализированные отчеты или же вы желаете автоматизировать этот процесс, PowerShell подойдет как нельзя лучше.

Разрешения для файлов и папок

Ниже, в таблице показано, какие особые разрешения входят в какие стандартные разрешения. Например, можно увидеть, что в стандартное разрешение «Полный доступ» входят все специальные разрешения, а в стандартное разрешение «Изменение» - все, кроме «Удаление подпапок и файлов», «Смена разрешений» и «Смена владельца».

В таблице также можно увидеть, что стандартные разрешения «Список содержимого папки» и «Чтение и выполнение» включают в себя одинаковый перечень особых разрешений. Тем не менее разница все-таки есть, а заключается она в том, что наследуются эти разрешения по разному. Так, разрешение «Список содержимого папки» наследуется только папками и отображается только при просмотре разрешений на доступ к папкам. Файлами это разрешение не наследуется.

Что касается разрешения «Чтение и выполнение», то оно наследуется как папками, так и файлами. Отображается оно также при просмотре разрешений на доступ как к папкам, так и к файлам.

В этой связи следует отметить, что пользователи, которым разрешен полный доступ к папке, могут удалять любые файлы в этой папке, независимо от установленных для них разрешений.

Назначение, просмотр и изменение разрешений производится на вкладке Безопасность диалогового окна Свойства . Чтобы его вызвать, необходимо нажать на файле или папке правой кнопкой мыши и в контекстном меню выбрать Свойства.

Также диалоговое окно Свойства можно вызвать нажав клавишу Alt на клавиатуре и сделать двойной щелчок левой кнопкой мыши по нужному файлу или папке.

В открывшемся диалоговом окне Свойства выбираем вкладку Безопасность .

На вкладке Безопасность можно увидеть, каким пользователям и группам доступ определен и какие им предоставлены разрешения. Информацию о дополнительных параметрах доступа (в том числе и о специальных разрешениях) можно получить, нажав кнопку Дополнительно .

Может так случиться, что вкладка Безопасность в окне Свойства у вас не отображается. Убедитесь, что файл или папка располагается на NTFS-разделе.

Стандартные разрешения

Разрешения для папок имеют ту особенность, что они определяют возможные действия как для самих папок, так и для содержащихся внутри них файлов и подпапок. Ниже в таблице показано, что это могут быть за разрешения.

Стандартные разрешения NTFS для папок:

также их свойства: имя владельца, разрешения и атрибуты

(такие как «только чтение», «скрытый», «архивный» и

и подпапки, а также изменять атрибуты папки и просматривать

нет доступа к самой папке. Кроме того разрешает те же

действия, что предусмотрены для разрешений «Чтение»

допускаются все действия, предусмотренные всеми

перечисленными выше разрешениями. Дополнительно позволя-

Разрешения для файлов имеют те же названия, но смысл их несколько отличается.

Стандартные разрешения NTFS для файлов:

допускаются все действия, предусмотренные всеми перечис-

ленными выше разрешениями. Дополнительно позволяется

Назначение разрешений для папок

Последовательность действий по назначению и изменению разрешений для папки повторяет вышеописанную последовательность для файлов. Однако есть небольшие дополнительные настройки, присущие только папкам, как контейнерам, вмещающим другие объекты. Для большей ясности приведено полное описание процедуры назначения разрешений для папки:

1 . Выбираем нужную папку и щелкаем по ней правой кнопкой мыши. Затем в контекстном меню выбираем Свойства , а в появившемся диалоговом окне переходим на вкладку Безопасность .

Далее смотрим на приведенный в верхней части вкладки список пользователей и групп пользователей, которым уже определены разрешения для данной папки. Вы можете либо выбрать пользователя и изменить установленные для него разрешения, либо добавить или полностью удалить пользователя (или группу пользователей). Для этого, соответственно, предназначены кнопки Добавить и Удалить . Эти действия аналогичны действиям при настройке разрешений для файлов. Единственное, что нужно отметить - список стандартных разрешений для папок несколько отличается от списка стандартных разрешений для файлов.

2 . Сам процесс задания разрешений производится следующим образом:

На вкладке Безопасность в области Группы или Пользователи выбираете имя пользователя или группы, а внизу, в области Разрешения , путем проставления флажков назначаете или запрещаете то или иное стандартное разрешение. Если вы хотите более детально назначить разрешения, в том числе и специальные, то необходимо нажать на кнопку Дополнительно на вкладке Безопасность .

Стоит только помнить, что разрешения папок передаются вложенным в них объектам - файлам и папкам. Как запретить наследование разрешений, сказано чуть ниже в этой статье.

Чтобы перейти к настройке специальных разрешений, так же, как и в случае с файлами, необходимо нажать на кнопку Дополнительно . Далее в появившемся диалоговом окне Дополнительные параметры безопасности вы увидите перечень элементов управления доступом к папке.

Чтобы изменить разрешения для какого-либо пользователя или группы, нажмите на кнопку Изменить разрешения.

Далее выделяем нужную нам запись, если кнопка Изменить не доступна, то вы не сможете изменить дополнительные разрешения, потому что в окне Элемент разрешения, элементы управления будут не активны, для того чтобы они стали активными нажимаем кнопку Отключение наследования.

В появившемся диалоговом окне Блокировать наследование нажимаем Преобразовать унаследованные разрешения в явные разрешения этого объекта.

После этого кнопка Изменить стала доступной.

Далее выделяем нужную нам запись и нажимаем кнопку Изменить , или делаем двойной щелчок левой кнопкой мыши по нужной нам записи, откроется окно Элемент разрешения, где элементы управления будут активны и в нем нажимаем Отображение дополнительных разрешений.

Теперь можно установить специальные разрешения для папки, а также указать область их действия.

Область действия специальных разрешений папки задается в раскрывающемся списке Применяется к. При этом возможны следующие варианты:

- Только для этой папки.

- Для этой папки, ее подпапок и файлов.

- Для этой папки и ее подпапок.

- Для этой папки и ее файлов.

- Только для подпапок и файлов.

- Только для подпапок.

- Только для файлов.

Если НЕ установить флажок Применять эти разрешения к объектам и контейнерам только внутри этого контейнера, то заданные вами разрешения будут распространяться не только на вложенные папки, но и на вложенные в них папки и так далее на все объекты, находящиеся ниже по дереву.

Примечание . Дерево папок (или дерево каталогов) - это образ, который обычно используют для визуального представления структуры папок. Именно в виде древовидной структуры отображаются папки в левой секции Проводника.

Если кнопки Изменить разрешения и Изменить не доступны, и элементы управления в окне Элемент разрешения не активны то также как в примере выше нажимаем кнопку Отключение наследования, в появившемся диалоговом окне Блокировать наследование нажимаем Преобразовать унаследованные разрешения в явные разрешения этого объекта. После этого кнопка Изменить будет доступна и элементы управления в окне Элемент разрешения станут активны, где вы и сможете установить дополнительные разрешения.

Если вы хотите добавить пользователя или группу пользователей и назначить им разрешения, нажмите кнопку Добавить .

Далее откроется окно Элемент разрешения, нажимаем Выберите субъект.

Далее в окне Выбор: "Пользователи" или "Группы" чтобы не вводить имена объектов вручную, воспользуемся поиском, для этого нажимаем кнопку Дополнительно .

В следующем окне нажимаем кнопку Поиск и внизу окна в результатах поиска выбираем пользователя или группу для которого нужно задать или изменить разрешения, нажимаем кнопку OK .

Еще раз нажимаем кнопку OK .

Далее в окне Элемент разрешения нажимаем Отображение дополнительных разрешений.

Теперь можно установить дополнительные разрешения для добавленного пользователя или группы.

Специальные разрешения

Если стандартные разрешения предназначены для общих случаев, для быстрого и удобного назначения прав доступа, то специализированные права доступа позволяют подойти к этому делу более ответственно.

При этом можно изменить стандартный набор разрешений так, как будет необходимо. Описание специализированных разрешений как для папок, так и для файлов показано в таблице ниже.

Специальные разрешения NTFS для файлов и папок:

файла или папки. Дополнительные атрибуты определяются

запрещает создание файлов в папке (применимо только к папкам).

Для файлов. Разрешение «Запись данных» позволяет или.

запрещает внесение изменений в файл и запись поверх

запрещает создание папок внутри папки (применимо только к папкам).

Для файлов. Разрешение «Дозапись данных» позволяет или

запрещает внесение данных в конец файла, но не изменение,

папки, как «Только чтение» и «Скрытый». При этом разрешение

«Запись атрибутов» не подразумевает права на создание или

удаление файлов или папок: разрешается только вносить

файла или папки. Дополнительные атрибуты определяются

программами и могут различаться для разных программ.

Разрешение «Запись дополнительных атрибутов» не

подразумевает права на создание или удаление файлов или

файла или папки отсутствует разрешение «Удаление», то объект

все же можно удалить при наличии разрешения «Удаление

или запрещает удаление подпапок и файлов внутри папки даже

папкой. Привилегия владельца состоит в том, что он всегда

может изменять разрешения на доступ к файлу или папке,

независимо от любых разрешений, защищающих этот файл

данное разрешение позволяет или запрещает ожидание

различными потоками файлов или папок и синхронизацию их

с другими потоками. Это разрешение применимо только к

программам, выполняемым в многопоточном режиме с

Читайте также: