Какие следы оставляет компьютер в интернете

Ваш цифровой след - это след данных, оставленный в результате любой вашей онлайн-активности. Все, чем вы делитесь или делаете в Интернете, от посещения веб-сайта до взаимодействия в социальных сетях, попадает в ваш цифровой след.

Хотя большая часть информации, хранящейся в вашем цифровом отпечатке, является результатом добровольной онлайн-активности, такой как отправка электронной почты или отправка контактной формы, она также включает менее очевидную информацию, о которой вы можете не знать, например, веб-сайт, который отслеживает и хранит ваши персональные данные или устанавливает файлы cookie на вашем устройстве без вашего ведома.

Чем больше вы пользуетесь Интернетом, тем больше увеличивается ваш цифровой след, а вместе с ним и связанные с ним риски безопасности. Ваш цифровой след может быть использован для отслеживания вашей активности в Интернете и создания вашего подробного онлайн-портрета, который может представлять серьезную угрозу безопасности, если попадет в чужие руки.

Читайте данную статью дальше, чтобы узнать, как именно работает ваш цифровой след и какие шаги вы можете предпринять для управления им.

Работа из дома: опасно ли использовать корпоративные компьютеры в личных целях?

Работа из дома означает, что многие используют корпоративные компьютеры и телефоны в личных целях. Однако рабочие устройства могут быть не такими надежными, как кажется. У людей, использующих корпоративные компьютеры и телефоны в личных целях, нередко возникает вопрос: может ли работодатель видеть, какие веб-сайты я посещаю через домашнюю сеть Wi-Fi или находясь дома?

Теоретически работодатели могут установить программное обеспечение для отслеживания действий сотрудников на рабочих ноутбуках или компьютерах. В самых строгих компаниях такое программное обеспечение может даже включать кейлоггеры, отслеживающие все, что вводится с клавиатуры, и инструменты для снятия скриншотов, используемые для контроля производительности сотрудников.

На практике степень строгости работодателя зависит от двух факторов:

- Размер компании: у более крупных организаций имеется больше ресурсов для такого рода мониторинга.

- Тип информации, с которой сотрудники работают в рамках должностных полномочий. Если сотрудник обрабатывает конфиденциальные данные, например, медицинские карты, финансовую информацию или государственные контракты, гораздо более вероятно, что работодатель будет внимательно следить за его работой.

Даже если отслеживания каждого вашего шага в интернете не происходит, работодатели могут просматривать открываемые вами файлы, посещаемые веб-сайты и отправленные электронные письма. Когда вопрос касается конфиденциальности в интернете, рекомендуется исходить из того, что рабочий компьютер находится под наблюдением, и действовать соответствующим образом.

7. Удалите старые аккаунты

Нередко бывает, что у вас есть несколько онлайн-аккаунтов, к которым вы не подключались годами. Один из самых простых способов уменьшить свой цифровой след - удалить старые учетные записи, которыми вы больше не пользуетесь, или подписки на новостные рассылки, которые вы не читаете. Хотя вы можете подумать, что эти неактивные учетные записи безвредны, их удаление снижает риск раскрытия ваших данных в будущем.

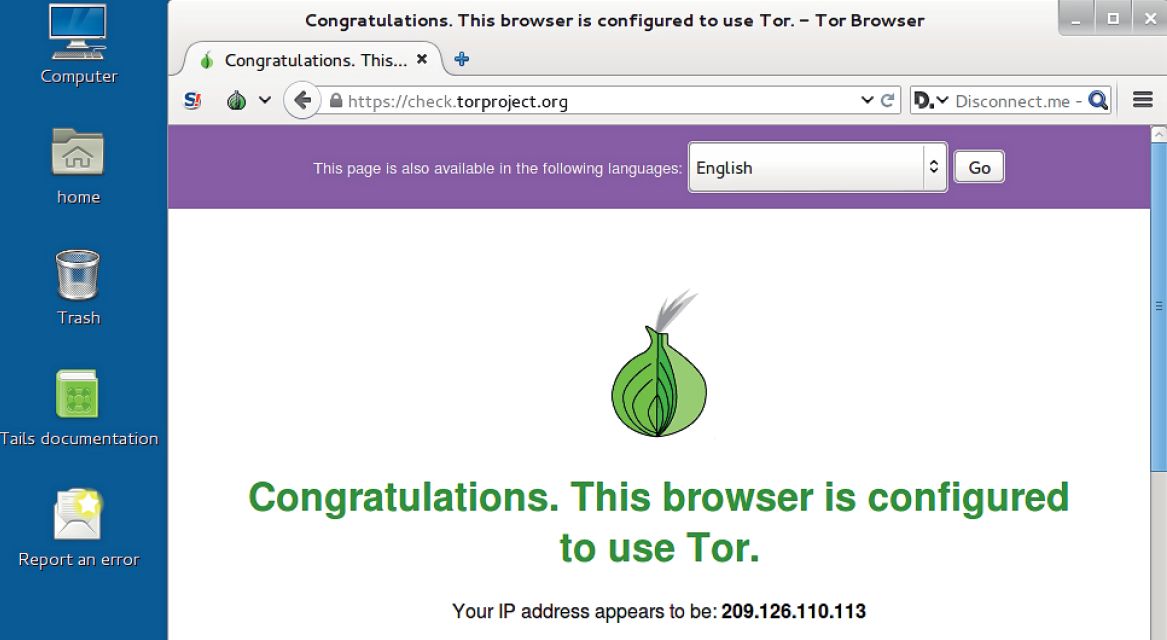

Работа в конфиденциальной ОС

Благодаря встроенному браузеру Tor система Tails отлично подходит для анонимного интернет-серфинга

Самую полноценную защиту обеспечивает особая, изолированная от Windows операционная система. С версией Linux Tails, нацеленной на конфиденциальность, безопасность и анонимность, вы сможете спокойно перемещаться по Всемирной паутине. При этом усиленная Linux на базе Debian запускается в качестве самостоятельной системы, благодаря чему потенциальные вирусы не смогут проскользнуть в Windows.

Каждый шаг в интернете оставляет след. С годами собирается длинный шлейф персональных данных. Они доступны посторонним лицам, которые наверняка постараются извлечь максимальную выгоду из вашей информации.

Как показала недавняя утечка данных по всем машинам «Ситимобила», людей эффективно отслеживают даже по анонимизированным дата-сетам. Если совместить друг с другом несколько анонимных баз данных, то можно надёжно установить личность конкретного человека.

С этим сложно бороться, но можно. Например, попытаемся удалить массивы данных, которые накопились в различных интернет-сервисах. Зачистим свою интернет-историю по полной программе.

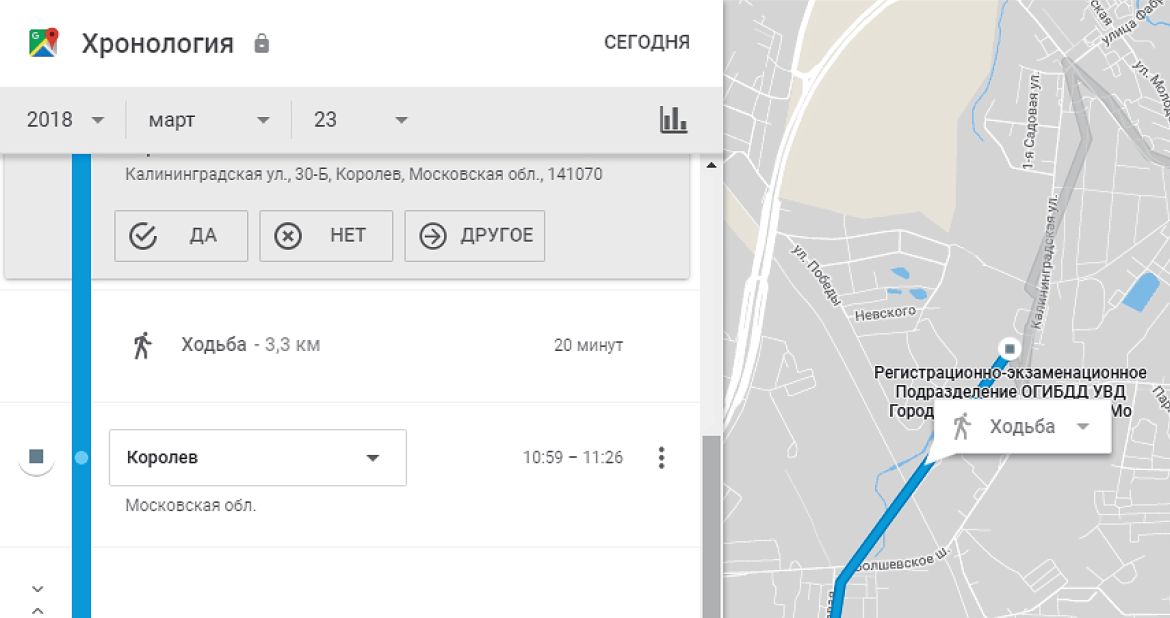

Продвинутая система сбора данных и аналитики Google

Система сбора данных и аналитики Google считается одной из самых продвинутых в мире. У видеосервиса, почтового и картографического сервисов Google более 1 млрд пользователей (у каждого из них). Компания использует повсеместную распространённость своих продуктов для отслеживания поведения пользователей в онлайне и в реальной жизни, чтобы впоследствии таргетировать их платной рекламой. От точности таргетирования и обширности собираемых данных напрямую зависят доходы Google.

Cпециалисты из организации Digital Content Next и Университета Вандербильта опубликовали результаты исследования Google Data Collection с некоторыми фактами, которые говорят о тотальном наблюдении за людьми со стороны Google:

- Смартфон Android с активным браузером Chrome в фоне передаёт информацию о местоположении в Google 340 раз в течение 24-часового периода, то есть производится в среднем 14 передач данных в час. На самом деле, информация о местоположении составляет 35% всех образцов данных, отправленных в Google.

- Google может связывать анонимные данные, собранные пассивными средствами, с личной информацией пользователя. Google устанавливает такую связь главным образом через рекламные системы, многие из которых сама и контролирует. Рекламные ID, которые соответствуют «анонимным пользователям» собирают данные об активности в приложениях и посещениях сторонних веб-страниц. Их можно связать с реальными пользователями Google путём передачи серверам Google идентификационной информации на уровне устройства Android.

- Куки Doubleclick, которые отслеживают активность пользователя на сторонних веб-страницах — ещё один пример «анонимного» идентификатора, который Google может связать с аккаунтом Google. Связь устанавливается, если пользователь обращается к приложению Google в том же браузере, в котором ранее открывал стороннюю веб-страницу.

- Бóльшая часть сбора данных Google происходит в то время, когда пользователь не взаимодействует напрямую с каким-либо из продуктов Google. Масштабы сбора весьма значительны. При этом смартфон Android — возможно, самый популярный персональный гаджет в мире. Его круглосуточно носят с собой 2 миллиарда человек.

Данные об онлайн-покупках

Защита цифрового следа

Поскольку работодатели, университеты и другие лица могут проверить ваши данные в интернете, рекомендуется с внимательностью относиться к цифровому следу. Ниже приведены рекомендации по защите личных данных и управлению репутацией в сети.

Используйте поисковые системы для проверки своего цифрового следа

Введите свое имя в поисковую систему. Укажите имя и фамилию, используйте все варианты написания. Если вы меняли имя, выполните поиск как текущего, так и прежнего имени. Просмотр результатов поиска даст вам представление об общедоступной информации о вас. Если какой-либо из результатов поиска показывает вас не в лучшем свете, можно связаться с администраторами сайта и узнать, могут ли они удалить эту информацию. Настройка оповещений Google – один из способов отслеживать информацию по вашему имени.

Уменьшите количество источников информации, в которых упоминается ваше имя

Ограничьте объем предоставляемых данных

Каждый раз при предоставлении личной информации вы расширяете свой цифровой след, а также увеличиваете вероятность того, что компания, хранящая ваши данные, воспользуется ими не по назначению или подвергнется взлому, в результате чего ваши данные могут попасть злоумышленникам. Поэтому прежде чем заполнять форму, подумайте, стоит ли это делать. Есть ли другие способы получить информацию или услугу без предоставления личных данных?

Проверьте параметры конфиденциальности

Параметры конфиденциальности в социальных сетях позволяют контролировать, кто видит ваши публикации. Проверьте, настроены ли эти параметры на комфортном для вас уровне. Например, Facebook позволяет ограничивать видимость публикаций для друзей и создавать специальные списки тех, кто может видеть определенные публикации. Однако не забывайте, что параметры конфиденциальности защищают вас только в конкретной социальной сети.

Избегайте раскрытия излишней информации в социальных сетях

Социальные сети позволяют легко общаться с людьми, однако провоцируют на раскрытие излишней информации. Подумайте, стоит ли указывать свое местоположение, раскрывать планы поездок или другую личную информацию. Не указывайте номер телефона и адрес электронной почты в разделе «Информация» в социальных сетях. Также не рекомендуется ставить лайки вашему банку, компании, предоставляющей медицинские услуги, аптеке и прочим организациям, поскольку это может указать киберпреступникам на ваши важные учетные записи.

Избегайте незащищенных веб-сайтов

Не указывайте личные данные при использовании публичных сетей Wi-Fi

Публичная сеть Wi-Fi менее безопасна, чем ваша личная сеть: неизвестно, кто ее настраивал и кто может иметь к ней доступ. Избегайте предоставления личной информации при использовании публичных сетей Wi-Fi.

Удаляйте старые учетные записи

Один из способов уменьшить свой цифровой след – удалить старые учетные записи, например, неиспользуемые профили в социальных сетях и подписки на не интересующие вас информационные рассылки. Удаление неиспользуемых учетных записей снижает вероятность утечки данных.

Создавайте надежные пароли и используйте менеджер паролей

Надежный пароль помогает обеспечить безопасность в интернете. Надежный пароль является длинным – состоит не менее чем из 12 символов, а в идеале больше, и содержит сочетание заглавных и строчных букв, символов и цифр. Чем сложнее ваш пароль, тем сложнее его взломать. Использование менеджера паролей позволяет создавать, хранить и управлять всеми паролями с помощью единой защищенной учетной записи. Пароли необходимо хранить в секрете, никому не сообщать и нигде не записывать. Рекомендуется не использовать один пароль для всех учетных записей, а также регулярно менять пароли.

Сохраняйте конфиденциальность медицинских документов

Соблюдайте правила защиты данных и регулярно проверяйте свои медицинские документы. Похитители личных данных нацелены на медицинскую и финансовую информацию. Если преступники используют вашу личную информацию для получения медицинских услуг от вашего имени, их медицинские документы могут объединиться с вашими.

Не выполняйте авторизацию через Facebook

Поддерживайте актуальность программного обеспечения

Устаревшее программное обеспечение может содержать множество цифровых следов. Если не установить последние обновления, киберпреступники могут получить доступ к этой информации. Используя уязвимости в программном обеспечении, они могут с легкостью получить доступ к устройствам и данным. Регулярное обновление программного обеспечения позволяет предотвратить это, поскольку устаревшее программное обеспечение является более уязвимым для атак злоумышленников.

Настройте использование мобильного устройства

Установите пароль для мобильного устройства, чтобы в случае утери никто, кроме вас, не мог получить к нему доступ. При установке приложений ознакомьтесь с пользовательским соглашением. Для многих приложений в нем описано, какую информацию оно собирает и для чего она может использоваться. Приложения могут собирать личные данные, такие как электронная почта, местоположение и действия в интернете. Прежде чем использовать приложение, убедитесь, что вас устраивает, какую информацию оно собирает.

Оценивайте материалы перед публикацией

На основе ваших публикаций и комментариев в интернете, а также по отзывам других людей формируется мнение о вас. Некоторые аспекты вашего цифрового следа, например, загруженные фотографии, комментарии в блогах, видео на YouTube и публикации в Facebook, могут показать вас совсем не с той стороны, с которой вы бы хотели. Создавайте положительный цифровой след, публикуя только то, что создает вам желаемый образ.

В случае взлома примите немедленные меры

Если вы предполагаете, что ваши данные могли быть скомпрометированы в результате взлома, немедленно примите меры. Если речь идет о финансовых потерях, сообщите о нарушении в банк или компанию, выпустившую кредитную карту. Измените все пароли, которые могли быть раскрыты. Если скомпрометированный пароль использовался для других учетных записей, измените его везде.

Используйте VPN

Статьи по теме:

Финансовые данные

- Использование приложения мобильного банкинга

- Покупка или продажа акций

- Получение новой банковской карты

- Использование платежных приложений, таких как Venmo или Apple Pay

Что такое цифровой след?

Каждый раз при использовании интернета вы оставляете за собой информационный след, называемый цифровым следом. Расширению цифрового следа способствуют публикации в социальных сетях, подписки на информационные рассылки, оставленные отзывы и покупки в интернете.

Процесс расширения цифрового следа не всегда очевиден, например, веб-сайты могут отслеживать активность, устанавливая файлы cookie на ваше устройство, а приложения могут считывать данные без вашего ведома. Как только вы предоставляете организации доступ к вашей информации, она сможет продавать или передавать ее третьим лицам. В худшем случае ваши личные данные могут быть скомпрометированы в результате утечки.

Применительно к цифровым следам часто используются термины «активный» и «пассивный».

Файлы

Удаление старых файлов в облаке — это не столько защита от утечки информации или какого-то шпионажа, сколько поддержание порядка и экономия средств в случае использования платного облачного хранилища. Облачному сервису такие действия наносят прямые убытки. Поэтому нет ничего удивительного, что в некоторых сервисах нет штатной функции автоматического удаления старых (или ненужных) файлов. Хотя есть несколько трюков, которые вы можете попробовать.

В Dropbox можно щёлкнуть рядом с заголовком столбца и выбрать параметр сортировки «Дата изменения», чтобы увидеть самые старые файлы, которые вы не редактировали в течение длительного времени. Это относится к файлам только в конкретной в папке. Если есть папки с временными и менее важными файлами, можно быстро просмотреть и удалить самые старые файлы, отсортировав их по дате изменения.

В OneDrive и iCloud тоже есть похожие опции с сортировкой по дате последнего изменения. Эти ручные операции не так удобны, как автоматические инструменты, но даже если просто запускать их раз в пару месяцев, то можно удалить множество файлов, которые больше не нужны.

Активные цифровые следы

Активный цифровой след относится к любому случаю, когда вы намеренно делились информацией о себе в Интернете. Примеры активных цифровых следов:

Активный против пассивного: В чем разница?

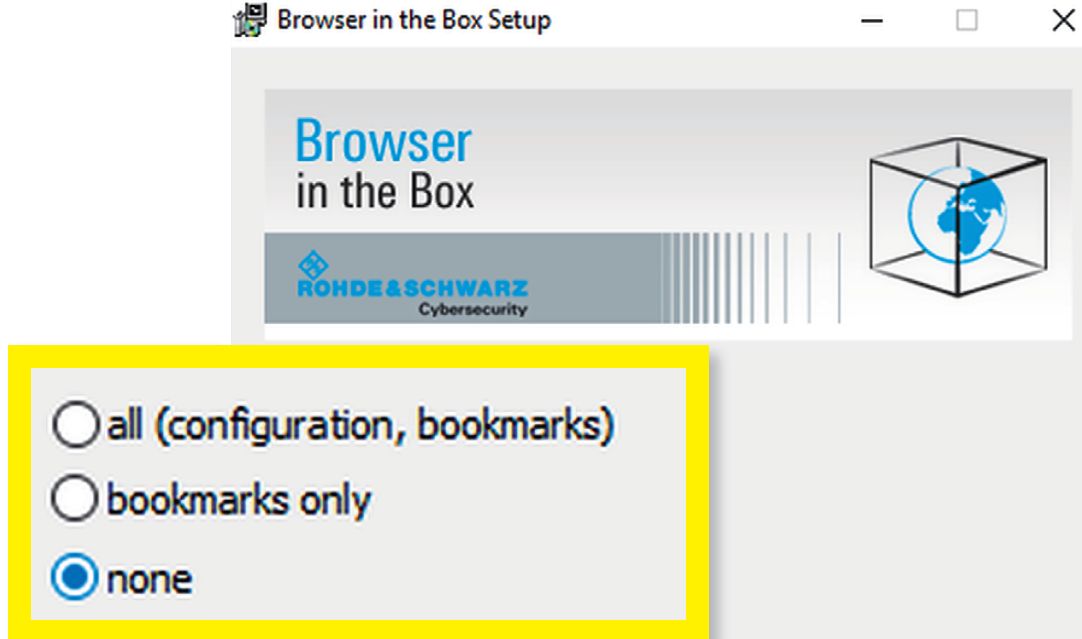

Блокировка слежки онлайн-активности в браузере

Прежде чем использовать браузер BitBox полностью отключите сохранение данных

В дополнение к защите, предоставляемой браузером, рекомендуется использование анонимного DNS-сервера Quad9. В этом случае такая информация, как адресные запросы и то, под каким IP осуществлялся вход на определенные адреса, проходит через сервер абсолютно анонимно. Чтобы иметь возможность работать через него, зайдите в Windows в «Панель управления | Сеть и Интернет | Центр управления сетями и общим доступом | Изменение параметров адаптера | Протокол Интернета версии 4». Здесь для DNS-сервера внесите адрес «9.9.9.9» и подтвердите изменения нажатием на «ОК».

Проблемы в данном случае может создать лишь новая уязвимость Meltdown. Через нее злоумышленники способны получить доступ к памяти хост-компьютера несмотря на вашу работу через виртуальный браузер. Впрочем, для Windows уже существует патч, который следует немедленно установить, пока ничего не случилось.

Как защитить ваш цифровой след

После того, как информация была опубликована в Интернете, ее может быть трудно (скорее всего, даже невозможно) удалить, поэтому крайне важно проявлять должную осмотрительность в управлении и защите вашего цифрового следа.

Потенциальные работодатели, коллеги и университеты могут найти вас в любое время, а это означает, что данные, связанные с вашим цифровым следом, потенциально могут быть видны практически любому. Кибер-преступники также не дремлют и постоянно ищут уязвимые данные для использования в своих вредоносных целях. Чтобы обеспечить защиту ваших персональных данных, воспользуйтесь приведенными ниже советами, чтобы получить больший контроль над своим цифровым следом.

Один день из жизни типичного пользователя Google

Вот как Google отслеживает активность людей через разные сервисы своей интернет-империи (из отчёта Google Data Collection):

Данные при онлайн-чтении и просмотре новостей

Как вы можете видеть, существует бесчисленное множество онлайн-действий, которые могут повлиять на ваш цифровой след, и важно понимать, что все, что вы делаете или чем делитесь в Интернете, можно отследить.

Маскировка местоположения

Чтобы во время прогулки по Сети оставаться полностью анонимным, необходимо пользоваться VPN (Virtual Private Network). В этом случае ваши веб-данные будут передаваться в зашифрованном виде на сервер, служащий шлюзом. Даже ваш провайдер не сможет отследить, на каких сайтах вы бывали. Ваша безопасность и анонимность, однако, зависят исключительно от поставщика услуг VPN. Хорошую славу, к примеру, заслужил сервис Proton VPN, серверы которого располагаются в Швейцарии. Его преимущество заключается в том, что он по закону обязан не сохранять никакой информации о подключениях. И кстати, большинство функций — бесплатные.

Под Windows сервис предлагает собственное ПО, позволяющее вам выбрать отдельные шлюзы. В то же время на смартфоне ваши веб-данные защищены с помощью приложения ProtonVPN (дополнительную информацию см. в разделе «Герметизация мобильных устройств»). Дополнительными функциями безопасности оснащено приложение ProtonVPN Plus, которое обойдется вам в восемь евро (около 600 рублей) в месяц. За эти деньги ваша информация будет направляться в Интернет через специальный сервер, особым образом защищенный от хакерских атак. Кроме того, в этом случае используется не одна VPN, а две последовательно подключенных сети. При желании услуги сервиса можно оплатить биткоинами — абсолютно анонимно.

Пассивный цифровой след

Пассивный цифровой след создается, когда информация о пользователе собирается без его ведома. Это происходит, например, когда на веб-сайте собирается информация о том, сколько раз пользователи посещали сайт, откуда эти пользователи и их IP-адреса. Это скрытый процесс, о котором пользователи могут не догадываться. Другим примером использования пассивного следа является анализ рекламодателями ваших лайков, репостов и комментариев в социальных сетях с целью последующего профилирования и отображения вам определенного контента.

Примеры цифрового следа

Цифровой след пользователя интернета может включать сотни составляющих. Ниже описаны лишь некоторые действия, увеличивающие цифровой след.

Онлайн покупки

Интернет-банкинг

Социальные медиа

Чтение новостей

Здоровье и фитнесс

11. Используйте антивирусное программное обеспечение или VPN

Использование виртуальной частной сети (VPN) – это разумный шаг в обеспечении безопасности вашего цифрового присутствия и безопасного просмотра веб-страниц. Приватный VPN работает так, чтобы скрывать ваш реальный IP-адрес и позволять вам получать доступ к Интернет-контенту в конфиденциальном режиме. Надежный VPN сохранит ваши данные в надежном зашифрованном виде и предотвратит отслеживание или сбор ваших данных в Интернете.

В современную цифровую эпоху безопасность данных приобретает все большее значение, особенно в условиях продолжающегося роста уровня кибер-преступности. Осведомленность о типах данных, которыми мы делимся, и о том, где мы ими делимся, является важным первым шагом к лучшему управлению вашим цифровым следом и обеспечению безопасности вас и ваших личных данных. Для дальнейшего повышения уровня вашей безопасности рассмотрите возможность внедрения и использования кроссплатформенной антивирусной программы, которая обеспечивает защиту всех ваших устройств.

Цифровой след, иногда называемый цифровой тенью или электронным следом – это данные, которые вы оставляете при использовании интернета. Эти данные включают посещаемые веб-сайты, отправляемые электронные письма и информацию, указываемую в онлайн-формах. Цифровой след можно использовать для отслеживания действий человека и его устройств в интернете. Пользователи интернета активно или пассивно создают собственный цифровой след.

Конфиденциальность в сети: 18 советов по безопасности

1. Не храните личные файлы на рабочем ноутбуке или телефоне

Удобно завести личную папку, содержащую фотографии и документы, например, налоговые декларации, на рабочем столе, но важно помнить, что рабочее устройство не является вашей собственностью – оно принадлежит компании. К этим файлам могут получить доступ не только ИТ-специалисты, но и другие сотрудники. Кроме того, некоторые компании используют инструменты безопасности, которые начинают стирать файлы при обнаружении взлома. Если компьютер заражен вредоносными программами, при устранении проблем в рамках предпринятых мер безопасности могут быть удалены также личные файлы. Вместо этого для хранения личных данных лучше использовать USB-накопитель и носить его на связке ключей.

2. Не сохраняйте личные пароли в хранилище ключей рабочего устройства

Многие используют нерабочие учетные записи с рабочих компьютеров. Однако существует риск, что личные данные станут доступны ИТ-команде. Даже зашифрованные транзакции не являются полностью защищенными. Обладая соответствующими знаниями и инструментами, злоумышленники могут получить доступ к личным данным.

3. Избегайте категоричных высказываний в чатах компании

4. Предположим, ваш интернет-трафик отслеживается

Многие работодатели отслеживают интернет-трафик сотрудников. Даже если работодатель не уделяет пристального внимания тому, какие веб-страницы посещают сотрудники, рекомендуется избегать определенных личных дел, например, выполнение второй работы, на корпоративном компьютере. Относитесь к рабочему компьютеру как к заимствованному. По сути, так оно и есть. Спросите себя, понравится ли работодателю просматриваемый вами контент. Если ответ отрицательный, не используйте для этого оборудование компании.

5. Будьте осторожны при использовании компьютера в общественных местах

При удаленной работе может возникнуть соблазн взять ноутбук и подключиться к бесплатному общедоступному Wi-Fi. Однако места, предлагающие бесплатный Wi-Fi, например, ближайшие кафе, могут быть источником мошеннических атак. Это связано с тем, что киберпреступники могут создавать поддельные сети, выглядящие как настоящими, но не являющиеся таковыми. Чтобы обеспечить конфиденциальность при работе в общедоступном Wi-Fi, рекомендуется использовать VPN и следовать советам по безопасности.

6. Проверьте, какое программное обеспечение для мониторинга запущено на вашем компьютере

7. Не предоставляйте коллегам не из ИТ-отдела удаленный доступ к рабочему компьютеру

Программное обеспечение для удаленного доступа позволяет контролировать ваш компьютер и часто используется сотрудниками ИТ-отдела при предоставлении ИТ-поддержки. Не позволяйте другим сотрудникам, не относящимся к ИТ-отделу, управлять вашим устройством.

8. Используйте антивирусные программы

Защитите свое устройство и системы работодателя от вредоносных программ с помощью надежного антивирусного решения. Комплексное решение в области кибербезопасности, такое как Kaspersky Total Security, обеспечивает всестороннее обнаружение угроз и защиту от вредоносных программ.

9. Убедитесь, что ваша система и программы обновлены

Использование последних версий программ и операционной системы способствует повышению безопасности. Включите автоматические обновления, чтобы защитить системы.

10. Обращайте внимание на Wi-Fi и безопасность сети

Шифрование сети повышает безопасность Wi-Fi. Хорошо, если для входа в вашу сеть Wi-Fi требуется пароль. Если нет, измените это в параметрах маршрутизатора. Пароли, используемые по умолчанию для доступа к параметрам маршрутизатора, могут оказаться слабым звеном в безопасности Wi-Fi и сети. Смените пароль маршрутизатора, если вы никогда не делали этого раньше. Злоумышленники могут получить доступ к устройствам через маршрутизатор.

11. Используйте VPN для обеспечения конфиденциальности в сети

Если вы используете компьютер для удаленной работы, включите VPN, например, Kaspersky Secure Connection, для шифрования данных и защиты их от посторонних. При использовании VPN вся интернет-активность будет зашифрована. Единственное, что увидит работодатель – это IP-адрес VPN-сервера и непонятные неподдающиеся взлому данные. Однако имейте в виду следующие аспекты:

Если уже используется VPN, установленная работодателем:

- Использование корпоративного VPN означает, что весь трафик с вашего рабочего устройства расшифровывается на серверах компании, и все посещенные веб-сайты может видеть работодатель.

- Однако работодатель не может получить доступ к вашей локальной домашней сети. Информация о посещении сайтов с других устройств работодателю недоступна.

12. Избегайте излишней демонстрации экрана

Во время онлайн-встреч будьте внимательны при демонстрации экрана. По возможности не оставляйте открытыми окна, которые вы не хотите показывать. Вы можете случайно показать контент, не предназначенный для посторонних. То же самое относится к веб-камерам, когда риску подвергается конфиденциальность членов семьи, находящихся поблизости.

13. Будьте осторожны с публикациями в социальных сетях

Размещение избыточной информации в социальных сетях может облегчить киберпреступникам сбор информации о вас. Чтобы обеспечить максимальную конфиденциальность в сети, рекомендуется:

14. Используйте надежные пароли

Надежный пароль – это пароль, который сложно подобрать. Он должен состоять из заглавных и строчных букв, цифр и символов. Не следует использовать один и тот же пароль для нескольких учетных записей. Рекомендуется регулярно менять пароли. Для этого используется Диспетчер паролей.

15. Защитите мобильные устройства

Самое основное – используйте пароль для доступа к вашему телефону, который нелегко подобрать. Кроме того, загружайте приложения и игры только из официальных магазинов приложений. Не прибегайте к взлому или рутингу телефона – это позволит злоумышленникам перезаписать ваши настройки и установить вредоносные программы. Рассмотрите возможность установки приложения, позволяющего удаленно удалить все данные на телефоне, в случае его кражи. Всегда используйте последние обновления программного обеспечения и будьте осторожны при переходе по ссылкам в интернете, также как на ноутбуке или компьютере.

16. Не забывайте о разрешениях приложений

Приложение, требующее доступ к камере, микрофону, геолокации, календарю, контактам и учетным записям в социальных сетях, несет потенциальную угрозу конфиденциальности в сети. Также рассмотрите возможность удаления неиспользуемых данных, программ и учетных записей. Чем больше запущено программ и приложений, тем больше вероятность взлома одного из них.

17. Будьте внимательны к фишинговым атакам

18. По возможности используйте двухфакторную аутентификацию

Это повысит вашу безопасность в сети, поскольку помимо пароля используются дополнительные способы подтверждения личности: отправляемый на телефон SMS-код, отпечаток пальца или электронный ключ, подключаемый по USB.

С начала пандемии мы все стали проводить больше времени в интернете. Когда речь идет о конфиденциальности в сети, следует проявлять бдительность. Программа Kaspersky Privacy Checker является полезным инструментом проверки параметров конфиденциальности для различных платформ и устройств. Передовые методы кибербезопасности позволят вам обеспечить конфиденциальность как на устройстве, так и в сети.

Статьи по теме:

Данные о состоянии здоровья и физической форме

Конфиденциальность прежде всего: как сохранить конфиденциальность в сети при совпадении деловых и личных целей

Опасно ли использовать корпоративные компьютеры в личных целях? Как сохранить конфиденциальность в интернете при использовании корпоративных компьютеров в личных целях.

Благодаря правильным инструментам и настройкам ваше пребывание в Сети будет анонимным, безопасным и защищенным от вирусов. Мы покажем, как сделать свой ПК максимально надежным.

Высокой степени анонимности можно достичь благодаря использованию правильных приложений, идеальных настроек и продуманному выбору веб-служб. Мы расскажем, как это сделать на своем компьютере и обезопасить домашнюю сеть, не лишая себя комфорта.

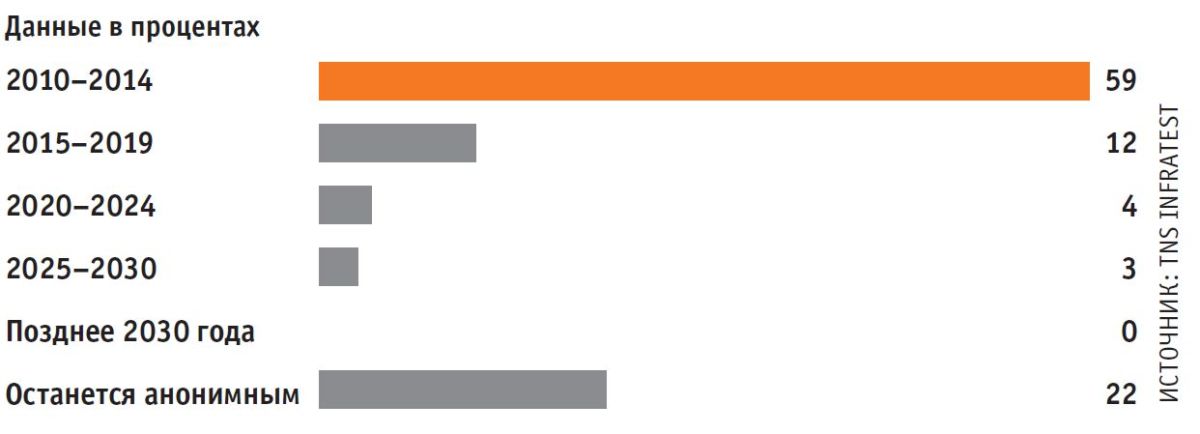

Согласно опросу компании TNS-Infratest, большинство экспертов убеждены, что в настоящий момент анонимное использование Интернета невозможно. В определенной степени эти специалисты правы — так, все провайдеры в США хранят пользовательские данные своих клиентов и анализируют их. Даже в России провайдеры регистрируют подобную информацию, однако без последующей обработки. И все же экспертам не стоит верить безоговорочно

Компания TNS Infratest узнала мнение экспертов в сфере Интернета о том, когда закончилась или закончится эра анонимного серфинга

Анонимность нужна не только для того, чтобы сделать ваши тени в Интернете более прозрачными — в первую очередь она максимально защитит вас от вирусов и вредоносного ПО. Используя инструменты, описанные в этой статье, вы зашифруете свое пребывание в Сети, изолируете свою систему от внешних угроз и тем самым в будущем будете уверены, что ваши действия не отслеживаются, а вы находитесь в полной безопасности.

Социальные медиа

Затем приступаем к удалению старых записей.

Два лучших инструментов для автоматического удаления — TweetDelete и Tweet Deleter, у которых похожи не только названия, но и принцип работы. Они автоматически стирают твиты, как только после их публикации проходит заданный срок. Tweet Deleter даёт немного больше контроля над тем, какие твиты удалять, зато в TweetDelete больше функций доступны бесплатно.

Удаление твитов можно запустить однократно или запустить в постоянную работу, как демона в Linux (например, очистка архива от устаревших твитов раз в неделю).

3. Очистите свой цифровой след

Вполне возможно, существуют веб-сайты с общедоступной информацией о вас, которой вы предпочли бы не делиться, например, веб-сайт по покупке-продаже недвижимости или портал с «белыми страницами». Эти типы веб-сайтов часто содержат вашу личную информацию, такую как ваш домашний адрес, возраст или номер телефона. Чтобы оставаться в безопасности, вы можете связаться с этими сайтами и запросить удаление информации о вас.

Почему важны цифровые следы?

Цифровые следы важны по следующим причинам:

Поэтому стоит задуматься о том, что ваш цифровой след говорит о вас. Многие пытаются управлять своим цифровым следом, с осторожностью выполняя действия в сети и в первую очередь контролируя потенциально собираемые данные.

Почта

В наше время почтовые сервисы предлагают большой объём облачного хранилища — совершенно бесплатно. Конечно, они делают это не просто так, а чтобы накопить как можно больше пользовательских данных для дата-майнинга, анализа и профилирования. В конце концов, это позволяет более эффективно использовать аудиторию сервиса в качестве рекламной аудитории, на которой генерируется основная прибыль интернет-компаний.

Конкретная процедура очистки архива зависит от клиента и сервиса. В случае Gmail нет автоматического способа стирать старые письма, поэтому нужно регулярно проводить такую очистку вручную. Это делается с помощью поискового запроса older_than: с указанием нужного периода времени. Например, запрос older_than:1y выводит все электронные письма старше года, а older_than:6m — электронные письма старше 6 месяцев.

Чтобы не стирать абсолютно всё, есть возможность объединить запрос с другими поисковыми терминами. Например, запрос older_than:1y is:important выведёт все письма старше года, которые Gmail отметил как «низкоприоритетные». Полный список поисковых операторов Gmail см. здесь.

Автоматическое удаление всех полученных писем с почтового сервера Gmail в почтовом клиента The Bat!

5. Просмотрите свои настройки конфиденциальности в Интернете

Любые ваши онлайн-аккаунты, в основном на платформах социальных сетей, предоставляют настройки конфиденциальности, позволяющие контролировать, какой объем ваших данных публикуется публично. Потратьте некоторое время, чтобы просмотреть эти настройки и убедиться, что ваш аккаунт и публикуемая в нем информация должным образом защищена.

Что такое цифровой след? Как защитить его от злоумышленников

Цифровой след – это данные, которые вы оставляете при использовании интернета. В статье приведены примеры цифровых следов, активные и пассивные цифровые следы и способы защиты вашего цифрового следа.

С начала 2020 года во всем мире произошел существенный сдвиг в направлении работы из дома. Результатом этого стало совместное использование личных и рабочих устройств, что, в свою очередь, привело к возникновению проблем с конфиденциальностью и безопасностью при работе в интернете.

6. Не обменивайтесь персональными данными в публичной Wi-Fi сети

Общедоступные публичные сети Wi-Fi менее безопасны, чем ваши личные домашние сети, и вы никогда не знаете, кто ими управляет или кто может контролировать их. Хорошее правило состоит в том, чтобы избегать обмена любыми личными данными при подключении к общедоступной сети Wi-Fi, особенно своими банковскими реквизитами.

2. Ограничьте объем данных, которыми вы делитесь с другими людьми

Лучший способ управлять своим цифровым следом и обезопасить его – это быть более бдительным в отношении того, каким объемом данных вы делитесь в Интернете. Более критично взгляните на любой веб-сайт, с которым вы планируете поделиться своей информацией, и определите, стоит ли предоставлять ему свои данные.

4. Избегайте небезопасных веб-сайтов

Примеры цифровых следов

Ваш цифровой след может расти различными способами. Там могут быть сотни, если не тысячи фрагментов данных, которые вносят свой вклад в формирование вашего цифрового следа. Вот несколько примеров онлайн-действий, которые увеличивают размер вашего цифрового следа.

Активный цифровой след

Угрозы безопасности при использовании личных компьютеров для работы

Помимо угроз безопасности, связанных с использованием рабочих устройств в личных целях, существуют также угрозы безопасности, связанные с использованием личных устройств для работы. По мере того, как работодатели внедряют политики использования личных устройств, эти риски возрастают. При использовании сотрудниками собственных устройств появляется множество различных точек входа в системы компании.

Существуют следующие проблемы безопасности:

- Удаленный доступ к системам организации через устройства, которые она не контролируют, увеличивает риск того, что информация компании может быть скопирована, изменена, передана конкурентам или просто обнародована.

- Компьютер сотрудника, работающего из дома, может иметь доступ к сети и коммуникациям компании или клиента, что может привести к непреднамеренному нарушению системы защиты данных. При работе на личном компьютере недавно загруженное или активное приложение социальной сети могло получить доступ к базе данных рабочих контактов, а затем распространило идентификационные данные клиентов без их согласия.

- Если сотрудники работают в общественных местах и отправляют файлы по незащищенным сетям Wi-Fi, есть риск раскрытия конфиденциальной информации злоумышленникам, ищущим доступ к критически важным системам компании.

- Работающие из дома сотрудники, использующие собственные компьютеры, могут не осознавать рисков и устанавливать приложения из небезопасных источников. Это повышает уязвимость файлов компании для атак со стороны вредоносных программ. Даже отсутствие установленных обновлений (исправлений) на устройстве подвергает его угрозам безопасности.

- Сотрудники могут оставлять устройства в незащищенном виде или, возможно, позволять пользоваться устройствами друзьям и родственникам. Устройство может быть потеряно или украдено. В этих сценариях, если на устройствах хранится конфиденциальная информация компании, существует вероятность нарушения кибербезопасности.

- После увольнения сотрудники могут по-прежнему иметь доступ к приложениям компании с мобильных устройств, если компания не выполнит действий для его запрета. Насколько легко будет таким сотрудникам или тем, у кого есть доступ к их устройствам, вернуться в приложение или систему? Смогут ли организации отследить устройство как источник нарушения безопасности?

Многие компании пытаются снизить риски, разрабатывая политики использования собственных устройств, которые могут включать следующие требования:

- Установка обновлений безопасности в определенные сроки.

- Блокировка устройства, когда оно не используется.

- Шифрование устройства.

- Установка приложений только из официальных магазинов приложений.

- Установка антивирусного программного обеспечения.

- Немедленное информирование компании в случае потери или кражи устройства.

- Запрет получения root-прав и взлома телефона.

Если у компании-работодателя имеются политики использования собственных устройства, рекомендуется ознакомиться с ними, чтобы понимать права обеих сторон. Эту политику можно найти в различных материалах для сотрудников: справочниках, договорах, учебных материалах или конкретном соглашении об использовании собственных устройств.

Как защитить личную конфиденциальность в сети

Выполнение простых действий поможет сохранить конфиденциальность в интернете. Вот несколько советов, которые помогут защитить себя и свои данные в интернете.

Пассивные цифровые следы

Пассивный цифровой след относится к информации о вашей онлайн-активности, которая отслеживается и собирается без вашего ведома. Примеры пассивных цифровых следов:

Независимо от того, намеренно вы увеличиваете свой цифровой след или нет, данные, которые вы оставляете, всегда подлежат пассивному или активному сбору другими сторонами в Интернете. Как только ваши данные станут общедоступными, у вас больше не будет полного контроля над тем, как они используются.

8. Не авторизуйтесь на сайтах с помощью вашего аккаунта Facebook

Хотя вход в приложения или веб-сайты с вашим логином от Facebook очень удобен, но он не слишком безопасен. Использование ваших учетных данных Facebook для входа на сторонний веб-сайт позволяет этому сайту извлекать данные из вашей учетной записи Facebook, что только расширяет ваш цифровой след и увеличивает риски для безопасности.

10. Создавайте сложные пароли

Сложные и надежные пароли играют еще большую роль в безопасности ваших данных, чем вы думаете, и ваш пароль часто является единственным барьером между вашими данными и кибер-преступником, который хочет получить к ним доступ и использовать их в своих корыстных и вредоносных целях. Просмотрите все свои пароли и убедитесь, что они состоят не менее чем из 12 символов и содержат сочетание символов, цифр, прописных и строчных букв. Менеджер паролей также является полезным инструментом для создания и хранения всех ваших паролей в едином безопасном хранилище.

Запрет на отслеживание через шпионские программы

В связи с этим мы не устанем повторять: чтобы обезопасить себя от вирусных атак, в первую очередь необходимо установить все критические обновления Windows. Как правило, система сама справляется с этой задачей: убедитесь, что у вас выставлены правильные настройки через «Панель управления» в разделе «Обновление и безопасность».

Вместе с AV-Test мы изучили современные антивирусные решения под Windows

В «Параметрах обновления» должно быть задано, что «Центр обновления Windows» автоматически скачивает и устанавливает пакеты. На следующем этапе установите хороший антивирус. Здесь лучше положиться на платный продукт, поскольку в бесплатных вариантах далеко не всегда реализованы последние технологии распознавания.

9. Постоянно обновляйте установленные программы и приложения

Когда выпускаются новые обновления программного обеспечения, они призваны устранять все известные уязвимости и обеспечивать максимальную безопасность ваших данных. Кибер-преступники любят находить жертв среди тех, кто не обновляет свое программное обеспечение до последней версии, поэтому обновление вашего программного обеспечения – это простой способ защитить ваши данные.

1. Найдите ваш цифровой след

Управление вашим цифровым следом начинается с получения четкого представления о том, какие данные о вас в Интернете есть в настоящее время. Для этого самостоятельно сделайте поиск в поисковых системах и просмотрите результаты поиска. Это хороший способ получить представление о том, какая информация легкодоступна любому, кто может искать вас в Интернете. Проанализируйте то, что вы нашли, и определите, есть ли какие-либо отрицательные или тревожные данные. Если таковые имеются, вы можете попробовать связаться с владельцем веб-сайта и запросить удаление информации.

Сейчас также самое подходящее время проверить все имеющиеся у вас аккаунты в социальных сетях и просмотреть, какие данные находятся в открытом доступе. Если есть старые фотоальбомы, твиты или онлайн-комментарии, которые следует скрыть, обязательно обновите настройки конфиденциальности или удалите их полностью.

Данные из социальных сетей

Как ваши данные оказываются у корпораций и хакеров

Google автоматически фиксирует местоположение, если эта функция используется на конечном устройстве

Крупные концерны, такие как Google, Apple, Microsoft и Facebook, пытаются собрать как можно больше персональной информации — особенно с мобильных устройств. Эти данные используются для разработки персонализированного предложения и отображения целевой рекламы. Большинство компаний тем самым узнают в деталях поведение пользователя, его предпочтения и другие важные сведения о личной жизни своих клиентов.

Агрегация информации зачастую протекает в фоновом режиме. Так, «Карты Google» фиксируют все поисковые запросы, все места и текущее местоположение. Даже у Apple, компании, уделяющей особое внимание конфиденциальности, задействованы подобные механизмы: к примеру, любое iOS-устройство по умолчанию сохраняет историю перемещений.

Apple сохраняет вашу геолокацию

При попадании такой информации с устройств в чужие руки крайне велика вероятность использования ее в преступных целях. Злоумышленники знают, когда пользователя нет дома, а также могут шантажировать его конфиденциальными данными. Для вредоносных атак такие сведения тоже на вес золота. Так, через метаданные фотографии хакер может узнать операционную систему пользователя и затем прицельно атаковать ее.

Для хакеров домашний компьютер до сих пор представляет собой самую простую мишень. И это несмотря на то, что операционные системы, прежде всего Windows, сегодня хорошо защищены. Лазейкой все чаще служат приложения от сторонних разработчиков. Им не хватает своевременного и автоматического обновления, а также стандартизированной процедуры надежного «латания» брешей. Через такие баги киберпреступники могут засылать свое вредоносное ПО, после чего об анонимности компьютера уже не может быть и речи. В системе хранится большая часть персональной информации, в том числе данные для входа в онлайн-банк, конфиденциальные документы и личные снимки.

Почему важна личная конфиденциальность в сети?

Если имело место нарушение безопасности данных, возможные последствия включают:

- Взлом банковского или другого финансового счета.

- Чтение и передача личных электронных писем третьим лицам.

- Обнародование подробной медицинской информации о состоянии здоровья.

- Кража персональных данных.

В этой статье обсуждается защита личной конфиденциальности в сети в мире, где границы между домашним и рабочим интернетом и устройствами становятся все более размытыми.

Онлайн-активность

Когда речь заходит об автоматическом ваших персональных данных, которые интернет-компания собрала о вас в процессе просмотра веб-страниц, самые продвинутые опции предлагает Google. Хотя справедливо сказать, что она также лидирует и непосредственно по сбору этих данных…

От компаний вроде Apple и Microsoft на самом деле даже не требуют наличия таких продвинутых инструментов, как у Google, потому что они просто не собирают о пользователях такие огромные массивы информации для таргетинга рекламы.

Войдите в свой аккаунт Google, там кнопка «Конфиденциальность и персонализация» выводит страницу с информацией о том, какие данные Google собирает о вашей онлайн-активности, истории поиска и местоположении — как для персонализации работы с приложениями, так и для целевой рекламы. Во всех категориях можно выбрать опцию автоматического удаления через 3, 18 или 36 месяцев.

Отдельные фрагменты данных можно просмотреть (и удалить) с основной панели мониторинга активности. Например, здесь можно стереть запись всего, что вы сказали своей умной колонке за последнюю неделю.

Кроме Google, только одна компания собирает данные в таком гигантском масштабе — это Facebook. Зайдите в «Общие настройки аккаунта», там есть раздел «Ваша информация на Facebook». Можно просмотреть и удалить некоторые из этих данных, хотя и без сортировки по дате.

Человек не удалил свою цифровую историю — и она оказалась доступна следователям. В итоге уголовное дело за экстремизм.

Так что не оставляйте лишних следов, особенно если вы живёте в России! Хотя и в других странах людям выносят приговоры по цифровым уликам, следам активности в интернете. Но там больше судят не за репосты, а за реальные преступления.

На правах рекламы

Наша компания предлагает VDS с AMD EPYC, частота ядра CPU до 3.4 GHz. Создайте собственный конфиг сервера в пару кликов, максимальная конфигурация — 128 ядер CPU, 512 ГБ RAM, 4000 ГБ NVMe.

Читайте также: