Какая известная сеть p2p для обмена mp3 файлами была закрыта по решению суда

Общий доступ к файлам и обмен файлами является важной частью любого современного бизнеса, и с растущим переходом к удаленной работе своих сотрудников предприятия и организации должны иметь возможность обмениваться большими файлами как можно быстрее и безопаснее. Большая часть современных данных передается с помощью онлайн-инструментов, поэтому выбор безопасного сервиса обмена файлами имеет решающее значение для предотвращения угроз безопасности и обеспечения защиты конфиденциальных данных. В нашей статье мы расскажем о том, как правильно выбрать сервис обмена файлами для вашей организации.

Обмен файлами или общий доступ к файлам (File Sharing) – это практика обмена или совместного использования в сети общедоступных или личных компьютерных файлов . В зависимости от разрешений на доступ, общий доступ к файлам позволяет определенному числу людей читать, просматривать или редактировать файл в зависимости от уровня полномочий, предоставленных файлообменником (сервис общего доступа к файлам и обмена файлами). Сервисы общего доступа к файлам обычно выделяют определенный объем в хранилище файлов на каждого пользователя для каждого аккаунта.

Общий доступ к файлам и обмен файлами является необходимым в работе любого предприятия компонентом, который обеспечивает эффективность синхронизации данных и совместной работы между сотрудниками и подразделениями. Однако важно знать об угрозах безопасности, связанных с любым типом обмена файлами.

- Раскрытие конфиденциальных данных. Одним из самых больших рисков, связанных с общим доступом к файлам, является потенциальная возможность раскрытия конфиденциальных данных сотрудником предприятия, будь то случайно или намеренно инсайдером (внутренним злоумышленником). Если у сотрудников нет надлежащего образования в области информационной безопасности или отсутствуют корпоративные политики безопасности, риск утечки данных намного выше.

- Уязвимость к кибер-атакам. Некоторые сервисы обмена файлами требуют, чтобы вы обходили или отключали корпоративные файерволы, чтобы спокойно загружать или скачивать файлы, но это открывает широкие возможности для злоумышленников.

- Загрузка вредоносного программного обеспечения. Если в используемый вами сервис обмена файлами помещен вредоносный файл, сотрудник может непреднамеренно открыть или загрузить этот файл и подвергнуть вашу систему воздействию вирусов, шпионских программ или любого другого вредоносного программного обеспечения.

- Повышение эффективности. Сервис обмена файлами является отличным инструментом повышения эффективности работы предприятия, поскольку он позволяет сотрудникам быстро получать доступ к важным файлам и данным тогда, когда им это нужно.

- Централизует доступ к файлам для обеспечения согласованности. Достаточно трудно вручную синхронизировать различные версии одного и того же файла между всеми заинтересованными сотрудниками. А сервис обмена файлами позволяет вам решить эту задачу и предоставлять своим сотрудникам всегда самую последнюю и актуальную версию файла.

- Защита от потери данных. Многие сервисы обмена файлами позволяют легко обновлять и создавать резервные копии всех ваших файлов в режиме реального времени, смягчая последствия потенциального сбоя компьютера или утечки данных.

Существует множество различных типов общего доступа и обмена файлами, и выбранный вами метод будет зависеть от типов файлов, которыми вы делитесь, и от того, кому вы их отправляете. Вот некоторые из наиболее распространенных методов хранения и распространения файлов в Интернете.

Наиболее распространенная система передачи файлов в Интернете на сегодняшний день известна как протокол передачи файлов (FTP). FTP - это сетевой протокол, используемый для передачи файлов между двумя компьютерами, один из которых действует как сервер. FTP позволяет пользователям с помощью специального пароля получать доступ к файлам или программам, совместно используемым с сайта FTP-сервера. Многие FTP-сайты предлагают общий доступ к файлам или позволяют пользователям просматривать или загружать файлы с помощью общедоступного пароля .

Пиринговый (или одноранговый) обмен файлами (P2P) использует программное обеспечение (а не ваш веб-браузер) для передачи файлов без необходимости использования центрального сервера. Отдельные пользователи в сети этого типа называются «пирами» (peer), т.е. одноранговыми узлами – каждый одноранговый узел является компьютером конечного пользователя, который подключается к другому одноранговому узлу, где находятся файлы, которые затем можно передавать через Интернет.

Для чего лучше всего подходит: Обмен файлами между небольшими группами людей. Обмен медиа-файлами (фотографии, книги, фильмы).

С помощью облачных сервисов обмена файлы хранятся в онлайн-хранилище. Когда пользователь загружает свои данные в онлайн-хранилище или платформу, генерируется уникальный URL-адрес. Когда владелец файла делится этим URL-адресом с другими пользователями, он предоставляет им доступ для загрузки и совместного использования файлов на этой платформе.

Даже если вы не знакомы с различными типами обмена файлами, вы, вероятно, уже использовали обмен файлами через провайдеров электронной почты. Каждый раз, когда вы прикрепляете файл или документ к своему электронному письму, вы передаете данные через открытый Интернет.

Съемные запоминающие устройства использует физический или внешний жесткий диск для передачи файлов. Такой обмен файлами подразумевает копирование данных на флэш-накопитель (USB) или другое внешнее запоминающее устройство, которое конечный пользователь подключает к своему компьютеру для извлечения информации.

Как только вы определитесь с типом сервиса обмена файлами, который соответствует вашим потребностям, вам нужно будет выбрать конкретный сервис или продукт. С таким количеством доступных вариантов полезно понимать конкретные функции, которые наиболее важны для вас при выборе сервиса обмена файлами. Вот некоторые условия, которые помогут принять правильное решение.

- Безопасность. Уровень безопасности, необходимый в сервисе обмена файлами, будет варьироваться в зависимости от вашего предприятия и степени конфиденциальности передаваемых данных. Внимательно изучите, как каждый сервис защищает информацию, и решите, достаточно ли он надежен, чтобы соответствовать вашим потребностям.

- Совместимость. Обязательно изучите, с какими типами устройств и операционных систем работает сервис, чтобы обеспечить совместимость с системами, используемыми вашей компанией.

- Ограничения. Прежде чем инвестировать в сервис обмена файлами, обратите внимание на любые действующие ограничения, ограничивающие количество общих файлов или объем данных, которые могут храниться.

Хотя конкретный сервис, который вы выберете, будет зависеть от уникальных потребностей вашей организации, наш обзор лучших сервисов обмена файлами – это отличный совет для начала выбора.

Box – это облачный сервис совместного доступа и использования файлов, предназначенный для компаний и предприятий. Он позволяет организациям централизовать свои данные и взаимодействовать с другими подключенными пользователями. Пользователи могут приглашать других пользователей просматривать или редактировать общие файлы, или пользователи могут загружать файлы в общую папку, доступ к которой имеют другие пользователи. Box предлагает широкий спектр платных корпоративных тарифов, а также бесплатную опцию для частных пользователей.

Плюсы: Гибкая интеграция для корпоративных инфраструктур безопасности, управление ключами шифрования, расширенные средства контроля безопасности

Dropbox – это популярный сервис размещения файлов, который включает в себя облачное хранилище, синхронизацию файлов, персональные и профессиональные облачные программные решения. Пользователи могут на серверах Dropbox создавать папки с файлами, которые затем синхронизируются на всех подключенных устройствах пользователей для удобства поиска. Dropbox Basic предлагает 2 ГБ бесплатного места для хранения файлов, в то время как Dropbox Plus предлагает 1 ТБ.

Плюсы: Автоматическое шифрование, позволяет обмениваться файлами с пользователями, у которых нет учетной записи.

Egnyte – это кросс-платформенный сервис, который представляет собой гибрид облачного и локального хранилища. Он ориентирован на предприятия, которым требуются расширенные функции безопасности для файлов, совместно используемых в организации или за ее пределами. Файлы передаются с использованием расширенного стандарта шифрования (AES), что делает любые скомпрометированные данные бесполезными в случае утечки данных.

Плюсы: Автоматическая синхронизация изменений файлов во всех копиях, автоматическое сохранение дополнительных резервных копий файлов, расширенные стандарты шифрования и безопасности.

Являясь одним из первых крупных игроков в сфере облачного общего доступа к файлам и их совместном использовании, Google Drive является надежным сервисом обмена файлами как для личного, так и для корпоративного использования. Google Drive позволяет пользователям хранить файлы и синхронизировать цифровой контент на всех подключенных устройствах, а также предлагает набор инструментов, интегрированных в веб-браузер (документы Google Docs, презентации Google Slides и таблицы Google Sheets). Все данные, которыми обмениваются на Google Drive, зашифрованы с помощью стандарта TLS – того же стандарта, который используется для шифрования соединений между веб-страницами в Интернете.

iCloud Drive – это облачный сервис хранения данных, который интегрируется с операционными системами Apple. Возможности синхронизации файлов и хранения iCloud Drive полезны, если вы уже работаете в экосистеме Apple, а iCloud уже установлен на новых компьютерах Mac и устройствах iOS для удобной синхронизации.

MediaFire - это небольшой игрок в сфере облачных хранилищ, который на протяжении многих лет демонстрирует устойчивый рост. Он предназначен для пользователей, нуждающихся в простом решении для обмена файлами без каких-либо сложных или расширенных функций.

Минусы: Ограниченная функциональность совместной работы, показ рекламы при использовании в рамках базового

Благодаря неуклонному движению Microsoft к облачным операционным системам, OneDrive стал основным продуктом в новейших системах Windows. После проверки подлинности пользовательской учетной записи Microsoft, данные могут быть синхронизированы в нескольких папках внутри организации. Пользователям бесплатно предоставляется до 5 ГБ дискового пространства для хранения файлов или 50 ГБ по цене 1,99 доллара США в месяц (цены в разных странах могут отличаться). OneDrive – это самый простой вариант для пользователей Windows и Office 365.

SecureDocs обеспечивает безопасный общий доступ к файлам для организаций, которые осуществляют слияния и поглощения других компаний. Благодаря модели фиксированных ежемесячных цен SecureDocs позволяет неограниченному числу пользователей работать в системе.

Плюсы: Модель фиксированной цены предоставляет неограниченное количество учетных записей пользователей.

SugarSync – это облачная платформа для обмена файлами, которая работает как для операционных систем Mac, так и для Windows. Как и Egnyte, SugarSync обеспечивает безопасный обмен файлами с помощью шифрования AES. Пользователи могут устанавливать разрешения в зависимости от того, какой объем доступа предоставляется получателям общих файлов, и это позволяет пользователям обмениваться файлами без предоставления прямого доступа к вашей учетной записи. В организациях к общим папкам можно получить доступ из любого места, а файлами можно легко делиться с клиентами или другими внешними получателями с помощью общедоступной ссылки для доступа к конкретным файлам.

Плюсы: Конфиденциальные данные могут быть удаленно удалены с устройств в случае утечки данных, простое восстановление файлов.

WeTransfer – это простой и понятный сервис обмена файлами, который не требует от вас регистрации на сервис, если вы этого не хотите. WeTransfer позволяет вам делиться одним или несколькими файлами с помощью пользовательской ссылки. Если вы решите создать учетную запись, учетная запись Pro стоит 12 долларов в месяц и предлагает дополнительные функции, такие как создание защищенных паролем ссылок для загрузки и расширение дискового пространства до 20 ГБ (в отличие от 2 ГБ, предоставляемых в рамках бесплатного тарифа).

Resilio передает файлы с использованием протокола BitTorrent, который предлагает возможности пирингового обмена данными. Это означает, что вместо обмена файлами с помощью облачного сервиса, ими можно обмениваться в режиме реального времени между двумя устройствами, пока они оба находятся в сети. BitTorrent также позволяет легко обмениваться большими файлами. Resilio предлагает множество уровней одноразовых платежей без ограничения объема хранилища файлов.

Tresorit выделяется благодаря своим расширенным возможностям обмена файлами, оставаясь при этом бесплатной в использовании платформой. Предлагает ряд функций безопасности, включая сквозное шифрование, соответствие европейским требованиям по защите персональных данных (GDPR) и защиту паролем, а пользователи могут обмениваться файлами объемом до 5 ГБ.

Плюсы: Обеспечивает более высокий уровень контроля над вашими файлами после обмена ими и надежную защиту безопасности.

pCloud – это облачная платформа хранения данных, которая обеспечивает дополнительную безопасность благодаря сквозному шифрованию, добавленному ко всем резервным копиям файлов. Размер файлов, которыми вы можете поделиться, не ограничен, что упрощает обмен большими файлами. pCloud поддерживает широкий спектр устройств, включая Android, Linux, iOS и Windows, что делает его доступным для различных пользователей или организаций независимо от используемой операционной системы.

Данные любой организации, возможно, являются одним из наиболее важных активов, которыми они владеют, и поиск надежного способа обмена, синхронизации и сохранения конфиденциальных данных имеет решающее значение для обеспечения бесперебойной и безопасной работы бизнеса. Хотя одни сервисы являются более безопасными, нежели другие, в любом случае стоит убедиться, что вы используете надежное антивирусное программное обеспечение для защиты ваших данных.

В свете тотальной слежки многие пользователи посматривают в сторону решений, позволяющих скрыть свою частную жизнь от чужих глаз. Два наиболее популярных варианта — это Tor и I2P. Tor уже не раз мелькал на страницах журнала, и с его надежностью, в принципе, все понятно — сами разработчики пишут, что стопроцентной анонимности он не дарует. А вот с I2P нам сегодня придется разобраться самостоятельно — действительно ли эта штука так надежна, как считают многие?

В начале 2000-х годов существовало множество P2P-сетей, практическим применением которых был файлообмен. Копирастеры приходили в ярость, поскольку в распространении файлов принимали участие все сразу. Попытки же устроить «показательную порку» индивидуумам приводили лишь к колоссальным затратам времени и средств с нулевым конечным результатом. Для тех же, кто опасался оказаться в числе «попавших под раздачу», была предложена сеть Freenet, ключевой идеей которой был обмен зашифрованными блоками данных, при этом участник не имел представления о том, что это за данные, если они не были предназначены ему самому. Хотя сеть предоставляла и другие сервисы вроде полностью анонимных форумов, фактически все сводилось к скачиванию файлов.

WARNING!

Все тесты выполнялись только для исследования. Тестовые файлы были удалены с носителей, а их владельцы оповещены об уязвимостях. Редакция и автор не несут ответственности за любой возможный вред.

Как обычно люди пересылают файлы? Например, прикрепляют их к письму и гадают, почему оно не доходит. Представление вложений в формате Base64 раздувает их в полтора раза, что создает лишнюю нагрузку на сервер. Почтовый шлюз может отфутболить большое письмо из-за превышения установленных ограничений по объему, счесть его спамом или скормить антивирусу. Гарантий, что файл дойдет по электронной почте, нет никаких, даже если у тебя платный аккаунт или корпоративная почта.

Более надежный способ — интерактивная передача. Если файл отправляется прямо во время беседы по Skype, Hangouts или через другой подобный сервис, то процесс отправки виден обоим собеседникам. вот только им ли одним? Как правило, копии файлов остаются на чужих серверах еще долго и потом могут «всплыть» в самый неподходящий момент. Например, при авторизации под имеющейся учетной записью с другого устройства.

Подобная проблема характерна и для файлообменных хостингов. Ты регистрируешься, заливаешь свои файлы по одному вручную или скопом через автоматическую синхронизацию, а затем отправляешь публичные ссылки на них друзьям. Опять же технически твое цифровое богатство после этого уже не подконтрольно тебе. Даже после удаления файлы еще какое-то время хранятся в облаках и оказываются доступны посторонним — от программ автоматического анализа контента (например, для оптимизации персонализированной рекламы) до бывших коллег Сноудена и скучающих админов.

Какие есть альтернативы? Такими вещами, как гипертерминал, нетмейл или файловая эха, сегодня неудобно пользоваться даже олдскульным хакерам, привыкшим, что для каждой цели существует свой инструмент. Однако есть в наши дни как минимум один сетевой сервис, который можно приспособить к делу на новый лад.

Когда в девяностых надо было передать файл, его обычно выкладывали на сервер FTP своего провайдера или компании. При использовании плагина к FAR или специализированного менеджера процесс загрузки уподоблялся обычному копированию на сетевой диск. Покупать сейчас веб-хостинг для этих целей стало невыгодно, да и опасно. Если найдут что-нибудь особенно интересное, то придется отвечать по всей строгости закона. Благо по миру разбросаны тысячи FTP-серверов с анонимной авторизацией, многие из которых позволяют размещать на них свои файлы кому угодно. На большинстве из них это происходит по недосмотру админа, но есть и идейные робин гуды, отбирающие дисковые ресурсы у богатых ламеров и раздающие их тем, кто учил матчасть.

Получить свежий список таких серверов нам поможет поисковик по теневому интернету Shodan. Перечень анонимных FTP генерируется по запросу 230 Anonymous access granted . Выбери первый понравившийся и попытайся залить на него файл. Если получилось, то поделись с другом ссылкой или проверяй следующий. Во время теста два подходящих сервера нашлись за две минуты, причем через бесплатную учетную запись в Shodan.

Загрузка файла на анонимный FTP

Другие статьи в выпуске:

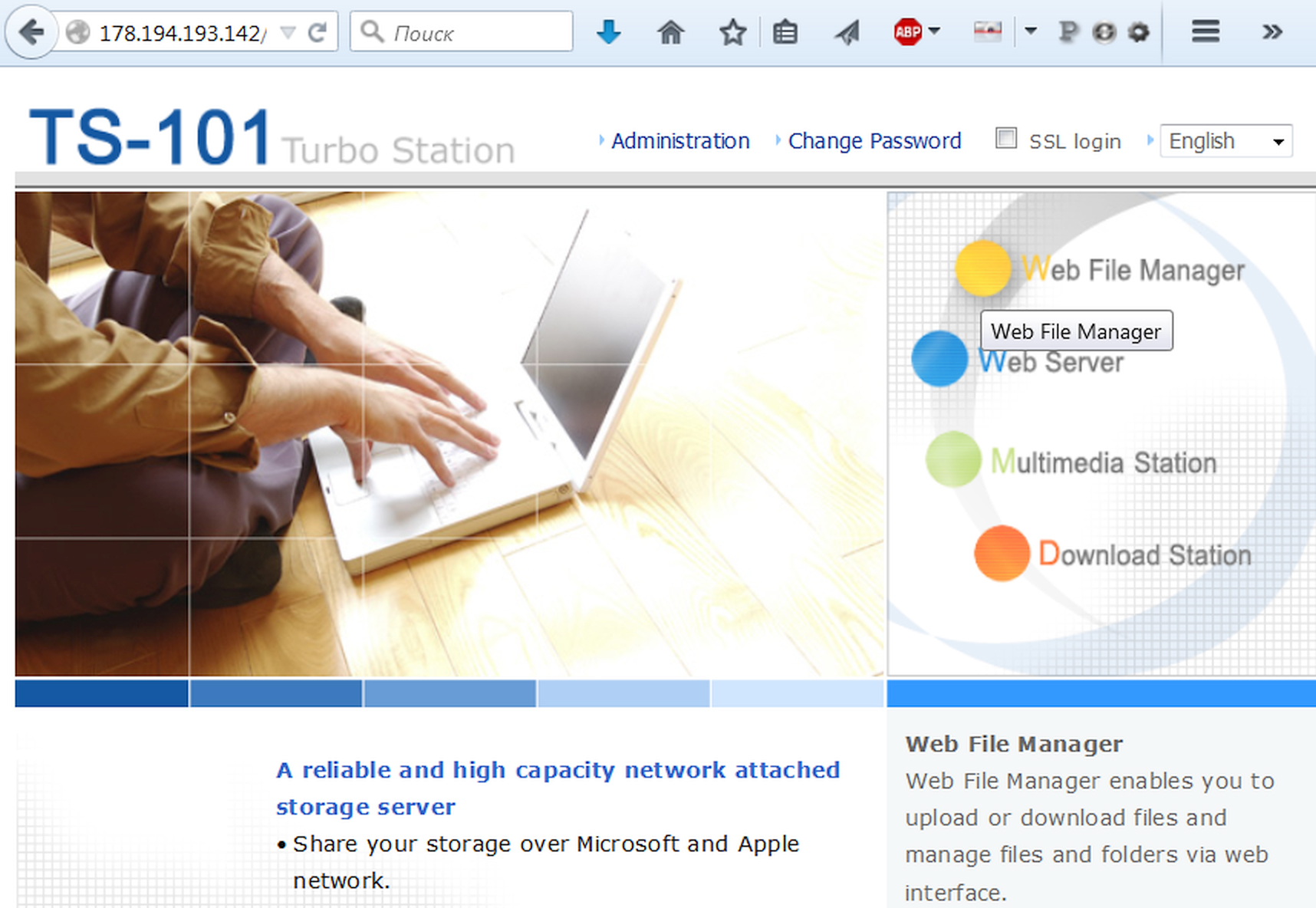

Впрочем, FTP — это слишком очевидно и публично. В последние годы в Сети появились сотни тысяч персональных сетевых хранилищ (NAS), владельцы которых наивно полагают, что их диски не видно из интернета. Порой все меры безопасности ограничиваются сохранением в тайне IP-адреса устройства, но какая же это тайна? Это настоящее пасхальное яйцо, особенно если остались установленные по умолчанию логин и пароль. Люди словно устраивают день открытых томов и позволяют записать на них свои файлы. Найти сетевое хранилище с паролем по умолчанию также удобно через Shodan.

Приручение дикого NAS

Здесь поиск уже немного сложнее. Каждый из серверов NAS имеет свой идентификатор, который отправляет в строке приветствия удаленному узлу (а также «пауку» Shodan) при попытке подключения к нему. Например, у QNAP TS-101 Turbo Station это NASFTPD Turbo station. Признаком же успешного подключения к NAS будет общий код 220. Если ввести эти данные в поисковую строку Shodan, то доступное сетевое хранилище найдется за несколько минут. Из официального руководства на сайте производителя узнаем логин и пароль по умолчанию: здесь это Administrator/admin . Загрузка файлов выполняется через встроенный менеджер с веб-интерфейсом. Он работает в любом браузере с поддержкой Java. На других моделях может потребоваться плагин Flash.

Фрагмент отличного руководства для NAS

У перечисленных способов есть очевидный плюс: принадлежность файлов практически невозможно установить, особенно если они заливались через Tor или зарубежные анонимные прокси. Недостатки тоже очевидны: непредсказуемое количество свободного места на сетевом ресурсе и высокий шанс того, что его владелец может удалить твой файл в любой момент. Бороться с этим можно с помощью дублирования на другие FTP и NAS (трафик-то у большинства безлимитный), но для ежедневного применения удобнее все-таки использовать варианты c большей степенью контроля. Например, самому создать узлы распределенной сети файлообмена.

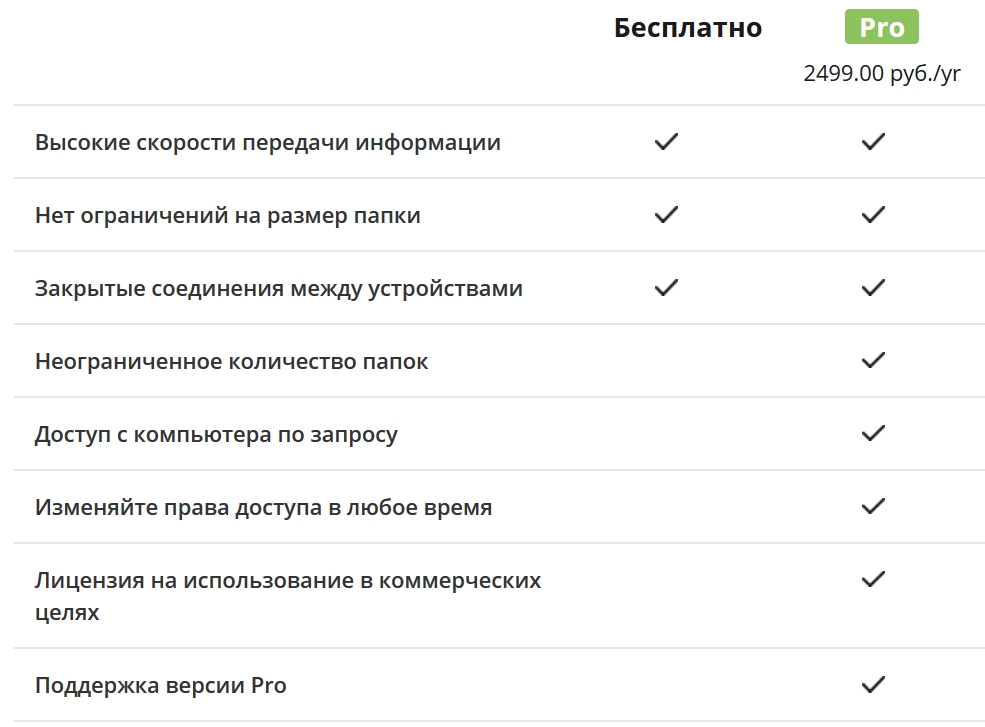

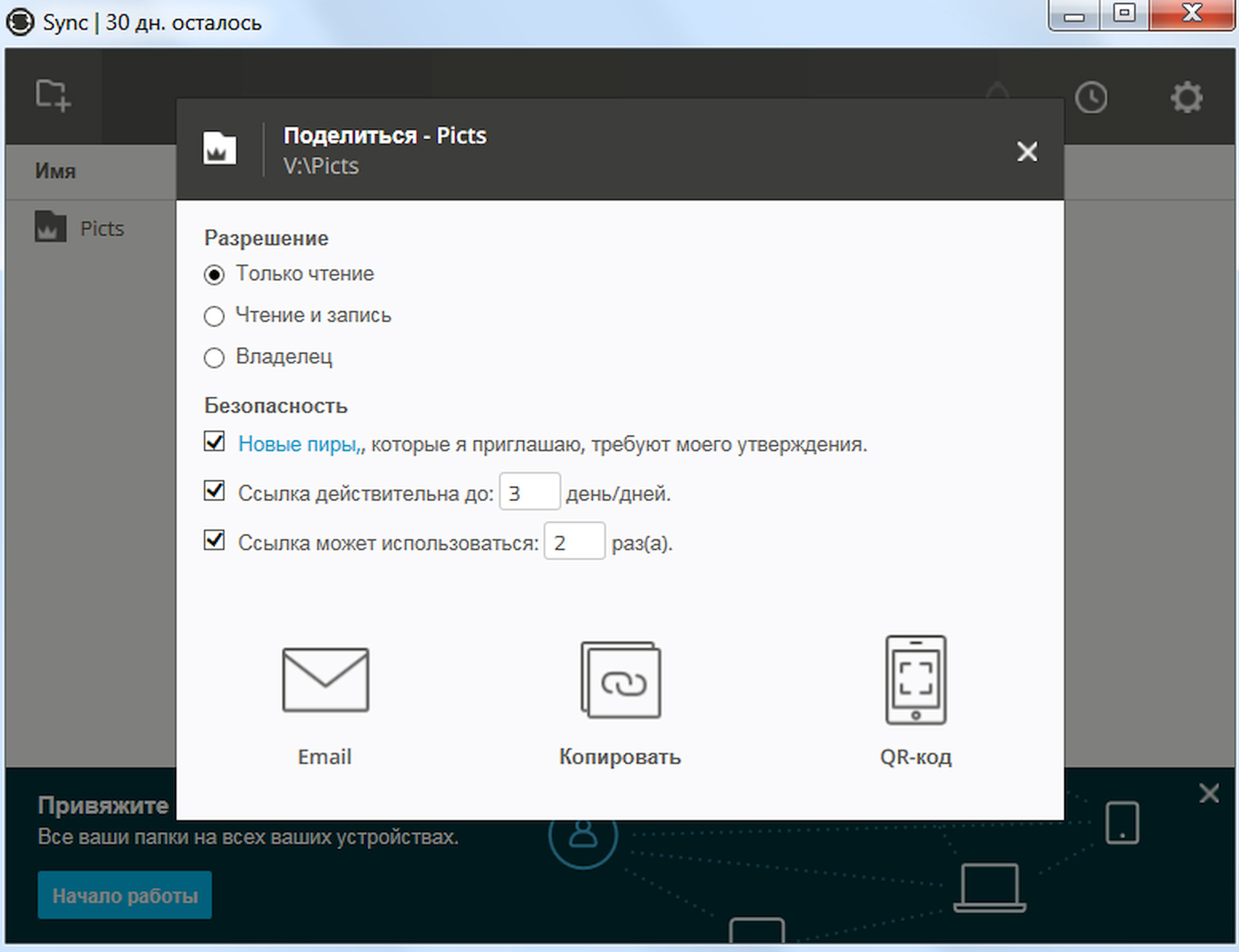

Преимущество такого подхода в том, что все файлы хранятся исключительно на известных устройствах — без искусственных ограничений по объему, скорости и трафику. Они не загружаются на какой-то левый сервер в облаке, где могут остаться в теневой копии даже после удаления. С недавних пор известная среди корсаров цифрового века компания BitTorrent предлагает попробовать для обмена файлами и синхронизации простой сервис Sync.

Большинству хватит и базовых функций Sync

Суть его так же красива, как у торрентов: для синхронизации между устройствами одного пользователя и передачи выбранных файлов другим людям используется общий механизм распределенного хранения данных. Файлы разбиваются на блоки и снабжаются цифровой подписью. Сервер GetSync не хранит их, а лишь обеспечивает поиск пиров подобно торрент-трекеру. Благодаря этому обеспечивается возможность автоматической докачки после паузы, проверяется целостность данных и всегда передаются только измененные части. Отсутствующие фрагменты запрашиваются у всех находящихся онлайн устройств, из которых автоматически выбираются наиболее быстро отдающие.

После длительного периода публичной беты стабильная версия клиента BitTorrent Sync стала доступна для всех десктопных и мобильных платформ. Он может даже встраиваться в маршрутизаторы или NAS, что гарантирует наличие круглосуточно доступных устройств в пиринговой сети.

Настройки передачи файла в BT Sync

Компания BitTorrent никак не лимитирует объемы и скорость передачи данных, поскольку все соединения в итоге устанавливаются напрямую. Все ограничения обусловлены возможностями самого сетевого оборудования и используемых на устройствах файловых систем у передающей и принимающей стороны (подробнее см. врезку).

Конечно, BitTorrent далеко не единственная компания, продвигающая концепцию распределенной файлообменной сети. Подобным образом развивалась сеть Wuala, созданная швейцарской компанией LaCie, но с прошлого года все действия в ней стали доступны только по платной подписке. BitTorrent использует другую схему монетизации: базовые функции планируется навсегда оставить бесплатными, а прибыль получать за счет продажи аккаунтов серии Plus и Pro. Они обладают расширенной функциональностью и по условиям лицензионного соглашения могут использоваться в коммерческих целях.

Задачи I2P

Основные задачи I2P следующие:

- Скрывать местоположение eepsite’ов.

- Скрывать местоположение клиентов, подключающихся к eepsite’ам, в том числе и от самих сайтов.

- Сделать невозможным ограничение доступа к сайтам со стороны провайдеров и/или магистральных узлов.

Со временем весь файлообмен переместился в торренты. В результате возникла идея развития Freenet’а в направлении «невидимого интернета» — анонимной сети поверх существующего интернета. Так появился I2P. Долгое время проект был интересен лишь его создателям и некоторому числу гиков. Вскоре борьба уже стала вестись за саму информацию, поскольку, с одной стороны, интернетом стало пользоваться большинство людей, а с другой стороны, интернет оказался местом никем не контролируемого обмена информацией. Стало понятно, что так долго продолжаться не может, и поднялась новая волна интереса к подобным проектам.

Think geek!

Вот совсем сумасшедший метод передачи данных: представить важный файл в виде большого десятичного числа, после чего залить его в таком виде на сервер распределенных вычислений для проверки на необычные математические свойства. Пока народ будет проверять, является ли оно, к примеру, следующим числом Мерсенна, копии файла будут загружены в теле заданий на все компьютеры участников проекта. При этом никто даже не догадается о реальном назначении файла. Все будет выглядеть как очередная рутинная проверка.

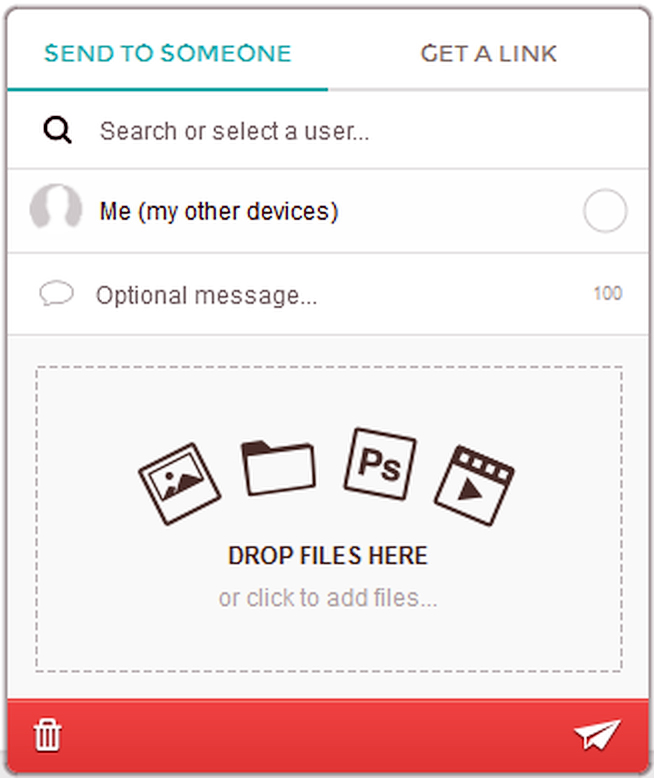

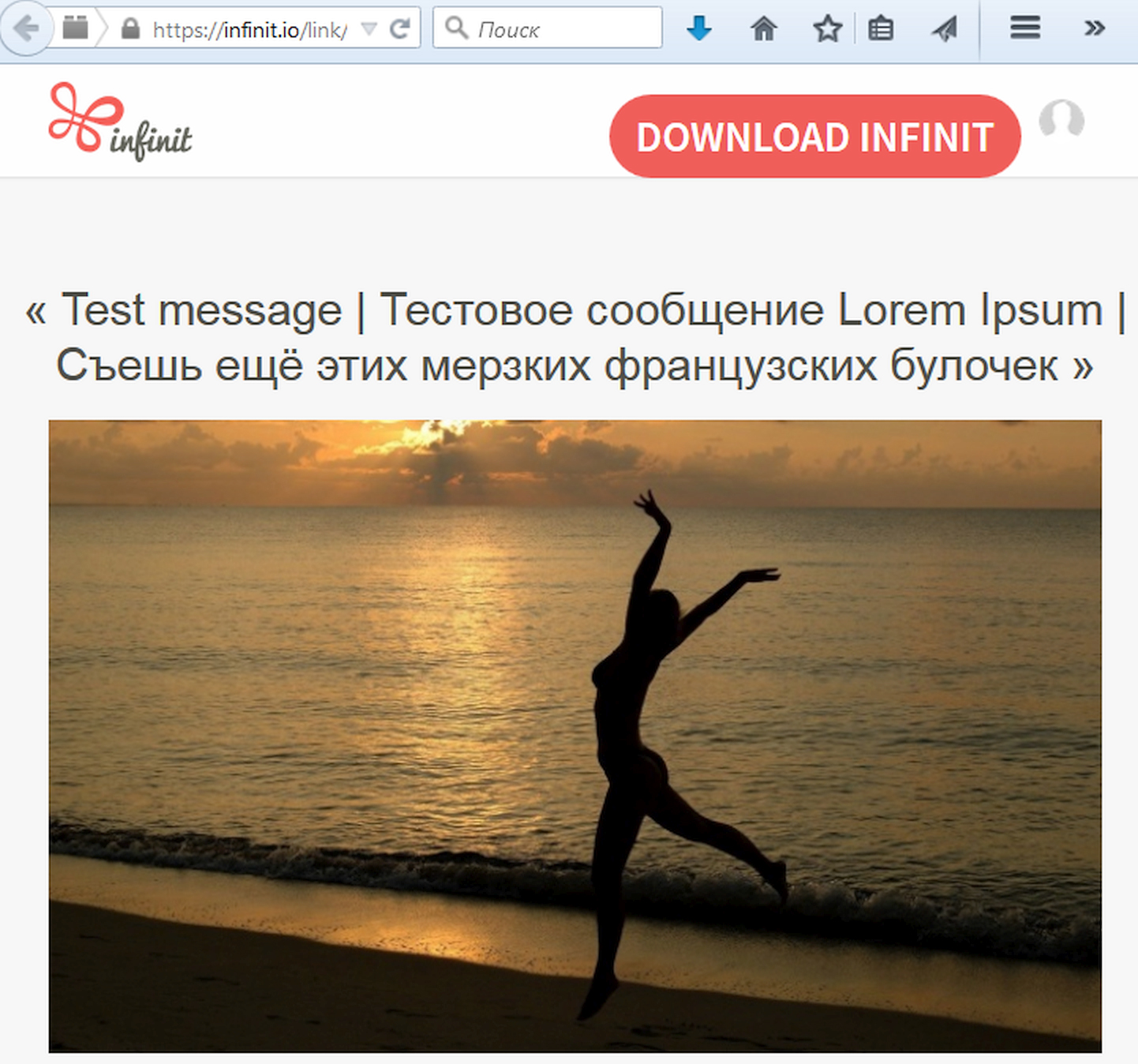

Передача файлов в Infinit

Долгое время сервис был доступен только через веб-интерфейс, поэтому клиентское приложение еще сыровато. Можно передавать друг другу неограниченное количество файлов, но указывать папки целиком нельзя. Пока Infinit доступен только для Windows, OS X, iOS и Android. Версия для Linux все еще в стадии беты, а выпускать клиенты для встраиваемых ОС даже не планируется.

При открытии короткая ссылка автоматически преобразуется в длинную с перенаправлением на сервер infinit.io. В ней будет указана учетная запись создавшего файл пользователя и тот же набор символов. Любую пересылку файла можно сопроводить кратким комментарием (до ста символов). Кириллица отображается корректно.

Облачные хранилища с поддержкой протокола WebDAV можно смонтировать как сетевой диск в проводнике или через одноименный плагин для Total Commander. Это гораздо удобнее веб-интерфейса.

Рассмотренные способы еще не стали популярны, что добавляет им привлекательности. Однако порой требуется общаться с менее продвинутыми пользователями и подбирать для этого что-нибудь общеизвестное. Разумеется, мы не станем вновь рассматривать Dropbox и его аналоги. Среди облачных сервисов есть с полдюжины необычных и достойных внимания новинок.

Например, File Dropper подкупает своей простотой. Чтобы начать им пользоваться, не потребуется ни привычной регистрации, ни установки клиентских приложений. Ты просто заходишь на главную страницу, загружаешь любой файл объемом до пяти гигабайт и тут же получаешь ссылку на него, которой можешь поделиться.

На этапе загрузки нет принудительных пауз, никакой рекламы и ограничений по скорости. Все максимально аскетично и функционально. Даже в качестве ссылки используется исходное имя файла. Легкий дискомфорт появляется только при скачивании: требуется ввести капчу, а посередине страницы отображается предложение попробовать платный аккаунт и ссылка на спонсора под ним. Впрочем, это минимальное зло — никаких навязчивых форм рекламы сервис не использует. Кроме того, пройдя регистрацию, можно получить «серебряный» план подписки с лимитом в 50 Гб и бесплатным тестовым периодом. Когда он закончится, его можно продлить за 5 долларов в месяц или подыскать следующий бесплатный аналог.

File Dropper — передача в один клик

DropMeFiles — таймер обратного отсчета указывает оставшееся время до удаления файла

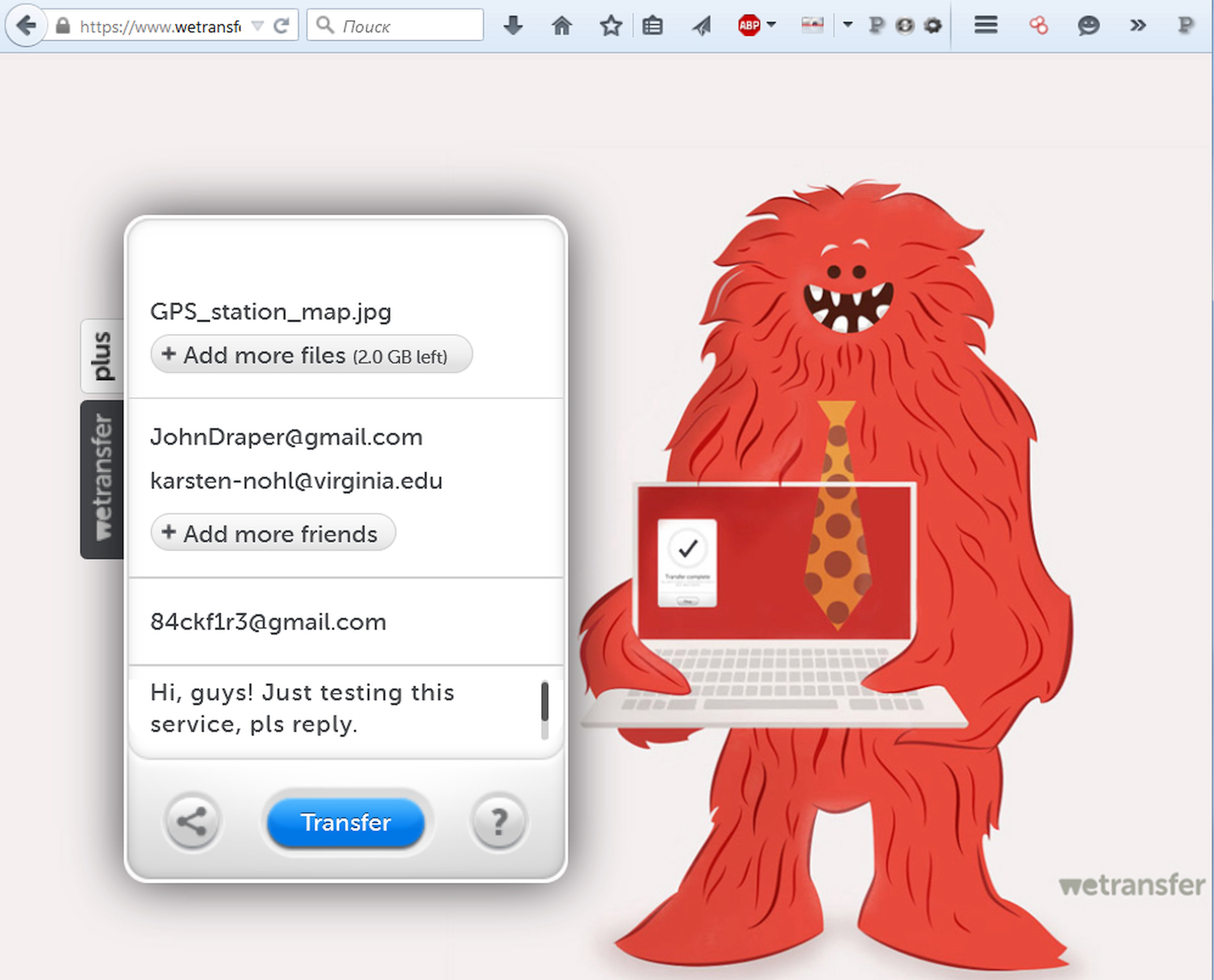

Еще один оригинальный способ передать файлы размером до 2 Гб совокупным объемом до 10 Гб — сервис WeTransfer. Отправлять файлы можно прямо из веб-формы — без регистрации, зная только адрес почты получателя. На сайте нет навязчивой рекламы, принудительных пауз и искусственных ограничений. Чтобы не светить почту, можно просто скопировать сгенерированную ссылку. Она будет работать в течение недели.

WeTransfer передает ссылку на файл через буфер или веб-интерфейс

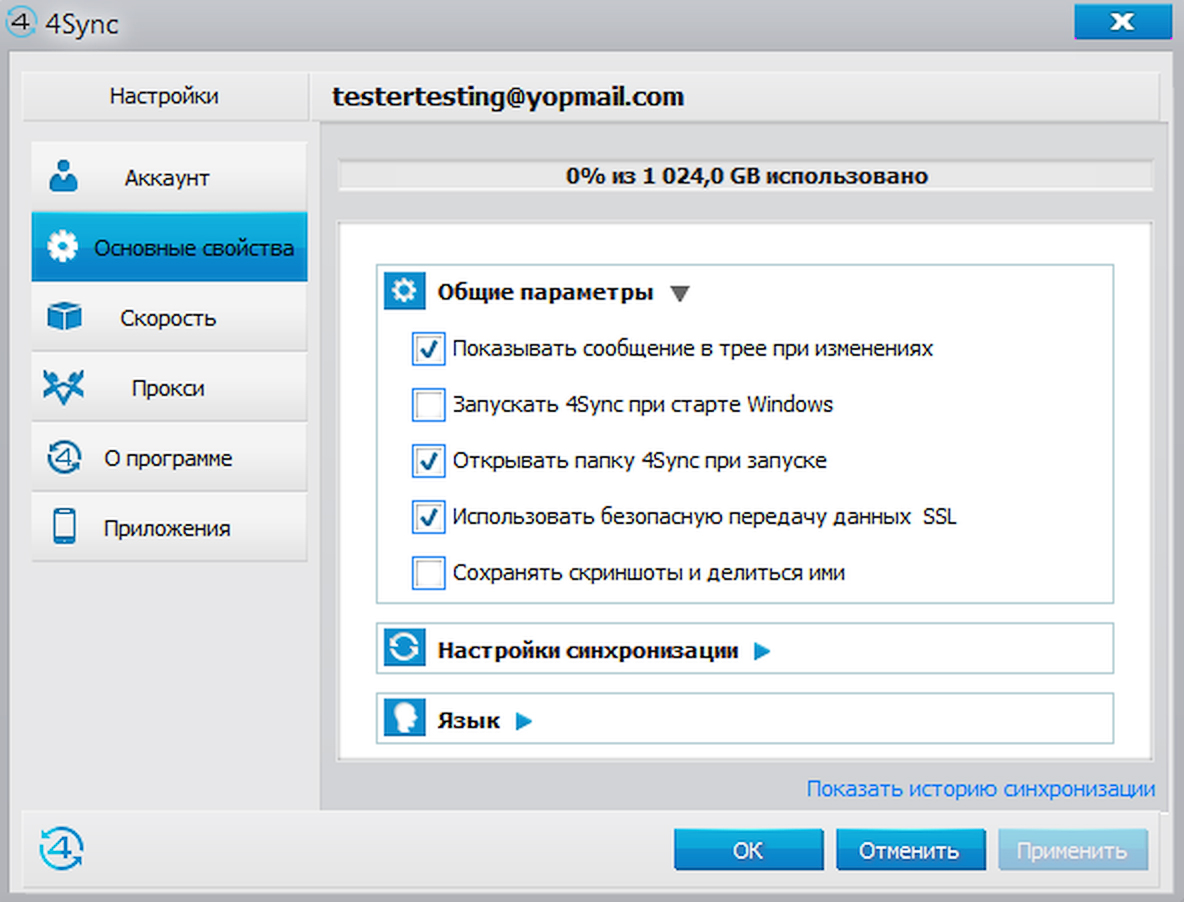

Загрузка файлов выполняется с помощью клиентского приложения. Доступны версии для Windows, OS X и всех пяти мобильных операционных систем: Android, iOS, Symbian, BlackBerry и Windows Phone. Если требуется полная двунаправленная синхронизация, то терабайт свободного места для папки 4Sync должен быть выделен на каждом устройстве. Иначе файлы просто закачиваются в облако, откуда достаются по мере необходимости.

Настройки клиента 4Sync

WARNING

Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

«Спусковым крючком», вызвавшим массовый интерес к «невидимому интернету», стало законодательное ограничение доступа к информационным ресурсам в ряде стран, а также разоблачения Сноудена о слежке за всеми. Разумеется, многим это не понравилось: действительно, с какой стати непонятно кто станет решать за взрослого дееспособного человека, какую информацию ему следует получать, а какую нет. Что касается слежки, то она вообще никому не приятна. Осознав это, обыватель бросился искать две магические кнопки «Обойти цензуру» и «Спрятаться от слежки». И такие «кнопки» он получил в виде специальных браузеров или плагинов к браузерам для сети Tor.

Технически грамотные люди же обратили внимание на сеть I2P в качестве альтернативы Tor’у. Поскольку ты, уважаемый читатель, относишься к технически грамотным людям (иначе зачем тебе «Хакер»?), то, прочитав данную статью, поймешь, какие задачи решает сеть I2P и каким образом она это делает.

Следует обратить внимание на главное отличие I2P от Tor: основной задачей Tor’а является сокрытие истинного IP-адреса клиента, обращающегося к серверу. По большому счету серверам нет дела до того, каким образом к ним подключаются клиенты, — скорее, Тоr является для них лишней головной болью из-за хулиганов, в случае же I2P, наоборот, владельцы серверов (eepsite’ов) размещают их анонимно, а клиенты вынуждены использовать I2P, если хотят обращаться к этим серверам. Таким образом, Тоr является сетью клиентов, а I2P — серверов. Конечно, есть и onion-сайты в Тоr, и выходные узлы в I2P, однако это скорей побочные технологии.

Myth busters

В Сети гуляет несколько популярных мифов о I2P, в которые многие верят. Мы же их развеем.

Миф 1: чем больше участников, тем быстрее работает сеть.

А на самом деле: каждый новый участник должен поддерживать свою базу данных в актуальном состоянии, поэтому сеть, а особенно floodfill’ы просто захлебнутся в потоке таких запросов. В результате часть узлов станет просто недоступной другим узлам.

Миф 2: чем больше доля транзитного трафика, тем выше анонимность.

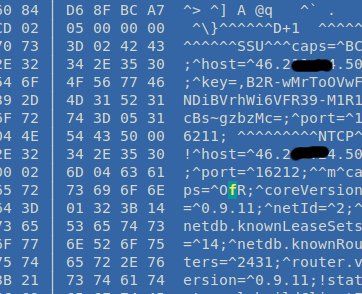

Начнем с того, что рассмотрим встроенные в I2P механизмы, которые позволяют участникам находить друг друга, и попробуем найти в них потенциальные уязвимости. Каждый узел I2P идентифицируется I2P-адресом, представляющим собой две пары открытых и закрытых ключей, генерируемых в момент создания узла случайным образом, без какой-либо корреляции с IP-адресом или местоположением. Центрального источника адресов нет, предполагается, что вероятность совпадения двух случайно сгенерированных адресов пренебрежимо мала. Одна пара ключей используется для асимметричного шифрования, а другая — для подписи. Владельцем узла является тот, у кого имеется файл с полным набором ключей длиной 660 байт. Этот файл располагается на компьютере владельца и по сети не передается. Два открытых ключа и 3-байтный сертификат (на настоящий момент всегда нулевой) образуют 387-байтный идентификатор узла, под которым узел становится известен в I2P. Поскольку полный 387-байтный идентификатор довольно неэффективен для сравнения, сортировки и передачи данных, то для обозначения узла используется 32-байтный SHA-256 хеш от идентификатора. Строковое Base32 представление этого хеша и является адресом в .b32.i2p-адресах. А что делать, если известен только хеш, а нужно знать публичные ключи, содержащиеся в идентификаторе, например для шифрования или проверки подписи? Для этого существует сетевая база данных (netDb) — не очень удачное название, правильнее было бы назвать базой данных о сети, но такова уже устоявшаяся терминология.

Официальный клиент I2P нас обманывает

Другие статьи в выпуске:

У каждого участника эта база своя, и одной из задач программы-клиента является поддержка базы в актуальном состоянии. Если узел с искомым хешем в локальной базе не найден, то следует о нем спросить другие узлы; если у запрашиваемого узла адрес присутствует в базе, то он пришлет в ответ информацию о нем, в противном случае вернет список трех других узлов, где, по его мнению, адрес может быть. То есть, чтобы узнать информацию об узле, нужно знать по крайней мере его хеш — возможность скачать список всех известных на данный момент узлов умышленно отсутствует. Также предусмотрен механизм «зондирования», при котором посылается запрос случайно сгенерированного хеша со специальным флагом, и тогда узел вернет список трех узлов, присутствующих в его базе, хеши которых наиболее «близки» к запрошенному, тем самым позволяя узнать о новых участниках.

Наличие локальной базы данных позволяет участнику выходить в сеть немедленно, не обращаясь к серверам каталогов узлов, как это делается в Тоr’е (из-за этого китайское правительство в 2010 году смогло отключить его, блокировав доступ к каталогам). Однако у такой децентрализации есть один существенный недостаток: чтобы получать информацию о новых узлах, в локальной базе данных должны уже присутствовать какие-то узлы. Значит, при первом запуске их придется откуда-то загрузить. Этот процесс называется «посевом» (reseeding) и заключается в скачивании файлов с небольшого числа жестко прописанных в коде сайтов. Достаточно заблокировать доступ к этим сайтам, и новые узлы не смогут стартовать. Правда, в этом случае для первого запуска можно просто взять список узлов у кого-то другого. Гораздо хуже, если доступ будет не заблокирован, а перенаправлен на сайты с фальшивым списком узлов, — тем самым новый узел рискует попасть в изолированную от остальной сеть, и нет простого способа распознать эту ситуацию. К чести разработчиков, они понимают масштаб проблемы и работают над тем, чтобы распространять начальный список узлов в виде подписанного их ключом архива по различным каналам.

Сеть I2P состоит из узлов двух видов: маршрутизаторы, имеющие помимо I2P-адресов обычные IP-адреса и видимые в обычном интернете, и узлы, находящиеся позади маршрутизаторов и собственных IP-адресов не имеющие, — они и образуют тот самый «невидимый интернет». Маршрутизаторы представлены в сетевой базе данных структурой RouterInfo, помимо полного идентификатора содержащей один или несколько внешних IP-адресов и доступных протоколов, а также список возможностей данного маршрутизатора, важнейшей из которых является floodfill. Floodfill-маршрутизаторы служат своего рода «досками объявлений», куда узлы публикуют информацию о себе и куда приходят запросы клиентов. Во избежание подделки данные подписываются ключом, входящим в адрес. Поскольку информация о маршрутизаторе меняется довольно редко, то соответствующие файлы сохраняются на диске и загружаются в память при старте. У нормально функционирующего I2P-клиента таких файлов должно быть порядка нескольких тысяч.

Так выглядит файл RouterInfo типичного floodfill’а

Структура LeaseSet

Схема взаимодействия Васи с сайтами в I2P

Для тех, кто не обладает достаточными ресурсами по захвату большого числа узлов, однако располагает временем и терпением, подойдет другой способ. Цель его — резкое сужение круга «подозреваемых» маршрутизаторов (при должном везении даже до одного), на которых может располагаться искомый узел. Возможность проведения такой атаки обусловлена P2P-природой сети I2P — большинство маршрутизаторов сети не находятся онлайн 24 часа в сутки, поскольку располагаются на компьютерах ее участников. С другой стороны, эксплуатируются особенности I2P:

- Время существования тоннеля десять минут.

- Узел не участвует в тоннеле дважды.

- Для построения тоннеля каждый раз выбирается новая последовательность узлов.

Перед началом атаки злоумышленник набирает достаточно обширную базу, предполагая, что в ней находится и маршрутизатор атакуемого узла. Далее он начинает постоянно обращаться к атакуемому узлу с запросом, предполагающим получение ответа. Это можно делать ненавязчиво, главное, чтобы запрос-ответ шли постоянно, тем самым злоумышленник определяет временные интервалы, когда атакуемый узел и, соответственно, его маршрутизатор находится онлайн. Одновременно с этим оставшиеся маршрутизаторы опрашиваются путем установления непосредственного соединения, отправки какого-нибудь запроса или создания тоннеля. Делается это массово в течение максимально короткого промежутка времени. Те маршрутизаторы, которые оказались неактивными в то время, как атакуемый узел показывает активность, выбрасываются из списка, и наоборот — выбрасываются активные, когда узел неактивен. Если же атакуемый узел активен все время, то в конце концов список будет состоять из постоянно активных маршрутизаторов. И он может оказаться достаточно большим. Вот тут на помощь злоумышленнику и приходят перечисленные выше особенности: входные маршрутизаторы тоннелей, входящих в LeaseSet атакуемого узла, заведомо не являются его маршрутизатором и могут быть немедленно исключены. LeaseSet обновляется не реже чем раз в десять минут и обычно содержит пять тоннелей. За час будут исключены 30 узлов, за сутки 720, таким образом, перебор списка в 5 тысяч узлов займет не более недели.

Суммируя вышесказанное, приходим выводу: анонимность I2P в нынешнем состоянии носит лишь базовый характер, позволяя укрыться только от пассивного наблюдения, вроде сбора маркетологической информации. Безусловно, проведение данных типов атак требует серьезных ресурсов, вроде высокоскоростных серверов и специализированного софта, но если кому-то сильно понадобится, то он сможет раскрыть анонимность довольно быстро. Увеличение числа узлов в сети могло бы решить данную проблему, однако при нынешней организации сети это приведет к ее фактическому коллапсу. В то же самое время I2P прекрасно подходит для построения «неубиваемых» ресурсов, доступ к которым невозможно ограничить в принципе.

Задачи I2P

Основные задачи I2P следующие:

- Скрывать местоположение eepsite’ов.

- Скрывать местоположение клиентов, подключающихся к eepsite’ам, в том числе и от самих сайтов.

- Сделать невозможным ограничение доступа к сайтам со стороны провайдеров и/или магистральных узлов.

Со временем весь файлообмен переместился в торренты. В результате возникла идея развития Freenet’а в направлении «невидимого интернета» — анонимной сети поверх существующего интернета. Так появился I2P. Долгое время проект был интересен лишь его создателям и некоторому числу гиков. Вскоре борьба уже стала вестись за саму информацию, поскольку, с одной стороны, интернетом стало пользоваться большинство людей, а с другой стороны, интернет оказался местом никем не контролируемого обмена информацией. Стало понятно, что так долго продолжаться не может, и поднялась новая волна интереса к подобным проектам.

Как обойти лимиты на тип загружаемого файла

Отдельные сервисы выполняют проверку содержимого по формату и позволяют загружать только файлы определенного типа. Например, хостинги изображений принимают лишь JPEG и не позволяют загрузить ни программы, ни документы. Классическим вариантом борьбы с этой несправедливостью стали файлы вида rar.jpg . Расширение не обязательно указывать двойным, переименовать можно и локально после скачивания. Суть метода в том, что в конец картинки дописывается архив. Программы просмотра изображений анализируют файл с первых байтов и просто проигнорируют архивный блок, а большинство архиваторов ищет заголовок архива по всему телу файла, игнорируя картинку. Склеить ужа и ежа в Windows можно простой командой type с перенаправлением вывода в файл:

Разумеется, имена файлов произвольные. Подобный метод работает также с WAV, MP3 и другими форматами.

Иногда по какой-то причине сервис не позволяет загрузить ни архивы с паролем, ни текстовые документы, если находит в них подозрительные слова или относит к спаму по другим критериям. Избежать проверки можно, если поместить документы в образ ISO и сжать в формат ISZ, после чего залить на сервер в таком виде.

Бывает, что передачу файла блокирует антивирус на стороне сервера, а срабатывание точно ложное. Можно писать админам, но проще обойти блокировку, используя методы крипто- и стеганографии: начиная от создания простого архива с паролем, заканчивая помещением его в музыкальный или графический файл.

Файлообменные P2P сети

При клиент-серверной организации обмена данными (файлами) есть сервер, на котором хранится вся информация, клиенты подключаются к серверу и запрашивают определенные ресурсы.

В случае пиринговой (peer to peer — от равного к равному) организации обмена данными такого сервера нет. В P2P-сети пользователи скачивают информацию друг у друга, а не у выделенного сервера. Выглядит это так: пользователи сети выкладывают какие-либо файлы в « расшаренную » (англ. share, делиться) папку, т. е. папку, файлы из которой доступны для скачивания другим клиентам. Какой-нибудь другой пользователь сети посылает запрос на поиск какого-либо файла. Программа ищет у клиентов сети файлы, соответствующие запросу, и показывает результат. После этого пользователь может скачать файлы у найденных источников.

Современные файлообменные сети позволяют скачивать один файл сразу с нескольких источников (так быстрее и надёжнее). Чтобы убедиться, что этот файл у всех источников одинаковый, производится сравнение не по названию файла, а по контрольным суммам или хэшам типа MD4, TTH, SHA-1. Во время (и после) скачивания файла пользователем, этот файл у него могут скачивать и другие клиенты сети, в результате чего файлы могут в итоге быть доступными для скачивания со многих источников одновременно.

Частично децентрализованные сети

Чтобы сеть не была уязвима, необходимо иметь несколько центральных серверов. В сетях второго поколения реализована частичная децентрализация, когда серверов много и подключиться можно к любому из них. Если закроют большинство центральных узлов, то сеть продолжит функционирование, юзеры будут пользоваться альтернативными серверами. Но чем больше будет закрыто центральных (координирующих) серверов, тем меньше становится сеть. Примерами децентрализованных сетей могут служить eDonkey и BitTorrent.

eDonkey

eDonkey (eDonkey2000, eD2k, осел, ослик) была создана Джедом Мак Калебом, вышла в сентябре 2000 г. По сравнению с Napster у нее появилось несколько нововведений: множественная закачка (когда клиент может закачивать файл по частям, причем разные части у разных пиров). У Napster серверы, на которых хранится централизованный каталог, не связываются между собой. В последних версиях eDonkey200 0 серверы формируют поисковую сеть (каждый сначала ищет у себя, потом у других). Вместо имен файлов у Napster в eDonkey для идентификации используются хэш-суммы . Таким образом, один и тот же файл, имеющий разные имена у пиров, трактуется сервером как один файл.

Каждый клиент связан с одним из серверов сети. Клиент сообщает серверу, какие файлы он предоставляет в общий доступ. Каждый сервер поддерживает список всех общих файлов клиентов, подключенных к нему. Когда клиент что-то ищет, он посылает поисковый запрос своему основному серверу. Периодически серверы связываются друг с другом на короткое время. Во время этого сеанса связи сервер, объявляя о своём существовании, посылает список всех других известных ему серверов. Таким образом, серверы поддерживают список других активных серверов. Когда клиент подключается к серверу, сервер может выдать ему список известных ему серверов.

Принцип работы: клиент Z имеет все части файла (символы строчных букв представляют части файла). Клиенты W, X, и Y хотят загрузить Файл. Клиенты X и Y имеют различные части файла, они могут не только получить файл от клиенты Z, но могут и посылать файл друг другу. Это позволяет файлу быть распределённо распространённым намного быстрее без того, чтобы использовать большее количество ширины канала клиента Z. Клиент W может запустить загрузку файла, даже если источник файла (Z) больше не имеет достаточной ширины канала для отсылки.

В феврале 2006 прекратил работу самый популярный сервер сети eD2k — Razorback, и была прекращена разработка коммерческого клиента EDonkey2000. Причиной «закрытия» сети послужил иск RIAA на 30 миллионов долларов.

Закрытие eDonkey вызвало большой ажиотаж по очень простой причине — этот файлообменник в последние годы был одним из крупнейших. Им пользовались 2-3 миллиона человек, которые чувствовали себя в относительной безопасности. Среди этих пользователей нашлись такие, которые еще в 2002 году решили создать альтернативный клиент, который бы использовал сеть eDonkey и развитие которого при этом не зависело бы от существования компании MetaMachine. Этот клиент называется eMule и очень популярен, в частности, у российских интернетчиков. Он, в отличие от eDonkey, умирать не собирается. Более того, сторонники eMule считают, что поддерживаемый eMule протокол Kad (вариант протокола Kademlia) обеспечивает достаточную анонимность для безнаказанного получения любых файлов. Свежая версия eMule к тому же умеет маскировать обмен файлами от провайдеров.

BitTorrent

Отличия от eDonkey: более централизованный. Протокол BitTorrent требует фиксирования каждой такой загрузки на tracker-сервере, даже если сервер в транзакции не участвует. В случае отсутствия в сети tracker-сервера файл загрузить нельзя. Внедрение tracker-сервера позволяет проследить за статистикой загрузок (что немаловажно для софтверных компаний).

В четверг Американская ассоциация индустрии звукозаписи подала очередную партию судебных исков против участников файлообменных сетей, включая студентов 13 университетских кампусов.

В четверг Американская ассоциация индустрии звукозаписи подала очередную партию судебных исков против участников файлообменных сетей, включая студентов 13 университетских кампусов.

750 исков возбуждены всего через несколько дней после публикации интернет-исследователями отчета , в котором говорится, что, несмотря на судебные преследования со стороны индустрии звукозаписи, до начала 2004 года трафик сетей peer-to-peer оставался постоянным или нарастал.

Однако RIAA утверждает, что иски помогли создать фундамент для развития авторизованных музыкальных служб, таких как iTunes, Napster и другие. «Чтобы легитимные службы продолжали свой рост, мы не можем игнорировать тех, кто скачивает и распространяет музыку нелегально, — говорит президент RIAA Кэри Шерман. — Нарушение закона должно наказываться, иначе нелегальные загрузки подорвут способность музыкального сообщества поддерживать себя сейчас и инвестировать в будущее».

Союз музыкальных фирм вот уже год с лишним проводит политику судебного преследования отдельных файл-свопперов за нарушение авторских прав. RIAA надеется, что эта кампания приведет к резкому снижению интенсивности обмена МР3-файлами в таких сетях, как Kazaa и eDonkey.

Судебные иски существенно повысили степень осведомленности о юридических проблемах, связанных с обменом защищенными авторскими правами файлами в онлайне, и некоторые отчеты указывают на резкое сокращение числа людей, обменивающихся музыкой.

Недавнее исследование NPD MusicWatch Digital обнаружило, что доля файлов МР3 на жестких дисках пользователей сокращается по сравнению с музыкальными форматами, используемыми программным обеспечением Microsoft или Apple Computer. Аналитики утверждают, что люди продолжают загружать файлы МР3, но быстро удаляют их со своих жестких дисков — верный признак страха перед судебными исками.

Кооперативная ассоциация по анализу интернет-данных при Калифорнийском университете в Сан-Диего и нескольких других университетах провела полный анализ трафика сетей peer-to-peer с учетом протоколов, маскирующихся под веб-трафик или как-то иначе затрудняющих поиск, и обнаружила, что с августа 2002 года по январь 2004 года совокупный трафик файл-своппинга не снижался. «Мы пришли к выводу, что если измерять точно, то спада в трафике Р2Р не обнаруживается, — пишут исследователи. — Вместе с тем мы никогда не наблюдали сокращения доли трафика Р2Р (в сетях) со временем… по любому из наших источников данных».

Зато исследование выявило изменения в картине этого трафика. Как показали предварительные отчеты, сеть FastTrack, используемая программой Kazaa, значительно сжалась, тогда как программа BitTorrent — которая широко применяется для обмена очень крупными файлами типа видеофильмов или игр — стала гораздо популярнее.

RIAA отказалась комментировать этот отчет.

Последняя партия судебных исков RIAA доводит общее число привлеченных к суду до 6191. Ассоциация сообщила также, что она подала новые иски против 213 человек, которые ранее числились как анонимные «Джоны Доу», установив их личность в ходе следственных действий.

Один хакер может причинить столько же вреда, сколько 10 000 солдат! Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Читайте также: