Какая из перечисленных технологий отвечает за проверку репутации файлов

Области, расположенные в верхнем и нижнем поле каждой страницы документа, которые обычно содержат повторяющуюся информацию:

За развитием уникальной технологии ESET стоят наши глобальные исследовательские лаборатории

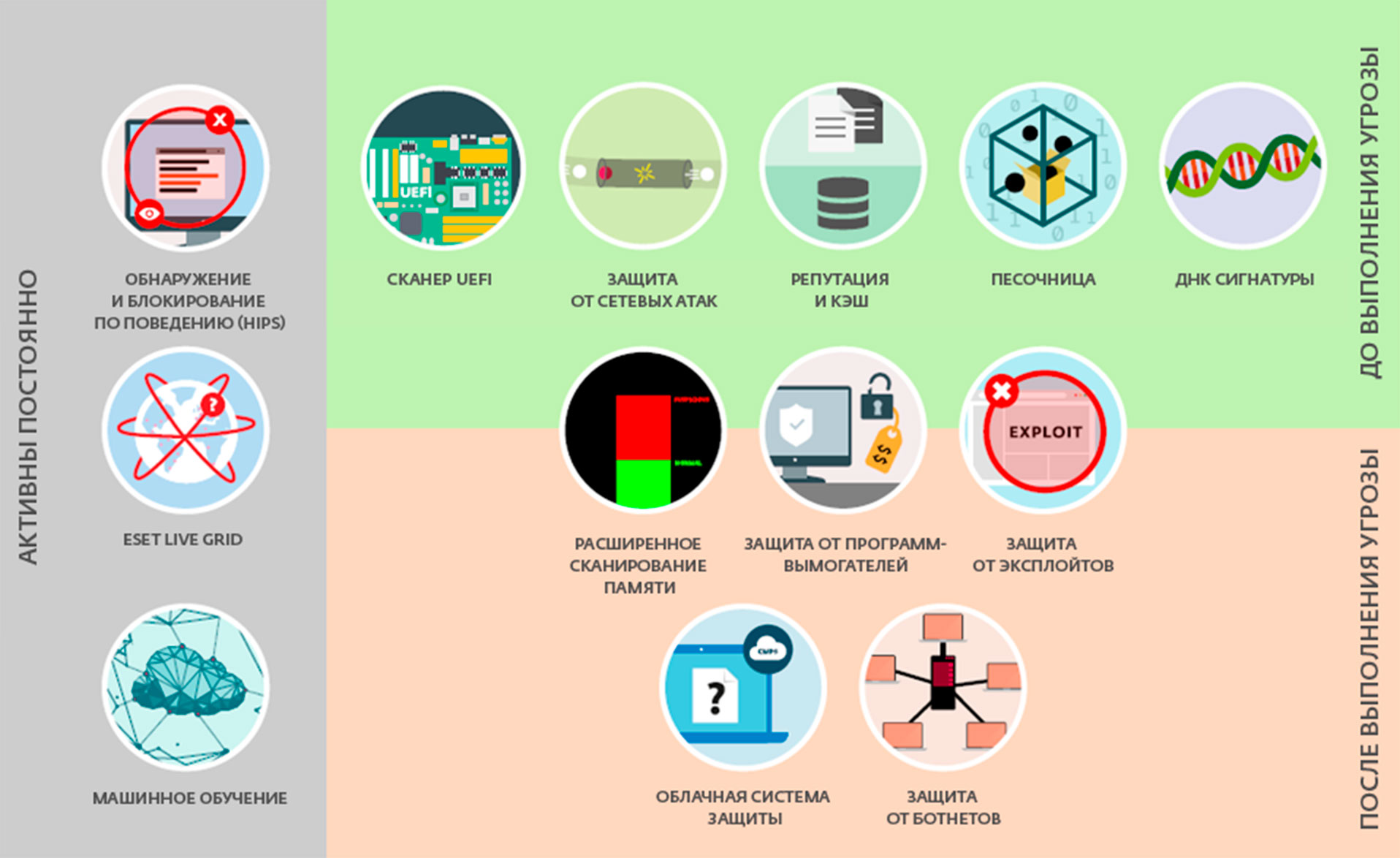

ESET применяет многоуровневые технологии, выходящие далеко за пределы возможностей базового антивируса. На рисунке ниже показаны различные ключевые технологии ESET и примерная иллюстрация того, когда и каким образом они способны обнаруживать и (или) блокировать угрозу на той или иной стадии её жизненного цикла в системе.

Вопрос 20

Облачная система защиты от вредоносных программ

Облачная система ESET для защиты от вредоносных программ — это одна из нескольких технологий, основанных на облачной системе ESET LiveGrid®. Система отслеживает неизвестные, потенциально вредоносные приложения и другие возможные угрозы и передаёт данные о них в облачное хранилище ESET посредством системы обратной связи ESET LiveGrid®.

Показать ещё

Собранные образцы автоматически помещаются в песочницу и проходят поведенческий анализ, в результате чего создаются шаблоны для автоматического обнаружения, если наличие вредоносных характеристик подтверждается. Клиенты ESET узнают об этих автоматических обнаружениях из системы учёта репутации ESET LiveGrid®, и им не нужно ждать очередного обновления модуля обнаружения.

Вопрос 26

Вопрос 19

Вопрос 8

Вопрос 18

Вопрос 20

Вопрос 29

Вопрос 10

Google Chrome

Функция безопасного просмотра Google Chrome, отвечающая за обнаружение фишинга и вредоносных программ, включена по умолчанию. При попытке посещения сайта, подозреваемого в фишинге или распространении вредоносных программ, браузер выдает предупреждение.

Рисунок 3. Предупреждение о фишинговом сайте в Google Chrome

Функция безопасного просмотра защищает нас от фишинга и вредоносных программ двумя способами.

Во-первых, Google загружает в браузер информацию о сайтах, которые могут содержать вредоносные программы или подозреваются в фишинге. Списки подозрительных сайтов, позволяющие сэкономить место и предотвратить выдачу URL на небезопасные сайты, обычно содержат достаточно информации, чтобы определить, что сайт содержит вредоносные программы или создан с целью фишинга, но недостаточно, чтобы с уверенностью сказать, какую именно из этих двух угроз он представляет. Если URL просматриваемого сайта совпадает с записью в списке, браузер запрашивает дополнительную информацию с серверов Google для принятия решения. Информация, которую отправляет браузер, не позволяет компании Google установить, какой именно сайт вы просматриваете (отправляются только первые 32 бит хэша SHA-256 копии URL). Если компьютер расценит сайт как опасный, будет выдано предупреждение.

В случае если компьютер обращается в Google для запроса информации о конкретном фрагменте URL или для обновления списка, будет отправлен стандартный набор данных, в том числе ваш IP-адрес, а иногда и файл cookie. На основе этих данных невозможно установить личность. Кроме того, эти данные хранятся в Google всего несколько недель. Вся информация, полученная таким образом, защищается в соответствии со стандартными условиями политики конфиденциальности Google.

Кроме того, если вы решили предоставлять Google статистику об использовании и зашли на сайт, который может оказаться опасным, в Google отправляются и некоторые другие данные, в том числе полный URL посещаемой страницы, заголовок referer, отправленный на нее, и URL, совпавший с одним из адресов в списке вредоносных программ функции безопасного просмотра Google.

Отключить эту функцию можно в меню «Параметры — Расширенные — Конфиденциальность». Для этого достаточно снять флажок «Включить защиту от фишинга и вредоносных программ».

Фильтр SmartScreen в Internet Explorer

Начиная с Internet Explorer 8 в состав IE входит фильтр SmartScreen — набор технологий, предназначенный для защиты пользователей от возможных интернет-угроз, в том числе с использованием методов социальной инженерии. Базируется SmartScreen на технологии фишингового фильтра и предназначен для защиты пользователей от известных вредоносных сайтов. Кроме того, данный фильтр включает защиту от ClickJacking, технологии, применяемой для перехвата нажатий клавиш, искажения веб-страниц и т. д. По умолчанию он включен.

Фильтр SmartScreen в Internet Explorer использует сразу несколько технологий. В первую очередь происходит сравнение адреса посещаемого сайта со списком известных мошеннических и вредоносных сайтов. Если сайт есть в этом списке, больше проверок не производится. В противном случае он анализируется на предмет наличия признаков, характерных для мошеннических сайтов. Также возможна отправка адреса того сайта, куда пользователь собирается зайти, онлайн-службе Microsoft, которая ищет его в списке фишинговых и вредоносных сайтов. Причем доступ к онлайн-службе производится асинхронно по SSL-соединению, так что это не сказывается на скорости загрузки страниц. Однако обращение к данной службе пользователь может запретить.

Чтобы уменьшить сетевой трафик, на клиентском компьютере хранится зашифрованный DAT-файл со списком тысяч наиболее посещаемых узлов; все включенные в этот список сайты не подвергаются проверке фильтром SmartScreen.

Для защиты от фишинга и вредоносных программ фильтр SmartScreen исследует строку URL целиком, а не подмножество адресов URL, на которые заходил пользователь, а значит, службе URL Reputation Service (URS) могут быть переданы личные сведения, поскольку иногда они находятся в самой строке URL. Вместе с тем необходимо добавить, что в состав SmartScreen входит и проверка репутации загружаемых файлов Application Reputation Service (ARS)

При загрузке программы в IE идентификатор файла и издателя приложения (если оно подписано цифровой подписью) отправляются на проверку с помощью новой услуги репутации приложений в «облаке». Если программа имеет репутацию, то предупреждение отсутствует. Если же файл будет загружаться с вредоносного сайта, IE блокирует загрузку. Однако, если файл не имеет данных о репутации, IE покажет это в строке уведомления и менеджере загрузки, что позволит принять обоснованное решение о доверии к этому файлу.

Фильтр SmartScreen в Internet Explorer предупреждает пользователя о подозрительных или уже известных мошеннических веб-узлах. При этом фильтр проводит анализ содержимого соответствующего сайта, а также использует сеть источников данных для определения степени надежности сайта. Фильтр SmartScreen сочетает анализ веб-страниц на стороне клиента на предмет обнаружения подозрительного поведения с онлайн-службой, доступ к которой пользователь разрешает или запрещает. При этом реализуется три способа защиты от мошеннических и вредоносных узлов.

Сравнение адреса посещаемого сайта со списком известных сайтов. Если сайт найден в этом списке, больше проверок не производится.

Анализ сайта на предмет наличия признаков, характерных для мошеннических сайтов.

Отправка адреса сайта, на который пользователь собирается зайти, онлайн-службе Microsoft, которая ищет сайт в списке фишинговых и вредоносных сайтов. При этом доступ к онлайн-службе производится асинхронно по SSL-соединению, так что это не сказывается на скорости загрузки страниц.

Для защиты от фишинга и вредоносных программ фильтр SmartScreen исследует строку URL целиком, а не подмножество адресов URL, на которые заходил пользователь. Учтите, что службе URS могут быть переданы личные сведения, поскольку иногда они находятся в самой строке URL.

Фильтр SmartScreen можно включать или отключать избирательно для каждой зоны безопасности, но только в том случае, когда эта функция включена глобально. По умолчанию фильтр SmartScreen включен для всех зон, кроме местной интрасети. Если вы захотите исключить некоторые узлы из списка проверяемых фильтром SmartScreen, но не отключать при этом фильтр полностью, необходимо включить фильтр глобально, а затем отключить фильтрацию только для зоны «Надежные узлы», после чего конкретные узлы добавить в эту зону. Для того чтобы пользователи в организации не могли отключить фильтр SmartScreen, необходимо применить групповую политику.

Безопасность Windows 10: «Защита на основе репутации» в Windows 10 May 2020 Update

Термин «Потенциально нежелательные программы» (англ. Potentially unwanted programs, PUP) используется для описания программ, которые могут оказывать нежелательное воздействие на компьютер. К ним относятся рекламные, потенциально опасные и другие приложения, которые мешают нормальной работе ПК.

В отличие от вредоносных программ, которые просачиваются на компьютер без ведома пользователя, PUP устанавливаются с его согласия. Например, программа может входить «в комплект» бесплатной утилиты, а ее наличие «скрыто» от пользователя в длинном тексте лицензионного соглашения. Поскольку такие программы формально устанавливают сами пользователи, они не могут быть идентифицированы как вредоносные [4].

Защита Windows 10 от потенциально нежелательных приложений, вредоносных и подозрительных файлов и веб-сайтов в обновлении 10 May 2020 Update получила отдельную страницу настроек «Защита на основе репутации» в приложении «Безопасность Windows». В данном обновлении Microsoft переименует встроенный антивирус «Windows Defender» на Microsoft Defender [3]. Таким образом компания хочет отразить новый подход Microsoft к безопасности конечных точек. Также с точки зрения встроенной защиты, начиная с Windows 10, версия 2004, приложение Безопасность Windows получило новую категорию настроек «Защита на основе репутации». Таким образом, после длительного периода подготовки Microsoft все же включила в свой сервис обеспечения безопасности и репутационную защиту.

Файл загружается из сети «Интернет». После того как пользователь открывает загруженный файл, жесткий диск пользователя разрушается, а вся информация, хранящаяся на компьютере, теряется. К каком типа относится предпринятая атака?

Сканер UEFI

Компания ESET стала первым разработчиком антивирусных решений, внедрившим в свои решения дополнительный уровень защиты прошивки UEFI (Unified Extensible Firmware Interface) компьютера. Функция «Сканер UEFI» проверяет и обеспечивает безопасность среды предварительной загрузки, соответствующей спецификации UEFI. Она предназначена для контроля целостности прошивки и обнаружения попыток модификации.

UEFI является стандартизированной спецификацией программного интерфейса, который существует между операционной системой устройства и микропрограммами, управляющими низкоуровневыми функциями оборудования. UEFI пришел на замену BIOS (базовой системы ввода/вывода), используемого на компьютерах с середины 1970-х годов.

Спецификация хорошо задокументирована, что позволяет разработчикам создавать расширения для прошивки. Но это также открывает дверь для создателей вредоносных программ, которые могут внедрить в UEFI вредоносные модули и злонамеренные коды.

Технология применяется в продуктах:

Обнаружение и блокирование угроз по поведению – HIPS

HIPS, или, проще говоря, система предотвращения вторжений ESET контролирует активность системы, используя набор предопределенных правил для распознавания подозрительного поведения в системе. Когда подозрительная активность обнаружена, механизм самозащиты HIPS останавливает потенциально опасные действия нежелательной программы или процесса.

Пользователи могут определять самостоятельно набор правил вместо набора по умолчанию, но для этого требуются продвинутые знания работы приложений и операционной системы.

Технология применяется в продуктах:

Песочница в продукте

Авторы современных вредоносных программ зачастую пытаются запутать их код или скрыть истинное поведение, чтобы предотвратить обнаружение антивирусами. Для определения реального поведения угрозы решения ESET используют изолированную среду – так называемую песочницу. С помощью этой технологии антивирус эмулирует различные компоненты работы системы для запуска подозрительного образца в изолированной виртуальной среде.

Используются двоичные переводы, чтобы не замедлять скорость работы машины. Данная технология была реализована в решениях ESET еще в 1995 году. С тех пор мы постоянно работаем над ее улучшением.

Технология применяется в продуктах:

Встроенная песочница

Сегодняшние вредоносные программы зачастую подвергаются сильной обфускации и всеми способами пытаются не дать себя обнаружить. Чтобы преодолеть это и распознать скрытое истинное поведение программы, мы применяем встроенную функцию песочницы. Эта технология, применяемая в решениях ESET, эмулирует различные компоненты оборудования компьютера и программного обеспечения, и подозрительный образец кода выполняется в изолированной виртуализированной среде.

Показать ещё

Благодаря двоичной трансляции, функция песочницы остаётся легковесной и не замедляет работу устройства. Мы внедрили эту технологию в наши решения в 1995 году и с тех пор постоянно её улучшаем.

Вопрос 6

Двоичный код каждого символа при кодировании текстовой информации (в кодах ASCII) занимает в памяти персонального компьютера:

Вопрос 21

Вопрос 28

Вопрос 11

Вопрос 22

Как это работает?

Вопрос 19

Защита от программ-вымогателей

Технология является дополнительным уровнем защиты от программ, блокирующих доступ или шифрующих данные пользователя и требующих выкуп за «освобождение» файлов. Защита от программ-вымогателей оценивает и контролирует все исполняемые приложения с помощью поведенческого анализа и репутационной эвристики.

Технология включена по умолчанию. В случае обнаружения подозрительных действий на компьютере пользователю будет предложено заблокировать данную активность. Максимальный уровень защиты от подобных вредоносных программ достигается совместной работой функций «Защита от программ-вымогателей», «Защита от сетевых атак», «ДНК сигнатуры» и облачной системой защиты.

Технология применяется в продуктах:

Вопрос 16

Вопрос 30

Сетевой техник должен установить на компьютер новую ОС. Какой метод установки следует использовать, чтобы сохранить данные, настройки приложений и параметры конфигурации, а также уже существующее разбиение?

Вопрос 13

Вопрос 15

Вопрос 5

b. совокупность методов, производственных процессов и программно-технических средств для обработки данных

Вопрос 14

Вопрос 8

Репутация и кэш

Перед сканированием наши продукты проверяют локальный кэш файла или URL-адреса на предмет связи с известными угрозами. Объект сравнивается с черными и белыми списками базы ESET. Это повышает скорость сканирования на предмет угроз.

Далее из облачной системы ESET LiveGrid запрашивается информация о репутации объекта – был ли он ранее отмечен как подозрительный или классифицирован как вредоносный. Это повышает эффективность сканирования и обеспечивает более высокую скорость обмена данными по вредоносным программам с нашими пользователями.

Применение черных списков URL-адресов и проверка репутации защищают пользователей от мошеннических (фишинговых) сайтов или ресурсов с вредоносным содержанием.

Технология применяется в продуктах:

Вопрос 7

Оставить комментарий

Inna Petrova 18 минут назад

Нужно пройти преддипломную практику у нескольких предметов написать введение и отчет по практике так де сдать 4 экзамена после практики

Иван, помощь с обучением 25 минут назад

Коля 2 часа назад

Здравствуйте, сколько будет стоить данная работа и как заказать?

Иван, помощь с обучением 2 часа назад

Инкогнито 5 часов назад

Сделать презентацию и защитную речь к дипломной работе по теме: Источники права социального обеспечения. Сам диплом готов, пришлю его Вам по запросу!

Иван, помощь с обучением 6 часов назад

Василий 12 часов назад

Здравствуйте. ищу экзаменационные билеты с ответами для прохождения вступительного теста по теме Общая социальная психология на магистратуру в Московский институт психоанализа.

Иван, помощь с обучением 12 часов назад

Анна Михайловна 1 день назад

Нужно закрыть предмет «Микроэкономика» за сколько времени и за какую цену сделаете?

Иван, помощь с обучением 1 день назад

Сергей 1 день назад

Здравствуйте. Нужен отчёт о прохождении практики, специальность Государственное и муниципальное управление. Планирую пройти практику в школе там, где работаю.

Иван, помощь с обучением 1 день назад

Инна 1 день назад

Добрый день! Учусь на 2 курсе по специальности земельно-имущественные отношения. Нужен отчет по учебной практике. Подскажите, пожалуйста, стоимость и сроки выполнения?

Иван, помощь с обучением 1 день назад

Студент 2 дня назад

Здравствуйте, у меня сегодня начинается сессия, нужно будет ответить на вопросы по русскому и математике за определенное время онлайн. Сможете помочь? И сколько это будет стоить? Колледж КЭСИ, первый курс.

Иван, помощь с обучением 2 дня назад

Ольга 2 дня назад

Требуется сделать практические задания по математике 40.02.01 Право и организация социального обеспечения семестр 2

Иван, помощь с обучением 2 дня назад

Вика 3 дня назад

сдача сессии по следующим предметам: Этика деловых отношений - Калашников В.Г. Управление соц. развитием организации- Пересада А. В. Документационное обеспечение управления - Рафикова В.М. Управление производительностью труда- Фаизова Э. Ф. Кадровый аудит- Рафикова В. М. Персональный брендинг - Фаизова Э. Ф. Эргономика труда- Калашников В. Г.

Иван, помощь с обучением 3 дня назад

Игорь Валерьевич 3 дня назад

здравствуйте. помогите пройти итоговый тест по теме Обновление содержания образования: изменения организации и осуществления образовательной деятельности в соответствии с ФГОС НОО

Иван, помощь с обучением 3 дня назад

Вадим 4 дня назад

Пройти 7 тестов в личном кабинете. Сооружения и эксплуатация газонефтипровод и хранилищ

Иван, помощь с обучением 4 дня назад

Кирилл 4 дня назад

Здравствуйте! Нашел у вас на сайте задачу, какая мне необходима, можно узнать стоимость?

Иван, помощь с обучением 4 дня назад

Oleg 4 дня назад

Требуется пройти задания первый семестр Специальность: 10.02.01 Организация и технология защиты информации. Химия сдана, история тоже. Сколько это будет стоить в комплексе и попредметно и сколько на это понадобится времени?

Иван, помощь с обучением 4 дня назад

Валерия 5 дней назад

ЗДРАВСТВУЙТЕ. СКАЖИТЕ МОЖЕТЕ ЛИ ВЫ ПОМОЧЬ С ВЫПОЛНЕНИЕМ практики и ВКР по банку ВТБ. ответьте пожалуйста если можно побыстрее , а то просто уже вся на нервяке из-за этой учебы. и сколько это будет стоить?

Иван, помощь с обучением 5 дней назад

Инкогнито 5 дней назад

Здравствуйте. Нужны ответы на вопросы для экзамена. Направление - Пожарная безопасность.

Иван, помощь с обучением 5 дней назад

Иван неделю назад

Защита дипломной дистанционно, "Синергия", Направленность (профиль) Информационные системы и технологии, Бакалавр, тема: «Автоматизация приема и анализа заявок технической поддержки

Иван, помощь с обучением неделю назад

Дарья неделю назад

Иван, помощь с обучением неделю назад

Вопрос 12

Облачная система защиты

Облачная система защиты построена на базе технологии ESET LiveGrid. С разрешения пользователя система отслеживает потенциальные, ранее неизвестные угрозы и передает их в облако ESET через систему обратной связи ESET LiveGrid.

Собранные образцы подвергаются автоматической эмуляции в песочнице и анализу поведения, что приводит к созданию автоматизированных сигнатур, если злонамеренные характеристики подтверждены. Пользователи ESET получают ответ о репутации образца до очередного обновления баз данных вредоносных программ.

Технология применяется в продуктах:

Вопрос 14

Машинное обучение

Специалисты ESET разработали собственный, фирменный модуль машинного обучения под названием ESET Augur. В нём сочетаются возможности нейронных сетей (такие как глубокое обучение и долгая краткосрочная память) и шести алгоритмов классификации, тщательно отобранных вручную. Это позволяет выдавать объединённое множество данных и помогать верно классифицировать поступающий образец как безопасный, потенциально нежелательный или вредоносный.

Показать ещё

Чтобы обеспечить как можно больший процент обнаружения и как можно меньше ложных срабатываний, модуль ESET Augur настроен для совместной работы с другими технологиями защиты, такими как система родовых обнаружений, песочница и анализ памяти, а также извлечение поведенческих характеристик программ.

Вопрос 24

Вопрос 21

b. процесс ее преобразования, при котором содержание информации становится непонятным для не обладающих соответствующими полномочиями субъектов

Вопрос 6

Вопрос 3

b. потеря информации из-за сбоев оборудования, некорректной работы программ и ошибки обслуживающего персонала и пользователей

c. потеря информации из-за не достаточной установки резервных систем электропитании и оснащение помещений замками

Вопрос 28

Вопрос 23

Какое периферийное устройство является запоминающим устройством, соединенным с интерфейсом USB, и позволяющим сохранять и перемещать файлы между компьютерами?

Защита от эксплойтов

Защита от эксплойтов контролирует часто эксплуатируемые приложения (веб-браузеры, PDF-редакторы, почтовые клиенты, приложения Microsoft Office, Flash, Java и т.д.). Он не только обращает внимание на определенные идентификаторы CVE, но и сосредотачивается на методах эксплуатации. Объект, демонстрирующий подозрительное поведение, подвергается анализу, и вредоносный процесс немедленно блокируется на устройстве.

Технология «Защита от эксплойтов» блокирует процесс эксплуатации – в отличие от механизма сканирования, который охватывает эксплойты в искаженных файлах, или защиты от сетевых атак, нацеленной на уровень коммуникаций. Технология постоянно совершенствуется за счет новых методов обнаружения эксплойтов, которые используют новые способы эксплуатации.

Технология применяется в продуктах:

Расширенное сканирование памяти

Расширенное сканирование памяти – новаторская технология, которая позволяет эффективно обезвреживать сложные зашифрованные вредоносные программы, попадающие на компьютер скрыто от пользователя. Функция контролирует поведение вредоносного процесса и сканирует его, как только он запускается в памяти.

Каждый раз, когда процесс делает системный запрос от нового исполняемого файла, функция Расширенного сканирования памяти анализирует поведение при помощи ДНК сигнатур. Благодаря интеллектуальному кэшированию, функция практически не влияет на потребление ресурсов и скорость работы компьютера.

Код современных вредоносных программ может работать «только в памяти», без использования постоянных компонентов в файловой системе. Такой код нельзя обнаружить стандартными методами детектирования. Только сканирование памяти может найти такие кибератаки, и Расширенное сканирование памяти ESET – эффективный инструмент для борьбы с ними.

Технология применяется в продуктах:

Репутация и кэш

Изучая файл или URL-адрес, ещё до этапа сканирования наши продукты проверяют локальный кэш на наличие известных вредоносных объектов или безвредных объектов, помещённых в белый список. Это повышает эффективность сканирования.

Затем в систему учёта репутации ESET LiveGrid® направляется запрос о репутации объекта (т. е. встречался ли этот объект где-то ещё и был ли он классифицирован как вредоносный). Это улучшает качество сканирования и позволяет быстрее передавать нашим клиентам данные о вредоносных программах.

Показать ещё

Применение чёрных списков URL-адресов и проверка репутации ограждает пользователей от посещения сайтов с вредоносным контентом и (или) фишинговых сайтов.

Вопрос 25

Вопрос 27

Наиболее надежным средством предотвращения потерь информации при кратковременном отключении электроэнергии?

Вопрос 4

Вопрос 2

Вопрос 10

Вопрос 12

Модуль сканирования UEFI

Среди поставщиков продуктов для безопасности в Интернете, ESET первой оснастила своё решение отдельным уровнем защиты универсального расширяемого интерфейса прошивки (UEFI). Модуль сканирования UEFI от ESET проверяет и обеспечивает безопасность предзагрузочной среды в соответствии со спецификацией UEFI. Этот модуль спроектирован так, чтобы обнаруживать вредоносные компоненты в прошивке и сообщать о них пользователю.

Показать ещё

UEFI является стандартизированной спецификацией программного интерфейса между операционной системой устройства и его прошивкой. UEFI вытесняет базовую систему ввода-вывода (BIOS), которая применялась в компьютерах с середины 1970-х годов. Поскольку структура UEFI хорошо задокументирована, она проще поддаётся анализу и парсингу, что позволяет разработчикам создавать расширения прошивки. Однако это также открывает дверь для разработчиков вредоносных программ и организаторов атак к тому, чтобы заразить UEFI опасными модулями.

ДНК сигнатуры

Типы обнаружения угроз варьируются от определенных хэшей до ДНК сигнатур, которые представляют собой совокупность информации о поведении и характеристик вредоносного объекта.

Если вредоносный код можно изменить или запутать, то поведение объекта не так просто модифицировать. ДНК сигнатуры ESET разработаны с учетом этой особенности.

Антивирус проводит глубокий анализ кода и извлекает «гены», отвечающие за поведение вредоносной программы. Поведенческие гены используются для построения ДНК сигнатур, которые применяются для оценки потенциально подозрительного кода, найденного на диске или запущенного в памяти в виде процесса.

ДНК сигнатуры могут обнаруживать известные образцы вредоносных программ, новые варианты известных семейств вредоносного ПО или ранее неизвестные вредоносные программы, которые содержат гены, указывающие на вредоносное поведение.

Технология применяется в продуктах:

Вопрос 5

Исследовательские лаборатории ESET развивают уникальные технологии защиты от современных угроз

В решениях ESET используются многоуровневые технологии защиты, выходящие за пределы возможностей обычного антивируса. На рисунке ниже представлены основные технологии ESET и оценка того, когда и как они обнаруживают и/или блокируют угрозу.

Вопрос 29

Какой способ защиты информации присваивает значение каждому пользователю соответствующие права доступа к каждому ресурсу?

Вопрос 18

b. защищаемая по закону информация, доверенная или ставшая известной лицу (держателю) исключительно в силу исполнения им своих профессиональных обязанностей

Вопрос 5

b. совокупность методов, производственных процессов и программно-технических средств для обработки данных

Вопрос 9

Какой принцип является основополагающим при создании и развитии автоматизированной информационной системы?

Расширенный модуль сканирования памяти

Показать ещё

Когда какой-либо процесс выполняет системный вызов с новой исполняемой страницы, расширенный модуль сканирования памяти проводит поведенческий анализ кода с помощью системы родовых обнаружений ESET. Благодаря применению умного кэширования, расширенный модуль сканирования памяти не вызывает ощутимого снижения скорости обработки.

Кроме того, сложные вредоносные программы показывают новый тренд: часть вредоносного кода теперь работает в резидентном режиме, не нуждаясь в постоянных компонентах в файловой системе (бесфайловые вредоносные программы), которые можно было бы обнаружить традиционными способами. Такие атаки можно обнаружить только путём сканирования памяти, и в ESET есть ответ на этот новый тренд: расширенный модуль сканирования памяти.

Рассматривая службы репутации, стоит различать «облачные» службы, применяемые сегодня в браузерах Google Chrome, Safari, Opera, Internet Explorer, антивирусные «облачные» службы репутации и службу репутации Windows 10.

Сегодня написание вирусов стало своего рода бизнесом, отраслью промышленности. Увы, но стоит признать, что времена хакеров-одиночек давно прошли. Нравится нам с вами или нет, но борьба с вирусами — это борьба с международным преступным сообществом. Основная цель сегодняшних злоумышленников — деньги. Уже давно у них появилось разделение труда: один находит уязвимые места, другой реализует их в виде тех или иных законченных решений, третий продает эти решения на бирже, четвертый покупает и применяет, а пятый все это оплачивает…

Обратимся к истории

С момента зарождения индустрии антивирусов сложился понятный механизм обеспечения защиты, когда от пострадавшего пользователя или из другого источника лаборатория получала образец вредоносного файла и после всестороннего анализа выпускала обновления к базе сигнатур вирусов вместе с рецептом по удалению заразы. Все клиенты загружали это обновление и получали актуальную защиту. Разумеется, кто-то заражался раньше, чем получал обновление, но таких было довольно мало. По мере роста числа угроз производителям антивирусов пришлось максимально автоматизировать процесс анализа новых видов угроз, используя эвристические механизмы, и даже встроить подобные механизмы в сами антивирусы. При этом частота обновлений увеличилась и выпуски стали ежедневными и даже ежечасными.

Понятно, что так долго продолжаться не могло. Объем выпускаемых обновлений на сегодня превысил все разумные пределы.

Одно время в индустрии безопасности бытовало мнение, что описанную проблему раз и навсегда решат так называемые эвристические технологии, то есть методики детектирования не на основе сигнатуры, а с использованием методов искусственного интеллекта, встраиваемого в антивирус. Эти технологии получили широкое распространение, но проблемы не решили. Лучшие примеры реализации эвристического анализа обеспечивают уровень обнаружения в пределах 50–70% для знакомых семейств вирусов и совершенно бессильны перед новыми видами атак.

В настоящий момент уже сформировалась тенденция распознавать угрозы непосредственно в распределенных центрах обработки данных антивирусной компании, а не только на компьютере конечного пользователя. Такой перенос центра тяжести технологии в Интернете называется «облачным».

Переход к «облачным» технологиям позволяет упростить архитектуру продукта, который пользователь ставит на свой компьютер, ведь теперь для каждого подозрительного ресурса предоставляется небольшое по объему обновление, индивидуально загружаемое из «облака» практически в реальном времени. Разумеется, разработанные технологии существенно сложнее, ведь многие процессы в компьютере требуют меньшего времени реакции, чем интервал получения подобных обновлений. Кроме того, необходимо обеспечить защиту в тот момент, когда компьютер вообще не подключен к Интернету. Тем не менее «облачные» технологии являются ключом к обеспечению безопасности не самых мощных компьютеров, таких как нетбуки, планшеты и смартфоны.

Что такое служба репутации?

Службы репутации показывают надежность того или иного источника (почта, Интернет), репутацию того или иного программного обеспечения. При этом вычисление репутации производится на серверах соответствующего производителя в Интернете. Хотя, если речь пойдет о браузерах, то там все грустно. Используются службы репутации только Microsoft и Google. Да-да, именно так.

Microsoft до недавнего времени использовала Smart Screen в Internet Explorer, а сейчас будет использовать эту службу в Edge и Microsoft Defender. Причем данная служба показывает лучшие результаты среди браузеров (посмотрим, так ли это будет в Edge, надеюсь не хуже). В частности, в тестах Internet Explorer блокировал более 99% вредоносных ссылок (в английском контенте), в русском цифра была несколько ниже, впрочем, понятно почему. В русскоязычном сегменте IE пользуется меньшей популярностью.

Службы репутаций в браузерах

Служба репутации в браузерах чаще всего ассоциируется прежде всего с анти-фишинговыми технологиями.

Защита от фишинга в браузере Opera опирается на технологии компании Haute Security [1].

Если доменное имя совпадет с именем из черного списка, сервер Fraud and Malware Protection возвратит браузеру документ XML, в котором будет описана проблема (фишинг или вредоносные программы).

При этом необходимо учесть следующее.

Если веб-сайт найден в черном списке, в браузере откроется страница с предупреждением. Пользователю придется решить, посещать эту подозрительную страницу или вернуться на домашнюю. Механизм защиты от мошенничества не оказывает никакого воздействия на скорость открытия веб-страниц.

Рисунок 1. Антифишинговый фильтр в Opera

По умолчанию модуль защиты от фишинга в этом браузере включен. Для поиска фишинговых сайтов он использует технологии Google. Как только пользователь пытается открыть страницу в Safari, браузер соединяется с Google и запрашивает информацию из двух основных баз Google: базы фишинговых ссылок и базы ссылок вредоносных программ. При обнаружении совпадения пользователь должен увидеть страницу с предупреждением.

Рисунок 2. Предупреждение о переходе на сайт, содержащий вредоносные программы

Chrome, Firefox

Эти браузеры используют Safe Browsing API , открытый механизм получения информации о вредоносных сайтах.

Вопрос 15

Вопрос 25

Вопрос 13

Вопрос 16

Вопрос 17

a. система — это множество взаимосвязанных элементов или подсистем, которые сообща функционируют для достижения общей цели

Защита от ботнетов

Защита от ботнетов помогает контролировать сетевую активность и находить вредоносные соединения, используемые бот-сетями. Технология определяет исходящие сетевые соединения для известных образцов зловредного кода и выявляет вредоносные сайты по собственным черным спискам. Функция блокирует каждое обнаруженное вредоносное соединение и сообщает о нем пользователю.

Поведенческое обнаружение и блокировка - система HIPS

Хостовая система предупреждения вторжений (HIPS) от ESET отслеживает активность в системе и использует заранее определённый набор правил, чтобы распознавать подозрительное поведение системы. При выявлении такой активности механизм самозащиты HIPS не позволяет программе или процессу, допустившим такое поведение, выполнять потенциально вредоносные действия.

Показать ещё

Пользователи могут задавать собственный набор правил, который будет применяться вместо набора правил по умолчанию, однако для этого требуется глубокое понимание приложений и операционных систем.

Вопрос 27

Система родовых обнаружений

Типы обнаружения варьируются от проверки точно указанных хэшей до системы родовых обнаружений ESET, которая состоит из сложных определений вредоносного поведения и характеристик вредоносных программ.

Хотя организаторы атаки могут без труда изменить или обфусцировать вредоносный код, поведение объектов изменить не так легко, и система родовых обнаружений ESET призвана воспользоваться этим.

Показать ещё

Мы проводим глубокий анализ кода и извлекаем из него те «гены», которые отвечают за его поведение, и так образуется система родовых обнаружений ESET. Она применяется для оценки потенциально подозрительного кода, который может находиться на диске или в памяти запущенных процессов.

Система родовых обнаружений способна распознавать конкретные известные образцы вредоносных программ, новые разновидности известного класса таких программ и даже неизвестные или не обнаруженные ранее такие программы, которые содержат «гены», указывающие на вредоносное поведение.

Вопрос 23

a. защищаемая по закону информация, доверенная или ставшая известной лицу (держателю) исключительно в силу исполнения им своих профессиональных обязанностей

c. защищаемые государством сведения в области его военной, внешнеполитической, экономической, разведывательной, контрразведывательной и оперативно-розыскной деятельности, распространение которых может нанести ущерб безопасности страны

Машинное обучение

Компания ESET разработала собственный механизм машинного обучения, названный ESET Augur. Он использует совокупную силу нейронных сетей (например, глубокое обучение и LSTM (long short-term memory – сети долгой краткосрочной памяти)) и группы из шести алгоритмов классификации. Это позволяет генерировать консолидированный вывод и помогать правильно маркировать входящий образец как чистый, потенциально нежелательный или вредоносный.

Движок ESET Augur настроен на взаимодействие с другими защитными технологиями, включая ДНК сигнатуры, песочницу, анализ памяти, извлечение поведенческих функций, чтобы обеспечить наилучшие показатели обнаружения и минимальное количество ложных срабатываний.

Технология применяется в продуктах:

Защита от сетевых атак

Функция расширяет возможности файервола и повышает эффективность обнаружения известных уязвимостей на сетевом уровне. Технология обнаружения распространенных уязвимостей в широко используемых протоколах, таких как SMB, RPC и RDP, является важным слоем защиты от вредоносных программ, сетевых атак и эксплуатации брешей, для которых еще не выпущены или не установлены патчи.

Технология применяется в продуктах:

Вопрос 30

a. охрана государственной, коммерческой, служебной, банковской тайн, персональных данных и интеллектуальной собственности

Вопрос 17

c. несанкционированный доступ, электронное подслушивание и преднамеренное или неумышленное повреждение

Вопрос 26

Вопрос 24

Меры по защите информации от неавторизованного доступа, разрушения, модификации, раскрытия и задержек в доступе — это:

Вопрос 22

Вопрос 11

Программа какого типа устанавливает и собирает личную информацию, включая информацию о пароле и профиле, с компьютера, без разрешения и без ведома пользователя?

Вопрос 9

Вопрос 7

Оставить комментарий

Inna Petrova 18 минут назад

Нужно пройти преддипломную практику у нескольких предметов написать введение и отчет по практике так де сдать 4 экзамена после практики

Иван, помощь с обучением 25 минут назад

Коля 2 часа назад

Здравствуйте, сколько будет стоить данная работа и как заказать?

Иван, помощь с обучением 2 часа назад

Инкогнито 5 часов назад

Сделать презентацию и защитную речь к дипломной работе по теме: Источники права социального обеспечения. Сам диплом готов, пришлю его Вам по запросу!

Иван, помощь с обучением 6 часов назад

Василий 12 часов назад

Здравствуйте. ищу экзаменационные билеты с ответами для прохождения вступительного теста по теме Общая социальная психология на магистратуру в Московский институт психоанализа.

Иван, помощь с обучением 12 часов назад

Анна Михайловна 1 день назад

Нужно закрыть предмет «Микроэкономика» за сколько времени и за какую цену сделаете?

Иван, помощь с обучением 1 день назад

Сергей 1 день назад

Здравствуйте. Нужен отчёт о прохождении практики, специальность Государственное и муниципальное управление. Планирую пройти практику в школе там, где работаю.

Иван, помощь с обучением 1 день назад

Инна 1 день назад

Добрый день! Учусь на 2 курсе по специальности земельно-имущественные отношения. Нужен отчет по учебной практике. Подскажите, пожалуйста, стоимость и сроки выполнения?

Иван, помощь с обучением 1 день назад

Студент 2 дня назад

Здравствуйте, у меня сегодня начинается сессия, нужно будет ответить на вопросы по русскому и математике за определенное время онлайн. Сможете помочь? И сколько это будет стоить? Колледж КЭСИ, первый курс.

Иван, помощь с обучением 2 дня назад

Ольга 2 дня назад

Требуется сделать практические задания по математике 40.02.01 Право и организация социального обеспечения семестр 2

Иван, помощь с обучением 2 дня назад

Вика 3 дня назад

сдача сессии по следующим предметам: Этика деловых отношений - Калашников В.Г. Управление соц. развитием организации- Пересада А. В. Документационное обеспечение управления - Рафикова В.М. Управление производительностью труда- Фаизова Э. Ф. Кадровый аудит- Рафикова В. М. Персональный брендинг - Фаизова Э. Ф. Эргономика труда- Калашников В. Г.

Иван, помощь с обучением 3 дня назад

Игорь Валерьевич 3 дня назад

здравствуйте. помогите пройти итоговый тест по теме Обновление содержания образования: изменения организации и осуществления образовательной деятельности в соответствии с ФГОС НОО

Иван, помощь с обучением 3 дня назад

Вадим 4 дня назад

Пройти 7 тестов в личном кабинете. Сооружения и эксплуатация газонефтипровод и хранилищ

Иван, помощь с обучением 4 дня назад

Кирилл 4 дня назад

Здравствуйте! Нашел у вас на сайте задачу, какая мне необходима, можно узнать стоимость?

Иван, помощь с обучением 4 дня назад

Oleg 4 дня назад

Требуется пройти задания первый семестр Специальность: 10.02.01 Организация и технология защиты информации. Химия сдана, история тоже. Сколько это будет стоить в комплексе и попредметно и сколько на это понадобится времени?

Иван, помощь с обучением 4 дня назад

Валерия 5 дней назад

ЗДРАВСТВУЙТЕ. СКАЖИТЕ МОЖЕТЕ ЛИ ВЫ ПОМОЧЬ С ВЫПОЛНЕНИЕМ практики и ВКР по банку ВТБ. ответьте пожалуйста если можно побыстрее , а то просто уже вся на нервяке из-за этой учебы. и сколько это будет стоить?

Иван, помощь с обучением 5 дней назад

Инкогнито 5 дней назад

Здравствуйте. Нужны ответы на вопросы для экзамена. Направление - Пожарная безопасность.

Иван, помощь с обучением 5 дней назад

Иван неделю назад

Защита дипломной дистанционно, "Синергия", Направленность (профиль) Информационные системы и технологии, Бакалавр, тема: «Автоматизация приема и анализа заявок технической поддержки

Иван, помощь с обучением неделю назад

Дарья неделю назад

Иван, помощь с обучением неделю назад

Единая точка входа для ресурсов ESET

Войти через социальные сети

Читайте также: