К какому уровню информационной инфраструктуры относится уязвимость explorer

ГОСТ Р 56546-2015

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

УЯЗВИМОСТИ ИНФОРМАЦИОННЫХ СИСТЕМ

Классификация уязвимостей информационных систем

Information protection. Vulnerabilities in information systems. The classification of vulnerabilities in information systems

Дата введения 2016-04-01

Аннотация научной статьи по компьютерным и информационным наукам, автор научной работы — Коноваленко Сергей Александрович, Королев Игорь Дмитриевич

Проведена оценка существующих средств анализа защищенности информационных систем, на основе которой построены модели выявления , идентификации и оценки образов уязвимостей информационных систем. Определены основные характеристики (элементы), присущие образам существующих уязвимостей информационных систем.

IDENTIFICATION OF INFORMATION SYSTEMS VULNERABILITIES

An assessment of existing tools for analyzing information systems security was performed. On the basis of the achieved results the models of detection , identification and evaluation of information systems vulnerabilities images were built. The main characteristics (elements) inherent to the images of the existing information systems vulnerabilities were defined.

Как проверить, уязвим ли ваш Internet Explorer

Неавторизованная установка BHO

Для подключения BHO (Browser Helper Object) к Internet Explorer достаточно зарегистрировать в реестре класс BHO и записать его в ключе реестра с настройками IE. Данная операция может быть проведена любым приложением, что позволяет вредоносной программе скрытно установить какой-либо BHO.

Противодействие настройка прав доступа (только чтение) к трем ключам реестра:

- HKEY_LOCAL_MACHINE\Software\ Microsoft\ indows\CurrentVersion\Explorer\Browser Helper Objects;

- HKEY_LOCAL_MACHINE\SOFTWARE\ Microsoft\Internet Explorer\Toolbar;

- HKEY_LOCAL_MACHINE\Software\ Microsoft\Internet Explorer\Extensions.

Подобная операция хотя и затруднит установку BHO (придется временно разрешить модификацию данных ключей, а затем запретить ее после установки), но заблокирует неавторизованную установку BHO.

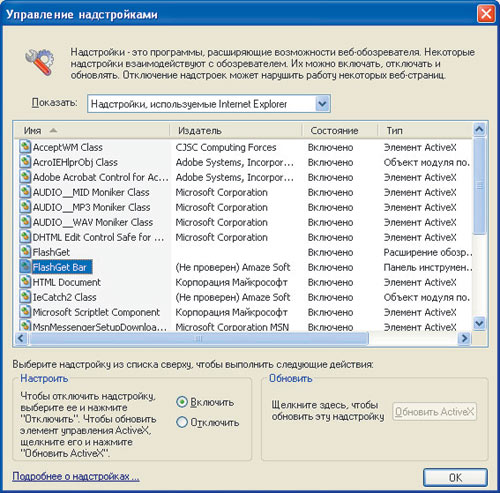

Следует отметить, что в последних версиях Internet Explorer появилась возможность просматривать подключенные надстройки и модули расширения (меню Сервис\Свойства обозревателя, в окне свойств закладка «Программы», кнопка «Надстройки»). В данном окне (рис. 6) можно не только просмотреть установленные надстройки и расширения IE, но и отключить любую из надстроек.

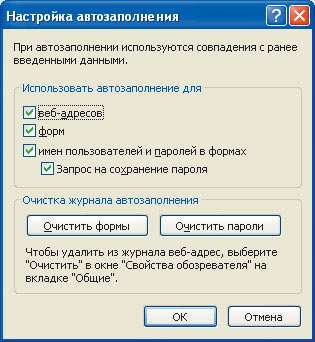

Недостаточная защита паролей доступа к Web-сайтам и к данным системы автозаполнения форм

Поэтому советуем не использовать сохранение паролей и автозаполнение Web-форм, причем это особенно важно при работе на компьютере, к которому имеется публичный доступ. Окно настройки автоматического заполнения форм, показанное на рис. 5, позволяет выполнить два вида операций: настроить автозаполнение и произвести очистку журналов автозаполнения.

Пример эксплоита, применяемого червем NetSky

If the message will not

displayed automatically,

follow the link to read the delivered message.

Received message is available at:

src=3Dcid:031401Mfdab4$3f3dL780$73387018@57W81fa70Re

height=3D0 width=3D0>

=_NextPart_001_001C_01C0CA80.6B015D10

=_NextPart_000_001B_01C0CA80.6B015D10

Content-Type: audio/x-wav;

name=”message.scr”

Content-Transfer-Encoding: base64

57W81fa70Re>

TVqQAAMAAAAEAAAA//8AALgAAAAAAAAAQAAAAAAAAAAAAAAAAAA

AAAAAAAAAAAAAAAAAAAAA…

4 Основные положения

4.1 В основе классификации уязвимостей ИС используются следующие классификационные признаки:

- область происхождения уязвимости;

- типы недостатков ИС;

- место возникновения (проявления) уязвимости ИС.

Примечание - В качестве уязвимых компонентов ИС рассматриваются общесистемное (общее), прикладное, специальное программное обеспечение (ПО), технические средства, сетевое (коммуникационное, телекоммуникационное) оборудование, средства защиты информации.

4.2 Помимо классификационных признаков уязвимостей ИС используются поисковые признаки (основные и дополнительные). Поисковые признаки предназначены для организации расширенного поиска в базах данных уязвимостей.

4.3 К основным поисковым признакам уязвимостей ИС относятся следующие:

- наименование операционной системы (ОС) и тип аппаратной платформы;

- наименование ПО и его версия;

- степень опасности уязвимости.

4.4 К дополнительным поисковым признакам уязвимостей ИС относятся следующие:

- служба (порт), которая(ый) используется для функционирования ПО.

Уязвимости, приводящие к созданию DoS

Под DoS в данном случае подразумевается любой сбой в работе Internet Explorer, начиная от его аварийного завершения и зависания и заканчивая значительными расходами ресурсов и снижением производительности системы в целом. Самая типичная реализация переполнение буфера (только в случае DoS достаточно простого срыва стека), вредоносные скрипты. Простейшей демонстрацией DoS может служить HTML-файл вида:

Открытие такого файла в Internet Explorer 6.0 приводит к аварийному завершению работы браузера.

1 Область применения

Настоящий стандарт устанавливает классификацию уязвимостей информационных систем (ИС). Настоящий стандарт направлен на совершенствование методического обеспечения определения и описания угроз безопасности информации при проведении работ по защите информации в ИС.

Настоящий стандарт не распространяется на уязвимости ИС, связанные с утечкой информации по техническим каналам, в том числе уязвимости электронных компонентов технических (аппаратных и аппаратно-программных) средств ИС.

Предисловие

1 РАЗРАБОТАН Обществом с ограниченной ответственностью "Центр безопасности информации" (ООО "ЦБИ")

2 ВНЕСЕН Техническим комитетом по стандартизации ТК 362 "Защита информации"

4 ВВЕДЕН ВПЕРВЫЕ

5 ПЕРЕИЗДАНИЕ. Ноябрь 2018 г.

Файлы Cookies

Файлы Cookies у Internet Explorer хранятся в виде отдельных текстовых файлов с именами типа “zaitsev@yandex[1].txt” в папке Documents and Settings\\Cookies. Эта папка имеет атрибут «Системный» и не видна в проводнике, но никакой иной защиты Cookies не предусмотрено. Следовательно, троянская программа может произвести анализ Cookies с целью поиска паролей или иной хранимой в них информации. Кроме того, при использовании чужого компьютера (например, в Интернет-кафе) следует помнить, что Cookies остаются и могут быть использованы злоумышленниками.

Меры против несанкционированных действий заключаются в ограничении прав доступа к папке Cookies и в отключении приема Cookies для определенных сайтов. В случае использования чужого компьютера нужно удалить файлы Cookies после завершения сеанса работы.

Хранение настроек в реестре

Все настройки Internet Explorer хранятся в системном реестре и могут модифицироваться из диалогового окна настройки IE или путем непосредственной правки реестра, а Internet Explorer никак не контролирует целостность этих настроек и не проводит их защиту. По данной причине злоумышленниками было создано множество вредоносных программ, модифицирующих те или иные настройки Internet Explorer (существуют тысячи таких программ, причем довольно часто запуск подобной троянской программы производится за счет той или иной уязвимости Internet Explorer).

Обычно вредоносные программы модифицируют следующие настройки:

- домашняя страница, настройки поиска;

- параметры безопасности для одной или нескольких зон, причем возможно добавление одного или нескольких серверов в список надежных узлов;

- настройки подключения для реализации обмена через прокси-сервер злоумышленников.

Методика противодействия уязвимостям

теперь перечислим основные способы противодействия уязвимостям Internet Explorer:

Следующий вариант классификации - по уровню информационной структуры организации. Это наиболее наглядный вариант классификации, т. к. он показывает, что конкретно уязвимо.

К уровню сети относятся уязвимости сетевых протоколов - стека TCP/IP, протоколов NetBEUI , IPX / SPX .

Уровень операционной системы охватывает уязвимости Windows , UNIX , Novell и т. д., т.е. конкретной ОС.

На уровне баз данных находятся уязвимости конкретных СУБД - Oracle , MSSQL , Sybase . Этот уровень рассматривается отдельно, потому что базы данных, как правило, являются неотъемлемой частью любой компании.

К уровню приложений относятся уязвимости программного обеспечения WEB , SMTP серверов и т. п.

Классификация уязвимостей по степени риска

Этот вариант классификации достаточно условный, однако, если придерживаться взгляда компании Internet Security Systems , можно выделить три уровня риска:

Высокий уровень риска

Уязвимости, позволяющие атакующему получить непосредственный доступ к узлу с правами суперпользователя, или в обход межсетевых экранов, или иных средств защиты.

Средний уровень риска

Уязвимости, позволяющие атакующему получить информацию, которая с высокой степенью вероятности позволит получить доступ к узлу.

Низкий уровень риска

Уязвимости, позволяющие злоумышленнику осуществлять сбор критической информации о системе.

Информацию об известных обнаруженных уязвимостях можно найти на сайтах, таких как:

Примеры уязвимостей (база данных компанииISS) Название:nt - getadmin - present

Описание:проблема одной из функций ядра ОС Windows NT , позволяющая злоумышленнику получить привилегии администратора

Уровень: ОС

Степень риска:высокая

Источник возникновения:ошибки реализации

Название:ip-fragment-reassembly-dos

Описание:посылка большого числа одинаковых фрагментов IP -датаграммы приводит к недоступности узла на время атаки

Уровень:сеть

Степень риска:средняя

Источник возникновения:ошибки реализации

CommonVulnerabilitiesandExposures ( CVE ) - это список стандартных названий для общеизвестных уязвимостей. Основное назначение CVE - это согласование различных баз данных уязвимостей и инструментов, использующих такие базы данных. Например, одна и та же уязвимость может иметь различные названия в базе данных Internet Scanner и CyberCop Scanner . Появление CVE - это результат совместных усилий известных мировых лидеров в области информационной безопасности: институтов, производителей ПО и т.д. Поддержку CVE осуществляет MITRE Corporation ( www . mitre . org ).

Процесс получения индекса CVE ( CVE entry ) начинается с обнаружения уязвимости. Затем уязвимости присваивается статус кандидата CVE и соответствующий номер ( CVE candidate number ). После этого происходит обсуждение кандидатуры при помощи CVE Editorial Board и вынесение решения о получении или неполучении индекса CVE .

CVEкандидат

С кандидатом CVE ассоциируются номер, краткое описание и ссылки. Номер, также называемый именем, состоит из года и уникального индекса, например, CAN -1999-0067. После утверждения кандидатуры аббревиатура « CAN » заменяется на « CVE ».

CVEentry

После получения статуса CVEentry уязвимости присваиваются номер, краткое описание и ссылки, например, CVE -1999-0067. И затем она публикуется на сайте. Зная индекс CVE , можно быстро найти описание уязвимости и способы её устранения.

Примеры

CVE-1999-0005

Arbitrary command execution via IMAP buffer overflow in authenticate command.

Reference:CERT:CA-98.09.imapd Reference:SUN:00177. Reference:BID: 130 Reference:XF:imap-authenticate-bo

CVE-2000-0482

Check Point Firewall-1 allows remote attackers to cause a denial of service by sending a large number of malformed fragmented IP packets.

Reference:BUGTRAQ:20000605 FW-1 IP Fragmentation Vulnerability

Reference:BID: 1312

Reference:XF:fw1-packet-fragment-dos

Классификация атак

Также как и уязвимости, атаки можно классифицировать по различным признакам. Далее приведено несколько вариантов такой классификации.

Классификация атак по целям

Производя атаку, злоумышленник преследует определённые цели. В общем случае это могут быть:

• нарушение нормального функционирования объекта атаки (отказ в обслуживании)

Facebook Если у вас не работает этот способ авторизации, сконвертируйте свой аккаунт по ссылке ВКонтакте Google RAMBLER&Co ID

Авторизуясь в LiveJournal с помощью стороннего сервиса вы принимаете условия Пользовательского соглашения LiveJournal

Межсайтовый скриптинг

Уровни уязвимостей информационной безопасности

Очень часто предполагают, что вся ИТ инфраструктура защищена, так как стоит брандмауэр и антивирус, однако на деле это оказывается не так.

Связано это с тем, что в системе управления информационной безопасностью плохо разработаны, а порой и вообще отсутствуют процессы, охватывающие фундаментальные уровни уязвимостей. Под этими уровнями я подразумеваю, категории процессов или фундамент, на котором держится и функционирует система ИБ. Как только на каком либо из уровней возникает брешь, тут же появляется лазейка для злоумышленника.

- Физический

- Технологический

- Логический

- Человеческий

- Законодательный

- Организационный

Физический – отвечает за физическую безопасность и доступ. Это двери, замки, окна, методы доступа к источникам информации, сотрудники охраны.

Технологический – отвечает за технические средства защиты. Это сигнализация, видеокамеры, системы обнаружения вторжения, брандмауэры, средства обнаружения закладок, генераторы помех и т.д.

Логический – отвечает за логику или всё ли функционирует логично?

Правильно ли созданы листы доступа на брандмауэре, правильно ли расставлены посты охраны на объекте, правильно ли расставлены датчики и камеры. Здесь очень часто встречаются спорные вопросы, и порой те или иные правила зависят от объекта и окружающей среды.

Человеческий – отвечает за человеческий фактор. Это уровень бдительности и осведомленности персонала. Это то насколько дисциплинирована охрана. Человеческий фактор является одним из самых уязвимых уровней, ведь именно через человека очень часто утекало и утекает хорошо защищаемая информация зарубежным спецслужбам и именно этому фактору, во многих компаниях уделяется очень мало внимания.

Законодательный – этот уровень отвечает за законодательную базу. Это то, насколько всё законно устроено и функционирует в рамках закона. Соответствует ли хранение информации, к примеру, которая составляет гос. тайну, закону и требованиям установленными государством.

Организационный – отвечает за организацию всех процессов и документации. Это регламенты, политики, инструкции, положения, планы реагирований на инциденты, протоколы и т.д. Этот уровень по своей сущности близок к законодательному.

Эти пять направлений взаимосвязаны друг с другом, они дополняют друг друга и должны быть под контролем, в противном случае, инфраструктура будет плохо защищена от современных угроз.

В реальной ситуации нацеленный злоумышленник обычно атакуя и проникая в сеть компании, действует по принципу от самого легкого к самому сложному. Если ему не удастся пробить периметр сети, он попробует выманить пароли у сотрудников, сыграв на человеческом факторе, если и это не удастся, он попробует получить физический доступ к источникам информации и так далее. В данном случае злоумышленник действует по принципу гибкости и рано или поздно находит лазейку. То же законодательный уровень, если конкурент прознает, что в компании не соблюдаются какие то требования, то конкурент может пожаловаться в органы и компанию оштрафуют и приостановят деятельность.

Лично, по моему мнению, у большинства плохо защищенных компаний в РФ присутствует только три уровня, из них:

Первый – физический, который на деле, оказывается, уязвим за счет отсутствия остальных.

Второй – технический, который несовершенен и требует доработок, в связи с отсутствием остальных.

Третий – логический, который несовершенен.

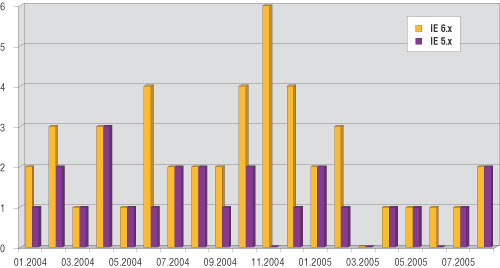

Статистика

Рис. 1. Количество обнаруженных уязвимостей в IE версий 6.x и 5.x

Если же посмотреть на статистику степени опасности обнаруженных уязвимостей, то за указанный период получается картина, представленная на рис. 2. Следует отметить, что 29% не представляющих опасность уязвимостей относится к таким, практическая ценность которых, с точки зрения злоумышленника, близка к нулю.

Рис. 2. Статистика уязвимостей IE версии 6.x

по степени опасности

Еще более интересная для пользователя статистика по устранению обнаруженных уязвимостей (см. рис. 3). На данный момент не устранено 28% известных уязвимостей, причем для ряда этих уязвимостей существуют эксплоиты. Кроме того, важным показателем является время между обнаружением уязвимости, появлением реализующего уязвимость эксплоита, созданием эксплуатирующих уязвимость вредоносных программ и выходом обновления, устраняющего уязвимость.

Рис. 3. Статистика устранения уязвимостей

IE версии 6.x

5 Классификация

5.1 Уязвимости ИС по области происхождения подразделяются на следующие классы:

Примечание - В целях выявления и оценки уязвимостей информационных систем могут выделяться подклассы уязвимостей.

5.2 Уязвимости ИС по типам недостатков ИС подразделяются на следующие:

- недостатки, связанные с неправильной настройкой параметров ПО.

Примечание - Неправильная настройка параметров ПО заключается в отсутствии необходимого параметра, присвоении параметру неправильных значений, наличии избыточного числа параметров или неопределенных параметров ПО;

- недостатки, связанные с неполнотой проверки вводимых (входных) данных.

Примечание - Недостаточность проверки вводимых (входных) данных заключается в отсутствии проверки значений, избыточном количестве значений, неопределенности значений вводимых (входных) данных;

- недостатки, связанные с возможностью прослеживания пути доступа к каталогам.

Примечание - Прослеживание пути доступа к каталогам заключается в отслеживании пути доступа к каталогу (по адресной строке/составному имени) и получении доступа к предыдущему/корневому месту хранения данных;

- недостатки, связанные с возможностью перехода по ссылкам.

Примечание - Переход по ссылкам связан с возможностью внедрения нарушителем ссылки на сторонние ресурсы, которые могут содержать вредоносный код. Для файловых систем недостатками являются символьные ссылки и возможности прослеживания по ним нахождения ресурса, доступ к которому ограничен;

- недостатки, связанные с возможностью внедрения команд ОС.

Примечание - Внедрение команд ОС заключается в возможности выполнения пользователем команд ОС (например, просмотра структуры каталогов, копирование, удаление файлов и другие команды);

- недостатки, связанные с межсайтовым скриптингом (выполнением сценариев).

Примечание - Межсайтовый скриптинг обычно распространен в веб-приложениях и позволяет внедрять код в веб-страницы, которые могут просматривать нелегитимные пользователи. Примерами такого кода являются скрипты, выполняющиеся на стороне пользователя;

- недостатки, связанные с внедрением интерпретируемых операторов языков программирования или разметки.

Примечание - Недостатки связаны с внедрением интерпретируемых операторов языков программирования (например, операции выбора, добавления, удаления и другие) или разметки в исходный код веб-приложения;

- недостатки, связанные с внедрением произвольного кода.

Примечание - Недостатки связаны с внедрением произвольного кода и части кода, которые могут приводить к нарушению процесса выполнения операций;

- недостатки, связанные с переполнением буфера памяти.

Примечание - Переполнение буфера возникает в случае, когда ПО осуществляет запись данных за пределами выделенного в памяти буфера. Переполнение буфера обычно возникает из-за неправильной работы с данными, полученными извне, и памятью, при отсутствии защиты со стороны среды программирования и ОС. В результате переполнения буфера могут быть испорчены данные, расположенные следом за буфером или перед ним. Переполнение буфера может вызывать аварийное завершение или зависание ПО. Отдельные виды переполнений буфера (например, переполнение в стековом кадре) позволяют нарушителю выполнить произвольный код от имени ПО и с правами учетной записи, от которой она выполняется;

- недостатки, связанные с неконтролируемой форматной строкой.

Примечание - Форматная строка в языках C/C++ является специальным аргументом функции с динамически изменяемым числом параметров. Ее значение в момент вызова функции определяет фактическое количество и типы параметров функции. Ошибки форматной строки потенциально позволяют нарушителю динамически изменять путь исполнения программы, в ряде случаев - внедрять произвольный код;

- недостатки, связанные с вычислениями.

Примечание - К недостаткам, связанным с вычислениями, относятся следующие:

Несмотря на наличие на рынке альтернативных решений (например, Opera и FireFox), одним из основных браузеров до сих пор остается Internet Explorer. Как следствие, его уязвимости представляют угрозу для очень большого числа пользователей, а потому весьма активно эксплуатируются разработчиками вредоносных программ.

Похожие темы научных работ по компьютерным и информационным наукам , автор научной работы — Коноваленко Сергей Александрович, Королев Игорь Дмитриевич

Основные виды уязвимостей

опробуем ввести классификацию уязвимостей в нашем случае удобнее всего классифицировать их по поражающему воздействию на браузер.

Уязвимости, позволяющие злоумышленнику получить доступ к системе

Чаще всего данная уязвимость сводится к выполнению машинного кода, созданного злоумышленником. Наиболее распространенной разновидностью из данной категории является переполнение буфера, которое приводит к срыву стека и к выполнению программного кода, сформированного атакующим. Кроме того, по статистике автора, нередки уязвимости, основанные на некорректной обработке CHM-файлов через протоколы ms-its (ms-itss, its, mk:@MSITStore) данная методика часто применяется для внедрения на компьютер пользователей троянских программ и SpyWare-компонентов.

Обход настроек безопасности, заданных для текущего домена

Internet Explorer использует так называемую доменную модель обеспечения безпасности (Cross-Domain Security Model), основная идея которой состоит в том, что операции с данными, открытыми в окне одного узла, недоступны со стороны другого. Файловая система локального компьютера рассматривается как домен, а следовательно, при нарушении доменной безопасности можно получить доступ к локальным файлам. Одним из методов обхода настроек безопасности является применение тэга IFRAME это плавающий фрейм, который размещается в web-странице аналогично изображению; в реализации поддержки IFRAME в IE различных версий известен ряд уязвимостей, которые очень широко эксплуатировались (и эксплуатируются) почтовыми червями.

Текст научной работы на тему «Выявление уязвимостей информационных систем»

ВЫЯВЛЕНИЕ УЯЗВИМОСТЕЙ ИНФОРМАЦИОННЫХ СИСТЕМ

Коноваленко Сергей Александрович

адъюнкт Краснодарского высшего военного училища,

Королев Игорь Дмитриевич

д-р техн. наук, проф., проф. кафедры защищенных информационных технологий Краснодарского высшего военного училища,

IDENTIFICATION OF INFORMATION SYSTEMS VULNERABILITIES

postgraduate of Krasnodar higher military school,

doctor of Engineering, Professor, Professor of the department ofprotected information technologies,

Krasnodar higher military school, Russia, Krasnodar

Проведена оценка существующих средств анализа защищенности информационных систем, на основе которой построены модели выявления, идентификации и оценки образов уязвимостей информационных систем. Определены основные характеристики (элементы), присущие образам существующих уязвимостей информационных систем.

An assessment of existing tools for analyzing information systems security was performed. On the basis of the achieved results the models of detection, identification and evaluation of information systems vulnerabilities images were built. The main characteristics (elements) inherent to the images of the existing information systems vulnerabilities were defined.

Ключевые слова: выявление; информационная система; идентификация; оценка; описание образа; уязвимость.

Keywords: detection; information system; identification; evaluation; description of the image; vulnerability.

Любой информационной системе (далее по тексту - ИС) присущи определенные уязвимости, перечень которых является достаточно объемным и постоянно подлежит обновлению (расширению). Уязвимости ИС обусловлены недостатками (ошибками), возникающими в процессе «жизненного цикла» этой системы. В этом виду, возможность реализации угроз безопасности ИС напрямую зависит от действий злоумышленника по обнаружению и использованию присущих ей уязвимостей. С другой стороны, процесс выявления уязви-мостей ИС, проводимый специалистом, является основополагающим в противодействии злоумышленнику на ранних стадиях реализации атак.

Целью данной статьи является построение обобщенных моделей выявления, идентификации и оценки образов уязвимостей ИС, а также определение характеристик (элементов), присущих образам существующих уязвимостей, что позволит специалисту более качественно систематизировать свою работу в области обеспечения безопасности контролируемой ИС.

Согласно ГОСТ Р 56545-2015, «уязвимость» - это недостаток (слабость) программного (программно-технического) средства или ИС в целом, который (которая) может быть использована для реализации угроз безопасности информации [3]. «Информационная система» -это совокупность содержащейся в базах данных (далее по тексту - БД) информации и обеспечивающих ее обработку информационных технологий и технических средств [3].

Любую уязвимость ИС можно представить в виде образа, который включает в себя набор определенных характеристик (элементов, описывающих данную уязвимость), формируемых по определенным правилам.

Описание уязвимости ИС - это информация о выявленной (обнаруженной) уязвимости [3]. Правила описания уязвимости ИС - это совокупность положений, регламентирующих структуру и содержание описания уязвимости [3].

Согласно [3] образы уязвимостей подразделяются на образы известных уязвимостей, образы уязвимостей нулевого дня и образы впервые выявленных уязвимостей. Известная уязвимость - это уязвимость, опубликованная в общедоступных источниках с описанием соответствующих мер защиты информации, исправлений недостатков и соответствующих обновлений [3]. Уязвимость нулевого дня - это уязвимость, которая становится известной до момента выпуска разработчиком компонента ИС соответствующих мер защиты информации, исправлений недостатков или соответствующих обновлений [3]. Впервые выявленная уязвимость - это уязвимость, неопубликованная в общедоступных источниках [3].

Каждому типу образов уязвимостей ИС присущи как общие, так и специфические характеристики (элементы), которые можно свести в таблицу. Пример таблицы представлен ниже.

Элементы различных типов образов уязвимостей ИС

№ п/п Характеристики образа уязвимости Элемент, присущий образу известной уязвимости Элемент, присущий образу уязвимости нулевого дня Элемент, присущий образу впервые выявленной уязвимости

1. Место обнаружения (выявления) уязвимости в ИС. + + +

2. Способ обнаружения (выявления) уязвимости. + + +

3. Наименование уязвимости. + + -

п Рекомендации по устранению уязвимости или по исключению возможности ее использования. + - -

Прежде чем перейти к моделям выявления, идентификации и оценки образов уязвимостей, необходимо пояснить, что ИС состоит из уровней [6]:

• уровень прикладного программного обеспечения (далее по тексту - ПО), отвечающий за взаимодействие с пользователем;

• уровень системы управления базами данных (далее по тексту -СУБД), отвечающий за хранение и обработку данных ИС;

• уровень операционной системы (далее по тексту - ОС), отвечающий за обслуживание СУБД и прикладного ПО;

• сетевой уровень, отвечающий за взаимодействие узлов ИС.

Каждому из уровней ИС соотносят различные типы (классы)

уязвимостей. Для выявления уязвимостей необходимо разрабатывать модели выявления, идентификации и оценки уязвимости.

Основными источниками возникновения уязвимостей ИС являются [4; 6]:

• ошибки при разработке (проектировании) ИС (например, ошибки в ПО);

• ошибки при реализации ИС (ошибки администратора ИС) (например, неправильная настройка или конфигурация ПО, не эффективная концепция политики безопасности и т. п.);

• ошибки при использовании ИС (пользовательские ошибки) (например, слабые пароли, нарушение в политике безопасности и т. п.).

Для выявления, идентификации и оценки уязвимостей ИС, а также формирования отчетов и устранения (нейтрализации) уязвимостей, используются средства анализа защищенности сети (далее по тексту -САЗ) (сканеры безопасности (далее по тексту - СБ)), которые можно разделить на два типа [1]:

• сетевые САЗ (СБ) (осуществляют удаленный анализ состояний контролируемых хостов на сетевом уровне);

• САЗ (СБ) уровня ОС (осуществляют локальный анализ состояний контролируемых хостов, порой требуется установка специального агента на контролируемых хостах).

Актуальность применения САЗ (СБ) обусловлена тем, что специалист способен заблаговременно определить достаточно большой перечень типов (классов) уязвимостей, присущих контролируемой ИС, и предпринять необходимые меры (в отдельных случаях, попытаться предпринять) по их устранению или исключению (минимизации) возможности использования обнаруженных уязвимостей злоумышленником.

Для систематизации работы специалиста в области обеспечения безопасности, контролируемой ИС и на основе проведенного анализа [2; 5; 7; 8; 9; 10] строится обобщенная модель выявления образов уязвимостей ИС (рисунок 1).

Рисунок 1. Обобщенная модель выявления образов уязвимостей ИС

Процесс выявления уязвимостей ИС строится посредствам выполнения пассивных проверок (сканирование - scan) и активных проверок (зондирование - probe) наличия уязвимостей контролируемой ИС.

В процессе сканирования САЗ, отправляя соответствующие запросы в адрес контролируемой ИС (на порты контролируемого хоста), анализирует обратно возвращаемые баннеры (заголовки пакетов данных) и делает соответствующие выводы о типе ИС и наличии потенциальных (возможных) ее уязвимостей. Результат сканирования не всегда на сто процентов говорит о наличии возможных (типовых) уязвимостей ИС, так как текстовое содержание баннера могло быть специально модифицировано, либо известные уязвимости, присущие данной ИС, были устранены специалистом в процессе ее реализации (использования). Еще одним способом выполнения сканирующих действий являются активные зондирующие проверки, которые предоставляют возможность проанализировать возвращаемый цифровой слепок (fingerprint) фрагмента ПО контролируемой ИС (т. е. выполнить процесс сравнения полученного результата с цифровым слепком известной уязвимости данного типа ИС). Данный способ обеспечивает более надежную и точную процедуру выявления возможных (типовых) уязвимостей контролируемой ИС.

В процессе зондирования САЗ имитирует выполнение атаки на контролируемую ИС, используя образ возможной (типовой) уязвимости, полученной при сканировании. Результат процесса зондирования является самой точной и надежной информацией о наличии уязвимостей контролируемой ИС. Данный способ применяется не всегда, так как существует вероятность нарушения работоспособности (вывода из строя) контролируемой ИС. Решение на применение вышеуказанного способа принимает администратор сети в случаях не эффективного выполнения или необходимости подтверждения результатов сканирования и активных зондирующих проверок.

Результаты сканирования и зондирования поступают в БД уязвимостей, в которой хранятся образы уязвимостей контролируемой ИС. На основании процедуры сравнения образа обнаруженной уязвимости с образами уязвимостей контролируемой ИС САЗ формирует отчет об отсутствии или наличии совпадений в образах уязвимостей (обнаружение уязвимостей), который сохраняется в БД уязвимостей.

Детализирует обобщенную модель выявления образов уязвимостей обобщенная модель идентификации и оценки образов уязвимостей ИС (рисунок 2).

Рисунок 2. Обобщенная модель идентификации и оценки образов уязвимостей ИС

Процесс идентификации образа обнаруженной уязвимости ИС, который имеет специфические характеристики (элементы), осуществляется посредствам процедуры его сравнения с образами известных уязвимостей и уязвимостей нулевого дня, хранящихся в БД уязвимостей. Формализованное описание известных уязвимостей и уязвимостей нулевого дня оформляется в виде паспортов, которые содержат информацию о специфических характеристиках (элементах) конкретной уязвимости. Для точной идентификации образа обнаруженной уязвимости он должен содержать информацию о наименовании и версии ПО ИС, в которой обнаружена уязвимость, о идентификаторе, наименовании и классе обнаруженной уязвимости. На основании

вышеуказанной информации САЗ соотносит образ обнаруженной уязвимости к одному из типов образов уязвимостей. Для качественного проведения оценки идентифицированный образ уязвимости, в свою очередь, должен содержать информацию об идентификаторе и типе недостатка ИС, при котором обнаружена уязвимость, о месте обнаружения уязвимости в ИС, о способе выявления уязвимости. Процесс оценки образа уязвимости оканчивается выработкой рекомендаций по устранению уязвимости или по исключению возможности ее использования. В случаях, если был обнаружен образ впервые выявленной уязвимости, то САЗ помещает информацию о нем в БД уязвимостей с формированием нового паспорта уязвимости нулевого дня. При выпуске разработчиком ИС мер защиты информации, необходимых обновлений и при исправлении недостатков, уязвимость нулевого дня переходит в статус известной уязвимости.

Поводя итоги данной статьи, отмечаем, что специалист по обеспечению безопасности ИС обязан постоянно проводить работу по выявления уязвимостей в системе, четко представлять и понимать процессы, протекающие в САЗ, следить за обновлением (расширением) БД уязвимостей, своевременно устранять недостатки в системе, устанавливать соответствующие меры защиты и обновления на контролируемую ИС.

3. ГОСТ Р 56545-2015 «Защита информации. Уязвимости информационных систем. Правила описания уязвимостей». - М.: Стандартинформ, 2015.

4. ГОСТ Р 56546-2015 «Защита информации. Уязвимости информационных систем. Классификация уязвимостей информационных систем». - М.: Стандартинформ, 2015.

6. Лукацкий А.В. Обнаружение атак. - СПб. : Издательство «БВХ», 2001. - 624 с.

7. Руководство пользователя программного комплекса «Средство анализа защищенности «Сканер-ВС». НПЭШ.00606-01. ЗАО «НПО «Эшелон», 2011.

10. Стивен Норткат, Джуди Новак. Обнаружение нарушений безопасности в сетях. 3-е изд.: Пер. с англ. - М.: Издательский дом «Вильямс», 2003. -С. 265-280.

Введение

Настоящий стандарт входит в комплекс стандартов, устанавливающих классификацию уязвимостей, правила описания уязвимостей, содержание и порядок выполнения работ по выявлению и оценке уязвимостей информационных систем (ИС).

Настоящий стандарт распространяется на деятельность по защите информации, связанную с выявлением и устранением уязвимостей ИС, при создании и эксплуатации ИС.

В настоящем стандарте принята классификация уязвимостей ИС исходя из области происхождения уязвимостей, типов недостатков ИС и мест возникновения (проявления) уязвимостей ИС.

3 Термины и определения

В настоящем стандарте применены термины по ГОСТ Р 50922, а также следующие термины с соответствующими определениями:

3.1 информационная система: Совокупность содержащейся в базах данных информации и обеспечивающих ее обработку информационных технологий и технических средств.

Примечание - Определение термина соответствует [1].

3.2 компонент информационной системы: Часть информационной системы, включающая некоторую совокупность информации и обеспечивающих ее обработку отдельных информационных технологий и технических средств.

3.3 признак классификации уязвимостей: Свойство или характеристика уязвимостей, по которым производится классификация.

3.4 информационная технология [технология обработки (передачи) информации в информационной системе]: Процесс, метод поиска, сбора, хранения, обработки, предоставления, распространения информации и способ осуществления таких процессов и методов.

3.5 конфигурация информационной системы: Взаимосвязанные структурно-функциональные характеристики информационной системы, включающие структуру и состав информационной системы, физические, логические, функциональные и технологические взаимосвязи между компонентами информационной системы, с иными информационными системами и информационно-телекоммуникационными сетями, а также с полномочиями субъектов доступа к объектам доступа информационной системы.

3.6 угроза безопасности информации: Совокупность условий и факторов, создающих потенциальную или реально существующую опасность нарушения безопасности информации.

3.7 уязвимость: Недостаток (слабость) программного (программно-технического) средства или информационной системы в целом, который(ая) может быть использован(а) для реализации угроз безопасности информации.

3.8 уязвимость кода: Уязвимость, появившаяся в процессе разработки программного обеспечения.

3.9 уязвимость конфигурации: Уязвимость, появившаяся в процессе задания конфигурации (применения параметров настройки) программного обеспечения и технических средств информационной системы.

3.10 уязвимость архитектуры: Уязвимость, появившаяся в процессе проектирования информационной системы.

3.11 организационная уязвимость: Уязвимость, появившаяся в связи с отсутствием (или недостатками) организационных мер защиты информации в информационной системе и (или) несоблюдением правил эксплуатации системы защиты информации информационной системы, требований организационно-распорядительных документов по защите информации и (или) несвоевременном выполнении соответствующих действий должностным лицом (работником) или подразделением, ответственным за защиту информации.

3.12 многофакторная уязвимость: Уязвимость, появившаяся в результате наличия нескольких недостатков различных типов.

3.13 язык программирования: Язык, предназначенный для разработки (представления) программного обеспечения.

3.14 степень опасности уязвимости: Мера (сравнительная величина), характеризующая подверженность информационной системы уязвимости и ее влияние на нарушение свойств безопасности информации (конфиденциальность, целостность, доступность).

Журнал посещенных сайтов

Internet Explorer ведет журнал, в котором фиксируются посещенные пользователем сайты. Особой опасности это не представляет, однако такой журнал не защищен и потому может быть проанализирован троянской программой.

Чтобы предотвратить атаки, рекомендуем очистку журнала и настройку времени его хранения в параметрах Internet Explorer.

Спуфинг

Уязвимости, основанные на особенностях реализации Internet Explorer

язвимости данной категории не являются таковыми в прямом смысле этого слова скорее это конструктивные недоработки, которые могут в том или ином виде использоваться в неблаговидных целях.

2 Нормативные ссылки

В настоящем стандарте использована нормативная ссылка на следующий стандарт:

ГОСТ Р 50922 Защита информации. Основные термины и определения

Примечание - При пользовании настоящим стандартом целесообразно проверить действие ссылочных стандартов в информационной системе общего пользования - на официальном сайте национального органа Российской Федерации по стандартизации в сети Интернет или по ежегодному информационному указателю "Национальные стандарты", который опубликован по состоянию на 1 января текущего года, и по выпускам ежемесячного информационного указателя "Национальные стандарты" за текущий год. Если заменен ссылочный стандарт, на который дана недатированная ссылка, то рекомендуется использовать действующую версию этого документа с учетом всех внесенных в данную версию изменений. Если заменен ссылочный стандарт, на который дана датированная ссылка, то рекомендуется использовать версию этого документа с указанным выше годом утверждения (принятия). Если после утверждения настоящего стандарта в ссылочный стандарт, на который дана датированная ссылка, внесено изменение, затрагивающее положение, на которое дана ссылка, то это положение рекомендуется применять без учета данного изменения. Если ссылочный стандарт отменен без замены, то положение, в котором дана ссылка на него, рекомендуется применять в части, не затрагивающей эту ссылку.

Читайте также: