Изменить расширение файла с exe в png txt rar замаскировать вирус

Давно уже руки чесались написать что-нибудь про стеганографию. Как нам сообщает Wikipedia, стеганография — это наука о скрытой передаче информации путeм сохранения в тайне самого факта передачи. Например, невидимые чернила — это один из классических методов стеганографии. В той же Вики написано, что можно писать молоком (как Ленин), а с помощью огня проявлять текст. У меня молока не было, только сгущeнка. Попробовал — не получилось. Сгущeнка палится, видать метод ненадежный… Лучше съесть :).

В общем-то, ничего нового он не открыл, но зато всe чeтко и последовательно описал :). Суть метода, который использовал Антуан, заключается в том, что мы можем хранить/прятать любое количество данных в exif-заголовках jpeg-файлов. Exif — это стандарт, позволяющий добавлять к изображениям и прочим медиафайлам дополнительную информацию (метаданные), комментирующую этот файл, описывающую условия и способы его получения, авторство и так далее. В общем, метаданные. Все современные фотоаппараты добавляют такую инфу к фоткам, а многие принтеры используют еe для корректной печати.

Мы же эти заголовки используем для своих целей. Автор заюзал для своих экспериментов какой-то linux. Для начала поступим аналогично. Возьмeм любую фотку — test.jpg, и файл, который хотим спрятать — evil.exe. Для начала посмотрим содержимое exif-заголовков нашего jpeg’а:

Здесь exiftools — стандартная тулза для работы с exif. Главная особенность exif — количество хранимых данных не ограничено. Единственное ограничение — текстовый формат. Отсюда и решение — конвертируем наш evil.exe в Base64.

uuencode –m evil.exe evil.exe > evil.txt

Здесь uuencode — тулза для работы с конвертацией; –m — указываем, что конвертируем в Base64.

Теперь добавим полученный файл в exif-заголовок файла test.jpg.

Теперь если ты запустишь exiftools test.jpg, то обнаружишь изменения в заголовках.

Таким образом, мы всe спрятали. Изображение при этом никак не изменилось. Разве что размер файла увеличился. Конечно, метод лайтовый, и задетектить его просто. Но самое интересное заключается в том, что мы можем залить этот файл в альбом на facebook или на flickr! Вообще говоря, мы можем залить и файлы, в которых использовались даже более крутые средства стеганографии (инфу прячут в самом изображении), но на всех онлайн-сервисах графические файлы проходят предобработку и содержимое меняется. Но это не касается exif-заголовков! Только Вконтакте эта тема не работает — там имеет место полная обработка изображения.

Для декодирования и получения evil.exe из нашего jpeg’а нам требуется выполнить следующую последовательность. Качаем фотку с фэйсбука, а далее:

dd if=test_from_FB.jpg of=test_from_FB.uue bs=1 skip=24

Где dd — стандартная тулза для конвертации и копирования файлов;

if — из какого файла; of — в какой файл; bs=1 — размер блока 1 байт;

skip=24 — пропустить первые 24 байта (заголовок jpeg).

Таким образом, мы получим в test_from_FB.uue только текстовые строки, то есть наш evil.exe в Base64. Далее декодируем строку образно в exe-файл:

Вторым плюсом этого метода является его простота. Пример приведeн для *nix’ов, но то же самое можно сделать и в Win, только потребуется больше работать ручками. Например:

- Заходим в свойства jpeg.

- Открываем вкладку "Подробно" (это и есть exif).

- Изменяем любое поле на заметную строку.

- Открываем jpeg в каком-либо редакторе.

- Ищем заметную строку.

- Вставляем вместо неe файл в Base64.

Для конвертации файлов в Base64 можно воспользоваться любым онлайн-сервисом.

Задача: Закачка бинарных файлов жертве (BIN2HEX)

Решение

Достаточно распространeнная ситуация, когда ломаешь win-системы (хотя и под nix’ами бывает) и понимаешь, что шелл есть, а сделать с ним ничего нельзя. Это связано в основном с ограниченностью консольного ПО винды, а также с наличием всяких файерволов. В общем, задача классическая: закачать файлик «через консоль».

Для этого можно воспользоваться старым добрым методом — через debug.exe. Debug — это стандартная программа-отладчик в Windows, которую используют для проверки и отладки выполняемых файлов.

Метод чем-то похож на описанный выше стеганографический. Для начала мы конвертируем наш exe-файл в hex (шестнадцатиричный формат). Но не просто в хекс, а в специально отформатированный хекс. Подав его на «вход» debug’у, мы на выходе получим полноценный exe’шник.

Чтобы соблюсти это специальное форматирование, воспользуемся сторонним продуктом — Fast Track’ом или каким-нибудь другим (в Сети их целый пучок).

Fast Track — это ещe одно ответвление/фронт-энд к Metasploit’у. За ним уже не особо следят, потому есть проблемы в работе, хотя он всe равно включeн в BackTrack R2. Ну да ладно, к делу.

- Запускаем Fast Track.

- Выбираем "Binary to Hex Payload Converter".

- Прописываем путь к exe-файлу, который необходимо конвертировать.

В итоге мы получим последовательность echo, которую и потребуется ввести в консоль жертве. Понятно, что вводить вручную — безумно. Но автоматизация, как понимаешь, зависит от ситуации. Пример профессиональный и применим к продукту от Citrix (с использованием протокола RDP). В общем, всe было бы просто и элегантно, но есть большой минус: ограничение на размер создаваемого файла, а именно — 64 Кб. Это очень мало. Мы можем залить тот же netcat (например, его старую версию весом 60 Кб) или какой-нибудь легкий шелл-код из Metasploit’а, но meterpreter уже великоват. Тем не менее, это ограничение можно обойти. Как?

Сначала небольшое отступление. Вышеописанный метод очень часто используется для загрузки файлов на сервер через захваченный MSSQL-сервер, используя процедуру xp_cmdshell (данная процедура позволяет выполнять команды ОС из СУБД). Потому и способ обхода отчасти «привязан» к MSSQL.

Переименовываем с правильным расширением:

move converter.bin converter.exe

Далее мы можем закачивать любые другие exe-файлы. Здесь также потребуется автоматизация. При этом «закачка» происходит просто в hex-виде. Последний шаг — конвертировать hex-файл в exe. Он создастся с тем же именем, что и файл на входе:

converter.exe evil_fi le_hex.txt

Напоследок расскажу об очередном минусе данного метода — в последних версиях Windows отсутствует debug.exe. В каких именно — вопрос (в Win7 файла точно нет).

The Codeby

The Codeby

ООО Кодебай

admin

Пятница на 10:09

Программа (файл) на каком языке написана?

Иван

Суббота на 10:09

Добрый день. Такая же ситуация. Пытаюсь открыть файл exe в редакторе LD DASM у меня появляется ошибка «отсутствует допустимый заголовок CLR поэтому дизассемблирование невозможно». Файл написан на Delphi.

В дельфи сборка не содержит CLR заголовок и код, если не ошибаюсь, сразу преобразуется в машинный.

Иван

Понедельник на 12:09

А как-то нормально можно посмотреть код, если есть уже окончательный exe и несколько dll проекта?

Иван

Среда на 03:09 ПП

Ну чтобы взять код себе в другой проект

admin

Четверг на 11:09

Есть вроде какие-то, но не помню названия, потому что не использую их.

Анатолий

Четверг на 12:02 ПП

Можете, помочь как я хочу переписать лаунчер для игры, что бы изменить проверку файлов но не могу никак открыть его. Пробывал через ресторатор 2007 но оно не может прочитать пату файлов точнее отобразить язык.

Как подделать расширение файла: превратим программу в рисунок

От вас потребуется лишь крохи внимания и немного времени на тренировку. Я выберу любой исполнительный файл (условно вирус) с расширением .exe — в Свойствах папки системы Отображать расширение файлов уже стоит:

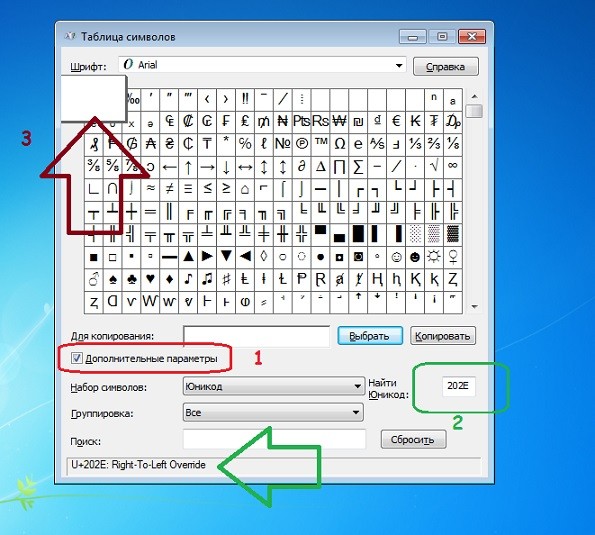

А теперь найдём пресловутый шрифт в чреве Windows. Вызовем строку поиска клавишами WIN + R и введём команду charmap. Появится окно Таблицы символов. А теперь:

- установите галочку напротив Дополнительные параметры

- в поле Найти Юникод найдите его по номеру 202E (отображение символов справа-налево)

- выберите в таблице — он сверху слева первый; нажмите Выбрать:

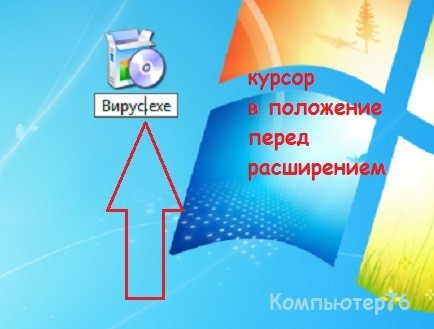

- Теперь переименуем подготовленный «вирус». В процессе переименования (выделить файл + F2) сотрите имя, оставив лишь само расширение с точкой .exe). Вот так:

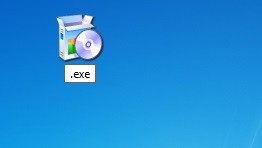

- Теперь нажмите Ctrl + V. Обратите внимание — расширение «перепрыгнуло» не на «своё» место:

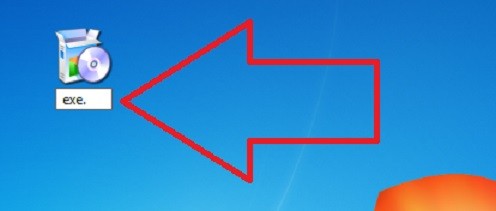

- Нам осталось ввести желаемое расширение, НО учтите, что буквы и цифры пойдут в обратной последовательности . Например, jpg вводим как gpj , avi будет у нас как iva. И так далее, в том числе и самим именем. Одно НО — старайтесь для начала выбрать в качестве поддельного приложения то, что в своём расширении содержит ИМЕННО 3 символа (avi, pdf, mp3, jpg и т.д.), иначе запись в режиме наоборот сыграет с вами плохую шутку, и имя файла в итоге будет выглядеть ну очень уж некорректно

- Ну, что, сейчас нужно будет писать слова наоборот. Продумайте, как будет называться будущий файл. Я просто укажу расширение, замаскировав под jpg. Так и пишу:

gpj

А вы смотрите на экран. Вот и результат:

была программа — стал рисунок

Иногда система просто не даёт печатать символы уже на этапе, когда вы выбрали Юникод 202E. В этом случае можно воспользоваться сторонним набором символов. Например, BabelMap . Утилита лежит здесь:

Идеально? Не тот случай — ловушка для бабушек. Многие факторы выдают странность файла. И если с названием можно что-то ещё придумать, то его свойства по нажатии по файлу кнопкой правой мышки выдают его принадлежность. Да и в проводнике Windows он будет отображаться «как следует»:

Плюсом к тому хакер не сможет переслать такой «фото» открытым текстом — современные браузеры перехватывают попытку переименовать файл «справа-налево», просто запрещая передачу.

Вобщем это вариант — скорую руку. Можно приложить фантазию и изменить файл-вирус до неузнаваемости. Но есть ещё варианты.

Задача: Проверить «малварь» на детектируемость, или замена VIRUSTOTAL

Как подделать расширение файла: обновите ПО до последних версий

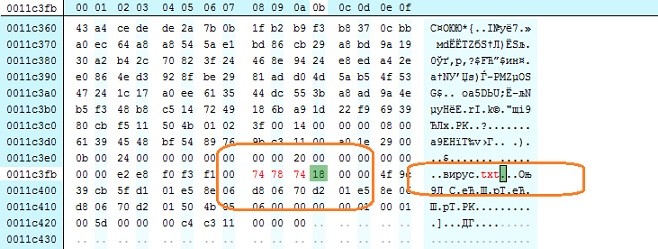

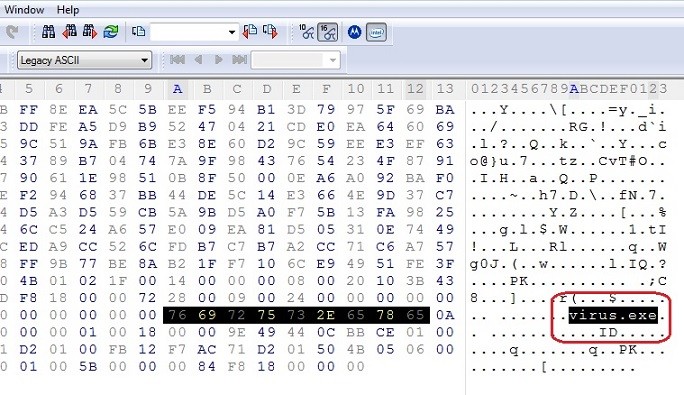

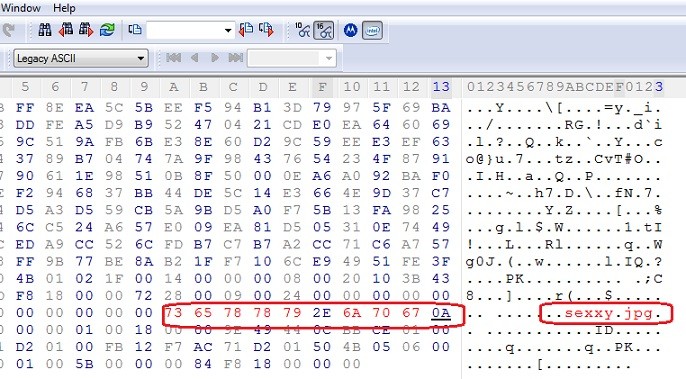

Сколько говорили про важность обновлений… И не только для Windows. А вот любимец пользователей упаковщик-архиватор WinRAR замечен за нежеланием отображать реальное расширение файла, подделанное hex-редактором. Это было возможно при условии, что пользователь поторопится запустить подделку прямо из архива, не распаковывая. Напомню, запаковав вирус в архив, хакер мог hex-редактором скорректировать его имя:

При определённых обстоятельствах, можно этого добиться и в современных версиях программ. Взгляните:

- воспользуемся hex-редактором посложнее (для примера я использую пробную версию Hex Workshop) и архиватором RAR

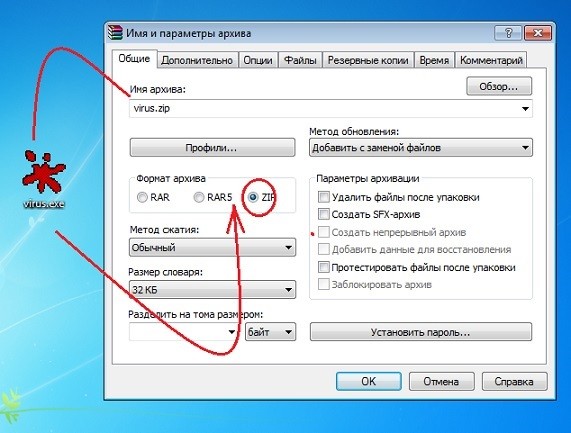

- хакер упакует в архив вирус обычным порядком:

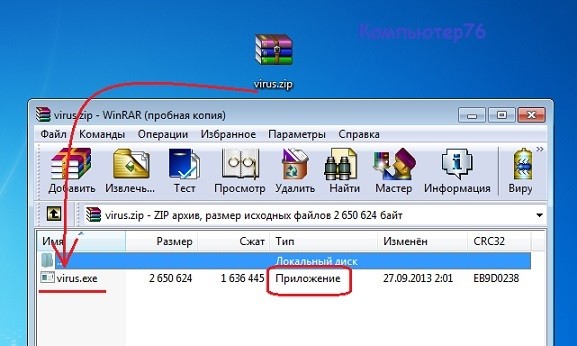

пока всё отображается своим порядком — ничего необычного:

- перед забросом архив откроется в hex-редакторе. Хакеру стоит лишь обнаружить имя запакованного вируса (строкой поиска, но, если на пальцах объяснять, он располагается в конце кода — он почти всегда на своём месте). Здесь, конечно, есть куча нюансов, которые мы рассмотрим на отдельных примерах, но для примера хватит:

- я быстренько меняю имя и расширение файла (количество символов и в имени и в расширении лучше соблюдать):

- сохраняемся, закрываем и проверяем, что получилось. Результат — на следующем фото:

нажмите, чтобы увеличить

Как вы понимаете, запихивать исполнительный файл в архив в чистом виде, меняя затем расширение, никто не собирается — он просто не откроется. До помещения в архив файл проходит определённую несложную обработку, после чего он открывается как хакеру нужно. И что самое главное, НИ ОДИН РЕКЛАМИРУЕМЫЙ БРАУЗЕР не сможет определить настоящее содержимое архива при движении заражённого RAR и ZIP по сети.

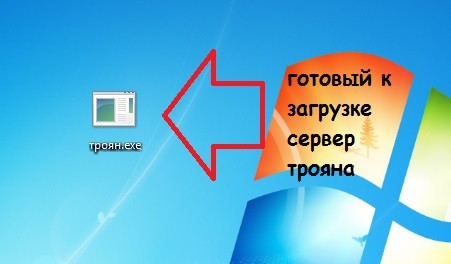

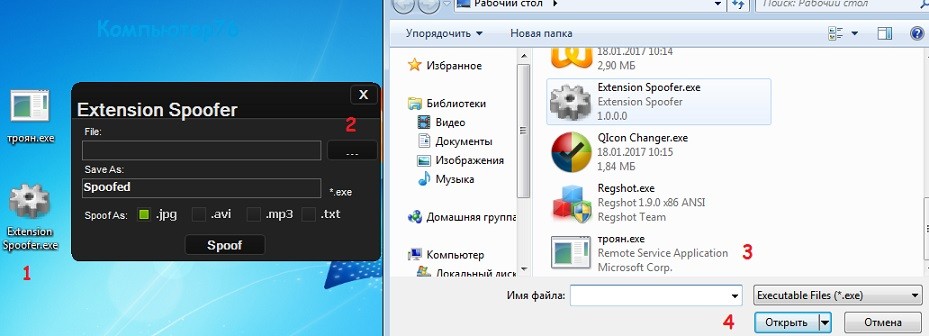

Как подделать расширение файла: специальные программы

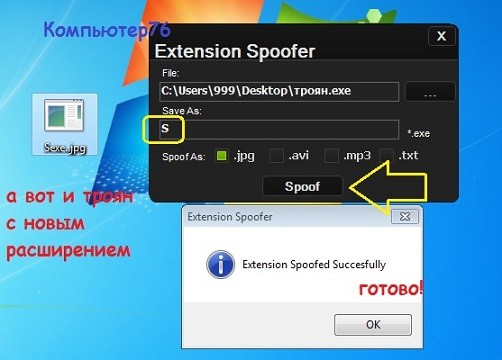

Для того, чтобы обманывать, есть готовые утилиты. Такие как Extension Spoofer, которая приобрела немалую популярность. Однако на поверку они занимаются тем же, чему вы научились в первой части статьи: используют метод перестановки настоящего расширения в имя файла, вызывая обман зрения у жертвы. Единственный, но бесспорно жирный плюс — готовый Windows интерфейс, благодаря которому можно сосредоточиться на максимально приемлемом имени файла. Взгляните, как работает Extension Spoofer:

- обработаем спуфером известный вам по статье Тёмная комета для Windows троян Dark Comet-RAT

- запускаем Extension Spoofer и указываем на троян:

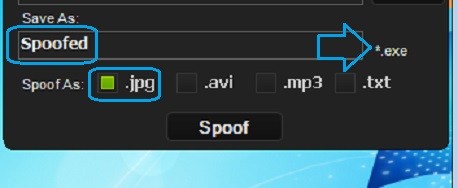

- после появления в строке пути файла можно будет продолжить работу, выбрав поддельное расширение из 4-х вариантов (в моей версии утилиты). Но, как видно из фото, по умолчанию будущему трояну будет присвоено имя Spoofedexe.jpg:

- … а значит хакеру нужно до .exe придумать букву или часть слова, которое, соединившись с exe примет осмысленное содержание. Ну, что приходит на ум? Буква S, например. Вот и получается:

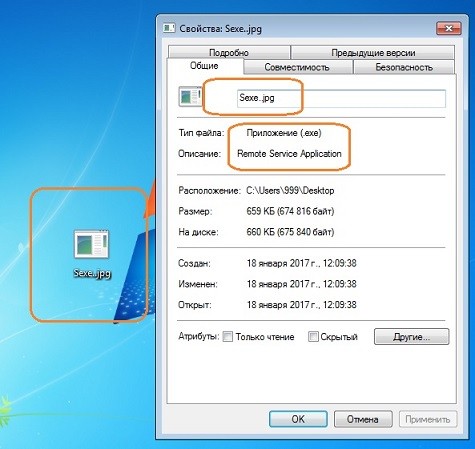

Выглядит презентабельно, однако хакеру снова придётся рассчитывать на неосмотрительность пользователя, ибо в Свойствах новый троян всё равно определяется проводником как Приложение:

Кстати говоря, вы можете заострить внимание и на том факте, что ярлык трояна также выглядит неестественно и явно присущ исполнительному, нежели медиафайлу. Что тоже может выдать его с головой или вызвать подозрения. Но это как раз для хакера и не проблема, так как подменой иконок занимается множество утилит. Я рассматриваю работу в одной из них в статье Как спрятать троян в рисунок?.

В данном случай я выбрал метод картинки. Картинку можно использовать любую, но я в качестве примера взял картинку Кроноса(бога времени) он тут будет выступать главным лицом.

Создаем фото с вирусом метод 1

Дальше будет ваш файл который вы будете маскировать под вирус, ваша картинка, а также будут 2 иконки. И так заходим в папку "Collection_OCX" и находим файл "Resgistrator.OCX" открываем и нажимаем регистрация, подождите пока дело дойдёт до конца. Правда будут несколько ошибок, но на них не обращайте внимания.

Закрываем окно и возвращаемся назад. Далее выделяем наш вирус и вашу картинку под которую вы будете его маскировать, нажимаем правую кнопку

Ставим галочку "создать SFX-arxiv", а метод сжатия выбираем максимальный. В разделе "Дополнительно" на параметры SFX, там мы указываем путь для распаковки наших файлов, там где будет картинка И там где будет вирус, ради примера я указал диск “C”

В разделе "Установка", нам первом делом надо скопировать всё название нашей картинки с расширением, дальше нажимаем ENTER и пишем название нашего вируса.

Во вкладке "Режимы" мы ставим галочку "Скрыть всё", а в раздел "Дополнительно" мы не трогаем, раздел "Обновления" мы выбираем 2 пункт везде, извлечь и обновить файлы, перезаписать файлы.

Теперь отправляемся в раздел "Текст и графика" здесь нам потребуются иконки которые я упомянул в начале.

Пишем названия файла которого вам нужен в Google, например (jpg file icon) и находите подходящий для вас. А также есть сервисы которые за вас всё сделают, конвертируют из jpg в ico или из png в ico, так что проблем вы не найдёте при конвертации файлов в формат иконки. :

После того как вы нашли пустую иконку какого нибудь графического файла, мы возвращаемся в архив и в разделе "Загрузить значок SFX из файла" нажимаем Обзор и выбираем именноего (нашу иконку).

Маскируем расширение Exe

У нас появляется архив вот такого типа: названия папки.ехе, однако иконка выглядит как будто у нас это графический документ.

Теперь мы с вами будем избавляться от расширения EXE. Как же это сделать ? Нам потребуется программа, где нарисована зелёная капелька (открываем её). Откроется реклама, но вы не обращайте внимания на это, выбираем здесь файл что будет криптовать, в этой графе выбираем тот файл под который мы будем его якобы маскировать (jpg), нажимаем "Change Extension" и ожидаем завершение нашей операции.

Появится файл exe.jpg, здесь у обычного человека ломается логика, ведь если мы выбираем левую часть то у нас выделяется правая часть, всё очень просто расширения поменялось местами с основным текстом.

Создаем фото с вирусом метод 2

- Названия нашего почти скрытого вируса

- Пробел

- Вставляем названия вируса

- Удаляем расширения EXE.

- Зажимаем ALT

- Нажимаем на "+" который находится в блоке NumLock,. У нас открывается наше окошко которое мы с вами свернули и не обращали внимание.

- Здесь мы вписываем команду "202e"

- Жмем Send

- Могут появиться плюсики, (они нам не нужны) удаляем их.

Теперь появился файл который мы создали с расширением jpg, его также можно дополнить некоторыми символами чтоб не было слишком подозрительно.

Можете открыть данный файл, данное изображения будет открываться в течение 2-3 секунд, на экране появится ваша картинка, а то что задали в директорию уже будут файлы которые вы указали(ваш вирус).

Вирус автоматически запустится так что не забудьте его закрыть через диспетчер задач.

Создаем фото с вирусом метод 3

Ну а теперь перейдём к 3 методу, и это будет полезно даже тем просто хочет свои файлы от глаз других на самом видном месте. В нашей директории опять зажимаем SHIFT + нажимаем правый клик мышки, и выбираем раздел "Открыть окно команд", и вписываем здесь вот такую интересную команду:

File1– названия вашей картинки, либо если будет музыка ставим.mp3

File2 название вашего файла который хотите скрыть, также можете вместо вируса скрыть другой файл и поменяем расширение,

Появится картинка, оно открывается без лишней погрузки, но если мы нажмём правой кнопки и выберем "Открыть с помощью winrar", то здесь у нас будут наш вирус или файл который вы скрыли.

При нажатии на кнопку “Чтение” из файла 1.txt считываются и выводятся все строки в окно элемента управления textBox, а при нажатии на кнопку “Запись” данные из текстового поля сохраняются в файле 2.txt

Для хранения путей в программе используются две текстовых переменных: filePathIn и filePathOut

Прошёл год, как программа была написана и отдана заказчику, но вдруг ему потребовалось изменить имя папки, в которой должны храниться оба файла, c 123 на Text. Задача простая, но прошло уже много времени, и исходник был потерян, что делать в такой ситуации?

Полученный в результате компиляции файл (сборка) содержит внутри себя метаданные, манифест, код на языке IL (MSIL).

Манифест описывают саму сборку

MSIL код, полученный в результате компиляции файла исходного кода

То есть перед вами тот же исходник, только в другом формате. И для того, чтобы поработать с ним, Вам понадобиться специальный инструмент, который позволяет просматривать и редактировать данные внутри сборки.

Дизассемблер ILDASM

Для удобства работы создадим отдельную папку, например: ”c:\newasm” и поместим в неё файл TextEdit.exe

Затем в меню “Пуск” открываем папку: «Visual Studio Tools»

Запускаем командную строку разработчика

Откроется консоль, вводим первую команду: ildasm. Для выполнения команды нажмите клавишу Enter.

Появиться главное окно программы.

Переместим файл сборку TextEdit.exe в окно дизассемблера ILASM, в результате отобразиться её внутреннее содержимое.

Убедимся, что в ней содержатся нужные нам данные (пути к файлам).

Два поля на месте, теперь взглянем на метаданные.

Для доступа к метаданным Вы так же можно использовать сочетание горячих клавиш: Ctrl+M. Затем с помощью кнопки Find, найдём имя одного из файлов.

Как видно присутствуют оба. Пути найдены, и теперь их нужно изменить, но все данные, в текущий момент, доступны только для просмотра, и изменить их в самой дизассемблере нельзя, поэтому воспользуемся второй возможностью данной программы и выгрузим содержимое сборки в файл.

Выгрузка данных

Выберите пункт меню File -> Dump

Появится меню. В данном примере, все пункты меню оставим без изменений и просто нажмём кнопку OK.

Появится диалоговое окно

Выберем ранее созданную папку “newasm”, затем укажем имя и тип файла и нажмём на кнопку “Сохранить”

В результате в папке “newasm” должно появиться несколько новых файлов

Закрываем окно ildasm, а так же удаляем файл Textedit.exe, больше он нам не понадобиться. Теперь нас интересует полученный файл texted.il и для начала откроем его любым текстовым редактором, например блокнотом.

Снова воспользуемся поиском (Ctrl+F)

Так же видим найденные строки, которые содержат пути к файлам.

Изменим текущее имя папки 123 на новое название Text, для обоих файлов

Сохраняем внесённые изменения и закрываем блокнот.

Ассемблер ILASM

Изменения внесены и теперь нужно преобразовать файл txted.il обратно в исполняемый файл (.exe) Для этого нам понабиться второй инструмент ILASM, ассемблер, который так же входит в состав пакета SDK и не требует отдельной установки.

Возвращаемся в консоль

Вводим вторую команду:

Вот таким не сложным способом можно выйти из данной ситуации, при этом не имея исходника под рукой.

Вложения

Решение

Да, антивирей развелось видимо-невидимо! Они теперь фактически входят в стандартный комплект ПО любого ПК. И чтобы кого-то заразить (естественно, в ознакомительных целях), нам приходится эти антивири обходить.

На самом деле, если действовать по всем правилам, то желательно знать, что у жертвы за антивирь, да и вообще «характеристики» системы — ОС, фаера и так далее. Тогда можно будет накатить на вируталке аналогичную, максимально сэмулированную систему и протестить всю атаку, чтобы она потом прошла, как по маслу.

Самым простым способом определения точной версии антивиря является, наверное, электронная почта. Нам требуется, чтобы наша жертва что-нибудь нам написала. Фишка в том, что большинство антивирусов проверяет как отсылаемую, так и присылаемую почту, добавляя в поле «X-Antivirus-Status:» заголовка письма запись о том, что письмо проверено. А в поле «X-Antivirus:» указывается, с использованием какого антивируса проводилась проверка. Иногда прописывается даже версия антивируса и дата апдейта базы, что, безусловно, важно. Кстати, аналогичным образом можно узнать о применении спам-фильтра (поле «X-spam») и использованном для отправки почты ПО (поле «X-Mailer»).

Но чаще получается, что наша цель «анонимна» и имеет неизвестный антивирь. Приходится обходить все. Но поставить даже десять основных экземпляров на виртуалки — дело накладное и муторное. Потому мы воспользуемся онлайн-сервисами.

Кстати, здесь под «малварью» давай понимать что-то более обширное. Пусть это будут как всякие вири, так и хакерские тулзы. Ведь даже с безобидным netcat’ом были проблемы из-за детектов.

Итак, в ходе поисков нашлась следующая группа онлайн-сервисов:

Основной же «проблемой» большинства сервисов является то, что итоги их работы попадают в антивирусные компании. То есть запихнeм мы туда подозрительный бинарник, который покамест палится лишь частью антивирусов — и тем, которые не спалили файл, будет отправлен соответствующий отчeт. Таким образом, через некоторое время и остальные антивирусы добавят сигнатуры в свои базы. Но на самом деле не всe так страшно. Отчeтов в антивирусные компании отсылается много, обрабатываются они медленно, а многое и вовсе отбрасывается.

Типа, такие файлы наоборот подвергаются более тщательной проверке. Вместе с тем, в сети нашлась ещe парочка онлайн-сервисов, которые утверждают, что никуда ничего не отправляют, но они платные (недорого).

Задача: Перебор паролей по-умному

Задача: Определение версий плагинов браузера, используя javascript

Решение

Help please!! Можно ли замаскировать exe-шник под файл с другим расширением, но таким образом, чтобы при обращении к файу система считала, что это именно ехе-шник.

Ситуация немного другая. Напимер. Есть программа aaa.exe. Можно ли сделать так, чтобы этот файл выглядел как aaa.txt, а при фактическом обращении к нему система выполняля его как exe.

для экзешника сделай иконку как для текстового файла.

прокатит только если стоит опция "скрывать зарегестрированные расширения файлов" т.е. 7 против 3

сменить ассоциацию для этого файла :-)

Попробу написать bat файл который меняет расширение .exe на .(любое тебе угодное)

А в bat пропише переименование и запуск необходимого приложения, а при завершении работы с приложением опять переименование.

просто и со вкусом.

| Цитата |

|---|

| xPow пишет: сменить ассоциацию для этого файла |

P.S. попробуй переименовать файл в какой-нибудь *.pif

| Цитата |

|---|

| Shad0vv пишет: P.S. попробуй переименовать файл в какой-нибудь *.pif |

угу винда запускает исполняемые не по расширению, а анализируя внутренний формат файл. даже мона написать bat и com

Droppy_PD,а не будет слишком подозрительно если юзер запустит например текстовик, а ничего не появится? Я так понимаю потом программа запишет себя куда нибудь и оттуда пропишет себя в автозапуск

Кромен названного :

1) старые баги по совмещению GIF и исполняемого файла

2) джойнинг (но от .exe формата он не избавит. просто смутит пользователя картинкой и изначально прогружающимся файлом)

Берёшь любой редактор ресурсов PE файлов, и запихиваешь в exe файл иконку текстового файла. Правдо расширение всё равно будет exe, но выглядеть он будет как текстовый файл.

В статье про расширение файлов упоминалось о том, что его, расширение, можно подделать, выдавая одну программу или файл за нечто другое. Так, вирус или троян могут легко замаскироваться под песню. Например, хакер может быстренько подделать расширение файла, манипулируя символами Юникод. А если пользователь не позаботился о том, чтобы расширения были доступны его взору, достаточно было буквально добавить к названию вируса через точку знакомые каждому три-четыре символа, и окончательно запутать несведущего юзера, выдав зловреда за «законно» присутствующий файл.

Конечно, сегодня на такие манипуляции попасться всё сложнее. Но проблемы с «поддельными» изображениями продолжают надоедать пользователям. И пользователю не следует полагаться лишь на отображение расширений в Свойствах папки Windows. Подделать расширение файла можно и другим способом. Вот их последовательно и рассмотрим.

Так, в своё время получил распространение эксплойт Юнитрикс, суть которого заключалась в использовании специальных Юникод-символов (в особой последовательности) в наименовании файла таким способом, чтобы расширение стояло не на привычном для нас месте, а где-нибудь посередине названия или поближе к концу его имени. Вобщем, этот шрифт заставит печатать символы наоборот, на арабский манер. Смотрим как выглядит этот трюк на самом простом примере.

Задача: Сделать журнал ][ лучше!

Решение

В нeм представлена большая и хорошая статистика по российским компаниям. Документ не очень новый, но всe равно актуальный. По нему становится ясно, как перебирать пароли и куда идти с ними дальше :). В качестве бонуса — разнообразные словари самых распространeнных паролей с привязкой к ресурсам можно почерпнуть тут:

В заключение — мотаем на ус самые распространeнные пароли «в среднем по больнице»:

- 123456 (+\- 2 символа);

- Qwerty;

- abc123;

- password;

- название_сервиса;

- имя_пользователя.

Решение

Браузеры уже давно являются одной из основных целей, одним из главных мест для проникновения и захвата систем. Оно и понятно. Интернет — это наше всe, а браузер — основное средство для взаимодействия. Ввиду разнообразия применяемых в Сети технологий одного браузера не хватает, и к нему ставятся плагины.

Классический набор: flash, pdf reader, java. И каждый из плагинов добавляет новый вектор атаки. Понятно, что в разных версиях браузеров/плагинов свои собственные уязвимости, и эксплуатация их часто различна, а потому необходимо точно определить версию ПО перед атакой.

Таким образом, код под различные браузеры — разный. В-третьих, кроме того, что плагин установлен, он должен быть включeн (enabled).

Детектор определяет версию Java, QuickTime, Flash, Shockwave, Silverlight, а также версии различных PDF-ридеров и ещe нескольких плагинов. То есть, основные темы, через которые ломают. К тому же можно дописать детект других плагинов по аналогии. На сайте есть подробное описание работы и возможность настроить детектор под себя. В итоге мы получаем с сайта javascript-файл plugindetect.js.

Подпихиваем его на наш сайт:

И получаем версию Adobe Reader, например:

var reader_version = PluginDetect.getVersion("AdobeReader");

Точность определения зависит от некоторых условий, но чаще всего мы получаем четырехциферную версию плагина. Подробности методов определения и ограничений ищи на вышеуказанном сайте. Также в детекте есть ещe несколько полезных функций, которые можно использовать и для благих целей.

Читайте также: