Из каких составных частей состоит современный антивирус

Антивирусная программа (антивирус) — программа для обнаружения компьютерных вирусов и лечения инфицированных файлов, а также для профилактики — предотвращения заражения файлов или операционной системы вредоносным кодом (например, с помощью вакцинации[1]).

Антивирусное программное обеспечение состоит из подпрограмм, которые пытаются обнаружить, предотвратить размножение и удалить компьютерные вирусы и другое вредоносное программное обеспечение.

Антивирусное программное обеспечение обычно использует два отличных друг от друга метода для выполнения своих задач[2]:

Сканирование файлов для поиска известных вирусов, соответствующих определению в антивирусных базах.

Обнаружение подозрительного поведения любой из программ, похожего на поведение заражённой программы.

Современные антивирусные программы состоят из модулей:

Эвристический модуль – для выявления неизвестных вирусов

Монитор – программа, которая постоянно находится в оперативной памяти ПК

Устройство управления, которое осуществляет запуск антивирусных программ и обновление вирусной базы данных и компонентов

Почтовая программа (проверяет электронную почту)

Программа сканер – проверяет, обнаруживает и удаляет фиксированный набор известных вирусов в памяти, файлах и системных областях дисков

Сетевой экран – защита от хакерских атак

Антивирусные программы предназначены для предотвращения заражения компьютера вирусом и ликвидации последствий заражения. В зависимости от назначения и принципа действия различают следующие антивирусные программы:

— сторожа или детекторы – предназначены для обнаружения файлов зараженных известными вирусами, или признаков указывающих на возможность заражения.

— доктора – предназначены для обнаружения и устранения известных им вирусов, удаляя их из тела программы и возвращая ее в исходное состояние. Наиболее известными представителями являются Dr.Web, AidsTest, Norton Anti Virus.

— ревизоры – они контролируют уязвимые и поэтому наиболее атакуемые компоненты компьютера, запоминают состояние служебных областей и файлов, а в случае обнаружения изменений сообщают пользователю.

— резидентные мониторы или фильтры – постоянно находятся в памяти компьютера для обнаружения попыток выполнить несанкционированные действия. В случае обнаружения подозрительного действия выводят запрос пользователю на подтверждение операций.

— вакцины – имитируют заражение файлов вирусами. Вирус будет воспринимать их зараженными и не будет внедряться.

В настоящее время практически все представленные на рынке антивирусные программы являются комплексными.

В современных антивирусных продуктах используются различные методики обнаружения вирусов: сканирование сигнатур (для борьбы с вирусами, использующими неизменный код), проверка целостности (путём создания и использования базы контрольных сумм файлов), эвристические методы (анализ программы по выявлению таких действий, как форматирование жёсткого диска), полиморфный анализ (в специальной защищённой области), анализ на наличие макровирусов (они распространяются, например, с файлами MS Word, MS Excel, MS Access). Наряду с этими средствами ряд пакетов содержат дополнительные функции защиты от почтовых вирусов и вирус-модулей ActiveX и Java-аплетов.

Сегодняшний антивирус состоит из нескольких компонентов, каждый из которых отвечает за обнаружение вирусов на определенном участке работы.

В процессе развития состав этих компонентов изменялся, добавлялись новые и удалялись не отвечающие требованиям времени.

• Первый и основной антивирусный компонент – сканер (On-Demand Scanner). Задачей сканера является проверка по требованию пользователя файлов, памяти и загрузочных секторов на наличие вирусов. Сканер необходимо периодически запускать для проверки имеющихся файлов и при получении новых.

До недавнего времени практически все тесты антивирусов включали время, за которое антивирусный сканер проверял жесткий диск компьютера, и количество выявленных вирусов. Компании – разработчики антивирусов шли на различные хитрости. Например, известна история, что в антивирусе Dr. Solomon был специальный режим для работы с тестовыми коллекциями, позволявший ему побеждать. Сейчас скорость работы не является основным показателем, главное – это качество выявления вирусов. Чтобы несколько раз не проверять файлы, которые не изменялись со времени предыдущей проверки, сканеры ведут специальную базу данных.

• Пользователи часто забывают проверять принесенные дискеты и диски. Именно по этой причине был разработан страховочный компонент антивируса – монитор(On-Access Scanner).

В отличие от сканера, монитор постоянно находится в оперативной памяти и автоматически проверяет файлы в реальном времени. Когда пользователь пытается запустить программу, монитор перехватывает запрос, проверяет файл на наличие вирусов и, если он чист, разрешает дальнейшее выполнение. Одни мониторы контролируют файлы только в процессе запуска, другие проверяют все, с чем работает пользователь, а также изменяемые и закрываемые файлы.

Совет

Обязательно проследите, чтобы в используемом антивирусе был включен монитор, так как он автоматически проверяет все файлы, с которыми вы работаете.

Первое время в составе антивирусов были только файловые мониторы, но так как для распространения вирусов часто используется электронная почта, появились почтовые мониторы, которые автоматически активизируются, когда пользователь принимает и отправляет почту.

В составе антивирусов могут быть также другие мониторы, контролирующие отдельные приложения (например, Microsoft Office) или сервисы.

Монитор предоставляет пользователю большую безопасность и очень удобен, так как предупреждает пользователя только когда сталкивается с проблемой, а все проверки происходят незаметно. Однако именно монитор нагружает систему, часто вызывая раздражение пользователя, и становится причиной отключения антивируса, чтобы он не мешал работе. Работа монитора часто является определяющей при выборе антивируса, так как в различных решениях он по-разному нагружает систему.

• Еще один компонент антивируса – ревизор изменений. Его задача – отслеживать изменения в важных системных файлах. Если охраняемый файл изменился, это может означать, что в системе не все в порядке, о чем антивирус предупреждает пользователя. Если монитор загружен, а пользователь не изменял системные файлы, такая ситуация может означать, что компьютер заражен неизвестным вирусом, и первое, что необходимо сделать, – это обновить антивирусные базы и проверить систему.

Данный текст является ознакомительным фрагментом.

Продолжение на ЛитРес

Цифровая вакцина

Как работает антивирусная программа и почему она уже не только антивирусная.

В последние пару лет людям довелось лишний раз убедиться в своей явной уязвимости перед вирусами. Несмотря на все научно-технические достижения, полностью обезопасить себя от маленьких коварных врагов пока не удаётся. Единственным спасением остаются вакцины. Все эти утверждения справедливы и для цифрового мира. О принципах действия антивирусных программ — в нашей новой статье.

25.5.2. Установка и использование антивируса ClamAV

25.5.2. Установка и использование антивируса ClamAV ClamAV, в отличие от многих своих коммерческих собратьев, является полностью бесплатным антивирусом. Это значит, что вы можете его абсолютно бесплатно скачать, установить на любое количество машин и использовать. Обновления

Фаервол (Firewall)

Также называют: персональный фаервол, межсетевой экран, расширенный брандмауэр, двусторонний межсетевой экран.

Основная роль фаервола – контролировать доступ к ПК со стороны внешней сети, т.е. входящий трафик и, наоборот, контролировать доступ с ПК в сеть, т.е. исходящий трафик.

Фильтрация сетевого трафика может происходить на нескольких уровнях. Большинство фаерволов, включенных в комплекты безопасности для ПК имеют набор правил по крайней мере для двух уровней – нижний интернет уровень, контролируемый IP правилами и верхний уровень приложения. Говоря про верхний уровень, фаервол содержит набор правил для того чтобы допустить или запретить доступ конкретного приложения в сеть. Такие термины, как сетевые правила (Network Rules), экспертные правила (Expert Rules) или настройки правил IP (IP Rule Setting) используются на нижнем уровне правил. На верхнем уровне мы встречаемся с терминами Контроль программ (Program Control) или правила приложений (Application Rules).

Множество современных продуктов позволяют пользователю настраивать уровень доверия ко всем сетям, подключенных к компьютеру. Даже если существует только одно физическое подключение, ПК может быть подключен к нескольким сетям – например, когда ПК подключен к локальной сети, имеющей шлюзы для выхода в интернет. Антивирусный комплекс будет раздельно управлять локальным и интернет трафиком. Каждая из найденных сетей может быть либо доверенной, либо недоверенной и различные системные сервисы, такие как общий доступ для файлов или принтеров могут быть разрешены или запрещены. По умолчанию, только компьютеры из доверенных сетей (trusted networks) могут иметь доступ к защищаемому компьютер. Подключения, регистрируемые с недоверенных сетей (untrusted networks) обычно блокируются, если соответствующая опция не разрешает доступ. Вот почему интернет соединение обычно помечается как недоверенное. Как бы то ни было, некоторые продукты не различают сети в рамках одного пользовательского интерфейса и настройки доверенных/недоверенных сетей могут быть раздельно указаны для каждого интерфейса. Термин Сетевая зона (Network Zone) или просто зона (Zone) обычно используется вместо логической сети.

Обнаружение и предотвращение вторжения(Intrusion Detection/Prevention)

Также называют: Обнаружение атаки, Система обнаружения вторжения, IP блокировка, вредоносные порты.

Хотя все вышеперечисленные термины не являются эквивалентными, они относятся к набору свойств, которые способны предотвратить или обнаружить специальные виды атак с удаленных компьютеров. Они включают такие опции, как обнаружение порта сканирования, обнаружение подменного IP, блокирование доступа к хорошо известным портам вредоносного ПО, используемых программами удаленного администрирования, троянским коням, клиентами ботнета. Некоторые термины включают механизмы для защиты от ARP атак (атак с подменным адресом протокола расширения) – эта опция может называться защита от APR, защита от кэша ARP и т.д. Основная способность этого вида защиты – автоматическая блокировка атакующей машины. Это опция может быть напрямую связана с нижеследующей функцией.

5.2. Структура и аппаратные средства современного персонального компьютера

5.2. Структура и аппаратные средства современного персонального компьютера 5.2.1. Структурная организация персонального компьютера Современные компьютеры массового применения – персональные компьютеры имеют достаточно сложную структуру, которая определяет

Блокирование всего трафика (Block All Traffic)

В случае внезапного заражения системы, некоторые антивирусные решения предлагают «нажать на кнопку экстренного торможения», т.е. заблокировать весь входящий и исходящий трафик. Эта опция может представляться как большая красная кнопка, либо как часть настроек политики безопасности фаервола или с помощью иконки в системном меню. Предполагается, что эта функция используется, когда пользователь узнает о том что ПК заражен и хочет предотвратить нежелательное использование компьютера вредоносным ПО: кражу персональных данных и загрузку дополнительных вирусов через интернет. Блокирование сетевого трафика может быть совмещено с завершением всех неизвестных системных процессов. Эта опция должна быть использована с осторожностью.

На чём основано действие антивирусной программы?

Для эффективной защиты от различных типов вредоносного ПО, антивирус использует несколько методов их обнаружения.

Сигнатурный метод или реактивная защита. Базовый и проверенный временем механизм. В его основе лежит сигнатура — набор уникальных характеристик вируса или семейства однотипных вирусов. Сигнатуры создаются вирусными аналитиками на основе анализа уже известных вредоносных программ и формируются в постоянно обновляемую антивирусную базу. Антивирусное ПО автоматически загружает свежие базы и сравнивает содержимое локальных и внешних файлов с данными из сигнатур. Принцип работы антивируса с сигнатурами позволят точно определить тип угрозы и понять как с ней бороться. Недостаток сигнатурного метода в том, что он бессилен против неизвестных и модифицированных вирусов, а также не способен анализировать подозрительную активность приложений.

Эвристический анализ или проактивная защита. Используется для предупреждения потенциальных угроз и решения задач, с которыми сигнатурный метод не справляется. Возможностей много:

- анализ работы программ на предмет подозрительных действий. Например, программе для скачивания видео с видеохостингов явно не нужно без вашего согласия прописываться в ветке автозагрузки системного реестра, произвольно открывать порты и обмениваться данными с неизвестными серверами. Если таких подозрительных активностей становится слишком много, антивирус сигнализирует об этом. Конечно то, как работают антивирусы с эвристическим анализом пока нельзя назвать совершенством. Случаются ложные срабатывания на доверенные программы. Впрочем, это решается настройкой;

- безопасный запуск и поведенческий анализ подозрительных программ в «песочнице» — эмуляторе ОС;

- обнаружение (но не лечение) незнакомого вредоносного ПО, на основе похожих сигнатур и по косвенным признакам.

Дополнительные связанные опции

Антивирусный движок обычно тесно связан с остальными компонентами пакета безопасности. Некоторые продукты представляют дополнительные функции, как часть антивирусного движка, другие отображают их раздельно. Веб контроль – опция, которая является типичным представителем второй группы. Мы обсудим эту опцию отдельно.

Что такое современный антивирус?

Антивирус в традиционном понимании — это программа для обнаружения, идентификации и устранения вирусов с компьютера или другого устройства.

Эволюция компьютерных вирусов происходила в том же направлении и с теми же темпами, что и развитие технологий обмена информацией. Большая часть вирусов написана под Microsoft Windows — самую популярную операционную систему в мире. Вслед за распространением интернета и мобильных устройств, киберпреступники ринулись в эти сферы и ожидаемо получили массу новых возможностей для атак, слежки и кражи личных данных пользователей. Но, как известно, на любое действие найдётся противодействие. Принцип работы антивирусных программ претерпел значительные изменения с момента их появления в конце 80-х годов. А борьба с вирусописателями вышла на новый уровень.

Строго говоря, классических вирусов, заражающих исполняемые файлы ОС и создающих свои копии в разных отделах диска, уже нет. Зато есть много других вредоносных программ (malware): трояны, черви, руткиты, эксплойты, шпионы, ботнеты, бэкдоры, рекламные приложения (один из самых распространенных видов) и другие.

Получается, что слово «антивирус» тоже не совсем корректное. Сегодня антивирусные программы работают не просто как сканеры, ищущие вирусы на диске. Теперь это многофункциональное комплексное решения для защиты от киберугроз на всех уровнях.

Контроль программ (Program Control)

Также называют: контроль приложений, инспектор приложений

Фильтрация сетевого трафика на программном уровне позволяет программам безопасности раздельно контролировать доступ в сеть каждого приложения на ПК. Антивирусный продукт содержит базу данных свойств приложений, которая определяет доступна ли сеть для программы или нет. Эти свойства различаются между клиентскими программами, которые инициализируют подключение с локальной машины на удаленные сервера (исходящее направление) и серверными программами, которые сканируют сетевой порт и принимают соединения с удаленных компьютеров (входящее направление). Современные антивирусные решения позволяют пользователю определять детальные правила для каждого конкретного приложения.

В общем, поведение контроля программ зависит от политики безопасности (Firewall Policy), выбранной в фаерволе и может включать следующие режимы поведения:

- Тихий режим (автоматический режим) работает без вмешательства пользователя. Все решения принимаются автоматически с использованием базы данных антивирусного продукта. В случае если не существует явного правила для программы, которая хочет получить доступ в сеть, этот доступ может быть либо всегда разрешен (режим полного разрешения - Allow All mode), либо всегда заблокирован (режим полного блокирования - Block All mode), либо специальный эвристический анализ используется для определения дальнейшего действия. Алгоритм выработки решения может быть очень сложным и может зависеть от дополнительных условий, таких как рекомендации сетевого сообщества. Как бы то ни было, некоторые продукты используют термины: режим полного разрешения/блокирования в обход существующим в базе данных наборам правил и просто разрешают, или блокируют доступ любому приложению в системе.

- Пользовательский режим (Настраиваемый режим - Advanced mode, Custom mode) предназначается для продвинутых пользователей, которые хотят контролировать каждое действие. В этом режиме продукт автоматически справляется только с теми ситуациями, для которых существуют исключительные правила в базе данных. В случае любых других действий пользователю предлагается принять решение. Некоторые антивирусные решения предлагают определить политику поведения, когда невозможно спросить пользователя – например при загрузке компьютера, завершении работы, когда графический интерфейс программы недоступен или во время особенных условий – запуске игры во весь экран, когда пользователь не хочет отвлекаться (иногда называется Игровой режим – Gaming mode). Обычно всего две опции доступны в этих случаях: режим полного разрешения и режим полного блокирования.

- Нормальный режим (безопасный режим - Normal mode, Safe mode) позволяет антивирусному продукту самому справляться с большинством ситуаций. Даже когда не существует явных правил в базе данных, действие программы разрешено, если программа считается безопасной. Аналогично автоматическому режиму решение может приниматься на основании эвристического анализа. В случае, когда программа безопасности не может определить безопасно ли приложение или нет, она выводит оповещение, как в пользовательском режиме.

- Режим обучения (режим тренировки, режим установки - Learning mode, Training mode, Installation mode) в основном используется сразу после установки антивирусного продукта или в случаях, когда пользователь устанавливает новое ПО на компьютер. В этом режиме антивирусный продукт позволяет все действия, для которых нет записей в базе данных наборов правил и добавляет новые правила, которые будут позволять соответствующие действия в будущем после смена режима безопасности. Использование режима обучения позволяет снизить количество тревожных оповещений после установки нового ПО.

Контроль программ обычно содержит настройки, которые могут помочь продукту разрешить спорные ситуации, независимо от включенного режима работы. Эта особенность известна как автоматический набор правил (Automatic rule creation). Типичная опция в этом случае позволяет любые действия приложениям с цифровой подписью от доверенных вендоров, даже если нет соответствующей записи в базе данных. Эта опция может быть расширена другой функцией, которая позволяет совершать любые действия приложениям без цифровой подписи, но знакомых антивирусному продукту. Контроль программ обычно тесно связан с другими функциями, которые мы осветим попозже, в особенности опция поведенческого контроля.

Аннотация: В лекции приведены знания, касающиеся антивирусных программ: история антивирусных программ, сведения о надежности и механизмах работы современных антивирусных программ, а также основные моменты использования современных антивирусных программ.

Цель лекции: предоставить читателю знания об антивирусных программах.

Содержание

Использование антивируса

Использование антивируса Если вы хотите избежать неприятных сюрпризов при посещении Интернета, на вашем компьютере обязательно должна быть установлена антивирусная программа с обновленными базами, блокирующая проникновение вредоносного ПО через сеть. Работа

Как работает антивирус: принцип работы антивирусных программ

Что требуется от современного Web-сайта

Что требуется от современного Web-сайта Будем готовиться… Но что нам, как будущим Web-дизайнерам, для этого следует сделать? Соблюсти три несложных правила.1. Строго соблюдать все интернет-стандарты.2. Тщательно продумать наполнение Web-страниц.3. Позаботиться о доступности

Что требуется от современного Web-сайта

Что требуется от современного Web-сайта Будем готовиться… Но что нам, как будущим Web-дизайнерам, для этого следует сделать? Соблюсти три несложных правила.1. Строго соблюдать все интернет-стандарты.2. Тщательно продумать наполнение Web-страниц.3. Позаботиться о доступности

Великая Альтернатива и прагматизм её привлекательности для современного мира Сергей Голубицкий

Методы определения

Антивирусный движок использует большое количество методов для обнаружения вредоносного ПО. Антивирусные программы содержат в себе обширную базу образцов вирусов, которые необходимо выявить во время сканирования. Каждый образец может либо определять уникальный вредоносный код или, что является более распространенным, описывать целое семейство вирусов. Основная особенность определения вирусов путем сравнивания с образцами в том, что антивирусная программа может определить только хорошо известный вирус, в то время как новые угрозы могут быть не обнаружены.

Метод эвристического анализа (heuristic-based detection) служит для выявления даже тех вирусов, для которых не существует образцов в базе антивирусной программы. Существует множество различных методов эвристического анализа. Основной принцип – идентифицировать программный код, который является крайне нежелательным для безопасных программных продуктов. Как бы то ни было, этот метод неточен и может вызвать множество ложных тревог. Хороший эвристический анализ отлично сбалансирован и вызывает минимальное количество ложных тревог при большой доле обнаружения вредоносного ПО. Чувствительность эвристики может быть настроена.

Виртуализация (создание виртуальной среды, Virtualization) или песочница (sandboxing) являются более совершенными методами определения угроз. Определенное время образцы кода исполняются в виртуальной машине или другой безопасной среде, откуда сканируемые образцы не могут выбраться и навредить операционной системе. Поведение исследуемого образца в песочнице находится под наблюдением и анализируется. Этот метод является удобным в том случае, когда вредоносное ПО запаковано неизвестным алгоритмом (это обычный способ оказаться неуязвимым для системы обнаружения для вируса), и оно не может быть распаковано антивирусной системой. Внутри виртуальной среды вирус распаковывает сам себя, как будто он исполняется на реальной системе и антивирусный движок может просканировать распакованный код и данные.

Одно из новейших достижений антивирусного инструментария – облачное сканирование (scanning in the cloud). Этот метод основан на том, что ПК ограничены в своих вычислительных способностях, в то время как антивирусные вендоры имеют возможность создания крупных систем с огромной производительностью. Компьютерная мощность необходима для выполнения сложного эвристического анализа, а также анализа с использованием виртуальных машин. Сервера вендоров могут работать с гораздо более объемными базами данных образцов вирусов по сравнению с ПК в режиме реального времени. При выполнении облачного сканирования единственным требованием является наличие быстрого и стабильного интернет подключения. Когда клиентской машине необходимо отсканировать файл, этот файл отправляется на сервер вендора посредством сетевого соединения и ожидается ответ. Тем временем, клиентская машина может выполнять свое собственное сканирование.

Из чего состоит антивирусное ПО?

Принцип работы современных антивирусов заключается в комплексном подходе к вопросам кибербезопасности. У всех компаний разный состав модулей антивирусного ПО. Вот несколько основных:

Сканер. Ищет вредоносное ПО в оперативной памяти, загрузочных записях при включении, на локальных и внешних дисках, а также в системных файлах ОС. Может выполняться по расписанию, по запросу пользователя или при обращении к данным. Что делает антивирус, если находит угрозу в каком-то файле? Предоставляет пользователю несколько вариантов на выбор:

попытаться вылечить, удалив вредоносный код;

поместить в карантин, чтобы вылечить позже или удалить;

удалить, если вылечить не удалось;

получить отчёт, но больше ничего не делать;

Монитор. Отслеживает все манипуляции с файлами в режиме реального времени. Находит и обезвреживает вредоносное ПО до того, как оно успевает инфицировать систему.

Проактивная защита или HIPS. Анализирует в реальном времени поведение всех запущенных программ и файлов в системе. Выявляет нежелательную активность и вредоносные программы, включая эксплойты.

Файервол. Контролирует входящий трафик для защиты устройства от несанкционированного вторжения из локальной сети или интернета. Фильтрует подозрительный исходящий трафик. Этот модуль может выпускаться как отдельное ПО. Помните, что автоматический режим работы файервола не является оптимальным, поэтому лучше настраивать правила для программ и серверов.

Интернет. Мониторит весь веб-трафик пользователя, блокирует опасные и фишинговые страницы. Фильтрует спам, а также проверяет вложения и ссылки в электронной почте на наличие вредоносных программ и фишинга. Использует отдельный зашифрованный браузер с защитой от клавиатурных шпионов для безопасных онлайн-платежей. Позволяет настроить ограничения доступа к нежелательным категориям сайтов.

Принцип действия современной антивирусной программы подразумевает использование машинного обучения. Алгоритмы обнаружения вредоносного ПО быстро совершенствуются. С каждым годом появляется всё больше дополнительных инструментов кибербезопасности, которые оставляют всё меньше лазеек злоумышленникам.

Проект Matousec подготовил серию статей "Особенности современных пакетов безопасности". Мы предоставляем перевод для наших пользователей. В первой части серии статей, мы обсудим самые основные компоненты: антивирусный движок и фаервол (брандмауэр)

Современные продукты безопасности для ПК на базе ОС Windows являются комплексными приложениями. Количество предлагаемых специализированных функций может вводить в заблуждение конечного пользователя. Каждый вендор программного обеспечения стремится использовать свое собственное название для одной и той же функции, которая может встречаться и в других продуктах под другим названием. Путаница усиливается, когда становится ясно, что две различные опции довольно часто имеют одинаковое название в продуктах различных вендоров.

Эта серия статей предназначена разъяснить основы и действительную функциональность наиболее распространенных опций современных пакетов безопасности для ОС Windows. Мы собираемся описать, что вы можете ожидать от конкретного решения, будь то инструментарий для защиты от вредоносного ПО, безопасного серфинга по сети или предотвращения нежелательного вторжения. Используя собранную в статьях информацию, вы сможете сравнить предлагаемые наборы функции продуктов различных вендоров и лучше понимать, как работают пакеты безопасности.

В первой части серии статей, мы обсудим наиболее основные компоненты: антивирусный движок и фаервол (брандмауэр).

АГС, горе от ума и парадоксы современного SEO

АГС, горе от ума и парадоксы современного SEO «Мой сайт попал под АГС9!» – обронить такую фразу на форуме оптимизаторов – значит вызвать такой же всплеск сочувствия пополам со злорадством, какой возник бы, если бы некая дама написала в комьюнити о фитнесе: «Я сидела на диете

11.2. Выбор антивируса

11.2. Выбор антивируса Какой антивирус выбрать? Начнем с того, что антивирусы, как и любые другие программы, бывают платными и бывают бесплатными. Причем платные антивирусы — это достаточно «хитрые» программы. При покупке антивируса вы платите не за саму программу, а за

Механизм работы современных антивирусов

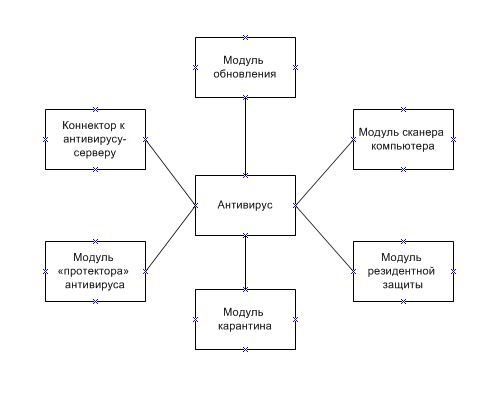

Современный антивирус является сложным программным средством, которое должно обеспечить надежную защиту компьютерного устройства ( компьютера, карманного компьютера или нетбука) от различных вирусов (зловредных программ). Общая схема антивируса представлена на рисунке ниже:

Как видно из схемы, антивирус состоит из следующих частей:

- Модуль резидентной защиты

- Модуль карантина

- Модуль "протектора" антивируса

- Коннектор к антивирусу -серверу

- Модуль обновления

- Модуль сканера компьютера

Модуль резидентной защиты является основным компонентом антивируса , находящийся в оперативной памяти компьютера и сканирующий в режиме реального времени все файлы, с которыми осуществляется взаимодействие пользователя, операционной системы или других программ. Слово "резидентный" означает "невидимый", "фоновый". Резидентная защита проявляет себя только при нахождении вируса. Именно на резидентной защите основывается главный принцип антивирусного ПО — предотвратить заражение компьютера. В ее состав входят такие компоненты, как активная защита (сравнение антивирусных сигнатур со сканируемым файлом и выявление известного вируса) и проактивная защита (совокупность технологий и методов, используемых в антивирусном программном обеспечении, основной целью которых является предотвращение заражения системы пользователя, а не поиск уже известного вредоносного программного обеспечения в системе).

Модуль карантина является модулем, который отвечает за помещение подозрительных файлов в специальное место , именуемое карантином. Файлы, перемещенные в карантин, не имеют возможности выполнять какие-либо действия (они заблокированы) и находятся под наблюдением антивируса . Антивирус принимает решение поместить файл на карантин при обнаружении в файле признака вирусной деятельности (при этом сам файл с точки зрения антивируса вирусом в этом случае не является, просто файл является потенциальной угрозой), либо если файл действительно заражен вирусом, но его необходимо излечить, а не удалять целиком (например, важный документ пользователя, в который попал вирус ). В последнем случае файл будет помещен в карантин для последующего излечения от вируса (если же антивирус не сможет вылечить файл , его придется удалить, либо оставить, в надежде на то, что с новым обновлением антивирус сможет вылечить этот файл ). Обычно карантин создается в особой папке антивирусной программы, которая изолирована от каких-либо действий, кроме действий со стороны антивируса .

Модуль протектора антивируса является модулем, который защищает антивирус от стороннего вмешательства со стороны различных программных средств. Этот модуль является защитником антивируса . Часто вирусы хотят стереть антивирус или предотвратить его работу путем блокировки антивируса . Модуль протектора антивируса не даст это сделать. Впрочем, не все современные антивирусы снабжены качественными протекторами. Некоторые из них ничего не могут сделать против современных вирусов, а вирусы в свою очередь могут спокойно и беспрепятственно полностью стереть антивирус . Также появились вирусы, которые имитируют удаление антивируса со стороны пользователя, то есть протектор антивируса считает, что сам пользователь по каким-либо причинам хочет удалить антивирус , и поэтому не препятствует этому, хотя на самом деле это деятельность вируса. В настоящее время антивирусные компании стали более серьезно подходить к выпуску протекторов, и становится очевидно, что если антивирус не будет иметь хороший протектор, его эффективность в борьбе с вирусами будет очень мала.

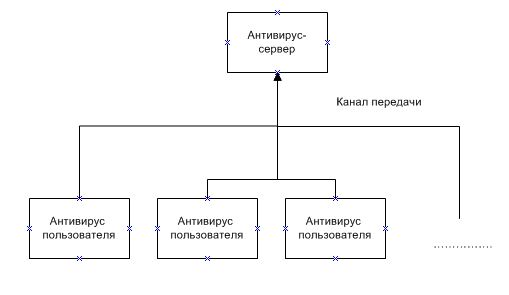

Коннектор к антивирусу -серверу является важной частью антивируса . Коннектор служит для соединения антивируса к серверу, с которого антивирус может скачать актуальные базы с описанием новых вирусов. При этом соединение должно проходить по специальному защищенному Интернет -каналу. Это очень важный момент, так как злоумышленник может подложить неверные антивирусные базы с лживым описанием вирусов, если антивирус будет соединяться с сервером по незащищенному Интернет -каналу. Также в современных антивирусах коннектор служит еще и для соединения к специальному серверу, который управляет антивирусом. Подобное соединение изображено на рисунке ниже:

Как видно из рисунка, коннектор позволяет соединять множество антивирусов пользователей с единым антивирусом-сервером, с которого антивирусы пользователя могут скачивать обновления, а также если на стороне антивируса пользователя возникли какие-либо неразрешимые проблемы, то антивирус - сервер будет удаленно их решать (например, у антивируса пользователя стал неисправен какой-либо из модулей и антивирус - сервер предоставит этот модуль отдельно для скачивания). В этом случае также очень важную роль играет защищенность канала передачи (канала связи) информации. Со стороны злоумышленников стала применяться интересная практика, в результате которой захватывается контроль над самим каналом передачи информации, и фактически злоумышленник становится управляющим для антивирусов пользователя (для всех или частично, в зависимости от того, какой именно участок канала передачи будет перехвачен злоумышленником). В свою очередь , создатели антивирусов стали зашифровывать данные на канале информации, чтобы злоумышленник не мог получить к ним доступ и как-либо завладеть ими.

Модуль обновления отвечает за то, чтобы обновление антивируса , его отдельных частей, а также его антивирусных баз прошло правильно. В современной практике создания антивирусов стала применяться следующая идея: модуль обновления также должен определять подлинные или нет антивирусные базы скачивает сам модуль . Подлинность при этом может проверяться различными методами - от проверок контрольной суммы файла с базами до поиска внутри файла с базами специальной метки, которая говорит о том, что этот файл является подлинным. Подобные действия стали вводиться после того, как участились случаи подмены антивирусных баз со стороны злоумышленников.

Модуль сканера компьютера является, пожалуй, самым старым модулем в современных антивирусах, так как раньше антивирусы состояли только из этого модуля. Этот модуль отвечает за то, чтобы сканировать компьютер на наличие вирусов, если этого будет требовать пользователь компьютера. Сам модуль при сканировании компьютера использует антивирусные базы, которые были добыты с помощью модуля обновления антивируса . Если сканер найдет, но не справится с вирусом сразу же, то он поместит файл с вирусом в карантин. Потом, впоследствии, модуль сканера компьютера может связаться через коннектор с антивирусом-сервером и получить инструкции по обезвреживанию зараженного файла. Следует отметить, что модуль сканера компьютера предназначен для профилактики компьютера от вирусов, так как основную защиту представляет модуль резидентной защиты. В модуле сканера компьютера используются только антивирусные базы, в которых четко описаны вирусы. Различные элементы проактивной защиты (например, эвристика ) не используются в модуле сканера компьютера. Обычно создатели вирусов не строят специальную защиту для своих вирусов от модулей сканера компьютера, так как знают, что пользователь не часто проверяет компьютер сканером, и этого промежуточного времени от проверки до проверки хватит, чтобы украсть персональные данные пользователя.

Пример антивируса

Пример антивируса Итак, нужно написать некую программу, которая будет сканировать каталоги указанного диска, искать зараженные файлы и исцелять их.Важный момент – поиск и лечение должны производиться после загрузки с «чистой» дискеты. Это правило должно выполняться

Совет 47: Настройка антивируса

Совет 47: Настройка антивируса Кто готов доверить свои деньги, документы и личные тайны первому встречному незнакомцу? В здравом уме и твердой памяти, наверное, никто. Сегодня в список ценностей можно смело включить и персональный компьютер, который для многих стал и

История возникновения антивирусных программ

Типы сканирования и настройки

С точки зрения пользователя, существует несколько типов антивирусного сканирования, Которые зависят от событий, которые вызвали запуск процесса сканирования:

- Сканирование при доступе (On access scan) – сканирование, которое происходит, когда ресурс становится доступен. Например, когда файл копируется на жесткий диск или когда запускается исполняемый файл (запуск процесса сканирования в этом случае иногда называется сканирование при запуске). Только ресурс, к которому появляется доступ, подвергается сканированию в этом случае.

- Сканирование по требованию (On demand scan) провоцируется конечным пользователем – например, когда пользователь вызывает сканирование соответствующей командой меню в проводнике Windows. Такое сканирование также называется ручным. Только выбранные папки и файлы сканируются при этом способе.

- Сканирование по расписанию (Scheduled scan) является обычно повторяемым действием, которое обеспечивает постоянную проверку системы на предмет вредоносного ПО. Пользователь может настраивать время и частоту сканирования. Это сканирование обычно применяется для полного сканирования системы.

- Сканирование при загрузке (Startup scan) – сканирование, инициализируемое антивирусной программой при запуске ОС. Это сканирование происходит быстро и затрагивает папку автозагрузки, запускающиеся процессы, системную память, системные службы и загрузочный сектор.

Большинство продуктов позволяет пользователям настраивать каждый вид сканирования раздельно. Ниже собраны одни из самых основных параметров антивирусного сканирования:

- Расширения файлов для сканирования – сканировать все файлы или только исполняемые (.exe, .dll, .vbs, .cmd и другие.);

- Максимальный размер файлов – файлы свыше этого параметра не подвергаются сканированию;

- Сканирование файлов в архивах – сканировать ли файлы в архивах, таких как .zip, .rar, .7z и другие;

- Использование эвристического анализа – настройка использования эвристики и, опционально, настройка чувствительности;

- Типы программ, о которых сообщить тревогой – существует множество программ которые могут быть неточно определены как вредоносные. Обычно вендоры используются такие термины, как Потенциально нежелательное ПО или программа с некоторым риском угрозы;

- Типы носителей для сканирования – сканировать ли файлы на сетевых хранилищах или переносных устройствах хранения данных;

- Действие, которое нужно предпринять, когда угроза обнаружена - попытка излечить образец если возможно, удаление образца, помещение в карантин (специальная папка, из которой вредоносный код не может исполняться, а может быть отправлен для дальнейшего исследования непосредственно вендору), заблокировать доступ или спросить о действии у пользователя.

Множество этих параметров могут влиять на скорость сканирования. Набор автоматических правил сканирования для быстрого, но в тоже время эффективного сканирования называется Интеллектуальное сканирование (Smart Scan) или Быстрое сканирование (Quick Scan). В противном случае, сканирование называется полным (Full Scan) или глубоким (Deep Scan). Мы также можем встретить сканирование переносных устройств, которое применяется для проверки оптических дисков, флоппи дисков, USB накопителей, флэш карт и схожих устройств. Пользовательское сканирование (Custom Scan) также доступно и является полностью настраиваемым конечным пользователем.

Антивирусный движок (Anti-virus Engine)

Также называют: антивирусная защита реального времени, защита реального времени, мониторинг файлов, защита от вредоносного ПО

Антивирусный движок – основной компонент, включенный в большинство пакетов безопасности, представленных на рынке. Основная роль движка – сканирование хранилища данных, он проникает в компьютер с целью обнаружения и удаления вредоносного ПО. Вредоносный код может храниться в файлах на жестких дисках, переносных USB накопителях, в оперативной памяти компьютера, сетевых драйверах, загрузочном секторе диска или поступать как часть сетевого трафика.

Специализированные сканеры

Руткит-сканирование (или антируткит-сканирование) это опция, которую предлагают некоторые антивирусные вендоры всвоих продуктах, т.к. руткиты стали чрезвычайно распространенными за последнее десятилетие. Руткит – особенный тип вредоносного ПО, который использует хитрые приемы для того, чтобы оставаться невидимым для пользователя и основных методов детектирования вируса. Он применяет внутренние механизмы ОС для того чтобы сделать себя недосягаемым. Борьба с руткитами требует от разработчиков антивирусного ПО создания особых способов обнаружения. Руткит-сканирование пытается найти расхождения в работе ОС, которые могут служить доказательством наличия руткита в системе. Некоторые реализации проверок на наличие руткитов основываются на постоянном мониторинге системе, в то время как другие реализации антируткитного инструментария могут вызываться по требованию.

Сканирование файлов Microsoft Office (или сканирование на предмет макровирусов) – опция, которая защищает пользователя от вредоносного кода внутри офисных документов. Внутренние принципы сканирования схожи с общими методами сканирования, они просто специализируются на поисках вируса внутри макросов. Опция сканирования может быть представлена как плагин для Microsoft Office.

2.1. Принцип работы антивируса

Совет 47: Настройка антивируса

Совет 47: Настройка антивируса Кто готов доверить свои деньги, документы и личные тайны первому встречному незнакомцу? В здравом уме и твердой памяти, наверное, никто. Сегодня в список ценностей можно смело включить и персональный компьютер, который для многих стал и

7.8. Как справится с тормозами при работе антивируса Касперского?

7.8. Как справится с тормозами при работе антивируса Касперского? Вообще-то, тормозит всё с благой целью, алгоритм проверки в KAV сейчас настолько крут, что пробраться мимо его всё сложнее. Побочным эффектом этого является что этот алгоритм способен поставить на колени, как

Модульный рюкзак-трансформер для современного горожанина Николай Маслухин

Черный список IP (IP Blacklist)

Использование этой простой опции заключается в содержании в антивирусном продукте базы сетевых адресов, с которыми защищаемый компьютер не должен связываться. Эта база может пополняться как самим пользователем, при обнаружении вирусов (см. Обнаружение и предотвращение вторжения), так и автоматически обновляться из обширного списка опасных систем и сетей антивирусного вендора.

Читайте также: