Internet explorer позволяет общаться в чате по протоколу irc

Request for Comments - документы из серии пронумерованных информационных документов Интернета, содержащих технические спецификации и Стандарты.

Клиентами в распределенной вычислительной среде являются

+Прикладная программа, работающая в интересах пользователя для представления услуг с сервера в сети

Определите сервис Интернет, который не имеет собственного протокола и программы-клиента

Дискуссионная группа, входящая в состав USENET, называется…

Компьютер, подключенный к Интернету, обязательно имеет .

E-mail (электронную почту)

Адресом электронной почты может быть .

Протокол IMAP используется для .

для картографирования интернета

для поиска информации на поисковых серверах

+доступа к почтовому серверу

доступа к интернет страницам

Wild West World

Программа-броузер Internet Explorer позволяет .

+открывать и просматривать Web-страницы

редактировать графические изображения

Протокол FTP это .

Flash Transfer Protocol

Folder Transfer Protocol

File and Text Protocol

+File Transfer Protocol

Почтовым клиентом является .

Internet Explorer

Хронология становления информатики не включает .

"Золотой век науки"

Протокол компьютерной сети - это .

последовательная запись событий, происходящих в компьютерной сети

программа, устанавливающая связь между компьютерами в сети

+набор правил, определяющий характер взаимодействия различных компонентов сети

сетевая операционная система

HTML (Hyper Text Markup Language) является .

+языком разметки гипертекстовых документов и Web-страниц

службой передачи файлов

средством просмотра Web-страниц

Заражение компьютерными вирусами может произойти в процессе

+работы с файлами

печати на принтере

Что необходимо иметь для проверки на вирус жесткого диска?

+дискету с антивирусной программой, защищенную от записи

файл с антивирусной программой

Какая программа не является антивирусной?

Классификация вирусов по среде обитания

Программы-брандмауэры предназначены для

+ограничения доступа к информационным ресурсам Интернета;

резервного копирования информации;

Виды антивирусных программ

Виды вирусов, соответствующие классификации по деструктивным возможностям

мутанты, логическая бомба, «троянский конь», невидимки

+безвредные, неопасные, опасные, разрушительные

загрузочные, файловые, сетевые

Виды вирусов, соответствующие классификации по среде обитания

мутанты, логическая бомба, «троянский конь», невидимки

безвредные, неопасные, опасные, разрушительные

+загрузочные, файловые, сетевые

Программы фаги и полифаги относятся к программам

Компьютерные вирусы можно классифицировать по следующим трем параметрам:

по объему программы

по степени полезности

+по способу заражения среды обитания

+по классификации среды обитания

+по степени опасности

При построении систем информационной безопасности к программным угрозам относят угрозы следующих двух видов:

+ошибки и «дыры» в программном обеспечении

случайная потеря или изменение данных

+компьютерные вирусы и вредоносные программы

Заражение компьютерным вирусом может проявляться в трех эффектах

мерцание ламп дневного света в помещении

+замедление работы компьютера

+изменение даты и времени модификации файлов

Выделите три наиболее важных метода защиты информации от нелегального распространения

установление специальных атрибутов файлов

автоматическое дублирование данных на двух автономных носителях

+использование специальных «электронных ключей»

+установление паролей на доступ к информации

Основными путями проникновения вирусов в компьютер являются…

неправильная работа программ

неправильная работа ОС

исполняемые файлы и используемые технологии

+съемные диски и компьютерные сети

Наиболее эффективным средством для защиты от сетевых атак является…

использование только сертифицированных программ-броузеров при доступе к сети Интернет;

+использование сетевых экранов и “firewall”;

посещение только “надежных” Интернет-узлов;

использование антивирусных программ;

Задачей, не поставленной в рамки концепции национальной безопасности заключается в …

приоритетном развитии отечественных современных информационных и телекоммуникационных технологий

+в ускорении развития новых информационных технологий и их широком распространении

установлении необходимого баланса между потребностью в свободном обмене информацией и допустимыми ограничениями ее распространения

совершенствовании информационной структуры общества

Сетевые вирусы могут попасть на локальный компьютер .

При просмотре Web-страницы

При подключении к локальной сети

При вводе логина и пароля

+При копировании файла с удаленного компьютера

Признаками классификации всевозможных угроз информационной безопасности являются следующие: 1) по степени квалифицированности злоумышленника; 2) по положению источника угроз; 3) по степени преднамеренности проявления; 4) по положению носителя информации

Преднамеренной угрозой безопасности информации является…

повреждение кабеля, по которому идет передача, в связи с погодными условиями

Антивирусным пакетом является.

Сетевые черви это

программы, которые изменяют файлы на дисках, и распространяются в пределах компьютера;

программы, которые не изменяют файлы на дисках, а распространяются в компьютерной сети,

+проникают в операционную систему компьютера, находят адреса других компьютеров или пользователей и рассылают по этим адресам свои копии;

вредоносные программы, действия которых заключается в создании сбоев при питании компьютера от эл. сети;

программы, распространяющиеся только при помощи электронной почты через Интернет

Укажите три важнейших аспекта информационной безопасности

Электронная подпись как метод защиты информации для клиента - это …

+1) Работа с закрытым и публичным ключом, созданным с помощью специальных программ

2) Специальный пароль, известный обеим сторонам

3) Аналоговый сигнал, соответствующий конкретному клиенту

4) Фамилия, набранная в текстовом редакторе

Источники угроз информационной безопасности

+Стихийные носители угроз безопасности

Гарантом национальной безопасности РФ является…

бурное развитие информационных технологий, обеспечивающих информационную безопасность РФ

четкая политика в сфере защиты инф. безопасности РФ

законодательные и иные правовые акты РФ, регулирующие правовые отношения в сфереИБ и защиты государственной тайны

(1)Адрес веб-страницы для просмотре в браузере начинается с:

(1)Компьютер, имеющий 2 сетевые карты и предназначенный для соединения сетей, называется:

(1)Устройство, коммутирующее несколько каналов связей на один путем частотного разделения, называется.

мультиплексором передачи данных

(1)Локальные вычислительные сети не могут быть объединены с помощью. М232

программа для работы в Интранет

●система электронных досок объявлений в Internet

программа обслуживания сервера организации

(1)Клиент-серверная обработка данных, это - обработка. М227

(1)Программа The Bat позволяет.

●загружать и редактировать электронную почту

архивировать электронную почту

(1)Одной из поисковых систем в сети Интернет является.

(1)Internet Explorer позволяет.

общаться в чате по протоколу IRC

загружать новостные группы по протоколу NNTP

(1)Телефонный кабель является вариантом. М228

(1)Система Usenet используется. М239

регистрации пользователей в сети

●для перемещения новостей между компьютерами по всему миру

обработки информации в сети

создания рабочей станции в сети

(1)Дискуссионная группа, входящая в состав Usenet, называется. М239

(1)Абонентами сети являются.. М205.

пользователи персональных компьютеров

●объекты, генерирующие или потребляющие информацию сети

(1)Абонентами сети не могут быть. М205

●комплексы ЭВМ (могут)

отдельные ЭВМ (могут)

(1)Сервер сети - это компьютер. М226 (сервер – источник ресурсов сети)

с наибольшей частотой процессора

предоставляющий доступ к клавиатуре и монитору

с наибольшим объемом памяти

●предоставляющий доступ к ресурсам

(1)FTP - сервер - это. М240

компьютер, на котором содержатся файлы, предназначенные для администратора сети

компьютер, на котором содержится информация для организации работы телеконференций

●компьютер, на котором содержатся файлы, предназначенные для открытого доступа

(1)Протокол SMTP предназначен для.

●Отправки электронной почты

Приема электронной почты

(1)Наиболее эффективным способом коммуникации для передачи компьютерного трафика являются.

все в равной степени эффективны

(1)Для сети Ethernet используется.

●экранированная витая пара

неэкранированная витая пара

(1)Топология сети определяется. М229

●способом соединения узлов сети каналами (кабелями) связи

структурой программного обеспечения

способом взаимодействия компьютеров

конфигурацией аппаратного обеспечения

(1)Кольцевая, шинная, звездообразная - это типы. М229-230

сетевого программного обеспечения

(1)Аудиоконференция является компонентом информационной технологии автоматизированного.

(1)News - является одной из рубрик телеконференций, выделяющей. М239

темы из области наличных исследований

темы, связанные с компьютером

(1)Электронная почта является компонентом информационной технологии автоматизированного.

IRC (Internet Relay Chat, беседа через Интернет) - беседа в реальном времени посредством ввода текста с клавиатуры.

Канал - организация дискуссии на определенную тему через выбранную систему IRC.

IRC-сервер - программа, обеспечивающая работоспособность системы IRC и хранящая информацию о каналах и подключенных пользователях.

Несколько серверов, соединенных друг с другом, образуют систему IRC.

Вы можете выбирать каналы в пределах одной системы IRC.

Для работы с серверами IRC разработаны специальные программы-клиенты. Наиболее популярным клиентом является программа mIRC.

IRC-клиент - программа для подключения к IRC-серверу и ведения беседы.(например, клиента: mIRC).

MS NetMeeting - программа, реализующая возможности прямой связи через Интернет.

Следует отметить, что для реализации звуковой связи необходимо соответствующее техническое оборудование: звуковая карта, микрофон и акустические системы. Для передачи видеоизображения нужно видеоплата и камера, или только камера, поддерживающая стандарт Video for Windows.

Основными возможностями программы MS NetMeeting являются:

После организации вызова или встречи, участникам доступны различные способы общения:

- Разговор (Chat) с участниками встречи посредством ввода текста с клавиатуры.

- Совместная работа с графикой на общей Доске. Здесь реализуется возможность совместного творчества с помощью простейшего графического редактора.

- Передача любого файла участнику встречи.

- Совместная работа с документом (приложением), запущенным на выполнение на локальном компьютере организатором встречи. Организатор может позволить участникам встречи только наблюдать за своими действиями при работе с запущенным приложением, или предоставить любому участнику право работать с этим приложением.

- Голосовая связь и видеосвязь во время бесед. После организации вызова или встречи вы можете вести разговор, подобный телефонному, отправлять свое видеоизображение и видеть изображение, передаваемое собеседником. Если во встрече участвует несколько человек, звуковую и видеосвязь можно осуществить только с одним участником. Качество изображения и звука в большой степени зависит от скорости соединения с Интернетом.

ICQ

Следующей разновидностью служб, предназначенных для обеспечения связи и обмена информацией между пользователями Интернета, являются пейджинговые службы. Удобство и необходимость данного сервиса обусловлено тем, что, как правило, большинство пользователей не имеют постоянного IP-адреса. Каждый раз после подключения к провайдеру пользователю присваивается на время сеанса работы новый адрес. Зарегистрировавшись в пейджинговой системе и получив свой пейджинговый номер, вы можете найти сетевой IP-адрес человека, подключенного в данный момент к Интернету. Самым популярным Интернет-пейджером является программа ICQ. В названии программы используется игра слов, подобным образом читается выражение I Seek You (я ищу вас).

Замечательной возможностью системы является поиск абонента сети ICQ по косвенным данным, например, по адресу электронной почты. После нахождения нужного абонента, можно установить с ним прямую связь. Таким образом, вы можете составить свой личный список абонентов для общения.

Для информационной техники предпочтительнее . вид сигнала.

Задание: выбрать верные

В систему органов обеспечения ИБ в РФ не входит .

Общественная палата РФ

Задание: выбрать верные

Два младших разряда двоичной записи числа, кратного 4, имеют вид .

Задание: выбрать верные

Выделен диапазон ячеек A13:D31. Диапазон содержит .

Задание: выбрать верные

Выберите устройство ввода .

Задание: выбрать верные

Для выделения группы файлов в файловом менеджере «Far» маска «*.*|*.bak.*.tmp» означает .

пометить файлы с расширением bak и tmp

выделить все файлы кроме файлов с расширением tmp

+выделить все файлы кроме файлов с расширением bak и tmp

выделить все файлы кроме файлов с расширением bak. а также выделить все файлы с расширением tmp

Задание: выбрать верные

программа, обучающая правилам дорожного движения

инженер по ремонту ЭВМ

устройство для считывания информации

+программа, обеспечивающая взаимодействие системы с определенным устройством компьютера

специалист, обслуживающий сетевой браузер

Задание: выбрать верные

Завершать или запускать программы, завершать процессы и получать представление о текущей загруженности системы можно с использованием программы .

Задание: выбрать верные

Зараженной называется программа.

на съемном диске

используемая для распределенной обработки информации

+содержащая внедренную в нее программу-вирус

имеющая небольшой объем

Задание: выбрать верные

К свойствам алгоритма относятся .

Задание: выбрать верные

Колонтитул может содержать.

Ф.И.О. автора документа

дату создания документа

Задание: выбрать верные

+повышает быстродействие компьютеров

значительно увеличивает емкость оперативной памяти

замедляет обслуживание компьютера

Задание: выбрать верные

+электронным почтовым ящиком

Задание: выбрать верные

Многократное исполнение одного и того же участка программы называется .

обращением к подпрограмме

Задание: выбрать верные

Моделью Земли, используемой для определения законов ее движения вокруг Солнца является .

Задание: выбрать верные

Мышь может быть .

Задание: выбрать верные

На какой стадии трансляции может быть выявлена ошибка «пропущена точка с запятой» .

на стадии оптимизации кода

на стадии семантического анализа

+на стадии синтаксического анализа

на стадии лексического анализа

Задание: выбрать верные

Новый объект, отражающий существенные особенности изучаемого объекта, процесса или явления, называется.

языком представления знаний

Задание: выбрать верные

Обязательным критерием качества программных систем является .

Задание: выбрать верные

Одной из поисковых систем в сети Интернет является.

Задание: выбрать верные

Основным элементом презентации является .

Задание: выбрать верные

Отличительной особенностью режима чтения является .

+возможность автоматической прокрутки документа для удобного чтения

отсутствие определённых панелей инструментов

возможность печати документа таким, каким он выглядит в режиме чтения

возможность изменения размера шрифта отображаемого текста.не изменяя шрифта документа, для удобного чтения

Задание: выбрать верные

Пара понятий «самолет-двигатель» описывается отношением.

Задание: выбрать верные

Под утечкой информации понимается.

непреднамеренная утрата носителя информации

+несанкционированный процесс переноса информации от источника к злоумышленнику

процесс уничтожения информации

процесс раскрытия секретной информации

Задание: выбрать верные

К предметным моделям относятся . а) модель молекулы в виде кристаллической решетки; б) алгоритм работы станка с числовым программным управлением; в) макет нефтяной вышки, г) электрическая схема радиоприемника

Задание: выбрать верные

Задание: выбрать верные

Правильный порядок значений по убыванию имеет вид .

+

Задание: выбрать верные

При проектировании базы данных «Поликлиника» выделены сущности «Больные», «Врачи» и зависимость между ними: больной может лечиться у нескольких врачей и врач может лечить нескольких больных. Такая зависимость соответствует связи .

«один ко многим» (1:М)

«один к одному» (1:1)

«многие к одному» (М:1)

+«многие ко многим» (М:М)

Задание: выбрать верные

При работе с файлами современные СУБД предоставляет пользователю возможности:

по демонстрации мифологической модели

определения схемы информационных обменов

дополнение функциональных возможностей

+создания новых объектов БД

+ создания и переименования ранее созданных объектов

+ модификации уже существующих объектов в БД

Задание: выбрать верные

Информационная технология . , где с помощью телекоммуникационной связи осуществляется передача и обработка на компьютере изображения и звука.

работы текстового редактора раскопок данных (datamining)

отладчика программного обеспечения

Задание: выбрать верные

+алгоритм, записанный на языке программирования

законченное минимальное смысловое выражение на языке программирования

протокол взаимодействия компонентов компьютерной сети

набор команд операционной системы компьютера

Задание: выбрать верные

Процесс написания программы никогда НЕ ВКЛЮЧАЕТ .

редактирование текста программы

+изменение физических параметров компьютера

запись операторов в соответствующей языку программирования форме

Задание: выбрать верные

Размер файла в операционной системе определяется .

Задание: выбрать верные

удаление подпрограммой самой себя

+обращение подпрограммы к самой себе

заражение подпрограммой самой себя

размножение подпрограммой самой себя

Задание: выбрать верные

Реляционные базы данных представляют зависимые данные в виде .

связанных между собой таблиц

Задание: выбрать верные

Сервер сети - это компьютер .

+предоставляющий доступ к ресурсам

с наибольшей частотой процессора

предоставляющий доступ к клавиатуре и монитору

с наибольшим объемом памяти

Задание: выбрать верные

Системами программирования являются:

Задание: выбрать верные

Скорость передачи информации выражается в .

метрах в секунду

+битах в секунду

числе оборотов в минуту

Задание: выбрать верные

истинное логическое высказывание

материальная форма информации

Задание: выбрать верные

Укажите сколько раз выполнится цикл в программе . а:=3: b:=7; wliile (а / 2) < (b / 3) begin а:=а+2; b:=b+3; end:

Чат — основная форма общения в современном мире. Даже с близкими людьми мы можем общаться в мессенджерах чаще, чем разговаривать вживую. Подавляющее большинство популярных решений являются централизованными и проприетарными, то есть они управляются узким кругом лиц, а большинство их внутренних процессов абсолютно неподвластно конечному пользователю. Существуют и свободные проекты, например, XMPP (Jabber), Matrix, ActivityPub и еще немалое количество менее популярных проектов и протоколов.

Свободные проекты отличаются полной открытостью исходного кода клиентской и серверной частей — любой желающий может развернуть полноценную экосистему на своих мощностях без какой-либо зависимости от основных разработчиков. Человек с навыками программирования может провести аудит исходного кода, чтобы оценить уровень безопасности, а также самостоятельно изменить любую часть программы, или вовсе написать свой клиент под нужный протокол.

Эта статья посвящается протоколу IRC (Internet Relay Chat), который старше многих читателей. IRC берет свое начало в 1988 году и законно является первым массовым стандартизированным мессенджером! Архитектурно он считается устаревшим, но предлагаю взглянуть на него с другой стороны — это самый минималистичный из массовых протоколов общения!

К слову, электронная почта также является безнадежно устаревшей, но благодаря открытости протокола мы по сей день имеем тысячи независимых серверов и миллионы пользователей, которые регулярно проверяют свой почтовый ящик. Пока господа капиталисты тянут одеяло каждый на себя, стараясь закабалить пользователей в своих ламповых социальных сетях, абстрагируясь от остального мира, свободные массовые протоколы уверенно удерживают нишу всемирного взаимодействия. Те же Apple и Microsoft мирятся с потребностью уникального инструмента и предоставляют пользователям свои сервера электронной почты. Уместно вспомнить и Вконтакте, который в 2021 году вдруг начал рекламировать свою электронную почту.

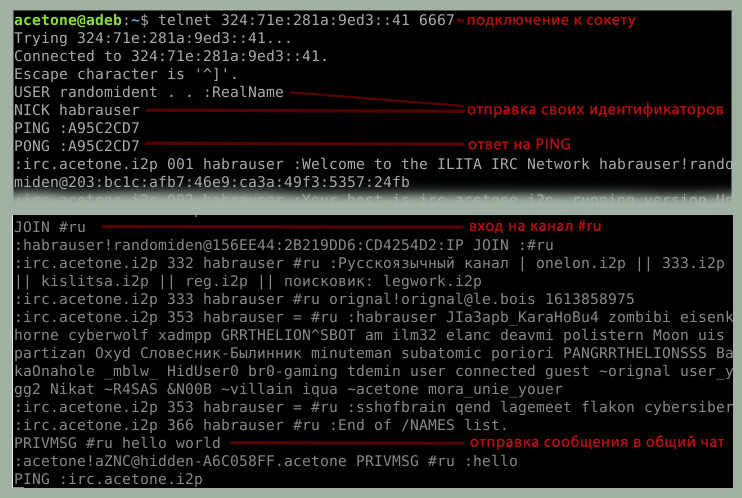

IRC настолько анархистско-минималистичный, что им можно пользоваться без клиентов, а для написания бота не потребуется никакого API. Подключиться к серверу и написать пару ласковых слов можно при наличии утилиты вроде telnet или netcat, которые позволят писать напрямую в сокет IRC-сервера.

Пример подключения через telnet

Для практического использования такой подход не пойдет, потому что в глаза бросается большое количество служебной информации, а также регулярный ответ на пинги от сервера сильно отвлекает (при пропущенном пинге происходит принудительное отключение по таймауту).

Благодаря возрасту протокола, сегодня доступно большое количество различных клиентов, обеспечивающих комфортное использование IRC. Самые популярные: HexChat, Quassel IRC, Konversation и Kvirk, также существует много симпатичных клиентов под смартфоны (в этом опыт небольшой, могу посоветовать только Revolution). В век JavaScript и повсеместного использования веб-браузеров нельзя обойтись без веб-клиента, самые видные из которых: The Lounge, KiwiIRC и qwebirc. Особым спросом пользуется консольный клиент без графической оболочки WeeChat.

Я младше протокола, но каждый день с удовольствием его использую. И мог бы решить, что рехнулся, но посмотрите: масса современных клиентов поддерживаются по сей день. Это означает, что IRC кому-то нужен.

Не будем сильно вдаваться в ретроспективу и перечислять возможные компьютеризированные сферы общества девяностых и начала нулевых, где использовался IRC — он использовался везде ввиду отсутствия аналогов. Главный вопрос: где IRC используется сегодня.

При вынашивании темы, я планировал рассказать о IRC в качестве чата в корпоративной сети, который прост в использовании и администрировании. Однако, сегодня ассортимент чатов для офисов так велик, что тратить время рассказами про офисный IRC в 2021 году — пустая трата времени.

Реально "иркой" пользуются люди, которые начали делать это еще во времена ее популярности — отсюда большая распространенность IRC среди бывалых программистов. Наверняка каждый встречал где-либо упоминание freenode (или libera chat), а также поддомены irc. у самых разных ай-ти проектов (в большей степени у свободных, которые нуждаются в активном общении внутри сообщества). Было бы упущением не упомянуть RusNet — самую крупную русскоязычную IRC-сеть общей тематики.

Если обратить внимание на то, какие средства общения популярны в скрытых сетях, в частности, в I2P, можно удивиться — за мелкими исключениями IRC до сих пор является монополистом. С одной стороны объяснение простое: скрытыми сетями пользуется та же горстка гиков, что и другими IRC-серверами, но давайте взглянем на это под другим углом.

Пользователи скрытых сетей уважают приватность в высшем ее проявлении, то есть заботятся о своей анонимности (рассуждения на эту тему "всё ли в даркнете — криминал" отражены в отдельной статье).

На контрасте с популряными мессенджерами, IRC заставляет задуматься над современными трендами: оправдывает ли защита от спама привязку каждого аккаунта к паспортным данным пользователя, более того, если сервис позиционирует себя ориентированным на приватность? Скрытые сети в этом вопросе выступают мерной линейкой, демонстрируя максимально возможную анонимность в общении.

На скриншоте приведен веб-интерфейс ZNC — наиболее популярного решения, которое устанавливается на любой VPS в пару команд. Баунсер ZNC является многопользовательским, то есть может обслуживать множество клиентов. При использовании баунсера, конечный пользователь для подключения использует не адрес IRC-сервера, а адрес ZNC, указывая регистрационные данные от аккаунта баунсера.

Для комфортного одновременного использования IRC с разных устройств (ПК, лэптоп, смартфон) можно использовать Quassel Core, который является аналогом ZNC, но ориентирован на повышенное качество синхронизации между устройствами пользователя (для подключения используется кроссплатформенный клиент Quassel Client).

Для создания публичного архива чатов попробуйте IRCaBot — легковесный логгер на C++ с функциональным веб-интерфейсом.

Если захотелось попробовать IRC, но не знаете куда зайти — заходите в ILITA IRC. ILITA — это сеть серверов, созданная в 2016 году (отсылка к элитарности является иронией). Ее главное отличие от остальных заключается в том, что связь между серверами сети осуществляется через I2P, что не позволяет серверам с разным уровнем анонимности друг друга скомпрометировать. Адреса для подключения можно найти на веб-страницах:

По настроению ознакомьтесь с видео про IRC, в котором рассказываются общие факты и также упоминается ILITA IRC.

Читайте также: